はじめる前に

Firewall Management Center の初期設定を展開して実行します。使用モデルのスタートアップガイドを参照してください。

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

(注) |

バージョン 7.4 は Firepower 2100 の最終リリースです。 |

この章の対象読者

使用可能なすべてのアプリケーションとマネージャを表示するには、最適なアプリケーションとマネージャを見つける方法 を参照してください。この章の内容は、 Firewall Management Center での Firewall Threat Defense の展開に適用されます。

この章では、管理ネットワークにある Firewall Management Center を使用して Firewall Threat Defense を管理する方法について説明します。 Firewall Management Center が中央の本社にあるリモート支社での展開については、「リモート Firewall Threat Defense による Firewall Management Center の展開」を参照してください。

ファイアウォールについて

ハードウェアでは、Firewall Threat Defense ソフトウェアまたは ASA ソフトウェアを実行できます。Firewall Threat Defense と ASA の間で切り替えを行う際には、デバイスの再イメージ化が必要になります。現在インストールされているものとは異なるソフトウェアバージョンが必要な場合も再イメージ化が必要です。Cisco Secure Firewall ASA および Secure Firewall Threat Defense 再イメージ化ガイド を参照してください。

ファイアウォールは、Cisco Secure Firewall Extensible Operating System(FXOS)と呼ばれる基盤となるオペレーティングシステムを実行します。ファイアウォールは FXOS Cisco Secure Firewall Chassis Manager をサポートしていません。トラブルシューティング用として限られた CLI のみがサポートされています。詳細については、Cisco FXOS 障害対応ガイド(Firepower Threat Defense 向け)を参照してください。

プライバシー収集ステートメント:ファイアウォールには個人識別情報は不要で、積極的に収集することもありません。ただし、ユーザー名などの設定では、個人識別情報を使用できます。この場合、設定作業時や SNMP の使用時に、管理者が個人識別情報を確認できる場合があります。

Firewall Management Center の初期設定を展開して実行します。使用モデルのスタートアップガイドを参照してください。

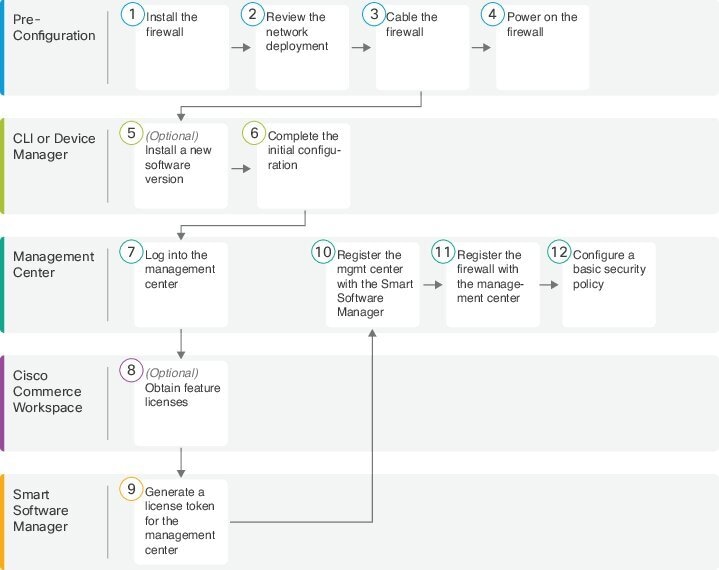

Firewall Management Center を使用して Firewall Threat Defense を展開するには、次のタスクを参照してください。

|

|

事前設定 |

ファイアウォールをインストールします。ハードウェア設置ガイドを参照してください。 |

|

|

事前設定 |

|

|

|

事前設定 |

|

|

|

事前設定 |

|

|

|

CLI |

|

|

|

CLI または Firewall Device Manager |

|

|

|

Firewall Management Center |

|

|

|

Cisco Commerce Workspace |

Firewall Management Center のライセンスの取得:機能ライセンスを購入します。 |

|

|

Smart Software Manager |

Firewall Management Center のライセンスの取得:Firewall Management Center のライセンストークンを生成します。 |

|

|

Firewall Management Center |

Firewall Management Center のライセンスの取得:スマート ライセンシング サーバーに Firewall Management Center を登録します。 |

|

|

Firewall Management Center |

|

|

|

Firewall Management Center |

Firewall Management Center は管理インターフェイス上の Firewall Threat Defense と通信します。

専用の管理インターフェイスは、独自のネットワーク設定を持つ特別なインターフェイスです。

デフォルトでは、Management 1/1 インターフェイスは有効になっていて、DHCP クライアントとして設定されています。ネットワークに DHCP サーバーが含まれていない場合は、コンソールポートで初期設定時に静的 IP アドレスを使用するように管理インターフェイスを設定できます。

ライセンシングと更新を行うには、Firewall Threat Defense と Firewall Management Center の両方に管理インターフェイスからのインターネットアクセスが必要です。

(注) |

管理接続は、それ自身とデバイスの間の安全な TLS-1.3 暗号化通信チャネルです。セキュリティ上の理由から、サイト間 VPN などの追加の暗号化トンネル経由でこのトラフィックを実行する必要はありません。たとえば、VPN がダウンすると、管理接続が失われるため、シンプルな管理パスをお勧めします。 |

Firewall Threat Defense を Firewall Management Center に接続した後は、他のインターフェイスを設定できます。

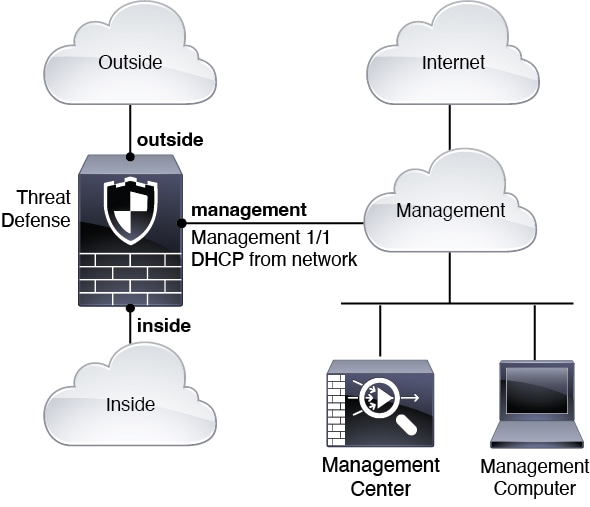

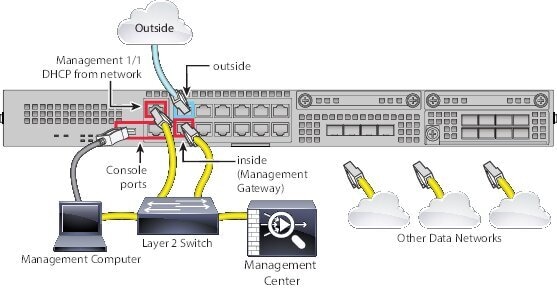

次の図に、Firewall Threat Defense、Firewall Management Center および管理コンピュータが管理ネットワークに接続している場合のファイアウォールにおける一般的なネットワーク展開を示します。

管理ネットワークには、ライセンシングと更新のためのインターネットへのパスがあります。

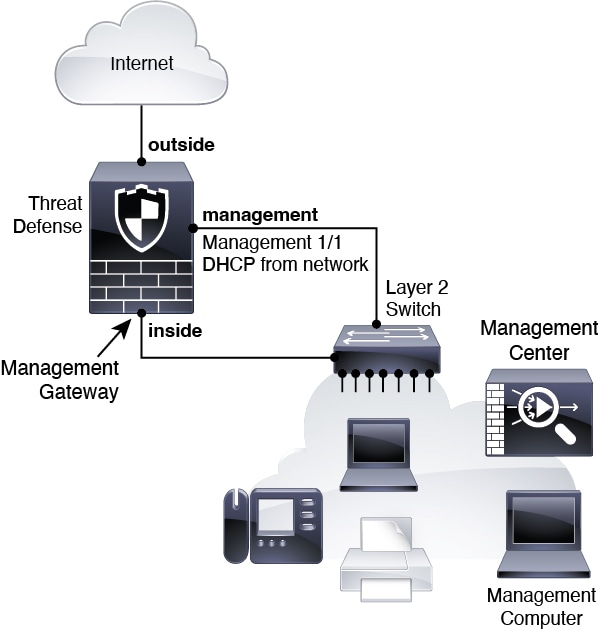

次の図に、ファイアウォールの一般的なネットワーク展開を示します。

内部は、管理および Firewall Management Center のインターネットゲートウェイとして機能します。

レイヤ 2 スイッチを介して、Management 1/1 を内部インターフェイスに接続しています。

Firewall Management Center および管理コンピュータをスイッチに接続しています。

管理インターフェイスには Firewall Threat Defense 上の他のインターフェイスとは別のルーティングがあるため、このような直接接続が許可されます。

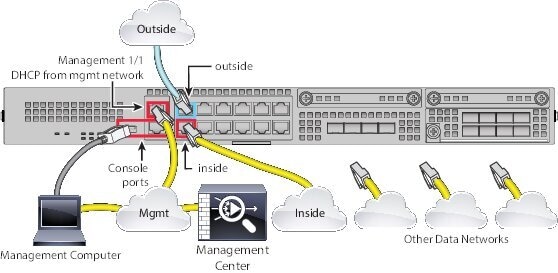

Firepower 2100 で上記シナリオのいずれかをケーブル配線するには、次の手順を参照してください。

(注) |

その他のトポロジも使用可能で、基本的な論理ネットワーク接続、ポート、アドレッシング、構成の要件によって導入方法が異なります。 |

|

ステップ 1 |

シャーシを取り付けます。ハードウェア設置ガイドを参照してください。 |

||

|

ステップ 2 |

別の管理ネットワーク用のケーブル配線:

|

||

|

ステップ 3 |

エッジ展開用のケーブル配線:

|

電源スイッチは、シャーシの背面の電源モジュール 1 の左にあります。これはシステムへの電源を制御するトグル スイッチです。電源スイッチがスタンバイの位置にある場合は、3.3 V のスタンバイ電源ユニットのみが電源モジュールから有効化され、12 V の主電源はオフになります。スイッチがオンの位置にある場合は、12 V の主電源がオンになり、システムが起動します。

(注) |

Firewall Threat Defense を初めて起動するときは、初期化に約 15 ~ 30 分かかります。 |

デバイスに対して信頼性の高い電力を供給することが重要です(たとえば、無停電電源装置(UPS)を使用)。最初のシャットダウンを行わないで電力が失われると、重大なファイルシステムの損傷を引き起こす可能性があります。バックグラウンドでは常に多数のプロセスが実行されていて、電力が失われると、システムをグレースフルシャットダウンできません。

|

ステップ 1 |

電源コードをデバイスに接続し、電源コンセントに接続します。 |

||

|

ステップ 2 |

デバイスの背面にある電源スイッチを押します。 |

||

|

ステップ 3 |

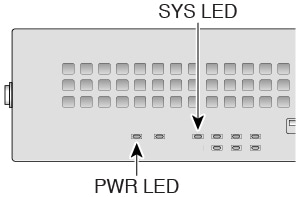

デバイスの前面にある PWR LED を確認します。緑色に点灯している場合は、デバイスの電源が入っています。  |

||

|

ステップ 4 |

デバイスの前面にある SYS LED を確認します。緑色に点灯している場合は、電源投入時診断に合格しています。

|

ソフトウェアのバージョンを確認し、必要に応じて別のバージョンをインストールするには、次の手順を実行します。ファイアウォールを設定する前に対象バージョンをインストールすることをお勧めします。別の方法として、稼働後にアップグレードを実行することもできますが、設定を保持するアップグレードでは、この手順を使用するよりも時間がかかる場合があります。

実行するバージョン

ソフトウェア ダウンロード ページのリリース番号の横にある、金色の星が付いている Gold Star リリースを実行することをお勧めします。https://www.cisco.com/c/en/us/products/collateral/security/firewalls/bulletin-c25-743178.html に記載されているリリース戦略も参照してください。たとえば、この速報では、(最新機能を含む)短期的なリリース番号、長期的なリリース番号(より長期間のメンテナンスリリースとパッチ)、または非常に長期的なリリース番号(政府認定を受けるための最長期間のメンテナンスリリースとパッチ)について説明しています。

|

ステップ 1 |

CLI に接続します。詳細については、Firewall Threat Defense および FXOS CLI へのアクセスを参照してください。この手順ではコンソールポートを使用していますが、代わりに SSH を使用することもできます。 admin ユーザとデフォルトパスワードの Admin123 を使用してログインします。 FXOS CLI に接続します。初めてログインしたとき、パスワードを変更するよう求められます。このパスワードは、SSH の Firewall Threat Defense ログインにも使用されます。

例: |

||

|

ステップ 2 |

FXOS CLI で、実行中のバージョンを表示します。 scope ssa show app-instance 例: |

||

|

ステップ 3 |

新しいバージョンをインストールする場合は、次の手順を実行します。 |

CLI か Firewall Device Manager を使用して Firewall Threat Defense の初期設定を完了させることができます。

初期セットアップに Firewall Device Manager を使用すると、管理インターフェイスとマネージャアクセスの設定に加えて、次のインターフェイスが事前設定されます。他の設定(内部の DHCP サーバー、アクセス コントロール ポリシー、セキュリティゾーンなど)は設定されないことに注意してください。

イーサネット 1/1:「外部」、DHCP からの IP アドレス、IPv6 自動設定

イーサネット 1/2:「内部」、192.168.95.1/24

デフォルトルート:外部インターフェイスで DHCP を介して取得

Firewall Management Center に登録する前に Firewall Device Manager 内で追加のインターフェイス固有の設定を実行すると、その設定は保持されます。

CLI を使用すると、管理インターフェイスとマネージャアクセス設定のみが保持されます(たとえば、デフォルトの内部インターフェイス構成は保持されません)。

|

ステップ 1 |

Firewall Device Manager にログインします。 |

|

ステップ 2 |

初期設定を完了するには、最初に Firewall Device Manager にログインしたときにセットアップウィザードを使用します。必要に応じて、ページの下部にある [デバイスの設定をスキップ(Skip device setup)] をクリックしてセットアップウィザードをスキップできます。 セットアップウィザードを完了すると、内部インターフェイス(Ethernet1/2)のデフォルト設定に加えて、Firewall Management Center の管理に切り替えるときに維持される外部(イーサネット 1/1)インターフェイスも設定できます。 |

|

ステップ 3 |

(必要に応じて)管理インターフェイスの静的 IP アドレスを設定します。[デバイス(Device)] > [インターフェイス(Interfaces)] の管理インターフェイスを参照してください。 ネットワークに DHCP サーバーがまだない場合のエッジ展開などで静的 IP アドレスを設定する場合は、デフォルトゲートウェイもデータインターフェイスではなく一意のゲートウェイに設定してください。DHCP を使用する場合は、何も設定する必要はありません。 |

|

ステップ 4 |

外部または内部以外のインターフェイスを含む追加のインターフェイスを設定する場合は、[デバイス(Device)] を選択し、[インターフェイス(Interface)] のサマリーにあるリンクをクリックします。 Firewall Device Manager におけるインターフェイスの設定の詳細については、「Firewall Device Manager でのファイアウォールの設定」を参照してください。Firewall Management Center にデバイスを登録すると、Firewall Device Manager の他の設定は保持されません。 |

|

ステップ 5 |

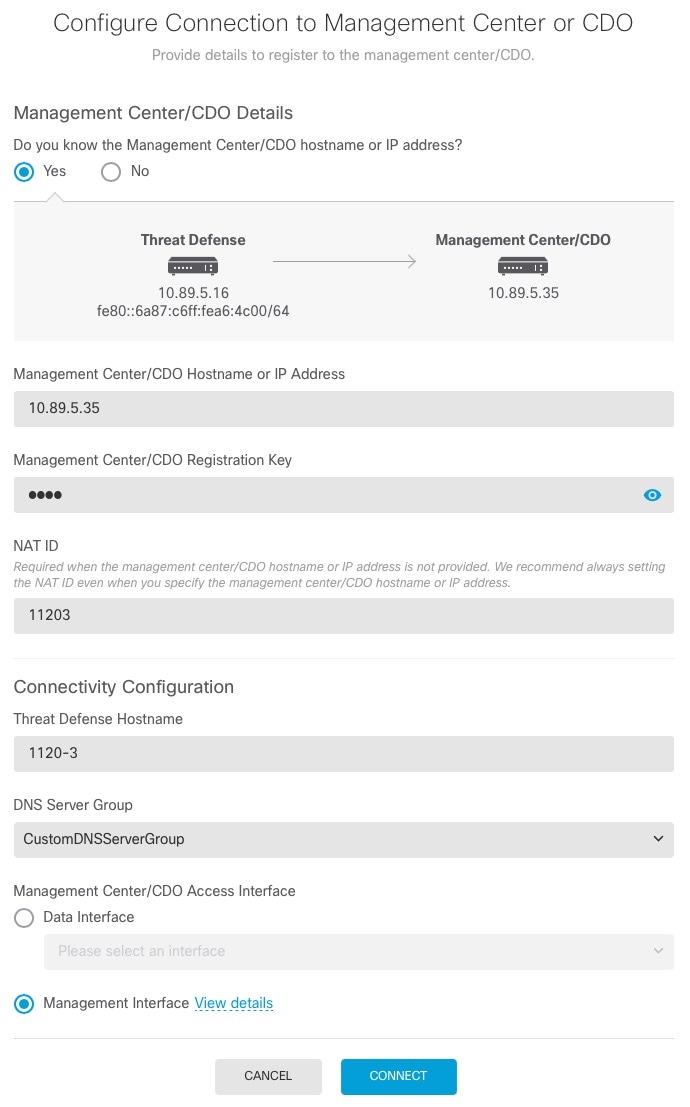

の順に選択し、[続行(Proceed)] をクリックして Firewall Management Center の管理を設定します。 |

|

ステップ 6 |

[Management Center/Security Cloud Controlの詳細] を設定します。

|

|

ステップ 7 |

[接続の設定(Connectivity Configuration)] を設定します。 |

|

ステップ 8 |

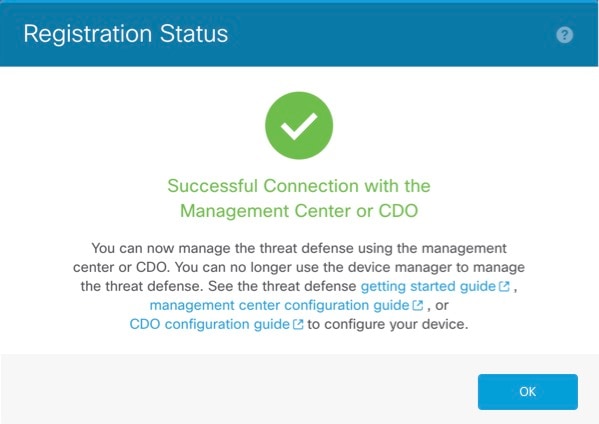

[接続(Connect)] をクリックします。[登録ステータス(Registration Status)] ダイアログボックスには、Firewall Management Center への切り替えに関する現在のステータスが表示されます。[Management Center/SCCCDO登録設定の保存(Saving Management Center/CDO Registration Settings)] のステップの後、Firewall Management Center に移動してファイアウォールを追加します。 Firewall Management Center への切り替えをキャンセルする場合は、[登録のキャンセル(Cancel Registration)] をクリックします。キャンセルしない場合は、[Management Center/SCCCDO登録設定の保存(Saving Management Center/CDO Registration Settings)] のステップが完了するまで Firewall Device Manager のブラウザウィンドウを閉じないでください。閉じた場合、プロセスは一時停止し、Firewall Device Manager に再接続した場合のみ再開されます。 [Management Center/SCCCDO登録設定の保存(Saving Management Center/CDO Registration Settings)] のステップの後に Firewall Device Manager に接続したままにする場合、その後 [Management CenterまたはSCCCDOとの正常接続(Successful Connection with Management Center/CDO)] ダイアログボックスが表示され、Firewall Device Manager から切断されます。

|

セットアップウィザードを使用して、管理 IP アドレス、ゲートウェイ、およびその他の基本ネットワーク設定を行います。専用の管理インターフェイスは、独自のネットワーク設定を持つ特別なインターフェイスです。6.7 以降:マネージャアクセスに管理インターフェイスを使用しない場合は、代わりに CLI を使用してデータインターフェイスを設定できます。また、Firewall Management Center 通信の設定を行います。Firewall Device Manager(7.1 以降) を使用して初期セットアップを実行すると、管理インターフェイスおよびマネージャアクセスインターフェイスの設定に加えて、管理のために Firewall Management Center に切り替えたときに、Firewall Device Manager で完了したすべてのインターフェイス設定が保持されます。アクセス コントロール ポリシーなどの他のデフォルト設定は保持されないことに注意してください。

|

ステップ 1 |

コンソールポートから、または管理インターフェイスへの SSH を使用して、Firewall Threat Defense CLI に接続します。デフォルトで DHCP サーバーから IP アドレスが取得されます。ネットワーク設定を変更する場合は、切断されないようにコンソールポートを使用することを推奨します。 コンソールポートは FXOS CLI に接続します。SSH セッションは Firewall Threat Defense CLI に直接接続します。 |

||

|

ステップ 2 |

ユーザー名 admin およびパスワード Admin123 でログインします。 コンソールポートで FXOS CLI に接続します。初めて FXOS にログインしたときは、パスワードを変更するよう求められます。このパスワードは、SSH の Firewall Threat Defense ログインにも使用されます。

例: |

||

|

ステップ 3 |

コンソールポートで FXOS に接続した場合は、Firewall Threat Defense CLI に接続します。 connect ftd 例: |

||

|

ステップ 4 |

Firewall Threat Defense に初めてログインすると、エンドユーザーライセンス契約(EULA)に同意し、SSH 接続を使用している場合は、管理者パスワードを変更するように求められます。その後、CLI セットアップスクリプトが表示されます。

デフォルト値または以前に入力した値がカッコ内に表示されます。以前に入力した値をそのまま使用する場合は、Enter を押します。 次のガイドラインを参照してください。

例: |

||

|

ステップ 5 |

この Firewall Threat Defense を管理する Firewall Management Center を特定します。 configure manager add {hostname | IPv4_address | IPv6_address | DONTRESOLVE} reg_key [nat_id]

例:Firewall Management Center が NAT デバイスの背後にある場合は、次の例に示すように、一意の NAT ID とともに登録キーを入力し、ホスト名の代わりに DONTRESOLVE を指定します。 例:Firewall Threat Defense が NAT デバイスの背後にある場合は、次の例に示すように、一意の NAT ID とともに Firewall Management Center IP アドレスまたはホスト名を入力します。 例: |

Firewall Management Center にファイアウォールを登録します。

Firewall Management Center を使用して、Firewall Threat Defense を設定および監視します。

|

ステップ 1 |

サポートされているブラウザを使用して、次の URL を入力します。 https://fmc_ip_address |

|

ステップ 2 |

ユーザー名とパスワードを入力します。 |

|

ステップ 3 |

[ログイン(Log In)] をクリックします。 |

すべてのライセンスは、Firewall Management Center によって Firewall Threat Defense に提供されます。次のライセンスを購入できます。

Essentials:必須

IPS

マルウェア防御

URL フィルタリング

Cisco Secure Client

シスコライセンスの概要については詳しくは、cisco.com/go/licensingguide を参照してください。

ライセンスは、シスコまたは販売代理店からデバイスを購入した際に、スマート ソフトウェア ライセンシング アカウントにリンクされています。Smart Software Manager にアカウントがない場合は、リンクをクリック して新しいアカウントを設定します。

まだの場合は、Smart Software Manager に Firewall Management Center を登録します。登録を行うには、Smart Software Manager で登録トークンを生成する必要があります。詳細な手順については、Cisco Secure Firewall Management Center アドミニストレーション ガイドを参照してください。

|

ステップ 1 |

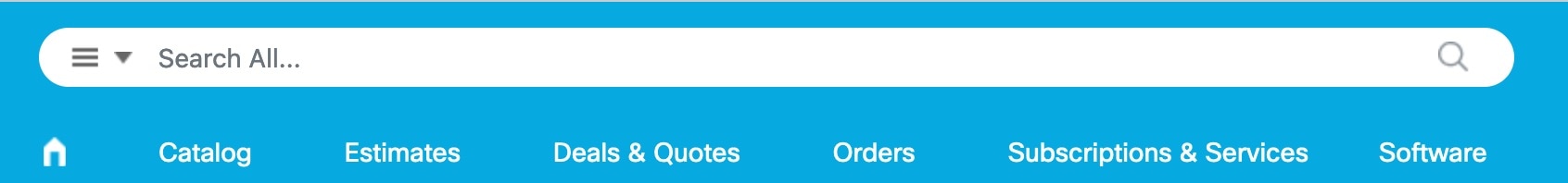

お使いのスマート ライセンシング アカウントに、必要なライセンスが含まれていることを確認してください。 自身でライセンスを追加する必要がある場合は、Cisco Commerce Workspace で [すべて検索(Search All)] フィールドを使用します。

結果から、[製品とサービス(Products & Services)] を選択します。

次のライセンス PID を検索します。

|

||

|

ステップ 2 |

まだ設定していない場合は、スマート ライセンシング サーバーに Firewall Management Center を登録します。 登録を行うには、Smart Software Manager で登録トークンを生成する必要があります。詳細な手順については、Cisco Secure Firewall Management Center アドミニストレーション ガイドを参照してください。 |

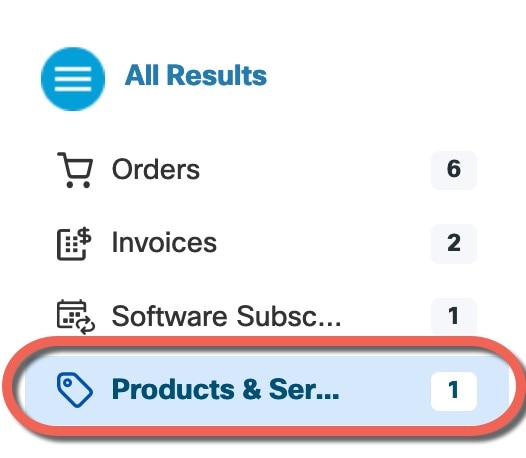

デバイスの IP アドレスかホスト名を使用して、手動で Firewall Threat Defense を Firewall Management Center に登録します。

|

ステップ 1 |

Firewall Management Center で、[デバイス(Devices)] > [デバイス管理(Device Management)] の順に選択します。 |

||

|

ステップ 2 |

[追加(Add)] ドロップダウン リストから、[デバイスの追加(Add Device)] を選択します。

次のパラメータを設定します。

|

||

|

ステップ 3 |

[登録(Register)] をクリックし、正常に登録されたことを確認します。 登録が成功すると、デバイスがリストに追加されます。失敗した場合は、エラーメッセージが表示されます。Firewall Threat Defense が登録に失敗した場合は、次の項目を確認してください。

トラブルシューティングの詳細については、https://cisco.com/go/fmc-reg-error を参照してください。 |

ここでは、次の設定を使用して基本的なセキュリティポリシーを設定する方法について説明します。

内部インターフェイスと外部インターフェイス:内部インターフェイスにスタティック IP アドレスを割り当て、外部インターフェイスに DHCP を使用します。

DHCP サーバー:クライアントの内部インターフェイスで DHCP サーバーを使用します。

デフォルトルート:外部インターフェイスを介してデフォルトルートを追加します。

NAT:外部インターフェイスでインターフェイス PAT を使用します。

アクセスコントロール:内部から外部へのトラフィックを許可します。

基本的なセキュリティ ポリシーを設定するには、次のタスクを実行します。

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

初期設定に Firewall Device Manager を使用すると、以下のインターフェイスが事前設定されます。

イーサネット 1/1:「外部」、DHCP からの IP アドレス、IPv6 自動設定

イーサネット 1/2:「内部」、192.168.95.1/24

デフォルトルート:外部インターフェイスで DHCP を介して取得

Firewall Management Center に登録する前に Firewall Device Manager 内で追加のインターフェイス固有の設定を実行した場合、その設定は保持されます。

いずれにしても、デバイスの登録後に追加のインターフェイス設定を実行する必要があります。Firewall Threat Defense インターフェイスを有効にし、それらをセキュリティゾーンに割り当てて IP アドレスを設定します。.

次の例では、DHCP によるスタティックアドレスとルーテッドモードの外部インターフェイスを使用して、ルーテッドモードの内部インターフェイスを設定します。

|

ステップ 1 |

[デバイス(Devices)] > [デバイス管理(Device Management)] の順に選択し、ファイアウォールの [編集(Edit)]( |

|

ステップ 2 |

[インターフェイス(Interfaces)] をクリックします。

|

|

ステップ 3 |

内部に使用するインターフェイスの [編集(Edit)]( [全般(General)] タブが表示されます。 ![[全般(General)] タブ](/c/dam/en/us/td/i/400001-500000/470001-480000/473001-474000/473822.jpg)

|

|

ステップ 4 |

「外部」に使用するインターフェイス[編集(Edit)]( [全般(General)] タブが表示されます。 ![[全般(General)] タブ](/c/dam/en/us/td/i/400001-500000/470001-480000/473001-474000/473824.jpg)

|

|

ステップ 5 |

[保存(Save)] をクリックします。 |

クライアントで DHCP を使用して Firewall Threat Defense から IP アドレスを取得するようにする場合は、DHCP サーバーを有効にします。

|

ステップ 1 |

[デバイス(Devices)]、[デバイス管理(Device Management)] の順に選択し、デバイスの [編集(Edit)]( |

|

ステップ 2 |

を選択します。

|

|

ステップ 3 |

[サーバー(Server)] ページで、[追加(Add)] をクリックして、次のオプションを設定します。

|

|

ステップ 4 |

[OK] をクリックします。 |

|

ステップ 5 |

[保存(Save)] をクリックします。 |

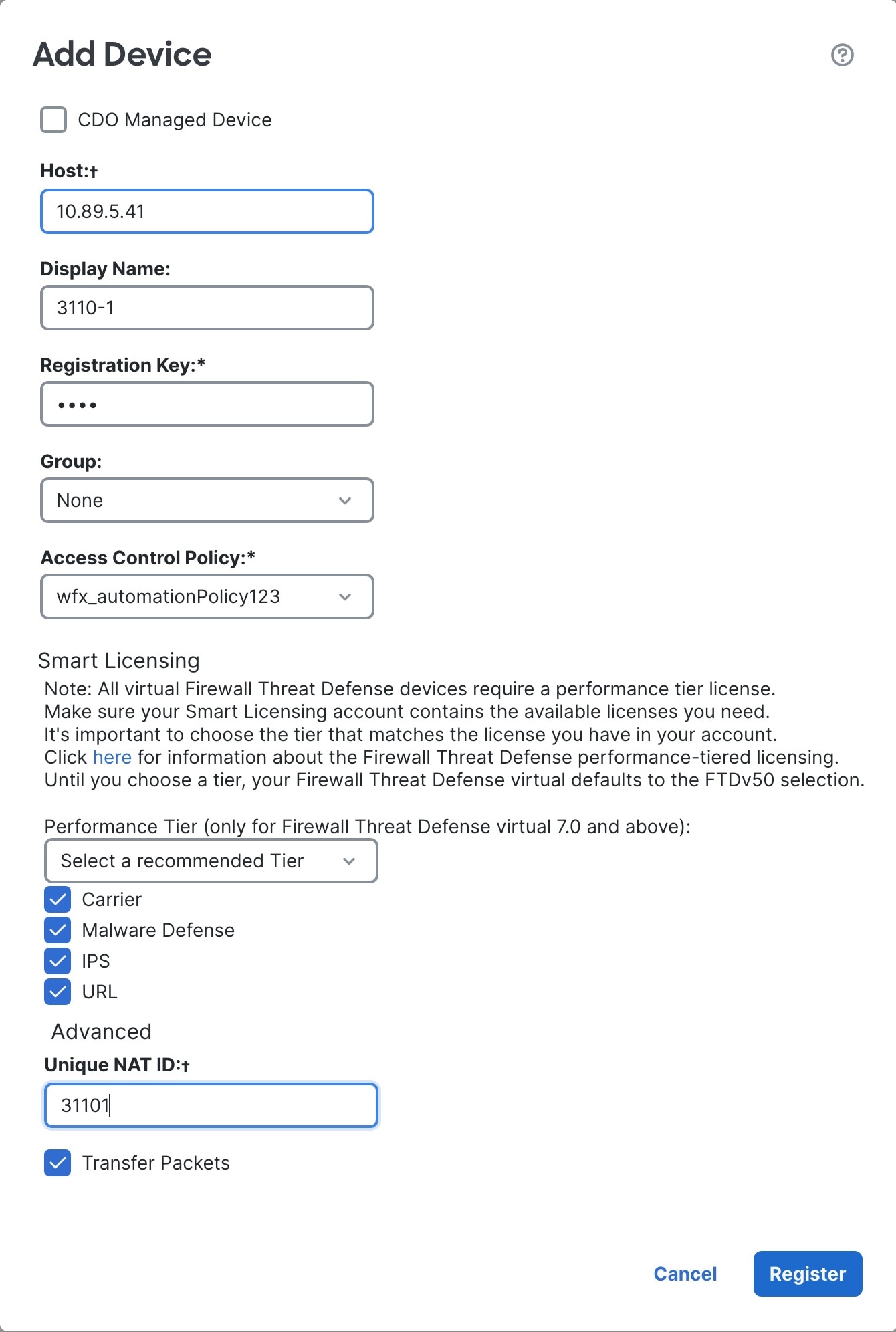

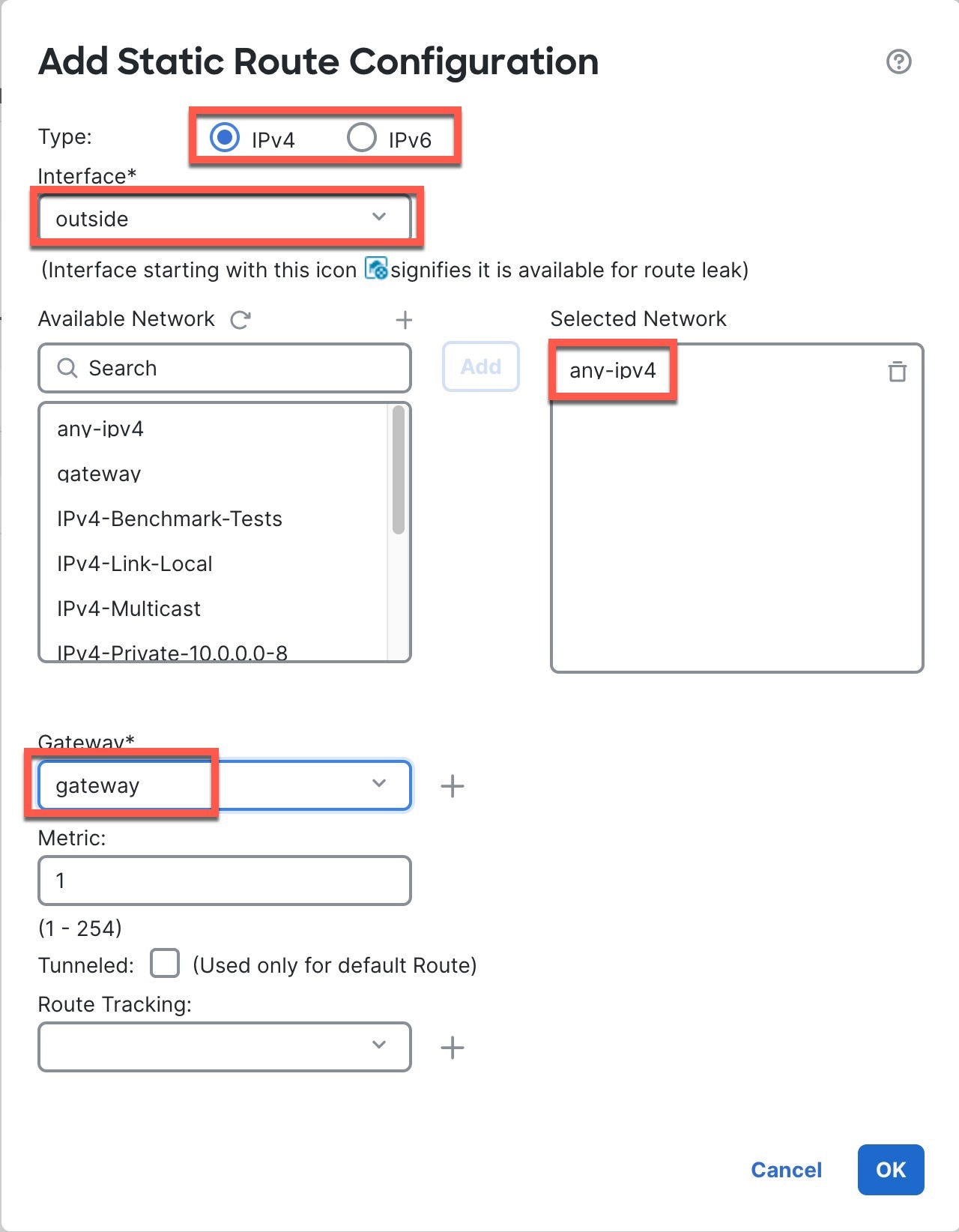

デフォルトルートは通常、外部インターフェイスから到達可能なアップストリームルータを指し示します。外部インターフェイスに DHCP を使用する場合は、デバイスがすでにデフォルトルートを受信している可能性があります。手動でルートを追加する必要がある場合は、次の手順を実行します。DHCP サーバーからデフォルトルートを受信した場合は、ページの [IPv4ルート(IPv4 Routes)] または [IPv6ルート(IPv6 Routes)] テーブルに表示されます。

|

ステップ 1 |

[デバイス(Devices)]、[デバイス管理(Device Management)] の順に選択し、デバイスの [編集(Edit)]( |

|

ステップ 2 |

を選択します。

|

|

ステップ 3 |

[ルートを追加(Add route)] をクリックして、次のように設定します。

|

|

ステップ 4 |

[OK] をクリックします。 ルートがスタティックルートテーブルに追加されます。 |

|

ステップ 5 |

[保存(Save)] をクリックします。 |

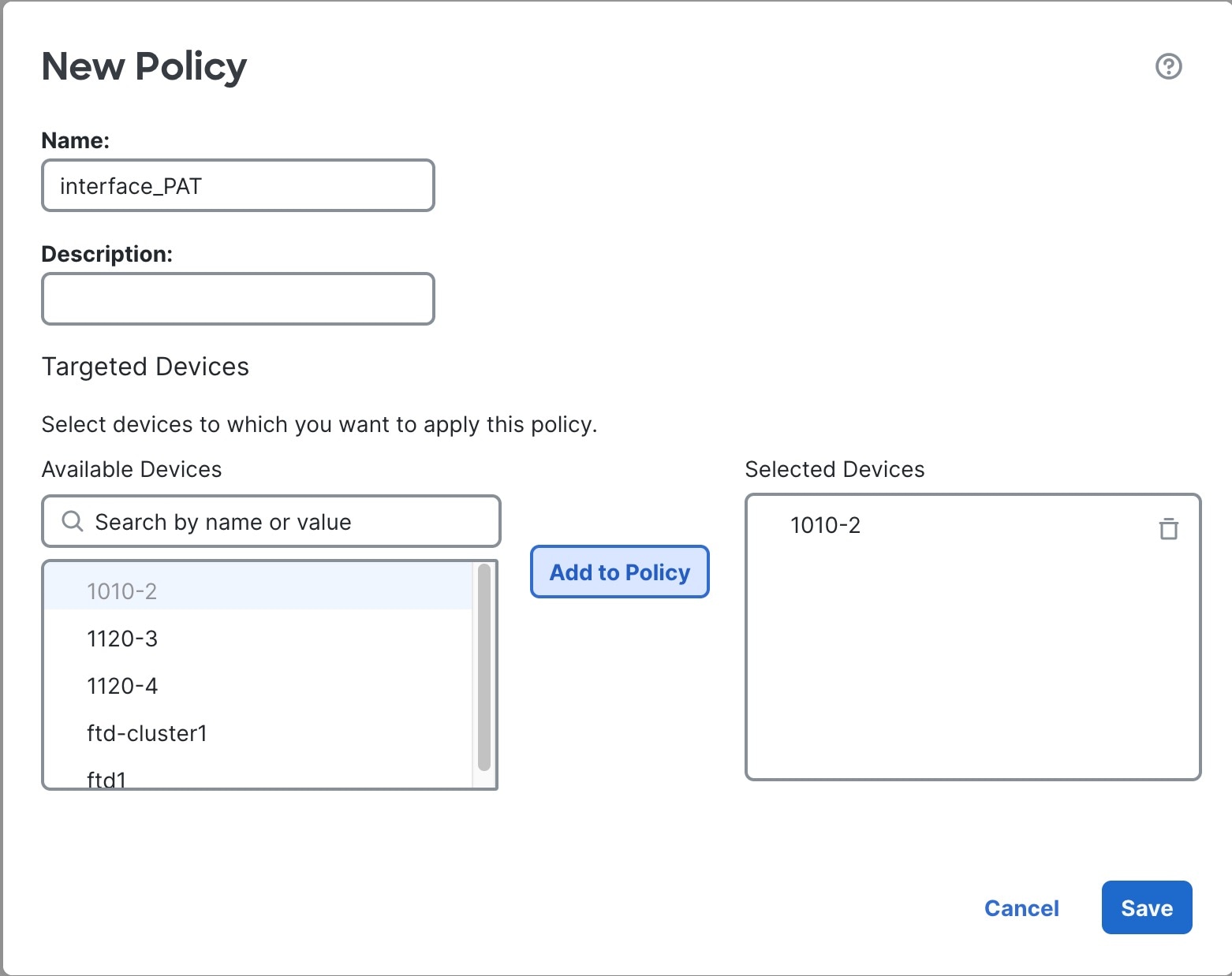

一般的な NAT ルールでは、内部アドレスを外部インターフェイスの IP アドレスのポートに変換します。このタイプの NAT ルールのことをインターフェイス ポート アドレス変換(PAT)と呼びます。

|

ステップ 1 |

をクリックし、 をクリックします。 |

||

|

ステップ 2 |

ポリシーに名前を付け、ポリシーを使用するデバイスを選択し、[保存(Save)] をクリックします。

ポリシーが Firewall Management Center に追加されます。引き続き、ポリシーにルールを追加する必要があります。

|

||

|

ステップ 3 |

[ルールの追加(Add Rule)] をクリックします。 [NATルールの追加(Add NAT Rule)] ダイアログボックスが表示されます。 |

||

|

ステップ 4 |

基本ルールのオプションを設定します。

|

||

|

ステップ 5 |

[インターフェイスオブジェクト(Interface objects)] ページで、[使用可能なインターフェイスオブジェクト(Available Interface Objects)] 領域から [宛先インターフェイスオブジェクト(Destination Interface Objects)] 領域に外部ゾーンを追加します。

|

||

|

ステップ 6 |

[変換(Translation)] ページで、次のオプションを設定します。

|

||

|

ステップ 7 |

[保存(Save)] をクリックしてルールを追加します。 ルールが [ルール(Rules)] テーブルに保存されます。 |

||

|

ステップ 8 |

NAT ページで [保存(Save)] をクリックして変更を保存します。 |

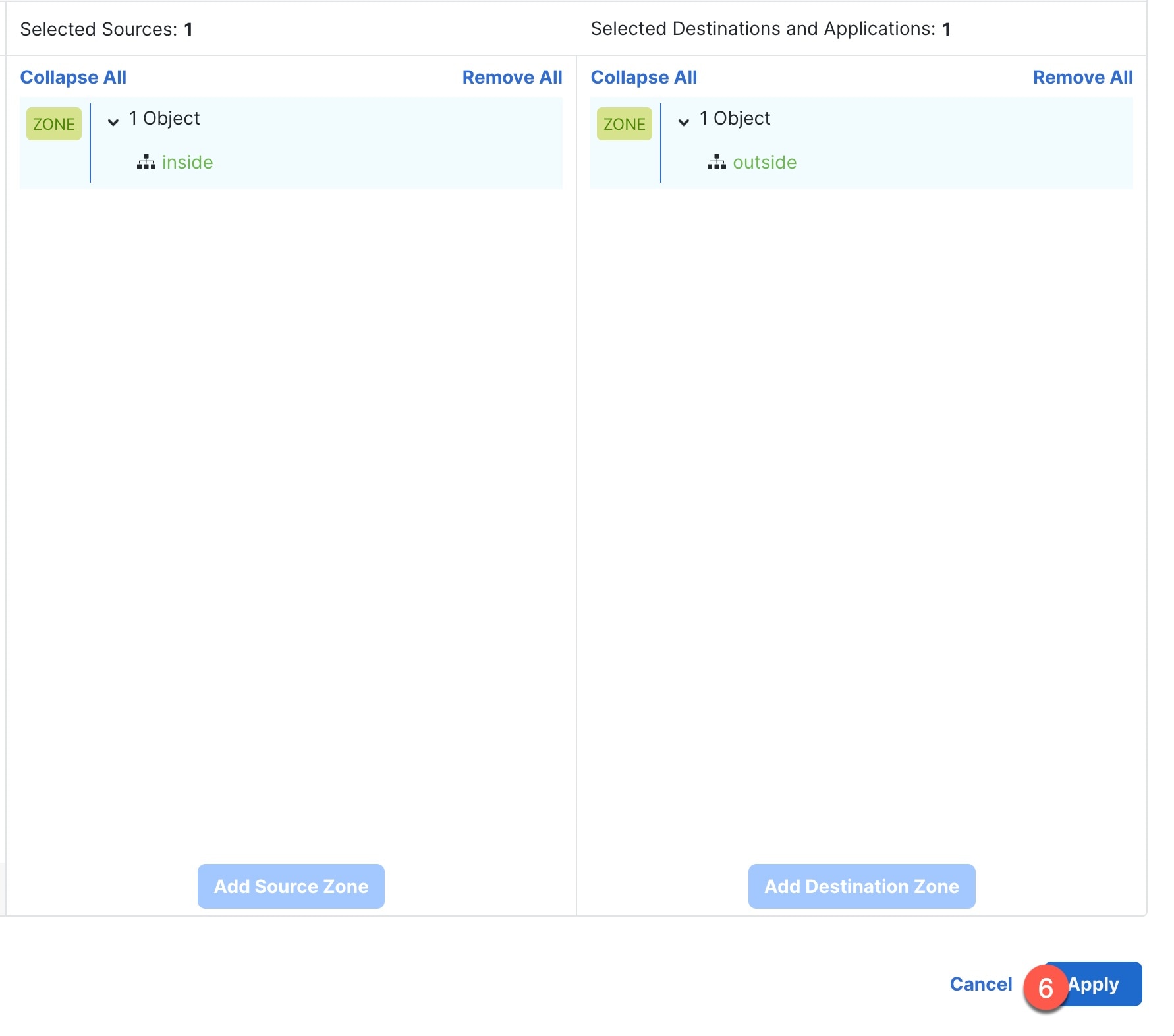

Firewall Threat Defense を登録したときに、基本の [すべてのトラフィックをブロック(Block all traffic)] アクセス コントロール ポリシーを作成した場合は、デバイスを通過するトラフィックを許可するためにポリシーにルールを追加する必要があります。次の手順では、内部ゾーンから外部ゾーンへのトラフィックを許可するルールを追加します。他にゾーンがある場合は、適切なネットワークへのトラフィックを許可するルールを追加してください。

|

ステップ 1 |

[ポリシー(Policy)]、[アクセスポリシー(Access Policy)]、[アクセスポリシー(Access Policy)] の順に選択し、Firewall Threat Defense に割り当てられているアクセス コントロール ポリシーの [編集(Edit)]( |

|

ステップ 2 |

[ルールを追加(Add Rule)] をクリックし、次のパラメータを設定します。

他の設定はそのままにしておきます。 |

|

ステップ 3 |

[Apply] をクリックします。 ルールが [ルール(Rules)] テーブルに追加されます。 |

|

ステップ 4 |

[保存(Save)] をクリックします。 |

設定の変更を Firewall Threat Defense に展開します。変更を展開するまでは、デバイス上でどの変更もアクティブになりません。

|

ステップ 1 |

右上の [展開(Deploy)] をクリックします。

|

|

ステップ 2 |

迅速な展開の場合は、特定のデバイスのチェックボックスをオンにして [展開(Deploy)] をクリックするか、[すべて展開(Deploy All)] をクリックしてすべてのデバイスを展開します。それ以外の場合は、追加の展開オプションを設定するために、[高度な展開(Advanced Deploy)] をクリックします。

|

|

ステップ 3 |

展開が成功したことを確認します。展開のステータスを表示するには、メニューバーの [展開(Deploy)] ボタンの右側にあるアイコンをクリックします。

|

コマンドライン インターフェイス(CLI)を使用してシステムのセットアップを行い、基本的なシステムのトラブルシューティングを行います。CLI セッションからポリシーを設定することはできません。CLI には、コンソール ポートに接続してアクセスできます。

トラブルシューティングのためにも FXOS CLI にアクセスできます。

(注) |

または、Firewall Threat Defense デバイスの管理インターフェイスに SSH で接続できます。コンソールセッションとは異なり、SSH セッションはデフォルトで Firewall Threat Defense CLI になり、connect fxos コマンドを使用して FXOS CLI に接続できます。SSH 接続用のインターフェイスを開いている場合、後でデータインターフェイス上のアドレスに接続できます。データ インターフェイスへの SSH アクセスはデフォルトで無効になっています。この手順では、デフォルトで FXOS CLI となるコンソールポートアクセスについて説明します。 |

|

ステップ 1 |

CLI にログインするには、管理コンピュータをコンソール ポートに接続します。Firepower 2100 には DB-9 to RJ-45 シリアルケーブルが付属しているため、接続するにはサードパーティの DB-9-to-USB シリアルケーブルが必要になる場合があります。ご使用のオペレーティング システムに必要な USB シリアル ドライバを必ずインストールしてください。コンソールポートはデフォルトで FXOS CLI になります。次のシリアル設定を使用します。

FXOS CLI に接続します。ユーザー名 admin と、初期セットアップ時に設定したパスワードを使用して CLI にログインします(デフォルトは Admin123)。 例: |

|

ステップ 2 |

Firewall Threat Defense CLI にアクセスします。 connect ftd 例:ログイン後に、CLI で使用可能なコマンドの情報を確認するには、help または ? を入力します。使用方法については、『Cisco Secure Firewall Threat Defense コマンドリファレンス』を参照してください。 |

|

ステップ 3 |

Firewall Threat Defense CLI を終了するには、exit または logout コマンドを入力します。 このコマンドにより、FXOS CLI プロンプトに戻ります。FXOS CLI で使用可能なコマンドについては、? を入力してください。 例: |

システムを適切にシャットダウンすることが重要です。単純に電源プラグを抜いたり、電源スイッチを押したりすると、重大なファイルシステムの損傷を引き起こすことがあります。バックグラウンドでは常に多数のプロセスが実行されており、電源プラグを抜いたり、電源を切断したりすると、ファイアウォールシステムをグレースフルシャットダウンできないことを覚えておいてください。

Firewall Management Center のデバイス管理ページを使用してデバイスの電源を切断するか、FXOS CLI を使用できます。

システムを適切にシャットダウンすることが重要です。単純に電源プラグを抜いたり、電源スイッチを押したりすると、重大なファイル システムの損傷を引き起こすことがあります。バックグラウンドでは常に多数のプロセスが実行されていて、電源プラグを抜いたり、電源を切断したりすると、ファイアウォールをグレースフルシャットダウンできないことを覚えておいてください。

Firewall Management Center を使用してシステムを適切にシャットダウンできます。

|

ステップ 1 |

を選択します。 |

|

ステップ 2 |

再起動するデバイスの横にある [編集(Edit)]( |

|

ステップ 3 |

[デバイス(Device)] タブをクリックします。 |

|

ステップ 4 |

[システム(System)] セクションで [デバイスのシャットダウン(Shut Down Device)] ( |

|

ステップ 5 |

プロンプトが表示されたら、デバイスのシャットダウンを確認します。 |

|

ステップ 6 |

コンソールからファイアウォールに接続している場合は、ファイアウォールがシャットダウンするときにシステムプロンプトをモニターします。次のプロンプトが表示されます。 コンソールから接続していない場合は、約 3 分間待ってシステムがシャットダウンしたことを確認します。 |

|

ステップ 7 |

必要に応じて電源スイッチをオフにし、電源プラグを抜いてシャーシから物理的に電源を取り外すことができます。 |

FXOS CLI を使用すると、システムを安全にシャットダウンし、デバイスの電源をオフにできます。CLI には、コンソールポートに接続してアクセスします。Firewall Threat Defense および FXOS CLI へのアクセスを参照してください。

|

ステップ 1 |

FXOS CLI で local-mgmt に接続します。 firepower # connect local-mgmt |

|

ステップ 2 |

shutdown コマンドを発行します。 firepower(local-mgmt) # shutdown 例: |

|

ステップ 3 |

ファイアウォールのシャットダウン時にシステムプロンプトをモニターします。次のプロンプトが表示されます。 |

|

ステップ 4 |

必要に応じて電源スイッチをオフにし、電源プラグを抜いてシャーシから物理的に電源を取り外すことができます。 |

Firewall Threat Defense の設定を続行するには、「Cisco Secure Firewall Threat Defense ドキュメント一覧」にあるお使いのソフトウェアバージョンのマニュアルを参照してください。

Firewall Management Center の使用に関する情報については、「Cisco Secure Firewall Management Center デバイス設定ガイド」を参照してください。