電子メールゲートウェイと Cisco SecureX Threat Response の統合

Cisco SecureX は、すべてのシスコセキュリティ製品に組み込まれたセキュリティプラットフォームです。これは新しいテクノロジーを導入する必要のないクラウドネイティブです。Cisco SecureX は、可視性を統合し、自動化を可能にして、ネットワーク、エンドポイント、クラウド、およびアプリケーション全体のセキュリティを強化するプラットフォームを提供することで、脅威からの保護の要求を簡素化します。統合プラットフォームで技術を連携することで、Cisco SecureX は測定可能な分析情報、望ましい成果、比類のないチーム間のコラボレーションを実現します。Cisco SecureX では、セキュリティ インフラストラクチャを連携させて機能を拡張できます。

電子メールゲートウェイと Cisco SecureX Threat Response の統合には、次のセクションが含まれています。

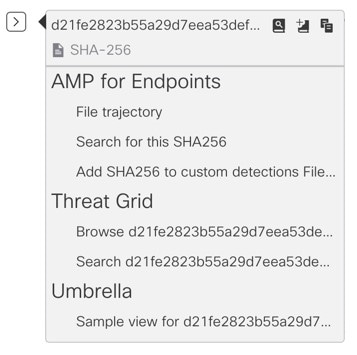

電子メールゲートウェイを Cisco SecureX Threat Response と統合し、Cisco SecureX Threat Response で以下のアクションを実行できます。

-

組織内の複数の電子メールゲートウェイから電子メールデータを表示および送信します。

-

電子メールレポート、送信者とターゲットの関係、複数の電子メールアドレスと件名行の検索、およびメッセージトラッキングで確認された脅威を特定、調査、修復します。

-

侵害されたユーザまたは発信電子メールポリシーに違反するユーザをブロックします。

-

特定した脅威を迅速に解決し、特定した脅威に対して推奨されるアクションを実行します。

-

脅威をドキュメント化して調査内容を保存し、他のデバイスと情報を共有します。

-

悪意のあるドメインのブロック、不審な観測対象の追跡、承認ワークフローの開始、または電子メールポリシーを更新するための IT チケットの作成を行います。

Cisco SecureX Threat Response には、次の URL を使用してアクセスできます。

https://securex.us.security.cisco.com/login

Cisco Secure Email Gateway は高度な脅威からの保護機能を備えており、脅威を迅速に検出、ブロック、修復します。また、データ損失を防ぎ、送信中の重要な情報をエンドツーエンド暗号化によって保護します。ESA モジュールで強化できる観測対象の詳細については、https://xdr.us.security.cisco.com/administration/integrations に移動し、Cisco SecureX と統合するモジュールに移動して、[詳細情報(Learn More)] をクリックしてください。

ボタンを使用して、ページの下部ペインにある Cisco

ボタンを使用して、ページの下部ペインにある Cisco  ボタンをクリックします。

ボタンをクリックします。

ボタンをクリックします。

ボタンをクリックします。

ボタンをクリックします。

ボタンをクリックします。

アイコンにカーソルを合わせ、

アイコンにカーソルを合わせ、 ボタンをクリックして

ボタンをクリックして ボタンをクリックして、タイトル、説明、またはメモを

ボタンをクリックして、タイトル、説明、またはメモを 検索ボックスをクリックし、観測対象を検索します。

検索ボックスをクリックし、観測対象を検索します。

フィールドで観測対象を検索します。

フィールドで観測対象を検索します。

フィードバック

フィードバック