概要

この章では、各 Crosswork コンポーネントをインストールするための一般的な前提条件(VM 要件、ポート要件、アプリケーション要件など)およびプラットフォーム固有の前提条件について説明します。

他の統合コンポーネントまたはアプリケーション(WAE、DHCP、TFTP サーバーなど)の運用に必要なデータセンターリソースについては、このドキュメントでは取り上げていません。詳細については、各コンポーネントのインストールマニュアルを参照してください。

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

この章は次のトピックで構成されています。

この章では、各 Crosswork コンポーネントをインストールするための一般的な前提条件(VM 要件、ポート要件、アプリケーション要件など)およびプラットフォーム固有の前提条件について説明します。

他の統合コンポーネントまたはアプリケーション(WAE、DHCP、TFTP サーバーなど)の運用に必要なデータセンターリソースについては、このドキュメントでは取り上げていません。詳細については、各コンポーネントのインストールマニュアルを参照してください。

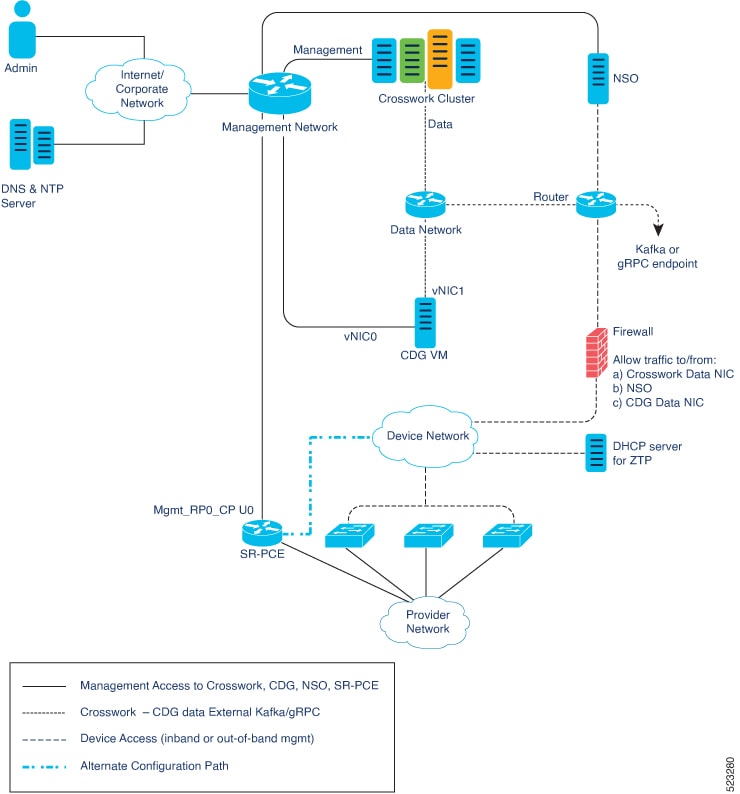

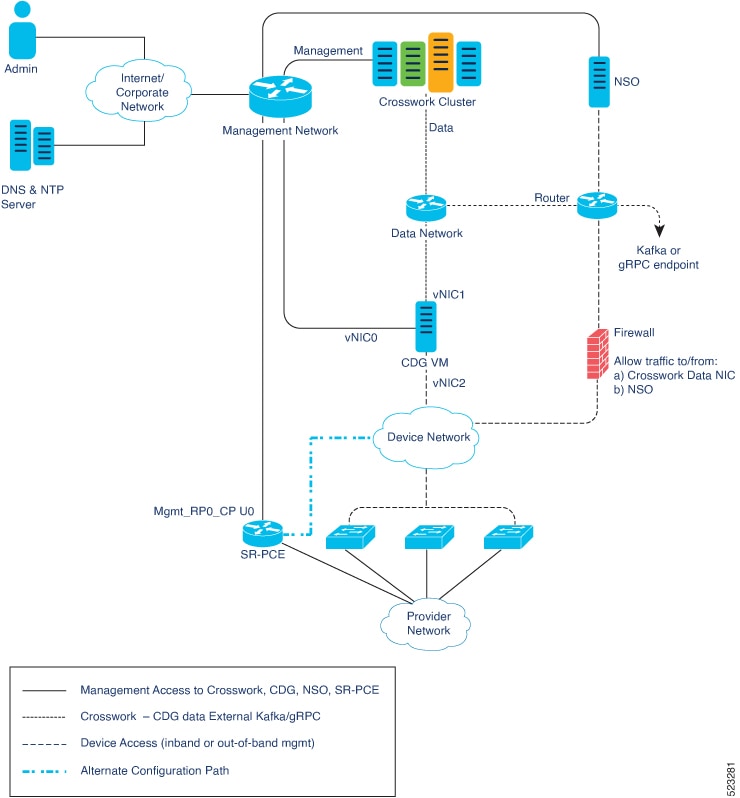

このセクションでは、VMware を使用してデータセンターに Cisco Crosswork およびその他のソリューションのコンポーネントを展開するときにサポートされるさまざまなトポロジモデルを紹介します。

次の表では、Crosswork Network Controller から送信されるトラフィックのタイプについて説明します。このトラフィックはデュアル NIC を使用できます。

|

トラフィック |

説明 |

|---|---|

|

管理 |

UI と Crosswork Network Controller のコマンドラインにアクセスし、サーバー間(Cisco Crosswork から Crosswork Data Gateway または NSO へなど)で情報を渡します。 |

|

データ |

Cisco Crosswork と Crosswork Data Gateway、およびその他のデータの接続先(外部 Kafka/gRPC)間でのデータおよび構成の転送。 |

|

デバイスアクセス |

サーバー(Crosswork、NSO、Crosswork Data Gateway など)がネットワーク内の管理対象デバイスと通信するために使用するデバイスアクセス。 |

さまざまなコンポーネント間の接続は、外部ルーティングエンティティを介して行う必要があります。

このセクションにあるネットワークトポロジの図は、ルーテッドネットワーク内で可能なルーティングドメインを示すさまざまな線のスタイルを示しています。

実線:管理ルーティングドメイン。

点線:データ/制御ルーティングドメイン(Cisco Crosswork および Crosswork Data Gateway とその他のデータ接続先(外部の Kafka または gRPC)間での転送される情報)。

破線:デバイス アクセス ルーティング ドメイン(Crosswork Data Gateway と NSO から)。

青の点線/破線:代替 SR-PCE 設定パス

これらの各ドメインの IP/サブネットアドレッシング方式は、展開のタイプによって異なります。

Crosswork と NSO がデバイスに到達するには、ドメイン間のルーティングが必要です。ただし、選択した送信元(Crosswork や NSO など)のみがデバイスに到達できるように適切なファイアウォールルールを設定する必要があります。

重要 |

|

サポートされている構成は次のとおりです。

2 NIC ネットワークトポロジ:Crosswork クラスタ、Crosswork Data Gateway、NSO、および SR-PCE は、1 つのネットワーク インターフェイスを使用して管理インターフェイス間で通信し、2 番目のインターフェイスを使用して Crosswork Network Controller と Crosswork Data Gateway の間でデータを渡し、ルーテッドインターフェイスを使用してネットワークデバイスと通信します。

3 NIC ネットワークトポロジ:Crosswork Data Gateway、NSO、および SR-PCE は、1 つのネットワーク インターフェイスを使用して管理インターフェイス間で通信し、2 番目のインターフェイスを使用して Crosswork Network Controller と Crosswork Data Gateway の間でデータを渡し、Crosswork Data Gateway の 3 番目のインターフェイスを使用してネットワークデバイスと通信します。

(注) |

わかりやすくするために、これらの図はすべて、管理インターフェイスとデバイス向けインターフェイスを使用する NSO を示しています。他の構成も可能です。 |

Cisco Crosswork VM には、次の vNIC 展開オプションがあります。

|

vNIC の数 |

vNIC |

説明 |

|---|---|---|

|

2 |

管理 |

管理 |

|

データ |

データおよびデバイスアクセス |

vNIC 設定の概要

Crosswork Data Gateway を設定する場合、使用する vNIC の数は特定のネットワーク要件によって異なります。Crosswork クラスタが 2 つのインターフェイスでセットアップされている場合は、展開のニーズに基づいて、2 つまたは 3 つの vNIC を使用するように Data Gateway を設定できます。

vNIC の数は、展開環境によって異なることがあります。一般的に、セキュリティ要件やトラフィックの分離などの要因がこの決定に影響します。

vNIC のマッピング

Crosswork Data Gateway の vNIC は、システムインターフェイス名と対応するラベルの両方で識別されます。

vNIC0 は eth0 インターフェイスに対応

vNIC1 は eth1 インターフェイスに対応

vNIC2 は eth2 インターフェイスに対応

これらのシステムインターフェイス名(eth0、eth1、eth2)は、オペレーティングシステムのそれぞれの vNIC を参照するために使用されます。

使用可能な vNIC 展開オプション

Crosswork Data Gateway VM には、次の vNIC 展開オプションがあります。

|

vNIC の数 |

vNIC |

ロール |

|---|---|---|

|

2 |

vNIC0 |

デフォルトゲートウェイ、管理、外部ロギング、および管理トラフィック。 |

|

vNIC1 |

制御、ノースバウンド外部データ、およびサウスバウンドデータのトラフィック。 |

|

|

3 |

vNIC0 |

デフォルトゲートウェイ、管理、外部ロギング、および管理トラフィック。 |

|

vNIC1 |

制御およびノースバウンド外部データトラフィック。 |

|

|

vNIC2 |

サウスバウンド データトラフィック |

セグメントルーティングパス計算要素(SR-PCE)は、デバイスと Software Defined Networking(SDN)コントローラの両方です。一部の展開では、SR-PCE インスタンスをデバイスとして扱う必要があります。その場合は、デバイスネットワーク経由でアクセスする必要があります。一部の展開では、SR-PCE インスタンスを SDN コントローラとして扱い、管理ルーティングドメインでアクセスする場合があります。Crosswork は両方のモデルをサポートしています。デフォルトでは、Crosswork は eth0(管理)を使用して、管理ドメイン上の SDN コントローラとして SR-PCE にアクセスします(図を参照)。デバイスネットワーク上のデバイスとして SR-PCE インスタンスへの Crosswork アクセスを有効にする方法の詳細については、Cisco SR-PCE プロバイダの追加を参照してください。

ゼロタッチプロビジョニングを使用する場合は、デバイスネットワークに DHCP サーバーが装備されている必要があります(Cisco Crosswork の一部としては提供されません)。ZTP の一部の形式では、TFTP サーバーも必要です(Cisco Crosswork の一部としては提供されません)。さらに ZTP を使用するすべてのデバイスは、Crosswork クラスタからファイル(ソフトウェアや構成)を直接プルするため、Crosswork クラスタへのネットワーク接続も必要とします。ゼロタッチプロビジョニングの概念と機能の詳細については、『Cisco Crosswork Network Controller 7.0 Device Lifecycle Management』の「Zero Touch Provisioning」の章を参照してください。

NSO VM には次の vNIC を備えています。

管理:NSO に到達するための Crosswork アプリケーションに使用します。

デバイスアクセス:NSO がデバイスまたは NSO リソース側サービス(RFS)に到達するために使用します。

クラスタインストーラツールを使用して Crosswork Network Controller をインストールする場合は、次の要件が必須です。vCenter データセンターが以下の要件を満たしていない場合は、VM を個別に展開する必要があります。手動インストールの詳細については、vCenter vSphere UI を使用した Cisco Crosswork の手動インストールを参照してください。

ハイパーバイザと vCenter のサポート対象:

VMware vCenter Server 8.0(U2c 以降)および ESXi 8.0(U2b 以降)

VMware vCenter Server 7.0(U3p 以降)および ESXi 7.0(U3p 以降)

Crosswork Network Controller は、VMFS および NFS データストアタイプのみをサポートします。

Docker インストーラツールを使用する場合、インストーラを実行するマシンは、クラスタをインストールする予定の vCenter データセンターにネットワーク接続できる必要があります。この必須要件を満たすことができない場合は、手動でクラスタをインストールする必要があります。手動インストールの詳細については、vCenter vSphere UI を使用した Cisco Crosswork の手動インストールを参照してください。

Crosswork Network Controller クラスタ VM(ハイブリッドノードとワーカーノード)は、ハイパースレッディングが無効になっているハードウェアでホストする必要があります。

Crosswork Network Controller クラスタノードは VM に高い要求を課すため、ノードをホストするマシンの CPU またはメモリリソースがオーバーサブスクライブされていないことを確認してください。

すべての物理ホストマシンは同じ VMware データセンター内で編成する必要があります。また、すべてのクラスタノードを単一の物理ホストに展開することは可能ですが(要件を満たしている場合)、ノードは複数の物理ホストに分散することを推奨します。これにより、ホストがシングルポイント障害になることがなくなり、ソリューションの復元力が向上します。

プロファイル駆動型ストレージが vCenter 管理者ユーザーによって有効になっていることを確認します。vCenter のルートレベル(すべてのリソースに対する)での vCenter ユーザーの権限をクエリします。

Crosswork の管理およびデータネットワークに必要なネットワークをデータセンターで構築および設定し、低遅延 L2 通信(RTT が 10 ミリ秒以下の遅延)を許可する必要があります。

(注) |

Crosswork VM をホストしているすべての ESXi ホストマシンで同じネットワーク名を使用して構成する必要があります。 |

Virtual Router Redundancy Protocol(VRRP)の使用を許可するには、DVS ポートグループを次のように設定する必要があります。

| プロパティ | 値 |

|---|---|

|

無差別モード(Promiscuous mode) |

拒否(Reject) |

|

MAC アドレスの変更(MAC address changes) |

拒否(Reject) |

VRRP プロトコルでは、一意の router_id アドバタイズメントがネットワークセグメントに存在する必要があります。ID は展開によって異なる場合があります。たとえば検出でマルチキャストが使用される場合、Crosswork は通常、管理で ID 169 を使用し、データ ネットワーク セグメントで ID 170 を使用します。VIP アドレスに到達できないなどの競合の兆候がある場合は、いずれかのルータ ID が重複していないかどうかを確認し、競合している VRRP ルータマシンを削除するか、別のネットワークを使用します。

vCenter へのアクセスに使用するユーザーアカウントに次の権限があることを確認します。

VM(プロビジョニング):複製する VM で VM を複製します。

VM(プロビジョニング):ゲスト オペレーティング システムをカスタマイズする場合は、VM または VM フォルダをカスタマイズします。

VM(インベントリ):データセンターまたは VM フォルダの既存の VM から作成します。

VM(設定):データセンターまたは VM フォルダに新しいディスクを追加します。

リソース:宛先ホストのリソースプール、クラスタ、またはリソースプールに VM を割り当てます。

データストア:接続先データストアまたはデータストアフォルダに領域を割り当てます。

ネットワーク:VM を割り当てるネットワークを割り当てます。

プロファイル駆動型ストレージ(クエリ):この権限設定は、データセンターツリーレベルのルートで許可する必要があります。

また、vCenter ストレージ制御を有効にすることを推奨します。

このセクションでは、Crosswork クラスタと Crosswork Data Gateway を展開するための VM ごとのリソース要件について説明します。

Crosswork クラスタは、ハイブリッド構成で動作する 3 つの VM またはノードで構成されます。これは、標準的なネットワークでアプリケーションをサポートするために必要な最小限の設定です。ワーカー構成内の VM またはノードは、インストール中または後で追加して、展開を拡張できます。各 Crosswork Network Controller パッケージの VM 数の詳細については、表 1 を参照してください。お客様のニーズに最適な展開に関するガイダンスについては、シスコのカスタマー エクスペリエンス チームにお問い合わせください。

次の表は、VM ホストごとのネットワーク要件を説明しています。

|

要件 |

説明 |

||

|---|---|---|---|

|

ネットワーク接続 |

実稼働環境への展開では、管理ネットワーク用とデータネットワーク用のデュアルインターフェイスを使用することを推奨します。 最適なパフォーマンスを得るには、管理ネットワークとデータネットワークでは 10 Gbps 以上(遅延は 10 ミリ秒未満)で設定されたリンクを使用する必要があります。 |

||

|

IP アドレス |

デュアル NIC を使用する場合(1 つは管理ネットワーク用、もう 1 つはデータネットワーク用):展開される各ノード(ハイブリッドまたはワーカー)の管理およびデータ IP アドレス(IPv4 または IPv6)と、仮想 IP(VIP)アドレスとして使用される 2 つの追加 IP アドレス(1 つは管理ネットワーク用、もう 1 つはデータネットワーク用)。 たとえば、デュアル NIC を備えた 3 つのハイブリッド VM と 1 つのワーカー VM を持つクラスタの場合は、10 個の IP アドレス(管理ネットワーク用に 5 つ、データネットワーク用に 5 つ)が必要です。

|

||

|

NTP サーバー(NTP Server) |

使用する NTP サーバーの IPv4 または IPv6 アドレス、またはホスト名。複数の NTP サーバを入力する場合は、それぞれをスペースで区切ります。これらは、ネットワーク全体で Crosswork アプリケーションの VM クロック、デバイス、クライアント、およびサーバーを同期するために使用するものと同じ NTP サーバーである必要があります。 インストールを試行する前に、NTP サーバーがネットワーク上で到達可能であることを確認します。サーバーに到達できない場合、インストールは失敗します。 |

||

|

DNS サーバー |

使用する DNS サーバーの IPv4 または IPv6 アドレス。これらは、ネットワーク全体でホスト名を解決するために使用する DNS サーバーと同じである必要があります。 インストールを試みる前に、DNS サーバーがネットワーク上で到達可能であることを確認します。サーバーに到達できない場合、インストールは失敗します。 |

||

|

DNS 検索ドメイン |

DNS サーバーで使用する検索ドメイン(cisco.com など)。検索ドメインは 1 つのみ設定できます。 |

||

|

バックアップ サーバ |

Cisco Crosswork は、SCP を使用して、システムの設定を外部サーバーにバックアップします。SCP サーバーのストレージ要件は若干異なりますが、少なくとも 25 GB のストレージが必要です。 |

||

|

FQDN(オプション) |

インストールプロセスでは、VIP(仮想 IP アドレス)または FQDN(完全修飾ドメイン名)を使用してクラスタにアクセスできます。 FQDN を使用する場合は、管理用に 1 つ、データネットワーク用に 1 つ FQDN が必要です。

|

Cisco Crosswork インフラストラクチャおよびアプリケーションは、Kubernetes によって管理されるコンテナの分散型集合体として動作するように構築されています。

ここでは、Crosswork Data Gateway をインストールするための一般的なガイドラインと最小要件について説明します。

次の表に、各 Crosswork 製品に Crosswork Data Gateway をインストールするために使用する必要がある展開プロファイルのリストを示します。

|

Cisco Crosswork 製品 |

Crosswork Data Gateway の展開 |

|---|---|

|

Crosswork Network Controller(Crosswork Active Topology と Crosswork Optimization Engine の組み合わせ) |

オンプレミス標準 |

|

Crosswork 最適化エンジン |

オンプレミス標準 |

|

Crosswork ゼロタッチプロビジョニング |

オンプレミス標準 |

|

Crosswork Change Automation |

オンプレミス拡張 |

|

Crosswork Health Insights |

オンプレミス拡張 |

|

Crosswork Service Health |

オンプレミス拡張 |

Crosswork Data Gateway の VM リソース要件は展開タイプによって異なり、変更することはできません。リソースを変更する必要がある場合は、データゲートウェイを再展開して、別のタイプに移行する必要があります。

再展開の詳細については、『Cisco Crosswork Network Controller 7.0 Administration Guide』の「Redeploy a Crosswork Data Gateway VM」セクションを参照してください。

Crosswork Data Gateway の VM の要件を次の表に示します。

|

要件 |

説明 |

|||||

|---|---|---|---|---|---|---|

|

データセンター |

VMware 「VMware vCenter のインストールの前提条件」を参照してください。 |

|||||

|

インターフェイス |

最小値:2 最大値:3 Crosswork Data Gateway は、次の組み合わせに従って、2 つまたは 3 つのインターフェイスで展開できます。

|

|||||

|

NIC の数 |

vNIC0 |

vNIC1 |

vNIC2 |

|||

| 2 |

管理トラフィック |

|

— |

|||

| 3 |

管理トラフィック |

制御/データトラフィック |

デバイス アクセス トラフィック |

|||

|

||||||

|

IP アドレス |

使用するインターフェイスの数に基づいて、1 つまたは 2 つの IPv4/IPv6 アドレス。 仮想 IP(VIP)アドレスとして使用する 1 つの追加 IP アドレス。アクティブなデータゲートウェイごとに、一意の VIP が必要です。 詳細については、表 1の「Interfaces」のセクションを参照してください。

|

|||||

|

NTP サーバー |

使用する NTP サーバーの IPv4 または IPv6 アドレスまたはホスト名。複数の NTP サーバを入力する場合は、それぞれをスペースで区切ります。これらは、ネットワーク全体でデバイス、クライアント、およびサーバを同期するために使用する NTP サーバと同じでなければなりません。NTP IP アドレスまたはホスト名がネットワーク上で到達可能であることを確認します。到達可能でない場合、インストールは失敗します。 また、Crosswork アプリケーションと Crosswork Data Gateway VM を実行する ESXi ホストには NTP が設定されている必要があります。そうでない場合、最初のハンドシェイクが「certificate not valid」エラーで失敗する可能性があります。 |

|||||

|

DNS サーバー |

使用する DNS サーバーの IPv4 または IPv6 アドレス。これらは、ネットワーク全体でホスト名を解決するために使用する DNS サーバーと同じである必要があります。インストールを試みる前に、DNS サーバーがネットワーク上で到達可能であることを確認します。サーバーに到達できない場合、インストールは失敗します。 |

|||||

|

DNS 検索ドメイン |

DNS サーバーで使用する検索ドメイン(cisco.com など)。検索ドメインは 1 つのみ設定できます。 |

|||||

|

[FQDN] |

FQDN アドレスは、Amazon EC2 展開用に設定されます。 |

|||||

|

インターネット制御メッセージ プロトコル(ICMP) |

Crosswork は、Crosswork Data Gateway との通信に ICMP を使用します。Crosswork と Crosswork Data Gateway の間にあるファイアウォールがこのトラフィックを通過させることを確認します。 |

|||||

一般的なポリシーとして、不要なポートを無効にする必要があります。すべてのアプリケーションがインストールされアクティブになった後、開いているすべてのリスニングポートのリストを表示するには、任意の Crosswork クラスタ VM に Linux CLI の管理者ユーザーとしてログインし、netstat -aln コマンドを実行します。

(注) |

Crosswork クラスタ、Crosswork アプリケーション、および Crosswork Data Gateway 間のすべての IP アドレス(仮想 IP アドレスを含む)は、相互に到達可能(ping を実行可能)である必要があります。 |

次の TCP および UDP のポート番号は、データセンター管理者が展開した外部ファイアウォールまたはアクセスリストのルールを通過できるようにする必要があります。NIC の展開によっては、これらのポートが一方のみの、または両方の NIC に適用される場合があります。

(注) |

Crosswork クラスタポートにより、双方向の情報フローが可能になります。 |

| ポート | プロトコル | 用途 |

場所(2 つの NIC 展開時) |

|---|---|---|---|

|

22 |

TCP |

リモート SSH トラフィック |

管理ネットワーク / vNIC0 |

|

179 |

TCP |

Calico BGP(Kubernetes) |

管理ネットワーク / vNIC0 |

|

500、4500 |

UDP |

IPSec |

管理ネットワーク / vNIC0 |

|

2379/2380 |

TCP |

Kubernetes etcd |

管理ネットワーク / vNIC0 |

|

6443 |

TCP |

kube-apiserver(Kubernetes) |

管理ネットワーク / vNIC0 |

|

9100 |

TCP |

Kubernetes メタモニターリング |

管理ネットワーク / vNIC0 |

|

10250 |

TCP |

kubelet(Kubernetes) |

管理ネットワーク / vNIC0 |

|

24007 |

TCP |

GlusterFS |

管理ネットワーク / vNIC0 |

|

30603 |

TCP |

ユーザーインターフェイス(NGINX サーバーはポート 443 でセキュア接続をリッスンします) |

管理ネットワーク / vNIC0 |

|

30606 |

TCP |

Docker レジストリ |

管理ネットワーク / vNIC0 |

|

30621 |

TCP |

FTP 用(データインターフェイスでのみ使用可能)。ファイル転送に使用される追加ポートは、31121(TCP)、31122(TCP)、および 31123(TCP)です。 このポートは、サポート対象アプリケーションが Cisco Crosswork にインストールされ、FTP 設定が有効になっている場合にのみ使用できます。 |

データネットワーク / vNIC1 |

|

30622 |

TCP |

SFTP 用(データインターフェイスでのみ使用可能)。 このポートは、サポート対象アプリケーションが Cisco Crosswork にインストールされ、SFTP 設定が有効になっている場合にのみ使用できます。 |

データネットワーク / vNIC1 |

|

49152:49370 |

TCP |

GlusterFS |

管理ネットワーク / vNIC0 |

| ポート | プロトコル | 用途 |

場所(2 つの NIC 展開時) |

|---|---|---|---|

|

30180, 30190 |

[TCP] |

データベースのレプリケーション(PQ バイナリプロトコル)のために Geo HA 展開で使用され、SSL によって保護されます。 |

管理ネットワーク/eth0 |

|

30602 |

TCP |

インストールのモニタリング用(Crosswork Network Controller) |

管理ネットワーク / vNIC0 |

|

30604 |

TCP |

NGINX サーバーのクラシック ゼロ タッチ プロビジョニング(クラシック ZTP)に使用されます。 |

管理ネットワーク / vNIC0 |

|

30607 |

TCP |

Crosswork Data Gateway のバイタルコレクション |

データネットワーク / vNIC1 |

|

30608 |

TCP |

Data Gateway VM を使用した Crosswork Data Gateway gRPC チャンネル |

データネットワーク / vNIC1 |

|

30609 |

TCP |

Expression Orchestrator(Crosswork Service Health)によって使用されます。 |

管理ネットワーク / vNIC0 |

|

30610 |

TCP |

Metric Scheduler(Crosswork Service Health)によって使用されます。 |

管理ネットワーク / vNIC0 |

|

30611 |

TCP |

Expression Tracker コンポーネント(Crosswork Service Health)によって使用されます。 |

管理ネットワーク / vNIC0 |

|

30617 |

TCP |

ZTP サーバーのセキュア ゼロ タッチ プロビジョニング(セキュア ZTP)に使用されます。 |

管理ネットワーク / vNIC0 |

|

30620 |

TCP |

ZTP サーバーでプラグアンドプレイ HTTP トラフィックを受信するために使用されます。 |

管理ネットワーク / vNIC0 |

|

30649 |

TCP |

データゲートウェイの収集ステータスの設定とモニター |

データネットワーク / vNIC1 |

|

30650 |

TCP |

データゲートウェイ VM で実行されている astack-client を含む astack gRPC チャンネル |

データネットワーク / vNIC1 |

|

30993、30994、30995 |

TCP |

収集されたデータを Crosswork Kafka の接続先に送信する Crosswork Data Gateway。 |

データネットワーク / vNIC1 |

| ポート | プロトコル | 用途 |

場所(2 つの NIC 展開時) |

|---|---|---|---|

|

7 |

TCP/UDP |

ICMP を使用したエンドポイントの検出。 |

管理ネットワーク / vNIC0 |

|

22 |

TCP |

管理対象デバイスとの SSH 接続の開始。 |

管理ネットワーク / vNIC0 |

|

53 |

TCP/UDP |

DNS への接続 |

管理ネットワーク / vNIC0 |

|

123 |

UDP |

ネットワーク タイム プロトコル(NTP) |

管理ネットワーク / vNIC0 |

|

830 |

TCP |

NETCONF の開始 |

管理ネットワーク / vNIC0 |

|

2022 |

TCP |

Crosswork と Cisco NSO 間の通信に使用されます(NETCONF の場合)。 |

管理ネットワーク / vNIC0 |

|

8080 |

TCP |

REST API から SR-PCE へ |

管理ネットワーク / vNIC0 |

|

8888 |

TCP |

Crosswork と Cisco NSO 間の通信に使用されます(HTTPS の場合)。 |

管理ネットワーク / vNIC0 |

|

20243 |

TCP |

DLM と Cisco NSO 間の通信用に DLM 機能パックによって使用されます。 |

管理ネットワーク / vNIC0 |

|

20244 |

TCP |

Cisco NSO でパッケージのリロードシナリオ中に DLM 機能パックリスナーを内部的に管理するために使用されます。 |

管理ネットワーク / vNIC0 |

次の表に、Crosswork Data Gateway が正常に動作するために必要なポートの最小セットを示します。

インバウンド:Crosswork Data Gateway は指定されたポートでリッスンします。

アウトバウンド:Crosswork Data Gateway は、指定されたポートの外部宛先 IP に接続します。

| ポート | プロトコル | 用途 | 方向 |

|---|---|---|---|

|

22 |

TCP |

SSH サーバ |

着信 |

|

22 |

TCP |

SCP クライアント |

発信 |

|

123 |

UDP |

NTP クライアント |

発信 |

|

53 |

UDP |

DNS Client |

発信 |

|

30607 |

TCP |

Crosswork コントローラ |

発信 |

(注) |

SCP ポートは調整できます。 |

| ポート | プロトコル | 用途 | 方向 |

|---|---|---|---|

|

161 |

UDP |

SNMP コレクタ |

発信 |

|

1062 |

UDP |

SNMP トラップコレクタ これはデフォルト値です。この値は、インストール後に Cisco Crosswork UI から変更できます。詳細については「Configure Crosswork Data Gateway Global Parameters」を参照してください。 |

着信 |

|

9010 |

TCP |

MDT コレクタ |

着信 |

|

22 |

TCP |

CLI コレクタ |

発信 |

|

6514 |

TLS |

syslog コレクタ これはデフォルト値です。この値は、インストール後に Cisco Crosswork UI から変更できます。詳細については「Configure Crosswork Data Gateway Global Parameters」を参照してください。 |

着信 |

|

9898 |

TCP | ||

|

9514 |

UDP | ||

|

サイト特定 1 |

TCP |

gNMI コレクタ |

発信 |

| ポート | プロトコル | 用途 | 方向 |

|---|---|---|---|

|

30649 |

TCP |

Crosswork コントローラ |

発信 |

|

30993 30994 30995 |

TCP |

Crosswork Kafka |

発信 |

|

サイト特定 2 |

サイト特定 |

Kafka と gRPC の接続先 |

発信 |

Crosswork クラスタは、デフォルトで内部通信に特定の IP 範囲を使用します。これは、ネットワーク内の他のデバイスや目的には使用できません。Crosswork クラスタを分離して、すべての通信を内部のままにし、外部統合ポイント(デバイス、外部サーバー、NSO サーバーへの接続など)とアドレス空間が重複しないようにすることをお勧めします。

これらのデフォルトの IP 範囲がネットワークと競合する場合は、シスコのカスタマー エクスペリエンス チームと協力して、展開前に設定を変更してください。

(注) |

これは、クラスタのインストールとスタティックルートの追加に適用されます。 |

(注) |

|

|

IP タイプ |

サブネット |

備考 |

|---|---|---|

|

IPv4 |

172.17.0.0/16 |

Docker サブネット(インフラストラクチャ) |

|

169.254.0.0/16 |

リンク ローカル アドレス ブロック |

|

|

127.0.0.0/8 |

ループバックアドレス |

|

|

192.88.99.0/24 |

予約済み。リレーサーバーが IPv6 over IPv4 を実行するために使用されます |

|

|

240.0.0.0/4 |

将来の使用のために予約済み(以前はクラス E ブロック) |

|

|

224.0.0.0/4 |

MCAST-TEST-NET |

|

|

0.0.0.0/8 |

現在のネットワーク、送信元アドレスとしてのみ有効 |

|

|

IPv6 |

2001:db8:1::/64 |

Docker サブネット(インフラストラクチャ) |

|

fdfb:85ef:26ff::/48 |

ポッドサブネット(インフラストラクチャ) |

|

|

fd08:2eef:c2ee::/110 |

サービスサブネット(インフラストラクチャ) |

|

|

::1/128 |

ループバックアドレス |

|

|

fe80::/10 |

リンク ローカル |

|

|

ff00::/8 |

IPv6 マルチキャスト |

|

|

2002::/16 |

予約済み。リレーサーバーが IPv6 over IPv4 を実行するために使用されます |

|

|

2001:0000::/32 |

Terredo トンネルとリレー |

|

|

2001:20::/28 |

ORCHID で使用され、IPv6 ではルーティング不可です |

|

|

100::/64 |

破棄プレフィックス。Crosswork ゼロタッチプロビジョニングに適用されない特定のユースケースで使用されます |

|

|

::/128 |

未指定のアドレス。ホストに割り当てることはできません |

|

|

::ffff:0:0/96 |

IPv4 マッピングされたアドレス |

|

|

::ffff:0:0:0/96 |

IPv4 変換されたアドレス |

次に行う作業:

VMware でのインストール手順については、VMware vCenter への Crosswork クラスタのインストール を参照してください。

AWS EC2 でのインストール手順については、AWS EC2 への Cisco Crosswork Network Controller のインストール を参照してください。

単一 VM 展開のインストール手順については、単一の VM への Cisco Crosswork Network Controller のインストール を参照してください。