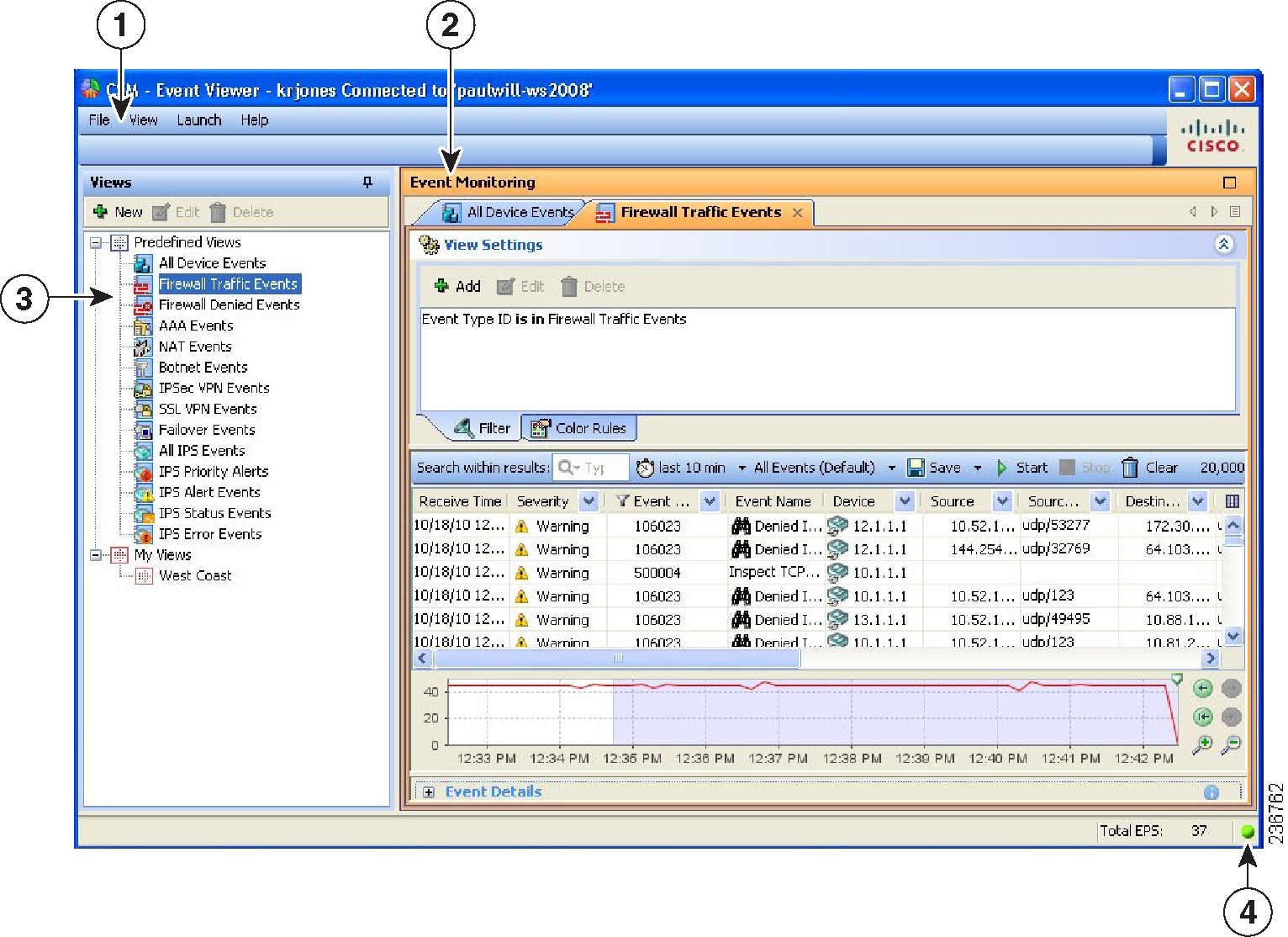

Event Viewer 機能の概要

Event Viewer は、ASA および FWSM デバイス、ならびにセキュリティ コンテキストからの syslog(システム ログ)イベント、ならびに IPS デバイスおよび仮想センサーからの Secure Device Event Exchange(SDEE)イベントを対象にネットワークをモニタします。Event Viewer は、これらのイベントを収集し、収集したイベントを表示し、グループ化し、その詳細を調べるためのインターフェイスを備えています。

(注) |

バージョン 4.5 以降、Security Manager では、syslog を 1 つのローカルコレクタと 2 つのリモートコレクタに転送できます。詳細については、[Event Management] ページを参照してください。 |

ヒント |

Event Viewer および関連アプリケーションである Report Manager および Health and Performance Monitor は、ネットワーク内にある特定のタイプのシスコデバイスの動作モニタリングおよびトラブルシューティングに役立ちます。これらのアプリケーションでは、さまざまなイベントの相関付け、コンプライアンスレポート、長期的フォレンジック、またはシスコ製とシスコ製以外の両方のデバイスの統合モニタリングの機能は提供されません。 |

IPS イベントを処理する際、Cisco Security Manager の Report Manager コンポーネントはイベントを個別に報告します。 Cisco Security Manager のイベント ビューア コンポーネントにアラートが表示されます。イベント ビューア コンポーネントで、IPS Summarizer はイベントを単一のアラートにグループ化するため、IPS センサーが送信するアラートの数が減少します。

ヒント |

Cisco IPS Manager Express(IME)と Cisco Security Manager は、まったく同じ方法ではイベントを要約しません。 |

ここでは、Event Viewer で簡易化できる主要なアクティビティについて簡単に説明します。

履歴ビュー

履歴ビューは、選択した期間(たとえば、直前の 10 分間)に発生したイベントを表示するビューで、新規イベントが収集された場合でも表示内容は自動的には更新されません。より新しいイベントを表示するには、ビューをリフレッシュする必要があります。

Event Viewer で履歴ビューを使用する場合に考えられるさまざまな可能性の中から、次のアクティビティを見ていきます。

-

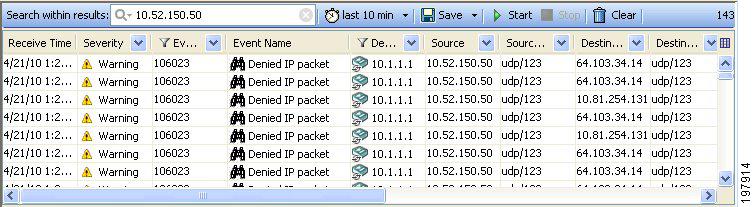

接続のトラブルシューティング:ユーザーが特定のサーバーに到達できないというレポートが生成されたときには、そのユーザーの IP アドレスが送信元または宛先である場合に影響を与えるイベントをすべて表示するように履歴ビュー(たとえば、過去 10 分間)を設定できます。次に、表示された特定のイベントから、リソースに対するユーザーのアクセスを拒否するポリシーに進むことができます。

-

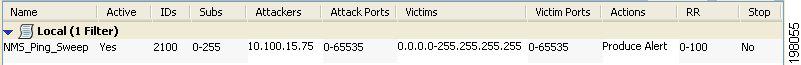

シグニチャの調整:すべての IPS メッセージ、または特定のカテゴリに属するすべての IPS メッセージを表示するビューを設定すると、イベントが実際には誤検出であることを判別できます。次に、関連付けられたポリシーをクロス起動します。ホストを除外するようにシグニチャを調整するか、または問題のイベントでレポートされた重大度を低くします。

イベント アクション フィルタを作成して、アラートの処理方法を変更することも検討します。false positive の処理には、実際のシグニチャを編集するよりもイベント アクション フィルタを使用する方が良い場合がよくあります。詳細については、イベント アクション フィルタ ルールの管理に関するヒントを参照してください。

-

ポリシー展開の検証:新規または変更したポリシーを展開したあとで、その特定のポリシーに対応するイベントを選択して、ポリシーが効果的に動作していることを確認する必要がある場合があります。たとえば、新規ポリシーによってトリガーされたファイアウォール拒否メッセージを特定できます。

リアルタイム ビュー

リアルタイム ビューには受信した状態のままのイベントが表示され、イベント テーブルがウォータフォール式に自動的に更新されます。「リアルタイム」という用語は正確な表現ではないことに注意してください。システム遅延をはじめとする要因により、真のリアルタイム システム応答は実現されません。

(注) |

リアルタイムビューでフィルタを使用する場合、およびイベントフローが 10K EPS を超える場合、イベントのドロップまたはイベント処理の遅延が発生する可能性があります。 |

Event Viewer でリアルタイム ビューを使用する場合に考えられるさまざまな可能性の中から、次のアクティビティを見ていきます。

-

ほぼリアルタイムでの攻撃の調査:特定の送信元 IP アドレスまたは送信元/宛先ペアの詳細を切り分けることで、監視対象デバイスに対する攻撃、または監視対象デバイスを通過している攻撃の詳細をイベントビューアで参照できます。

-

デバイスアクティビティの検証:ネットワーク内のデバイスを調べて、デバイスの存在の有無、存在する場合にイベントを送信中であるかを判断できます。

-

脅威レベルの高い IPS イベントの表示:特定の脅威レベルを超えるイベントをすべて表示するようにビューをフィルタ処理できます。IPS センサーを正しく調整すると、リアルタイム ビューで監視するイベントの流れが管理しやすくなります。

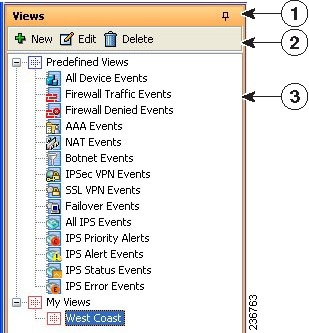

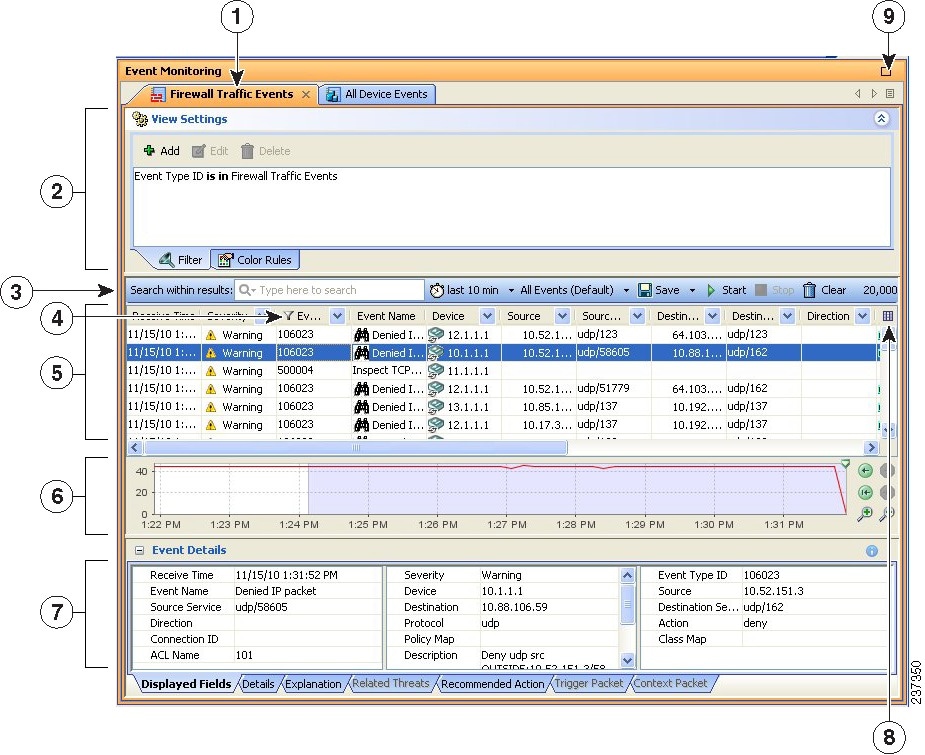

ビューとフィルタ

Event Viewer でイベントを表示するには、ビューを開きます。ビューは、フィルタおよび他のプロパティのセットです。これには、イベントのサブセットを定義できる色ルール、選択したカラムとその位置および幅、ならびにデフォルトの時間枠が含まれます。ビューによってイベント リストのスコープを制限できるため、検索内容をより簡単に見つけられます。

Event Viewer には多数の定義済みのビューがあります。定義済みのビューのフィルタ ルールは変更できませんが、ビューのコピーを作成して、コピーのフィルタ ルールを変更できます。作成するビューはカスタム ビューと呼ばれます。詳細については、カスタム ビューの作成を参照してください。

Event Viewer を最大限活用するには、フィルタの使用が鍵となります。受信中のすべてのイベントから、必要とする情報だけを記載したビューを抽出できます。イベント リストを絞り込む(すでにフィルタリングされたイベント リストのフィルタリング)には、さまざまなフィルタリング方法が使用できます。次のリストに、一般的なフィルタリング機能を示します。詳細については、イベントのフィルタリングおよびクエリーを参照してください。

-

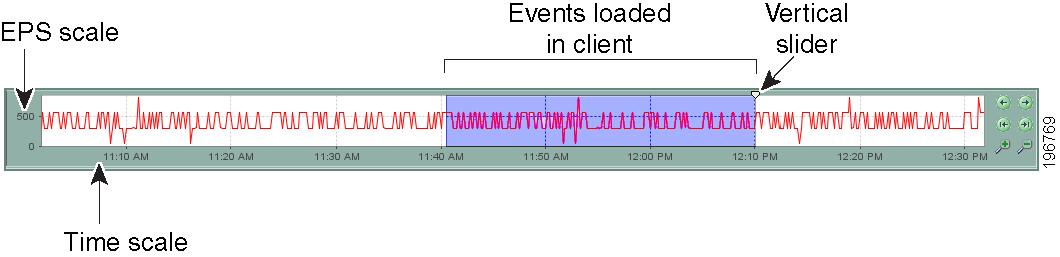

時間フィルタ:時間フィルタを使用すると、クライアントにロードするイベントを制限したり、イベントテーブルに表示されるイベントを制限したりできます。時間のフィルタリングでは、直前の 1 時間など定義済みの値を選択したり、日付と時刻で特定の時間範囲を指定したりできます。詳細については、イベントの時間範囲の選択を参照してください。

-

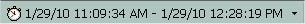

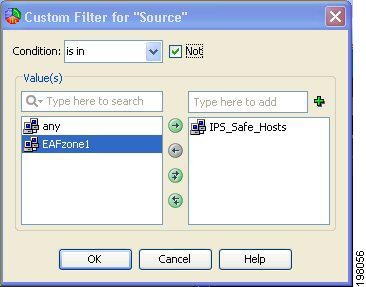

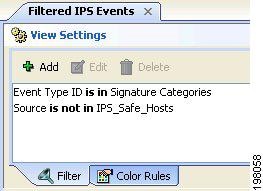

カラムフィルタ:カラムフィルタを使用すると、イベントの特定の値に基づいてイベントをフィルタリングできます。たとえば、特定の送信元または宛先、あるいはその両方に対してフィルタリングできます。カラムによっては、値の範囲またはポリシー オブジェクトに対してもフィルタリングできます。カラム フィルタは、ビューに対するビュー設定の一部です。詳細については、カラムベース フィルタの作成を参照してください。

-

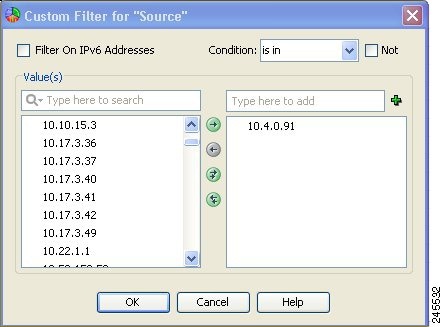

クイックフィルタ:クイックフィルタを使用すると、イベントテーブルに一覧表示されたイベントに対してテキストベースのフィルタリングを実行できます。検索ではカラムを区別しません。いずれかのカラムに文字列が存在するイベントがすべて表示されます。フィルタのスコープを変更するには、[Quick Filter] ドロップダウン リスト(虫眼鏡として表示される)を使用します。詳細については、テキスト文字列に対するフィルタリングを参照してください。

-

フィルタでのドリルダウン:フィルタにさらに別のフィルタを集約すると選択性が高まり、要件を満たす特定のイベントまたはイベントセットが表示されるまで「ドリルダウン」できます。別のフィルタを選択するたびに、[Event Monitoring] ウィンドウの最上部にある [View Settings] ペインが更新されて、選択したビューの現在の集約フィルタ定義が表示されます。

ポリシーのナビゲーション

特定のイベントから、そのイベントを制御する Security Manager 内のポリシーにナビゲートできます。特定のポリシーから、そのポリシーに関連付けられたイベントに移動することもできます。詳細については、「Event Viewer からの Security Manager ポリシーの検索」および「Looking Up Events for a Cisco Security Manager Policy」を参照してください。

Event Viewer のアクセス コントロールについて

ユーザ名に割り当てられたユーザ権限によって、Event Viewer で実行可能な操作が制御されます。ローカル ユーザまたは他のタイプの ACS 以外のアクセス コントロールを使用している場合は、すべてのユーザが Event Viewer にアクセスできます。ただし、次のアクセス制限が課されます。

-

デバイスをモニタ対象として選択または選択解除するためには、システム管理者、ネットワーク管理者、またはアプルーバ権限を持っている必要があります。モニタするデバイスの選択を参照してください。

-

Event Management の管理設定ページを変更するには、システム管理者権限を持っている必要があります。このページでは、Event Manager サービスの開始、停止、および設定および[Event Management] ページで説明するとおりに、サービスをイネーブルまたはディセーブルにしたり、ストレージの場所の設定やその他の設定を行います。

ACS を使用して Security Manager へのアクセスを制御する場合は、次も制御できます。

-

View Event Viewer 権限を使用して、Event Viewer アプリケーションへのアクセスを制御できます。この権限を使用すると、特定のユーザによる Event Viewer へのアクセスを防げます。または、Report Manager へのアクセスを許可せずに Event Viewer へのアクセスを許可するロールを作成できます。すべてのデフォルト ACS ロールで Event Viewer を使用できます。

-

[Modify] > [Manage Event Monitoring] 権限を使用して、デバイスのモニタリングをイネーブルまたはディセーブルにできるユーザを制御できます。モニタするデバイスの選択で説明するとおりに、デバイスをモニタ対象として選択するには、ユーザがこの権限を持っている必要があります。この権限を持つデフォルト ACS ロールは、システム管理者、ネットワーク管理者、アプルーバ、セキュリティ管理者、およびセキュリティ アプルーバです。

-

ポリシー検索機能の使用を制御できます。ポリシー検索を実行するには、デバイスに対するデバイスの表示権限、およびファイアウォールまたは IPS ポリシーに対する表示権限もユーザが持っている必要があります。すべての権限を持っていないユーザーが一致ルールの検索を試みると、「Unable to Find Matching Rule」エラーが発生します。ポリシー検索の詳細については、Event Viewer からの Security Manager ポリシーの検索を参照してください。

-

ユーザは、少なくともデバイスに対する表示権限がある場合にのみ、そのデバイスのイベントを表示できます。

-

Event Management の管理設定ページへのアクセスを制御できます。このページでは、Event Manager サービスの開始、停止、および設定および[Event Management] ページで説明するとおりに、サービスをイネーブルまたはディセーブルにしたり、ストレージの場所の設定やその他の設定を行います。このページ(またはその他の管理設定ページ)にアクセスするには、ユーザは Admin 権限を持っている必要があります。ヘルプ デスクを除く、すべてのデフォルト ACS ロールでページを表示できますが、設定を変更できるのはシステム管理者だけです。

-

カラム フィルタ([Device]、[Source]、[Destination]、[Source Service]、および [Destination Service] カラムなど)に対するネットワーク/ホストおよびサービス ポリシー オブジェクトの使用を制御できます。ネットワーク/ホスト、ネットワーク/ホスト -IPv6、およびサービス オブジェクトをフィルタで使用するには、これらに対する適切なオブジェクトの表示権限をユーザが持っている必要があります。カラム フィルタの作成の詳細については、カラムベース フィルタの作成を参照してください。

Cisco Security Manager と Cisco Secure ACS との統合の詳細については、Cisco Security Manager インストレーションガイド [英語] を参照してください。

Event Viewer のスコープおよび制限

次の表に、Event Viewer の機能面のスコープおよび制限について詳しく示します。

|

項目 |

説明 |

||

|---|---|---|---|

|

デバイス サポート |

次のタイプのデバイスから収集されたイベントを表示できます。Event Viewer は、次に示すソフトウェア リリースでテスト済みですが、より古いソフトウェア リリースで使用できる場合があります。

IPS サポートに IOS IPS は含まれません。 |

||

|

イベント データ ストアのサイズと場所 |

モニタ対象のデバイスから収集されたイベントを格納するために割り当てる場所とディスク スペースを制御できます。[Event Data Store Disk Size] に 90% と入力すると、最古のイベントから順に最新のイベントに置き換わります。 拡張ストレージまたはアーカイブの場所を接続したストレージ デバイス上に設定できます。Security Manager は、自動的に拡張ストレージにイベントをコピーします。過去のイベントを表示したときに、過去のイベントがローカル ディスクに存在しなくなっている場合には自動的に拡張ストレージから取得されます。 これらの設定の構成に関する詳細については、[Event Management] ページを参照してください。 |

||

|

イベントの制限 |

[Event Data Pagination Size] オプションを使用して、イベント テーブル内で一度に表示できるイベントの最大数を制御できます。このオプションの設定の詳細については、[Event Management] ページを参照してください。 |

||

|

ポリシー オブジェクト |

カラム フィルタを作成する場合には、ネットワーク/ホストやサービス オブジェクトなど一部のタイプのポリシー オブジェクトを使用できます。 [表示(View)] > [ネットワークホストオブジェクトの表示(Show Network Host Objects)] を選択して、送信元および宛先カラムに IP アドレスではなくホストオブジェクト名を表示することもできます。このオプションは、デフォルトで選択されます。 IP アドレスからホスト名へのマッピングは、イベントの送信元および宛先だけでサポートされます。また、マッピングはホスト オブジェクトだけに適用されます。イベントの送信元または宛先がネットワーク オブジェクト、グループ オブジェクト、またはアドレス範囲オブジェクトに一致した場合は、Event Viewer ではオブジェクト名が表示されません。

|

||

|

ビュー |

単一の Event Viewer クライアントでは、最大 4 つの履歴ビューと 1 つのリアルタイム ビューを同時に開けます。 |

||

|

クライアント |

1 台の Security Manager サーバーに対して、最大 5 つの Security Manager クライアントが同時にイベントビューアを開くことができ、Security Manager クライアントごとにイベントビューアのコピーを 1 つ開くことができます。 |

詳細に解析される Syslog

標準の syslog の構造と内容、およびそれぞれを構成する要素の詳細については、使用するデバイスおよびソフトウェア バージョンのシステム ログのマニュアルを参照してください。

マニュアルは、Cisco.com の次の場所にあります。

-

ASA デバイス: http://www.cisco.com/en/US/products/ps6120/products_system_message_guides_list.html [英語]

-

FWSM デバイス: http://www.cisco.com/en/US/products/hw/modules/ps2706/products_system_message_guides_list.html [英語]

ここに挙げられていない syslog は、未処理 syslog として表示されます。syslog の全内容が表示されるのは、詳細に解析される syslog だけです。

Security Manager で詳細に解析される syslog の詳細については、次の表を参照してください。

|

syslog カテゴリ |

syslog ID |

syslog の合計数 |

||||

|---|---|---|---|---|---|---|

|

フロー、セッション syslog |

110002 ~ 110003、209003 ~ 209005、302003 ~ 302004、302009 ~ 302010、302012 ~ 302018、302020 ~ 302021、302035 ~ 302036、302303 ~ 302306、302033 ~ 302034、303002 ~ 302005、313001、313004、313005、313008、324000 ~ 324006、337001 ~ 337009、431001 ~ 431002、407001 ~ 407002、416001、418001 ~ 418002、419001 ~ 419003、424001 ~ 424002、450001、448001、609001 ~ 609002

|

66 |

||||

|

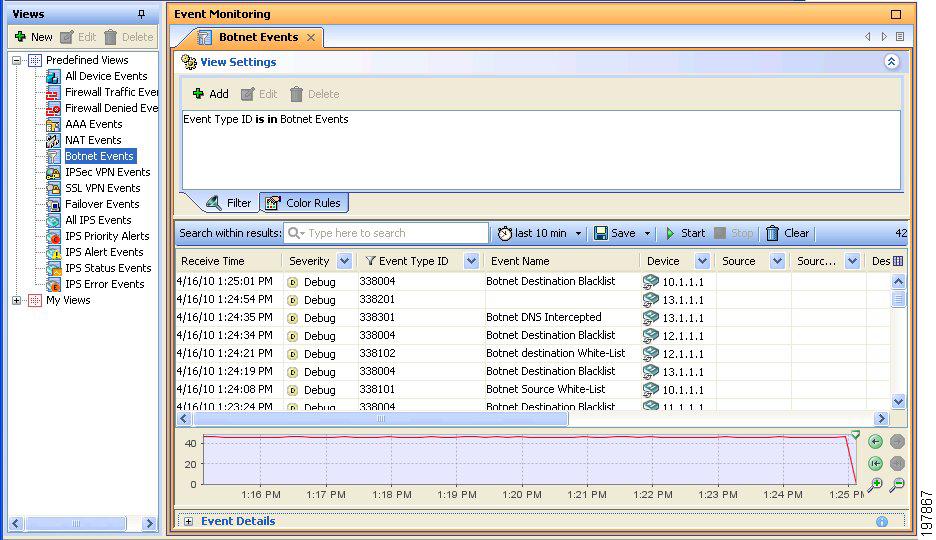

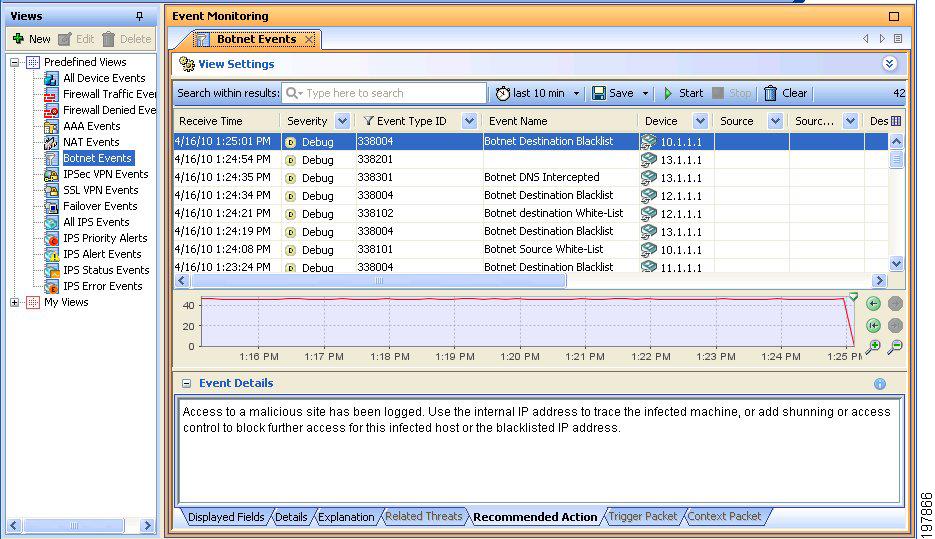

ボットネット |

338001 ~ 338004、338101 ~ 338104、338201 ~ 338202、338301 |

11 |

||||

|

ACL |

106100、106023、106002、106006、106018 |

5 |

||||

|

拒否されたファイアウォール |

106001、106007、106008、106010 ~ 106017、106020 ~ 106022、106025 ~ 106027 |

17 |

||||

|

アイデンティティ ファイアウォール |

746003、746005、746010、746016 |

4 |

||||

|

AAA |

109001 ~ 109010、109012、109016 ~ 109020、109023 ~ 109029、109031 ~ 109035、113001 ~ 113025 |

53 |

||||

|

検査 |

108002 ~ 108007、303004 ~ 303005、400000 ~ 400050、406001 ~ 406002、415001 ~ 415020、500001 ~ 500005、508001 ~ 508002、608001 ~ 608005、607001 ~ 607003、703001 ~ 703002、726001 |

99 |

||||

|

NAT |

201002 ~ 201006、201009 ~ 201013、202005、202011、305005 ~ 305012 |

20 |

||||

|

IPSec VPN |

402114 ~ 402122、602103 ~ 602104、602303 ~ 602304、702305、702307 |

15 |

||||

|

フェールオーバー(HA) |

101001 ~ 101005、102001、103001 ~ 103007、104001 ~ 104004、311001 ~ 311004、709001 ~ 709007、210001 ~ 210022(210008、210010 を除く) |

48 |

||||

|

SSL VPN |

725001 ~ 725009、725012 ~ 725013、716001 ~ 716020、716023 ~ 716039、716041 ~ 716060、722001 ~ 722023、722026 ~ 722044、722046 ~ 722051、723001 ~ 723002、723009 ~ 723012、723014、724001 ~ 724004 |

128 |

||||

|

Etherchannel |

426001 ~ 426003 |

3 |

||||

|

クラスタ |

302022 ~ 302027 |

6 |

フィードバック

フィードバック