Cisco IOS ルータでの 802.1x

(注) |

バージョン 4.17 以降、Cisco Security Manager は引き続き IOS の機能をサポートしますが、バグの修正や拡張はサポートしていません。 |

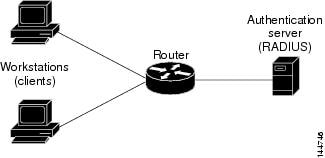

IEEE 802.1x 規格では、クライアントサーバ ベースのアクセス コントロールとしての 802.1x ポートベース認証と、未認可のクライアントがパブリック ポート経由で LAN に接続することを制限する認証プロトコルを規定しています。認証サーバは、インターフェイスに接続された各クライアントを検証してから、ルータまたは LAN により提供されたサービスを使用可能にします。

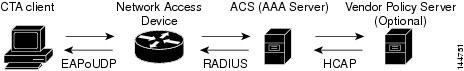

クライアントが認証されるまでは、802.1x アクセス コントロールにより、クライアントの接続先のインターフェイスを介した Extensible Authentication Protocol over LAN(EAPOL)トラフィックだけが許可されます。認証が成功すると、通常のトラフィックはそのインターフェイスを通過できるようになります。

802.1x 認証は VPN アクセス コントロールを提供します。この場合、未認証のトラフィックはインターネットにはアクセスできますが、VPN トンネルにはアクセスできません。企業の社員が、他の家族会員がインターネットへのアクセスに使用するホーム アクセス ルータを介して企業 VPN にアクセスする場合は、特にこのソリューションが役立ちます。802.1x を使用する場合、仮想インターフェイスを作成して、未認証トラフィックを伝送します。認証済みトラフィックは引き続き物理インターフェイスを通過します。

802.1x では、DHCP を使用して、認証を要求するクライアントに IP アドレスを提供する必要があります。認証済みトラフィック用と未認証トラフィック用に 1 つずつ、2 つの IP アドレス プールを使用することを推奨します。2 つのプールを使用する場合、企業 DHCP プール内の DNS サーバが企業 DNS サーバを指している必要があります。企業以外の DHCP プールの DNS サーバは、パブリック インターフェイス上の ISP により提供された DNS サーバを使用する必要があります。DHCP を設定するには、DHCP ポリシーを選択します。詳細については、Cisco IOS ルータにおける DHCPを参照してください。

(注) |

802.1x は、Cisco 800、1700、1800、1900、2600、2800、2900、3600、3700、3800、3900 シリーズ ルータのプラットフォームでサポートされます。 |

802.1x の詳細については、次の項を参照してください。

802.1x デバイス ロールについて

802.1x ポートベース認証では、次のデバイス ロールが使用されます。

-

クライアント:VPN へのアクセスを要求しているワークステーション。このクライアントでは、Microsoft Windows XP オペレーティング システムで提供されるような、802.1x 準拠クライアント ソフトウェアが実行されている必要があります。

-

認証サーバ:クライアントを認証します。認証サーバーは、クライアントのアイデンティティを検証し、クライアントがネットワークへのアクセスを認可されているかどうかをルータに通知します。サポートされている認証サーバは、EAP 拡張機能付きの Remote Authentication Dial-In User Service(RADIUS)セキュリティ システムだけです。Security Manager では、AAA サーバ オブジェクトで定義されているように、AAA(認証、許可、アカウンティング)サーバが 802.1x ポリシー用の認証サーバです。

-

ルータ(エッジ ルータまたはワイヤレス アクセス ポイント):クライアントの認証ステータスに基づいてネットワークへの物理アクセスを制御します。ルータは、クライアントと認証サーバの中間(プロキシ)です。クライアントからのアイデンティティ情報を要求し、認証サーバを使用してその情報を検証し、応答をクライアントにリレーします。Security Manager では、802.1x ポリシーを設定するルータがスイッチとして機能します。

関連項目

802.1x インターフェイス認可状態

802.1x を使用する場合、クライアント ネットワーク アクセスが許可されるかどうかは、インターフェイス状態によって決まります。デフォルトでは、インターフェイスは未認可状態で開始されます。インターフェイスがこの状態の間は、EAPOL パケットを除き、両方向のすべてのトラフィックが禁止されます。クライアントが認証されると、インターフェイスは認可済み状態に移行し、すべてのクライアント トラフィックを正常に伝送できるようになります。

802.1x がサポートされていないクライアントが未認可の 802.1x インターフェイスに接続する場合、ルータはクライアントのアイデンティティを要求します。この状況ではクライアントは要求に応答せず、インターフェイスは未認可状態のままであり、クライアントはネットワークへのアクセスを許可されません。これに対し、802.1x 対応のクライアントが、802.1x プロトコルを実行していないインターフェイスに接続される場合、クライアントでは、EAPOL-Start フレームを送信することによって認証プロセスを開始します。応答を受信できない場合、クライアントは要求を一定の回数送信します。応答を受信できないため、クライアントは、インターフェイスが未認可状態のときと同様にフレームの送信を開始します。

次のいずれかのオプションを選択することにより、インターフェイス認可状態を制御できます。

-

[Auto]:802.1x 認証をイネーブルにします。この場合、インターフェイスは未認可状態で開始されます。EAPOL フレームだけが、インターフェイスを介して送受信されます。インターフェイスのリンク状態が down から up に移行したとき、または EAPOL-Start フレームが受信されると、認証が開始されます。ルータはクライアントのアイデンティティを要求し、クライアントと認証サーバー間で認証メッセージのリレーを開始します。ルータは、ネットワークにアクセスしようとする各クライアントの MAC アドレスを、一意のクライアント識別子として使用します。

-

[Force authorized]:802.1x 認証をディセーブルにします。この場合、インターフェイスはクライアントを認証せずに認可済み状態に移行します。

クライアントの認証が正常に完了すると、インターフェイス状態が認可済みに変わります。これにより、クライアントからのすべてのフレームがネットワークに入ることができます。認証に失敗した場合、インターフェイスは未認可状態のままになりますが、認証は再試行できます。認証サーバに到達できない場合、ルータは要求を再送信できます。定義された回数試行したあとも認証サーバが応答しない場合、認証は失敗し、クライアントに対してネットワーク アクセスが拒否されます。

クライアントはログオフするとき、EAPOL-Logoff メッセージを送信します。これにより、インターフェイスは未認可状態に戻ります。

関連項目

802.1x でサポートされるトポロジ

802.1x ポートベース認証では、次の 2 つのトポロジがサポートされます。

-

ポイントツーポイント

-

Wireless LAN(ワイヤレス LAN)

ポイントツーポイント設定では、1 つだけのクライアントを 802.1x 対応インターフェイスに接続できます。インターフェイス状態が down から up に変わると、ルータはクライアントを検出します。クライアントがネットワークを出ると、または別のクライアントに置き換えられると、インターフェイス状態が up から down に変わります。これにより、インターフェイスは未認可状態に戻ります。

ワイヤレス LAN 設定においては、802.1x インターフェイスはマルチホスト モードで設定され、1 つのクライアントが認証されるとすぐに認可されます。インターフェイスが認可されると、そのインターフェイスに間接的に接続されている他のすべてのクライアントに対してネットワークへのアクセスが許可されます。(再認証が失敗したか、または EAPOL-Logoff メッセージが受信されたかのいずれかの理由で)ポートが未認可になると、ルータは、接続されているすべてのクライアントに対してネットワークへのアクセスを拒否します。このトポロジでは、ワイヤレス アクセス ポイントがルータへのクライアントとなり、接続されているクライアントを認証します。

関連項目

802.1x ポリシーの定義

802.1x ポリシーを設定するには、次のものを定義します。

-

ネットワークへの接続を試行しているホストを認証する AAA サーバが含まれる AAA サーバ グループ。

-

未認証のトラフィックを伝送する仮想インターフェイスと、認証済みのトラフィックを伝送する物理インターフェイス。

-

(任意)物理インターフェイスのプロパティ。コントロール タイプ、自動再認証、および複数のタイムアウト値が含まれます。

802.1x ポリシーを定義するルータが VPN の一部でない場合(たとえば、アクセスを制限する対象の企業ネットワークに直接接続されている場合)、手動でアクセス リストを定義する必要があります。このためには、アクセス ルール ポリシーを定義します(アクセス ルールについてを参照)。

はじめる前に

-

選択したルータを、2 つの IP アドレス プール(認証済みクライアント用と未認証クライアント用に 1 つずつ)を含む DHCP ポリシーとともに設定します。DHCP ポリシーの定義を参照してください。

-

ルータが設定済みの AAA(RADIUS)サーバにパケットをルーティングできることを確認します。このことは、ルータからサーバに ping を実行することによって確認できます。

関連項目

手順

|

ステップ 1 |

次のいずれかを実行します。

[802.1x] ページが表示されます。このページのフィールドの説明については、表 1を参照してください。 |

||||

|

ステップ 2 |

802.1x を使用してクライアントを認証するために使用する AAA サーバーを含む AAA サーバーグループの名前を入力します。または、[選択(Select)] をクリックして、リストからサーバーグループを選択するか、新しいサーバーグループを作成します。選択した AAA サーバは、EAP 拡張機能付きの RADIUS を使用する必要があります。

|

||||

|

ステップ 3 |

[仮想テンプレート(Virtual Template)] フィールドに、未認証トラフィックを伝送するための非信頼仮想インターフェイスとして使用する、インターフェイスまたはインターフェイスロールの名前を入力します。または、[選択(Select)] をクリックして、リストからインターフェイスロールを選択するか、新しいロールを作成します。詳細については、ポリシー定義中のインターフェイスの指定を参照してください。

|

||||

|

ステップ 4 |

認証済みトラフィックを伝送するための信頼物理インターフェイスとして使用するインターフェイスまたはインターフェイスロールの名前を入力します。または、[選択(Select)] をクリックして、リストからロールを選択します。 選択するインターフェイス ロールは、VPN トポロジの一部として設定された内部の保護対象インターフェイスを表す必要があり、選択したルータ上のそれ以外の物理インターフェイスを表さない必要があります。詳細については、エンドポイントおよび保護対象ネットワークの定義を参照してください。 |

||||

|

ステップ 5 |

(任意)802.1x 認証に使用される物理インターフェイスのデフォルトを変更します。詳細については、表 1を参照してください。 |

フィードバック

フィードバック