IPS ネットワーク検知について

ネットワーク検知は、Cisco IPS センサー(アプライアンス、スイッチ モジュール、ネットワーク モジュール、および SSM)と Cisco IOS IPS デバイス(IPS 対応のイメージがある Cisco IOS ルータと Cisco ISR)で実行できます。これらの検知プラットフォームは、Cisco Intrusion Prevention System のコンポーネントであり、Cisco Security Manager を通じて管理および設定できます。これらの検知プラットフォームは、ネットワーク トラフィックをリアルタイムでモニタおよび分析します。これは、ネットワーク フロー検証、広範囲に渡る埋め込み型シグニチャ ライブラリ、および異常検出エンジンに基づいて異常や悪用を探すことで行います。ただし、これらのプラットフォームは検出した侵入への対応方法が異なります。

ヒント |

Cisco IPS センサーと Cisco IOS IPS デバイスは、IPS デバイスまたは単純にセンサーと総称されることがあります。ただし、Cisco IOS IPS は、完全に専用の IPS ソフトウェアを実行せず、その設定に IPS デバイス固有のポリシーは含まれません。また、Cisco IOS IPS の方が、実行できる検知の量が限られています。次のセクションでは、Cisco IOS IPS ではなく、IOS ルータにインストールされているサービスモジュールを含め、専用の IPS デバイスの使用に焦点を当てます。Cisco IOS IPS に焦点を当てた説明については、Cisco.com の『Intrusion Prevention System (IPS) Cisco IOS Intrusion Prevention System Deployment Guide』および IOS IPS ルータの設定http://www.cisco.com/go/iosips を参照してください。 |

IPS デバイスが不正なネットワーク アクティビティを検出した場合、接続の終了、関連するホストの永続的なブロックなどのアクションを実行できます。

(注) |

使用可能なアプライアンスとサービスモジュールの比較、デバイスインターフェイスの詳細など、IPS センサーの概要については、『Installing Cisco Intrusion Prevention System Appliances and Modules』の「Introduction the Sensor」を参照してください。各 IPS リリースのこれらのドキュメントのリストは、http://www.cisco.com/en/US/products/hw/vpndevc/ps4077/prod_installation_guides_list.html で入手できます。 |

ここでは、次の内容について説明します。

ネットワーク トラフィックのキャプチャ

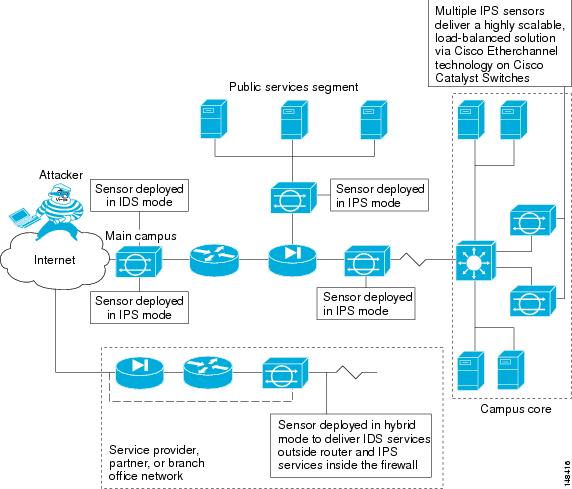

センサーは、無差別モードまたはインライン モードで動作できます。次の図に、インライン(IPS)モードと無差別モード(IDS)モードの両方で動作するセンサーの組み合わせを展開してネットワークを保護する方法を示します。

コマンドおよび制御インターフェイスは常に Ethernet です。このインターフェイスには IP アドレスが割り当てられており、この IP アドレスによってマネージャ ワークステーションまたはネットワーク デバイス(シスコのスイッチ、ルータ、およびファイアウォール)と通信できます。このインターフェイスはネットワーク上で参照できるため、暗号化を使用してデータのプライバシーを維持する必要があります。CLI を保護するには SSH を使用し、マネージャ ワークステーションを保護するには TLS/SSL を使用します。SSH および TLS/SSL は、マネージャ ワークステーションでデフォルトでイネーブルになります。

攻撃に対応する場合、センサーは次の処理を行うことができます。

-

検知インターフェイスを介して TCP リセットを挿入する。

(注) |

TCP リセット アクションは、TCP ベースのサービスに関連付けられているシグニチャでだけ選択する必要があります。TCP ベース以外のサービスでアクションとして選択した場合、アクションは実行されません。また、TCP プロトコルの制限により、TCP リセットでは攻撃セッションのティアダウンが保証されません。 |

-

センサーが管理するスイッチ、ルータ、およびファイアウォールの ACL を変更する。

(注) |

ACL は、現在のトラフィックではなく今後のトラフィックだけをブロックできます。 |

-

IP セッション ログ、セッション リプレイ、およびトリガー パケット表示を生成する。

IP セッション ログを使用して、不正な使用に関する情報を収集します。IP ログ ファイルは、アプライアンスで検索するように設定されているイベントが発生した場合に書き込まれます。

-

複数のパケット ドロップ アクションを実装して、ワームやウイルスを停止する。

センサーの適切な展開

センサーを展開および設定する前に、ネットワークについて次のことを理解する必要があります。

-

ネットワークの規模と複雑さ。

-

ネットワークと、インターネットなどの他のネットワークとの間の接続。

-

ネットワーク上のトラフィックの量とタイプ。

この知識は、必要なセンサーの数、各センサーのハードウェア設定(たとえば、ネットワーク インターフェイス カードのサイズとタイプ)、および必要なマネージャの数を判断するのに役立ちます。

IPS センサーは、常にファイアウォールや適応型セキュリティ アプライアンスなどの境界フィルタリング デバイスの背後に配置する必要があります。境界デバイスは、セキュリティ ポリシーに一致するようにトラフィックをフィルタリングして、許容されるトラフィックだけがネットワークに入れるようにします。適切な配置によって、アラートの数が大幅に削減され、セキュリティ違反の調査に使用できる対処可能データ量が増えます。IPS センサーをファイアウォールの前面のネットワークのエッジに配置した場合、センサーは、ネットワークの実装にとって重要な意味がない場合でも、すべての単一スキャンおよび攻撃の試行に対してアラートを生成します。(大規模なエンタープライズ環境では)実際にはクリティカルまたは対処可能でない数百、数千、または数百万のアラートが環境に生成されます。このタイプのデータの分析には、時間とコストがかかります。

IPS の調整

IPS を調整すると、表示されるアラートに、実際に対処可能な情報が反映されます。IPS を調整しないと、偽陽性とも呼ばれる良性のイベントが大量に表示され、ネットワークでのセキュリティ調査が困難になります。false positive はすべての IPS デバイスで副次的に発生しますが、Cisco IPS デバイスはステートフルで標準化されており、攻撃評価に脆弱性シグニチャを使用するため、Cisco IPS デバイスでは発生頻度がはるかに低くなります。Cisco IPS デバイスは、ハイリスクのイベントを識別するリスク レーティングと、リスク レーティングに基づいて IPS シグニチャ アクションを実施するためのルールを展開できるポリシーベースの管理も提供します。

IPS センサーを調整するときは、次のヒントに従います。

-

センサーは、ネットワーク上の境界フィルタリング デバイスの背後に配置する。

センサーを適切に配置すると、検査する必要のあるアラートの数を 1 日に数千単位で削減できます。

-

デフォルトのシグニチャを設定したままセンサーを展開する。

デフォルトのシグニチャ セットでは、非常に高いセキュリティ保護ポスチャが提供されます。シスコのシグニチャ チームは、センサーに非常に高い保護を与えるデフォルトのテストに多くの時間を費やしました。これらのデフォルトが失われたと思われる場合は、復元できます。

-

リスク レーティングが 90 を超えるパケットをドロップするようにイベント アクションのオーバーライドが設定されていることを確認する。

これはデフォルトであり、ハイリスク アラートが即時に停止されるようにします。

-

次のいずれかの方法で、脆弱性スキャナやロード バランサなどの特殊なソフトウェアが原因の false positive をフィルタで除外する。

-

スキャナおよびロード バランサの IP アドレスからのアラートを無視するようにセンサーを設定できる。

-

これらのアラートを許可するようにセンサーを設定し、イベント ビューアを使用して false positive をフィルタで除外できる。

-

-

Informational アラートをフィルタリングする。

このような低い優先度のイベント通知は、別のデバイスが IPS で保護されているデバイスを探査しているときに発生することがあります。これらの Informational アラートから送信元 IP アドレスを調べ、送信元を判断します。

-

残りの対処可能なアラートを分析する。

-

アラートを調べる。

-

攻撃元を突き止める。

-

宛先ホストを突き止める。

-

より多くの情報を提供するように IPS ポリシーを修正する。

-

フィードバック

フィードバック