製品の概要

(注) |

バージョン 4.21 以降、Cisco Security Manager では、すべてのアグリゲーション サービス ルータ、統合サービスルータ、埋め込み型サービスルータ、および次のデバイスを含む Cisco IOS ソフトウェアで動作するすべてのデバイスについて、バグ修正または拡張機能のサポートを含むサポート全体が終了します。

|

注意 |

バージョン 4.18 以降、Cisco Security Manager では、ASA 5512、ASA 5506、ASA 5506H、および ASA 5506W モデルの ASA 9.10(1) 以降の SFR はサポートされないため、Image Manager を介して 9.10(1) にアップグレードすると、既存の SFR 設定が失われます。 |

Cisco Security Manager(Security Manager)を使用すると、シスコセキュリティデバイスのセキュリティポリシーを管理できます。Cisco Security Manager では、複数の ASA セキュリティアプライアンス間でのファイアウォール、および VPN(サイト間、リモートアクセス、および SSL)サービスの統合的なプロビジョニングがサポートされています。

Cisco Security Manager でサポートされるデバイスおよび OS バージョンの一覧については、Cisco.com で『Supported Devices and Software Versions for Cisco Security Manager』[英語] を参照してください。

Security Manager では、インターフェイス、ルーティング、ID、QoS、ロギングなど、さまざまなプラットフォーム固有の設定のプロビジョニングもサポートしています。

Security Manager は、数台のデバイスで構成される小規模ネットワークから、数千台のデバイスで構成される大規模ネットワークまで、広範囲のネットワークを効率的に管理します。共有可能なオブジェクトおよびポリシーの持つ豊富なフィーチャ セットと、デバイスのグループ化機能により、スケーラビリティが実現されます。

Security Manager では、さまざまなタスク フローと使用例に基づいて最適化された、複数の設定ビューをサポートしています。

ここでは、Security Manager の概要について説明します。

Cisco Security Manager の主な利点

Security Manager を使用する主な利点は、次のとおりです。

-

[スケーラブルなネットワーク管理(Scalable network management)]:小規模ネットワーク、または数千台のデバイスで構成される大規模ネットワークのセキュリティポリシーとデバイス設定を集中管理します。ポリシーおよび設定は、定義したあとに、必要に応じて個別のデバイス、デバイスのグループ、または企業内のすべてのデバイスに割り当てます。

-

[異なるプラットフォームにまたがる複数のセキュリティテクノロジーのプロビジョニング(Provisioning of multiple security technologies across different platforms)]:ルータ、セキュリティアプライアンス、Catalyst デバイスとサービスモジュール、および IPS デバイス上の VPN、ファイアウォール、および IPS テクノロジーを管理します。

-

[プラットフォーム固有の設定およびポリシーのプロビジョニング(Provisioning of platform-specific settings and policies)]:特定のデバイスタイプでのプラットフォーム固有の設定を管理します。たとえば、ルータでのルーティング、802.1x、EzSDD、ネットワーク アドミッション コントロールや、ファイアウォール デバイスでのデバイス アクセス セキュリティ、DHCP、AAA、マルチキャストなどがあります。

-

[VPN ウィザード(VPN wizards)]:異なる VPN デバイスタイプにわたってポイントツーポイント VPN、ハブアンドスポーク VPN、完全メッシュ、およびエクストラネット サイト間 VPN をすばやく簡単に設定します。ASA、IOS、および PIX デバイスでリモート アクセス IPsec および SSL VPN をすばやく簡単に設定します。

-

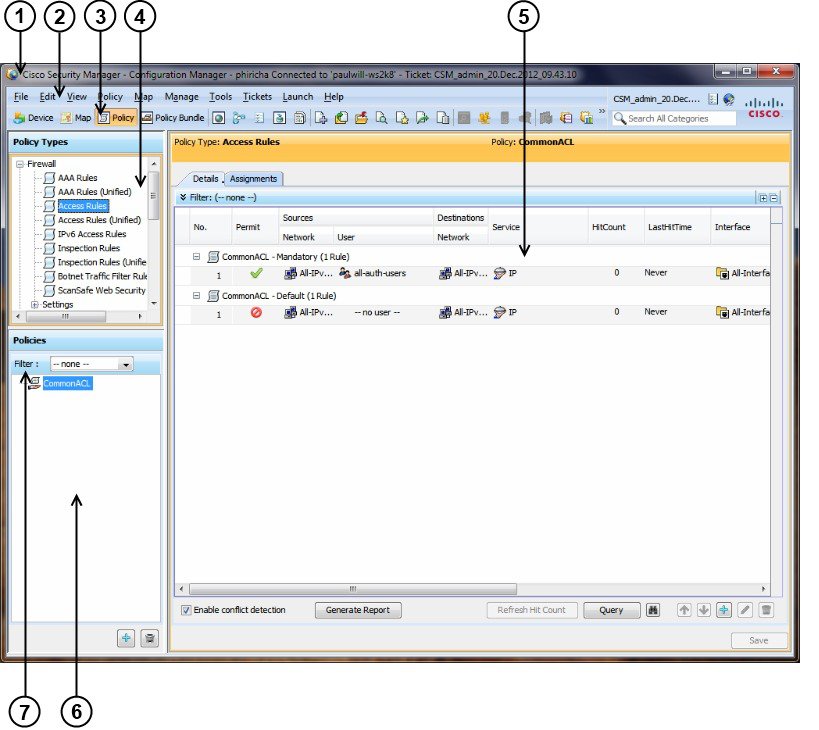

[複数の管理ビュー(Multiple management views)]:デバイスビュー、ポリシービュー、およびマップビューを使用することにより、ニーズに最も適した環境でセキュリティを管理できます。

-

[再利用可能なポリシーオブジェクト(Reusable policy objects)]:ネットワークアドレス、デバイス設定、VPN パラメータなどを表す、再利用可能なオブジェクトを作成します。作成後は、手動で値を入力する代わりに、このオブジェクトを使用します。

-

[デバイスのグループ化機能(Device grouping capabilities)]:組織構造を表すデバイスグループを作成します。グループ内のすべてのデバイスを同時に管理します。

-

[ポリシー継承(Policy inheritance)]:必須ポリシーおよび組織の下層に適用するポリシーを一元的に指定します。

-

[ロールベースの管理(Role-based administration)]:複数のオペレータに対する適切なアクセスコントロールが可能です。

-

[ワークフロー(Workflow)]:(任意)ネットワークオペレータとセキュリティオペレータの間で責務分担と作業負荷分散が可能となり、変更管理の承認とトラッキングメカニズムを実現します。

-

[チケット管理(Ticket Management)]:チケット ID をポリシーの変更に関連付け、それらの変更に関するコメントを簡単に追加および更新し、Security Manager から外部の変更管理システムにすばやく移動します。

-

[単一で一貫性のあるユーザインターフェイスによる共通ファイアウォール機能の管理(Single, consistent user interface for managing common firewall features)]:すべてのプラットフォーム(ルータ、PIX、ASA、および FWSM)に対応した単一のルールテーブル。

-

[イメージ管理(Image management)]:ASA デバイス用の完全なイメージ管理。イメージリポジトリのダウンロードと保守、イメージの評価、アップグレードの影響の分析、信頼性が高く安定したデバイスアップグレードの準備と計画、十分なフォールバックと回復メカニズムの確保によって、デバイスのイメージアップグレードのすべての段階を容易にします。

-

[ファイアウォールポリシーのインテリジェントな分析(Intelligent analysis of firewall policies)]:競合検出機能を使用して、他のルールと重複または競合するルールを分析およびレポートします。ACL ヒットカウント機能により、パケットが特定のルールに一致したか、または特定のルールがトリガーされたかどうかがリアルタイムでチェックされます。

-

[ルールテーブルの高度な編集(Sophisticated rule table editing)]:インライン編集、ルールのカット、コピー、およびペースト機能とルールテーブル内でのルールの順序変更。

-

デバイスからのファイアウォールポリシー検出(Discover firewall policies from device):デバイス上に存在するポリシーを Security Manager にインポートし、あとで管理することができます。

-

[柔軟性のある展開オプション(Flexible deployment options)]:デバイスに設定を直接展開する方法と設定ファイルに展開する方法をサポートします。Auto-Update Server(AUS)、Configuration Engine、または Token Management Server(TMS)を使用して、展開することもできます。

-

[ロールバック(Rollback)]:必要に応じて以前の設定にロールバックすることができます。

-

[FlexConfig(テンプレートマネージャ)(FlexConfig (template manager))]:デバイスで使用可能な機能を管理するためのインテリジェントな CLI configlet エディタ。ただし、Security Manager では、ネイティブにはサポートしていません。

-

[統合されたデバイスモニタリングとレポート(Integrated device monitoring and reporting)]:IPS、ASA、および FWSM デバイスでイベントをモニターし、関連する設定ポリシーにこれらのイベントを関連付けて、セキュリティレポートと使用状況レポートを作成するための機能。これらの機能には、次のスタンドアロン Security Manager アプリケーションが含まれます。

-

[Event Viewer(Event Viewer)]:Event Viewer は、ASA および FWSM デバイス、ならびにセキュリティコンテキストからのシステムログ(syslog)イベント、ならびに IPS デバイスおよび仮想センサーからの SDEE イベントを対象にネットワークをモニターします。Event Viewer は、これらのイベントを収集し、収集したイベントを表示し、グループ化し、その詳細をほぼリアルタイムで調べるためのインターフェイスを備えています。

-

[Report Manager(Report Manager)]:Report Manager を使用すると、ASA および IPS デバイス、および ASA がホストするリモートアクセス IPsec および SSL VPN に関するさまざまなネットワーク使用状況とセキュリティ情報を収集、表示、およびエクスポートできます。これらのレポートは、上位の送信元、宛先、攻撃者、攻撃対象などのセキュリティデータと、上位の帯域幅、期間、スループットユーザなどのセキュリティ情報を集計します。データは、時間、日、および月の期間で利用できます。(Report Manager は、Event Manager サービスによってモニターされるデバイスから収集される情報を集約します。このため、デバイスに関するレポートを表示するには、Event Viewer で該当デバイスをモニタリングしている必要があります)

-

(注) |

Event Viewer は FWSM を処理しますが、Report Manager は FWSM イベントについては報告しません。 |

-

[Health and Performance Monitor(Health and Performance Monitor)]:Health and Performance Monitor(HPM)は、モニター対象の ASA デバイス、IPS デバイス、および ASA がホストする VPN サービスを、正常性およびパフォーマンスデータについて定期的にポーリングします。これらのデータには、メモリ使用量、インターフェイスステータス、ドロップされたパケット、トンネルステータスなど、重大な問題、および重大ではない問題が含まれます。この情報は、アラートの生成と電子メール通知に使用され、時間単位、日単位、および週単位で利用可能な集計データに基づいて傾向を表示します。

(注) |

Health and Performance Monitor は、FWSM デバイスをモニターしません。 |

-

[ダッシュボード(Dashboard)]:ダッシュボードは、IPS と FW タスクをより便利にする Cisco Security Manager で設定可能な起動点です。元のダッシュボードに加えて、新規ダッシュボードや追加のダッシュボードを作成したり、すべてのダッシュボードをカスタマイズしたりすることができます。ダッシュボードを使用することによって、Security Manager の他のいくつかの領域にある、IPS Health Monitor ページ、Report Manager、Health and Performance Monitor および IP Intelligence 設定などの多くのタクスを 1 箇所で実行できます。ダッシュボードの詳細については、ダッシュボードの概要を参照してください。

追加機能を使用すると、Cisco Security Monitoring, Analysis and Response System(CS-MARS)、Cisco Performance Monitor、および ASDM(Security Manager に含まれる機能の読み取り専用バージョン)などのデバイスマネージャを含め、関連の深い他のアプリケーションを使用して、Security Manager からデバイスをモニターできます。

Security Manager のポリシーフィーチャセット

Security Manager には、主に次のような設定ポリシーのフィーチャセットが用意されています。

[ファイアウォールサービス(Firewall Services)]

IOS ルータ、ASA/PIX デバイス、Catalyst ファイアウォール サービス モジュール(FWSM)など、複数のプラットフォームにまたがるファイアウォールポリシーの設定および管理です。次の機能が含まれています。

-

アクセスコントロールルール:IPv4 と IPv6 の両方のトラフィックに関するアクセスコントロールリストを使用して、インターフェイス上のトラフィックを許可または拒否する。

-

ボットネット トラフィック フィルタ ルール:(ASA のみ)。既知のマルウェアサイトに基づいてトラフィックをフィルタ処理し、必要に応じて脅威レベルに基づいてトラフィックをドロップします。

-

インスペクションルール:アプリケーション レイヤ プロトコルのセッション情報に基づいて、TCP パケットおよび UDP パケットをフィルタリングする。

-

AAA/認証プロキシルール:HTTP、HTTPS、FTP、または Telnet のセッションを経由してネットワークにログインする、またはインターネットにアクセスするユーザの認証と認可に基づいて、トラフィックをフィルタリングする。

-

Web フィルタリングルール:Websense などの URL フィルタリングソフトウェアを使用して、特定の Web サイトへのアクセスを拒否する。

-

ScanSafe Web セキュリティ:(ルータのみ)。コンテンツスキャンおよびマルウェア保護サービスのために、HTTP/HTTPS トラフィックを ScanSafe Web セキュリティセンターにリダイレクトします。

-

トランスペアレント ファイアウォール ルール:トランスペアレントなインターフェイスまたはブリッジングされたインターフェイス上で、レイヤ 2 トラフィックをフィルタリングする。

-

ゾーンベースのファイアウォールルール:個々のインターフェイスではなく、ゾーンに基づいて、アクセルルール、インスペクションルール、および Web フィルタリングルールを設定する。

詳細については、ファイアウォール サービスの概要を参照してください。

[サイト間VPN(Site-to-Site VPN)]

IPsec サイト間 VPN のセットアップと設定です。IOS ルータ、PIX/ASA デバイス、Catalyst VPN サービスモジュールなど、複数のデバイスタイプが単一の VPN に参加できます。サポートされる VPN トポロジは、次のとおりです。

-

ポイントツーポイント

-

ハブアンドスポーク

-

完全メッシュ

-

エクストラネット(管理対象外デバイスへのポイントツーポイント接続)

サポートされる IPsec テクノロジーは、次のとおりです。

-

通常の IPsec

-

GRE

-

GRE ダイナミック IP

-

DMVPN

-

Easy VPN

-

GET VPN

詳細については、サイト間 VPN の管理:基本を参照してください。

[リモートアクセスVPN(Remote Access VPN)]

サーバーと、Cisco VPN Client または セキュアクライアント ソフトウェアが稼働しているモバイル リモート ワークステーション間の IPsec および SSL VPN のセットアップと設定です。詳細については、リモート アクセス VPN の管理の基礎を参照してください。

[侵入防御システム(IPS)管理(Intrusion Prevention System (IPS) Management)]

Cisco IPS センサー(アプライアンスとサービスモジュール)および IOS IPS デバイス(IPS 対応イメージ搭載の Cisco IOS ルータと Cisco サービス統合型ルータ)の管理および設定です。

詳細については、IPS 設定の概要およびCisco IOS IPS 設定の概要を参照してください。

[ファイアウォールデバイス(PIX/ASA/FWSM)固有の機能(Features Specific to Firewall Devices (PIX/ASA/FWSM))]

プラットフォーム固有の高度な機能の設定、および PIX/ASA デバイスと Catalyst FWSM の設定です。これらの機能は、セキュリティプロファイルを管理するときに付加価値を提供し、次のものを含みます。

-

インターフェイス コンフィギュレーション

-

ID 認証ファイアウォール設定

-

デバイス管理設定

-

セキュリティ

-

ルーティング

-

マルチキャスト

-

ログ

-

NAT

-

ブリッジング

-

フェールオーバー

-

セキュリティコンテキスト

詳細については、ファイアウォール デバイスの管理を参照してください。

[IOSルータ固有の機能(Features Specific to IOS Routers)]

プラットフォーム固有の高度な機能の設定、および IOS ルータの設定です。これらの機能は、セキュリティプロファイルを管理するときに付加価値を提供し、次のものを含みます。

-

インターフェイス コンフィギュレーション

-

ルーティング

-

NAT

-

802.1x

-

NAC

-

QoS

-

ダイヤラインターフェイス

-

セキュア デバイス プロビジョニング

詳細については、ルータの管理を参照してください。

Catalyst 6500/7600デバイスおよびCatalystスイッチ固有の機能(Features Specific to Catalyst 6500/7600 Devices and Catalyst Switches)

VLAN、ネットワーク接続、およびサービスモジュールの機能の設定と、Catalyst 6500/7600 デバイスおよびその他の Catalyst スイッチの設定です。

詳細については、Cisco Catalyst スイッチおよび Cisco 7600 シリーズ ルータの管理を参照してください。

[FlexConfig(FlexConfig)]

FlexConfig ポリシーおよびポリシーオブジェクトを使用すると、デバイスでは使用できるが、Security Manager でネイティブにサポートされていない機能をプロビジョニングできます。このポリシーやオブジェクトによって、一連の CLI コマンドを手動で指定し、Cisco Security Manager のプロビジョニングメカニズムを使用して、デバイスにコマンドを展開できます。Security Manager で生成されたコマンドの前後にこれらのコマンドを追加すると、セキュリティポリシーをプロビジョニングできます。

詳細については、FlexConfig の管理を参照してください。

Security Manager アプリケーションの概要

Cisco Security Manager クライアントには、6 つの主要アプリケーションとモバイルデバイス用に設計された 1 つのアプリケーションがあります。

-

[Configuration Manager(Configuration Manager)]:これがプライマリアプリケーションです。Configuration Manager を使用して、デバイスインベントリの管理、ローカルポリシーと共有ポリシーの作成と編集、VPN 設定の管理、およびデバイスへのポリシーの展開を行います。Configuration Manager は最大のアプリケーションであり、ほとんどのマニュアルでこのアプリケーションが扱われています。手順でアプリケーションが明確に言及されていない場合は、手順では Configuration Manager を使用しています。Configuration Manager の概要については、Configuration Manager の使用方法 - 概要を参照してください。

-

[イベントビューア(Event Viewer)]:これはイベント モニタリング アプリケーションで、Cisco Security Manager にイベントを送信するよう設定した IPS、ASA、および FWSM デバイスから生成されたイベントを表示および分析できます。Event Viewer の使用については、イベントの表示を参照してください。

-

[Report Manager(Report Manager)]:これはレポートアプリケーションで、デバイスに関する集約された情報および VPN 統計情報のレポートを表示および作成できます。多くの情報は、Event Viewer で使用可能なイベントから取得されますが、一部の VPN 統計情報は、デバイスと直接通信することで取得されます。Report Manager の使用方法については、レポートの管理を参照してください。

-

[Health & Performance Monitor(Health & Performance Monitor)]:HPM アプリケーションを使用すると、デバイスのステータスとトラフィック情報をネットワークレベルで可視化することで、ASA(ASA-SM を含む)デバイス、IPS デバイス、VPN サービスの主要な正常性データとパフォーマンスデータを監視できます。この機能を使用して、主要なネットワークとデバイスのメトリックを監視することで、ネットワーク内のデバイスの誤動作やボトルネックをすばやく検出して解決できます。このアプリケーションの詳細については、ヘルスとパフォーマンスのモニタリングを参照してください。

-

[Image Manager(Image Manager)]:Image Manager アプリケーションでは、ASA デバイス用の完全なイメージ管理が提供されるため、イメージの更新のダウンロード、評価、分析、準備、および計画が容易になります。また、イメージの可用性、互換性、デバイスへの影響を評価し、デバイス更新のスケジュール、グループ化、および変更管理が提供されます。さらに、Image Manager には、イメージリポジトリを維持するための機能と、ASA デバイスでのイメージ更新の安定したフォールバックや回復メカニズムを保証するための機能が含まれています。Image Manager の使用方法については、Image Manager の使用を参照してください。

-

[ダッシュボード(Dashboard)]:ダッシュボードは、IPS と FW タスクをより便利にする Cisco Security Manager で設定可能な起動点です。元のダッシュボードに加えて、新規ダッシュボードや追加のダッシュボードを作成したり、すべてのダッシュボードをカスタマイズしたりすることができます。ダッシュボードを使用することによって、Security Manager の他のいくつかの領域にある、IPS Health Monitor ページ、Report Manager、Health and Performance Monitor および IP Intelligence 設定などの多くのタクスを 1 箇所で実行できます。ダッシュボードの詳細については、ダッシュボードの概要を参照してください。

これらのアプリケーションはすべて、Windows のスタートメニューまたはデスクトップアイコンから直接開くことができます。または、アプリケーションの [起動(Launch)] メニューから開くことができます。アプリケーションを開く方法については、Security Manager へのログインおよび終了を参照してください。

Cisco Security Manager クライアントには、モバイルデバイス用に特別に設計された追加のアプリケーションである CSM Mobile があります。

-

[CSM Mobile(CSM Mobile)]:CSM Mobile では、モバイルデバイスから Device Health Summary 情報にアクセスできます。この方法で入手できる情報は、Device Health Summary ウィジェットで入手可能な情報と同じ、HPM によって生成される現在の重大度が低いまたは中程度のアクティブなアラートになります。アラートは、Alert-Description、Predefined-Category、Device または Alert Technology 別にグループ化できます。CSM Mobile の詳細については、CSM Mobileを参照してください。Device Health Summary 情報の詳細については、ダッシュボードの概要を参照してください。CSM Mobile の有効化または無効化については、[CSM Mobile] ページを参照してください。

デバイスモニタリングの概要

Security Manager には、デバイスをモニタするための機能がいくつか備わっています。

-

[イベントビューア(Event Viewer)]:この統合ツールを使用すると、ASA、FWSM、および IPS デバイスでイベントを表示し、関連する設定ポリシーにそのイベントを関連付けることができます。これは、問題の特定、設定のトラブルシューティング、および設定の修正と再展開を行う場合に役立ちます。詳細については、イベントの表示を参照してください。

-

[Report Manager(Report Manager)]:これはレポートアプリケーションで、デバイスに関する集約された情報および VPN 統計情報のレポートを表示および作成できます。多くの情報は、Event Viewer で使用可能なイベントから取得されますが、一部の VPN 統計情報は、デバイスと直接通信することで取得されます。Report Manager の使用方法については、レポートの管理を参照してください。

Security Manager で使用可能なレポートのすべてのタイプについては、Security Manager で使用可能なレポートのタイプについてを参照してください。

-

[Health & Performance Monitor(Health & Performance Monitor)]:HPM アプリケーションを使用すると、ASA(ASA-SM を含む)デバイスの主要な正常性データとパフォーマンスデータを監視できます。このアプリケーションの詳細については、ヘルスとパフォーマンスのモニタリングを参照してください。

-

[ダッシュボード(Dashboard)]:ダッシュボードは、IPS と FW タスクをより便利にする Cisco Security Manager で設定可能な起動点です。元のダッシュボードに加えて、新規ダッシュボードや追加のダッシュボードを作成したり、すべてのダッシュボードをカスタマイズしたりすることができます。ダッシュボードを使用することによって、Security Manager の他のいくつかの領域にある、IPS Health Monitor ページ、Report Manager、Health and Performance Monitor および IP Intelligence 設定などの多くのタクスを 1 箇所で実行できます。ダッシュボードの詳細については、ダッシュボードの概要を参照してください。

-

[パケットトレーサ(Packet Tracer)]:このツールを使用すると、特定のタイプのパケットが ASA デバイスを通過するのを許可されているかテストできます。詳細については、Packet Tracer を使用した ASA または PIX の設定の分析を参照してください。

-

[ping、トレース ルート、および NS ルックアップ(Ping, Trace route, and NS Lookup)]:管理対象デバイスで ping とトレースルートを使用して、デバイスと特定の宛先の間にルートが存在するかどうかを確認できます。NS ルックアップを使用すると、アドレスを DNS 名に解決できます。詳細については、ping、トレースルート、または NS ルックアップツールを使用した接続問題の分析を参照してください。

-

[Cisco Prime Security Manager(PRSM)の統合(Cisco Prime Security Manager (PRSM) Integration)]:Configuration Manager アプリケーションから PRSM を「クロス起動」できます。PRSM アプリケーションは、ASA CX デバイスの設定と管理に使用されます。詳細については、Cisco Prime Cisco Security Manager または FireSIGHT Management Center の起動を参照してください。

-

[デバイスマネージャの統合(Device Manager Integration)]:Cisco Security Manager には、Adaptive Security Device Manager(ASDM)など、さまざまなデバイスマネージャの読み取り専用コピーが含まれています。これらのツールを使用すると、デバイスステータスの表示はできますが、デバイス設定の変更はできません。詳細については、デバイス マネージャの起動を参照してください。

-

[Cisco Security Monitoring, Analysis and Response System(CS-MARS)の統合(Cisco Security Monitoring, Analysis and Response System (CS-MARS) Integration)]:CS-MARS アプリケーションを使用する場合は、Cisco Security Manager と統合して、CS-MARS のイベントを Cisco Security Manager で表示したり、逆にイベントに関連する Cisco Security Manager ポリシーを CS-MARS で表示できます。詳細については、CS-MARS と Security Manager の統合を参照してください。

Security Manager での IPv6 サポート

Security Manager では、より多くの IPv6 設定、モニタリング、およびレポートのサポートを提供しています。

バージョン 4.12 以降、Security Manager は、IPv6 アドレスまたは IPv4 アドレスを介した Security Manager サーバーから管理対象デバイスへの通信をサポートします。この機能は、ファイアウォールデバイス、つまり、OS タイプが ASA または FWSM のデバイスでのみ使用できます。IPv6 アドレスを介した通信を有効にするには、最初に Security Manager サーバーで IPv6 アドレスを有効にする必要があります。詳細については、Cisco Security Manager サーバーでの IPv6 の設定を参照してください。

(注) |

Security Manager サーバーと Security Manager クライアント間の通信は、IPv4 アドレスのみを介して行われます。サーバーからクライアントへの通信では、IPv6 アドレスはサポートされていません。また、認証に ACS サーバーを使用する場合、ACS には IPv4 アドレスが必要です。ACS サーバーへの IPv6 通信はサポートされていません。Auto Update Server(AUS)は IPv6 アドレスをサポートしていません。 |

4.12 以前のバージョンで、IPv6 アドレスをサポートするデバイスを Security Manager で管理するには、デバイスの管理アドレスを IPv4 アドレスとして設定する必要があります。ポリシー検出と展開など、デバイスと Security Manager 間のすべての通信で IPv4 トランスポートが使用されます。サポートされるデバイスで IPv6 ポリシーが表示されない場合は、デバイス ポリシーを再検出します。必要に応じて、インベントリからそのデバイスを削除して、再度追加します。

Cisco Security Manager サーバーでの IPv6 の設定

次の手順に従って、IPv6 アドレスを介してデバイスと通信するように Security Manager サーバーで IPv6 を設定します。

手順

|

ステップ 1 |

Security Manager サーバーで、 に移動します。 |

||

|

ステップ 2 |

使用可能なネットワーク接続をクリックして、[イーサネットのステータス(Ethernet Status)] ウィンドウを開きます。[プロパティ(Properties)] をクリックします。 [イーサネットのプロパティ(Ethernet Properties)] ウィンドウが表示されます。 |

||

|

ステップ 3 |

[ネットワーク(Networking)] タブで、[インターネットプロトコルバージョン6(TCP/IPv6)(Internet Protocol Version 6 (TCP/IPv6))] チェックボックスをオンにし、[プロパティ(Properties)] をクリックします。[インターネットプロトコルバージョン 6(TCP/IPv6)のプロパティ(Internet Protocol Version 6 (TCP/IPv6) Properties)] ウィンドウが表示されます。 |

||

|

ステップ 4 |

IPv6 スタティックアドレスと DNS サーバーを設定し、[OK(OK)] をクリックします。

|

IPv6 ポリシーの設定

通常、次のタイプのデバイスで IPv6 ポリシーを設定できます。さらに、IPS、ASA、および FWSM デバイスによって生成された IPv6 アラートをモニタできます。その他のタイプのデバイスでは、FlexConfig ポリシーを使用して IPv6 設定を行います。IPv6 デバイスサポートに関する具体的な情報については、Cisco.com で『Supported Devices and Software Versions for Cisco Security Manager』[英語] を参照してください。

-

[ASA(ASA)]:ルータモードで実行されている場合はリリース 7.0 以降、トランスペアレントモードで実行されている場合はリリース 8.2 以降。1 つのセキュリティ コンテキスト デバイスと複数のセキュリティ コンテキスト デバイスの両方がサポートされます。

-

[FWSM(FWSM)]:ルータモードで実行されている場合はリリース 3.1 以降。トランスペアレントモードではサポートされません。1 つのセキュリティ コンテキスト デバイスと複数のセキュリティ コンテキスト デバイスの両方がサポートされます。

-

[IPS(IPS)]:リリース 6.1 以降。

次に、IPv6 アドレッシングをサポートする Security Manager 機能の要約を示します。

-

[ポリシーオブジェクト(Policy Objects)]:次のポリシーオブジェクトで IPv6 アドレスがサポートされます。

-

ネットワーク/ホスト。ネットワーク/ホストオブジェクトについてを参照してください。

-

サービス。このオブジェクトには、IPv6 ポリシーとのみ使用できる、ICMP6 および DHCPv6 用の定義済みサービスが含まれています。他のサービスは、IPv4 と IPv6 の両方に適用されます。サービス オブジェクトの詳細については、サービスとサービス オブジェクトおよびポート リスト オブジェクトの理解と指定を参照してください。

-

-

ファイアウォール サービスポリシー:次のファイアウォール サービス ポリシーとツールでは IPv6 設定がサポートされます。

-

AAA ルール。ファイアウォール AAA ルールの管理を参照してください。

-

アクセスルール。アクセス ルールの設定を参照してください。

-

インスペクションルール。ファイアウォール インスペクション ルールの管理を参照してください。

。アクセス コントロール ポリシー設定の指定を参照してください。

-

Tools:

-

[Hit Count]。ヒットカウントの詳細の表示を参照してください。

[Find and Replace]。ルール テーブルの項目の検索と置換を参照してください。

-

ASA および FWSM ポリシー:次の ASA および FWSM ポリシーでは IPv6 設定がサポートされます。

-

(ASA 7.0 以降のルーテッドモード、ASA 8.2 以降のトランスペアレントモード、FWSM 3.1 以降のルーテッドモード)。インターフェイス:[インターフェイスの追加(Add Interface)] および [インターフェイスの編集(Edit Interface)] ダイアログボックスの [IPv6] タブ。IPv6 インターフェイスの設定(ASA/FWSM)を参照してください。

-

(ASA のみ)。。IPv6 ネイバー キャッシュの管理を参照してください。

-

(ASA 5505 8.2/8.3 のみ)。。[Management IPv6] ページ(ASA 5505)を参照してください。

-

(ASA 8.4.2 以降のみ)。。[DNS] ページを参照してください。

-

-

FlexConfig ポリシー:デバイスで IPv6 ACL を識別するために使用できる 2 つのファイアウォールシステム変数があります。詳細については、FlexConfig システム変数を参照してください。

これらの変数を使用する定義済みの FlexConfig ポリシー オブジェクト(ASA_add_IPv6_ACE)もあります。

-

イベントビューア:IPv6 アドレスが含まれているイベントがサポートされ、アドレスは、IPv4 アドレスと同じ列([送信元(Source)]、[宛先(Destination)]、および [IPLogアドレス(IPLog Address)](IPS アラートの場合))に表示されます。ただし、Security Manager サーバへのイベントの送信に IPv4 を使用するようデバイスを設定する必要があります。すべてのイベント通信で IPv4 トランスポートが使用されます。Event Viewer の詳細については、イベントの表示を参照してください。

-

ダッシュボード:ダッシュボードでは、IP アドレスを使用するすべてのウィジェットで IPv6 アドレスがサポートされます。ただし、Cisco Security Manager における他の場合と同様に、Cisco Security Manager サーバーへのイベントの送信時に IPv4 を使用するようデバイスを設定する必要があります。すべてのイベント通信で IPv4 トランスポートが使用されます。ダッシュボードの詳細については、ダッシュボードの概要を参照してください。

-

Report Manager:レポートには、イベント管理によって収集された IPv6 イベントの統計情報が含まれています。Report Manager の詳細については、レポートの管理を参照してください。

Cisco Security Manager 4.4 でのポリシーオブジェクトの変更

以前は分離していた IPv4 要素と IPv6 要素を統合するために、Security Manager 4.4 のいくつかのポリシーとポリシーオブジェクトに一定の変更が加えられました。これらの変更の中で最も重要なのは、ネットワーク/ホストオブジェクト(それ自体はネットワーク/ホストオブジェクトとネットワーク/ホスト IPv6 オブジェクトの統合を表す)に対する変更です。

-

新しいネットワーク/ホストオブジェクト「All-IPv4-Addresses」によって、IPv4「any」ネットワーク ポリシー オブジェクトは置き換えられます。以前のバージョンから Security Manager 4.4 にアップグレードすると、IPv4「any」ネットワーク ポリシー オブジェクトへのすべての参照が「All-IPv4-Addresses」に変更されます。

-

新しいネットワーク/ホストオブジェクト「All-IPv6-Addresses」によって、IPv6「any」ネットワーク ポリシー オブジェクトは置き換えられます。以前のバージョンから Security Manager 4.4 にアップグレードすると、IPv6「any」ネットワーク ポリシー オブジェクトへのすべての参照が「All-IPv6-Addresses」に変更されます。

-

新しいネットワーク/ホストオブジェクト「All-Addresses」には、以前のバージョンの Security Manager に対応するポリシーオブジェクトがありません。これは新しいグローバルな「any」ポリシーオブジェクトであり、すべての IPv4 および IPv6 アドレス範囲を含みます。

その他の関連する変更には、アクセスルール、検査ルールといったデバイス固有のポリシーの IPv4 バージョンと IPv6 バージョンの統合が含まれます。

さらに、ポリシーとオブジェクトを編集するとき、IPv4、IPv6、または混合モード(IPv4 と IPv6 の両方)のエントリは、ダイアログボックスなどの要素で自動的にフィルタリングされます(これらのエントリの 1 つ以上が要素に該当しません)。

フィードバック

フィードバック