802.1x 認証の概要

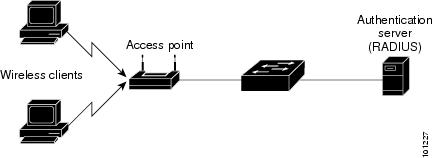

IEEE 802.1x ポートベースの認証は、不正なデバイスによるネットワーク アクセスを防止するためにデバイスに設定されます。デバイスでは、固定された構成に基づいて、ルータ、スイッチ、およびアクセス ポイントの機能を組み合わせることができます。802.1x 認証が有効になっているスイッチ ポートに接続しているデバイスはすべて、トラフィックの交換を開始する場合に、関連する EAP 認証モデルを実行する必要があります。

現在、Cisco Wave 2 AP および Wi-Fi 6(802.11ax)APは、EAP-FAST、EAP-TLS、および EAP-PEAP 方式のスイッチポートを使用した 802.1x 認証をサポートしています。そのため、設定を有効にして組み込みコントローラから AP にクレデンシャルを提供できます。

EAP-FAST プロトコル

シスコが開発した EAP-FAST プロトコルでは、RADIUS を使用したセキュアな TLS トンネルを確立するために、AP では、インバンド プロビジョニング(セキュア チャネル内)またはアウトバンド プロビジョニング(手動)を介して提供される強力な共有キー(PAC)を必要とします。

(注) |

AP では MSCHAP バージョン 2 方式の EAP-FAST が使用されるため、EAP-FAST タイプの設定では AP に対して Dot1x クレデンシャルの設定が必要です。 |

(注) |

ローカル EAP は、Cisco 7925 電話ではサポートされていません。 |

EAP-TLS/EAP-PEAP プロトコル

EAP-TLS プロトコルまたは EAP-PEAP プロトコルは、証明書ベースの相互 EAP 認証を提供します。

EAP-TLS では、サーバー側証明書とクライアント側証明書の両方が必要であり、特定のセッションに対してデータを暗号化または復号化するために、セキュリティ保護された共有キーが導出されます。一方、EAP-PEAP ではサーバー側証明書のみ必要であり、クライアントはセキュリティ保護されたチャネルでパスワードベースのプロトコルを使用して認証を行います。

(注) |

EAP-PEAP タイプの設定では AP に対して Dot1x クレデンシャルの設定が必要です。また、AP では LSC のプロビジョニングを実行する必要もあります。AP では MSCHAP バージョン 2 方式の PEAP プロトコルが使用されます。 |

フィードバック

フィードバック