脆弱性ダッシュボード

スコアリングシステムと範囲を選択して、重大度およびその他の属性に関する詳細に従って CVE を表示します。

Cisco Secure Workload で使用されるさまざまなスコアリングシステムは、次のとおりです。

-

共通脆弱性評価システム(CVSS):CVSS は、CVE の重大度(低からクリティカル)を定性的に評価します。スコアは、最も重大な重大度の応答に優先順位を付けるために役立ちます。CVSS V3 は、CVSS スコアリングメカニズムの最新バージョンです。

-

Cisco Security Risk Score:Cisco Security Risk Score は、ワークロードに含まれる CVE の正確なリスク評価を提供します。リスクスコアは、組織のリスクプロファイルを把握し、セキュリティチームが修復戦略に優先順位を付けるために役立ちます。

|

スコアリングシステム |

属性 |

|---|---|

|

Cisco Security Risk Score |

|

|

CVSS V3 |

|

|

CVSS V2 |

|

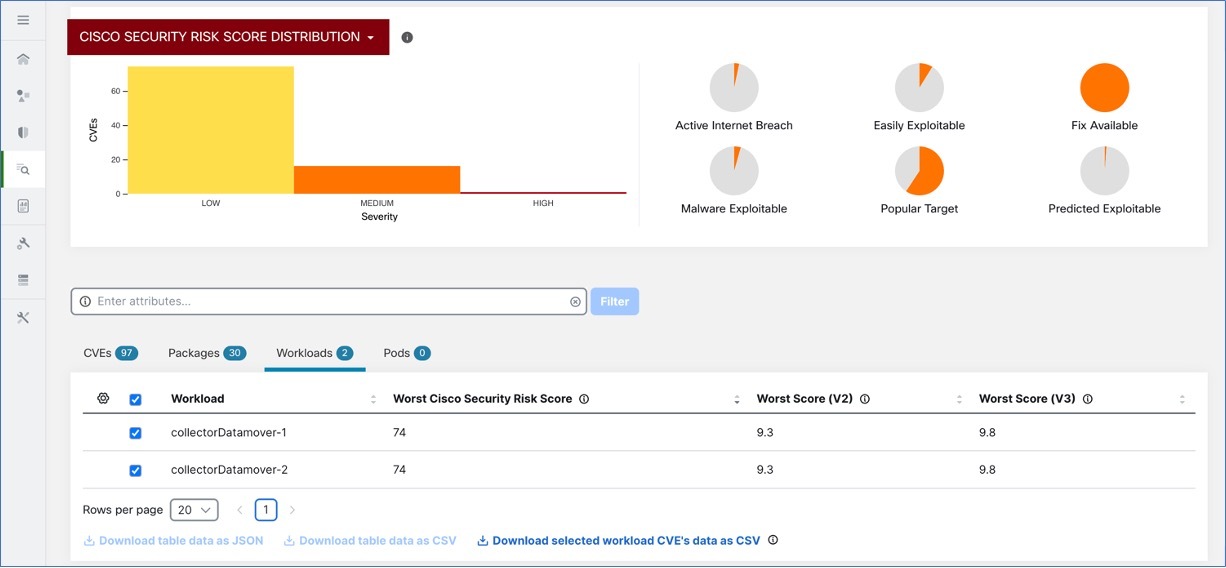

ダッシュボードには、選択した範囲の脆弱性の分布や、さまざまな属性ごとの脆弱性がハイライト表示されます。たとえば、エクスプロイトの複雑さによって、脆弱性がネットワークを介してエクスプロイトされる場合や、攻撃者がワークロードへのローカルアクセスを必要とする場合があります。さらに、統計情報では、リモートでエクスプロイト可能で、複雑さが最も低い脆弱性を除外できます。

Cisco Secure Workload の CVE 脅威データベースは、NIST、Microsoft、Oracle、Cisco Vulnerability Management などの一般的なソースから最新の CVE の詳細を取得することで、24 時間ごとに更新されます。Cisco Secure Workload クラスタがエアギャップ環境にある場合は、https://updates.tetrationcloud.com から CVE 脅威データパックをダウンロードし、Cisco Secure Workload にアップロードする必要があります。

Cisco Secure Workload の CVE 脅威データベースは、NIST、Microsoft、Oracle などの一般的なソースから最新の CVE の詳細を取得することで、24 時間ごとに更新されます。Cisco Secure Workload クラスタがエアギャップ環境にある場合は、https://updates.tetrationcloud.com から CVE 脅威データパックをダウンロードし、Cisco Secure Workload にアップロードする必要があります。

ワークロードに含まれる既知の CVE のスコアと必要な属性を使用することで、次のことが可能です。

-

インベントリフィルタを作成します。「インベントリフィルタ」を参照してください。

-

マイクロセグメンテーション ポリシーを設定して、影響を受けるワークロードからの外部通信をブロックし、仮想パッチ適用ルールを Cisco Secure Firewall Management Center に公開します。

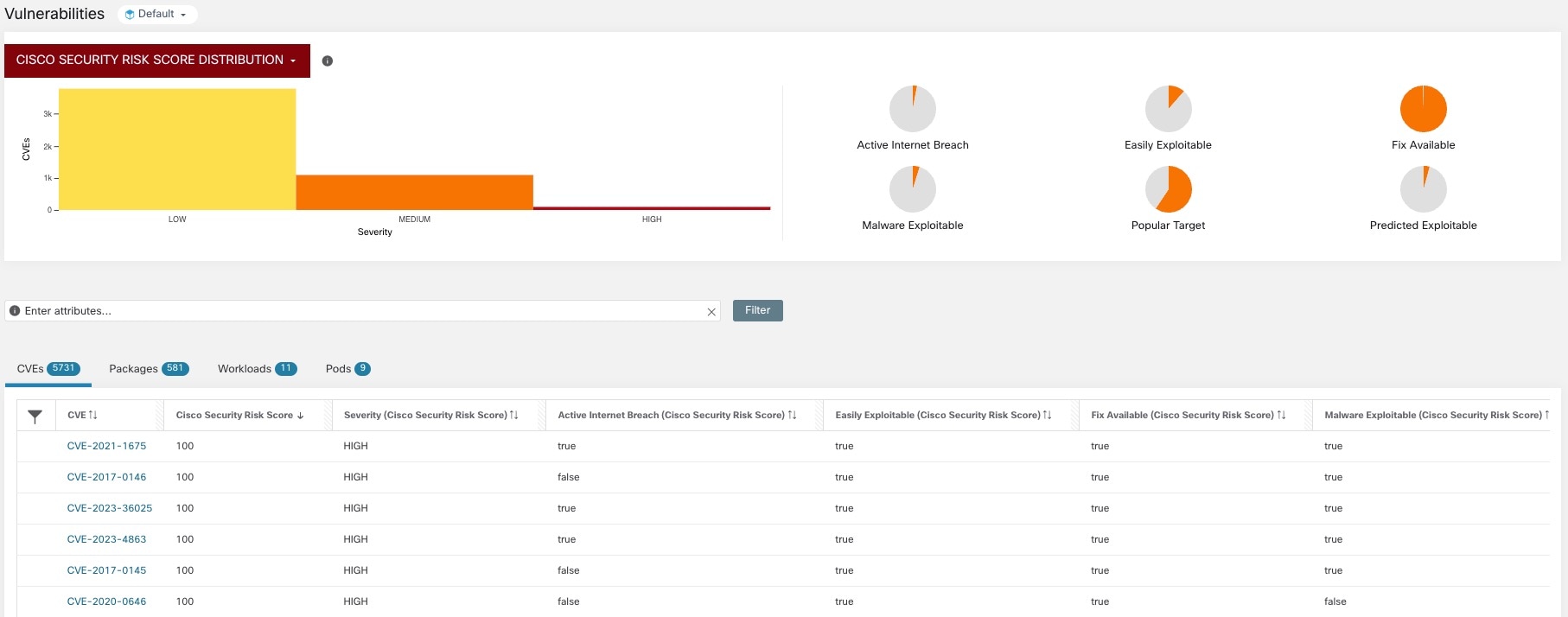

[脆弱性(Vulnerabilities)] ページを表示するには、ナビゲーションウィンドウから、の順に選択します。さまざまな評価システムを使用して特定された脆弱性が表示されます。すぐに対処する必要があるワークロードと、リスクを軽減するためにすぐにパッチを適用する必要があるパッケージを特定するために、評価システムに応じて、グラフとウィジェットに脆弱性の数が、関連するリスクレベルおよび属性とともに表示されます。

![[脆弱性(Vulnerabilities)] ページ](/c/dam/en/us/td/i/400001-500000/460001-470000/467001-468000/467737.jpg)

次のタブは、グラフまたはウィジェットの選択した部分に基づいてフィルタ処理されます。

-

[CVE(CVEs)] タブには、選択した範囲内の注意が必要な脆弱性が強調表示されます。

-

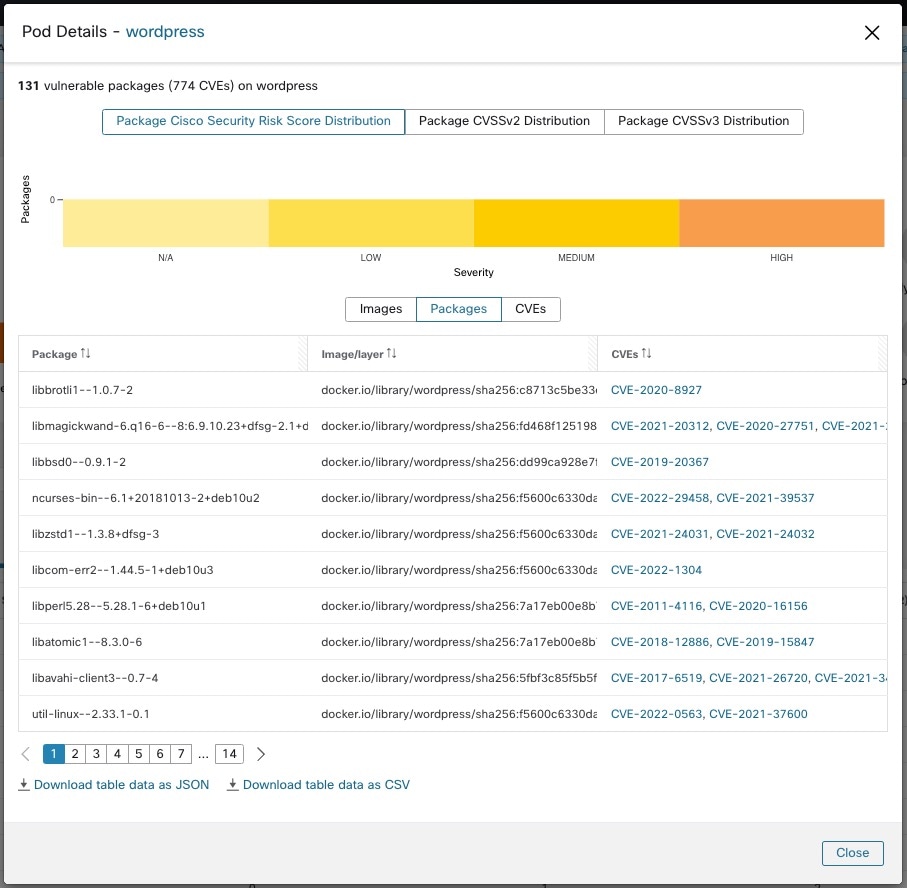

[パッケージ(Packages)] タブには、パッチを適用する必要があるパッケージが一覧表示されます。

-

[ワークロード(Workloads)] タブには、選択した範囲内の影響を受けるワークロードが一覧表示されます。

-

[ポッド(Pods)] タブには、選択した範囲内の影響を受ける Kubernetes ポッドが一覧表示されます。

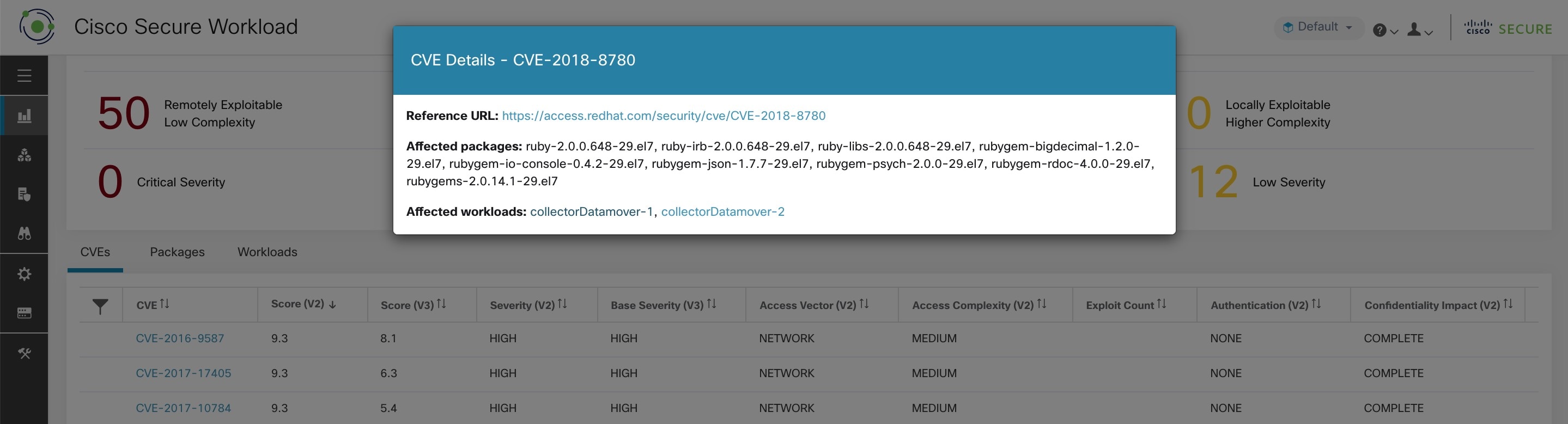

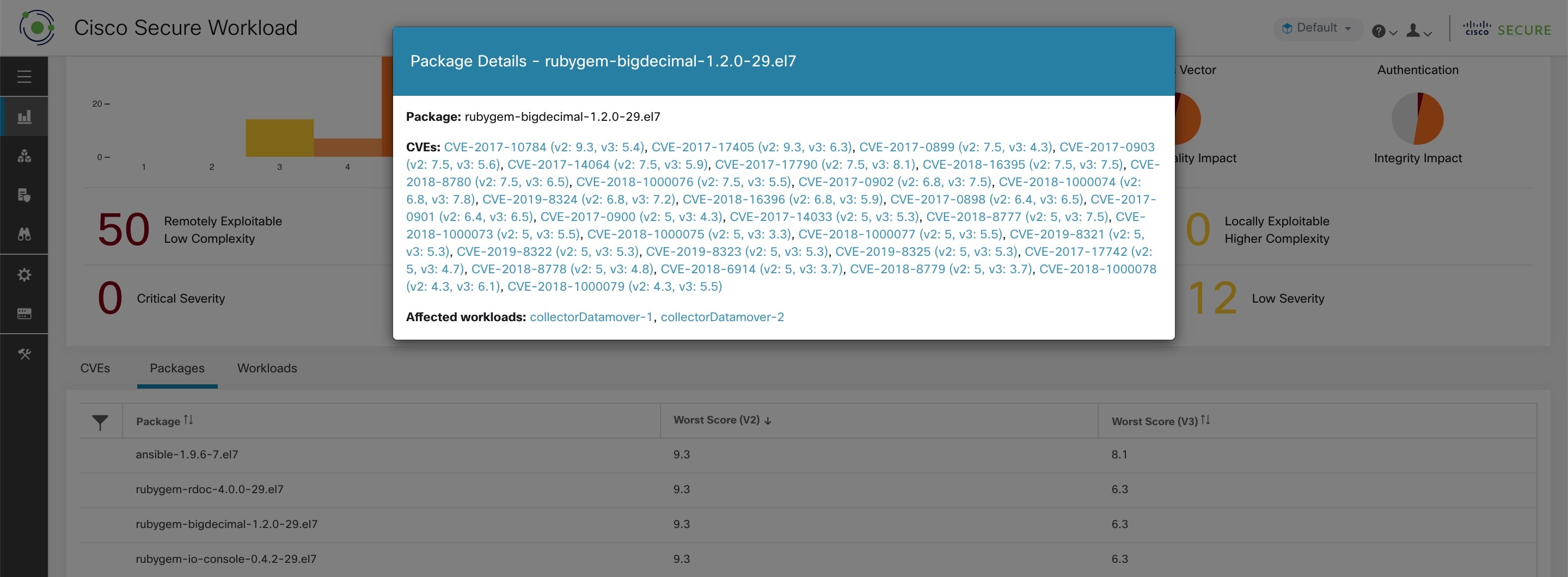

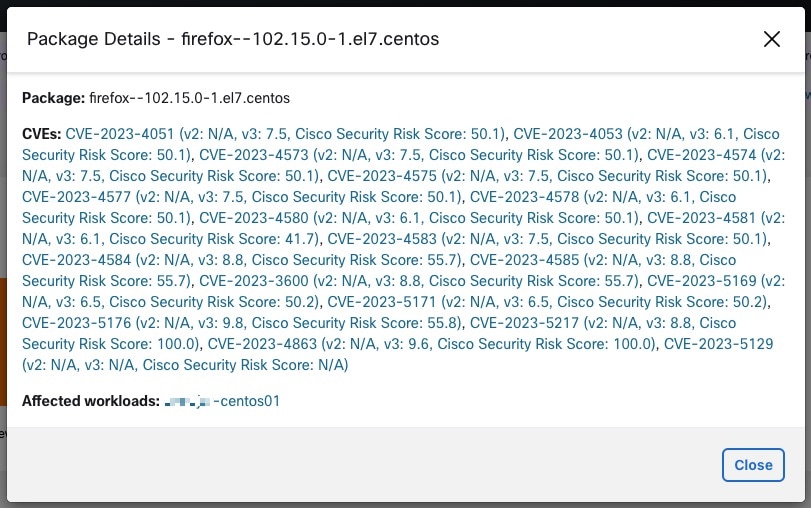

詳細を確認するには、タブで必要な行をクリックします。たとえば、[パッケージ(Packages)] タブの行をクリックすると、そのパッケージまたはバージョンがインストールされているワークロードと、そのパッケージに関連する脆弱性が表示されます。表示されたリストは、ダウンロードリンクを使用して、JSON ファイルまたは CSV ファイルとしてダウンロードできます。

![指定された範囲の脆弱性をリストする [CVE] タブ](/c/dam/en/us/td/i/400001-500000/460001-470000/467001-468000/467738.jpg)

![特定の範囲の脆弱なソフトウェアを一覧表示する [パッケージ(Packages)] タブ](/c/dam/en/us/td/i/400001-500000/460001-470000/467001-468000/467740.jpg)

![指定された範囲内の脆弱なワークロードが一覧表示されている [ワークロード(Workloads)] タブ](/c/dam/en/us/td/i/400001-500000/460001-470000/467001-468000/467742.jpg)

フィードバック

フィードバック