よく寄せられる質問

ログ ファイル:

ログファイルは、<install-location>/logs または <install-location>/log フォルダに保存されます。ログファイルは、Secure Workload サービスを通じてモニターおよびローテーションされます。

エージェントの展開

Linux

rpm -Uvh tet-sensor-1.101.2-1.el6-dev.x86_64.rpm

error: cannot create transaction lock on /var/lib/rpm/.rpm.lock (Permission denied).

A:エージェントをインストールするための適切な権限がない場合は、root に切り替えるか、sudo を使用してエージェントをインストールしてください。

Q:「sudo rpm -Uvh tet-sensor-1.0.0-121.1b1bb546.el6-dev.x86_64.rpm」を実行すると、次のエラーが発生しました。

Preparing... ########################################### [100%]

which: no lsb_release in (/sbin:/bin:/usr/sbin:/usr/bin:/usr/X11R6/bin)

error: %pre(tet-sensor-site-1.0.0-121.1b1bb546.x86_64) scriptlet failed, exit status 1

error: install: %pre scriptlet failed (2), skipping tet-sensor-site-1.0.0-121.1b1bb546

A:システムはエージェントをインストールするための要件を満たしていません。今回のケースでは、lsb_release ツールはインストールされていません。

詳細については、「ソフトウェアエージェントの展開ラベル」の項を参照し、必要な依存関係をインストールしてください。

Q:「sudo rpm -Uvh tet-sensor-1.0.0-121.1b1bb546.el6-dev.x86_64.rpm」を実行すると、次のエラーが発生しました。

Unsupported OS openSUSE project

error: %pre(tet-sensor-1.101.1-1.x86_64) scriptlet failed, exit status 1

error: tet-sensor-1.101.1-1.x86_64: install failed

warning: %post(tet-sensor-site-1.101.1-1.x86_64) scriptlet failed, exit status 1A:お使いの OS では、ソフトウェアエージェントの実行がサポートされていません(今回のケースでは、「openSUSE project」はサポートされていないプラットフォームです)。

詳細については、「ソフトウェアエージェントの展開ラベル」の項を参照してください。

Q:すべての依存関係をインストールした後、適切な権限でインストールを実行し、エラーは発生しませんでした。エージェントのインストールが成功したことを確認するにはどうすればよいですか。

A:エージェントをインストールした後、インストールされているかどうかを確認するには、次のコマンドを実行します。

$ ps -ef | grep -e csw-agent -e tet-

root 14158 1 0 Apr03 ? 00:00:00 csw-agent

root 14160 14158 0 Apr03 ? 00:00:00 csw-agent watch_files

root 14161 14158 0 Apr03 ? 00:00:03 csw-agent check_conf

root 14162 14158 0 Apr03 ? 00:01:03 tet-sensor -f conf/.sensor_config

root 14163 14158 0 Apr03 ? 00:02:38 tet-main --sensoridfile=./sensor_id

root 14164 14158 0 Apr03 ? 00:00:22 tet-enforcer --logtostderr

tet-sen+ 14173 14164 0 Apr03 ? 00:00:21 tet-enforcer --logtostderr

tet-sen+ 14192 14162 0 Apr03 ? 00:07:23 tet-sensor -f conf/.sensor_configcsw-agent の 3 つのエントリと、tet-sensor の少なくとも 2 つのエントリが表示されている必要があります。サービスが実行されていない場合は、次のディレクトリが使用可能であることを確認します。使用可能でない場合、インストールは失敗します。

-

/usr/local/tet(ほとんどの Linux ディストリビューションの場合)

-

/opt/cisco/tetration(AIX、Ubuntu の場合)

-

/opt/cisco/secure-workload(Solaris、Debian の場合)

Windows

Q:PowerShell エージェント インストーラ スクリプトを実行すると、次のいずれかのエラーが表示されます。

-

基礎となる接続がクローズしました。受信時に予期せぬエラーが発生しました。

-

共通のアルゴリズムがないため、クライアントとサーバーが通信できません

[Net.ServicePointManager]::SecurityProtocol

[Net.ServicePointManager]::SecurityProtocol = [System.Net.SecurityProtocolType]’Ssl3,Tls,Tls11,Tls12’

This installation package could not be opened. Verify that the package exists and that you can access it, or contact the application vendor to verify that this is a valid Windows Installer package.

msiexec /i “TetrationAgentInstaller.msi” /l*v “msi_install.log” /norestartQ:基盤となる NIC が Nutanix VirtIO ネットワークドライバの場合、Windows Sensor ソフトウェアのアップグレードに失敗するようです。

A:Npcap 0.9990 と、Nutanix VirtIO ネットワークドライバ 1.1.3 以前のバージョンの間には、非互換性の問題があります。また、Receive Segment Coalescing が有効になっています。

この問題を解決するには、Nutanix VirtIO ネットワークドライバをバージョン 1.1.3 以降にアップグレードします。

Q:Windows Sensor をインストールしました。そのセンサーが登録されていないようであり、sensor_id ファイルには uuid-invalid-platform が含まれています。

set PATH=%PATH%;C:\Windows\System32\Q:Windows ノードの Kubernetes ポッドからネットワークフローを受信していません。

A:Windows ノードの Kubernetes ポッドからフローをキャプチャするために必要なセッションが実行されているか確認するには、次の手順を実行します。

-

管理者権限で cmd.exe を実行します。

-

logman query -etsコマンドを実行します。次のセッションが実行されていることを確認します。

-

CSW_MonNet:ネットワークフローをキャプチャ

-

CSW_MonHCS:ポッドの作成をモニター

-

CSW_MonNat:NATed フローをモニター

-

Kubernetes

Kubernetes Daemonset のインストール中にインストーラスクリプトが失敗する場合、多くの理由が考えられます。

Q:ノードから到達可能なイメージを提供する Docker レジストリはありますか。

A:Cisco Secure Workload クラスタからイメージをプルするクラスタに関するダイレクトまたは HTTPS プロキシの問題をデバッグします。

Q:コンテナランタイムは SSL/TLS の安全でないエラーを報告していますか。

A:コンテナランタイムの適切な場所にあるすべての Kubernetes ノードに、Secure Workload HTTPS CA 証明書がインストールされていることを確認します。

Q:Docker レジストリ認証とイメージダウンロードの許可が失敗しましたか。

A:各ノードから、Helm チャートによって作成されたシークレットからの Docker プルシークレットを使用して、Daemonset 仕様のレジストリ URL から Docker が手動でイメージをプルするようにしてみてください。手動でのイメージプルも失敗した場合は、問題をさらにデバッグするため、Secure Workload クラスタの registryauth サービスからログをプルする必要があります。

Q:Kubernetes クラスタは Secure Workload アプライアンス内で正常にホストされていますか。

A:クラスタの [サービスステータス(service status)] ページをチェックして、関連するすべてのサービスが正常であることを確認します。[探索(explore)] ページから dstool スナップショットを実行し、生成されたログを取得します。

Q:Docker イメージビルダデーモンは実行されていますか。

A:dstool ログから、ビルドデーモンが実行されていることを確認します。

Q:Docker イメージをビルドするジョブは失敗しますか。

A:dstool ログから、イメージがビルドされていないことを確認します。Docker ビルドポッドログを使用して、ビルドキットを構築中のエラーをデバッグできます。適用コーディネータのログを使用して、ビルドの失敗をさらにデバッグすることも可能です。

Q:Helm チャートを作成するジョブは失敗しますか。

A:dstool ログから、Helm チャートが構築されていないことを確認します。適用コーディネータのログには Helm 構築ジョブの出力が含まれます。Helm チャートの構築ジョブの失敗の正確な理由をデバッグするために使用できます。

Q:インストール bash スクリプトが壊れていましたか。

A:インストール bash スクリプトのダウンロードを再試行します。bash スクリプトには、追加のバイナリデータが含まれています。bash スクリプトをテキストエディタで編集したり、テキストファイルとして保存したりすると、バイナリデータの特殊文字がテキストエディタによって破損または変更される可能性があります。

Q:Kubernetes クラスタ設定:亜種とフレーバーが多すぎます。クラシック K8 をサポートしています。

A:お客様が Kubernetes の亜種を実行している場合、展開のさまざまな段階で多くの障害モードが発生する可能性があります。失敗の段階を分類します: kubectl コマンド実行の失敗、helm コマンド実行の失敗、ポッドイメージのダウンロードの失敗、ポッドの特権モードオプションの拒否、ポッドイメージの信頼コンテンツ署名の失敗、ポッドイメージのセキュリティスキャンの失敗、ポッドバイナリ実行の失敗(アーキテクチャの不一致)、ポッドを実行しても Secure Workload サービスの開始が失敗、Secure Workload サービスが開始しても異常な動作環境が原因でランタイムエラーが発生。

Q:Kubernetes RBAC 資格情報が失敗していますか。

A:特権 DaemonSet を実行するには、K8s クラスタに対する管理者権限が必要です。kubectl 設定ファイルに、ターゲットクラスタおよびそのクラスタの管理者と同等のユーザーを指すデフォルトのコンテキストがあることを確認します。

Q:BusyBox イメージは、すべてのクラスタノードから利用可能またはダウンロード可能ですか。

A:接続の問題を修正し、BusyBox イメージがダウンロードできることを手動でテストします。ポッド仕様で使用されている BusyBox の正確なバージョンは、すべてのクラスタノードで使用可能(事前シード済み)またはダウンロード可能である必要があります。

Q:インストール中に、API サーバーおよび etcd エラーまたは通常のタイムアウトが発生しましたか。

A:Kubernetes クラスタ内のすべてのノードで DaemonSet ポッドがインスタンス化されるため、クラスタの CPU/ディスク/ネットワークの負荷が突然スパイクする可能性があります。この問題は、お客様固有のインストールの詳細に大きく依存します。過負荷が原因で、インストールプロセス(すべてのノードでプルされてディスクに書き込まれるイメージ)に時間がかかりすぎたり、Kubernetes API サーバー、または Secure Workload Docker レジストリエンドポイントが過負荷になったり、プロキシサーバー(設定されている場合)が一時的に過負荷になったりする可能性があります。すべてのノードでイメージのプルが完了し、Kubernetes クラスタノードの CPU/ディスク/ネットワークの負荷が軽減されるのを少し待ってから、インストールスクリプトを再試行します。API サーバーと Kubernetes コントロールプレーンからの etcd エラーは、Kubernetes コントロールプレーンノードがアンダープロビジョニングであるか、アクティビティの突然のスパイクの影響を受けている可能性があることを示しています。

Q:Secure Workload エージェントの操作でランタイムの問題が発生していますか。

A:ポッドが正しく展開され、エージェントの実行が開始されているが、ランタイムの問題が発生している場合は、Linux エージェントのトラブルシューティング セクションを参照してください。Kubernetes の展開が正常にインストールされ、ポッドが開始された後のトラブルシューティング手順は同じです。

異常タイプ

これらは、Secure Workload エージェントの使用および管理時にワークフローで発生する最も一般的な問題です。

非アクティブなエージェント

エージェントによるクラスタサービスへのチェックが停止しています。この現象は次のような原因で発生する可能性があります。

-

ホストがダウンしている可能性がある

-

ネットワーク接続が壊れているか、ファイアウォールルールによってブロックされている

-

エージェントサービスが停止している

すべてのプラットフォームで次のことを確認します。

-

ホストがアクティブで正常であることを確認します

-

エージェントサービスが稼働状態であることを確認します

-

クラスタへのネットワーク接続が機能していることを確認します

アップグレードの失敗

エージェントのアップグレードに失敗しました。これは、次のようないくつかのケースでトリガーされます。

-

チェックインスクリプトがパッケージのダウンロードを試行したときにパッケージが見つからない - アップグレードパッケージを解凍できないか、パッケージ内のインストーラを検証できません。

-

OS の問題または依存関係によるインストールプロセスの失敗。

Windows

-

CA ルート証明書が存在しない:証明書の問題

-

エージェントが最初に MSI インストールパッケージを使用して手動でインストールされた場合は、ユーザーガイドの「プラットフォームが現在サポートさているかどうかの確認」で、Windows エディションがサポートされているプラットフォームのリストと一致するかどうかを確認します。

-

OS が Windows インストーラ操作用に正しく構成されていることを確認します:Windows インストーラの問題

-

ホストに十分な空きディスク領域があることを確認します。

Linux

-

最後のエージェントのインストール以降にホスト OS がアップグレードされている場合は、ユーザーガイドの「プラットフォームが現在サポートさているかどうかの確認」で、現在のリリースがサポートされているプラットフォームのリストと一致していることを確認します。

-

前回のインストール以降、必要な依存関係が変更されていないことを確認します。これらの依存関係を再確認するには、-no-install オプションを指定してエージェント インストーラ スクリプトを実行します。

-

ホストに十分な空きディスク領域があることを確認します。

AIX

-

前回のインストール以降、必要な依存関係が変更されていないことを確認します。これらの依存関係を再確認するには、-no-install オプションを指定してエージェント インストーラ スクリプトを実行します。

-

ホストに十分な空きディスク領域があることを確認します。

コンバート失敗

現在のエージェントタイプが目的のエージェントタイプと一致しないため、コンバートの試行がタイムアウトしました。この問題は、エージェントがパッケージをダウンロードするために check_in を実行したとき、または wss サービスが convert_commnad をエージェントにプッシュできなかったときに、通信の問題が原因で発生する可能性があります。

すべてのプラットフォームに対して、ユーザー ガイドの「プラットフォームが現在サポートされているかどうかの確認」で、現在のリリースおよびエージェント タイプが、サポートされているプラットフォームのリストと一致していることを確認します。

機能の変換

エージェントをあるタイプ(優れた可視性など)から別のタイプ(適用など)に変換する能力は、すべてのエージェントが利用できるわけではありません。変換を実行できないエージェントで変換が要求された場合、異常が報告されます。

同期されていないポリシー

エージェントによって最後に報告された現在のポリシー(NPC)バージョンが、クラスターで生成された現在のバージョンと一致しません。これは、エージェントとクラスタ間の通信エラー、エージェントがローカルファイアウォールでポリシーを適用できない、またはエージェントの適用サービスが実行されていないことが原因である可能性があります。

Windows

-

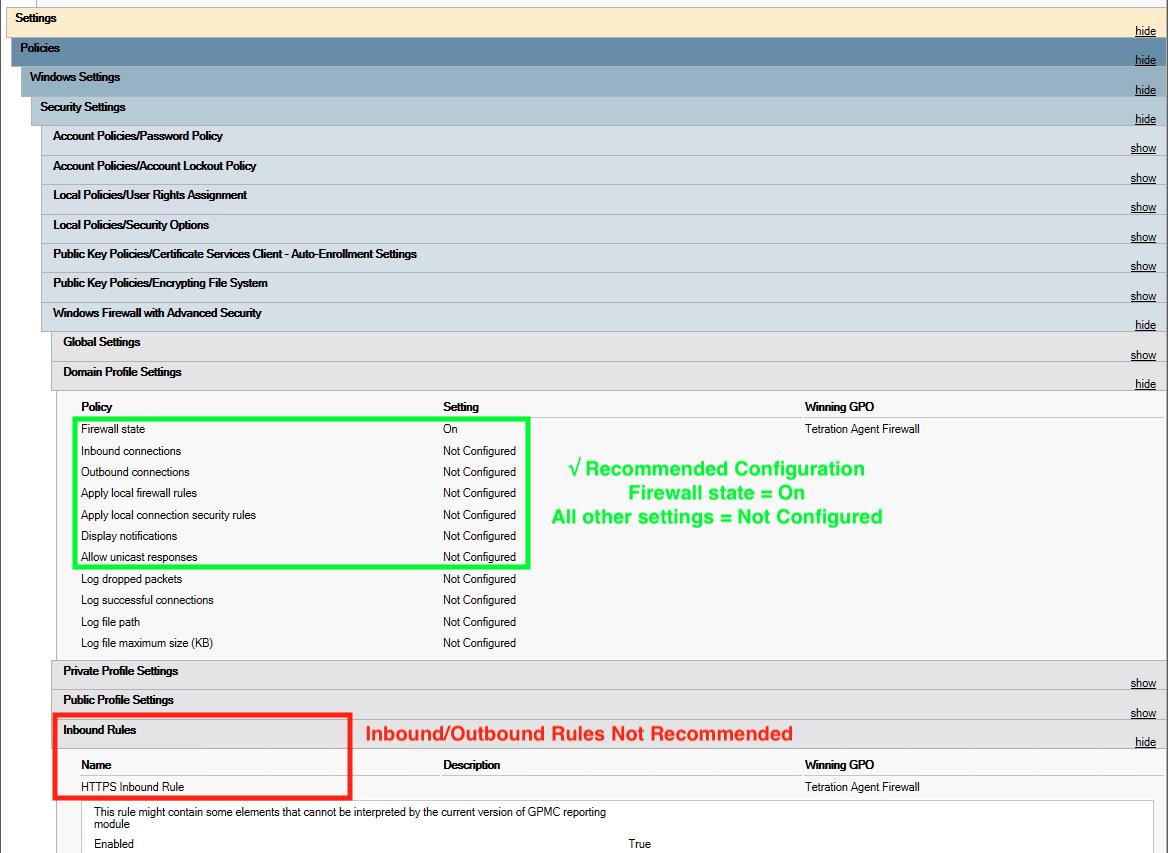

適用モードが WAF の場合、ファイアウォールの有効化、ルールの追加(ルールの保持をオフの状態で)、またはデフォルトアクションの設定を妨げる GPO がホストに存在しないことを確認します。GPO の設定

-

ホストとクラスタの間に接続があることを確認します。SSL のトラブルシューティング

-

生成されたルール数が 2000 未満であることを確認します。

-

WindowsAgentEngine サービスが実行されていることを確認します。sc query windowsagentengine

-

利用可能なシステムリソースがあることを確認します。

Linux

-

iptables および ipset コマンドを使用して、iptables および ipset が存在することを確認します。

-

ホストとクラスタの間に接続があることを確認します。SSL のトラブルシューティング

-

tet-enforcer プロセスが実行されていることを確認します。ps -ef | grep tet-enforcer

AIX

-

ipf -V コマンドを使用して、ipfilter がインストールされ、実行されていることを確認します。

-

ホストとクラスタの間に接続があることを確認します。SSL のトラブルシューティング

-

tet-enforcer プロセスが実行されていることを確認します。ps -ef | grep tet-enforcer

フローエクスポート

Pcap オープン

Secure Workload エージェントが Pcap デバイスをオープンしてフローをキャプチャできない場合、エージェントログにエラーが表示されます。Pcap デバイスが正常に開かれた場合は、次のように報告されます。

I0609 15:25:52.354 24248 Started capture thread for device <device_name>

I0609 15:25:52.354 71912 Opening device {<device_id>}I0610 03:24:22.354 16614 Opening device <device_name>

[2020/06/10 03:24:23:3524] NOTICE: lws_client_connect_2: <device_id>: address 172.29.

˓→136.139

HTTPS 接続

エージェントとクラスタ間の接続は外部でブロックされているため、フローやその他のシステム情報が配信されません。これはホスト上のネットワーク ファイアウォール、SSL 復号化サービス、またはサードパーティのセキュリティエージェントに関する 1 つ以上の設定の問題が原因で発生します。

-

エージェントとクラスタの間に既知のファイアウォールまたは SSL 復号化セキュリティデバイスがある場合は、すべての Secure Workload コレクタと VIP の IP アドレスへの通信が許可されていることを確認してください。オンプレミスクラスタの場合、コレクタのリストは、Secure Workload Web インターフェイスの左側にあるナビゲーションバーの、 の下に表示されます。collectorDatamover-* を参照してください。Secure Workload クラウドの場合、許可する必要があるすべての IP アドレスがポータルにリストされます。

-

SSL 復号化があるかどうかを判断するために、openssl s_client を使用して接続を確立し、返された証明書を表示できます。チェーンに証明書が追加されると、エージェントのローカル CA によって拒否されます。SSL のトラブルシューティング

(注)

通常、「フローエクスポート異常ステータス」を更新するサービスは 5 分ごとに実行されます。この期間は、エージェントのステータス更新が 5000 の小さなバッチで実行されているため、異なる場合があります。そのため、クラスタのエージェントが少ないほど、更新は速くなります。エージェントの数が多い場合、更新には最大 70 分かかることがあります。

データベースに含まれるエージェントレコードの最初のソート後、クラスタとエージェントが安定し、最終的に更新間隔が短くなり、一貫性が向上します。

Windows 証明書の問題

MSI インストーラの証明書の問題

MSI インストーラは、コード署名証明書を使用して署名されています。

MSI インストーラの場合、バージョン 3.6.x 以降および 3.5.1.31 以降

-

リーフ証明書:Cisco Systems, Inc

-

中間証明書:DigiCert Trusted G4 Code Signing RSA4096 SHA384 2021 CA1

-

ルート証明書:DigiCert Trusted Root G4

MSI インストーラの場合、以前のバージョン

-

リーフ証明書:Cisco Systems, Inc

-

中間証明書:Symantec Class 3 SHA256 Code Signing CA

-

ルート証明書:VeriSign Class 3 Public Primary Certification Authority - G5

タイムスタンプ証明書を使用します。

MSI インストーラの場合、バージョン 3.6.x 以降および 3.5.1.31 以降

-

リーフ証明書:Symantec SHA256 TimeStamping Signer - G3

-

中間証明書:Symantec SHA256 TimeStamping CA

-

ルート証明書:VeriSign Universal Root Certification Authority

MSI インストーラの場合、以前のバージョン

-

リーフ証明書:Symantec SHA256 Timestamping Signer - G2

-

中間証明書:Symantec SHA256 Timestamping CA

-

ルート証明書:VeriSign Universal Root Certification Authority

MSI インストーラのデジタル署名が無効な場合、Windows Sensor のインストールまたはアップグレードは失敗します。次の場合、デジタル署名は無効です。

-

MSI インストーラの署名ルート証明書または MSI インストーラのタイムスタンプルート証明書が「信頼されたルート証明機関」ストアにない

-

MSI インストーラの署名ルート証明書または MSI インストーラのタイムスタンプルート証明書が期限切れまたは失効している

|

問題 |

解像度 |

|---|---|

|

エージェントのインストールが TetUpdate.exe.log で「Msi 署名が信頼されていません。0x800b0109 (Msi signature is not trusted. 0x800b0109)」というエラーにより失敗することがある |

|

|

Windows Sensor のアップグレードが TetUpdate.exe.log の「Msi 署名が信頼されていません。0x800B010C (Msi signature is not trusted. 0x800B010C)」というエラーにより失敗する 証明書が発行者によって明示的に取り消されています。 |

|

|

Windows Sensor のアップグレードが TetUpdate.exe.log の「Msi 署名が信頼されていません。0x80096005 (Msi signature is not trusted. 0x80096005)」で失敗する |

証明書が見つからない場合は、他のマシンからインポートします。 証明書をインストールするには、次の手順を実行します。 まず、稼働しているいずれかのサーバーから、証明書 VeriSign Universal Root Certificate Authority をエクスポートします。以下の手順に従います。

証明書をインストールするには、次の手順を実行します。 まず、稼働しているいずれかのサーバーから、証明書 VeriSign Universal Root Certificate Authority をエクスポートします。以下の手順に従います。

|

Windows 2012、Windows 2012 R2、Windows 8、Windows 8.1 が該当します

問題 1

CheckServiceStatus : Exception System.InvalidOperationException: Service npcap was not found on computer

‘.’. —> System.ComponentModel.Win32Exception: The specified service does not exist as an installed service対処法

-

コマンドプロンプトからコマンド certmgr を実行します。

-

[信頼できるルート認証局(Trusted Root Certification Authority)] ストアの [DigiCert High Assurance EV Root CA] を選択します。

-

証明書が見つからない場合は、他のマシンからインポートします。

証明書をインストールするには、次の手順を実行します。

稼働中のいずれかのサーバーから証明書「DigiCert High Assurance EV Root CA」を最初にエクスポートします。以下の手順に従います。

-

コマンドプロンプトからコマンド certmgr を実行します。

-

[信頼できるルート証明局(Trusted Root Certification Authorities)] の下にある [DigiCert High Assurance EV Root CA] 証明書を右クリックします。

-

エクスポートされた証明書を非稼働中のサーバーにコピーしてから、証明書をインポートします。

証明書をインストールするには、次の手順を実行します。

-

コマンドプロンプトからコマンド certmgr を実行します。

-

[信頼できるルート認証局(Trusted Root Certification Authorities)] の下にある [証明書(certificates)] タブを右クリックし、[すべてのタスクのインポート(All tasksImport)] に移動します。

-

コピーしたルート証明書を選択し、ストアに追加します。

Windows 2008 R2 に適用

問題 1

CheckServiceStatus : Exception System.InvalidOperationException: Service npcap was not found on

computer ‘.’. —> System.ComponentModel.Win32Exception: The specified service does not exist as an

installed service解像度

-

コマンドプロンプトからコマンド certmgr を実行します。

-

[信頼できるルート認証局(Trusted Root Certification Authority)] ストアの [DigiCert High Assurance EV Root CA] を選択します。

-

証明書が見つからない場合は、他のマシンからインポートします。

証明書をインストールするには、次の手順を実行します。

稼働中のいずれかのサーバーから証明書「DigiCert High Assurance EV Root CA」を最初にエクスポートします。以下の手順に従います。

-

コマンドプロンプトからコマンド certmgr を実行します。

-

[信頼できるルート証明局(Trusted Root Certification Authorities)] の下にある [DigiCert High Assurance EV Root CA] 証明書を右クリックします。

-

エクスポートされた証明書を非稼働中のサーバーにコピーしてから、証明書をインポートします。

証明書をインストールするには、次の手順を実行します。

-

コマンドプロンプトからコマンド certmgr を実行します。

-

[信頼できるルート認証局(Trusted Root Certification Authorities)] の下にある [証明書(certificates)] タブを右クリックし、[すべてのタスクのインポート(All tasksImport)] に移動します。

-

コピーしたルート証明書を選択し、ストアに追加します。

Windows ホストの名前変更

シナリオ 1:Windows ホストの名前を変更した後、IP アドレスと VRF 情報が表示されない問題を修正する手順:

-

TaaS UI から(IP アドレスと VRF 情報が欠落している新しいホスト名を持つ)エントリを削除します。

-

Windows ホストから「Cisco Secure Workload エージェント」をアンインストールし、「Cisco Tetration」ディレクトリを削除します(通常、該当するパスは「C:Program FilesCisco Tetration」)。

-

Windows ホストに「Cisco Secure Workload エージェント」をインストールします。

上記の手順を実行すると、TaaS UI でエージェントが IP アドレスと VRF 情報を使用して正常に登録されます。

シナリオ 2:計画された Windows ホストの(事前)名前変更の手順:

-

Windows ホストから「Cisco Secure Workload エージェント」をアンインストールし、「Cisco Tetration」ディレクトリを削除します(通常、該当するパスは「C:Program FilesCisco Tetration」)。

-

Windows ホストの名前を変更して再起動します。

-

Windows ホストに「Cisco Agent」をインストールします(新しいホスト名を使用)。Secure Workload

計画されたホストの名前変更に関する上記の手順に従って、エージェントを新しいホスト名で TaaS UI に登録する必要があります。

プラットフォームが現在サポートされているかどうかを確認する

Windows

-

コマンド winver.exe を実行します。

-

「サポートされるプラットフォームと要件」に記載されている内容とこのリリースを比較します

Linux

-

cat /etc/os-release を実行します。

-

「サポートされるプラットフォームと要件」に記載されている内容とこのリリースを比較します

AIX

-

コマンド uname -a を実行します

-

注:メジャーバージョンとマイナーバージョンが逆になっています。

p7-ops2> # uname -a AIX p7-ops2 1 7 00F8AF944C00 -

この例では、ホスト名の後の最初の数字がマイナーバージョン、2 番目の数字がメジャーバージョンであるため、AIX バージョン 7.1 になります。「サポートされるプラットフォームと要件」に記載されている内容とこのリリースを比較します

Windows Installer の問題

-

C:\Windows\Installer ディレクトリが存在することを確認してください。これはファイルエクスプローラには表示されません。最も簡単な確認方法は、CMD セッションで次を実行する方法です。dir C:\Windows\Installer

-

Windows Installer サービスが無効になっていないかどうかを確認します。サービスを手動に設定する必要があります。

-

Windows Installer によって他のエラーがレポートされていないかどうかを確認します。 で Windows システムイベントログを確認します。

必要な Windows サービス

以下は、無効になっている場合にエージェントのインストール問題に関係するサービスのリストです。優れた可視性と適用エージェントの初期インストール時およびアップグレード時に、これらのサービスが稼働中であることを推奨します。

|

サービス |

インストールの目的 |

|---|---|

|

デバイス セットアップ マネージャ |

Npcap フィルタドライバーのインストール用のデバイスドライバ管理。 |

|

デバイスのインストールサービス |

Npcap フィルタドライバのインストールにも使用されます。 |

|

Windows インストーラ |

エージェントの MSI パッケージのインストールに必要です。 |

|

Windows 用ファイアウォール |

WAF 適用モードに必要です。 |

|

Application Experience |

システム上の機能の実行可能ファイルを決定するために使用されます。 |

(注) |

アプリケーション体験サービスは、Windows Server 2008、2008R2、2012、2012R2、および Windows 7 のみが対象です。無効にすると、Npcap のインストール中にファイルのロックが発生し、インストールに失敗する可能性があります。 |

フィードバック

フィードバック