Secure Workload UI への完全に検証可能な HTTPS アクセスを有効にするには、UI のドメイン名に固有の SSL 証明書と、SSL 証明書の公開キーと一致する RSA 秘密キーをクラスタにアップロードします。

SSL 証明書は、Secure Workload UI 仮想 IP(VIP)アドレスを参照するために使用される完全修飾ドメイン名(FQDN)の形式に応じて、2 つの方法で取得できます。Secure Workload FQDN が Tetration.cisco.com などのエンタープライズドメイン名に基づいている場合、ベースドメインを所有するエンタープライズ認証局(CA)が SSL 証明書を発行します。それ以外の場合は、信頼できる SSL 証明書ベンダーを使用して、FQDN

の SSL 証明書を発行できます。

Note

|

Secure Workload UI はサーバー名表示(SNI)をサポートしていますが、証明書で指定されたサブジェクトの代替名(SAN)は一致しないことに注意してください。たとえば、証明書の共通名(CN)が tetration.cisco.com であり、証明書にtetration1.cisco.com

の SAN が含まれている場合、ホスト名はその証明書では提供されないため、HTTPS リクエストは SNI 互換ブラウザを使用して tetration1.cisco.com のクラスタに送信されます。CN で指定されたホスト名以外のホスト名でクラスタに対して行われた

HTTPS リクエストは、クラスタにインストールされているデフォルトの自己署名証明書を使用して処理されます。それらのリクエストの結果、ブラウザに警告が表示されます。

|

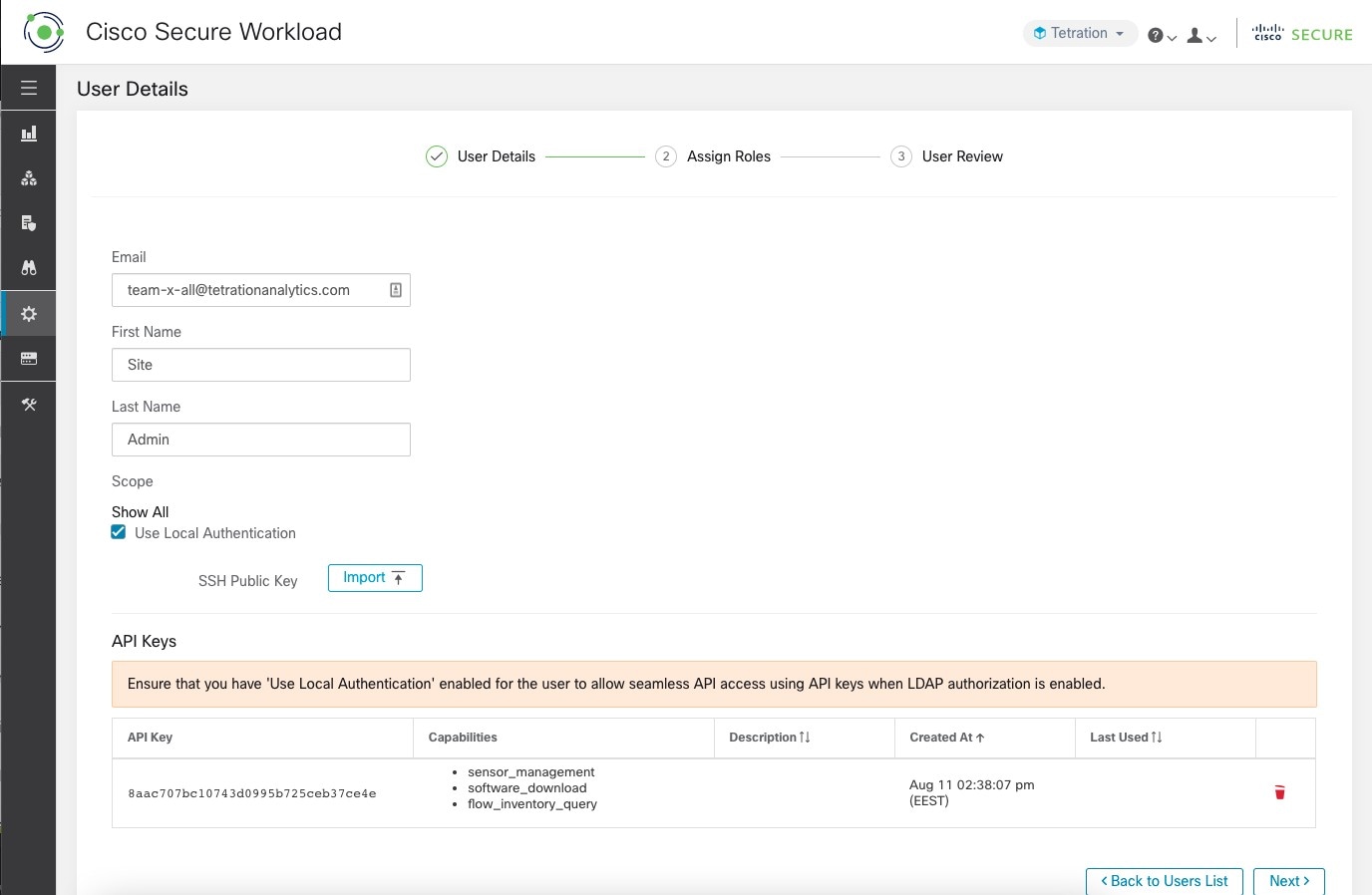

サイト管理者とカスタマーサポートのユーザーは、SSL 証明書を使用できます。ナビゲーション ウィンドウで、 の順にクリックします。

メジャー アップグレード リリースとパッチに使用される メンテナンス UI またはセットアップ UI は、HTTPS URL スキーマに移行されました。Cisco Secure Workload リリース にアップグレードした後、管理者は メンテナンス UI用に別の証明書をアップロードする必要があります。

証明書とキーをインポートするには、[新しい証明書とキーのインポート(Import New Certifcate and Key)] ボタンをクリックします。

署名要求を生成するには、 [新しい証明書署名要求の生成(Generate New Certificate Signing Request)] ボタンをクリックします。

Note

|

SSL 証明書と秘密キーの最初のインポートは、信頼ネットワーク接続を介してクラスタに対して実行し、トランスポート層にアクセスできる悪意のある第三者が秘密キーを傍受できないようにする必要があります。

|

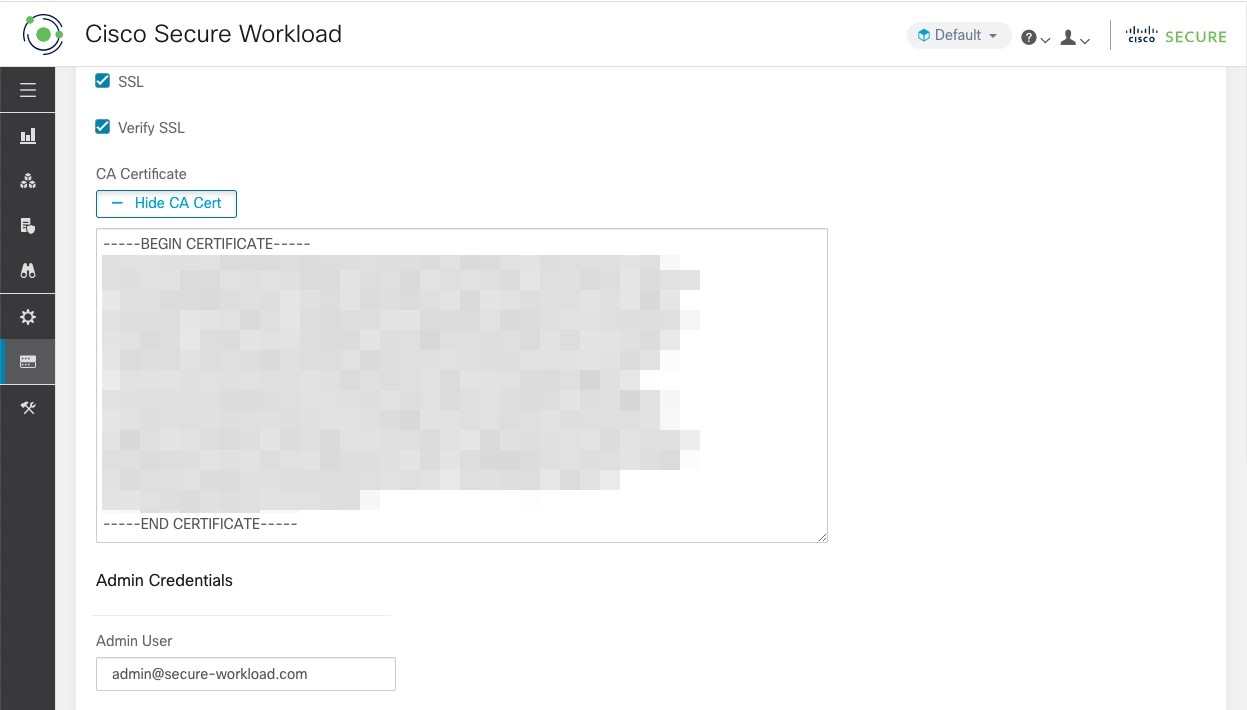

SSL 証明書とキーについて、次の情報を入力します。

[名前(NAME)] は証明書キーペアの任意の名前にできます。この名前は、インストールされている SSL 証明書を確認するときに役立ちます。

[X509証明書(X509 Certificate)] フィールドには、プライバシー強化メール(PEM)形式の SSL 証明書文字列を入力できます。SSL 証明書に中間 CA バンドルが必要な場合は、証明書の後に CA バンドルを連結して、Secure Workload FQDN の SSL 証明書が証明書ファイルの先頭になるようにします。

次の形式にする必要があります。

-----BEGIN CERTIFICATE-----

< Certificate for Secure Workload FQDN >

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

< Intermediary CA 1 content >

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

< Intermediary CA 2 content >

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

< Root CA content >

-----END CERTIFICATE-----

[RSA秘密キー(RSA Private Key)] フィールドには、前述の証明書で署名された公開キーの RSA 秘密キーを入力する必要があります。次の形式にする必要があります。

-----BEGIN RSA PRIVATE KEY-----

< private key data >

-----END RSA PRIVATE KEY-----

Note

|

RSA 秘密キーは暗号化されていない必要があります。RSA 秘密キーが暗号化されている場合、「500 内部サーバーエラー(500 Internal Server Error)」が発生します。

|

インポートすると、検証手順が実行され、証明書に署名された公開キーと秘密キーが実際に RSA キーペアである秘密キーが確認されます。検証に成功すると、証明書バンドルの SHA-1 ダイジェスト(SHA-1 署名と作成時刻)が表示されます。

ブラウザをリロードして、Secure Workload UI への SSL 接続で新しくインポートされた SSL 証明書が使用されていることを確認します。

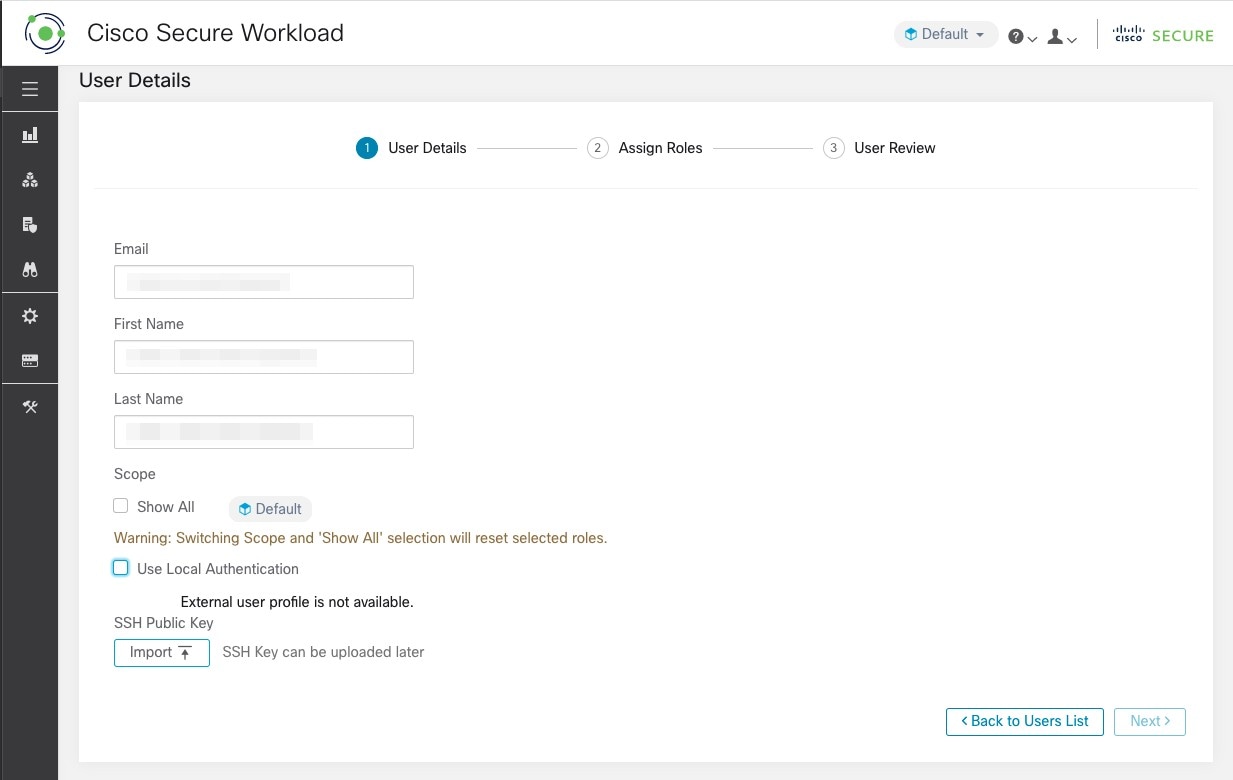

![[ユーザー(Users)] ページ](/c/dam/en/us/td/i/400001-500000/460001-470000/467001-468000/467758.jpg)

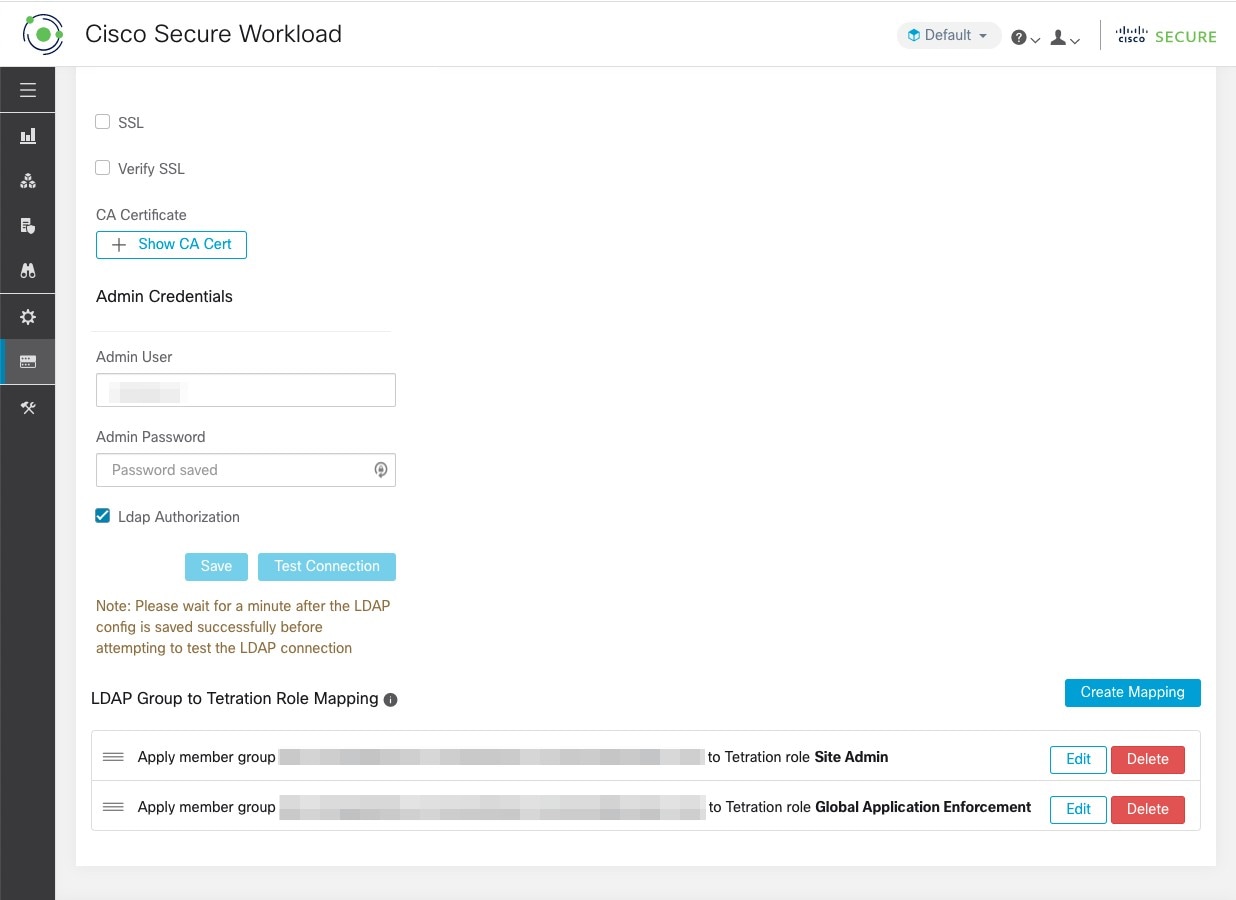

![[ユーザープロファイル(User Profile)] ページ](/c/dam/en/us/td/i/400001-500000/460001-470000/467001-468000/467759.jpg)

フィードバック

フィードバック