ASDM 要求

ASDM Java 要求

您可以使用 Oracle JRE 8.0 (asdm-version.bin) 或 OpenJRE 1.8.x (asdm-openjre-version.bin) 安装 ASDM。

注 |

ASDM 未在 Linux 上测试。 |

|

操作系统 |

浏览器 |

Oracle JRE |

OpenJRE |

||||||

|---|---|---|---|---|---|---|---|---|---|

|

Firefox |

Safari |

Chrome |

|||||||

|

Microsoft Windows(英文版和日文版):

|

是 |

不支持 |

是 |

8.0 版本 8u261 或更高版本 |

1.8

|

||||

|

Apple OS X 10.4 及更高版本 |

兼容 |

兼容 |

是(仅限 64 位版本) |

8.0 版本 8u261 或更高版本 |

1.8 |

||||

ASDM 兼容性说明

下表列出了 ASDM 兼容性警告。

|

条件 |

说明 |

||

|---|---|---|---|

|

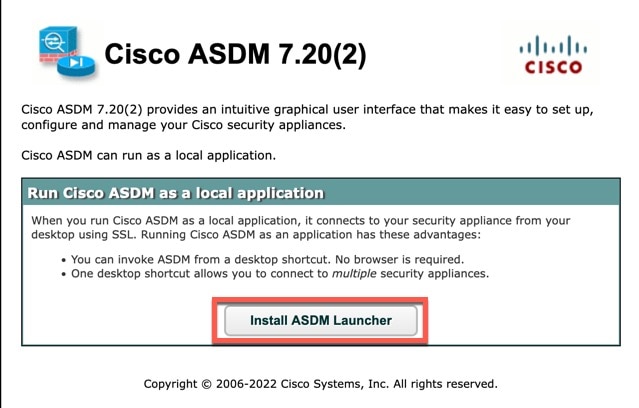

ASDM 启动器与 ASDM 版本的兼容性 |

“无法启动设备管理器” 错误消息。 如果升级到新的 ASDM 版本后出现此错误,则可能需要重新安装最新的启动程序。

|

||

|

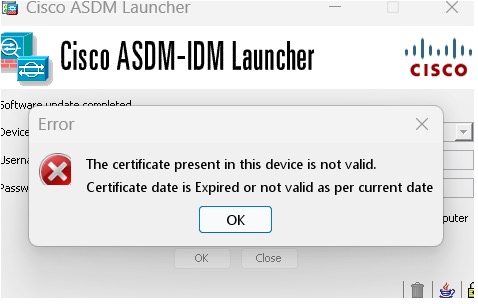

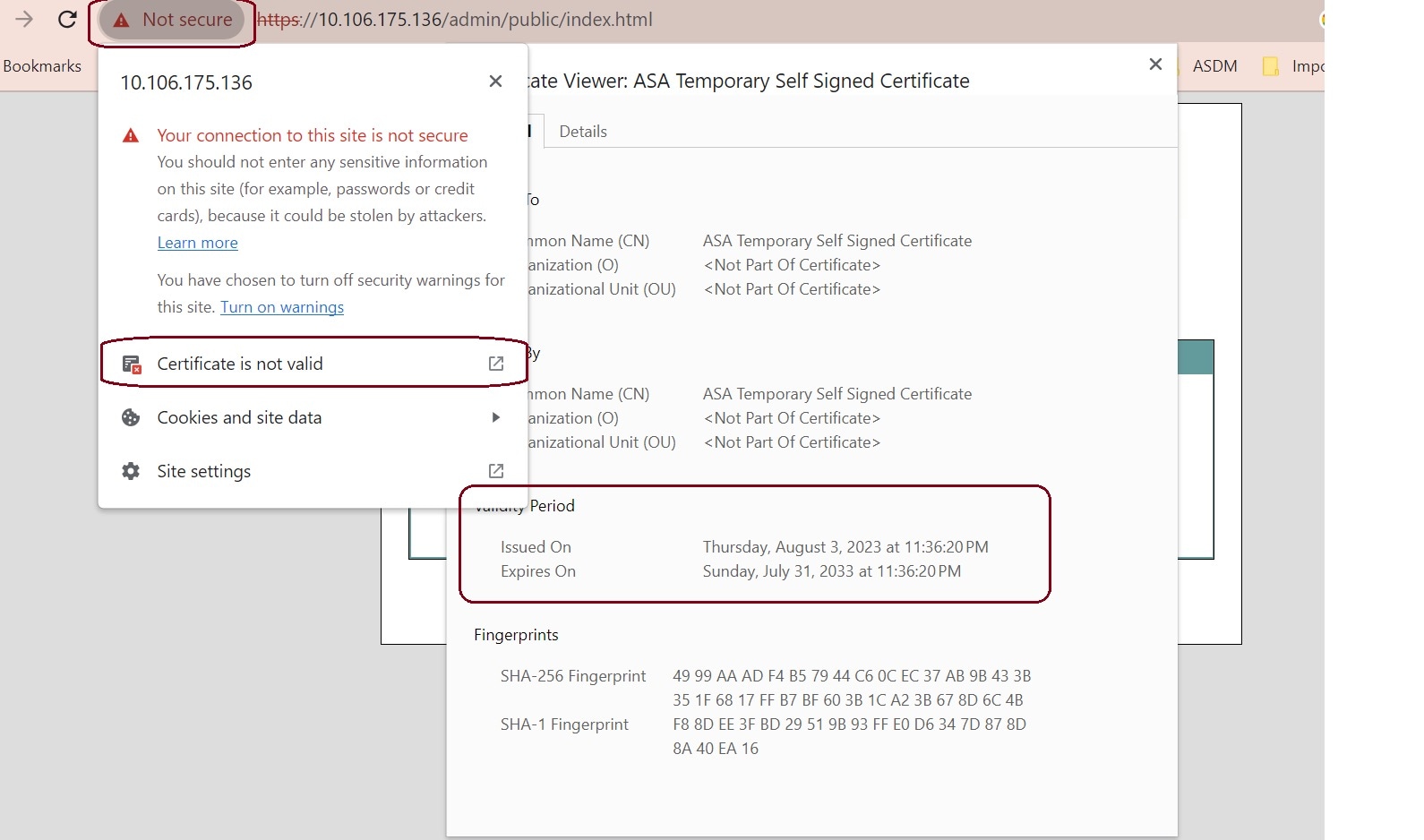

由于时间和日期与 ASA 不匹配,自签名证书无效 |

ASDM 会验证自签名 SSL 证书,如果 ASA 的日期不在证书的颁发日期和到期日期内,则 ASDM 不会启动。如果时间和日期不匹配,您将看到以下错误:

要解决此问题,请执行以下操作:在 ASA 上设置正确的时间并重新加载。 要检查证书日期(显示的示例为 Chrome),请执行以下操作:

|

||

|

Windows Active Directory 目录访问权限 |

在某些情况下,Windows 用户的 Active Directory 设置可能会限制对在 Windows 上成功启动 ASDM 所需的程序文件位置进行访问。需要对以下目录的访问权限:

如果 Active Directory 限制了目录访问,则需要向 Active Directory 管理员请求访问权限。 |

||

|

Windows 10 |

“此应用无法在您的 PC 上运行”错误消息。 当您安装 ASDM 启动程序时,Windows 10 可能会将 ASDM 快捷方式目标替换为 Windows 脚本主机路径,这会导致此错误。要修复快捷方式目标,请执行以下操作:

|

||

|

OS X |

在 OS X 上,第一次运行 ASDM 时,系统可能会提示您安装 Java;根据需要按照提示进行安装。安装完成后,ASDM 将启动。 |

||

|

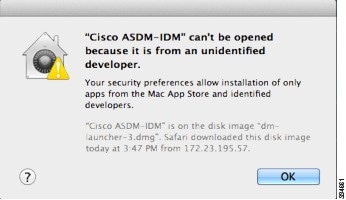

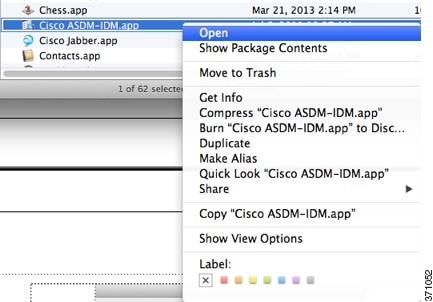

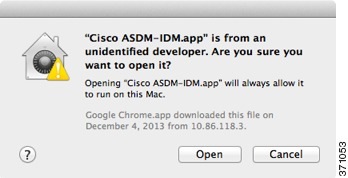

OS X 10.8 及更高版本 |

您需要允许 ASDM 运行,因为它未使用 Apple 开发人员 ID 进行签名。如果未更改安全首选项,将会出现一个错误窗口。

|

||

|

ASA 需要有强加密许可证 (3DES/AES)

|

ASDM 需要一个与 ASA 的 SSL 连接。您可以向思科申请一个 3DES 许可证:

|

||

|

如果 ASA 使用自签证书或不可信任证书,当使用 HTTPS 通过 IPv6 浏览时,Firefox 和 Safari 将无法添加安全性异常。请访问 https://bugzilla.mozilla.org/show_bug.cgi?id=633001。此警告会影响从 Firefox 或 Safari 到 ASA 的所有 SSL 连接(包括 ASDM 连接)。为了避免此警告,请为 ASA 配置一个由可信证书颁发机构签发的正确证书。 |

||

|

如果更改 ASA 上的 SSL 加密以排除 RC4-MD5 和 RC4-SHA1 算法(默认情况下已启用这些算法),Chrome 将由于 Chrome“SSL 虚假启动”功能而无法启动 ASDM。我们建议重新启用其中一种算法(请参阅 窗格);或者可以在 Chrome 中使用 --disable-ssl-false-start 标记根据使用标记运行 Chromium 来禁用 SSL 虚假启动。 |

反馈

反馈