네트워크 요구 사항

내부 인터페이스에서 FDM-관리 디바이스 관리

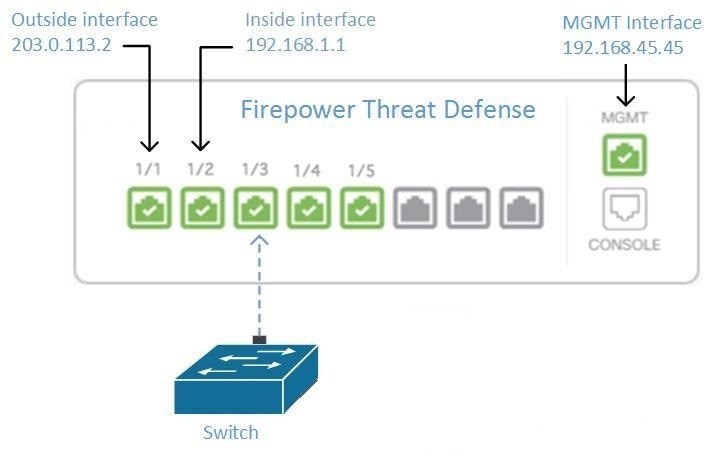

전용 MGMT 인터페이스에 조직 내에서 라우팅할 수 없는 주소가 할당된 경우, 내부 인터페이스를 사용하여 FDM 관리 디바이스를 관리하는 것이 바람직할 수 있습니다. 예를 들어 데이터 센터나 연구실 내에서만 연결할 수 있습니다.

원격 액세스 VPN 요구 사항

Security Cloud Control로 관리하는 FDM 관리 디바이스가 원격 액세스 VPN(RA VPN) 연결을 관리하는 경우 Security Cloud Control는 내부 인터페이스를 사용하여 디바이스를 관리해야 합니다.

다음 작업:

FDM 관리 디바이스 구성 절차를 위해 내부 인터페이스에서 FDM-관리 디바이스 관리로 계속하십시오.

내부 인터페이스에서 FDM-관리 디바이스 관리

이 구성 방법:

-

FDM 관리 디바이스가 Security Cloud Control에 온보딩되지 않았다고 가정합니다.

-

데이터 인터페이스를 내부 인터페이스로 구성합니다.

-

MGMT 트래픽(HTTPS)을 수신하도록 내부 인터페이스를 구성합니다.

-

클라우드 커넥터의 주소가 디바이스의 내부 인터페이스에 도달하도록 허용합니다.

Before you begin

Procedure

|

Step 1 |

Secure Firewall Device Manager에 로그인합니다. |

|

Step 2 |

System Settings(시스템 설정) 메뉴에서 Management Access(관리 액세스)를 클릭합니다. |

|

Step 3 |

Data Interfaces(데이터 인터페이스) 탭을 클릭하고 Create Data Interface(데이터 인터페이스 생성)를 클릭합니다.

|

|

Step 4 |

변경 사항 구축. 이제 내부 인터페이스를 사용하여 디바이스를 관리할 수 있습니다. |

What to do next

클라우드 커넥터를 사용하는 경우 어떻게 됩니까?

위의 절차를 사용하고 다음 단계를 추가합니다.

-

내부 인터페이스(192.168.1.1)에 외부 인터페이스(203.0.113.2)를 "NAT"하는 단계를 추가합니다. 인터페이스 주소를 참조하십시오.

-

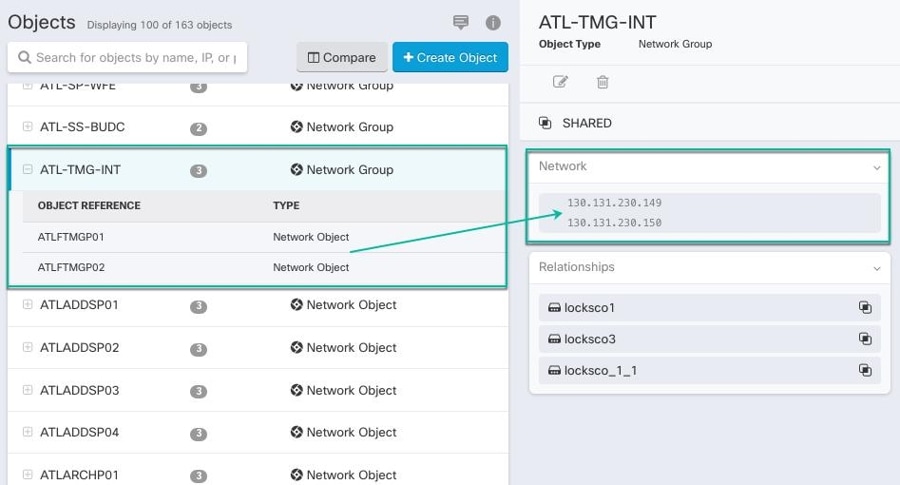

위 절차의 3c단계에서 "허용된 네트워크"는 클라우드 커넥터의 공인 IP 주소를 포함하는 네트워크 그룹 개체입니다.

-

클라우드 커넥터의 공용 IP 주소에서 외부 인터페이스(203.0.113.2)에 대한 액세스를 허용하는 액세스 제어 규칙을 생성하는 단계를 추가합니다. 다양한 Security Cloud Control 지역에 대한 모든 Cloud Connector IP 주소 목록을 참조하십시오.

FDM-관리 디바이스 온보딩

등록 토큰 온보딩 접근 방식은 FDM 관리 디바이스를 Security Cloud Control에 온보딩하는 권장 방법입니다. Cloud Connector에서 FDM 관리 디바이스로의 관리 액세스를 허용하도록 내부 인터페이스를 구성한 후, 사용자 이름과 암호를 사용하여 FDM 관리디바이스를 온보딩합니다. 자세한 내용은 사용자 이름, 암호 및 IP 주소를 사용하여 FDM 관리 디바이스 온보딩을 참조하십시오. 내부 인터페이스의 IP 주소를 사용하여 연결합니다. 위의 시나리오에서 해당 주소는 192.168.1.1입니다.

외부 인터페이스에서 FDM-관리 디바이스 관리

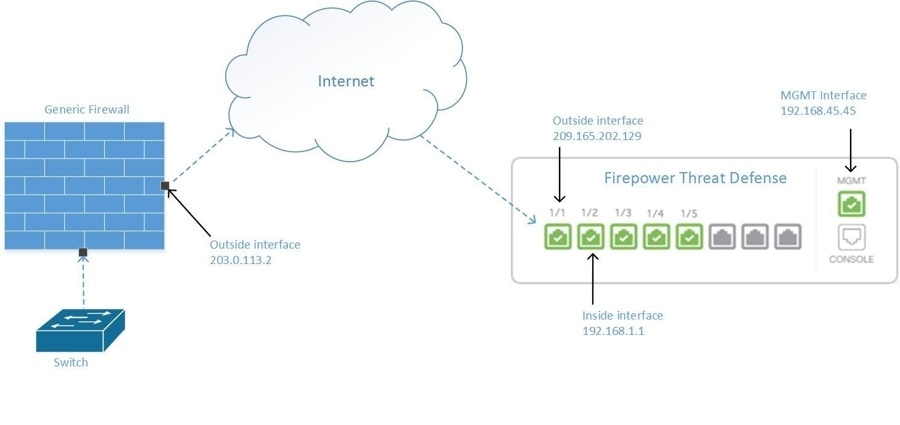

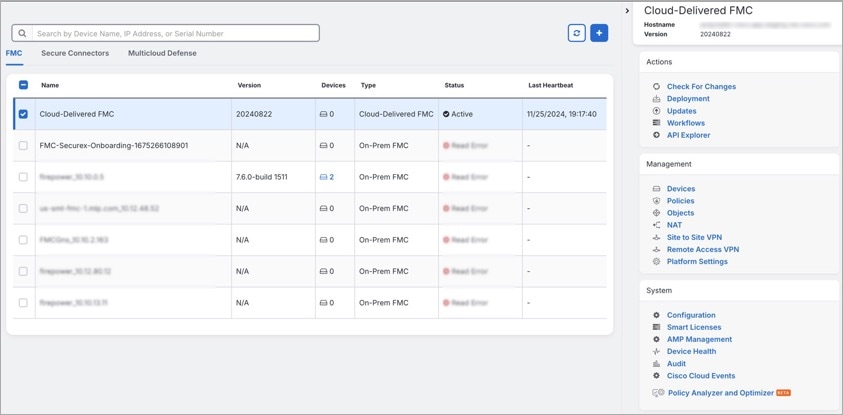

지사에 할당된 하나의 공용 IP 주소가 있고 Security Cloud Control가 다른 위치에서 클라우드 커넥터를 사용하여 관리되는 경우 외부 인터페이스에서 클라우드 제공 Firewall Management Center 디바이스를 관리하는 것이 바람직할 수 있습니다.

이 구성은 물리적 MGMT 인터페이스가 더 이상 디바이스의 관리 인터페이스가 아님을 의미하지 않습니다. 클라우드 제공 Firewall Management Center 디바이스가 있는 사무실에 있다면 MGMT 인터페이스의 주소에 연결하여 디바이스를 직접 관리할 수 있습니다.

원격 액세스 VPN 요구 사항

클라우드 제공 Firewall Management Center로 관리하는 디바이스가 원격 액세스 VPN(RA VPN) 연결을 관리하는 경우, 클라우드 제공 Firewall Management Center는 외부 인터페이스를 사용하여 클라우드 제공 Firewall Management Center 디바이스를 관리해야 합니다. 대신 내부 인터페이스에서 FDM-관리 디바이스 관리를 참조하십시오.

다음 작업:

클라우드 제공 Firewall Management Center 디바이스 구성 절차를 위해 FDM-관리 디바이스의 외부 인터페이스 관리로 계속하십시오.

FDM-관리 디바이스의 외부 인터페이스 관리

이 구성 방법:

-

FDM 관리 디바이스가 Security Cloud Control에 온보딩되지 않았다고 가정합니다.

-

데이터 인터페이스를 외부 인터페이스로 구성합니다.

-

외부 인터페이스에서 관리 액세스를 구성합니다.

-

클라우드 커넥터의 공용 IP 주소(방화벽을 통해 NAT된 후)가 외부 인터페이스에 도달하도록 허용합니다.

Before you begin

Procedure

|

Step 1 |

Secure Firewall Device Manager에 로그인합니다. |

|

Step 2 |

System Settings(시스템 설정) 메뉴에서 Management Access(관리 액세스)를 클릭합니다. |

|

Step 3 |

Data Interfaces(데이터 인터페이스) 탭을 클릭하고 Create Data Interface(데이터 인터페이스 생성)를 클릭합니다.

|

|

Step 4 |

Secure Firewall Device Manager에서 SDC 또는 클라우드 커넥터의 공용 IP 주소에서 FDM 관리 디바이스의 외부 인터페이스로의 관리 트래픽(HTTPS)을 허용하는 액세스 제어 정책을 생성합니다. 이 시나리오에서 소스 주소는 203.0.113.2이고 소스 프로토콜은 HTTPS입니다. 대상 주소는 209.165.202.129이고 프로토콜은 HTTPS입니다. |

|

Step 5 |

변경 사항 구축. 이제 외부 인터페이스를 사용하여 디바이스를 관리할 수 있습니다. |

What to do next

클라우드 커넥터를 사용하는 경우 어떻게 됩니까?

프로세스는 다음 두 가지를 제외하고 매우 유사합니다.

-

위 절차의 3c단계에서 "허용된 네트워크"는 클라우드 커넥터의 공인 IP 주소를 포함하는 네트워크 그룹 개체입니다. 다양한 Security Cloud Control 지역의 클라우드 커넥터 IP 주소 목록은 Connecting Devices to Security Cloud ControlThrough the Cloud Connector(클라우드 커넥터를 통해 연결하기)를 참조하십시오.

-

위 절차의 4단계에서는 클라우드 커넥터의 공용 IP 주소에서 외부 인터페이스에 대한 액세스를 허용하는 액세스 제어 규칙을 생성합니다.

등록 토큰 온보딩 접근 방식은 FDM 관리 디바이스를 Security Cloud Control에 온보딩하는 권장 방법입니다. 클라우드 커넥터에서 관리 액세스를 허용하도록 외부 인터페이스를 구성한 후 FDM 관리 디바이스를 온보딩합니다. 외부 인터페이스의 IP 주소를 사용하여 연결합니다. 이 시나리오에서 해당 주소는 209.165.202.129입니다.

DUO Security 설치. 휴대전화에 Duo Security 앱을 설치하는 것이 좋습니다. Duo 설치에 대한 질문은

DUO Security 설치. 휴대전화에 Duo Security 앱을 설치하는 것이 좋습니다. Duo 설치에 대한 질문은

)을 클릭하여

)을 클릭하여

로 식별합니다.

로 식별합니다.

로 식별됩니다.

로 식별됩니다.

로 식별됩니다.

로 식별됩니다.

로 식별됩니다.

로 식별됩니다.

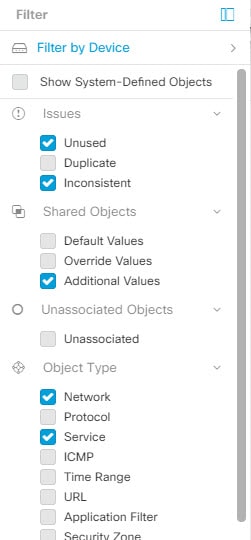

를 클릭하고 Unassociated(연결되지 않음) 체크 박스를 선택합니다.

를 클릭하고 Unassociated(연결되지 않음) 체크 박스를 선택합니다.

를 클릭합니다.

를 클릭합니다.

를 클릭합니다.

를 클릭합니다.

을 클릭합니다.

을 클릭합니다.

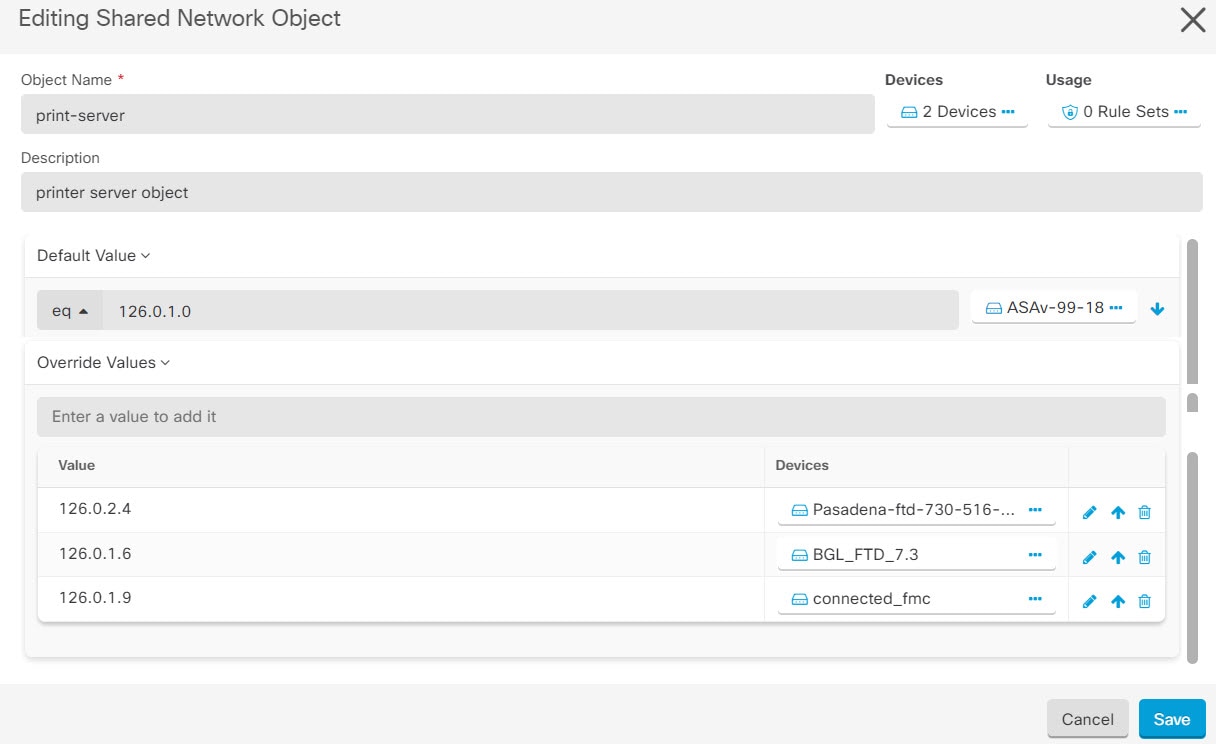

을 클릭하여 수정합니다.

을 클릭하여 수정합니다.

화살표를 클릭하여 푸시하고 공유 개체의 기본값으로 생성합니다.

화살표를 클릭하여 푸시하고 공유 개체의 기본값으로 생성합니다.

화살표를 클릭하여 푸시하고 공유 네트워크 그룹의 추가 값으로 설정합니다. 공유 네트워크 그룹과 연결된 모든 디바이스가 자동으로 할당됩니다.

화살표를 클릭하여 푸시하고 공유 네트워크 그룹의 추가 값으로 설정합니다. 공유 네트워크 그룹과 연결된 모든 디바이스가 자동으로 할당됩니다.

를 클릭합니다.

를 클릭합니다.

를 사용하여 새 개체를 생성합니다.

를 사용하여 새 개체를 생성합니다.

피드백

피드백