Security Cloud Control에서 변경 로그 관리

변경 로그는 Security Cloud Control에서 수행한 구성 변경 사항을 캡처하여, 지원되는 모든 디바이스 및 서비스의 변경 사항을 포함하는 단일 보기를 제공합니다. 다음은 변경 로그의 몇 가지 기능입니다.

-

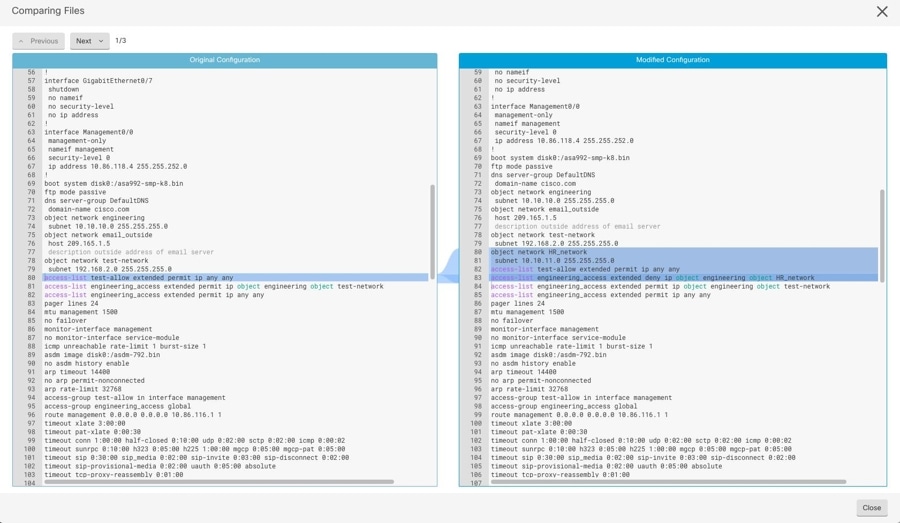

디바이스 구성에 대한 변경 사항을 나란히 비교하여 제공합니다.

-

모든 변경 로그 항목에 대한 레이블을 제공합니다.

-

디바이스의 온보딩 및 제거를 기록합니다.

-

Security Cloud Control 외부에서 발생하는 정책 변경 충돌을 탐지합니다.

-

인시던트 조사 또는 문제 해결 중에 누가, 무엇을, 언제 하는지에 대한 답변을 제공합니다.

-

전체 변경 로그 또는 일부만 CSV 파일로 다운로드할 수 있습니다.

Note |

클라우드 제공 Firewall Management Center에서 변경한 사항은 변경 로그에 반영되지 않습니다. |

로그 용량 변경 관리

Security Cloud Control는 변경 로그 정보를 1년 동안 보관하고 1년이 지난 데이터는 삭제합니다.

Security Cloud Control의 데이터베이스에 저장된 변경 로그 정보와 내보낸 변경 로그에 표시되는 변경 로그 정보에는 차이가 있습니다. 자세한 내용은 변경 로그 내보내기를 참조하십시오.

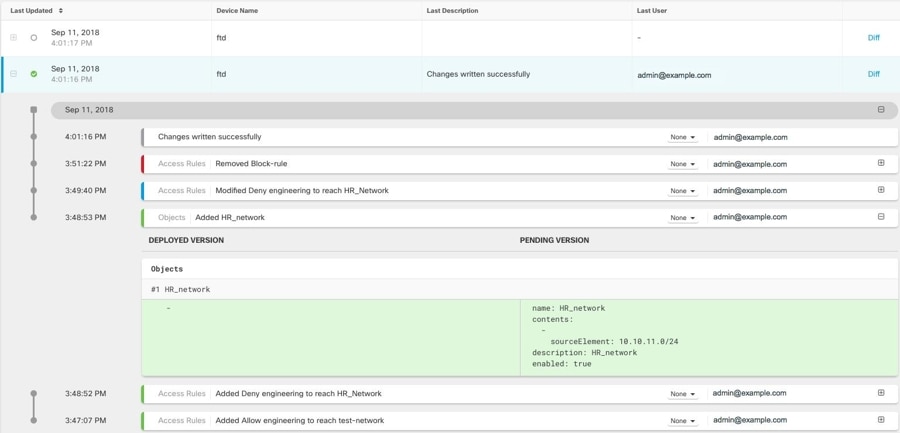

변경 로그 항목

변경 로그 항목은 단일 디바이스 구성의 변경 사항, 디바이스에서 수행된 작업 또는 Security Cloud Control 외부에서 디바이스에 이루어진 변경 사항을 반영합니다.

-

구성 변경 내용이 포함된 변경 로그 항목의 경우 해당 행의 아무 곳이나 클릭하여 변경 내용에 대한 세부 정보를 볼 수 있습니다.

-

Security Cloud Control 외부에서 이루어진 대역 외 변경이 충돌로 감지되는 경우 시스템 사용자가 마지막 사용자로 보고됩니다.

-

Security Cloud Control의 디바이스 구성이 디바이스의 구성과 동기화된 후 또는 디바이스가 Security Cloud Control에서 제거되면 Security Cloud Control는 변경 로그 항목을 닫습니다. 구성은 디바이스에서 Security Cloud Control로 구성을 읽거나 Security Cloud Control에서 디바이스로 구성을 구축한 후에 동기화된 것으로 간주됩니다.

-

Security Cloud Control는 변경의 성공 여부와 관계없이 기존 항목을 완료한 후 즉시 새 변경 로그 항목을 만듭니다. 새 변경 로그 항목이 열리면 추가 구성 변경 사항이 추가됩니다.

-

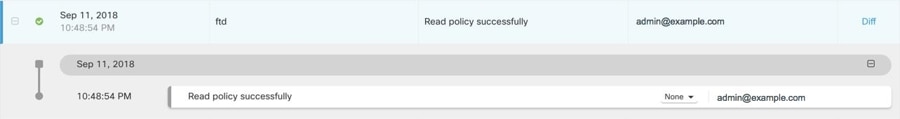

디바이스에 대한 읽기, 구축 및 삭제 작업에 대한 이벤트가 표시됩니다. 이러한 작업은 디바이스의 변경 로그를 닫습니다.

-

(읽기 또는 구축을 통해) Security Cloud Control가 디바이스의 구성과 동기화된 후에 또는 Security Cloud Control가 더 이상 디바이스를 관리하지 않는 경우 변경 로그가 닫힙니다.

-

Security Cloud Control 외부에서 디바이스를 변경하면 변경 로그에 "충돌 감지됨" 항목이 포함됩니다.

보류 중 및 완료된 변경 로그 항목

변경 로그의 상태는 보류 중 또는 완료 중 하나입니다. Security Cloud Control를 사용하여 디바이스의 구성을 변경하면 이러한 변경 사항은 보류 중인 변경 로그 항목에 기록됩니다. 다음 활동으로 보류 중인 변경 로그가 완성되고, 그 후에는 향후 변경 사항을 기록하기 위한 새 변경 로그가 만들어집니다.

-

디바이스에서 Security Cloud Control로 구성을 읽기

-

Security Cloud Control에서 디바이스로 변경 사항 구축

-

Security Cloud Control에서 디바이스 삭제

-

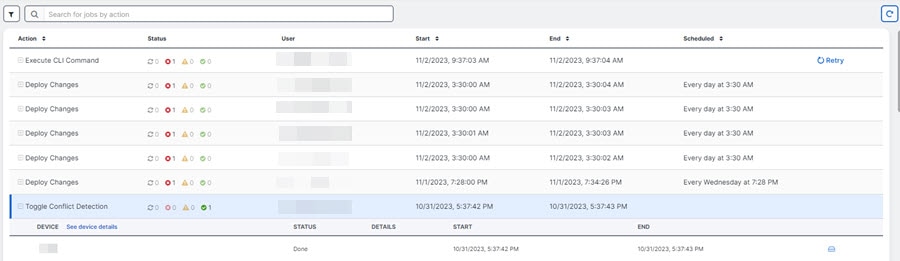

실행 중인 구성 파일을 업데이트하는 CLI 명령 실행

변경 로그 항목 검색 및 필터링

변경 로그 항목을 검색하고 필터링할 수 있습니다. 검색 필드를 사용하여 이벤트를 찾습니다. 필터( )를 사용하여 지정한 기준에 맞는 항목을 찾습니다. 변경 로그를 필터링하고 검색 필드에 키워드를 추가하여 필터링된 결과 내에서 항목을 찾는 방식으로 두 작업을 결합할 수도 있습니다.

)를 사용하여 지정한 기준에 맞는 항목을 찾습니다. 변경 로그를 필터링하고 검색 필드에 키워드를 추가하여 필터링된 결과 내에서 항목을 찾는 방식으로 두 작업을 결합할 수도 있습니다.

아이콘을 클릭합니다.

아이콘을 클릭합니다.

) 아이콘을 클릭합니다.

) 아이콘을 클릭합니다.

) 아이콘을 클릭합니다.

) 아이콘을 클릭합니다.

피드백

피드백