Security Cloud Control의 이벤트

이 장에서는 Security Cloud Control의 SaaS(Security Analytics and Logging)에 대한 정보를 제공합니다.

Security Cloud Control에서 Security Analytics and Logging(SaaS) 정보

용어 참고: 이 설명서에서는 Cisco Security Analytics and Logging을 Secure Cloud Analytics 포털(Software as a Service 제품)과 함께 사용하는 경우 이러한 통합을 Cisco Security Analytics and Logging(SaaS) 또는 SAL(SaaS)이라고 합니다.

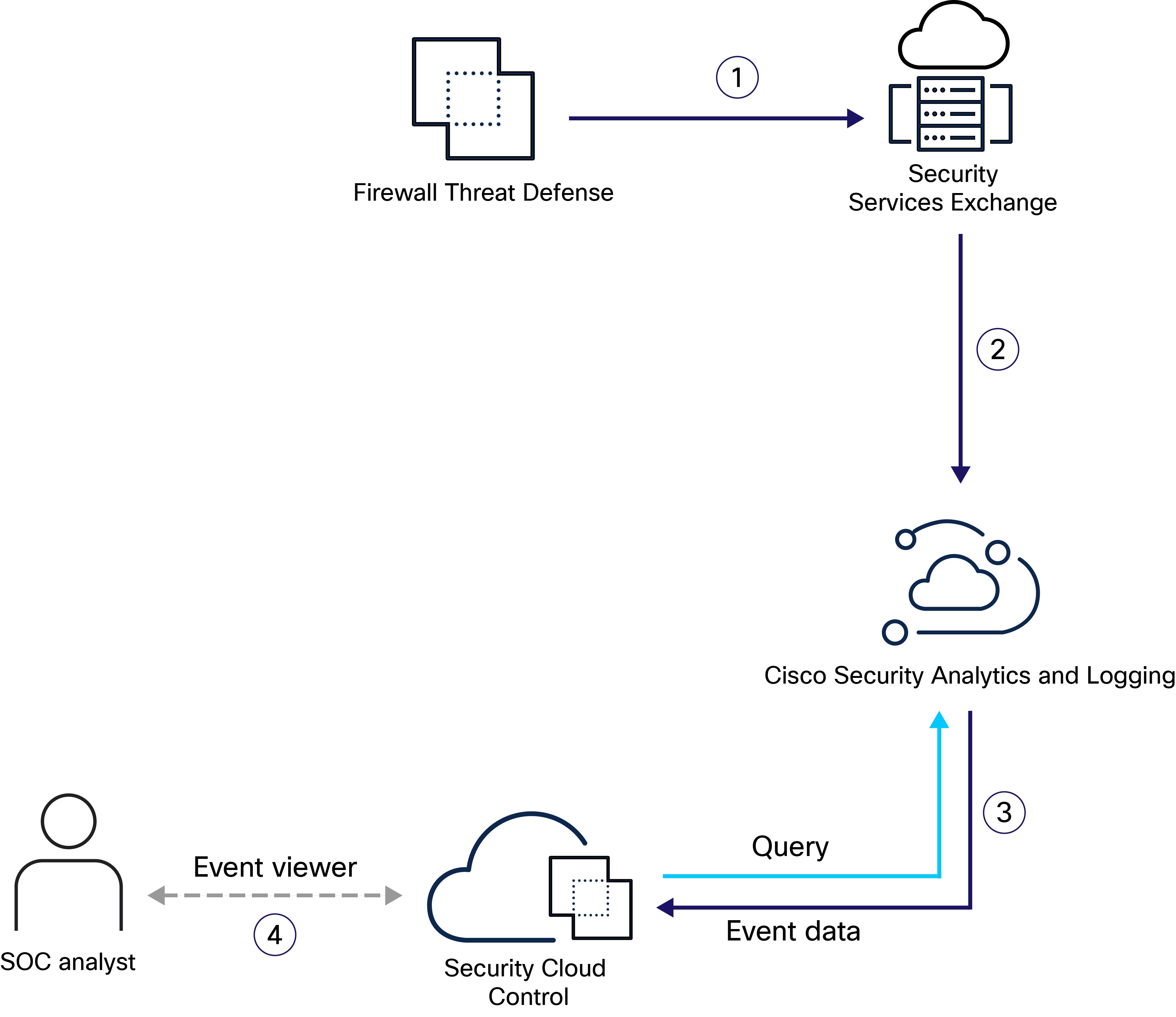

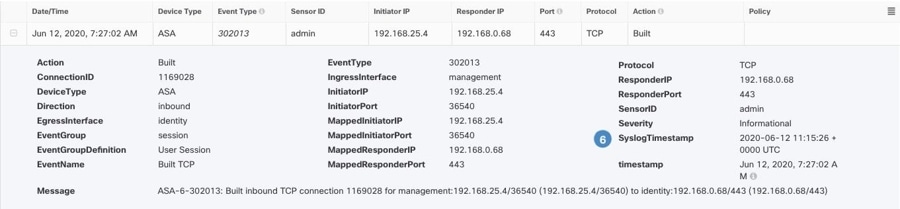

Cisco SAL(Security Analytics and Logging)을 사용하면 모든 방화벽 디바이스에서 지원되는 유형의 보안 이벤트를 캡처하고 Security Cloud Control에서 확인할 수 있습니다. 이벤트는 Cisco Cloud에 저장되며 Event Logging(이벤트 로깅) 페이지에서 볼 수 있습니다. 여기에서 이벤트를 필터링하고 검토하여 네트워크에서 어떤 보안 규칙이 트리거되고 있는지 명확하게 이해할 수 있습니다.

추가 라이선싱을 사용하면 이러한 이벤트를 캡처한 후 Security Cloud Control에서 프로비저닝된 Secure Cloud Analytics 포털로 교차 실행할 수 있습니다. Secure Cloud Analytics는 이벤트 및 네트워크 플로우 데이터에 대한 행동 분석을 수행하여 네트워크의 상태를 추적하는 SaaS(Software as a Service) 솔루션입니다. 방화벽 이벤트 및 네트워크 플로우 데이터를 비롯한 소스에서 네트워크 트래픽에 대한 정보를 수집하여 트래픽에 대한 관찰을 생성하고 트래픽 패턴을 기반으로 네트워크 엔티티의 역할을 자동으로 식별합니다. Secure Cloud Analytics는 Talos와 같은 위협 인텔리전스의 다른 소스와 결합된 이 정보를 사용하여 본질적으로 악의적인 행동이 있음을 나타내는 경고를 생성합니다. 알림과 함께 Secure Cloud Analytics는 알림을 조사하고 악의적인 동작의 소스를 찾기 위한 더 나은 기반을 제공하기 위해 수집한 네트워크 및 호스트 가시성 및 상황 정보를 제공합니다.

Security Cloud Control에서 이벤트 유형

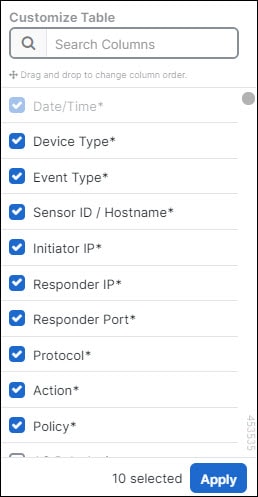

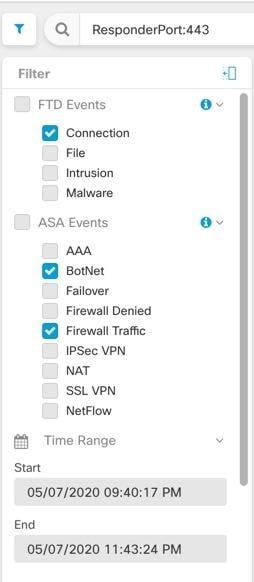

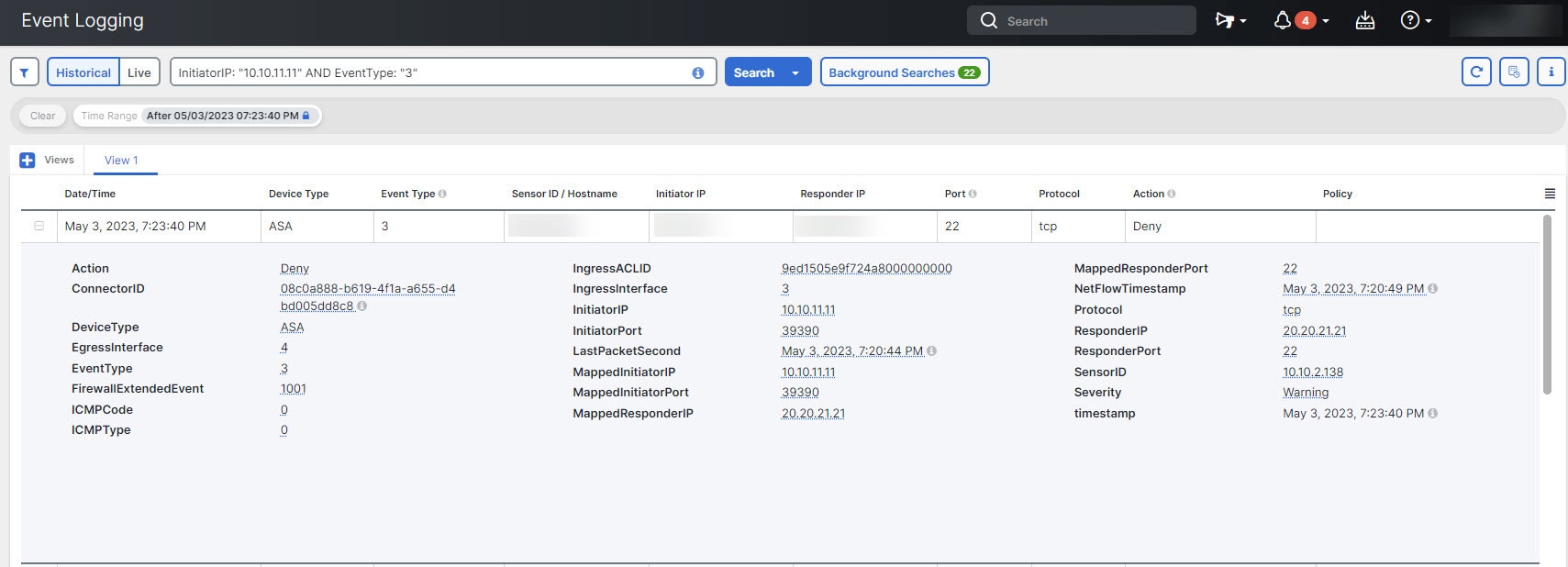

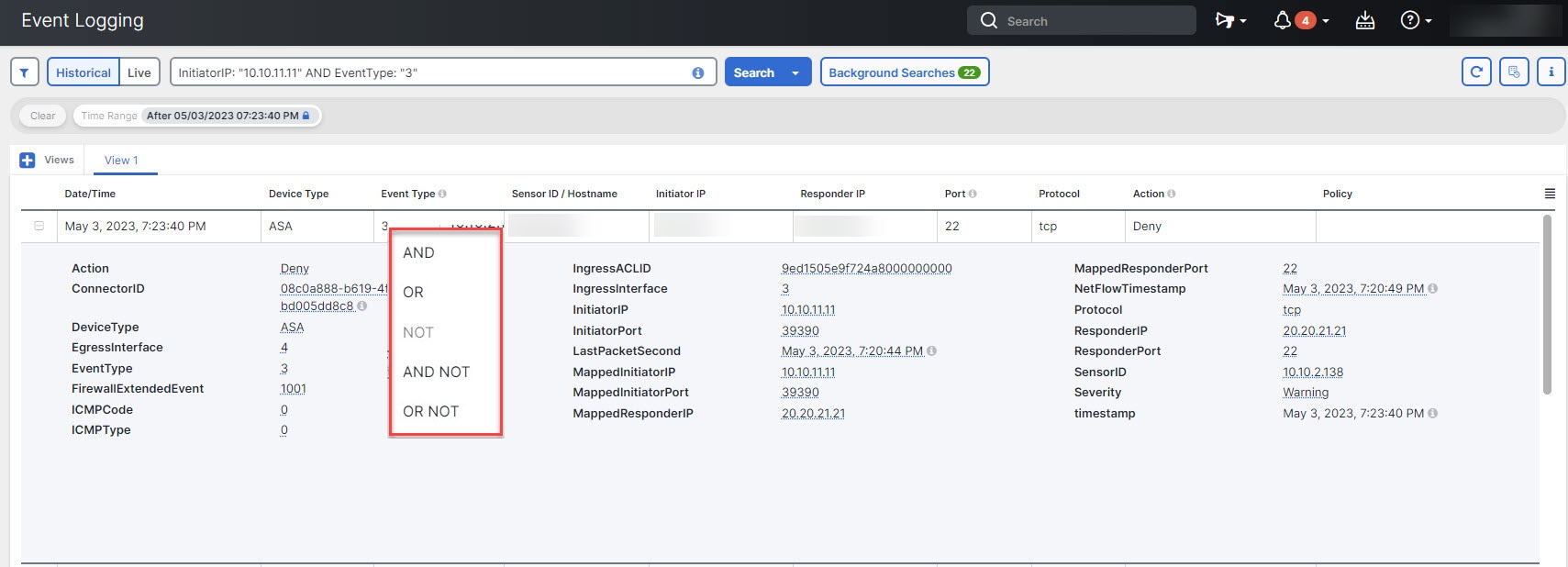

Secure Logging Analytics(SaaS)에 기록된 보안 이벤트를 필터링할 때, Security Cloud Control가 지원하는 ASA, FTD 및 이벤트 유형 목록에서 선택할 수 있습니다. Security Cloud Control메뉴에서 으로 이동하고 필터 아이콘을 클릭하여 이벤트를 선택합니다. 이러한 이벤트 유형은 시스템 로그 ID의 그룹을 나타냅니다. 아래 표는 어떤 시스템 로그 ID가 어떤 이벤트 유형에 포함되어 있는지 보여줍니다. 특정 시스템 로그 ID에 대한 자세한 내용은 Cisco ASA Series 시스템 로그 메시지 또는 Cisco Secure Firewall Threat Defense 시스템 로그 메시지 가이드에서 검색할 수 있습니다.

일부 시스템 로그 이벤트에는 추가 속성 "EventName"이 있습니다. attribute:value 쌍을 기준으로 필터링하여 이벤트 이름 속성을 통해 이벤트 테이블을 필터링해서 찾을 수 있습니다. 시스템 로그 이벤트에 대한 이벤트 이름 속성을 참조하십시오.

일부 시스템 로그 이벤트에는 추가 속성 "EventGroup" 및 "EventGroupDefinition"이 있습니다. attribute:value 쌍을 기준으로 필터링하여 이러한 추가 속성을 사용하여 이벤트 테이블을 필터링할 수 있습니다. 일부 시스템 로그 메시지에 대한 EventGroup 및 EventGroupDefinition 속성을 참조하십시오.

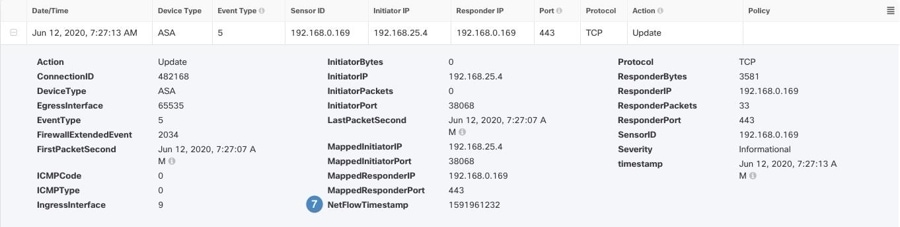

NetFlow 이벤트는 시스템 로그 이벤트와 다릅니다. NetFlow 필터는 NSEL 레코드를 생성한 모든 NetFlow 이벤트 ID를 검색합니다. 이러한 NetFlow 이벤트 ID는 Cisco ASA NetFlow 구현 가이드에 정의되어 있습니다.

다음 테이블에서는 Security Cloud Control가 지원하는 이벤트 유형을 설명하고 이벤트 유형에 해당하는 시스템 로그 또는 NetFlow 이벤트 번호를 나열합니다.

|

필터 이름 |

설명 |

해당 시스템 로그 이벤트 또는 NetFlow 이벤트 |

|---|---|---|

|

AAA |

이는 AAA가 구성된 경우 네트워크의 리소스를 모두 사용하거나 권한을 부여하거나 인증하려는 시도가 실패 또는 잘못된 경우 시스템에서 생성하는 이벤트입니다. |

109001-109035 113001-113027 |

|

봇넷 |

이러한 이벤트는 사용자가 멀웨어에 감염된 호스트(봇넷)를 포함할 수 있는 악의적인 네트워크에 액세스하려고 하거나 시스템이 동적 필터 차단 목록에서 도메인 또는 IP 주소와 주고받는 트래픽을 탐지하는 경우 로깅됩니다. |

338001-338310 |

|

장애 조치 |

이러한 이벤트는 시스템이 스테이트풀 및 스테이트리스 페일오버 구성에서 오류를 탐지하거나 페일오버 발생 시 보조 방화벽 유닛에서 오류를 탐지하면 로깅됩니다. |

101001-101005, 102001, 103001-103007, 104001-104004, 105001-105048 210001-210022 311001-311004 709001-709007 |

|

방화벽 거부됨 |

이러한 이벤트는 방화벽 시스템이 다양한 이유로 네트워크 패킷의 트래픽을 거부할 때 발생하며, 이는 잠재적으로 네트워크에 대한 공격을 의미할 수 있습니다. 보안 정책으로 인해 패킷이 삭제되거나 시스템이 동일한 소스 IP와 대상 IP를 가진 패킷을 수신하여 패킷이 삭제되는 등 다양한 패킷 삭제 이유가 있을 수 있습니다. 방화벽 거부됨 이벤트는 NetFlow에 포함될 수 있으며 NetFlow 이벤트 ID 및 시스템 로그 ID와 함께 보고될 수 있습니다. |

106001, 106007, 106012, 106013, 106015, 106016, 106017, 106020, 106021, 106022, 106023, 106025, 106027 |

|

방화벽 트래픽 |

이는 네트워크에서의 다양한 연결 시도, 사용자 ID, 타임스탬프, 종료된 세션 등에 따라 로깅되는 이벤트입니다. 방화벽 트래픽 이벤트는 NetFlow에 포함될 수 있으며 NetFlow 이벤트 ID 및 시스템 로그 ID와 함께 보고될 수 있습니다. |

106001-106100, 108001-108007, 110002-110003 201002-201013, 209003-209005, 215001 302002-302304, 302022-302027, 303002-303005, 313001-313008, 317001-317006, 324000-324301, 337001-337009 400001-400050, 401001-401005, 406001-406003, 407001-407003, 408001-408003, 415001-415020, 416001, 418001-418002, 419001-419003, 424001-424002, 431001-431002, 450001 500001-500005, 508001-508002 607001-607003, 608001-608005, 609001-609002, 616001 703001-703003, 726001 |

|

IPsec VPN |

IPsec 보안 연결의 불일치가 발생하거나 시스템이 수신하는 IPsec 패킷에서 오류를 탐지하면 IPsec VPN이 구성한 방화벽에 이러한 이벤트가 로깅됩니다. |

402001-402148, 602102-602305, 702304-702307 |

|

NAT |

NAT 항목이 생성되거나 삭제된 경우, 그리고 NAT 풀의 모든 주소가 사용된 경우 NAT 구성 방화벽에 이러한 이벤트가 로깅됩니다. |

201002-201013, 202001-202011, 305005-305012 |

|

SSL VPN |

WebVPN 세션이 생성되거나 종료될 때, 사용자 액세스 오류 및 사용자 활동이 발생할 때 SSL VPN으로 구성된 방화벽에 이러한 이벤트가 로깅됩니다. |

716001-716060, 722001-722053, 723001-723014, 724001-724004, 725001-725015 |

|

NetFlow |

네트워크 패킷이 인터페이스를 오가는 IP 네트워크 트래픽, 타임스탬프, 사용자 ID 및 전송되는 데이터 양을 중심으로 이러한 이벤트가 로깅됩니다. |

0, 1, 2, 3, 5 |

|

연결 |

사용자가 시스템을 통과하는 트래픽을 생성할 때 연결에 대한 이벤트를 생성할 수 있습니다. 액세스 규칙에서 연결 로깅을 활성화하여 이러한 이벤트를 생성합니다. 보안 인텔리전스 정책과 SSL 암호 해독 규칙에서 로깅을 활성화하여 연결 이벤트를 생성할 수도 있습니다. 연결 이벤트에는 탐지된 세션에 관한 데이터가 포함되어 있습니다. 모든 개별 연결 이벤트에 대한 정보는 몇 가지 요소에 따라 가용성이 결정되지만, 일반적으로는 다음과 같습니다.

|

430002, 430003 |

|

침입 |

시스템은 호스트 및 호스트 데이터의 가용성, 무결성 및 기밀성에 영향을 미칠 수 있는 악성 활동 탐지를 위해 네트워크를 통과하는 패킷을 검토합니다. 시스템은 침입 가능성을 식별하는 경우 익스플로잇의 날짜, 시간, 익스플로잇 유형, 그리고 공격 소스와 대상에 관한 상황 정보의 레코드인 침입 이벤트를 생성합니다. 침입 이벤트는 호출하는 액세스 제어 규칙의 로깅 구성과 관계없이 차단하거나 알리도록 설정된 모든 침입 규칙에 대해 생성됩니다. |

430001 |

|

파일 |

파일 이벤트는 파일 정책을 기준으로 하여 시스템이 네트워크 트래픽에서 탐지하고 선택적으로 차단한 파일을 나타냅니다. 이러한 이벤트를 생성하려면 파일 정책을 적용하는 액세스 규칙에 대해 파일 로깅을 활성화해야 합니다. 시스템이 파일 이벤트를 생성하는 경우 호출하는 액세스 제어 규칙의 로깅 구성과 관계없이 시스템은 관련 연결의 종료도 로깅합니다. |

430004 |

|

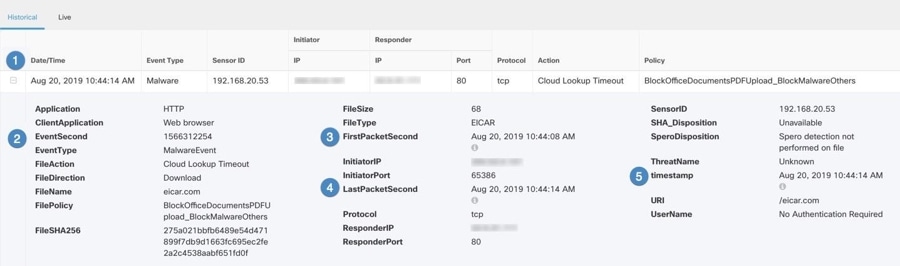

멀웨어 |

시스템은 전체적인 액세스 제어 구성의 일부로 네트워크 트래픽에서 멀웨어를 탐지할 수 있습니다. AMP for Firepower는 결과 이벤트의 상태와 멀웨어가 탐지된 방법, 위치, 시간에 대한 상황 데이터를 포함하는 멀웨어 이벤트를 생성할 수 있습니다. 이러한 이벤트를 생성하려면 파일 정책을 적용하는 액세스 규칙에 대해 파일 로깅을 활성화해야 합니다. 파일 상태는 변경될 수 있습니다(예: 정상에서 멀웨어로 또는 멀웨어에서 정상으로). AMP for Firepower가 AMP 클라우드에 파일에 대해 쿼리하고, 쿼리한지 일주일 이내에 상태가 변경되었음을 클라우드에서 확인하는 경우, 시스템에서는 회귀적 멀웨어 이벤트를 생성합니다. |

430005 |

|

보안 인텔리전스 |

보안 인텔리전스 이벤트는 정책에 따라 차단되거나 또는 모니터링된 각 연결의 보안 인텔리전스 정책에 의해 생성된 연결 이벤트 유형입니다. 모든 보안 인텔리전스 이벤트에는 내용이 채워진 Security Intelligence Category(보안 인텔리전스 범주) 필드가 있습니다. 이러한 각 이벤트에는 해당하는 "일반" 연결 이벤트가 있습니다. 보안 인텔리전스 정책은 액세스 제어를 비롯한 다른 많은 보안 정책보다 먼저 평가되기 때문에 보안 인텔리전스에 의해 연결이 차단된 경우, 그 결과로 생성된 이벤트에는 시스템이 후속 평가를 통해 수집했을 수 있는 정보(예: 사용자 ID)가 포함되지 않습니다. |

430002, 430003 |

|

AI Defense |

AI Defense 이벤트는 AI 환경 내 활동에 대한 상세 기록을 제공하며, 제출된 프롬프트, 생성된 응답, 트리거된 AI Defense 정책 위반 사항 등의 상호작용을 포착합니다. 이러한 이벤트에는 타임스탬프, 관련된 애플리케이션 및 AI 모델, 트리거된 특정 규칙, 수행된 조치와 같은 핵심 정보가 포함됩니다. 이러한 이벤트 로그를 통해 실시간으로 AI 사용량을 모니터링하고, 위협을 탐지하며, 보안 정책을 효과적으로 시행할 수 있습니다. |

Cisco Security Analytics and Logging(SaaS) 프로비저닝 해제

Cisco Security Analytics and Logging(SaaS) 유료 구독이 만료되면 새로운 이벤트 수집이 즉시 중단됩니다. 만료일로부터 90일이 지나면 기존 이벤트 데이터를 보거나 쿼리할 수 있습니다. 구독을 리뉴얼할 수 있는 유예 기간은 180일입니다.

180일의 유예 기간이 경과하도록 허용하면 시스템에서 모든 이벤트 데이터를 비웁니다. 이제 Event Logging(이벤트 로깅) 페이지에서 보안 이벤트를 확인할 수 없으며, 보안 이벤트 및 네트워크 플로우 데이터에 동적 엔터티 모델링 행동 분석이 적용되지 않습니다.

을 클릭합니다.

을 클릭합니다.

)을 클릭하고

)을 클릭하고

) - 모든 센서와 연결 설정됨, 구성된 경우

) - 모든 센서와 연결 설정됨, 구성된 경우  ) - 일부 센서 또는

) - 일부 센서 또는  ) - 구성된 모든 센서 및

) - 구성된 모든 센서 및  ) > Sensors(센서)를 선택합니다.

) > Sensors(센서)를 선택합니다.

)을 클릭하여 해당 유형의 모든 로깅된 관찰을 확인합니다.

)을 클릭하여 해당 유형의 모든 로깅된 관찰을 확인합니다.

)을 클릭하고 낮음, 중간 또는 높음을 선택하여 우선순위를 변경합니다.

)을 클릭하고 낮음, 중간 또는 높음을 선택하여 우선순위를 변경합니다.

피드백

피드백