ID プロバイダの要件

このセクションでは、ID プロバイダが Cisco Collaboration アプリケーション用の SAML SSO サービスを展開するために満たす必要がある要件の概要を説明します。

ID プロバイダは以下のガイドラインに従う必要があります。

-

サポートは SAML 2.0 のみです。

-

サービス プロバイダーが開始する SSO にのみ対応します。

-

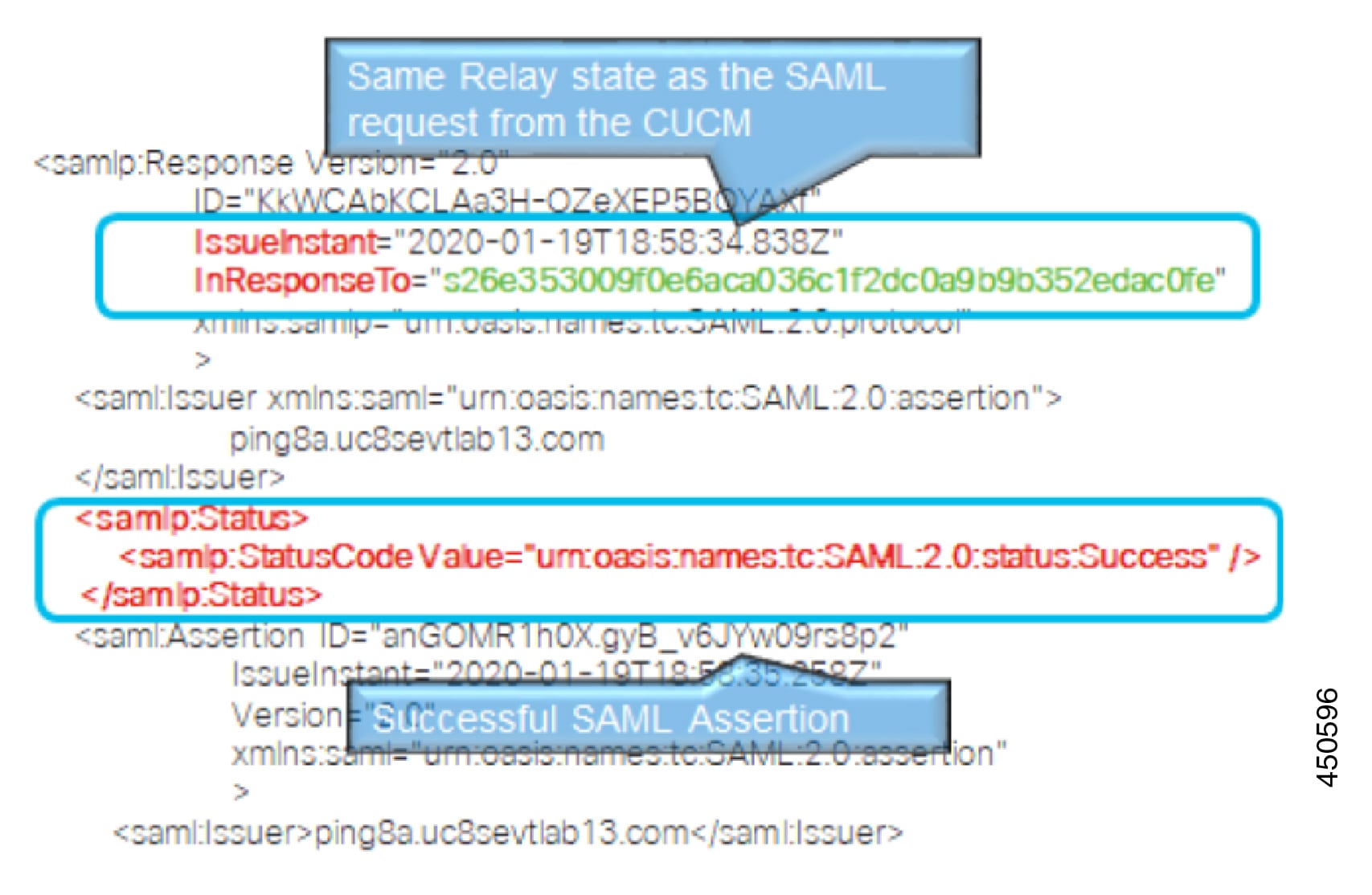

NameID 形式属性を urn:oasis:names:tc:SAML:2.0:nameid-format:transient に設定します。

-

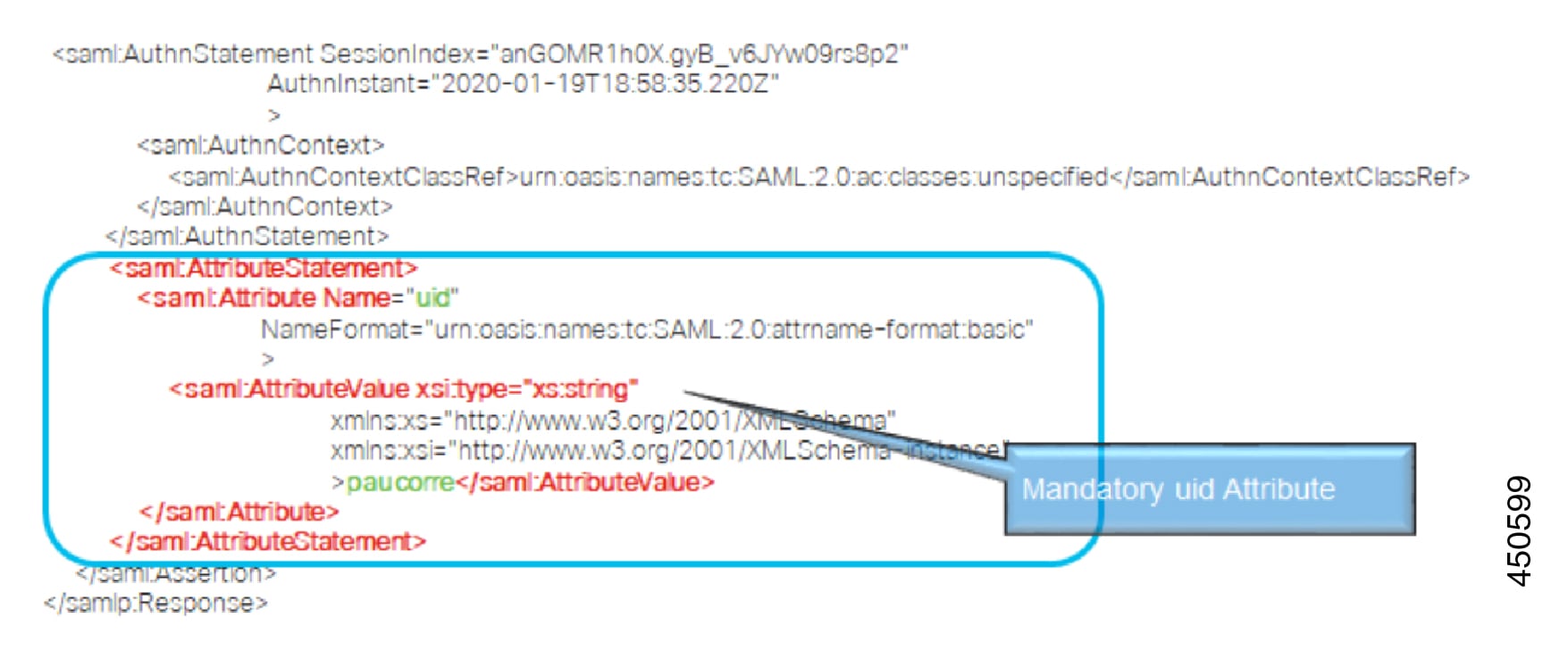

IdP の要求を設定し、uid 属性名を、LDAP 属性にマッピングされた値(例:SAMAccountName)に含めます。

-

Cisco Unified Communications Manager は認証要求で ACS URL インデックスを使用します。 IdP は、サービスプロバイダのメタデータ内の ACS URL にインデックスを適用できる必要があります。 これは SAML 標準に準拠しています。

-

SAML アサーションの署名と暗号化の部分で複数の証明書を持つことはサポートされていません。 CSCvq78479 を参照してください。

SAML SSO を構成するとき、Cisco Collaboration の展開で以下のものを展開していることを確認してください。

-

Network Time Protocol—お使いの環境に NTP を展開し、Cisco Collaboration 展開と ID プロバイダの時刻が同期されるようにします。 IdP と Cisco Collaboration 展開の時差が 3 秒を超えないようにしてください。

-

DNS—Cisco コラボレーションアプリケーションと ID プロバイダは、お互いのアドレスを解決できる必要があります。

-

LDAP—Cisco Collaboration 展開で LDAP ディレクトリ同期を設定する必要があります。 しかし、LDAP 認証を無効にすることを推奨します。

-

証明書—Cisco Collaboration 展開と ID プロバイダの間でメタデータファイルを交換する必要があります。 メタデータには、コラボレーションの展開と ID プロバイダの間の信頼関係を作成するために必要な証明書が含まれています。 Tomcat 証明書またはシステムが生成した自己署名証明書のいずれかを使用して、信頼を確立できます。

フィードバック

フィードバック