Cisco Unified Communications Manager Release 10.0(1) での IM and Presence Service の設定と管理

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月16日

章のタイトル: IM and Presence Service のセキュリティ設定

- セキュリティ設定のタスク リスト

- ログイン バナーの作成

- IM and Presence Service の証明書タイプ

- IM and Presence Service と Cisco Unified Communications Manager 間の証明書交換の設定

- IM and Presence Service への単一サーバ CA 署名付き証明書のアップロード

- セキュリティ設定のタスク リスト

- ログイン バナーの作成

- IM and Presence Service の証明書タイプ

- IM and Presence Service と Cisco Unified Communications Manager 間の証明書交換の設定

- IM and Presence Service への単一サーバ CA 署名付き証明書のアップロード

- 自己署名の信頼証明書の削除

- IM and Presence Service での SIP セキュリティの設定

- IM and Presence Service の XMPP セキュリティの設定

セキュリティ設定のタスク リスト

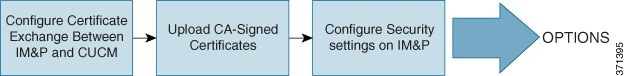

次のワークフローの図は、IM and Presence サービス ノードの展開のセキュリティを設定するための手順の概要を示します。

次の表は、IM and Presence サービス ノードの展開のセキュリティ設定をするためのタスクを示します。手順の詳細については、ワークフローで説明されているタスクに関連する手順を参照してください。

(注) |

オプションで、IM and Presence サービス インターフェイスへのログインの一部として確認するバナーを作成できます。 |

ログイン バナーの作成

ユーザが IM and Presence サービス インターフェイスへのログインの一部として確認するバナーを作成できます。任意のテキスト エディタを使用して .txt ファイルを作成し、ユーザに対する重要な通知を含め、そのファイルを Cisco Unified IM and Presence OS の管理ページにアップロードします。このバナーはすべての IM and Presence サービス インターフェイスに表示され、法的な警告や義務などの重要な情報をログインする前にユーザに通知します。Cisco Unified CM IM and Presence の管理、Cisco Unified IM and Presence オペレーティング システムの管理、Cisco Unified IM and Presence のサービスアビリティ、Cisco Unified IM and Presence のレポート、および IM and Presence のディザスタ リカバリ システム のインターフェースでは、このバナーがユーザがログインする前後に表示されます。

| ステップ 1 | バナーに表示する内容を含む .txt ファイルを作成します。 | ||

| ステップ 2 | Cisco Unified IM and Presence オペレーティング システムの管理にサインインします。 | ||

| ステップ 3 | を選択します。 | ||

| ステップ 4 | [参照(Browse)] を選択し .txt ファイルを検索します。 | ||

| ステップ 5 |

[ファイルのアップロード(Upload File)] をクリックします。 バナーは、ほとんどの IM and Presence サービス インターフェイスでログインの前後に表示されます。

|

IM and Presence Service の証明書タイプ

ここでは、IM and Presence Service のクライアントとサービスに必要なさまざまな証明書について説明します。

LDAP は、directory/directory-trust が tomcat/ttrust であるため、tomcat 証明書を使用します。 |

|||

| Microsoft Lync/OCS コール制御 |

|||

cup-xmpp-s2s の信頼証明書は、一般的な XMPP 信頼証明書とともに cup-xmpp-trust に保存されます。 |

IM and Presence Service と Cisco Unified Communications Manager 間の証明書交換の設定

このモジュールでは、 Cisco Unified Communications Manager ノードと IM and Presence Service ノード間における自己署名証明書の交換について説明します。IM and Presence Service で証明書インポート ツールを使用して、 Cisco Unified Communications Manager 証明書を IM and Presence Service に自動的にインポートできます。ただし、手動で Cisco Unified Communications Manager に IM and Presence Service 証明書をアップロードする必要があります。

IM and Presence Service および Cisco Unified Communications Manager 間にセキュア接続が必要な場合にのみ、次の手順を実行します。

- セキュリティを設定するための前提条件

- IM and Presence サービスへの Cisco Unified Communications Manager 証明書のインポート

- SIP Proxy サービスの再起動

- IM and Presence サービスからの証明書のダウンロード

- Cisco Unified Communications Manager への IM and Presence Service 証明書のアップロード

- Cisco Unified Communications Manager サービスの再起動

セキュリティを設定するための前提条件

IM and Presence サービスへの Cisco Unified Communications Manager 証明書のインポート

| ステップ 1 | を選択します。 | ||

| ステップ 2 | [証明書信頼ストア(Certificate Trust Store)] メニューから [IM and Presence(IM/P)サービス信頼(IM and Presence(IM/P)Service Trust)] を選択します。 | ||

| ステップ 3 | Cisco Unified Communications Manager ノードの IP アドレス、ホスト名、または FQDN を入力します。 | ||

| ステップ 4 | Cisco Unified Communications Manager ノードと通信するポート番号を入力します。 | ||

| ステップ 5 |

[送信(Submit)] をクリックします。

|

次の作業

SIP Proxy サービスの再起動

IM and Presence サービスに Cisco Unified Communications Manager 証明書をインポートします。

| ステップ 1 | IM and Presence サービスで を選択します。 |

| ステップ 2 | [Cisco SIP プロキシ(Cisco SIP Proxy)] を選択します。 |

| ステップ 3 | [再起動(Restart)] をクリックします。 |

次の作業

IM and Presence サービスからの証明書のダウンロード

| ステップ 1 | IM and Presence サービスで、 を選択します。 | ||

| ステップ 2 | [検索(Find)] をクリックします。 | ||

| ステップ 3 | cup.pem ファイルを選択します。 | ||

| ステップ 4 |

[ダウンロード(Download)] をクリックして、ローカル コンピュータにファイルを保存します。

|

次の作業

Cisco Unified Communications Manager に IM and Presence サービス証明書をアップロードします。

Cisco Unified Communications Manager への IM and Presence Service 証明書のアップロード

| ステップ 1 | Cisco Unified Communications Manager で を選択します。 |

| ステップ 2 | [証明書のアップロード(Upload Certificate)] をクリックします。 |

| ステップ 3 | [証明書名(Certificate Name)] メニューから [Callmanager-trust] を選択します。 |

| ステップ 4 | IM and Presence Service から以前にダウンロードした証明書(.pem ファイル)を参照し、選択します。 |

| ステップ 5 | [ファイルのアップロード(Upload File)] をクリックします。 |

次の作業

Cisco Unified Communications Manager CallManager サービスの再起動に進みます。

Cisco Unified Communications Manager サービスの再起動

Cisco Unified Communications Manager に IM and Presence サービス 証明書をアップロードします。

| ステップ 1 | Cisco Unified Communications Manager で、 を選択します。 |

| ステップ 2 | [Cisco CallManager(Cisco CallManager)] を選択します。 |

| ステップ 3 | [再起動(Restart)] をクリックします。 |

次の作業

IM and Presence Service への単一サーバ CA 署名付き証明書のアップロード

ここでは、IM and Presence Service に次のタイプの CA 署名付き証明書をアップロードする方法について説明します。

CA 署名付きの Tomcat 証明書のタスク リスト

CA 署名付き Tomcat 証明書を IM and Presence Service にアップロードするためのハイレベルな手順は次のとおりです。

- 署名を行う認証局のルート証明書および中間証明書のアップロード

- Cisco Intercluster Sync Agent サービスの再起動

- 他のクラスタに CA 証明書が同期されていることの確認

- 各 IM and Presence Service ノードへの署名付き証明書のアップロード

- Cisco Tomcat サービスを再起動します。

- クラスタ間同期の確認

署名を行う認証局のルート証明書および中間証明書のアップロード

ルート証明書および中間証明書をアップロードする場合は、証明書チェーンの各証明書をルート証明書から中間証明書の順に IM and Presence Service へアップロードする必要があります。

root > intermediate-1 > intermediate-2 > … > intermediate-N

チェーンでアップロードする各証明書ごとに、以前にアップロードしたどの証明書が署名したかを指定する必要があります。次に、例を示します。

IM and Presence データベース パブリッシャ ノードで関連のリーフ証明書の信頼ストアにルート証明書および中間証明書(存在する場合)をアップロードする必要があります。署名を行う認証局(CA)のルート証明書および中間証明書を展開された IM and Presence Service にアップロードするには、次の手順を実行します。

| ステップ 1 | IM and Presence データベース パブリッシャ ノードで、 を選択します。 |

| ステップ 2 | [証明書/証明書チェーンのアップロード(Upload Certificate/Certificate chain)] をクリックします。 |

| ステップ 3 | [証明書名(Certificate Name)] ドロップダウン リストで、[tomcat-trust] を選択します。 |

| ステップ 4 | 署名付き証明書の説明を入力します。 |

| ステップ 5 | [参照(Browse)] をクリックしてルート証明書のファイルを見つけます。 |

| ステップ 6 | [ファイルのアップロード(Upload File)] をクリックします。 |

| ステップ 7 | [証明書/証明書チェーンのアップロード(Upload Certificate/Certificate chain)] ウィンドウを使用して、各中間証明書を同じ方法でアップロードします。 |

次の作業

Cisco Intercluster Sync Agent サービスを再起動します。

Cisco Intercluster Sync Agent サービスの再起動

IM and Presence データベース パブリッシャ ノードにルートおよび中間証明書をアップロードしたら、そのノードで Cisco Intercluster Sync Agent サービスを再起動する必要があります。このサービスの再起動することにより、ただちに CA 証明書が他のすべてのクラスタに同期されます。

| ステップ 1 | 管理 CLI にログインします。 |

| ステップ 2 | 次のコマンドを実行します。utils service restart Cisco Intercluster Sync Agent |

(注) |

また、Cisco Unified Serviceability GUI からCisco Intercluster Sync Agent サービスを再起動できます。 |

CA 証明書が他のクラスタに同期したことを確認します。

他のクラスタに CA 証明書が同期されていることの確認

Cisco Intercluster Sync Agent サービスが再起動した後、CA 証明書が他のクラスタに正しく同期されたことを確認する必要があります。他の IM and Presence データベース パブリッシャの各ノードで、次の手順を実行します。

| ステップ 1 | を選択します。 |

| ステップ 2 | [クラスタ間トラブルシュータ(Inter-clustering Troubleshooter)] で、[各 TLS 対応クラスタ間ピアが正常にセキュリティ証明書を交換しました(Verify that each TLS-enabled inter-cluster peer has successfully exchanged security certificates)] テストを検索し、テストに合格していることを確認します。 |

| ステップ 3 | テストでエラーが表示される場合は、クラスタ間ピアの IP アドレスを記録します。この IP アドレスは、CA 証明書をアップロードしたクラスタを参照している必要があります。次のステップを続行し、問題を解決します。 |

| ステップ 4 | を選択し、[システム トラブルシュータ(System Troubleshooter)] ページで識別したクラスタ間ピアに関連付けられているリンクをクリックします。 |

| ステップ 5 | [強制手動同期(Force Manual Sync)] をクリックします。 |

| ステップ 6 | クラスタ間ピア ステータス パネルの自動リフレッシュには、60 秒かかります。 |

| ステップ 7 |

[証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていることを確認します。 |

| ステップ 8 |

[証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていない場合は、IM and Presence データベース パブリッシャ ノードで Cisco Intercluster Sync Agent サービスを再起動してから、ステップ 5 ~ 7 を繰り返します。 |

| ステップ 9 | この時点で [証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていることを確認します。これは、クラスタ間同期がクラスタ間で正常に確立され、アップロードした CA 証明書がほかのクラスタに同期していることを意味します。 |

次の作業

各 IM and Presence Service ノードへ署名付き証明書をアップロードします。

各 IM and Presence Service ノードへの署名付き証明書のアップロード

CA 証明書がすべてのクラスタに正しく同期されている場合は、各 IM and Presence Service ノードに適切な署名付き 証明書をアップロードできます。

(注) |

クラスタに必要なすべての tomcat 証明書に署名し、それらを同時にアップロードすることを推奨します。この方法を使用すると、クラスタ間通信のリカバリに要する時間が短縮されます。 |

| ステップ 1 | を選択します。 |

| ステップ 2 | [証明書/証明書チェーンのアップロード(Upload Certificate/Certificate chain)] をクリックします。 |

| ステップ 3 | [証明書名(Certificate Name)] ドロップダウン リストで、[tomcat] を選択します。 |

| ステップ 4 | 署名付き証明書の説明を入力します。 |

| ステップ 5 | アップロードするファイルを検索するには、[参照(Browse)] をクリックします。 |

| ステップ 6 | [ファイルのアップロード(Upload File)] をクリックします。 |

| ステップ 7 | 各 IM and Presence Service ノードで繰り返します。 |

証明書の管理の詳細については、『Cisco Unified Communications Operating System Administration Guide』を参照してください。

次の作業

Cisco Tomcat サービスを再起動します。

Cisco Tomcat サービスを再起動します。

各 IM and Presence サービス ノードに tomcat 証明書をアップロードしたら、各ノードで Cisco Tomcat サービスを再起動する必要があります。

| ステップ 1 | 管理 CLI にログインします。 |

| ステップ 2 | 次のコマンドを実行します。utils service restart Cisco Tomcat |

| ステップ 3 | 各ノードで繰り返します。 |

次の作業

クラスタ間同期が正常に動作していることを確認します。

クラスタ間同期の確認

Cisco Tomcat サービスがクラスタ内の影響を受けるすべてのノードに対して再起動した後、クラスタ間同期が正常に動作していることを確認する必要があります。他のクラスタの各 IM and Presence データベース パブリッシャ ノードで次の手順を実行します。

| ステップ 1 | を選択します。 |

| ステップ 2 | [クラスタ間トラブルシュータ(Inter-clustering Troubleshooter)] で、[各 TLS 対応クラスタ間ピアがセキュリティ証明書を正常に交換していることを確認する(Verify that each TLS-enabled inter-cluster peer has successfully exchanged security certificates)] テストを検索し、テストに合格していることを確認します。 |

| ステップ 3 | テストでエラーが表示される場合は、クラスタ間ピアの IP アドレスを記録します。この IP アドレスは、CA 証明書をアップロードしたクラスタを参照している必要があります。次のステップを続行し、問題を解決します。 |

| ステップ 4 | を選択し、[システム トラブルシュータ(System Troubleshooter)] ページで識別したクラスタ間ピアに関連付けられているリンクをクリックします。 |

| ステップ 5 | [強制手動同期(Force Manual Sync)] をクリックします。 |

| ステップ 6 | [ピアの Tomcat 証明書も再同期します(Also resync peer's Tomcat certificates)] チェックボックスをオンにし、[OK] をクリックします。 |

| ステップ 7 | クラスタ間ピア ステータス パネルの自動リフレッシュには、60 秒かかります。 |

| ステップ 8 |

[証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていることを確認します。 |

| ステップ 9 |

[証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていない場合は、IM and Presence データベース パブリッシャ ノードで Cisco Intercluster Sync Agent サービスを再起動してから、ステップ 5 ~ 8 を繰り返します。 |

| ステップ 10 | この時点で [証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていることを確認します。これは、クラスタ間同期が、このクラスタと、証明書をアップロードしたクラスタの間で再確立されていることを意味します。 |

CA 署名付き cup-xmpp 証明書のアップロード

CA 署名付き cup-xmpp 証明書を IM and Presence Service にアップロードするためのハイレベルな手順は次のとおりです。

- 署名を行う認証局のルート証明書および中間証明書のアップロード

- Cisco Intercluster Sync Agent サービスの再起動

- 他のクラスタに CA 証明書が同期されていることの確認

- 各 IM and Presence Service ノードへの署名付き証明書のアップロード

- すべてのノードの Cisco XCP Router サービスの再起動

署名を行う認証局のルート証明書および中間証明書のアップロード

ルート証明書および中間証明書をアップロードする場合は、証明書チェーンの各証明書をルート証明書から中間証明書の順に IM and Presence Service へアップロードする必要があります。

root > intermediate-1 > intermediate-2 > … > intermediate-N

チェーンでアップロードする各証明書ごとに、以前にアップロードしたどの証明書が署名したかを指定する必要があります。次に、例を示します。

IM and Presence データベース パブリッシャ ノードで cup-xmpp-trust ストアにルート証明書および中間証明書(存在する場合)をアップロードする必要があります。署名を行う認証局(CA)のルート証明書および中間証明書を展開された IM and Presence Service にアップロードするには、次の手順を実行します。

| ステップ 1 | IM and Presence データベース パブリッシャ ノードで、 を選択します。 |

| ステップ 2 | [証明書/証明書チェーンのアップロード(Upload Certificate/Certificate chain)] をクリックします。 |

| ステップ 3 | [証明書名(Certificate Name)] ドロップダウン リストから [cup-xmpp-trust] を選択します。 |

| ステップ 4 | 署名付き証明書の説明を入力します。 |

| ステップ 5 | [参照(Browse)] をクリックしてルート証明書のファイルを見つけます。 |

| ステップ 6 | [ファイルのアップロード(Upload File)] をクリックします。 |

| ステップ 7 | [証明書/証明書チェーンのアップロード(Upload Certificate/Certificate chain)] ウィンドウを使用して、各中間証明書を同じ方法でアップロードします。 |

次の作業

Cisco Intercluster Sync Agent サービスを再起動します。

Cisco Intercluster Sync Agent サービスの再起動

IM and Presence データベース パブリッシャ ノードにルートおよび中間証明書をアップロードしたら、そのノードで Cisco Intercluster Sync Agent サービスを再起動する必要があります。このサービスの再起動することにより、ただちに CA 証明書が他のすべてのクラスタに同期されます。

| ステップ 1 | 管理 CLI にログインします。 |

| ステップ 2 | 次のコマンドを実行します。utils service restart Cisco Intercluster Sync Agent |

(注) |

また、Cisco Unified Serviceability GUI からCisco Intercluster Sync Agent サービスを再起動できます。 |

CA 証明書が他のクラスタに同期したことを確認します。

他のクラスタに CA 証明書が同期されていることの確認

Cisco Intercluster Sync Agent サービスが再起動した後、CA 証明書が他のクラスタに正しく同期されたことを確認する必要があります。他の IM and Presence データベース パブリッシャの各ノードで、次の手順を実行します。

| ステップ 1 | を選択します。 |

| ステップ 2 | [クラスタ間トラブルシュータ(Inter-clustering Troubleshooter)] で、[各 TLS 対応クラスタ間ピアが正常にセキュリティ証明書を交換しました(Verify that each TLS-enabled inter-cluster peer has successfully exchanged security certificates)] テストを検索し、テストに合格していることを確認します。 |

| ステップ 3 | テストでエラーが表示される場合は、クラスタ間ピアの IP アドレスを記録します。この IP アドレスは、CA 証明書をアップロードしたクラスタを参照している必要があります。次のステップを続行し、問題を解決します。 |

| ステップ 4 | を選択し、[システム トラブルシュータ(System Troubleshooter)] ページで識別したクラスタ間ピアに関連付けられているリンクをクリックします。 |

| ステップ 5 | [強制手動同期(Force Manual Sync)] をクリックします。 |

| ステップ 6 | クラスタ間ピア ステータス パネルの自動リフレッシュには、60 秒かかります。 |

| ステップ 7 |

[証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていることを確認します。 |

| ステップ 8 |

[証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていない場合は、IM and Presence データベース パブリッシャ ノードで Cisco Intercluster Sync Agent サービスを再起動してから、ステップ 5 ~ 7 を繰り返します。 |

| ステップ 9 | この時点で [証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていることを確認します。これは、クラスタ間同期がクラスタ間で正常に確立され、アップロードした CA 証明書がほかのクラスタに同期していることを意味します。 |

次の作業

各 IM and Presence Service ノードへ署名付き証明書をアップロードします。

各 IM and Presence Service ノードへの署名付き証明書のアップロード

CA 証明書がすべてのクラスタに正しく同期されている場合は、各 IM and Presence Service ノードに適切な署名付き cup-xmpp 証明書をアップロードできます。

(注) |

クラスタに必要なすべての cup-xmpp 証明書に署名し、それらの証明書を同時にアップロードして、サービスへの影響が単一のメンテナンス時間帯内で管理できるようにすることを推奨します。 |

| ステップ 1 | を選択します。 |

| ステップ 2 | [証明書/証明書チェーンのアップロード(Upload Certificate/Certificate chain)] をクリックします。 |

| ステップ 3 | [証明書名(Certificate Name)] ドロップダウン リストから [cup-xmpp] を選択します。 |

| ステップ 4 | 署名付き証明書の説明を入力します。 |

| ステップ 5 | アップロードするファイルを検索するには、[参照(Browse)] をクリックします。 |

| ステップ 6 | [ファイルのアップロード(Upload File)] をクリックします。 |

| ステップ 7 | 各 IM and Presence Service ノードで繰り返します。 |

証明書の管理の詳細については、『Cisco Unified Communications Operating System Administration Guide』を参照してください。

次の作業

すべてのノードで Cisco XCP ルータ サービスを再起動します。

すべてのノードの Cisco XCP Router サービスの再起動

注意 |

Cisco XCP Router の再起動はサービスに影響を与えます。 |

各 IM and Presence Service ノードに cup-xmpp の証明書をアップロードしたら、各ノードで Cisco XCP Router サービスを再起動する必要があります。

| ステップ 1 | 管理 CLI にログインします。 |

| ステップ 2 | 次のコマンドを実行します。utils service restart Cisco XCP Router |

| ステップ 3 | 各ノードで繰り返します。 |

(注) |

また、Cisco Unified IM and Presence Serviceability GUI から Cisco XCP Router サービス を再起動できます。 |

CA 署名付き cup-xmpp-s2s 証明書のアップロード

CA 署名付き cup-xmpp-s2s 証明書を IM and Presence Service にアップロードするためのハイレベルな手順は次のとおりです。

- 署名を行う認証局のルート証明書および中間証明書を IM and Presence Service にアップロードします。

- CA 証明書が他のクラスタに正しく同期されていることを確認します。

- 適切な署名付き証明書を IM and Presence Service フェデレーション ノードにアップロードします(この証明書はフェデレーションに使用する IM and Presence Service ノードにのみ必要であり、すべてのノードに必要なわけではありません)。

- 影響を受けるすべてのノードで Cisco XCP XMPP Federation Connection Manager サービスを再起動します。

- 署名を行う認証局のルート証明書および中間証明書のアップロード

- 他のクラスタに CA 証明書が同期されていることの確認

- フェデレーション ノードへの署名付き証明書のアップロード

- Cisco XCP XMPP Federation Connection Manager サービスの再起動

署名を行う認証局のルート証明書および中間証明書のアップロード

ルート証明書および中間証明書をアップロードする場合は、証明書チェーンの各証明書をルート証明書から中間証明書の順に IM and Presence Service へアップロードする必要があります。

root > intermediate-1 > intermediate-2 > … > intermediate-N

チェーンでアップロードする各証明書ごとに、以前にアップロードしたどの証明書が署名したかを指定する必要があります。次に、例を示します。

IM and Presence データベース パブリッシャ ノードで cup-xmpp-trust ストアにルート証明書および中間証明書(存在する場合)をアップロードする必要があります。署名を行う認証局(CA)のルート証明書および中間証明書を展開された IM and Presence Service にアップロードするには、次の手順を実行します。

| ステップ 1 | IM and Presence データベース パブリッシャ ノードで、 を選択します。 |

| ステップ 2 | [証明書/証明書チェーンのアップロード(Upload Certificate/Certificate chain)] をクリックします。 |

| ステップ 3 | [証明書名(Certificate Name)] ドロップダウン リストから [cup-xmpp-trust] を選択します。 |

| ステップ 4 | 署名付き証明書の説明を入力します。 |

| ステップ 5 | [参照(Browse)] をクリックしてルート証明書のファイルを見つけます。 |

| ステップ 6 | [ファイルのアップロード(Upload File)] をクリックします。 |

| ステップ 7 | [証明書/証明書チェーンのアップロード(Upload Certificate/Certificate chain)] ウィンドウを使用して、各中間証明書を同じ方法でアップロードします。 |

次の作業

CA 証明書が他のクラスタと同期されたことを確認します。

他のクラスタに CA 証明書が同期されていることの確認

Cisco Intercluster Sync Agent サービスが再起動した後、CA 証明書が他のクラスタに正しく同期されたことを確認する必要があります。他の IM and Presence データベース パブリッシャの各ノードで、次の手順を実行します。

| ステップ 1 | を選択します。 |

| ステップ 2 | [クラスタ間トラブルシュータ(Inter-clustering Troubleshooter)] で、[各 TLS 対応クラスタ間ピアが正常にセキュリティ証明書を交換しました(Verify that each TLS-enabled inter-cluster peer has successfully exchanged security certificates)] テストを検索し、テストに合格していることを確認します。 |

| ステップ 3 | テストでエラーが表示される場合は、クラスタ間ピアの IP アドレスを記録します。この IP アドレスは、CA 証明書をアップロードしたクラスタを参照している必要があります。次のステップを続行し、問題を解決します。 |

| ステップ 4 | を選択し、[システム トラブルシュータ(System Troubleshooter)] ページで識別したクラスタ間ピアに関連付けられているリンクをクリックします。 |

| ステップ 5 | [強制手動同期(Force Manual Sync)] をクリックします。 |

| ステップ 6 | クラスタ間ピア ステータス パネルの自動リフレッシュには、60 秒かかります。 |

| ステップ 7 |

[証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていることを確認します。 |

| ステップ 8 |

[証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていない場合は、IM and Presence データベース パブリッシャ ノードで Cisco Intercluster Sync Agent サービスを再起動してから、ステップ 5 ~ 7 を繰り返します。 |

| ステップ 9 | この時点で [証明書のステータス(Certificate Status)] フィールドに「セキュアな接続です(Connection is secure)」が表示されていることを確認します。これは、クラスタ間同期がクラスタ間で正常に確立され、アップロードした CA 証明書がほかのクラスタに同期していることを意味します。 |

次の作業

各 IM and Presence Service ノードへ署名付き証明書をアップロードします。

フェデレーション ノードへの署名付き証明書のアップロード

CA 証明書がすべてのクラスタに正しく同期されている場合は、各 IM and Presence Service フェデレーション ノードに適切な署名付き 証明書をアップロードできます。すべてのノードに証明書をアップロードする必要はありません。フェデレーション用のノードにだけアップロードします。

(注) |

クラスタに必要なすべての cup-xmpp-s2s 証明書に署名し、それらを同時にアップロードすることを推奨します。 |

| ステップ 1 | [Cisco Unified IM and Presence OS の管理(Cisco Unified IM and Presence OS Administration)] > [セキュリティ(Security)] > [証明書の管理(Certificate Management)] を選択します。 |

| ステップ 2 | [証明書/証明書チェーンのアップロード(Upload Certificate/Certificate chain)] をクリックします。 |

| ステップ 3 | [証明書名(Certificate Name)] ドロップダウン リストから [cup-xmpp] を選択します。 |

| ステップ 4 | 署名付き証明書の説明を入力します。 |

| ステップ 5 | アップロードするファイルを検索するには、[参照(Browse)] をクリックします。 |

| ステップ 6 | [ファイルのアップロード(Upload File)] をクリックします。 |

| ステップ 7 | 各IM and Presence Service フェデレーション ノードで繰り返します。 |

証明書の管理の詳細については、『Cisco Unified Communications Operating System Administration Guide』を参照してください。

次の作業

影響を受けるノードで Cisco XCP XMPP Federation Connection Manager サービスを再起動します。

Cisco XCP XMPP Federation Connection Manager サービスの再起動

各 IM and Presence サービス のフェデレーション ノードに cup-xmpp-s2s の証明書をアップロードしたら、各フェデレーション ノードの Cisco XCP XMPP Federation Connection Manager サービスを再起動する必要があります。

| ステップ 1 | 管理 CLI にログインします。 |

| ステップ 2 | 次のコマンドを実行します。utils service restart Cisco XCP XMPP Federation Connection Manager |

| ステップ 3 | 各フェデレーション ノードで繰り返します。 |

自己署名の信頼証明書の削除

同じクラスタ内のノード間でサービスアビリティ用のクロス ナビゲーションをサポートするために、IM and Presence Service と Cisco Unified Communications Manager の間の Cisco Tomcat サービス信頼ストアが自動的に同期されます。

IM and Presence Service または Cisco Unified Communications Manager のいずれかで元の自己署名信頼証明書を置き換えるために CA 署名付き証明書が生成されても、元の自己署名信頼証明書は、両方のノードのサービス信頼ストアで保持されます。自己署名信頼証明書を削除する場合には、IM and Presence Service および Cisco Unified Communications Manager の両方のノードでこれらの証明書を削除する必要があります。

- IM and Presence Service からの自己署名信頼証明書の削除

- Cisco Unified Communications Manager からの自己署名 Tomcat 信頼証明書の削除

IM and Presence Service からの自己署名信頼証明書の削除

ここまでで、CA 署名付き証明書で IM and Presence Service ノードを設定し、指定された IM and Presence Service ノード上で Cisco Intercluster Sync Agent サービスが定期的なクリーンアップ タスクを実行するのを 30 分待機しました。

| ステップ 1 | [Cisco Unified IM and Presenceオペレーティングシステムの管理(Cisco Unified IM and Presence Operating System Administration)] ユーザ インターフェイスにログインし、を選択します。 | ||

| ステップ 2 |

[検索(Find)] をクリックします。 [証明書の一覧(Certificate List)] が表示されます。

|

||

| ステップ 3 |

削除する自己署名付き信頼証明書のリンクをクリックします。

サービス信頼ストアに関連付けられているサービスに対して、CA 署名付き証明書がすでに設定されていることを確認します。 |

||

| ステップ 4 |

[削除(Delete)] をクリックします。

|

次の作業

クラスタ内、およびでクラスタ間ピアの各 IM and Presence Service ノードに対してこの手順を繰り返し、不要な自己署名信頼証明書が展開全体で完全に削除されるようにします。

サービスが Tomcat である場合は、Cisco Unified Communications Manager ノード上の IM and Presence Service ノードの自己署名付き tomcat-trust 証明書を確認する必要があります。Cisco Unified Communications Manager からの自己署名 Tomcat 信頼証明書の削除を参照してください。.

Cisco Unified Communications Manager からの自己署名 Tomcat 信頼証明書の削除

クラスタ内の各ノードについて、Cisco Unified Communications Manager サービス信頼ストアには 1 つの自己署名 tomcat 信頼証明書があります。Cisco Unified Communications Manager ノードから削除する対象となるのは、これらの証明書だけです。

CA 署名付き証明書でクラスタの IM and Presence Service ノードをすでに設定し、証明書が Cisco Unified Communications Manager ノードに伝達されるよう 30 分間待機したことを確認します。

| ステップ 1 | [Cisco Unifiedオペレーティングシステムの管理(Cisco Unified Operating System Administration)] ユーザ インターフェイスにログインし、 を選択します。 [証明書の一覧(Certificate List)] ウィンドウが表示されます。 | ||

| ステップ 2 | 検索結果をフィルタリングするには、ドロップダウン リストから [証明書(Certificate)] および [で始まる(begins with)] を選択し、空のフィールドに tomcat-trust と入力します。[検索(Find)] をクリックします。 [証明書の一覧(Certificate List)] ウィンドウが拡張され、tomcat-trust の証明書が示されます。 | ||

| ステップ 3 |

IM and Presence Service ノードのホスト名、または名前の FQDN が含まれているリンクを特定します。これらは、このサービスおよび IM and Presence Service ノードに関連付けられている自己署名証明書です。 |

||

| ステップ 4 | IM and Presence Service ノードの自己署名 tomcat-trust 証明書のリンクをクリックします。 新しいウィンドウが表示され、tomcat-trust 証明書の詳細が示されます。 | ||

| ステップ 5 | 証明書の詳細で、Issuer Name CN= と Subject Name CN= の値が一致している、つまり自己署名の証明書であることを確認します。 | ||

| ステップ 6 |

自己署名の証明書であることが確認され、CA 署名付き証明書が Cisco Unified Communications Manager ノードに確実に伝達されたと判断できる場合には、[削除(Delete)] をクリックします。

|

||

| ステップ 7 | クラスタ内の各 IM and Presence Service ノードに対して、手順 4、5、および 6 を繰り返します。 |

IM and Presence Service での SIP セキュリティの設定

TLS ピア サブジェクトの設定

IM and Presence サービス証明書をインポートすると、IM and Presence サービスは自動的に TLS ピア サブジェクトを TLS ピア サブジェクト リストおよび TLS コンテキスト リストに追加しようとします。要件に合わせて TLS ピア サブジェクトおよび TLS コンテキストが設定されていることを確認します。

| ステップ 1 | の順に選択します。 |

| ステップ 2 | [新規追加(Add New)] をクリックします。 |

| ステップ 3 | ピア サブジェクト名に対して次の手順のいずれかを実行します。 |

| ステップ 4 | [説明(Description)] フィールドにノードの名前を入力します。 |

| ステップ 5 | [保存(Save)] をクリックします。 |

次の作業

TLS コンテキストの設定

IM and Presence サービス証明書をインポートすると、IM and Presence サービスは自動的に TLS ピア サブジェクトを TLS ピア サブジェクト リストおよび TLS コンテキスト リストに追加しようとします。要件に合わせて TLS ピア サブジェクトおよび TLS コンテキストが設定されていることを確認します。

| ステップ 1 | の順に選択します。 |

| ステップ 2 | [検索(Find)] をクリックします。 |

| ステップ 3 | [Default_Cisco_UPS_SIP_Proxy_Peer_Auth_TLS_Context] を選択します。 |

| ステップ 4 | 使用可能な TLS ピア サブジェクトのリストから、設定した TLS ピア サブジェクトを選択します。 |

| ステップ 5 | この TLS ピア サブジェクトを [Selected TLS Peer Subjects] に移動します。 |

| ステップ 6 | [保存(Save)] をクリックします。 |

| ステップ 7 | を選択します。 |

| ステップ 8 |

Cisco SIP プロキシ サービスを再起動します。 TLS コンテキストに対する変更を有効にするには、SIP Proxy サービスを再起動する必要があります。 |

IM and Presence Service の XMPP セキュリティの設定

- XMPP セキュリティ モード

- IM and Presence サービスと XMPP クライアント間のセキュア接続の設定

- IM and Presence サービスのオンによる XMPP クライアントのサポート

- XMPP フェデレーションのセキュリティ証明書でのワイルドカードの有効化

XMPP セキュリティ モード

IM and Presence サービスは XMPP ベースの設定でセキュリティが強化されています。次の表は、これらの XMPP のセキュリティ モードについて説明します。IM and Presence サービスの XMPP セキュリティ モードを設定するには、 を選択します。

| Enable XMPP Client To IM/P Service Secure Mode(XMPP クライアントと IM/P サービス間のセキュア モードの有効化) |

この設定をオンにすると、IM and Presence サービスは、クラスタ内の IM and Presence サービス ノードと XMPP クライアント アプリケーション間にセキュアな TLS 接続を確立します。IM and Presence サービスは、このセキュア モードをデフォルトでオンにします。 このセキュア モードをオフにしないことを推奨します。ただし、XMPP クライアント アプリケーションが非セキュア モードでクライアント ログイン クレデンシャルを保護できる場合を除きます。セキュア モードをオフにする場合は、他の方法で XMPP のクライアント ツー ノード通信を保護できることを確認してください。 |

| Enable XMPP Router-to-Router Secure Mode(XMPP ルータツールータ セキュア モードの有効化) |

この設定をオンにすると、IM and Presence サービスは同じクラスタ内または別のクラスタ内の XMPP ルータ間にセキュアな TLS 接続を確立します。IM and Presence サービスは XMPP 証明書を XMPP 信頼証明書として自動的にクラスタ内またはクラスタ間で複製します。XMPP ルータは、同じクラスタ内または別のクラスタ内にある他の XMPP ルータとの TLS 接続を確立しようとし、TLS 接続の確立に使用できます。 |

| Enable Web Client to IM/P Service Secure Mode(Web クライアントと IM/P サービス間のセキュア モードの有効化) |

この設定をオンにすると、IM and Presence サービスは、IM and Presence サービス ノードと XMPP ベースの API クライアント アプリケーション間のセキュアな TLS 接続を確立します。この設定をオンにした場合は、IM and Presence サービスの cup-xmpp-trust リポジトリに Web クライアントの証明書または署名付き証明書をアップロードします。 |

XMPP のセキュリティ設定を更新した場合は、サービスを再起動します。次のいずれかの操作を行います。

-

[XMPP クライアント ツー IM/P サービスのセキュア モードを有効にする(Enable XMPP Client To IM/P Service Secure Mode)] を編集した場合は、Cisco XCP Connection Manager を再起動します。 を選択して、このサービスを再起動します。

-

[XMPP ルータツールータ セキュア モードの有効化(Enable XMPP Router-to-Router Secure Mode)] を編集した場合は、Cisco XCP Router を再起動します。を選択して、このサービスを再起動します。

-

[Web クライアント ツー IM/P サービスのセキュア モードを有効にする(Enable Web Client to IM/P Service Secure Mode)] を編集した場合は、Cisco XCP Web Connection Manager を再起動します。 を選択して、このサービスを再起動します。

IM and Presence サービスと XMPP クライアント間のセキュア接続の設定

| ステップ 1 | を選択します。 |

| ステップ 2 |

次のいずれかの作業を実行します。

|

| ステップ 3 | [保存(Save)]をクリックします。 |

XMPP のセキュリティ設定を更新した場合は、次の手順の 1 つを使用して次のサービスを再起動します。

-

[XMPP クライアント ツー IM/P サービスのセキュア モードを有効にする(Enable XMPP Client To IM/P Service Secure Mode)] を編集した場合は、Cisco XCP Connection Manager を再起動します。 を選択して、このサービスを再起動します。

-

[Web クライアント ツー IM/P サービスのセキュア モードを有効にする(Enable Web Client to IM/P Service Secure Mode)] を編集した場合は、Cisco XCP Web Connection Manager を再起動します。 を選択して、このサービスを再起動します。

IM and Presence サービスのオンによる XMPP クライアントのサポート

IM and Presence サービス クラスタ内の各ノードでこの手順を実行します。

| ステップ 1 | を選択します。 | ||

| ステップ 2 | [サーバ(Server)] メニューから [IM and Presence サービス(IM and Presence Service)] ノードを選択します。 | ||

| ステップ 3 |

次のサービスをオンにします。

|

||

| ステップ 4 |

[保存(Save)] をクリックします。

|

XMPP フェデレーションのセキュリティ証明書でのワイルドカードの有効化

XMPP フェデレーションのパートナー間での TLS を介してのグループ チャットをサポートするには、XMPP セキュリティ証明書に対するワイルドカードを有効にする必要があります。

デフォルトでは、XMPP フェデレーション セキュリティ証明書の cup-xmpp-s2s には IM and Presence サービス展開によって設定されるすべてのドメインが含まれます。これらは、証明書内のサブジェクト代替名(SAN)エントリとして追加されます。同じ証明書内のホストされているすべてのドメインにワイルドカードを指定する必要があります。そのため、「example.com」 の SAN エントリの代わりに、XMPP セキュリティ証明書には 「*.example.com」 の SAN エントリが含まれている必要があります。グループ チャットのサーバ エイリアスは、IM and Presence サービス システムでホストされているいずれかのドメインのサブドメインであるため、ワイルドカードが必要です。例:「conference.example.com」

ヒント |

任意のノード上の cup-xmpp-s2s 証明書を表示するには、 を選択し、[cup-xmpp-s2s] リンクをクリックします。 |

| ステップ 1 |

を選択します。 |

| ステップ 2 | [XMPP フェデレーション セキュリティ証明書でのワイルドカードの有効化(Enable Wildcards in XMPP Federation Security Certificates)] をオンにします。 |

| ステップ 3 | [保存(Save)] をクリックします。 |

次の作業

Cisco XMPP Federation Connection Manager サービスが実行しており、XMPP フェデレーションが有効になっているクラスタ内のすべてのノードで XMPP フェデレーション セキュリティ証明書を生成する必要があります。このセキュリティ設定は、すべての IM and Presence サービス クラスタで有効にし、TLS を介しての XMPP フェデレーションをサポートする必要があります。

フィードバック

フィードバック