Cisco Jabber 11.5 用のオンプレミス展開

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月28日

章のタイトル: Users

目次

- Users

- ユーザの設定を行う

- 同期の有効化

- ユーザ ID とディレクトリ URI の入力

- ユーザ ID の LDAP 属性の指定

- ディレクトリ URI の LDAP 属性の指定

- 同期の実行

- ロールとグループの割り当て

- 認証オプション

- クライアント内の SAML SSO の有効化

- ディレクトリ サーバでの認証

ユーザの設定を行う

| コマンドまたはアクション | 目的 | |

|---|---|---|

| ステップ 1 | 同期の有効化 |

|

| ステップ 2 | ユーザ ID とディレクトリ URI の入力 |

|

| ステップ 3 | 同期の実行 |

|

| ステップ 4 | ロールとグループの割り当て |

|

| ステップ 5 | 認証オプション |

同期の有効化

ディレクトリ サーバ内の連絡先データが Cisco Unified Communications Manager に複製されていることを確認するには、ディレクトリ サーバと同期する必要があります。ディレクトリ サーバと同期する前に、同期を有効にする必要があります。

次の作業

ユーザ ID の LDAP 属性を指定します。

ユーザ ID とディレクトリ URI の入力

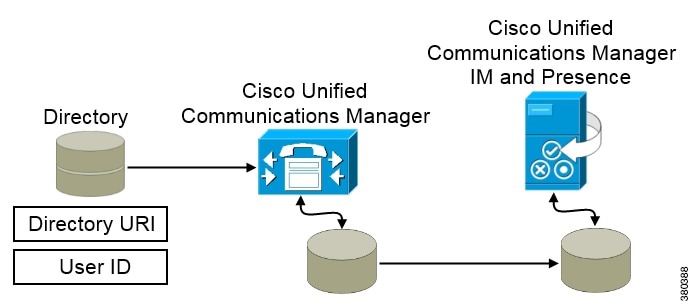

Cisco Unified Communications Manager がディレクトリ ソースと同期すると、ディレクトリ URI とユーザ ID の値を取得して、それらを Cisco Unified Communications Manager データベースのエンド ユーザ設定テーブルに入力します。

その後で、Cisco Unified Communications Manager データベースが Cisco Unified Communications Manager IM and Presence サービス データベースと同期します。その結果、ディレクトリ URI とユーザ ID の値が Cisco Unified Communications Manager IM and Presence サービス データベースのエンド ユーザ設定テーブルに入力されます。

ユーザ ID の LDAP 属性の指定

ユーザをディレクトリ ソースから Cisco Unified Communications Manager に同期する場合は、ディレクトリ内の属性からユーザ ID を生成できます。ユーザ ID を保持するデフォルトの属性は、sAMAccountName です。

ディレクトリ URI の LDAP 属性の指定

Cisco Unified Communications Manager リリース 9.0(1) 以降では、ディレクトリ内の属性からディレクトリ URI を生成できます。

同期を有効化をします。

同期の実行

ディレクトリ サーバを追加し、必要なパラメータを指定した後、Cisco Unified Communications Manager をディレクトリ サーバと同期できます。

このサービスは、プレゼンス サーバと Cisco Unified Communications Manager 間で同期されたデータを維持します。ディレクトリ サーバとの同期を実行すると、Cisco Unified Communications Manager は次にプレゼンス サーバとデータを同期します。ただし、[Cisco Sync Agent] サービスがアクティブになっていて、開始されている必要があります。

ディレクトリ サーバからのユーザ データが Cisco Unified Communications Manager データベースに同期されます。その後で、Cisco Unified Communications Manager がプレゼンス サーバ データベースにユーザ データを同期します。

ロールとグループの割り当て

すべての展開タイプで、ユーザを [標準CCMエンドユーザ(Standard CCM End Users)] に割り当てます。

| ステップ 1 | [Cisco Unified CM の管理(Cisco Unified CM Administration)] インターフェイスを開きます。 |

| ステップ 2 | を選択します。 [ユーザの検索と一覧表示(Find and List Users)] ウィンドウが開きます。 |

| ステップ 3 | 一覧からユーザを探し、選択します。 [エンド ユーザの設定(End User Configuration)] ウィンドウが表示されます。 |

| ステップ 4 | [権限情報(Permissions Information)] セクションを探します。 |

| ステップ 5 | [アクセス コントロール グループに追加(Add to Access Control Group)] を選択します。 [アクセス コントロール グループの検索と一覧表示(Find and List Access Control Groups)] ダイアログボックスが開きます。 |

| ステップ 6 |

ユーザのアクセス コントロール グループを選択します。 ユーザを、少なくとも次のアクセス コントロール グループに割り当てる必要があります。 セキュア電話機能をユーザにプロビジョニングする場合、Standard CTI Secure Connection グループにユーザを割り当てないでください。 電話機のモデルによっては、次のコントロール グループが追加で必要となります。

|

| ステップ 7 | [選択項目の追加(Add Selected)] を選択します。 [アクセス コントロール グループの検索と一覧表示(Find and List Access Control Groups)] ウィンドウが終了します。 |

| ステップ 8 | [エンド ユーザの設定(End User Configuration)] ウィンドウで [保存(Save)] を選択します。 |

認証オプション

クライアント内の SAML SSO の有効化

-

Cisco WebEx Messenger を使用しない場合は、Cisco Unified Communications Applications 10.5.1 Service Update 1 で SSO を有効にします。このサービス上での SAML SSO の有効化方法については、『SAML SSO Deployment Guide for Cisco Unified Communications Applications, Release 10.5(Cisco Unified Communications アプリケーション リリース 10.5 SAML SSO 導入ガイド)』を参照してください。

-

Cisco Unity Connection バージョン 10.5 で SSO を有効にします。このサービス上での SAML SSO の有効化方法については、『Managing SAML SSO in Cisco Unity Connection』を参照してください。

-

Cisco WebEx Messenger を使用する場合は、Cisco WebEx Messenger サービスで SSO を有効にして Cisco Unified Communications アプリケーションと Cisco Unity Connection をサポートします。このサービス上での SAML SSO の有効化方法については、『Cisco WebEx Messenger Administrator's Guide(Cisco WebEx Messenger 管理者ガイド)』の「Single Sign-On(シングル サインオン)」を参照してください。

このサービス上での SAML SSO の有効化方法については、『Cisco WebEx Messenger Administrator's Guide』の「Single Sign-On」を参照してください。

| ステップ 1 | Web ブラウザで証明書を検証できるように、すべてのサーバに証明書を配布してください。これを行わない場合、無効な証明書に関する警告メッセージが表示されます。証明書の検証に関する詳細については、「証明書の検証」を参照してください。 |

| ステップ 2 | クライアントの SAML SSO のサービス検出を確認します。クライアントは、標準サービス検出を使用してクライアントの SAML SSO を有効化します。設定パラメータ ServicesDomain、VoiceServicesDomain、および ServiceDiscoveryExcludedServices を使用して、サービス検出を有効化します。サービス検出を有効にする方法の詳細については、「Configure Service Discovery for Remote Access(リモート アクセス用サービス検出の設定)」を参照してください。 |

| ステップ 3 |

セッションの継続時間を定義します。 セッションは、Cookie およびトークン値で構成されます。通常、Cookie はトークンより長く残ります。cookie の寿命はアイデンティティ プロバイダーで定義され、トークンの期間はサービスで定義されます。 |

| ステップ 4 |

SSO を有効にすると、デフォルトで、すべての Cisco Jabber ユーザが SSO を使用してサインインします。管理者は、特定のユーザが SSO を使用する代わりに、Cisco Jabber ユーザ名とパスワードを使用してサインインするようにユーザ単位でこの設定を変更できます。Cisco Jabber ユーザの SSO を無効にするには、SSO_Enabled パラメータの値を FALSE に設定します。 ユーザに電子メール アドレスを尋ねないように Cisco Jabber を設定した場合は、ユーザの Cisco Jabber への最初のサインインが非 SSO になることがあります。展開によっては、パラメータの ServicesDomainSsoEmailPrompt を ON に設定する必要があります。これによって、Cisco Jabber は初めて SSO サインインを実行する際の必要な情報を得ることができます。ユーザが以前 Cisco Jabber にサインインしたことがある場合は、必要な情報が取得済みであるため、このプロンプトは必要ありません。 |

ディレクトリ サーバでの認証

ディレクトリ サーバを使用して認証するように Cisco Unified Communications Manager を設定します。ユーザがクライアントにサインインすると、プレゼンス サーバがその認証を Cisco Unified Communications Manager にルーティングします。その後で、Cisco Unified Communications Manager がその認証をディレクトリ サーバにプロキシします。

| ステップ 1 | [Cisco Unified CM の管理(Cisco Unified CM Administration)] インターフェイスを開きます。 |

| ステップ 2 | を選択します。 |

| ステップ 3 | [エンドユーザ用 LDAP 認証の使用(Use LDAP Authentication for End Users)] を選択します。 |

| ステップ 4 |

必要に応じて、LDAP クレデンシャルとユーザ検索ベースを指定します。 [LDAP認証(LDAP Authentication)] ウィンドウ上のフィールドの詳細については、『Cisco Unified Communications Manager Administration Guide』を参照してください。 |

| ステップ 5 | [保存(Save)] を選択します。 |

目次

ユーザの設定を行う

手順

コマンドまたはアクション 目的 ステップ 1 同期の有効化

ステップ 2 ユーザ ID とディレクトリ URI の入力

ステップ 3 同期の実行

ステップ 4 ロールとグループの割り当て

ステップ 5 認証オプション

同期の有効化

手順ディレクトリ サーバ内の連絡先データが Cisco Unified Communications Manager に複製されていることを確認するには、ディレクトリ サーバと同期する必要があります。ディレクトリ サーバと同期する前に、同期を有効にする必要があります。

ステップ 1 [Cisco Unified CM の管理(Cisco Unified CM Administration)] インターフェイスを開きます。 ステップ 2 を選択します。 [LDAP システムの設定(LDAP System Configuration)] ウィンドウが開きます。

ステップ 3 [LDAP システム情報(LDAP System Information)] セクションに移動します。 ステップ 4 [LDAP サーバからの同期を有効にする(Enable Synchronizing from LDAP Server)] を選択します。 ステップ 5 [LDAP サーバ タイプ(LDAP Server Type)] ドロップダウン リストから、データの同期元となるディレクトリ サーバのタイプを選択します。

次の作業ユーザ ID の LDAP 属性を指定します。

ユーザ ID とディレクトリ URI の入力

LDAP ディレクトリ サーバと Cisco Unified Communications Manager を同期させると、次の値を含む属性を使用して、 Cisco Unified Communications Manager データベースと Cisco Unified Communications Manager IM and Presence サービス データベースの両方でエンド ユーザ設定テーブルを生成できます。Cisco Unified Communications Manager がディレクトリ ソースと同期すると、ディレクトリ URI とユーザ ID の値を取得して、それらを Cisco Unified Communications Manager データベースのエンド ユーザ設定テーブルに入力します。

その後で、Cisco Unified Communications Manager データベースが Cisco Unified Communications Manager IM and Presence サービス データベースと同期します。その結果、ディレクトリ URI とユーザ ID の値が Cisco Unified Communications Manager IM and Presence サービス データベースのエンド ユーザ設定テーブルに入力されます。

ユーザ ID の LDAP 属性の指定

手順ユーザをディレクトリ ソースから Cisco Unified Communications Manager に同期する場合は、ディレクトリ内の属性からユーザ ID を生成できます。ユーザ ID を保持するデフォルトの属性は、sAMAccountName です。

ステップ 1 [LDAP システムの設定(LDAP System Configuration)] ウィンドウで [ユーザ ID 用 LDAP 属性(LDAP Attribute for User ID)] ドロップダウン リストを探します。 ステップ 2 必要に応じて、ユーザ ID の属性を指定し、[保存(Save)] を選択します。 重要:ユーザ ID の属性が sAMAccountName 以外の場合で、Cisco Unified Communications Manager IM and Presence サービス でデフォルトの IM アドレス スキームが使用されている場合は、次のようにクライアント コンフィギュレーション ファイルでパラメータの値として属性を指定する必要があります。

EDI パラメータは UserAccountName です。<UserAccountName>attribute-name</UserAccountName>BDI パラメータは BDIUserAccountName です。<BDIUserAccountName>attribute-name</BDIUserAccountName>設定で属性を指定せず、属性が sAMAccountName 以外の場合、クライアントはディレクトリ内の連絡先を解決できません。この結果、ユーザはプレゼンスを取得せず、インスタント メッセージを送信または受信できません。

関連タスク

ディレクトリ URI の LDAP 属性の指定

はじめる前に手順同期を有効化をします。

ステップ 1 を選択します。 ステップ 2 適切な LDAP ディレクトリを選択するか、[新規追加(Add New)] を選択して LDAP ディレクトリを追加します。 ステップ 3 [同期対象の標準ユーザ フィールド(Standard User Fields To Be Synchronized)] セクションを探します。 ステップ 4 [ディレクトリURI(Directory URI)] ドロップダウン リストで、次の LDAP 属性のいずれかを選択します。 ステップ 5 [保存(Save)] を選択します。

関連タスク

同期の実行

はじめる前に手順ご使用の環境にプレゼンス サーバが含まれる場合は、ディレクトリ サーバと同期する前に次の機能サービスがアクティブになっていて、開始されていることを確認する必要があります。このサービスは、プレゼンス サーバと Cisco Unified Communications Manager 間で同期されたデータを維持します。ディレクトリ サーバとの同期を実行すると、Cisco Unified Communications Manager は次にプレゼンス サーバとデータを同期します。ただし、[Cisco Sync Agent] サービスがアクティブになっていて、開始されている必要があります。

ステップ 1 を選択します。 ステップ 2 [新規追加(Add New)] を選択します。 [LDAP ディレクトリ(LDAP Directory)] ウィンドウが開きます。

ステップ 3 [LDAP ディレクトリ(LDAP Directory)] ウィンドウで必要な詳細情報を指定します。 指定可能な値と形式の詳細については、『Cisco Unified Communications Manager Administration Guide』を参照してください。

ステップ 4 情報が定期的に同期されることを保証するには、LDAP ディレクトリ同期スケジュールを作成します。 ステップ 5 [保存(Save)] を選択します。 ステップ 6 [今すぐ完全同期を実行する(Perform Full Sync Now)] を選択します。

(注) 同期プロセスの完了までに要する時間は、ディレクトリ内のユーザの数によって異なります。ユーザ数が数千にもなる大規模なディレクトリの同期を実施する場合、そのプロセスにはある程度の時間がかかると予想されます。

ディレクトリ サーバからのユーザ データが Cisco Unified Communications Manager データベースに同期されます。その後で、Cisco Unified Communications Manager がプレゼンス サーバ データベースにユーザ データを同期します。

ロールとグループの割り当て

手順

ステップ 1 [Cisco Unified CM の管理(Cisco Unified CM Administration)] インターフェイスを開きます。 ステップ 2 を選択します。 [ユーザの検索と一覧表示(Find and List Users)] ウィンドウが開きます。 ステップ 3 一覧からユーザを探し、選択します。 [エンド ユーザの設定(End User Configuration)] ウィンドウが表示されます。 ステップ 4 [権限情報(Permissions Information)] セクションを探します。 ステップ 5 [アクセス コントロール グループに追加(Add to Access Control Group)] を選択します。 [アクセス コントロール グループの検索と一覧表示(Find and List Access Control Groups)] ダイアログボックスが開きます。 ステップ 6 ユーザのアクセス コントロール グループを選択します。 ユーザを、少なくとも次のアクセス コントロール グループに割り当てる必要があります。

セキュア電話機能をユーザにプロビジョニングする場合、Standard CTI Secure Connection グループにユーザを割り当てないでください。

電話機のモデルによっては、次のコントロール グループが追加で必要となります。

Cisco Unified IP Phone 9900、 8900、8800 シリーズ、または DX シリーズでは、[標準 CTI による接続時の転送および会議をサポートする電話の制御(Standard CTI Allow Control of Phones supporting Connected Xfer and conf)] を選択します。

Cisco Unified IP Phone 6900 シリーズでは、[標準 CTI によるロールオーバー モードをサポートする電話の制御(Standard CTI Allow Control of Phones supporting Rollover Mode)] を選択します。

ステップ 7 [選択項目の追加(Add Selected)] を選択します。 [アクセス コントロール グループの検索と一覧表示(Find and List Access Control Groups)] ウィンドウが終了します。 ステップ 8 [エンド ユーザの設定(End User Configuration)] ウィンドウで [保存(Save)] を選択します。

認証オプション

クライアント内の SAML SSO の有効化

はじめる前に手順

Cisco WebEx Messenger を使用しない場合は、Cisco Unified Communications Applications 10.5.1 Service Update 1 で SSO を有効にします。このサービス上での SAML SSO の有効化方法については、『SAML SSO Deployment Guide for Cisco Unified Communications Applications, Release 10.5(Cisco Unified Communications アプリケーション リリース 10.5 SAML SSO 導入ガイド)』を参照してください。

Cisco Unity Connection バージョン 10.5 で SSO を有効にします。このサービス上での SAML SSO の有効化方法については、『Managing SAML SSO in Cisco Unity Connection』を参照してください。

Cisco WebEx Messenger を使用する場合は、Cisco WebEx Messenger サービスで SSO を有効にして Cisco Unified Communications アプリケーションと Cisco Unity Connection をサポートします。このサービス上での SAML SSO の有効化方法については、『Cisco WebEx Messenger Administrator's Guide(Cisco WebEx Messenger 管理者ガイド)』の「Single Sign-On(シングル サインオン)」を参照してください。

このサービス上での SAML SSO の有効化方法については、『Cisco WebEx Messenger Administrator's Guide』の「Single Sign-On」を参照してください。

ステップ 1 Web ブラウザで証明書を検証できるように、すべてのサーバに証明書を配布してください。これを行わない場合、無効な証明書に関する警告メッセージが表示されます。証明書の検証に関する詳細については、「証明書の検証」を参照してください。 ステップ 2 クライアントの SAML SSO のサービス検出を確認します。クライアントは、標準サービス検出を使用してクライアントの SAML SSO を有効化します。設定パラメータ ServicesDomain、VoiceServicesDomain、および ServiceDiscoveryExcludedServices を使用して、サービス検出を有効化します。サービス検出を有効にする方法の詳細については、「Configure Service Discovery for Remote Access(リモート アクセス用サービス検出の設定)」を参照してください。 ステップ 3 セッションの継続時間を定義します。 セッションは、Cookie およびトークン値で構成されます。通常、Cookie はトークンより長く残ります。cookie の寿命はアイデンティティ プロバイダーで定義され、トークンの期間はサービスで定義されます。

ステップ 4 SSO を有効にすると、デフォルトで、すべての Cisco Jabber ユーザが SSO を使用してサインインします。管理者は、特定のユーザが SSO を使用する代わりに、Cisco Jabber ユーザ名とパスワードを使用してサインインするようにユーザ単位でこの設定を変更できます。Cisco Jabber ユーザの SSO を無効にするには、SSO_Enabled パラメータの値を FALSE に設定します。 ユーザに電子メール アドレスを尋ねないように Cisco Jabber を設定した場合は、ユーザの Cisco Jabber への最初のサインインが非 SSO になることがあります。展開によっては、パラメータの ServicesDomainSsoEmailPrompt を ON に設定する必要があります。これによって、Cisco Jabber は初めて SSO サインインを実行する際の必要な情報を得ることができます。ユーザが以前 Cisco Jabber にサインインしたことがある場合は、必要な情報が取得済みであるため、このプロンプトは必要ありません。

ディレクトリ サーバでの認証

手順ディレクトリ サーバを使用して認証するように Cisco Unified Communications Manager を設定します。ユーザがクライアントにサインインすると、プレゼンス サーバがその認証を Cisco Unified Communications Manager にルーティングします。その後で、Cisco Unified Communications Manager がその認証をディレクトリ サーバにプロキシします。

ステップ 1 [Cisco Unified CM の管理(Cisco Unified CM Administration)] インターフェイスを開きます。 ステップ 2 を選択します。 ステップ 3 [エンドユーザ用 LDAP 認証の使用(Use LDAP Authentication for End Users)] を選択します。 ステップ 4 必要に応じて、LDAP クレデンシャルとユーザ検索ベースを指定します。 [LDAP認証(LDAP Authentication)] ウィンドウ上のフィールドの詳細については、『Cisco Unified Communications Manager Administration Guide』を参照してください。

ステップ 5 [保存(Save)] を選択します。

フィードバック

フィードバック