|

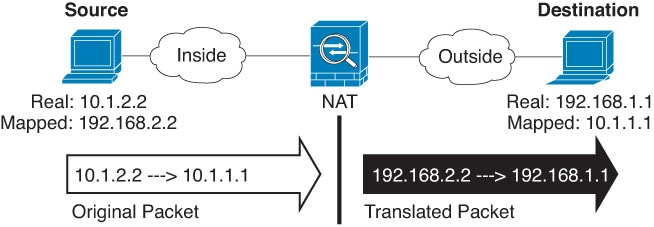

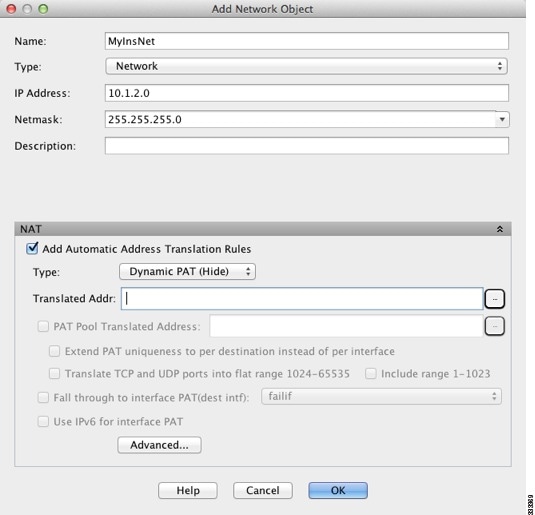

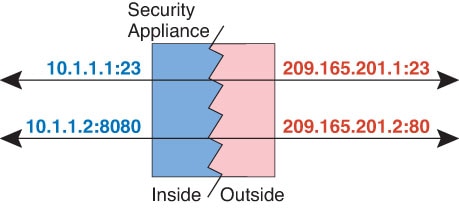

ネットワーク オブジェクト NAT

|

8.3(1)

|

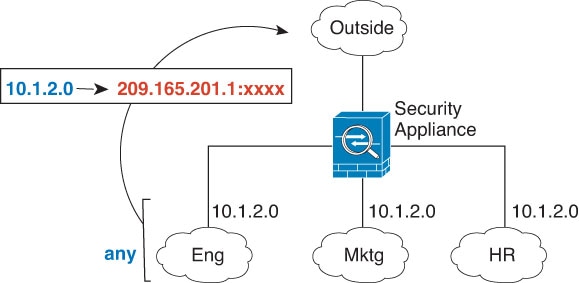

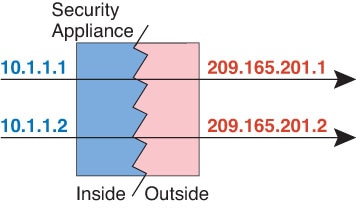

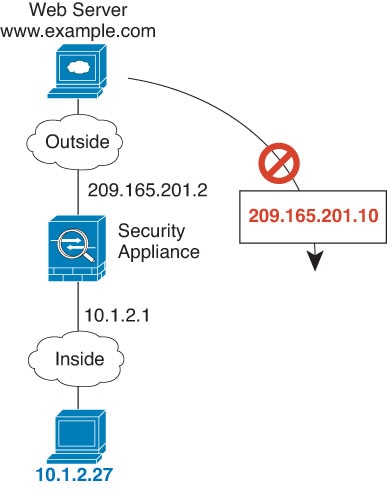

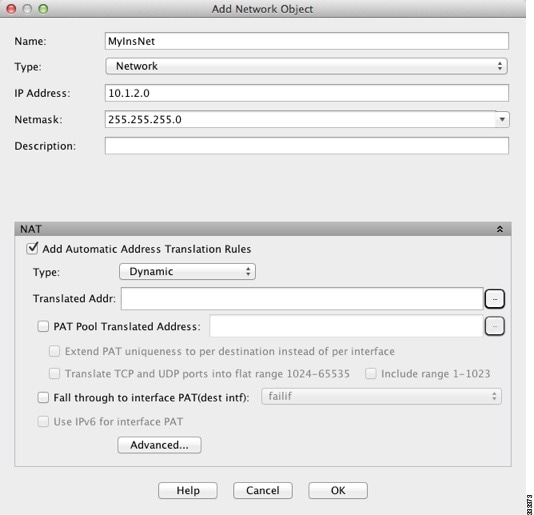

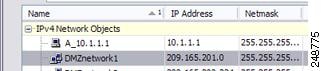

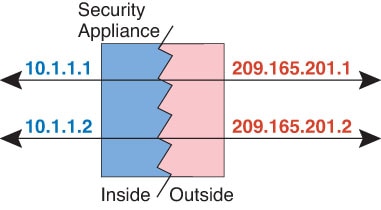

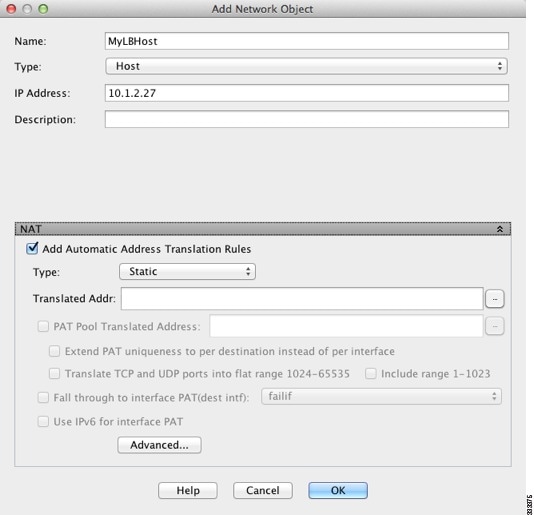

ネットワーク オブジェクトの IP アドレスの NAT を設定します。

次の画面が導入または変更されました。 [Configuration] > [Firewall] > [NAT Rules]

[Configuration] > [Firewall] > [Objects] > [Network Objects/Groups]

|

|

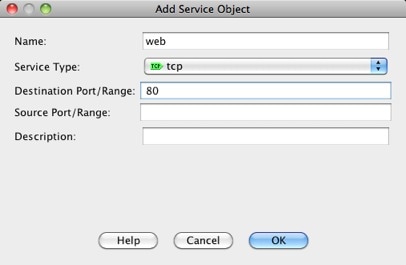

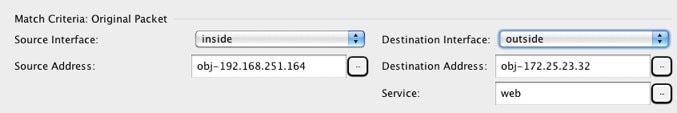

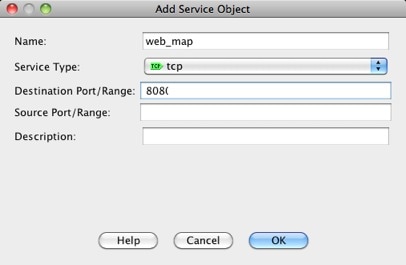

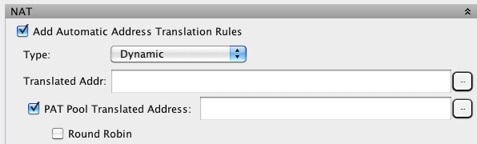

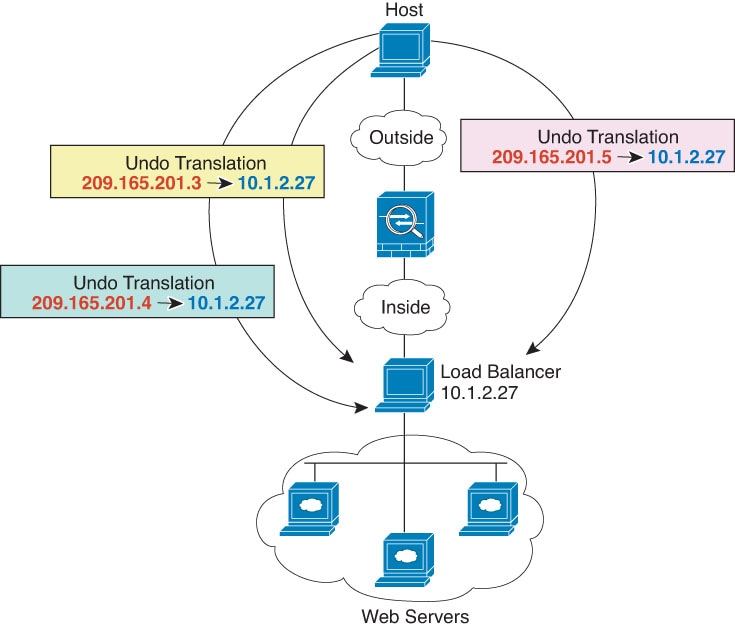

Twice NAT

|

8.3(1)

|

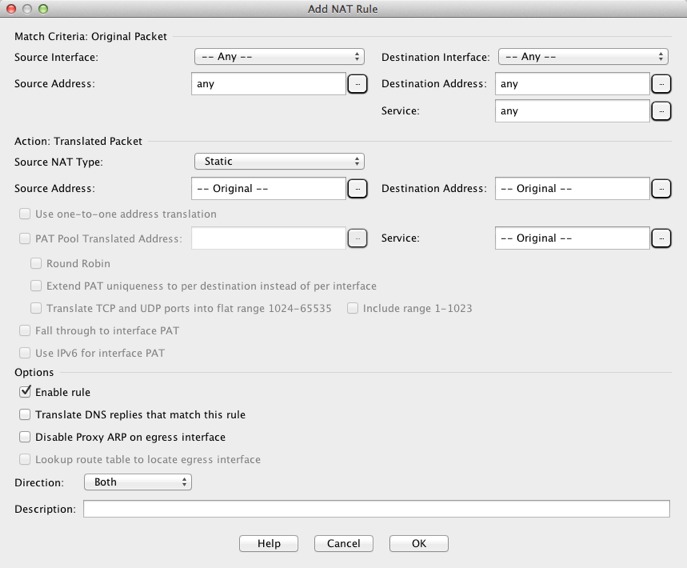

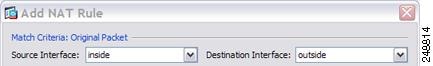

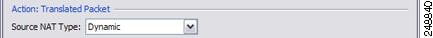

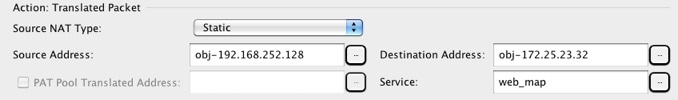

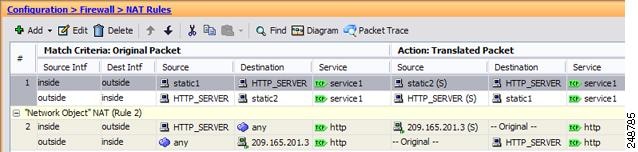

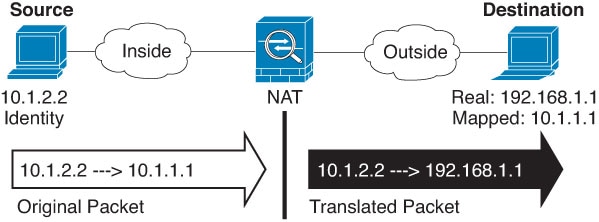

Twice NAT では、1 つのルールで送信元アドレスおよび宛先アドレスの両方を識別できます。

次の画面が変更されました。[Configuration] > [Firewall] > [NAT Rules]。

|

|

アイデンティティ NAT の設定が可能なプロキシ ARP およびルート ルックアップ

|

8.4(2)/8.5(1)

|

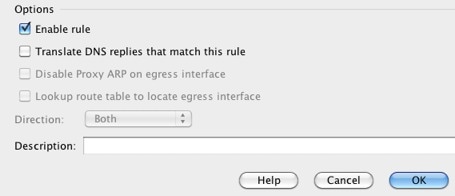

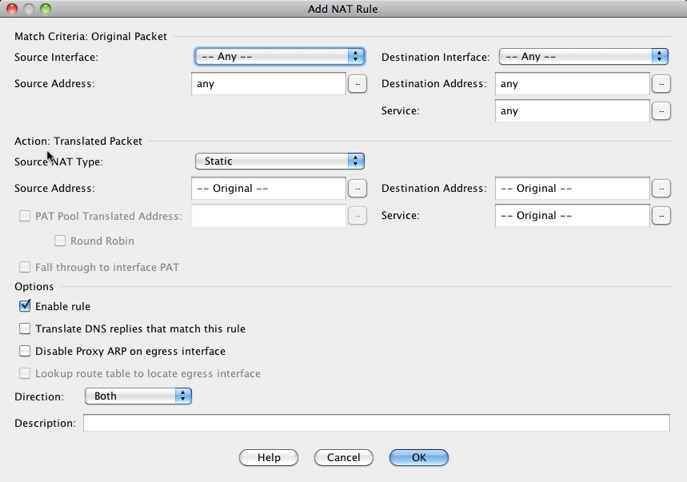

アイデンティティ NAT の以前のリリースでは、プロキシ ARP はディセーブルにされ、出力インターフェイスの決定には常にルート ルックアップが使用されていました。これらを設定することはできませんでした。8.4(2) 以降、アイデンティティ NAT

のデフォルト動作は他のスタティック NAT コンフィギュレーションの動作に一致するように変更されました。これにより、デフォルトでプロキシ ARP はイネーブルにされ、NAT コンフィギュレーションにより出力インターフェイスが決定されるようになりました(指定されている場合)。これらの設定をそのまま残すこともできますし、個別にイネーブルまたはディセーブルにすることもできます。通常のスタティック

NAT のプロキシ ARP をディセーブルにすることもできるようになっています。

8.3 よりも前の設定の場合、8.4(2) 以降への NAT 免除ルール(nat 0 access-list コマンド)の移行には、プロキシ ARP をディセーブルにするキーワード no-proxy-arp およびルート ルックアップを使用するキーワード route-lookup があります。8.3(2) および 8.4(1) への移行に使用された unidirectional キーワードは、移行に使用されなくなりました。8.3(1)、8.3(2)、8.4(1) から 8.4(2) にアップグレードすると、既存機能を保持するため、すべてのアイデンティティ NAT コンフィギュレーションに no-proxy-arp キーワードと route-lookup キーワードが含まれるようになっています。unidirectional キーワードは削除されました。

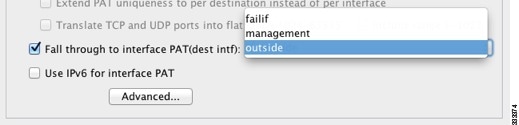

その次の画面が変更されました。[Configuration] > Firewall] > [NAT Rules] > [Add/Edit Network Object] > [Advanced NAT Settings]、[Configuration]

> [Firewall] > [NAT Rules] > [Add/Edit NAT Rule]。

|

|

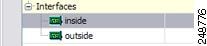

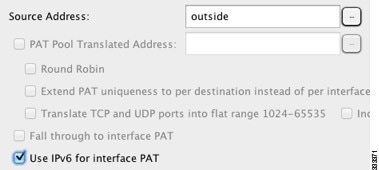

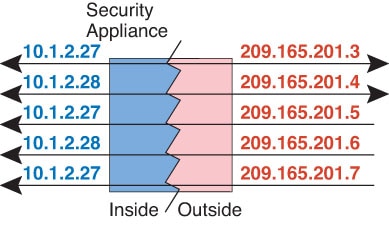

PAT プールおよびラウンド ロビン アドレス割り当て

|

8.4(2)/8.5(1)

|

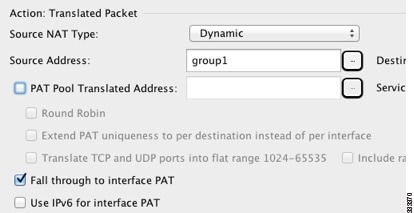

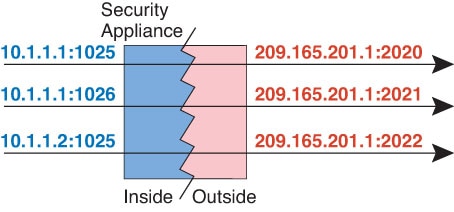

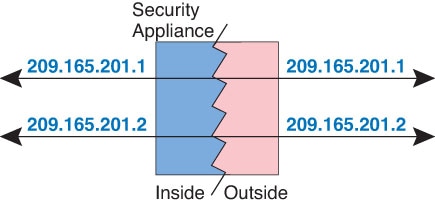

1 つのアドレスの代わりに、PAT アドレスのプールを指定できるようになりました。また、オプションで、PAT アドレスのすべてのポートを使用してからプール内の次のアドレスを使用するのではなく、PAT アドレスのラウンドロビン割り当てをイネーブルにすることもできます。これらの機能は、1

つの PAT アドレスで多数の接続を行っている場合にそれが DoS 攻撃の対象となることを防止するのに役立ちます。またこの機能により、多数の PAT アドレスを簡単に設定できます。

その次の画面が変更されました。[Configuration] > Firewall] > [NAT Rules] > [Add/Edit Network Object]、[Configuration] > [Firewall] > [NAT Rules]

> [Add/Edit NAT Rule]。

|

|

ラウンドロビン PAT プール割り当てで、既存のホストの同じ IP アドレスを使用する

|

8.4(3)

|

ラウンドロビン割り当てで PAT プールを使用するときに、ホストに既存の接続がある場合、そのホストからの後続の接続では、ポートが使用可能であれば同じ PAT IP アドレスが使用されます。

変更された画面はありません。

この機能は、8.5(1) または 8.6(1) では使用できません。

|

|

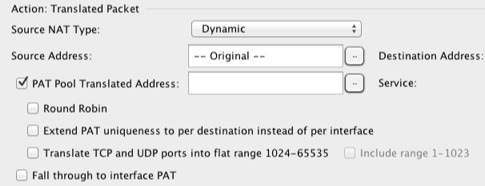

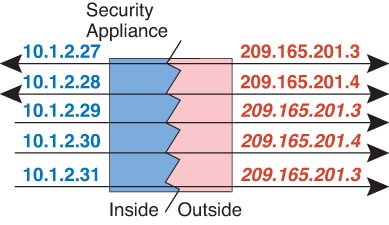

PAT プールの PAT ポートのフラットな範囲

|

8.4(3)

|

使用できる場合、実際の送信元ポート番号がマッピング ポートに対して使用されます。ただし、実際のポートが使用できない場合は、デフォルトで、マッピング ポートは実際のポート番号と同じポート範囲(0 ~ 511、512 ~ 1023、および 1024 ~ 65535)から選択されます。そのため、1024 よりも下のポートには、小さい PAT プールのみがあります。

下位ポート範囲を使用するトラフィックが数多くある場合は、PAT プールを使用するときに、サイズが異なる 3 つの層の代わりにフラットなポート範囲を使用するように指定できます。1024 ~ 65535 または 1 ~ 65535 です。

その次の画面が変更されました。[Configuration] > Firewall] > [NAT Rules] > [Add/Edit Network Object]、[Configuration] > [Firewall] > [NAT Rules]

> [Add/Edit NAT Rule]。

この機能は、8.5(1) または 8.6(1) では使用できません。

|

|

PAT プールの拡張 PAT

|

8.4(3)

|

各 PAT IP アドレスでは、最大 65535 個のポートを使用できます。65535 個のポートで変換が不十分な場合は、PAT プールに対して拡張 PAT をイネーブルにすることができます。拡張 PAT では、変換情報の宛先アドレスとポートを含め、IP

アドレスごとではなく、サービスごとに 65535 個のポートが使用されます。

その次の画面が変更されました。[Configuration] > Firewall] > [NAT Rules] > [Add/Edit Network Object]、[Configuration] > [Firewall] > [NAT Rules]

> [Add/Edit NAT Rule]。

この機能は、8.5(1) または 8.6(1) では使用できません。

|

|

VPN ピアのローカル IP アドレスを変換してピアの実際の IP アドレスに戻す自動 NAT ルール

|

8.4(3)

|

まれに、内部ネットワークで、割り当てられたローカル IP アドレスではなく、VPN ピアの実際の IP アドレスを使用する場合があります。VPN では通常、内部ネットワークにアクセスするために、割り当てられたローカル IP アドレスがピアに指定されます。ただし、内部サーバーおよびネットワーク

セキュリティがピアの実際の IP アドレスに基づく場合などに、ローカル IP アドレスを変換してピアの実際のパブリック IP アドレスに戻す場合があります。

この機能は、トンネル グループごとに 1 つのインターフェイスでイネーブルにすることができます。VPN セッションが確立または切断されると、オブジェクト NAT ルールが動的に追加および削除されます。ルールは show nat コマンドを使用して表示できます。

ルーティングの問題のため、この機能が必要でない場合は、この機能の使用は推奨しません。ご使用のネットワークとの機能の互換性を確認するには、Cisco TAC にお問い合わせください。次の制限事項を確認してください。

-

Cisco IPsec および セキュアクライアント のみがサポートされます。

-

NAT ポリシーおよび VPN ポリシーが適用されるように、パブリック IP アドレスへのリターン トラフィックは ASA にルーティングされる必要があります。

-

ロードバランシングはサポートされません(ルーティングの問題のため)。

-

ローミング(パブリック IP 変更)はサポートされません。

ASDM ではこのコマンドはサポートされません。コマンドライン ツールを使用してコマンドを入力してください。

|

|

IPv6 用の NAT のサポート

|

9.0(1)

|

NAT が IPv6 トラフィックをサポートするようになり、IPv4 と IPv6 の間の変換もサポートされます。IPv4 と IPv6 の間の変換は、トランスペアレント モードではサポートされません。

次の画面が変更されました。[Configuration] > [Firewall] > [Objects] > [Network Objects/Group]、[Configuration] > [Firewall] > [NAT Rules]。

|

|

逆引き DNS ルックアップ用の NAT のサポート

|

9.0(1)

|

NAT ルールがイネーブルにされた DNS インスペクションを使用する IPv4 NAT、IPv6 NAT、および NAT64 を使用する場合、NAT は逆引き DNS ルックアップ用の DNS PTR レコードの変換をサポートするようになりました。

|

|

Per-Session PAT

|

9.0(1)

|

Per-session PAT 機能によって PAT の拡張性が向上し、クラスタリングの場合に各メンバーユニットに独自の PAT 接続を使用できるようになります。Multi-Session PAT 接続は、制御ユニットに転送して制御ユニットを所有者とする必要があります。Per-Session

PAT セッションの終了時に、ASA からリセットが送信され、即座に xlate が削除されます。このリセットによって、エンド ノードは即座に接続を解放し、TIME_WAIT 状態を回避します。対照的に、Multi-Session PAT では、PAT

タイムアウトが使用されます(デフォルトでは 30 秒)。「ヒットエンドラン」トラフィック、たとえば HTTP や HTTPS の場合は、Per-session 機能によって、1 アドレスでサポートされる接続率が大幅に増加することがあります。Per-session

機能を使用しない場合は、特定の IP プロトコルに対する 1 アドレスの最大接続率は約 2000/秒です。Per-session 機能を使用する場合は、特定の IP プロトコルに対する 1 アドレスの接続率は 65535/平均ライフタイムです。

デフォルトでは、すべての TCP トラフィックおよび UDP DNS トラフィックが、Per-session PAT xlate を使用します。Multi-Session PAT を必要とするトラフィック、たとえば H.323、SIP、Skinny

に対して Per-session PAT をディセーブルにするには、Per-session 拒否ルールを作成します。

次の画面が変更されました。[Configuration] > [Firewall] > [Advanced] > [Per-Session NAT Rules]。

|

|

NAT ルール エンジンのトランザクション コミット モデル

|

9.3(1)

|

イネーブルの場合、NAT ルールの更新はルール コンパイルの完了後に適用され、ルール照合のパフォーマンスに影響を及ぼすことはありません。

[Configuration] > [Device Management] > [Advanced] > [Rule Engine] 画面に NAT が追加されました。

|

|

キャリア グレード NAT の拡張

|

9.5(1)

|

キャリア グレードまたは大規模 PAT では、NAT で 1 度に 1 つのポート変換を割り当てるのではなく、各ホストにポートのブロックを割り当てることができます(RFC 6888 を参照してください)。

コマンドが追加されました。[Enable Block Allocation] オブジェクト NAT および Twice NAT ダイアログボックスが追加されました。

|

|

SCTP に対する NAT サポート

|

9.5(2)

|

スタティック ネットワーク オブジェクト NAT ルールに SCTP ポートを指定できるようになりました。スタティック Twice NAT での SCTP の使用は推奨されません。ダイナミック NAT/PAT は SCTP をサポートしていません。

次の画面が変更されました: 追加/編集スタティック ネットワーク オブジェクト NAT ルール、[Advanced NAT Settings] ダイアログボックス。

|

|

NAT のポート ブロック割り当てに対する暫定ログ

|

9.12(1)

|

NAT のポート ブロックの割り当てを有効にすると、ポート ブロックの作成および削除中にシステムで syslog メッセージが生成されます。暫定ログの記録を有効にすると、指定した間隔でメッセージ 305017 が生成されます。メッセージは、その時点で割り当てられているすべてのアクティブ

ポート ブロックをレポートします(プロトコル(ICMP、TCP、UDP)、送信元および宛先インターフェイス、IP アドレス、ポート ブロックを含む)。

次の画面が変更されました。。

|

|

クラスタリングでの PAT アドレス割り当ての変更。PAT プールの flat オプションがデフォルトで有効になり、設定できなくなりました。

|

9.15(1)

|

PAT アドレスがクラスタのメンバーに配布される方法が変更されます。以前は、アドレスはクラスタのメンバーに配布されていたため、PAT プールにはクラスタメンバーごとに少なくとも 1 つのアドレスが必要でした。制御ユニットは各 PAT プールアドレスを等しいサイズのポートブロックに分割し、それらをクラスタメンバーに配布するようになりました。各メンバーには、同じ

PAT アドレスのポートブロックがあります。したがって、通常 PAT に必要な接続量に応じて、PAT プールのサイズを 1 つの IP アドレスにまで減らすことができます。ポートブロックは、1024 ~ 65535 の範囲で 512 ポートのブロック単位で割り当てられます。オプションで、PAT

プールルールを設定するときに、このブロック割り当てに予約ポート 1 〜 1023 を含めることができます。たとえば、単一ノードでは PAT プール IP アドレスあたり 65535 個の接続すべてを処理するのに対し、4 ノードクラスタでは、各ノードは

32 個のブロックを取得し、PAT プール IP アドレスあたり 16384 個の接続を処理できます。

この変更の一環として、スタンドアロンまたはクラスタ内での動作に関わりなく、すべてのシステムの PAT プールは、フラットなポート範囲 1023 〜 65535 を使用できるようになりました。以前は、flat オプションを PAT プールルールに含めることで、フラットな範囲をオプションで使用できました。flat キーワードはサポートされなくなりました。PAT プールは常にフラットになります。include-reserve キーワードは、以前は flat のサブキーワードでしたが、PAT プール構成内の独立したキーワードになりました。このオプションを使用すると、PAT プール内に 1 〜 1023 のポート範囲を含めることができます。

ポートブロック割り当てを設定する(block-allocation PAT プールオプション)と、デフォルトの 512 ポートブロックではなく、独自のブロック割り当てサイズが使用されます。また、クラスタ内のシステムの PAT プールに拡張 PAT を設定することはできません。

新規/変更された画面:[NAT PAT Pool configuration]

|

|

システム定義の NAT ルールの新しいセクション 0。

|

9.16(1)

|

新しいセクション 0 が NAT ルールテーブルに追加されました。このセクションは、システムの使用に限定されます。システムが正常に機能するために必要なすべての NAT ルールがこのセクションに追加され、これらのルールは作成したルールよりも優先されます。以前は、システム定義のルールがセクション

1 に追加され、ユーザー定義のルールがシステムの適切な機能を妨げる可能性がありました。セクション 0 のルールを追加、編集、または削除することはできませんが、show nat detail コマンド出力に表示されます。

|

|

変換後(マップ後)の宛先としての完全修飾ドメイン名(FQDN)オブジェクトの Twice NAT サポート。

|

9.17(1)

|

www.example.com を指定する FQDN ネットワークオブジェクトを、Twice NAT ルールの変換後(マップ後)の宛先アドレスとして使用できます。システムでは、DNS サーバーから返された IP アドレスに基づいてルールが設定されます。

|

フィードバック

フィードバック