- はじめに

- Cisco WAAS の概要

- WAAS ネットワークの計画

- デバイス グループとデバイス位置の使用

- AppNav の設定

- 代行受信の設定

- ネットワーク設定の構成

- 管理ログインの認証、許可、およびアカウンティングの設定

- 管理者ユーザ アカウントおよびグループの作成と管理

- Cisco WAAS デバイス用の IP アクセス コントロール リストの作成および管理

- その他のシステム設定の構成

- ファイル サービスの設定

- ファイル サービスの設定

- 解析モジュールの設定

- WAAS システムの保守

- WAAS ネットワークのモニタリングおよびトラブルシューティング

- SNMP モニタリングの設定

- 定義済み最適化ポリシー

- トランザクション ログ形式

- Index

- アプリケーション アクセラレーションについて

- グローバル最適化機能の有効化と無効化

- Akamai Connect および WAAS で使用される用語

- Akamai Connect を WAAS に追加する利点

- WAAS での Akamai Connect の使用に関する考慮事項

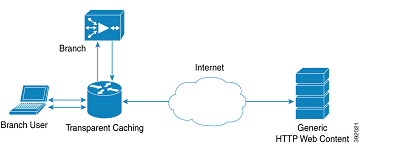

- キャッシング タイプ

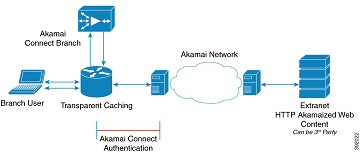

- Akamai Connected Cache

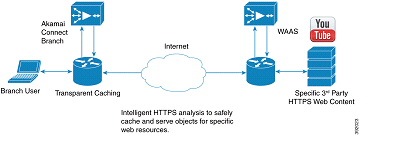

- OTT キャッシング

- Akamai キャッシングでサポートされる WAAS プラットフォーム

- ワークフロー:Akamai Connect の使用

- Akamai Connect の登録、アクティブ化、および有効化

- Akamai Connected Cache の有効化

- OTT キャッシングの有効化

- Akamai ネットワークへの接続での HTTP プロキシの使用

- キャッシング ポリシーの設定

- Cisco クラウド Web セキュリティのユーザ ポリシーの設定

- キャッシュ事前配置の設定

- シスコによる Microsoft Windows Update のサポート

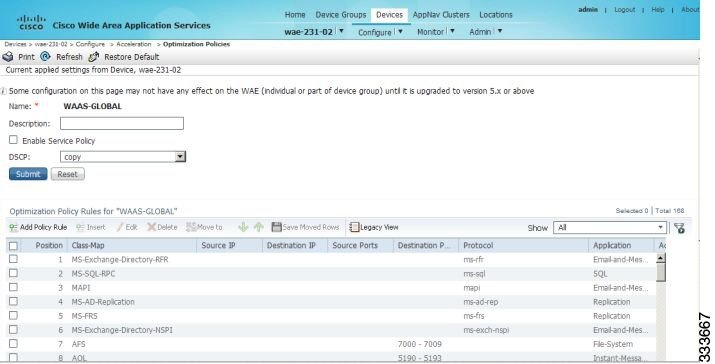

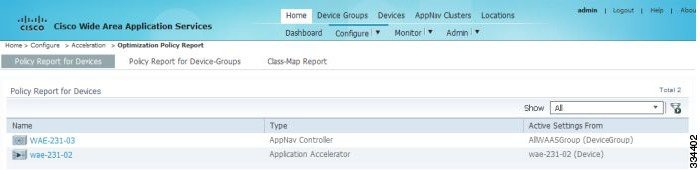

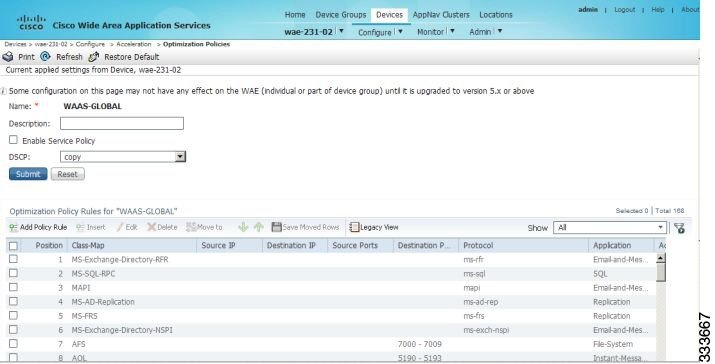

アプリケーション アクセラレーションの設定

この章では、WAAS システムの WAN で加速されるアプリケーション トラフィックのタイプを決定する、最適化ポリシーの設定方法について説明します。

(注![]() ) この章では、ネットワークに存在する Cisco Wide Area Application Services(Cisco WAAS)Central Manager と Cisco Wide Area Application Engine(WAE)を総称する用語として「Cisco WAAS デバイス」を使用します。用語 WAE は、WAE と Cisco Wide Area Virtualization Engine(WAVE)アプライアンス、WAAS を実行している Cisco Services Ready Engine(SRE)サービス モジュール(SM)、および Cisco Virtual WAAS(vWAAS)インスタンスを示します。

) この章では、ネットワークに存在する Cisco Wide Area Application Services(Cisco WAAS)Central Manager と Cisco Wide Area Application Engine(WAE)を総称する用語として「Cisco WAAS デバイス」を使用します。用語 WAE は、WAE と Cisco Wide Area Virtualization Engine(WAVE)アプライアンス、WAAS を実行している Cisco Services Ready Engine(SRE)サービス モジュール(SM)、および Cisco Virtual WAAS(vWAAS)インスタンスを示します。

アプリケーション アクセラレーションについて

Cisco WAAS ソフトウェアには、WAAS システムが最適化し、加速するアプリケーション トラフィックの種類を決定する 150 を超える事前定義された最適化ポリシーが組み込まれています。これらの事前定義されたポリシーは、ネットワークで最も一般的な種類のアプリケーション トラフィックを網羅しています。定義済みポリシーのリストについては、 付録 A「定義済み最適化ポリシー」 を参照してください。

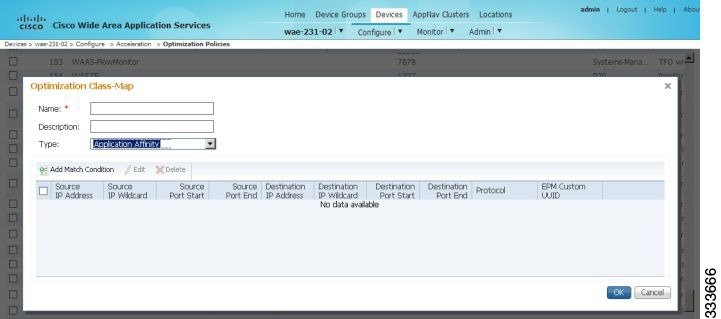

- アプリケーション定義:アプリケーション名や WAAS Central Manager がアプリケーション用の統計情報を収集するかどうかなど、特定のアプリケーションに関する一般的な情報を識別します。

- クラス マップ:特定のタイプのトラフィックを識別する一致条件が含まれます。たとえば、デフォルトの HTTP クラス マップは、ポート 80、8080、8000、8001、および 3128 へ進むすべてのトラフィックと一致します。最大 512 のクラス マップと 1024 の一致条件を作成できます。

- ポリシー:アプリケーション定義とクラス マップを単一のポリシーとして結合します。また、このポリシーは、WAAS デバイスが定義されたトラフィックに適用する最適化とアクセラレーション機能を決定します(存在する場合)。最大 512 のポリシーを作成できます。また、ポリシーには、トラフィックに適用され、アプリケーション レベルまたはグローバル レベルで設定された DSCP を上書きする DiffServ コード ポイント(DSCP)マーキング値も含めることができます。

WAAS Central Manager GUI を使用すると、事前定義されたポリシーの変更と、他のアプリケーション用の追加ポリシーの作成ができます。最適化ポリシーの作成の詳細については、新しいトラフィック最適化ポリシーの作成を参照してください。レポートの表示、ポリシーの復元、アプリケーションのモニタリング、およびその他の機能については、アプリケーション アクセラレーションの管理を参照してください。

(注![]() ) WAAS Central Manager で設定されたすべてのアプリケーション定義は、デバイス グループ メンバーシップ設定を無視して、WAAS Central Manager に登録されているすべての WAAS デバイスにグローバルに適用されます。

) WAAS Central Manager で設定されたすべてのアプリケーション定義は、デバイス グループ メンバーシップ設定を無視して、WAAS Central Manager に登録されているすべての WAAS デバイスにグローバルに適用されます。

WAAS ポリシーは、2 種類の最適化を、一致するトラフィックに適用できます。

- TFO、DRE、および LZ 圧縮を含むレイヤ 4 最適化。これらの機能はすべてのタイプの TCP トラフィックに適用できます。

- アプリケーション固有のプロトコルを高速化するレイヤ 7 最適化。アプリケーション アクセラレータはこれらの種類の最適化を制御します。

特定の最適化ポリシーに対して、DRE 機能でさまざまなキャッシング モードを使用できます(WAAS ソフトウェア バージョン 4.4.1 以降)。

- 双方向:ピア WAE は着信トラフィックと発信トラフィックに同一のキャッシュを維持します。このキャッシング モードは、ピア間で一方の方向に発生するトラフィックの大部分が、逆方向でも発生するようなシナリオに最適です。4.4.1 よりも前の WAAS ソフトウェア バージョンでは、サポートされるキャッシング モードがこのモードだけです。

- 単方向:ピア WAE は着信トラフィックと発信トラフィックに異なるキャッシュを維持します。このキャッシング モードは、ピア間で一方の方向に発生するトラフィックの大部分が、逆方向では発生しないようなシナリオに最適です。

- アダプティブ:ピア WAE は、ピア間で発生するトラフィックの特性に基づいて、双方向または単方向のキャッシュをネゴシエートします。

事前定義された最適化ポリシーは、一般的なアプリケーション トランクに基づいて最適な DRE キャッシング モードを使用するように設定されています。ただし、必要に応じてモードを変更することもできます。

グローバル最適化機能の有効化と無効化

グローバル最適化機能は、デバイスまたはデバイス グループで、トラフィック フロー最適化(TFO)、データ冗長性除去(DRE)、および永続的圧縮を有効にするかどうかを決定します。デフォルトで、これらの機能は、すべて有効です。これらの機能の 1 つを無効にすると、デバイスは、それが代行受信するトラフィックに完全な WAAS 最適化手法を適用できなくなります。

さらに、グローバル最適化機能には、EPM、HTTP、ICA、MAPI、NFS、SMB、および SSL の各アプリケーション アクセラレータが含まれます。デフォルトで、すべてのアプリケーション アクセラレータは有効です。アプリケーション アクセラレータには、動作するための特定のライセンスも必要です。ライセンスのインストールについては、第 10 章「その他のシステム設定の構成」のソフトウェア ライセンスの管理を参照してください。

すべてのアプリケーション アクセラレータが動作するには、WAN リンクのどちらか一方の側にあるピア WAE の両方でアクセラレータを有効化する必要があります。

グローバル最適化機能を有効または無効にするには、次の手順に従ってください。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Acceleration] > [Enabled Features] を選択します。

[Enabled Features] ウィンドウが表示されます。

(注![]() ) WAAS Express デバイスでは、標準機能の一部のみを使用できます。ISR-WAAS デバイスでは、SMB アプリケーション アクセラレータはデフォルトで有効になっています。デバイス グループの [Enabled Features] ウィンドウに、1 つは ISR-WAAS デバイス用、1 つは他のあらゆる種類の WAE 用の 2 つの SMB アクセラレーションのオプションが表示されます。

) WAAS Express デバイスでは、標準機能の一部のみを使用できます。ISR-WAAS デバイスでは、SMB アプリケーション アクセラレータはデフォルトで有効になっています。デバイス グループの [Enabled Features] ウィンドウに、1 つは ISR-WAAS デバイス用、1 つは他のあらゆる種類の WAE 用の 2 つの SMB アクセラレーションのオプションが表示されます。

WAAS Express の場合、アプリケーション アクセラレータの次の Express バージョンがサポートされます。

- HTTP アクセラレータ エクスプレス(HTTP アクセラレーションの設定参照)

- SSL アクセラレータ エクスプレス(SSL アクセラレーションの設定参照)

アプリケーション アクセラレータの WAAS Express バージョンにおいて、標準 WAAS デバイスのすべてのプロパティが使用できるわけではありません。

(注![]() ) サポートされていない WAAS Express デバイスで DRE を有効にしようとすると、サポートされていないことを示すメッセージが表示されます。

) サポートされていない WAAS Express デバイスで DRE を有効にしようとすると、サポートされていないことを示すメッセージが表示されます。

WAAS Express の [Restore Predefined Settings] アイコンは、HTTP/HTTPS、および SSL 暗号リストと SSL ピアリング サービスの定義済み設定に適用できます。

ステップ 3 有効にする最適化機能の横にあるチェックボックスを選択し、無効にする機能の横にあるチェックボックスの選択を解除します。各最適化機能の説明については、第 1 章「Cisco WAAS の概要」のCisco WAAS の主なサービスを参照してください。

一部の機能には、設定名の横にあるリンクをクリックして実行できる追加設定があります。リンクの隣の小さなターゲット アイコンの上にカーソルを置いて、現在の設定を示すダイアログ ボックスを表示します。

- [Data Redundancy Elimination] チェックボックスを選択した場合、[DRE Settings Configuration] ウィンドウへのショートカットとして [DRE Settings] リンクをクリックできます。詳細については、DRE の設定を参照してください。

- [HTTP Accelerator] チェックボックスを選択した場合、[HTTP/HTTPS Settings] ウィンドウへのショートカットとして [HTTP Settings] リンクをクリックできます。詳細については、HTTP アクセラレーションの設定を参照してください。

- [ICA Accelerator] チェックボックスを選択した場合、[ICA Acceleration Configuration] ウィンドウへのショートカットとして [ICA Settings] リンクをクリックできます。詳細については、ICA アクセラレーションの設定を参照してください。

- [MAPI Accelerator] チェックボックスを選択した場合、[MAPI Settings] ウィンドウへのショートカットとして [MAPI Settings] リンクをクリックできます。詳細については、MAPI アクセラレーションの設定を参照してください。

(注![]() ) [MAPI Accelerator] チェックボックスを選択すると、[Encrypted MAPI Traffic Optimization] がデフォルトで有効になります。

) [MAPI Accelerator] チェックボックスを選択すると、[Encrypted MAPI Traffic Optimization] がデフォルトで有効になります。

- [Encrypted MAPI Traffic Optimization] チェックボックスを選択した場合、[Encrypted Services Configuration] ウィンドウへのショートカットとして [Mandatory Encryption Configuration] リンクをクリックできます。詳細については、暗号化 MAPI アクセラレーションの設定を参照してください。

(注![]() ) 暗号化された MAPI アクセラレーションを有効にするためには、MAPI アクセラレーションを最初に有効にする必要があります。

) 暗号化された MAPI アクセラレーションを有効にするためには、MAPI アクセラレーションを最初に有効にする必要があります。

- [SMB Accelerator] チェックボックスを選択した場合、[SMB Acceleration Configuration] ウィンドウへのショートカットとして [SMB Settings] リンクをクリックできます。詳細については、SMB アクセラレーションの設定を参照してください。

- [SSL Accelerator] チェックボックスを選択した場合、SSL アクセラレーションを有効にするには、追加設定を実行する必要があります。詳細については、SSL アクセラレーションの設定を参照してください。

ステップ 4 オブジェクト キャッシュを有効にするには、[Object Cache Settings] セクションで、[Object Cache] チェックボックスを選択します。

WAAS は、クライアント アプリケーションによる SMB ファイル アクセスのパフォーマンスを向上させるために、オブジェクト キャッシングを実行します。また、オブジェクト キャッシングは、WAN でのデータ転送の繰り返しを防止することにより、WAN での帯域幅および遅延を最小限に抑えます。

個々のアプリケーション アクセラレータ オブジェクト キャッシュを有効にするには、次のガイドラインに従います。

(注) オブジェクト キャッシュと個々のアプリケーション アクセラレータ オブジェクト キャッシュが正常に動作していることを確認するには、次のガイドラインに留意してください。

- 各アプリケーション アクセラレータ オブジェクト キャッシュは、グローバル オブジェクト キャッシュが有効または無効のどちらであるかには関係なく、有効または無効にすることができます。

- オブジェクト キャッシュを有効にしても、個々のアプリケーション アクセラレータ オブジェクト キャッシュが自動的に有効になるわけではありません。

- 個々のアプリケーション アクセラレータ オブジェクト キャッシュは、関連付けられたアプリケーション アクセラレータが有効または無効のどちらであるかには関係なく、有効または無効にすることができます。

- オブジェクト キャッシュを有効にする前に、オブジェクト キャッシュに対してディスク割り当てが行われていることを確認してください。

- オブジェクト キャッシュには 15 GB に制限されています。この制限より大きいサイズの要求では、ファイル全体はキャッシュされません。たとえば、ファイル サイズが 25 GB の場合、このファイルのうち 15 GB のみがキャッシュされます。

(注) オブジェクト キャッシュと SMB アプリケーション アクセラレータを正常に動作させるために、SMB アプリケーション アクセラレータを有効にする前にオブジェクト キャッシュを有効にしてください。

ステップ 5 [Advanced Settings] の領域では、[Blacklist Operation] 機能を無効にする場合、このチェックボックスの選択を解除します。この機能により、WAE は、オプションのある TCP 設定パケットがブロックされるか、または WAE デバイスに戻らない状況に対し、よりよい対処を行うことができます。この動作は、オプションのある TCP 設定パケットをブロックするネットワーク デバイス(ファイアウォールなど)および非対称ルートにより発生する可能性があります。WAE はオプションのある TCP パケットを受信できない元のサーバ(ファイアウォールの後ろにあるサーバなど)を追跡できるので、オプションのある TCP パケットをこれらのブラックリスト サーバに送信しないことを学習します。WAAS は、オプションのある TCP パケットが削除される状況においても、ブランチ WAE とデータセンター WAE 間のトラフィックを加速できます。この機能を有効のままにしておくことを推奨します。

ステップ 6 60 分のデフォルトのブラックリスト サーバ アドレス保持時間を変更する場合は、[Blacklist Server Address Hold Time] フィールドに、新しい時間(分)を入力します。有効な範囲は、1 ~ 10080 分(1 週間)です。

サーバ IP アドレスがブラックリストに追加されると、そのアドレスは設定された保持時間の間ブラックリストに残ります。この時間の経過後、以降の接続時にも、サーバが受信できるかどうかを WAE が再確認できるように、TCP オプションが含まれます。ネットワーク パケットの損失により、サーバが誤ってブラックリストに載せられる可能性があるため、TCP オプションの送信を定期的に再試行することは有用です。

[Blacklist Server Address Hold Time] フィールドを変更することにより、ブラックリスト時間を短くしたり長くしたりできます。

CLI から、TFO 最適化、DRE、および永続的圧縮を設定するには、 tfo optimize グローバル コンフィギュレーション コマンドを使用します。

CLI から EPM アクセラレーションを設定するには、 accelerator epm グローバル コンフィギュレーション コマンドを使用します。

CLI から HTTP アクセラレーションを設定するには、 accelerator http グローバル コンフィギュレーション コマンドを使用します。

CLI から ICA アクセラレーションを設定するには、 accelerator ica グローバル コンフィギュレーション コマンドを使用します。

CLI から MAPI アクセラレーションを設定するには、 accelerator mapi グローバル コンフィギュレーション コマンドを使用します。

CLI から NFS アクセラレーションを設定するには、 accelerator nfs グローバル コンフィギュレーション コマンドを使用します。

CLI から SMB アクセラレーションを設定するには、 accelerator smb グローバル コンフィギュレーション コマンドを使用します。

CLI から SSL アクセラレーションを設定するには、 accelerator ssl グローバル コンフィギュレーション コマンドを使用します。

CLI からグローバル オブジェクト キャッシュを設定するには、object-cache enable グローバル コンフィギュレーション コマンドを使用します。

オブジェクト キャッシュを有効にすると、ディスクがまだオブジェクト キャッシュ用にパーティション分割されていない場合は SMB リソースを別の目的のために再利用することを確認するプロンプトが表示されます。

初めてオブジェクト キャッシュにディスク リソースを割り当てる場合、ディスク パーティション分割は次のリブート時まで有効にならないため、object-cache enable コマンドではデバイスをリブートするように促されます。その後設定が保存され、次のリブート時にオブジェクト キャッシュを再度有効にする必要はありません。

(注) object-cache enable コマンドが正常に終了したことを確認するには、次の 2 つの条件を確認します。

- このコマンドを使用する前にオブジェクト キャッシュに対するディスク割り当てが行われている。

- accelerator smb グローバル コンフィギュレーション コマンドを使用する前にこのコマンドを使用する。

指定されたアプリケーション アクセラレータ オブジェクト キャッシュを有効にするには、accelerator ao-name object-cache enable グローバル コンフィギュレーション コマンドを使用します。

(注) 各アプリケーション アクセラレータ オブジェクト キャッシュおよびグローバル オブジェクト キャッシュが正常に機能していることを確認するには、以下のガイドラインに注意してください。

- 各アプリケーション アクセラレータ オブジェクト キャッシュは、グローバル オブジェクト キャッシュが有効または無効のどちらであるかには関係なく、有効または無効にすることができます。

- no object-cache enable グローバル コンフィギュレーション コマンドを使用してグローバル オブジェクト キャッシュを無効にする前に、個々のアプリケーション アクセラレータ オブジェクト キャッシュをすべて無効にする必要があります。

- object-cache enable グローバル コンフィギュレーション コマンドは、自動的には個々のアプリケーション アクセラレータ オブジェクト キャッシュを有効にしません。

- 個々のアプリケーション アクセラレータ オブジェクト キャッシュは、関連付けられたアプリケーション アクセラレータが有効または無効のどちらであるかには関係なく、有効または無効にすることができます。

CLI から Blacklist Operation 機能を設定するには、 tfo auto-discovery グローバル コンフィギュレーション コマンドを使用します。

CLI からアプリケーション アクセラレータのステータスと統計情報を表示するには、 show accelerator および show statistics accelerator EXEC コマンドを使用します。

SMB プリント アクセラレータの統計情報を表示するには、 show statistics accelerator smb EXEC コマンドを使用します。

各アプリケーション アクセラレータを設定する詳細については、次の項を参照してください。

- HTTP アクセラレーションの設定

- MAPI アクセラレーションの設定

- 暗号化 MAPI アクセラレーションの設定

- SMB アクセラレーションの設定

- ICA アクセラレーションの設定

- SSL アクセラレーションの設定

- SMB アクセラレーションの設定

DRE の設定

DRE 設定を有効にするには、[Enabled Features] ウィンドウで [Data Redundancy Elimination] チェックボックスを選択します。

DRE の自動バイパスと負荷モニタを設定するには、次の手順に従ってください。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Acceleration] > [DRE Settings] を選択します。

ステップ 3 アラーム、および DRE 自動バイパス アプリケーション トラフィックを生成するには、[Enable DRE auto bypass] チェックボックスを選択します。

ステップ 4 負荷レポートを有効にするには、[Enable DRE Load Monitor] チェックボックスを選択します。

- [disk latency maximum] は 1 ~ 1000 の範囲で設定できます。デフォルト値は 5 です。

- [DRE load threshold] は 50 ~ 99 の範囲で設定できます。デフォルト値は 95 です。

CLI から DRE 自動バイパスを有効にするには、dre auto-bypass enable グローバル コンフィギュレーション コマンドを使用します。

CLI から DRE 負荷モニタを有効にするには、 dre load-monitor report グローバル コンフィギュレーション コマンドを使用します。

HTTP アクセラレーションの設定

HTTP アプリケーション アクセラレータは、HTTP トラフィックを加速します。HTTPS を最適化するには、SSL と HTTP の両方を有効にし、プロトコル チェーンも有効にする必要があります。

デフォルトの Web 最適化ポリシーでは、トラフィックを HTTP アクセラレータに送信することが定義されています。Web 最適化ポリシーは、HTTP クラス マップを使用し、これはポート 80、8080、8000、8001、および 3128 上のトラフィックと一致します。他のポート上でも HTTP トラフィックが存在すると予測される場合は、HTTP クラス マップにそのポートを追加します。

HTTP アクセラレータを有効化するには、[Enabled Features] ウィンドウで、[HTTP Accelerator] チェックボックスを選択します。

HTTP アクセラレーション設定を構成するには、次の手順に従ってください。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Acceleration] > [HTTP/HTTPS Settings] を選択します。

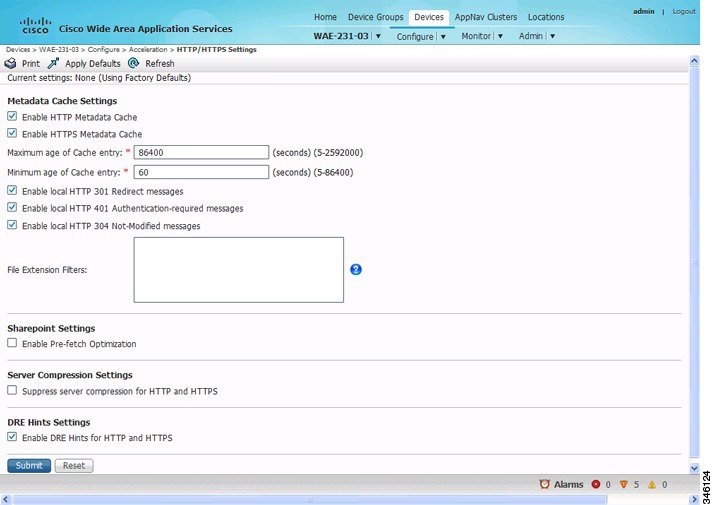

[HTTP Acceleration Settings] ウィンドウが表示されます(図 12-1)。

(注![]() ) WAAS Express の場合、HTTP アクセラレーション設定は同じですが、[HTTP/HTTPS Settings] ウィンドウのフィールドの配置が異なります。

) WAAS Express の場合、HTTP アクセラレーション設定は同じですが、[HTTP/HTTPS Settings] ウィンドウのフィールドの配置が異なります。

図 12-1 [HTTP Acceleration Settings] ウィンドウ

ステップ 3 [Enable HTTP metadatacache caching] チェックボックスを選択して、WAE による HTTP ヘッダー(メタデータ)情報のキャッシングを有効にします。デフォルト設定では、有効になっています。

[Metadata Cache Settings] 内のその他の設定を有効にするには、このチェックボックスを選択する必要があります。このチェックボックスがオンになっていない場合は、ヘッダーのキャッシングは一切行われません。

HTTP メタデータのキャッシングの詳細については、HTTP メタデータ キャッシングについてを参照してください。

ステップ 4 [Enable HTTPS metadatacache caching] チェックボックスを選択して、WAE による HTTPS ヘッダー(メタデータ)情報のキャッシングを有効にします(SSL トラフィックのペイロードとしての HTTP)。デフォルト設定では、有効になっています。

HTTP メタデータのキャッシングの詳細については、HTTP メタデータ キャッシングについてを参照してください。

ステップ 5 [Maximum age of a Cache entry] フィールドに、HTTP ヘッダー情報をキャッシュ内に保持する最大秒数を入力します。デフォルトは 86400 秒(24 時間)です。有効な期間の範囲は 5 ~ 2592000 秒(30 日)です。

ステップ 6 [Minimum age of a Cache entry] フィールドに、HTTP ヘッダー情報をキャッシュ内に保持する最小秒数を入力します。デフォルトは 60 秒です。有効な期間の範囲は 5 ~ 86400 秒(24 時間)です。

ステップ 7 [Enable local HTTP 301 redirect messages] チェックボックスを選択して、WAE によるキャッシングと、HTTP 301 メッセージのローカルでのサービスを有効にします。デフォルト設定では、有効になっています。

ステップ 8 [Enable local HTTP 401 Authentication-required messages] チェックボックスを選択して、WAE によるキャッシングと、HTTP 401 メッセージのローカルでのサービスを有効にします。デフォルト設定では、有効になっています。

ステップ 9 [Enable local HTTP 304 Not-Modified messages] チェックボックスを選択して、WAE による HTTP 200 および 304 メッセージのキャッシングと、HTTP 304 メッセージのローカルでのサービスを有効にします。デフォルト設定では、有効になっています。

ステップ 10 メタデータのキャッシングが適用される特定のファイル拡張子を設定するには、右端にある [File extension filters] フィールドにファイル拡張子を入力します。複数の拡張子をカンマで区切り(たとえば、jpeg, gif, png)、ファイル拡張子の先頭にはドット(.)を付けないでください。

デフォルトでは、ファイル拡張子フィルタが定義されないため、メタデータのキャッシングがすべてのファイル タイプに適用されます。

ステップ 11 [Enable Pre-fetch Optimization] チェックボックスを選択して、エッジ WAAS デバイスにデータのプリフェッチを許可します。この設定はデフォルトでは有効になっていません。

この最適化は、Web ブラウザ ベースの Microsoft Office アプリケーションが Microsoft SharePoint Server 2010 でホストされる Microsoft Office ドキュメント(MS Word、Excel のみ)にアクセスするときに便利です。Word ドキュメントについては、クライアントに Microsoft Silverlight がインストールされている必要があります。

このチェックボックスを選択すると、エッジ WAAS デバイスに対して、クライアントがドキュメントの後続ページを実際に要求する前にそれらのページを SharePoint サーバからプリフェッチし、クライアントからの要求が到着したらキャッシュから提供するように指示します。コンテンツがロードされるのを待たずに、ドキュメントをシームレスにスクロールすることができます。

(注![]() ) SharePoint のプリフェッチの最適化はブラウザ モードの表示でのみ機能します。

) SharePoint のプリフェッチの最適化はブラウザ モードの表示でのみ機能します。

ステップ 12 [Suppress server compression for HTTP and HTTPS] チェックボックスを選択して、クライアントとサーバの間のサーバ圧縮を抑制するように WAE を設定します。デフォルト設定では、有効になっています。

このチェックボックスを選択することにより、WAE に HTTP および HTTPS 要求ヘッダーから Accept-Encoding 値を削除するように指示して、Web サーバがクライアントに送信する HTTP および HTTPS データを圧縮しないようにできます。これにより、WAE はその独自の圧縮を HTTP および HTTPS データに適用できるようになります。通常は、ほとんどのファイルについて、Web サーバが行うよりもはるかに圧縮率が高くなります。ほとんど変化のない一部のファイル タイプ(.css ファイルや.js ファイルなど)については、この設定は無視され、Web サーバによる圧縮が許可されます。

ステップ 13 [Enable DRE Hints for HTTP and HTTPS] チェックボックスを選択することにより、DRE パフォーマンスを向上させるために DRE ヒントを DRE モジュールに送信します。DRE ヒント機能は、デフォルトで有効になっています。

CLI から HTTP アクセラレーションを設定するには、 accelerator http グローバル コンフィギュレーション コマンドを使用します。

メタデータ キャッシュの内容を表示するには、 show cache http-metadatacache EXEC コマンドを使用します。

メタデータ キャッシュをクリアするには、 clear cache http-metadatacache EXEC コマンドを使用します。

特定のクライアントまたは IP サブセットに対して特定の HTTP アクセラレータ機能を有効または無効にするには、HTTP サブネット機能を使用します。詳細については、HTTP アクセラレータ サブネットの使用を参照してください。

HTTP メタデータ キャッシングについて

メタデータ キャッシング機能を使用すると、ブランチ WAE の HTTP アクセラレータで特定のサーバ応答をキャッシュし、クライアントにローカルに応答することができます。次のサーバ応答メッセージがキャッシングされます。

- HTTP 200 OK (If-None-Match 要求および If-Modified-Since 要求に適用される)

- HTTP 301 redirect

- HTTP 304 not modified (If-None-Match 要求および If-Modified-Since 要求に適用される)

- HTTP 401 authentication required

(注![]() ) メタデータ キャッシング機能は、WAAS バージョン 4.2.1 で導入されましたが、バージョン 4.2.1 が必要になるのはブランチ オフィスの WAE でだけです。この機能は、もっと低いバージョンのデータセンター WAE 上の HTTP アクセラレータとも相互運用性があります。

) メタデータ キャッシング機能は、WAAS バージョン 4.2.1 で導入されましたが、バージョン 4.2.1 が必要になるのはブランチ オフィスの WAE でだけです。この機能は、もっと低いバージョンのデータセンター WAE 上の HTTP アクセラレータとも相互運用性があります。

HTTP アクセラレータ サブネットの使用

HTTP アクセラレータ サブネット機能を使用すると、ACL を使用して特定の IP サブネットに対して特定の HTTP 最適化機能を選択して有効または無効にすることができます。この機能は、HTTP 最適化(HTTP メタデータ キャッシング、HTTPS メタデータ キャッシング、DRE ヒント、サーバ圧縮の抑制)に適用できます。

IP サブネットを定義するには、 ip access-list グローバル コンフィギュレーション コマンドを使用します。サブネット設定の詳細については、『 Cisco Wide Area Application Services Command Reference 』でこのコマンドを参照してください。標準 ACL と拡張 ACL の両方を使用できます。

HTTP アクセラレータ機能のサブネットを設定するには、次の手順を実行します。

ステップ 1 使用するすべての HTTP アクセラレータ機能に対してグローバル コンフィギュレーションを有効にします。

ステップ 2 トラフィックのサブネットに使用する IP アクセス リストを作成します。

ステップ 3 ACL を特定の HTTP アクセラレータ機能に関連付けます。ACL と HTTP アクセラレータ機能の関連付けについては、『 Cisco Wide Area Application Services Command Reference 』で accelerator http グローバル コンフィギュレーション コマンドを参照してください。

この例では、HTTP メタデータ キャッシュ機能が、拡張アクセス リスト md_acl で指定された条件と一致するすべての接続に適用されます。

次の例では、HTTP suppress-server-encoding 機能が、標準アクセス リスト 10 で指定された条件と一致するすべての接続に適用されます。

ACL が関連付けられていない機能(この例では、DRE ヒントと HTTPS メタデータ キャッシュ)の場合、グローバル コンフィギュレーションが使用され、それらの機能をすべての接続に適用できます。

MAPI アクセラレーションの設定

MAPI アプリケーション アクセラレータは、Messaging Application Programming Interface(MAPI)プロトコルを使用する Microsoft Outlook Exchange トラフィックを加速させます。

- バージョンが 5.3.x よりも後の WAAS では、Microsoft Outlook 2000 ~ 2013 のクライアントをサポートします。

- バージョンが 5.2.x よりも前の WAAS では、Microsoft Outlook 2000 ~ 2010 のクライアントをサポートします。

クライアントは、キャッシュ モードまたは非キャッシュ モードのいずれかの Outlook で設定できます。いずれのモードも加速されます。

メッセージ認証(署名)を使用するセキュア接続は、加速されません。また、MAPI over HTTP は加速されません。

(注![]() ) Microsoft Outlook 2007 および 2010 では、デフォルトで暗号化が有効です。MAPI アプリケーション アクセラレータを利用するには、暗号化を無効にする必要があります。

) Microsoft Outlook 2007 および 2010 では、デフォルトで暗号化が有効です。MAPI アプリケーション アクセラレータを利用するには、暗号化を無効にする必要があります。

MAPI アプリケーション アクセラレータが動作するには、EPM アプリケーション アクセラレータを有効にする必要があります。EPM は、デフォルトで有効です。さらに、システムでは、タイプ EPM の最適化ポリシーを定義し、MAPI UUID を指定して、MAPI の [Accelerate] 設定を行う必要があります。このポリシー(E メールとメッセージング アプリケーション用の MAPI)は、デフォルトで定義されます。

MAPI など、EPM トラフィックでは通常定義済みのポートを使用しません。Outlook 管理者が標準的ではない方法でスタティック ポートを使用するように Outlook を設定している場合、Outlook 用に設定されたスタティック ポートと一致するクラス マップで MAPI トラフィックを加速する新しい基本最適化ポリシーを作成する必要があります。

(注![]() ) WAE が接続により過負荷状態になると、MAPI アプリケーション アクセラレータは、内部的に予約されている接続リソースを使用して MAPI 接続の高速化を続けます。予約されていたリソースも使い果たすと、接続リソースに空きができるまで、新しい MAPI 接続はパススルーされます。

) WAE が接続により過負荷状態になると、MAPI アプリケーション アクセラレータは、内部的に予約されている接続リソースを使用して MAPI 接続の高速化を続けます。予約されていたリソースも使い果たすと、接続リソースに空きができるまで、新しい MAPI 接続はパススルーされます。

MAPI アクセラレータを有効化するには、[Enabled Features] セクションで、[MAPI Accelerator] チェックボックスを選択します。

(注![]() ) MAPI アクセラレーションを有効化すると、暗号化された MAPI アクセラレーションはデフォルトで有効になります。

) MAPI アクセラレーションを有効化すると、暗号化された MAPI アクセラレーションはデフォルトで有効になります。

MAPI アクセラレーション設定を構成するには、次の手順に従ってください。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Acceleration] > [MAPI Settings] を選択します。

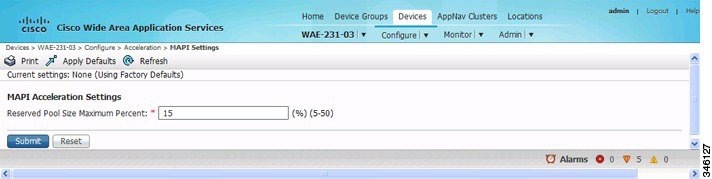

[MAPI Acceleration Settings] ウィンドウが表示されます(図 12-2)。

図 12-2 [MAPI Acceleration Settings] ウィンドウ

ステップ 3 [Reserved Pool Size Maximum Percent] フィールドに、TFO の過負荷時の MAPI 最適化用に予約される最大接続数を制限するための、最大接続割合を入力します。プラットフォームの TFO 接続制限に対する割合で指定します。有効な割合の範囲は 5 ~ 50 パーセントです。デフォルトは 15% です。この場合、MAPI アクセラレータで最適化されるクライアントとサーバの間のアソシエーション グループ(AG)ごとに約 0.5 の接続が予約されます。

クライアントは、接続するサーバごとに少なくとも 1 つの AG を維持し、AG あたり約 3 つの接続が平均で使用されます。AG あたりの平均接続数がそれよりも多い、または TFO の過負荷が頻繁に発生する配置では、予約されるプール サイズの最大割合により大きい値を指定することを推奨します。

デバイスが TFO 過負荷になっていない場合は、予約された接続が使用されないままになっています。予約された接続は、AG が終了すると解放されます。

暗号化 MAPI アクセラレーションの設定

暗号化 MAPI アクセラレーション機能は、ドメイン内のクライアントまたはサーバ、またはその両方の認証に Microsoft Kerberos セキュリティ プロトコルおよび Microsoft Windows Active Directory アイデンティティを使用して、セキュア MAPI アプリケーション プロトコルの WAN 最適化を行います。

(注![]() ) 暗号化された MAPI アクセラレーションを有効にするためには、MAPI アクセラレーションを最初に有効にする必要があります。暗号化された MAPI アクセラレーションはデフォルトで有効です。

) 暗号化された MAPI アクセラレーションを有効にするためには、MAPI アクセラレーションを最初に有効にする必要があります。暗号化された MAPI アクセラレーションはデフォルトで有効です。

暗号化 MAPI 設定のワークフロー

暗号化 MAPI トラフィック アクセラレーションを設定するには、 表 12-1 に示す作業を完了します。必要がない(またはオプション)と指定されていない限り、これらのタスクはデータセンターとブランチ オフィスの WAE の両方で実行する必要があります。

|

|

|

|---|---|

DNS 設定を行う。 |

DNS 設定を構成するには、第 6 章「ネットワーク設定の構成」のDNS サーバの設定を参照してください。 |

NTP 設定を行う。 |

Active Directory で時間を同期させるには、第 10 章「その他のシステム設定の構成」のNTP 設定の構成を参照してください。 |

WAE デバイスが WAAS Central Manager に登録され、オンラインになっていることを確認する。 |

WAE デバイスが WAAS Central Manager に登録されてオンラインになっていることを確認するには、第 15 章「WAAS ネットワークのモニタリングおよびトラブルシューティング」の[Devices] ウィンドウを参照してください。 |

SSL ピアリング サービスを設定する。 |

SSL ピアリング サービスを設定するには、SSL ピアリング サービスの設定を参照してください。 |

WAN Secure モードがイネーブルであるか確認する。 |

WAN Secure モードがイネーブルであるか確認するには、show accelerator wansecure EXEC コマンドを使用します。 |

Windows ドメイン設定を行い、ドメイン参加を実行する。 |

Windows ドメイン サーバ認証の設定を行うには、第 7 章『管理ログインの認証、許可、およびアカウンティングの設定』のWindows ドメイン サーバ認証設定の構成を参照してください。 |

ドメイン アイデンティティ(マシン アカウントおよびオプションのユーザ アカウント用)を設定する。 |

マシン アカウント アイデンティティを設定するには、マシン アカウント アイデンティティの設定を参照してください。 (任意)ユーザ アカウントを作成して、ユーザ アカウント アイデンティティを設定するには、ユーザ アカウントの作成と設定を参照してください。 |

Windows Domain 暗号化サービスを有効にする。 |

Windows Domain 暗号化サービスを有効にするには、[Configure] > [Security] > [Windows Domain] > [Encrypted Services] ページに移動し、[Enable Encrypted Service] チェックボックスを選択します。 |

暗号化 MAPI トラフィック最適化を有効にする。 |

暗号化 MAPI トラフィックを有効にするには、グローバル最適化機能の有効化と無効化を参照してください。 |

暗号化 MAPI 設定の設定

暗号化 MAPI を設定するには、次の手順に従ってください。

トラフィック暗号化の DNS クエリーを解決するため、WAAS DNS サーバは Windows Active Directory ドメインの DNS システムの一部であることが必要です。

DNS 設定を行う方法の詳細については、第 6 章『ネットワーク設定の構成』の DNS サーバの設定を参照してください。

ステップ 2 Active Directory で時間を同期するために、NTP 設定を行う。

暗号化 MAPI アクセラレーションのために、WAAS デバイスは Active Directory と同期される必要があります。WAAS NTP サーバは、トラフィックの暗号化を必要とする Active Directory ドメイン コントローラ ドメインと時間同期を共有する必要があります。時間が同期されない場合、暗号化 MAPI アクセラレーションは失敗します。

Active Directory での時間の同期の詳細については、第 10 章「その他のシステム設定の構成」のNTP 設定の構成を参照してください。

ステップ 3 WAE デバイスが WAAS Central Manager に登録され、オンラインになっているかどうかを確認する。

WAE デバイスが WAAS Central Manager に登録されてオンラインになっていることの確認方法の詳細については、第 15 章「WAAS ネットワークのモニタリングおよびトラブルシューティング」の[Devices] ウィンドウを参照してください。

(注![]() ) SSL アクセラレータを有効にし、実行状態にする必要があります。

) SSL アクセラレータを有効にし、実行状態にする必要があります。

SSL ピアリング サービスの設定の詳細については、SSL ピアリング サービスの設定を参照してください。

ステップ 5 WAN Secure モードがイネーブルであるか確認する。

デフォルトのモードは Auto です。次の EXEC コマンドを使用して WAN Secure モードの状態を確認できます。

必要に応じて、次のグローバル コンフィギュレーション コマンドを使用して WAN Secure モードの状態を変更できます。

accelerator mapi wansecure-mode {always | auto | none}

ステップ 6 (ユーザ アカウントが手順 7 のドメイン アイデンティティ設定にのみ使用される場合、データセンター WAE ではオプションです。)Windows ドメイン設定を行い、ドメイン参加を実行する。(ドメイン参加は Active Directory にマシン アカウントを自動的に作成します)。

(注![]() ) ブランチ オフィスの WAE デバイスでは、WAE のドメイン参加の実行が必要ありません。

) ブランチ オフィスの WAE デバイスでは、WAE のドメイン参加の実行が必要ありません。

Windows ドメイン サーバ認証の設定を行うには、第 7 章『管理ログインの認証、許可、およびアカウンティングの設定』のWindows ドメイン サーバ認証設定の構成を参照してください。

(注![]() ) 暗号化 MAPI アクセラレーションには Kerberos および Windows NT LAN Manager(NTLM)認証が使用されます。WAAS 5.3.1 の場合、EMAPI に対して暗号化 NTLM トラフィックがサポートされ、WAE デバイスは NTLM 認証を使用して設定されたドメインの NTLM トラフィックを最適化します。

) 暗号化 MAPI アクセラレーションには Kerberos および Windows NT LAN Manager(NTLM)認証が使用されます。WAAS 5.3.1 の場合、EMAPI に対して暗号化 NTLM トラフィックがサポートされ、WAE デバイスは NTLM 認証を使用して設定されたドメインの NTLM トラフィックを最適化します。

ステップ 7 ドメイン アイデンティティを設定する。(ブランチ オフィスの WAE では必要ありません)。

1 つのドメイン アイデンティティを持つように設定された、ユーザ アカウントまたはマシン アカウントのどちらかのアカウントが少なくとも 1 つ必要です。各デバイスは、最大で、5 つのドメイン アイデンティティ、1 つのマシン アカウント アイデンティティ、および 4 つのユーザ アカウント アイデンティティをサポートします。これによって、WAAS デバイスは最大 5 つのドメイン ツリーを加速できます。加速されるクライアントを持つ Exchange サーバのある各ドメインに対して、ドメイン アイデンティティを設定する必要があります。

コア デバイスのマシン アカウントは、以前の手順の Windows Domain サーバ認証手順のステップ 6 の参加プロセスの中で自動的に作成されました。マシン アカウントを使用している場合は、このアカウントのマシン アカウント アイデンティティを設定する必要があります。

各デバイスは、1 つのマシン アカウント アイデンティティしかサポートしません。

マシン アカウント アイデンティティを設定するには、マシン アカウント アイデンティティの設定を参照してください。

さらなるセキュリティのために、最大 4 つのオプションのユーザ アカウントを使用できます。複数のユーザ アカウントを使用すると、すべてのコア デバイスが単一のユーザ アカウントを使用するよりも安全性が高まります。既存のユーザ アカウントを使用する場合も、新規に作成する場合にも、各ユーザ アカウントにユーザ アカウント アイデンティティを設定する必要があります。

ユーザ アカウントを作成して、ユーザ アカウント アイデンティティを設定するには、ユーザ アカウントの作成と設定を参照してください。

ステップ 8 Windows Domain 暗号化サービスを有効にする。(この設定はデフォルトで有効になっています)。

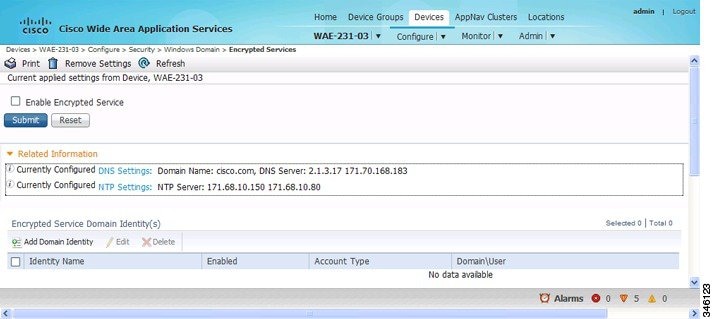

a.![]() WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

b.![]() メニューで、[Configure] > [Security] > [Windows Domain] > [Encrypted Services] を選択します。

メニューで、[Configure] > [Security] > [Windows Domain] > [Encrypted Services] を選択します。

[Encrypted Services] ウィンドウが表示されます。

c.![]() [Enable Encrypted Service] チェックボックスをオンにします。

[Enable Encrypted Service] チェックボックスをオンにします。

ステップ 9 暗号化 MAPI トラフィック最適化を有効にする。

[Enabled Features] ウィンドウで [Encrypted MAPI Traffic Optimization] チェックボックスを選択し([MAPI Accelerator] チェックボックスも選択する必要があります)、[Submit] をクリックします。(暗号化された MAPI トラフィックの最適化はデフォルトで有効です)。

[Enabled Features] ウィンドウの詳細については、グローバル最適化機能の有効化と無効化を参照してください。

マシン アカウント アイデンティティの設定

マシン アカウントのアイデンティティを設定するには、次の手順を実行します。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 メニューで、[Configure] > [Security] > [Windows Domain] > [Encrypted Services] を選択します。

[Encrypted Services] ウィンドウが表示されます。

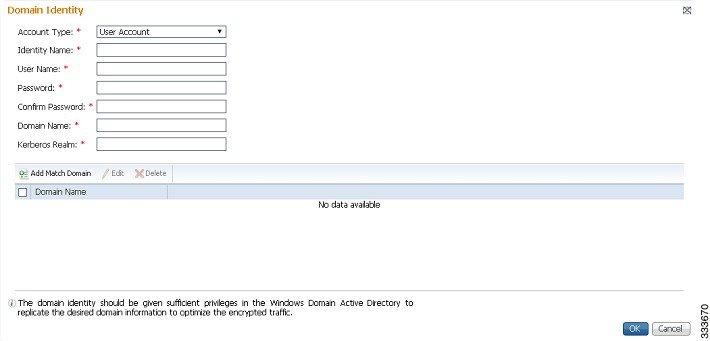

ステップ 3 [Add Domain Identity] ボタンをクリックします。

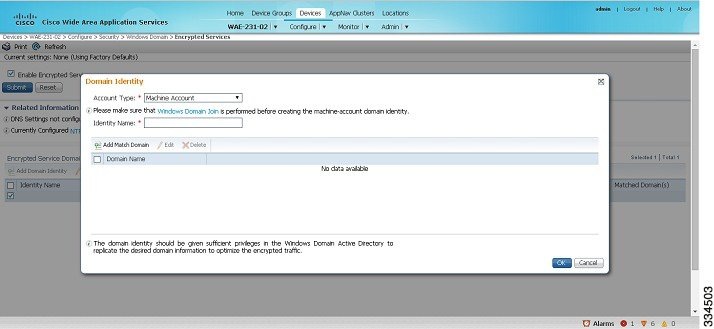

[Domain Identity] ダイアログボックスが表示されます(図 12-3)。

(注![]() ) 加速する各 WAAS デバイスは、ドメイン アイデンティティを持つ必要があります。

) 加速する各 WAAS デバイスは、ドメイン アイデンティティを持つ必要があります。

図 12-3 ドメイン アイデンティティの追加:マシン アカウント

a.![]() 表示される [Domain Identity] ダイアログボックスで、[Account Type] ドロップダウン リストから [Machine Account] を選択します。

表示される [Domain Identity] ダイアログボックスで、[Account Type] ドロップダウン リストから [Machine Account] を選択します。

(注![]() ) マシン アカウント ドメイン アイデンティティの作成の前に、Windows ドメイン参加が完了していることが必要です。詳細については、第 7 章「管理ログインの認証、許可、およびアカウンティングの設定」のWAAS デバイス上の Windows ドメイン サーバ設定の構成を参照してください。

) マシン アカウント ドメイン アイデンティティの作成の前に、Windows ドメイン参加が完了していることが必要です。詳細については、第 7 章「管理ログインの認証、許可、およびアカウンティングの設定」のWAAS デバイス上の Windows ドメイン サーバ設定の構成を参照してください。

b.![]() [Identity Name] フィールドにアイデンティティ名を入力します。使用できる文字は英数字のみです。スペース、?、および | は使用できません。長さは 32 文字を超えてはなりません。

[Identity Name] フィールドにアイデンティティ名を入力します。使用できる文字は英数字のみです。スペース、?、および | は使用できません。長さは 32 文字を超えてはなりません。

(注![]() ) 必要なドメイン情報を複製して暗号化トラフィックを最適化するために、ドメイン アイデンティティは、Windows Domain Active Directory で十分な特権を持つ必要があります。特権を設定するには、Microsoft Active Directory の設定を参照してください。

) 必要なドメイン情報を複製して暗号化トラフィックを最適化するために、ドメイン アイデンティティは、Windows Domain Active Directory で十分な特権を持つ必要があります。特権を設定するには、Microsoft Active Directory の設定を参照してください。

ステップ 4 ドメイン アイデンティティが暗号化トラフィックを最適化する必要があるドメイン(デバイスが登録されているドメイン)の子ドメインを追加するには、[Add Match Domain] ボタンをクリックします。最大 32 個の子ドメインを追加できます。ドメイン アイデンティティでいずれかの子ドメインのトラフィックを最適化しない場合は、選択した一致ドメイン項目を削除できます。

(注![]() ) これは、WAAS バージョン 5.4 以降を実行しているデバイスでのみ使用できます。

) これは、WAAS バージョン 5.4 以降を実行しているデバイスでのみ使用できます。

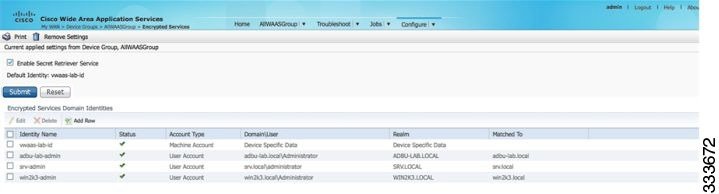

ドメイン アイデンティティは、[Encrypted Services Domain Identities] リストに表示されます(図 12-4)。

図 12-4 Encrypted Services—Domain Identity

CLI から暗号化サービス ドメイン アイデンティティを設定し、確認するには、 windows-domain encrypted-service グローバル コンフィギュレーション コマンド、および show windows-domain encrypted-service EXEC コマンドを使用します。

ユーザ アカウントの作成と設定

ユーザ アカウントを作成し、ユーザ アカウント アイデンティティを設定するには、次の手順を実行します。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 メニューで、[Configure] > [Security] > [Windows Domain] > [Encrypted Services] を選択します。

[Encrypted Services] ウィンドウが表示されます(図 12-5)。

ステップ 3 ユーザ アカウント ドメイン アイデンティティを追加するには [Add Domain Identity] をクリックします。

[Domain Identity] ウィンドウが表示されます(図 12-6)。

図 12-6 ドメイン アイデンティティの追加—ユーザ アカウント

a.![]() [Account Type] ドロップダウン リストから、[user account] を選択します。

[Account Type] ドロップダウン リストから、[user account] を選択します。

b.![]() [Identity Name] フィールドにアイデンティティ名を入力します。使用できる文字は英数字のみです。スペース、?、および | は使用できません。長さは 32 文字を超えてはなりません。

[Identity Name] フィールドにアイデンティティ名を入力します。使用できる文字は英数字のみです。スペース、?、および | は使用できません。長さは 32 文字を超えてはなりません。

f.![]() ドメイン アイデンティティが暗号化トラフィックを最適化する必要がある、選択したドメインの子ドメインを追加するには、[Add Match Domain] をクリックします。最大 32 個の子ドメインを追加できます。ドメイン アイデンティティでいずれかの子ドメインのトラフィックを最適化しない場合は、選択した一致ドメイン項目を削除できます。

ドメイン アイデンティティが暗号化トラフィックを最適化する必要がある、選択したドメインの子ドメインを追加するには、[Add Match Domain] をクリックします。最大 32 個の子ドメインを追加できます。ドメイン アイデンティティでいずれかの子ドメインのトラフィックを最適化しない場合は、選択した一致ドメイン項目を削除できます。

(注![]() ) 必要なドメイン情報を複製して暗号化トラフィックを最適化するために、ドメイン アイデンティティは、Windows Domain Active Directory で十分な特権を持つ必要があります。特権の設定の詳細については、Microsoft Active Directory の設定を参照してください。

) 必要なドメイン情報を複製して暗号化トラフィックを最適化するために、ドメイン アイデンティティは、Windows Domain Active Directory で十分な特権を持つ必要があります。特権の設定の詳細については、Microsoft Active Directory の設定を参照してください。

ドメイン アイデンティティは、[Encrypted Services Domain Identities] リストに表示されます。

(注![]() ) ユーザ アカウントのドメイン アイデンティティ パスワードには、セキュア ストア暗号化が使用されます。セキュア ストアを開けない場合、設定の更新がデバイスに保存できなかったことを示すアラームが発生します。セキュア ストアが開かれ、設定の更新がデバイスで正常に保存されると、アラームはクリアされます。

) ユーザ アカウントのドメイン アイデンティティ パスワードには、セキュア ストア暗号化が使用されます。セキュア ストアを開けない場合、設定の更新がデバイスに保存できなかったことを示すアラームが発生します。セキュア ストアが開かれ、設定の更新がデバイスで正常に保存されると、アラームはクリアされます。

CLI から暗号化サービス ドメイン アイデンティティを設定し、確認するには、 windows-domain encrypted-service グローバル コンフィギュレーション コマンド、および show windows-domain encrypted-service EXEC コマンドを使用します。

Microsoft Active Directory の設定

Microsoft Exchange 暗号化 E メール セッションを加速するために Cisco WAAS 特権を付与するには、次の手順を実行します。

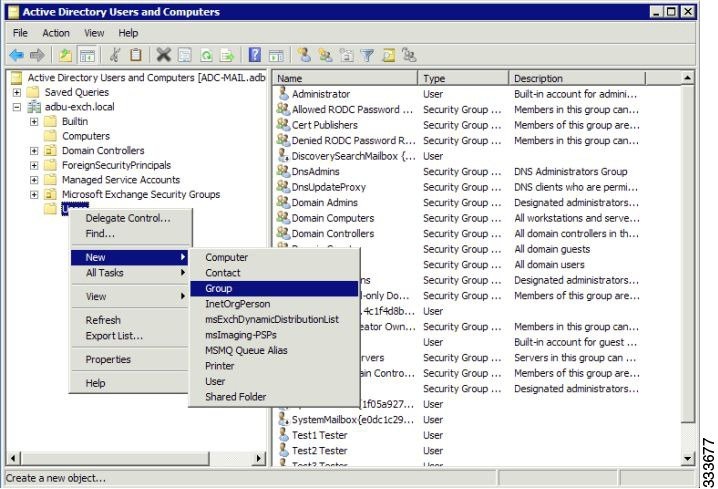

ステップ 1 ドメイン管理者の権限を持つアカウントを使用して、Active Directory Users and Computers アプリケーションを起動します。

(注![]() ) このグループは、Exchange トラフィックを最適化するために WAAS が使用するアカウント用です。一般ユーザおよびコンピュータをこのグループに追加してはいけません。

) このグループは、Exchange トラフィックを最適化するために WAAS が使用するアカウント用です。一般ユーザおよびコンピュータをこのグループに追加してはいけません。

a.![]() 新しいグループを含む [Unit] を右クリックし、[New] > [Group] を選択します(図 12-7)。

新しいグループを含む [Unit] を右クリックし、[New] > [Group] を選択します(図 12-7)。

図 12-7 Active Directory:グループの追加

b.![]() 名前を [Group name] フィールドに入力し、次の属性を選択します。

名前を [Group name] フィールドに入力し、次の属性を選択します。

a.![]() Active Directory Users and Computers アプリケーションのウィンドウで、メニュー バーから [View] > [Advanced Features] を選択します。

Active Directory Users and Computers アプリケーションのウィンドウで、メニュー バーから [View] > [Advanced Features] を選択します。

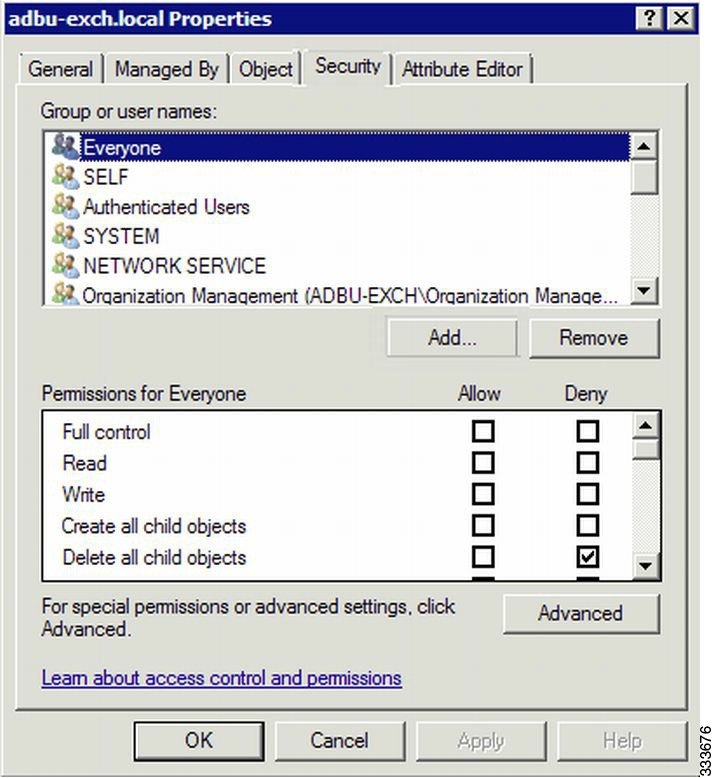

b.![]() ドメインのルートを右クリックし、[Properties] を選択します。

ドメインのルートを右クリックし、[Properties] を選択します。

c.![]() [Security] タブをクリックします(図 12-8)。

[Security] タブをクリックします(図 12-8)。

図 12-8 Active Directory—[Security] タブ

d.![]() [Group or User Names] セクションの [Add] をクリックします。

[Group or User Names] セクションの [Add] をクリックします。

e.![]() [Enter the object names to select] フィールドに新しいグループの名前を入力します。

[Enter the object names to select] フィールドに新しいグループの名前を入力します。

f.![]() [OK] をクリックすると、新しいグループがリストに追加されます。

[OK] をクリックすると、新しいグループがリストに追加されます。

g.![]() [Group or user names] リストの新しいグループの横にあるチェックボックスをオンにし、次の特権を [Allow] に設定します。

[Group or user names] リストの新しいグループの横にあるチェックボックスをオンにし、次の特権を [Allow] に設定します。

–![]() Replicating Directory Changes

Replicating Directory Changes

–![]() Replicating Directory Changes All

Replicating Directory Changes All

ユーザまたはワークステーション(コンピュータ)アカウントを WAAS Exchange 暗号化 E メールの最適化のための新しいグループに追加する必要があります。

a.![]() 追加するアカウントを右クリックし、[Member Of] タブを選択します。

追加するアカウントを右クリックし、[Member Of] タブを選択します。

c.![]() 作成した新しいグループを選択し、[OK] をクリックします。

作成した新しいグループを選択し、[OK] をクリックします。

ドメイン アイデンティティおよび暗号化 MAPI 状態の管理

既存のドメイン アイデンティティの編集

必要に応じて WAAS デバイスの既存のドメイン アイデンティティの属性を変更できます。

(注![]() ) ユーザ アカウントのパスワードが Active Directory で変更された場合、新しい Active Directory パスワードと一致するように WAAS デバイスのユーザ アカウント ドメイン アイデンティティを編集する必要があります。

) ユーザ アカウントのパスワードが Active Directory で変更された場合、新しい Active Directory パスワードと一致するように WAAS デバイスのユーザ アカウント ドメイン アイデンティティを編集する必要があります。

- マシン アカウント アイデンティティの場合、WAAS デバイスからは、ドメイン アイデンティティの状態(有効または無効)だけが変更できます。

- ユーザ アカウント アイデンティティの場合、WAAS デバイスからは、ドメイン アイデンティティの状態(有効または無効)とパスワードだけが変更できます。

Active Directory のアカウントのパスワードが変更された場合に、WAAS デバイスのユーザ アカウント ドメイン アイデンティティのパスワードを変更するには、次の手順を実行します。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 メニューで、[Configure] > [Security] > [Windows Domain] > [Encrypted Services] を選択します。

[Encrypted Services] ウィンドウが表示されます。

ステップ 3 変更するユーザ アカウント ドメイン アイデンティティを選択して、[Edit] アイコンをクリックします。

[Domain Identity] ウィンドウが表示されます。

ステップ 4 [Password] フィールドのパスワードを変更します。パスワードは、Active Directory のアカウントのパスワードと同じである必要があります。

既存のドメイン アイデンティティの削除

WAAS デバイスのドメイン アイデンティティを削除するには、次の手順を実行します。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 メニューで、[Configure] > [Security] > [Windows Domain] > [Encrypted Services] を選択します。

[Encrypted Services] ウィンドウが表示されます。

ステップ 3 削除する 1 つ以上のドメイン アイデンティティを選択して [Delete] アイコンをクリックして、WAAS デバイス上に設定されたドメイン アイデンティティを削除します。

暗号化されたトラフィックを最適化するためにそのドメイン アイデンティティが使用されている場合は、警告メッセージが表示されます。

ステップ 4 [OK] をクリックして受け入れるか、[Cancel] をクリックして手順を中止します。

暗号化された MAPI の無効化

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

a.![]() メニューで、[Configure] > [Security] > [Windows Domain] > [Encrypted Services] を選択します。

メニューで、[Configure] > [Security] > [Windows Domain] > [Encrypted Services] を選択します。

[Encrypted Services] ウィンドウが表示されます。

b.![]() [Enable Encrypted Service] チェックボックスの選択を解除します。

[Enable Encrypted Service] チェックボックスの選択を解除します。

ステップ 3 暗号化 MAPI トラフィック最適化を無効にします。

a.![]() メニューで、[Configure] > [Acceleration] > [Enabled Features] を選択します。

メニューで、[Configure] > [Acceleration] > [Enabled Features] を選択します。

[Enabled Features] ウィンドウが表示されます。

b.![]() [Encrypted MAPI Traffic Optimization] チェックボックスの選択を解除します。

[Encrypted MAPI Traffic Optimization] チェックボックスの選択を解除します。

暗号化 MAPI アクセラレーションの統計情報

暗号化 MAPI 接続の統計情報を表示するには、第 15 章「WAAS ネットワークのモニタリングおよびトラブルシューティング」の定義済みのレポートを使用した WAAS のモニタを参照し、MAPI アクセラレーション レポートを参照してください。

Cisco WAAS MAPI RPC over HTTP

WAAS v5.5.3、および WAAS v6.1.1 以降の場合、Cisco WAAS は、HTTP および HTTPS プロトコルを介した Cisco WAAS MAPI RPC を使用して、Microsoft Outlook および Microsoft Exchange のトラフィックの最適化のサポートを有効にします。

Cisco WAAS MAPI RPC over HTTP でサポートされる Microsoft Outlook および Exchange のバージョン

表 2 は、WAAS MAPI RPC over HTTP をサポートするクライアントおよびサーバを示しています。

表 2 WAAS MAPI RPC over HTTP をサポートするクライアントとサーバ

|

|

|

|---|---|

Exchange 2013 |

|

Exchange 2010 |

|

(注![]() ) HTTP-AO または SSL-AO が無効になっている場合、MAPI RPC over HTTP 最適化機能は動作しません。

) HTTP-AO または SSL-AO が無効になっている場合、MAPI RPC over HTTP 最適化機能は動作しません。

MAPI RPC over HTTPS の最適化

WAAS ソフトウェアは MAPI RPC over HTTPS の最適化をサポートします。これにより、クライアントおよびサーバは、暗号化された接続を介して DCE/RPC プロトコルを使用できます。

MAPI RPC over HTTPS の最適化をサポートするには、次の手順に従います。

ステップ 1 SSL アクセラレーションを設定します。SSL アクセラレーションの設定の詳細については、『 Cisco Wide Area Application Services Configuration Guide 』の「 Configuring SSL Acceleration 」セクションを参照してください。

ステップ 2 SSL アクセラレーションを設定するときには、必ずプロトコル チェーンを有効にしてください。これを行うには、[SSL Accelerated Services] ウィンドウで [Enable protocol chaining] チェックボックスを選択します。

(注![]() ) プロトコル チェーンが有効になっていない場合、WAAS デバイスは指定された IP アドレスとポートの SSL トラフィックのみを最適化します。

) プロトコル チェーンが有効になっていない場合、WAAS デバイスは指定された IP アドレスとポートの SSL トラフィックのみを最適化します。

Cisco WAAS MAPI RPC over HTTP の CLI コマンド

MAPI RPC over HTTP 用の新しい CLI コマンド

MAPI RPC over HTTP 用に変更された CLI コマンド

Cisco WAAS MAPI RPC over HTTP の MAPI アクセラレーション チャート

MAPI アクセラレーション レポートには、MAPI アクセラレーションの統計情報が表示されます。WAAS バージョン 5.5.3 以降では、以下の MAPI アクセラレーション チャートが追加または変更されました。

- MAPI: Handled Traffic Pattern:MAPI AO によって処理される 3 つの異なるタイプのトラフィックを示す新しい円グラフ。詳細については、第 15 章「WAAS ネットワークのモニタリングおよびトラブルシューティング」の MAPI: Handled Traffic Pattern を参照してください。

- MAPI: Connection Details:MAPI セッション接続の統計情報を示す既存のグラフである [MAPI: Connection Details] には、最適化された TCP および RPC-HTTP(S) MAPI 接続に対する新しい分類が含まれています。詳細については、第 15 章「WAAS ネットワークのモニタリングおよびトラブルシューティング」の MAPI: Connection Details を参照してください。

SMB アクセラレーションの設定

SMB アプリケーション アクセラレータは、ファイル サーバの動作の最適化を処理します。これらの最適化は、SMBv1、SMBv2、および SMBv3 に適用されます。次のファイル サーバ最適化の実行を設定できます。

- SMB プリントの最適化:一元化された印刷環境により、管理オーバーヘッドを削減し、経費節約を促進します。SMB プリントの最適化は、データセンターに配置された一元的なプリント サーバを利用して、プリント トラフィックを最適化します。この結果、ローカル プリント サーバをブランチ オフィスに配置する必要がなくなります。一元化されたプリンタ サーバの最も一般的な使用方法は、ブランチ オフィス クライアントからブランチ オフィスのプリンタへの印刷、ブランチ オフィス クライアントからデータセンターのプリンタへの印刷、データセンター クライアントからブランチ オフィスのプリンタへの印刷の 3 つです。

- 先行読み出し最適化:SMB アクセラレータは、oplocks 機能を使用するファイルに関する先行読み出し最適化(SMBv1 のみ)を行います。クライアントがファイルの読み出し要求を送信したとき、アクセラレータが同じファイルの読み出し要求を追加発行する可能性が高くなります。ファイル サーバの WAN 経由でこの機能を実行するネットワーク帯域幅使用を削減するため、SMB アクセラレータは、クライアントが最初に要求したよりも多くのファイル データを事前対応的に読むことによって、先行読み出しの最適化を実行します。

- ディレクトリ リストの最適化:ネットワーク トラフィックの大部分はディレクトリ リストを取得するためのものです。SMB アクセラレータは、プリフェッチによってファイル サーバからのディレクトリ リストを最適化します。ディレクトリのプリフェッチの場合、クライアントからの要求は拡大され、最大 64 KB のディレクトリ リストの内容がプリフェッチされます。SMB アクセラレータは、クライアントがすべてのデータの要求し終わるまで、プリフェッチしたディレクトリ リスト データをバッファします。ディレクトリ リストのサイズが 64 KB を超える場合は、後続のクライアントからの要求が SMB アクセラレータによって拡張され、最大 64 KB の情報がプリフェッチされます。これが、ディレクトリのすべてのエントリがクライアントに返されるまで続けられます。

- ディレクトリ参照の最適化:SMB アクセラレータは、ファイル サーバから SMBv2 データをプリフェッチして WAE の RAM インフラストラクチャにキャッシュすることにより、ディレクトリ参照を最適化します。クライアントによってディレクトリ照会要求が行われると、キャッシュ データからデータが取得されます。複数のクライアント要求に対応するため、親ディレクトリおよび子ファイルにアクセスしているときはロック メカニズムが作動します。また、インフラストラクチャのメモリは限られているため、新しい要求はメモリを使用できる場合にのみキャッシュされます。

- メタデータ最適化:SMB アクセラレータは、メタデータのプリフェッチによってファイル サーバからのメタデータのフェッチを最適化します。追加のメタデータ要求は、クライアント要求とともにタグ付けされてファイル サーバに送信され、クライアントが要求したよりも高い情報レベルがプリフェッチされます。

- 名前付きパイプ最適化:SMB アクセラレータは、Windows Explorer からファイル サーバへの、頻繁な共有情報、サーバ情報、およびワークステーション情報の取得要求を最適化します。これらの各要求には、名前付きパイプのオープンとバインド、RPC 要求、および名前付きパイプのクローズを含む一連の動作が含まれます。各動作では、ファイル サーバへのラウンド トリップが発生します。ファイル サーバの WAN 経由でこの機能を実行するネットワーク帯域幅使用を削減するため、SMB アクセラレータは、名前付きパイプ セッションおよびポジティブ RPC 応答のキャッシングによって、ネットワークのトラフィックを最適化します。

- 書き込み最適化:SMB アクセラレータは、クライアントに対して可能な場合は常に書き込み要求を確認し、同時に WAN 経由のサーバへの書き込み要求をストリーミングして、クライアントへの書き込み応答を高速化することによって書き込みの最適化を行います。

- Not-Found メタデータ キャッシング:アプリケーションがファイル サーバに存在しないディレクトリおよびファイルに関する要求を送信することがあります。たとえば、Windows Explorer は、発見したファイルのオルタネート データ ストリーム(ADS)にアクセスします。ネガティブ Not-Found(NF)メタデータ キャッシングによって、同じディレクトリおよびファイルに対して後に発生する要求がローカルな拒否を受け、ファイル サーバへの要求送信のラウンド トリップを節約できるように、これらの存在しないディレクトリおよびファイルへの完全なパスがキャッシュされます。

- DRE-LZ ヒント:SMB アクセラレータは、システムの性能および資源の使用率を向上するための DRE ヒントを提供します。接続レベルでは、SMB アクセラレータは、最良の圧縮が得られるためすべての接続に対して BEST_COMP 遅延感度レベルを使用します。メッセージ レベルで、SMB アクセラレータは、WAN 経由で伝送される各メッセージについてメッセージベースの DRE ヒントを提供します。

- Microsoft 最適化:SMB アクセラレータは、Microsoft Office アプリケーションがサポートするファイル名パターンに対するロック要求シーケンスを識別することによって、Microsoft アプリケーションのファイル動作を最適化します。

- 無効な FID 最適化:SMB アクセラレータは、ファイル サーバに該当する要求を送るのではなく、無効なファイル ハンドル値を使用してファイルにアクセスしようとすることをローカルに拒否することで、SMB2 および SMB3 クライアントを最適化します。

- バッチ クローズ最適化:SMB アクセラレータは、すべての SMB トラフィックで非同期ファイル クローズ最適化を実行します。

- 読み取りキャッシュの最適化:SMB アクセラレータは、読み取り応答データをキャッシュしてファイルをローカルに提供できるようにすることにより、SMB2 での読み取り操作を最適化します。

- 書き込み最適化:SMB アクセラレータは、非同期書き込み操作を実行することにより、システム パフォーマンスを改善します。

- 署名最適化:SMB アクセラレータは、すべての SMB トラフィックの L7 最適化を提供します。詳細については、下記の手順 7 でその他の詳細を参照してください。

SMB アクセラレータを有効化するには、[Enabled Features] ウィンドウで、[SMB Accelerator] チェックボックスを選択します。

SMB アクセラレーション設定を行うには、次の手順に従ってください。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Acceleration] > [SMB Settings] を選択します。

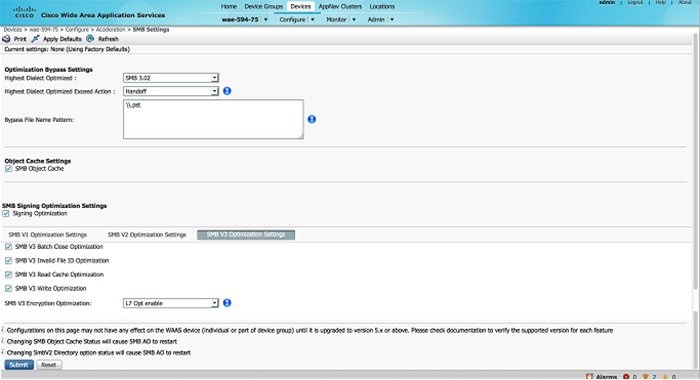

[SMB Settings] ウィンドウが表示されます(図 12-9)。

図 12-9 SMB アクセラレータの [Configuration] ウィンドウ

ステップ 3 [Highest Dialect Optimized] ドロップダウン リストで、最適化する最上位のダイアレクトを選択します。次のオプションを使用できます。

ステップ 4 [Highest Dialect Optimized Exceed Action] ドロップダウン リストで、最適化する最上位のダイアレクトとして選択されたダイアレクトよりも上位のダイアレクトに対する対処を選択します。

- Mute:最適化する最上位のダイアレクトとして選択されたダイアレクトよりも上位であるダイアレクトは、ネゴシエーション リストから削除されます。これはデフォルトの選択肢です。

- Handoff:ネゴシエーション済みのダイアレクトが、選択した最適化する最上位のダイアレクトよりも上位である場合、接続は汎用アクセラレータにハンドオフされます。

ステップ 5 [Bypass File Name Pattern] フィールドに、SMB アクセラレータに最適化をバイパスさせるファイル名のパターンを入力します。指定された式に一致する名前のファイルは最適化されません。

ステップ 6 SMB トラフィックのディスク キャッシングを有効にするには、[SMB Object Cache] チェックボックスをオンにします。

ステップ 7 署名された SMB v2 および v3 のトラフィックの最適化を有効にするには、[Signing Optimization] チェックボックスをオンにします。このチェックボックスは、デフォルトでオンになっています。

SMB 接続要求は、ブランチ オフィスからデータセンターへ、またはその逆です。すべての接続において、要求元の近くの WAE は Edge WAE の役割を果たし、SMB サーバの近くの WAE は Core WAE の役割を果たします。

署名された接続が最適化されるようにするには、Core および Edge WAE において次の前提条件を満たす必要があります。

a.![]() Core WAE で、グローバル コンフィギュレーション コマンドを使用して SMB サーバの長期サービス キーを取得およびキャッシュする秘密キー取得を有効にするために、管理者権限を持つ有効なユーザ アイデンティティを設定します。

Core WAE で、グローバル コンフィギュレーション コマンドを使用して SMB サーバの長期サービス キーを取得およびキャッシュする秘密キー取得を有効にするために、管理者権限を持つ有効なユーザ アイデンティティを設定します。

(config)#windows-domain encryption-service identity [identity] user-account name [admin-username] domain <your.domain] realm [YOUR.DOMAIN] password

次の EXEC コマンドを使用して、アイデンティティ設定を確認します。

sh windows-domain encryption-service identity detail

Kerberos 認証の場合、クライアント、サーバ、Core WAE、およびドメイン コントローラ間の時間同期を確認します。

接続が署名されているかどうかを確認する場合は、SMBv2 Negotiate パケットを調べます。Negotiate Request または Negotiate Response いずれかの交換で、Signing Required フィールドが「True」に設定されている必要があります。

これらの設定は eMAPI 設定に似ています。詳細については、暗号化 MAPI 設定の設定の手順 6 を参照してください。

b.![]() WAN Secure モードが有効であることを確認します。WAN Secure のセキュアな接続により、キーを Edge WAE に伝送できます。

WAN Secure モードが有効であることを確認します。WAN Secure のセキュアな接続により、キーを Edge WAE に伝送できます。

デフォルトの推奨モードは Auto です。次の EXEC コマンドを使用して WAN Secure モードの状態を確認できます。

必要に応じて、次のグローバル コンフィギュレーション コマンドを使用して WAN Secure モードの状態を変更できます。

accelerator smb wansecure-mode {always | auto | none}

c.![]() WAE デバイスが WAAS Central Manager に登録され、オンラインになっていることを確認します。

WAE デバイスが WAAS Central Manager に登録され、オンラインになっていることを確認します。

ステップ 8 [SMBV1 Optimization Settings] タブをクリックして、次の作業を実行します。

–![]() メタデータ最適化を有効にするには、[Meta Data Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

メタデータ最適化を有効にするには、[Meta Data Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

–![]() Microsoft Office のすべてのバージョンの最適化を有効にするには、[Microsoft Office Optimization] チェックボックスを選択します。この最適化が無効である場合、SMB アクセラレータは、Microsoft Office の先行読み出し、書き込み、および先行ロックの最適化を行いません。このチェックボックスは、デフォルトでオンになっています。

Microsoft Office のすべてのバージョンの最適化を有効にするには、[Microsoft Office Optimization] チェックボックスを選択します。この最適化が無効である場合、SMB アクセラレータは、Microsoft Office の先行読み出し、書き込み、および先行ロックの最適化を行いません。このチェックボックスは、デフォルトでオンになっています。

–![]() 名前付きパイプセッションとポジティブ RPS 応答のキャッシングによる名前付きパイプの最適化を有効にするには、[Named Pipe Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

名前付きパイプセッションとポジティブ RPS 応答のキャッシングによる名前付きパイプの最適化を有効にするには、[Named Pipe Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

–![]() 見つからないファイルのパス名のキャッシングを有効にするには、[‘Not Found’ Cache Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

見つからないファイルのパス名のキャッシングを有効にするには、[‘Not Found’ Cache Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

–![]() SMB で一元化された印刷環境を構成できるようにするには、[SMB Print Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

SMB で一元化された印刷環境を構成できるようにするには、[SMB Print Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

–![]() ファイルの先行読み出しデータ量の SMB による最適化を有効にするには、[Read Ahead Optimization] チェックボックスを選択します。SMB は、oplocks 機能を使用してファイルが開かれた場合にのみ、先行読み出し最適化を行います。このチェックボックスは、デフォルトでオンになっています。

ファイルの先行読み出しデータ量の SMB による最適化を有効にするには、[Read Ahead Optimization] チェックボックスを選択します。SMB は、oplocks 機能を使用してファイルが開かれた場合にのみ、先行読み出し最適化を行います。このチェックボックスは、デフォルトでオンになっています。

–![]() クライアントへの書き込み応答を高速化することによる書き込み最適化を有効にするには、[Write Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

クライアントへの書き込み応答を高速化することによる書き込み最適化を有効にするには、[Write Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

[SMBV2 Optimization Settings] タブをクリックして、次の作業を実行します。

–![]() 非同期ファイルクローズ最適化を有効にするには、[Batch Close Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

非同期ファイルクローズ最適化を有効にするには、[Batch Close Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

–![]() 無効なファイル ハンドル値によるファイルの最適化を有効にするには、[Invalid FID Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

無効なファイル ハンドル値によるファイルの最適化を有効にするには、[Invalid FID Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

–![]() 読み取り応答キャッシングを有効にするには、[SMBV2 Read Cache Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

読み取り応答キャッシングを有効にするには、[SMBV2 Read Cache Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

–![]() 非同期書き込み操作を有効にするには、[SMBV2 Write Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

非同期書き込み操作を有効にするには、[SMBV2 Write Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

–![]() SMB v2 トラフィックのディレクトリ参照パフォーマンスの最適化を有効にするには、[Directory Service Optimization] チェックボックスを選択します。デフォルトでは、このチェックボックスはオフになっています。ディレクトリ サービスの最適化は、ソフトウェア イメージ 6.1.1 を実行しているデバイスまたはデバイス グループの場合にのみ使用できます。

SMB v2 トラフィックのディレクトリ参照パフォーマンスの最適化を有効にするには、[Directory Service Optimization] チェックボックスを選択します。デフォルトでは、このチェックボックスはオフになっています。ディレクトリ サービスの最適化は、ソフトウェア イメージ 6.1.1 を実行しているデバイスまたはデバイス グループの場合にのみ使用できます。

[SMBV3 Optimization Settings] タブをクリックして、次の作業を実行します。

–![]() 非同期ファイルクローズ最適化を有効にするには、[SMB v3 Batch Close Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

非同期ファイルクローズ最適化を有効にするには、[SMB v3 Batch Close Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

–![]() 無効なファイル ハンドル値によるファイルの最適化を有効にするには、[SMB v3 Invalid FID Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

無効なファイル ハンドル値によるファイルの最適化を有効にするには、[SMB v3 Invalid FID Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

–![]() 読み取り応答キャッシングを有効にするには、[SMB v3 Read Cache Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

読み取り応答キャッシングを有効にするには、[SMB v3 Read Cache Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

–![]() 非同期書き込み操作を有効にするには、[SMB v3 Write Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

非同期書き込み操作を有効にするには、[SMB v3 Write Optimization] チェックボックスを選択します。このチェックボックスは、デフォルトでオンになっています。

ステップ 9 [Submit] をクリックして変更を保存します。

CLI から SMB アクセラレーションを設定するには、accelerator smb グローバル コンフィギュレーション コマンドを使用します。

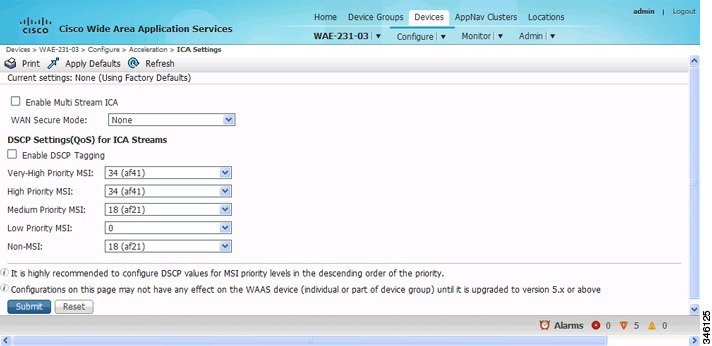

ICA アクセラレーションの設定

Independent Computing Architecture(ICA)のアプリケーション アクセラレータは、仮想デスクトップ インフラストラクチャ(VDI)へのアクセスに使用される ICA トラフィック用に、WAAS デバイス上の WAN 最適化を提供します。これは、クライアントとサーバに対して自動的でかつ透過的なプロセスを通じて実行されます。

ICA アクセラレーションはデフォルトで、WAAS デバイスで有効です。

ICA アクセラレータを有効化するには、[Enabled Features] ウィンドウで、[ICA Accelerator] チェックボックスを選択します(図 12-10)。

ICA アクセラレーション設定を行うには、次の手順に従ってください。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Acceleration] > [ICA Settings] を選択します。

[ICA Acceleration Configuration] ウィンドウが表示されます。

図 12-10 [ICA Acceleration Configuration] ウィンドウ

ステップ 3 [Enable Multi Stream ICA] チェックボックスを選択して、クライアントとサーバに最大で 3 つの追加 TCP 接続を許可して、マルチストリーム ICA トラフィックを最適化します。

ステップ 4 [WAN Secure Mode] ドロップダウン リストで、モードを選択します。次のオプションがあります。

(注![]() ) ブランチ オフィスの WAE およびデータセンターの WAE の両方の WAN Secure モードの状態は、ICA アクセラレータによって最適化される接続と一致しなければなりません。

) ブランチ オフィスの WAE およびデータセンターの WAE の両方の WAN Secure モードの状態は、ICA アクセラレータによって最適化される接続と一致しなければなりません。

ステップ 5 [ICA Streams] セクションの [DSCP Settings (QoS)] で [Enable DSCP Tagging] チェックボックスを選択して、MSI プライオリティ レベルの DSCP 値を設定します。これらの値はデフォルトを上書きします。有効な範囲は 0 ~ 63 です。

(注![]() ) 優先度の降順に MSI プライオリティ レベルの DSCP 値を設定します。

) 優先度の降順に MSI プライオリティ レベルの DSCP 値を設定します。

a.![]() Very High-Priority MSI:通常はオーディオなどのリアルタイム トラフィックです。デフォルトは af41 です。

Very High-Priority MSI:通常はオーディオなどのリアルタイム トラフィックです。デフォルトは af41 です。

b.![]() High-Priority MSI:通常は対話型トラフィックです。デフォルトは af41 です。

High-Priority MSI:通常は対話型トラフィックです。デフォルトは af41 です。

c.![]() Medium-Priority MSI:通常はバルク データです。デフォルトは af21 です。

Medium-Priority MSI:通常はバルク データです。デフォルトは af21 です。

d.![]() Low-Priority MSI:通常は印刷などのバックグラウンド トラフィックです。デフォルトは 0(ベスト エフォート)です。

Low-Priority MSI:通常は印刷などのバックグラウンド トラフィックです。デフォルトは 0(ベスト エフォート)です。

(注![]() ) MSI プライオリティ設定は、WAAS バージョン 5.1.x よりも前のデバイスに適用されない場合があります。

) MSI プライオリティ設定は、WAAS バージョン 5.1.x よりも前のデバイスに適用されない場合があります。

(注![]() ) Citrix ICA バージョン 7.x(XenApp および XenDesktop)には、Citrix ICA バージョン 6.x での達成内容との比較で WAAS の最適化効率に影響する変更が含まれています。WAAS の効率を最大にするために、Citrix 管理者は次のように設定する必要があります。

) Citrix ICA バージョン 7.x(XenApp および XenDesktop)には、Citrix ICA バージョン 6.x での達成内容との比較で WAAS の最適化効率に影響する変更が含まれています。WAAS の効率を最大にするために、Citrix 管理者は次のように設定する必要があります。

適応ディスプレイ:無効

従来のグラフィック モード:有効

CLI から ICA アクセラレーションを設定するには、 accelerator ica グローバル コンフィギュレーション コマンドを使用します。

CLI から WAN Secure モードの状態を確認するには、show accelerator wansecure EXEC コマンドを使用します。

ICA over SSL の設定

WAAS ソフトウェアは ICA over SSL の最適化をサポートします。これにより、クライアントおよびサーバは暗号化された接続を介して ICA プロトコルを使用できます。ICA over SSL の最適化をサポートするには、次の手順を実行する必要があります。

- ICA アクセラレーションを設定します。ICA アクセラレーションの設定を参照してください。

- SSL アクセラレーションを設定します。SSL アクセラレーションの設定を参照してください。

(注![]() ) SSL アクセラレーションを設定するときは、必ずプロトコル チェーンを有効にしてください。プロトコル チェーンが有効になっていない場合、WAAS デバイスは指定された IP アドレスとポートの SSL トラフィックのみを最適化します。

) SSL アクセラレーションを設定するときは、必ずプロトコル チェーンを有効にしてください。プロトコル チェーンが有効になっていない場合、WAAS デバイスは指定された IP アドレスとポートの SSL トラフィックのみを最適化します。

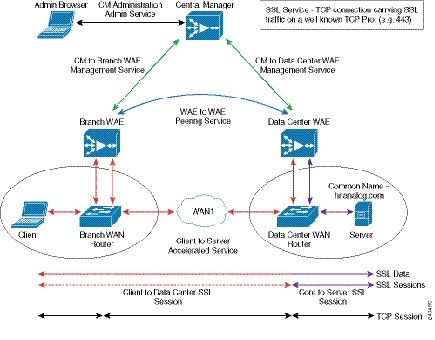

SSL アクセラレーションの設定

SSL(Secure Sockets Layer)アプリケーション アクセラレータは、SSL 暗号化接続のトラフィックを最適化します。SSL アクセラレーションが有効になっていない場合、WAAS ソフトウェア DRE 最適化は SSL 暗号化トラフィックに対してあまり効果はありません。SSL アプリケーション アクセラレーションは、接続のセキュリティを維持しながら、WAAS で復号化を行い、最適化を適用できるようにします。

(注![]() ) WAAS Express デバイスでは、SSL 暗号リスト、SSL 認証局、および SSL ピアリング サービス設定のみがサポートされます。

) WAAS Express デバイスでは、SSL 暗号リスト、SSL 認証局、および SSL ピアリング サービス設定のみがサポートされます。

(注![]() ) SSL アクセラレータは、SSL/TLS ハンドシェイクが先頭バイトから開始されないプロトコルを最適化しません。唯一の例外は、プロキシを通過する HTTPS です(HTTP アクセラレータが SSL/TLS の開始を検出します)。この場合、HTTP と SSL の両方のアクセラレータが接続を最適化します。

) SSL アクセラレータは、SSL/TLS ハンドシェイクが先頭バイトから開始されないプロトコルを最適化しません。唯一の例外は、プロキシを通過する HTTPS です(HTTP アクセラレータが SSL/TLS の開始を検出します)。この場合、HTTP と SSL の両方のアクセラレータが接続を最適化します。

SSL アプリケーション アクセラレータは、SSL Version 3(SSLv3)および Transport Layer Security Version 1(TLSv1)プロトコルをサポートしています。TLSv1.1 または TLSv1.2 クライアント要求を受信した場合、TLS v1.0 にダウングレードするためのネゴシエーションが実行されます。クライアントによって拒否された場合、トラフィックはパススルーされます。

表 12-3 に、SSL アクセラレーションを設定して有効にするために完了する必要がある手順の概要を示します。

|

|

|

|---|---|

SSL アクセラレーションの設定を準備する。 |

SSL アクセラレーションを WAAS デバイス上で設定する前に収集する必要のある情報を特定します。詳細については、SSL アクセラレーションを使用するための準備を参照してください。 |

セキュア ストア、Enterprise ライセンス、および SSL アクセラレーションを有効にする。 |

Central Manager セキュア ストアの設定方法、Enterprise ライセンスを有効にする方法、SSL アクセラレーションを有効にする方法について説明します。セキュア ストア モードは、SSL 暗号化証明書およびキーを安全に扱うために必要です。詳細については、セキュア ストア、Enterprise ライセンス、および SSL アクセラレーションの有効化を参照してください。 |

SSL アプリケーション最適化を有効にする。 |

SSL アクセラレーション機能をアクティブにする方法について説明します。詳細については、グローバル最適化機能の有効化と無効化を参照してください。 |

SSL アクセラレーション設定を構成する。 |

(任意)SSL アクセラレーションの基本設定を行う方法を説明します。詳細については、SSL グローバル設定の構成を参照してください。 |

暗号リストを作成して管理する。 |

(任意)WAAS デバイスで使用される暗号アルゴリズムの選択方法と設定方法について説明します。詳細については、暗号リストの操作を参照してください。 |

CA 証明書を設定する。 |

(任意)認証局(CA)証明書を選択、インポート、および管理する方法を説明します。詳細については、認証局の操作を参照してください。 |

SSL マネジメント サービスを設定する。 |

(任意)Central Manager と WAE デバイスの間で使用される SSL 接続を設定する方法について説明します。詳細については、SSL マネジメント サービスの設定を参照してください。 |

SSL ピアリング サービスを設定する。 |

(任意)最適化された SSL トラフィックを伝送するピア WAE デバイス間で使用される、SSL 接続の設定方法を説明します。詳細については、SSL ピアリング サービスの設定を参照してください。 |

SSL アクセラレーション サービスを設定し、有効にする。 |

SSL アプリケーション最適化機能によって加速されるサービスの追加方法、設定方法、および有効化方法について説明します。詳細については、SSL アクセラレーション サービスの使用を参照してください。 |

SSL アクセラレーションを使用するための準備

SSL アクセラレーションを設定する前に、次の点を確認しておく必要があります。

- SSL トラフィックを加速するサービス

- サーバの IP アドレスとポート情報

- 証明書共通名と CA 署名情報を含めて、公開キー インフラストラクチャ(PKI)証明書および秘密キー情報

- サポートされる暗号スイート

- サポートされる SSL バージョン

図 12-11 に、WAAS ソフトウェアによる SSL アプリケーション最適化の処理方法を示します。

SSL アクセラレーションを設定する場合、サーバ側(データセンター)の WAE デバイスで SSL アクセラレーション サービスを設定する必要があります。クライアント側(ブランチ オフィス)の WAE では、セキュア ストアを初期化してそのロックを解除するか開く必要がありますが、SSL アクセラレーション サービスを設定する必要はありません。ただし、SSL アクセラレーション サービスが動作するには、データセンターとブランチの両方の WAE で SSL アクセラレータを有効にする必要があります。WAAS Central Manager は、SSL マネジメント サービスを提供し、暗号化証明書とキーを保持します。

セキュア ストア、Enterprise ライセンス、および SSL アクセラレーションの有効化

SSL アクセラレーションを WAAS システム上で使用するには、次の手順を実行しておく必要があります。

ステップ 1 Central Manager でセキュア ストア暗号化を有効にします。

セキュア ストア暗号化を有効にするには、第 10 章「その他のシステム設定の構成」のセキュア ストア設定の構成を参照してください。

ステップ 2 Enterprise ライセンスを有効にします。

Enterprise ライセンスを有効にするには、第 10 章「その他のシステム設定の構成」のソフトウェア ライセンスの管理を参照してください。

ステップ 3 SSL アクセラレーションをデバイス上で有効にします。

SSL アクセラレーション機能を有効にするには、グローバル最適化機能の有効化と無効化を参照してください。

(注![]() ) SSL アクセラレータがすでに実行されている場合、設定変更を行う前に、Central Manager に新しい WAE を登録するときの 2 回のデータフィード ポーリング サイクルが完了するのを待つ必要があります。そうしないと、変更が適用されない可能性があります。

) SSL アクセラレータがすでに実行されている場合、設定変更を行う前に、Central Manager に新しい WAE を登録するときの 2 回のデータフィード ポーリング サイクルが完了するのを待つ必要があります。そうしないと、変更が適用されない可能性があります。

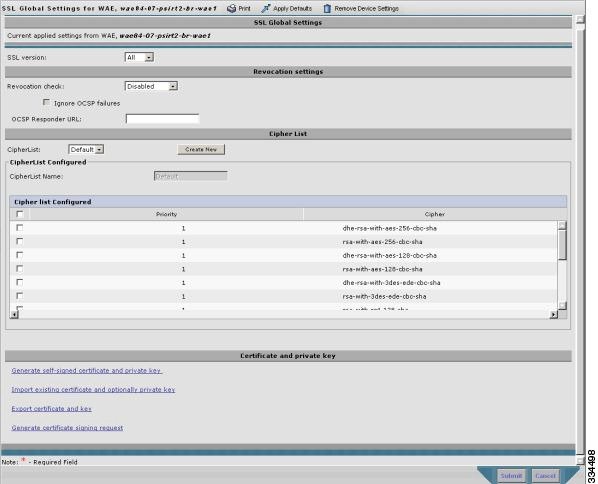

SSL グローバル設定の構成

SSL アクセラレーション グローバル設定を行うには、次の手順に従います。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Security] > [SSL] > [Global Settings] を選択します。

[SSL Global Settings] ウィンドウが表示されます(図 12-12)。

図 12-12 [SSL Global Settings] ウィンドウ

ステップ 3 特定のデバイス グループの SSL 設定を使用するようにデバイスを設定するには、SSL グローバル設定ツールバーにある [Select a Device Group] ドロップダウン リストからデバイス グループを選択します。デバイスには、独自の SSL 設定、またはデバイス グループの SSL 設定を使用できます。ただし、複数のデバイス グループの SSL 設定を使用するように、デバイスを設定することはできません。

ステップ 4 [SSL version] ドロップダウン リストから、使用する SSL プロトコルの種類を選択します。SSL バージョン 3 プロトコルの場合は [SSL3] を選択し、Transport Layer Security バージョン 1 プロトコルの場合は [TLS1] を選択し、SSL3 プロトコルと TLS1 SSL プロトコルの両方を許可する場合は [All] を選択します。

ステップ 5 (任意)証明書失効の Online Certificate Status Protocol(OCSP)パラメータを設定します。

a.![]() [OCSP Revocation check] ドロップダウン リストから、OCSP 失効チェック方法を選択します。

[OCSP Revocation check] ドロップダウン リストから、OCSP 失効チェック方法を選択します。

[ocsp-url] を選択すると、SSL アクセラレータは、[OCSP Responder URL] フィールドに指定された OCSP レスポンダを使用して証明書の失効ステータスをチェックします。[ocsp-cert-url] を選択すると、認証局で指定されている OCSP レスポンダ URL を使用します。

b.![]() [Ignore OCSP failures] チェックボックスが選択されている場合、SSL アクセラレータは、OCSP レスポンダから明確な応答を得ていなくても、OCSP 失効チェックを成功として処理します。

[Ignore OCSP failures] チェックボックスが選択されている場合、SSL アクセラレータは、OCSP レスポンダから明確な応答を得ていなくても、OCSP 失効チェックを成功として処理します。

ステップ 6 [Cipher List] ドロップダウン リストから、SSL アクセラレーションに使用される暗号スイートのリストを選択します。詳細については、暗号リストの操作を参照してください。

ステップ 7 証明書/キー ペアの方法を選択します(図 12-13)。

- WAAS デバイスで SSL に自己署名証明書/キー ペアを使用するには、[Generate Self-signed Certificate Key] をクリックします。

- 既存の証明書/キー ペアをアップロードまたは貼り付けるには、[Import Existing Certificate Key] をクリックします。

- 現在の証明書/キー ペアをエクスポートするには、[Export Certificate Key] をクリックします。

- 既存の証明書/キー ペアを更新または置き換えるには、[Generate Certificate Signing Request] をクリックします。証明書署名要求は、新しい証明書を生成するために CA で使用されます。

(注![]() ) インポートまたはエクスポートするファイルは、PKCS12 形式と PEM 形式のいずれかである必要があります。

) インポートまたはエクスポートするファイルは、PKCS12 形式と PEM 形式のいずれかである必要があります。

サービス証明書と秘密キーの設定については、サービス証明書と秘密キーの設定を参照してください。

サービス証明書と秘密キーの設定

サービス証明書と秘密キーを設定するには、次の手順に従ってください。

ステップ 1 自己署名証明書と秘密キーを生成するには(図 12-14)、次の手順に従ってください。

a.![]() この証明書/キーを後で WAAS Central Manager およびデバイス CLI からエクスポートする場合は、[Mark private key as exportable] チェックボックスを選択します。

この証明書/キーを後で WAAS Central Manager およびデバイス CLI からエクスポートする場合は、[Mark private key as exportable] チェックボックスを選択します。

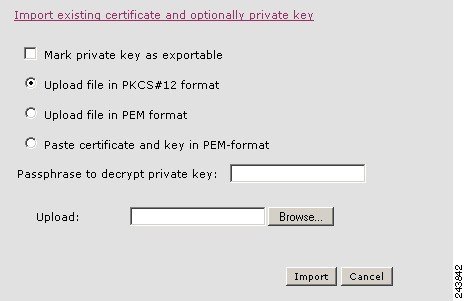

ステップ 2 既存の証明書または証明書チェーン、および(必要に応じて)秘密キーをインポートするには(図 12-15)、次の手順に従ってください。

(注![]() ) Cisco WAAS SSL 機能は、RSA の署名/暗号化アルゴリズムとキーだけをサポートします。

) Cisco WAAS SSL 機能は、RSA の署名/暗号化アルゴリズムとキーだけをサポートします。

図 12-15 既存の証明書または証明書チェーンのインポート

a.![]() この証明書/キーを後で WAAS Central Manager およびデバイス CLI からエクスポートする場合は、[Mark private key as exportable] チェックボックスを選択します。

この証明書/キーを後で WAAS Central Manager およびデバイス CLI からエクスポートする場合は、[Mark private key as exportable] チェックボックスを選択します。

b.![]() 既存の証明書または証明書チェーン、および秘密キーをインポートするには、次のいずれかの作業を実行します。

既存の証明書または証明書チェーン、および秘密キーをインポートするには、次のいずれかの作業を実行します。

- 証明書とキーを PKCS#12 形式で(または既知の Microsoft PFX 形式として)アップロードする。

- 証明書と秘密キーを PEM 形式でアップロードする。

- 証明書と秘密キーの PEM の内容を貼り付ける。

証明書と秘密キーがすでに設定されている場合は、証明書だけアップデートできます。この場合、Central Manager では、インポートされた証明書と現在の秘密キーを使用して、証明書と秘密キーのペアが構築されます。この機能は、既存の自己署名証明書を CA によって署名されたものにアップデートする場合や、期限の切れる証明書をアップデートするために使用できます。

Central Manager では、証明書チェーンをインポートできます。このチェーンは、最初にエンド証明書が指定され、その後にエンド証明書または中間 CA 証明書を署名する中間 CA 証明書のチェーンが続き、最後はルート CA で終わる必要があります。

Central Manager では、このチェーンが検証され、CA 証明書の使用期限が切れているか、チェーン内の署名順序が論理的でない場合、そのチェーンは拒否されます。

c.![]() 秘密キーを復号化するパスフレーズを入力します。秘密キーが暗号化されていない場合は、該当するフィールドを空のままにします。

秘密キーを復号化するパスフレーズを入力します。秘密キーが暗号化されていない場合は、該当するフィールドを空のままにします。

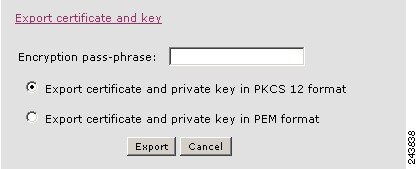

ステップ 3 設定された証明書と秘密キーをエクスポートするには(図 12-16)、次の手順に従ってください。

b.![]() 現在の証明書および秘密キーを PKCS#12 形式または PEM 形式でエクスポートします。PEM 形式の場合、証明書と秘密キーの両方が 1 つの PEM ファイルに含められます。

現在の証明書および秘密キーを PKCS#12 形式または PEM 形式でエクスポートします。PEM 形式の場合、証明書と秘密キーの両方が 1 つの PEM ファイルに含められます。

(注![]() ) 生成またはインポート時にエクスポート不可能と指定した証明書と秘密キーは、Central Manager でエクスポートできません。

) 生成またはインポート時にエクスポート不可能と指定した証明書と秘密キーは、Central Manager でエクスポートできません。

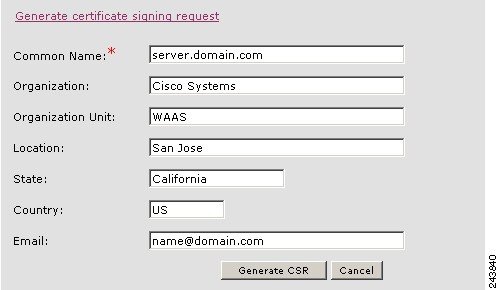

ステップ 4 現在の証明書と秘密キーから証明書署名要求を生成するには(図 12-17)、次の手順に従ってください。

ステップ 5 現在の証明書を、認証局によって署名されたものにアップデートするには、次の手順を実行します。

b.![]() 生成された証明書署名要求を、証明書の生成と署名を行う認証局に送信します。

生成された証明書署名要求を、証明書の生成と署名を行う認証局に送信します。

c.![]() 認証局から受信した証明書を、[Importing existing certificate and optionally private key] オプションを使用してインポートします。

認証局から受信した証明書を、[Importing existing certificate and optionally private key] オプションを使用してインポートします。

(注![]() ) 生成された証明書要求のキーのサイズは、現在の証明書のキーのサイズと同じです。

) 生成された証明書要求のキーのサイズは、現在の証明書のキーのサイズと同じです。

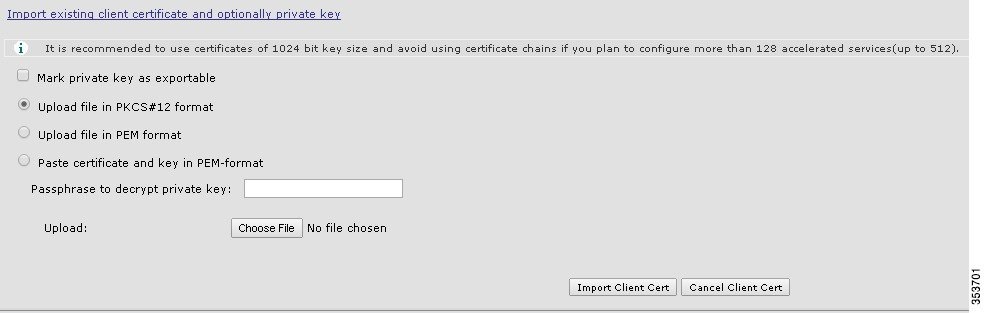

ステップ 6 既存のクライアント証明書または証明書チェーン、および(必要に応じて)秘密キーをインポートするには(図 12-18)、次の手順に従ってください。

図 12-18 既存のクライアント証明書およびオプションの秘密キーのインポート

a.![]() この証明書/キーを後で WAAS Central Manager およびデバイス CLI からエクスポートする場合は、[Mark private key as exportable] チェックボックスを選択します。

この証明書/キーを後で WAAS Central Manager およびデバイス CLI からエクスポートする場合は、[Mark private key as exportable] チェックボックスを選択します。

b.![]() 既存のクライアント証明書および秘密キーをインポートするには、次のいずれかを実行します。

既存のクライアント証明書および秘密キーをインポートするには、次のいずれかを実行します。

- 証明書とキーを PKCS#12 形式で(または Microsoft PFX 形式として)アップロードする。

- 証明書と秘密キーを PEM 形式でアップロードする。

- 証明書と秘密キーの PEM の内容を貼り付ける。

証明書と秘密キーがすでに設定されている場合は、証明書だけアップデートできます。この場合、Central Manager では、インポートされたクライアント証明書と現在の秘密キーを使用して、証明書と秘密キーのペアが構築されます。この機能は、既存の自己署名証明書を認証局によって署名されたものにアップデートする場合や、期限の切れる証明書をアップデートするために使用できます。

Central Manager では、証明書チェーンをインポートできます。このチェーンは、最初にエンド証明書が指定され、その後にエンド証明書または中間 CA 証明書を署名する中間 CA 証明書のチェーンが続き、最後はルート CA で終わる必要があります。

c.![]() 秘密キーを復号化するパスフレーズを入力します。秘密キーが暗号化されていない場合は、該当するフィールドを空のままにします。

秘密キーを復号化するパスフレーズを入力します。秘密キーが暗号化されていない場合は、該当するフィールドを空のままにします。

d.![]() [Choose File] をクリックしてクライアントで設定された証明書に移動し、[Import Client Cert] をクリックしてその証明書を正常にインポートします。

[Choose File] をクリックしてクライアントで設定された証明書に移動し、[Import Client Cert] をクリックしてその証明書を正常にインポートします。

暗号リストの操作

暗号リストは、SSL アクセラレーション設定に割り当て可能な暗号スイートの集合です。暗号スイートは、キー交換アルゴリズム、暗号化アルゴリズム、および Secure Hash Algorithm を含む SSL 暗号化方式です。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Security] > [SSL] > [Cipher Lists] を選択します。

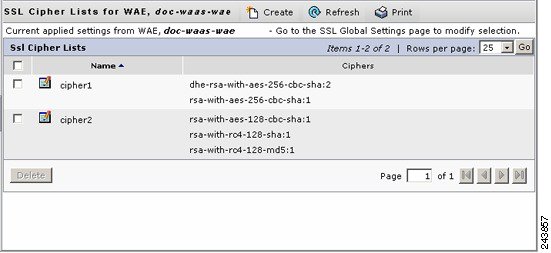

[SSL Cipher Lists] ウィンドウが表示されます(図 12-19)。

(注![]() ) WAAS Express デバイスでは、[SSL Cipher Lists] ウィンドウにはわずかに異なる形式で同じ名前と暗号フィールドが表示されます。

) WAAS Express デバイスでは、[SSL Cipher Lists] ウィンドウにはわずかに異なる形式で同じ名前と暗号フィールドが表示されます。

図 12-19 [SSL Cipher Lists] ウィンドウ

ステップ 3 [Create] をクリックして、新しい暗号リストを追加します。

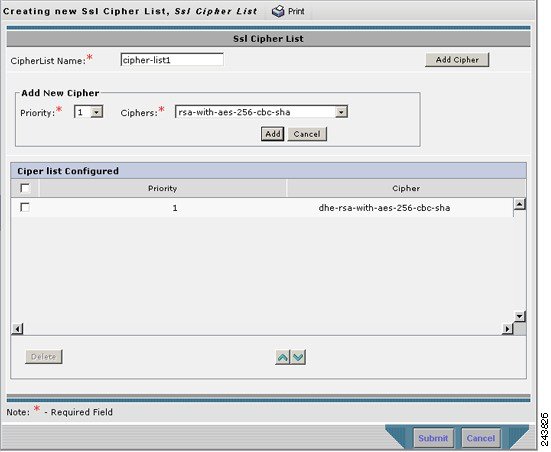

[Creating New SSL Cipher List] ウィンドウが表示されます(図 12-20)。

(注![]() ) WAAS Express デバイスの場合、[Add Cipher List] をクリックして新しい暗号リストを追加します。

) WAAS Express デバイスの場合、[Add Cipher List] をクリックして新しい暗号リストを追加します。

図 12-20 [Creating New SSL Cipher List] ウィンドウ

ステップ 4 [Cipher List Name] フィールドに暗号リストの名前を入力します。

ステップ 5 [Add Cipher] をクリックして、暗号スイートを暗号リストに追加します。

(注![]() ) WAAS Express デバイスの場合、追加する暗号を選択し、ステップ 12 に進みます。

) WAAS Express デバイスの場合、追加する暗号を選択し、ステップ 12 に進みます。

ステップ 6 [Ciphers] ドロップダウン リストから、追加する暗号スイートを選択します。

(注![]() ) Microsoft IIS サーバに対して SSL 接続を確立する場合は、DHE ベースの暗号スイートを選択してはなりません。

) Microsoft IIS サーバに対して SSL 接続を確立する場合は、DHE ベースの暗号スイートを選択してはなりません。

ステップ 7 選択した暗号スイートの優先順位を [Priority] フィールドで選択します。

(注![]() ) SSL ピアリング サービスが設定されている場合は、コア デバイス上の暗号リストに関連付けられた優先順位が、エッジ デバイス上の暗号リストに関連付けられた優先順位よりも優先されます。

) SSL ピアリング サービスが設定されている場合は、コア デバイス上の暗号リストに関連付けられた優先順位が、エッジ デバイス上の暗号リストに関連付けられた優先順位よりも優先されます。

ステップ 8 [Add] をクリックして、選択した暗号スイートを暗号リストに加えます。あるいは、[Cancel] をクリックして、暗号リストを元の状態のままにします。

ステップ 9 ステップ 5 からステップ 8 を繰り返して、必要なだけ暗号スイートを暗号リストに追加します。

ステップ 10 (任意)暗号スイートの優先順位を変更するには、暗号スイートのチェックボックスを選択し、暗号リストの下にある上向き矢印または下向き矢印のボタンを使用して優先順位を設定します。

(注![]() ) アクセラレーション サービスに暗号リストが適用される場合、ここで割り当てた暗号リストの優先順位は、クライアントで指定された暗号の順序で上書きされます。この暗号リストで割り当てた優先順位は、暗号リストが SSL ピアリング サービスとマネジメント サービスに適用される場合に限り有効です。

) アクセラレーション サービスに暗号リストが適用される場合、ここで割り当てた暗号リストの優先順位は、クライアントで指定された暗号の順序で上書きされます。この暗号リストで割り当てた優先順位は、暗号リストが SSL ピアリング サービスとマネジメント サービスに適用される場合に限り有効です。

ステップ 11 (任意)暗号リストから暗号スイートを削除するには、暗号スイートのチェックボックスを選択し、[Delete] をクリックします。

ステップ 12 暗号リストの設定が完了したら、[Submit] をクリックします。

(注![]() ) WAAS Express デバイスの場合、[OK] をクリックして暗号リストの設定を保存します。

) WAAS Express デバイスの場合、[OK] をクリックして暗号リストの設定を保存します。

SSL 設定変更は、デバイスでセキュリティ ライセンスが有効にされるまで、デバイスに適用されません。

認証局の操作

WAAS SSL アクセラレーション機能を使用すると、システムで使用される CA 証明書を設定できます。WAAS に含まれる多くの既知の CA 証明書のいずれかを使用するか、独自の CA 証明書をインポートできます。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Security] > [SSL] > [Certificate Authorities] を選択します。

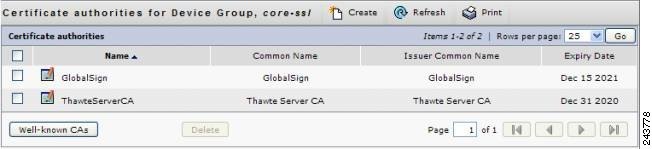

[SSL CA Certificate List] ウィンドウが表示されます(図 12-21)。

(注![]() ) WAAS Express デバイスの場合、同じ [Name]、[Issued To]、[Issuer]、[Expiry Date] フィールドが [SSL CA Certificate List] ウィンドウに少し異なる形式で表示されます。

) WAAS Express デバイスの場合、同じ [Name]、[Issued To]、[Issuer]、[Expiry Date] フィールドが [SSL CA Certificate List] ウィンドウに少し異なる形式で表示されます。

[Yes] または [No] として設定可能な [Aggregate Settings] フィールドも存在します。WAAS Express の手順を完了するには、ステップ 4 に進みます。

図 12-21 [SSL CA Certificate List] ウィンドウ

ステップ 3 WAAS に含まれるプリロードされた CA 証明書のいずれかを、次の手順に従って追加します。

b.![]() 追加する既存の CA 証明書を選択し、[Import] をクリックします。選択した CA 証明書は、[SSL CA Certificate List] に表示されているリストに追加されます。

追加する既存の CA 証明書を選択し、[Import] をクリックします。選択した CA 証明書は、[SSL CA Certificate List] に表示されているリストに追加されます。

ステップ 4 独自の CA 証明書を次の手順に従って追加します。

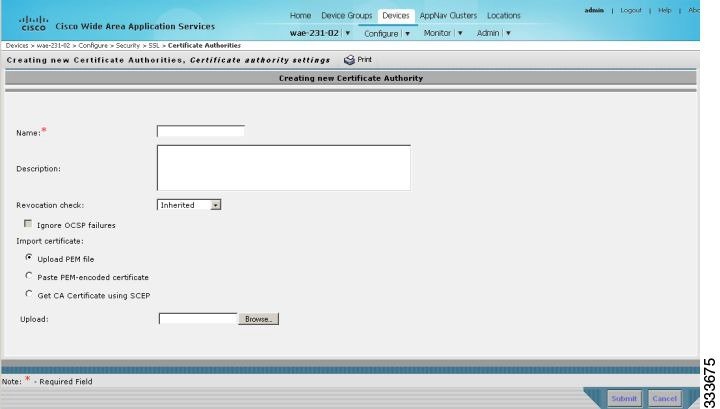

[Creating New CA Certificate] ウィンドウが表示されます(図 12-22)。

(注![]() ) WAAS Express デバイスの場合、[Add CA] をクリックして独自の CA 証明書を追加します。名前と URL を入力し、[Get CA Certificate] をクリックします。この後、ステップ 6 に進みます。

) WAAS Express デバイスの場合、[Add CA] をクリックして独自の CA 証明書を追加します。名前と URL を入力し、[Get CA Certificate] をクリックします。この後、ステップ 6 に進みます。

図 12-22 [Creating New CA Certificate] ウィンドウ

b.![]() 証明書の名前を [Certificate Name] フィールドに入力します。

証明書の名前を [Certificate Name] フィールドに入力します。

c.![]() (任意)CA 証明書の説明を [Description] フィールドに入力します。

(任意)CA 証明書の説明を [Description] フィールドに入力します。

d.![]() [Revocation check] ドロップダウン リストから [Disable] を選択して、この CA によって署名された証明書の OCSP 失効を無効にします。[Ignore OCSP failures] チェックボックスを選択して、OCSP 失効チェックが失敗しても失効チェックは成功したとマーク付けされるようにします。

[Revocation check] ドロップダウン リストから [Disable] を選択して、この CA によって署名された証明書の OCSP 失効を無効にします。[Ignore OCSP failures] チェックボックスを選択して、OCSP 失効チェックが失敗しても失効チェックは成功したとマーク付けされるようにします。

e.![]() 次の方法のうち 1 つを選択することで証明書情報を追加します。

次の方法のうち 1 つを選択することで証明書情報を追加します。

ファイルをアップロードする場合は、ファイルを PEM 形式にする必要があります。使用するファイルを参照して、[Upload] をクリックします。

–![]() Paste PEM-encoded Certificate

Paste PEM-encoded Certificate

CA 証明書情報を貼り付ける場合、PEM 形式の証明書のテキストを [Paste PEM-encoded certificate] フィールドに貼り付けます。

–![]() Get CA Certificate using SCEP

Get CA Certificate using SCEP

このオプションは、Simple Certificate Enrollment Protocol(SCEP)を使用して認証局を自動的に設定します。自動証明書登録手順を使用している場合は、CA URL を入力し、[Get Certificate] をクリックします。証明書の内容がテキストおよび PEM 形式で表示されます。

自動証明書登録手順を完了するには、SSL 自動登録の SSL 自動登録設定を行います。

ステップ 5 (任意)リストから CA を削除するには、CA を選択した後、ツールバーにある [Delete] アイコンをクリックします。

ステップ 6 CA 証明書リストの設定が完了したら、[Submit] をクリックします。

(注![]() ) WAAS Express デバイスの場合、[OK] をクリックして CA 証明書リストの設定を保存します。

) WAAS Express デバイスの場合、[OK] をクリックして CA 証明書リストの設定を保存します。

SSL 自動登録

WAAS SSL アクセラレーション機能によって、SCEP を使用してデバイス(またはデバイス グループ)の証明書を自動的に登録できます。CA 証明書を取得した後で、SSL 自動登録の設定を行います。

(注![]() ) 自動登録の設定を行う前に、CA 機関を設定する必要があります。

) 自動登録の設定を行う前に、CA 機関を設定する必要があります。

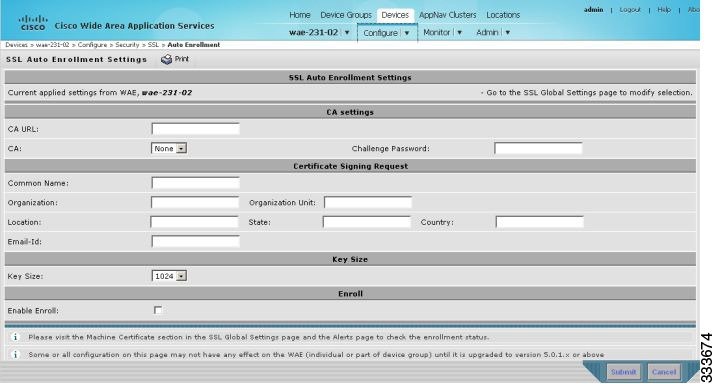

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Security] > [SSL] > [Auto Enrollment] を選択します。

[SSL Auto Settings] ウィンドウが表示されます(図 12-23)。

(注![]() ) CA、CA URL、およびチャレンジ パスワードは、SSL 自動登録に必要です。

) CA、CA URL、およびチャレンジ パスワードは、SSL 自動登録に必要です。

ステップ 5 [Key Size] ドロップダウン リストから、キー サイズを選択します。有効な値は、512、768、1024、1536、または 2048 です。

ステップ 6 [Enable Enroll] チェックボックスを選択します。

[SSL Global Settings] ページおよび [Alerts] ページの [Machine Certificate] セクションで登録状態を確認できます。

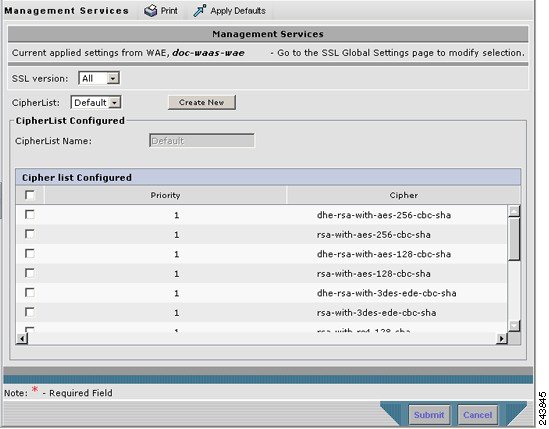

SSL マネジメント サービスの設定

SSL マネジメント サービスは、Central Manager と WAE デバイスの間の安全な通信に影響を与える SSL 設定パラメータです(図 12-11)。使用される証明書とキーのペアは、各 WAAS デバイスに固有です。したがって、SSL マネジメント サービスは、デバイス グループではなく個々のデバイスに対してのみ設定できます。

SSL マネジメント サービスを設定するには、次の手順に従ってください。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ] を選択します。

ステップ 2 [Configure] > [Security] > [Management Service] を選択します。

[Management Service] ウィンドウが表示されます(図 12-24)。

図 12-24 [Management Service] ウィンドウ

ステップ 3 [SSL version] ドロップダウン リストから、使用する SSL プロトコルの種類を選択します。SSL バージョン 3 プロトコルの場合は [SSL3]、Transport Layer Security バージョン 1 プロトコルの場合は [TLS1]、SSL3 プロトコルと TLS1 SSL プロトコルの両方を使用する場合は [All] を選択します。

(注![]() ) WAAS Central Manager に設定されたマネジメント サービスの SSL バージョンと暗号設定も、WAAS Central Manager とユーザのブラウザの間の SSL 接続に適用されます。

) WAAS Central Manager に設定されたマネジメント サービスの SSL バージョンと暗号設定も、WAAS Central Manager とユーザのブラウザの間の SSL 接続に適用されます。

プライマリおよびスタンバイの Central Manager は、マネジメント サービスのバージョンや暗号リストを共有する必要があります。マネジメント サービスのバージョンおよび暗号リストの設定を変更すると、プライマリ Central Manager とスタンバイ Central Manager と WAE デバイスの間の接続が失われる可能性があります。

表 12-4 に、Internet Explorer と Mozilla Firefox でサポートされる暗号リストを示します。

|

|

|

|

|---|---|---|

(注![]() ) Mozilla Firefox と Internet Explorer の両方で SSLv3 プロトコルと TLSv1 プロトコルがサポートされています。ただし、TLSv1 は、デフォルトでは使用できない場合があります。その場合は、ブラウザで TLSv1 を有効にする必要があります。

) Mozilla Firefox と Internet Explorer の両方で SSLv3 プロトコルと TLSv1 プロトコルがサポートされています。ただし、TLSv1 は、デフォルトでは使用できない場合があります。その場合は、ブラウザで TLSv1 を有効にする必要があります。

ブラウザでサポートされていない暗号またはプロトコルを設定すると、ブラウザと Central Manager の間の接続が失われます。この問題が発生した場合は、CLI から Central Manager マネジメント サービスの SSL 設定をデフォルトに設定して、接続を復元します。

Internet Explorer など、一部のブラウザは、Central Manager 上での SSL バージョンと暗号の設定変更に対して正しく対処しません。そのため、変更を送信した後にエラー ページがブラウザに表示されることがあります。この問題が発生した場合は、ページをリロードします。

ステップ 4 Cipher List ペインで、SSL アクセラレーションに使用される暗号スイートのリストを選択します。詳細については、暗号リストの操作を参照してください。

SSL 管理サービスの設定

SSL CA 署名証明書をエクスポートして、WAAS Central Manager と Web ブラウザの間の信頼できる SSL 通信を有効にすることができます。SSL 通信を有効にするためのデフォルトの証明書は、WAAS Central Manager の自己署名証明書です。ただし、別の証明書を使用する場合は、ユーザが設定する必要があります。

SSL 証明書を設定するには、次の手順に従います。

ステップ 1 [WAAS Central Manager] メニューで、[Devices] > [CM] > [Configure] > [Security] > [SSL Admin Service] の順に選択します。

デフォルトの証明書が表示されます。

a.![]() 既存の証明書/キー ペアをアップロードまたは貼り付けるには、[Import Existing Certificate Key] をクリックします。

既存の証明書/キー ペアをアップロードまたは貼り付けるには、[Import Existing Certificate Key] をクリックします。

b.![]() 現在の証明書/キー ペアをエクスポートするには、[Export Certificate Key] をクリックします。

現在の証明書/キー ペアをエクスポートするには、[Export Certificate Key] をクリックします。

インポートまたはエクスポートするファイルは、PKCS12 形式と Privacy Enhanced Mail(PEM)形式のいずれかである必要があります。

c.![]() Central Manager および WAAS デバイスで SSL に自己署名証明書/キー ペアを使用するには、[Generate Self-signed Certificate Key] をクリックします。

Central Manager および WAAS デバイスで SSL に自己署名証明書/キー ペアを使用するには、[Generate Self-signed Certificate Key] をクリックします。

ステップ 3 [Submit] をクリックして証明書を登録します。

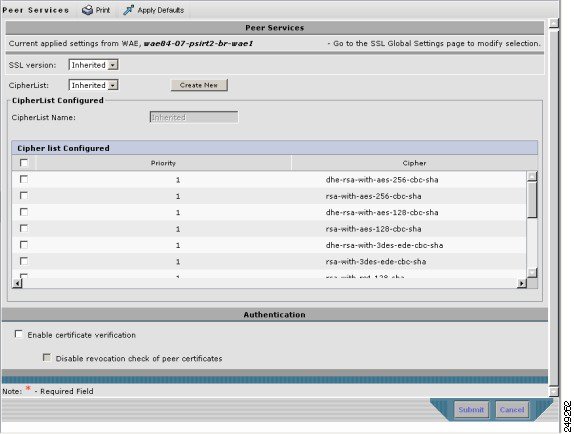

SSL ピアリング サービスの設定

SSL ピアリング サービス設定パラメータは、SSL 接続を最適化すると同時に、WAE デバイス間に SSL アクセラレータによって確立される安全な通信を制御します(図 12-11)。ピアリング サービス証明書と秘密キーは、WAAS デバイスごとに固有です。そのため、個々のデバイスに対してだけ設定でき、デバイス グループには設定できません。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ] を選択します。

ステップ 2 [Configure] > [Security] > [Peering Service] を選択します。

[Peering Service] ウィンドウが表示されます(図 12-25)。

(注![]() ) WAAS Express デバイスの場合、[Peering Service] ウィンドウには標準の [Peering Service] ウィンドウの各フィールドのサブセットがわずかに異なる形式で表示されます。

) WAAS Express デバイスの場合、[Peering Service] ウィンドウには標準の [Peering Service] ウィンドウの各フィールドのサブセットがわずかに異なる形式で表示されます。

暗号リストの [Priority] 設定、および [Disable revocation check of peer certificates] オプションは WAAS Express に使用できません。

図 12-25 [SSL Peering Service] ウィンドウ

ステップ 3 [SSL Version] ドロップダウン リストから、使用する SSL プロトコルの種類を選択するか、[Inherited] を選択してグローバル SSL 設定に設定されている SSL プロトコルを使用します。SSL バージョン 3 プロトコルの場合は [SSL3]、Transport Layer Security バージョン 1 プロトコルの場合は [TLS1]、SSL3 プロトコルと TLS1 SSL プロトコルの両方を使用する場合は [All] を選択します。

(注![]() ) WAAS Express デバイスでは、SSL3 と TLS1 だけが SSL バージョンとしてサポートされます。

) WAAS Express デバイスでは、SSL3 と TLS1 だけが SSL バージョンとしてサポートされます。

ステップ 4 ピア証明書の検証を有効にするには、[Enable Certificate Verification] チェックボックスを選択します。証明書の検証を有効にすると、自己署名証明書を使用する WAAS デバイスは、相互にピア接続を確立することができなくなり、結果として、SSL トラフィックを加速できなくなります。

ステップ 5 [Disable revocation check for this service] チェックボックスを選択して、OCSP 証明書失効チェックを無効にします。

(注![]() ) WAAS Express デバイスでは、このオプションは使用できません。

) WAAS Express デバイスでは、このオプションは使用できません。

ステップ 6 [Cipher List] ペインで、WAE デバイス ピア間の SSL アクセラレーションに使用される暗号スイートのリストを選択するか、[Inherited] を選択して SSL グローバル設定に設定されている暗号リストを使用します。

(注![]() ) WAAS Express デバイスでは、SSL アクセラレーションに使用される暗号スイートのリストは [Cipher List] ペインに表示されます。

) WAAS Express デバイスでは、SSL アクセラレーションに使用される暗号スイートのリストは [Cipher List] ペインに表示されます。

詳細については、暗号リストの操作を参照してください。

(注![]() ) WAAS Express デバイスでは、SSL 設定変更は、デバイスでセキュリティ ライセンスが有効にされるまで、デバイスに適用されません。

) WAAS Express デバイスでは、SSL 設定変更は、デバイスでセキュリティ ライセンスが有効にされるまで、デバイスに適用されません。

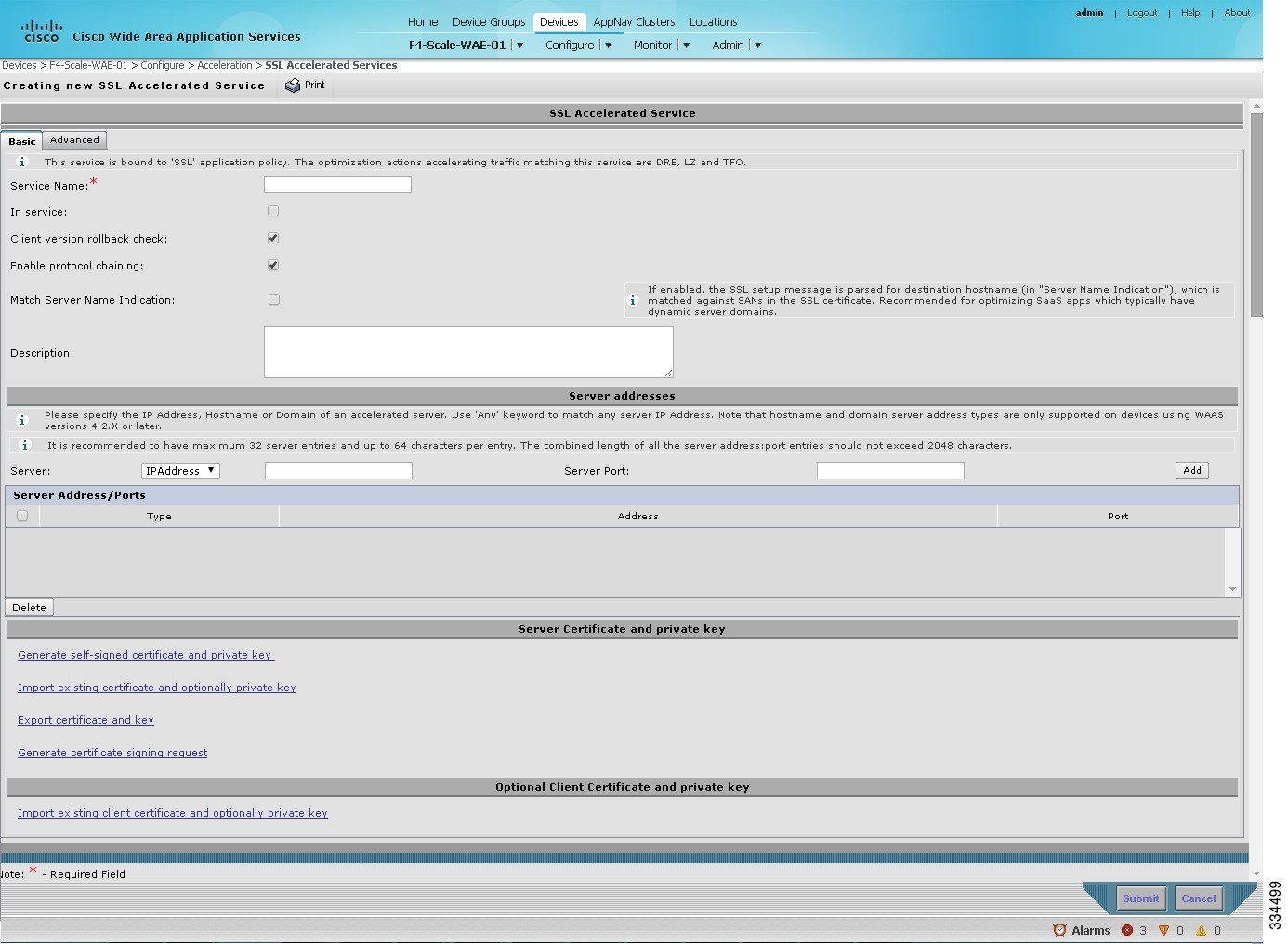

SSL アクセラレーション サービスの使用

WAAS システムで SSL アクセラレーションを有効にして設定した後、SSL パスで加速する少なくとも 1 つのサービスを定義する必要があります。SSL アクセラレーション サービスを設定するには、次の手順に従ってください。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Acceleration] > [SSL Accelerated Services] を選択します。

ステップ 3 アクセラレーション サービスを削除するには、そのサービスを選択し、[Delete] をクリックします。

ステップ 4 [Create] をクリックして、アクセラレーション サービスを新しく定義します。最大 512 のアクセラレーション サービスを加速できます。

[Basic SSL Accelerated Services Configuration] ウィンドウが表示されます(図 12-26)。

図 12-26 SSL アクセラレーション サービス:基本ウィンドウ

ステップ 5 サービスの名前を [Service Name] フィールドに入力します。

ステップ 6 このアクセラレーション サービスを有効にするには、[In service] チェックボックスを選択します。

ステップ 7 クライアント バージョンのロールバック チェックを有効にするには、[Client version rollback check] チェックボックスを選択します。

クライアント バージョンのロールバック チェックを有効にすると、正しくないクライアント バージョンの接続が最適化されなくなります。

ステップ 8 サブジェクト代替名を照合するには、[Match Server Name Indication] チェックボックスを選択します。詳細については、SaaS アプリケーションの SSL アクセラレーションの設定を参照してください。

ステップ 9 プロトコル チェーンを有効にするには、[Enable protocol chaining] チェックボックスを選択します。

プロトコル チェーンを有効にすると、他のプロトコルを SSL を介して最適化できます。

ステップ 10 (任意)サービスの説明を [Description] フィールドに入力します。

ステップ 11 [Server] ドロップダウン リストから、SSL サービス エンドポイント タイプとして、[IP Address]、[Hostname]、または [Domain] を選択します。

ステップ 12 アクセラレーション サーバのサーバ IP アドレス(またはプロキシ IP アドレス)、ホスト名、またはドメインを入力します。サーバの IP アドレスを指定するには、Any キーワードを使用します。

(注![]() ) 最大 32 個の IP アドレス、32 個のホスト名、および 32 個のドメインが指定できます。

) 最大 32 個の IP アドレス、32 個のホスト名、および 32 個のドメインが指定できます。

(注![]() ) ホスト名とドメイン サーバのアドレス タイプがサポートされるのは、WAAS ソフトウェアのバージョン 4.2.x 以上を使用している場合だけです。サーバ IP アドレス キーワードの Any がサポートされるのは、WAAS ソフトウェアのバージョン 4.2.x 以上を使用している場合だけです。

) ホスト名とドメイン サーバのアドレス タイプがサポートされるのは、WAAS ソフトウェアのバージョン 4.2.x 以上を使用している場合だけです。サーバ IP アドレス キーワードの Any がサポートされるのは、WAAS ソフトウェアのバージョン 4.2.x 以上を使用している場合だけです。

ステップ 13 加速するサービスに関連付けられたポートを入力します。

ステップ 14 [Add] をクリックして、各アドレスを追加します。サーバのホスト名を指定した場合、Central Manager はホスト名を IP アドレスに解決し、[Server IP] / [Server Ports] テーブルに追加します。

ステップ 15 リストから IP アドレスを削除するには、[Delete] をクリックします。

ステップ 16 証明書とキー ペアの方法を選択します(図 12-27)。

(注![]() ) SaaS アプリケーションの場合、証明書にサブジェクト代替名(SAN)情報が必要です。

) SaaS アプリケーションの場合、証明書にサブジェクト代替名(SAN)情報が必要です。

インポートまたはエクスポートするファイルは、PKCS12 形式と PEM 形式のいずれかである必要があります。

サービス証明書と秘密キーの設定手順については、サービス証明書と秘密キーの設定を参照してください。

(注![]() ) 既存の SSL アクセラレーション サービスの証明書またはキーを変更する場合は、[In service] チェックボックスの選択を解除して、[Submit] をクリックしてサービスを無効にし、5 分間待ってから [In service] チェックボックスを選択して、[Submit] をクリックしてサービスを再度有効にする必要があります。または、WAE で、no inservice SSL アクセラレーション サービス コンフィギュレーション コマンドを使用して、数分間待ち、inservice コマンドを使用することもできます。複数の SSL アクセラレーション サービスの証明書またはキーを変更した場合は、SSL アクセラレータを無効にしてから再び有効にして、すべてのアクセラレーション サービスを再起動することができます。

) 既存の SSL アクセラレーション サービスの証明書またはキーを変更する場合は、[In service] チェックボックスの選択を解除して、[Submit] をクリックしてサービスを無効にし、5 分間待ってから [In service] チェックボックスを選択して、[Submit] をクリックしてサービスを再度有効にする必要があります。または、WAE で、no inservice SSL アクセラレーション サービス コンフィギュレーション コマンドを使用して、数分間待ち、inservice コマンドを使用することもできます。複数の SSL アクセラレーション サービスの証明書またはキーを変更した場合は、SSL アクセラレータを無効にしてから再び有効にして、すべてのアクセラレーション サービスを再起動することができます。

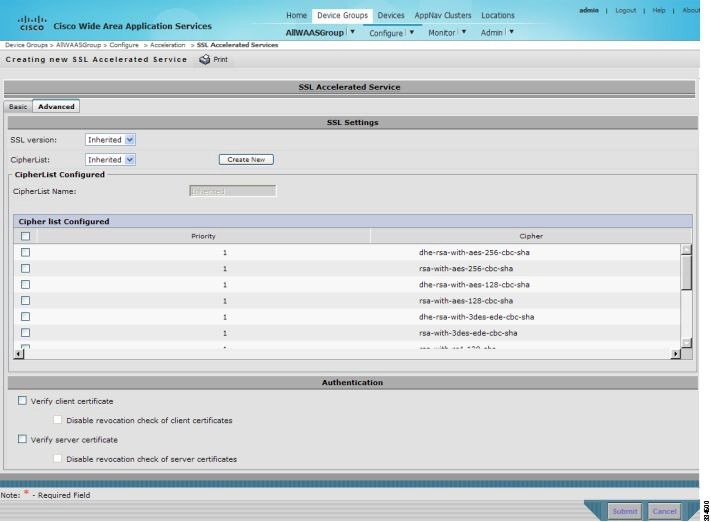

ステップ 17 [Advanced Settings] タブをクリックして、サービスの SSL パラメータを設定します。

[Advanced SSL Accelerated Services Configuration] ウィンドウが表示されます(図 12-28)。

図 12-28 [SSL Accelerated Services—Advanced] ウィンドウ

ステップ 18 (任意)[SSL version] ドロップダウン リストから、使用する SSL プロトコルの種類を選択するか、[Inherited] を選択してグローバル SSL 設定に設定されている SSL プロトコルを使用します。SSL バージョン 3 プロトコルの場合は [SSL3]、Transport Layer Security バージョン 1 プロトコルの場合は [TLS1]、SSL3 プロトコルと TLS1 SSL プロトコルの両方を使用する場合は [All] を選択します。

ステップ 19 (任意)[Cipher List] ドロップダウン リストから、WAE デバイス ピア間の SSL アクセラレーションに使用される暗号スイートのリストを選択するか、[Inherited] を選択して SSL グローバル設定に設定されている暗号リストを使用します。詳細については、暗号リストの操作を参照してください。

ステップ 20 (任意)証明書失効の OCSP パラメータを設定するには、次の手順を実行します。

a.![]() クライアント証明書の検証を有効にするには、[Verify client certificate] チェックボックスを選択します。

クライアント証明書の検証を有効にするには、[Verify client certificate] チェックボックスを選択します。

b.![]() [Disable revocation check for this service] チェックボックスを選択して、OCSP クライアント証明書失効チェックを無効にします。

[Disable revocation check for this service] チェックボックスを選択して、OCSP クライアント証明書失効チェックを無効にします。

c.![]() サーバ証明書の検証を有効にするには、[Verify server certificate] チェックボックスを選択します。

サーバ証明書の検証を有効にするには、[Verify server certificate] チェックボックスを選択します。

d.![]() [Disable revocation check for this service] チェックボックスを選択して、OCSP サーバ証明書失効チェックを無効にします。

[Disable revocation check for this service] チェックボックスを選択して、OCSP サーバ証明書失効チェックを無効にします。

(注![]() ) サーバとクライアントのデバイスが自己署名証明書を使用する場合、証明書の検証が有効になっていると、WAAS デバイスで SSL トラフィックを加速できなくなります。

) サーバとクライアントのデバイスが自己署名証明書を使用する場合、証明書の検証が有効になっていると、WAAS デバイスで SSL トラフィックを加速できなくなります。

ステップ 21 SSL アクセラレーション サービスの設定が完了したら、[Submit] をクリックします。

SSL アクセラレーション サービスの証明書またはキーの更新

ある時点で SSL アクセラレーション サービスの証明書またはキーを更新する必要がある場合は、次の手順に従います。

ステップ 1 WAAS Central Manager メニューから、[Devices] > [ device-name ](または [Device Groups] > [ device-group-name ])を選択します。

ステップ 2 [Configure] > [Acceleration] > [SSL Accelerated Services] を選択します。

ステップ 3 該当するサービスの [Name] 列で [Edit SSL Accelerated Service] ボタンをクリックします。

ステップ 4 自己署名証明書および秘密キーの再生成、または更新された証明書またはキーのインポートのいずれかを行うための、証明書とキーのペアの方法(図 12-27)を選択します。

ステップ 5 選択した方法に応じて必要な詳細を入力し、[Generate] または [Import] をクリックし、次に [Submit] をクリックします。

(注![]() ) SSL アクセラレーション サービスの証明書を更新して使用する際は、設定済みの SSL アクセラレーション サービスを停止してから起動することが重要です。既存の証明書とキーはアクセラレータのメモリに格納されているため、この手順が必要になります。上記の手順で証明書およびキーを更新しても、メモリ内の証明書およびキーは更新されないため不十分です。

) SSL アクセラレーション サービスの証明書を更新して使用する際は、設定済みの SSL アクセラレーション サービスを停止してから起動することが重要です。既存の証明書とキーはアクセラレータのメモリに格納されているため、この手順が必要になります。上記の手順で証明書およびキーを更新しても、メモリ内の証明書およびキーは更新されないため不十分です。

更新された SSL アクセラレーション サービスの証明書が使用されていることを確認するために、次の手順も必ず実行してください。

ステップ 6 該当するサービスの [Name] 列で [Edit SSL Accelerated Service] ボタンをクリックします。

ステップ 7 [In service] のチェックマークを外し、[Submit] をクリックします。

ステップ 8 最後にもう一度、該当するサービスの [Name] 列で [Edit SSL Accelerated Service] ボタンをクリックします。

ステップ 9 [In service] のチェックマークを入れ、[Submit] をクリックします。

SaaS アプリケーションの SSL アクセラレーションの設定

SaaS アプリケーションは、通常は複数の SSL サーバ ファーム、つまり複数のデータセンターにわたる複数のホストからサービスを提供されます。エンタープライズ データセンターでホストされる SSL サービスの場合、IT 管理者は把握および管理している SSL サーバ IP をデータセンター WAAS に提供することができます。ただし、クラウド内のサードパーティ製 SaaS プロバイダーでホストされる SSL サービスの場合、クラウド プロバイダーが複数の Content Delivery Network(CDN)およびデータセンターを使用しているため、SSL サーバ IP アドレスは IT 管理者によって管理されません。単一の SaaS サービスの場合でも、動的に変動する複数のサーバ IP アドレスがある可能性があります。これは、SaaS アプリケーションの名前空間または証明書の不一致による不慮のエラーの原因となります。

これらのエラーを回避してこれらのアプリケーションが最適化されるようにするには、次の手順に従って SaaS アプリケーション用に SSL アクセラレーション サービスを設定します。

ステップ 1 SSL アクセラレーション サービスの使用に記載されているステップ 1 ~ 8 に従って、SaaS アプリケーション用の SSL アクセラレーション サービスを作成します。

ステップ 2 サブジェクト代替名を照合するには、[Match Server Name Indication] チェックボックスを選択します。または、コア WAAS デバイスで match sni コマンドを使用します。

有効になっている場合、SSL アクセラレータは、宛先ホスト名に関して初期 SSL 接続セットアップ メッセージを(Server Name Indication と呼ばれる SSL プロトコル拡張内で)解析し、それを使用して宛先ホスト名を WAAS デバイスの SSL 証明書内の Subject Alternate Names リストと照合します。

(注![]() ) SaaS サーバ ドメインおよび IP アドレスが変動するという性質によって引き起こされる名前空間または証明書の不一致エラーを回避するために、クラウド ベースの SaaS アプリケーションの最適化にはこの設定を推奨します。

) SaaS サーバ ドメインおよび IP アドレスが変動するという性質によって引き起こされる名前空間または証明書の不一致エラーを回避するために、クラウド ベースの SaaS アプリケーションの最適化にはこの設定を推奨します。

(注![]() ) 現在のほとんどのブラウザでは Server Name Indication(SNI)がサポートされています。SNI をサポートするブラウザを使用していることを確認してください。

) 現在のほとんどのブラウザでは Server Name Indication(SNI)がサポートされています。SNI をサポートするブラウザを使用していることを確認してください。

(注![]() ) [Match Server Name Indication] オプションは WAAS 5.3.5 以降を実行しているデバイスでのみ使用できます。

) [Match Server Name Indication] オプションは WAAS 5.3.5 以降を実行しているデバイスでのみ使用できます。

ステップ 3 キーワード Any を使用して、アクセラレーション サーバのサーバ IP アドレスを指定します。

ステップ 4 SAAS アプリケーションのすべての SSL トラフィックをポート 443 に向けます。

上記の設定は、ワイルドカード設定よりも優先されます。

(注![]() ) SaaS アプリケーション以外のトラフィック用にポート 443 が設定されている場合は、設定を確認して適切に再設定する必要があります。

) SaaS アプリケーション以外のトラフィック用にポート 443 が設定されている場合は、設定を確認して適切に再設定する必要があります。

ステップ 5 証明書/キー ペアをアップロードまたは貼り付けるには、[Import Existing Certificate Key] をクリックします。証明書は SaaS アクセラレーション サービス専用にする必要があり、最適化する必要があるサーバ ドメインのサブジェクト代替名が含まれている必要があります。SaaS アプリケーションで使用するサーバ ドメインの決定に記載されている手順に従って、SaaS アプリケーションを最適化するために追加する必要があるサーバ ドメインを識別します。

(注![]() ) 接続が最適化されていることを確認するために、リストから派生する欠落サーバ ドメイン名を使用して新しい証明書を定期的に作成する必要があります。

) 接続が最適化されていることを確認するために、リストから派生する欠落サーバ ドメイン名を使用して新しい証明書を定期的に作成する必要があります。

ステップ 6 [Submit] をクリックして、SaaS アプリケーション用の SSL アクセラレーション サービスの設定を完了します。

SaaS アプリケーションで使用するサーバ ドメインの決定

[Match Server Name Indication] チェックボックスを選択すると、コア WAAS デバイスにログインして sh crypto ssl services accelerated-service service-name コマンドを使用して、既存の SSL 証明書に一致しない(したがって最適化されない)サーバ ドメイン名のリストを表示できます。これらのサーバ ドメイン名のいずれかを最適化する場合は、次の手順を実行することで、サーバ ドメイン名を選択してから証明書に追加します。

サーバ ドメイン名のリストには、最大で 128 個のサーバ名が含まれます。

ステップ 1 追加する関連サーバを識別します。サーバ名のカウントおよび最終表示情報に関する詳細を参照するには、sh crypto ssl services accelerated-service service-name を使用します。

IP アドレスおよびホスト名を表示するための追加情報が必要な場合は、debug accelerator ssl sni コマンドを使用して SNI デバッグを有効にします。

ステップ 2 Microsoft Management Console(MMC)、OpenSSL、またはその他の使用可能な顧客ツールにログインし、証明書のサブジェクト代替名拡張に SaaS アプリケーションの関連サーバ ドメイン名が記載された新しい証明書署名要求(CSR)を作成します。次の証明書の例で強調されている部分を参照してください。