Cisco Wireless LAN Controller コンフィギュレーション ガイド リリース 7.3

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月28日

章のタイトル: Lightweight アクセス ポイントの制御

目次

- Lightweight アクセス ポイントの制御

- アクセス ポイント通信プロトコル

- アクセス ポイント通信プロトコルについて

- 注意事項および制約事項

- データ暗号化の設定

- データ暗号化のためのガイドライン

- Cisco 5500 シリーズ コントローラ用 DTLS イメージをアップグレードまたはダウングレード

- DTLS イメージへまたは DTLS イメージからのアップグレード時のガイドライン

- データ暗号化の設定(GUI)

- データ暗号化の設定(CLI)

- CAPWAP の最大伝送単位情報の表示

- CAPWAP のデバッグ

- コントローラ ディスカバリ プロセス

- 注意事項および制約事項

- アクセス ポイントのコントローラへの join の確認

- アクセス ポイントのコントローラへの join の確認(GUI)

- アクセス ポイントのコントローラへの join の確認(CLI)

- アクセス ポイントの検索

- アクセス ポイントの検索について

- AP フィルタの検索(GUI)

- インターフェイスの詳細の監視

- アクセス ポイント無線の検索

- アクセス ポイント無線の検索について

- アクセス ポイント無線の検索(GUI)

- アクセス ポイントのグローバル クレデンシャルの設定

- アクセス ポイントのグローバル クレデンシャルの設定について

- 注意事項および制約事項

- アクセス ポイントのグローバル資格情報の設定(GUI)

- アクセス ポイントのグローバル資格情報の設定(CLI)

- アクセス ポイントの認証の設定

- アクセス ポイントに対する認証の設定について

- 注意事項および制約事項

- アクセス ポイントの認証を設定するための前提条件

- アクセス ポイントの認証の設定

- アクセス ポイントの認証の設定(GUI)

- アクセス ポイントの認証の設定(CLI)

- スイッチの認証の設定

- 組み込みアクセス ポイントの設定

- 組み込みアクセス ポイントについて

- 注意事項および制約事項

- その他の関連資料

- 自律アクセス ポイントの Lightweight モードへの変換

- 自律アクセス ポイントの Lightweight モードへの変換について

- 注意事項および制約事項

- Lightweight モードから Autonomous モードへの復帰

- 以前のリリース(CLI)への復帰

- MODE ボタンと TFTP サーバを使用して前のリリースへの復帰

- アクセス ポイントの認可

- SSC を使用したアクセス ポイントの認可

- SSC を使用する仮想コントローラのアクセス ポイントの認可

- SSC(GUI)の設定

- SSC の設定(CLI)

- MIC を使用したアクセス ポイントの認可

- LSC を使用したアクセス ポイントの認可

- ローカルで有効な証明書(GUI)の設定

- ローカルで有効な証明書(CLI)の設定

- アクセス ポイントの認可(GUI)

- アクセス ポイントの認可(CLI)

- アクセス ポイントからの CAPWAP フレームの VLAN タギングの設定

- アクセス ポイントからの CAPWAP フレームの VLAN タギングについて

- アクセス ポイントからの CAPWAP フレームの VLAN タギングの設定(GUI)

- アクセス ポイントからの CAPWAP フレームの VLAN タギングの設定(CLI)

- DHCP オプション 43 および DHCP オプション 60 の使用

- アクセス ポイント join プロセスのトラブルシューティング

- アクセス ポイントの Syslog サーバの設定(CLI)

- アクセス ポイントの join 情報の表示

- アクセス ポイントの join 情報の表示(GUI)

- アクセス ポイントの join 情報の表示(CLI)

- Lightweight モードに変換されるアクセス ポイントへのデバッグ コマンドの送信

- 変換したアクセス ポイントがクラッシュ情報をコントローラに送信する方法について

- 変換したアクセス ポイントが無線コア ダンプをコントローラに送信する方法について

- 無線コア ダンプの取得(CLI)

- 無線コア ダンプのアップロード(GUI)

- 無線コア ダンプのアップロード(CLI)

- 変換したアクセス ポイントからのメモリ コア ダンプのアップロード

- アクセス ポイントのコア ダンプのアップロード(GUI)

- アクセス ポイントのコア ダンプのアップロード(CLI)

- AP クラッシュ ログ情報の表示

- AP クラッシュ ログ情報の表示(GUI)

- AP クラッシュ ログ情報の表示(CLI)

- 変換されたアクセス ポイントの MAC アドレスの表示

- Lightweight モードに変換したアクセス ポイントの Reset ボタンの無効化

- Lightweight アクセス ポイントでの固定 IP アドレスの設定

- 固定 IP アドレスの設定(GUI)

- 固定 IP アドレスの設定(CLI)

- サイズの大きなアクセス ポイントのイメージのサポート

- アクセス ポイントの回復:TFTP リカバリ手順の使用

- OfficeExtend アクセス ポイントの設定

- OfficeExtend アクセス ポイントについて

- OEAP 600 シリーズ アクセス ポイント

- ローカル モードの OEAP

- 600 シリーズ OfficeExtend アクセス ポイントに対してサポートされる WLAN の設定

- 600 シリーズ OfficeExtend アクセス ポイントに対する WLAN のセキュリティ設定

- 認証の設定

- 600 シリーズ OfficeExtend アクセス ポイントでサポートされるユーザ カウント

- リモート LAN の設定

- チャネルの管理と設定

- その他の注意事項

- セキュリティの実装

- OfficeExtend アクセス ポイントのライセンシング

- OfficeExtend アクセス ポイントの設定

- OfficeExtend アクセス ポイントの設定(GUI)

- OfficeExtend アクセス ポイントの設定(CLI)

- OfficeExtend アクセス ポイントでの個人 SSID の設定

- OfficeExtend アクセス ポイント統計情報の表示

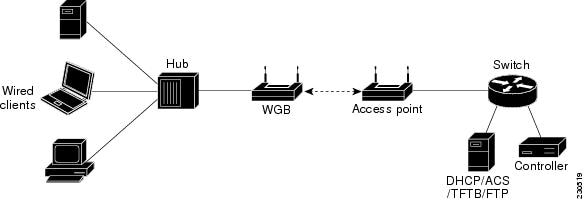

- Cisco ワークグループ ブリッジの使用

- Cisco ワークグループ ブリッジについて

- 注意事項および制約事項

- WGB の設定例

- ワークグループ ブリッジのステータスの表示(GUI)

- ワークグループ ブリッジのステータスの表示(CLI)

- WGB の問題のデバッグ(CLI)

- Cisco 以外のワークグループ ブリッジの使用

- Cisco 以外のワークグループ ブリッジについて

- 注意事項および制約事項

- バックアップ コントローラの設定

- バックアップ コントローラの設定について

- 注意事項および制約事項

- バックアップ コントローラの設定(GUI)

- バックアップ コントローラの設定(CLI)

- アクセス ポイントのフェールオーバー プライオリティの設定

- アクセス ポイントに対するフェールオーバー プライオリティの設定について

- 注意事項および制約事項

- アクセス ポイントのフェールオーバー プライオリティの設定(GUI)

- アクセス ポイントのフェールオーバー プライオリティの設定(CLI)

- フェールオーバー プライオリティの設定の表示(CLI)

- アクセス ポイントの再送信間隔および再試行回数の設定

- アクセス ポイントの再送信間隔および再試行回数の設定について

- 注意事項および制約事項

- アクセス ポイントの再送信間隔と再試行回数の設定(GUI)

- アクセス ポイントの再送信間隔と再試行回数の設定(CLI)

- 国番号の設定

- 国番号の設定について

- 注意事項および制約事項

- 国番号の設定(GUI)

- 国番号の設定(CLI)

- アクセス ポイントの -J 規制ドメインから -U 規制ドメインへの移行

- アクセス ポイントの -J 規制ドメインから -U 規制ドメインへの移行について

- 注意事項および制約事項

- アクセス ポイントの -U 規制ドメインへの移行(CLI)

- 日本での W56 帯域の使用

- 動的周波数選択

- アクセス ポイントでの RFID トラッキングの最適化

- アクセス ポイントでの RFID トラッキングの最適化について

- アクセス ポイントでの RFID トラッキングの最適化(GUI)

- アクセス ポイントでの RFID トラッキングの最適化(CLI)

- プローブ要求フォワーディングの設定

- プローブ要求フォワーディングの設定について

- プローブ要求フォワーディングの設定(CLI)

- コントローラとアクセス ポイント上の一意のデバイス ID の取得

- コントローラとアクセス ポイント上の Unique Device Identifier の取得について

- コントローラとアクセス ポイント上の Unique Device Identifier の取得(GUI)

- コントローラとアクセス ポイント上の Unique Device Identifier の取得(CLI)

- リンク テストの実行

- リンク テストの実行について

- リンク テストの実行(GUI)

- リンク テストの実行(CLI)

- リンク遅延の設定

- リンク遅延の設定について

- 注意事項および制約事項

- リンク遅延の設定(GUI)

- リンク遅延の設定(CLI)

- TCP MSS の設定

- TCP MSS の設定について

- TCP MSS の設定(GUI)

- TCP MSS の設定(CLI)

- Power over Ethernet の設定

- Power over Ethernet の設定について

- 注意事項および制約事項

- Power over Ethernet の設定(GUI)

- Power over Ethernet の設定(CLI)

- 点滅する LED の設定

- 点滅する LED の設定について

- 点滅する LED の設定(CLI)

- クライアントの表示

- クライアントの表示(GUI)

- クライアントの表示(CLI)

- アクセス ポイントの LED 状態の設定

- 注意事項および制約事項

- ネットワーク内のアクセス ポイントの LED 状態のグローバル設定(GUI)

- ネットワーク内のアクセス ポイントの LED 状態のグローバル設定(CLI)

- 特定のアクセス ポイントで LED 状態の設定(GUI)

- 特定のアクセス ポイントで LED 状態の設定(CLI)

- アクセス ポイント通信プロトコル

- アクセス ポイントの検索

- アクセス ポイント無線の検索

- アクセス ポイントのグローバル クレデンシャルの設定

- アクセス ポイントの認証の設定

- 組み込みアクセス ポイントの設定

- 自律アクセス ポイントの Lightweight モードへの変換

- OfficeExtend アクセス ポイントの設定

- Cisco ワークグループ ブリッジの使用

- Cisco 以外のワークグループ ブリッジの使用

- バックアップ コントローラの設定

- アクセス ポイントのフェールオーバー プライオリティの設定

- アクセス ポイントの再送信間隔および再試行回数の設定

- 国番号の設定

- アクセス ポイントの -J 規制ドメインから -U 規制ドメインへの移行

- 日本での W56 帯域の使用

- 動的周波数選択

- アクセス ポイントでの RFID トラッキングの最適化

- プローブ要求フォワーディングの設定

- コントローラとアクセス ポイント上の一意のデバイス ID の取得

- リンク テストの実行

- リンク遅延の設定

- TCP MSS の設定

- Power over Ethernet の設定

- 点滅する LED の設定

- クライアントの表示

- アクセス ポイントの LED 状態の設定

アクセス ポイント通信プロトコルについて

Cisco Lightweight アクセス ポイントは、IETF 標準 Control and Provisioning of Wireless Access Points Protocol(CAPWAP)を使用してネットワーク上のコントローラおよび他の Lightweight アクセス ポイントと通信します。

CAPWAP は LWAPP に基づく標準の互換プロトコルであり、コントローラによる無線アクセス ポイントの集合の管理を可能にします。 CAPWAP は、次の理由でコントローラに実装されます。

- LWAPP を使用するシスコ製品に、CAPWAP を使用する次世代シスコ製品へのアップグレード パスを提供するため。

- RFID リーダーおよび類似のデバイスを管理するため。

- コントローラにサードパーティのアクセス ポイントとの将来的な互換性を持たせるため。

LWAPP を使用可能なアクセス ポイントは CAPWAP コントローラを検出して join することができ、CAPWAP コントローラへの変換はシームレスです。 たとえば、CAPWAP 使用時のコントローラ ディスカバリ プロセスおよびファームウェア ダウンロード プロセスは、LWAPP 使用時のものと同じです。 例外として、レイヤ 2 の展開は CAPWAP ではサポートされません。

CAPWAP コントローラおよび LWAPP コントローラは、同じネットワークで展開が可能です。 CAPWAP を使用可能なソフトウェアでは、アクセス ポイントは CAPWAP を実行するコントローラでも LWAPP を実行するコントローラでも join できます。 Cisco Aironet 1260 および 3500 シリーズ アクセス ポイントは唯一の例外であり、CAPWAP のみをサポートし、CAPWAP を実行するコントローラにのみ join します。 たとえば、1130 シリーズ アクセス ポイントは CAPWAP を実行するコントローラにも LWAPP を実行するコントローラにも join できますが、1140 シリーズ アクセス ポイントは CAPWAP を実行するコントローラにのみ join できます。

注意事項および制約事項

- LWAPP を使用するアクセス ポイントからのトラフィックのみ許可するようファイアウォールが設定されている場合は、ファイアウォールのルールを変更して CAPWAP を使用するアクセス ポイントからのトラフィックを許可する必要があります。

- CAPWAP UDP ポート 5246 および 5247(LWAPP UDP ポート 12222 および 12223 と同等のポート)が有効になっており、アクセス ポイントがコントローラに join できないようにする可能性のある中間デバイスによりブロックされていないことを確認してください。

- アクセス コントロール リスト(ACL)がコントローラとアクセス ポイントの間の制御パスにある場合は、新しいプロトコル ポートを開いてアクセス ポイントが孤立しないようにする必要があります。

- レート制限は、どの方向からでも CPU 宛てのすべてのトラフィックに適用されます(無線または有線)。 コントローラにトラフィックをレート制限するデフォルトの config advanced rate enable コマンドでコントローラが常に実行し、サービス拒絶(DoS)攻撃から保護することを推奨します。 Internet Control Message Protocol(ICMP)エコー応答のレート制限をテスト目的で停止する config advanced rate disable コマンドを使用できます。 ただしテスト完了後、config advanced rate enable コマンドを再適用することを推奨します。

- コントローラが適切な日時で設定されていることを確認してください。 コントローラに設定されている日時がアクセス ポイントの証明書の作成日とインストール日に先行すると、アクセス ポイントはコントローラに join しません。

データ暗号化の設定

Cisco 5500 シリーズ コントローラにより、データグラム トランスポート層セキュリティ(DTLS)を使用してアクセス ポイントとコントローラの間で送信される CAPWAP コントロール パケット(および、オプションとして CAPWAP データ パケット)の暗号化が可能です。 DTLS は、標準化過程にある TLS に基づくインターネット技術特別調査委員会(IETF)プロトコルです。 CAPWAP コントロール パケットとはコントローラとアクセス ポイントの間で交換される管理パケットであり、CAPWAP データ パケットは転送された無線フレームをカプセル化します。 CAPWAP コントロールおよびデータ パケットはそれぞれ異なる UDP ポートである 5246(コントロール)および 5247(データ)で送信されます。 アクセス ポイントが DTLS データ暗号化をサポートしない場合、DTLS はコントロール プレーンにのみ有効となり、データ プレーンの DTLS セッションは確立されません。

データ暗号化のためのガイドライン

- Cisco 1130 および 1240 シリーズ アクセス ポイントはソフトウェアによる暗号化で DTLS データ暗号化をサポートし、1040、1140、1250、1260、2600、3500 および 3600 シリーズ アクセス ポイントはハードウェアによる暗号化で DTLS データ暗号化をサポートします。

- DTLS データ暗号化は OfficeExtend アクセス ポイントに対しては自動的に有効になりますが、他のすべてのアクセス ポイントに対してはデフォルトで無効になります。 ほとんどのアクセス ポイントは会社のビルディング内の安全なネットワークにおいて展開されるため、データの暗号化は必要ありません。 反対に、OfficeExtend アクセス ポイントとコントローラの間のトラフィックは安全でないパブリック ネットワークを経由するため、これらのアクセス ポイントではデータの暗号化はより重要です。 データの暗号化が有効な場合、トラフィックはアクセス ポイントで暗号化されてからコントローラに送信され、また、コントローラで暗号化されてからクライアントに送信されます。

- 暗号化はコントローラおよびアクセス ポイントの両方においてスループットを制限するため、多くのエンタープライズ ネットワークにおいて最大スループットが必要です。

- シスコのユニファイド ローカル ワイヤレス ネットワーク環境では、Cisco 1130 および 1240 アクセス ポイントで DTLS を有効にしないでください。有効にすると、重大なスループットの低下が発生し、AP が使用できなくなるおそれがあります。 OfficeExtend アクセス ポイントの詳細は、『OfficeExtend Access Points』を参照してください。

- コントローラを使用して、特定のアクセス ポイントまたはすべてのアクセス ポイントの DTLS データ暗号化を有効化または無効化できます。

-

データ DTLS のアベイラビリティは次のとおりです。

- Cisco 5500 シリーズ コントローラは、2 個のライセンスのオプションで使用可能です。ライセンスおよびデータ DTLS を使用するのにライセンスを必要とする他のイメージなしでデータ DTLS を使用可能にします。 「Upgrading or Downgrading DTLS Images for Cisco 5500 Series Controllers」の項を参照してください。 DTLS のイメージとライセンス付き DTLS のイメージは、次のとおりです。 ライセンス付きの DTLS:AS_5500_LDPE_x_x_x_x.aes ライセンスなしの DTLS—AS_5500_x_x_x_x.aes

- Cisco 2500、WiSM2、WLC2:デフォルトでは、これらのプラットフォームには、DTLS は含まれません。 データ DTLS をオンにするには、ライセンスをインストールする必要があります。 これらのプラットフォームには、データ DTLS を無効にした 1 つのイメージがあります。 データ DTLS を使用するには、ライセンスが必要です。

- コントローラにデータ DTLS のライセンスがなく、コントローラに関連付けられているアクセス ポイントで DTLS が有効になっている場合、データ パスは暗号化されません。

- Cisco 5508 シリーズ コントローラを使用しているロシア以外のお客様はデータ DTLS ライセンスを必要としません。 ただし、WISM2 および Cisco 2500 シリーズ コントローラを使用するすべてのお客様は、データ DTLS を有効にする必要があります。

Cisco 5500 シリーズ コントローラ用 DTLS イメージをアップグレードまたはダウングレード

| ステップ 1 |

アップグレード操作は、最初の試みで失敗し、警告はライセンス付きの DTLS イメージへのアップグレードを行うと元に戻せないことを示します。

|

||

| ステップ 2 | 次のアップデートでは、ライセンスが適用され、イメージが正常に更新します。 |

DTLS イメージへまたは DTLS イメージからのアップグレード時のガイドライン

- ライセンス付きのデータ DTLS イメージがインストールされると、通常のイメージ(ライセンスなしのデータ DTLS)をインストールできません。

- ライセンス付き DTLS イメージから別のライセンス付き DTLS イメージにアップグレードできます。

- 通常のイメージ(DTLS)からライセンス付きの DTLS イメージへのアップグレードは、2 ステップ プロセスで行います。

- RMAed コントローラはそれらの LDPE イメージで使用できます。 LDPE イメージを持つこのようなコントローラは、LDPE 以外のイメージに変換できません。 回避策として、LDPE 以外のイメージと同等の DTLS ライセンスをインストールする必要があります。

データ暗号化の設定(GUI)

Cisco 5500 シリーズ コントローラに基本ライセンスがインストールされていることを確認します。 ライセンスがインストールされると、アクセス ポイントのデータ暗号化を有効化できます。 ライセンスの取得およびインストール方法の詳細については、「Configuration Controller Settings」の項を参照してください。

データ暗号化の設定(CLI)

(注) |

DTLS ライセンスのないイメージでは、 config または show コマンドは使用できません。 |

コントローラの CLI を使用してコントローラ上のアクセス ポイントの DTLS データ暗号化を有効にする手順は、次のとおりです。

| ステップ 1 |

次のコマンドを入力して、すべてのアクセス ポイントまたは特定のアクセス ポイントのデータ暗号化を有効または無効にします。 config ap link-encryption { enable | disable} { all | Cisco_AP}

|

||

| ステップ 2 | アクセス ポイントおよび接続しているクライアントの切断を確認するよう求めるプロンプトが表示されたら、 Y と入力します。 | ||

| ステップ 3 | save config コマンドを入力して、設定を保存します。 | ||

| ステップ 4 |

次のコマンドを入力して、すべてのアクセス ポイントまたは特定のアクセス ポイントの暗号化状態を表示します。 show ap link-encryption { all | Cisco_AP} このコマンドにより、整合性チェックのエラー数を追跡する認証エラー、およびアクセス ポイントが同じパケットを受信する回数を追跡する再送エラーも表示されます。 |

||

| ステップ 5 |

すべてのアクティブな DTLS 接続の概要を表示するには、次のコマンドを入力します。

|

CAPWAP の最大伝送単位情報の表示

コントローラ上の CAPWAP パスの最大伝送単位(MTU)を表示するには、次のコマンドを入力します。

show ap config general Cisco_AP

MTU は、送信されるパケットの最大サイズ(バイト)を指定します。

Cisco AP Identifier.............................. 9 Cisco AP Name.................................... Maria-1250 Country code..................................... US - United States Regulatory Domain allowed by Country............. 802.11bg:-A 802.11a:-A AP Country code.................................. US - United States AP Regulatory Domain............................. 802.11bg:-A 802.11a:-A Switch Port Number .............................. 1 MAC Address...................................... 00:1f:ca:bd:bc:7c IP Address Configuration......................... DHCP IP Address....................................... 1.100.163.193 IP NetMask....................................... 255.255.255.0 CAPWAP Path MTU.................................. 1485

CAPWAP のデバッグ

次のコマンドを使用して、CAPWAP デバッグ情報を取得します。

- debug capwap events { enable | disable}:CAPWAP イベントのデバッグを有効または無効にします。

- debug capwap errors { enable | disable}:CAPWAP エラーのデバッグを有効または無効にします。

- debug capwap detail { enable | disable}:CAPWAP の詳細のデバッグを有効または無効にします。

- debug capwap info { enable | disable}:CAPWAP 情報のデバッグを有効または無効にします。

- debug capwap packet { enable | disable}:CAPWAP パケットのデバッグを有効または無効にします。

- debug capwap payload { enable | disable}:CAPWAP ペイロードのデバッグを有効または無効にします。

- debug capwap hexdump { enable | disable}:CAPWAP 16 進数ダンプのデバッグを有効または無効にします。

- debug capwap dtls-keepalive { enable | disable}:CAPWAP DTLS データ キープアライブ パケットのデバッグを有効または無効にします。

コントローラ ディスカバリ プロセス

CAPWAP 環境では、Lightweight アクセス ポイントは CAPWAP ディスカバリ メカニズムを使用してコントローラを検知してから、コントローラに CAPWAP join request を送信します。 これに対し、コントローラはアクセス ポイントに CAPWAP join response を返し、アクセス ポイントはコントローラに join できるようになります。 アクセス ポイントがコントローラに join すると、コントローラによってアクセス ポイントの構成、ファームウェア、制御トランザクション、およびデータ トランザクションが管理されます。

注意事項および制約事項

- LWAPP から CAPWAP へのアップグレード パスおよび CAPWAP から LWAPP へのダウングレード パスがサポートされます。 LWAPP イメージを持つアクセス ポイントは、LWAPP でディスカバリ プロセスを開始します。 LWAPP コントローラを検出すると、LWAPP ディスカバリ プロセスを開始してコントローラに join します。 LWAPP コントローラが見つからない場合は、CAPWAP でディスカバリを開始します。 1 つのディスカバリ タイプ(CAPWAP または LWAPP)でディスカバリ プロセスを開始した回数が最大ディスカバリ カウントを超えてもアクセス ポイントが discovery response を受信しない場合は、ディスカバリ タイプはもう一方のタイプに変更されます。 たとえば、アクセス ポイントが LWAPP でコントローラを検出できない場合、CAPWAP でディスカバリ プロセスを開始します。

- アクセス ポイントが UP 状態であり、IP アドレスが変更される場合は、既存の CAPWAP トンネルを解除してコントローラに再 join します。 以前のソフトウェア リリースでは、アクセス ポイントがコントローラに通知し、セッションを終了せずに変更された IP アドレスで継続されていました。

- 1100 および 1300 シリーズ アクセス ポイントをコントローラに接続する前に、ソフトウェア リリース 4.0.155.0 以降のリリースをコントローラにインストールする必要があります。 1120 および 1310 アクセス ポイントは、ソフトウェア リリース 4.0.155.0 以前ではサポートされていません。

- ディスカバリ プロセスでは、1140 および 3500 シリーズ アクセス ポイントは、シスコ CAPWAP コントローラに対するクエリーのみを送信します。 LWAPP コントローラに関するクエリーは送信されません。 これらのアクセス ポイントで LWAPP と CAPWAP コントローラの両方に対するクエリーを送信する場合は、DNS を更新する必要があります。

- コントローラが CAPWAP discovery response で送信する IP アドレスを設定するには、config network ap-discovery nat-ip-only {enable | disable} コマンドを使用します。

- コントローラが現在の時刻に設定されていることを確認してください。 コントローラをすでに経過した時刻に設定すると、その時刻には証明書が無効である可能性があり、アクセス ポイントがコントローラに join できない場合があります。

-

アクセス ポイントをネットワークでアクティブにするには、コントローラがそのアクセス ポイントを検出する必要があります。 Lightweight アクセス ポイントでは、次のコントローラ ディスカバリのプロセスがサポートされています。

- Layer 3 CAPWAP または LWAPP ディスカバリ:この機能は、アクセス ポイントとは異なるサブネット上で有効化され、レイヤ 2 ディスカバリで使用される MAC アドレスではなく IP アドレスと UDP パケットが使用されます。

- ローカルに保存されているコントローラの IP アドレス ディスカバリ:アクセス ポイントがすでにコントローラにアソシエートされている場合、プライマリ、セカンダリ、およびターシャリ コントローラの IP アドレスはアクセス ポイントの不揮発性メモリに保存されます。 今後の展開用にアクセス ポイントにコントローラの IP アドレスを保存するこのプロセスは、「 アクセス ポイントのプライミング」と呼ばれます。

- DHCP サーバの検出:この機能では、DHCP オプション 43 を使用してアクセス ポイントにコントローラの IP アドレスを割り当てます。 Cisco スイッチでは、通常この機能に使用される DHCP サーバ オプションをサポートしています。 DHCP オプション 43 の詳細については、「Using DHCP Option 43 and DHCP Option 60」の項を参照してください。

- DNS の検出:アクセス ポイントでは、ドメイン ネーム サーバ(DNS)を介してコントローラを検出できます。 CISCO-LWAPP-CONTROLLER. localdomain または CISCO-CAPWAP-CONTROLLER. localdomain への応答としてコントローラの IP アドレスを返すよう、DNS を設定する必要があります。ここで、 localdomain はアクセス ポイント ドメイン名です。 アクセス ポイントは、DHCP サーバから IP アドレスと DNS の情報を受信すると、DNS に接続して CISCO-LWAPP-CONTROLLER. localdomain または CISCO-CAPWAP-CONTROLLER. localdomain を解決します。 DNS からコントローラの IP アドレスのリストを受信すると、アクセス ポイントはコントローラに discovery request を送信します。

アクセス ポイントのコントローラへの join の確認

アクセス ポイントのコントローラへの join の確認(GUI)

| ステップ 1 | 次の手順で、新しいコントローラをマスター コントローラとして設定します。 |

| ステップ 2 | (任意)ネットワーク インフラストラクチャ内の ARP アドレス テーブルおよび MAC アドレス テーブルを消去します。 |

| ステップ 3 | アクセス ポイントを再起動します。 |

| ステップ 4 | すべてのアクセス ポイントが新しいコントローラに join した後で、そのコントローラがマスター コントローラとして機能しないように設定するには、[Master Controller Configuration] ページで [Master Controller Mode] チェックボックスをオフにします。 |

アクセス ポイントのコントローラへの join の確認(CLI)

| ステップ 1 | 次のコマンドを入力して、新しいコントローラをマスター コントローラとして設定します。 config network master-base enable |

| ステップ 2 | (任意)ネットワーク インフラストラクチャ内の ARP アドレス テーブルおよび MAC アドレス テーブルを消去します。 |

| ステップ 3 | アクセス ポイントを再起動します。 |

| ステップ 4 | 次のコマンドを入力して、すべてのアクセス ポイントが新しいコントローラに join した後で、そのコントローラがマスター コントローラとして機能しないように設定します。 |

アクセス ポイントの検索について

[All APs] ページのアクセス ポイントのリストで、特定のアクセス ポイントを検索できます。 検索を実行するには、特定の基準(MAC アドレス、ステータス、アクセス ポイント モード、および証明書タイプなど)を満たすアクセス ポイントのみを表示するフィルタを作成します。 この機能は、アクセス ポイントのリストが複数ページに渡るために一目ですべてを確認できない場合に特に役立ちます。

AP フィルタの検索(GUI)

| ステップ 1 |

[Monitor]

> [Access Point Summary]

> [All APs]

> [Details]

の順に選択して、[All APs] ページを開きます。 このページには、コントローラに join しているすべてのアクセス ポイントが表示されます。 アクセス ポイントそれぞれについて、名前、MAC アドレス、稼働時間、ステータス、動作モード、証明書、OfficeExtend アクセス ポイント ステータス、およびアクセス ポイント サブモードを確認できます。 ページの右上部には、アクセス ポイントの合計数が表示されます。 アクセス ポイントのリストが複数ページに渡る場合、ページ番号のリンクをクリックしてこれらのページにアクセスできます。 各ページには最大 20 台のアクセス ポイントを表示できます。 |

||||||||||||||||

| ステップ 2 | [Change Filter] をクリックして、[Search AP] ダイアログボックスを開きます。 | ||||||||||||||||

| ステップ 3 |

次のチェックボックスの 1 つまたは複数をオンにして、アクセス ポイントを表示する際に使用する基準を指定します。

|

||||||||||||||||

| ステップ 4 |

[Apply] をクリックします。

|

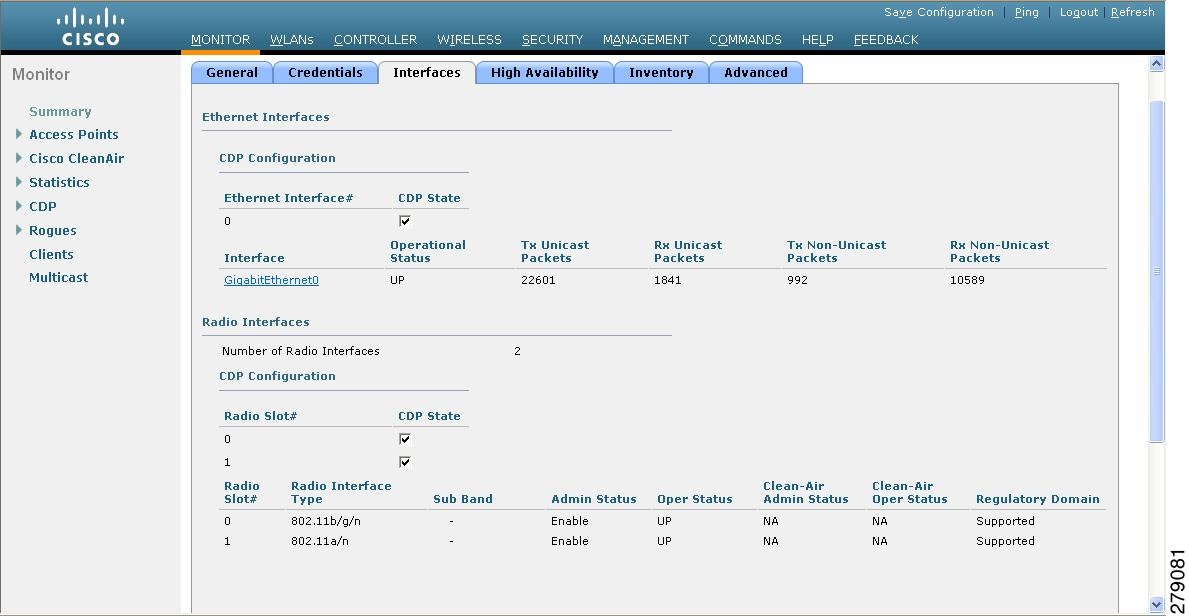

インターフェイスの詳細の監視

| ステップ 1 | [Monitor] > [Summary] > [All APs] の順に選択します。 [All APs > Details] ページが表示されます。 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 2 |

[Interfaces]

タブをクリックします。

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 3 | 使用可能なインターフェイス名をクリックします。 [Interface Details] ページが表示されます。 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 4 |

[Interface Details] ページには、次のパラメータの詳細が表示されます。

|

アクセス ポイント無線の検索

アクセス ポイント無線の検索について

[802.11a/n Radios] ページまたは [802.11b/g/n Radios] ページの無線のリストで、特定のアクセス ポイント無線を検索できます。 アクセス ポイント無線を表示するときは、メニュー バーの [Monitor] タブから、またはアクセス ポイント無線を設定するときはメニュー バーの [Wireless] タブからこれらのページにアクセスできます。 特定のアクセス ポイント無線を検索するには、特定の基準(無線 MAC アドレス、アクセス ポイント名、CleanAir ステータスなど)を満たす無線だけを表示するためのフィルタを作成します。 この機能は、アクセス ポイント無線のリストが複数ページに渡るために一目ですべてを確認できない場合に特に役立ちます。

アクセス ポイント無線の検索(GUI)

| ステップ 1 |

次のいずれかを実行します。

|

||

| ステップ 2 | [Change Filter] をクリックして、[Search AP] ダイアログボックスを開きます。 | ||

| ステップ 3 |

次のチェックボックスのいずれかをオンにして、アクセス ポイント無線を表示する際に使用する基準を指定します。

|

||

| ステップ 4 |

[Find]

をクリックして、変更を適用します。 検索基準に一致するアクセス ポイント無線のみが [802.11a/n Radios] ページまたは [802.11b/g/n Radios] ページに表示され、ページ上部の [Current Filter] パラメータには、リストを生成するのに使用したフィルタが表示されます(たとえば、MAC Address:00:1e:f7:75:0a:a0 または AP Name:pmsk-ap)。

|

アクセス ポイントのグローバル クレデンシャルの設定

アクセス ポイントのグローバル クレデンシャルの設定について

Cisco IOS アクセス ポイントには、工場出荷時にデフォルトのイネーブル パスワード Cisco が設定されています。 ユーザはこのパスワードを使用して、非特権モードにログインし、 show および debug コマンドを実行することができますが、これはセキュリティに対する脅威となります。 不正アクセスを防止し、ユーザがアクセス ポイントのコンソール ポートからコンフィギュレーション コマンドを実行できるようにするには、デフォルトのイネーブル パスワードを変更する必要があります。

注意事項および制約事項

- 5.0 以前のコントローラ ソフトウェア リリースでは、現在、コントローラに接続されているアクセス ポイントについてのみ、アクセス ポイント イネーブル パスワードを設定できます。 コントローラ ソフトウェア リリース 5.0 以降のリリースでは、コントローラに現在 join している、また、今後 join するすべてのアクセス ポイントがコントローラに join するときに継承するグローバル ユーザ名、パスワード、およびイネーブル パスワードを設定することができます。 必要に応じて、このグローバル資格情報よりも優先される、独自のユーザ名、パスワード、およびイネーブル パスワードを特定のアクセス ポイントに割り当てることができます。

- また、コントローラ ソフトウェア リリース 5.0 以降のリリースでは、アクセス ポイントをコントローラに join した後で、アクセス ポイントによりコンソール ポートのセキュリティが有効化され、このアクセス ポイントのコンソール ポートにログインしようとすると、必ずユーザ名とパスワードを求めるプロンプトが表示されます。 ログインした時点では非特権モードのため、特権モードを使用するには、イネーブル パスワードを入力する必要があります。

- コントローラ ソフトウェア リリース 5.0 以降のこれらの機能は、1100 シリーズを除く、Lightweight モードに変換されたアクセス ポイントすべてでサポートされています。 VxWorks アクセス ポイントはサポートされていません。

- コントローラで設定したグローバル資格情報はコントローラやアクセス ポイントをリブートした後も保持されます。 この情報が上書きされるのは、アクセス ポイントを、グローバル ユーザ名およびパスワードが設定された新しいコントローラに join した場合のみです。 グローバル資格情報を使って新しいコントローラを設定しなかった場合、このアクセス ポイントは最初のコントローラに設定されているグローバル ユーザ名とパスワードをそのまま保持します。

- アクセス ポイントにより使用される資格情報は常に把握している必要があります。 そうしないと、アクセス ポイントのコンソール ポートにログインできなくなることがあります。 アクセス ポイントをデフォルトのユーザ名およびパスワード Cisco/ Cisco に戻す必要がある場合は、コントローラの設定をクリアする必要があります。これにより、アクセス ポイントの設定は工場出荷時のデフォルト設定に戻ります。 コントローラの設定をクリアするには、コントローラ GUI で [Commands] > [Reset to Factory Default] > [Reset] を選択するか、またはコントローラ CLI で clear config コマンドを入力します。 アクセス ポイントの設定をクリアするには、コントローラ CLI で、 clear ap config Cisco_AP コマンドを入力します。 コマンドを入力しても、アクセス ポイントの固定 IP アドレスはクリアされません。 アクセス ポイントがコントローラに再 join した後、デフォルトの Cisco/Cisco のユーザ名およびパスワードを適用します。

アクセス ポイントのグローバル資格情報の設定(GUI)

| ステップ 1 | の順に選択して、[Global Configuration]ページを開きます。 |

| ステップ 2 | [Username] テキスト ボックスに、そのコントローラに join するすべてのアクセス ポイントが継承するユーザ名を入力します。 |

| ステップ 3 |

[Password] テキスト ボックスに、そのコントローラに join するすべてのアクセス ポイントが継承するパスワードを入力します。 現在コントローラに join している、また、今後 join するアクセス ポイントを含む、すべてのアクセス ポイントがコントローラに join するときに継承するグローバル ユーザ名、パスワード、およびイネーブル パスワードを設定することができます。 このグローバル資格情報よりも優先される、独自のユーザ名、パスワード、およびイネーブル パスワードを特定のアクセス ポイントに割り当てることができます。 次に、パスワードに適用される要件を示します。 |

| ステップ 4 | [Enable Password] テキスト ボックスに、コントローラに join するすべてのアクセス ポイントに継承されるイネーブル パスワードを入力します。 |

| ステップ 5 | [Apply] をクリックして、グローバル ユーザ名、パスワード、およびイネーブル パスワードを、コントローラに現在 join しているアクセス ポイント、および今後 join するすべてのアクセス ポイントに送信します。 |

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 |

| ステップ 7 |

(オプション)次の手順で、特定のアクセス ポイントに対するグローバル資格情報を無効にし、このアクセス ポイントに独自のユーザ名、パスワード、およびイネーブル パスワードを割り当てます。

|

アクセス ポイントのグローバル資格情報の設定(CLI)

| ステップ 1 | 次のコマンドを入力して、コントローラに現在 join しているアクセス ポイント、および今後 join するすべてのアクセス ポイントについて、グローバル ユーザ名、パスワード、およびイネーブル パスワードを設定します。 config ap mgmtuser add username user password password enablesecret enable_password all | ||||

| ステップ 2 |

(オプション)次のコマンドを入力して、特定のアクセス ポイントに対するグローバル資格情報を無効にし、このアクセス ポイントに独自のユーザ名、パスワード、およびイネーブル パスワードを割り当てます。

config ap mgmtuser add username

user

password

password

enablesecret

enable_password

Cisco_AP このコマンドに入力した資格情報は、コントローラやアクセス ポイントをリブートした後や、アクセス ポイントが新しいコントローラに join された場合でも保持されます。

|

||||

| ステップ 3 | save config コマンドを入力して、変更を保存します。 | ||||

| ステップ 4 |

次のコマンドを入力して、コントローラに join するすべてのアクセス ポイントに対して、グローバル資格情報が設定されていることを確認します。 Number of APs.................................... 1 Global AP User Name.............................. globalap AP Name Slots AP Model Ethernet MAC Location Port Country -------- ------ ------------------- ---------------- ---------------- ---- ------- FlexConnect 2 AIR-AP1131AG-N-K9 00:13:80:60:48:3e default location 1 US

特定のアクセス ポイントの概要を表示するには、アクセス ポイント名を指定します。 また、アクセス ポイントのフィルタリングを行うときは、ワイルドカード検索を使用できます。 |

||||

| ステップ 5 |

次のコマンドを入力して、特定のアクセス ポイントのグローバル資格情報の設定を表示します。

show ap config general

Cisco_AP

Cisco AP Identifier.............................. 0 Cisco AP Name.................................. FlexConnect ... AP User Mode..................................... AUTOMATIC AP User Name..................................... globalap

|

アクセス ポイントに対する認証の設定について

Lightweight アクセス ポイントとシスコのスイッチの間で 802.1X 認証を設定できます。 アクセス ポイントは 802.1X サプリカントとして動作し、EAP-FAST と匿名 PAC プロビジョニングを使用してスイッチにより認証されます。

注意事項および制約事項

アクセス ポイントの認証を設定するための前提条件

| ステップ 1 |

アクセス ポイントが新しい場合は、次を実行します。

|

| ステップ 2 | 5.1、5.2、6.0、または 7.0 イメージをコントローラにインストールし、コントローラをリブートします。 |

| ステップ 3 | すべてのアクセス ポイントによるコントローラへの join を許可します。 |

| ステップ 4 | コントローラ上で認証を設定します。 コントローラの認証の設定に関する情報については、「Configuring Authentication for Access Points(GUI)」の項、または「Configuring Authentication for Access Points(CLI)」の項を参照してください。 |

| ステップ 5 | スイッチを設定して認証を許可します。 スイッチの認証の設定については、「Configuring the Switch for Authentication」の項を参照してください。 |

アクセス ポイントの認証の設定(GUI)

| ステップ 1 | の順に選択して、[Global Configuration]ページを開きます。 | ||

| ステップ 2 | [802.1x Supplicant Credentials] で、[802.1x Authentication] チェックボックスをオンにします。 | ||

| ステップ 3 | [Username] テキスト ボックスに、そのコントローラに join するすべてのアクセス ポイントが継承するユーザ名を入力します。 | ||

| ステップ 4 |

[Password] ボックスと [Confirm Password] ボックスに、コントローラに join するすべてのアクセス ポイントによって継承されるパスワードを入力します。

|

||

| ステップ 5 | [Apply] をクリックして、グローバル認証ユーザ名およびパスワードを、コントローラに現在 join しているアクセス ポイント、および今後 join するすべてのアクセス ポイントに送信します。 | ||

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 | ||

| ステップ 7 |

必要に応じて、次の手順に従って、グローバル認証設定を無効にし、独自のユーザ名およびパスワードを特定のアクセス ポイントに割り当てることができます。

|

アクセス ポイントの認証の設定(CLI)

| ステップ 1 |

次のコマンドを入力して、コントローラに現在 join しているアクセス ポイント、および今後 join するすべてのアクセス ポイントについて、グローバル認証のユーザ名とパスワードを設定します。

config ap dot1xuser add username

user

password

password

all

|

||||

| ステップ 2 |

(オプション)グローバル認証設定を無効にし、独自のユーザ名およびパスワードを特定のアクセス ポイントに割り当てることができます。 そのためには、次のコマンドを入力します。

config ap dot1xuser add username

user

password

password

Cisco_AP

このコマンドに入力した認証設定は、コントローラやアクセス ポイントをリブートした後や、アクセス ポイントが新しいコントローラに join された場合でも保持されます。

|

||||

| ステップ 3 | save config コマンドを入力して、変更を保存します。 | ||||

| ステップ 4 |

(オプション)次のコマンドを入力して、すべてのアクセス ポイントまたは特定のアクセス ポイントに対して 802.1X 認証を無効にします。 config ap dot1xuser disable { all | Cisco_AP}

|

||||

| ステップ 5 |

次のコマンドを入力して、コントローラに join するすべてのアクセス ポイントの認証設定を表示します。 Number of APs.................................... 1 Global AP User Name.............................. globalap Global AP Dot1x User Name........................ globalDot1x

特定のアクセス ポイントの概要を表示するには、アクセス ポイント名を指定します。 また、アクセス ポイントのフィルタリングを行うときは、ワイルドカード検索を使用できます。 |

||||

| ステップ 6 |

次のコマンドを入力して、特定のアクセス ポイントの認証設定を表示します。 show ap config general Cisco_AP

Cisco AP Identifier.............................. 0 Cisco AP Name.................................. FlexConnect ... AP Dot1x User Mode............................... AUTOMATIC AP Dot1x User Name............................... globalDot1x ...

|

スイッチの認証の設定

スイッチ ポートで 802.1X 認証を有効にするには、スイッチ CLI で次のコマンドを入力します。

- Switch# configure terminal

- Switch(config)# dot1x system-auth-control

- Switch(config)# aaa new-model

- Switch(config)# aaa authentication dot1x default group radius

- Switch(config)# radius-server host ip_addr auth-port port acct-port port key key

- Switch(config)# interface fastethernet2/1

- Switch(config-if)# switchport mode access

- Switch(config-if)# dot1x pae authenticator

- Switch(config-if)# dot1x port-control auto

- Switch(config-if)# end

組み込みアクセス ポイントの設定

組み込みアクセス ポイントについて

コントローラ ソフトウェア 7.0.116.0 以降のリリースでは、組み込みアクセス ポイント AP802 および AP801 をサポートしています。これらは、Cisco 880 シリーズ サービス統合型ルータ(ISR)の統合されたアクセス ポイントです。 このアクセス ポイントはルータの Cisco IOS イメージとは別の Cisco IOS ソフトウェア イメージを使用します。 これらのアクセス ポイントは、ローカルに設定および管理される自律アクセス ポイントとして動作することも、CAPWAP または LWAPP プロトコルを使用する、中央管理型のアクセス ポイントとして動作することもできます。 AP801 および AP802 アクセス ポイントは、自律 Cisco IOS リリースと、統合モードのリカバリ イメージの両方にプリロードされます。

注意事項および制約事項

- コントローラ ソフトウェア リリース 7.0.116.0 以降のリリースで AP801 または AP802 シリーズ Lightweight アクセス ポイントを使用する前に、Cisco IOS 151-4.M 以降は、次世代 Cisco 880 シリーズ サービス統合型ルータ(ISR)のソフトウェアをアップグレードする必要があります。

- コントローラで AP801 または AP802 を使用する場合、ルータ上の特権 EXEC モードで service-module wlan-ap 0 bootimage unified コマンドを入力して、アクセス ポイント上の統合モードのリカバリ イメージを有効にする必要があります。

- service-module wlan-ap 0 bootimage unified コマンドが正常に動作しない場合は、ソフトウェア ライセンスが有効かどうかを確認してください。

- リカバリ イメージを有効にした後、ルータ上で service-module wlan-ap 0 reload コマンドを入力し、アクセス ポイントのシャットダウンとリブートを行います。 アクセス ポイントはリブート後にコントローラを検知し、完全な CAPWAP または LWAPP ソフトウェア リリースをコントローラからダウンロードして Lightweight アクセス ポイントとして動作します。

- 前述の CLI コマンドを使用するには、ルータが Cisco IOS Release 12.4(20)T 以降のリリースを実行している必要があります。

- CAPWAP または LWAPP をサポートするには、ルータがアクティブ化されており、Cisco Advanced IP Services IOS のライセンス グレード イメージを保持している必要があります。 ルータ上の Cisco IOS イメージをアップグレードするには、ライセンスが必要です。 ライセンス情報については、http://www.cisco.com/en/US/docs/routers/access/sw_activation/SA_on_ISR.html を参照してください。

-

AP801 または AP802 が統合モードのリカバリ イメージと共にブートすると、コントローラと通信し、統合イメージと設定をコントローラからダウンロードするため、IP アドレスが必要です。 ルータは DHCP サーバ機能、コントローラにアクセスするための DHCP プール、および DHCP プール設定におけるコントローラ IP アドレスのためのセットアップ オプション 43 を提供できます。 このタスクを実行するには、次の設定を使用します。

ip dhcp pool

pool_name

network

ip_address subnet_mask

dns-server

ip_address

default-router

ip_address

option 43 hex

controller_ip_address_in_hex

例:

ip dhcp pool embedded-ap-pool network 60.0.0.0 255.255.255.0 dns-server 171.70.168.183 default-router 60.0.0.1 option 43 hex f104.0a0a.0a0f /* single WLC IP address(10.10.10.15) in hex format */

- AP801 および AP802 802.11n 無線は、Cisco Aironet 1250 シリーズ アクセス ポイントの 802.11n 無線よりも低い電力レベルをサポートします。 AP801 および AP802 アクセス ポイントは、無線電力レベルを保存し、アクセス ポイントがコントローラに join したときにそれらの電力レベルをコントローラに渡します。 コントローラは与えられた値を使用してユーザ設定を制限します。 AP801 と AP802 アクセス ポイントは flexconnect モードで使用できます。

その他の関連資料

- AP801 の詳細は、次の URL にある Cisco 800 シリーズ ISR についてのマニュアルを参照してください。http://www.cisco.com/en/US/products/hw/routers/ps380/tsd_products_support_series_home.html

- AP802 の詳細は、次の URL にある次世代 Cisco 880 シリーズ ISR についてのマニュアルを参照してください。http://www.cisco.com/en/US/docs/routers/access/800/860-880-890/software/configuration/guide/SCG_880_series.pdf

自律アクセス ポイントの Lightweight モードへの変換について

アップグレード変換ツールを使用して、Cisco Aironet 1100、1130AG、1200、1240AG、1260、および 1300 シリーズの Autonomous アクセス ポイントを Lightweight モードに変換できます。 これらのいずれかのアクセス ポイントを Lightweight モードに変換した場合、アクセス ポイントはコントローラと通信し、コントローラから設定とソフトウェア イメージを受信します。

自律アクセス ポイントの Lightweight モードへの変換の手順については、『Upgrading Autonomous Cisco Aironet Access Points to Lightweight Mode』を参照してください。 このマニュアルは、次の URL から入手できます。

http://www.cisco.com/en/US/docs/wireless/access_point/conversion/lwapp/upgrade/guide/lwapnote.html

注意事項および制約事項

- Lightweight モードに変換したアクセス ポイントは、Wireless Domain Service(WDS; 無線ドメイン サービス)をサポートしません。 変換したアクセス ポイントは、Cisco 無線 LAN コントローラとのみ通信し、WDS デバイスとは通信できません。 ただし、アクセス ポイントがコントローラにアソシエートする際、コントローラが WDS に相当する機能を提供します。

- すべての Cisco Lightweight アクセス ポイントは、無線ごとに 16 個の BSSID、アクセス ポイントごとに総計 16 個の無線 LAN をサポートします。 以前のリリースでは、無線ごとに 8 の BSSID と、アクセス ポイントごとに合計 8 の無線 LAN がサポートされました。 変換したアクセス ポイントがコントローラにアソシエートすると、1 ~ 16 の ID を持つ無線 LAN のみがアクセス ポイントにプッシュされます。

- Lightweight モードに変換したアクセス ポイントは、DHCP、DNS、または IP サブネット ブロードキャストを使用して IP アドレスを取得し、コントローラを検出する必要があります。

- アクセス ポイントを Lightweight モードに変換した後、コンソール ポートは、そのアクセス ポイントへの読み取り専用アクセスを提供します。

- 1130AG アクセス ポイントと 1240AG アクセス ポイントは、FlexConnect モードをサポートします。

Lightweight モードから Autonomous モードへの復帰

アップグレード ツールで Autonomous アクセス ポイントを Lightweight モードに変換した後、Autonomous モードをサポートする Cisco IOS Release(Cisco IOS Release 12.3(7)JA 以前のリリース)をロードして、そのアクセス ポイントを Lightweight 装置から Autonomous 装置に戻すことができます。 アクセス ポイントがコントローラにアソシエートされている場合、コントローラを使用して Cisco IOS Release をロードできます。 アクセス ポイントがコントローラにアソシエートされていない場合、TFTP を使用して Cisco IOS Release をロードできます。 いずれの方法でも、ロードする Cisco IOS Release を含む TFTP サーバにアクセス ポイントがアクセスできる必要があります。

以前のリリース(CLI)への復帰

| ステップ 1 | アクセス ポイントがアソシエートしているコントローラで CLI にログインします。 |

| ステップ 2 |

次のコマンドを入力して、lightweight モードから復帰します。 config ap tftp-downgrade tftp-server-ip-address filename access-point-name |

| ステップ 3 | アクセス ポイントがリブートするまで待ち、CLI または GUI を使用してアクセス ポイントを再設定します。 |

MODE ボタンと TFTP サーバを使用して前のリリースへの復帰

| ステップ 1 | TFTP サーバ ソフトウェアを実行している PC に、10.0.0.2 ~ 10.0.0.30 の範囲に含まれる固定 IP アドレスを設定します。 | ||

| ステップ 2 | PC の TFTP サーバ フォルダにアクセス ポイントのイメージ ファイル(1200 シリーズ アクセス ポイントの場合は、 c1200-k9w7-tar.123-7.JA.tar など)があり、TFTP サーバがアクティブ化されていることを確認します。 | ||

| ステップ 3 | 1200 シリーズ アクセス ポイントの場合は、TFTP サーバ フォルダにあるアクセス ポイントのイメージ ファイル名を c1200-k9w7-tar.default に変更します。 | ||

| ステップ 4 | Category 5(CAT 5; カテゴリ 5)のイーサネット ケーブルを使用して、PC をアクセス ポイントに接続します。 | ||

| ステップ 5 | アクセス ポイントの電源を切ります。 | ||

| ステップ 6 |

MODE

ボタンを押しながら、アクセス ポイントに電源を再接続します。

|

||

| ステップ 7 | MODE ボタンを押し続けて、ステータス LED が赤色に変わったら(約 20 ~ 30 秒かかります)、MODE ボタンを放します。 | ||

| ステップ 8 | アクセス ポイントがリブートしてすべての LED が緑色に変わった後、ステータス LED が緑色に点滅するまで待ちます。 | ||

| ステップ 9 | アクセス ポイントがリブートしたら、GUI または CLI を使用してアクセス ポイントを再設定します。 |

アクセス ポイントの認可

5.2 よりも前のコントローラ ソフトウェア リリースでは、コントローラでは自己署名証明書(SSC)を使用してアクセス ポイントが認証されるか、RADIUS サーバに認可情報が送信されるかのいずれかとなります(アクセス ポイントに製造元がインストールした証明書(MIC)がある場合)。 コントローラ ソフトウェア リリース 5.2 以降では、コントローラを設定してローカルで有効な証明書(LSC)を使用できます。

- SSC を使用したアクセス ポイントの認可

- SSC を使用する仮想コントローラのアクセス ポイントの認可

- MIC を使用したアクセス ポイントの認可

- LSC を使用したアクセス ポイントの認可

- アクセス ポイントの認可(GUI)

- アクセス ポイントの認可(CLI)

SSC を使用したアクセス ポイントの認可

無線アクセス ポイントのコントロールおよびプロビジョニング(CAPWAP)プロトコルは、アクセス ポイントおよびコントローラの両方で X.509 証明書を必要とするセキュアなキーを配布することにより、アクセス ポイントとコントローラの間の制御通信を保護します。 CAPWAP は、X.509 証明書のプロビジョニングに依存します。 2005 年 7 月 18 日よりも前に出荷された Cisco Aironet アクセス ポイントには MIC がありません。このため、これらのアクセス ポイントでは Lightweight モードで動作するようにアップグレードされた場合、SSC が作成されます。 コントローラは特定のアクセス ポイントの認証についてローカル SSC を許可するようにプログラムされており、これらの認証要求を RADIUS サーバに転送しません。 これは、許容できるセキュアな動作です。

SSC を使用する仮想コントローラのアクセス ポイントの認可

物理コントローラによって使用される、製造元がインストールした証明書(MIC)の代わりに SSC 証明書を使用する仮想コントローラ。 コントローラを AP が仮想コントローラの SSC を検証するように設定できます。 AP が SSC を検証する場合、AP は仮想コントローラ ハッシュ キーがフラッシュに保存されるハッシュ キーと一致するかどうかを確認します。 一致が見つかった場合、AP はコントローラに関連付けます。 一致がない場合、検証は失敗し、AP はコントローラから切断され、ディスカバリ プロセスを再起動します。 デフォルトでは、ハッシュ検証はイネーブルです。 AP は仮想コントローラに関連付ける前に、フラッシュの仮想コントローラのハッシュ キーが必要です。 SSC のハッシュ検証をディセーブルにすると、AP はハッシュ検証をバイパスし、Run 状態に直接移動します。 APS は物理コントローラに関連付けることが可能で、ハッシュ キーをダウンロードし、次に仮想コントローラに関連付けます。 AP が物理コントローラに関連付けられ、ハッシュ検証が無効にされている場合、AP はハッシュ検証なしで任意の仮想コントローラに関連付けます。 仮想コントローラのハッシュ キーをモビリティ グループ メンバに設定することができます。 このハッシュキーは、AP がコントローラのハッシュ キーを検証できるように、AP にプッシュされます。

SSC(GUI)の設定

| ステップ 1 |

の順に選択して、[Self Significant Certificates(SSC)] ページを開きます。 SSC のデバイス認証の詳細が表示されます。 |

| ステップ 2 | ハッシュ キー検証をイネーブルにするには、[Enable SSC Hash Validation] チェックボックスを選択します。 |

| ステップ 3 | [Apply] をクリックして、変更を確定します。 |

SSC の設定(CLI)

| ステップ 1 |

SSC のハッシュ検証を設定するには、次のコマンドを入力します。 config certificate ssc hash validation {enable | disable} |

| ステップ 2 |

ハッシュ キーの詳細を表示するには、次のコマンドを入力します。 show certificate ssc |

MIC を使用したアクセス ポイントの認可

RADIUS サーバによって、MIC を使用してアクセス ポイントを認可するようにコントローラを設定できます。 コントローラでは、情報を RADIUS サーバに送信する際、アクセス ポイントの MAC アドレスがユーザ名とパスワードの両方に使用されます。 たとえば、アクセス ポイントの MAC アドレスが 000b85229a70 の場合、コントローラでアクセス ポイントを認可する際に使用されるユーザ名もパスワードも 000b85229a70 になります。

(注) |

アクセス ポイントの MAC アドレスでは、パスワードが強力ではないことは問題にはなりません。コントローラでは RADIUS サーバを介したアクセス ポイントの認可の前に、MIC を使用してアクセス ポイントが認証されるためです。 MIC の使用により、強力に認証されます。 |

(注) |

MAC アドレスを RADIUS AAA サーバのアクセス ポイントの認証に対するユーザ名とパスワードに使用する場合には、同じ AAA サーバをクライアント認証に使用しないでください。 |

LSC を使用したアクセス ポイントの認可

独自の公開鍵インフラストラクチャ(PKI)でセキュリティを向上させ、認証局(CA)を管理し、生成された証明書上の方針、制限、および使用方法を定義する場合、LSC を使用できます。

LSC CA 証明書は、アクセス ポイントおよびコントローラにインストールされています。 アクセス ポイント上のデバイス証明書はプロビジョニングが必要です。 アクセス ポイントは、コントローラに certRequest を送信して署名された X.509 証明書を取得します。 コントローラは CA プロキシとして動作し、このアクセス ポイントのために CA が署名した certRequest を受信します。

(注) |

CA サーバが手動モードにあり、保留中の登録である LSC SCEP テーブルに AP エントリがある場合、コントローラは保留中の応答を返すように、CA サーバを待ちます。 CA サーバからの応答がない場合、コントローラは応答の取得を 3 回まで試みます。その後、フォールバック モードに入り、AP プロビジョニングはタイムアウトとなり、AP はリブートして、MIC を提示します。 |

ローカルで有効な証明書(GUI)の設定

| ステップ 1 |

[Security]

> [Certificate]

> [LSC]

を選択して、[Local Significant Certificates (LSC)]([General])ページを開きます。 |

||||

| ステップ 2 | [Enable LSC on Controller] チェックボックスをオンにして、システムの LSC を有効にします。 | ||||

| ステップ 3 | [CA Server URL] テキスト ボックスで、CA サーバへの URL を入力します。 ドメイン名を入力することも IP アドレスを入力することもできます。 | ||||

| ステップ 4 | [Params] テキスト ボックスに、デバイス証明書のパラメータを入力します。 キーのサイズは 384 ~ 2048(ビット)の範囲であり、デフォルト値は 2048 です。 | ||||

| ステップ 5 | [Apply] をクリックして、変更を確定します。 | ||||

| ステップ 6 | コントローラの CA 証明書データベースに CA 証明書を追加するには、証明書タイプの青いドロップダウンの矢印の上にカーソルを置いて、[Add] を選択します。 | ||||

| ステップ 7 | [AP Provisioning] タブを選択して、[Local Significant Certificates (LSC)]([AP Provisioning])ページを開きます。 | ||||

| ステップ 8 | [Enable] チェックボックスをオンにして [Update] をクリックし、アクセス ポイントに LSC をプロビジョニングします。 | ||||

| ステップ 9 | アクセス ポイントがリブートされることを示すメッセージが表示されたら、[OK] をクリックします。 | ||||

| ステップ 10 |

[Number of Attempts to LSC] テキスト ボックスに、アクセス ポイントが、証明書をデフォルト(MIC または SSC)に戻す前に、LSC を使用してコントローラに join を試みる回数を入力します。 範囲は 0 ~ 255(両端の値を含む)で、デフォルト値は 3 です。

|

||||

| ステップ 11 |

[AP Ethernet MAC Addresses] テキスト ボックスにアクセス ポイントの MAC アドレスを入力し、[Add]

をクリックしてアクセス ポイントをプロビジョン リストに追加します。

|

||||

| ステップ 12 | [Apply] をクリックして、変更を確定します。 | ||||

| ステップ 13 | [Save Configuration] をクリックして、変更を保存します。 |

ローカルで有効な証明書(CLI)の設定

| ステップ 1 | 次のコマンドを入力して、システム上で LSC を有効にします。 | ||||

| ステップ 2 |

次のコマンドを入力して、URL を CA サーバに設定します。 config certificate lsc ca-server http://url:port/path ここで、 url にはドメイン名を入力することも IP アドレスを入力することもできます。

|

||||

| ステップ 3 | 次のコマンドを入力して、LSC CA 証明書をコントローラの CA 証明書データベースに追加します。 | ||||

| ステップ 4 |

次のコマンドを入力して、デバイス証明書のパラメータを設定します。 config certificate lsc subject-params country state city orgn dept e-mail

|

||||

| ステップ 5 | 次のコマンドを入力して、キー サイズを設定します。 | ||||

| ステップ 6 |

次のコマンドを入力して、アクセス ポイントをプロビジョン リストに追加します。 config certificate lsc ap-provision auth-list add AP_mac_addr

|

||||

| ステップ 7 |

次のコマンドを入力して、アクセス ポイントがデフォルトの証明書(MIC または SSC)に復帰する前に、LSC を使用してコントローラに join を試みる回数を設定します。 config certificate lsc ap-provision revert-cert retries ここで、 retries の値は 0 ~ 255、デフォルト値は 3 です。

|

||||

| ステップ 8 | 次のコマンドを入力して、アクセス ポイントの LSC をプロビジョニングします。 | ||||

| ステップ 9 |

次のコマンドを入力して、LSC の概要を表示します。 LSC Enabled.......................................... Yes LSC CA-Server........................................ http://10.0.0.1:8080/caserver LSC AP-Provisioning.................................. Yes Provision-List................................... Not Configured LSC Revert Count in AP reboots................... 3 LSC Params: Country.......................................... 4 State............................................ ca City............................................. ss Orgn............................................. org Dept............................................. dep Email............................................ dep@co.com KeySize.......................................... 390 LSC Certs: CA Cert.......................................... Not Configured RA Cert....................................... Not Configured |

||||

| ステップ 10 |

次のコマンドを入力して、LSC を使用してプロビジョニングされたアクセス ポイントについての詳細を表示します。 show certificate lsc ap-provision LSC AP-Provisioning........................... Yes Provision-List................................ Present Idx Mac Address --- ------------ 1 00:18:74:c7:c0:90 |

アクセス ポイントの認可(GUI)

| ステップ 1 | [Security] > [AAA] > [AP Policies] の順に選択して、[AP Policies] ページを開きます。 |

| ステップ 2 | アクセス ポイントに自己署名証明書(SSC)、製造元でインストールされる証明書(MIC)、またはローカルで有効な証明書(LSC)を受け入れさせる場合は、該当するチェックボックスをオンにします。 |

| ステップ 3 | アクセス ポイントを認可する際に AAA RADIUS サーバを使用する場合は、[Authorize MIC APs against auth-list or AAA] チェックボックスをオンにします。 |

| ステップ 4 | アクセス ポイントを認可する際に LSC を使用する場合は、[Authorize LSC APs against auth-list] チェックボックスをオンにします。 |

| ステップ 5 | [Apply] をクリックして、変更を確定します。 |

| ステップ 6 |

アクセス ポイントをコントローラの許可リストに追加する手順は、次のとおりです。

|

アクセス ポイントの認可(CLI)

| ステップ 1 |

次のコマンドを入力して、アクセス ポイントの認可ポリシーを設定します。 config auth-list ap-policy { authorize-ap { enable | disable} | authorize-lsc-ap { enable | disable}} |

||

| ステップ 2 |

次のコマンドを入力して、アクセス ポイントが製造元でインストールされる証明書(MIC)、自己署名証明書(SSC)、またはローカルで有効な証明書(LSC)を受け入れるよう設定します。 config auth-list ap-policy { mic | ssc | lsc { enable | disable}} |

||

| ステップ 3 |

次のコマンドを入力して、許可リストにアクセス ポイントを追加します。 config auth-list add { mic | ssc | lsc} ap_mac [ ap_key] ap_key は 20 バイト、つまり 40 桁のオプション キーハッシュ値です。

|

||

| ステップ 4 |

次のコマンドを入力して、アクセス ポイントの認可リストを表示します。 Authorize MIC APs against Auth-list or AAA ...... disabled Authorize LSC APs against Auth-List ............. disabled APs Allowed to Join AP with Manufacturing Installed Certificate.... yes AP with Self-Signed Certificate................ no AP with Locally Significant Certificate........ no |

アクセス ポイントからの CAPWAP フレームの VLAN タギングについて

AP コンソールのまたはコントローラから直接イーサネット インターフェイスで VLAN タギングを設定できます。 設定はフラッシュ メモリに保存され、ローカルにスイッチングされるすべてのトラフィックとともに、すべての CAPWAP フレームは設定されるように VLAN タグを使用し、VLAN にはマッピングされていません。

この機能は、ブリッジ モードのメッシュ アクセス ポイントではサポートされません。

アクセス ポイントからの CAPWAP フレームの VLAN タギングの設定(GUI)

| ステップ 1 |

の順に選択して、[All APs] ページを開きます。 |

| ステップ 2 | AP の [Details] ページを開くには、AP 名のリストから AP 名をクリックします。 |

| ステップ 3 | [Advanced] タブをクリックします。 |

| ステップ 4 | VLAN タギングの領域で、[VLAN Tagging] チェックボックスを選択します。 |

| ステップ 5 |

[Trunk VLAN ID] テキスト ボックスに、ID を入力します。 約 10 分後に、アクセス ポイントが指定したトランク VLAN を経由してトラフィックをルーティングできない場合、リブートおよびタグなしモードで CAPWAP フレームの送信により、アクセス ポイントは回復手順を実行し、コントローラに再アソシエートします。 コントローラは WCS などトラップ サーバにトランク VLAN の失敗を示すトラップを送信します。 アクセス ポイントが指定トランク VLAN を経由してトラフィックをルーティングできない場合、パケットのタグ付けが解除され、コントローラに再アソシエートされます。 コントローラは WCS などトラップ サーバにトランク VLAN の失敗を示すトラップを送信します。 トランク VLAN ID が 0 の場合、アクセス ポイントは CAPWAP フレームのタグ付けを解除します。 AP が CAPWAP フレームにタグ付けするかタグ付けを解除するかを示す VLAN タグのステータスが表示されます。 |

| ステップ 6 | [Apply] をクリックします。 |

| ステップ 7 | 設定がアクセス ポイントのリブートを発生させることを伝える警告メッセージが表示されます。 [OK] をクリックして作業を続行します。 |

| ステップ 8 | [Save Configuration] をクリックします。 |

次の作業

設定後にタグ付きイーサネット フレームをサポートするには、AP のイーサネット インターフェイスに接続されているスイッチまたは他の機器も設定する必要があります。

アクセス ポイントからの CAPWAP フレームの VLAN タギングの設定(CLI)

| ステップ 1 |

次のコマンドを入力して、アクセス ポイントからの CAPWAP フレームの VLAN タギングを設定します。 config ap ethernet tag {disable | id vlan-id} {ap-name | all} |

| ステップ 2 |

次のコマンドを入力して、AP またはすべての AP についての VLAN タギング情報を表示できます。 show ap ethernet tag {summary | ap-name} |

DHCP オプション 43 および DHCP オプション 60 の使用

Cisco Aironet アクセス ポイントは、DHCP オプション 43 に Type-Length-Value(TLV)形式を使用します。 DHCP サーバは、アクセス ポイントの DHCP ベンダー クラス ID(VCI)文字列に基づいてオプションを返すようにプログラムする必要があります(DHCP オプション 60)。

Cisco Aironet 1040 シリーズ |

Cisco AP c1040 |

Cisco Aironet 1520 シリーズ |

Cisco AP c1520 |

Cisco Aironet 1550 シリーズ |

Cisco AP c1550 |

Cisco Aironet 3600 シリーズ |

Cisco AP c3600 |

DHCP オプション 43 の設定方法については、ご使用の DHCP サーバの製品ドキュメンテーションを参照してください。 『 Upgrading Autonomous Cisco Aironet Access Points to Lightweight Mode』には、DHCP サーバのオプション 43 の設定手順の例が記載されています。

アクセス ポイントが、サービス プロバイダー オプション AIR-OPT60-DHCP を選択して注文された場合、そのアクセス ポイントの VCI ストリングは上記の VCI ストリングと異なります。 VCI ストリングには、「ServiceProvider」が含まれます。 たとえば、このオプション付きの 1260 は、VCI ストリング「Cisco AP c1260-ServiceProvider」を返します。

(注) |

DHCP サーバから取得するコントローラの IP アドレスは、ユニキャスト IP アドレスになります。 DHCP オプション 43 を設定する場合は、マルチキャスト アドレスとしてコントローラの IP アドレスを設定しないでください。 |

アクセス ポイント join プロセスのトラブルシューティング

アクセス ポイントがコントローラへの join を失敗する理由として、RADIUS の許可が保留の場合、コントローラで自己署名証明書が有効になっていない場合、アクセス ポイントとコントローラ間の規制ドメインが一致しない場合など、多くの原因が考えられます。

コントローラ ソフトウェア リリース 5.2 以降のリリースでは、すべての CAPWAP 関連エラーを syslog サーバに送信するようアクセス ポイントを設定できます。 すべての CAPWAP エラー メッセージは syslog サーバ自体から表示できるので、コントローラでデバッグ コマンドを有効にする必要はありません。

アクセス ポイントの状態は、アクセス ポイントからの CAPWAP join request を受信するまでコントローラで維持されません。そのため、特定のアクセス ポイントからの CAPWAP discovery request が拒否された理由を判断することは難しい場合があります。 そのような join の問題をコントローラで CAPWAP デバッグ コマンドを有効にせずトラブルシューティングするために、コントローラは discovery メッセージを送信してきたすべてのアクセス ポイントの情報を収集し、このコントローラに正常に join したアクセス ポイントの情報を保持します。

コントローラは、CAPWAP discovery request を送信してきた各アクセス ポイントについて、join 関連のすべての情報を収集します。 収集は、アクセス ポイントから最初に受信した discovery メッセージから始まり、コントローラからアクセス ポイントに送信された最後の設定ペイロードで終わります。

join 関連の情報を表示できるアクセス ポイントの数は、次のとおりです。

コントローラが最大数のアクセス ポイントの join 関連情報を維持している場合、それ以上のアクセス ポイントの情報は収集されません。

以上のいずれかの条件と一致しているのにアクセス ポイントがコントローラに join しない場合には、DHCP サーバを設定し、サーバ上のオプション 7 を使用して syslog サーバの IP アドレスをアクセス ポイントに戻すこともできます。 それにより、アクセス ポイントではすべての syslog メッセージがこの IP アドレスへ送信されるようになります。

lwapp ap log-server syslog_server_IP_address コマンドを入力することにより、アクセス ポイントが現在コントローラに接続していない場合、アクセス ポイントの CLI を介して syslog サーバの IP アドレスを設定することもできます。

アクセス ポイントが最初にコントローラに join する際に、コントローラはグローバルな syslog サーバの IP アドレス(デフォルトは 255.255.255.255)をアクセス ポイントにコピーします。 その後、IP アドレスが次のいずれかのシナリオで上書きされるまで、アクセス ポイントはすべての syslog メッセージをこの IP アドレスに送信します。

- アクセス ポイントは同じコントローラに接続されたままで、コントローラ上のグローバル syslog サーバの IP アドレスの設定が config ap syslog host global syslog_server_IP_address コマンドを使用して変更された。 この場合、コントローラは新しいグローバル syslog サーバの IP アドレスをアクセス ポイントへコピーします。

- アクセス ポイントは同じコントローラに接続されたままで、特定の syslog サーバの IP アドレスが config ap syslog host specific Cisco_AP syslog_server_IP_address コマンドを使用してコントローラ上のアクセス ポイントに対して設定された。 この場合、コントローラは新しい特定の syslog サーバの IP アドレスをアクセス ポイントへコピーします。

- アクセス ポイントはコントローラから接続を切断されており、syslog サーバの IP アドレスが lwapp ap log-server syslog_server_IP_address コマンドを使用して、アクセス ポイントの CLI から設定された。 このコマンドは、アクセス ポイントが他のコントローラに接続されていない場合に限り機能します。

- アクセス ポイントがコントローラから join を切断され、別のコントローラに join している。 この場合、新しいコントローラはそのグローバル syslog サーバの IP アドレスをアクセス ポイントへコピーします。

新しい syslog サーバの IP アドレスが既存の syslog サーバの IP アドレスを上書きするたびに、古いアドレスは固定記憶域から消去され、新しいアドレスがそこに保存される。 アクセス ポイントはその syslog サーバの IP アドレスに到達できれば、すべての syslog メッセージを新しい IP アドレスに送信するようになります。

コントローラ GUI を使用してアクセス ポイントの syslog サーバを設定したり、コントローラ GUI または CLI を使用してアクセス ポイントの接続情報を表示したりできます。

アクセス ポイントの Syslog サーバの設定(CLI)

| ステップ 1 |

次のいずれかの操作を行います。

|

||||

| ステップ 2 | save config コマンドを入力して、変更を保存します。 | ||||

| ステップ 3 |

次のコマンドを入力して、コントローラに join するすべてのアクセス ポイントに対して、グローバルな syslog サーバの設定を表示します。 AP global system logging host.................... 255.255.255.255 |

||||

| ステップ 4 | 次のコマンドを入力して、特定のアクセス ポイントの syslog サーバの設定を表示します。 |

アクセス ポイントの join 情報の表示

CAPWAP discovery request をコントローラに少なくとも 1 回送信するアクセス ポイントの join に関する統計情報は、アクセス ポイントがリブートまたは切断されても、コントローラ上に維持されます。 これらの統計情報は、コントローラがリブートされた場合、または統計情報のクリアを選択した場合のみ削除されます。

アクセス ポイントの join 情報の表示(GUI)

| ステップ 1 |

[Monitor]

> [Statistics]

> [AP Join]

の順に選択して、[AP Join Stats] ページを開きます。 このページには、コントローラに join している、または join を試みたことのあるすべてのアクセス ポイントが表示されます。 無線 MAC アドレス、アクセス ポイント名、現在の join ステータス、イーサネット MAC アドレス、IP アドレス、および各アクセス ポイントの最後の join 時刻を示します。 ページの右上部には、アクセス ポイントの合計数が表示されます。 アクセス ポイントのリストが複数ページに渡る場合、ページ番号のリンクをクリックしてこれらのページを表示できます。 各ページには最大 25 台のアクセス ポイントの join 統計情報を表示できます。

|

||||

| ステップ 2 |

[AP Join Stats] ページのアクセス ポイント リストで特定のアクセス ポイントを検索する場合は、次の手順に従って、特定の基準(MAC アドレスやアクセス ポイント名など)を満たすアクセス ポイントのみを表示するフィルタを作成します。

|

||||

| ステップ 3 | 特定のアクセス ポイントの詳細な join 統計情報を表示するには、アクセス ポイントの無線 MAC アドレスをクリックします。 [AP Join Stats Detail] ページが表示されます。 |

アクセス ポイントの join 情報の表示(CLI)

- 次のコマンドを入力して、コントローラに join している、または join を試行した、すべてのアクセス ポイントの MAC アドレスを表示します。 show ap join stats summary all

-

次のコマンドを入力して、特定のアクセス ポイントの最新 join エラーの詳細を表示します。

show ap join stats summary

ap_mac

ap_mac は、802.11 無線インターフェイスの MAC アドレスです。

(注)

802.11 無線インターフェイスの MAC アドレスを取得するには、目的のアクセス ポイントで show interfaces Dot11Radio 0 コマンドを入力します。

Is the AP currently connected to controller................ Yes Time at which the AP joined this controller last time...... Aug 21 12:50:36.061 Type of error that occurred last........................... AP got or has been disconnected Reason for error that occurred last........................ The AP has been reset by the controller Time at which the last join error occurred.............. Aug 21 12:50:34.374

-

次のコマンドを入力して、特定アクセス ポイントで収集されたすべての join 関連の統計情報を表示します。

show ap join stats detailed

ap_mac

以下に類似した情報が表示されます。

Discovery phase statistics - Discovery requests received.............................. 2 - Successful discovery responses sent...................... 2 - Unsuccessful discovery request processing................ 0 - Reason for last unsuccessful discovery attempt........... Not applicable - Time at last successful discovery attempt................ Aug 21 12:50:23.335 - Time at last unsuccessful discovery attempt.............. Not applicable Join phase statistics - Join requests received................................... 1 - Successful join responses sent........................... 1 - Unsuccessful join request processing..................... 1 - Reason for last unsuccessful join attempt................ RADIUS authorization is pending for the AP - Time at last successful join attempt..................... Aug 21 12:50:34.481 - Time at last unsuccessful join attempt................... Aug 21 12:50:34.374 Configuration phase statistics - Configuration requests received.......................... 1 - Successful configuration responses sent.................. 1 - Unsuccessful configuration request processing............ 0 - Reason for last unsuccessful configuration attempt....... Not applicable - Time at last successful configuration attempt............ Aug 21 12:50:34.374 - Time at last unsuccessful configuration attempt.......... Not applicable Last AP message decryption failure details - Reason for last message decryption failure............... Not applicable Last AP disconnect details - Reason for last AP connection failure.................... The AP has been reset by the controller Last join error summary - Type of error that occurred last......................... AP got or has been disconnected - Reason for error that occurred last...................... The AP has been reset by the controller - Time at which the last join error occurred............... Aug 21 12:50:34.374

- 次のコマンドを入力して、すべてのアクセス ポイントまたは特定のアクセス ポイントの join 統計情報をクリアします。 clear ap join stats { all | ap_mac}

Lightweight モードに変換されるアクセス ポイントへのデバッグ コマンドの送信

次のコマンドを入力して、コントローラが、Lightweight モードに変換されるアクセス ポイントにデバッグ コマンドを送信できるようにします。

debug ap { enable | disable | command cmd} Cisco_AP

この機能を有効にした場合、コントローラは変換したアクセス ポイントに文字列としてデバッグ コマンドを送信します。 Cisco IOS ソフトウェアを Lightweight モードで実行する Cisco Aironet アクセス ポイントがサポートしている任意のデバッグ コマンドを送信することができます。

変換したアクセス ポイントがクラッシュ情報をコントローラに送信する方法について

変換したアクセス ポイントが予期せずリブートした場合、アクセス ポイントではクラッシュ発生時にローカル フラッシュ メモリ上にクラッシュ ファイルが保存されます。 リブート後、アクセス ポイントはリブートの理由をコントローラに送信します。 クラッシュにより装置がリブートした場合、コントローラは既存の CAPWAP メッセージを使用してクラッシュ ファイルを取得し、コントローラのフラッシュ メモリにそれを保存します。 クラッシュ情報コピーは、コントローラがアクセス ポイントからこれを取得した時点でアクセス ポイントのフラッシュ メモリから削除されます。

変換したアクセス ポイントが無線コア ダンプをコントローラに送信する方法について

変換したアクセス ポイントの無線モジュールがコア ダンプを生成した場合、アクセス ポイントは無線クラッシュ発生時にローカル フラッシュ メモリ上に無線のコア ダンプ ファイルを保存します。 また、無線がコア ダンプ ファイルを生成したことを知らせる通知メッセージをコントローラに送信します。 アクセス ポイントから無線コア ファイルを受信できるように通知するトラップが、コントローラから送られてきます。

取得したコア ファイルはコントローラのフラッシュに保存されます。このファイルを TFTP または FTP 経由で外部サーバにアップロードし、分析に使用することができます。 コア ファイルは、コントローラがアクセス ポイントからそれを取得した時点でアクセス ポイントのフラッシュ メモリから削除されます。

無線コア ダンプの取得(CLI)

| ステップ 1 | 次のコマンドを入力して、アクセス ポイントからコントローラに無線コア ダンプ ファイルを転送します。 |

| ステップ 2 |

次のコマンドを入力して、ファイルがコントローラにダウンロードされたことを確認します。 Local Core Files: lrad_AP1130.rdump0 (156) The number in parentheses indicates the size of the file. The size should be greater than zero if a core dump file is available. |

無線コア ダンプのアップロード(GUI)

| ステップ 1 | [Commands] > [Upload File] の順に選択して、[Upload File from Controller] ページを開きます。 | ||

| ステップ 2 | [File Type] ドロップダウン リストから、[Radio Core Dump] を選択します。 | ||

| ステップ 3 | [Transfer Mode] ドロップダウン リストから、[TFTP] または [FTP] を選択します。 | ||

| ステップ 4 | [IP Address] テキスト ボックスに、TFTP または FTP サーバの IP アドレスを入力します。 | ||

| ステップ 5 | [File Path] テキスト ボックスに、ファイルのディレクトリ パスを入力します。 | ||

| ステップ 6 |

[File Name] テキスト ボックスに、無線コア ダンプ ファイルの名前を入力します。

|

||

| ステップ 7 | [Transfer Mode] として [FTP] を選択した場合は、次の手順を実行します。 | ||

| ステップ 8 | [Upload] をクリックして、コントローラから無線コア ダンプ ファイルをアップロードします。 アップロードのステータスを示すメッセージが表示されます。 |

無線コア ダンプのアップロード(CLI)

| ステップ 1 |

次のコマンドを入力して、ファイルをコントローラから TFTP または FTP サーバに転送します。

|

||||

| ステップ 2 | FTP サーバを使用している場合は、次のコマンドも入力します。 | ||||

| ステップ 3 | 次のコマンドを入力して、更新された設定を表示します。 | ||||

| ステップ 4 | 現在の設定を確認してソフトウェア アップロードを開始するよう求めるプロンプトが表示されたら、 y と入力します。 |

変換したアクセス ポイントからのメモリ コア ダンプのアップロード

デフォルトでは、Lightweight モードに変換したアクセス ポイントは、コントローラにメモリ コア ダンプを送信しません。 この項では、コントローラ GUI または CLI を使用してアクセス ポイント コア ダンプをアップロードする手順について説明します。

アクセス ポイントのコア ダンプのアップロード(GUI)

| ステップ 1 | [Wireless] > [Access Points] > [All APs] > [ access point name] > [Advanced] タブを順に選択して、[All APs > Details for]([Advanced])ページを開きます。 |

| ステップ 2 | [AP Core Dump] チェックボックスをオンにして、アクセス ポイントのコア ダンプをアップロードします。 |

| ステップ 3 | [TFTP Server IP] テキスト ボックスに、TFTP サーバの IP アドレスを入力します。 |

| ステップ 4 | [File Name] テキスト ボックスに、アクセス ポイント コア ダンプ ファイルの名前( dump.log など)を入力します。 |

| ステップ 5 | [File Compression] チェックボックスをオンにして、アクセス ポイントのコア ダンプ ファイルを圧縮します。 このオプションを有効にすると、ファイルは .gz 拡張子を付けて保存されます( dump.log.gz など)。 このファイルは、WinZip で開くことができます。 |

| ステップ 6 | [Apply] をクリックして、変更を確定します。 |

| ステップ 7 | [Save Configuration] をクリックして、変更を保存します。 |

アクセス ポイントのコア ダンプのアップロード(CLI)

| ステップ 1 |

アクセス ポイントのコア ダンプをアップロードするには、コントローラで次のコマンドを入力します。 config ap core-dump enable tftp_server_ip_address filename { compress | uncompress} { ap_name | all}

|

||||

| ステップ 2 | save config コマンドを入力して、変更を保存します。 |

AP クラッシュ ログ情報の表示

コントローラがリブートまたはアップグレードすると常に、AP クラッシュ ログ情報がコントローラから削除されます。 コントローラをリブートまたはアップグレードする前に、AP クラッシュ ログ情報のバックアップを作成することをお勧めします。

AP クラッシュ ログ情報の表示(GUI)

|

|

AP クラッシュ ログ情報の表示(CLI)

| ステップ 1 |

次のコマンドを入力して、クラッシュ ファイルがコントローラにダウンロードされたことを確認します。 Local Core Files: lrad_AP1130.rdump0 (156) The number in parentheses indicates the size of the file. The size should be greater than zero if a core dump file is available. |

| ステップ 2 | 次のコマンドを入力して、AP クラッシュ ログ ファイルのコンテンツを表示します。 |

変換されたアクセス ポイントの MAC アドレスの表示

コントローラが変換されたアクセス ポイントの MAC アドレスをコントローラ GUI の情報ページに表示する方法には、いくつか異なる点があります。

Lightweight モードに変換したアクセス ポイントの Reset ボタンの無効化

Lightweight モードに変換したアクセス ポイントの Reset ボタンを無効化できます。 Reset ボタンは、アクセス ポイントの外面に MODE と書かれたラベルが付けられています。

次のコマンドを使用すると、あるコントローラにアソシエートしている変換されたアクセス ポイントの 1 つまたはすべての Reset ボタンを無効または有効にできます。

Lightweight アクセス ポイントでの固定 IP アドレスの設定

DHCP サーバに IP アドレスを自動的に割り当てさせるのではなく、アクセス ポイントに IP アドレスを指定する場合は、コントローラ GUI または CLI を使用してアクセス ポイントに固定 IP アドレスを設定できます。 固定 IP アドレスは通常、ユーザ数の限られた導入でのみ使用されます。

固定 IP アドレスがアクセス ポイントに設定されている場合は、DNS サーバとアクセス ポイントが属するドメインを指定しない限り、アクセス ポイントはドメイン ネーム システム(DNS)解決を使用してコントローラを検出できません。 以前は、これらのパラメータは CLI を使用してのみ設定可能でしたが、コントローラ ソフトウェア リリース 6.0 以降のリリースではこの機能を GUI にも拡張しています。

(注) |

アクセス ポイントを設定して、アクセス ポイントの以前の DHCP アドレスが存在したサブネット上にない固定 IP アドレスを使用すると、そのアクセス ポイントはリブート後に DHCP アドレスにフォール バックします。 アクセス ポイントが DHCP アドレスにフォール バックした場合は、 show ap config general Cisco_AP CLI コマンドを入力すると、アクセス ポイントがフォールバック IP アドレスを使用していることが表示されます。 ただし、GUI は固定 IP アドレスと DHCP アドレスの両方を表示しますが、DHCP アドレスをフォールバック アドレスであるとは識別しません。 |

固定 IP アドレスの設定(GUI)

| ステップ 1 | の順に選択して、[All APs] ページを開きます。 |

| ステップ 2 | 固定 IP アドレスを有効にするアクセス ポイントの名前をクリックします。 [All APs > Details for]([General])ページが表示されます。 |

| ステップ 3 | このアクセス ポイントに固定 IP アドレスを割り当てる場合は、[IP Config] で [Static IP] チェックボックスをオンにします。 デフォルト値はオフです。 |

| ステップ 4 | 対応するテキスト ボックスに固定 IP アドレス、ネットマスク、およびデフォルト ゲートウェイを入力します。 |

| ステップ 5 | [Apply] をクリックして、変更を確定します。 アクセス ポイントがリブートしてコントローラを再 join し、ステップ 4 で指定した固定 IP アドレスがアクセス ポイントに送信されます。 |

| ステップ 6 | 固定 IP アドレスがアクセス ポイントに送信された後は、次の手順で DNS サーバの IP アドレスおよびドメイン名を設定できます。 |

固定 IP アドレスの設定(CLI)

| ステップ 1 |

次のコマンドを入力して、アクセス ポイントで固定 IP アドレスを設定します。 config ap static-ip enable Cisco_AP ip_address mask gateway

|

||

| ステップ 2 |

save config コマンドを入力して、変更を保存します。 アクセス ポイントがリブートしてコントローラを再 join し、ステップ 1 で指定した固定 IP アドレスがアクセス ポイントにプッシュされます。 |

||

| ステップ 3 |

固定 IP アドレスがアクセス ポイントに送信された後は、次の手順で DNS サーバの IP アドレスおよびドメイン名を設定できます。

|

||

| ステップ 4 |

次のコマンドを入力して、アクセス ポイントの IP アドレス設定を表示します。 show ap config general Cisco_AP Cisco AP Identifier.............................. 4 Cisco AP Name................................. AP6 ... IP Address Configuration......................... Static IP assigned IP Address....................................... 10.10.10.118 IP NetMask....................................... 255.255.255.0 Gateway IP Addr............................... 10.10.10.1 Domain........................................... Domain1 Name Server................................... 10.10.10.205 ... |

サイズの大きなアクセス ポイントのイメージのサポート

コントローラ ソフトウェア リリース 5.0 以降のリリースでは、リカバリ イメージを自動的に削除して十分なスペースを作ることで、サイズの大きなアクセス ポイントのイメージにアップグレードできます。

リカバリ イメージによって、イメージのアップグレード時にアクセス ポイントのパワーサイクリングを行っても使用できる、バックアップ イメージが提供されます。 アクセス ポイントでリカバリの必要を避ける最善の方法は、システムのアップグレード時にアクセス ポイントのパワーサイクリングを避けることです。 サイズの大きなアクセス ポイント イメージへのアップグレードの際にパワーサイクリングが発生した場合、TFTP リカバリの手順を使用してアクセス ポイントを回復できます。

アクセス ポイントの回復:TFTP リカバリ手順の使用

| ステップ 1 | 必要なリカバリ イメージを Cisco.com(c1100-rcvk9w8-mx、c1200-rcvk9w8-mx、または c1310-rcvk9w8-mx)からダウンロードし、お使いの TFTP サーバのルート ディレクトリにインストールします。 |

| ステップ 2 | TFTP サーバをターゲットのアクセス ポイントと同じサブネットに接続して、アクセス ポイントをパワーサイクリングします。 アクセス ポイントは TFTP イメージから起動し、次にコントローラに join してサイズの大きなアクセス ポイントのイメージをダウンロードし、アップグレード手順を完了します。 |

| ステップ 3 | アクセス ポイントが回復したら、TFTP サーバを削除できます。 |

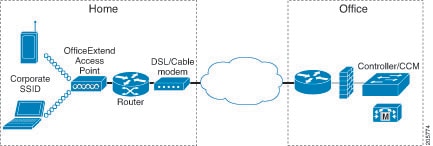

OfficeExtend アクセス ポイントについて

OfficeExtend アクセス ポイントは、リモート ロケーションにおけるコントローラからアクセス ポイントへの安全な通信を提供し、インターネットを通じて会社の WLAN を従業員の自宅にシームレスに拡張します。 ホーム オフィスにおけるユーザの使用感は、会社のオフィスとまったく同じです。 アクセス ポイントとコントローラの間の Datagram Transport Layer Security(DTLS; データグラム トランスポート層セキュリティ)による暗号化は、すべての通信のセキュリティを最高レベルにします。

(注) |

DTLS は、Cisco 600 シリーズ OfficeExtend アクセス ポイント上で永続的にイネーブルです。 このアクセス ポイントで、DTLS を無効にすることはできません。 |

(注) |

OfficeExtend アクセス ポイントは、ルータまたはネットワーク アドレス変換(NAT)を使用するその他のゲートウェイ デバイスを越えて動作するよう設計されています。 NAT により、ルータなどのデバイスはインターネット(パブリック)と個人ネットワーク(プライベート)間のエージェントとして動作でき、コンピュータのグループ全体を単一の IP アドレスで表すことができます。 コントローラ ソフトウェア リリース 7.2 以降のリリースでは、NAT デバイスの後方に OfficeExtend アクセス ポイントを 3 台まで展開できます。 以前のコントローラ リリースでは、1 台のデバイスしかサポートされていませんでした。 |

現在、コントローラにアソシエートされている Cisco 1040、1130、1140、2602I、3502I、および 3600 シリーズ アクセス ポイントを、OfficeExtend アクセス ポイントとして動作するように設定できます。

OEAP 600 シリーズ アクセス ポイント

ここでは、Cisco 600 シリーズ OfficeExtend アクセス ポイントと一緒に使用するように、Cisco 無線 LAN コントローラを設定するための要件について詳しく説明します。 600 シリーズ OfficeExtend アクセス ポイントは、スプリット モード動作をサポートしており、ローカル モードでの WLAN コントローラを介した設定を必要とします。 ここでは、適切に接続するために必要な設定と、サポートされている機能セットについて説明します。

(注) |

Cisco 600 シリーズ OfficeExtend アクセス ポイントは、ルータまたはネットワーク アドレス変換(NAT)を使用するその他のゲートウェイ デバイスを越えて動作するよう設計されています。 NAT により、ルータなどのデバイスはインターネット(パブリック)と個人ネットワーク(プライベート)間のエージェントとして動作でき、コンピュータのグループ全体を単一の IP アドレスで表すことができます。 コントローラ ソフトウェア リリース 6.0 以降のリリースでは、単一の NAT デバイスの後方に単一の OfficeExtend アクセス ポイントのみを展開できます。 |

(注) |

WLAN コントローラと 600 シリーズ OfficeExtend アクセス ポイントの間にあるファイアウォールで、CAPWAP UDP 5246 および 5247 が開いている必要があります。 |

(注) |

マルチキャストは、Cisco 600 シリーズ OfficeExtend アクセス ポイントではサポートされません。 |

- ローカル モードの OEAP

- 600 シリーズ OfficeExtend アクセス ポイントに対してサポートされる WLAN の設定

- 600 シリーズ OfficeExtend アクセス ポイントに対する WLAN のセキュリティ設定

- 認証の設定

- 600 シリーズ OfficeExtend アクセス ポイントでサポートされるユーザ カウント

- リモート LAN の設定

- チャネルの管理と設定

- その他の注意事項

ローカル モードの OEAP

600 シリーズ OfficeExtend アクセス ポイントは、ローカル モードでコントローラに接続します。 これらの設定は変更できません。

(注) |

Monitor モード、FlexConnect モード、Sniffer モード、Rogue Detector、Bridge、および SE-Connect は、600 シリーズ OfficeExtend アクセス ポイントではサポートされておらず、設定することはできません。

|

600 シリーズ OfficeExtend アクセス ポイントに対してサポートされる WLAN の設定

600 シリーズ OfficeExtend アクセス ポイントでは、最大で 3 つの WLAN と 1 つのリモート LAN がサポートされます。 ネットワーク導入に 4 つ以上の WLAN が存在する場合は、600 シリーズ OfficeExtend アクセス ポイントを AP グループに入れる必要があります。 600 シリーズ OfficeExtend アクセス ポイントが AP グループに追加されると、3 つの WLAN と 1 つのリモート LAN に対する同一の制限が AP グループの設定に適用されます。

600 シリーズ OfficeExtend アクセス ポイントがデフォルト グループにある場合、つまり、定義された AP グループにない場合、WLAN/リモート LAN ID を ID 7 以下に設定する必要があります。

600 シリーズ OfficeExtend アクセス ポイントにより使用されている WLAN またはリモート LAN を変更する目的で、追加の WLAN またはリモート LAN を作成する場合は、新しい WLAN またはリモート LAN を 600 シリーズ OfficeExtend アクセス ポイントで有効にする前に、削除する現在の WLAN またはリモート LAN を無効にする必要があります。 AP グループで複数のリモート LAN が有効にされている場合は、すべてのリモート LAN を無効にしてから 1 つのリモート LAN のみを有効にしてください。

AP グループで 4 つ以上の WLAN が有効にされている場合は、すべての WLAN を無効にしてから 3 つの WLAN のみを有効にしてください。

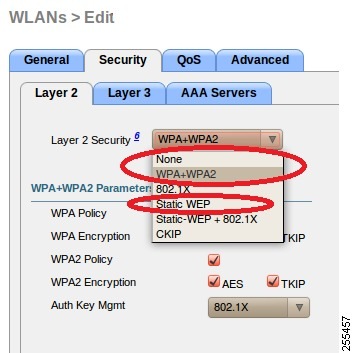

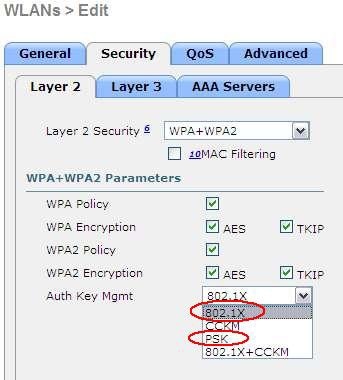

600 シリーズ OfficeExtend アクセス ポイントに対する WLAN のセキュリティ設定

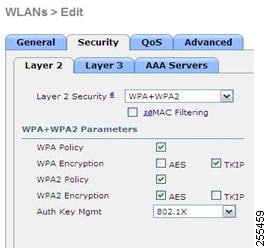

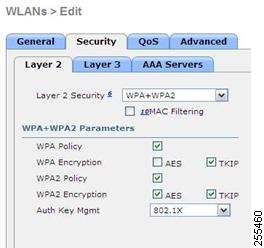

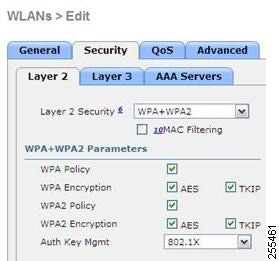

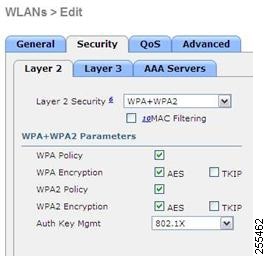

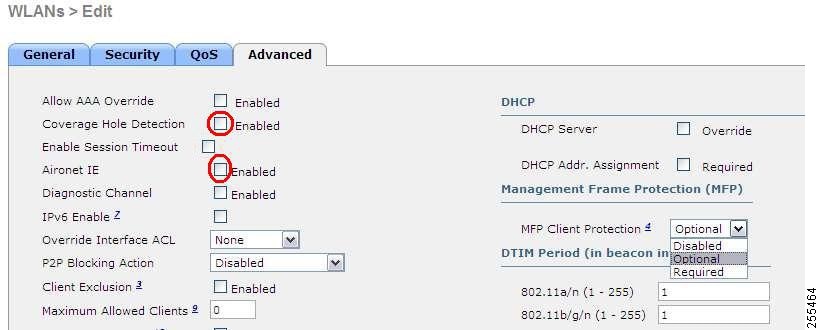

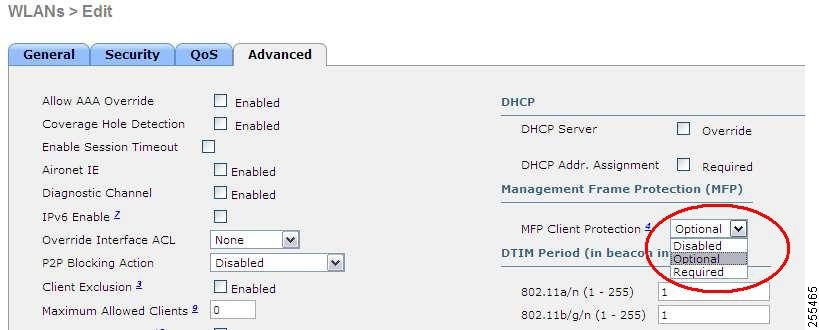

WLAN でセキュリティを設定(図 1を参照)する際は、600 シリーズ OfficeExtend アクセス ポイントでサポートされていない特定の要素があることに注意してください。 CCX は、600 シリーズ OfficeExtend アクセス ポイントではサポートされず、CCX に関連する要素もサポートされません。

レイヤ 2 セキュリティの場合、600 シリーズ OfficeExtend アクセス ポイントに対して次のオプションがサポートされます。

[Security] タブ(図 2を参照)では、WPA+WPA2 設定の [CCKM] を選択しないでください。 802.1X または PSK のみを設定します。

TKIP および AES に対するセキュリティの暗号化設定は、WPA と WPA2 で同一であることが必要です。 次に、TKIP と AES に対する非互換の設定例を示します。

QoS 設定はサポートされています(図 7を参照)が、CAC 設定はサポートされていないので、有効にしないでください。

(注) |

(注) |

Aironet IE は有効にしないでください。 このオプションはサポートされていません。

|

MFP もサポートされていないので、無効にするか、[Optional] に設定してください。

認証の設定

600 シリーズ OfficeExtend アクセス ポイントの認証の場合、LEAP はサポートされません。 この設定については、EAP-Fast、EAP-TTLS、EAP-TLS、または PEAP に移行するように、クライアントおよび RADIUS サーバで対処する必要があります。

600 シリーズ OfficeExtend アクセス ポイントでサポートされるユーザ カウント

600 シリーズ OfficeExtend アクセス ポイントで提供される WLAN コントローラ WLAN では、一度に 15 ユーザのみ接続が許可され、16 番目のユーザは最初のクライアントのいずれかが認証解除になるか、コントローラでタイムアウトが発生するまで認証できません。 この数は、600 シリーズ OfficeExtend アクセス ポイントでのコントローラ WLAN における累積数です。

たとえば、2 つのコントローラ WLAN が設定されており、1 つの WLAN に 15 ユーザが接続している場合、600 シリーズ OfficeExtend アクセス ポイントでは同時にもう 1 つの WLAN に別のユーザが join することができません。

この制限は、エンド ユーザが 600 シリーズ OfficeExtend アクセス ポイントで個人用に設定するローカル プライベート WLAN には適用されません。 これらのプライベート WLAN または有線ポートで接続されるクライアントは、これらの制限に影響しません。

リモート LAN の設定

600 シリーズ OfficeExtend アクセス ポイントでは、リモート LAN ポートを介して 4 つのクライアントのみ接続できます。 この接続クライアントの数は、コントローラ WLAN でのユーザ制限数(15)には影響しません。 リモート LAN のクライアント制限では、リモート LAN ポートにスイッチまたはハブを接続して複数のデバイスを接続することや、このポートに接続している Cisco IP 電話に直接接続することは可能です。 接続できるデバイスは 4 つまでです。これは、この 4 つのデバイスの 1 つのアイドル時間が 1 分を超えるまで適用されます。

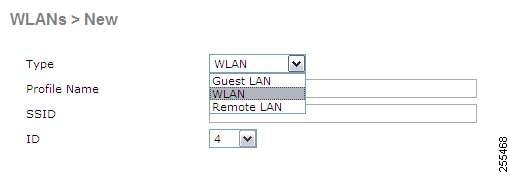

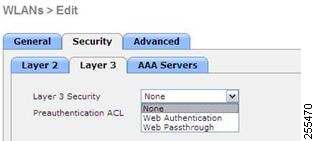

リモート LAN は、コントローラでの WLAN またはゲスト LAN の設定と同様に設定されます。

[Security] 設定を開いたままにし、MAC フィルタリングまたは Web 認証を設定することができます。 デフォルトでは MAC フィルタリングが使用されます。 さらに、802.1X レイヤ 2 セキュリティ設定を指定することもできます。

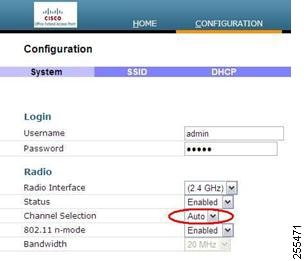

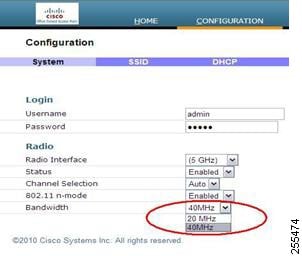

チャネルの管理と設定

600 シリーズ OfficeExtend アクセス ポイントの無線は、無線 LAN コントローラではなく、そのアクセス ポイントのローカル GUI で管理されます。 スペクトラム チャネルまたは電力の管理や、無線の無効化をコントローラから実行しても、600 シリーズ OfficeExtend アクセス ポイントには反映されません。 RRM は、600 シリーズ OfficeExtend アクセス ポイントではサポートされません。

ローカル GUI で 2.4 GHz および 5.0 GHz の両方のデフォルト設定を変更していない限り、600 シリーズは起動時にチャネルをスキャンし、2.4 GHz および 5 GHz のチャネルを選択します。

20 MHz または 40 MHz のワイド チャネルについても、600 シリーズ OfficeExtend アクセス ポイントのローカル GUI で 5.0 GHz 用のチャネル帯域幅が設定されます。 2.4 GHz のチャネル幅を 40 MHz に設定することはできず、20 MHz に固定されます。

その他の注意事項

600 シリーズ OfficeExtend アクセス ポイントは、単一の AP 導入向けに設計されているので、600 シリーズ OfficeExtend アクセス ポイント間のクライアント ローミングはサポートされません。

コントローラで 802.11a/n または 802.11b/g/n を無効にしても、ローカル SSID がまだ有効であるために、600 シリーズ OfficeExtend アクセス ポイントではこれらのスペクトラムが無効にならない場合があります。

(注) |

ファイアウォールは、アクセス ポイントからの CAPWAP を使用するトラフィックを許可するよう設定されている必要があります。 UDP ポート 5246 および 5247 が有効であり、アクセス ポイントがコントローラに join できないようにする可能性のある中間デバイスによりブロックされていないことを確認してください。 |

セキュリティの実装

(注) |

LSC の設定は要件ではなく、オプションです。 OfficeExtend アクセス ポイントでは、LSC はサポートされません。 |

- ローカルで有効な証明書(LSC)を使用して OfficeExtend アクセス ポイントを認可する手順は、「LSC を使用したアクセス ポイントの認可」(8 ~ 28 ページ)の項に示されています。

- 次のコマンドを入力して、アクセス ポイントの MAC アドレス、名前、または両方を許可要求のユーザ名で使用して AAA サーバ検証を実装します。

config auth-list ap-policy authorize-ap username { ap_mac | Cisco_AP | both}

検証にアクセス ポイント名を使用すると、有効な従業員の OfficeExtend アクセス ポイントのみがコントローラに join できます。 このセキュリティ ポリシーを実装するには、各 OfficeExtend アクセス ポイントに、従業員の ID または番号で名前を付けます。 従業員が離職した場合は、AAA サーバ データベースからこのユーザを削除するスクリプトを実行して、その従業員の OfficeExtend アクセス ポイントがネットワークに join できないようにします。

OfficeExtend アクセス ポイントのライセンシング

OfficeExtend アクセス ポイントを使用するには、コントローラに基本ライセンスがインストールされ、使用されている必要があります。 ライセンスがインストールされた後は、1130 シリーズ、1140 シリーズ、1040 シリーズ、3500(統合アンテナ)シリーズ、または 3600(統合アンテナ)シリーズ アクセス ポイントで OfficeExtend モードを有効にできます。

OfficeExtend アクセス ポイントの設定

1130 シリーズ、1140 シリーズ、1040 シリーズ、3500(統合アンテナ)シリーズ、または 3600(統合アンテナ)シリーズ アクセス ポイントがコントローラに join した後は、OfficeExtend アクセス ポイントとして設定できます。

(注) |

LSC の設定は要件ではなく、オプションです。 OfficeExtend アクセス ポイントでは、LSC はサポートされません。 |

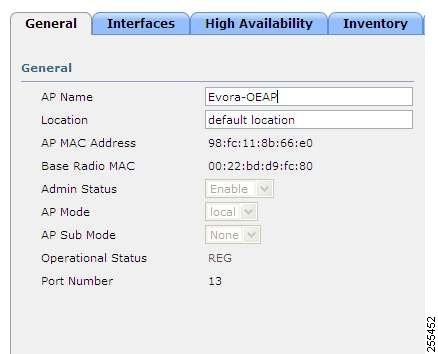

OfficeExtend アクセス ポイントの設定(GUI)

| ステップ 1 | [Wireless] を選択して、[All APs] ページを開きます。 |

| ステップ 2 | 目的のアクセス ポイントの名前をクリックして、[All APs > Details] ページを開きます。 |

| ステップ 3 | 次の手順で、アクセス ポイントに対して FlexConnect を有効にします。 |

| ステップ 4 |

次の手順で、アクセス ポイントに 1 つまたは複数のコントローラを設定します。

|

| ステップ 5 |

次の手順で、OfficeExtend アクセス ポイントの設定を有効にします。

|

| ステップ 6 |

OfficeExtend アクセス ポイントに特定のユーザ名とパスワードを設定して、ホーム ユーザが OfficeExtend アクセス ポイントの GUI にログインできるようにします。

|

| ステップ 7 |

OfficeExtend アクセス ポイントのローカル GUI、LAN ポート、およびローカル SSID へのアクセスを設定します。

|

| ステップ 8 | [Save Configuration] をクリックします。 |

| ステップ 9 | コントローラが OfficeExtend アクセス ポイントのみをサポートする場合は、RRM の設定の項で、DCA 間隔、チャネル スキャン間隔、およびネイバー パケット間隔に推奨される値を設定する手順を参照してください。 |

OfficeExtend アクセス ポイントの設定(CLI)

| ステップ 1 | 次のコマンドを入力して、アクセス ポイントで FlexConnect を有効にします。 | ||||||||

| ステップ 2 |

アクセス ポイントに 1 つまたは複数のコントローラを設定するには、次のいずれか、またはすべてのコマンドを入力します。 config ap primary-base controller_name Cisco_AP controller_ip_address config ap secondary-base controller_name Cisco_AP controller_ip_address config ap tertiary-base controller_name Cisco_AP controller_ip_address

|

||||||||

| ステップ 3 |

次のコマンドを入力して、このアクセス ポイントで OfficeExtend モードを有効にします。 config flexconnect office-extend { enable | disable} Cisco_AP デフォルト値はイネーブルです。 disable パラメータは、このアクセス ポイントの OfficeExtend モードを無効にします。 アクセス ポイントの設定すべてが取り消されることはありません。 アクセス ポイントの設定をクリアして工場出荷時のデフォルト設定に戻す場合は、次のコマンドを入力します。 アクセス ポイントの個人の SSID のみをクリアする場合は、次のコマンドを入力します。 config flexconnect office-extend clear-personalssid-config Cisco_AP

|

||||||||

| ステップ 4 |

次のコマンドを入力して、join 時にアクセス ポイントが遅延の最も少ないコントローラを選択できるようにします。 config flexconnect join min-latency { enable | disable} Cisco_AP デフォルト値は [disabled] です。 この機能を有効にすると、アクセス ポイントは discovery request と discovery response の間の時間を計算し、最初に応答した Cisco 5500 シリーズ コントローラに join します。 |

||||||||

| ステップ 5 |

次のコマンドを入力して、ホーム ユーザが OfficeExtend アクセス ポイントの GUI にログインするために入力できる特定のユーザ名とパスワードを設定します。 config ap mgmtuser add username user password password enablesecret enable_password Cisco_AP このコマンドに入力した資格情報は、コントローラやアクセス ポイントをリブートした後や、アクセス ポイントが新しいコントローラに join された場合でも保持されます。

|

||||||||

| ステップ 6 |

Cisco 600 シリーズ OfficeExtend アクセス ポイントにローカル ネットワークへのアクセスを設定するには、次のコマンドを入力します。 config network oeap-600 local-network {enable | disable} 無効の場合は、ローカル SSID、ローカル ポートが機能せず、コンソールにアクセスできません。 リセットすると、デフォルトによってローカル アクセスが復元されます。 アクセス ポイントに設定する場合、この設定はリモート LAN 設定に影響しません。 |

||||||||

| ステップ 7 |

次のコマンドを入力して、Cisco 600 シリーズ OfficeExtend アクセス ポイントのイーサネット ポート 3 がリモート LAN として動作できるようにする、デュアル R-LAN ポート機能を設定します。 config network oeap-600 dual-rlan-ports {enable | disable} この設定は、コントローラに対してグローバルであり、AP および NVRAM 変数によって保存されます。 この変数が設定されていると、リモート LAN の動作が変わります。 この機能は、リモート LAN ポートごとに異なるリモート LAN をサポートします。

|

||||||||

| ステップ 8 | 「save config」と入力します。 | ||||||||

| ステップ 9 | コントローラが OfficeExtend アクセス ポイントのみをサポートする場合は、RRM の設定の項で、DCA 間隔に推奨される値を設定する手順を参照してください。 |

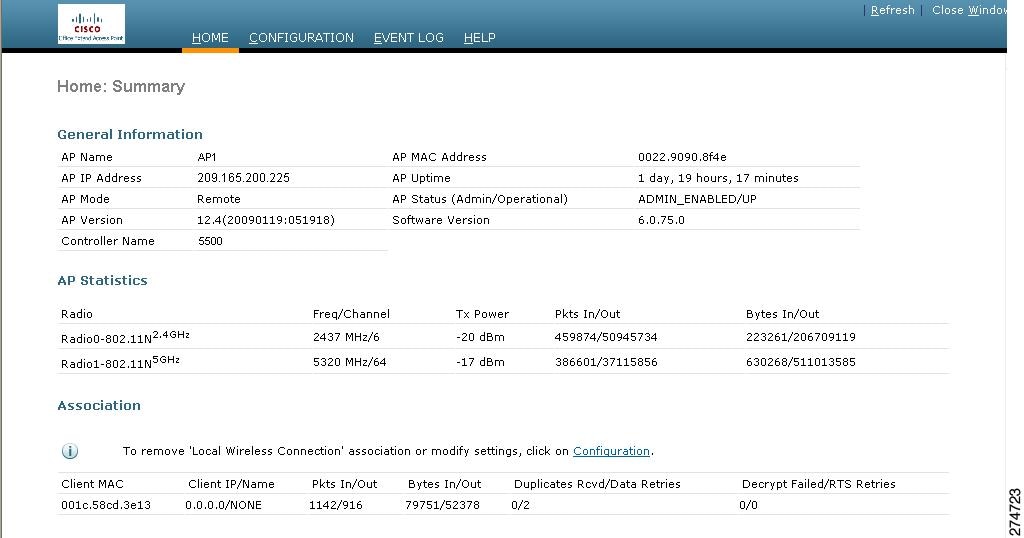

OfficeExtend アクセス ポイントでの個人 SSID の設定

| ステップ 1 | 次のいずれかの手順で、OfficeExtend アクセス ポイントの IP アドレスを確認します。 | ||

| ステップ 2 |

OfficeExtend アクセス ポイントがホーム ルータに接続された状態で、インターネット ブラウザの [Address] テキスト ボックスに OfficeExtend アクセス ポイントの IP アドレスを入力して [Go]

をクリックします。

|

||

| ステップ 3 | プロンプトが表示されたら、ユーザ名とパスワードを入力してアクセス ポイントにログインします。 | ||

| ステップ 4 |

[OfficeExtend Access Point Welcome] ページで、[Enter]

をクリックします。 OfficeExtend アクセス ポイントの [Home] ページが表示されます。

このページには、アクセス ポイント名、IP アドレス、MAC アドレス、ソフトウェア バージョン、ステータス、チャネル、送信電力、およびクライアント トラフィックが表示されます。 |

||

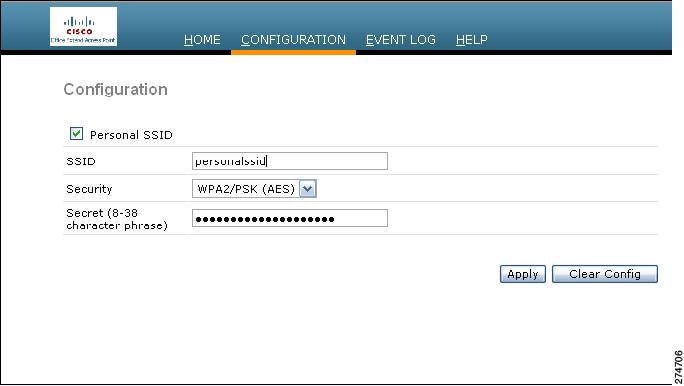

| ステップ 5 |

[Configuration]

を選択して、[Configuration] ページを開きます。

|

||

| ステップ 6 | [Personal SSID] チェックボックスをオンにして、このワイヤレス接続を有効にします。 デフォルト値は [disabled] です。 | ||

| ステップ 7 |

[SSID] テキスト ボックスに、このアクセス ポイントに割り当てる個人の SSID を入力します。 この SSID は、ローカルにスイッチされます。

|

||

| ステップ 8 |

[Security] ドロップダウン リストから

[Open]、[WPA2/PSK (AES)]、または

[104 bit WEP]

を選択して、このアクセス ポイントが使用するセキュリティ タイプを設定します。

|

||

| ステップ 9 | ステップ 8 で [WPA2/PSK (AES)] を選択した場合は、[Secret] テキスト ボックスに 8 ~ 38 文字の WPA2 パスフレーズを入力します。 104 ビット WEP を選択した場合、[Key] テキスト ボックスに 13 文字の ASCII キーを入力します。 | ||

| ステップ 10 |

[Apply]

をクリックします。

|

OfficeExtend アクセス ポイント統計情報の表示

次の CLI コマンドを使用して、ネットワーク上の OfficeExtend アクセス ポイントの情報を表示します。

- 次のコマンドを入力して、すべての OfficeExtend アクセス ポイントのリストを表示します。 show flexconnect office-extend summary

- 次のコマンドを入力して、OfficeExtend アクセス ポイントのリンク遅延を表示します。 show flexconnect office-extend latency

- 次のコマンドを入力して、すべてのアクセス ポイントまたは特定のアクセス ポイントの暗号化状態を表示します。 show ap link-encryption { all | Cisco_AP} このコマンドにより、整合性チェックのエラー数を追跡する認証エラー、およびアクセス ポイントが同じパケットを受信する回数を追跡する再送エラーも表示されます。 次のコマンドを入力して、すべてのアクセス ポイントまたは特定のアクセス ポイントのデータ プレーン ステータスを表示します。 show ap data-plane { all | Cisco_AP}

Cisco ワークグループ ブリッジについて

ワークグループ ブリッジ(WGB)は、Autonomous IOS アクセス ポイント上で設定でき、イーサネットで WGB アクセス ポイントに接続されたクライアントの代わりに Lightweight アクセス ポイントに無線で接続を提供するモードです。 イーサネット インターフェイス上の有線クライアントの MAC アドレスを記憶し、それを Internet Access Point Protocol(IAPP)メッセージングを使用して Lightweight アクセス ポイントに報告することで、WGB は単一の無線セグメントを介して有線ネットワークに接続します。 WGB は、単一の無線接続を Lightweight アクセス ポイントに確立して、有線クライアントに無線で接続できるようになります。 Lightweight アクセス ポイントは、WGB をワイヤレス クライアントとして処理します。

(注) |

Lightweight アクセス ポイントが機能しない場合には、WGB は別のアクセス ポイントへのアソシエーションを試行します。 |

注意事項および制約事項

-

ワークグループ ブリッジ モードをサポートし、Cisco IOS Release 12.4(3g)JA 以降のリリース(32 MB のアクセス ポイント上)または Cisco IOS Release 12.3(8)JEB 以降のリリース(16 MB のアクセス ポイント上)を稼働している自律アクセス ポイントであれば、WGB を構成できます。 これらのアクセス ポイントには、AP1120、AP1121、AP1130、AP1231、AP1240、および AP1310 が含まれます。 12.4(3g)JA および 12.3(8)JEB より前の Cisco IOS リリースは、サポートされていません。

(注)

アクセス ポイントに 2 つの無線がある場合、1 つだけをワークグループ ブリッジ モードに設定できます。 この無線は Lightweight アクセス ポイントへの接続に使用されます。 2 番目の無線を無効にすることをお勧めします。

次の手順で、WGB に対してワークグループ ブリッジ モードを有効にしてください。

- WGB アクセス ポイントの GUI で、[Settings] > [Network Interfaces] ページの無線ネットワークのロールに対する [Workgroup Bridge] を選択します。

- WGB アクセス ポイントの CLI で、 station-role workgroup-bridge コマンドを入力します。

(注)

「WGB Configuration Example」の項の、WGB アクセス ポイントの設定サンプルを参照してください。

- WGB は Lightweight アクセス ポイントにのみアソシエートできます。

-

クライアント モード(デフォルト値)の WGB のみがサポートされています。 インフラストラクチャ モードのこれらの WGB はサポートされません。 WGB 上でクライアント モードを有効にするには、次のいずれかを実行します。

- WGB アクセス ポイントの GUI で、Reliable Multicast to WGB パラメータに対して [Disabled] を選択します。

-

WGB アクセス ポイントの CLI で、

no infrastructure client コマンドを入力します。

(注)

(注)

「WGB Configuration Example」の項の、WGB アクセス ポイントの設定サンプルを参照してください。

- 次の機能は、WGB との併用がサポートされています。

- 次の機能は、WGB との併用がサポートされていません。

- WGB は、最大 20 の有線クライアントをサポートします。 20 を超える有線クライアントがある場合は、ブリッジまたは他のデバイスを使用します。

- WGB に接続している有線クライアントは、セキュリティについて認証されません。 代わりに WGB が、アソシエートしているアクセス ポイントに対して認証されます。 そのため、WGB の有線側を物理的に保護することをお勧めします。

- コントローラからの DirectStream 機能は、ワーク グループ ブリッジの背後にあるクライアントに動作せず、ストリームが拒否されます。

- レイヤ 3 のローミングでは、WGB が別のコントローラ(外部コントローラなどに)にローミングした後で、有線クライアントをその WGB ネットワークに接続すると、有線クライアントの IP アドレスはアンカー コントローラにのみ表示され、外部コントローラには表示されません。

-

有線クライアントが長期間にわたってトラフィックを送信しない場合には、トラフィックが継続的にその有線クライアントに送信されていても、WGB はそのクライアントをブリッジ テーブルから削除します。 その結果、有線クライアントへのトラフィック フローに障害が発生します。 このトラフィック損失を避けるには、次の Cisco IOS コマンドを WGB で使用して WGB のエージングアウト タイマーの値を大きく設定することで、有線クライアントがブリッジ テーブルから削除されないようにします。

configure terminal bridge bridge-group-number aging-time seconds exit end

bridge-group-number の値は 1 ~ 255、 seconds の値は 10 ~ 1,000,000 秒です。 seconds パラメータを有線クライアントのアイドル時間の値よりも大きく設定することをお勧めします。 - WGB レコードをコントローラから削除すると、すべての WGB 有線クライアントのレコードも削除されます。

- WGB に接続された有線クライアントは、WGB の QoS および AAA Override 属性を継承します。

- 次の機能は、WGB に接続された有線クライアントにはサポートされていません。

- WGB が Lightweight アクセス ポイントと通信できるようにするには、WLAN を作成して Aironet IE が有効であることを確認します。

- WGB の後方にある有線クライアントは、DMZ/アンカー コントローラに接続できません。 WGB の後方にある有線クライアントを DMZ のアンカー コントローラに接続できるようにするには、 config wgb vlan enable コマンドを使用して WGB で VLAN を有効にする必要があります。

WGB の設定例

次に、Static WEP と 40 ビットの WEP キーを使用した WGB アクセス ポイントの設定例を示します。

ap# configure terminal Enter configuration commands, one per line. End with CNTL/Z. ap(config)# dot11 ssid WGB_with_static_WEP ap(config-ssid)# authentication open ap(config-ssid)# guest-mode ap(config-ssid)# exit ap(config)# interface dot11Radio 0 ap(config)# station-role workgroup-bridge ap(config-if)# encry mode wep 40 ap(config-if)# encry key 1 size 40 0 1234567890 ap(config-if)# ssid WGB_with_static_WEP ap(config-if)# end

この WGB がアクセス ポイントにアソシエートしていることを確認するには、WGB に次のコマンドを入力します。

ap# show dot11 associations 802.11 Client Stations on Dot11Radio0: SSID [FCVTESTING] : MAC Address IP address Device Name Parent State 000b.8581.6aee 10.11.12.1 WGB-client map1 - Assoc ap#

ワークグループ ブリッジのステータスの表示(GUI)

| ステップ 1 |

[Monitor]

> [Clients]

の順に選択して、[Clients] ページを開きます。 このページの右側の [WGB] テキスト ボックスには、ネットワーク上の各クライアントについてワークグループ ブリッジであるかどうかが表示されます。 |

| ステップ 2 |

目的のクライアントの MAC アドレスをクリックします。 [Clients > Detail] ページが表示されます。 このクライアントがワークグループ ブリッジの場合、[Client Properties] の下の [Client Type] テキスト ボックスに「WGB」が表示され、[Number of Wired Client(s)] テキスト ボックスに、この WGB に接続されている有線クライアントの番号が表示されます。 |

| ステップ 3 |

次の手順に従って、特定の WGB に接続された有線クライアントの詳細を表示します。

|

ワークグループ ブリッジのステータスの表示(CLI)

| ステップ 1 |

次のコマンドを入力して、WGB をネットワークで表示します。 Number of WGBs................................... 1 MAC Address IP Address AP Name Status WLAN Auth Protocol Clients ----------------- ---------- -------- ------ ---- ----- --------- -------- 00:0d:ed:dd:25:82 10.24.8.73 a1 Assoc 3 Yes 802.11b 1 |

| ステップ 2 |

次のコマンドを入力して、特定の WGB に接続された有線クライアントの詳細を表示します。 show wgb detail wgb_ mac_address Number of wired client(s): 1 MAC Address IP Address AP Name Mobility WLAN Auth ------------------- ---------- -------- --------- ----- ----- 00:0d:60:fc:d5:0b 10.24.8.75 a1 Local 3 Yes |

WGB の問題のデバッグ(CLI)

Cisco 以外のワークグループ ブリッジについて

Cisco ワークグループ ブリッジ(WGB)が使用されている場合、WGB は、アソシエートされているすべてのクライアントをアクセス ポイントに通知します。 コントローラは、アクセス ポイントにアソシエートされたクライアントを認識します。 Cisco 以外の WGB が使用されている場合、コントローラには、WGB の後方にある有線セグメントのクライアントの IP アドレスに関する情報は伝わりません。 この情報がないと、コントローラは次のタイプのメッセージをドロップします。

注意事項および制約事項

- リリース 7.0.116.0 より、コントローラは Cisco 以外の WGB に適応し、パッシブ クライアント機能を有効にすることで、ワークグループ ブリッジの後方にある有線クライアントとの間で ARP、DHCP、およびデータ トラフィックを受け渡しできるようになりました。 Cisco 以外の WGB と連携するようにコントローラを設定するには、パッシブ クライアント機能を有効にして、有線クライアントからのすべてのトラフィックが WGB を介してアクセス ポイントにルーティングされるようにする必要があります。 有線クライアントからのすべてのトラフィックは、ワーク グループ ブリッジを介してアクセス ポイントにルーティングされます。

-

Cisco 以外の WGB には、次の制約事項が適用されます。

- WGB デバイスに対しては、レイヤ 2 ローミングのみがサポートされます。

- WGB クライアントには、レイヤ 3 セキュリティ(Web 認証)はサポートされません。

- Cisco 以外の WGB デバイスは MAC 隠蔽(hiding)を実行するので、コントローラでは WGB の後方にある有線ホストを表示できません。 Cisco WGB では、IAPP がサポートされています。

- フラグが有効である場合に、WLAN での ARP ポイゾニング検出は機能しません。

- WGB クライアントに対する VLAN 選択はサポートされていません。

- 一部のサードパーティ製 WGB は、非 DHCP リレー モードで動作する必要があります。 Cisco 以外の WGB の後方にあるデバイスで、DHCP 割り当てに関する問題が発生した場合は、 config dhcp proxy disable コマンドおよび config dhcp proxy disable bootp-broadcast disable コマンドを使用してください。 デフォルトの状態では、DHCP プロキシが有効になります。 最適な組み合わせは、サードパーティの特性と設定によって異なります。

- WGB 有線クライアントがマルチキャスト グループを離れると、他の WGB 有線クライアントへのダウンストリーム マルチキャスト トラフィックが一時的に中断されます。

-

VMware のような PC 仮想化ソフトウェアを使用するクライアントを設置している場合は、この機能を有効にする必要があります。

(注)

複数のサードパーティ デバイスに対して互換性のテストを実施しましたが、Cisco 以外のすべてのデバイスが機能することは保証できません。 サードパーティ デバイスに関する相互作用のサポートまたは設定の詳細については、デバイスの製造業者に確認してください。

- Cisco 以外のすべてのワークグループ ブリッジに対して、パッシブ クライアント機能を有効にする必要があります。

- 次のコマンドを使用して、クライアントに DHCP を設定することが必要になる場合があります。

バックアップ コントローラの設定

バックアップ コントローラの設定について

中央のロケーションにある単一のコントローラは、アクセス ポイントでローカルのプライマリ コントローラとの接続を失った場合にバックアップとして機能できます。 中央および地方のコントローラは、同じモビリティ グループに存在する必要はありません。 コントローラ ソフトウェア リリース 4.2 以降のリリースでは、ネットワーク内の特定のアクセス ポイントのプライマリ、セカンダリ、およびターシャリ コントローラを指定できます。 コントローラ GUI または CLI を使用して、バックアップ コントローラの IP アドレスを指定できます。これにより、アクセス ポイントはモビリティ グループ外のコントローラをフェールオーバーできます。

注意事項および制約事項

- コントローラ ソフトウェア リリース 5.0 以降のリリースでは、コントローラに接続されたすべてのアクセス ポイントおよび、ハートビート タイマーやディスカバリ要求タイマーを含むさまざまなタイマーに、プライマリおよびセカンダリ バックアップ コントローラ(プライマリ、セカンダリ、またはターシャリ コントローラが指定されていない場合、または応答しない場合に使用)を設定することもできます。 コントローラの障害検出時間を短縮するには、高速ハートビート間隔(コントローラとアクセス ポイントの間)に設定するタイムアウト値をより小さくします。 高速ハートビート タイマーの期限(ハートビート間隔ごとの)を過ぎると、アクセス ポイントは最後のインターバルでコントローラからデータ パケットを受信したかどうかを判断します。 パケットが何も受信されていない場合、アクセス ポイントは高速エコー要求をコントローラへ送信します。

- 高速ハートビート タイマーは、ローカル モードまたは FlexConnect モードのアクセス ポイントにのみ設定できます。

- アクセス ポイントはバックアップ コントローラのリストを維持し、リスト上の各エントリに対して定期的に Primary discovery request を送信します。 アクセス ポイントがコントローラから新しい discovery response を受信すると、バックアップ コントローラのリストが更新されます。 Primary discovery request に 2 回連続で応答できなかったコントローラはすべて、リストから削除されます。 アクセス ポイントのローカル コントローラに障害が発生した場合、プライマリ、セカンダリ、ターシャリ、プライマリ バックアップ、セカンダリ バックアップの順に、バックアップ コントローラ リストから使用可能なコントローラが選択されます。 アクセス ポイントはバックアップ リストで使用可能な最初のコントローラからの discovery response を待機し、プライマリ ディスカバリ要求タイマーで設定された時間内に応答を受信した場合は、このコントローラに join します。 制限時間に達すると、アクセス ポイントはコントローラを join できないものと見なし、リストで次に使用可能なコントローラからの discovery response を待ちます。

- アクセス ポイントのプライマリ コントローラが再度オンラインになると、アクセス ポイントはバックアップ コントローラからアソシエート解除してプライマリ コントローラに再接続します。 アクセス ポイントはプライマリ コントローラにのみフォールバックします。設定されている使用可能なセカンダリ コントローラにはフォールバックしません。 たとえば、アクセス ポイントがプライマリ、セカンダリ、およびターシャリ コントローラで設定されている場合、プライマリおよびセカンダリ コントローラが応答しなくなるとターシャリ コントローラにフェールオーバーします。 プライマリ コントローラがダウンしている間、セカンダリ コントローラがオンラインに戻ると、アクセス ポイントはセカンダリ コントローラにフォール バックせず、ターシャリ コントローラへの接続が維持されます。 アクセス ポイントは、プライマリ コントローラがオンラインに戻り、ターシャリ コントローラからプライマリ コントローラにフォール バックするまで待機します。 ターシャリ コントローラに障害が発生し、プライマリ コントローラがまだダウンしている場合、アクセス ポイントは使用可能なセカンダリ コントローラにフォール バックします。

- ソフトウェア リリース 5.2 以降のリリースが実行されているコントローラに別のソフトウェア リリース(4.2、5.0、5.1 など)が実行されているフェールオーバー コントローラを誤って設定すると、アクセス ポイントがフェールオーバー コントローラに join するのに長い時間がかかることがあります。アクセス ポイントが検出プロセスを CAPWAP で開始してから、LWAPP 検出に変更するからです。

バックアップ コントローラの設定(GUI)

| ステップ 1 | [Wireless] > [Access Points] > [Global Configuration] の順に選択して [Global Configuration] ページを開きます。 | ||

| ステップ 2 | [Local Mode AP Fast Heartbeat Timer State] ドロップダウン リストから [Enable] を選択してローカル モードのアクセス ポイントの高速ハートビート タイマーを有効にするか、または [Disable] を選択してタイマーを無効にします。 デフォルト値は [Disable] です。 | ||

| ステップ 3 |

ステップ 2 で [Enable] を選択した場合は、[Local Mode AP Fast Heartbeat Timeout] テキスト ボックスに入力して、ローカル モードのアクセス ポイントに高速ハートビート タイマーを設定します。 指定するハートビート間隔の値を小さくすると、コントローラの障害検出にかかる時間が短縮されます。 Cisco Flex 7500 コントローラに対する AP 高速ハートビート タイムアウト値の範囲は、10 ~ 15(両端の値を含む)であり、他のコントローラの場合は 1 ~ 10(両端の値を含む)になります。 Cisco Flex 7500 コントローラに対するハートビート タイムアウトのデフォルト値は、10 です。 他のコントローラに対するデフォルト値は 1 秒です。 |

||