Cisco Wireless LAN Controller コンフィギュレーション ガイド リリース 7.3

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月29日

章のタイトル: Web ブラウザと CLI インターフェイスの使用方法

目次

- Web ブラウザと CLI インターフェイスの使用方法

- 設定ウィザードを使用したコントローラの設定

- コントローラのコンソール ポートの接続

- コントローラの設定(GUI)

- その他の関連資料

- コントローラの設定:CLI 設定ウィザードの使用

- コントローラ Web GUI の使用方法

- 注意事項および制約事項

- GUI へのログイン

- GUI からのログアウト

- Web モードおよびセキュア Web モードの有効化

- Web モードおよびセキュア Web モードの有効化(GUI)

- Web モードおよびセキュア Web モードの有効化(CLI)

- 外部で生成した SSL 証明書のロード

- 外部で生成した SSL 証明書について

- SSL 証明書のロード(GUI)

- SSL 証明書のロード(CLI)

- コントローラ CLI の使用方法

- コントローラ CLI へのログイン

- 注意事項および制約事項

- ローカル シリアル接続の使用方法

- リモート イーサネット接続の使用方法

- CLI からのログアウト

- CLI のナビゲーション

- 設定のないコントローラでの AutoInstall 機能の使用

- AutoInstall 機能について

- 注意事項および制約事項

- DHCP による IP アドレスの入手、および TFTP サーバからの設定ファイルのダウンロード

- 設定ファイルの選択

- AutoInstall の操作例

- その他の関連資料

- コントローラのシステムの日時の管理

- コントローラのシステムの日時について

- 注意事項および制約事項

- 日時を取得するための NTP サーバの設定

- NTP 認証の設定(GUI)

- NTP 認証の設定(CLI)

- 日時の設定(GUI)

- 日時の設定(CLI)

- Telnet および Secure Shell セッションの設定

- Telnet と SSH について

- 注意事項および制約事項

- Telnet および SSH セッションの設定(GUI)

- Telnet および SSH セッションの設定(CLI)

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング

- 注意事項および制約事項

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(GUI)

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(CLI)

- コントローラの無線管理

- ワイヤレス接続の有効化(GUI)

- ワイヤレス接続の有効化(CLI)

- 設定ウィザードを使用したコントローラの設定

- コントローラのコンソール ポートの接続

- コントローラの設定(GUI)

- その他の関連資料

- コントローラの設定:CLI 設定ウィザードの使用

- コントローラ Web GUI の使用方法

- 外部で生成した SSL 証明書のロード

- 外部で生成した SSL 証明書について

- SSL 証明書のロード(GUI)

- SSL 証明書のロード(CLI)

- コントローラ CLI の使用方法

- コントローラ CLI へのログイン

- 設定のないコントローラでの AutoInstall 機能の使用

- AutoInstall 機能について

- 注意事項および制約事項

- その他の関連資料

- コントローラのシステムの日時の管理

- Telnet および Secure Shell セッションの設定

- コントローラの無線管理

設定ウィザードを使用したコントローラの設定

設定ウィザードでは、コントローラ上での基本的な設定を行うことができます。 このウィザードは、コントローラを購入した直後やコントローラを工場出荷時のデフォルトにリセットした後に実行します。 設定ウィザードは、GUI と CLI の両方の形式で使用できます。

コントローラのコンソール ポートの接続

基本的な動作ができるようにコントローラを設定するには、VT-100 ターミナル エミュレーション プログラム(HyperTerminal、ProComm、Minicom、Tip など)を実行する PC にコントローラを接続する必要があります。

(注) |

Cisco 5500 シリーズ コントローラでは、RJ-45 コンソール ポートと USB コンソール ポートのどちらでも使用できます。 USB コンソール ポートを使用する場合は、5 ピン ミニ タイプ B コネクタをコントローラの USB コンソール ポートに接続し、もう一端を PC の USB タイプ A ポートに接続します。 Windows PC を USB ポートに接続するのが初めての場合は、USB コンソール ドライバをインストールするための画面が表示されます。 インストール画面の指示に従って、ドライバをインストールしてください。 USB コンソール ドライバは PC 上の COM ポートにマッピングされるので、この COM ポートにターミナル エミュレータ アプリケーションをマッピングする必要があります。 |

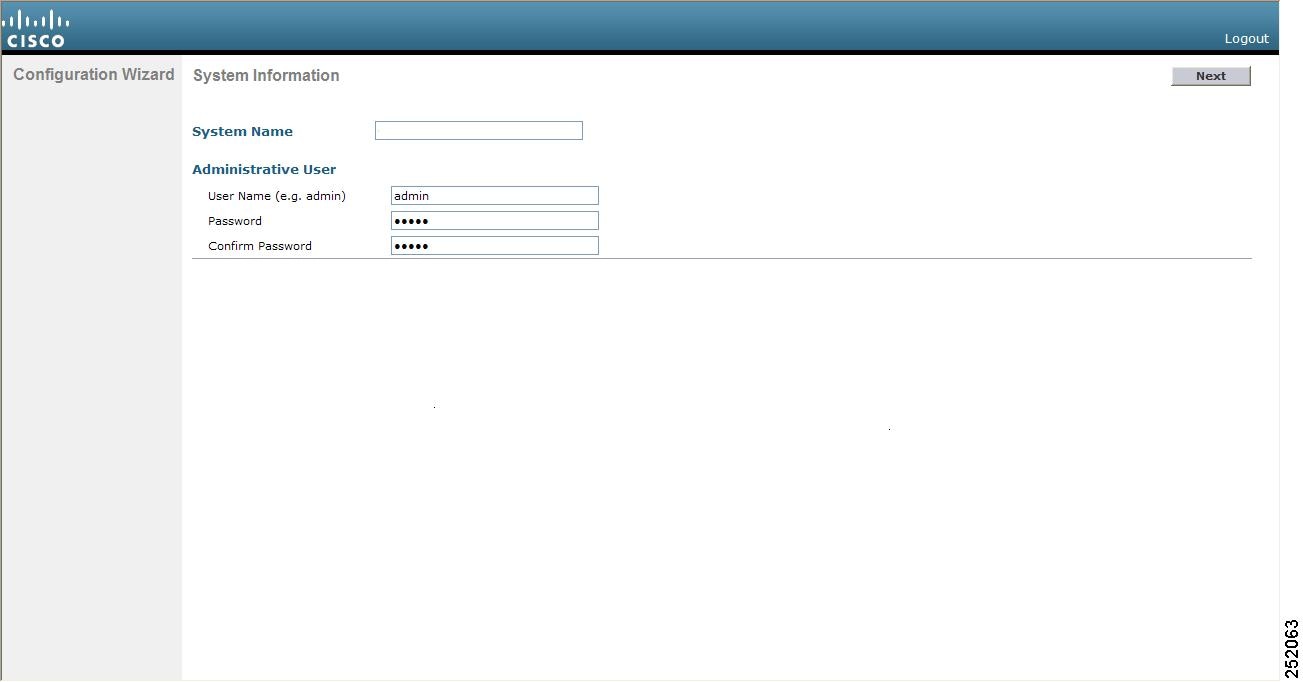

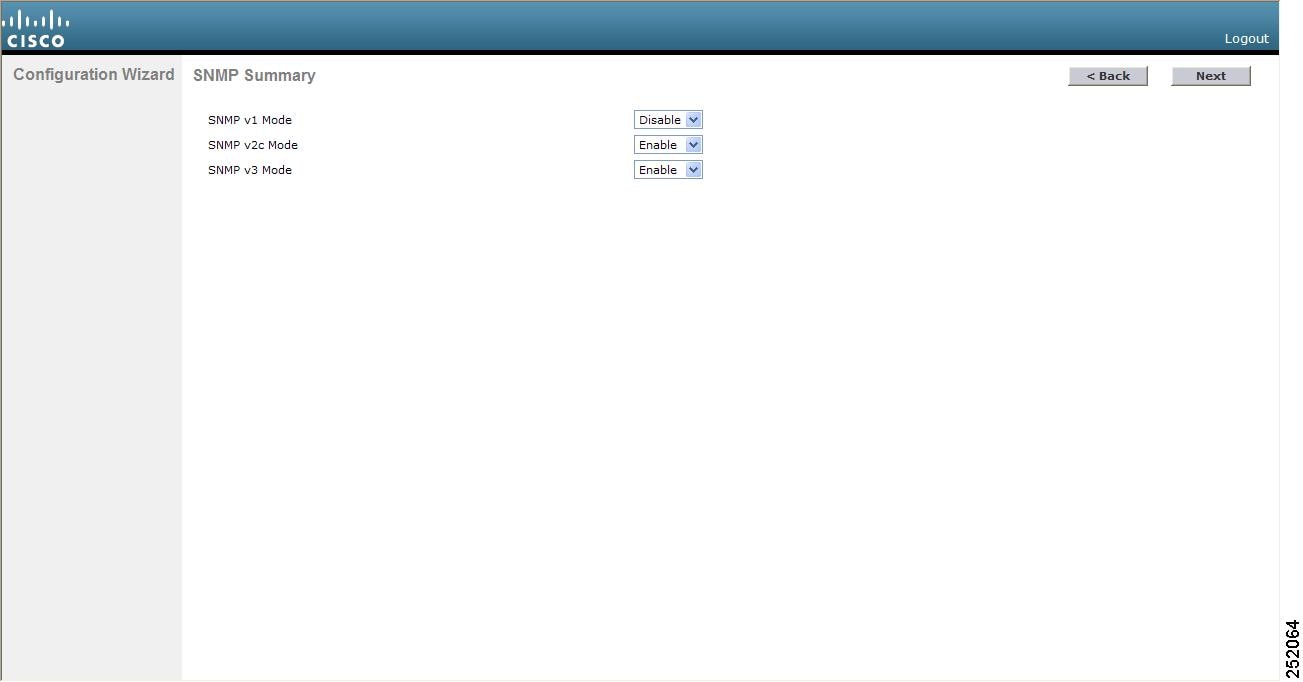

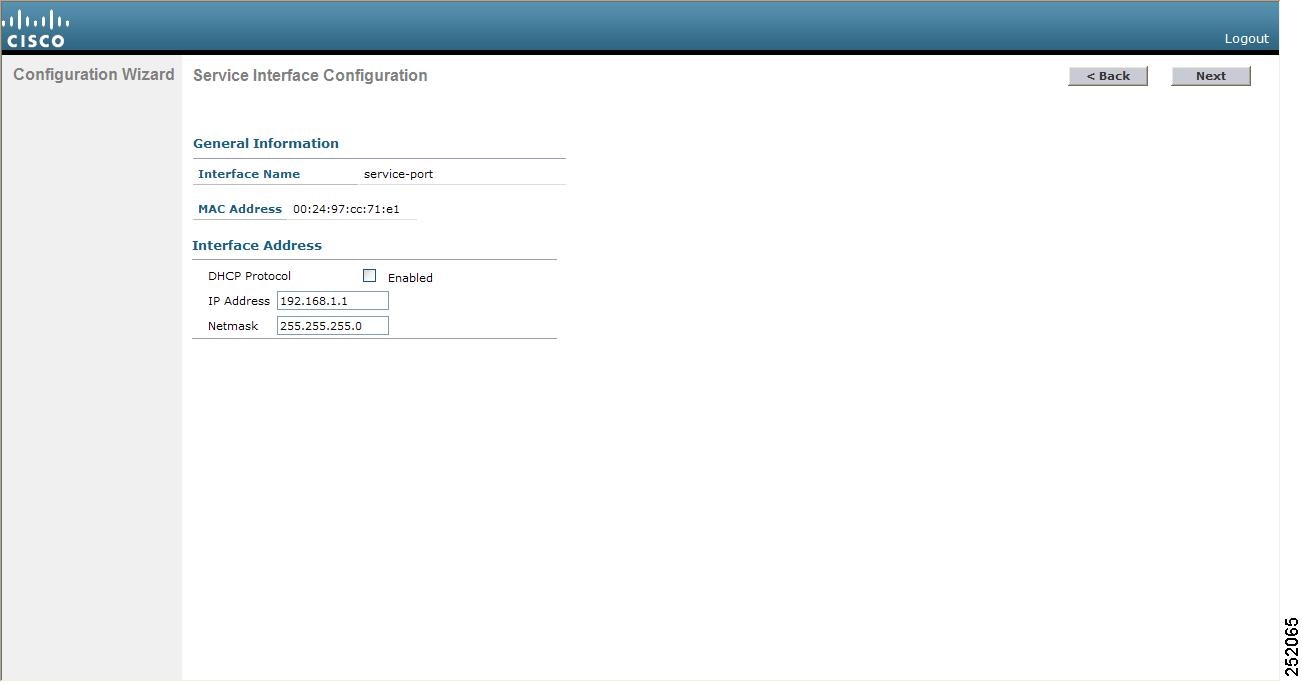

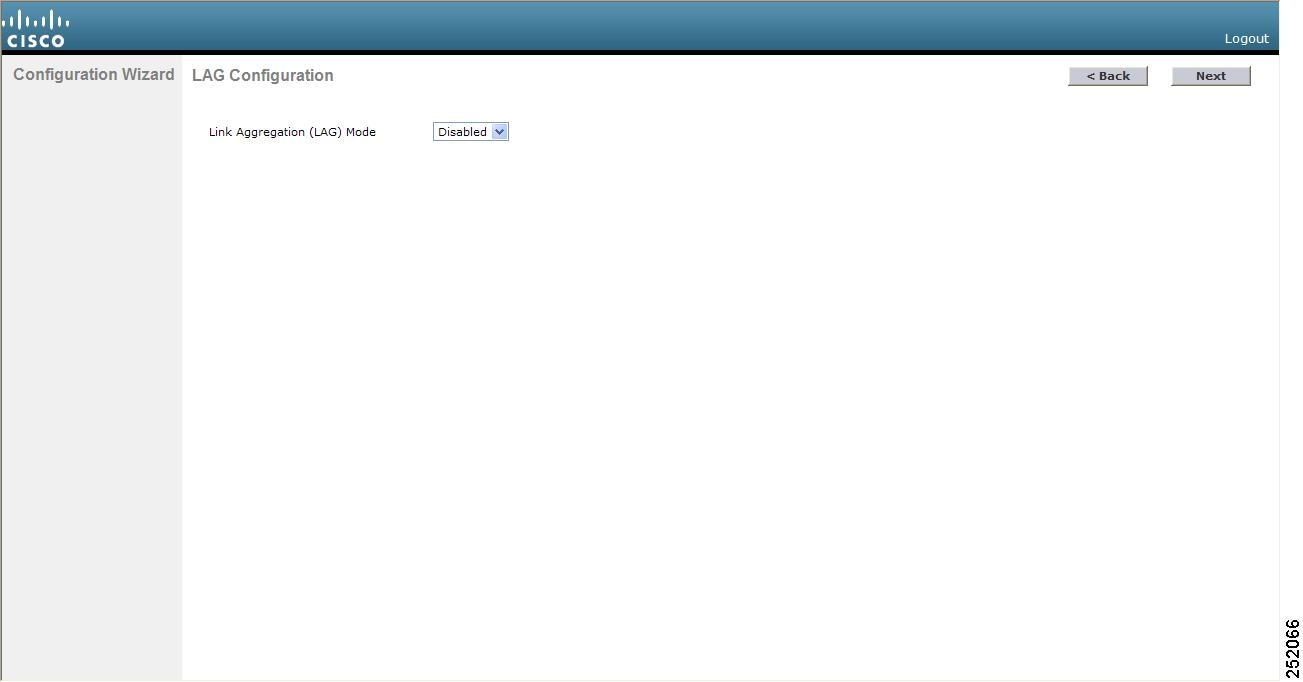

コントローラの設定(GUI)

その他の関連資料

コントローラの設定:CLI 設定ウィザードの使用

| ステップ 1 |

AutoInstall

プロセスを終了するかどうかをたずねるメッセージが表示されたら、「yes」と入力します。 「yes」と入力しなかった場合は、30 秒後に AutoInstall

プロセスが開始します。

|

||||

| ステップ 2 | システム名を入力します。これは、コントローラに割り当てる名前です。 ASCII 文字を最大 31 文字入力できます。 | ||||

| ステップ 3 |

このコントローラに割り当てる管理者のユーザ名およびパスワードを入力します。 それぞれ、24 文字までの ASCII 文字を入力できます。

|

||||

| ステップ 4 |

コントローラのサービス ポート インターフェイスの IP アドレスが DHCP サーバから取得されるように設定する場合は、

DHCP と入力します。 サービス ポートを使用しない場合、またはサービス ポートに固定 IP アドレスを割り当てる場合は、「none」と入力します。

|

||||

| ステップ 5 | ステップ 4 で「none」と入力した場合は、サービス ポート インターフェイスの IP アドレスとネットマスクを次の 2 行で入力します。 | ||||

| ステップ 6 | リンク集約(LAG)を有効にする場合は [yes] を選択し、無効にする場合は [NO] を選択します。 | ||||

| ステップ 7 |

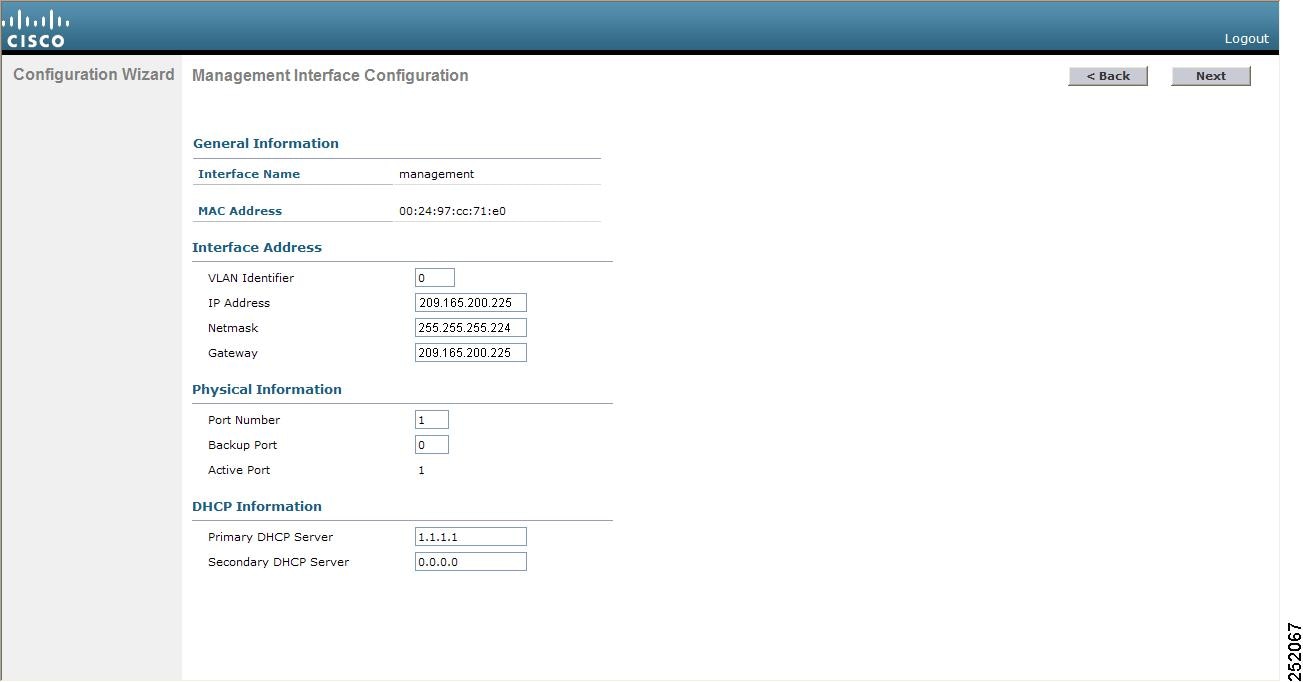

管理インターフェイスの IP アドレスを入力します。

|

||||

| ステップ 8 | 管理インターフェイス ネットマスクの IP アドレスを入力します。 | ||||

| ステップ 9 | デフォルト ルータの IP アドレスを入力します。 | ||||

| ステップ 10 | 管理インターフェイスの VLAN 識別子(有効な VLAN 識別子)を入力します。タグなし VLAN の場合は 0 を入力します。 VLAN 識別子は、スイッチ インターフェイス設定と一致するように設定する必要があります。 | ||||

| ステップ 11 |

クライアント、コントローラの管理インターフェイス、およびサービス ポート インターフェイス(使用する場合)が IP アドレスを取得するためのデフォルト DHCP サーバの IP アドレスを入力します。 AP マネージャ インターフェイスの IP アドレスを入力します。

|

||||

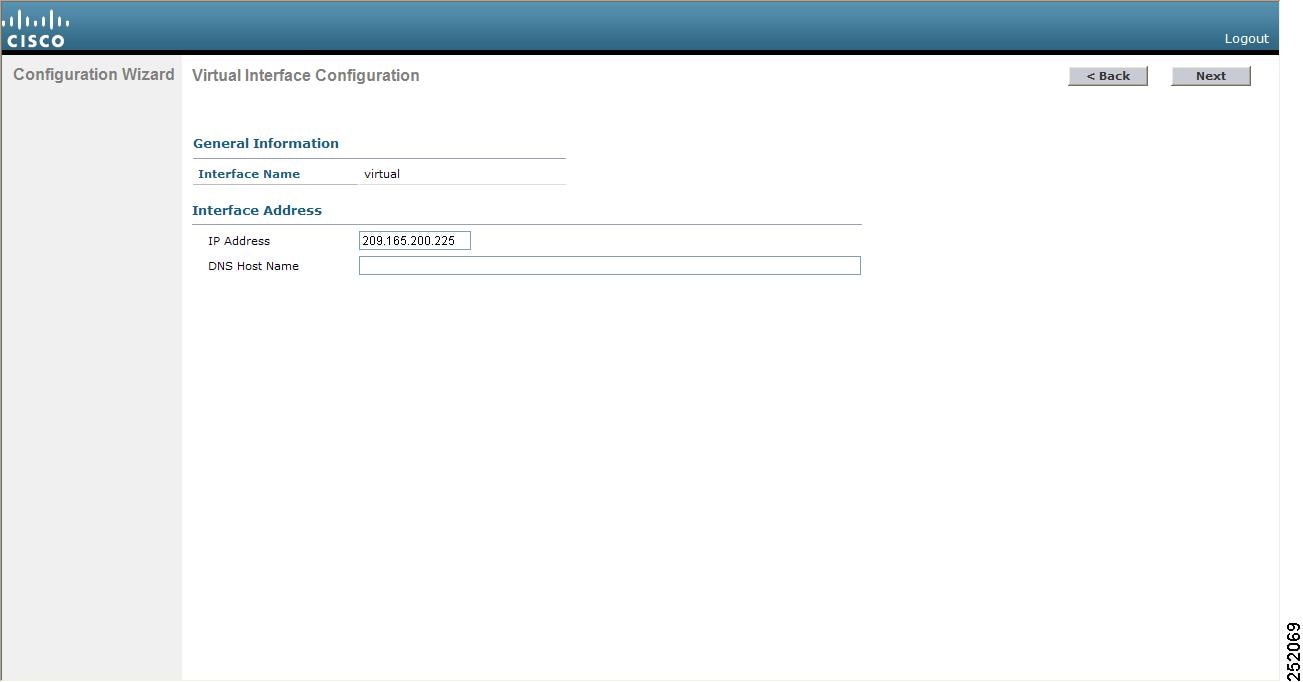

| ステップ 12 |

コントローラの仮想インターフェイスの IP アドレスを入力します。 IP アドレスは、未割り当ての架空のアドレスを入力します。

|

||||

| ステップ 13 |

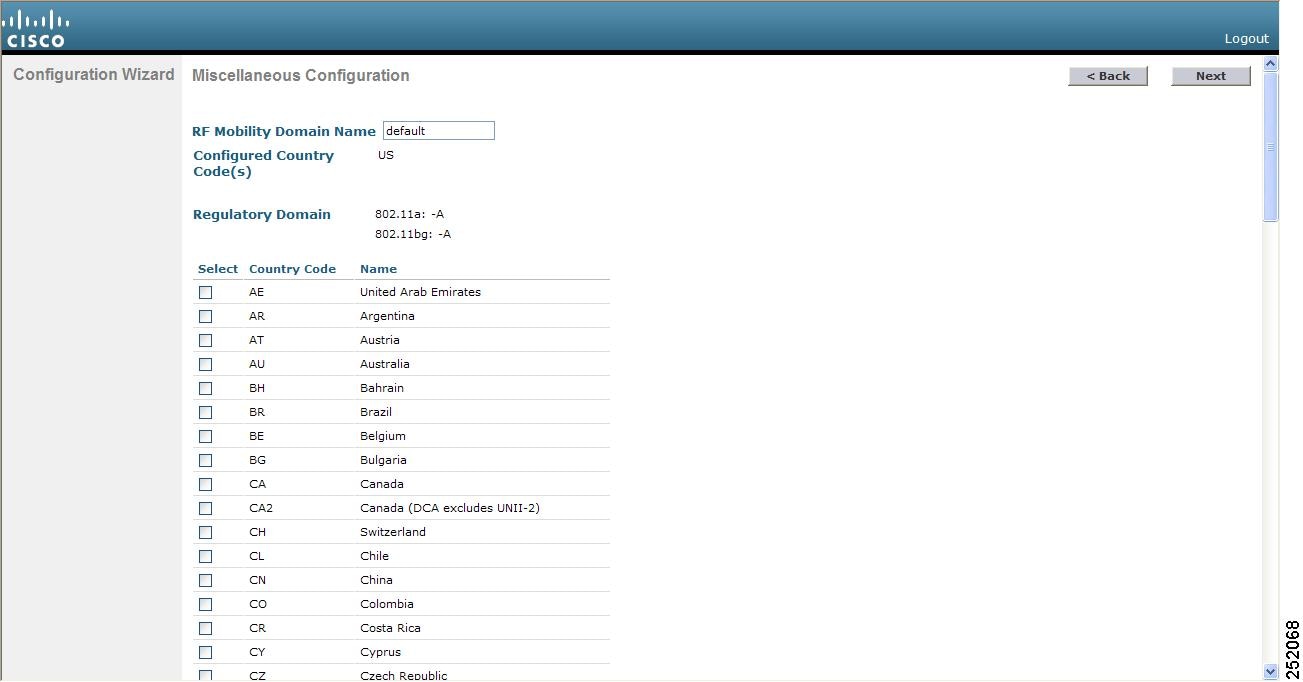

必要に応じて、コントローラを追加するモビリティ グループ/RF グループの名前を入力します。

|

||||

| ステップ 14 | ネットワーク名またはサービス セット ID(SSID)を入力します。 SSID が設定されると、コントローラの基本機能が使用可能になり、そのコントローラに join されたアクセス ポイントの無線を有効化できるようになります。 | ||||

| ステップ 15 | クライアントに独自の IP アドレス割り当てを許可する場合は YES と入力し、クライアントの IP アドレスが DHCP サーバから取得されるようにするには no と入力します。 | ||||

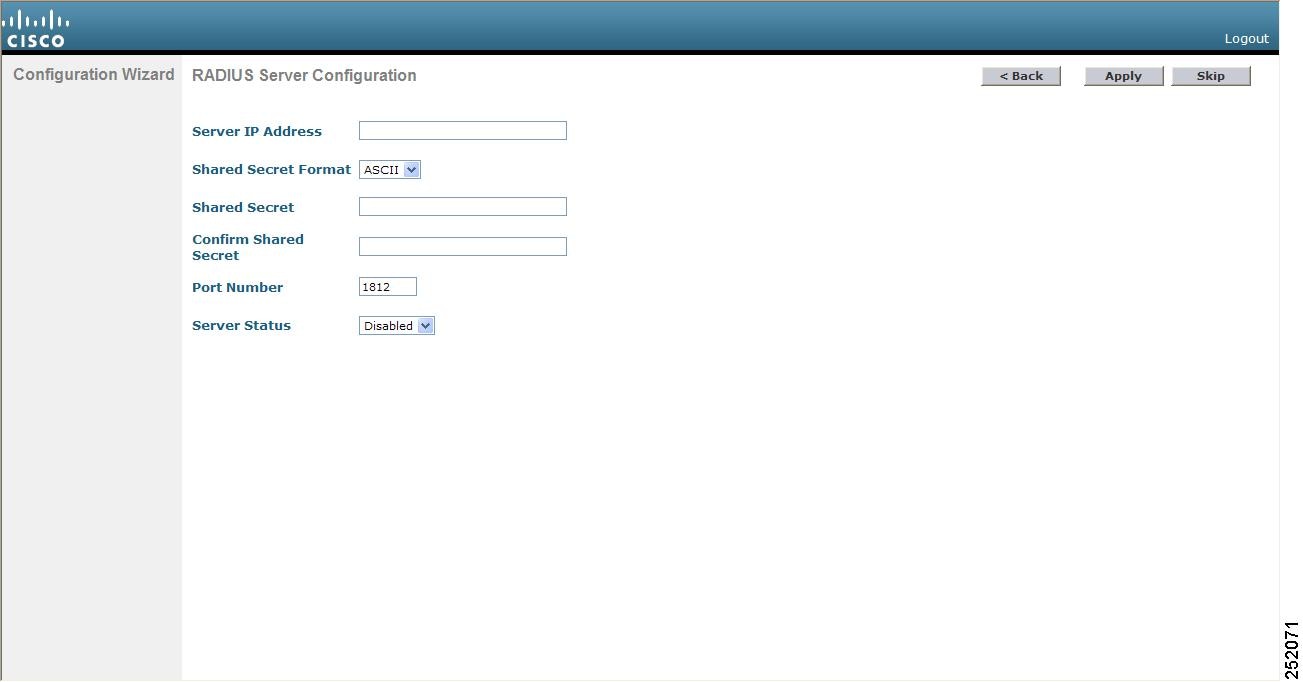

| ステップ 16 | RADIUS サーバをここで設定するには、YES と入力してから、RADIUS サーバの IP アドレス、通信ポート、および秘密キーを入力します。 それ以外の場合は、no と入力します。 no と入力すると、次のメッセージが表示されます。 「Warning! The default WLAN security policy requires a RADIUS server. Please see the documentation for more details.」 | ||||

| ステップ 17 |

コントローラが使用される国のコードを入力します。

|

||||

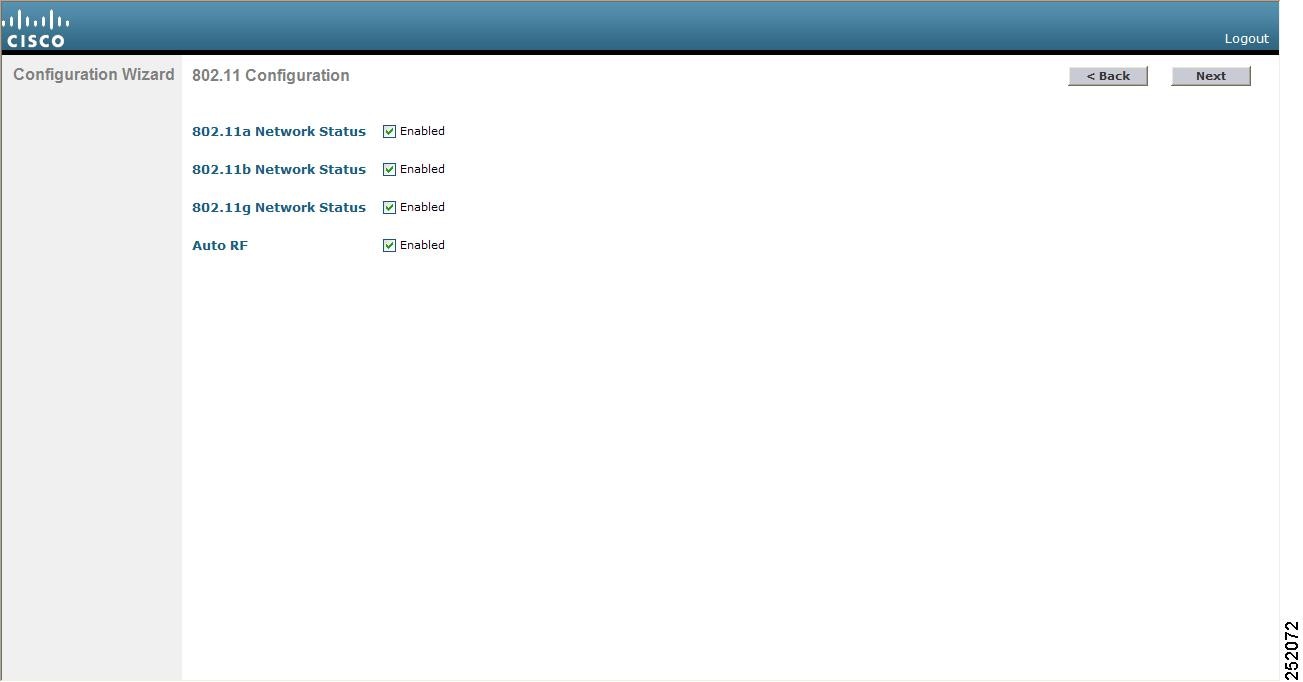

| ステップ 18 | 802.11b、802.11a、および 802.11g の Lightweight アクセス ポイント ネットワークを有効にするには YES と入力し、無効にするには no と入力します。 | ||||

| ステップ 19 |

コントローラの Radio Resource Management(RRM)自動 RF 機能を有効にするには YES と入力し、無効にするには no と入力します。

|

||||

| ステップ 20 |

電源投入時にコントローラの時間設定が外部ネットワーク タイム プロトコル(NTP)サーバから受信されるようにするには、「YES」と入力して

NTP サーバを設定します。 それ以外の場合は、

no と入力します。

|

||||

| ステップ 21 | ステップ 20 で no と入力した場合に、コントローラのシステム時間をここで手動設定するには、 YES と入力します。 システム時間を後で設定する場合は、 no と入力します。 | ||||

| ステップ 22 | ステップ 21 で YES と入力した場合は、現在の日付を MM/DD/YY の形式で、現在の時刻を HH:MM:SS の形式で入力します。 | ||||

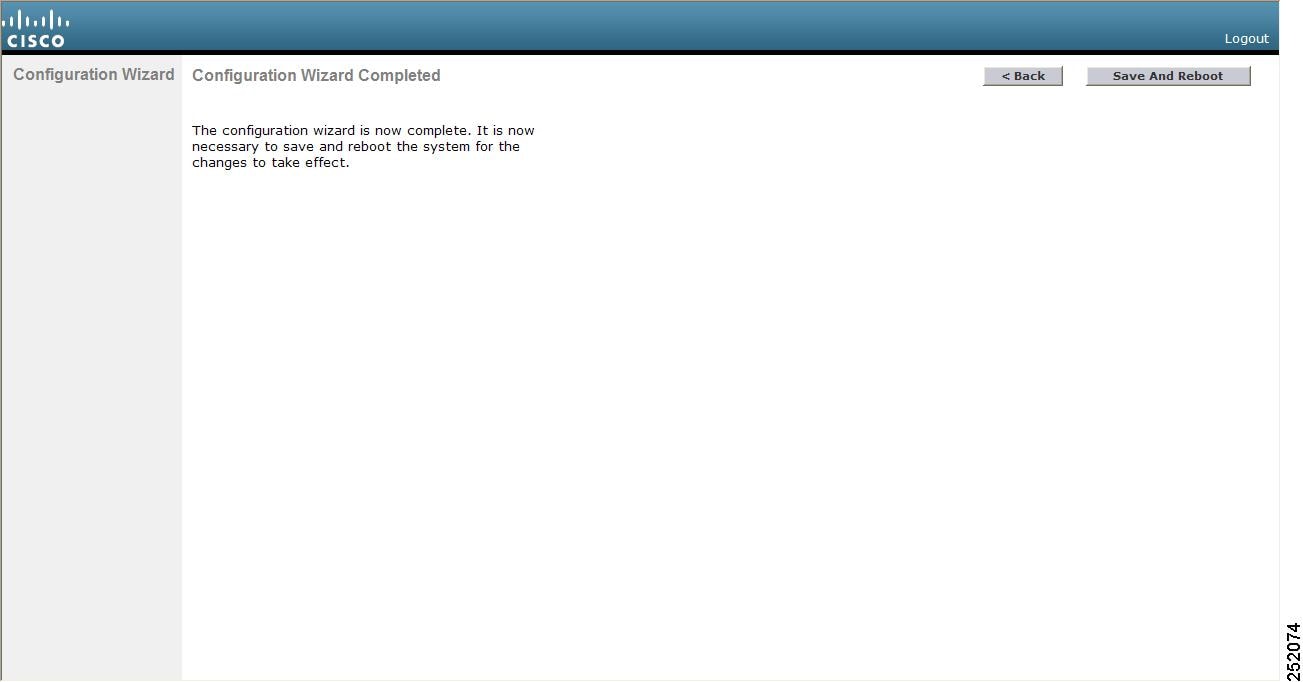

| ステップ 23 |

設定が正しいかどうかをたずねるプロンプトが表示されたら、

yes または

NO と入力します。 コントローラの設定が保存されてリブートし、ログイン画面が表示されます。 |

コントローラ Web GUI の使用方法

Web ブラウザ、つまり、グラフィカル ユーザ インターフェイス(GUI)は、各コントローラに組み込まれています。 最大 5 名のユーザが、コントローラ http または https(http + SSL)管理ページを同時に閲覧して、パラメータを設定し、コントローラとそのアソシエートされているアクセス ポイントの動作ステータスを監視することができます。

(注) |

Cisco UWN ソリューションのセキュリティを強化するために、HTTPS インターフェイスを有効にし、HTTP インターフェイスを無効にすることをお勧めします。 |

注意事項および制約事項

コントローラ GUI を使用する場合、次のガイドラインに従います。

- GUI を使用する PC では、Windows XP SP1 以降のリリースまたは Windows 2000 SP4 以降のリリースが稼働している必要があります。

-

このコントローラ GUI は、Microsoft Internet Explorer バージョン 6.0 SP1 以降および Mozilla Firefox 2.0.0.11 以降に対応しています。

(注)

Opera および Netscape はサポートされていません。

- サービス ポート インターフェイスまたは管理インターフェイスを使用して GUI にアクセスできますが、 サービス ポート インターフェイスの使用をお勧めします。 サービス ポート インターフェイスの設定方法については、ポートとインターフェイスの設定を参照してください。

- GUI のページ上部にある [Help] をクリックすると、オンライン ヘルプが表示されます。 オンライン ヘルプを表示するには、ブラウザのポップアップ ブロッカを無効にする必要があります。

GUI へのログイン

| ステップ 1 | ブラウザのアドレス行にコントローラの IP アドレスを入力します。 接続をセキュリティで保護するには、https: // ip-address と入力します。 接続をセキュリティで保護しない場合は、http: // ip-address と入力します。 | ||

| ステップ 2 |

ユーザ名とパスワードを入力する画面が表示されたら、有効な値を入力して [OK]

をクリックします。 コントローラの [Summary] ページが表示されます。

|

GUI からのログアウト

| ステップ 1 | ページの右上の [Logout] をクリックします。 |

| ステップ 2 | [Close] をクリックするとログアウト プロセスが完了し、それ以降は、権限のないユーザはコントローラ GUI にはアクセスできなくなります。 |

| ステップ 3 | 決定を確認する画面が表示されたら、[Yes] をクリックします。 |

Web モードおよびセキュア Web モードの有効化

この項では、ディストリビューション システム ポートを Web ポート(HTTP を使用)またはセキュア Web ポート(HTTPS を使用)として有効にする手順について説明します。 HTTPS を有効化すると、GUI との通信を保護できます。 HTTPS は、Secure Socket Layer(SSL)プロトコルを使用して HTTP ブラウザ セッションを保護します。 HTTPS を有効にすると、コントローラは独自の Web アドミニストレーション SSL 証明書を生成して、自動的に GUI に割り当てます。 また、外部で生成された証明書をダウンロードすることもできます。

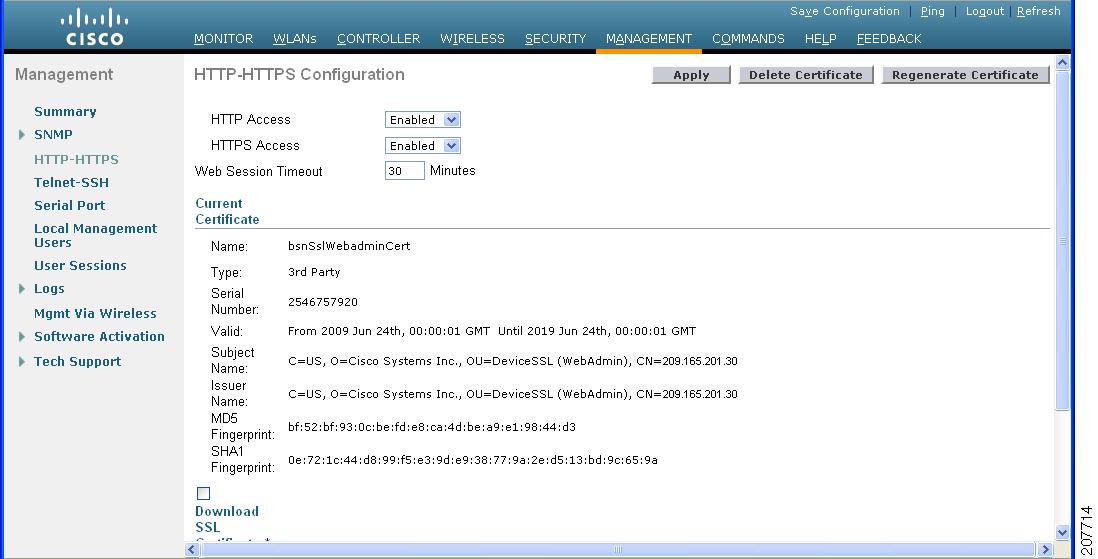

Web モードおよびセキュア Web モードの有効化(GUI)

| ステップ 1 |

[Management]

> [HTTP]

の順に選択して [HTTP Configuration] ページを開きます。

|

||

| ステップ 2 | Web モード(ユーザが「http:// ip-address」を使用してコントローラ GUI にアクセスできます)を有効にするには、[HTTP Access] ドロップダウン リストから [Enabled] を選択します。 有効にしない場合は、[Disabled] を選択します。 デフォルト値は [Disabled] です。 Web モードの接続は、セキュリティで保護されません。 | ||

| ステップ 3 | セキュア Web モード(ユーザが「https:// ip-address」を使用してコントローラ GUI にアクセスできます)を有効にするには、[HTTPS Access] ドロップダウン リストから [Enabled] を選択します。 有効にしない場合は、[Disabled] を選択します。 デフォルト値は [Enabled] です。 セキュア Web モードの接続は、セキュリティで保護されています。 | ||

| ステップ 4 | [Web Session Timeout] テキスト ボックスに、Web セッションのアクティビティがない場合にタイムアウトするまでの時間(分単位)を入力します。 30 ~ 160 分の範囲内の値を入力できます。デフォルト値は 30 分です。 | ||

| ステップ 5 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 6 |

ステップ 3 でセキュア Web モードを有効にした場合は、ローカル Web アドミニストレーション SSL 証明書が生成されて自動的に GUI に適用されます。 現在の証明書の詳細は、[HTTP Configuration] ページの中央に表示されます。

|

||

| ステップ 7 | [Save Configuration] をクリックして、変更を保存します。 |

Web モードおよびセキュア Web モードの有効化(CLI)

| ステップ 1 |

Web モードを有効または無効にするには、次のコマンドを入力します。 config network webmode { enable | disable} このコマンドを実行すると、ユーザが「http:// ip-address」を使用してコントローラの GUI にアクセスできるようになります。デフォルト値では無効になっています。 Web モードの接続は、セキュリティで保護されません。 |

| ステップ 2 |

セキュア Web モードを有効または無効にするには、次のコマンドを入力します。 config network secureweb { enable | disable} このコマンドを実行すると、ユーザが「https:// ip-address」を使用してコントローラの GUI にアクセスできるようになります。デフォルト値は有効(enable)です。 セキュア Web モードの接続は、セキュリティで保護されています。 |

| ステップ 3 |

セキュア Web モードのセキュリティの強化を有効または無効にするには、次のコマンドを入力します。 config network secureweb cipher-option high { enable | disable} このコマンドを実行すると、ユーザが「https:// ip-address」を使用してコントローラの GUI にアクセスできるようになりますが、ブラウザが 128 ビット(またはそれ以上)の暗号をサポートしている必要があります。 デフォルト値は [disabled] です。 |

| ステップ 4 |

Web 管理に対して SSLv2 を有効または無効にするには、次のコマンドを入力します。 config network secureweb cipher-option sslv2 { enable | disable} SSLv2 を無効にすると、SSLv2 だけを使用するように設定されたブラウザからは接続できなくなります。 SSLv3 以降などセキュリティの強化されたプロトコルを使用するように設定されたブラウザを使用する必要があります。 デフォルト値は [disabled] です。 |

| ステップ 5 |

コントローラが証明書を生成したことを確認するには、次のコマンドを入力します。 Web Administration Certificate................. Locally Generated Web Authentication Certificate................. Locally Generated Certificate compatibility mode:................ off |

| ステップ 6 | (任意)新しい証明書を生成する場合は、次のコマンドを入力します。 |

| ステップ 7 | リブート後も変更内容が維持されるように、SSL 証明書、キー、セキュア Web パスワードを不揮発性 RAM(NVRAM)に保存するには、次のコマンドを入力します。 |

| ステップ 8 | コントローラをリブートするには、次のコマンドを入力します。 |

外部で生成した SSL 証明書のロード

ここでは、ここでは、外部で生成した SSL 証明書をロードする方法について説明します。

外部で生成した SSL 証明書について

TFTP サーバを使用して、外部で生成された SSL 証明書をコントローラにダウンロードできます。 TFTP を使用する際の注意事項は次のとおりです。

- サービス ポート経由で証明書をロードする場合、サービス ポートはルーティングできないため、TFTP サーバはコントローラと同じサブネット上になければなりません。そうでない場合は、コントローラ上に静的ルートを作成する必要があります。 また、証明書をディストリビューション システム ネットワーク ポート経由でロードする場合は、TFTP サーバはどのサブネットに存在していてもかまいません。

-

サードパーティの TFTP サーバを Cisco WCS と同じ PC 上で実行することはできません。WCS 内蔵 TFTP サーバとサードパーティの TFTP サーバのどちらも、同じ通信ポートを使用するからです。

(注)

チェーン証明書は Web 認証でのみサポートされています。管理証明書ではサポートされていません。

(注)

各 HTTPS 証明書には RSA キーが組み込まれています。 キーの長さは、比較的安全性の低い 512 ビットから、非常に安全性の高い数千ビットまでさまざまです。 認証局から新しい証明書を取得する際、証明書に組み込まれた RSA キーの長さが 768 ビット以上であることを確認してください。

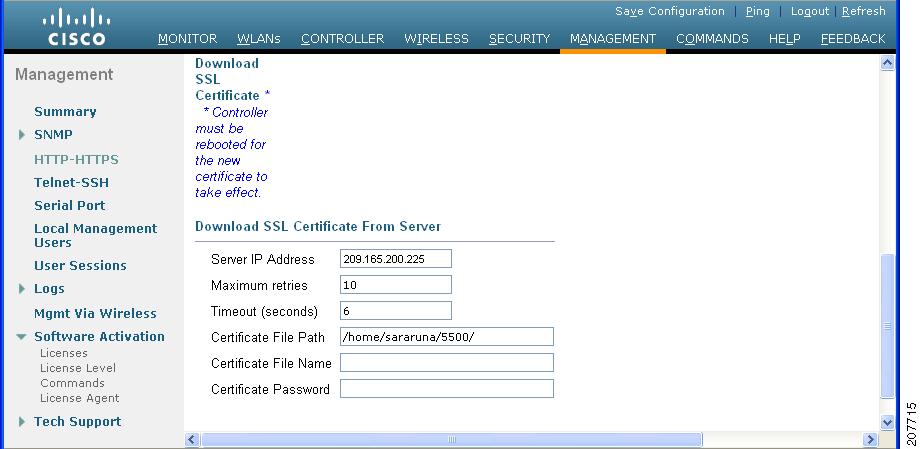

SSL 証明書のロード(GUI)

| ステップ 1 |

[HTTP Configuration] ページの [Download SSL Certificate]

チェックボックスを選択します。

|

| ステップ 2 | [Server IP Address] テキスト ボックスに、TFTP サーバの IP アドレスを入力します。 |

| ステップ 3 | [Maximum Retries] テキスト ボックスに、TFTP サーバによる証明書のダウンロードの最大試行回数を入力します。 |

| ステップ 4 | [Timeout] テキスト ボックスに、TFTP サーバが証明書のダウンロードを試行する時間(秒単位)を入力します。 |

| ステップ 5 | [Certificate File Path] テキスト ボックスに、証明書のディレクトリ パスを入力します。 |

| ステップ 6 | [Certificate File Name] テキスト ボックスに、証明書の名前を入力します(webadmincert_name.pem)。 |

| ステップ 7 | (オプション)[Certificate Password] テキスト ボックスに、証明書を暗号化するためのパスワードを入力します。 |

| ステップ 8 | [Apply] をクリックして、変更を確定します。 |

| ステップ 9 | [Save Configuration] をクリックして、変更を保存します。 |

| ステップ 10 | コントローラをリブートして変更内容を有効にするには、[Commands] > [Reboot] > [Reboot] > [Save and Reboot] の順に選択します。 |

SSL 証明書のロード(CLI)

| ステップ 1 | パスワードを使用して、.PEM エンコード ファイル形式の HTTPS 証明書を暗号化します。 PEM エンコード ファイルは、Web アドミニストレーション証明書ファイル(webadmincert_name.pem)と呼ばれます。 |

| ステップ 2 | webadmincert_name.pem ファイルを TFTP サーバ上のデフォルト ディレクトリに移動します。 |

| ステップ 3 |

現在のダウンロードの設定を表示するには、次のコマンドを入力してプロンプトに n と応答します。 Mode........................................... TFTP Data Type...................................... Admin Cert TFTP Server IP................................. xxx.xxx.xxx.xxx TFTP Path...................................... <directory path> TFTP Filename.................................. Are you sure you want to start? (y/n) n Transfer Canceled |

| ステップ 4 |

次のコマンドを使用して、ダウンロード設定を変更します。 transfer download datatype webauthcert transfer download serverip TFTP_server IP_address transfer download path absolute_TFTP_server_path_to_the_update_file transfer download filename webadmincert_name.pem |

| ステップ 5 | オペレーティング システムが Web アドミニストレーション SSL キーおよび証明書の暗号化を解除できるように、.PEM ファイルのパスワードを設定するには、次のコマンドを入力します。 |

| ステップ 6 |

現在のダウンロードの設定を確認して証明書とキーのダウンロードを開始するには、次のコマンドを入力して、プロンプトに y と応答します。 transfer download start Mode........................................... TFTP Data Type...................................... Site Cert TFTP Server IP................................. xxx.xxx.xxx.xxx TFTP Path...................................... directory path TFTP Filename.................................. webadmincert_name Are you sure you want to start? (y/n) y TFTP Webadmin cert transfer starting. Certificate installed. Please restart the switch (reset system) to use the new certificate. |

| ステップ 7 | リブート後も変更内容が維持されるように、SSL 証明書、キー、セキュア Web パスワードを NVRAM に保存するには、次のコマンドを入力します。 save config |

| ステップ 8 | コントローラをリブートするには、次のコマンドを入力します。 reset system |

コントローラ CLI の使用方法

Cisco UWN ソリューションのコマンドライン インターフェイス(CLI)は、各コントローラに組み込まれています。 CLI では、VT-100 ターミナル エミュレーション プログラムを使用して、個々のコントローラおよび各コントローラにアソシエートされた Lightweight アクセス ポイントをローカルまたはリモートで設定、監視、制御することができます。 この CLI は、単純なテキスト ベースのツリー構造のインターフェイスです。最大 5 名のユーザが Telnet 対応ターミナル エミュレーション プログラムを使用してコントローラにアクセスできます。

(注) |

特定のコマンドの情報は、『Cisco Wireless LAN Controller Command Reference』を参照してください。 |

(注) |

XML 設定の文字列を CLI コマンドに入力する場合は、文字列を引用符で囲む必要があります。 |

コントローラ CLI へのログイン

注意事項および制約事項

Cisco 5500 シリーズ コントローラでは、RJ-45 コンソール ポートと USB コンソール ポートのどちらでも使用できます。 USB コンソール ポートを使用する場合は、5 ピン ミニ タイプ B コネクタをコントローラの USB コンソール ポートに接続し、もう一端を PC の USB タイプ A ポートに接続します。 Windows PC を USB ポートに接続するのが初めての場合は、USB コンソール ドライバをインストールするための画面が表示されます。 インストール画面の指示に従って、ドライバをインストールしてください。 USB コンソール ドライバは PC 上の COM ポートにマッピングされるので、この COM ポートにターミナル エミュレータ アプリケーションをマッピングする必要があります。

Telnet セッションを有効にする方法については、「Telnet および SSH セッションの設定」の項を参照してください。

ローカル シリアル接続の使用方法

シリアル ポートに接続するには次が必要です。

| ステップ 1 | ヌルモデム シリアル ケーブルの一端をコントローラのコンソール ポートに接続し、もう一端を PC のシリアル ポートに接続します。 | ||||

| ステップ 2 | PC の VT-100 ターミナル エミュレーション プログラムを起動します。 ターミナル エミュレーション プログラムのパラメータを次のとおりに設定します。 | ||||

| ステップ 3 |

プロンプトが表示されたら、有効なユーザ名とパスワードを入力してコントローラにログインします。 設定ウィザードで作成されたユーザ名およびパスワードでは、大文字と小文字が区別されます。

CLI のルート レベル システム プロンプトが表示されます。

|

リモート イーサネット接続の使用方法

- イーサネット ネットワークを介してコントローラにアクセスできる PC

- コントローラの IP アドレス

- Telnet セッション用の VT-100 ターミナル エミュレーション プログラムまたは DOS シェル

(注) |

デフォルトでは、コントローラは Telnet セッションをブロックします。 Telnet セッションを有効にするには、シリアル ポートへのローカル接続を使用する必要があります。 |

| ステップ 1 | VT-100 ターミナル エミュレーション プログラムまたは DOS シェル インターフェイスのパラメータが次のとおりに設定されていることを確認します。 | ||||

| ステップ 2 | コントローラの IP アドレスを使用して CLI に Telnet 接続します。 | ||||

| ステップ 3 |

プロンプトが表示されたら、有効なユーザ名とパスワードを入力してコントローラにログインします。 設定ウィザードで作成されたユーザ名およびパスワードでは、大文字と小文字が区別されます。

CLI のルート レベル システム プロンプトが表示されます。 #(system prompt)>

|

CLI からのログアウト

CLI での作業が終了したら、ルート レベルに移動して logout と入力します。 揮発性 Random-Access Memory(RAM; ランダムアクセス メモリ)への変更を保存するかどうかを確認するプロンプトが表示されます。

(注) |

アクティビティがない状態が 5 分間続くと、変更を保存せずに自動的に CLI からログアウトされます。 config serial timeout コマンドを使用すると、自動ログアウト時間を 0(自動ログアウトしない)~ 160 分の範囲内で設定できます。 |

CLI のナビゲーション

CLI のナビゲーションは、5 つのレベルに分かれています。

CLI にログインしたときは、ルート レベルです。 ルート レベルでは、任意のフル コマンドを、正しいコマンド レベルに移動することなく入力できます。

| コマンド | アクション |

|---|---|

ルート レベルでは、設定変更を使用中のアクティブな RAM からリブート後も維持されるように不揮発性 RAM(NVRAM)に保存します。 |

|

設定のないコントローラでの AutoInstall 機能の使用

ここでは、設定なしでコントローラの AutoInstall 機能を使用する方法について説明します。

AutoInstall 機能について

設定のないコントローラを起動するときに、AutoInstall 機能によって設定ファイルを TFTP サーバからダウンロードして設定をコントローラに自動的にロードすることができます。

ネットワーク上に(または WCS フィルタを介して)すでに存在するコントローラに設定ファイルを作成する場合は、TFTP サーバに設定ファイルを配置し、DHCP サーバを設定します。これによって新しいコントローラは IP アドレスと TFTP サーバの情報を取得でき、AutoInstall 機能が新しいコントローラの設定ファイルを自動的に取得できます。

コントローラを起動すると、AutoInstall プロセスが開始されます。 設定ウィザードが起動したことが AutoInstall へ通知されないかぎり、コントローラは何も処理しません。 設定ウィザードが起動しなければ、そのコントローラには有効な設定があります。

AutoInstall は、設定ウィザードが起動したことを通知されると(つまり、コントローラに設定がないときは)、さらに 30 秒間待機します。 この間、ユーザは設定ウィザードからの最初のプロンプトに応答できます。

Would you like to terminate autoinstall? [yes]:

30 秒の中断タイムアウトが経過すると、AutoInstall は DHCP クライアントを起動します。 30 秒のタイムアウトが経過した後でも、プロンプトで Yes と入力すれば、AutoInstall のタスクを停止できます。 ただし、TFTP タスクによってフラッシュがロックされており、有効な設定ファイルのダウンロードとインストールが進行中のときは、AutoInstall を停止することはできません。

注意事項および制約事項

DHCP による IP アドレスの入手、および TFTP サーバからの設定ファイルのダウンロード

AutoInstall は DHCP プロセスが正常に終了するまで、またはユーザが AutoInstall プロセスを停止するまで DHCP サーバから IP アドレスを取得しようとします。 DHCP サーバから IP アドレスを正常に取得するための最初のインターフェイスは、AutoInstall タスクに登録されます。 このインターフェイスの登録によって、AutoInstall は TFTP サーバ情報の取得と、設定ファイルのダウンロードのプロセスを開始します。

インターフェイスの DHCP IP アドレスを取得した後、AutoInstall はコントローラのホスト名と TFTP サーバの IP アドレスを決定する短い一連のイベントを開始します。 この一連のイベントの各段階では、デフォルト情報または暗黙的情報よりも明示的に設定された情報が優先され、明示的 IP アドレスよりも明示的ホスト名が優先されます。

- DHCP を介して 1 つ以上のドメイン ネーム システム(DNS)サーバ IP アドレスが得られると、AutoInstall は /etc/resolv.conf ファイルを作成します。 このファイルにはドメイン名、および受信された DNS サーバのリストが含まれます。 Domain Name Server オプションでは、DNS サーバのリストが提供され、Domain Name オプションではドメイン名が提供されます。

- ドメイン サーバがコントローラと同じサブネット上にない場合、スタティック ルート エントリがドメイン サーバごとにインストールされます。 これらの静的ルートは、DHCP Router オプションを介して取得されたゲートウェイをポイントします。

- コントローラのホスト名は、次の順序で決定されます。

-

TFTP サーバの IP アドレスは、次の順序で決定されます。

- AutoInstall が DHCP TFTP Server Name オプションを受信した場合、AutoInstall はこのサーバ名の DNS lookup を実行します。 DNS lookup が正常に終了した場合、返された IP アドレスが TFTP サーバの IP アドレスとして使用されます。

- [DHCP Server Host Name (sname)] テキスト ボックスが有効な場合は、AutoInstall はこの名前に対する DNS lookup を実行します。 DNS lookup が正常に終了した場合、返された IP アドレスが TFTP サーバの IP アドレスとして使用されます。

- AutoInstall が DHCP TFTP Server Address オプションを受信した場合、このアドレスが TFTP サーバの IP アドレスとして使用されます。

- AutoInstall はデフォルトの TFTP サーバ名(cisco-wlc-tftp)の DNS lookup を実行します。 DNS lookup が正常に終了した場合、受信した IP アドレスが TFTP サーバの IP アドレスとして使用されます。

- DHCP サーバの IP アドレス(siaddr)テキスト ボックスがゼロ以外の値である場合、このアドレスは TFTP サーバの IP アドレスとして使用されます。

- 制限されたブロードキャスト アドレス(255.255.255.255)が TFTP サーバの IP アドレスとして使用されます。

- TFTP サーバがコントローラと同じサブセットにない場合、スタティック ルート(/32)が TFTP サーバの IP アドレスとしてインストールされます。 このスタティック ルートは、HDCP Router オプションを介して取得されたゲートウェイをポイントします。

設定ファイルの選択

ホスト名と TFTP サーバが決定されると、AutoInstall は設定ファイルのダウンロードを試行します。 AutoInstall は DHCP IP アドレスを取得するインターフェイスごとに 3 回の完全なダウンロードを繰り返します。 インターフェイスは、3 回の試行後に設定ファイルを正常にダウンロードできない場合、それ以上のダウンロードを試行しません。

正常にダウンロードおよびインストールされた最初の設定ファイルがコントローラのリブートをトリガーします。 リブート後に、コントローラは新しくダウンロードされた設定を実行します。

AutoInstall は、名前がリストアップされる順番で設定ファイルを検索します。

- [DHCP Boot File Name] オプションによって提供されるファイル名

- [DHCP File] テキスト ボックスで提供されるファイル名

- host name-confg

- host name.cfg

- Base MAC Address-confg(0011.2233.4455-confg など)

- serial number-confg

- ciscowlc-confg

- ciscowlc.cfg

AutoInstall は、設定ファイルが見つかるまで、このリストの順にファイルを探します。 登録されているインターフェイスごとにこのリストを 3 回サイクルし、設定ファイルが見つからない場合、実行を停止します。

(注) |

ダウンロードされる設定ファイルは、完全な設定を行えることもあれば、Cisco Prime Infrastructure で管理されるコントローラに十分な程度の情報を持つ最小限の設定のこともあります。 完全な設定ファイルは、Prime Infrastructure から直接展開できます。 |

(注) |

自動インストールでは、コントローラに接続されているスイッチがチャネルのいずれかに設定されることを想定していません。 Autoinstall は、LAG 設定のサービス ポートで実行します。 |

(注) |

Cisco Prime Infrastructure は、コントローラに AutoInstall 機能を提供します。 Cisco Prime Infrastructure 管理者はコントローラのホスト名、MAC アドレス、シリアル番号を含むフィルタを作成し、このフィルタのルールにテンプレートのグループ(設定グループ)を関連付けることができます。 Prime Infrastructure は、コントローラの最初の起動時に初期設定を押します。 コントローラが検出された後、Prime Infrastructure は設定グループで定義されているテンプレートをコピーします。 AutoInstall 機能と Cisco Prime Infrastructure の詳細については、Cisco Prime Infrastructure のマニュアルを参照してください。 |

AutoInstall の操作例

Welcome to the Cisco Wizard Configuration Tool Use the '-' character to backup Would you like to terminate autoinstall? [yes]: AUTO-INSTALL: starting now... AUTO-INSTALL: interface 'service-port' - setting DHCP TFTP Filename ==> 'abcd-confg' AUTO-INSTALL: interface 'service-port' - setting DHCP TFTP Server IP ==> 1.100.108.2 AUTO-INSTALL: interface 'service-port' - setting DHCP siaddr ==> 1.100.108.2 AUTO-INSTALL: interface 'service-port' - setting DHCP Domain Server[0] ==> 1.100.108.2 AUTO-INSTALL: interface 'service-port' - setting DHCP Domain Name ==> 'engtest.com' AUTO-INSTALL: interface 'service-port' - setting DHCP yiaddr ==> 172.19.29.253 AUTO-INSTALL: interface 'service-port' - setting DHCP Netmask ==> 255.255.255.0 AUTO-INSTALL: interface 'service-port' - setting DHCP Gateway ==> 172.19.29.1 AUTO-INSTALL: interface 'service-port' registered AUTO-INSTALL: interation 1 -- interface 'service-port' AUTO-INSTALL: DNS reverse lookup 172.19.29.253 ===> 'wlc-1' AUTO-INSTALL: hostname 'wlc-1' AUTO-INSTALL: TFTP server 1.100.108.2 (from DHCP Option 150) AUTO-INSTALL: attempting download of 'abcd-confg' AUTO-INSTALL: TFTP status - 'TFTP Config transfer starting.' (2) AUTO-INSTALL: interface 'management' - setting DHCP file ==> 'bootfile1' AUTO-INSTALL: interface 'management' - setting DHCP TFTP Filename ==> 'bootfile2-confg' AUTO-INSTALL: interface 'management' - setting DHCP siaddr ==> 1.100.108.2 AUTO-INSTALL: interface 'management' - setting DHCP Domain Server[0] ==> 1.100.108.2 AUTO-INSTALL: interface 'management' - setting DHCP Domain Server[1] ==> 1.100.108.3 AUTO-INSTALL: interface 'management' - setting DHCP Domain Server[2] ==> 1.100.108.4 AUTO-INSTALL: interface 'management' - setting DHCP Domain Name ==> 'engtest.com' AUTO-INSTALL: interface 'management' - setting DHCP yiaddr ==> 1.100.108.238 AUTO-INSTALL: interface 'management' - setting DHCP Netmask ==> 255.255.254.0 AUTO-INSTALL: interface 'management' - setting DHCP Gateway ==> 1.100.108.1 AUTO-INSTALL: interface 'management' registered AUTO-INSTALL: TFTP status - 'Config file transfer failed - Error from server: File not found' (3) AUTO-INSTALL: attempting download of 'wlc-1-confg' AUTO-INSTALL: TFTP status - 'TFTP Config transfer starting.' (2) AUTO-INSTALL: TFTP status - 'TFTP receive complete... updating configuration.' (2) AUTO-INSTALL: TFTP status - 'TFTP receive complete... storing in flash.' (2) AUTO-INSTALL: TFTP status - 'System being reset.' (2) Resetting system

その他の関連資料

コントローラに DHCP を設定する方法の詳細は、WLAN の使用を参照してください。

コントローラに TFTP サーバを設定する方法の詳細は、コントローラ ソフトウェアと設定の管理を参照してください。

コントローラのシステムの日時の管理

ここでは、コントローラのシステムの日時を管理する方法について説明します。

- コントローラのシステムの日時について

- 注意事項および制約事項

- 日時を取得するための NTP サーバの設定

- NTP 認証の設定(GUI)

- NTP 認証の設定(CLI)

- 日時の設定(GUI)

- 日時の設定(CLI)

コントローラのシステムの日時について

設定ウィザードを使用してコントローラを設定する際に、コントローラのシステムの日時を設定できます。 設定ウィザードの実行時にシステムの日時を設定しなかった場合や、設定を変更したい場合は、この項で説明する手順に従って、日時をネットワーク タイム プロトコル(NTP)サーバから取得するようにコントローラを設定するか、手動で日時を設定します。 コントローラ上の時間帯は、Greenwich Mean Time(GMT; グリニッジ標準時)を基準として設定します。

注意事項および制約事項

日時を取得するための NTP サーバの設定

各 NTP サーバの IP アドレスは、コントローラ データベースに追加されています。 すべてのコントローラは NTP サーバを検索して、リブート時およびユーザ定義ポーリング間隔ごとに(毎日から毎週)、現在時刻を取得できます。

NTP 認証の設定(GUI)

| ステップ 1 | [Controller] > [NTP] > [Servers] の順に選択して、[NTP Servers] ページを開きます。 |

| ステップ 2 | [New] をクリックして NTP サーバを追加します。 |

| ステップ 3 | [Server Index (Priority)] ドロップダウン リストからサーバの優先度を選択します。 |

| ステップ 4 | [Server IP Address] テキスト ボックスに NTP サーバの IP アドレスを入力します。 |

| ステップ 5 | [NTP Server Authentication] チェックボックスを選択して、NTP サーバの認証を有効にします。 |

| ステップ 6 | [Apply] をクリックします。 |

| ステップ 7 | [Controller] > [NTP] > [Keys] を選択します。 |

| ステップ 8 | [New] をクリックして新しいキーを作成します。 |

| ステップ 9 | [Key Index] テキスト ボックスにキー インデックスを入力します。 |

| ステップ 10 | [Key Format] ドロップダウン リストからキーの形式を選択します。 |

| ステップ 11 | [Key] テキスト ボックスにそのキーを入力します。 |

| ステップ 12 | [Apply] をクリックします。 |

NTP 認証の設定(CLI)

(注) |

|

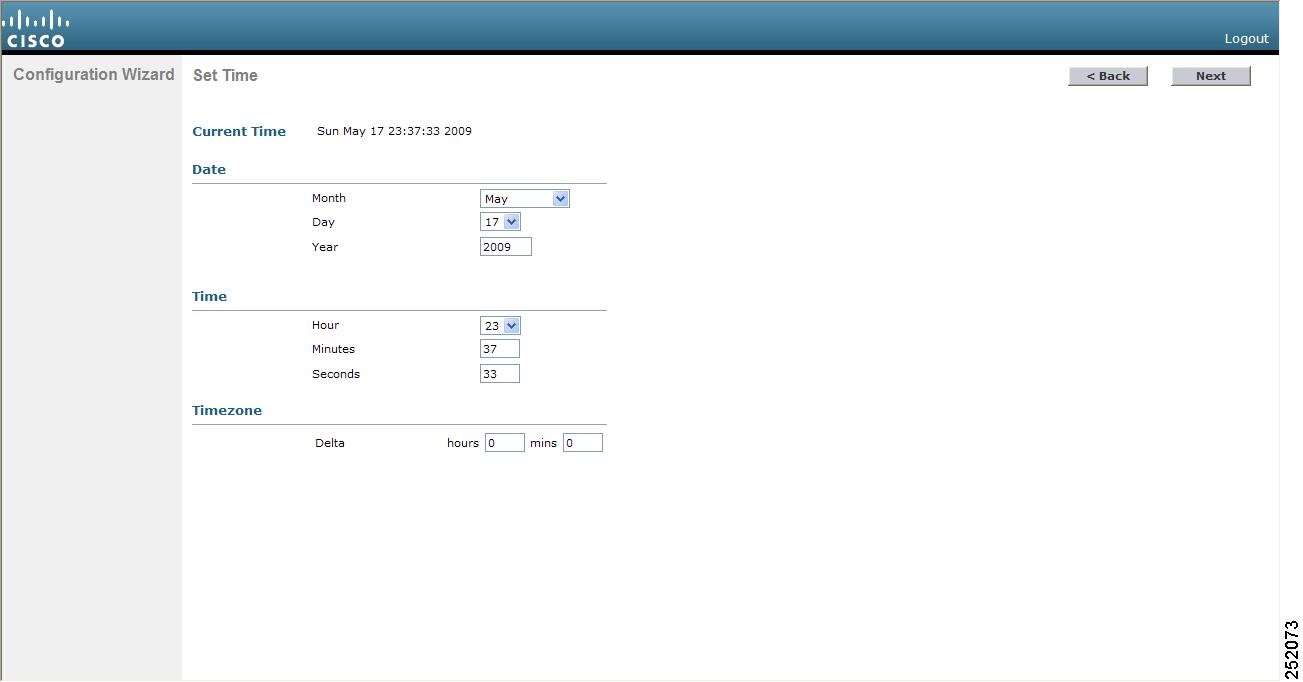

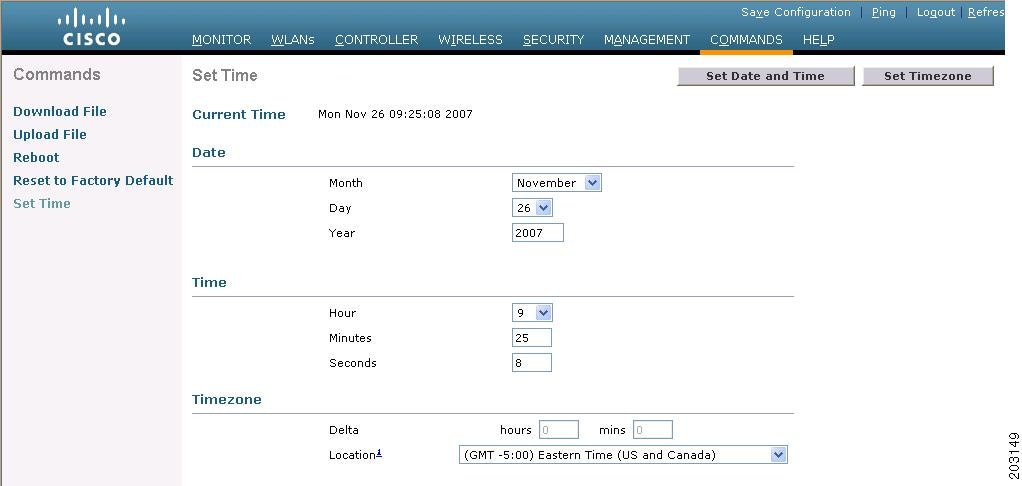

日時の設定(GUI)

| ステップ 1 |

[Commands] > [Set Time] の順に選択して [Set Time] ページを開きます。

|

||||

| ステップ 2 |

[Timezone] エリアの [Location] ドロップダウン リストから現地の時間帯を選択します。

|

||||

| ステップ 3 | [Set Timezone] をクリックして、変更を適用します。 | ||||

| ステップ 4 | [Date] エリアの [Month] と [Day] のドロップダウン リストから現在の現地の月と日を選択し、[Year] テキスト ボックスに年を入力します。 | ||||

| ステップ 5 |

[Time] エリアの [Hour] ドロップダウン リストから現在の現地時間を選択し、[Minutes] テキスト ボックスと [Seconds] テキスト ボックスに分と秒を入力します。

|

||||

| ステップ 6 | [Set Date and Time] をクリックして、変更を適用します。 | ||||

| ステップ 7 | [Save Configuration] をクリックして、変更を保存します。 |

日時の設定(CLI)

| ステップ 1 |

コントローラ上の現在の現地日時を GMT で設定するには、次のコマンドを入力します。 config time manual mm/dd/yy hh:mm:ss

|

||||

| ステップ 2 |

コントローラに時間帯を設定するには、次のいずれかを実行します。

|

||||

| ステップ 3 | 変更を保存するには、次のコマンドを入力します。 | ||||

| ステップ 4 |

コントローラが現在の現地時間を現地の時間帯で表示していることを確認するには、次のコマンドを入力します。 Time.................................... Thu Apr 7 13:56:37 2011 Timezone delta........................... 0:0 Timezone location....................... (GMT +5:30) Colombo, New Delhi, Chennai, Kolkata NTP Servers NTP Polling Interval......................... 3600 Index NTP Key Index NTP Server NTP Msg Auth Status ------- --------------------------------------------------------------- 1 1 209.165.200.225 AUTH SUCCESS

|

Telnet および Secure Shell セッションの設定

ここでは、Telnet およびセキュア シェル(SSH)の設定方法について説明します。

- Telnet と SSH について

- 注意事項および制約事項

- Telnet および SSH セッションの設定(GUI)

- Telnet および SSH セッションの設定(CLI)

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング

Telnet と SSH について

Telnet は、コントローラの CLI にアクセスするためのネットワーク プロトコルです。 Secure Shell(SSH)は Telnet のセキュリティをさらに強化したプロトコルであり、データ暗号化およびセキュア チャネルを使用してデータを転送します。 コントローラ GUI と CLI のどちらでも、Telnet および SSH のセッションを設定できます。

注意事項および制約事項

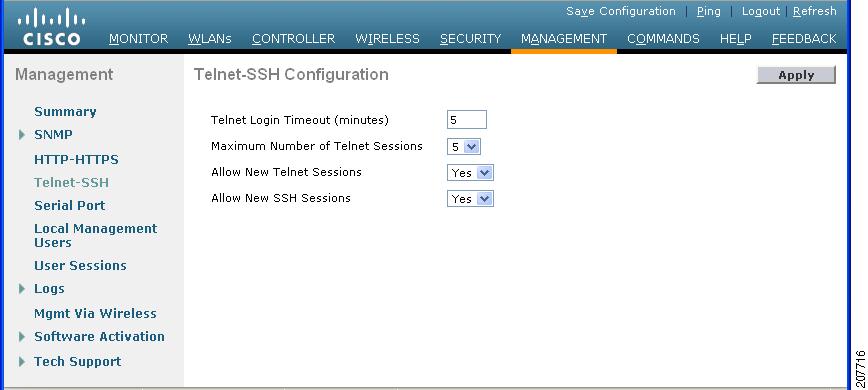

Telnet および SSH セッションの設定(GUI)

| ステップ 1 |

[Management]

> [Telnet-SSH]

の順に選択して [Telnet-SSH Configuration] ページを開きます。

|

| ステップ 2 | [Telnet Login Timeout] テキスト ボックスに、非アクティブの Telnet セッションを終了させるまでの時間を分単位で入力します。 有効な値の範囲は 0 ~ 160 分で、デフォルト値は 5 分です。 値 0 は、タイムアウトなしを示します。 |

| ステップ 3 | [Maximum Number of Sessions] ドロップダウン リストから、同時 Telnet セッションまたは SSH セッションの最大数を選択します。 有効な値の範囲は 0 ~ 5 セッションで、デフォルト値は 5 セッションです。 値 0 は、Telnet セッションまたは SSH セッションを許可しないことを意味します。 |

| ステップ 4 | コントローラ上での新規 Telnet セッションを許可する場合は [Allow New Telnet Sessions] ドロップダウン リストから [Yes] を選択し、許可しない場合は [No] を選択します。 デフォルト値は [No] です。 |

| ステップ 5 | コントローラ上での新規 SSH セッションを許可する場合は [Allow New SSH Sessions] ドロップダウン リストから [Yes] を選択し、許可しない場合は [No] を選択します。 デフォルト値は [Yes] です。 |

| ステップ 6 | [Apply] をクリックして、変更を確定します。 |

| ステップ 7 | [Save Configuration] をクリックして、変更を保存します。 |

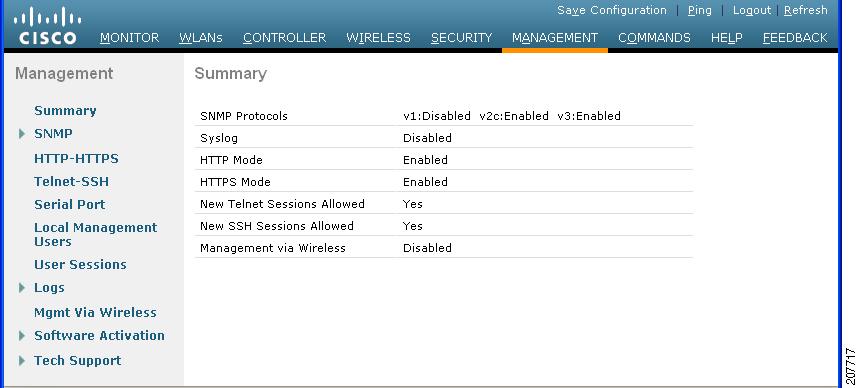

| ステップ 8 |

Telnet 設定の概要を表示するには、[Management]

> [Summary]

を選択します。 [Summary] ページが表示されます。

|

Telnet および SSH セッションの設定(CLI)

| ステップ 1 | コントローラ上での新規 Telnet セッションを許可または禁止するには、次のコマンドを入力します。 |

| ステップ 2 | コントローラ上での新規 SSH セッションを許可または禁止するには、次のコマンドを入力します。 |

| ステップ 3 |

非アクティブの Telnet セッションを終了させるまでの時間(分単位)を指定するには、次のコマンドを入力します。 config sessions timeout timeout timeout は、0 ~ 160 分の範囲内の値です。 デフォルト値は 5 分です。 値 0 は、タイムアウトなしを示します。 |

| ステップ 4 |

同時 Telnet セッションまたは SSH セッションの最大数を指定するには、次のコマンドを入力します。 config sessions maxsessions session_num session_num は、0 ~ 5 の範囲内の値です。 デフォルト値は 5 セッションです。 値 0 は、Telnet セッションまたは SSH セッションを許可しないことを意味します。 |

| ステップ 5 | 変更を保存するには、次のコマンドを入力します。 |

| ステップ 6 |

Telnet と SSH の設定を表示するには、次のコマンドを入力します。 RF-Network Name............................. TestNetwork1 Web Mode.................................... Enable Secure Web Mode............................. Enable Secure Web Mode Cipher-Option High.......... Disable Secure Web Mode Cipher-Option SSLv2......... Disable Secure Shell (ssh).......................... Enable Telnet................................... Disable ... |

| ステップ 7 |

Telnet セッションの設定を表示するには、次のコマンドを入力します。 CLI Login Timeout (minutes)............ 5 Maximum Number of CLI Sessions....... 5 |

| ステップ 8 |

アクティブな Telnet セッションをすべて表示するには、次のコマンドを入力します。 ID User Name Connection From Idle Time Session Time -- --------------- --------------- ------------ ------------ 00 admin EIA-232 00:00:00 00:19:04 |

| ステップ 9 | アクティブな Telnet セッションをすべて終了させる、または特定の Telnet セッションを終了させるには、次のコマンドを入力します。 |

Telnet または SSH を使用したアクセス ポイントのトラブルシューティング

Telnet または SSH を使用したアクセス ポイントのトラブルシューティングについて

コントローラは、Telnet プロトコルおよび Secure Shell(SSH)プロトコルを使用した Lightweight アクセス ポイントのトラブルシューティングをサポートしています。 これらのプロトコルを使用すると、特にアクセス ポイントがコントローラに接続できない場合に、デバッグを簡単に行うことができます。

- 潜在的な競合やネットワーク セキュリティの脅威を避けるために、Telnet または SSH のセッションを有効にしている間は config terminal、telnet、ssh、rsh、ping、traceroute、clear、clock、crypto、delete、fsck、lwapp、mkdir、radius、release、reload、rename、renew、rmdir、save、set、test、upgrade のコマンドを使用できないようになっています。

-

Telnet または SSH のセッション中に使用できる主なコマンドは、 debug、disable、enable、help、led、login、logout、more、no debug、show、systat、undebug、 where です。

(注)

コントローラ上で Telnet または SSH のセッションを設定する手順については、「Telnet および SSH セッションの設定」を参照してください。

- 注意事項および制約事項

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(GUI)

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(CLI)

注意事項および制約事項

Telnet または SSH を設定するには、ソフトウェア リリース 5.0 以降のリリースのコントローラ CLI を使用するか、ソフトウェア リリース 6.0 以降のリリースのコントローラ GUI を使用します。

Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(GUI)

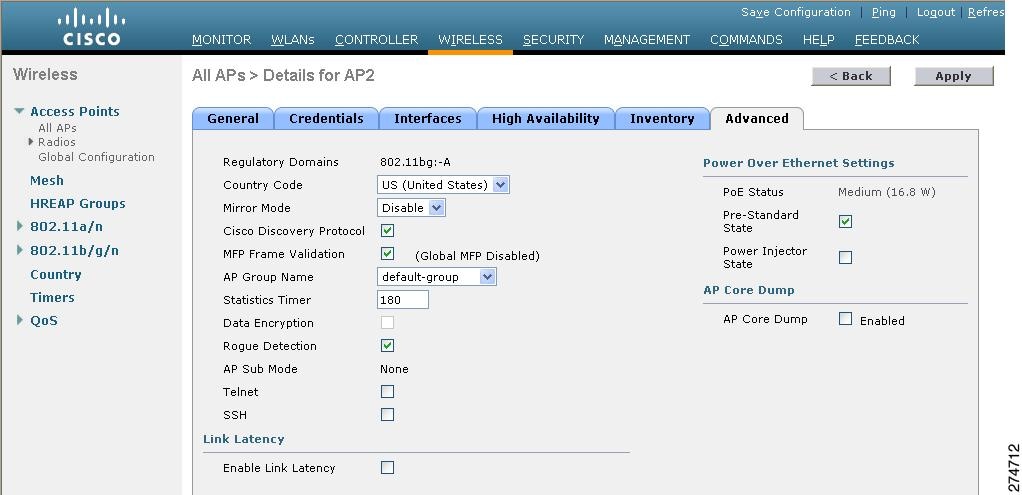

| ステップ 1 | [Wireless] > [Access Points] > [All APs] の順に選択して、[All APs] ページを開きます。 |

| ステップ 2 | Telnet または SSH を有効にするアクセス ポイントの名前をクリックします。 |

| ステップ 3 |

[Advanced]

タブを選択して、[All APs > Details for]([Advanced])ページを開きます。

|

| ステップ 4 | このアクセス ポイント上での Telnet 接続を有効にするには、[Telnet] チェックボックスをオンにします。 デフォルトではオフになっています。 |

| ステップ 5 | このアクセス ポイント上での SSH 接続を有効にするには、[SSH] チェックボックスをオンにします。 デフォルトではオフになっています。 |

| ステップ 6 | [Apply] をクリックして、変更を確定します。 |

| ステップ 7 | [Save Configuration] をクリックして、変更を保存します。 |

Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(CLI)

| ステップ 1 |

アクセス ポイントで Telnet または SSH の接続を有効にするには、次のコマンドを入力します。 config ap { telnet | ssh} enable Cisco_AP

|

||

| ステップ 2 | 変更を保存するには、次のコマンドを入力します。 | ||

| ステップ 3 |

アクセス ポイントで Telnet または SSH が有効になっているかどうかを確認するには、次のコマンドを入力します。 show ap config general Cisco_AP Cisco AP Identifier.............................. 5 Cisco AP Name.................................... AP33 Country code..................................... Multiple Countries:US,AE,AR,AT,AU,BH Reg. Domain allowed by Country................... 802.11bg:-ABCENR 802.11a:-ABCEN AP Country code.................................. US - United States AP Regulatory Domain............................. 802.11bg:-A 802.11a:-A Switch Port Number .............................. 2 MAC Address...................................... 00:19:2f:11:16:7a IP Address Configuration......................... Static IP assigned IP Address....................................... 10.22.8.133 IP NetMask....................................... 255.255.248.0 Gateway IP Addr.................................. 10.22.8.1 Domain........................................... Name Server...................................... Telnet State..................................... Enabled Ssh State........................................ Enabled ... |

コントローラの無線管理

ワイヤレス クライアントを使用してコントローラを監視および設定できます。 この機能は、コントローラとの間のアップロードおよびダウンロード以外のすべての管理タスクでサポートされています。

ワイヤレス クライアント デバイスから GUI または CLI を開くには、接続が許可されるようにコントローラを設定する必要があります。

ワイヤレス接続の有効化(GUI)

| ステップ 1 | GUI にログインします。 |

| ステップ 2 | ページを選択します。 |

| ステップ 3 | ワイヤレス クライアントからのアクセスが可能となるよう、コントローラ管理を有効にします。 |

| ステップ 4 | [Apply] をクリックします。 |

ワイヤレス接続の有効化(CLI)

| ステップ 1 | CLI にログインします。 |

| ステップ 2 | config network mgmt-via-wireless enable コマンドを入力します。 |

| ステップ 3 | ワイヤレス クライアントを使用して、コントローラに接続されている Lightweight アクセス ポイントにアソシエートします。 |

| ステップ 4 | ワイヤレス クライアントで、コントローラの Telnet セッションを開くか、コントローラの GUI にブラウザからアクセスします。 |