Cisco Wireless LAN Controller コンフィギュレーション ガイド リリース 7.3

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月29日

章のタイトル: ユーザ アカウントの管理

目次

- ユーザ アカウントの管理

- ゲスト アカウントの作成について

- 注意事項および制約事項

- Lobby Ambassador アカウントの作成

- ロビー アンバサダー アカウントの作成(GUI)

- ロビー アンバサダー アカウントの作成(CLI)

- ロビー アンバサダーとしてのゲスト ユーザ アカウントの作成(GUI)

- ゲスト ユーザ アカウントの表示

- ゲスト アカウントの表示(GUI)

- ゲスト アカウントの表示(CLI)

- Web 認証証明書の入手

- Web 認証証明書について

- Web 認証証明書の入手

- Web 認証証明書の入手(GUI)

- Web 認証証明書の入手(CLI)

- Web 認証プロセス

- 注意事項および制約事項

- デフォルトの Web 認証ログイン ページの選択

- デフォルトの Web 認証ログイン ページについて

- 注意事項および制約事項

- デフォルトの Web 認証ログイン ページの選択(GUI)

- デフォルトの Web 認証ログイン ページの選択(CLI)

- 例:カスタマイズされた Web 認証ログイン ページの作成

- 例:変更されたデフォルトの Web 認証ログイン ページの例

- 外部 Web サーバでのカスタマイズされた Web 認証ログイン ページの使用

- カスタマイズされた Web 認証ログイン ページについて

- 注意事項および制約事項

- 外部 Web サーバでのカスタマイズされた Web 認証ログイン ページの選択

- 外部 Web サーバでのカスタマイズされた Web 認証ログイン ページの選択(GUI)

- 外部 Web サーバでのカスタマイズされた Web 認証ログイン ページの選択(CLI)

- その他の関連資料

- カスタマイズされた Web 認証ログイン ページのダウンロード

- 注意事項および制約事項

- その他の関連資料

- カスタマイズされた Web 認証ログイン ページのダウンロード(GUI)

- カスタマイズされた Web 認証ログイン ページのダウンロード(CLI)

- その他の関連資料

- 例:カスタマイズされた Web 認証ログイン ページ

- Web 認証ログイン ページの設定の確認(CLI)

- WLAN ごとのログイン ページ、ログイン失敗ページ、およびログアウト ページの割り当て

- WLAN ごとのログイン ページ、ログイン失敗ページ、およびログアウト ページの割り当てについて

- WLAN ごとのログイン ページ、ログイン失敗ページ、およびログアウト ページの割り当て(GUI)

- WLAN ごとのログイン ページ、ログイン失敗ページ、およびログアウト ページの割り当て(CLI)

- 有線ゲスト アクセスの設定

- 有線ゲスト アクセスについて

- 有線ゲストのアクセスを設定するための前提条件

- 注意事項および制約事項

- 有線ゲスト アクセスの設定

- 有線ゲスト アクセスの設定(GUI)

- 有線ゲスト アクセスの設定(CLI)

- IPv6 クライアントのゲスト アクセスのサポート

この章で説明する内容は、次のとおりです。

- ゲスト アカウントの作成について

- 注意事項および制約事項

- Lobby Ambassador アカウントの作成

- ゲスト ユーザ アカウントの表示

- Web 認証証明書の入手

- Web 認証プロセス

- デフォルトの Web 認証ログイン ページの選択

- 外部 Web サーバでのカスタマイズされた Web 認証ログイン ページの使用

- 外部 Web サーバでのカスタマイズされた Web 認証ログイン ページの選択

- カスタマイズされた Web 認証ログイン ページのダウンロード

- WLAN ごとのログイン ページ、ログイン失敗ページ、およびログアウト ページの割り当て

- 有線ゲスト アクセスの設定

- 有線ゲスト アクセスの設定

- IPv6 クライアントのゲスト アクセスのサポート

ゲスト アカウントの作成について

コントローラは、WLAN 上でゲスト ユーザ アクセスを提供できます。 ゲスト ユーザ アカウント作成の最初の手順では、ロビー アンバサダー アカウントとしても知られる、ロビー管理者ユーザを作成します。 このアカウントを作成すると、ロビー アンバサダーはゲスト ユーザ アカウントをコントローラ上で作成および管理できます。 ロビー アンバサダーは、限定的な設定権限を持ち、ゲスト アカウントを管理するために使用する Web ページのみにアクセスできます。

ロビー アンバサダーは、ゲスト ユーザ アカウントを利用できる時間を指定できます。 指定した時間を経過すると、ゲスト ユーザ アカウントは、自動的に無効になります。

注意事項および制約事項

ローカル ユーザ データベースは、最大エントリ数が 2048(デフォルト値)に制限されています。 データベースは、ローカル管理ユーザ(ロビー アンバサダーを含む)、ローカル ネットワーク ユーザ(ゲスト ユーザを含む)、MAC フィルタ エントリ、除外リスト エントリ、およびアクセス ポイントの認可リスト エントリで共有します。 これらを合わせて、設定されている最大値を超えることはできません。

ロビー アンバサダー アカウントの作成(GUI)

ロビー アンバサダー アカウントの作成(CLI)

ロビー アンバサダー アカウントを作成するには、次のコマンドを使用します。

config mgmtuser add lobbyadmin_username lobbyadmin_pwd lobby-admin

(注) |

lobby-admin を read-only に置き換えると、読み取り専用の権限を持つアカウントを作成します。 lobby-admin を read-write に置き換えると、読み取りと書き込みの両方の権限を持つ管理アカウントを作成します。 |

ロビー アンバサダーとしてのゲスト ユーザ アカウントの作成(GUI)

| ステップ 1 | ユーザ名とパスワードを使用して、ロビー アンバサダーとしてコントローラにログインします。 [Lobby Ambassador Guest Management] > [Guest Users List] ページが表示されます。 | ||||

| ステップ 2 | [New] をクリックして、ゲスト ユーザ アカウントを作成します。 [Lobby Ambassador Guest Management] > [Guest Users List > New] ページが表示されます。 | ||||

| ステップ 3 | [User Name] テキスト ボックスに、ゲスト ユーザの名前を入力します。 最大 24 文字を入力することができます。 | ||||

| ステップ 4 | 次のいずれかの操作を行います。 | ||||

| ステップ 5 |

[Lifetime] ドロップダウン リストから、このゲスト ユーザ アカウントをアクティブにする時間(日数、時間数、分数、秒数)を選択します。 4 つのテキスト ボックスの値をすべてゼロ(0)にすると、永続的なアカウントとなります。

|

||||

| ステップ 6 |

[WLAN SSID] ドロップダウン リストから、ゲスト ユーザが使用する SSID を選択します。 表示された WLAN だけが、レイヤ 3 の Web 認証が設定された WLAN です。

|

||||

| ステップ 7 | [Description] テキスト ボックスに、ゲスト ユーザ アカウントの説明を入力します。 最大 32 文字を入力することができます。 | ||||

| ステップ 8 |

[Apply]

をクリックして、変更を確定します。 新しいゲスト ユーザ アカウントが、[Guest Users List] ページのゲスト ユーザ リストに表示されます。 このページから、すべてのゲスト ユーザ アカウント、それぞれの WLAN SSID およびライフタイムを表示できます。 また、ゲスト ユーザ アカウントを編集、または削除することができます。 ゲスト ユーザ アカウントを削除する場合、ゲスト WLAN を使用し、そのアカウントのユーザ名を使用してログインしているクライアントはすべて削除されます。 |

||||

| ステップ 9 | 新しいゲスト ユーザ アカウントを作成するには、この手順を繰り返します。 |

ゲスト アカウントの表示(GUI)

コントローラ GUI を使用してゲスト ユーザ アカウントを表示するには、 を選択します。 [Local Net Users] ページが表示されます。

このページから、すべてのローカル ネット ユーザ アカウント(ゲスト ユーザ アカウントを含む)を表示し、必要に応じて編集または削除することができます。 ゲスト ユーザ アカウントを削除する場合、ゲスト WLAN を使用し、そのアカウントのユーザ名を使用してログインしているクライアントはすべて削除されます。

ゲスト アカウントの表示(CLI)

コントローラ CLI を使用して、すべてのローカル ネット ユーザ アカウント(ゲスト ユーザ アカウントを含む)を表示するには、次のコマンドを入力します。

Web 認証証明書について

コントローラのオペレーティング システムが十分な機能を持つ Web 認証証明書を自動的に生成するため、何もすることなく、レイヤ 3 Web 認証で証明書を使用することができます。 ただし、必要に応じて、新しい Web 認証証明書を生成するようにオペレーティング システムに指示したり、外部で生成された SSL 証明書をダウンロードすることもできます。

Web 認証証明書の入手(GUI)

| ステップ 1 | [Security] > [Web Auth] > [Certificate] を選択して、[Web Authentication Certificate] ページを開きます。 |

| ステップ 2 | オペレーティング システムで生成された新しい Web 認証証明書を使用する手順は、次のとおりです。 |

| ステップ 3 |

外部で生成された Web 認証証明書を使用する手順は、次のとおりです。

|

Web 認証証明書の入手(CLI)

| ステップ 1 |

次のコマンドを入力して、現在の Web 認証証明書を表示します。 Web Administration Certificate................... Locally Generated Web Authentication Certificate................... Locally Generated Certificate compatibility mode:............... off |

||||

| ステップ 2 |

オペレーティング システムで新しい Web 認証証明書を生成する手順は、次のとおりです。

|

||||

| ステップ 3 |

外部で生成された Web 認証証明書を使用する手順は、次のとおりです。

|

Web 認証プロセス

Web 認証は、レイヤ 3 セキュリティ機能です。これにより、コントローラは、クライアントが有効なユーザ名およびパスワードを正しく提供しない限り、そのクライアントに対する IP トラフィック(DHCP 関連パケットを除く)を許可しません。 Web 認証を使用してクライアントを認証する場合、各クライアントのユーザ名とパスワードを定義する必要があります。 クライアントは、ワイヤレス LAN に join する際に、ログイン ページの指示に従ってユーザ名とパスワードを入力する必要があります。

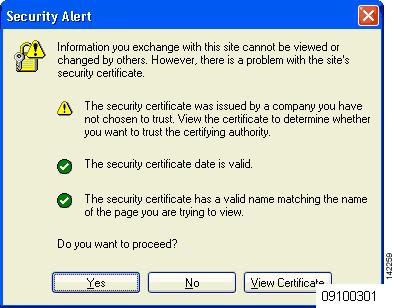

注意事項および制約事項

Web 認証が(レイヤ 3 セキュリティ下で)有効になっている場合、ユーザが、最初にある URL にアクセスしようとした際に、Web ブラウザにセキュリティ警告が表示されることがあります。

(注) |

VPN ユーザを許可するよう設定されている事前認証 ACL でクライアントが WebAuth SSID に接続すると、クライアントは数分ごとに SSID から切断されます。 Webauth SSID の接続には、Web ページでの認証が必要です。 |

ユーザが [Yes] をクリックして続行した後(または、クライアントのブラウザにセキュリティ警告が表示されない場合)、Web 認証システムのログイン ページが表示されます。

セキュリティ警告が表示されないようにするには、次の手順を実行します。

- [Security Alert] ページで [View Certificate] をクリックします。

- [Install Certificate] をクリックします。

- [Certificate Import Wizard] が表示されたら、[New] をクリックします。

- [Place all certificates in the following store] を選択して、[Browse] をクリックします。

- [Select Certificate Store] ページの下部で、[Show Physical Stores] チェックボックスをオンにします。

- [Trusted Root Certification Authorities] フォルダを展開して、[Local Computer] を選択します。

- [OK] をクリックします。

- [Next] > [Finish] の順にクリックします。

- 「The import was successful」というメッセージが表示されたら、[OK] をクリックします。

-

PC をリブートします。 次回 Web 認証を試みるときには、ログイン ページが表示されます。

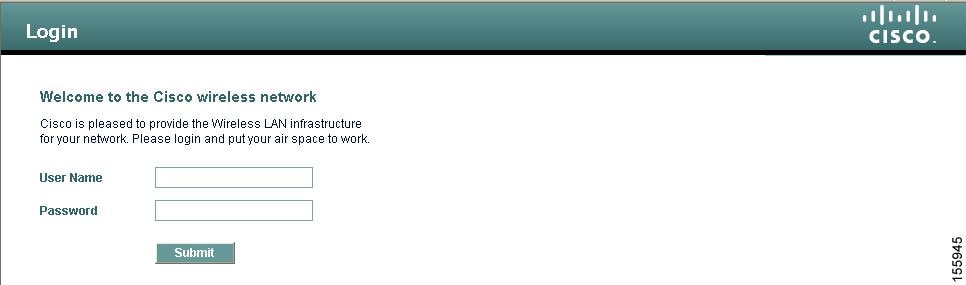

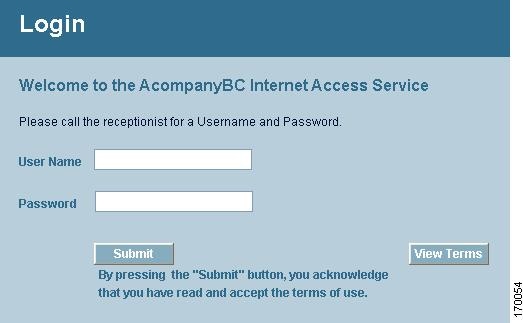

図 2. デフォルトの Web 認証ログイン ページ. 次の図は、デフォルトの Web 認証ログイン ページを示しています。

デフォルトのログイン ページには、Cisco ロゴや Cisco 特有のテキストが表示されます。 Web 認証システムが次のいずれかを表示するように選択できます。

- デフォルトのログイン ページ

- デフォルトのログイン ページの変更バージョン

- 外部の Web サーバに設定する、カスタマイズされたログイン ページ

- コントローラにダウンロードする、カスタマイズされたログイン ページ

デフォルトの Web 認証ログイン ページのセクションを選択すると、Web 認証ログイン ページの表示方法を選択する手順が記載されています。

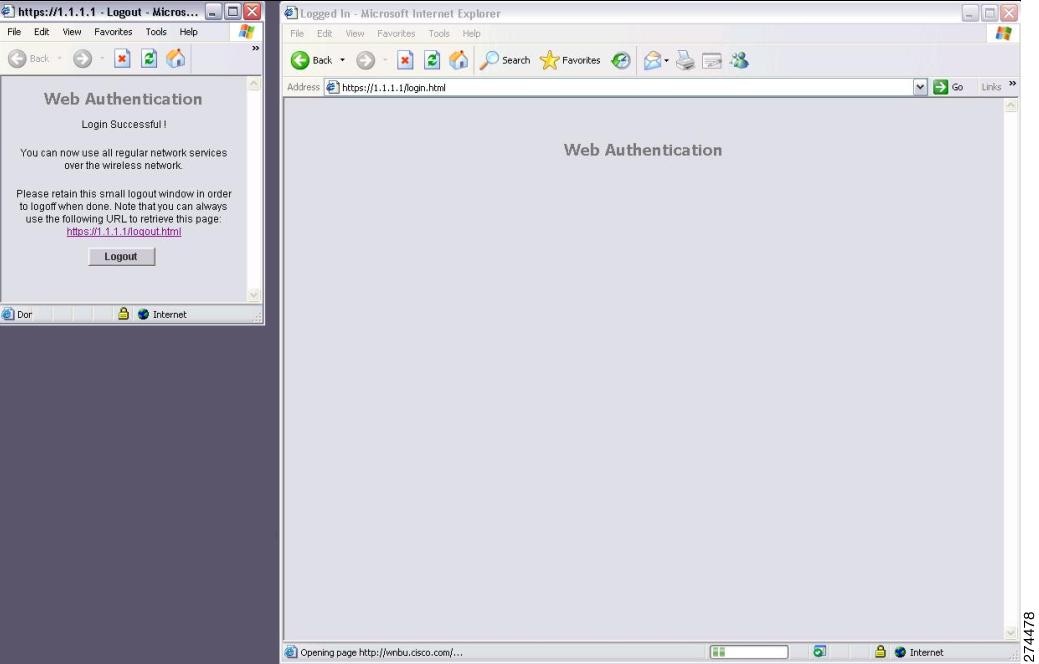

Web 認証ログイン ページで、ユーザが有効なユーザ名とパスワードを入力し、 [Submit] をクリックすると、Web 認証システムは、ログインに成功したことを示すページを表示し、認証されたクライアントは要求した URL にリダイレクトされます。

デフォルトのログイン成功ページには、仮想ゲートウェイ アドレスの URL(https://1.1.1.1/logout.html)が表示されます。 コントローラの仮想インターフェイスに設定した IP アドレスは、ログイン ページのリダイレクト アドレスとして機能します。

デフォルトの Web 認証ログイン ページの選択

デフォルトの Web 認証ログイン ページについて

内部コントローラの Web サーバによって処理されるカスタムの webauth bundle を使用する場合は、ページに 5 つを超える要素(HTML、CSS、イメージなど)を含めることはできません。 これは、内部コントローラの Web サーバが実装する DoS 保護メカニズムにより、各クライアントが開く同時 TCP 接続が負荷に応じて最大 5 つに制限されるためです。 ブラウザが DoS 保護を処理する方法によっては、ページに多くの要素が含まれているためにページのロードが遅くなることがあり、一部のブラウザは、同時に 5 つを超える TCP セッションを開こうとする場合があります(Firefox 4 など)。

複雑なカスタムの Web 認証モジュールが存在する場合は、コントローラ上の外部 Web 認証設定を使用して、完全なログイン ページが外部 Web サーバでホストされるようにすることを推奨します。

注意事項および制約事項

ユーザが SSLv2 専用に設定されているブラウザを使用して Web ページに接続するのを防止する場合は、 config network secureweb cipher-option sslv2 disable コマンドを入力して、Web 認証に対して SSLv2 を無効にできます。 このコマンドを使用すると、ユーザは、SSLv3 以降のリリースなどのよりセキュアなプロトコルを使用するように設定したブラウザを使用しなければなりません。 デフォルト値は [disabled] です。

デフォルトの Web 認証ログイン ページの選択(GUI)

| ステップ 1 | [Security] > [Web Auth] > [Web Login Page] の順に選択して、[Web Login] ページを開きます。 | ||

| ステップ 2 | [Web Authentication Type] ドロップダウン リストから [Internal (Default)] を選択します。 | ||

| ステップ 3 | デフォルトの Web 認証ログイン ページをそのまま使用する場合、ステップ 8 に進みます。 デフォルトのログイン ページを変更する場合は、ステップ 4 に進みます。 | ||

| ステップ 4 | デフォルト ページの右上に表示されている Cisco ロゴを非表示にするには、[Cisco Logo] の [Hide] オプションを選択します。 表示する場合は、[Show] オプションをクリックします。 | ||

| ステップ 5 |

ログイン後にユーザを特定の URL(会社の URL など)にダイレクトさせる場合、[Redirect URL After Login] テキスト ボックスに必要な URL を入力します。 最大 254 文字を入力することができます。

|

||

| ステップ 6 | ログイン ページで独自のヘッドラインを作成する場合、[Headline] テキスト ボックスに必要なテキストを入力します。 最大 127 文字を入力することができます。 デフォルトのヘッドラインは、「Welcome to the Cisco wireless network」です。 | ||

| ステップ 7 | ログイン ページで独自のメッセージを作成する場合、[Message] テキスト ボックスに必要なテキストを入力します。 最大 2047 文字を入力することができます。 デフォルトのメッセージは、「Cisco is pleased to provide the Wireless LAN infrastructure for your network. Please login and put your air space to work.」です。 | ||

| ステップ 8 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 9 | [Preview] をクリックして、Web 認証ログイン ページを表示します。 | ||

| ステップ 10 | ログイン ページの内容と外観に満足したら、[Save Configuration] をクリックして変更を保存します。 納得いかない場合は、納得する結果を得られるように必要に応じて上記手順を繰り返します。 |

デフォルトの Web 認証ログイン ページの選択(CLI)

| ステップ 1 | 次のコマンドを入力して、デフォルトの Web 認証タイプを指定します。 | ||||

| ステップ 2 | デフォルトの Web 認証ログイン ページをそのまま使用する場合、ステップ 7 に進みます デフォルトのログイン ページを変更する場合は、ステップ 3 に進みます。 | ||||

| ステップ 3 | デフォルトのログイン ページの右上に表示されている Cisco ロゴの表示/非表示を切り替えるには、次のコマンドを入力します。 | ||||

| ステップ 4 |

ユーザをログイン後に特定の URL(会社の URL など)に転送させる場合、次のコマンドを入力します。 config custom-web redirecturl url URL には最大 130 文字を入力することができます。 リダイレクト先をデフォルトの設定に戻すには、 clear redirecturl コマンドを入力します。

|

||||

| ステップ 5 |

ログイン ページで独自のヘッドラインを作成する場合、次のコマンドを入力します。 config custom-web webtitle title 最大 130 文字を入力することができます。 デフォルトのヘッドラインは、「Welcome to the Cisco wireless network」です。ヘッドラインをデフォルトの設定に戻すには、 clear webtitle コマンドを入力します。 |

||||

| ステップ 6 |

ログイン ページで独自のメッセージを作成する場合、次のコマンドを入力します。 config custom-web webmessage message 最大 130 文字を入力することができます。 デフォルトのメッセージは、「Cisco is pleased to provide the Wireless LAN infrastructure for your network. Please login and put your air space to work.」です。メッセージをデフォルトの設定に戻すには、 clear webmessage コマンドを入力します。 |

||||

| ステップ 7 |

[web authentication logout] ポップアップ ウィンドウを有効または無効にするには、次のコマンドを入力します。 config custom-web logout-popup {enable | disable} |

||||

| ステップ 8 | save config コマンドを入力して、設定を保存します。 | ||||

| ステップ 9 |

次の手順で独自のロゴを Web 認証ログイン ページにインポートします。

|

||||

| ステップ 10 | Web 認証ログイン ページの設定の確認(CLI)の項の指示に従って、設定を確認します。 |

例:カスタマイズされた Web 認証ログイン ページの作成

この項では、カスタマイズされた Web 認証ログイン ページの作成について説明します。作成後は、外部 Web サーバからアクセスできるようになります。

Web 認証ログイン ページのテンプレートを次に示します。 カスタマイズされたページを作成する際に、モデルとして使用できます。

<html> <head> <meta http-equiv="Pragma" content="no-cache"> <meta HTTP-EQUIV="Content-Type" CONTENT="text/html; charset=iso-8859-1"> <title>Web Authentication</title> <script> function submitAction(){ var link = document.location.href; var searchString = "redirect="; var equalIndex = link.indexOf(searchString); var redirectUrl = ""; if (document.forms[0].action == "") { var url = window.location.href; var args = new Object(); var query = location.search.substring(1); var pairs = query.split("&"); for(var i=0;i<pairs.length;i++){ var pos = pairs[i].indexOf('='); if(pos == -1) continue; var argname = pairs[i].substring(0,pos); var value = pairs[i].substring(pos+1); args[argname] = unescape(value); } document.forms[0].action = args.switch_url; } if(equalIndex >= 0) { equalIndex += searchString.length; redirectUrl = ""; redirectUrl += link.substring(equalIndex); } if(redirectUrl.length > 255) redirectUrl = redirectUrl.substring(0,255); document.forms[0].redirect_url.value = redirectUrl; document.forms[0].buttonClicked.value = 4; document.forms[0].submit(); } function loadAction(){ var url = window.location.href; var args = new Object(); var query = location.search.substring(1); var pairs = query.split("&"); for(var i=0;i<pairs.length;i++){ var pos = pairs[i].indexOf('='); if(pos == -1) continue; var argname = pairs[i].substring(0,pos); var value = pairs[i].substring(pos+1); args[argname] = unescape(value); } //alert( "AP MAC Address is " + args.ap_mac); //alert( "The Switch URL to post user credentials is " + args.switch_url); document.forms[0].action = args.switch_url; // This is the status code returned from webauth login action // Any value of status code from 1 to 5 is error condition and user // should be shown error as below or modify the message as it suits // the customer if(args.statusCode == 1){ alert("You are already logged in. No further action is required on your part."); } else if(args.statusCode == 2){ alert("You are not configured to authenticate against web portal. No further action is required on your part."); } else if(args.statusCode == 3){ alert("The username specified cannot be used at this time. Perhaps the username is already logged into the system?"); } else if(args.statusCode == 4){ alert("The User has been excluded. Please contact the administrator."); } else if(args.statusCode == 5){ alert("Invalid username and password. Please try again."); } else if(args.statusCode == 6){ alert("Invalid email address format. Please try again."); } } </script> </head> <body topmargin="50" marginheight="50" onload="loadAction();"> <form method="post" action="https://209.165.200.225/login.html"> <input TYPE="hidden" NAME="buttonClicked" SIZE="16" MAXLENGTH="15" value="0"> <input TYPE="hidden" NAME="redirect_url" SIZE="255" MAXLENGTH="255" VALUE=""> <input TYPE="hidden" NAME="err_flag" SIZE="16" MAXLENGTH="15" value="0"> <div align="center"> <table border="0" cellspacing="0" cellpadding="0"> <tr> <td> </td></tr> <tr align="center"> <td colspan="2"><font size="10" color="#336699">Web Authentication</font></td></tr> <tr align="center"> <td colspan="2"> User Name <input type="TEXT" name="username" SIZE="25" MAXLENGTH="63" VALUE=""> </td> </tr> <tr align="center" > <td colspan="2"> Password <input type="Password" name="password" SIZE="25" MAXLENGTH="24"> </td> </tr> <tr align="center"> <td colspan="2"><input type="button" name="Submit" value="Submit" class="button" onclick="submitAction();"> </td> </tr> </table> </div> </form> </body> </html>

ユーザのインターネット ブラウザがカスタマイズされたログイン ページにリダイレクトされるときに、次のパラメータが URL に追加されます。

- ap_mac:無線ユーザがアソシエートされているアクセス ポイントの MAC アドレス。

- switch_url:ユーザの資格情報を記録するコントローラの URL。

- redirect:認証に成功した後、ユーザがリダイレクトされる URL。

- statusCode:コントローラの Web 認証サーバから戻されるステータス コード。

- wlan:無線ユーザがアソシエートされている WLAN SSID。

- ステータス コード 1:「You are already logged in. No further action is required on your part.」

- ステータス コード 2:「You are not configured to authenticate against web portal. No further action is required on your part.」

- ステータス コード 3:「The username specified cannot be used at this time. Perhaps the username is already logged into the system?」

- ステータス コード 4:「You have been excluded.」

-

ステータス コード 5:「The User Name and Password combination you have entered is invalid. Please try again.」

(注)

詳細については、次の URL にある『 External Web Authentication with Wireless LAN Controllers Configuration Example』を参照してください。http://www.cisco.com/en/US/tech/tk722/tk809/technologies_configuration_example09186a008076f974.shtml

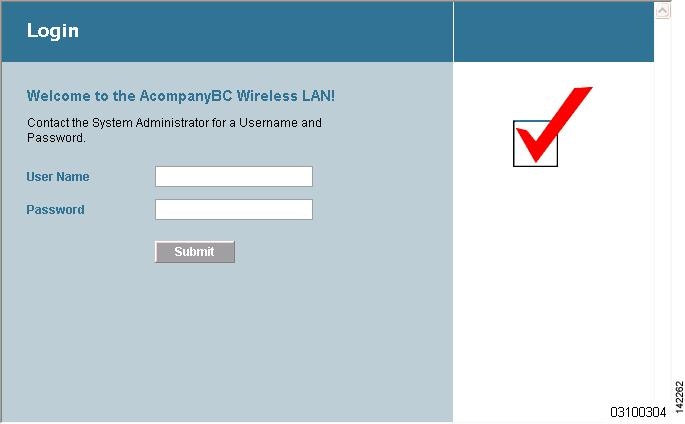

例:変更されたデフォルトの Web 認証ログイン ページの例

次の図は、変更されたデフォルトの Web 認証ログイン ページの例を示しています。

このログイン ページは、次の CLI コマンドを使用して作成されました。

- config custom-web weblogo disable

- config custom-web webtitle Welcome to the AcompanyBC Wireless LAN!

- config custom-web webmessage Contact the System Administrator for a Username and Password.

-

transfer download

start

以下に類似した情報が表示されます。

Mode........................................... TFTP Data Type...................................... Login Image TFTP Server IP................................. xxx.xxx.xxx.xxx TFTP Path...................................... / TFTP Filename..................................... Logo.gif This may take some time. Are you sure you want to start? (y/n) y TFTP Image transfer starting. Image installed.

-

config custom-web redirecturl

url

show custom-web

Cisco Logo.................. Disabled CustomLogo.................. 00_logo.gif Custom Title................ Welcome to the AcompanyBC Wireless LAN! Custom Message ............. Contact the System Administrator for a Username and Password. Custom Redirect URL......... http://www.AcompanyBC.com Web Authentication Mode..... Disabled Web Authentication URL........ Disabled

外部 Web サーバでのカスタマイズされた Web 認証ログイン ページの使用

カスタマイズされた Web 認証ログイン ページについて

Web 認証ログイン ページをカスタマイズして、外部 Web サーバにリダイレクトすることができます。 この機能を有効にすると、ユーザは、外部 Web サーバ上のカスタマイズされたログイン ページへダイレクトされます。

注意事項および制約事項

外部 Web サーバに対して、WLAN 上で事前認証アクセス コントロール リスト(ACL)を設定し、[Security Policies > Web Policy on the WLANs > Edit] ページで、WLAN 事前認証 ACL としてこの ACL を選択する必要があります。

外部 Web サーバでのカスタマイズされた Web 認証ログイン ページの選択(GUI)

| ステップ 1 | の順に選択して、[Web Login] ページを開きます。 |

| ステップ 2 | [Web Authentication Type] ドロップダウン リストから [External (Redirect to external server)] を選択します。 |

| ステップ 3 |

[Redirect URL after login] テキスト ボックスに、ログイン後にユーザをリダイレクトさせる URL を入力します。 たとえば、会社の URL を入力すると、ユーザがログインした後にその URL へ転送されます。 最大入力長は 254 文字です。 デフォルトでは、ユーザは、ログイン ページが機能する前にユーザのブラウザに入力された URL にリダイレクトされます。 Web サーバ上でカスタマイズされた Web 認証ログイン ページの URL を入力します。 最大 252 文字を入力することができます。 |

| ステップ 4 | [External Webauth URL] テキスト ボックスに、外部 Web 認証に使用する URL を入力します。 |

| ステップ 5 | [Apply] をクリックします。 |

| ステップ 6 | [Save Configuration] をクリックします。 |

外部 Web サーバでのカスタマイズされた Web 認証ログイン ページの選択(CLI)

| ステップ 1 | 次のコマンドを入力して、Web 認証タイプを指定します。 |

| ステップ 2 | 次のコマンドを入力して、Web サーバ上でカスタマイズされた Web 認証ログイン ページの URL を指定します。 |

| ステップ 3 |

次のコマンドを入力して、Web サーバの IP アドレスを指定します。 config custom-web ext-webserver { add | delete} server_IP_address |

| ステップ 4 | save config コマンドを入力して、設定を保存します。 |

| ステップ 5 | Web 認証ログイン ページの設定の確認(CLI)の項の指示に従って、設定を確認します。 |

その他の関連資料

ACL の詳細については、セキュリティ ソリューションの設定を参照してください。

カスタマイズされた Web 認証ログイン ページのダウンロード

Web 認証ログイン ページに使用するページやイメージ ファイルを .tar ファイルに圧縮してコントローラへダウンロードできます。 これらのファイルは、webauth bundle と呼ばれています。 ファイルの最大許容サイズは、非圧縮の状態で 1 MB です。 .tar ファイルがローカル TFTP サーバからダウンロードされる際、コントローラのファイル システムに、展開済みファイルとして取り込まれます。

(注) |

webauth bundle を GNU に準拠していない .tar 圧縮アプリケーションでロードすると、コントローラはこの bundle のファイルを解凍できず、「Extracting error」および「TFTP transfer failed」というエラー メッセージが表示されます。このため、PicoZip など GNU 標準に準拠するアプリケーションを使用して、webauth bundle の .tar ファイルを圧縮することを推奨します。 |

(注) |

設定のバックアップには、webauth bundle や外部ライセンスなど、ダウンロードしてコントローラに格納した付加的なファイルやコンポーネントは含まれないため、このようなファイルやコンポーネントの外部バックアップ コピーは手動で保存する必要があります。 |

(注) |

カスタマイズされた webauth bundle に異なる要素が 4 つ以上含まれる場合は、コントローラ上の TCP レート制限ポリシーが原因で発生するページの読み込み上の問題を防ぐために、外部サーバを使用してください。 |

- 注意事項および制約事項

- その他の関連資料

- カスタマイズされた Web 認証ログイン ページのダウンロード(GUI)

- カスタマイズされた Web 認証ログイン ページのダウンロード(CLI)

- その他の関連資料

- 例:カスタマイズされた Web 認証ログイン ページ

- Web 認証ログイン ページの設定の確認(CLI)

注意事項および制約事項

- ログイン ページの名前を login.html とします。 コントローラは、この名前に基づいて Web 認証 URL を作成します。 webauth bundle の展開後にこのファイルが見つからない場合、bundle は破棄され、エラー メッセージが表示されます。

- ユーザ名とパスワードの両方に入力テキスト ボックスを提供する。

- リダイレクト先の URL を元の URL から抽出後、非表示入力アイテムとして保持する。

- 元の URL からアクション URL を抽出して、ページに設定する。

- リターン ステータス コードをデコードするスクリプトを提供する。

- メイン ページで使用されているすべてのパス(たとえば、イメージを参照するパス)を確認する。

- バンドル内のすべてのファイル名が 30 文字以内であることを確認する。

その他の関連資料

ログイン ページ例を Cisco Prime インフラストラクチャからダウンロードし、カスタマイズされたログイン・ページの開始点として利用できます。 詳細については、Cisco Prime インフラストラクチャのドキュメントを参照してください。

カスタマイズされた Web 認証ログイン ページのダウンロード(GUI)

| ステップ 1 | ファイルのダウンロードで TFTP サーバを使用できることを確認します。 |

| ステップ 2 | ログイン ページが含まれる .tar ファイルを TFTP サーバのデフォルトディレクトリに移動します。 |

| ステップ 3 | [Commands] > [Download File] の順に選択して、[Download File to Controller] ページを開きます。 |

| ステップ 4 | [File Type] ドロップダウン リストから、[Webauth Bundle] を選択します。 |

| ステップ 5 | [Transfer Mode] ドロップダウン リストから、[TFTP] または [FTP] を選択します。 |

| ステップ 6 | [IP Address] テキスト ボックスに、TFTP サーバの IP アドレスを入力します。 |

| ステップ 7 | TFTP サーバを使用している場合は、コントローラによる .tar ファイルのダウンロードの最大試行回数を [Maximum Retries] テキスト ボックスに入力します。 |

| ステップ 8 | TFTP サーバを使用している場合は、コントローラによる *.tar ファイルのダウンロード試行がタイムアウトするまでの時間(秒数)を [Timeout] テキスト ボックスに入力します。 |

| ステップ 9 | [File Path] テキスト ボックスに、ダウンロードする .tar ファイルのパスを入力します。 デフォルト値は「/」です。 |

| ステップ 10 | [File Name] テキスト ボックスに、ダウンロードする .tar ファイルの名前を入力します。 |

| ステップ 11 | FTP サーバを使用している場合は、次の手順に従います。 |

| ステップ 12 | [Download] をクリックして、.tar ファイルをコントローラへダウンロードします。 |

| ステップ 13 | [Security] > [Web Auth] > [Web Login Page] の順に選択して、[Web Login] ページを開きます。 |

| ステップ 14 | [Web Authentication Type] ドロップダウン リストから [Customized (Downloaded)] を選択します。 |

| ステップ 15 | [Apply] をクリックして、変更を確定します。 |

| ステップ 16 | [Preview] をクリックして、カスタマイズされた Web 認証ログイン ページを表示します。 |

| ステップ 17 | ログイン ページの内容と外観に満足したら、[Save Configuration] をクリックして変更を保存します。 |

カスタマイズされた Web 認証ログイン ページのダウンロード(CLI)

| ステップ 1 | ファイルのダウンロードで TFTP サーバを使用できることを確認します。 デフォルトの Web 認証ログイン ページの選択(CLI)のステップ 8 にある TFTP サーバのセットアップのガイドラインを参照してください。 | ||

| ステップ 2 | ログイン ページが含まれる .tar ファイルを TFTP サーバのデフォルトディレクトリに移動します。 | ||

| ステップ 3 | 次のコマンドを入力して、ダウンロード モードを指定します。 | ||

| ステップ 4 | 次のコマンドを入力して、ダウンロードするファイルのタイプを指定します。 | ||

| ステップ 5 |

次のコマンドを入力して、TFTP サーバの IP アドレスを指定します。 transfer download serverip tftp-server-ip-address

|

||

| ステップ 6 | 次のコマンドを入力して、ダウンロード パスを指定します。 | ||

| ステップ 7 | 次のコマンドを入力して、ダウンロードするファイルを指定します。 | ||

| ステップ 8 | 次のコマンドを入力して、更新した設定を表示し、プロンプトに y と応答して現在のダウンロード設定を確認し、ダウンロードを開始します。 | ||

| ステップ 9 | 次のコマンドを入力して、Web 認証タイプを指定します。 | ||

| ステップ 10 | save config コマンドを入力して、設定を保存します。 |

その他の関連資料

「Web 認証プロセス」の項(11 ~ 9 ページ)を参照してください。

例:カスタマイズされた Web 認証ログイン ページ

次の図は、カスタマイズされた Web 認証ログイン ページの例を示しています。

Web 認証ログイン ページの設定の確認(CLI)

show custom-web コマンドを入力して、Web 認証ログイン ページに対する変更を確認します。 この例は、設定がデフォルト値に設定された際に表示される情報を示しています。

Cisco Logo..................................... Enabled CustomLogo..................................... Disabled Custom Title................................... Disabled Custom Message................................. Disabled Custom Redirect URL............................ Disabled Web Authentication Mode........................ Disabled Web Authentication URL......................... Disabled

この例は、設定が変更された際に表示される情報を示しています。

Cisco Logo..................................... Disabled CustomLogo..................................... 00_logo.gif Custom Title................................... Welcome to the AcompanyBC Wireless LAN! Custom Message................................. Contact the System Administrator for a Username and Password. Custom Redirect URL............................ Web Authentication Mode........................ Internal Web Authentication URL............................ Disabled

WLAN ごとのログイン ページ、ログイン失敗ページ、およびログアウト ページの割り当てについて

ユーザに対して、WLAN ごとに異なる Web 認証ログイン ページ、ログイン失敗ページ、ログアウト ページを表示できます。 この機能を使用すると、ゲスト ユーザや組織内のさまざまな部署の従業員など、さまざまなネットワーク ユーザに対し、ユーザ固有の Web 認証ページを表示できます。

すべての Web 認証タイプ([Internal]、[External]、[Customized])で異なるログイン ページを使用できます。 ただし、Web 認証タイプで [Customized] を選んだ場合に限り、異なるログイン失敗ページとログアウト ページを指定できます。

WLAN ごとのログイン ページ、ログイン失敗ページ、およびログアウト ページの割り当て(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 | ||

| ステップ 2 | Web ログイン ページ、ログイン失敗ページ、またはログアウト ページを割り当てる WLAN の ID 番号をクリックします。 | ||

| ステップ 3 | [Security] > [Layer 3] の順に選択します。 | ||

| ステップ 4 | [Web Policy] と [Authentication] が選択されていることを確認します。 | ||

| ステップ 5 | グローバル認証設定 Web 認証ページを無効にするには、[Override Global Config] チェックボックスをオンにします。 | ||

| ステップ 6 |

[Web Auth Type] ドロップダウン リストが表示されたら、次のオプションのいずれかを選択して、無線ゲスト ユーザ用の Web 認証ページを定義します。

|

||

| ステップ 7 |

ステップ 6 で Web 認証タイプとして [External] を選択した場合は、[AAA Servers]

を選択して、ドロップダウン リストから最大 3 つの RADIUS サーバおよび LDAP サーバを選択します。

|

||

| ステップ 8 |

次の手順で、Web 認証で接続するサーバの優先順位を指定します。

|

||

| ステップ 9 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 10 | [Save Configuration] をクリックして、変更を保存します。 |

WLAN ごとのログイン ページ、ログイン失敗ページ、およびログアウト ページの割り当て(CLI)

| ステップ 1 | 次のコマンドを入力して、Web ログイン ページ、ログイン失敗ページ、ログアウト ページを割り当てる WLAN の ID 番号を決定します。 | ||||

| ステップ 2 |

カスタマイズされた Web ログイン ページ、ログイン失敗ページ、ログアウト ページに無線ゲスト ユーザをログインさせる場合は、次のコマンドを入力して Web 認証ページのファイル名および表示する WLAN を指定します。

|

||||

| ステップ 3 | 次のコマンドを入力して外部サーバの URL を指定することにより、Web ログイン ページにアクセスする前に無線ゲスト ユーザを外部サーバにリダイレクトします。 | ||||

| ステップ 4 |

次のコマンドを入力して、Web 認証サーバの接続順序を定義します。 config wlan security web-auth server-precedence wlan_id { local | ldap | radius} { local | ldap | radius} { local | ldap | radius} サーバの Web 認証は、デフォルトではローカル、RADIUS、LDAP の順になっています。

|

||||

| ステップ 5 |

次のコマンドを入力して、無線ゲスト ユーザ用の Web 認証ページを定義します。 config wlan custom-web webauth-type { internal | customized | external} wlan_id |

||||

| ステップ 6 |

次のコマンドを入力して、グローバル カスタム Web 設定ではなく、WLAN 固有のカスタム Web 設定を使用します。 config wlan custom-web global disable wlan_id

|

||||

| ステップ 7 | 次のコマンドを入力して、変更を保存します。 |

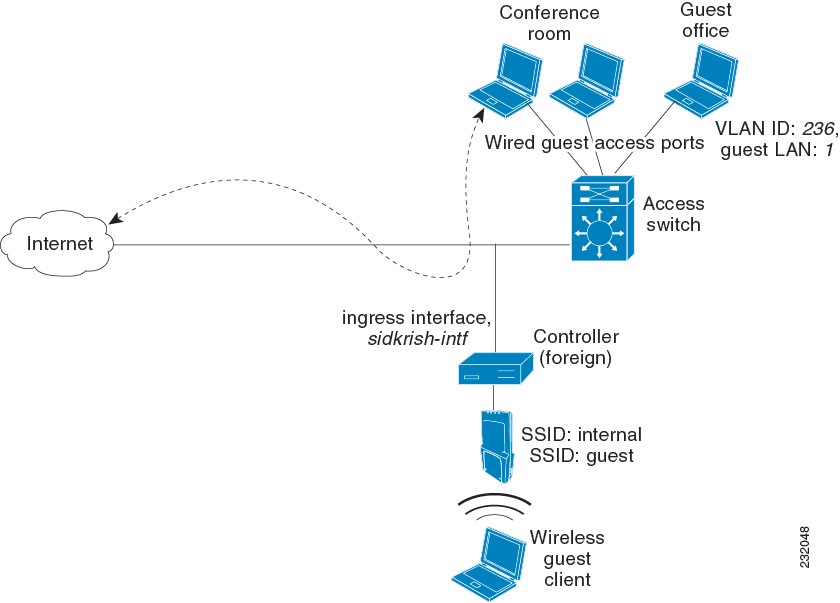

有線ゲスト アクセスについて

有線ゲスト アクセスにより、ゲスト ユーザはゲスト アクセス用に指定および設定されている有線イーサネット接続からゲスト アクセス ネットワークに接続できます。 有線ゲスト アクセス ポートは、ゲスト オフィスからまたは会議室の特定のポートを介して利用することもできます。 無線ゲスト ユーザ アカウントのように、有線ゲスト アクセス ポートが Lobby Ambassador 機能を使用するネットワークに追加されます。

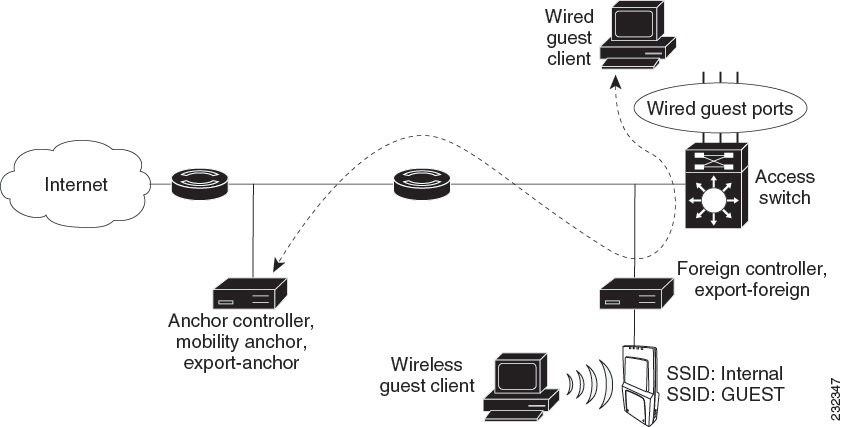

有線ゲスト アクセスは、スタンドアロン設定または、アンカー コントローラと外部コントローラの両方を使用するデュアル コントローラ設定で設定できます。 この後者の設定は、有線ゲスト アクセス トラフィックをさらに隔離するために使用されますが、有線ゲスト アクセスの展開には必須ではありません。

有線ゲスト アクセス ポートは最初、レイヤ 2 アクセス スイッチ上で、または有線ゲスト アクセス トラフィック用の VLAN インターフェイスで設定されているスイッチ ポート上で終端します。 有線ゲスト トラフィックはその後、アクセス スイッチからコントローラへトランクされます。 このコントローラは、アクセス スイッチ上で有線ゲスト アクセス VLAN にマップされているインターフェイスを使用して設定されます。

2 つのコントローラが使用されている場合、有線ゲスト トラフィックをアクセス スイッチから受信する外部コントローラは、アンカー コントローラへそのトラフィックを転送します。 このトラフィックを処理するために、外部コントローラとアンカー コントローラとの間で双方向 EoIP トンネルが確立されます。

(注) |

2 つのコントローラが展開されるとき、有線ゲスト アクセスはアンカーと外部アンカーによって管理されますが、有線ゲスト アクセス クライアントではモビリティがサポートされていません。 この場合、DHCP およびクライアントの Web 認証は、アンカー コントローラによって処理されます。 |

(注) |

QoS ロールと帯域幅コントラクトを設定することにより、ネットワーク内の有線ゲスト ユーザに割り当てられている帯域幅の量を指定できます。 |

有線ゲストのアクセスを設定するための前提条件

注意事項および制約事項

- 有線ゲスト アクセス インターフェイスは、タグ付きである必要があります。

- 有線ゲスト アクセス ポートは、外部コントローラと同じレイヤ 2 ネットワークになければなりません。

- コントローラ上で、最大 5 つの有線ゲスト アクセス LAN を設定できます。 また、有線ゲスト アクセス LAN では、複数のアンカーがサポートされます。

- 有線ゲスト アクセス クライアントに対して、レイヤ 3 Web 認証と Web パススルーがサポートされています。 レイヤ 2 セキュリティはサポートされていません。

- 予期しない結果が生じる場合があるため、有線ゲスト VLAN を複数の外部コントローラにトランクしないでください。

有線ゲスト アクセスの設定(GUI)

| ステップ 1 | 有線ゲスト ユーザ アクセス用の動的インターフェイスを作成するために、[Controller] > [Interfaces] の順に選択します。 [Interfaces] ページが表示されます。 | ||

| ステップ 2 | [New] をクリックして、[Interfaces > New] ページを開きます。 | ||

| ステップ 3 | 新しいインターフェイスの名前と VLAN ID を入力します。 | ||

| ステップ 4 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 5 | [Port Number] テキスト ボックスに、有効なポート番号を入力します。 0 ~ 25(両端の値を含む)の数値を入力できます。 | ||

| ステップ 6 | [Guest LAN] チェックボックスをオンにします。 | ||

| ステップ 7 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 8 | ゲスト ユーザ アクセス用に有線 LAN を作成するために、[WLANs] を選択します。 | ||

| ステップ 9 | [WLANs] ページで、ドロップダウン リストから [Create New] を選択して、[Go] をクリックします。 ページが表示されます。 | ||

| ステップ 10 | [Type] ドロップダウン リストから、[Guest LAN] を選択します。 | ||

| ステップ 11 | [Profile Name] テキスト ボックスに、ゲスト LAN を識別する名前を入力します。 スペースを使用しないでください。 | ||

| ステップ 12 |

[WLAN ID] ドロップダウン リストから、このゲスト LAN の ID 番号を選択します。

|

||

| ステップ 13 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 14 | [Status] パラメータの [Enabled] チェックボックスをオンにします。 | ||

| ステップ 15 | Web 認証([Web-Auth])は、デフォルトのセキュリティ ポリシーです。 Web パススルーに変更する場合は、ステップ 16 とステップ 17 を完了してから [Security] タブを選択します。 | ||

| ステップ 16 | [Ingress Interface] ドロップダウン リストから、ステップ 3 で作成した VLAN を選択します。 この VLAN は、レイヤ 2 アクセス スイッチを経由して、有線ゲスト クライアントとコントローラとの間のパスを提供します。 | ||

| ステップ 17 | [Egress Interface] ドロップダウン リストから、インターフェイスの名前を選択します。 この WLAN は、有線ゲスト クライアント トラフィックのコントローラから送信されるパスを提供します。 | ||

| ステップ 18 | 認証方式を変更する(たとえば、Web 認証から Web パススルーへ)場合、[Security] > [Layer 3] の順に選択します。 [WLANs > Edit]([Security] > [Layer 3])ページが表示されます。 | ||

| ステップ 19 | [Layer 3 Security] ドロップダウン リストから、次のいずれかを選択します。 | ||

| ステップ 20 | [Web Passthrough] オプションを選択する場合、[Email Input] チェックボックスが表示されます。 ユーザがネットワークに接続しようとしたとき、電子メール アドレスの入力を求める場合は、このチェックボックスをオンにします。 | ||

| ステップ 21 | [Web Login Page] に設定されているグローバル認証設定を無効にするには、[Override Global Config] チェックボックスをオンにします。 | ||

| ステップ 22 |

[Web Auth Type] ドロップダウン リストが表示されたら、次のオプションのいずれかを選択して、有線ゲスト ユーザ用の Web 認証ページを定義します。

|

||

| ステップ 23 |

ステップ 22 で Web 認証タイプとして [External] を選択した場合は、[AAA Servers]

を選択して、ドロップダウン リストから最大 3 つの RADIUS サーバおよび LDAP サーバを選択します。

|

||

| ステップ 24 |

次の手順で、Web 認証で接続するサーバの優先順位を指定します。

|

||

| ステップ 25 | [Apply] をクリックします。 | ||

| ステップ 26 | [Save Configuration] をクリックします。 | ||

| ステップ 27 | 2 番めの(アンカー)コントローラがネットワークで使用中の場合は、このプロセスを繰り返します。 |

有線ゲスト アクセスの設定(CLI)

| ステップ 1 | 次のコマンドを入力して、有線ゲスト ユーザのアクセス用の動的インターフェイス(VLAN)を作成します。 | ||||

| ステップ 2 |

リンク集約トランクが設定されていない場合、次のコマンドを入力して、物理ポートをインターフェイスにマッピングします。 config interface port interface_name primary_port { secondary_port} |

||||

| ステップ 3 |

次のコマンドを入力して、ゲスト LAN VLAN を有効または無効にします。 config interface guest-lan interface_name { enable | disable} |

||||

| ステップ 4 |

有線クライアント トラフィック用の有線 LAN を作成して、インターフェイスにアソシエートさせるには、次のコマンドを入力します。 config guest-lan create guest_lan_id interface_name ゲスト LAN ID は、1 ~ 5(両端の値を含む)にする必要があります。

|

||||

| ステップ 5 |

レイヤ 2 アクセス スイッチ経由で、有線ゲスト クライアントとコントローラ間のパスを提供する有線ゲスト VLAN の入力インターフェイスを設定するには、次のコマンドを入力します。 config guest-lan ingress-interface guest_lan_id interface_name |

||||

| ステップ 6 |

コントローラから有線ゲスト トラフィックを送信するように出力インターフェイスを設定するには、次のコマンドを入力します。 config guest-lan interface guest_lan_id interface_name

|

||||

| ステップ 7 |

有線ゲスト LAN のセキュリティ ポリシーを設定するには、次のコマンドを入力します。 config guest-lan security { web-auth enable guest_lan_id | web-passthrough enable guest_lan_id}

|

||||

| ステップ 8 | 有線ゲスト LAN を有効または無効にするには、次のコマンドを入力します。 | ||||

| ステップ 9 |

カスタマイズされた Web ログイン ページ、ログイン失敗ページ、ログアウト ページに有線ゲスト ユーザをログインさせる場合は、次のコマンドを入力して、Web 認証ページのファイル名および表示するゲスト LAN を指定します。

|

||||

| ステップ 10 |

有線ゲスト ユーザが Web ログイン ページにアクセスする前に有線ゲスト ユーザを外部サーバにリダイレクトする場合は、次のコマンドを入力して、外部サーバの URL を指定します。 config guest-lan custom-web ext-webauth-url ext_web_url guest_lan_id |

||||

| ステップ 11 |

ローカル(コントローラ)または外部(RADIUS、LDAP)の Web 認証サーバの接続順序を定義するには、次のコマンドを入力します。 config wlan security web-auth server-precedence wlan_id { local | ldap | radius} { local | ldap | radius} { local | ldap | radius} サーバの Web 認証は、デフォルトではローカル、RADIUS、LDAP の順になっています。

|

||||

| ステップ 12 |

有線ゲスト ユーザ用の Web ログイン ページを定義するには、次のコマンドを入力します。 config guest-lan custom-web webauth-type { internal | customized | external} guest_lan_id |

||||

| ステップ 13 |

グローバル カスタム Web 設定ではなく、ゲスト LAN 固有のカスタム Web 設定を使用するには、次のコマンドを入力します。 config guest-lan custom-web global disable guest_lan_id

|

||||

| ステップ 14 |

次のコマンドを入力して、変更を保存します。

|

||||

| ステップ 15 |

次のコマンドを入力して、特定のゲスト LAN に対するカスタマイズ Web 認証設定を表示します。 show custom-web {all | guest-lan guest_lan_id }

show custom-web all コマンドに対しては、次のような情報が表示されます。 Radius Authentication Method..................... PAP Cisco Logo....................................... Enabled CustomLogo....................................... None Custom Title..................................... None Custom Message................................... None Custom Redirect URL.............................. None Web Authentication Type............... External External Web Authentication URL............ http:\9.43.0.100\login.html External Web Server list Index IP Address ----- --------------- 1 9.43.0.100 2 0.0.0.0 3 0.0.0.0 4 0.0.0.0 5 0.0.0.0 ... 20 0.0.0.0 Configuration Per Profile: WLAN ID: 1 WLAN Status................................... Enabled Web Security Policy........................... Web Based Authentication Global Status................................. Disabled WebAuth Type.................................. Customized Login Page.................................... login1.html Loginfailure page name....................... loginfailure1.html Logout page name............................. logout1.html WLAN ID: 2 WLAN Status................................... Enabled Web Security Policy........................... Web Based Authentication Global Status................................. Disabled WebAuth Type.................................. Internal Loginfailure page name........................ None Logout page name.............................. None WLAN ID: 3 WLAN Status................................... Enabled Web Security Policy........................... Web Based Authentication Global Status................................. Disabled WebAuth Type.................................. Customized Login Page.................................... login.html Loginfailure page name........................ LF2.html Logout page name.............................. LG2.html show custom-web guest-lan guest_lan_id コマンドに対しては、次のような情報が表示されます。 Guest LAN ID: 1 Guest LAN Status.............................. Disabled Web Security Policy........................... Web Based Authentication Global Status................................. Enabled WebAuth Type.................................. Internal Loginfailure page name........................ None Logout page name.............................. None |

||||

| ステップ 16 |

次のコマンドを入力して、ローカル インターフェイスの要約を表示します。 Interface Name Port Vlan Id IP Address Type Ap Mgr Guest -------------------------------- ---- -------- --------------- ------- ------ ----- ap-manager 1 untagged 1.100.163.25 Static Yes No management 1 untagged 1.100.163.24 Static No No service-port N/A N/A 172.19.35.31 Static No No virtual N/A N/A 1.1.1.1 Static No No wired 1 20 10.20.20.8 Dynamic No No wired-guest 1 236 10.20.236.50 Dynamic No Yes

次のコマンドを入力して、詳細なインターフェイス情報を表示します。 show interface detailed interface_name Interface Name................................... wired-guest MAC Address...................................... 00:1a:6d:dd:1e:40 IP Address....................................... 0.0.0.0 DHCP Option 82................................... Disabled Virtual DNS Host Name............................ Disabled AP Manager....................................... No Guest Interface.................................. No |

||||

| ステップ 17 |

次のコマンドを入力して、特定の有線ゲスト LAN の設定を表示します。 Guest LAN Identifier............................. 1 Profile Name..................................... guestlan Network Name (SSID).............................. guestlan Status........................................... Enabled AAA Policy Override.............................. Disabled Number of Active Clients......................... 1 Exclusionlist Timeout............................ 60 seconds Session Timeout.................................. Infinity Interface........................................ wired Ingress Interface................................ wired-guest WLAN ACL......................................... unconfigured DHCP Server...................................... 10.20.236.90 DHCP Address Assignment Required................. Disabled Quality of Service............................... Silver (best effort) Security Web Based Authentication...................... Enabled ACL........................................... Unconfigured Web-Passthrough............................... Disabled Conditional Web Redirect...................... Disabled Auto Anchor................................... Disabled Mobility Anchor List GLAN ID IP Address Status ------- --------------- ------

|

||||

| ステップ 18 |

次のコマンドを入力して、アクティブな有線ゲスト LAN クライアントを表示します。 Number of Clients................................ 1 MAC Address AP Name Status WLAN Auth Protocol Port Wired ------------------- ------- ----------- ----- ----- --------- ----- ------ 00:16:36:40:ac:58 N/A Associated 1 No 802.3 1 Yes |

||||

| ステップ 19 |

次のコマンドを入力して、特定のクライアントの詳細情報を表示します。 Client MAC Address............................... 00:40:96:b2:a3:44 Client Username ................................. N/A AP MAC Address................................... 00:18:74:c7:c0:90 Client State..................................... Associated Wireless LAN Id.................................. 1 BSSID............................................ 00:18:74:c7:c0:9f Channel.......................................... 56 IP Address....................................... 192.168.10.28 Association Id................................... 1 Authentication Algorithm......................... Open System Reason Code...................................... 0 Status Code...................................... 0 Session Timeout.................................. 0 Client CCX version............................... 5 Client E2E version............................... No E2E support Diagnostics Capability........................... Supported S69 Capability................................... Supported Mirroring........................................ Disabled QoS Level........................................ Silver ... |

IPv6 クライアントのゲスト アクセスのサポート

クライアントが認証されるまで、クライアントは WebAuth 状態です。 コントローラは、この状態の IPv4 トラフィックと IPv6 トラフィックの両方を代行受信し、コントローラの仮想 IP アドレスにリダイレクトします。 認証されると、ユーザの MAC アドレスが RUN 状態に移行し、IPv4 トラフィックと IPv6 トラフィックの両方が通過を許可されます。

IPv6 専用クライアントのリダイレクションをサポートするために、コントローラは、コントローラに設定された IPv4 仮想アドレスに基づいて IPv6 仮想アドレスを自動的に作成します。 仮想 IPv6 アドレスは、[::ffff:<仮想 IPv4 アドレス>] という表記法に従います。 たとえば、仮想 IP アドレス 192.0.2.1 は、[::ffff:192.0.2.1] に変換されます。 IPv6 キャプティブ ポータルが表示されるためには、ユーザは、DNSv6(AAAA)レコードを返す、IPv6 に解決できる DNS エントリ(ipv6.google.com など)を要求する必要があります。