Cisco Wireless LAN Controller コンフィギュレーション ガイド リリース 7.3

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月28日

章のタイトル: FlexConnect の設定

目次

- FlexConnect の設定

- FlexConnect について

- FlexConnect 認証プロセス

- 注意事項および制約事項

- FlexConnect の設定

- リモート サイトでのスイッチの設定

- FlexConnect に対するコントローラの設定

- FlexConnect に対するコントローラの設定(ゲスト アクセスに使用される中央でスイッチされた WLAN の場合)

- FlexConnect に対するコントローラの設定(GUI)

- FlexConnect に対するコントローラの設定(CLI)

- FlexConnect のアクセス ポイントの設定

- FlexConnect のアクセス ポイントの設定(GUI)

- FlexConnect のアクセス ポイントの設定(CLI)

- WLAN 上のローカル認証用のアクセス ポイントの設定(GUI)

- WLAN 上のローカル認証用のアクセス ポイントの設定(CLI)

- クライアント デバイスの WLAN への接続

- FlexConnect ACL の設定

- アクセス コントロール リストについて

- 注意事項および制約事項

- FlexConnect ACL の設定

- FlexConnect ACL の設定(GUI)

- FlexConnect ACL の設定(CLI)

- FlexConnect ACL の表示およびデバッグ(CLI)

- FlexConnect グループの設定

- FlexConnect グループについて

- FlexConnect グループおよびバックアップ RADIUS サーバ

- FlexConnect グループおよび CCKM

- FlexConnect グループおよび Opportunistic Key Caching

- FlexConnect グループおよびローカル認証

- FlexConnect グループの設定(GUI)

- FlexConnect グループの設定(CLI)

- FlexConnect グループの VLAN-ACL マッピングの設定(GUI)

- FlexConnect グループの VLAN-ACL マッピングの設定(CLI)

- VLAN-ACL マッピングの表示(CLI)

- FlexConnect の AAA Override の設定

- AAA Override について

- 注意事項および制約事項

- アクセス ポイント上の FlexConnect に対する AAA Override の設定(GUI)

- アクセス ポイント上の FlexConnect に対する VLAN Override の設定(CLI)

- FlexConnect アクセス ポイントに対する FlexConnect AP のアップグレードの設定

- FlexConnect AP のアップグレードに関する情報

- 注意事項および制約事項

- FlexConnect AP のアップグレードの設定(GUI)

- FlexConnect AP のアップグレードの設定(CLI)

FlexConnect について

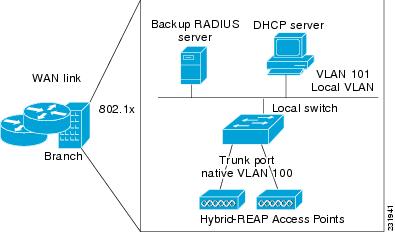

FlexConnect(以前は、ハイブリッド リモート エッジ アクセス ポイントまたは H-REAP と呼ばれていました)は、ブランチ オフィスとリモート オフィスに導入されるワイヤレス ソリューションです。 これにより顧客は、各オフィスでコントローラを展開することなく、本社オフィスから Wide Area Network(WAN; ワイドエリア ネットワーク)経由で、支社またはリモート オフィスのアクセス ポイントを設定および制御できるようになります。 FlexConnect アクセス ポイントは、コントローラへの接続を失ったとき、クライアント データ トラフィックをローカルにスイッチングし、クライアント認証をローカルで実行できます。 コントローラに接続されているときには、トラフィックをコントローラに送り返すこともできます。 接続モードで、FlexConnect アクセス ポイントは、ローカル認証も実行できます。

FlexConnect 認証プロセス

アクセス ポイントは、ブート時にコントローラを検索します。 コントローラが見つかると、そのコントローラに join し、最新のソフトウェア イメージと設定をコントローラからダウンロードして、無線を初期化します。 ダウンロードした設定は不揮発性メモリに保存されて、スタンドアロン モードで使用されます。

(注) |

最新のコントローラ ソフトウェアのダウンロード後に、アクセス ポイントをリブートしたら、アクセス ポイントを FlexConnect モードへ変換する必要があります。 これは、GUI または CLI を使用して行えます。 |

FlexConnect アクセス ポイントは、次のいずれかの方法でコントローラの IP アドレスを認識できます。

-

アクセス ポイントの IP アドレスが DHCP サーバから割り当て済みの場合は、通常の CAPWAP または LWAPP ディスカバリ プロセスを介してコントローラを検出します。

(注)

OTAP は、6.0.196 以降のコードを使用するコントローラではサポートされなくなりました。

- アクセス ポイントに固定 IP アドレスが割り当てられている場合は、DHCP オプション 43 以外の方法のディスカバリ プロセスを使用してコントローラを検出します。 アクセス ポイントがレイヤ 3 ブロードキャストでコントローラを検出できない場合は、DNS 解決を使用することをお勧めします。 DNS を使用すれば、固定 IP アドレスを持ち DNS サーバを認識しているアクセス ポイントは、最低 1 つのコントローラを見つけることができます。

-

CAPWAP と LWAPP のどちらのディスカバリ メカニズムも使用できないリモート ネットワークにあるコントローラを検出できるようにするには、プライミングを使用してください。 この方法を使用すると、アクセス ポイントの接続先のコントローラを(アクセス ポイントの CLI により)指定できます。

(注)

アクセス ポイントがコントローラを検索する方法の詳細については、コントローラ導入ガイド(http://www.cisco.com/en/US/docs/wireless/technology/controller/deployment/guide/dep.html)を参照してください。

FlexConnect アクセス ポイントがコントローラに到達できるとき(接続モードと呼ばれます)、コントローラはクライアント認証を支援します。 FlexConnect アクセス ポイントがコントローラにアクセスできないとき、アクセス ポイントはスタンドアロン モードに入り、独自にクライアントを認証します。

(注) |

アクセス ポイント上の LED は、デバイスが異なる FlexConnect モードに入るときに変化します。 LED パターンの情報については、アクセス ポイントのハードウェア インストール ガイドを参照してください。 |

クライアントが FlexConnect アクセス ポイントにアソシエートするとき、アクセス ポイントではすべての認証メッセージをコントローラに送信し、WLAN 設定に応じて、クライアント データ パケットをローカルにスイッチする(ローカル スイッチング)か、コントローラに送信(中央スイッチング)します。 クライアント認証(オープン、共有、EAP、Web 認証、および NAC)とデータ パケットに関して、WLAN は、コントローラ接続の設定と状態に応じて、次のいずれかの状態になります。

- 中央認証、中央スイッチング:コントローラがクライアント認証を処理し、すべてのクライアント データはコントローラにトンネルを通じて戻されます。 この状態は、接続済みモードの場合にだけ有効です。

- 中央認証、ローカル スイッチング:コントローラがクライアント認証を処理し、FlexConnect アクセス ポイントがデータ パケットをローカルにスイッチします。 クライアントが認証に成功した後、コントローラは新しいペイロードと共にコンフィギュレーション コマンドを送信し、FlexConnect アクセス ポイントに対して、ローカルにデータ パケットのスイッチを始めるように指示します。 このメッセージはクライアントごとに送信されます。 この状態は接続モードにのみ適用されます。

-

ローカル認証、ローカル スイッチング:FlexConnect アクセス ポイントがクライアント認証を処理し、クライアント データ パケットをローカルにスイッチします。 この状態はスタンドアロン モードおよび接続済みモードの場合に有効です。

接続済みモードでは、アクセス ポイントは、ローカルで認証されたクライアントに関する最小限の情報をコントローラに提供します。 次の情報はコントローラでは使用できません。

- ポリシー タイプ

- アクセス VLAN

- VLAN 名

- サポートされるレート

-

暗号化の暗号

ローカル認証は、ラウンドトリップ遅延が 100 ms を超えず、最大伝送単位(MTU)が 500 バイトを下回らない、最小帯域幅が 128 kbps のリモート オフィス設定を維持できない場合に役立ちます。 ローカル認証で、認証機能はアクセス ポイント自体に存在します。 ローカル認証は、ブランチ オフィスの遅延要件を短縮できます。

(注)

ローカル認証は、ローカル スイッチング モードの FlexConnect アクセス ポイントの WLAN 上のみで有効にできます。

- ゲスト認証は、FlexConnect ローカル認証を有効にした WLAN で実行できません。

- コントローラ上でのローカル RADIUS はサポートされていません。

- クライアントが認証されたら、ローミングはグループ内のコントローラおよび他の FlexConnect アクセス ポイントがクライアント情報に更新された後でのみサポートされます。

-

接続モードのローカル認証には、WLAN 設定が必要です。

(注)

FlexConnect アクセス ポイントに接続している、ローカルにスイッチされたクライアントが IP アドレスを更新し、また join する場合に、クライアントは実行状態のまま残ります。 これらのクライアントはコントローラによって再認証されません。

- 認証ダウン、スイッチ ダウン:この状態になると、WLAN は既存クライアントのアソシエーションを解除し、ビーコン要求とプローブ要求の送信を停止します。 この状態はスタンドアロン モードおよび接続済みモードの両方の場合に有効です。

- 認証ダウン、ローカル スイッチング:WLAN は新しいクライアントからの認証の試行をすべて拒否しますが、既存クライアントを保持するために、ビーコン応答とプローブ応答の送信は続けます。 この状態はスタンドアロン モードでのみ有効です。

FlexConnect アクセス ポイントがスタンドアロン モードになると、オープン、共通、WPA-PSK、または WPA2-PSK の認証用に設定された WLAN は、「ローカル認証、ローカル スイッチング」状態になり、新しいクライアント認証を続行します。 コントローラ ソフトウェア リリース 4.2 以降のリリースでは、これは 802.1X、WPA-802.1X、WPA2-802.1X、または CCKM 用に設定された WLAN でも正しい設定です。ただし、これらの認証タイプでは外部の RADIUS サーバが設定されている必要があります。 FlexConnect アクセス ポイントでローカル RADIUS サーバを設定して、スタンドアロン モードで、またはローカル認証と組み合わせて 802.1X をサポートすることもできます。

その他の WLAN は、「認証停止、スイッチング停止」状態(WLAN が中央スイッチング用に設定されている場合)または「認証停止、ローカル スイッチング」状態(WLAN がローカル スイッチング用に設定されている場合)のいずれかになります。

FlexConnect アクセス ポイントがスタンドアロン モードではなく、コントローラに接続されている場合は、コントローラはプライマリ RADIUS サーバを使用します。コントローラがプライマリ RADIUS サーバにアクセスする順序は、[RADIUS Authentication Servers] ページまたは config radius auth add CLI コマンドで指定されたとおりとなります(WLAN に対して別のサーバ順序が指定されている場合を除く)。 ただし、802.1X EAP 認証を使用する場合は、クライアントを認証するために、スタンドアロン モードの FlexConnect アクセス ポイント用のバックアップ RADIUS サーバが必要となります。

(注) |

コントローラはバックアップ RADIUS サーバを使用しません。 コントローラはローカル認証モードでバックアップ RADIUS サーバを使用します。 |

バックアップ RADIUS サーバは、個々のスタンドアロン モード FlexConnect アクセス ポイントに対して設定することも(コントローラの CLI を使用)、スタンドアロン モード FlexConnect アクセス ポイントのグループに対して設定することも(GUI または CLI を使用)できます。 個々のアクセス ポイントに対して設定されたバックアップ サーバは、FlexConnect に対するバックアップ RADIUS サーバ設定よりも優先されます。

FlexConnect アクセス ポイントがスタンドアロン モードに入ると、中央スイッチング WLAN 上にあるすべてのクライアントのアソシエートが解除されます。 Web 認証 WLAN の場合は、既存クライアントのアソシエートは解除されませんが、アソシエートされているクライアントの数がゼロ(0)に達すると、FlexConnect アクセス ポイントからのビーコン応答の送信が停止します。 また、Web 認証 WLAN にアソシエートしようとする新しいクライアントにアソシエート解除メッセージが送信されます。 ネットワーク アクセス制御(NAC)や Web 認証(ゲスト アクセス)などのコントローラに依存するアクティビティは無効になり、アクセス ポイントは侵入検知システム(IDS)レポートをコントローラに送信しません。 さらに、ほとんどの Radio Resource Management(RRM)機能(ネイバー ディスカバリ、ノイズ、干渉、ロード、およびカバレッジ測定、ネイバー リストの使用、不正阻止および検出)は無効化されます。 ただし、FlexConnect アクセス ポイントは、スタンドアロン モードで動的周波数選択をサポートします。

(注) |

コントローラが NAC に対して設定されている場合、クライアントはアクセス ポイントが接続モードにある場合にのみアソシエートできます。 NAC が有効化されているときは、正常に動作しない VLAN(または隔離 VLAN)を作成してください。この VLAN に割り当てられたクライアントのデータ トラフィックがコントローラを経由するようにするためです。これは、WLAN がローカル スイッチングを行うように設定されている場合でも必要です。 クライアントが隔離 VLAN に割り当てられると、そのクライアントのデータ パケットはすべて中央でスイッチングされます。 隔離 VLAN の作成の詳細については、「動的インターフェイスの設定」の項を参照してください。NAC アウトオブバンド サポートの設定の詳細については、「NAC アウトオブバンド統合の設定」の項を参照してください。 |

FlexConnect アクセス ポイントがスタンドアロン モードになると、次のようになります。

アクセス ポイントが ARP を確立できない場合は、次のことが起こります。

- アクセス ポイントは 5 回の検出を試行し、それでもコントローラを検出できない場合は、新しい DHCP IP を取得するために、イーサネット インターフェイス上で DHCP を更新しようとします。

- アクセス ポイントが、5 回再試行して失敗した場合、インターフェイスの IP アドレスを再度更新します。これは 3 回試行されます。

- 3 回の試行が失敗した場合、アクセス ポイントはスタティック IP に戻ってリブートします(アクセス ポイントがスタティック IP を使用して設定されている場合のみ)。

- リブートの実行により、アクセス ポイントの不明なエラーの可能性が排除されます。

アクセス ポイントがコントローラとの接続を再確立すると、すべてのクライアントをアソシエート解除して、コントローラからの新しい設定情報を適用し、クライアントの接続を再度許可します。

注意事項および制約事項

- 固定 IP アドレスまたは DHCP アドレスを持つ FlexConnect アクセス ポイントを展開することができます。 DHCP の場合、DHCP サーバはローカルに使用可能であり、ブート時にアクセス ポイントの IP アドレスを提供できる必要があります。

- FlexConnect は最大で 4 つの断片化されたパケット、または最低 500 バイトの最大伝送単位(MTU)WAN リンクをサポートします。

- FlexConnect は、1040、1130、1140、1550、3500、3600、2600、1250、1260、1240、OEAP 600、ISR 891、および ISR 881 の各アクセス ポイントでのみサポートされています。

- アクセス ポイントとコントローラの間のラウンドトリップ遅延が 300 ミリ秒(ms)を超えてはなりません。また、CAPWAP コントロール パケットは他のすべてのトラフィックよりも優先される必要があります。 300 ミリ秒のラウンドトリップ遅延を実現できない場合は、アクセス ポイントを設定してローカル認証を実行できます。

- コントローラ ソフトウェアでは、FlexConnect アクセス ポイントに対する耐障害性をより強化した方法が提供されています。 以前のリリースでは、コントローラから解除されるたびに、FlexConnect アクセス ポイントはスタンドアロン モードに移行します。 中央でスイッチされるクライアントのアソシエーションは解除されます。 ただし、FlexConnect アクセス ポイントはローカルにスイッチされたクライアントに引き続き対応します。 FlexConnect アクセス ポイントがコントローラ(またはスタンバイ コントローラ)に再 join すると、すべてのクライアントが接続解除され、再度認証されます。 この機能は強化されており、クライアントと FlexConnect アクセス ポイント間の接続はそのまま保持され、クライアントによるシームレスな接続が実現します。 この機能は、アクセス ポイントとコントローラの設定が同じである場合にだけ使用できます。

- 中央で認証されたクライアントは再認証されます。

- クライアント接続は、アクセス ポイントがスタンドアロン モードから接続モードに移行するときに RUN 状態になっている、ローカルにスイッチされたクライアントに対してのみ復元されます。 アクセス ポイントがスタンドアロン モードから接続モードに移行した後で、アクセス ポイントの無線もリセットされます。

- コントローラの設定は、アクセス ポイントがスタンドアロン モードになった時点と、アクセス ポイントが接続済みモードに戻った時点の間で同じである必要があります。 同様に、アクセス ポイントがセカンダリ コントローラまたはバックアップ コントローラにフォール バックする場合、プライマリ コントローラとセカンダリ コントローラまたはバックアップ コントローラの設定は同じである必要があります。

- セッション タイムアウトおよび再認証は、アクセス ポイントがコントローラへの接続を確立したときにに実行されます。

- クライアント接続が確立された後に、コントローラはクライアントの元の属性を復元しません。 クライアントのユーザ名、現在のレートとサポートされているレート、およびリッスン間隔値は、セッション タイマーが切れた後でのみデフォルト値にリセットされます。

- FlexConnect アクセス ポイントは、1 ロケーションにつき何台でも展開できます。 複数の FlexConnect グループを 1 つのロケーションで定義できます。

- 新規に接続したアクセス ポイントは、FlexConnect モードでブートできません。

- コントローラはユニキャスト パケットまたはマルチキャスト パケットの形式でアクセス ポイントにマルチキャスト パケットを送信できます。 FlexConnect モードで、アクセス ポイントはユニキャスト形式でのみマルチキャスト パケットを受信できます。

- CCKM 高速ローミングを FlexConnect アクセス ポイントで使用するには、FlexConnect グループを設定する必要があります。

-

FlexConnect アクセス ポイントは、1 対 1 のネットワーク アドレス変換(NAT)設定をサポートします。 また、真のマルチキャストを除くすべての機能に対して、ポート アドレス変換(PAT)をサポートします。 NAT 境界を越えるマルチキャストもサポートされます(ユニキャスト オプションを使用して設定されている場合)。 FlexConnect アクセス ポイントは、中央でスイッチされるすべての WLAN に対して真のマルチキャストが動作するときを除き、多対 1 の NAT/PAT 境界もサポートします。

(注)

NAT と PAT は FlexConnect アクセス ポイントではサポートされていますが、対応するコントローラではサポートされていません。 シスコは、NAT/PAT 境界の背後にコントローラを置く構成はサポートしません。

- アクセス ポイントで、これらのセキュリティ タイプがローカルにアクセス可能である場合、VPN および PPTP は、ローカルにスイッチされるトラフィックに対してサポートされます。

- FlexConnect アクセス ポイントは複数の SSID をサポートします。

- NAC アウトオブバンド統合がサポートされるのは、WLAN が FlexConnect の中央スイッチングを行うように設定されている場合だけです。 FlexConnect のローカル スイッチングを行うように設定されている WLAN での使用はサポートされていません。

- FlexConnect アクセス ポイントのプライマリ コントローラとセカンダリ コントローラの設定が同一であることが必要です。 設定が異なると、アクセス ポイントはその設定を失い、特定の機能(WLAN の無効化、VLAN、静的チャネル番号など)が正しく動作しないことがあります。 さらに、FlexConnect アクセス ポイントの SSID とそのインデックス番号が、両方のコントローラで同一であることを確認してください。

- QoS プロファイルのユーザ別の帯域幅コントラクトは、FlexConnect によりローカルでスイッチされた WLAN においてサポートされます。 QoS ユーザ別の帯域幅コントラクトは、中央でスイッチされた WLAN およびローカル モードの AP でのみサポートされます。

- ゲスト ユーザ設定は、FlexConnect ローカル スイッチングではサポートされていません。

- 2500 シリーズ コントローラに FlexConnect モードのアクセス ポイントを直接接続しないでください。

- FlexConnect アクセス ポイントでは、クライアント ロード バランシングはサポートされていません。

- アクセス ポイントで設定された syslog サーバと組み合わせて、FlexConnect アクセス ポイントを設定する場合、アクセス ポイントがリロードされ、1 以外のネイティブ VLAN になった後、初期化時に、アクセス ポイントからの syslog パケットで VLAN ID 1 のタグが付けられているものはほとんどありません。 これは既知の問題です。

- FlexConnect は、IPv4 の動作と同様にトラフィックをローカル VLAN にブリッジすることによって、IPv6 クライアントをサポートしています。 FlexConnect は、50 台までのアクセス ポイントのグループに対するクライアント モビリティをサポートしています。

- FlexConnect で、IPv6 ACL、ネイバー ディスカバリ キャッシュ、および IPv6 NDP パケットの DHCPv6 スヌーピングはサポートされていません。

- FlexConnect では、クライアントの詳細を示すページにどの IPv6 クライアントのアドレスも表示されません。

- ローカルにスイッチされた WLAN を使用した FlexConnect アクセス ポイントでは、IP ソース ガードを実行したり、ARP スプーフィングを防止したりすることができません。 中央でスイッチされた WLAN では、ワイヤレス コントローラは IP ソース ガードおよび ARP スプーフィングを実行します。

- ローカル スイッチングを使用する FlexConnect AP における ARP スプーフィング攻撃を防ぐために、ARP インスペクションを使用することを推奨します。

- Flexconnect AP の WLAN でローカル スイッチングを有効にすると、AP はローカル スイッチングを実行します。 ただし、ローカル モードの AP に対しては、中央スイッチングが実行されます。

FlexConnect の設定

(注) |

設定作業は、リストされている順序で実行する必要があります。 |

リモート サイトでのスイッチの設定

FlexConnect に対するコントローラの設定

次の 2 つの環境で FlexConnect のコントローラを設定できます。

| -local-auth |

(注) |

ゲスト ユーザ設定は、FlexConnect ローカル スイッチングではサポートされていません。 |

- FlexConnect に対するコントローラの設定(ゲスト アクセスに使用される中央でスイッチされた WLAN の場合)

- FlexConnect に対するコントローラの設定(GUI)

- FlexConnect に対するコントローラの設定(CLI)

FlexConnect に対するコントローラの設定(ゲスト アクセスに使用される中央でスイッチされた WLAN の場合)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 | ||

| ステップ 2 | ドロップダウン リストから [Create New] を選択し、[Go] をクリックして [WLANs > New] ページを開きます。 | ||

| ステップ 3 | [Type] ドロップダウン リストから、[WLAN] を選択します。 | ||

| ステップ 4 | [Profile Name] テキスト ボックスに、(「FlexConnect に対するコントローラの設定」の項にある表の例に従って)guest-central を入力します。 | ||

| ステップ 5 | [WLAN SSID] テキスト ボックスに、guest-central を入力します。 | ||

| ステップ 6 | [WLAN ID] ドロップダウン リストから、WLAN の ID を選択します。 | ||

| ステップ 7 | [Apply] をクリックして、変更を確定します。 [WLANs > Edit] ページが表示されます。 | ||

| ステップ 8 | [General] タブで、[Status] チェックボックスをオンにして WLAN を有効にします。 | ||

| ステップ 9 | [Security > Layer 2] タブで、[Layer 2 Security] ドロップダウン リストから [None] を選択します。 | ||

| ステップ 10 |

[Security > Layer 3] タブで次の手順を実行します。

|

||

| ステップ 11 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 12 |

[Save

Configuration] をクリックして、変更を保存します。

|

FlexConnect に対するコントローラの設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | ドロップダウン リストから [Create New] を選択し、[Go] をクリックして ページを開きます。 |

| ステップ 3 | [Type] ドロップダウン リストから、[WLAN] を選択します。 |

| ステップ 4 | [Profile Name] テキスト ボックスに、WLAN の一意のプロファイル名を入力します。 |

| ステップ 5 | [WLAN SSID] テキスト ボックスに、WLAN の名前を入力します。 |

| ステップ 6 | [WLAN ID] ドロップダウン リストから、この WLAN の ID 番号を選択します。 |

| ステップ 7 | [Apply] をクリックして、変更を確定します。 ページが表示されます。 |

| ステップ 8 |

中央でスイッチされる WLAN とローカルにスイッチされる WLAN の両方で FlexConnect のコントローラを設定できます。 中央でスイッチされる WLAN で FlexConnect のコントローラを設定するには、次の手順を実行します。

ローカルでスイッチされる WLAN で FlexConnect のコントローラを設定するには、次の手順を実行します。 |

| ステップ 9 | [Apply] をクリックして、変更を確定します。 |

| ステップ 10 | [Save Configuration] をクリックして、変更を保存します。 |

FlexConnect に対するコントローラの設定(CLI)

-

config wlan flexconnect local-switching

wlan_id

enable:ローカル スイッチングを行うように WLAN を設定します。

(注)

FlexConnect ローカル スイッチングが有効のときは、デフォルトではコントローラはクライアント IP アドレスを認識できるまで待機します。 ただし、クライアントが Fortress レイヤ 2 暗号化を使用するように設定されている場合は、コントローラがそのクライアント IP アドレスを知ることができないので、コントローラはクライアントの接続を定期的に切断します。 コントローラがクライアントの IP アドレスを認識できるまで待たなくてもクライアント接続を維持できるように、 config wlan flexconnect learn-ipaddr wlan_id disable コマンドを使用して、クライアント IP アドレス認識機能を無効にします。 この機能を無効にできるのは、FlexConnect ローカル スイッチングを行うように設定されているときだけです。FlexConnect 中央スイッチングを行う場合は、無効にすることはできません。 この機能を有効にするには、 config wlan flexconnect learn-ipaddr wlan_id enable コマンドを入力します。

- config wlan flexconnect local-switching wlan_id {enable | disable}:中央スイッチングを行うように WLAN を設定します。

FlexConnect の情報を取得するには、次のコマンドを使用します。

- show ap config general Cisco_AP:VLAN 設定を表示します。

- show wlan wlan_id:WLAN がローカルと中央のどちらでスイッチされるかを表示します。

- show client detail client_mac:クライアントがローカルと中央のどちらでスイッチされるかを表示します。

- debug flexconnect aaa {event | error} {enable | disable}:FlexConnect のバックアップ RADIUS サーバのイベントまたはエラーのデバッグを有効または無効にします。

- debug flexconnect cckm { enable | disable}:FlexConnect CCKM のデバッグを有効または無効にします。

- debug flexconnect { enable | disable}:FlexConnect グループのデバッグを有効または無効にします。

- debug pem state { enable | disable}:Policy Manager ステート マシンのデバッグを有効または無効にします。

- debug pem events { enable | disable}:Policy Manager イベントのデバッグを有効または無効にします。

FlexConnect のアクセス ポイントの設定(GUI)

| ステップ 1 | [Wireless] を選択して、[All APs] ページを開きます。 | ||||

| ステップ 2 | 目的のアクセス ポイントの名前をクリックします。 ページが表示されます。 | ||||

| ステップ 3 |

[AP Mode] ドロップダウン リストから [FlexConnect] を選択して、このアクセス ポイントの FlexConnect を有効にします。

|

||||

| ステップ 4 |

[AP サブ Mode] ドロップダウン リストで、次のオプションから選択します。

|

||||

| ステップ 5 | [Apply] をクリックして変更を適用し、アクセス ポイントをリブートします。 | ||||

| ステップ 6 |

[FlexConnect] タブを選択して、[All APs > Details for](FlexConnect)ページを開きます。 アクセス ポイントが FlexConnect グループに属する場合、グループの名前は [FlexConnect Name] テキスト ボックスに表示されます。 |

||||

| ステップ 7 |

[VLAN Support]

チェックボックスをオンにし、[Native VLAN ID] テキスト ボックスにリモート ネットワーク上のネイティブ VLAN の番号(100 など)を入力します。

|

||||

| ステップ 8 | [Apply] をクリックして、変更を確定します。 イーサネット ポートがリセットされる間、アクセス ポイントは一時的にコントローラへの接続を失います。 | ||||

| ステップ 9 | 同じアクセス ポイントの名前をクリックしてから、[FlexConnect] タブをクリックします。 | ||||

| ステップ 10 | [VLAN Mappings] をクリックして [All APs > アクセス ポイント名 > VLAN Mappings] ページを開きます。 | ||||

| ステップ 11 | ローカル スイッチングが行われるときにクライアントの IP アドレス取得元となる VLAN の番号(この例では VLAN 101)を [VLAN ID] テキスト ボックスに入力します。 | ||||

| ステップ 12 |

Web 認証 ACL を設定するには、次の手順を実行します。

|

||||

| ステップ 13 |

ローカル スプリット ACL を設定するには、次の手順を実行します。

|

||||

| ステップ 14 |

中央での DHCP 処理を設定するには、次の手順を実行します。

|

||||

| ステップ 15 |

ローカルでスイッチされる WLAN を WebAuth ACL にマッピングするには、次の手順を実行します。

|

||||

| ステップ 16 |

[WebPolicy ACL] ドロップダウン リストから FlexConnect ACL を選択し、[Add] をクリックして、FlexConnect ACL を Web ポリシーとして設定します。

|

||||

| ステップ 17 | [Apply] をクリックして、変更を確定します。 | ||||

| ステップ 18 |

[Save

Configuration] をクリックして、変更を保存します。

|

FlexConnect のアクセス ポイントの設定(CLI)

- config ap mode flexconnect Cisco_AP:このアクセス ポイントに対して FlexConnect を有効にします。

-

config ap flexconnect radius auth set {

primary | secondary}

ip_address auth_port secret Cisco_AP:特定の FlexConnect アクセス ポイントに対してプライマリまたはセカンダリの RADIUS サーバを設定します。

(注)

スタンドアロン モードでは、Session Timeout RADIUS 属性のみがサポートされています。 その他のすべての属性や RADIUS アカウンティングはサポートされていません。

(注)

FlexConnect アクセス ポイントに対して設定されている RADIUS サーバを削除するには、 config ap flexconnect radius auth delete { primary | secondary} Cisco_AP コマンドを入力します。

- config ap flexconnect vlan wlan wlan_id vlan-id Cisco_AP:VLAN ID をこの FlexConnect アクセス ポイントに割り当てることができます。 デフォルトでは、アクセス ポイントは WLAN にアソシエートされている VLAN ID を継承します。

- config ap flexconnect vlan { enable | disable} Cisco_AP:この FlexConnect アクセス ポイントに対して VLAN タギングを有効化または無効化します。 デフォルトでは、VLAN タギングは有効化されていません。 VLAN タギングが FlexConnect アクセス ポイント上で有効化されると、ローカル スイッチングを行うように設定された WLAN は、コントローラで割り当てられた VLAN を継承します。

-

config ap flexconnect vlan native

vlan-id Cisco_AP:この FlexConnect アクセス ポイントに対するネイティブ VLAN を設定できます。 デフォルトでは、ネイティブ VLAN として設定されている VLAN はありません。 (VLAN タギングが有効化されているとき)FlexConnect アクセス ポイントごとにネイティブ VLAN を 1 つ設定する必要があります。 アクセス ポイントが接続されているスイッチ ポートに、対応するネイティブ VLAN も設定されていることを確認します。 FlexConnect アクセス ポイントのネイティブ VLAN 設定と、アップストリーム スイッチ ポートのネイティブ VLAN が一致しない場合は、アクセス ポイントとコントローラとの間でパケットを送受信することはできません。

(注)

アップグレードまたはダウングレード後、アクセス ポイントに VLAN マッピングを保存するには、アクセス ポイントの join を準備されたコントローラに制限する必要があります。 他の方法で使用可能であるはずの、異なる設定の他のコントローラは見つかりません。 同様に、アクセス ポイントが join する時点で、異なる VLAN マッピングが設定されているコントローラを通過する場合、アクセス ポイントでの VLAN マッピングが一致しない場合があります。

-

FlexConnect モードのアクセス ポイントの WLAN に Web 認証または Web パススルー ACL のマッピングを設定するには、次のコマンドを入力します。 config ap flexconnect web-auth wlan wlan_id cisco_ap acl_name {enable | disable}

(注)

AP に固有の FlexConnect ACL のプライオリティは、最も高くなります。 WLAN に固有の FlexConnect ACL のプライオリティは、最も低くなります。

-

FlexConnect モードの AP 上で Web ポリシー ACL を設定するには、次のコマンドを入力します。 config ap flexconnect web-policy acl {enable | disable} acl_name cisco_ap

(注)

アクセス ポイントに固有の最大 16 の Web ポリシー ACL を設定できます。

- AP ごとにローカル スプリット トンネリングを設定するには、次のコマンドを入力します。 config ap local-split {enable | disable} wlan-id acl acl-name ap-name

- WLAN ごとに AP 上での中央 DHCP を設定するには、次のコマンドを入力します。 config ap flexconnect central-dhcp wlan-id ap-name {enable override dns | disable | delete}

FlexConnect アクセス ポイントで次のコマンドを使用して、ステータス情報を取得します。

- show lwapp reap status:FlexConnect アクセス ポイントのステータス(connected または standalone)を表示します。

- show capwap reap association:このアクセス ポイントにアソシエートされているクライアントのリストと各クライアントの SSID を表示します。

FlexConnect アクセス ポイントで次のコマンドを使用して、デバッグ情報を取得します。

- debug capwap reap:一般的な FlexConnect アクティビティを表示します。

- debug capwap reap mgmt:クライアント認証とアソシエーションのメッセージを表示します。

- debug capwap reap load:FlexConnect アクセス ポイントがスタンドアロン モードでブートされるときに役立つ、ペイロード アクティビティを表示します。

- debug dot11 mgmt interface:802.11 管理インターフェイス イベントを表示します。

- debug dot11 mgmt msg:802.11 管理メッセージを表示します。

- debug dot11 mgmt ssid:SSID 管理イベントを示します。

- debug dot11 mgmt state-machine:802.11 ステート マシンを表示します。

- debug dot11 mgmt station:クライアント イベントを表示します。

WLAN 上のローカル認証用のアクセス ポイントの設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 | ||

| ステップ 2 | WLAN の ID をクリックします。 [WLANs > Edit] ページが表示されます。 | ||

| ステップ 3 | [Advanced] タブをクリックして、 ページを開きます。 | ||

| ステップ 4 | [FlexConnect Local Switching] チェックボックスをオンにして、FlexConnect ローカル スイッチングを有効にします。 | ||

| ステップ 5 |

[FlexConnect Local Auth]

チェックボックスをオンにして、FlexConnect ローカル認証を有効にします。

|

||

| ステップ 6 | [Apply] をクリックして、変更を確定します。 |

WLAN 上のローカル認証用のアクセス ポイントの設定(CLI)

開始する前に、アクセス ポイントについてローカル認証を有効にしたい WLAN で、有効なローカル スイッチングがある必要があります。 WLAN 上のローカル スイッチングを有効にする手順については、「FlexConnect に対するコントローラの設定(CLI)」の項を参照してください。

config wlan flexconnect ap-auth wlan_id {enable | disable}:WLAN 上でローカル認証を有効または無効にするようにアクセス ポイントを設定します。

注意

FlexConnect モードのアクセス ポイントを直接 Cisco 2500 シリーズ コントローラに接続しないでください。

show wlan wlan-id:WLAN の設定を表示します。 ローカル認証が有効になっている場合は、次の情報が表示されます。

. . . . . . Web Based Authentication...................... Disabled Web-Passthrough............................... Disabled Conditional Web Redirect...................... Disabled Splash-Page Web Redirect...................... Disabled Auto Anchor................................... Disabled FlexConnect Local Switching........................ Enabled FlexConnect Local Authentication................... Enabled FlexConnect Learn IP Address....................... Enabled Client MFP.................................... Optional Tkip MIC Countermeasure Hold-down Timer....... 60 Call Snooping.................................... Disabled Roamed Call Re-Anchor Policy..................... Disabled . . . . . .

クライアント デバイスの WLAN への接続

「FlexConnect に対するコントローラの設定」の項で作成した WLAN にクライアント デバイスを接続するためのプロファイルを作成するには、次の手順に従ってください。

シナリオ例(FlexConnect に対するコントローラの設定を参照)では、クライアントに 3 つのプロファイルがあります。

- 「employee」WLAN に接続するには、WPA/WPA2 と PEAP-MSCHAPV2 認証を使用するクライアント プロファイルを作成します。 クライアントが認証されると、クライアントはコントローラの管理 VLAN から IP アドレスを取得します。

- 「local-employee」WLAN に接続するには、WPA/WPA2 認証を使用するクライアント プロファイルを作成します。 クライアントが認証されると、クライアントはローカル スイッチの VLAN 101 から IP アドレスを取得します。

- 「guest-central」WLAN に接続するには、オープンの認証を使用するクライアント プロファイルを作成します。 クライアントが認証されると、クライアントはアクセス ポイントへのネットワーク ローカル上の VLAN 101 から IP アドレスを取得します。 クライアントが接続すると、ローカル ユーザは、Web ブラウザに任意の HTTP アドレスを入力できます。 ユーザは、Web 認証プロセスを完了するために、自動的にコントローラへダイレクトされます。 Web ログイン ページが表示されると、ユーザはユーザ名とパスワードを入力します。

クライアントのデータ トラフィックがローカルと中央のどちらでスイッチングされているかを調べるには、コントローラの GUI で を選択し、目的のクライアントの [Detail] リンクをクリックして、[AP Properties] の下の [Data Switching] パラメータを確認します。

アクセス コントロール リストについて

アクセス コントロール リスト(ACL)は、特定のインターフェイスへのアクセスを制限するために使用される一連のルールです(たとえば、無線クライアントからコントローラの管理インターフェイスに ping が実行されるのを制限する場合などに使用されます)。 ACL を使用すると、ネットワーク トラフィックのアクセス制御を行えます。 コントローラで設定した ACL は、管理インターフェイス、AP マネージャ インターフェイス、任意の動的インターフェイス、または WLAN に適用できます。 ACL を使用すると、ワイヤレス クライアントで送受信されるデータ トラフィックやコントローラの中央処理装置(CPU)へのデータ トラフィックを制御できます。FlexConnect アクセス ポイント上で ACL を設定して、ローカルでスイッチされるアクセス ポイント上のデータ トラフィックの効率的な使用およびアクセス制御を実現できます。

注意事項および制約事項

- FlexConnect ACL は FlexConnect アクセス ポイントにのみ適用できます。 設定は、AP ごと、VLAN ごとに適用されます。

- FlexConnect ACL は、入力と出力の両方のモードのアクセス ポイントで VLAN インターフェイスに適用できます。

- AP ごとに最大 32 の ACL を使用して、コントローラ上で最大 512 の ACL を設定できます。

- アクセス ポイントの既存のインターフェイスを ACL にマッピングできます。 インターフェイスを作成し、FlexConnect アクセス ポイント上での WLAN-VLAN マッピングを設定できます。

- FlexConnect ACL は、VLAN サポートが FlexConnect アクセス ポイントで有効になっている場合のみ、アクセス ポイントの VLAN に適用できます。

- コントローラで設定されている FlexConnect 以外の ACL は、FlexConnect AP に適用できません。

- FlexConnect ACL では、ルールごとの方向はサポートされていません。 通常の ACL とは異なり、Flexconnect ACL では方向を持たせて設定することはできません。 ACL 全体を入力または出力としてインターフェイスに適用する必要があります。

- 最大で 512 の FlexConnect ACL を定義することができ、各 ACL に最大 64 のルール(またはフィルタ)を設定できます。 各ルールには、ルールの処理に影響を与えるパラメータがあります。 パケットが 1 つのルールの全パラメータと一致した場合、そのルールに設定された処理がそのパケットに適用されます。

- CAPWAP が LWAPP と異なるポートを使用しているので、ネットワーク内の ACL を変更する必要がある場合があります。

- すべての ACL で、最後のルールとして暗黙の「deny all」ルールが適用されます。 パケットがどのルールとも一致しない場合、アクセス ポイントによってドロップされます。

FlexConnect ACL の設定(GUI)

| ステップ 1 |

を選択して、[FlexConnect ACL] ページを開きます。 このページには、コントローラ上で設定したすべての FlexConnect ACL が一覧表示されます。 このページには、このコンとローラ上で作成した FlexConnect ACL が表示されます。 ACL を削除するには、青のドロップダウン矢印の上にカーソルを移動し、[Remove] を選択します。 |

| ステップ 2 |

[New]

をクリックして、新しい ACL を追加します。 ページが表示されます。 |

| ステップ 3 | [Access Control List Name] テキスト ボックスに、新しい ACL の名前を入力します。 最大 32 文字の英数字を入力できます。 |

| ステップ 4 |

[Apply]

をクリックします。 [Access Control Lists] ページが再度表示されたら、新しい ACL の名前をクリックします。 |

| ステップ 5 |

[Access Control Lists > Edit]

ページが表示されたら、[Add New Rule]

をクリックします。 ページが表示されます。 |

| ステップ 6 |

この ACL のルールを次のように設定します。

|

| ステップ 7 | [Save Configuration] をクリックして、変更を保存します。 |

FlexConnect ACL の設定(CLI)

- config flexconnect acl create name:FlexConnect アクセス ポイントの ACL を作成します。 name は、最大 32 文字の IPv4 ACL 名にする必要があります。

- config flexconnect acl delete name:FlexConnect ACL を削除します。

- config flexconnect acl rule action acl-name rule-index {permit |deny}:ACL を許可または拒否します。

- config flexconnect acl rule add acl-name rule-index:ACL ルールを追加します。

- config flexconnect acl rule change index acl-name old-index new-index:ACL ルールのインデックス値を変更します。

- config flexconnect acl rule delete name:ACL ルールを削除します。

- config flexconnect acl rule dscp acl-name rule-index {0-63 | any } :このルール インデックスの DiffServ コード ポイント(DSCP)値を指定します。 DSCP は、インターネット上のサービスの質を定義するのに使用できる IP ヘッダーです。 0 ~ 63 の値または「any」を入力します。 デフォルトは any です。

- config flexconnect acl rule protocol acl-name rule-index {0-255 | any} :ルール インデックスを ACL ルールに割り当てます。 0 ~ 255 の値または「any」を指定します。 デフォルトは「any」です。

- config flexconnect acl rule destination address acl-name rule-index ipv4-addr subnet-mask:ルールの宛先 IP アドレス、ネットマスク、およびポート範囲を設定します。

- config flexconnect acl rule destination port range acl-name rule-index start-port end-port:ルールの宛先ポート範囲を設定します。

- config flexconnect acl rule source address acl-name rule-index ipv4-addr subnet-mask:ルールの送信元 IP アドレスおよびネットマスクを設定します。

- config flexconnect acl apply acl-name:FlexConnect アクセス ポイントに ACL を適用します。

- config flexconnectacl rule swap acl-name index-1 index-2:2 つのルールのインデックス値を入れ替えます。

- config ap flexconnect vlan add acl vlan-id ingress-aclname egress-acl-name ap-name:FlexConnect アクセス ポイントに VLAN を追加します。

- config flexconnect acl rule source port range acl-name rule-index start-port end-port:ルールの送信元ポート範囲を設定します。

FlexConnect ACL の表示およびデバッグ(CLI)

FlexConnect グループについて

お使いの FlexConnect アクセス ポイントをまとめて管理するために、FlexConnect グループを作成して、特定のアクセス ポイントをそれらのグループに割り当てることができます。

グループ内のすべての FlexConnect アクセス ポイントは、同じバックアップ RADIUS サーバ、CCKM、およびローカル認証の設定情報を共有します。 この機能は、リモート オフィス内や建物のフロア上に複数の FlexConnect アクセス ポイントがあり、それらすべてを一度に設定する場合に役立ちます。 たとえば、FlexConnect に対してバックアップ RADIUS サーバを 1 つ設定しておけば、個々のアクセス ポイント上で同じサーバを設定する必要はありません。

- FlexConnect グループおよびバックアップ RADIUS サーバ

- FlexConnect グループおよび CCKM

- FlexConnect グループおよび Opportunistic Key Caching

- FlexConnect グループおよびローカル認証

FlexConnect グループおよびバックアップ RADIUS サーバ

スタンドアロン モードの FlexConnect アクセス ポイントがバックアップ RADIUS サーバに対して完全な 802.1X 認証を実行できるように、コントローラを設定することができます。 プライマリ バックアップ RADIUS サーバを設定することも、プライマリとセカンダリの両方のバックアップ RADIUS サーバを設定することもできます。 FlexConnect アクセス ポイントが 2 つのモード、スタンドアロンまたは接続の場合に、これらのサーバを使用することができます。

FlexConnect グループおよび CCKM

FlexConnect グループは、FlexConnect アクセス ポイントと共に使用する CCKM 高速ローミングで必要となります。 CCKM 高速ローミングは、ワイヤレス クライアントを別のアクセス ポイントにローミングする際に簡単かつ安全にキー交換できるように、完全な EAP 認証が実行されたマスター キーの派生キーをキャッシュすることにより実現します。 この機能により、クライアントをあるアクセス ポイントから別のアクセス ポイントへローミングする際に、完全な RADIUS EAP 認証を実行する必要がなくなります。 FlexConnect アクセス ポイントでは、アソシエートする可能性のあるすべてのクライアントに対する CCKM キャッシュ情報を取得する必要があります。それにより、CCKM キャッシュ情報をコントローラに送り返さずに、すばやく処理できます。 たとえば、300 台のアクセス ポイントを持つコントローラと、アソシエートする可能性のある 100 台のクライアントがある場合、100 台すべてのクライアントに対して CCKM キャッシュを送信することは現実的ではありません。 少数のアクセス ポイントから成る FlexConnect を作成すれば(たとえば、同じリモート オフィス内の 4 つのアクセス ポイントのグループを作成)、クライアントはその 4 つのアクセス ポイント間でのみローミングします。CCKM キャッシュがその 4 つのアクセス ポイント間で配布されるのは、クライアントがアクセス ポイントの 1 つにアソシエートするときだけとなります。

(注) |

FlexConnect アクセス ポイントと FlexConnect 以外のアクセス ポイントとの間の CCKM 高速ローミングはサポートされていません。 |

FlexConnect グループおよび Opportunistic Key Caching

7.0.116.0 リリースから、FlexConnect グループによって、Opportunistic Key Caching(OKC)はクライアントの高速ローミングを可能にします。 OKC は、同じ FlexConnect グループにあるアクセス ポイントの PMK キャッシングを使用して高速ローミングを容易にします。

この機能により、クライアントをあるアクセス ポイントから別のアクセス ポイントへローミングする際に、完全な認証を実行する必要がなくなります。 クライアントが 1 つの FlexConnect アクセス ポイントから別のアクセス ポイントにローミングするたびに、FlexConnect グループ アクセス ポイントはキャッシュされた PMK を使用して PMKID を計算します。

FlexConnect アクセス ポイントで PMK キャッシュ エントリを参照するには、 show capwap reap pmk コマンドを使用します。 この機能は、Cisco FlexConnect アクセス ポイントでサポートされています。

(注) |

WPA2/802.1x 認証中に PMK が生成される場合、FlexConnect アクセス ポイントは接続モードになっている必要があります。 |

OKC または CCKM に対して FlexConnect グループを使用する場合、PMK キャッシュは、同じ FlexConnect グループの一部で同じコントローラにアソシエートされているアクセス ポイント間でのみ共有されます。 アクセス ポイントが同じ FlexConnect グループにあっても、同じモビリティ グループの一部である別のコントローラにアソシエートされている場合、PMK キャッシュは更新されず、CCKM ローミングは失敗します。

FlexConnect グループおよびローカル認証

スタンドアロン モードの FlexConnect アクセス ポイントが最大 100 人の静的に設定されたユーザに対して LEAP または EAP-FAST 認証を実行できるように、コントローラを設定できます。 コントローラは、各 FlexConnect アクセス ポイントがコントローラに join したときに、ユーザ名とパスワードの静的リストをその FlexConnect アクセス ポイントに送信します。 グループ内の各アクセス ポイントは、そのアクセス ポイントにアソシエートされたクライアントのみを認証します。

この機能が適しているのは、企業が自律アクセス ポイント ネットワークから Lightweight FlexConnect アクセス ポイント ネットワークに移行するときに、大きなユーザ データベースを保持したくない場合、または自律アクセス ポイントの持つ RADIUS サーバ機能の代わりとなる別のハードウェア デバイスを追加したくない場合です。

(注) |

この機能は、FlexConnect バックアップ RADIUS サーバ機能とともに使用できます。 FlexConnect がバックアップ RADIUS サーバとローカル認証の両方で設定されている場合、FlexConnect アクセス ポイントは、まずプライマリ バックアップ RADIUS サーバの認証を試行します。その後、セカンダリ バックアップ RADIUS サーバを試行し(プライマリに接続できない場合)、最後に FlexConnect アクセス ポイント自身の認証を試行します(プライマリとセカンダリの両方に接続できない場合)。 |

FlexConnect グループの数およびアクセス ポイントのサポートは、使用しているプラットフォームによって異なります。 次の設定を行えます。

- Cisco 5500 シリーズ コントローラに対して、グループごとに最大 100 の FlexConnect グループおよび最大 25 台のアクセス ポイント。

- 7.2 リリースの Cisco Flex 7500 シリーズ コントローラに対して、グループごとに最大 1000 の FlexConnect グループおよび最大 50 台のアクセス ポイント。

- 7.3 リリースの Cisco Flex 7500 および Cisco 8500 シリーズ コントローラに対して、グループごとに最大 2000 の FlexConnect グループおよび最大 50 台のアクセス ポイント。

- 残りのプラットフォームに対して、グループごとに最大 20 の FlexConnect グループおよび最大 25 台のアクセス ポイント。

FlexConnect グループの設定(GUI)

| ステップ 1 |

を選択して、[FlexConnect Groups] ページを開きます。 このページでは、これまでに作成されたすべての FlexConnect グループが表示されます。

|

||||

| ステップ 2 | [New] をクリックして、新しい FlexConnect グループを作成します。 | ||||

| ステップ 3 | ページで、[Group Name] テキスト ボックスに新しいグループの名前を入力します。 最大 32 文字の英数字を入力できます。 | ||||

| ステップ 4 | [Apply] をクリックします。 新しいグループが [FlexConnect Groups] ページに表示されます。 | ||||

| ステップ 5 | グループのプロパティを編集するには、目的のグループの名前をクリックします。 ページが表示されます。 | ||||

| ステップ 6 | プライマリ RADIUS サーバをこのグループに対して設定する場合(たとえば、アクセス ポイントが 802.1X 認証を使用する場合)は、[Primary RADIUS Server] ドロップダウン リストから目的のサーバを選択します。 それ以外の場合は、そのテキスト ボックスの設定をデフォルト値の [None] のままにします。 | ||||

| ステップ 7 | セカンダリ RADIUS サーバをこのグループに対して設定する場合は、[Secondary RADIUS Server] ドロップダウン リストからサーバを選択します。 それ以外の場合は、そのフィールドの設定をデフォルト値の [None] のままにします。 | ||||

| ステップ 8 | アクセス ポイントをグループに追加するには、[Add AP] をクリックします。 追加のフィールドが、ページの [Add AP] の下に表示されます。 | ||||

| ステップ 9 |

次のいずれかの作業を実行します。

|

||||

| ステップ 10 |

[Add]

をクリックして、アクセス ポイントをこの FlexConnect グループに追加します。 アクセス ポイントの MAC アドレス、名前、およびステータスがページ下部に表示されます。

|

||||

| ステップ 11 | [Apply] をクリックして、変更を確定します。 | ||||

| ステップ 12 | この FlexConnect グループにアクセス ポイントをさらに追加するには、ステップ 9 ~ステップ 11 を繰り返します。 | ||||

| ステップ 13 |

次のように、FlexConnect グループのローカル認証を有効にします。

|

||||

| ステップ 14 |

[WLAN-ACL mapping] タブでは、次のことを実行できます。

|

||||

| ステップ 15 |

[Central DHCP] タブでは、次のことを実行できます。

|

||||

| ステップ 16 | [Save Configuration] をクリックします。 | ||||

| ステップ 17 |

さらに FlexConnect を追加する場合は、この手順を繰り返します。

|

FlexConnect グループの設定(CLI)

| ステップ 1 | 次のコマンドを入力して、FlexConnect グループを追加または削除します。 |

| ステップ 2 |

次のコマンドを入力して、FlexConnect グループのプライマリ RADIUS サーバまたはセカンダリ RADIUS サーバを設定します。 config flexconnect group_name radius server { add | delete} { primary | secondary} server_index |

| ステップ 3 | 次のコマンドを入力して、FlexConnect グループにアクセス ポイントを追加します。 |

| ステップ 4 |

次のように、FlexConnect のローカル認証を設定します。

|

| ステップ 5 |

WLAN ごとに中央 DHCP を設定するには、次のコマンドを入力します。 config flexconnect group group-name central-dhcp wlan-id {enable override dns | disable | delete} |

| ステップ 6 | 次のコマンドを入力して、変更を保存します。 save config |

| ステップ 7 |

次のコマンドを入力して、FlexConnect グループの最新のリストを表示します。

flexconnect Summary: Count 2 Group Name # Aps Group 1 1 Group 2 1 |

| ステップ 8 |

次のコマンドを入力して、特定の FlexConnect グループの詳細を表示します。 show flexconnect group detail group_name Number of Ap's in Group: 3 00:1d:45:12:f2:24 AP1240.EW3.f224 Joined 00:1d:45:12:f7:12 AP1240.10.f712 Joined 00:1d:a1:ed:9f:84 AP1131.23.9f84 Joined Group Radius Servers Settings: Primary Server Index............................ Disabled Secondary Server Index.......................... Disabled Group Radius AP Settings: AP RADIUS server............ Enabled EAP-FAST Auth............... Enabled LEAP Auth................... Enabled Server Key Auto Generated... No Server Key.................. <hidden> Authority ID................ 436973636f0000000000000000000000 Authority Info.............. Cisco A_ID PAC Timeout................. 0 Number of User's in Group: 20 1cisco 2cisco 3cisco 4cisco cisco test1 test10 test11 test12 test13 test14 test15 test2 test3 test4 test5 test6 test7 |

FlexConnect グループの VLAN-ACL マッピングの設定(GUI)

| ステップ 1 |

を選択します。 [FlexConnect Groups] ページが表示されます。 このページに、コントローラにアソシエータされているアクセス ポイントが一覧表示されます。 |

| ステップ 2 | VLAN-ACL マッピングを設定する FlexConnect グループの [Group Name] リンクをクリックします。 |

| ステップ 3 | [VLAN-ACL Mapping] タブをクリックします。 |

| ステップ 4 | [VLAN ID] テキスト ボックスにネイティブ VLAN ID を入力します。 |

| ステップ 5 | [Ingress ACL] ドロップダウン リストから、入力 ACL を選択します。 |

| ステップ 6 | [Egress ACL] ドロップダウン リストから、出力 ACL を選択します。 |

| ステップ 7 |

[Add] をクリックして、FlexConnect グループにこのマッピングを追加します。 VLAN ID は、必要な ACL とともにマッピングされます。 マッピングを削除するには、青のドロップダウン矢印の上にカーソルを移動し、[Remove] を選択します。 |

FlexConnect グループの VLAN-ACL マッピングの設定(CLI)

VLAN-ACL マッピングの表示(CLI)

AAA Override について

WLAN の Allow AAA Override オプションを使用すると、WLAN で認証を設定できます。 これにより、AAA サーバから返される RADIUS 属性に基づいて、個々のクライアントに VLAN タギング、QoS、および ACL を適用できます。

FlexConnect アクセス ポイントに対する AAA Override は、ローカルにスイッチされたクライアントへダイナミック VLAN の割り当てを提供します。 FlexConnect に対する AAA Override は、オーバーライドされたクライアントの高速ローミング(OKC/CCKM)もサポートしています。

注意事項および制約事項

- FlexConnect に対する VLAN Override は、中央で認証されたクライアントとローカルで認証されたクライアントの両方に適用されます。

- AAA Override を設定する前に、アクセス ポイントで VLAN が作成されている必要があります。 これらの VLAN は、既存の WLAN-VLAN マッピングを使用してアクセス ポイント上に作成することができます。

- VLAN は、FlexConnect グループで設定することができます。

- 常に、AP には最大 16 の VLAN があります。 まず、VLAN は AP の設定(WLAN-VLAN)に従って選択され、残りの VLAN は FlexConnect グループで設定または表示されている順序で FlexConnect グループからプッシュされます。 VLAN スロットがフルの場合、エラー メッセージが記録されます。

- WLAN-VLAN を使用して AP で VLAN を設定する場合、ACL の AP 設定が適用されます。

- FlexConnect グループを使用して VLAN を設定する場合、FlexConnect グループで設定された ACL が適用されます。

- FlexConnect グループと AP で同じ VLAN を設定する場合、ACL を使用した AP 設定が優先されます。

- WLAN-VLAN マッピングからの新しい VLAN 用のスロットがない場合、設定されている最新の FlexConnect グループ VLAN が置き換えられます。

- AAA から戻された VLAN が AP 上に存在しない場合、クライアントは WLAN に設定されたデフォルト VLAN にフォールバックされます。

- ローカルにスイッチされたクライアントに対する AAA は、VLAN Override のみをサポートします。

アクセス ポイント上の FlexConnect に対する AAA Override の設定(GUI)

| ステップ 1 |

を選択します。 [All APs] が表示されます。 このページに、コントローラにアソシエータされているアクセス ポイントが一覧表示されます。 |

| ステップ 2 | VLAN Override を設定するアクセス ポイントの [AP name] リンクをクリックします。 |

| ステップ 3 | [FlexConnect] タブをクリックします。 |

| ステップ 4 | ネイティブ VLAN ID を入力します。 |

| ステップ 5 |

[VLAN Mappings] ボタンをクリックして、[AP VLANs] マッピングを設定します。 このページには、次のパラメータが表示されます。

|

| ステップ 6 | [Apply] をクリックします。 |

アクセス ポイント上の FlexConnect に対する VLAN Override の設定(CLI)

FlexConnect アクセス ポイントの VLAN Override を設定するには、次のコマンドを使用します。

config ap flexconnect vlan add vlan-id acl ingress-acl egress-acl ap_name

FlexConnect AP のアップグレードに関する情報

通常、AP のイメージをアップグレードする際に、プリイメージ ダウンロード機能を使用して、AP がクライアントに対応できない時間を短縮することができます。 一方、アクセス ポイントはアップグレード中、クライアントに対応できないため、ダウンしている時間も増加します。 プリイメージ ダウンロード機能は、このダウンしている時間を短縮するために使用することができます。 ただし、ブランチ オフィス セットアップの場合、アップグレード イメージは引き続き WAN リンクを介して、各アクセス ポイントにダウンロードされるので、より大きな遅延が発生します。

より効率的な方法は、FlexConnect AP のアップグレード機能を使用することです。 この機能が有効になっている場合、まずローカル ネットワーク内の各モデルの 1 つのアクセス ポイントは、WAN リンクを介してアップグレード イメージをダウンロードします。 これはマスター/スレーブ モデルやクライアント/サーバ モデルと同じように動作します。 このアクセス ポイントは、次に類似したモデルの残りのアクセス ポイントのマスターになります。 残りのアクセス ポイントは、次にアップグレード イメージをマスター アクセス ポイントから、ローカル ネットワークを介してプリイメージ ダウンロード機能を使用してダウンロードします。これにより、WAN の遅延時間が短縮されます。

注意事項および制約事項

FlexConnect AP のアップグレードの設定(GUI)

| ステップ 1 |

を選択します。 [FlexConnect Groups] ページが表示されます。 このページに、コントローラで設定された FlexConnect グループが一覧表示されます。 |

| ステップ 2 | イメージ アップグレードを設定する [Group Name] リンクをクリックします。 |

| ステップ 3 | [Image Upgrade] タブをクリックします。 |

| ステップ 4 | [FlexConnect AP Upgrade] チェックボックスをオンにして、FlexConnect AP のアップグレードを有効にします。 |

| ステップ 5 | 前の手順で FlexConnect AP のアップグレードを有効にした場合、次のパラメータを有効にする必要があります。 |

| ステップ 6 |

[AP Name]

ドロップダウン リストから、[Add Master]

をクリックしてマスター アクセス ポイントを追加します。 アクセス ポイントを選択して、FlexConnect グループのマスター アクセス ポイントを手動で割り当てることができます。 |

| ステップ 7 | [Apply] をクリックします。 |

FlexConnect AP のアップグレードの設定(CLI)

- config flexconnect group group-name predownload {enable | disable}:FlexConnect AP のアップグレードを有効または無効にします。

- config flexconnect group group-name predownload master ap-name:あるアクセス ポイントをマスター アクセス ポイントとして手動で割り当てます。

- config flexconnect group group-name predownload slave retry-count ap-name:アクセスポイントをスレーブ アクセス ポイントとして再試行回数とともに設定します。

- config flexconnect group group-name predownload start:FlexConnect グループのアクセス ポイントでイメージ ダウンロードを開始します。

- config ap image predownload {abort | primary | backup}:プリイメージ アップグレードでダウンロードする必要があるイメージ タイプを割り当てます。

- show flexconnect group group-name:FlexConnect グループ設定の概要を表示します。

- show ap image all:アクセス ポイント上のイメージの詳細を表示します。