Cisco Wireless LAN Controller コンフィギュレーション ガイド リリース 7.3

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月28日

章のタイトル: メッシュ アクセス ポイントの制御

目次

- メッシュ アクセス ポイントの制御

- Cisco Aironet メッシュ アクセス ポイントについて

- 注意事項および制約事項

- その他の関連資料

- アクセス ポイントのロール

- ネットワーク アクセス

- ネットワークのセグメント化

- Cisco 屋内メッシュ アクセス ポイント

- Cisco 屋外メッシュ アクセス ポイント

- メッシュ導入モード

- ワイヤレス メッシュ ネットワーク

- ワイヤレス バックホール

- ユニバーサル アクセス

- ポイントツーマルチポイント無線ブリッジング

- ポイントツーポイント無線ブリッジング

- メッシュ レンジの設定(CLI)

- AP1522 レンジ計算ツールの前提条件

- AP1552 レンジ計算ツールの前提条件

- アーキテクチャの概要

- ワイヤレス アクセス ポイントの制御およびプロビジョニング(CAPWAP)

- Cisco Adaptive Wireless Path Protocol ワイヤレス メッシュ ルーティング

- メッシュ ネイバー、親、および子

- 設計上の考慮事項

- 無線メッシュの制約

- ワイヤレス バックホール データ レート

- ClientLink テクノロジー

- ClientLink の設定(CLI)

- ClientLink に関連するコマンド

- コントローラの計画

- メッシュ アクセス ポイントのメッシュ ネットワークへの追加

- MAC フィルタへのメッシュ アクセス ポイントの MAC アドレスの追加

- コントローラ フィルタ リストへのメッシュ アクセス ポイントの MAC アドレスの追加(GUI)

- コントローラ フィルタ リストへのメッシュ アクセス ポイントの MAC アドレスの追加(CLI)

- メッシュ アクセス ポイントのロール定義

- MAP および RAP とコントローラとのアソシエーションについて

- AP ロールの設定(GUI)

- AP ロールの設定(CLI)

- DHCP 43 および DHCP 60 を使用した複数のコントローラの設定

- バックアップ コントローラの設定

- バックアップ コントローラの設定について

- 注意事項および制約事項

- バックアップ コントローラの設定(GUI)

- バックアップ コントローラの設定(CLI)

- RADIUS サーバを使用した外部認証および認可の設定

- RADIUS サーバの設定

- RADIUS サーバへのユーザ名の追加

- メッシュ アクセス ポイントの外部認証の有効化

- メッシュ アクセス ポイントの外部認証の有効化(GUI)

- メッシュ アクセス ポイントの外部認証のイネーブル化(CLI)

- セキュリティ統計の表示

- グローバル メッシュ パラメータの設定

- グローバル メッシュ パラメータについて

- グローバル メッシュ パラメータの設定(GUI)

- グローバル メッシュ パラメータの設定(CLI)

- グローバル メッシュ パラメータ設定の表示(CLI)

- ローカル メッシュ パラメータの設定

- ワイヤレス バックホール データ レートの設定

- イーサネット ブリッジングの設定

- イーサネット ブリッジングの有効化(GUI)

- ブリッジ グループ名の設定

- ブリッジ グループ名の設定(CLI)

- ブリッジ グループ名の確認(GUI)

- ブリッジ グループ名の確認(CLI)

- Public Safety 帯域設定の構成

- 4.9 GHz 帯域の有効化

- Cisco 3200 との相互運用性の設定

- Public Safety 4.9 GHz 帯域の設定ガイドライン

- AP1522 が Cisco 3200 とアソシエートできるように設定(GUI)

- Cisco 3200 と 1522 および 1524PS とのアソシエーションの有効化(CLI)

- 電力およびチャネルの設定

- 電力およびチャネルの設定(GUI)

- シリアル バックホールでのチャネルの設定(CLI)

- アンテナ ゲインの設定

- アンテナ ゲインの設定(GUI)

- アンテナ ゲインの設定(CLI)

- シリアル バックホール アクセス ポイントでのバックホール チャネル選択解除

- バックホール チャネル選択解除の設定(GUI)

- バックホール チャネル選択解除の設定(CLI)

- バックホール チャネル選択解除のガイドライン

- 動的チャネル割り当ての設定(GUI)

- 拡張機能の設定

- バックホール用 2.4 GHz 無線の使用

- 5 GHz から 2.4 GHz へのバックホールの変更

- 2.4 GHz から 5 GHz へのバックホールの変更

- 現在使用中のバックホールの確認

- ユニバーサル クライアント アクセス

- ユニバーサル クライアント アクセスの設定(GUI)

- ユニバーサル クライアント アクセスの設定(CLI)

- シリアル バックホール アクセス ポイントのユニバーサル クライアント アクセス

- Extended Universal Access の設定(GUI)

- Extended Universal Access の設定(CLI)

- 拡張ユニバーサル アクセスの設定:Cisco Prime Infrastructure

- イーサネット VLAN タギングの設定

- イーサネット ポートに関する注意

- イーサネット VLAN タギングのガイドライン

- VLAN 登録

- イーサネット VLAN タギングの有効化(GUI)

- イーサネット VLAN タギングの設定(CLI)

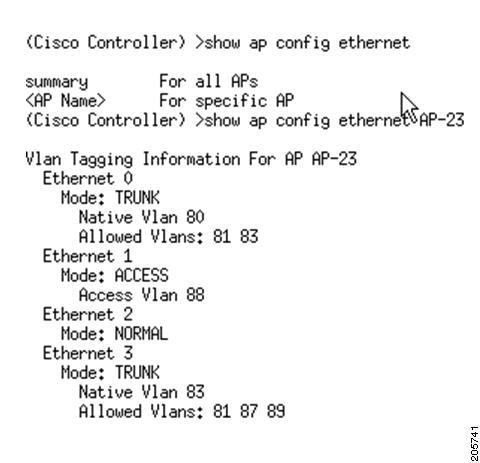

- イーサネット VLAN タギング設定詳細の表示(CLI)

- ワークグループ ブリッジとメッシュ インフラストラクチャとの相互運用性

- ワークグループ ブリッジの設定

- サポートされるワークグループ ブリッジ モードと容量

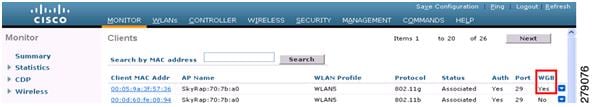

- WGB クライアントのステータスの表示

- 注意事項および制約事項

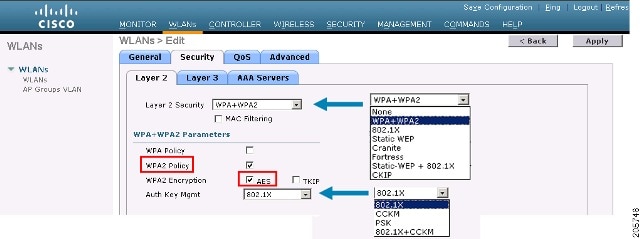

- 例:ワークグループ ブリッジの設定

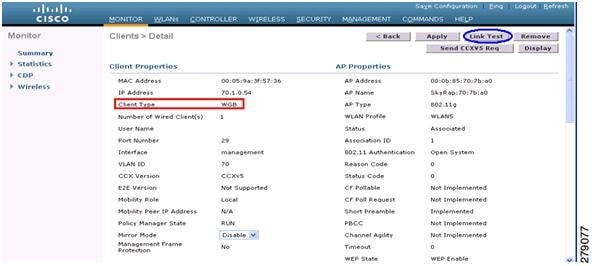

- WGB アソシエーションの確認

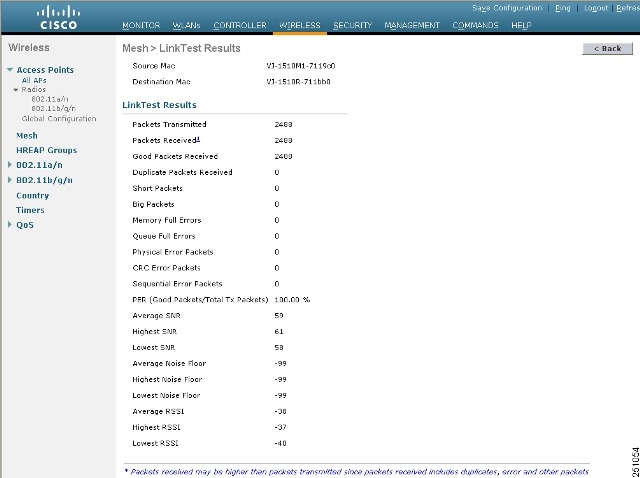

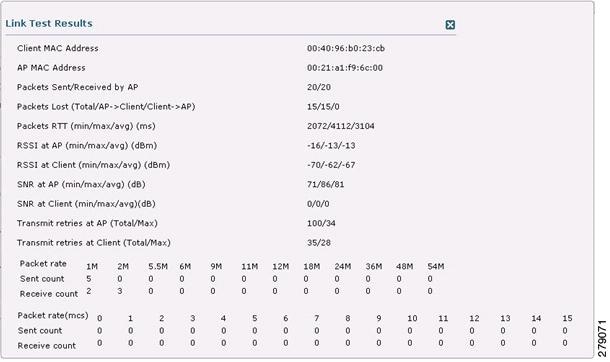

- リンク テストの結果

- WGB 有線/ワイヤレス クライアント

- クライアント ローミング

- WGB ローミングのガイドライン

- 設定例

- トラブルシューティングのヒント

- 屋内メッシュ ネットワークの音声パラメータの設定

- CAC

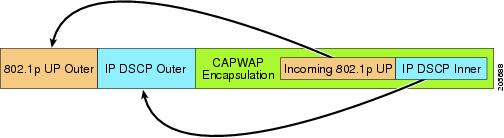

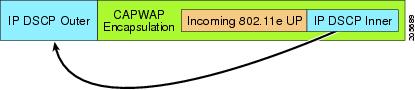

- QoS および DSCP マーキング

- カプセル化

- メッシュ アクセス ポイントでのキューイング

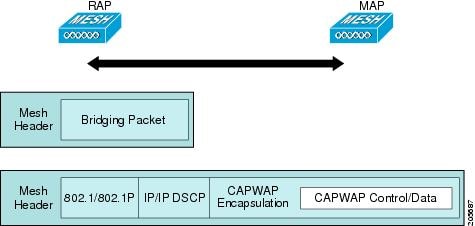

- ブリッジ バックホール パケット

- LAN 間のブリッジ パケット

- メッシュ ネットワークでの音声使用のガイドライン

- メッシュ ネットワークでの音声コールのサポート

- メッシュ ネットワークの音声詳細の表示(CLI)

- ビデオのメッシュ マルチキャストの抑制の有効化

- メッシュ ネットワークでのマルチキャストの有効化(CLI)

- IGMP スヌーピング

- メッシュ AP のローカルで有効な証明書

- 注意事項および制約事項

- メッシュ AP の LSC と通常の AP の LSC の違い

- LSC AP での証明書検証プロセス

- LSC の設定(CLI)

- LSC 関連のコマンド

- コントローラ CLI show コマンド

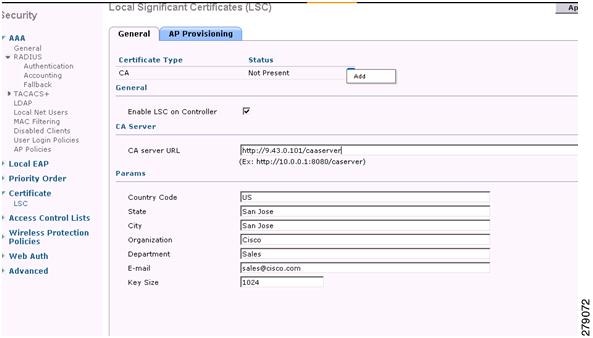

- コントローラ GUI セキュリティ設定

- 展開ガイドライン

- スロット バイアス オプション

- スロット バイアス オプションについて

- スロット バイアスの無効化

- 注意事項および制約事項

- スロット バイアスに関連するコマンド

- 優先される親の選択

- 注意事項および制約事項

- 優先される親の設定

- 同一チャネルの干渉

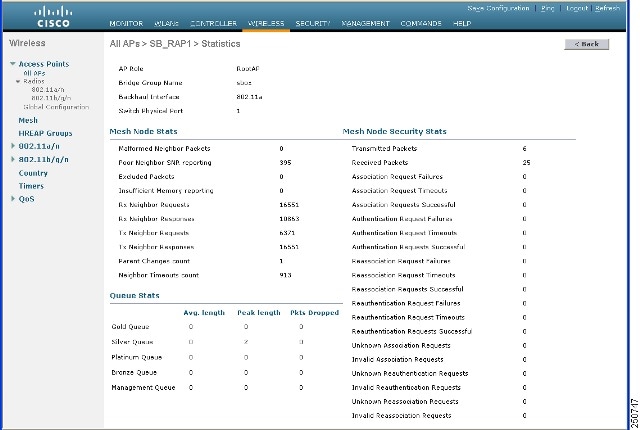

- メッシュ アクセス ポイントのメッシュ統計情報の表示

- メッシュ アクセス ポイントのメッシュ統計情報の表示(GUI)

- メッシュ アクセス ポイントのメッシュ統計情報の表示(CLI)

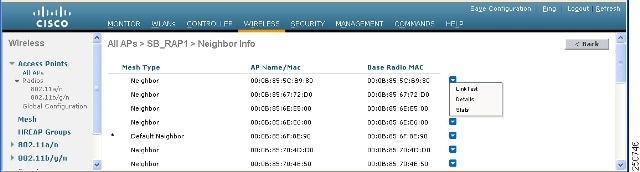

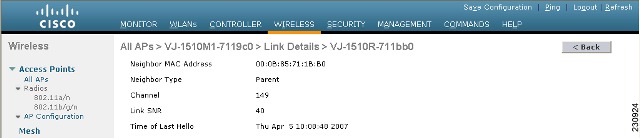

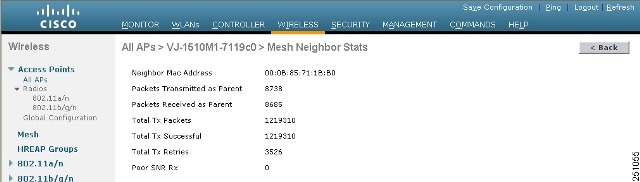

- メッシュ アクセス ポイントのネイバー統計情報の表示

- メッシュ アクセス ポイントのネイバー統計情報の表示(GUI)

- メッシュ アクセス ポイントのネイバー統計情報の表示(CLI)

- 屋内アクセス ポイントのメッシュ アクセス ポイントへの変換

- 屋内メッシュ アクセス ポイントの MAP および RAP ロールの変更

- 屋内メッシュ アクセス ポイントの MAP および RAP ロールの変更(GUI)

- 屋内メッシュ アクセス ポイントの MAP および RAP ロールの変更(CLI)

- 屋内メッシュ アクセス ポイントの非メッシュ Lightweight アクセス ポイントへの変換(1130AG、1240AG)

- Cisco 3200 シリーズ モバイル アクセス ルータと一緒に動作するメッシュ アクセス ポイントの設定

- 注意事項および制約事項

- Cisco 3200 シリーズ モバイル アクセス ルータと一緒に動作するメッシュ アクセス ポイントの設定(GUI)

- Cisco 3200 シリーズ モバイル アクセス ルータと一緒に動作するメッシュ アクセス ポイントの設定(CLI)

- Cisco Aironet メッシュ アクセス ポイントについて

- 注意事項および制約事項

- その他の関連資料

- アクセス ポイントのロール

- ネットワーク アクセス

- ネットワークのセグメント化

- Cisco 屋内メッシュ アクセス ポイント

- Cisco 屋外メッシュ アクセス ポイント

- メッシュ導入モード

- アーキテクチャの概要

- 設計上の考慮事項

- メッシュ アクセス ポイントのメッシュ ネットワークへの追加

- 拡張機能の設定

- 屋内アクセス ポイントのメッシュ アクセス ポイントへの変換

- 屋内メッシュ アクセス ポイントの非メッシュ Lightweight アクセス ポイントへの変換(1130AG、1240AG)

- Cisco 3200 シリーズ モバイル アクセス ルータと一緒に動作するメッシュ アクセス ポイントの設定

Cisco Aironet メッシュ アクセス ポイントについて

メッシュ ネットワーキングでは、スケーラブルで一元化された管理、および屋内展開と屋外展開間のモビリティを提供するために、Cisco Aironet 1500 シリーズ屋外メッシュ アクセス ポイントおよび屋内メッシュ アクセス ポイント(Cisco Aironet 1040、1130、1140、1240、1250、1260、3500e、および 3500i シリーズ アクセス ポイント)と Cisco ワイヤレス LAN コントローラおよび Cisco Prime Network Control System(NCS)が使用されます。 Control and Provisioning of Wireless Access Points(CAPWAP)プロトコルは、ネットワークへのメッシュ アクセス ポイントの接続を管理します。

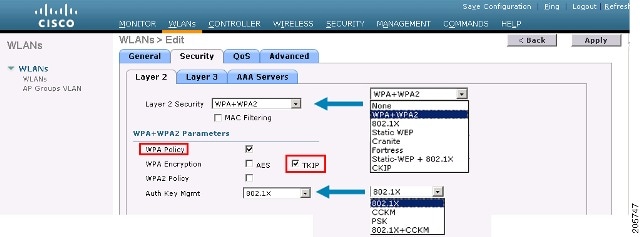

メッシュ ネットワーク内のエンドツーエンドのセキュリティは、ワイヤレス メッシュ アクセス ポイントと Wi-Fi Protected Access 2(WPA2)クライアントの間で Advanced Encryption Standard(AES; 高度な暗号化標準)の暗号化を採用することでサポートされています。 本書では、屋外ネットワークの設計時に考慮しなければならない無線周波数(RF)コンポーネントの概略についても説明しています。

コントローラ ソフトウェア リリース 7.0.116.0 以降のリリースでは、次の Cisco Aironet メッシュ アクセス ポイントがサポートされます。

-

Cisco Aironet 1520 シリーズ屋外メッシュ アクセス ポイント:1522 デュアル無線メッシュ アクセス ポイントと 1524PS/シリアル バックホール マルチ無線メッシュ アクセス ポイントから構成されます。

(注)

AP1130 および AP1240 は、屋内メッシュ アクセス ポイントとして動作するよう変換する必要があります。 「屋内アクセス ポイントのメッシュ アクセス ポイントへの変換」の項(9 ~ 122 ページ)を参照してください。

- Cisco Aironet 1550 シリーズ屋外メッシュ アクセス ポイントは、次のモデルから構成されます。

7.0.98.0 リリースでは、屋内メッシュはデュアルバンド対応の Cisco Aironet 1130 および 1240 シリーズ アクセス ポイントで利用可能です。 7.0.116.0 リリースでは、屋内メッシュはデュアルバンド対応の 11n アクセス ポイント(Cisco Aironet 1040、1140、1250、1260、3500e、および 3500i シリーズ アクセス ポイント)で利用可能です。 メッシュ バックホール アクセスには 5 GHz が必要なため、屋内メッシュでは 802.11b/g のみのアクセス ポイントはサポートされません。

注意事項および制約事項

その他の関連資料

『Cisco Aironet 1520 Series Outdoor Mesh Access Point Hardware Installation Guide』 http://www.cisco.com/en/US/products/ps8368/tsd_products_support_series_home.html |

|

http://www.cisco.com/en/US/docs/wireless/technology/mesh/7.0MR1/design/guide/MeshAP_70MR1.html |

|

メッシュ機能の概要、重要事項、および 4.1.19x.xx メッシュ リリースからコントローラ リリース 7.0.116.0 へのソフトウェア アップグレード手順 |

『Release Notes for Cisco Wireless LAN controllers and Lightweight Access Points for Release 7.0.116.0』 http://www.cisco.com/en/US/products/ps6366/prod_release_notes_list.html |

アクセス ポイントのロール

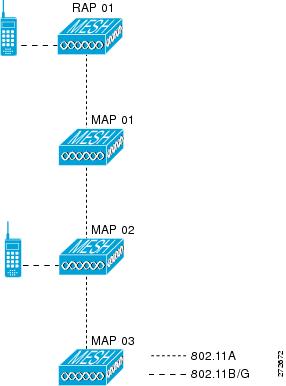

メッシュ ネットワーク内のアクセス ポイントは、ルート アクセス ポイント(RAP)またはメッシュ アクセス ポイント(MAP)のいずれかとして動作します。

RAP はコントローラへ有線で接続され、MAP はコントローラへ無線で接続されます。

MAP は MAP 間および RAP への通信に 802.11a 無線バックホールを使用して無線接続を行います。 MAP では Cisco Adaptive Wireless Path Protocol(AWPP)を使用して、他のメッシュ アクセス ポイントを介したコントローラへの最適なパスを決定します。

ネットワーク アクセス

無線メッシュ ネットワークでは同時に 2 つの異なるトラフィック タイプ(無線 LAN クライアント トラフィックおよび MAP イーサネット ポート トラフィック)が伝送されます。

無線 LAN クライアント トラフィックはコントローラで終端し、イーサネット トラフィックはメッシュ アクセス ポイントのイーサネット ポートで終端します。

メッシュ アクセス ポイントでのワイヤレス LAN メッシュへのアクセスは次の認証方法で管理されます。

- MAC 認証:メッシュ アクセス ポイントがデータベースに追加され、特定のコントローラおよびメッシュ ネットワークに確実にアクセスできるようにします。 「屋内アクセス ポイントのメッシュ アクセス ポイントへの変換」の項を参照してください。

- 外部 RADIUS 認証:メッシュ アクセス ポイントが、証明書を使用する EAP-FAST のクライアント認証タイプをサポートする Cisco ACS 4.1 以降のリリースなどの RADIUS サーバを使用することを外部的に許可できます。 「RADIUS サーバの設定」の項を参照してください。

ネットワークのセグメント化

メッシュ アクセス ポイント用のワイヤレス LAN メッシュ ネットワークへのメンバーシップは、ブリッジ グループ名(BGN)によって制御されます。 メッシュ アクセス ポイントは、類似のブリッジ グループに配置して、メンバーシップを管理したり、ネットワーク セグメンテーションを提供したりすることができます。 「アンテナ ゲインの設定」の項を参照してください。

Cisco 屋内メッシュ アクセス ポイント

7.3 リリースでは、屋内メッシュは、2600 シリーズのアクセス ポイントで使用可能です。

7.2 リリースでは、屋内メッシュは、3600 シリーズのアクセス ポイントで使用可能です。

7.0.116.0 リリースでは、屋内メッシュは 802.11n アクセス ポイント(Cisco Aironet 1040、1140、1250、1260、3500e、および 3500i シリーズ アクセス ポイント)でも利用可能です。

7.0 リリースでは、屋内メッシュは Cisco Aironet 1130 および 1240 シリーズ アクセス ポイントで利用可能です。

エンタープライズ 11n メッシュは、802.11n アクセス ポイントで動作するために CUWN 機能に追加される拡張機能です。 エンタープライズ 11n メッシュ機能は 802.11n 以外のメッシュと互換性がありますが、バックホールとクライアントのアクセス速度が向上します。 802.11n 屋内アクセス ポイントは、特定の屋内展開用のデュアル無線 Wi-Fi インフラストラクチャ デバイスです。 一方の無線をアクセス ポイントのローカル(クライアント)アクセスに使用でき、もう一方の無線をワイヤレス バックホールに対して設定できます。 バックホールは、5 GHz 無線でのみサポートされます。 エンタープライズ 11n メッシュは、P2P、P2MP、およびアーキテクチャのメッシュ タイプをサポートします。

屋内アクセス ポイントをブリッジ モードに直接設定して、これらのアクセス ポイントをメッシュ アクセス ポイントとして直接使用できます。 これらのアクセス ポイントがローカル モード(非メッシュ)である場合は、これらのアクセス ポイントをコントローラに接続し、AP モードをブリッジ モード(メッシュ)に変更する必要があります。 このシナリオは、特に、展開されるアクセス ポイントの量が大きく、アクセス ポイントが従来の非メッシュ ワイヤレス カバレッジに対してローカル モードですでに展開されている場合に、煩雑になります。

Cisco 屋内メッシュ アクセス ポイントでは、次の 2 つの無線が同時に動作します。

5 GHz の無線は、5.15 GHz、5.25 GHz、5.47 GHz、および 5.8 GHz の帯域をサポートします。

Cisco 屋外メッシュ アクセス ポイント

Cisco 屋外メッシュ アクセス ポイントは、Cisco Aironet 1500 シリーズ アクセス ポイントから構成されます。 1500 シリーズには、1552 11n 屋外メッシュ アクセス ポイント、1522 デュアル無線メッシュ アクセス ポイント、および 1524 マルチ無線メッシュ アクセス ポイントが含まれます。 1524 には次のような 2 つのモデルがあります。

- Public Safety モデルの 1524PS

-

シリアル バックホール モデルの 1524SB

(注)

6.0 リリースでは、AP1524SB アクセス ポイントは、A、C、および N のドメインで使用されていました。 7.0 リリースでは、AP1524SB アクセス ポイントは、-E、-M、-K、-S、および -T のドメインでも使用されます。

Cisco 1500 シリーズ メッシュ アクセス ポイントは、ワイヤレス メッシュ展開の中核的なコンポーネントです。 AP1500 は、コントローラ(GUI および CLI)と Cisco WCS の両方により設定されます。 屋外メッシュ アクセス ポイント(MAP および RAP)間の通信は、802.11a/n 無線バックホールを介します。 一般的に、クライアント トラフィックは、802.11b/g/n 無線(802.11a/n がクライアント トラフィックを受け入れるよう設定することもできます)を介して伝送され、Public Safety トラフィック(AP1524PS のみ)は 4.9 GHz 無線を介して伝送されます。

メッシュ アクセス ポイントは、有線ネットワークに直接接続されていない他のアクセス ポイントの中継ノードとしても動作します。 インテリジェントな無線ルーティングは Adaptive Wireless Path Protocol(AWPP)によって提供されます。 このシスコのプロトコルを使用することで、各メッシュ アクセス ポイントはネイバー アクセス ポイントを識別し、パスごとに信号の強度とコントローラへのアクセスに必要なホップ カウントについてコストを計算して、有線ネットワークまでの最適なパスをインテリジェントに選択できるようになります。

AP1500 には、ケーブルありとケーブルなしの 2 つの異なる構成があります。

- ケーブル構成は、ケーブルより線に取り付け可能であり、Power-Over-Cable(POC)をサポートします。

- ケーブルなし構成は、複数のアンテナをサポートします。 この構成は、柱や建物壁面に取り付け可能で、電源関連のオプションをいくつか用意しています。

アップリンク サポートには、ギガビット イーサネット(1000BASE-T)と、ファイバまたはケーブル モデム インターフェイスに接続できる小型フォーム ファクタ(SFP)スロットが含まれます。 1000BASE-BX までのシングルモード SFP とマルチモード SFP の両方がサポートされます。 メッシュ アクセス ポイントのタイプに基づき、ケーブル モデムは DOCSIS 2.0 または DOCSIS/EuroDOCSIS 3.0 になります。

AP1500 は、危険な場所用ハードウェア格納ラックに設置します。 危険場所対応の AP1500 は、Class I、Division 2、Zone 2 の危険場所での安全基準を満たしています。

(注) |

モデル別の電源、取り付け、アンテナ、および規制対応については、『 Cisco Aironet 1520 Series Lightweight Outdoor Access Point Ordering Guide』(http://www.cisco.com/en/US/prod/collateral/wireless/ps5679/ps8368/product_data_sheet0900aecd8066a157.html)を参照してください。 |

メッシュ導入モード

ワイヤレス メッシュ ネットワーク

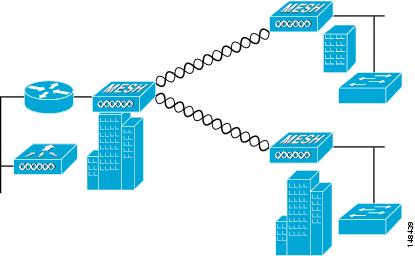

Cisco のワイヤレス屋外メッシュ ネットワークでは、複数のメッシュ アクセス ポイントによって、安全でスケーラブルな屋外ワイヤレス LAN を提供するネットワークが構成されます。

それぞれの場所で、3 つの RAP が有線ネットワークに接続され、建物の屋根に配置されています。 すべてのダウンストリーム アクセス ポイントは、MAP として動作し、ワイヤレス リンク(表示されていません)を使用して通信します。

MAP と RAP の両方共、WLAN クライアント アクセスを提供できますが、RAP の場所がクライアント アクセスの提供には向いていないことがよくあります。

メッシュ アクセス ポイントから CAPWAP セッションを終端させるオンサイト コントローラがある建物もありますが、CAPWAP セッションはワイドエリア ネットワーク(WAN)を介してコントローラにバックホールできるため、それは必須要件ではありません

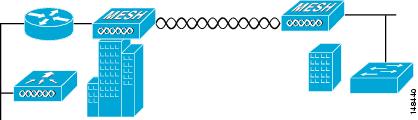

ワイヤレス バックホール

Cisco ワイヤレス バックホール ネットワークでは、トラフィックを MAP と RAP の間でブリッジできます。 このトラフィックは、ワイヤレス メッシュによってブリッジされている有線デバイスからのトラフィックか、メッシュ アクセス ポイントからの CAPWAP トラフィックになります。 このトラフィックは、ワイヤレス バックホールなどのワイヤレス メッシュ リンクを通るときに必ず AES 暗号化されます。

AES 暗号化は、他のメッシュ アクセス ポイントと共に、メッシュ アクセス ポイントにおけるネイバー同士の関係として確立されます。 メッシュ アクセス ポイント間で使用される暗号キーは、EAP 認証プロセス中に生成されます。

2.4 または 5 GHz 無線をバックホール無線として設定できる 1522 を除くすべてのメッシュ アクセス 5 GHz バックホールだけが可能です(「拡張機能の設定」(9 ~ 65 ページ)を参照)。

ユニバーサル アクセス

802.11a 無線を介してクライアント トラフィックを受け入れるようメッシュ アクセス ポイントでバックホールを設定できます。 この機能は、コントローラの GUI の Backhaul Client Access([Monitor] > [Wireless])で識別できます。 この機能が無効な場合、バックホール トラフィックは 802.11a または 802.11a/n 無線を介してのみ伝送され、クライアント アソシエーションは 802.11b/g または 802.11b/g/n 無線を介してのみ許可されます。 設定の詳細については「拡張機能の設定」の項を参照してください。

ポイントツーマルチポイント無線ブリッジング

ポイントツーマルチポイント ブリッジング シナリオでは、ルート ブリッジとして機能する RAP が、アソシエートされた有線 LAN を使用して複数の MAP を非ルート ブリッジとして接続します。 デフォルトでは、この機能はすべての MAP に対して無効になっています。 イーサネット ブリッジングを使用する場合、各 MAP および RAP のコントローラでイーサネット ブリッジングをイネーブルにする必要があります。

ポイントツーポイント無線ブリッジング

ポイントツーポイント ブリッジング シナリオでは、バックホール無線を使用してスイッチド ネットワークの 2 つのセグメントをブリッジ接続することにより、1500 シリーズ メッシュ AP を使用してリモート ネットワークを拡張できます。 これは基本的には、1 つの MAP があり、WLAN クライアントがないワイヤレス メッシュ ネットワークです。 ポイントツーマルチポイント ネットワークと同様に、イーサネット ブリッジングを有効にすることでクライアント アクセスを提供できますが、建物間のブリッジングの場合、高い屋上からの MAP カバレッジはクライアントのアクセスに適していないことがあります。

イーサネット ブリッジド アプリケーションを使用する場合は、RAP およびそのセグメント内のすべての MAP でブリッジング機能を有効にすることをお勧めします。 MAP のイーサネット ポートに接続されたすべてのスイッチで VLAN Trunking Protocol(VTP)を使用していないことを確認する必要があります。 VTP によってメッシュ全体のトランキングされた VLAN が再設定される場合があるので、プライマリ WLC と RAP 間の接続が失われることがあります。 設定が正しくないと、メッシュ導入がダウンすることがあります。

セキュリティ上の理由により、デフォルトでは MAP のイーサネット ポートは無効になっています。 有効にするには、ルートおよび各 MAP でイーサネット ブリッジングを設定する必要があります。

イーサネット ブリッジングは、次の 2 つの場合に有効にする必要があります。

該当するメッシュ AP からコントローラへのパスを取る各親メッシュ AP に対してイーサネット ブリッジングを有効にします。 たとえば、Hop 2 の MAP2 でイーサネット ブリッジングを有効にする場合は、MAP1(親 MAP)と、コントローラに接続している RAP でもイーサネット ブリッジングを有効にする必要があります。

[Wireless] > [Mesh] タブで長いリンクに対してレンジ パラメータを設定する必要があります。 ルート アクセス ポイント(RAP)と最遠のメッシュ アクセス ポイント(MAP)間に最適な距離(フィート単位)が存在します。 RAP ブリッジから MAP ブリッジまでのレンジは、フィート単位で記述する必要があります。

ネットワーク内のコントローラと既存のすべてのメッシュ アクセス ポイントに join する場合は、次のグローバル パラメータがすべてのメッシュ アクセス ポイントに適用されます。

メッシュ レンジの設定(CLI)

- ブリッジングを行うノード間の距離を設定するには、次のコマンドを入力します。 config mesh range range-in-feet

-

メッシュ レンジを取得するには、次のコマンドを入力します。

show mesh config

次のような情報が表示されます。

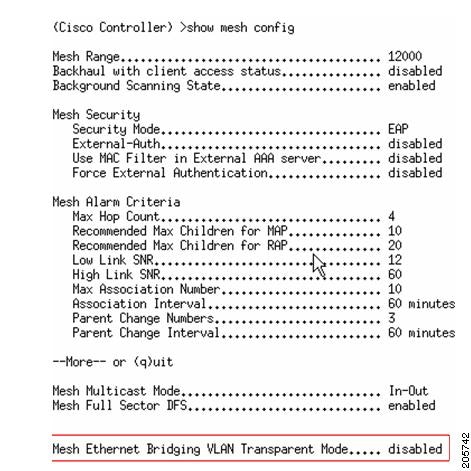

Mesh Range....................................... 12000 Mesh Statistics update period.................... 3 minutes Backhaul with client access status............... disabled Background Scanning State........................ enabled Backhaul Amsdu State............................. disabled Mesh Security Security Mode................................. EAP External-Auth................................. disabled Use MAC Filter in External AAA server......... disabled Force External Authentication................. disabled Mesh Alarm Criteria Max Hop Count................................. 4 Recommended Max Children for MAP.............. 10 Recommended Max Children for RAP.............. 20 Low Link SNR.................................. 12 High Link SNR................................. 60 Max Association Number........................ 10 Association Interval.......................... 60 minutes Parent Change Numbers......................... 3 Parent Change Interval........................ 60 minutes Mesh Multicast Mode.............................. In-Out Mesh Full Sector DFS............................. enabled Mesh Ethernet Bridging VLAN Transparent Mode..... enabled

(注)

レンジを推測するために、次の URL で利用可能なレンジ計算ツールを使用できます。 - Cisco 1520 シリーズ屋外メッシュ レンジ計算ユーティリティ:http://www.cisco.com/en/US/products/ps8368/products_implementation_design_guides_list.html

- 1550 シリーズ屋外メッシュ アクセス ポイント用範囲カルキュレータ:http://www.cisco.com/en/US/products/ps11451/products_implementation_design_guides_list.html

AP1522 レンジ計算ツールの前提条件

- 一覧表示された規制ドメインの送信電力および EIRP の制限内に収まるよう AP1522 レンジ計算ツールが編集されています。 この制限を超える場合があります。 取り付けは、取り付ける地域の法律に従って行う必要があります。

- AP1522 レンジ計算ツールを使用する場合に、規制ドメイン、選択されたアンテナ(またはアンテナ ゲイン)、および選択されたデータ レートに基づく変調モード(一部の区域では OFDM で低い電力レベルが必要です)に基づいて、利用可能な電力レベルが変わります。 パラメータの変更後にすべてのパラメータを確認する必要があります。

- 2.4 GHz の受信感度は、3 つのすべての受信パスの複合感度です。 つまり、MRC が 2.4 GHz に含まれます。 5 GHz には 1 つの受信しか存在しません。

- アクセス ポイントで認定されたチャネルのみを選択できます。

- 有効な電力レベルのみを選択できます。

AP1552 レンジ計算ツールの前提条件

- 一覧表示された規制ドメインの送信電力および EIRP の制限内に収まるよう AP1552 レンジ計算ツールが編集されています。 この制限を超える場合があります。 取り付けは、取り付ける地域の法律に従って行う必要があります。

- 効果的なパフォーマンスを実現するために、1552 の外部アンテナ モデルに対して 3 つのすべてのアンテナ ポートを使用する必要があります。 使用しない場合は、レンジが大幅に減少します。 1552 無線には、2 つの送信パスと 3 つの受信パスがあります。

- 送信電力は、両方の送信パスの総複合電力です。

- 受信感度は、3 つのすべての受信パスの複合感度です。 つまり、MRC が含まれます。

- AP1552 レンジ計算ツールでは、ClientLink(ビームフォーミング)がオンになっていることを前提とします。

- AP1552 レンジ計算ツールを使用する場合に、規制ドメイン、選択されたアンテナ(またはアンテナ ゲイン)、および選択されたデータ レートに基づいて、利用可能な電力レベルが変わります。 パラメータの変更後にすべてのパラメータを確認する必要があります。

- デフォルトで利用可能な 2 つとは異なるアンテナを選択できます。 高ゲイン アンテナを入力し、EIRP 制限を超える電力を選択した場合は、警告が表示され、範囲が 0 になります。

- アクセス ポイントで認定されたチャネルのみを選択できます。

- 有効な電力レベルのみを選択できます。

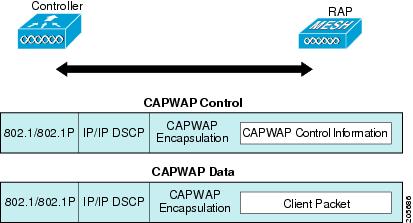

ワイヤレス アクセス ポイントの制御およびプロビジョニング(CAPWAP)

CAPWAP は、ネットワーク内のアクセス ポイント(メッシュおよび非メッシュ)を管理するためにコントローラで使用されるプロビジョニングおよび制御プロトコルです。 コントローラのソフトウェア リリース 5.2 以降では、LWAPP の代わりにこのプロトコルを使用します。

Cisco Adaptive Wireless Path Protocol ワイヤレス メッシュ ルーティング

Cisco Adaptive Wireless Path Protocol(AWPP)は、無線メッシュ ネットワーキング専用に設計されています。 AWPP では、リンクの品質とホップ数に基づいてパスが決定されます。

また、AWPP の重要な要素として、展開の容易さ、高速コンバージェンス、最低限のリソース消費があります。

AWPP の目的は、RAP のブリッジ グループの一部である各 MAP から RAP への最適なパスを検出することです。 これを実行するため、MAP はネイバー MAP をアクティブに要請メッセージを送信します。 要請メッセージのやり取りの際に、MAP は RAP への接続に使用可能なネイバーをすべて学習し、最適なパスを提供するネイバーを決定して、そのネイバーと同期します。

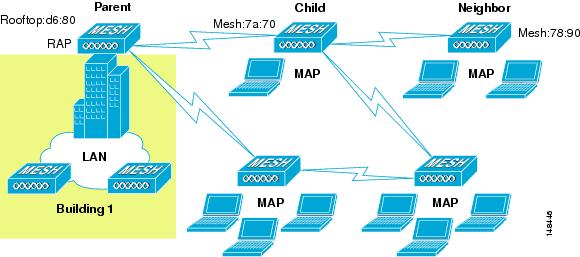

メッシュ ネイバー、親、および子

メッシュ ネットワークにおけるアクセス ポイント間の関係は、次のように親、子、またはネイバーとして分類されます。

- 親アクセス ポイントは、容易度の値(ease value)に基づいて RAP への最適なルートを提供します。 親は RAP 自身または別の MAP のいずれかです。 容易度の値(ease value)は各ネイバーの SNR およびリンク ホップ値を用いて計算されます。 複数の選択肢がある場合は、容易度の値(ease value)の高いアクセス ポイントが選択されます。

- 子アクセス ポイントは、RAP に戻る最適なルートとして親アクセス ポイントを選択します。

-

ネイバー アクセス ポイントは、別のアクセス ポイントの無線周波数(RF)の範囲内にありますが、

容易度の値(ease value)が親よりも低いため、親または子として選択されません。

図 3. 親、子、およびネイバー アクセス ポイント

設計上の考慮事項

屋外のワイヤレス メッシュの導入はそれぞれが独自のため、利用できる場所や障害物、利用可能なネットワーク インフラストラクチャに伴い、環境ごとに課題が異なります。 主要な設計要件には、想定されるユーザ、トラフィック、および可用性のニーズによって決まる設計基準もあります。 この項では、設計上の重要な考慮事項について説明し、ワイヤレス メッシュの設計例を示します。

無線メッシュの制約

ワイヤレス メッシュ ネットワークを設計および構築する場合に考慮すべきシステムの特徴は次のとおりです。 これらの一部の特徴はバックホール ネットワークの設計に適用され、残りの特徴は CAPWAP コントローラの設計に適用されます。

ワイヤレス バックホール データ レート

バックホールは、アクセス ポイント間でワイヤレス接続のみを作成するために使用されます。 バックホール インターフェイスは、アクセス ポイントに基づいてデフォルトで 802.11a または 802.11a/n になります。 利用可能な RF スペクトラムを効果的に使用するにはレート選択が重要です。 また、レートはクライアント デバイスのスループットにも影響を与えることがあり、スループットはベンダー デバイスを評価するために業界出版物で使用される重要なメトリックです。

Dynamic Rate Adaptation(DRA)には、パケット伝送のために最適な伝送レートを推測するプロセスが含まれます。 レートを正しく選択することが重要です。 レートが高すぎると、パケット伝送が失敗し、通信障害が発生します。 レートが低すぎると、利用可能なチャネル帯域幅が使用されず、品質が低下し、深刻なネットワーク輻輳および障害が発生する可能性があります。

データ レートは、RF カバレッジとネットワーク パフォーマンスにも影響を与えます。 低データ レート(6 Mbps など)が、高データ レート(300 Mbps など)よりもアクセス ポイントからの距離を延長できます。 結果として、データ レートはセル カバレッジと必要なアクセス ポイントの数に影響を与えます。 異なるデータ レートは、ワイヤレス リンクで冗長度の高い信号を送信することにより(これにより、データをノイズから簡単に復元できます)、実現されます。 1 Mbps のデータ レートで 1 つのパケットに対して送信される記号の数は、11 Mbps で同じパケットに対して使用される記号の数よりも多くなります。 したがって、低ビット レートでのデータの送信には、高ビット レートでの同じデータの送信よりも時間がかり、スループットが低下します。

低ビット レートでは、MAP 間の距離を長くすることが可能になりますが、WLAN クライアント カバレッジにギャップが生じる可能性が高く、バックホール ネットワークのキャパシティが低下します。 バックホール ネットワークのビット レートを増加させる場合は、より多くの MAP が必要となるか、MAP 間の SNR が低下し、メッシュの信頼性と相互接続性が制限されます。 無線バックホール データ レートの設定の詳細については、次の表を参照してください。

(注) |

データ レートは、AP ごとにバックホールで設定できます。 これはグローバル コマンドではありません。 |

54 |

31 |

48 |

29 |

36 |

26 |

24 |

22 |

18 |

18 |

12 |

16 |

9 |

15 |

6 |

14 |

(注) |

2 つの空間ストリームの場合、MRC ゲインは半分になります。つまり、MRC ゲインは 3 dB 少なくなります。 これは、システムに 10 ログ(3/1 SS)ではなく 10 ログ(3/2 SS)があるためです。 3 つの受信器で 3 SS がある場合は、MRC ゲインがゼロになります。 |

- バックホールのホップ数は最大 8 ですが、3 ~ 4 にすることをお勧めします。 ホップ数は 3 か 4 に制限して、主に、十分なバックホール スループットを維持することをお勧めします。これは、各メッシュ アクセス ポイントはバックホール トラフィックの伝送と受信に同じ無線を使用するためです(つまり、スループットはホップごとに約半分になります)。 たとえば、24 Mbps の最大スループットは、最初のホップで約 14 Mbps、2 番目のホップで 9 Mbps、3 番目のホップで 4 Mbps になります。

- RAP ごとの MAP 数 RAP ごとに設定できる MAP 数について、現在ソフトウェアによる制限はありません。 ただし、1 台の RAP につき 20 台の MAP に数を制限することをお勧めします。

- コントローラ数

- コントローラごとにサポートされるメッシュ アクセス ポイントの数。

ClientLink テクノロジー

多くのネットワークは、依然として 802.11a/g クライアントと 802.11n クライアントの混在をサポートします。 802.11a/g クライアント(レガシー クライアント)は低データ レートで動作するため、古いクライアントにより、ネットワーク全体のキャパシティが減少することがあります。 シスコの ClientLink テクノロジーは、802.11a/g クライアントが、特にセル境界に近い場合に、最適なレートで動作できるようにすることで、クライアントが混在するネットワークにおける 802.11n の採用に関連する問題を解決します。

高度な信号処理が Wi-Fi チップセットに追加されました。 複数の送信アンテナが 802.11a/g クライアントの方向に伝送を収束するために使用され、ダウンリンクの信号対ノイズ比と一定のレンジにおけるデータ レートが増加するため、カバレッジ ホールが減少し、システム全体のパフォーマンスが向上します。 このテクノロジーは、クライアントから受信された信号を合成する最適な方法を学習し、この情報を使用してパケットを最適な方法でクライアントに送り返します。 このテクニックは、MIMO(複数入力複数出力)ビームフォーミング、送信ビームフォーミング、またはコフェージングとも呼ばれ、高価なアンテナ アレイを必要としない、市場で唯一のエンタープライズクラスかつサービス プロバイダークラスのソリューションです。

802.11n システムは、複数の無線信号を同時に送信することによりマルチパスを利用します。 空間ストリームと呼ばれるこれらの各信号は、独自のトランスミッタを使用して独自のアンテナから送信されます。 これらのアンテナ間には空間があるため、各信号は受信装置への若干異なるパスに従います(空間ダイバーシティと呼ばれる状況)。 レシーバにも、独自の無線を使用する複数のアンテナがあります。各アンテナは受信した信号を独自にデコードし、各信号は他のレシーバの無線からの信号と結合されます。 その結果、複数のデータ ストリームが同時に受信されます。 これにより、以前の 802.11a/g システムよりも高いスループットが実現されますが、信号を解読する 802.11n 対応クライアントが必要になります。 したがって、AP とクライアントの両方がこの機能をサポートする必要があります。 問題が複雑であるため、第 1 世代のメインストリーム 802.11n チップセットでは、AP およびクライアント チップセットで 802.11n 送信ビームフォーミングが実装されていません。 したがって、802.11n 標準伝送ビームフォーミングは将来利用可能になりますが、次世代のチップセットが市場に出るまで待つ必要があります。 シスコは、この分野の発展をリードしていく所存です。

現在の世代の 802.11n AP の場合、2 番目の送信パスは 802.11n クライアントに対して(空間ダイバーシティを実装するために)使用されますが、802.11a/g クライアントに対して完全には使用されません。 802.11 a/g クライアントの場合は、追加の送信パスの一部の機能がアイドル状態になります。 また、多くのネットワークで、取り付けられた 802.11 a/g クライアント ベースのパフォーマンスが、ネットワークの制限要因となります。

ClientLink は高度な信号処理手法と複数の送信パスを使用して、ダウンリンク方向で 802.11a/g クライアントが受信した信号を、フィードバックを必要とせずに、最適化します。 特別なフィードバックが必要ないため、Cisco ClientLink は、既存のすべての 802.11a/g クライアントで動作します。

Cisco ClientLink テクノロジーにより、クライアントが配置された場所でアクセス ポイントが SNR を効果的に最適化できるようになります。 ClientLink は、ダウンリンク方向にほぼ 4 dB のゲインを提供します。 SNR が改善され、再試行回数の減少やデータ レートの向上などの多くの利点が提供されます。 たとえば、以前に 12 Mbps でパケットを受信できたセルの端にあるクライアントが 36 Mbps でパケットを受信できるようになります。 ClientLink を使用した場合のダウンリンク パフォーマンスの一般的な測定値は、802.11a/g クライアントではスループットが 65 % 向上します。 Wi-Fi システムがより高いデータ レート、少ない再試行回数で動作できるようにすることで、ClientLink はシステムのキャパシティ全体を拡張します。つまり、スペクトル リソースを効率的に利用できます。

1552 アクセス ポイントの ClientLink は、AP3500 で使用可能な ClientLink 機能をベースにしています。 したがって、アクセス ポイントは近接するクライアントに対してビームフォーミングを行い、802.11ACK でビームフォーミング情報を更新できます。 したがって、専用アップリンク トラフィックがない場合でも、ClientLink は適切に動作します。これは、TCP および UDP 両方のトラフィック ストリームに有用です。 Cisco 802.11n アクセス ポイントでこのビーム形成を使用するためにクライアントが通過する必要がある RSSI ウォーターマークはありません。

ClientLink は、同時に 15 のクライアントにビーム形成を行うことができます。 したがって、レガシー クライアントの数が無線ごとに 15 を超える場合に、ホストは最良の 15 クライアントを選択する必要があります。 AP1552 には 2 つの無線があるため、タイム ドメインで最大 30 個のクライアントに対してビームフォーミングを行えます。

ClientLink は、屋内および屋外 802.11n アクセス ポイント用の 11a/g レート(11b ではない)を示す、パケットのレガシー OFDM 部分に適用されますが、屋内 11n 用の ClientLink と屋外 11n 用の ClientLink には 1 つの違いがあります。 屋内 11n アクセス ポイントの場合、SW は影響を受けるレートを 24、36、48、54 Mbps に制限します。 これは、屋内環境の遠くの AP にクライアントが接続し続けることを避けるためです。 また、スループット ゲインが非常に小さいため、SW によって ClientLink が 11n クライアント用のレートで動作できなくなります。 ただし、純粋なレガシー クライアントに対しては明らかなゲインがあります。 屋外 11n アクセス ポイントでは、24 Mbps 未満の 3 つの追加レガシー データ レートが追加されました。 屋外用 ClientLink は、9、12、18、24、36、48、および 54 Mbps のレガシー データ レートに適用できます。

ClientLink の設定(CLI)

7.2 リリース以降から、コントローラ GUI を使用して ClientLink(ビーム形成)を設定することはできません。

ClientLink に関連するコマンド

- 次のコマンドを AP コンソールで入力します。

-

トラブルシューティングを行うには、AP コンソールで次のコマンドを使用します。

-

無線で ClientLink が有効であることを示すには、

show controllers

|

inc Beam コマンドを入力します。

次のような出力が表示されます。

Legacy Beamforming: Configured Yes, Active Yes, RSSI Threshold -50 dBm Legacy Beamforming: Configured Yes, Active Yes, RSSI Threshold -60 dBm

-

ClientLink が特定のクライアントにビーム形成を行っていることを表示するには、

show interface dot11radio 1 lbf rbf コマンドを入力します。

次のような出力が表示されます。

RBF Table: Index Client MAC Reserved Valid Tx BF Aging 1 0040.96BA.45A0 Yes Yes Yes No

-

無線で ClientLink が有効であることを示すには、

show controllers

|

inc Beam コマンドを入力します。

次のような出力が表示されます。

コントローラの計画

次の項目は、メッシュ ネットワークに必要なコントローラの数に影響します。

- ネットワーク内のメッシュ アクセス ポイント(RAP および MAP)。 RAP とコントローラを接続する有線ネットワークは、そのネットワーク内でサポートされるアクセス ポイントの総数に影響を与えることがあります。 このネットワークによって、コントローラが、WLAN のパフォーマンスに影響なく、すべてのアクセス ポイントから利用できるようになっている場合、アクセス ポイントはすべてのコントローラにわたって最大の効率で等しく分散できます。 これに当てはまらない場合で、コントローラがさまざまなクラスタまたは PoP にグループ化されるとき、アクセス ポイントの総数とカバレッジは減少します。

- コントローラごとにサポートされるメッシュ アクセス ポイント(RAP および MAP)の数。 本書では、わかりやすくするために非メッシュ アクセス ポイントを、 ローカル アクセス ポイントと呼びます。

コントローラ モデル |

ローカル AP サポート(非メッシュ)1 |

最大 メッシュ AP サポート |

|---|---|---|

55082 |

500 |

500 |

25043 |

50 |

50 |

WiSM2 |

500 |

500 |

(注) |

ワイヤレス LAN コントローラ モジュール NM および NME は、ワイヤレス LAN コントローラ(WLC)ソフトウェア リリース 5.2 以降でメッシュ 1520 シリーズ アクセス ポイントをサポートするようになりました。 |

(注) |

メッシュは、Cisco 5508 コントローラで完全にサポートされています。 屋内および屋外 AP(AP152X)には基本ライセンス(LIC-CT508-Base)で十分です。 WPlus ライセンス(LIC-WPLUS-SW)は、基本ライセンスに含まれます。 屋内メッシュ AP には WPlus ライセンスは必要ありません。 Cisco 5508 コントローラでは、メッシュ AP(MAP/RAP)は完全な AP と見なされます。 他のコントローラ プラットフォームでは、MAP は不完全な AP と見なされます。 メッシュ アクセス ポイントでは、Data Plane Transport Layer Security(DTLS)がサポートされません。 |

メッシュ アクセス ポイントのメッシュ ネットワークへの追加

この項では、コントローラがネットワーク内でアクティブで、レイヤ 3 モードで動作していることを前提としています。 メッシュ アクセス ポイントが接続するコントローラ ポートは、タグなしでなければなりません。

| ステップ 1 | メッシュ アクセス ポイントの MAC アドレスを、コントローラの MAC フィルタに追加します。 MAC フィルタへのメッシュ アクセス ポイントの MAC アドレスの追加を参照してください。 |

| ステップ 2 | メッシュ アクセス ポイントのロール(RAP または MAP)を定義します。 メッシュ アクセス ポイントのロール定義を参照してください。 |

| ステップ 3 | 各メッシュ アクセス ポイントに、プライマリ、セカンダリ、およびターシャリのコントローラを設定します。 DHCP 43 および DHCP 60 を使用した複数のコントローラの設定を参照してください。 |

| ステップ 4 | バックアップ コントローラを設定します。 バックアップ コントローラの設定を参照してください。 |

| ステップ 5 | 外部 RADIUS サーバを使用して、MAC アドレスの外部認証を設定します。 RADIUS サーバを使用した外部認証および認可の設定を参照してください。 |

| ステップ 6 | グローバル メッシュ パラメータを設定します。 グローバル メッシュ パラメータの設定を参照してください。 |

| ステップ 7 | ユニバーサル クライアント アクセスを設定します。 ユニバーサル クライアント アクセスの設定は、項「Configuring Advanced Features」に含まれます。 ユニバーサル クライアント アクセスを参照してください。 |

| ステップ 8 | ローカル メッシュ パラメータを設定します。 ローカル メッシュ パラメータの設定を参照してください。 |

| ステップ 9 | (必要に応じて)モビリティ グループを設定し、コントローラを割り当てます。 第 15 章「モビリティ グループの設定」を参照してください。 |

MAC フィルタへのメッシュ アクセス ポイントの MAC アドレスの追加

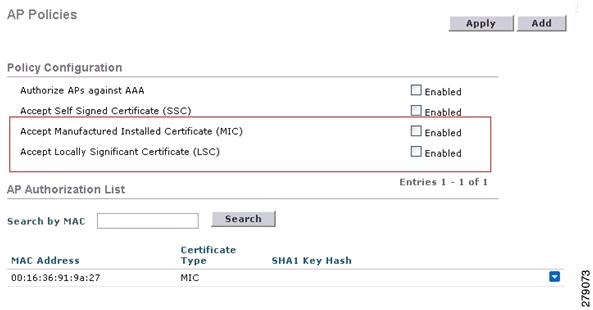

メッシュ ネットワーク内で使用するすべてのメッシュ アクセス ポイントの MAC アドレスを適切なコントローラに入力する必要があります。 コントローラは、許可リストに含まれる屋外無線からの discovery request にだけ応答します。 コントローラでは、MAC フィルタリングがデフォルトで有効になっているため、MAC アドレスだけを設定する必要があります。 アクセス ポイントが SSC を持ち、AP 認可リストに追加された場合は、AP の MAC アドレスを MAC フィルタリング リストに追加する必要がありません。

GUI と CLI のどちらを使用しても、メッシュ アクセス ポイントを追加できます。

(注) |

メッシュ アクセス ポイントの MAC アドレスのリストは、ダウンロードして、Cisco Prime インフラストラクチャを使用してコントローラにプッシュすることもできます。 詳細については、Cisco Prime インフラストラクチャのドキュメントを参照してください。 |

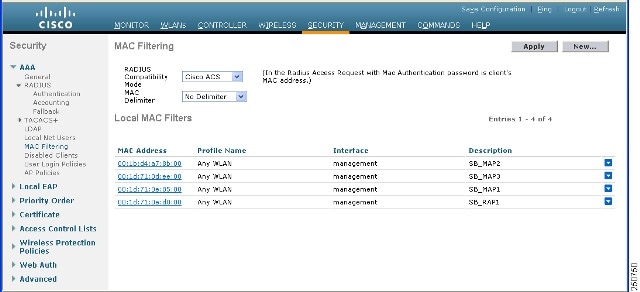

コントローラ フィルタ リストへのメッシュ アクセス ポイントの MAC アドレスの追加(GUI)

| ステップ 1 |

[Security]

> [AAA] > [MAC Filtering] を選択します。 [MAC Filtering] ページが表示されます。

|

||

| ステップ 2 | [New] をクリックします。 [MAC Filters > New] ページが表示されます。 | ||

| ステップ 3 |

メッシュ アクセス ポイントの MAC アドレスを入力します。

|

||

| ステップ 4 | [Profile Name] ドロップダウン リストから、[Any WLAN] を選択します。 | ||

| ステップ 5 |

[Description] フィールドで、メッシュ アクセス ポイントの説明を指定します。 入力するテキストによって、コントローラでメッシュ アクセス ポイントが識別されます。

|

||

| ステップ 6 | [Interface Name] ドロップダウン リストから、メッシュ アクセス ポイントを接続するコントローラ インターフェイスを選択します。 | ||

| ステップ 7 | [Apply] をクリックして、変更を確定します。 この時点で、メッシュ アクセス ポイントが [MAC Filtering] ページの MAC フィルタのリストに表示されます。 | ||

| ステップ 8 | [Save Configuration] をクリックして、変更を保存します。 | ||

| ステップ 9 | この手順を繰り返して、追加のメッシュ アクセス ポイントの MAC アドレスを、リストに追加します。 |

コントローラ フィルタ リストへのメッシュ アクセス ポイントの MAC アドレスの追加(CLI)

| ステップ 1 |

メッシュ アクセス ポイントの MAC アドレスをコントローラ フィルタ リストに追加するには、次のコマンドを入力します。 config macfilter add ap_mac wlan_id interface [ description] wlan_id パラメータの値をゼロ(0)にすると任意の WLAN を指定し、 interface パラメータの値をゼロ(0)にするとなしを指定します。 オプションの description パラメータには、最大 32 文字の英数字を入力できます。 |

| ステップ 2 | 変更を保存するには、次のコマンドを入力します。 |

メッシュ アクセス ポイントのロール定義

デフォルトでは、AP1500 は MAP に設定された無線のロールで出荷されます。 RAP として動作させるには、メッシュ アクセス ポイントを再設定する必要があります。

MAP および RAP とコントローラとのアソシエーションについて

- MAP は常に、イーサネット ポートを、 プライマリ バックホールとして設定し(イーサネット ポートが UP である場合)、802.11a/n 無線をセカンダリとして設定します。 これによって、最初に、ネットワーク管理者がメッシュ アクセス ポイントを RAP として再設定する時間を取ることができます。 ネットワークでのコンバージェンスを高速にするため、メッシュ ネットワークに join するまではイーサネット デバイスを MAP に接続しないことをお勧めします。

- UP イーサネット ポートでコントローラへの接続に失敗した MAP は、802.11a/n 無線をプライマリ バックホールとして設定します。 MAP がネイバーを見つけられなかった場合、またはネイバーを介してコントローラに接続できなかった場合、イーサネット ポートは再びプライマリ バックホールとして設定されます。

- イーサネット ポートを介してコントローラに接続されている MAP は、(RAP とは違って)メッシュ トポロジをビルドしません。

- RAP は、常にイーサネット ポートをプライマリ バックホールとして設定します。

- イーサネット ポートが RAP で DOWN の場合、または RAP が UP イーサネット ポートでコントローラに接続できない場合は、802.11a/n 無線が 15 分間プライマリ バックホールとして設定されます。 ネイバーを見つけられなかった場合、または 802.11a/n 無線上でネイバーを介してコントローラに接続できない場合は、プライマリ バックホールが スキャン状態になります。 プライマリ バックホールは、イーサネット ポートでスキャンを開始します。

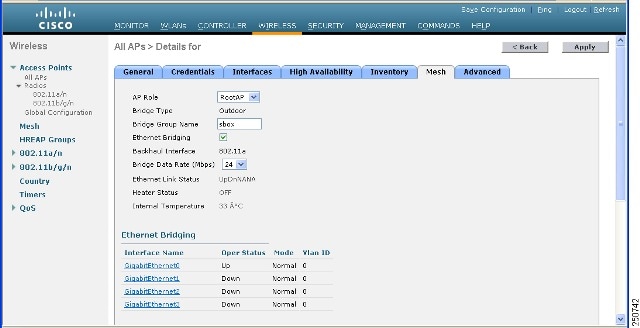

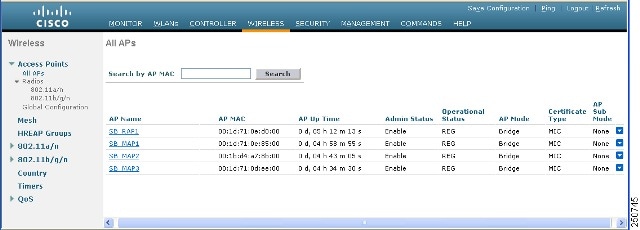

AP ロールの設定(GUI)

| ステップ 1 | [Wireless] をクリックして、[All APs] ページを開きます。 |

| ステップ 2 | アクセス ポイントの名前をクリックします。 [All APs > Details]([General])ページが表示されます。 |

| ステップ 3 |

[Mesh]

タブをクリックします。

|

| ステップ 4 | [AP Role] ドロップダウン リストから [RootAP] または [MeshAP] を選択します。 |

| ステップ 5 | [Apply] をクリックして変更を適用し、アクセス ポイントをリブートします。 |

AP ロールの設定(CLI)

DHCP 43 および DHCP 60 を使用した複数のコントローラの設定

組み込みの Cisco IOS DHCP サーバを使用して、メッシュ アクセス ポイント用に DHCP オプション 43 および 60 を設定する手順は、次のとおりです。

| ステップ 1 | Cisco IOS の CLI でコンフィギュレーション モードに切り替えます。 |

| ステップ 2 |

DHCP プール(デフォルトのルータやネーム サーバなどの必要なパラメータを含む)を作成します。 DHCP プールの作成に使用するコマンドは次のとおりです。 ip dhcp pool pool name network IP Network Netmask default-router Default router dns-server DNS Server pool name is the name of the DHCP pool, such as AP1520 IP Network is the network IP address where the controller resides, such as 10.0.15.1 Netmask is the subnet mask, such as 255.255.255.0 Default router is the IP address of the default router, such as 10.0.0.1 DNS Server is the IP address of the DNS server, such as 10.0.10.2 |

| ステップ 3 |

次の構文に従って、オプション 60 の行を追加します。 option 60 ascii VCI string VCI 文字列の場合は、次のいずれかの値を使用します。 引用符は必ず含める必要があります。 For Cisco 1550 series access points, enter Cisco AP c1550 For Cisco 1520 series access points, enter Cisco AP c1520 For Cisco 1240 series access points, enter Cisco AP c1240 For Cisco 1130 series access points, enter Cisco AP c1130 |

| ステップ 4 |

次の構文に従って、オプション 43 の行を追加します。 option 43 hex hex string hex string には、次の TLV 値を組み合わせて指定します。 型は常に f1(16 進数)であり、 長さはコントローラの管理 IP アドレスの数に 4 を掛けた値(16 進数)であり、 値は一覧表示されるコントローラの IP アドレスを順番に 16 進数で表したものです。 たとえば、管理インターフェイスの IP アドレス 10.126.126.2 および 10.127.127.2 を持ったコントローラが 2 つあるとします。 型は、 f1(16 進数)です。 長さは、 2 * 4 = 8 = 08(16 進数)です。 IP アドレスは、 0a7e7e02 および 0a7f7f02 に変換されます。文字列を組み合わせて、 f1080a7e7e020a7f7f02 と指定します。 DHCP スコープに追加された結果の Cisco IOS コマンドは、次のとおりです。 option 43 hex f1080a7e7e020a7f7f02 |

バックアップ コントローラの設定

バックアップ コントローラの設定について

中央の場所にあるコントローラは、ローカル地方にあるプライマリ コントローラとメッシュ アクセス ポイントとの接続が失われたときに、バックアップ コントローラとして機能できます。 中央および地方のコントローラは、同じモビリティ グループに存在する必要はありません。 コントローラの GUI または CLI を使用してバックアップ コントローラの IP アドレスを指定できるため、メッシュ アクセス ポイントは Mobility Group の外部にあるコントローラに対してフェール オーバーすることができます。

コントローラに接続されているすべてのアクセス ポイントに対してプライマリとセカンダリのバックアップ コントローラ(プライマリ、セカンダリ、ターシャリのコントローラが指定されていないか応答がない場合に使用される)や、ハートビート タイマーやディスカバリ要求タイマーなどの各種タイマーを設定することもできます。

注意事項および制約事項

- メッシュ アクセス ポイントでは、ファスト ハートビート タイマーはサポートされていません。 ファスト ハートビート タイマーは、ローカルおよび FlexConnect モードのアクセス ポイントでのみ設定されます。

- メッシュ アクセス ポイントは、バックアップ コントローラのリストを保守し、定期的に Primary discovery request をリストの各エントリに対して送信します。 メッシュ アクセス ポイントがコントローラから新規 discovery response を受信すると、バックアップ コントローラのリストが更新されます。 Primary discovery request に 2 回連続で応答できなかったコントローラはすべて、リストから削除されます。 メッシュ アクセス ポイントのローカル コントローラが失敗した場合は、バックアップ コントローラのリストから使用可能なコントローラが選択されます。選択される順序は、プライマリ コントローラ、セカンダリ コントローラ、ターシャリ コントローラ、プライマリ バックアップ、およびセカンダリ バックアップです。 メッシュ アクセス ポイントは、バックアップのリストで最初に使用可能なコントローラからの discovery response を待機し、プライマリ ディスカバリ要求タイマーに設定された時間内に応答を受信した場合はそのコントローラに join します。 時間の制限に達すると、メッシュ アクセス ポイントは、コントローラに join できなかったと見なし、リストで次に使用可能なコントローラからの discovery response を待機します。

- メッシュ アクセス ポイントのプライマリ コントローラがオンラインに復帰すると、メッシュ アクセス ポイントはバックアップ コントローラとのアソシエーションを解除し、プライマリ コントローラに再接続します。 メッシュ アクセス ポイントは、設定されているセカンダリ コントローラではなく、プライマリ コントローラにフォール バックします。 たとえばプライマリ、セカンダリ、およびターシャリのコントローラを持つメッシュ アクセス ポイントが設定されている場合、プライマリとセカンダリのコントローラが応答なしになると、ターシャリ コントローラにフェール オーバーします。その後、プライマリ コントローラがオンラインに復帰するまで待って、プライマリ コントローラにフォール バックします。 セカンダリ コントローラがオンラインに復帰しても、メッシュ アクセス ポイントはターシャリ コントローラからセカンダリ コントローラにフォール バックせず、プライマリ コントローラが復帰するまでターシャリ コントローラに接続したままになります。

- ソフトウェア リリース 6.0 を実行するコントローラと、別のソフトウェア リリース(4.2、5.0、5.1、5.2 など)を実行するフェールオーバー コントローラを意図せず設定した場合、メッシュ アクセス ポイントがフェールオーバー コントローラに join するのに時間がかかることがあります。これは、メッシュ アクセス ポイントがディスカバリ処理を LWAPP で開始し、その後 CAPWAP ディスカバリに切り替わるためです。

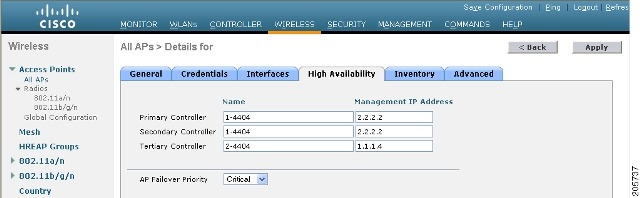

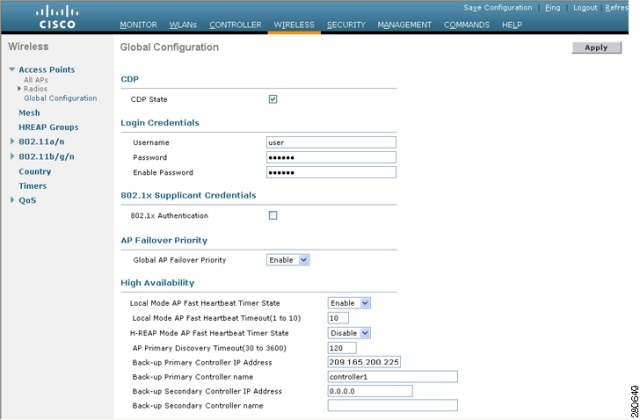

バックアップ コントローラの設定(GUI)

プライマリ コントローラ、セカンダリ コントローラ、特定のメッシュ アクセス ポイントのターシャリ コントローラを設定し、すべてのメッシュ アクセス ポイントのプライマリおよびセカンダリ バックアップ コントローラを設定するには、次の手順を実行します。

| ステップ 1 |

[WIRELESS]

> [Access Points] > [Global Configuration] の順に選択して [Global Configuration] ページを開きます。

|

||

| ステップ 2 | [AP Primary Discovery Timeout] フィールドで、30 ~ 3600 秒の範囲(両端を含む)の値を入力して、アクセス ポイントのプライマリ ディスカバリ要求タイマーを設定します。 デフォルト値は 120 秒です。 | ||

| ステップ 3 |

すべてのアクセス ポイントにプライマリ バックアップ コントローラを指定する場合は、プライマリ バックアップ コントローラの IP アドレスを [Back-up Primary Controller IP Address] フィールドに指定し、コントローラの名前を [Back-up Primary Controller Name] フィールドに指定します。

|

||

| ステップ 4 |

すべてのアクセス ポイントにセカンダリ バックアップ コントローラを指定する場合は、セカンダリ バックアップ コントローラの IP アドレスを [Back-up Secondary Controller IP Address] フィールドに指定し、コントローラの名前を [Back-up Secondary Controller Name] フィールドに指定します。

|

||

| ステップ 5 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 6 |

特定のアクセス ポイントのプライマリ、セカンダリ、およびターシャリのバックアップ コントローラを設定する手順は、次のとおりです。

|

||

| ステップ 7 | [Save Configuration] をクリックして、変更を保存します。 |

バックアップ コントローラの設定(CLI)

| ステップ 1 |

特定メッシュ アクセス ポイントのプライマリ コントローラを設定するには、次のコマンドを入力します。 config ap primary-base controller_name Cisco_AP [ controller_ip_address]

|

||

| ステップ 2 |

特定メッシュ アクセス ポイントのセカンダリ コントローラを設定するには、次のコマンドを入力します。 config ap secondary-base controller_name Cisco_AP [ controller_ip_address] |

||

| ステップ 3 |

特定メッシュ アクセス ポイントのターシャリ コントローラを設定するには、次のコマンドを入力します。 config ap tertiary-base controller_name Cisco_AP [ controller_ip_address] |

||

| ステップ 4 |

すべてのメッシュ アクセス ポイントのプライマリ バックアップ コントローラを設定するには、次のコマンドを入力します。 config advanced backup-controller primary backup_controller_name backup_controller_ip_address |

||

| ステップ 5 |

すべてのメッシュ アクセス ポイントのセカンダリ バックアップ コントローラを設定するには、次のコマンドを入力します。 config advanced backup-controller secondary backup_controller_name backup_controller_ip_address

|

||

| ステップ 6 |

メッシュ アクセス ポイントのプライマリ ディスカバリ要求タイマーを設定するには、次のコマンドを入力します。 config advanced timers ap-primary-discovery-timeout interval |

||

| ステップ 7 | メッシュ アクセス ポイントのディスカバリ タイマーを設定するには、次のコマンドを入力します。 | ||

| ステップ 8 | 802.11 認証応答タイマーを設定するには、次のコマンドを入力します。 | ||

| ステップ 9 | 変更を保存するには、次のコマンドを入力します。 | ||

| ステップ 10 |

メッシュ アクセス ポイントの設定を表示するには、次のコマンドを入力します。

show ap config general Cisco_AP コマンドに対しては、次のような情報が表示されます。 Cisco AP Identifier.............................. 1 Cisco AP Name.................................... AP5 Country code..................................... US - United States Regulatory Domain allowed by Country............. 802.11bg:-AB 802.11a:-AB AP Country code.................................. US - United States AP Regulatory Domain............................. 802.11bg:-A 802.11a:-N Switch Port Number .............................. 1 MAC Address...................................... 00:13:80:60:48:3e IP Address Configuration......................... DHCP IP Address....................................... 1.100.163.133 ... Primary Cisco Switch Name........................ 1-4404 Primary Cisco Switch IP Address.................. 2.2.2.2 Secondary Cisco Switch Name...................... 1-4404 Secondary Cisco Switch IP Address................ 2.2.2.2 Tertiary Cisco Switch Name....................... 2-4404 Tertiary Cisco Switch IP Address................. 1.1.1.4 show advanced backup-controller コマンドに対しては、次のような情報が表示されます。 AP primary Backup Controller .................... controller1 10.10.10.10 AP secondary Backup Controller ............... 0.0.0.0 show advanced timers コマンドに対しては、次のような情報が表示されます。 Authentication Response Timeout (seconds)........ 10 Rogue Entry Timeout (seconds).................... 1300 AP Heart Beat Timeout (seconds).................. 30 AP Discovery Timeout (seconds)................... 10 AP Primary Discovery Timeout (seconds)........... 120 show mesh config コマンドに対しては、次のような情報が表示されます。 Mesh Range....................................... 12000 Backhaul with client access status............... disabled Background Scanning State........................ enabled Mesh Security Security Mode................................. EAP External-Auth................................. disabled Use MAC Filter in External AAA server......... disabled Force External Authentication................. disabled Mesh Alarm Criteria Max Hop Count................................. 4 Recommended Max Children for MAP.............. 10 Recommended Max Children for RAP.............. 20 Low Link SNR.................................. 12 High Link SNR................................. 60 Max Association Number........................ 10 Association Interval.......................... 60 minutes Parent Change Numbers......................... 3 Parent Change Interval........................ 60 minutes Mesh Multicast Mode.............................. In-Out Mesh Full Sector DFS............................. enabled Mesh Ethernet Bridging VLAN Transparent Mode..... enabled |

RADIUS サーバを使用した外部認証および認可の設定

リリース 5.2 以降では、Cisco ACS(4.1 以降)などの RADIUS サーバを使用した、メッシュ アクセス ポイントの外部認証および認可がサポートされています。 RADIUS サーバは、クライアント認証タイプとして、証明書を使用する EAP-FAST をサポートする必要があります。

メッシュ ネットワーク内で外部認証を使用する前に、次の変更を行う必要があります。

- AAA サーバとして使用する RADIUS サーバをコントローラに設定する必要があります。

- コントローラも、RADIUS サーバで設定する必要があります。

-

外部認証および認可用に設定されたメッシュ アクセス ポイントを RADIUS サーバのユーザ リストに追加します。

- 詳細については、「RADIUS サーバへのユーザ名の追加」の項(9 ~ 32 ページ)を参照してください。

-

RADIUS サーバで EAP-FAST を設定し、証明書をインストールします。 802.11a インターフェイスを使用してメッシュ アクセス ポイントをコントローラに接続する場合には、EAP-FAST 認証が必要です。外部 RADIUS サーバは、Cisco Root CA 2048 を信頼する必要があります。 CA 証明書のインストールと信頼については、「RADIUS サーバへのユーザ名の追加」の項(9 ~ 32 ページ)を参照してください。

(注)

ファスト イーサネットまたはギガビット イーサネット インターフェイスを使用してメッシュ アクセス ポイントをコントローラ接続する場合は、MAC 認可だけが必要です。

(注)

また、この機能は、コントローラ上のローカル EAP および PSK 認証をサポートしています。

RADIUS サーバの設定

| ステップ 1 | 次の場所から Cisco Root CA 2048 の CA 証明書をダウンロードします。 |

| ステップ 2 | 次のように証明書をインストールします。 |

| ステップ 3 |

次のように外部 RADIUS サーバを設定して、CA 証明書を信頼するようにします。

|

RADIUS サーバへのユーザ名の追加

メッシュ アクセス ポイントの RADIUS 認証を有効にする 前に、外部 RADIUS サーバによって認可および認証されるメッシュ アクセス ポイントの MAC アドレスをサーバのユーザ リストに追加します。

リモート認可および認証の場合、EAP-FAST は製造元の証明書(CERT)を使用して、子メッシュ アクセス ポイントを認証します。 また、この製造元証明書に基づく ID は、ユーザの確認においてメッシュ アクセス ポイントのユーザ名として機能します。

Cisco IOS ベースのメッシュ アクセス ポイントの場合は、MAC アドレスをユーザ リストに追加するだけでなく、 platform_name_string–Ethernet_MAC_address 文字列をユーザ リストに入力する必要があります(たとえば、c1240-001122334455)。 コントローラは最初に MAC アドレスをユーザ名として送信します。この初回の試行が失敗すると、コントローラは platform_name_string–Ethernet_MAC_address 文字列をユーザ名として送信します。

(注) |

platform_name_string–Ethernet_MAC_address 文字列だけをユーザ リストに入力する場合は、AAA サーバに初回試行時失敗のログが表示されます。ただし、Cisco IOS ベースのメッシュ アクセス ポイントは、 platform_name_string–Ethernet_MAC_address 文字列をユーザ名として使用して 2 回目の試行で認証されます。 |

(注) |

パスワードは、ユーザ名と同じでなければなりません(たとえば c1520-001122334455)。 |

メッシュ アクセス ポイントの外部認証の有効化

この項では、メッシュ アクセス ポイントの外部認証を有効にする方法について説明します。

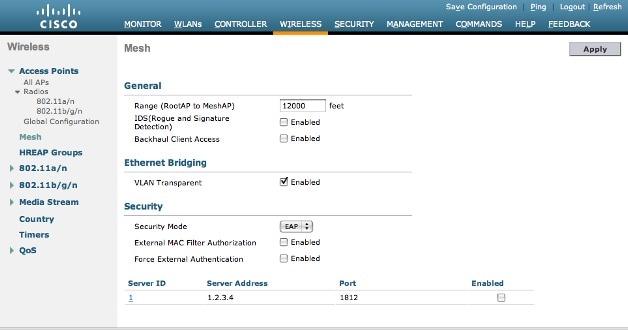

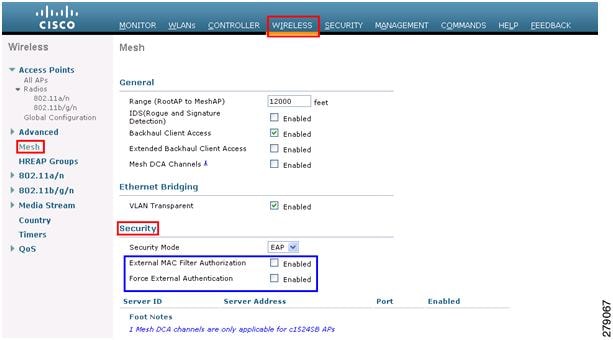

メッシュ アクセス ポイントの外部認証の有効化(GUI)

| ステップ 1 |

[Wireless] > [Mesh]

を選択します。 [Mesh] ページが表示されます。

|

| ステップ 2 | セキュリティ セクションで、[Security Mode] ドロップダウン リストから [EAP] オプションを選択します。 |

| ステップ 3 | [External MAC Filter Authorization] オプションと [Force External Authentication] オプションの [Enabled] チェックボックスをオンにします。 |

| ステップ 4 | [Apply] をクリックします。 |

| ステップ 5 | [Save Configuration] をクリックします。 |

メッシュ アクセス ポイントの外部認証のイネーブル化(CLI)

セキュリティ統計の表示

CLI を使用してメッシュ アクセス ポイントのセキュリティ統計を表示するには、次のコマンドを入力します。

show mesh security-stats Cisco_AP

このコマンドを使用すると、指定のアクセス ポイントとその子アクセス ポイントのパケット エラー統計、エラー数、タイムアウト数、アソシエーションと認証の成功数、再アソシエーション数、および再認証数が表示されます。

グローバル メッシュ パラメータの設定

グローバル メッシュ パラメータについて

この項では、メッシュ アクセス ポイントがコントローラとの接続を確立するよう設定する手順について説明します。内容は次のとおりです。

- RAP と MAP 間の最大レンジの設定(屋内 MAP には非適用)

- クライアント トラフィックを伝送するバックホールの有効化

- VLAN タグが転送されるかどうかの指定

- セキュリティ設定(ローカルおよび外部認証)を含むメッシュ アクセス ポイントの認証モード(EAP または PSK)および認証方式(ローカルまたは外部)の定義

必要なメッシュ パラメータを設定するには、GUI と CLI のいずれかを使用できます。 パラメータはすべてグローバルに適用されます。

グローバル メッシュ パラメータの設定(GUI)

| ステップ 1 | [Wireless] > [Mesh] を選択します。 | ||||||||||||||||||||||||||||||||||||||

| ステップ 2 |

必要に応じて、メッシュ パラメータを修正します。

|

||||||||||||||||||||||||||||||||||||||

| ステップ 3 | [Apply] をクリックして、変更を確定します。 | ||||||||||||||||||||||||||||||||||||||

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 |

グローバル メッシュ パラメータの設定(CLI)

(注) |

CLI コマンドで使用されるパラメータの説明、有効範囲およびデフォルト値については、「グローバル メッシュ パラメータの設定(GUI)」の項(9 ~ 34 ページ)を参照してください。 |

| ステップ 1 | ネットワークの全メッシュ アクセス ポイントの最大レンジをフィート単位で指定するには、次のコマンドを入力します。 |

| ステップ 2 | バックホールのすべてのトラフィックに関して IDS レポートをイネーブルまたはディセーブルにするには、次のコマンドを入力します。 |

| ステップ 3 | バックホール インターフェイスでのアクセス ポイント間のデータ共有レート(Mbps 単位)を指定するには、次のコマンドを入力します。 |

| ステップ 4 |

メッシュ アクセス ポイントのプライマリ バックホール(802.11a)でクライアント アソシエーションを有効または無効にするには、次のコマンドを入力します。 config mesh client-access { enable | disable} |

| ステップ 5 |

VLAN トランスペアレントをイネーブルまたはディセーブルにするには、次のコマンドを入力します。 config mesh ethernet-bridging VLAN-transparent { enable | disable} |

| ステップ 6 |

メッシュ アクセス ポイントのセキュリティ モードを定義するには、次のいずれかのコマンドを入力します。

|

| ステップ 7 | 変更を保存するには、次のコマンドを入力します。 |

グローバル メッシュ パラメータ設定の表示(CLI)

-

show mesh client-access:ユニバーサル クライアント アクセスが有効な場合は、バックホール無線を介したワイヤレス クライアント アソシエーションが許可されます。 一般的に、バックホール無線は、バックホールが 2.4 GHz である可能性がある 1522 を除くほとんどのメッシュ アクセス ポイントで 5 GHz 無線です。 つまり、バックホール無線は、バックホール トラフィックとクライアント トラフィックの両方を伝送できます。

ユニバーサル クライアント アクセスが無効な場合は、バックホール トラフィックのみがバックホール無線を介して送信され、クライアント アソシエーションは 2 番目の無線のみを介して送信されます。

例:

show mesh client-access

Backhaul with client access status: enabled

-

show mesh ids-state:バックホールの IDS レポートのステータスが有効か無効かを示します。

例:

show mesh ids-state

Outdoor Mesh IDS(Rogue/Signature Detect): .... Disabled

-

show mesh config:グローバル構成の設定を表示します。

例:

show mesh config

Mesh Range....................................... 12000 Mesh Statistics update period.................... 3 minutes Backhaul with client access status............... disabled Background Scanning State........................ enabled Backhaul Amsdu State............................. disabled Mesh Security Security Mode................................. EAP External-Auth................................. disabled Use MAC Filter in External AAA server......... disabled Force External Authentication................. disabled Mesh Alarm Criteria Max Hop Count................................. 4 Recommended Max Children for MAP.............. 10 Recommended Max Children for RAP.............. 20 Low Link SNR.................................. 12 High Link SNR................................. 60 Max Association Number........................ 10 Association Interval.......................... 60 minutes Parent Change Numbers......................... 3 Parent Change Interval........................ 60 minutes Mesh Multicast Mode.............................. In-Out Mesh Full Sector DFS............................. enabled Mesh Ethernet Bridging VLAN Transparent Mode..... enabled

ローカル メッシュ パラメータの設定

グローバル メッシュ パラメータを設定したら、ネットワークで使用中の機能について次のローカル メッシュ パラメータを設定する必要があります。

- バックホール データ レート。 ワイヤレス バックホール データ レートの設定を参照してください。

- イーサネット ブリッジング。 イーサネット ブリッジングの設定を参照してください。

- ブリッジ グループ名。 イーサネット ブリッジングの設定を参照してください。

- ワークグループ ブリッジ。 ワークグループ ブリッジの設定を参照してください。

- Public Safety 帯域設定。 Public Safety 帯域設定の構成を参照してください。

- Cisco 3200 シリーズのアソシエーションおよび相互運用性。 Cisco 3200 シリーズ モバイル アクセス ルータと一緒に動作するメッシュ アクセス ポイントの設定(GUI)を参照してください。

- 電源およびチャネル設定。 電力およびチャネルの設定を参照してください。

- アンテナ ゲイン設定。 アンテナ ゲインの設定を参照してください。

- シリアル バックホール アクセス ポイントでのバックホール チャネル選択解除。 シリアル バックホール アクセス ポイントでのバックホール チャネル選択解除を参照してください。

- 動的チャネル割り当て。 動的チャネル割り当ての設定(GUI)を参照してください。

- ワイヤレス バックホール データ レートの設定

- イーサネット ブリッジングの設定

- ブリッジ グループ名の設定

- Public Safety 帯域設定の構成

- Cisco 3200 との相互運用性の設定

- 電力およびチャネルの設定

- アンテナ ゲインの設定

- シリアル バックホール アクセス ポイントでのバックホール チャネル選択解除

- 動的チャネル割り当ての設定(GUI)

ワイヤレス バックホール データ レートの設定

バックホールは、アクセス ポイント間でワイヤレス接続のみを作成するために使用されます。 バックホール インターフェイスは、アクセス ポイントに基づいてデフォルトで 802.11a または 802.11a/n になります。 利用可能な RF スペクトラムを効果的に使用するにはレート選択が重要です。 また、レートはクライアント デバイスのスループットにも影響を与えることがあり、スループットはベンダー デバイスを評価するために業界出版物で使用される重要なメトリックです。

Dynamic Rate Adaptation(DRA)には、パケット伝送のために最適な伝送レートを推測するプロセスが含まれます。 レートを正しく選択することが重要です。 レートが高すぎると、パケット伝送が失敗し、通信障害が発生します。 レートが低すぎると、利用可能なチャネル帯域幅が使用されず、品質が低下し、深刻なネットワーク輻輳および障害が発生する可能性があります。

データ レートは、RF カバレッジとネットワーク パフォーマンスにも影響を与えます。 低データ レート(6 Mbps など)が、高データ レート(300 Mbps など)よりもアクセス ポイントからの距離を延長できます。 結果として、データ レートはセル カバレッジと必要なアクセス ポイントの数に影響を与えます。 異なるデータ レートは、ワイヤレス リンクで冗長度の高い信号を送信することにより(これにより、データをノイズから簡単に復元できます)、実現されます。 1 Mbps のデータ レートで 1 つのパケットに対して送信される記号の数は、11 Mbps で同じパケットに対して使用される記号の数よりも多くなります。 したがって、低ビット レートでのデータの送信には、高ビット レートでの同じデータの送信よりも時間がかり、スループットが低下します。

コントローラ リリース 5.2 では、メッシュ 5 GHz バックホールのデフォルト データ レートは 24 Mbps です。 これは、6.0 および 7.0 コントローラ リリースでも同じです。

6.0 コントローラ リリースでは、メッシュ バックホールに「Auto」データ レートを設定できます。 設定後に、アクセス ポイントは、最も高いレートを選択します(より高いレートは、すべてのレートに影響を与える状況のためではなくそのレートに適切でない状況のため、使用できません)。 つまり、設定後は、各リンクが、そのリンク品質に最適なレートに自動的に設定されます。

メッシュ バックホールを「Auto」に設定することをお勧めします。

たとえば、メッシュ バックホールが 48 Mbps を選択した場合、この決定は、誰かが電子レンジを使用したためではなく(これによりすべてのレートが影響を受けます)、54 に対して十分な SNR がないため、54 Mbps を使用できないことが確認された後に行われます。

低ビット レートでは、MAP 間の距離を長くすることが可能になりますが、WLAN クライアント カバレッジにギャップが生じる可能性が高く、バックホール ネットワークのキャパシティが低下します。 バックホール ネットワークのビット レートを増加させる場合は、より多くの MAP が必要となるか、MAP 間の SNR が低下し、メッシュの信頼性と相互接続性が制限されます。

(注) |

データ レートは、AP ごとにバックホールで設定できます。 これはグローバル コマンドではありません。 |

以下のコマンドを使用してバックホールに関する情報を取得します。

(注) |

各 AP に対して設定済みのデータ レート(RAP=18 Mbps、MAP1=36 Mbps)は、6.0 以降のソフトウェア リリースへのアップグレード後も保持されます。6.0 リリースにアップグレードする前に、データ レートに設定されるバックホール データ レートがある場合は、その設定が保持されます。 次の例は、RAP でバックホール レートを 36000 Kbps に設定する方法を示しています。 (Cisco Controller) > config ap bhrate 36000 HPRAP1 |

- show ap bhrate:Cisco ブリッジ バックホール レートを表示します。 (Cisco Controller) > show ap bhrate ap-name

-

show mesh neigh summary:バックホールで現在使用されているレートを含むリンク レート概要を表示します。

(Cisco Controller) >

show mesh neigh summary

HPRAP1

AP Name/Radio Channel Rate Link-Snr Flags State --------------- -------- -------- ------- ----- ----- 00:0B:85:5C:B9:20 0 auto 4 0x10e8fcb8 BEACON 00:0B:85:5F:FF:60 0 auto 4 0x10e8fcb8 BEACON DEFAULT 00:0B:85:62:1E:00 165 auto 4 0x10e8fcb8 BEACON OO:0B:85:70:8C:A0 0 auto 1 0x10e8fcb8 BEACON HPMAP1 165 54 40 0x36 CHILD BEACON HJMAP2 0 auto 4 0x10e8fcb8 BEACON

バックホールのキャパシティとスループットは AP のタイプ(つまり、802.11a/n であるかや、802.11a のみであるかや、バックホール無線の数など)によって異なります。

AP1524 SB では、ダウンリンク方向にバックホールを延長するために RAP の 5 GHz 無線のスロット 2 が使用され、アップリンクのバックホールには MAP の 5 GHz 無線のスロット 2 が使用されます。 スロット 2 無線では指向性アンテナを使用することをお勧めします。 MAP はダウンリンク方向にスロット 1 無線を拡張し、Omni または指向性アンテナもクライアント アクセスを提供します。 7.0 リリース以降は、クライアント アクセスをスロット 2 無線で提供できます。

AP1524SB は優れたスループットを提供し、スループットは最初のホップ後もほとんど低下しません。 AP1524SB のパフォーマンスは、AP1522 および AP1524PS よりも優れています。これは、これらの AP にはバックホール アップリンクとダウンリンクに対して単一無線しか使用されないためです。

イーサネット ブリッジングの設定

セキュリティ上の理由により、デフォルトではすべての MAP でイーサネット ポートが無効になっています。 有効にするには、ルートおよび各 MAP でイーサネット ブリッジングを設定します。

(注) |

イーサネット ブリッジングの有効化(GUI)

| ステップ 1 |

を選択します。 |

| ステップ 2 | イーサネット ブリッジングを有効にするメッシュ アクセス ポイントの AP 名のリンクをクリックします。 |

| ステップ 3 | 詳細ページで、[Mesh] タブをクリックします。 |

| ステップ 4 | [AP Role] ドロップダウン リストから [RootAP] または [MeshAP] を選択します(すでに選択されていない場合)。 |

| ステップ 5 | イーサネット ブリッジングを有効にする場合は、[Ethernet Bridging] チェックボックスをオンにします。この機能を無効にする場合は、このチェックボックスをオフにします。 |

| ステップ 6 | [Apply] をクリックして、変更を確定します。 ページの最下部の [Ethernet Bridging] セクションに、メッシュ アクセス ポイントの各イーサネット ポートが一覧表示されます。 |

| ステップ 7 | 該当するメッシュ AP からコントローラへのパスを取る各親メッシュ AP に対してイーサネット ブリッジングを有効にします。 たとえば、Hop 2 の MAP2 でイーサネット ブリッジングを有効にする場合は、MAP1(親 MAP)と、コントローラに接続している RAP でもイーサネット ブリッジングを有効にする必要があります。 |

ブリッジ グループ名の設定

ブリッジ グループ名(BGN)は、メッシュ アクセス ポイントのアソシエーションを制御します。 BGN を使用して無線を論理的にグループ分けしておくと、同じチャネルにある 2 つのネットワークが相互に通信することを防止できます。 この設定はまた、同一セクター(領域)のネットワーク内に複数の RAP がある場合にも便利です。 BGN は最大 10 文字までの文字列です。

NULL VALUE という BGN は、工場で設定されているデフォルトです。 装置自体にブリッジ グループ名は表示されていませんが、このグループ名を使用することで、ネットワーク固有の BGN を割り当てる前に、メッシュ アクセス ポイントをネットワークに join させることができます。

同一セクターのネットワーク内に(より大きなキャパシティを得るために)RAP が 2 つある場合は、別々のチャネルで 2 つの RAP に同じ BGN を設定することをお勧めします。

ブリッジ グループ名の設定(CLI)

-

CLI を使用して、次のコマンドを入力します。

config ap bridgegroupname set

bridge-group-name

次のような情報が表示されます。

Setting bridgegroupname on an AP permanently restricts the APs to which it may connect, use with caution. Are you sure you want to continue? (y/n) n AP bridgegroupname not changed!

BGN の設定後に、メッシュ アクセス ポイントがリブートします。

注意

稼働中のネットワークで BGN を設定する場合は、注意してください。 BGN の割り当ては、必ず RAP から最も遠い距離にあるノード(メッシュ ツリーの一番下にある終端ノード)から開始し、RAP に向かって設定して、同じネットワーク内に混在する BGN(古い BGN と新しい BGN)のため、メッシュ アクセス ポイントがドロップしないようにします。

ブリッジ グループ名の確認(GUI)

| ステップ 1 | をクリックします。 選択したメッシュ アクセス ポイントの詳細ページが表示されます。 |

| ステップ 2 | [Mesh] タブをクリックします。 BGN を含むメッシュ アクセス ポイントの詳細が表示されます |

ブリッジ グループ名の確認(CLI)

Public Safety 帯域設定の構成

AP1522 と AP1524PS では、Public Safety 帯域(4.9 GHz)がサポートされています

- AP1524PS の場合、4.9 GHz 無線は 5 GHz 無線と独立しており、バックホールに使用されません。 5.8 GHz はバックホールにのみ使用され、クライアント アクセスが不可能です。 AP1524PS では、4.9 GHz 帯域がデフォルトで有効になっています。

- AP1522 の場合、バックホールで 4.9 GHz の Public Safety 帯域を有効にすることができます。 これはグローバル レベルでのみ可能であり、メッシュ アクセス ポイントごとに行うことはできません。

- Public Safety のみの導入では、AP1522 および AP1524PS をそれぞれ独自の個別 RAP ベース ツリーに接続する必要があります。 このような導入の場合、1522 は 4.9 GHz バックホールを使用する必要があり、1524PS は独自の RAP ツリーに所属し、5.8 GHz バックホールを使用する必要があります。

- 米国を含む一部の地域では、4.9 GHz バックホールでのみ Public Safety トラフィックを使用できます。 設置前に、対象国における適合性を確認してください。

AP1524PS の 4.9 GHz サブバンド無線は、5 MHz(チャネル 1 ~ 10)、10 MHz(チャネル 11 ~ 19)、および 20 MHz(チャネル 20 ~ 26)の帯域幅内の Public Safety チャネルをサポートします。

- 5 MHz の帯域幅では、データ レート 1.5、2.25、3、4.5、6、9、12、および 13.5 Mbps がサポートされます。 デフォルトのレートは 6 Mbps です。

- 10 MHz の帯域幅では、3、4.5、6、9、12、18、24、および 27 Mbps のデータ レートがサポートされます。 デフォルトのレートは 12 Mbps です。

(注) |

|

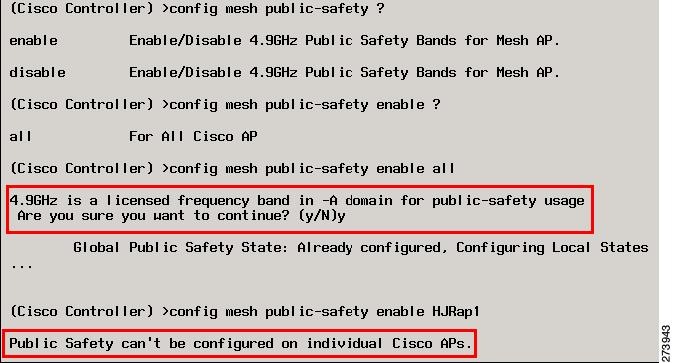

4.9 GHz 帯域の有効化

4.9 GHz 帯域を有効にしようとすると、この帯域が世界中の大半の地域で認可されていることを示す警告が表示されます

Cisco 3200 との相互運用性の設定

Cisco AP1522 および AP1524PS は、Public Safety チャネル(4.9 GHz)と、2.4 GHz アクセスおよび 5.8 GHz バックホールで、Cisco 3200 と相互運用できます。

Cisco 3200 は 車載ネットワークを作成します。車載ネットワークでは、PC、監視カメラ、デジタル ビデオ カメラ、プリンタ、PDA、スキャナなどの装置が、メインのインフラストラクチャへと接続されている携帯電話ベースまたは WLAN ベースのサービスなどのワイヤレス ネットワークを共有できます。 この機能により、警察車両などの車載展開から収集されたデータをワイヤレス インフラストラクチャ全体に統合できます。

この項では、Cisco 3200、AP1522、および AP1524PS 間の相互運用性を設定する際のガイドラインと詳細な手順について説明します。

1130、1240、および 1520(1522、1524PS)シリーズのメッシュ アクセス ポイントと Cisco 3200 との間の具体的な相互運用性の詳細については、次の表を参照してください。

- Public Safety 4.9 GHz 帯域の設定ガイドライン

- AP1522 が Cisco 3200 とアソシエートできるように設定(GUI)

- Cisco 3200 と 1522 および 1524PS とのアソシエーションの有効化(CLI)

Public Safety 4.9 GHz 帯域の設定ガイドライン

AP1522 または AP1524PS と Cisco 3200 を Public Safety ネットワークで相互運用するには、次の設定時のガイドラインを満たす必要があります。

- バックホールでクライアント アクセスを有効にする必要があります(メッシュ グローバル パラメータ)。 この機能は AP1524PS ではサポートされません。

- メッシュ ネットワーク内のすべてのメッシュ アクセス ポイント(MAP)でグローバルに Public Safety への対応を有効にする必要があります。

- AP1522 または AP1524PS でのチャネル番号の割り当てが Cisco 3200 無線インターフェイスでの割り当てと一致する必要があります。

Cisco 3200 のデフォルトのチャネル幅は 5 MHz です。 チャネル幅を 10 または 20 MHz に変更して WGB が AP1522 および AP1524PS とアソシエートできるようにするか、AP1522 または AP1524PS のチャネルを 5 MHz 帯域(チャネル 1 ~ 10)または 10 MHz 帯域(チャネル 11 ~ 19)のチャネルに変更する必要があります。

AP1522 が Cisco 3200 とアソシエートできるように設定(GUI)

| ステップ 1 | クライアント アクセスのバックホールを有効にするには、[Wireless] > [Mesh] の順に選択して、[Mesh] ページにアクセスします。 | ||

| ステップ 2 |

バックホール クライアント アクセスの [Enabled]

チェックボックスをオンにして、802.11a 無線を介したワイヤレス クライアントのアソシエーションを許可します。 [Apply]

をクリックします。

|

||

| ステップ 3 | バックホールに使用するチャネル(チャネル 20 ~ 26)を割り当てるには、[Wireless] > [Access Points] > [Radio] をクリックし、[Radio] サブヘッダーから [802.11a/n] を選択します。 すべての 802.11a 無線に関する概要ページが表示されます。 | ||

| ステップ 4 | 適切な RAP の [Antenna] ドロップダウン リストで、[Configure] を選択します。 [Configure] ページが表示されます。 | ||

| ステップ 5 | [RF Channel Assignment] セクションで、[Assignment Method] オプションとして [WLC Controlled] オプションを選択し、1 ~ 26 の間の任意のチャネルを選択します。 | ||

| ステップ 6 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 7 | [Save Configuration] をクリックして、変更を保存します。 |

Cisco 3200 と 1522 および 1524PS とのアソシエーションの有効化(CLI)

| ステップ 1 | AP1522 でクライアント アクセス モードを有効にするには、次のコマンドを入力します。 | ||||

| ステップ 2 | グローバルに Public Safety を有効にするには、次のコマンドを入力します。 | ||||

| ステップ 3 |

Public Safety チャネルを有効にするには、次のコマンドを入力します。

|

||||

| ステップ 4 | 変更を保存するには、次のコマンドを入力します。 | ||||

| ステップ 5 |

設定を確認するには、次のコマンドを入力します。 show ap config 802.11a summary(1522 のみ) show ap config 802.11–a49 summary(1524PS のみ)

|

電力およびチャネルの設定

バックホール チャネル(802.11a/n)は、RAP 上で設定できます。 MAP は、RAP チャネルに合わされます。 ローカル アクセスは、MAP とは無関係に設定できます。

電力およびチャネルの設定(GUI)

| ステップ 1 |

の順に選択します。 無線スロットは各無線に対して表示されます。 AP1524SB の場合は、802.11a/n 無線は 5 GHz 帯域で動作するスロット 1 および 2 に対して表示されます。 AP1524PS の場合は、それぞれ 5 GHz 帯域と 4.9 GHz 帯域で動作するスロット 1 および 2 に対して 802.11a/n 無線が表示されます。 |

||||

| ステップ 2 |

802.11 a/n 無線の [Antenna] ドロップダウン リストで、[Configure] を選択します。 [Configure] ページが表示されます。

|

||||

| ステップ 3 |

無線のチャネル([AP Controlled] および [WLC Controlled] の割り当て方法)を割り当てます。

|

||||

| ステップ 4 |

無線の送信電力レベル([AP Controlled] および [WLC Controlled])を割り当てます。 AP1500 の 802.11a バックホールでは、選択可能な 5 つの電力レベルがあります。

|

||||

| ステップ 5 | 電力およびチャネルの割り当てが完了したら、[Apply] をクリックします。 | ||||

| ステップ 6 | [802.11a/n Radios] ページで、チャネルの割り当てが正しく行われたことを確認します。 |

シリアル バックホールでのチャネルの設定(CLI)

| ステップ 1 | RAP のスロット 2 にある無線のバックホール チャネルを設定するには、次のコマンドを入力します。 | ||||||||||||||||||

| ステップ 2 | RAP のスロット 2 にある無線の送信電力レベルを設定するには、次のコマンドを入力します。 | ||||||||||||||||||

| ステップ 3 |

メッシュ アクセス ポイントの設定を表示するには、次のコマンドを入力します。

|

アンテナ ゲインの設定

コントローラの GUI または CLI を使用して、取り付けられているアンテナのアンテナ ゲインと一致するように、メッシュ アクセス ポイントのアンテナ ゲインを設定する必要があります。

アンテナ ゲインの設定(GUI)

| ステップ 1 |

の順に選択して、[802.11a/n Radios] ページを開きます。 |

||

| ステップ 2 |

設定するメッシュ アクセス ポイントのアンテナについて、一番右の青色の矢印にマウスを移動してアンテナのオプションを表示します。 [Configure] を選択します。

|

||

| ステップ 3 |

[Antenna Parameters] エリアで、アンテナ ゲインを入力します。 ゲインは 0.5 dBm 単位で入力します。 たとえば、2.5 dBm = 5 です。

|

||

| ステップ 4 | [Apply] および [Save Configuration] をクリックして、変更を保存します。 |

アンテナ ゲインの設定(CLI)

コントローラの CLI を使用して 802.11a バックホール無線のアンテナ ゲインを設定するには、次のコマンドを入力します。

シリアル バックホール アクセス ポイントでのバックホール チャネル選択解除

この機能は、1524SB(シリアル バックホール)などの、2 つの 5 GHz 無線があるメッシュ AP に適用できます。

バックホール チャネル選択解除機能を使用すると、シリアル バックホール MAP および RAP に割り当てることができるチャネルのセットを制限できます。 1524SB MAP チャネルは自動的に割り当てられるため、この機能を使用すると、メッシュ アクセス ポイントに割り当てられるチャネルのセットを制限できます。 たとえば、チャネル 165 をどの 1524SB メッシュ アクセス ポイントにも割り当てない場合は、DCA リストからチャネル 165 を削除し、この機能を有効にする必要があります。

DCA リストから特定のチャネルを削除し、 mesh backhaul dca-channel コマンドを有効にする場合、これらのチャネルはどのシナリオのどのシリアル バックホール アクセス ポイントにも割り当てられません。 DCA リスト チャネル内のすべてのチャネルでレーダーが検出された場合であっても、無線は DCA リスト チャネル外のチャネルに移動するのではなくシャット ダウンされます。 トラップ メッセージが WCS に送信され、DFS のため、無線がシャット ダウンされたことを示すメッセージが表示されます。 config mesh backhaul dca-channels enable コマンドが有効な場合は、DCA リストの外部のシリアル バックホール RAP にチャネルを割り当てることはできません。 ただし、これは、1552、1522、1524PS AP などの、1 つの 5 GHz 無線がある AP には該当しません。 これらの AP の場合は、RAP に対する DCA リスト外部の任意のチャネルを割り当てることができ、DCA リストからレーダーフリーのチャネルを利用できない場合に、コントローラまたは AP が DCA リストの外部のチャネルも選択できます。

この機能は、屋外アクセス ポイントとは異なるチャネル セットをサポートする屋内メッシュ アクセス ポイントまたはワークグループ ブリッジを使用する相互運用性シナリオに最適です。 たとえば、チャネル 165 は外部アクセス ポイントによりサポートされますが、-A ドメインの屋内アクセス ポイントによりサポートされません。 バックホール チャネル選択解除機能を有効にすると、屋内アクセス ポイントと屋外アクセス ポイントに共通なチャネルにのみチャネルの割り当てを制限できます。

(注) |

一部のシナリオでは、モビリティのために 2 つの直線的な線路や道路が共存する場合があります。 MAP のチャネル選択は自動的に行われるため、1 つのチャネルに 1 つのホップが存在することがあります(これは自律側では利用できません)。あるいは、同じチャネルまたは隣接するチャネルが、異なる並びに属する領域アクセス ポイントで選択された場合に、チャネルをスキップする必要があります。 |

バックホール チャネル選択解除の設定(GUI)

| ステップ 1 |

の順に選択します。 |

| ステップ 2 |

DCA リストに含めるチャネルを 1 つまたは複数選択します。 DCA リストに含まれるチャネルは、自動チャネル割り当て中にこのコントローラにアソシエートされたアクセス ポイントに割り当てられません。 |

| ステップ 3 | の順に選択します。 |

| ステップ 4 | [Mesh DCA Channels] チェックボックスをオンにして、DCA リストを使用したバックホール チャネル選択解除を有効にします。 このオプションは、シリアル バックホール アクセス ポイントに適用できます。 |

| ステップ 5 | バックホール選択解除オプションを有効にした後に、 の順に選択して RAP ダウンリンク無線のチャネルを設定します。 |

| ステップ 6 | アクセス ポイントのリストから、RAP の [Antenna] ドロップダウン リストをクリックし、[Configure] を選択します。 |

| ステップ 7 | [RF Backhaul Channel] 割り当てセクションで、[Custom] を選択します。 |

| ステップ 8 | [Custom] を選択したときに表示されるドロップダウン リストから RAP ダウンリンク無線のチャネルを選択します。 |

| ステップ 9 | [Apply] をクリックして、バックホール チャネル選択解除設定の変更を適用し、保存します。 |

バックホール チャネル選択解除の設定(CLI)

| ステップ 1 |

DCA リストですでに設定されたチャネル リストを確認するには、次のコマンドを入力します。 Automatic Channel Assignment Channel Assignment Mode........................ AUTO Channel Update Interval........................ 600 seconds Anchor time (Hour of the day).................. 0 Channel Update Contribution.................... SNI.. CleanAir Event-driven RRM option............... Enabled CleanAir Event-driven RRM sensitivity.......... Medium Channel Assignment Leader...................... 09:2b:16:28:00:03 Last Run....................................... 286 seconds ago DCA Sensitivity Level.......................... MEDIUM (15 dB) DCA 802.11n Channel Width...................... 20 MHz DCA Minimum Energy Limit....................... -95 dBm Channel Energy Levels Minimum...................................... unknown Average...................................... unknown Maximum...................................... unknown Channel Dwell Times Minimum...................................... 0 days, 17 h 02 m 05 s Average...................................... 0 days, 17 h 46 m 07 s Maximum...................................... 0 days, 18 h 28 m 58 s 802.11a 5 GHz Auto-RF Channel List --More-- or (q)uit Allowed Channel List......................... 36,40,44,48,52,56,60,64,116, 140 Unused Channel List.......................... 100,104,108,112,120,124,128, 132,136 DCA Outdoor AP option.......................... Disabled |

| ステップ 2 |

DCA リストにチャネルを追加するには、

config advanced 802.11a channel add

channel number コマンドを入力します。

channel number は、DCA リストに追加するチャネル番号です。 また、 config advanced 802.11a channel delete channel number コマンドを入力して、DCA リストからチャネルを削除することもできます。 channel number は、DCA リストから削除するチャネル番号です。 DCA リストに対してチャネルを追加または削除する前に、802.11a ネットワークが無効であることを確認します。

|

| ステップ 3 |

適切な DCA リストが作成された後に、

config mesh backhaul dca-channels enable コマンドを入力して、メッシュ アクセス ポイントのバックホール チャネル選択解除機能を有効にします。 メッシュ アクセス ポイントのバックホール チャネル選択解除機能を無効にする場合は、 config mesh backhaul dca-channels disable コマンドを入力します。 この機能を有効または無効にするために 802.11a ネットワークを無効にする必要はありません。 (Controller) > config mesh backhaul dca-channels enable 802.11a 5 GHz Auto-RF: Allowed Channel List......................... 36,40,44,48,52,56,60,64,116, 140 Enabling DCA channels for c1524 mesh APs will limit the channel set to the DCA channel list. DCA list should have at least 3 non public safety channels supported by Serial Backhaul Mesh APs. Otherwise, the Serial Backhaul Mesh APs can get stranded. Are you sure you want to continue? (y/N) y (Controller) > config mesh backhaul dca-channels disable |

| ステップ 4 |

バックホール チャネル選択解除機能の現在のステータスを確認するには、

show mesh config コマンドを入力します。 (Controller) > show mesh config Mesh Range....................................... 12000 Mesh Statistics update period.................... 3 minutes Backhaul with client access status............... enabled Background Scanning State........................ enabled Backhaul Amsdu State............................. disabled Mesh Security Security Mode................................. PSK External-Auth................................. enabled Radius Server 1............................ 209.165.200.240 Use MAC Filter in External AAA server......... disabled Force External Authentication................. disabled Mesh Alarm Criteria Max Hop Count................................. 4 Recommended Max Children for MAP.............. 10 Recommended Max Children for RAP.............. 20 Low Link SNR.................................. 12 High Link SNR................................. 60 Max Association Number........................ 10 Association Interval.......................... 60 minutes Parent Change Numbers......................... 3 --More-- or (q)uit Parent Change Interval........................ 60 minutes Mesh Multicast Mode.............................. In-Out Mesh Full Sector DFS............................. enabled Mesh Ethernet Bridging VLAN Transparent Mode..... enabled Mesh DCA channels for Serial Backhaul APs................ disabled |

| ステップ 5 |

config slot

slot number

channel ap

ap-name

channel number コマンドを入力して、特定のチャネルを 1524 RAP ダウンリンク無線に割り当てます。

|

バックホール チャネル選択解除のガイドライン

バックホール チャネルの選択解除を設定する場合は、次のガイドラインに従います。

- シリアル バックホール RAP 11a アクセス無線とシリアル バックホール MAP の両方の 11a 無線のチャネルは自動的に割り当てられます。 これらのチャネルは設定できません。

-

コントローラでトラップ ログを探します。 レーダー検出および後続のチャネル変更が起こった場合、次のようなメッセージが表示されます。

Channel changed for Base Radio MAC: 00:1e:bd:19:7b:00 on 802.11a radio. Old channel: 132. New Channel: 116. Why: Radar. Energy before/after change: 0/0. Noise before/after change: 0/0. Interference before/after change: 0/0. Radar signals have been detected on channel 132 by 802.11a radio with MAC: 00:1e:bd:19:7b:00 and slot 2

- 各シリアル バックホール AP に対して、ダウンリンク無線とアップリンク無線のチャネルは常に干渉しない必要があります(たとえば、アップリンクがチャネル 104 である場合、100、104、および 108 のチャネルをその AP のダウンリンク無線に割り当てることはできません)。 また、RAP の 11a アクセス無線には別の隣接チャネルが選択されます。

- レーダー信号がアップリンク無線チャネルを除くすべてのチャネルで検出された場合、ダウンリンク無線はシャット ダウンされ、アップリンク無線はアップリンクおよびダウンリンクの両方として動作します(つまり、この場合、動作は 1522 AP に類似します)。

- レーダーの検出は 30 分後にクリアされます。 レーダー検出のためシャット ダウンされたすべての無線は、この時間の経過後に再び稼働します。

- DFS 対応チャネルへの移動直後に 60 秒間のサイレント期間が発生します(チャネルの変更がレーダー検出によるか、RAP の場合のユーザ設定によるかに関係ありません)。この期間の間、AP は何も伝送せずにレーダー信号をスキャンします。 新しいチャネルも DFS 対応である場合は、レーダー検出のため、短い期間(60 秒)のダウンタイムが発生することがあります。 サイレント期間中に新しいチャネルでレーダーが再び検出された場合は、サイレント期間中の伝送が許可されてないため、親 AP が子 AP に通知せずにチャネルを変更します。 この場合、子 AP はアソシエート解除され、スキャン モードに戻り、新しいチャネルで親 AP を再検出し、再び join します。この場合は、若干長い(約 3 分)ダウンタイムが発生します。

- RAP の場合、ダウンリンク無線のチャネルは、バックホール チャネル選択解除機能が有効になっているかどうかに関係なく、常に DCA リスト内から選択されます。 MAP の場合は、動作が異なります。これは、バックホール チャネル選択解除機能が有効でない限り、MAP はそのドメインに許可された任意のチャネルを選択できるためです。 バックホール チャネル選択解除機能が使用されていない場合であっても、チャネルが足りないため無線がシャットダウンされることを防ぐために、802.11a DCA チャネル リストに多数のチャネルを追加することをお勧めします。

- RRM 機能に使用された DCA リストはバックホール チャネル選択解除機能を介してメッシュ AP にも使用されるため、DCA リストに対してチャネルを追加または削除すると、非メッシュ アクセス ポイントの RRM 機能に入力されたチャネル リストも影響を受けることに注意してください。 RRM ではメッシュがオフになっています。

- -M ドメイン AP の場合は、メッシュ ネットワークが稼働するまで若干長い時間(通常よりも 25 ~ 50 % 長い時間)が必要になることがあります。これは、各 AP が親 AP に join する前にスキャンする、-M ドメインの DFS 対応チャネルのリストが長いためです。

動的チャネル割り当ての設定(GUI)

RRM スキャンに使用されるチャネルを選択する際に動的チャネル割り当て(DCA)アルゴリズムで考慮されるチャネルを、コントローラの GUI を使用して指定する手順は、次のとおりです。 この機能は、クライアントが古いデバイスであるため、またはクライアントに特定の制約事項があるために、クライアントで特定のチャネルがサポートされないことがわかっている場合に役立ちます。

(注) |

ここで説明する手順は、メッシュ ネットワークのみに関係します。 |

| ステップ 1 | 802.11a/n または 802.11b/g/n ネットワークを無効にする手順は、次のとおりです。 | ||||||||||||

| ステップ 2 | [Wireless] > [802.11a/n] または [802.11b/g/n] > [RRM] > [DCA] の順に選択して、[802.11a(または 802.11b/g)> RRM > Dynamic Channel Assignment (DCA)] ページを開きます。 | ||||||||||||

| ステップ 3 |

[Channel Assignment Method] ドロップダウン リストから次のオプションのいずれかを選択して、コントローラの DCA モードを指定します。

|

||||||||||||

| ステップ 4 | [Interval] ドロップダウン リストで、[10 minutes]、[1 hour]、[2 hours]、[3 hours]、[4 hours]、[6 hours]、[8 hours]、[12 hours]、または [24 hours] のいずれかのオプションを選択し、DCA アルゴリズムを実行する間隔を指定します。 デフォルト値は 10 分です。 | ||||||||||||

| ステップ 5 | [AnchorTime] ドロップダウン リストで、DCA アルゴリズムの開始時刻を指定する数値を選択します。 オプションは、0 ~ 23(両端の値を含む)の数値で、午前 12 時から 午後 11 時の時刻を表す、0 ~ 23(両端の値を含む)の数値です。 | ||||||||||||

| ステップ 6 | [Avoid Foreign AP Interference] チェックボックスをオンにすると、コントローラの RRM アルゴリズムによって、Lightweight アクセス ポイントにチャネルを割り当てるときに、外部アクセス ポイント(ワイヤレス ネットワークに含まれないアクセス ポイント)からの 802.11 トラフィックが考慮されます。この機能を無効にする場合は、このチェックボックスをオフにします。 たとえば RRM では、外部アクセス ポイントに近いチャネルをアクセス ポイントが回避するようにチャネル割り当てを調整できます。 デフォルト値はオンです。 | ||||||||||||

| ステップ 7 | [Avoid Cisco AP Load] チェックボックスをオンにすると、コントローラの RRM アルゴリズムによって、チャネルを割り当てるときに、ワイヤレス ネットワーク内の Cisco Lightweight アクセス ポイントからの 802.11 トラフィックが考慮されます。この機能を無効にする場合は、このチェックボックスをオフにします。 たとえば RRM では、トラフィックの負荷が高いアクセス ポイントに適切な再利用パターンを割り当てることができます。 デフォルト値はオフです。 | ||||||||||||

| ステップ 8 | [Avoid Non-802.11a (802.11b) Noise] チェックボックスをオンにすると、コントローラの RRM アルゴリズムによって、Lightweight アクセス ポイントにチャネルを割り当てるときに、チャネルのノイズ(802.11 以外のトラフィック)が考慮されます。この機能を無効にする場合は、このチェックボックスをオフにします。 たとえば RRM では、電子レンジなど、アクセス ポイント以外を原因とする重大な干渉があるチャネルをアクセス ポイントに回避させることができます。 デフォルト値はオンです。 | ||||||||||||

| ステップ 9 |

[DCA Channel Sensitivity] ドロップダウン リストから、次のオプションのいずれかを選択して、チャネルを変更するかどうかを判断する際の、信号、負荷、ノイズ、干渉などの環境の変化に対する DCA アルゴリズムの感度を指定します。

デフォルト値は [Medium] です。 DCA の感度のしきい値は、無線帯域によって異なります。 |

||||||||||||

| ステップ 10 | 802.11a/n ネットワークの場合のみ、次のいずれかの[Channel Width] オプションを選択し、5 GHz 帯域のすべての 802.11n 無線でサポートするチャネル帯域幅を指定します。 | ||||||||||||

| ステップ 11 |

[DCA Channel List] の [DCA Channels] フィールドには、現在選択されているチャネルが表示されます。 チャネルを選択するには、[Select] カラムでそのチャネルのチェックボックスをオンにします。 チャネルを除外するには、チャネルのチェックボックスをオフにします。 範囲:?802.11a:36、40、44、48、52、56、60、64、100、104、108、112、116、132、136、140、149、153、157、161、165、190、196?802.11b/g:1、2、3、4、5、6、7、8、9、10、11 デフォルト:?802.11a:36、40、44、48、52、56、60、64、100、104、108、112、116、132、136、140、149、153、157、161?802.11b/g:1、6、11

|

||||||||||||

| ステップ 12 |

ネットワークで AP1500 を使用している場合は、4.9 GHz チャネルが動作する 802.11a 帯域で 4.9 GHz チャネルを設定する必要があります。 4.9 GHz 帯域は、Public Safety に関わるクライアント アクセス トラフィック専用です。 4.9 GHz チャネルを選択するには、[Select] カラムでチェックボックスをオンにします。 チャネルを除外するには、チャネルのチェックボックスをオフにします。 範囲:?802.11a:1、2、3、4、5、6、7、8、9、10、11、12、13、14、15、16、17、18、19、20、21、22、23、24、25、26 |

||||||||||||

| ステップ 13 | [Apply] をクリックして、変更を確定します。 | ||||||||||||

| ステップ 14 |

802.11a または 802.11b/g ネットワークを再び有効にする手順は、次のとおりです。

|

||||||||||||

| ステップ 15 |

[Save

Configuration] をクリックして、変更を保存します。 DCA アルゴリズムによってチャネルが変更された理由を確認するには、[Monitor] をクリックし、次に [Most Recent Traps] の下にある [View All] をクリックします。 トラップにより、チャネルが変更された無線の MAC アドレス、前のチャネルと新規のチャネル、変更された理由、変更前後のエネルギー、変更前後のノイズ、変更前後の干渉が示されます。 |

拡張機能の設定

- バックホール用 2.4 GHz 無線の使用、9 ~ 65 ページ

- ユニバーサル クライアント アクセス、9 ~ 67 ページ

- シリアル バックホール アクセス ポイントのユニバーサル クライアント アクセス、9 ~ 68 ページ

- イーサネット VLAN タギングの設定、9 ~ 72 ページ

- ワークグループ ブリッジとメッシュ インフラストラクチャとの相互運用性、9 ~ 80 ページ

- クライアント ローミング、9 ~ 90 ページ

- 屋内メッシュ ネットワークの音声パラメータの設定、9 ~ 92 ページ

- ビデオのメッシュ マルチキャストの抑制の有効化、9 ~ 102 ページ

- IGMP スヌーピング、9 ~ 103 ページ

- メッシュ AP のローカルで有効な証明書、9 ~ 104 ページ

- バックホール用 2.4 GHz 無線の使用

- ユニバーサル クライアント アクセス

- シリアル バックホール アクセス ポイントのユニバーサル クライアント アクセス

- イーサネット VLAN タギングの設定

- ワークグループ ブリッジとメッシュ インフラストラクチャとの相互運用性

- クライアント ローミング

- 屋内メッシュ ネットワークの音声パラメータの設定

- ビデオのメッシュ マルチキャストの抑制の有効化

- IGMP スヌーピング

- メッシュ AP のローカルで有効な証明書

- スロット バイアス オプション

- 優先される親の選択

- メッシュ アクセス ポイントのメッシュ統計情報の表示

- メッシュ アクセス ポイントのネイバー統計情報の表示

バックホール用 2.4 GHz 無線の使用

7.0 リリースまで、メッシュではバックホール用に 5 GHz 無線が使用され、2.4 GHz 無線はクライアント アクセスにのみ使用されていました。 バックホール用に 5 GHz 無線のみを使用する理由は次のとおりです。

ただし、葉が生い茂った地域などの特定の状況では、2.4 GHz の方がペネトレーションが優れているため、バックホール用に 2.4 GHz を使用する必要がある場合がありました。

7.0.116.0 リリースでは、メッシュ ネットワーク全体が 5 GHz または 2.4 GHz の単一バックホールを使用するよう設定できます。

注意 |

この機能は、AP1522(2 つの無線)だけで使用できます この機能は、5 GHz バックホール オプションを理解した後に使用する必要があります。 |

注意 |

最初のオプションとして 5 GHz を使用し、5 GHz オプションが動作しない場合にのみ、2.4 GHz を使用することをお勧めします。 |

5 GHz から 2.4 GHz へのバックホールの変更

コマンドへの引数として RAP 名のみを指定する場合は、メッシュ セクター全体が 2.4 GHz または 5 GHz バックホールに変更されます。 バックホールの変更(2.4 GHz から 5 GHz、または 5 GHz から 2.4 GHz)を示す警告メッセージが表示されます。

(注) |

2.4 GHz バックホールは、コントローラのユーザ インターフェイスを使用して設定できず、CLI を使用することによってのみ設定できます。 |

-

バックホールを変更するには、次のコマンドを入力します。

(Cisco Controller) > config mesh backhaul slot 0 enable RAP

次のメッセージが表示されます。Warning! Changing backhaul slot will bring down the mesh for renegotiation!!! After backhaul is changed, 5 GHz client access channels need to be changed manually Are you sure you want to continue? (y/N)

-

y を押します。

(注)

5 GHz バックホールをローカル クライアント アクセスに変更する場合は、クライアント アクセス用のバックホール周波数がこれらの 5 GHz 無線でポートされるため、すべての AP の 5 GHz クライアント アクセス周波数は同じになります。 優れた周波数プランニングを行うには、これらのチャネルを設定する必要があります。

2.4 GHz から 5 GHz へのバックホールの変更

| ステップ 1 |

バックホールを変更するには、次のコマンドを入力します。 (Cisco Controller) > config mesh backhaul slot 1 enable RAP Warning! Changing backhaul slot will bring down the mesh for renegotiation!!! Are you sure you want to continue? (y/N) |

||

| ステップ 2 |

y を押します。

|

現在使用中のバックホールの確認

使用中の現在のバックホールを確認するには、次のコマンドを入力します。

(Cisco Controller) > show mesh backhaul AP_name

(注) |

5 GHz バックホールの場合、動的周波数選択(DFS)は 2.4 GHz ではなく 5 GHz のみで行われます。 このメカニズム(RAP と MAP では異なります)は、調整変更メカニズムと呼ばれます。 5 GHz がバックホールからクライアント アクセスに変換された場合、または 2.4 GHz がバックホールとして使用される場合は、DFS がローカル モード AP の場合と同様に動作します。 DFS は 5 GHz クライアント アクセスで検出され、新しいチャネルの要求がコントローラに送信されます。 2.4 GHz バックホールに対するメッシュの隣接は影響を受けません。 |

(注) |

2.4 GHz バックホールではユニバーサル クライアント アクセスを利用できません。 |

ユニバーサル クライアント アクセス

ユニバーサル クライアント アクセスが有効な場合は、バックホール無線を介したワイヤレス クライアント アソシエーションが許可されます。 一般的に、バックホール無線は、バックホールが 2.4 GHz である可能性がある 1522 を除くほとんどのメッシュ アクセス ポイントで 5 GHz 無線です。 つまり、バックホール無線は、バックホール トラフィックとクライアント トラフィックの両方を伝送できます。

ユニバーサル クライアント アクセスが無効な場合は、バックホール トラフィックのみがバックホール無線を介して送信され、クライアント アソシエーションは 2 番目の無線のみを介して送信されます。

(注) |

ユニバーサル クライアント アクセスはデフォルトで無効になります。 この機能をイネーブルにすると、すべてのメッシュ アクセス ポイントがリブートします。 |

この機能は、1524PS を除く、2 つ以上の無線があるメッシュ アクセス ポイント(1552、1524SB、1522、メッシュ モードの屋内 AP)に適用できます。

ユニバーサル クライアント アクセスの設定(GUI)

| ステップ 1 | の順に選択して、[Mesh] ページを開きます。 |

| ステップ 2 |

[Backhaul Client Access] チェックボックスをオンにします。 すべてのメッシュ AP がリブートされるプロンプトが表示されます。 |

| ステップ 3 | [OK] をクリックして作業を続行します。 |

ユニバーサル クライアント アクセスの設定(CLI)

次のコマンドを使用して、ユニバーサル クライアント アクセスを有効にします。

(Cisco Controller)> config mesh client-access enable

All Mesh APs will be rebooted Are you sure you want to start? (y/N)

シリアル バックホール アクセス ポイントのユニバーサル クライアント アクセス

ユニバーサル クライアント アクセスを使用すると、バックホール機能に加えてバックホール 802.11a 無線でのクライアント アクセスが提供されます。 この機能は、1524PS を除く、2 つ以上の無線があるメッシュ アクセス ポイント(1552、1524SB、1522、メッシュ モードの屋内 AP)に適用できます。

デュアル 5 GHz ユニバーサル クライアント アクセス機能は、3 つの無線スロットがあるシリアル バックホール アクセス ポイント プラットフォームを対象としています。 スロット 0 の無線は、2.4 GHz 帯域で動作し、クライアント アクセスに使用されます。 スロット 1 とスロット 2 の無線は 5 GHz 帯域で動作し、主にバックホールに使用されます。 ただし、ユニバーサル クライアント アクセス機能により、クライアントはスロット 1 無線を介してアソシエートすることが許可されていました。 また、スロット 2 無線はバックホールにのみ使用されていました。 7.0 リリースでは、このデュアル 5 GHz ユニバーサル アクセス機能を使用して、スロット 2 無線を介したクライアント アクセスが許可されます。

デフォルトでは、両方のバックホール無線を介したクライアント アクセスが無効になります。 次のガイドラインに従って、ダウンリンクまたはアップリンクとして使用される無線に関係なく、5 GHz 無線を提供する無線スロットでクライアント アクセスを有効または無効にします。

- スロット 2 でクライアント アクセスが無効であっても、スロット 1 でクライアント アクセスを有効にできます。

- スロット 2 のクライアント アクセスは、スロット 1 でクライアント アクセスが有効な場合にのみ有効にできます。

- スロット 1 でクライアント アクセスを無効にすると、スロット 2 のクライアント アクセスは CLI で自動的に無効になります。

- 拡張されたクライアント アクセス(スロット 2 無線)のみを無効にするには、GUI を使用します。

- クライアント アクセスが有効または無効になると、常にすべてのメッシュ アクセス ポイントがリブートされます。

2 つの 802.11a バックホール無線は、同じ MAC アドレスを使用します。 複数のスロットの同じ BSSID に対して WLAN をマッピングする場合があります。 本書では、スロット 2 無線のクライアント アクセスは、Extended Universal Access(EUA)と呼ばれます。

- Extended Universal Access の設定(GUI)

- Extended Universal Access の設定(CLI)

- 拡張ユニバーサル アクセスの設定:Cisco Prime Infrastructure

Extended Universal Access の設定(GUI)

| ステップ 1 |

の順に選択します。 [Controller GUI when Backhaul Client Access is disabled] ページが表示されます。 |

| ステップ 2 | [Backhaul Client Access] チェックボックスをオンにして、[Extended Backhaul Client Access] チェックボックスを表示します。 |

| ステップ 3 |

[Extended Backhaul Client Access] チェックボックスをオンにし、[Apply] をクリックします。 すべてのメッシュ AP がリブートされるプロンプトが表示されます。 |

| ステップ 4 | [OK] をクリックして作業を続行します。 |

次の作業

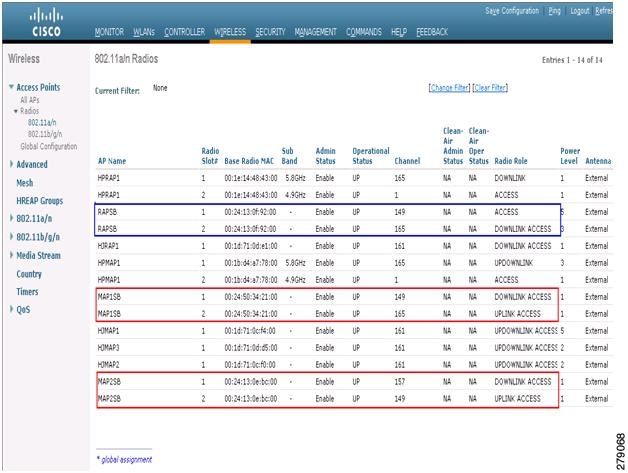

EUA を有効になった後、802.11a 無線が次の図に示されているように表示されます。

DOWNLINK 方向にバックホールを延長するために使用される RAPSB(シリアル バックホール)の 5 GHz 無線のスロット 2 が DOWNLINK ACCESS として表示されます。この場合、クライアント アクセスに使用される RAPSB の 5 GHz 無線のスロット 1 が ACCESS として表示されます。 UPLINK に使用される MAPSB の 5 GHz 無線のスロット 2 が UPLINK ACCESS として表示され、MAPSB のスロット 1 が DOWNLINK ACCESS に使用されます(クライアント アクセスを提供する全方向性アンテナを使用)。

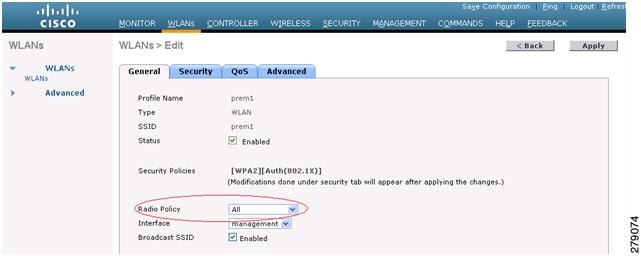

正しいインターフェイス(VLAN)にマッピングされた適切な SSID を使用して WLC 上で WLAN を作成します。 WLAN を作成すると、WLAN はデフォルトですべての無線に適用されます。 802.11a 無線でのみクライアント アクセスを有効にする場合は、次の図に表示されているリストから適切な無線ポリシーのみを選択します。

Extended Universal Access の設定(CLI)

-

コントローラのプロンプトに移動し、

config mesh client-access enable extended コマンドを入力します。

次のメッセージが表示されます。

Enabling client access on both backhaul slots Same BSSIDs will be used on both slots All Mesh Serial Backhaul APs will be rebooted Are you sure you want to start? (y/N)

-

show mesh client-access コマンドを入力して、クライアント アクセスがあるバックホールと拡張されたクライアント アクセスがあるバックホールのステータスを確認します。

ステータスは次のとおりです。

Backhaul with client access status: enabled Backhaul with client access extended status(3 radio AP): enabled

-

スロット 2(EUA)のみでクライアント アクセスを無効にする明示的なコマンドはありません。 次のコマンドを入力して、両方のバックホール スロットのクライアント アクセスをディセーブルにする必要があります。

config mesh client-access disable

次のメッセージが表示されます。

All Mesh APs will be rebooted Are you sure you want to start? (y/N)

-

EUA は、スロット 1 無線のクライアント アクセスに影響を与えずに GUI から無効にできますが、すべての 1524SB アクセス ポイントがリブートされます。

次のコマンドを入力することで、スロット 1 でのみクライアント アクセスをイネーブルにして、スロット 2 ではイネーブルにしないことができます。

config mesh client-access enable

次のメッセージが表示されます。

All Mesh APs will be rebooted Are you sure you want to start? (y/N)

拡張ユニバーサル アクセスの設定:Cisco Prime Infrastructure

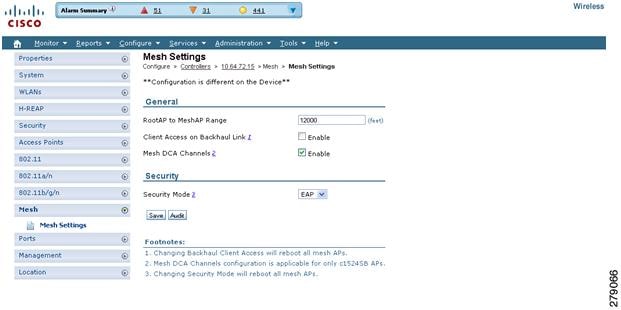

| ステップ 1 | [Controllers] > [Controller IP Address] > [Mesh] > [Mesh Settings] の順に選択します。 |

| ステップ 2 | [Client Access on Backhaul Link] チェックボックスをオンにして、[Extended Backhaul Client Access] チェックボックスを表示します。 |

| ステップ 3 | [Extended Backhaul Client Access] チェックボックスをオンにし、[Apply] をクリックします。 Extended Backhaul Client Access の有効化の結果を示すメッセージが表示されます。 |

| ステップ 4 | [OK] をクリックして作業を続行します。 |

イーサネット VLAN タギングの設定

イーサネット VLAN タギングを使用すると、無線メッシュ ネットワーク内で特定のアプリケーション トラフィックをセグメント化して、有線 LAN に転送(ブリッジング)するか(アクセス モード)、別の無線メッシュ ネットワークにブリッジングすることができます(トランク モード)。

イーサネット VLAN タギングを使用した一般的な Public Safety アクセス アプリケーションは、市内のさまざまな屋外の場所へのビデオ監視カメラの設置を前提にしたものです。 これらのビデオ カメラはすべて MAP に有線で接続されています。 また、これらのカメラのビデオはすべてワイヤレス バックホールを介して有線ネットワークにある中央の指令本部にストリーミングされます。

- イーサネット ポートに関する注意

- イーサネット VLAN タギングのガイドライン

- VLAN 登録

- イーサネット VLAN タギングの有効化(GUI)

- イーサネット VLAN タギングの設定(CLI)

- イーサネット VLAN タギング設定詳細の表示(CLI)

イーサネット ポートに関する注意

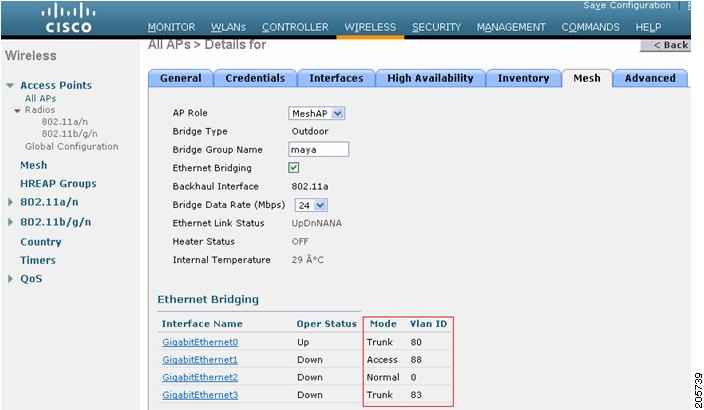

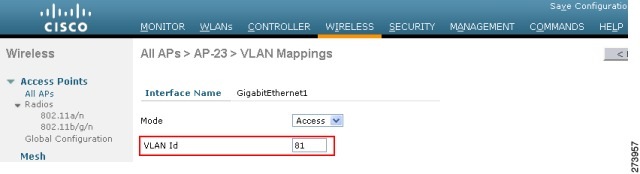

イーサネット VLAN タギングを使用すると、屋内と屋外の両方の実装で、イーサネット ポートをノーマル、アクセス、またはトランクとして設定できます。

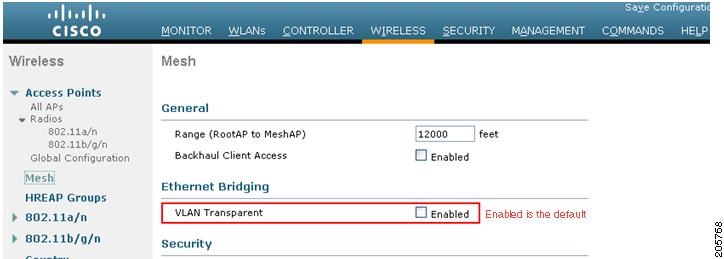

(注) |

VLAN 透過が無効な場合、デフォルトのイーサネット ポート モードはノーマルです。 VLAN タギングを使用し、イーサネット ポートの設定を許可するには、VLAN 透過を無効にする必要があります。 グローバル パラメータである VLAN 透過を無効にするには、「グローバル メッシュ パラメータの設定」の項(9 ~ 34 ページ)を参照してください。 |

- ノーマル モード:このモードでは、イーサネット ポートが、タグ付きパケットを受信または送信しません。 クライアントからのタグ付きフレームは破棄されます。 単一 VLAN のみを使用している場合や、複数の VLAN にわたるネットワークでトラフィックをセグメント化する必要がない場合は、アプリケーションでノーマル モードを使用します。

- アクセス モード:このモードでは、タグなしパケットだけを許可します。 すべての着信パケットに、アクセス VLAN と呼ばれるユーザ設定 VLAN のタグが付けられます。 MAP に接続され、RAP に転送される装置(カメラや PC)から情報を収集するアプリケーションでは、アクセス モードを使用します。 次に、RAP はタグを適用し、トラフィックを有線ネットワーク上のスイッチに転送します。

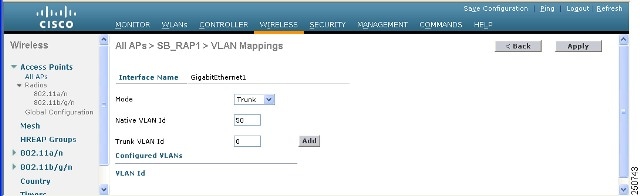

- トランク モード:このモードでは、ユーザがネイティブ VLAN および許可された VLAN リストを設定する必要があります(デフォルトではありません)。 このモードではタグ付きのパケットとタグなしパケットの両方が許可されます。 タグなしパケットは許可され、ユーザ指定のネイティブ VLAN のタグが付けられます。 許可された VLAN リスト内の VLAN のタグが付けられたタグ付きパケットは許可されます。

- キャンパス内の別々の建物に存在している 2 つの MAP 間でトラフィックを転送するようなブリッジング アプリケーションでは、トランク モードを使用します。

イーサネット VLAN タギングのガイドライン

- セキュリティの理由で、メッシュ アクセス ポイント(RAP および MAP)にあるイーサネット ポートはデフォルトでは無効です。 このイーサネット ポートは、メッシュ アクセス ポイント ポートでイーサネット ブリッジングを設定することにより、有効になります。

- イーサネット VLAN タギングが動作するには、メッシュ ネットワーク内の全メッシュ アクセス ポイントでイーサネット ブリッジングが有効である必要があります。

-

VLAN モードは、非 VLAN トランスペアレントに設定する必要があります(グローバル メッシュ パラメータ)。 グローバル メッシュ パラメータの設定(CLI)を参照してください。 VLAN トランスペアレントは、デフォルトで有効になっています。 非 VLAN 透過として設定するには、グローバル メッシュ パラメータのページで VLAN 透過のオプションをオフにする必要があります。

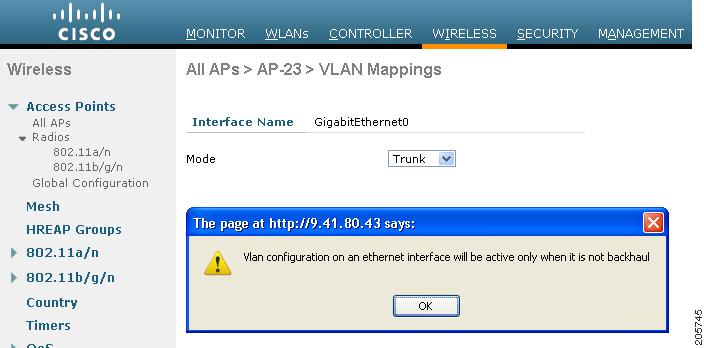

図 13. [Wireless > Mesh] ページ

- VLAN タギングは、次のようにイーサネット インターフェイスでだけ設定できます。

- バックホール インターフェイス(802.11a 無線)は、プライマリ イーサネット インターフェイスとして機能します。 バックホールはネットワーク内のトランクとして機能し、無線ネットワークと有線ネットワークとの間のすべての VLAN トラフィックを伝送します。 プライマリ イーサネット インターフェイスに必要な設定はありません。

- 屋内メッシュ ネットワークの場合、VLAN タギング機能は、屋外メッシュ ネットワークの場合と同様に機能します。 バックホールとして動作しないアクセス ポートはすべて セカンダリであり、VLAN タギングに使用できます。

- RAP にはセカンダリ イーサネット ポートがないため、VLAN タギングを RAP 上で実装できず、プライマリ ポートがバックホールとして使用されます。 ただし、イーサネット ポートが 1 つの MAP では VLAN タギングを有効にすることができます。これは、MAP のイーサネット ポートがバックホールとして機能せず、結果としてセカンダリ ポートになるためです。

-

設定の変更は、バックホールとして動作するイーサネット インターフェイスに適用されません。 バックホールの設定を変更しようとすると警告が表示されます。 設定は、インターフェイスがバックホールとして動作しなくなった後に適用されます。

図 14. バックホールを設定しようとしたときの警告メッセージ表示

- メッシュ ネットワーク内の任意の 802.11a バックホール イーサネット インターフェイスで VLAN タギングをサポートするために設定は必要ありません。

- AP1500 のポート 02(ケーブル モデム ポート)では、VLAN を設定できません(該当する場合)。 ポート 0(PoE 入力)、1(PoE 出力)、および 3(光ファイバ)では VLAN を設定できます。

- 各セクターでは、最大 16 個の VLAN がサポートされています。 したがって、RAP の子(MAP)によってサポートされている VLAN の累積的な数は最大 16 です。

-

RAP に接続されるスイッチ ポートはトランクである必要があります。

- スイッチのトランク ポートと RAP トランク ポートは一致している必要があります。

- RAP は常にスイッチのネイティブ VLAN ID 1 に接続する必要があります。 RAP のプライマリ イーサネット インターフェイスは、デフォルトではネイティブ VLAN 1 です。

- RAP に接続されている有線ネットワークのスイッチ ポート(ポート 0–PoE 入力)は、トランク ポートでタグ付きパケットを許可するように設定する必要があります。 RAP は、メッシュ ネットワークから受信したすべてのタグ付きパケットを有線ネットワークに転送します。

- メッシュ セクター宛以外の VLAN をスイッチのトランク ポートに設定しないでください。

- MAP イーサネット ポートで設定した VLAN は、管理 VLAN として機能できません。

- メッシュ アクセス ポイントが CAPWAP RUN 状態であり、VLAN 透過モードが無効な場合にのみ、設定は有効です。

- ローミングする場合、または CAPWAP が再び開始される場合は、必ず設定の適用が再び試行されます。

VLAN 登録

メッシュ アクセス ポイントで VLAN をサポートするには、すべてのアップリンク メッシュ アクセス ポイントが、異なる VLAN に属するトラフィックを分離できるよう同じ VLAN をサポートする必要があります。 メッシュ アクセス ポイントが VLAN の要件を通信して親からの応答を得る処理は、VLAN 登録と呼ばれます。

(注) |

VLAN 登録は自動的に行われます。 ユーザの操作は必要ありません。 |

- メッシュ アクセス ポイントのイーサネット ポートが VLAN で設定されている場合は、ポートから親へその VLAN をサポートすることを要求します。

- 親は、要求をサポートできる場合、その VLAN のブリッジ グループを作成し、要求をさらにその親へ伝搬します。 この伝搬は RAP に達するまで続きます。

- 要求が RAP に達すると、RAP は VLAN 要求をサポートできるかどうかを確認します。 サポートできる場合、RAP は VLAN 要求をサポートするために、ブリッジ グループとサブインターフェイスをアップリンク イーサネット インターフェイスで作成します。

- メッシュ アクセス ポイントのいずれかの子で VLAN 要求をサポートできない場合、メッシュ アクセス ポイントはネガティブ応答を返します。 この応答は、VLAN を要求したメッシュ アクセス ポイントに達するまでダウンストリーム メッシュ アクセス ポイントに伝搬されます。