Cisco Wireless LAN Controller コンフィギュレーション ガイド リリース 7.3

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月28日

章のタイトル: トラブルシューティング

目次

- トラブルシューティング

- LED の解釈

- LED の解釈について

- コントローラの LED の解釈

- Lightweight アクセス ポイント LED の解釈

- システム メッセージ

- システム メッセージについて

- システム リソースの表示

- システム リソースの表示について

- 注意事項および制約事項

- システム リソースの表示(GUI)

- システム リソースの表示(CLI)

- CLI を使用したトラブルシューティング

- システム ロギングとメッセージ ロギングの設定

- システム ロギングとメッセージ ロギングについて

- システム ロギングとメッセージ ロギングの設定(GUI)

- メッセージ ログの表示(GUI)

- システム ロギングとメッセージ ロギングの設定(CLI)

- システム ログとメッセージ ログの表示(CLI)

- アクセス ポイント イベント ログの表示

- アクセス ポイント イベント ログについて

- アクセス ポイント イベント ログの表示(CLI)

- ログとクラッシュ ファイルのアップロード

- ログとクラッシュ ファイルをアップロードするための前提条件

- ログとクラッシュ ファイルのアップロード(GUI)

- ログとクラッシュ ファイルのアップロード(CLI)

- コントローラからのコア ダンプのアップロード

- コントローラからのコア ダンプのアップロードについて

- コア ダンプを自動的に FTP サーバにアップロードするようにコントローラを設定する(GUI)

- コア ダンプを自動的に FTP サーバにアップロードするようにコントローラを設定する(CLI)

- コントローラから TFTP または FTP サーバへのコア ダンプのアップロード(CLI)

- パケット キャプチャ ファイルのアップロード

- パケット キャプチャ ファイルのアップロードについて

- 注意事項および制約事項

- パケット キャプチャ ファイルのアップロード(GUI)

- パケット キャプチャ ファイルのアップロード(CLI)

- メモリ リークの監視

- メモリ リークの監視(CLI)

- CCXv5 クライアント デバイスのトラブルシューティング

- CCXv5 クライアント デバイスのトラブルシューティングについて

- 注意事項および制約事項

- 診断チャネルの設定

- 診断チャネルの設定(GUI)

- 診断チャネルの設定(CLI)

- クライアント レポートの設定

- クライアント レポートの設定(GUI)

- クライアント レポートの設定(CLI)

- ローミング診断とリアルタイム診断の設定

- ローミング診断とリアルタイム診断の設定(CLI)

- デバッグ ファシリティの使用方法

- デバッグ ファシリティの使用方法について

- デバッグ ファシリティの設定(CLI)

- 無線スニファの設定

- 無線スニファについて

- 注意事項および制約事項

- アクセス ポイントのスニファの設定(GUI)

- アクセス ポイントのスニファの設定(CLI)

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング

- 注意事項および制約事項

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(GUI)

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(CLI)

- アクセス ポイント監視サービスのデバッグ

- アクセス ポイント監視サービスのデバッグについて

- アクセス ポイント監視サービスの問題のデバッグ(CLI)

- OfficeExtend アクセス ポイントのトラブルシューティング

- OfficeExtend アクセス ポイントのトラブルシューティングについて

- OfficeExtend の LED の解釈

- RF カバレッジが最適になるように OfficeExtend アクセス ポイントを配置する

- 一般的な問題のトラブルシューティング

この付録の内容は、次のとおりです。

- LED の解釈

- システム メッセージ

- システム リソースの表示

- CLI を使用したトラブルシューティング

- システム ロギングとメッセージ ロギングの設定

- アクセス ポイント イベント ログの表示

- ログとクラッシュ ファイルのアップロード

- コントローラからのコア ダンプのアップロード

- パケット キャプチャ ファイルのアップロード

- メモリ リークの監視

- CCXv5 クライアント デバイスのトラブルシューティング

- デバッグ ファシリティの使用方法

- 無線スニファの設定

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング

- アクセス ポイント監視サービスのデバッグ

- OfficeExtend アクセス ポイントのトラブルシューティング

LED の解釈について

ここでは、コントローラ LED と Lightweight アクセス ポイント LED を解釈する方法について説明します。

コントローラの LED の解釈

LED パターンの説明については、各コントローラのクイック スタート ガイドを参照してください。 コントローラのリストおよびそれらに対応するマニュアルについては、http://www.cisco.com/en/US/products/hw/wireless/index.html を参照してください。

Lightweight アクセス ポイント LED の解釈

LED パターンの説明については、各アクセス ポイントのクイック スタート ガイドまたはハードウェア インストレーション ガイドを参照してください。 アクセス ポイントのリストおよびそれらに対応するマニュアルについては、http://www.cisco.com/en/US/products/hw/wireless/index.html を参照してください。

システム メッセージ

システム メッセージについて

システム リソースの表示

システム リソースの表示について

コントローラによって使用されているシステム リソースの量を調べることができます。 具体的には、現在のコントローラ CPU 使用率、システム バッファ、および Web サーバ バッファの状態が表示されます。

注意事項および制約事項

Cisco 5500 シリーズ コントローラでは、複数の CPU が搭載されているため、個々の CPU の使用率を表示できます。 各 CPU について、その CPU の使用率と、割り込みレベルにおける CPU 使用時間の割合が、たとえば 0%/3% のように表示されます。

システム リソースの表示(GUI)

コントローラ GUI で、[Management] > [Tech Support] > [System Resource Information] を選択します。 [System Resource Information] ページが表示されます。

システム リソースの表示(CLI)

-

show cpu

以下に類似した情報が表示されます。

Current CPU(s) load: 0% ndividual CPU load: 0%/0%, 0%/0%, 0%/1%, 0%/0%, 0%/0%, 0%/0%, 0%/0%, 0%/0%, 0%/0%, 0%/0%

ここで、最初の数値は、コントローラがユーザ アプリケーションの実行に使用した CPU の割合です。2 番目の数値は、コントローラが OS サービスの実行に使用した CPU の割合です。 -

show tech-support

以下に類似した情報が表示されます。

System Information Manufacturer's Name.............................. Cisco Systems Inc. Product Name..................................... Cisco Controller Product Version............................... 6.0.165.0 ... ---------------Show cpu--------------- Current CPU(s) Load.............................. 0% Individual CPU Load.............................. 0%/3%, 0%/1%, 0%/1%, 0%/1%, 0%/0%, 0%/1% ---------------Show system buffers--------------- System Buffers Max Free Buffers.............................. 4608 Free Buffers.................................. 4596 Buffers In Use................................ 12 Web Server Resources Descriptors Allocated......................... 259 Descriptors Used.............................. 4 Segments Allocated............................ 259 Segments Used................................. 4 System Resources Uptime........................................ 595748 Secs Total Ram.................................. 907872 Kbytes ...

CLI を使用したトラブルシューティング

お使いのコントローラで問題が発生した場合には、この項のコマンドを使用して情報を収集し、問題をデバッグすることができます。

システム ロギングとメッセージ ロギングの設定

システム ロギングとメッセージ ロギングについて

システム ロギングを使用すると、コントローラのシステム イベントを最大 3 台のリモート syslog サーバにログできるようになります。 syslog メッセージはコントローラに設定されている syslog サーバごとにログされるため、コントローラは各 syslog メッセージのコピーを送信します。 複数のサーバに syslog メッセージを送信できるため、1 台の syslog サーバが一時的に使用できなくなってもメッセージが失われることがありません。 メッセージ ロギングを使用すると、システム メッセージをコントローラのバッファまたはコンソールにログできるようになります。

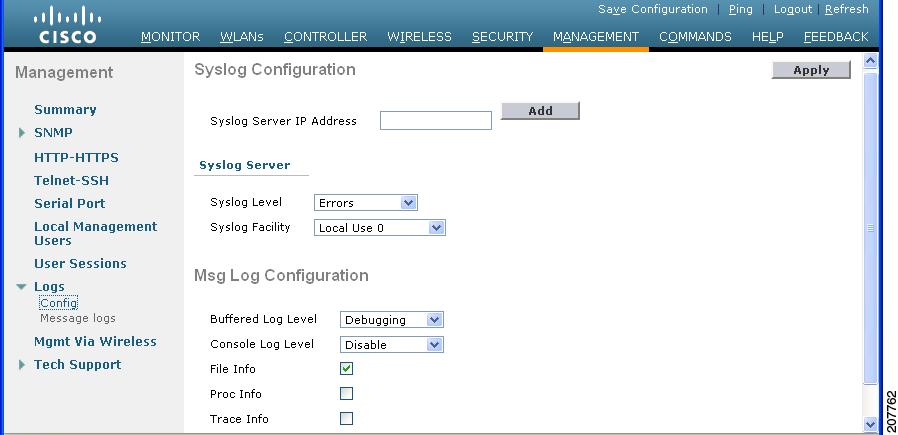

システム ロギングとメッセージ ロギングの設定(GUI)

| ステップ 1 |

[Management] > [Logs] > [Config]

の順に選択します。 [Syslog Configuration] ページが表示されます。

|

||

| ステップ 2 |

[Syslog Server IP Address] テキスト ボックスに、syslog メッセージの送信先となるサーバの IP アドレスを入力し、[Add]

をクリックします。 コントローラには最大 3 台の syslog サーバを追加できます。 このテキスト ボックスの下には、すでにコントローラに追加されている syslog サーバのリストが表示されます。

|

||

| ステップ 3 |

syslog サーバに対する syslog メッセージのフィルタリングの重大度レベルを設定するには、[Syslog Level] ドロップダウン リストから次のいずれかのオプションを選択します。

syslog レベルを設定する場合は、重大度がそのレベルと等しいかそれ以下であるメッセージのみ、syslog サーバに送信されます。 たとえば、syslog レベルを [Warnings](重大度レベル 4)に設定した場合は、重大度が 0 ~ 4 のメッセージしか syslog サーバに送信されません。 |

||

| ステップ 4 |

syslog メッセージを syslog サーバに送信するファシリティを設定するには、[Syslog Facility] から次のいずれかのオプションを選択します。 ドロップダウン リスト:

|

||

| ステップ 5 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 6 |

コントローラのバッファとコンソールに対するロギング メッセージの重大度レベルを設定するには、[Buffered Log Level] ドロップダウン リストおよび [Console Log Level] ドロップダウン リストから次のいずれかのオプションを選択します。

ロギング レベルを設定する場合は、重大度がそのレベルと等しいかそれ以下であるメッセージのみ、コントローラにログされます。 たとえば、ロギング レベルを Warnings(重大度レベル 4)に設定した場合は、重大度が 0 ~ 4 のメッセージしかログされません。 |

||

| ステップ 7 | ソース ファイルの情報をメッセージ ログに含める場合は、[File Info] チェックボックスをオンにします。 デフォルト値はイネーブルです。 | ||

| ステップ 8 | トレースバック情報をメッセージ ログに含める場合は、[Trace Info] チェックボックスをオンにします。 デフォルトではディセーブルになっています。 | ||

| ステップ 9 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 10 | [Save Configuration] をクリックして、変更を保存します。 |

メッセージ ログの表示(GUI)

コントローラの GUI を使用してメッセージ ログを表示するには、[Management] > [Logs] > [Message Logs] の順に選択します。 [Message Logs] ページが表示されます。

(注) |

コントローラから現在のメッセージ ログをクリアするには、[Clear] をクリックします。 |

システム ロギングとメッセージ ロギングの設定(CLI)

| ステップ 1 |

システム ロギングを有効化し、syslog メッセージの宛先 syslog サーバの IP アドレスを設定するには、次のコマンドを入力します。 config logging syslog host server_IP_address コントローラには最大 3 台の syslog サーバを追加できます。

|

||||

| ステップ 2 |

syslog サーバに対する syslog メッセージのフィルタリングの重大度レベルを設定するには、次のコマンドを入力します。 config logging syslog level severity_level

|

||||

| ステップ 3 |

特定のアクセス ポイントまたはすべてのアクセス ポイントに対する syslog メッセージのフィルタリングの重大度レベルを設定するには、次のコマンドを入力します。 config ap logging syslog level severity_level { Cisco_AP | all}

|

||||

| ステップ 4 |

syslog サーバへ発信する syslog メッセージのファシリティを設定するには、次のコマンドを入力します。 config logging syslog facility facility_code

|

||||

| ステップ 5 |

コントローラのバッファとコンソールに対するロギング メッセージの重大度レベルを設定するには、次のコマンドを入力します。

|

||||

| ステップ 6 | デバッグ メッセージをコントローラ バッファ、コントローラ コンソール、または syslog サーバに保存するには、次のコマンドを入力します。 | ||||

| ステップ 7 | コントローラがメッセージ ログ内にソース ファイルの情報を含めるようにする、またはこの情報を表示しないようにするには、次のコマンドを入力します。 | ||||

| ステップ 8 | コントローラがメッセージ ログ内にプロセス情報を含めるようにする、またはこの情報を表示しないようにするには、次のコマンドを入力します。 | ||||

| ステップ 9 | コントローラがメッセージ ログ内にトレースバック情報を含めるようにする、またはこの情報を表示しないようにするには、次のコマンドを入力します。 | ||||

| ステップ 10 | ログ メッセージおよびデバッグ メッセージのタイムスタンプを有効または無効にするには、次のコマンドを入力します。 | ||||

| ステップ 11 | 変更を保存するには、次のコマンドを入力します。 |

システム ログとメッセージ ログの表示(CLI)

ロギング パラメータとバッファの内容を表示するには、次のコマンドを入力します。

Logging to buffer : - Logging of system messages to buffer : - Logging filter level.......................... errors - Number of system messages logged.............. 8716 - Number of system messages dropped............. 2906 - Logging of debug messages to buffer ........... Disabled - Number of debug messages logged............... 0 - Number of debug messages dropped.............. 0 Logging to console : - Logging of system messages to console : - Logging filter level.......................... errors - Number of system messages logged.............. 0 - Number of system messages dropped............. 11622 - Logging of debug messages to console .......... Enabled - Number of debug messages logged............... 0 - Number of debug messages dropped.............. 0 Logging to syslog : - Syslog facility................................ local0 - Logging of system messages to syslog : - Logging filter level.......................... errors - Number of system messages logged.............. 8716 - Number of debug messages dropped............... 0 - Number of remote syslog hosts.................. 0 - Host 0....................................... Not Configured - Host 1....................................... Not Configured - Host 2....................................... Not Configured Logging of traceback............................. Disabled Logging of process information................... Disabled Logging of source file informational............. Enabled Timestamping of messages......................... - Timestamping of system messages................ Enabled - Timestamp format.............................. Date and Time - Timestamping of debug messages................. Enabled - Timestamp format.............................. Date and Time Logging buffer (8722 logged, 2910 dropped) *Mar 26 09:23:13.574: %MM-3-INVALID_PKT_RECVD: mm_listen.c:5508 Received an invalid packet from 1.100.163.144. Source member:0.0.0.0. source member unknown. *Mar 26 09:23:13.574: %MM-3-INVALID_PKT_RECVD: mm_listen.c:5508 Received an invalid packet from 1.100.163.144. Source member:0.0.0.0. source member unknown. Previous message occurred 2 times. *Mar 26 09:22:44.925: %MM-3-INVALID_PKT_RECVD: mm_listen.c:5508 Received an invalid packet from 1.100.163.144. Source member:0.0.0.0. source member unknown. ...

アクセス ポイント イベント ログの表示

アクセス ポイント イベント ログについて

アクセス ポイントのイベント ログには、すべてのシステム メッセージ(重大度が notifications 以上のもの)が記録されます。 イベント ログには最大 1024 行のメッセージを格納できます。1 行あたりの長さは最大 128 文字です。 イベント ログがいっぱいになったときは、新しいイベント メッセージを記録するために、最も古いメッセージが削除されます。 イベント ログはアクセス ポイント フラッシュ上のファイルに保存されるので、リブートしても消去されません。 アクセス ポイント フラッシュへの書き込み回数を最小限にするために、イベント ログの内容がイベント ログ ファイルに書き込まれるのは、通常のリロード時またはクラッシュ時だけとなっています。

アクセス ポイント イベント ログの表示(CLI)

アクセス ポイント イベント ログを表示する、またはコントローラから削除するには、次の CLI コマンドを使用します。

-

コントローラに join されたアクセス ポイントのイベント ログ ファイルの内容を表示するには、次のコマンドを入力します。

show ap eventlog

Cisco_AP

以下に類似した情報が表示されます。

AP event log download has been initiated Waiting for download to complete AP event log download completed. ======================= AP Event log Contents ===================== *Sep 22 11:44:00.573: %CAPWAP-5-CHANGED: CAPWAP changed state to IMAGE *Sep 22 11:44:01.514: %LINEPROTO-5-UPDOWN: Line protocol on Interface Dot11Radio0, changed state to down *Sep 22 11:44:01.519: %LINEPROTO-5-UPDOWN: Line protocol on Interface Dot11Radio1, changed state to down *Sep 22 11:44:53.539: *** Access point reloading. Reason: NEW IMAGE DOWNLOAD *** *Mar 1 00:00:39.078: %CAPWAP-3-ERRORLOG: Did not get log server settings from DHCP. *Mar 1 00:00:42.142: %CDP_PD-4-POWER_OK: Full power - NEGOTIATED inline power source *Mar 1 00:00:42.151: %LINK-3-UPDOWN: Interface Dot11Radio1, changed state to up *Mar 1 00:00:42.158: %LINK-3-UPDOWN: Interface Dot11Radio0, changed state to up *Mar 1 00:00:43.143: %LINEPROTO-5-UPDOWN: Line protocol on Interface Dot11Radio1, changed state to up *Mar 1 00:00:43.151: %LINEPROTO-5-UPDOWN: Line protocol on Interface Dot11Radio0, changed state to up *Mar 1 00:00:48.078: %CAPWAP-3-ERRORLOG: Could Not resolve CISCO-CAPWAP-CONTROLLER *Mar 1 00:01:42.144: %CDP_PD-4-POWER_OK: Full power - NEGOTIATED inline power source *Mar 1 00:01:48.121: %CAPWAP-3-CLIENTERRORLOG: Set Transport Address: no more AP manager IP addresses remain *Mar 1 00:01:48.122: %CAPWAP-5-CHANGED: CAPWAP changed state to JOIN *Mar 1 00:01:48.122: %LINK-5-CHANGED: Interface Dot11Radio0, changed state to administratively down *Mar 1 00:01:48.122: %LINK-5-CHANGED: Interface Dot11Radio1, changed state to administratively down

- コントローラに join された特定のアクセス ポイントまたはすべてのアクセス ポイントの既存のイベント ログ ファイルを削除して空のイベント ログ ファイルを作成するには、次のコマンドを入力します。 clear ap-eventlog { specific Cisco_AP | all}

ログとクラッシュ ファイルをアップロードするための前提条件

-

この項の手順に従って、コントローラからログとクラッシュ ファイルをアップロードします。 ただし、開始する前に、ファイルのアップロードに TFTP または FTP サーバを使用できることを確認します。 TFTP または FTP サーバをセットアップする場合は、次のガイドラインに従ってください。

- サービス ポート経由でアップロードする場合は、TFTP/FTP サーバがサービス ポートと同じサブネット上になければなりません。サービス ポートはルーティングできないからです。同じサブネット上にない場合は、コントローラ上に静的ルートを作成する必要があります。

- ディストリビューション システム ネットワーク ポートを経由してアップロードする場合は、TFTP/FTP サーバは同じサブネット上にあっても、別のサブネット上にあってもかまいません。ディストリビューション システム ポートはルーティング可能であるためです。

- サードパーティの TFTP または FTP サーバと WCS 内蔵 TFTP または FTP サーバは同じ通信ポートを使用する必要があるため、サードパーティの TFTP または FTP サーバは WCS と同じコンピュータ上で実行できません。

ログとクラッシュ ファイルのアップロード(GUI)

| ステップ 1 |

[Command] > [Upload File]

を選択します。 [Upload File from Controller] ページが表示されます。

|

| ステップ 2 | [File Type] ドロップダウン リストから、次のいずれかを選択します。 |

| ステップ 3 | [Transfer Mode] ドロップダウン リストから、[TFTP] または [FTP] を選択します。 |

| ステップ 4 | [IP Address] テキスト ボックスに、TFTP または FTP サーバの IP アドレスを入力します。 |

| ステップ 5 | [File Path] テキスト ボックスに、ログまたはクラッシュ ファイルのディレクトリ パスを入力します。 |

| ステップ 6 | [File Name] テキスト ボックスに、ログまたはクラッシュ ファイルの名前を入力します。 |

| ステップ 7 | [Transfer Mode] として [FTP] を選択した場合は、次の手順を実行します。 |

| ステップ 8 | [Upload] をクリックすると、ログまたはクラッシュ ファイルがコントローラからアップロードされます。 アップロードのステータスを示すメッセージが表示されます。 |

ログとクラッシュ ファイルのアップロード(CLI)

| ステップ 1 | ファイルをコントローラから TFTP/FTP サーバに転送するには、次のコマンドを入力します。 |

| ステップ 2 |

アップロードするタイプを指定するには、次のコマンドを入力します。 transfer upload datatype datatype |

| ステップ 3 | ファイルへのパスを指定するには、次のコマンドを入力します。 |

| ステップ 4 | FTP サーバを使用している場合は、次のコマンドも入力します。 |

| ステップ 5 | 更新された設定を表示するには、次のコマンドを入力します。 |

| ステップ 6 | 現在の設定を確認してソフトウェア アップロードを開始するよう求めるプロンプトが表示されたら、 y と入力します。 |

コントローラからのコア ダンプのアップロードについて

コントローラ クラッシュのトラブルシューティングに役立てるために、クラッシュ後に自動的にコア ダンプ ファイルを FTP サーバにアップロードするようコントローラを設定することができます。 コア ダンプ ファイルを FTP または TFTP サーバに直接アップロードすることはできませんが、クラッシュ ファイルを FTP または TFTP サーバにアップロードすることはできます。 コントローラがクラッシュしたときは、コア ダンプ ファイルがフラッシュ メモリに保存されます。

コア ダンプを自動的に FTP サーバにアップロードするようにコントローラを設定する(GUI)

| ステップ 1 |

[Management] > [Tech Support] > [Core Dump]

の順に選択して [Core Dump] ページを開きます。

|

||

| ステップ 2 | コントローラがクラッシュ後にコア ダンプ ファイルを生成できるようにするには、[Core Dump Transfer] チェックボックスをオンにします。 | ||

| ステップ 3 | コア ダンプ ファイルのアップロード先のサーバのタイプを指定するには、[Transfer Mode] ドロップダウン リストから [FTP] を選択します。 | ||

| ステップ 4 |

[IP Address] テキスト ボックスに、FTP サーバの IP アドレスを入力します。

|

||

| ステップ 5 | [File Name] テキスト ボックスに、コア ダンプ ファイルを識別するための名前を入力します。 | ||

| ステップ 6 | [User Name] テキスト ボックスに、FTP ログインのユーザ名を入力します。 | ||

| ステップ 7 | [Password] テキスト ボックスに、FTP ログインのパスワードを入力します。 | ||

| ステップ 8 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 9 | [Save Configuration] をクリックして、変更を保存します。 |

コア ダンプを自動的に FTP サーバにアップロードするようにコントローラを設定する(CLI)

| ステップ 1 | コントローラ クラッシュ後のコア ダンプ ファイルの自動生成を有効または無効にするには、次のコマンドを入力します。 |

| ステップ 2 | コア ダンプ ファイルのアップロード先の FTP サーバを指定するには、次のコマンドを入力します。 |

| ステップ 3 | FTP ログインのユーザ名とパスワードを指定するには、次のコマンドを入力します。 config coredump username ftp_username password ftp_password |

| ステップ 4 | 変更を保存するには、次のコマンドを入力します。 save config |

| ステップ 5 |

コントローラのコア ダンプ ファイルの概要を表示するには、次のコマンドを入力します。 例: 以下に類似した情報が表示されます。 Core Dump is enabled FTP Server IP.................................... 10.10.10.17 FTP Filename..................................... file1 FTP Username..................................... ftpuser FTP Password.................................. ********* |

コントローラから TFTP または FTP サーバへのコア ダンプのアップロード(CLI)

| ステップ 1 |

フラッシュ メモリ内のコア ダンプ ファイルの情報を表示するには、次のコマンドを入力します。 Core Dump is disabled Core Dump file is saved on flash Sw Version.................................... 6.0.83.0 Time Stamp.................................... Wed Feb 4 13:23:11 2009 File Size..................................... 9081788 File Name Suffix........................... filename.gz |

| ステップ 2 | ファイルをコントローラから TFTP または FTP サーバに転送するには、次のコマンドを入力します。 |

| ステップ 3 | FTP サーバを使用している場合は、次のコマンドも入力します。 |

| ステップ 4 | 更新された設定を表示するには、次のコマンドを入力します。 |

| ステップ 5 | 現在の設定を確認してソフトウェア アップロードを開始するよう求めるプロンプトが表示されたら、y と入力します。 |

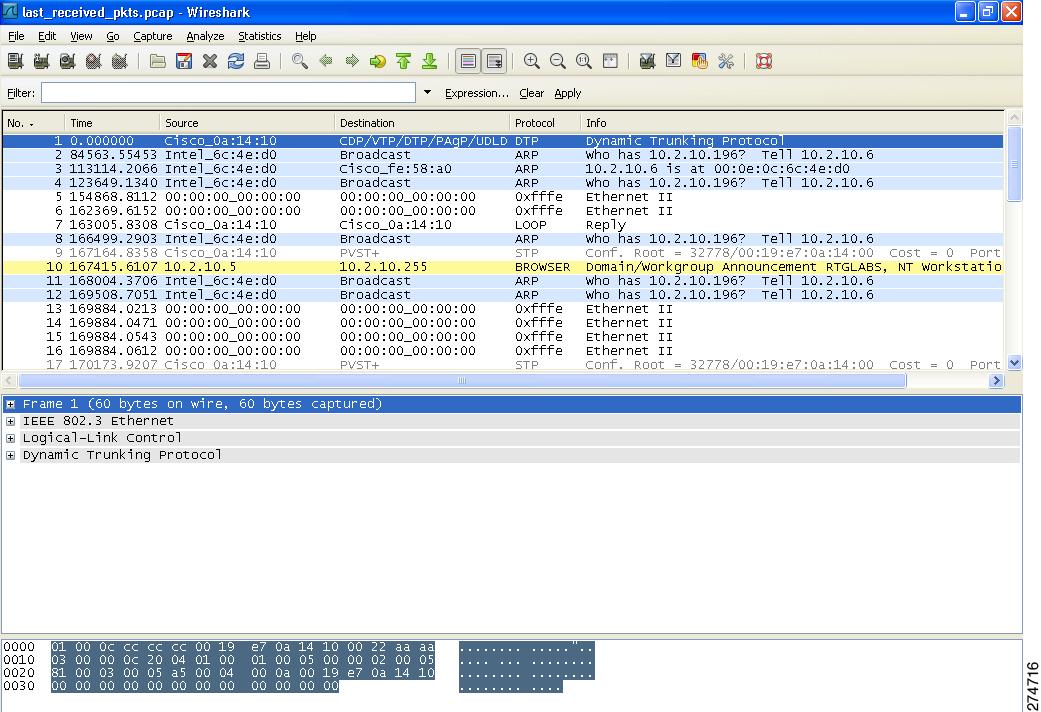

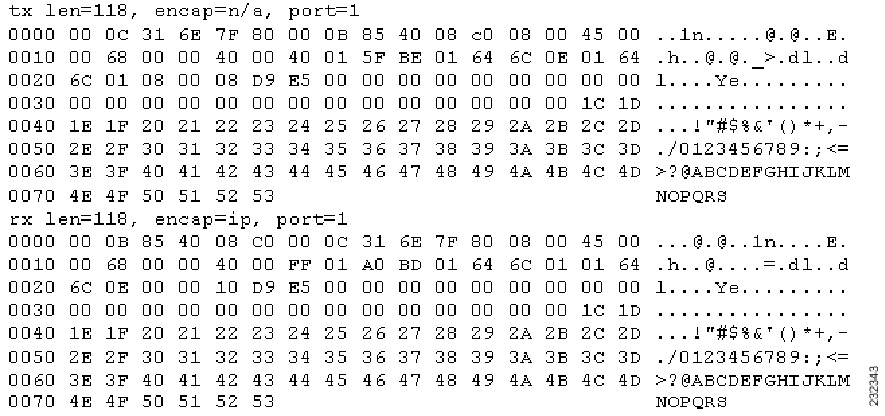

パケット キャプチャ ファイルのアップロードについて

Cisco 5500 シリーズ コントローラのデータ プレーンがクラッシュすると、コントローラが受信した最後の 50 パケットがフラッシュ メモリに格納されます。 この情報は、クラッシュのトラブルシューティングに役立ちます。

クラッシュが発生すると、新しいパケット キャプチャ ファイル(*.pcap ファイル)が作成され、次のようなメッセージがコントローラ クラッシュ ファイルに出力されます。

Last 5 packets processed at each core are stored in "last_received_pkts.pcap" captured file. - Frame 36,38,43,47,49, processed at core #0. - Frame 14,27,30,42,45, processed at core #1. - Frame 15,18,20,32,48, processed at core #2. - Frame 11,29,34,37,46, processed at core #3. - Frame 7,8,12,31,35, processed at core #4. - Frame 21,25,39,41,50, processed at core #5. - Frame 16,17,19,22,33, processed at core #6. - Frame 6,10,13,23,26, processed at core #7. - Frame 9,24,28,40,44, processed at core #8. - Frame 1,2,3,4,5, processed at core #9.

コントローラ GUI または CLI を使用して、このパケット キャプチャ ファイルをコントローラからアップロードすることができます。 このファイルの内容を表示して分析するには、Wireshark などの標準的なパケット キャプチャ ツールを使用します。

注意事項および制約事項

- パケット キャプチャ ファイルを生成するのは Cisco 5500 シリーズ コントローラだけです。 この機能は、他のコントローラ プラットフォームでは利用できません。

-

ファイルのアップロードに TFTP または FTP サーバを使用できることを確認してください。 TFTP または FTP サーバをセットアップする場合は、次のガイドラインに従ってください。

- サービス ポート経由でアップロードする場合は、TFTP/FTP サーバがサービス ポートと同じサブネット上になければなりません。サービス ポートはルーティングできないからです。同じサブネット上にない場合は、コントローラ上に静的ルートを作成する必要があります。

- ディストリビューション システム ネットワーク ポートを経由してアップロードする場合は、TFTP/FTP サーバは同じサブネット上にあっても、別のサブネット上にあってもかまいません。ディストリビューション システム ポートはルーティング可能であるためです。

- サードパーティの TFTP または FTP サーバと WCS 内蔵 TFTP または FTP サーバは同じ通信ポートを使用する必要があるため、サードパーティの TFTP または FTP サーバは WCS と同じコンピュータ上で実行できません。

パケット キャプチャ ファイルのアップロード(GUI)

| ステップ 1 |

[Commands] > [Upload File]

の順に選択して、[Upload File from Controller] ページを開きます。

|

| ステップ 2 | [File Type] ドロップダウン リストから、[Packet Capture] を選択します。 |

| ステップ 3 | [Transfer Mode] ドロップダウン リストから、[TFTP] または [FTP] を選択します。 |

| ステップ 4 | [IP Address] テキスト ボックスに、TFTP または FTP サーバの IP アドレスを入力します。 |

| ステップ 5 | [File Path] テキスト ボックスに、パケット キャプチャ ファイルのディレクトリ パスを入力します。 |

| ステップ 6 | [File Name] テキスト ボックスに、パケット キャプチャ ファイルの名前を入力します。 このファイルには、.pcap という拡張子が付いています。 |

| ステップ 7 | FTP サーバを使用している場合は、次の手順に従います。 |

| ステップ 8 | [Upload] をクリックすると、パケット キャプチャ ファイルがコントローラからアップロードされます。 アップロードのステータスを示すメッセージが表示されます。 |

| ステップ 9 | Wireshark などの標準的なパケット キャプチャ ツールを使用してパケット キャプチャ ファイルを開くと、コントローラが受信した最後の 50 パケットを見ることができます。 |

パケット キャプチャ ファイルのアップロード(CLI)

| ステップ 1 | コントローラ CLI にログインします。 |

| ステップ 2 | transfer upload mode { tftp | ftp} コマンドを入力します。 |

| ステップ 3 | transfer upload datatype packet-capture コマンドを入力します。 |

| ステップ 4 | transfer upload serverip server-ip-address コマンドを入力します。 |

| ステップ 5 | transfer upload path server-path-to-file コマンドを入力します。 |

| ステップ 6 | transfer upload filename last_received_pkts.pcap コマンドを入力します。 |

| ステップ 7 | FTP サーバを使用している場合は、次のコマンドを入力します。 |

| ステップ 8 |

transfer upload start コマンドを入力して更新後の設定を表示します。その後、現在の設定を確認するプロンプトが表示されたら

y と答え、アップロード プロセスを開始します。 このコマンドの出力例は、次のとおりです。

Mode........................................... TFTP TFTP Server IP................................. 209.165.200.224 TFTP Path...................................... /tftp/ user/ TFTP Filename..................................... last_received_pkts.pcap Data Type...................................... Packet capture Are you sure you want to start? (y/N) y TFTP Packet Capture Dump starting. File transfer operation completed successfully. |

| ステップ 9 | Wireshark などの標準的なパケット キャプチャ ツールを使用してパケット キャプチャ ファイルを開くと、コントローラが受信した最後の 50 パケットを見ることができます。 |

メモリ リークの監視

この項では、解決や再現が難しいメモリの問題をトラブルシューティングする手順を説明します。

注意 |

この項のコマンドはシステムに悪影響を及ぼす可能性があるので、Cisco Technical Assistance Center(TAC)の指示を受けた場合に限り実行する必要があります。 |

メモリ リークの監視(CLI)

| ステップ 1 |

メモリ エラーおよびメモリ リークの監視を有効にするには、次のコマンドを入力します。 config memory monitor errors { enable | disable}

|

||

| ステップ 2 |

メモリ リークが発生したと考えられる場合は、次のコマンドを入力して、2 つのメモリしきい値(KB 単位)間の自動リーク分析を実行するようにコントローラを設定します。 config memory monitor leaks low_thresh high_thresh 空きメモリが low_thresh しきい値を下回ると、システムがクラッシュしてクラッシュ ファイルが生成されます。 このパラメータのデフォルト値は 10000 KB です。これより低い値には設定できません。 high_thresh しきい値は、現在の空きメモリの大きさ以上に設定してください。このようにすると、システムは自動リーク分析モードになります。 空きメモリの大きさが、指定された high_thresh しきい値を下回ると、メモリ割り当てのトラッキングと解放のプロセスが開始します。 その結果、 debug memory events enable コマンドによってすべての割り当ておよび空きメモリが示され、 show memory monitor detail コマンドによってメモリ リークの疑いの検出が開始されます。 このパラメータのデフォルト値は 30000 KB です。 |

||

| ステップ 3 |

メモリの問題が見つかった場合にその概要を表示するには、次のコマンドを入力します。 Memory Leak Monitor Status: low_threshold(10000), high_threshold(30000), current status(disabled) ------------------------------------------- Memory Error Monitor Status: Crash-on-error flag currently set to (disabled) No memory error detected. |

||

| ステップ 4 |

メモリのリークまたは破損の詳細を表示するには、次のコマンドを入力します。 Memory error detected. Details: ------------------------------------------------ - Corruption detected at pmalloc entry address: (0x179a7ec0) - Corrupt entry:headerMagic(0xdeadf00d),trailer(0xabcd),poison(0xreadceef), entrysize(128),bytes(100),thread(Unknown task name, task id = (332096592)), file(pmalloc.c),line(1736),time(1027) Previous 1K memory dump from error location. ------------------------------------------------ (179a7ac0): 00000000 00000000 00000000 ceeff00d readf00d 00000080 00000000 00000000 (179a7ae0): 17958b20 00000000 1175608c 00000078 00000000 readceef 179a7afc 00000001 (179a7b00): 00000003 00000006 00000001 00000004 00000001 00000009 00000009 0000020d (179a7b20): 00000001 00000002 00000002 00000001 00000004 00000000 00000000 5d7b9aba (179a7b40): cbddf004 192f465e 7791acc8 e5032242 5365788c a1b7cee6 00000000 00000000 (179a7b60): 00000000 00000000 00000000 00000000 00000000 ceeff00d readf00d 00000080 (179a7b80): 00000000 00000000 17958dc0 00000000 1175608c 00000078 00000000 readceef (179a7ba0): 179a7ba4 00000001 00000003 00000006 00000001 00000004 00000001 00003763 (179a7bc0): 00000002 00000002 00000010 00000001 00000002 00000000 0000001e 00000013 (179a7be0): 0000001a 00000089 00000000 00000000 000000d8 00000000 00000000 17222194 (179a7c00): 1722246c 1722246c 00000000 00000000 00000000 00000000 00000000 ceeff00d (179a7c20): readf00d 00000080 00000000 00000000 179a7b78 00000000 1175608c 00000078 |

||

| ステップ 5 | メモリ リークが発生した場合は、次のコマンドを入力してメモリ割り当て中のエラーまたはイベントのデバッグを有効にします。 debug memory {errors | events} {enable | disable} |

CCXv5 クライアント デバイスのトラブルシューティングについて

コントローラと CCXv5 クライアントとの通信に関する問題のトラブルシューティングに使用できる機能には、診断チャネル、クライアント レポート、およびローミング診断とリアルタイム診断の 3 つがあります。

注意事項および制約事項

これらの機能は、CCXv5 クライアントでのみサポートされています。 CCX 以外のクライアントでの使用や、以前のバージョンの CCX を実行するクライアントでの使用はサポートされていません。

診断チャネルの設定

(注) |

診断チャネル機能は、管理インターフェイスを使用するアンカーされていない SSID に対してのみ有効にすることをお勧めします。 |

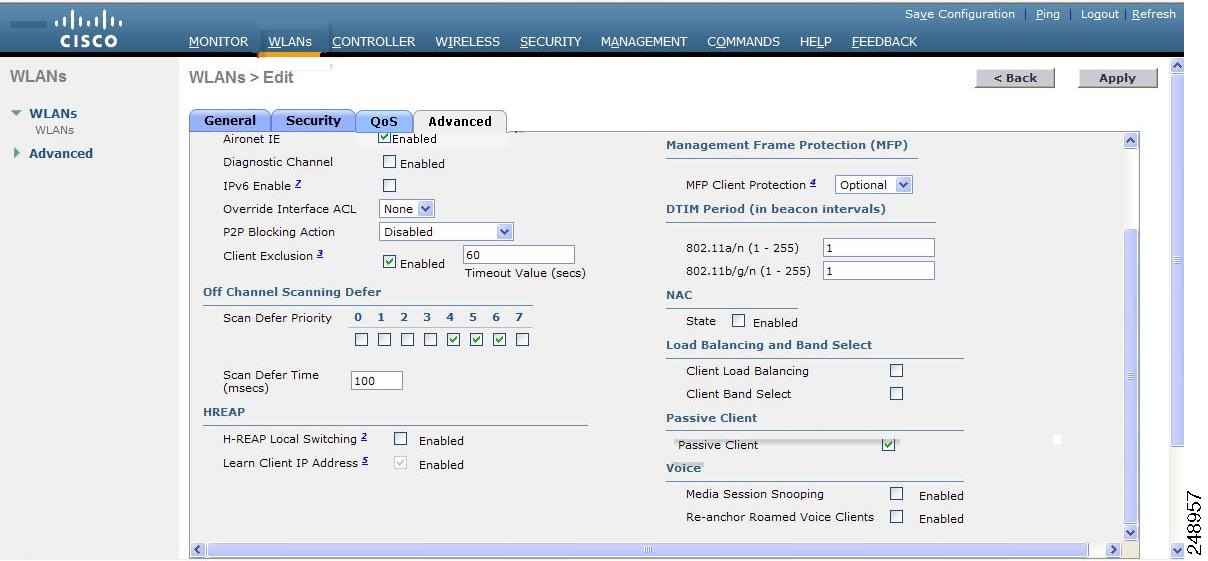

診断チャネルの設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 | ||

| ステップ 2 |

新しい WLAN を作成するか、既存の WLAN の ID 番号をクリックします。

|

||

| ステップ 3 |

[WLANs > Edit] ページが表示されたら、[Advanced]

タブを選択して [WLANs > Edit]([Advanced])ページを開きます。

|

||

| ステップ 4 |

この WLAN 上で診断チャネルでのトラブルシューティングを有効にする場合は、[Diagnostic Channel]

チェックボックスをオンにします。 有効にしない場合は、このチェックボックスをオフのままにします(デフォルト値)。

|

||

| ステップ 5 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 |

診断チャネルの設定(CLI)

| ステップ 1 | 特定の WLAN 上で診断チャネルでのトラブルシューティングを有効にするには、次のコマンドを入力します。 | ||

| ステップ 2 |

変更されたかどうかを確認するには、次のコマンドを入力します。 WLAN Identifier.................................. 1 Profile Name..................................... employee1 Network Name (SSID).............................. employee Status........................................... Disabled MAC Filtering.................................... Disabled Broadcast SSID................................... Enabled AAA Policy Override.............................. Disabled Number of Active Clients......................... 0 Exclusionlist Timeout............................ 60 seconds Session Timeout.................................. Infinity Interface........................................ virtual WLAN ACL......................................... unconfigured DHCP Server...................................... Default DHCP Address Assignment Required................. Disabled Quality of Service............................... Silver (best effort) WMM.............................................. Disabled CCX - AironetIe Support.......................... Enabled CCX - Gratuitous ProbeResponse (GPR)............. Disabled CCX - Diagnostics Channel Capability............. Enabled ... |

||

| ステップ 3 |

DHCP テストを実行する要求をクライアントに送信するには、次のコマンドを入力します。 config client ccx dhcp-test client_mac_address

|

||

| ステップ 4 |

デフォルト ゲートウェイの ping テストを実行する要求をクライアントに送信するには、次のコマンドを入力します。 config client ccx default-gw-ping client_mac_address

|

||

| ステップ 5 |

DNS サーバの IP アドレスの ping テストを実行する要求をクライアントに送信するには、次のコマンドを入力します。 config client ccx dns-ping client_mac_address

|

||

| ステップ 6 |

DNS 名前解決テストを特定のホスト名に対して実行する要求をクライアントに送信するには、次のコマンドを入力します。 config client ccx dns-resolve client_mac_address host_name

|

||

| ステップ 7 |

アソシエーション テストを実行する要求をクライアントに送信するには、次のコマンドを入力します。 config client ccx test-association client_mac_address ssid bssid { 802.11a | 802.11b | 802.11g} channel |

||

| ステップ 8 |

802.1X テストを実行する要求をクライアントに送信するには、次のコマンドを入力します。 config client ccx test-dot1x client_mac_address profile_id bssid { 802.11a | 802.11b | 802.11g} channel |

||

| ステップ 9 |

プロファイルのリダイレクト テストを実行する要求をクライアントに送信するには、次のコマンドを入力します。 config client ccx test-profile client_mac_address profile_id profile_id には、必ずクライアント レポートが有効なクライアント プロファイルのプロファイル ID を指定します。

|

||

| ステップ 10 | テストを中断またはクリアする必要がある場合は、次のコマンドを使用します。 | ||

| ステップ 11 |

クライアントにメッセージを送信するには、次のコマンドを入力します。 例: config client ccx send-message client_mac_address message_id |

||

| ステップ 12 |

最新のテストのステータスを確認するには、次のコマンドを入力します。

show client ccx last-test-status

client_mac_address デフォルト ゲートウェイの ping テストに対しては、次のような情報が表示されます。 Test Type........................................ Gateway Ping Test Test Status...................................... Pending/Success/Timeout Dialog Token..................................... 15 Timeout.......................................... 15000 ms Request Time..................................... 1329 seconds since system boot |

||

| ステップ 13 |

最新のテスト応答のステータスを確認するには、次のコマンドを入力します。 show client ccx last-response-status client_mac_address 802.1X 認証テストに対しては、次のような情報が表示されます。 Test Status...................................... Success Response Dialog Token............................ 87 Response Status.................................. Successful Response Test Type............................... 802.1x Authentication Test Response Time.................................... 3476 seconds since system boot |

||

| ステップ 14 |

最新の合格診断テストの結果を確認するには、次のコマンドを入力します。 show client ccx results client_mac_address 802.1X 認証テストに対しては、次のような情報が表示されます。 dot1x Complete................................... Success EAP Method....................................... *1,Host OS Login Credentials dot1x Status.................................. 255 |

||

| ステップ 15 |

前回のテストでクライアントが取得した関連データ フレームを確認するには、次のコマンドを入力します。 show client ccx frame-data client_mac_address LOG Frames: Frame Number:.................................... 1 Last Frame Number:............................... 1120 Direction:....................................... 1 Timestamp:....................................... 0d 00h 50m 39s 863954us Frame Length:.................................... 197 Frame Data: 00000000: 80 00 00 00 ff ff ff ff ff ff 00 12 44 bd bd b0 ............D... 00000010: 00 12 44 bd bd b0 f0 af 43 70 00 f2 82 01 00 00 ..D.....Cp...... 00000020: 64 00 11 08 00 01 00 01 08 8c 12 98 24 b0 48 60 d...........$.H` 00000030: 6c 05 04 01 02 00 00 85 1e 00 00 89 00 0f 00 ff l............... 00000040: 03 19 00 41 50 32 33 2d 31 30 00 00 00 00 00 00 ...AP23-10...... 00000050: 00 00 00 00 00 00 26 96 06 00 40 96 00 ff ff dd ......&...@..... 00000060: 18 00 50 f2 01 01 00 00 50 f2 05 01 00 00 50 f2 ..P.....P.....P. 00000070: 05 01 00 00 40 96 00 28 00 dd 06 00 40 96 01 01 ....@..(....@... 00000080: 00 dd 05 00 40 96 03 04 dd 16 00 40 96 04 00 02 ....@......@.... 00000090: 07 a4 00 00 23 a4 00 00 42 43 00 00 62 32 00 00 ....#...BC..b2.. 000000a0: dd 05 00 40 96 0b 01 dd 18 00 50 f2 02 01 01 82 ...@......P..... 000000b0: 00 03 a4 00 00 27 a4 00 00 42 43 5e 00 62 32 2f .....'...BC^.b2/ LOG Frames: Frame Number:.................................... 2 Last Frame Number:............................... 1120 Direction:....................................... 1 Timestamp:....................................... 0d 00h 50m 39s 878289us Frame Length:.................................... 147 Frame Data: 00000000: 80 00 00 00 ff ff ff ff ff ff 00 0d ed c3 a0 22 ..............." 00000010: 00 0d ed c3 a0 22 00 bd 4d 50 a5 f7 78 08 00 00 ....."..MP..x... 00000020: 64 00 01 00 00 01 00 01 08 8c 12 98 24 b0 48 60 d...........$.H` 00000030: 6c 05 04 01 02 00 00 85 1e 00 00 84 00 0f 00 ff l............... 00000040: 03 19 00 72 6f 67 75 65 2d 74 65 73 74 31 00 00 ...rogue-test1.. 00000050: 00 00 00 00 00 00 23 96 06 00 40 96 00 10 00 dd ......#...@..... 00000060: 06 00 40 96 01 01 00 dd 05 00 40 96 03 04 dd 05 ..@.......@..... 00000070: 00 40 96 0b 01 dd 18 00 50 f2 02 01 01 81 00 03 .@......P....... 00000080: a4 00 00 27 a4 00 00 42 43 5e 00 62 32 2f 00 d2 ...'...BC^.b2/.. 00000090: b4 ab 84 ... LOG Frames: Frame Number:.................................... 3 Last Frame Number:............................... 1120 Direction:....................................... 1 Timestamp:....................................... 0d 00h 50m 39s 881513us Frame Length:.................................... 189 Frame Data: 00000000: 80 00 00 00 ff ff ff ff ff ff 00 12 44 bd 80 30 ............D..0 00000010: 00 12 44 bd 80 30 60 f7 46 c0 8b 4b d1 05 00 00 ..D..0`.F..K.... 00000020: 64 00 11 08 00 01 00 01 08 8c 12 98 24 b0 48 60 d...........$.H` 00000030: 6c 05 04 00 02 00 00 85 1e 00 00 89 00 0f 00 ff l............... 00000040: 03 19 00 41 50 34 30 2d 31 37 00 00 00 00 00 00 ...AP40-17...... 00000050: 00 00 00 00 00 00 26 dd 18 00 50 f2 01 01 00 00 ......&...P..... 00000060: 50 f2 05 01 00 00 50 f2 05 01 00 00 40 96 00 28 P.....P.....@..( 00000070: 00 dd 06 00 40 96 01 01 00 dd 05 00 40 96 03 04 ....@.......@... 00000080: dd 16 00 40 96 04 00 05 07 a4 00 00 23 a4 00 00 ...@........#... 00000090: 42 43 00 00 62 32 00 00 dd 05 00 40 96 0b 01 dd BC..b2.....@.... 000000a0: 18 00 50 f2 02 01 01 85 00 03 a4 00 00 27 a4 00 ..P..........'.. 000000b0: 00 42 43 5e 00 62 32 2f 00 0b 9a 1d 6f .BC^.b2/....o ... |

クライアント レポートの設定

クライアント レポート プロトコルは、クライアント情報を交換するためにクライアントとアクセス ポイントによって使用されます。 クライアント レポートは、クライアントがアソシエートするときに自動で収集されます。 クライアントのアソシエート後は、いつでもコントローラの GUI または CLI を使用してクライアント レポート要求を任意の CCXv5 クライアントに送信できます。 クライアント レポートには次の 4 種類があります。

クライアント レポートの設定(GUI)

| ステップ 1 | [Monitor] > [Clients] の順に選択して、[Clients] ページを開きます。 | ||

| ステップ 2 |

目的のクライアントの MAC アドレスをクリックします。 [Clients > Detail] ページが表示されます。

|

||

| ステップ 3 |

レポート要求をクライアントに送信するには、[Send CCXV5 Req]

をクリックします。

|

||

| ステップ 4 |

クライアントのパラメータを表示するには、[Display]

をクリックします。 [Client Reporting] ページが表示されます。

このページには、クライアント プロファイルおよび現在使用中かどうかが表示されます。 クライアントの動作パラメータ、製造元、および機能に関する情報も表示されます。 |

||

| ステップ 5 | 目的のクライアント プロファイルのリンクをクリックします。 [Profile Details] ページには、SSID、省電力モード、無線チャネル、データ レート、802.11 セキュリティ設定などのクライアント プロファイルの詳細が表示されます。 |

クライアント レポートの設定(CLI)

| ステップ 1 | クライアント プロファイルを送信する要求をクライアントに送信するには、次のコマンドを入力します。 | ||

| ステップ 2 |

現在の動作パラメータを送信する要求をクライアントに送信するには、次のコマンドを入力します。 config client ccx get-operating-parameters client_mac_address |

||

| ステップ 3 | 製造元の情報を送信する要求をクライアントに送信するには、次のコマンドを入力します。 | ||

| ステップ 4 | 機能情報を送信する要求をクライアントに送信するには、次のコマンドを入力します。 | ||

| ステップ 5 | クライアント レポートの情報をクリアするには、次のコマンドを入力します。 | ||

| ステップ 6 |

クライアント プロファイルを表示するには、次のコマンドを入力します。 show client ccx profiles client_mac_address Number of Profiles............................... 1 Current Profile.................................. 1 Profile ID....................................... 1 Profile Name..................................... wifiEAP SSID............................................. wifiEAP Security Parameters[EAP Method,Credential]....... EAP-TLS,Host OS Login Credentials Auth Method...................................... EAP Key Management................................... WPA2+CCKM Encryption....................................... AES-CCMP Power Save Mode.................................. Constantly Awake Radio Configuration: Radio Type....................................... DSSS Preamble Type.................................. Long preamble CCA Method..................................... Energy Detect + Carrier Detect/Correlation Data Retries................................... 6 Fragment Threshold............................. 2342 Radio Channels................................. 1 2 3 4 5 6 7 8 9 10 11 Tx Power Mode.................................. Automatic Rate List(MB).................................. 1.0 2.0 Radio Type....................................... HRDSSS(802.11b) Preamble Type.................................. Long preamble CCA Method..................................... Energy Detect + Carrier Detect/Correlation Data Retries................................... 6 Fragment Threshold............................. 2342 Radio Channels................................. 1 2 3 4 5 6 7 8 9 10 11 Tx Power Mode.................................. Automatic Rate List(MB).................................. 5.5 11.0 Radio Type....................................... ERP(802.11g) Preamble Type.................................. Long preamble CCA Method..................................... Energy Detect + Carrier Detect/Correlation Data Retries................................... 6 Fragment Threshold............................. 2342 Radio Channels................................. 1 2 3 4 5 6 7 8 9 10 11 Tx Power Mode.................................. Automatic Rate List(MB).................................. 6.0 9.0 12.0 18.0 24.0 36.0 48.0 54.0 Radio Type....................................... OFDM(802.11a) Preamble Type.................................. Long preamble CCA Method..................................... Energy Detect + Carrier Detect/Correlation Data Retries................................... 6 Fragment Threshold............................. 2342 Radio Channels................................. 36 40 44 48 52 56 60 64 149 153 157 161 165 Tx Power Mode.................................. Automatic Rate List(MB).................................. 6.0 9.0 12.0 18.0 24.0 36.0 48.0 54.0 |

||

| ステップ 7 |

クライアントの動作パラメータを表示するには、次のコマンドを入力します。 show client ccx operating-parameters client_mac_address Client Mac....................................... 00:40:96:b2:8d:5e Radio Type....................................... OFDM(802.11a) Radio Type....................................... OFDM(802.11a) Radio Channels................................. 36 40 44 48 52 56 60 64 100 104 108 112 116 120 124 128 132 136 140 149 153 157 161 165 Tx Power Mode.................................. Automatic Rate List(MB).................................. 6.0 9.0 12.0 18.0 24.0 36.0 48.0 54.0 Power Save Mode.................................. Normal Power Save SSID............................................. wifi Security Parameters[EAP Method,Credential]....... None Auth Method...................................... None Key Management................................... None Encryption....................................... None Device Name...................................... Wireless Network Connection 15 Device Type...................................... 0 OS Id............................................ Windows XP OS Version....................................... 5.1.2600 Service Pack 2 IP Type.......................................... DHCP address IPv4 Address..................................... Available IP Address....................................... 70.0.4.66 Subnet Mask...................................... 255.0.0.0 Default Gateway.................................. 70.1.0.1 IPv6 Address..................................... Not Available IPv6 Address..................................... 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: IPv6 Subnet Mask................................. 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: 0: DNS Servers...................................... 103.0.48.0 WINS Servers..................................... System Name...................................... URAVAL3777 Firmware Version................................. 4.0.0.187 Driver Version................................... 4.0.0.187 |

||

| ステップ 8 |

クライアントの製造元情報を表示するには、次のコマンドを入力します。 show client ccx manufacturer-info client_mac_address Manufacturer OUI................................. 00:40:96 Manufacturer ID.................................. Cisco Manufacturer Model............................... Cisco Aironet 802.11a/b/g Wireless Adapter Manufacturer Serial.............................. FOC1046N3SX Mac Address...................................... 00:40:96:b2:8d:5e Radio Type....................................... DSSS OFDM(802.11a) HRDSSS(802.11b) ERP(802.11g) Antenna Type..................................... Omni-directional diversity Antenna Gain..................................... 2 dBi Rx Sensitivity: Radio Type....................................... DSSS Rx Sensitivity .................................. Rate:1.0 Mbps, MinRssi:-95, MaxRssi:-30 Rx Sensitivity .................................. Rate:2.0 Mbps, MinRssi:-95, MaxRssi:-30 Radio Type....................................... HRDSSS(802.11b) Rx Sensitivity .................................. Rate:5.5 Mbps, MinRssi:-95, MaxRssi:-30 Rx Sensitivity .................................. Rate:11.0 Mbps, MinRssi:-95, MaxRssi:-30 Radio Type....................................... ERP(802.11g) Rx Sensitivity .................................. Rate:6.0 Mbps, MinRssi:-95, MaxRssi:-30 Rx Sensitivity .................................. Rate:9.0 Mbps, MinRssi:-95, MaxRssi:-30 Rx Sensitivity .................................. Rate:12.0 Mbps, MinRssi:-95, MaxRssi:-30 Rx Sensitivity .................................. Rate:18.0 Mbps, MinRssi:-95, MaxRssi:-30 |

||

| ステップ 9 |

クライアントの機能情報を表示するには、次のコマンドを入力します。 show client ccx client-capability client_mac_address

|

ローミング診断とリアルタイム診断の設定

ローミング ログとリアルタイム ログ、および統計を使用して、システムの問題を解決できます。 イベント ログにより、クライアント デバイスの動作を識別および追跡できるようになります。 これは、WLAN 上に存在する可能性がある問題を診断する際に特に役立ちます。 イベント ログはイベントのログを示し、アクセス ポイントへそれらをレポートします。 イベント ログには次の 3 つのカテゴリがあります。

- Roaming ログ:このログは、指定されたクライアントのローミング イベントの履歴を示します。 クライアントは、ローミングの失敗や成功などの直近のローミング イベントを最低 5 つ以上保持します。

- Robust Security Network Association(RSNA; ロバスト セキュリティ ネットワーク アソシエーション)ログ:このログは、指定されたクライアントの認証イベントの履歴を示します。 クライアントは、失敗や成功などの直近の認証イベントを最低 5 つ以上保持します。

- Syslog:このログは、クライアントの内部システム情報を示します。 たとえば、802.11 の動作、システムの動作などに関する問題を示します。

統計レポートは、クライアントの 802.1X とセキュリティの情報を示します。 クライアントのアソシエート後は、いつでもコントローラの CLI を使用してイベント ログおよび統計の要求を任意の CCXv5 クライアントに送信できます。

ローミング診断とリアルタイム診断の設定(CLI)

| ステップ 1 | ログ要求を送信するには、次のコマンドを入力します。 |

| ステップ 2 |

ログ応答を表示するには、次のコマンドを入力します。 show client ccx log-response log_type client_mac_address log_type は、roam、rsna、または syslog です。 log_type が roam であるログ応答に対しては、次のような情報が表示されます。 Tue Jun 26 18:28:48 2007 Roaming Response LogID=133: Status=Successful Event Timestamp=0d 00h 00m 13s 322396us Source BSSID=00:0b:85:81:06:c2, Target BSSID=00:0b:85:81:06:c2, Transition Time=3125(ms) Transition Reason: Normal roam, poor link Transition Result: Success Tue Jun 26 18:28:48 2007 Roaming Response LogID=133: Status=Successful Event Timestamp=0d 00h 00m 16s 599006us Source BSSID=00:0b:85:81:06:c2, Target BSSID=00:0b:85:81:06:c2, Transition Time=3235(ms) Transition Reason: Normal roam, poor link Transition Result: Success Event Timestamp=0d 00h 00m 19s 882921us Source BSSID=00:0b:85:81:06:c2, Target BSSID=00:0b:85:81:06:c2, Transition Time=3234(ms) Transition Reason: Normal roam, poor link Transition Result: Success Tue Jun 26 18:28:48 2007 Roaming Response LogID=133: Status=Successful Event Timestamp=0d 00h 00m 08s 815477us Source BSSID=00:0b:85:81:06:c2, Target BSSID=00:0b:85:81:06:d2, Transition Time=3281(ms) Transition Reason: First association to WLAN Transition Result: Success Event Timestamp=0d 00h 00m 26s 637084us Source BSSID=00:0b:85:81:06:d2, Target BSSID=00:0b:85:81:06:c2, Transition Time=3313(ms) log_type が rsna であるログ応答に対しては、次のような情報が表示されます。 Tue Jun 26 18:24:09 2007 RSNA Response LogID=132: Status=Successful Event Timestamp=0d 00h 00m 00s 246578us Target BSSID=00:14:1b:58:86:cd RSNA Version=1 Group Cipher Suite=00-0f-ac-02 Pairwise Cipher Suite Count = 1 Pairwise Cipher Suite 0 = 00-0f-ac-04 AKM Suite Count = 1 AKM Suite 0 = 00-0f-ac-01 RSN Capability = 0x0 RSNA Result: Success Tue Jun 26 18:24:09 2007 RSNA Response LogID=132: Status=Successful Event Timestamp=0d 00h 00m 00s 246625us Target BSSID=00:14:1b:58:86:cd RSNA Version=1 Group Cipher Suite=00-0f-ac-02 Pairwise Cipher Suite Count = 1 Pairwise Cipher Suite 0 = 00-0f-ac-04 AKM Suite Count = 1 AKM Suite 0 = 00-0f-ac-01 RSN Capability = 0x0 RSNA Result: Success Tue Jun 26 18:24:09 2007 RSNA Response LogID=132: Status=Successful Event Timestamp=0d 00h 00m 01s 624375us Target BSSID=00:14:1b:58:86:cd RSNA Version=1 Group Cipher Suite=00-0f-ac-02 Pairwise Cipher Suite Count = 1 Pairwise Cipher Suite 0 = 00-0f-ac-04 AKM Suite Count = 1 AKM Suite 0 = 00-0f-ac-01 RSN Capability = 0x0 RSNA Result: Success log_type が syslog であるログ応答に対しては、次のような情報が表示されます。 Tue Jun 26 18:07:48 2007 SysLog Response LogID=131: Status=Successful Event Timestamp=0d 00h 19m 42s 278987us Client SysLog = '<11> Jun 19 11:49:47 uraval3777 Mandatory elements missing in the OID response' Event Timestamp=0d 00h 19m 42s 278990us Client SysLog = '<11> Jun 19 11:49:50 uraval3777 Mandatory elements missing in the OID response' Tue Jun 26 18:07:48 2007 SysLog Response LogID=131: Status=Successful Event Timestamp=0d 00h 19m 42s 278993us Client SysLog = '<11> Jun 19 11:49:53 uraval3777 Mandatory elements missing in the OID response' Event Timestamp=0d 00h 19m 42s 278996us Client SysLog = '<11> Jun 19 11:49:56 uraval3777 Mandatory elements missing in the OID response' Tue Jun 26 18:07:48 2007 SysLog Response LogID=131: Status=Successful Event Timestamp=0d 00h 19m 42s 279000us Client SysLog = '<11> Jun 19 11:50:00 uraval3777 Mandatory elements missing in the OID response' Event Timestamp=0d 00h 19m 42s 279003us Client SysLog = '<11> Jun 19 11:50:03 uraval3777 Mandatory elements missing in the OID response' Tue Jun 26 18:07:48 2007 SysLog Response LogID=131: Status=Successful Event Timestamp=0d 00h 19m 42s 279009us Client SysLog = '<11> Jun 19 11:50:09 uraval3777 Mandatory elements missing in the OID response' Event Timestamp=0d 00h 19m 42s 279012us Client SysLog = '<11> Jun 19 11:50:12 uraval3777 Mandatory elements missing in the OID response' |

| ステップ 3 |

統計の要求を送信するには、次のコマンドを入力します。 config client ccx stats-request measurement_duration stats_name client_mac_address |

| ステップ 4 |

統計応答を表示するには、次のコマンドを入力します。 show client ccx stats-report client_mac_address Measurement duration = 1 dot11TransmittedFragmentCount = 1 dot11MulticastTransmittedFrameCount = 2 dot11FailedCount = 3 dot11RetryCount = 4 dot11MultipleRetryCount = 5 dot11FrameDuplicateCount = 6 dot11RTSSuccessCount = 7 dot11RTSFailureCount = 8 dot11ACKFailureCount = 9 dot11ReceivedFragmentCount = 10 dot11MulticastReceivedFrameCount = 11 dot11FCSErrorCount = 12 dot11TransmittedFrameCount = 13 |

デバッグ ファシリティの使用方法について

デバッグ ファシリティにより、コントローラの CPU とやり取りするすべてのパケットを表示できるようになります。 受信したパケット、送信したパケット、またはその両方に対して有効にできます。 デフォルトでは、デバッグ ファシリティによって受信されたすべてのパケットが表示されます。 それらを表示する前に、アクセス コントロール リスト(ACL)を定義してパケットをフィルタリングすることもできます。 ACL に渡されないパケットは、表示されずに破棄されます。

各 ACL には、動作(許可、拒否、無効化)、およびパケットの適合に使用する 1 つまたは複数のフィールドが含まれます。 デバッグ ファシリティでは、次のレベルおよび値で動作する ACL が提供されます。

- ドライバ ACL

- Ethernet header ACL

- IP header ACL

- EoIP payload Ethernet header ACL

- EoIP payload IP header ACL

- CAPWAP payload 802.11 header ACL

- CAPWAP payload IP header ACL

各レベルにおいて、複数の ACL を定義できます。 パケットと一致する最初の ACL が、選択された ACL となります。

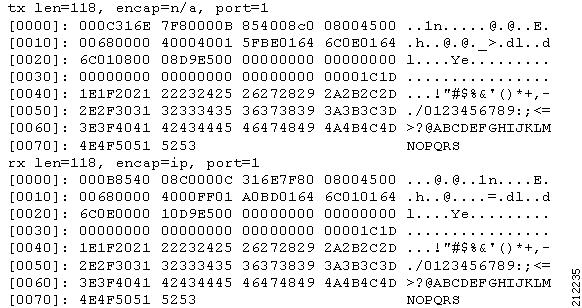

デバッグ ファシリティの設定(CLI)

| ステップ 1 |

デバッグ ファシリティを有効にするには、次のコマンドを入力します。

|

||

| ステップ 2 |

デバッグ出力の形式を設定するには、次のコマンドを入力します。 debug packet logging format { hex2pcap | text2pcap} デバッグ ファシリティでは、hex2pcap と text2pcap という 2 つの出力形式がサポートされています。 IOS によって使用される標準の形式では hex2pcap の使用がサポートされており、HTML フロントエンドを使用してデコードできます。 text2pcap オプションは、一連のパケットを同一のコンソール ログ ファイルからデコードできるようにするために用意されています。 |

||

| ステップ 3 | パケットが表示されない理由を判断するには、次のコマンドを入力します。 debug packet error { enable | disable} | ||

| ステップ 4 |

パケットのデバッグのステータスを表示するには、次のコマンドを入力します。

Status........................................... disabled Number of packets to display..................... 25 Bytes/packet to display.......................... 0 Packet display format............................ text2pcap Driver ACL: [1]: disabled [2]: disabled [3]: disabled [4]: disabled [5]: disabled [6]: disabled Ethernet ACL: [1]: disabled [2]: disabled [3]: disabled [4]: disabled [5]: disabled [6]: disabled IP ACL: [1]: disabled [2]: disabled [3]: disabled [4]: disabled [5]: disabled [6]: disabled EoIP-Ethernet ACL: [1]: disabled [2]: disabled [3]: disabled [4]: disabled [5]: disabled [6]: disabled EoIP-IP ACL: [1]: disabled [2]: disabled [3]: disabled [4]: disabled [5]: disabled [6]: disabled LWAPP-Dot11 ACL: [1]: disabled [2]: disabled [3]: disabled [4]: disabled [5]: disabled [6]: disabled LWAPP-IP ACL: [1]: disabled [2]: disabled [3]: disabled [4]: disabled [5]: disabled [6]: disabled? |

無線スニファについて

コントローラには、アクセス ポイントの 1 つをネットワーク「スニファ」として設定する機能があります。スニファは、特定のチャネル上のパケットをすべてキャプチャして、パケット アナライザ ソフトウェアを実行しているリモート マシンに転送します。 これらのパケットには、タイム スタンプ、信号強度、パケット サイズなどの情報が含まれます。 スニファを使用すると、ネットワーク アクティビティを監視して記録し、問題を検出できます。

注意事項および制約事項

- サポートされているサードパーティ製のネットワーク アナライザ ソフトウェア アプリケーションは、次のとおりです。

- Wireshark の最新バージョンでは、Analyze モードでパケットをデコードできます。 [decode as] を選択し、UDP5555 を AIROPEEK としてデコードするように切り替えます。

- アクセス ポイントが Cisco 5500 シリーズ コントローラに join されている場合、スニファ モードでアクセス ポイントを使用するには IP-MAC アドレス バインディングを無効にする必要があります。 IP-MAC アドレス バインディングを無効にするには、コントローラ CLI で config network ip-mac-binding disable コマンドを入力します。

- アクセス ポイントが Cisco 5500 シリーズ コントローラに join されている場合、スニファ モードでアクセス ポイントを使用するには WLAN 1 を有効にする必要があります。 WLAN 1 が無効の場合は、アクセス ポイントはパケットを送信できません。 無線スニファの必須条件

無線スニファを実行するには、次のハードウェアとソフトウェアが必要です。

- 専用アクセス ポイント:スニファとして設定されたアクセス ポイントは、そのネットワーク上で無線アクセス サービスを同時に提供できません。 カバレッジの中断を回避するには、既存のワイヤレス ネットワークの一部ではないアクセス ポイントを使用します。

- リモート監視デバイス:アナライザ ソフトウェアを実行できるコンピュータ。

- Windows XP または Linux オペレーティング システム:コントローラは、Windows XP と Linux のいずれのマシンでもスニファをサポートしています。

- ソフトウェアおよび関連ファイル、プラグイン、またはアダプタ:アナライザ ソフトウェアによっては、有効にするために特殊なファイルが必要となる場合があります

アクセス ポイントのスニファの設定(GUI)

| ステップ 1 | [Wireless] > [Access Points] > [All APs] の順に選択して、[All APs] ページを開きます。 |

| ステップ 2 |

スニファとして設定するアクセス ポイントの名前をクリックします。 [All APs > Details for] ページが表示されます。

|

| ステップ 3 | [AP Mode] ドロップダウン リストから [Sniffer] を選択します。 |

| ステップ 4 | [Apply] をクリックして、変更を確定します。 |

| ステップ 5 | アクセス ポイントをリブートする警告が表示されたら、[OK] をクリックします。 |

| ステップ 6 | [Wireless] > [Access Points] > [Radios] > [802.11a/n](または [802.11b/g/n])の順に選択して、[802.11a/n(または 802.11b/g/n)Radios] ページを開きます。 |

| ステップ 7 |

カーソルを目的のアクセス ポイントの青いドロップダウン矢印の上に置いて [Configure]

を選択します。 [802.11a/n(または 802.11b/g/n)Cisco APs > Configure] ページが表示されます。

|

| ステップ 8 | [Sniff] チェックボックスをオンにして、このアクセス ポイントのスニファを有効にします。オンにしなければ、スニファは無効になります。 デフォルトではオフになっています。 |

| ステップ 9 | ステップ 8 でスニファを有効にした場合は、次の手順に従ってください。 |

| ステップ 10 | [Apply] をクリックして、変更を確定します。 |

| ステップ 11 | [Save Configuration] をクリックして、変更を保存します。 |

アクセス ポイントのスニファの設定(CLI)

| ステップ 1 | アクセス ポイントをスニファとして設定するには、次のコマンドを入力します。 | ||

| ステップ 2 | アクセス ポイントがリブートされるが操作を続行するかどうかをたずねる警告が表示されたら、 Y と入力します。 アクセス ポイントはスニファ モードでリブートします。 | ||

| ステップ 3 |

アクセス ポイントでスニファを有効にするには、次のコマンドを入力します。 config ap sniff {802.11a | 802.11b} enable channel server_IP_address Cisco_AP

|

||

| ステップ 4 | 変更を保存するには、次のコマンドを入力します。 | ||

| ステップ 5 |

アクセス ポイントのスニファ設定を表示するには、次のコマンドを入力します。 show ap config { 802.11a | 802.11b} Cisco_AP Cisco AP Identifier................................ 17 Cisco AP Name.......................................... AP1131:46f2.98ac ... AP Mode ........................................... Sniffer Public Safety ..................................... Global: Disabled, Local: Disabled Sniffing .............................................. No ... |

Telnet または SSH を使用したアクセス ポイントのトラブルシューティング

Telnet または SSH を使用したアクセス ポイントのトラブルシューティングについて

コントローラは、Telnet プロトコルおよび Secure Shell(SSH)プロトコルを使用した Lightweight アクセス ポイントのトラブルシューティングをサポートしています。 これらのプロトコルを使用すると、特にアクセス ポイントがコントローラに接続できない場合に、デバッグを簡単に行うことができます。

- 潜在的な競合やネットワーク セキュリティの脅威を避けるために、Telnet または SSH のセッションを有効にしている間は config terminal、telnet、ssh、rsh、ping、traceroute、clear、clock、crypto、delete、fsck、lwapp、mkdir、radius、release、reload、rename、renew、rmdir、save、set、test、upgrade のコマンドを使用できないようになっています。

-

Telnet または SSH のセッション中に使用できる主なコマンドは、 debug、disable、enable、help、led、login、logout、more、no debug、show、systat、undebug、 where です。

(注)

コントローラ上で Telnet または SSH のセッションを設定する手順については、「Telnet および SSH セッションの設定」を参照してください。

- 注意事項および制約事項

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(GUI)

- Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(CLI)

注意事項および制約事項

Telnet または SSH を設定するには、ソフトウェア リリース 5.0 以降のリリースのコントローラ CLI を使用するか、ソフトウェア リリース 6.0 以降のリリースのコントローラ GUI を使用します。

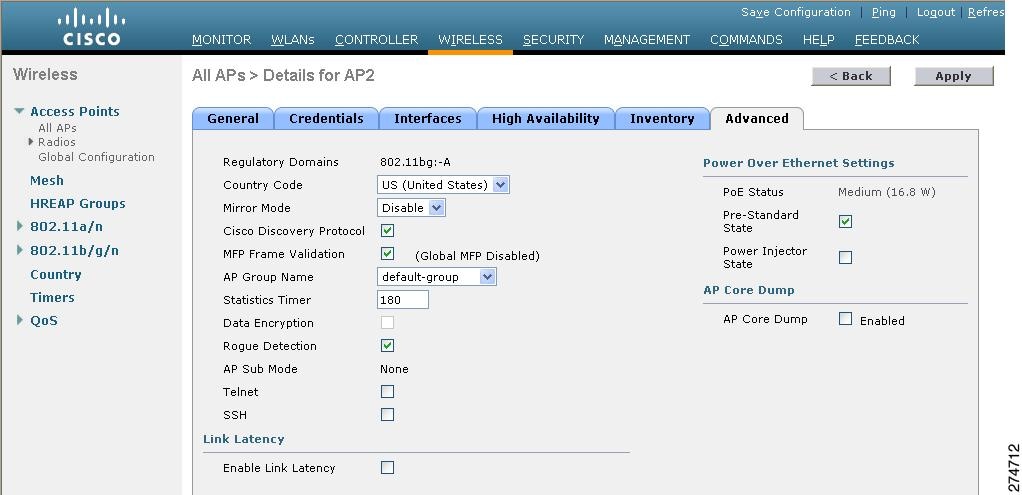

Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(GUI)

| ステップ 1 | [Wireless] > [Access Points] > [All APs] の順に選択して、[All APs] ページを開きます。 |

| ステップ 2 | Telnet または SSH を有効にするアクセス ポイントの名前をクリックします。 |

| ステップ 3 |

[Advanced]

タブを選択して、[All APs > Details for]([Advanced])ページを開きます。

|

| ステップ 4 | このアクセス ポイント上での Telnet 接続を有効にするには、[Telnet] チェックボックスをオンにします。 デフォルトではオフになっています。 |

| ステップ 5 | このアクセス ポイント上での SSH 接続を有効にするには、[SSH] チェックボックスをオンにします。 デフォルトではオフになっています。 |

| ステップ 6 | [Apply] をクリックして、変更を確定します。 |

| ステップ 7 | [Save Configuration] をクリックして、変更を保存します。 |

Telnet または SSH を使用したアクセス ポイントのトラブルシューティング(CLI)

| ステップ 1 |

アクセス ポイントで Telnet または SSH の接続を有効にするには、次のコマンドを入力します。 config ap { telnet | ssh} enable Cisco_AP

|

||

| ステップ 2 | 変更を保存するには、次のコマンドを入力します。 | ||

| ステップ 3 |

アクセス ポイントで Telnet または SSH が有効になっているかどうかを確認するには、次のコマンドを入力します。 show ap config general Cisco_AP Cisco AP Identifier.............................. 5 Cisco AP Name.................................... AP33 Country code..................................... Multiple Countries:US,AE,AR,AT,AU,BH Reg. Domain allowed by Country................... 802.11bg:-ABCENR 802.11a:-ABCEN AP Country code.................................. US - United States AP Regulatory Domain............................. 802.11bg:-A 802.11a:-A Switch Port Number .............................. 2 MAC Address...................................... 00:19:2f:11:16:7a IP Address Configuration......................... Static IP assigned IP Address....................................... 10.22.8.133 IP NetMask....................................... 255.255.248.0 Gateway IP Addr.................................. 10.22.8.1 Domain........................................... Name Server...................................... Telnet State..................................... Enabled Ssh State........................................ Enabled ... |

アクセス ポイント監視サービスのデバッグについて

コントローラから Cisco 3300 シリーズ モビリティ サービス エンジン(MSE; Mobility Services Engine)にアクセス ポイント ステータス情報を送信するときに、アクセス ポイント監視サービスが使用されます。

MSE は、サービス サブスクリプションおよびアクセス ポイント監視サービス要求を送信して、その時点でコントローラが認識しているすべてのアクセス ポイントのステータスを取得します。 アクセス ポイントのステータスが変更されると、MSE に通知が送信されます。

アクセス ポイント監視サービスの問題のデバッグ(CLI)

アクセス ポイント監視サービスの問題が発生した場合は、次のコマンドを入力します。

debug service ap-monitor {all | error | event | nmsp | packet} {enable | disable}

OfficeExtend アクセス ポイントのトラブルシューティングについて

OfficeExtend の LED の解釈

LED パターンは、OfficeExtend アクセス ポイントが 1130 シリーズか 1140 シリーズかによって異なります。 LED パターンの説明については、『 Cisco OfficeExtend Access Point Quick Start Guide』を参照してください。 このガイドには、次の URL からアクセスできます。

http://www.cisco.com/en/US/products/hw/wireless/index.html

RF カバレッジが最適になるように OfficeExtend アクセス ポイントを配置する

一般的な問題のトラブルシューティング

OfficeExtend アクセス ポイントに関する問題のほとんどは、次のいずれかです。

- ネットワークまたはファイアウォールの問題が原因で、アクセス ポイントがコントローラに join できない。解決方法:「アクセス ポイントの join 情報の表示」の項の指示に従って、OfficeExtend アクセス ポイントの join 統計情報を表示します。または、アクセス ポイントのパブリック IP アドレスを見つけて、パケット サイズを変えながら ping を社内から実行します。

- アクセス ポイントが join しても何度も切断される。 この動作が発生するのは一般に、ネットワークの問題があるときや、タイムアウト時間が短いためにネットワーク アドレス変換(NAT)またはファイアウォール ポートが閉じたときです。 解決方法:テレワーカーに LED の状態を確認してもらいます。

- NAT の問題が原因でクライアントがアソシエートできない。 解決方法:テレワーカーに速度テストと ping テストを実行してもらいます。 サーバによっては、パケットのサイズが大きいと ping を実行しても応答が返されません。

- クライアントがデータを廃棄し続ける。 この動作が発生するのは一般に、タイムアウト時間が短いためにホーム ルータがポートを閉じたときです。 解決方法:クライアントのトラブルシューティングを WCS で実行し、問題が OfficeExtend アクセス ポイントとクライアントのどちらに関連するものかを判断します。

-

アクセス ポイントがエンタープライズ WLAN をブロードキャストしていない。

解決方法:テレワーカーにケーブル、電源、および LED の状態を確認してもらいます。 それでも問題を特定できない場合は、テレワーカーに次のことを試してもらいます。

- PC をホーム ルータに直接接続して、http://www.cisco.com/ などのインターネット Web サイトに接続できるかどうかを調べます。 PC がインターネットに接続できない場合は、ルータまたはモデムを調べます。 PC がインターネットに接続できる場合は、ホーム ルータの設定を調べます。アクセス ポイントからインターネットへの到達をブロックするような、ファイアウォールまたは MAC に基づくフィルタが有効になっているかどうかを調べてください。

- ホーム ルータにログインして、アクセス ポイントが IP アドレスを取得済みかどうか調べます。 取得済みならば、アクセス ポイントの LED は通常はオレンジ色で点滅します。

- アクセス ポイントがコントローラに join できず、問題を特定できない。 解決方法:ホーム ルータに問題がある可能性があります。 テレワーカーに、ルータのマニュアルを調べて次のことを試してもらいます。

- テレワーカーがアクセス ポイント上で個人 SSID の設定を行っているときに問題が発生する。 解決方法:アクセス ポイント GUI で [Clear Config] をクリックするか、clear ap config Cisco_AP コマンドを入力することにより、アクセス ポイントの設定をクリアして工場出荷時のデフォルト設定に戻します。その後、OfficeExtend アクセス ポイントで個人 SSID を設定します。 それでも問題が解決されない場合は、会社の IT 部門に連絡して支援を受けてください。

- ホーム ネットワークをリブートする必要がある。 解決方法:テレワーカーに次の手順を実行してもらいます。 すべてのデバイスがネットワークに接続されたままの状態で、すべてのデバイスの電源を切ります。 ケーブルまたは DSL のモデムの電源を入れて、2 分間待機します。 (LED の状態を確認してください)。 ホーム ルータの電源を入れて、2 分間待機します。 (LED の状態を確認してください)。 アクセス ポイントの電源を入れて、5 分間待機します。 (LED の状態を確認してください)。 クライアントの電源を入れます。