Cisco Wireless LAN Controller コンフィギュレーション ガイド リリース 7.3

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月29日

章のタイトル: ポートとインターフェイスの設定

目次

- ポートとインターフェイスの設定

- ポートとインターフェイスの概要

- ポートについて

- ディストリビューション システム ポートについて

- 注意事項および制約事項

- サービス ポートについて

- インターフェイスに関する情報

- 注意事項および制約事項

- 管理インターフェイスの設定

- 管理インターフェイスについて

- 管理インターフェイスの設定(GUI)

- 管理インターフェイスの設定(CLI)

- AP マネージャ インターフェイスの設定

- AP マネージャ インターフェイスについて

- 注意事項および制約事項

- AP マネージャ インターフェイスの設定(GUI)

- AP マネージャ インターフェイスの設定(CLI)

- 仮想インターフェイスの設定

- 仮想インターフェイスについて

- 仮想インターフェイスの設定(GUI)

- 仮想インターフェイスの設定(CLI)

- サービス ポート インターフェイスの設定

- サービス ポート インターフェイスについて

- 注意事項および制約事項

- サービス ポート インターフェイスの設定(GUI)

- サービス ポート インターフェイスの設定(CLI)

- 動的インターフェイスの設定

- 動的インターフェイスについて

- 注意事項および制約事項

- 動的インターフェイスの設定(GUI)

- 動的インターフェイスの設定(CLI)

- 動的 AP 管理について

- WLAN について

- ポートの設定(GUI)

- ポートのミラーリングの設定

- ポートのミラーリングについて

- 注意事項および制約事項

- ポート ミラーリングの有効化(GUI)

- Cisco 5500 シリーズ コントローラの USB コンソール ポートの使用

- USB コンソール OS の互換性

- Cisco USB システム管理コンソールの COM ポートの未使用ポートへの変更

- リンク集約と複数の AP マネージャ インターフェイス間の選択

- リンク集約の設定

- リンク集約について

- 注意事項および制約事項

- リンク集約の有効化(GUI)

- リンク集約の有効化(CLI)

- リンク集約の設定の確認(CLI)

- リンク集約をサポートするための隣接デバイスの設定

- 複数の AP マネージャ インターフェイスの設定

- 複数の AP マネージャ インターフェイスについて

- 注意事項および制約事項

- 複数の AP マネージャ インターフェイスの作成(GUI)

- 複数の AP マネージャ インターフェイスの作成(CLI)

- 設定例:Cisco 5500 シリーズ コントローラでの AP マネージャの設定

- VLAN Select の設定

- VLAN Select について

- 注意事項および制約事項

- インターフェイス グループの設定

- インターフェイス グループについて

- インターフェイス グループの作成(GUI)

- インターフェイス グループの作成(CLI)

- インターフェイス グループへのインターフェイスの追加(GUI)

- インターフェイス グループへのインターフェイスの追加(CLI)

- インターフェイス グループ内の VLAN の表示(CLI)

- WLAN へのインターフェイス グループの追加(GUI)

- WLAN へのインターフェイス グループの追加(CLI)

- マルチキャスト最適化

- マルチキャスト最適化について

- マルチキャスト VLAN の設定(GUI)

- マルチキャスト VLAN の設定(CLI)

この章で説明する内容は、次のとおりです。

- ポートとインターフェイスの概要

- ディストリビューション システム ポートについて

- インターフェイスに関する情報

- 管理インターフェイスの設定

- AP マネージャ インターフェイスの設定

- 仮想インターフェイスの設定

- サービス ポート インターフェイスの設定

- 動的インターフェイスの設定

- 動的 AP 管理について

- WLAN について

- ポートの設定(GUI)

- ポートのミラーリングの設定

- Cisco 5500 シリーズ コントローラの USB コンソール ポートの使用

- リンク集約と複数の AP マネージャ インターフェイス間の選択

- リンク集約の設定

- 複数の AP マネージャ インターフェイスの設定

- 設定例:Cisco 5500 シリーズ コントローラでの AP マネージャの設定

- VLAN Select の設定

- インターフェイス グループの設定

- マルチキャスト最適化

ポートとインターフェイスの概要

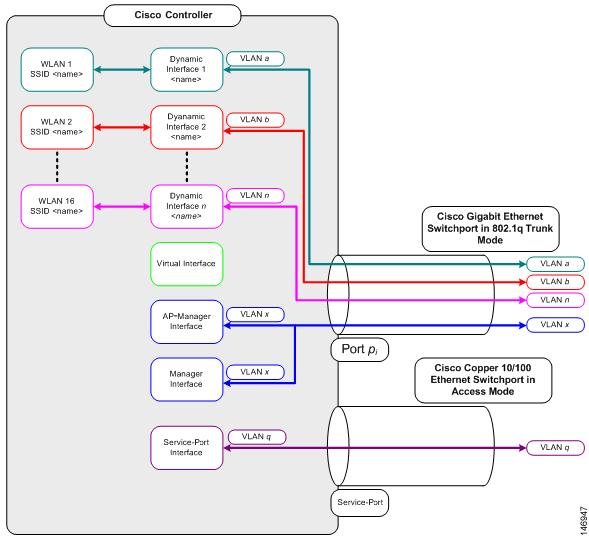

コントローラと無線ネットワーク ポートの接続方法を理解するカギとなるのは、ポート、インターフェイス、および WLAN の 3 つの概念です。

ポートについて

ポートは、コントローラ プラットフォーム上に存在し、接続に使用される物理的実体です。 コントローラには、ディストリビューション システム ポートと、サービス ポートの 2 種類があります。

|

ディストリビューション システム ポートについて

ディストリビューション システム ポートは近接スイッチとコントローラを接続し、これら 2 つのデバイス間のデータ パスとして動作します。

注意事項および制約事項

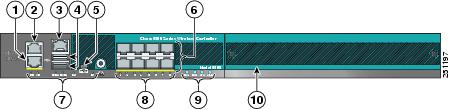

- Cisco 5508 コントローラには、8 個のギガビット イーサネット ディストリビューション システム ポートが搭載されていて、これらのポートを通じて複数のアクセス ポイントを管理できます。 5508-12 モデル、5508-25 モデル、5508-50 モデル、5508-100 モデル、および 5508-250 モデルでは、合計 12 台、25 台、50 台、100 台、または 250 台のアクセス ポイントをコントローラに join できます。 Cisco 5508 コントローラでは、1 つのポートに対するアクセス ポイント数の制限はありません。 ただし、リンク集約(LAG)を使用するか、ギガビット イーサネット ポートで動的 AP マネージャ インターフェイスを設定して、ロード バランシングを自動的に行うことをお勧めします。 100 台を超えるアクセス ポイントを Cisco 5500 シリーズ コントローラに接続する場合、複数のギガビット イーサネット インターフェイスをアップストリーム スイッチに接続するようにしてください。

-

デフォルトでは、各ディストリビューション システム ポートは 802.1Q VLAN トランク ポートです。 ポートの VLAN トランク特性は設定できません。

(注)

一部のコントローラは、コントローラのすべてのディストリビューション システム ポートを 1 つの 802.3ad ポート チャネルにまとめるリンク集約(LAG)をサポートしています。 Cisco 5500 シリーズ コントローラは LAG をサポートします。LAG は Cisco WiSM2 内のコントローラで自動的にイネーブルになります。

-

Cisco FLEX 7500 および 8500 シリーズ コントローラの場合 - 5 秒間のソーク期間後にポートが応答しない場合は、ポートがプライマリおよびアクティブ ポートであるすべてのインターフェイスが、バックアップが設定されていて正常に稼働している場合はバックアップ ポートにフェールオーバーされます。 同様に、応答しないポートがバックアップ ポートの場合は、プライマリ ポートが正常に稼働している場合はすべてのインターフェイスがプライマリ ポートにフェールオーバーします。

- 応答しないポートが復元されると、60 秒のソーク期間が取られ、その後ポートが引き続き正常に動作していれば、プライマリ ポートだったこのポートにすべてのインターフェイスがフォールバックされます。 このポートがバックアップ ポートであった場合は、変更は行われません。

サービス ポートについて

Cisco 5500 シリーズ コントローラは、10/100/1000 銅線イーサネット サービス ポートも装備しています。 このサービス ポートは、サービス ポート インターフェイスにより制御され、コントローラの帯域外管理と、ネットワーク障害時のシステム復旧とメンテナンスのために割り当てられています。 また、これは、コントローラがブート モードのときにアクティブな唯一のポートです。 このサービス ポートは 802.1Q タグに対応していないので、近接スイッチ上のアクセス ポートに接続する必要があります。 サービス ポートの使用は任意です。

(注) |

サービス ポートには自動認識機能が備わっていません。 サービス ポートと通信するには、適切なストレートまたはクロス イーサネット ケーブルを使用する必要があります。 |

注意 |

ネットワークのコントローラのサービス ポートの同じ VLAN またはサブネットに有線クライアントを設定しないでください。 サービス ポートと同じサブネットまたは VLAN に有線クライアントを設定すると、コントローラの管理インターフェイスにアクセスできなくなります。 |

インターフェイスに関する情報

インターフェイスはコントローラ上の論理的実体です。 インターフェイスには、IP アドレス、デフォルト ゲートウェイ(IP サブネット用)、プライマリ物理ポート、セカンダリ物理ポート、VLAN 識別子、DHCP サーバなど、複数のパラメータが関連付けられています。

次の 5 種類のインターフェイスをコントローラで使用できます。 これらのうち 4 種類は固定で、セットアップ時に設定されます。

- 管理インターフェイス(固定でセットアップ時に設定。必須)

-

AP マネージャ インターフェイス(固定でセットアップ時に設定。必須)

(注)

Cisco 5500 シリーズ コントローラおよび Cisco WiSM2 では AP マネージャ インターフェイスを設定する必要はありません。

- 仮想インターフェイス(固定でセットアップ時に設定。必須)

- サービス ポート インターフェイス(固定でセットアップ時に設定。任意)

- 動的インターフェイス(ユーザ定義)

(注) |

通常、管理、AP マネージャ、仮想、およびサービス ポートの各インターフェイス パラメータを定義するには、スタートアップ ウィザードを使用します。 ただし、コントローラが実行されていれば、GUI または CLI のどちらかを介して、インターフェイス パラメータを表示し、設定できます。 |

各インターフェイスは少なくとも 1 つのプライマリ ポートにマッピングされます。一部のインターフェイス(管理および動的)は、オプションのセカンダリ(または、バックアップ)ポートにマッピングできます。 あるインターフェイスのプライマリ ポートに障害が発生すると、このインターフェイスは自動的にバックアップ ポートに移動します。 また、複数のインターフェイスを 1 つのコントローラ ポートにマッピングできます。

(注) |

隔離されたインターフェイスは、[Controller > Interfaces] ページには表示されません。 たとえば、6 個のインターフェイスがあり、これらの 1 つがが隔離された場合、隔離されたインターフェイスは表示されず、他の 5 個のインターフェイスの詳細が GUI に表示されます。 GUI の右上隅に表示される番号から、隔離されたインターフェイスを含むインターフェイスの総数がわかります。 |

注意事項および制約事項

管理インターフェイスの設定

管理インターフェイスについて

管理インターフェイスは、コントローラのインバンド管理や、AAA サーバなどのエンタープライズ サービスへの接続に使用されるデフォルト インターフェイスです。 また、コントローラとアクセス ポイント間の通信にも使用されます。 管理インターフェイスには、唯一常時「ping 可能」な、コントローラのインバンド インターフェイス IP アドレスが設定されています。 コントローラの GUI にアクセスするには、Internet Explorer または Mozilla Firefox ブラウザのアドレス フィールドに、コントローラの管理インターフェイスの IP アドレスを入力します。

CAPWAP の場合、ポートの数に関係なく、このコントローラには、コントローラ間の全通信を制御する管理インターフェイスが 1 つと、コントローラとアクセス ポイント間の全通信を制御する AP マネージャ インターフェイスが 1 つ必要です。

(注) |

サービス ポートが使用中の場合は、サービス ポート インターフェイスとは異なるスーパーネット上に管理インターフェイスが存在する必要があります。 |

(注) |

有線または無線クライアントによる(無線クライアントの動的インターフェイスまたは VLAN からの)コントローラの管理ネットワークへのアクセスを拒否またはブロックするには、許可されたクライアントだけが適切な CPU ACL によって管理ネットワークへのアクセス権を持つように、またはクライアントの動的インターフェイスと管理ネットワーク間のファイアウォールを使用するように、ネットワーク管理者が設定する必要があります。 |

注意 |

ゲスト WLAN を管理インターフェイスにマッピングしないでください。 EoIP トンネルが切断すると、クライアントが IP を取得し、管理サブネット内に配置されてしまう可能性があります。 |

注意 |

ネットワークのコントローラのサービス ポートの同じ VLAN またはサブネットに有線クライアントを設定しないでください。 サービス ポートと同じサブネットまたは VLAN に有線クライアントを設定すると、コントローラの管理インターフェイスにアクセスできなくなります。 |

管理インターフェイスの設定(GUI)

管理インターフェイスの設定(CLI)

| ステップ 1 |

show interface detailed management コマンドを入力し、現在の管理インターフェイスの設定を表示します。

|

||||||

| ステップ 2 | config wlan disable wlan-number コマンドを入力して、ディストリビューション システム通信用に管理インターフェイスを使用する各 WLAN を無効にします。 | ||||||

| ステップ 3 |

次のコマンドを入力し、管理インターフェイスを定義します。

|

||||||

| ステップ 4 |

1 対 1 のネットワーク アドレス変換(NAT)を使用するルータまたは他のゲートウェイ デバイスの背後に Cisco 5500 シリーズ コントローラを展開できるようにする場合は、次のコマンドを入力します。

NAT を使用すると、ルータなどのデバイスがインターネット(パブリック)とローカル ネットワーク(プライベート)間のエージェントとして動作します。 この場合、コントローラのイントラネット IP アドレスは対応する外部アドレスにマッピングされます。 コントローラが discovery response で適切な IP アドレスを送信できるように、外部 NAT IP アドレスを使用してコントローラの動的 AP マネージャ インターフェイスを設定する必要があります。

|

||||||

| ステップ 5 | save config コマンドを入力します。 | ||||||

| ステップ 6 | show interface detailed management コマンドを入力して、変更内容が保存されていることを確認します。 | ||||||

| ステップ 7 | 管理インターフェイスに何らかの変更を行った場合に、変更を有効にするためにコントローラをリブートするには、 reset system と入力します。 |

AP マネージャ インターフェイスの設定

AP マネージャ インターフェイスについて

1 つのコントローラに 1 つ以上の AP マネージャ インターフェイスがあります。このインターフェイスは、Lightweight アクセス ポイントがコントローラに join した後でコントローラとアクセス ポイントの間で行われるすべてのレイヤ 3 通信に使用されます。 AP マネージャの IP アドレスは、コントローラからアクセス ポイントへの CAPWAP パケットのトンネル発信元、およびアクセス ポイントからコントローラへの CAPWAP パケットの宛先として使用されます。

(注) |

コントローラはジャンボ フレームの送信をサポートしていません。 フラグメンテーションおよび再構成を必要とする AP にコントローラから CAPWAP パケットが送信されないようにするには、クライアント側で MTU/MSS を減らします。 |

AP マネージャ インターフェイスは、どのディストリビューション システム ポートを介して通信するときも、できる限り多くの Lightweight アクセス ポイントのアソシエーションおよび通信を行うために、レイヤ 3 ネットワーク全体のアクセス ポイントの CAPWAP または LWAPP join メッセージを受信します。

注意事項および制約事項

- Cisco 5500 シリーズ コントローラの場合は、AP マネージャ インターフェイスを設定する必要はありません。 管理インターフェイスはデフォルトで、AP マネージャ インターフェイスのように動作するので、アクセス ポイントはこのインターフェイスで join できます。

- 7.0.116.0 リリース以降では、管理インターフェイスおよび AP マネージャのインターフェイスの MAC アドレスは、ベース LAG MAC アドレスと同じです。

- 使用可能なディストリビューション システム ポートが 1 つだけの場合は、ディストリビューション システム ポート 1 を使用してください。

- リンク集約(LAG)が有効化されているときは、AP マネージャ インターフェイスは 1 つだけ設定することができます。 ただし、LAG が無効の場合は、1 つ以上の AP マネージャ インターフェイスを作成できます。通常は 1 つの物理ポートにつき 1 つです。

- AP マネージャ インターフェイスに対するポート冗長化はサポートされません。 AP マネージャ インターフェイスをバックアップ ポートにマッピングすることはできません。

AP マネージャ インターフェイスの設定(GUI)

| ステップ 1 | [Controller] > [Interfaces] の順に選択して、[Interfaces] ページを開きます。 | ||||||

| ステップ 2 |

AP マネージャ インターフェイスをクリックします。 [Interface > Edit] ページが表示されます。 |

||||||

| ステップ 3 |

AP-Manager Interface パラメータを設定します。

|

||||||

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 | ||||||

| ステップ 5 | 管理インターフェイスまたは仮想インターフェイスに何らかの変更を行ったときに変更を有効にするには、コントローラをリブートします。 |

AP マネージャ インターフェイスの設定(CLI)

Cisco 5500 シリーズ コントローラの場合は、AP マネージャ インターフェイスを設定する必要はありません。 管理インターフェイスは、デフォルトで AP マネージャ インターフェイスとして動作します。

| ステップ 1 |

show interface summary コマンドを入力して、現在のインターフェイスを表示します。

|

||

| ステップ 2 | show interface detailed ap-manager コマンドを入力して、現在の AP マネージャ インターフェイスの設定を表示します。 | ||

| ステップ 3 | config wlan disable wlan-number コマンドを入力して、ディストリビューション システム通信用に AP マネージャ インターフェイスを使用する各 WLAN を無効にします。 | ||

| ステップ 4 |

次のコマンドを入力し、AP マネージャ インターフェイスを定義します。

|

||

| ステップ 5 | save config コマンドを入力して、変更を保存します。 | ||

| ステップ 6 | show interface detailed ap-manager コマンドを入力して、変更内容が保存されていることを確認します。 |

仮想インターフェイスについて

仮想インターフェイスは、モビリティ管理、Dynamic Host Configuration Protocol(DHCP)リレー、およびゲスト Web 認証や VPN 終端などのレイヤ 3 の組み込みセキュリティをサポートするために使用されます。 また、レイヤ 3 Web 認可が有効な場合に証明書のソースを確認するために、レイヤ 3 Security Manager と Mobility Manager で使用されるドメイン ネーム システム(DNS)ゲートウェイのホスト名も管理します。

具体的には、仮想インターフェイスは主に次の 2 つの役割を果たします。

仮想インターフェイスの IP アドレスは、コントローラと無線クライアントの間の通信でのみ使用されます。 ディストリビューション システム ポートから出て、スイッチド ネットワークに入るパケットの発信元アドレスや、宛先アドレスとなることは決してありません。 システムを正常に動作させるには、仮想インターフェイスの IP アドレスを設定する必要がありますが(0.0.0.0 は設定できません)、ネットワーク上の他のデバイスは、この仮想インターフェイスと同じアドレスを使用できません。 したがって、仮想インターフェイスは、割り当てられず、使用もされないゲートウェイ IP アドレスを使って設定する必要があります。 仮想インターフェイスの IP アドレスは ping できませんし、ネットワーク上のいかなるルーティング テーブルにも存在してはいけません。 また、仮想インターフェイスを物理ポートにマッピングすることもできません。

(注) |

同一のモビリティ グループに属するコントローラはすべて、同じ仮想インターフェイス IP アドレスを使用して設定する必要があります。 設定しなかった場合、コントローラ間ローミングが動作しているように見えても、ハンドオフが完了せず、クライアントの接続はしばらくの間切断されます。 |

仮想インターフェイスの設定(GUI)

| ステップ 1 | [Controller] > [Interfaces] の順に選択して、[Interfaces] ページを開きます。 |

| ステップ 2 |

[Virtual] をクリックします。 [Interfaces > Edit] ページが表示されます。 |

| ステップ 3 | 次のパラメータを入力します。 |

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 |

| ステップ 5 | 管理インターフェイスまたは仮想インターフェイスに何らかの変更を行ったときに変更を有効にするには、コントローラをリブートします。 |

仮想インターフェイスの設定(CLI)

| ステップ 1 | show interface detailed virtual コマンドを入力し、現在の仮想インターフェイスの設定を表示します。 |

| ステップ 2 | config wlan disable wlan-number コマンドを入力して、ディストリビューション システム通信用に仮想インターフェイスを使用する各 WLAN を無効にします。 |

| ステップ 3 | 次のコマンドを入力し、仮想インターフェイスを定義します。 |

| ステップ 4 | reset system コマンドを入力します。 NVRAM に設定変更を保存するには、確認のプロンプトで Y と入力します。 コントローラがリブートします。 |

| ステップ 5 | show interface detailed virtual コマンドを入力して、変更内容が保存されていることを確認します。 |

サービス ポート インターフェイスについて

サービス ポート インターフェイスはサービス ポートを介した通信を制御し、サービス ポートに対して静的にマッピングされます。 サービス ポートは DHCP を使用して IP アドレスを取得したり、固定 IP アドレスを割り当てたりすることはできますが、サービス ポート インターフェイスにデフォルト ゲートウェイを割り当てることはできません。 サービス ポートへのリモート ネットワーク アクセスに使用される静的なルートはコントローラを通じて定義できます。

注意事項および制約事項

サービス ポート インターフェイスの設定(GUI)

| ステップ 1 | [Controller] > [Interfaces] の順に選択して、[Interfaces] ページを開きます。 | ||

| ステップ 2 | サービス ポート リンクをクリックして、[Interfaces > Edit] ページを開きます。 | ||

| ステップ 3 |

次の Service-Port Interface パラメータを入力します。

|

||

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 | ||

| ステップ 5 | 管理インターフェイスまたは仮想インターフェイスに何らかの変更を行ったときに変更を有効にするには、コントローラをリブートします。 |

サービス ポート インターフェイスの設定(CLI)

| ステップ 1 |

次のコマンドを入力して、現在のサービス ポート インターフェイスの設定を表示します。

|

||

| ステップ 2 | 次のコマンドを入力し、サービス ポート インターフェイスを定義します。 | ||

| ステップ 3 | このサービス ポートは、コントローラの帯域外管理に使用されます。 管理ワークステーションがリモート サブネットにある場合、このリモート ワークステーションからコントローラを管理するには、コントローラにルートを追加する必要があります。 そのためには、次のコマンドを入力します。 | ||

| ステップ 4 | save config コマンドを入力して、変更を保存します。 | ||

| ステップ 5 | show interface detailed service-port コマンドを入力して、変更内容が保存されていることを確認します。 |

動的インターフェイスの設定

動的インターフェイスについて

動的インターフェイスは VLAN インターフェイスとも呼ばれ、ユーザによって作成され、無線 LAN クライアントの VLAN に相当する設計になっています。 1 つのコントローラで最大 512 個の動的インターフェイス(VLAN)をサポートできます。 動的インターフェイスはそれぞれ、個別に設定され、コントローラの任意またはすべてのディストリビューション システム ポートに独立した通信ストリームを設定できます。 各ダイナミック インターフェイスでは、VLAN およびコントローラとその他のすべてのネットワーク デバイスとの間の通信が制御されます。また、インターフェイスにマップされた WLAN に接続するワイヤレス クライアントに対して、それぞれが DHCP リレーとして機能します。 動的インターフェイスは、ディストリビューション システム ポート、WLAN、レイヤ 2 管理インターフェイス、およびレイヤ 3 AP マネージャ インターフェイスに割り当てることができます。また、動的インターフェイスをバックアップ ポートにマッピングすることもできます。

1 つ、または複数の動的インターフェイスをディストリビューション システム ポートに設定できます。また、1 つも設定しなくても問題ありません。 ただし、動的インターフェイスはすべて、そのポートに設定された他のインターフェイスとは異なる VLAN または IP サブネットに設定する必要があります。 ポートにタグが付いていない場合は、動的インターフェイスはすべて、そのポートに設定されている他のインターフェイスとは異なる IP サブネットに設定する必要があります。

注意事項および制約事項

- DHCP プロキシまたは RADIUS 送信元インターフェイスを使用している場合は、動的インターフェイスに有効なルーティング可能アドレスがあることを確認します。 コントローラ インターフェイス間で重複するアドレスはサポートされていません。

- 動的インターフェイスでは、タグ付きの VLAN を使用することをお勧めします。

- コントローラ CPU から到達可能なサーバ(RADIUS サーバなど)と同じサブネットワーク内に動的インターフェイスを設定しないでください。設定すると、非対称ルーティングの問題が発生する可能性があります。

- コントローラは、動的インターフェイスとして設定されているサブネットからの送信元アドレスを持つ SNMP 要求には応答しません。

動的インターフェイスの設定(GUI)

| ステップ 1 | [Controller] > [Interfaces] の順に選択して、[Interfaces] ページを開きます。 | ||||||||||||

| ステップ 2 | 次のいずれかの操作を行います。 | ||||||||||||

| ステップ 3 | 上の図に示すように、インターフェイス名と VLAN 識別子を入力します。 | ||||||||||||

| ステップ 4 | [Apply] をクリックして、変更を確定します。 [Interfaces > Edit] ページが表示されます。 | ||||||||||||

| ステップ 5 |

次のパラメータを設定します。

|

||||||||||||

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 | ||||||||||||

| ステップ 7 | 作成または編集する動的インターフェイスごとにこの手順を繰り返します。 |

動的インターフェイスの設定(CLI)

| ステップ 1 | show interface summary コマンドを入力して、現在の動的インターフェイスを表示します。 | ||||

| ステップ 2 |

次のコマンドを入力して、特定の動的インターフェイスの詳細を表示します。

show interface detailed

operator_defined_interface_name

|

||||

| ステップ 3 | config wlan disable wlan_id コマンドを入力して、ディストリビューション システム通信用に動的インターフェイスを使用する各 WLAN を無効にします。 | ||||

| ステップ 4 |

次のコマンドを入力し、動的インターフェイスを設定します。

|

||||

| ステップ 5 |

1 対 1 のネットワーク アドレス変換(NAT)を使用するルータまたは他のゲートウェイ デバイスの背後に Cisco 5500 シリーズ コントローラを展開できるようにする場合は、次のコマンドを入力します。

NAT を使用すると、ルータなどのデバイスがインターネット(パブリック)とローカル ネットワーク(プライベート)間のエージェントとして動作します。 この場合、コントローラのイントラネット IP アドレスは対応する外部アドレスにマッピングされます。 コントローラが discovery response で適切な IP アドレスを送信できるように、外部 NAT IP アドレスを使用してコントローラの動的 AP マネージャ インターフェイスを設定する必要があります。

|

||||

| ステップ 6 | config wlan enable wlan_id コマンドを入力して、ディストリビューション システム通信用に動的インターフェイスを使用する各 WLAN を再度有効にします。 | ||||

| ステップ 7 | save config コマンドを入力して、変更を保存します。 | ||||

| ステップ 8 |

show interface detailed

operator_defined_interface_name command and

show interface summary コマンドを入力し、変更内容が保存されていることを確認します。

|

動的 AP 管理について

動的インターフェイスはデフォルトでは WLAN インターフェイスとして作成されます。 ただし、動的インターフェイスは、AP マネージャ インターフェイスとして設定できます。物理ポートごとに許可される AP マネージャ インターフェイスは 1 つです。 動的 AP 管理オプションを有効にした動的インターフェイスは、コントローラからアクセス ポイントへのパケットのトンネル発信元、およびアクセス ポイントからコントローラへの CAPWAP パケットの宛先として使用されます。 AP 管理の動的インターフェイスには固有の IP アドレスが必要で、通常は管理インターフェイスとして同じサブネットに設定されます。

(注) |

リンク集約(LAG)が有効化されているときは、AP マネージャ インターフェイスは 1 つだけ設定することができます。 |

WLAN について

WLAN は、サービス セット ID(SSID)をインターフェイスまたはインターフェイス グループにアソシエートします。 これは、セキュリティ、Quality of Service(QoS)、無線ポリシーなどその他の無線ネットワーク パラメータを使って設定されます。 コントローラ 1 つあたり、最大 512 台の WLAN を設定できます。

各コントローラ ポートの接続は 802.1Q トランクであり、隣接スイッチでもこのように設定する必要があります。 Cisco スイッチでは、802.1Q トランクのネイティブ VLAN にはタグは付いていません。 隣接する Cisco スイッチでネイティブ VLAN を使用するためにインターフェイスを設定するには、タグなしになるように、コントローラのインターフェイスを設定する必要があります。

(注) |

VLAN 識別子の値が 0 の場合([Controller > Interfaces] ページ)、インターフェイスにタグが付けられていないことを表します。 |

Cisco スイッチにおいて、デフォルト(タグなし)のネイティブ VLAN は VLAN 1 です。 コントローラ インターフェイスがタグ付きとして設定されている(つまり、VLAN 識別子に 0 以外の値が設定されている)場合、ネイティブのタグなし VLAN ではなく、近接スイッチの 802.1Q トランク設定で VLAN を許可する必要があります。

コントローラでは、タグ付き VLAN を使用することをお勧めします。 また、近接スイッチからコントローラ ポートへの 802.1Q トランク接続では、関連する VLAN のみを許可するようにしてください。 その他の VLAN はすべて、スイッチ ポート トランク設定で無効にするか、プルーニングする必要があります。 コントローラのパフォーマンスを最適化するには、この慣例はきわめて重要です。

(注) |

コントローラが VLAN トラフィックを正常にルーティングできるよう、WLAN と管理インターフェイスにはそれぞれ別の VLAN を割り当てることをお勧めします。 |

ポートの設定(GUI)

コントローラのポートは、工場出荷時にデフォルト設定が行われていて、追加設定しなくても動作する設計になっています。 しかし、必要に応じて、コントローラのポートのステータスを表示し、設定パラメータを編集できます。

| ステップ 1 |

[Controller]

> [Ports]

の順に選択して、[Ports] ページを開きます。 このページには、コントローラのポート別に現在の設定が表示されます。 特定のポートの設定を変更するには、そのポートの番号をクリックします。 [Port > Configure] ページが表示されます。

|

||||||||

| ステップ 2 |

次に、ポートの設定可能なパラメータのリストを示します。

|

||||||||

| ステップ 3 | [Apply] をクリックして、変更を確定します。 | ||||||||

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 | ||||||||

| ステップ 5 | [Ports] ページに戻り、変更内容を確認するには、[Back] をクリックします。 | ||||||||

| ステップ 6 | 設定するポートそれぞれについて、この手順を繰り返します。 |

ポートのミラーリングの設定

ポートのミラーリングについて

ミラー モードでは、特定のクライアント デバイスまたはアクセス ポイントが起点または終点であるトラフィックをすべて別のポートに複製することができます。 このモードは、ネットワークで発生している特定の問題を診断するには便利です。 このポートは接続にいっさい応答しなくなりますので、ミラー モードは使用されていないポートでのみ有効にしてください。

注意事項および制約事項

ポート ミラーリングの有効化(GUI)

| ステップ 1 | [Controller] > [Ports] の順に選択して、[Ports] ページを開きます。 |

| ステップ 2 | ミラー モードを有効にする未使用ポートの番号をクリックします。 [Port > Configure] ページが表示されます。 |

| ステップ 3 | [Mirror Mode] パラメータを [Enable] に設定します。 |

| ステップ 4 | [Apply] をクリックして、変更を確定します。 |

| ステップ 5 |

次のいずれかの操作を行います。

または |

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 |

Cisco 5500 シリーズ コントローラの USB コンソール ポートの使用

Cisco 5500 シリーズ コントローラの USB コンソール ポートは、USB タイプ A/5 ピン ミニ タイプ B ケーブルを使用して PC の USB コネクタに直接接続します。

(注) |

4 ピン ミニ タイプ B コネクタは、5 ピン ミニ タイプ B コネクタと混同しやすいです。 これらに互換性はありません。 5 ピン ミニ タイプ B コネクタだけを使用できます。 |

Microsoft Windows で使用する場合、Cisco Windows USB コンソール ドライバをコンソール ポートに接続されているすべての PC にインストールする必要があります。 このドライバを使用すると、Windows HyperTerminal の動作に影響を与えることなく、USB ケーブルをコンソール ポートから取り外したり、コンソール ポートに接続したりすることができます。

(注) |

同時にアクティブにできるのは 1 個のコンソール ポートだけです。 ケーブルを USB コンソール ポートに接続すると、RJ-45 ポートは非アクティブになります。 反対に、USB ケーブルを USB ポートから外すと、RJ-45 ポートはアクティブになります。 |

USB コンソール OS の互換性

| ステップ 1 |

次の手順に従って、USB_Console.inf ドライバ ファイルをダウンロードします。

|

||

| ステップ 2 | お使いの PC にある USB ポートにタイプ A コネクタを接続します。 | ||

| ステップ 3 | コントローラの USB コンソール ポートにミニ タイプ B コネクタを接続します。 | ||

| ステップ 4 |

ドライバを指定するよう要求されたら、お使いの PC の USB_Console.inf ファイルを参照します。 プロンプトに従って、USB ドライバをインストールします。

|

Cisco USB システム管理コンソールの COM ポートの未使用ポートへの変更

USB ドライバは COM ポート 6 にマッピングされます。 一部のターミナル エミュレーション プログラムは、COM 4 より大きいポート番号のポートを認識しません。 必要に応じて、Cisco USB システム管理コンソールの COM ポートを COM 4 以下のポート番号の未使用ポートに変更する必要があります。

| ステップ 1 | Windows デスクトップで、[My Computer] を右クリックして、[Manage] を選択します。 |

| ステップ 2 | 左側のリストから、[Device Manager] を選択します。 |

| ステップ 3 | 右側のデバイスのリストで、[Ports (COM & LPT)] をダブルクリックします。 |

| ステップ 4 | [Cisco USB System Management Console 0108] を右クリックして、[Properties] を選択します。 |

| ステップ 5 | [Port Settings] タブをクリックして、[Advanced] ボタンをクリックします。 |

| ステップ 6 | [COM Port Number] ドロップダウン リストから、4 以下のポート番号の未使用 COM ポートを選択します。 |

| ステップ 7 | [OK] をクリックして保存してから、[Advanced Settings] ダイアログボックスを閉じます。 |

| ステップ 8 | [OK] をクリックして保存してから、[Communications Port Properties] ダイアログボックスを閉じます。 |

リンク集約と複数の AP マネージャ インターフェイス間の選択

Cisco 5500 シリーズ コントローラにはポートあたりのアクセス ポイント数の制限はありませんが、LAG を使用するか、各ギガビット イーサネット ポートで複数の動的 AP マネージャ インターフェイスを使用して、ロード バランシングを自動的に行うことをお勧めします。

コントローラがレイヤ 3 での操作用に設定されている場合、どちらの方法を使用するべきかを判断するポイントは次のとおりです。

リンク集約について

リンク集約(LAG)は、802.3ad ポート集約標準の部分的な実装です。 コントローラのすべてのディストリビューション システム ポートが 1 つの 802.3ad ポート チャネルにまとめられるので、コントローラのポートの設定に必要な IP アドレスの数を減らすことができます。 LAG が有効である場合、ポートの冗長性は動的に管理され、アクセス ポイントはユーザからは透過的にロード バランシングされます。

LAG を使用すれば、インターフェイスごとにプライマリ ポートとセカンダリ ポートを設定する必要がないので、コントローラ設定も簡単に行えるようになります。 いずれかのコントローラ ポートに障害が発生した場合は、他のポートへトラフィックが自動的に移行します。 少なくとも 1 つのコントローラ ポートが機能している限り、システムは継続して動作し、アクセス ポイントはネットワークに接続されたままとなります。また、ワイヤレス クライアントは引き続きデータを送受信します。

(注) |

注意事項および制約事項

- Cisco 5508 コントローラ上の 8 個すべてのポートを 1 本のリンクにまとめることができます。

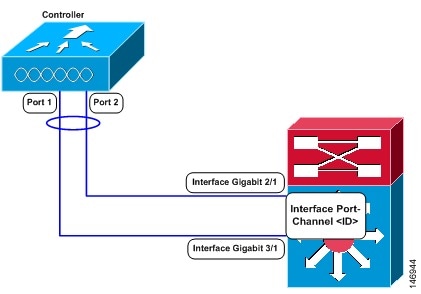

- 単一の Catalyst 6500 シリーズ スイッチの中の 2 つのモジュールで終端することによって冗長化されるので、一方のモジュールに障害が発生してもスイッチとコントローラの間の接続は維持されます。 コントローラのポート 1 は Catalyst 6500 シリーズ スイッチのギガビット インターフェイス 3/1 に接続されており、コントローラのポート 2 はギガビット インターフェイス 2/1 に接続されています。 どちらのスイッチ ポートも、同じチャネル グループに割り当てられています。

- LAG を行うには、コントローラと Catalyst スイッチの両方で EtherChannel が on モードに設定されている必要があります。

- リンクの両端で EtherChannel を on に設定した後は、Catalyst スイッチを Link Aggregation Control Protocol(LACP)あるいは Cisco 独自のポート集約プロトコル(PAgP)に設定することはできません。無条件に LAG に設定されます。 コントローラとスイッチの間のチャネル ネゴシエーションは行われないため、スイッチで LAG のダイナミック フォームが設定されている場合は、コントローラはネゴシエーション フレームに応答せず、LAG は構成されません。 また、LACP と PAgP はコントローラではサポートされません。

- Catalyst スイッチでのロード バランシングは、すべての IP データグラム フラグメントの終点が単一のコントローラ ポートとなるように設定されている必要があります。 この推奨事項に従わない場合は、アクセス ポイントのアソシエートの問題が発生することがあります。

- Catalyst スイッチのロード バランシングには、 src-dst-ipを使用することをお勧めします( port-channel load-balance src-dst-ip コマンドを入力)。

-

推奨されるロード バランシング方法を Catalyst スイッチ上で設定できない場合は、LAG 接続を単一メンバ リンクとして設定するか、コントローラで LAG を行わないように設定します。

図 3. Catalyst 6500 シリーズ近接スイッチを使用したリンク集約

- 1 つのコントローラの複数のポートを別々の LAG グループに設定することはできません。 1 つのコントローラがサポートする LAG グループは 1 つのみです。 したがって、LAG モードのコントローラ 1 つを接続できる隣接デバイスは 1 つのみです。

- LAG を有効化したときや、LAG の設定に変更を加えたときは、ただちにコントローラをリブートしてください。

- LAG を有効にした場合、必要な論理ポートは 1 つだけなので、AP マネージャ インターフェイスを 1 つだけ設定できます。 LAG を使用する場合は、複数の AP マネージャ インターフェイスのサポートに関する要件はなくなります。

- LAG を有効にした場合、動的 AP マネージャ インターフェイス、およびタグの付いていないインターフェイスはすべて削除されます。同時に、WLAN がすべて無効になり、管理インターフェイスにマッピングされます。 また、管理インターフェイス、スタティック AP マネージャ インターフェイス、および VLAN タグ付き動的インターフェイスは、LAG ポートに移されます。

- 複数のタグなしインターフェイスを同じポートに割り当てることはできません。

- LAG を有効にした場合、29 以外のプライマリ ポートを使用してインターフェイスを作成することはできません。

- LAG を有効にした場合、デフォルトでは、すべてのポートが LAG に加わります。 近接スイッチにある接続されたポートすべてについて、LAG を設定する必要があります。

- LAG が有効化されているときは、リンクのいずれかがダウンした場合にトラフィックは別のリンクに移されます。

- LAG が有効化されているときは、物理ポートが 1 つでも機能していればコントローラはクライアント トラフィックを伝送することができます。

- LAG が有効化されているときは、LAG モードの変更をアクティブにするためにコントローラをリブートするまで、アクセス ポイントはスイッチに接続されたままになります。また、ユーザに対するデータ サービスが中断されることはありません。

- LAG が有効化されているときは、各インターフェイスに対してプライマリとセカンダリのポートを設定する必要はなくなります。

- LAG が有効化されているときは、コントローラがパケットを受信したポートと同じポートからパケットが送信されます。 アクセス ポイントからの CAPWAP パケットがコントローラの物理ポート 1 に入ると、コントローラによって CAPWAP ラッパーが除去され、パケットが処理され、物理ポート 1 からネットワークに転送されます。 LAG が無効化されている場合は、このようにはならないことがあります。

- LAG を無効化すると、管理、スタティック AP マネージャ、および動的の各インターフェイスはポート 1 に移されます。

- LAG を無効にする場合、すべてのインターフェイスについて、プライマリ ポートとセカンダリ ポートを設定する必要があります。

- LAG を無効にする場合、コントローラ上の各ポートに AP マネージャ インターフェイスを割り当てる必要があります。 そうしない場合、アクセス ポイントは join できません。

- Cisco 5500 シリーズ コントローラでは、静的リンク集約バンドルが 1 つだけサポートされます。

- 通常、LAG はスタートアップ ウィザードを使って設定されますが、GUI または CLI を使用して、必要なときに有効または無効にすることができます。

リンク集約の有効化(GUI)

| ステップ 1 | [Controller] > [General] の順に選択して、[General] ページを開きます。 |

| ステップ 2 | [LAG Mode on Next Reboot] パラメータを [Enabled] に設定します。 |

| ステップ 3 | [Apply] をクリックして、変更を確定します。 |

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 |

| ステップ 5 | コントローラをリブートします。 |

| ステップ 6 | WLAN を適切な VLAN に割り当てます。 |

リンク集約の有効化(CLI)

| ステップ 1 |

LAG を有効にするには、

config lag enable コマンドを入力します。

|

||

| ステップ 2 | save config コマンドを入力して、設定を保存します。 | ||

| ステップ 3 | コントローラをリブートします。 |

リンク集約の設定の確認(CLI)

LAG Enabled

リンク集約をサポートするための隣接デバイスの設定

コントローラの隣接デバイスも、LAG をサポートするように適切に設定する必要があります。

-

コントローラが接続されている隣接ポートはそれぞれ、次のように設定します。

interface GigabitEthernet <interface id> switchport channel-group <id> mode on no shutdown

-

近接スイッチのポート チャネルは、次のように設定します。

interface port-channel <id> switchport switchport trunk encapsulation dot1q switchport trunk native vlan <native vlan id> switchport trunk allowed vlan <allowed vlans> switchport mode trunk no shutdown

複数の AP マネージャ インターフェイスについて

複数の AP マネージャ インターフェイスを作成すると、インターフェイスはそれぞれ異なるポートにマッピングされます。 AP マネージャ インターフェイス 2 がポート 2、AP マネージャ インターフェイス 3 がポート 3、AP マネージャ インターフェイス 4 がポート 4 となるように、ポートが順番に設定されている必要があります。

アクセス ポイントはコントローラに join する前に、discovery request を送信します。 アクセス ポイントは、受信した discovery response から、コントローラにある AP マネージャ インターフェイスの数と、各 AP マネージャ インターフェイスにあるアクセス ポイントの数を判断します。 アクセス ポイントは、通常、最もアクセス ポイント数の少ない AP マネージャに join します。 この方法により、アクセス ポイントの負荷は、複数の AP マネージャ インターフェイスに対して動的に分散されます。

(注) |

アクセス ポイントは AP マネージャ インターフェイス全体に、均等に分散されるわけではありませんが、ある程度のロード バランシングは行われます。 |

注意事項および制約事項

- 複数の AP マネージャ インターフェイスを使用できるのは、Cisco 5500 シリーズ コントローラだけです。

- すべての AP マネージャ インターフェイスが同じ VLAN または同じ IP サブネット上になくてもかまいません。また、管理インターフェイスと同じ VLAN または IP サブネットになくても問題はありません。 ただし、すべての AP マネージャ インターフェイスが同一の VLAN または IP サブネット上に存在するように設定することをお勧めします。

- コントローラ上の各ポートに、AP マネージャ インターフェイスを割り当てる必要があります。

- 複数の AP マネージャ インターフェイスを実装する前に、それらがコントローラのポート冗長性に与える影響を考慮する必要があります。

いずれかの AP マネージャ インターフェイスのポートで障害が発生した場合は、コントローラによってアクセス ポイントの状態がクリアされるので、通常のコントローラ join プロセスを使用してコントローラとの通信を再確立するために、アクセス ポイントのリブートが必要になります。 この後、コントローラからの CAPWAP または LWAPP ディスカバリ応答には、障害を起こした AP マネージャ インターフェイスは含まれなくなります。 アクセス ポイントは再度コントローラに join し、アクセス ポイントの負荷は使用可能な AP マネージャ インターフェイス間に分散されます。

複数の AP マネージャ インターフェイスの作成(GUI)

| ステップ 1 | [Controller] > [Interfaces] の順に選択して、[Interfaces] ページを開きます。 | ||

| ステップ 2 |

[New] をクリックします。 [Interfaces > New] ページが表示されます。 |

||

| ステップ 3 | AP マネージャ インターフェイスの名前と VLAN 識別子を入力します。 | ||

| ステップ 4 | [Apply] をクリックして、変更を確定します。 [Interfaces > Edit] ページが表示されます。 | ||

| ステップ 5 |

適切なインターフェイス パラメータを入力します。

|

||

| ステップ 6 |

このインターフェイスを AP マネージャ インターフェイスにするには、[Enable Dynamic AP Management] チェックボックスをオンにします。

|

||

| ステップ 7 | [Save Configuration] をクリックして設定を保存します。 | ||

| ステップ 8 | 作成する AP マネージャ インターフェイスそれぞれについて、この手順を繰り返します。 |

複数の AP マネージャ インターフェイスの作成(CLI)

| ステップ 1 |

次のコマンドを入力し、新しいインターフェイスを作成します。

|

||

| ステップ 2 |

このインターフェイスを AP マネージャ インターフェイスにするには、次のコマンドを入力します。 {

config interface ap-manager operator_defined_interface_name

enable | disable}

|

||

| ステップ 3 | save config コマンドを入力して、変更を保存します。 | ||

| ステップ 4 | 作成する AP マネージャ インターフェイスそれぞれについて、この手順を繰り返します。 |

設定例:Cisco 5500 シリーズ コントローラでの AP マネージャの設定

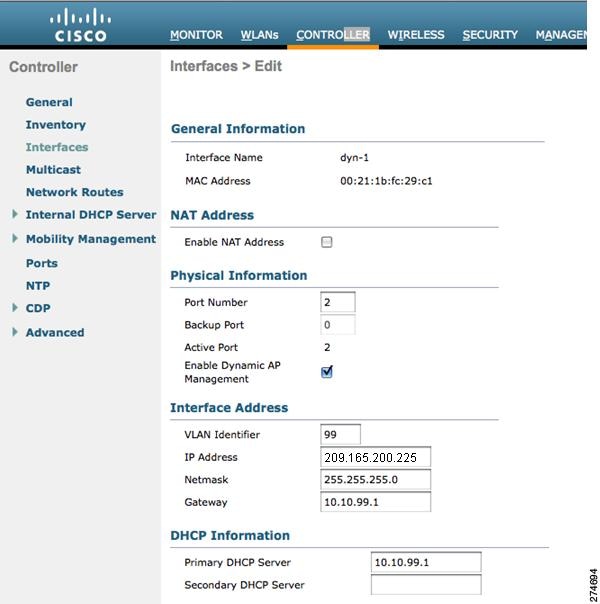

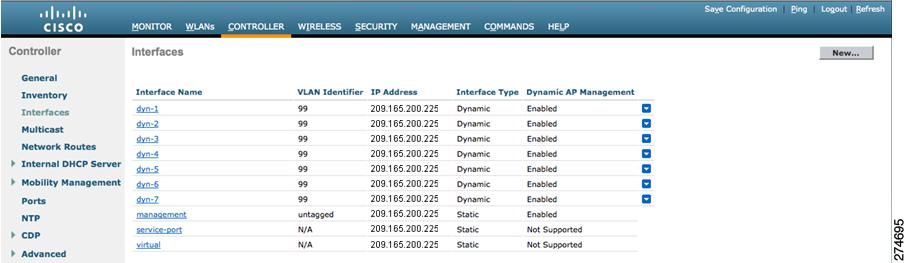

Cisco 5500 シリーズ コントローラの場合、LAG を使用しないときには、動的 AP マネージャ インターフェイスを 8 つ設定して、コントローラの 8 つのギガビット ポートに関連付けることをお勧めします。 管理インターフェイス(デフォルトで AP マネージャ インターフェイスのように機能する)を使用している場合、さらに 7 つだけ動的 AP マネージャ インターフェイスを作成し、残りの 7 つのギガビット ポートに関連付ける必要があります。 たとえば次の図は、動的 AP マネージャ インターフェイスとしてイネーブルにされていて、ポート番号 2. に関連付けられた動的インターフェイスを表しています。

次の図は、LAG が無効になっている Cisco 5500 シリーズ コントローラを表しています。管理インターフェイスは 1 つの動的 AP マネージャ インターフェイスとして使用され、他の 7 つの動的 AP マネージャ インターフェイスはそれぞれ異なるギガビット ポートにマッピングされています。

VLAN Select の設定

VLAN Select について

無線クライアントが無線ネットワーク(WLAN)に接続すると、クライアントは、WLAN に関連付けられている VLAN に配置されます。 講堂、競技場、会議場などといった大規模な会場では、大量の無線クラインアントが使用される可能性があり、単一の WLAN だけで多数のクライアントに対応することは困難な場合があります。

VLAN Select 機能を使用すると、複数の VLAN をサポート可能な単一の WLAN を使用できるようになります。 クライアントは、設定されている VLAN の 1 つに割り当てることができます。 この機能を使用すれば、インターフェイス グループを使用して 1 つまたは複数のインターフェイスの VLAN に WLAN をマッピングすることができます。 WLAN との関連付けを行うワイヤレス クライアントは、インターフェイスで特定されるサブネットのプールから IP アドレスを取得します。 IP アドレスは、ワイヤレス クライアントの MAC アドレスをベースにしたアルゴリズムで生成されます。 この機能は、現行の AP グループ アーキテクチャも拡張しており、WLAN がマッピングされているインターフェイスまたはインターフェイス グループ(インターフェイス グループを使用した複数のインターフェイス)よりも AP グループを優先させることができます。 さらにこの機能では、自動アンカー制限に対するソリューションも提供されており、外部ロケーションにいる無線ゲスト ユーザが、同じアンカー コントローラから、自分の外部ロケーションまたは外部コントローラに基づいて複数のサブネットのうちの 1 つの IP アドレスを取得できます。

クライアントがあるコントローラから別のコントローラにローミングすると、外部コントローラから、モビリティ アナウンス メッセージの一部として VLAN 情報が送信されます。 アンカーは、受信した VLAN 情報に基づいて、アンカー コントローラと外部コントローラ間でトンネルを構築する必要があるかどうかを決定します。 外部コントローラで同一の VLAN を使用できる場合は、アンカーからクライアント コンテキストがすべて削除され、外部コントローラがクライアントに対する新しいアンカー コントローラとなります。

あるサブネットにあるインターフェイス(int-1)があるコントローラ(VLAN ID 0)にタグが付けられておらず、同じサブネットにあるインターフェイス(int-2)が他のコントローラ(Vlan ID 1)にタグ付けされている場合、VLAN Select を使用すると、このインターフェイスによって 1 台目のコントローラに join しているクライアントは、2 番目のコントローラに移動する間に L2 ローミングを受けることがありません。 したがって、VLAN Select で 2 つのコントローラ間の L2 ローミングを発生させるには、同じサブネット内のすべてのインターフェイスがタグ付きまたはタグなしのいずれかに統一されている必要があります。

VLAN Select 機能の一部として、モビリティ アナウンス メッセージは追加のベンダー ペイロードを運びます。このペイロードには、外部コントローラの WLAN にマッピングされたインターフェイス グループ内の VLAN インターフェイスのリストが格納されています。 アンカーは、この VLAN リストを使用して、ローカル間のハンドオフとローカルから外部へのハンドオフを区別できます。

注意事項および制約事項

インターフェイス グループについて

インターフェイス グループは、インターフェイスの論理的なグループです。 インターフェイス グループを使用すると、同じインターフェイス グループを複数の WLAN で設定するユーザ設定や、AP グループごとに WLAN インターフェイスを上書きすることが容易になります。 インターフェイス グループには隔離済みまたは隔離済みでないインターフェイスを排他的に含めることができます。 1 つのインターフェイスを複数のインターフェイス グループに含めることができます。

WLAN は、インターフェイスまたはインターフェイス グループに関連付けることができます。 インターフェイス グループの名前とインターフェイスの名前を同じにすることはできません。

この機能を使用すると、クライアントを特定のサブネットに、そのサブネットが接続している外部コントローラに基づいて関連付けることができます。 必要に応じて、外部コントローラの MAC と特定のインターフェイスまたはインターフェイス グループ(外部マップ)との間のマッピングを維持するように、アンカー コントローラ WLAN を設定できます。 このマッピングが設定されていない場合は、その外部コントローラ上のクライアントは、WLAN に設定されているインターフェイス グループからをラウンドロビン方式で VLAN を割り当てられます。

インターフェイス グループには AAA Override を設定することもできます。 この機能では、現行のアクセス ポイント グループと AAA Override アーキテクチャが拡張され、アクセス ポイント グループと AAA Override が、インターフェイスがマッピングされているインターフェイス グループ WLAN よりも優先されるように設定できます。 これは、インターフェイス グループを使用した複数のインターフェイスに対して行われます。

この機能により、ネットワーク管理者はゲスト アンカー制限を設定できます。それにより、外部ロケーションにいる無線ゲスト ユーザは、同じアンカー コントローラ内から、外部ロケーションとコントローラ上の複数のサブネットのうちの 1 つの IP アドレスを取得できます。

インターフェイス グループの作成(GUI)

| ステップ 1 |

左のナビゲーション ペインから [Controller] > [Interface Groups]

を選択します。 [Interface Groups] ページが表示され、すでに作成されているインターフェイス グループのリストが示されます。

|

||

| ステップ 2 | [Add Group] をクリックして、新規グループを追加します。 | ||

| ステップ 3 | インターフェイス グループの詳細を入力します。 | ||

| ステップ 4 | [Add] をクリックします。 |

インターフェイス グループの作成(CLI)

インターフェイス グループへのインターフェイスの追加(GUI)

| ステップ 1 | [Controller] > [Interface Groups] を選択します。 | ||

| ステップ 2 | インターフェイスを追加するインターフェイス グループの名前をクリックします。 | ||

| ステップ 3 | このインターフェイス グループに追加するインターフェイスの名前を [Interface Name] ドロップダウン リストから選択します。 | ||

| ステップ 4 | [Add Interface] をクリックして、インターフェイスをインターフェイス グループに追加します。 | ||

| ステップ 5 |

このインターフェイス グループに複数のインターフェイスを追加する場合は、ステップ 2 ~ 3 を繰り返します。

|

インターフェイス グループへのインターフェイスの追加(CLI)

インターフェイスをインターフェイス グループに追加するには、 config interface group interface add interface_group interface_name コマンドを使用します。

インターフェイス グループ内の VLAN の表示(CLI)

インターフェイス グループ内の VLAN のリストを表示するには、show interface group detailed interface-group-name コマンドを使用します。

WLAN へのインターフェイス グループの追加(GUI)

| ステップ 1 | [WLAN] タブを選択します。 |

| ステップ 2 | インターフェイス グループを追加する WLAN の WLAN ID をクリックします。 |

| ステップ 3 | [General] タブで、[Interface/Interface Group (G)] ドロップダウン リストからインターフェイス グループを選択します。 |

| ステップ 4 | [Apply] をクリックします。 |

WLAN へのインターフェイス グループの追加(CLI)

WLAN にインターフェイス グループを追加するには、 config wlan interface wlan_id interface_group_name コマンドを入力します。

マルチキャスト最適化

マルチキャスト最適化について

7.0.116.0 よりも前のリリースでは、マルチキャストは、マルチキャスト アドレスと VLAN を 1 つのエンティティ(MGID)としてグループ化することを基本としていました。 VLAN Select と VLAN プーリングが使用されると、重複パケットが増加する可能性があります。 VLAN Select 機能では、すべてのクライアントがそれぞれ異なる VLAN 上でマルチキャスト ストリームをリッスンします。 そのため、コントローラは、マルチキャスト アドレスと VLAN の組み合わせごとに異なる MGID を作成します。 その結果、アップストリーム ルータは VLAN ごとにコピーを 1 つ送信し、最悪の場合、プール内に存在する VLAN の数だけコピーが作成されます。 WLAN はすべてのクライアントに対して同じままなので、マルチキャスト パケットの複数のコピーが無線で送信されます。 無線メディア上およびコントローラとアクセス ポイントの間に発生する重複したマルチキャスト ストリームを抑制するには、マルチキャスト最適化機能を使用できます。

マルチキャスト最適化では、マルチキャスト トラフィック用に使用可能なマルチキャスト VLAN を作成できます。 WLAN の VLAN の 1 つを、マルチキャスト グループが登録されるマルチキャスト VLAN として設定できます。 クライアントは、マルチキャスト VLAN 上でマルチキャスト ストリームをリッスンできます。 MGID は、マルチキャスト VLAN とマルチキャスト IP アドレスを使用して生成されます。 同じ WLAN の VLAN プール上にある複数のクライアントが単一のマルチキャスト IP アドレスをリッスンしている場合、単一の MGID が生成されます。 コントローラは、この VLAN プール上のクライアントからのすべてのマルチキャスト ストリームが常にマルチキャスト VLAN 上に送出されるようにして、その VLAN プールのすべての VLAN に対し、アップストリーム ルータに登録されるエントリが 1 つになるようにします。 クライアントが異なる VLAN 上にあっても、1 つのマルチキャスト ストリームだけが VLAN プールにヒットします。 したがって、無線で送信されるマルチキャスト パケットは、1 つのストリームだけになります。

マルチキャスト VLAN の設定(GUI)

| ステップ 1 | を選択します。 [WLAN > Edit] ページが表示されます。 |

| ステップ 2 | [General] タブで [Multicast VLAN feature] チェックボックスを選択して、WLAN に対してマルチキャスト VLAN をイネーブルにします。 |

| ステップ 3 | [Multicast Interface] ドロップダウン リストから VLAN を選択します。 |

| ステップ 4 | [Apply] をクリックします。 |

マルチキャスト VLAN の設定(CLI)

config wlan multicast interface wlan_id enable interface_name コマンドを使用して、マルチキャスト VLAN 機能を設定します。