Cisco Wireless LAN Controller コンフィギュレーション ガイド リリース 7.3

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月28日

章のタイトル: モビリティ グループの設定

目次

- モビリティ グループの設定

- モビリティについて

- モビリティ グループについて

- モビリティ グループ内でのメッセージング

- NAT デバイスでのモビリティ グループの使用

- モビリティ グループの設定

- モビリティ グループを設定するための前提条件

- モビリティ グループの設定(GUI)

- モビリティ グループの設定(CLI)

- モビリティ グループの統計の表示

- モビリティ グループの統計の表示(GUI)

- モビリティ グループの統計の表示(CLI)

- 自動アンカー モビリティの設定

- Auto-Anchor モビリティについて

- 注意事項および制約事項

- 自動アンカー モビリティの設定(GUI)

- 自動アンカー モビリティの設定(CLI)

- WLAN モビリティ セキュリティの値の検証

- WLAN モビリティ セキュリティの値について

- シンメトリック モビリティ トンネリングの使用

- シンメトリック モビリティ トンネリングについて

- 注意事項および制約事項

- シンメトリック モビリティ トンネリングの確認

- シンメトリック モビリティ トンネリングの確認(GUI)

- シンメトリック モビリティ トンネリングが有効な場合の確認(CLI)

- モビリティ ping テストの実行

- モビリティ ping テストについて

- 注意事項および制約事項

- モビリティ ping テストの実行(CLI)

- 固定 IP アドレスを持つクライアントのダイナミック アンカーの設定

- スタティック IP を持つクライアントのダイナミック アンカーについて

- スタティック IP クライアントのダイナミック アンカーの機能

- 注意事項および制約事項

- スタティック IP クライアントのダイナミック アンカーの設定(GUI)

- スタティック IP クライアントのダイナミック アンカーの設定(CLI)

- 外部マッピングの設定

- 外部マッピングについて

- 外部コントローラの MAC マッピングの設定(GUI)

- 外部コントローラの MAC マッピングの設定(CLI)

モビリティについて

モビリティ(ローミング)は、できるだけ遅れることなく、確実かつスムーズに、あるアクセス ポイントから別のアクセス ポイントへアソシエーションを維持する無線 LAN クライアントの機能です。 この項では、コントローラが無線ネットワークに存在する場合のモビリティの動作について説明します。

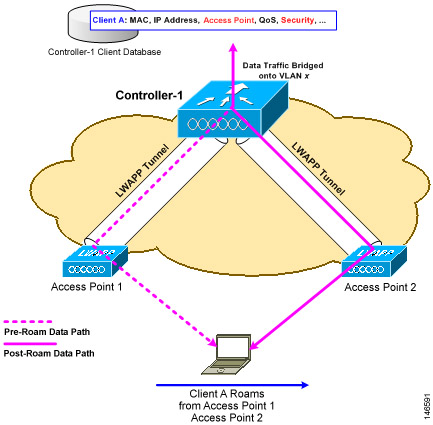

あるワイヤレス クライアントがアクセス ポイントにアソシエートして認証すると、アクセス ポイントのコントローラは、クライアント データベースにそのクライアントに対するエントリを設定します。 このエントリには、クライアントの MAC アドレス、IP アドレス、セキュリティ コンテキストおよびアソシエーション、Quality of Service(QoS)コンテキスト、WLAN、およびアソシエートされたアクセス ポイントが含まれます。 コントローラはこの情報を使用してフレームを転送し、ワイヤレス クライアントで送受信されるトラフィックを管理します。

ワイヤレス クライアントがそのアソシエーションをあるアクセス ポイントから別のアクセス ポイントへ移動する場合、コントローラはクライアントのデータベースを新たにアソシエートするアクセス ポイントでアップデートするだけです。 必要に応じて、新たなセキュリティ コンテキストとアソシエーションも確立されます。

しかし、クライアントが 1 つのコントローラに join されたアクセス ポイントから別のコントローラに join されたアクセス ポイントにローミングする際には、プロセスはより複雑になります。 また、同一のサブネット上でこれらのコントローラが動作しているかどうかによっても異なります。

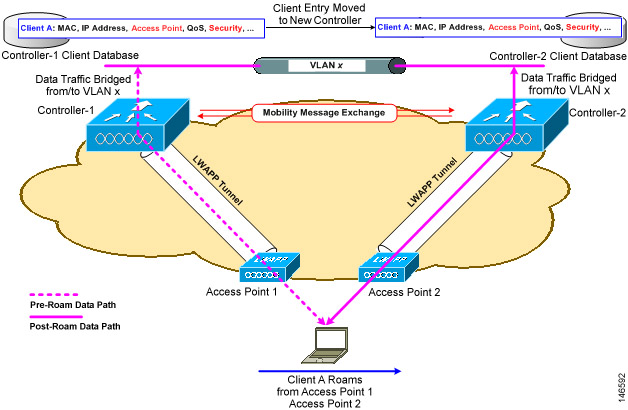

クライアントが新たなコントローラに join されたアクセス ポイントへアソシエートする場合、新たなコントローラはモビリティ メッセージを元のコントローラと交換し、クライアントのデータベース エントリは新たなコントローラに移動されます。 新たなセキュリティ コンテキストとアソシエーションが必要に応じて確立され、クライアントのデータベース エントリは新たなアクセス ポイントに対してアップデートされます。 このプロセスは、ユーザには透過的に行われます。

(注) |

802.1X/Wi-Fi Protected Access(WPA)セキュリティで設定したすべてのクライアントは、IEEE 標準に準拠するために完全な認証を行います。 |

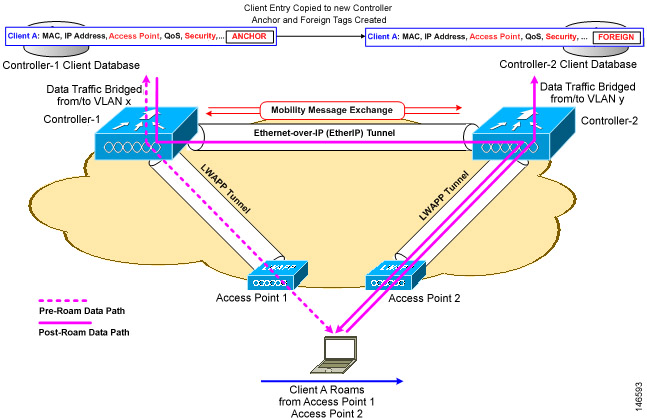

サブネット間ローミングは、コントローラがクライアントのローミングに関するモビリティ メッセージを交換する点でコントローラ間ローミングと似ています。 ただし、クライアントのデータベース エントリを新しいコントローラに移動するのではなく、元のコントローラのクライアント データベース内で該当クライアントに「アンカー」エントリのマークが付けられます。 このデータベース エントリが新しいコントローラのクライアント データベースにコピーされ、新しいコントローラ内で「外部」エントリのマークが付けられます。 ローミングはワイヤレス クライアントには透過的なまま行われ、クライアントは元の IP アドレスを保持します。

サブネット間ローミングでは、アンカーと外部の両コントローラの WLAN に同一のネットワーク アクセス権限を設定し、ソースベースのルーティングやソースベースのファイアウォールを設定しないでおく必要があります。 そのようにしない場合、ハンドオフ後クライアントにネットワーク接続上の問題が発生することがあります。

(注) |

クライアントが Web 認証状態でローミングする場合、クライアントはモバイル クライアントして見なされるのではなく、別のコントローラ上の新しいクライアントとして見なされます。 |

モビリティ グループについて

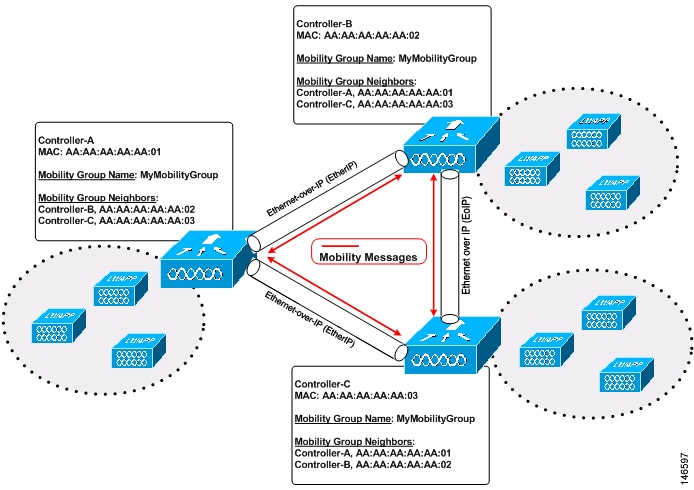

モビリティ グループは、同じモビリティ グループ名で定義されるコントローラのセットで、ワイヤレス クライアントのローミングをシームレスに行う範囲を定義します。 モビリティ グループを作成すると、ネットワーク内で複数のコントローラを有効にして、コントローラ間またはサブネット間のローミングが発生した際に、動的に情報を共有してデータ トラフィックを転送できるようになります。 同じモビリティ グループ内のコントローラは、相互のアクセス ポイントを不正なデバイスとして認識しないように、クライアント デバイスのコンテキストと状態およびアクセス ポイントのリストを共有できます。 この情報を使用して、ネットワークはコントローラ間無線 LAN ローミングとコントローラの冗長性をサポートできます。

(注) |

1 つのモビリティ グループのメンバとなるコントローラは、同じモデルである必要はありません。 モビリティ グループは、コントローラ プラットフォームの任意の組み合わせで構成できます。 |

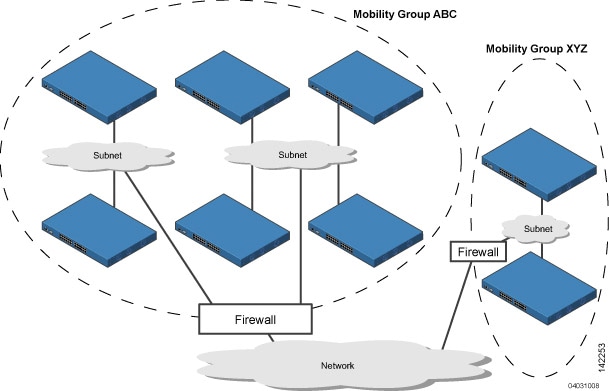

図示したように、各コントローラはモビリティ グループの別メンバーのリストを使用して設定されています。 新たなクライアントがコントローラに join されると、コントローラはユニキャスト メッセージ(または、モビリティ マルチキャストが設定されている場合はマルチキャスト メッセージ)をそのモビリティ グループの全コントローラに送信します。 クライアントが以前に接続されていたコントローラは、クライアントのステータスを送信します。

たとえば、コントローラが 6000 個のアクセス ポイントをサポートする場合に、24 個のこのようなコントローラで構成されているモビリティ グループは、最大 144,000 個のアクセス ポイント(24 * 6000 = 144,000 アクセス ポイント)をサポートします。

異なるモビリティ グループ名を同じ無線ネットワーク内の異なるコントローラに割り当てると、モビリティ グループによって、1 つの企業内の異なるフロア、ビルディング、キャンパス間でのローミングを制限できます。

ABC モビリティ グループのコントローラは、相互にアクセス ポイントとクライアント情報を共有します。 ABC モビリティ グループのコントローラは、異なるモビリティ グループの XYZ コントローラとアクセスポイントとクライアントの情報を共有しません。 同様に、XYZ モビリティ グループのコントローラは、ABC モビリティ グループのコントローラとアクセスポイントとクライアントの情報を共有しません。 この機能により、ネットワークでのモビリティ グループの切り離しが確実に行われます。

各コントローラはモビリティ リストのピア コントローラに関する情報を保持します。 コントローラ同士が相互のモビリティ リストに含まれている場合は、モビリティ グループ間でコントローラが通信を行うことができ、クライアントは異なるモビリティ グループのアクセス ポイント間でローミングを行うことができます。 次の例のコントローラ 1 はコントローラ 2 または 3 と通信できますが、コントローラ 2 およびコントローラ 3 はコントローラ 1 だけと通信し、相互には通信できません。 クライアントは同様に、コントローラ 1 とコントローラ 2 の間またはコントローラ 1 とコントローラ 3 の間はローミングを行うことができますが、コントローラ 2 とコントローラ 3 の間でローミングを行うことはできません。

Controller 1 Controller 2 Controller 3 Mobility group: A Mobility group: A Mobility group: C Mobility list: Mobility list: Mobility list: Controller 1 (group A) Controller 1 (group A) Controller 1 (group A) Controller 2 (group A) Controller 2 (group A) Controller 3 (group C) Controller 3 (group C) ?

コントローラでは、複数のモビリティ グループ間でのシームレスなローミングがサポートされています。 シームレスなローミングでは、クライアントは異なるモビリティ グループでも同じ IP アドレスを維持します。ただし、Cisco Centralized Key Management(CCKM)および Public Key Cryptography(PKC)は、モビリティ グループ間ローミングの場合だけ、サポートされています。 ローミング中にモビリティ グループの境界を越える場合、クライアントは完全に認証されますが、IP アドレスは維持され、レイヤ 3 ローミングのモビリティ トンネリングが開始されます。

モビリティ グループ内でのメッセージング

コントローラでは、モビリティ メッセージを他のメンバ コントローラに送信することにより、クライアントにサブネット間モビリティが提供されます。

- コントローラは、新しいクライアントがアソシエートされるたびに、モビリティ リスト内のメンバに Mobile Announce メッセージを送信します。 コントローラは自分と同じグループ(ローカル グループ)に属するメンバに対してのみメッセージを送信し、その後、再試行を送信する際に他のメンバをすべて加えます。

- マルチキャストを使用して Mobile Announce メッセージを送信するように、コントローラを設定できます。 これにより、コントローラからネットワークに送られるメッセージは 1 コピーのみになります。このコピーはモビリティ メンバすべてを含むマルチキャスト グループに宛てて送られます。 マルチキャスト メッセージングを最大限生かすには、グループ メンバすべてに対してこの機能を有効化することを推奨します。

NAT デバイスでのモビリティ グループの使用

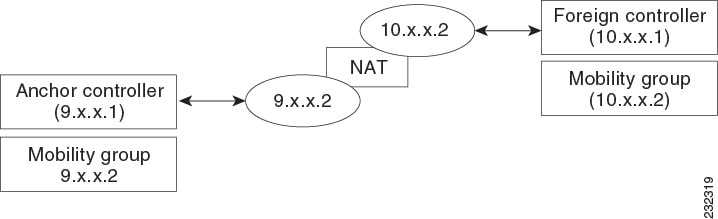

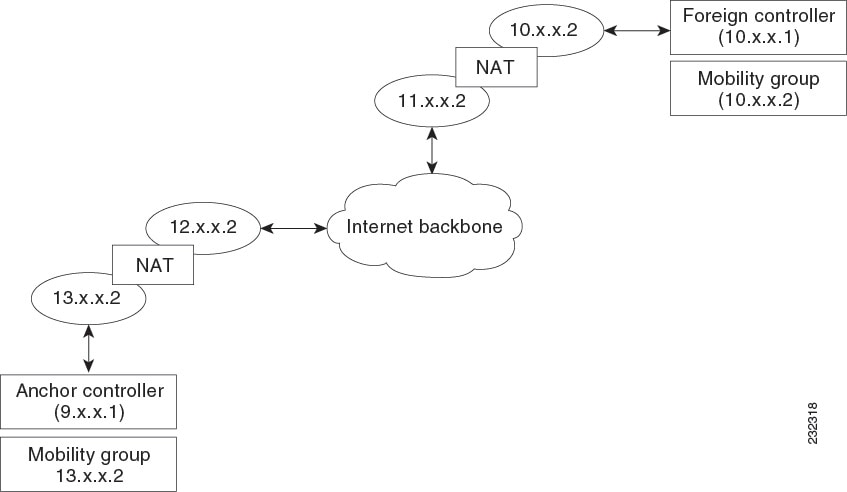

モビリティ メッセージのペイロードは、ソース コントローラに関する IP アドレス情報を伝達します。 この IP アドレスは、IP ヘッダーのソース IP アドレスで検証されます。 ネットワークに NAT デバイスを導入すると、IP ヘッダーの送信元 IP アドレスが変更されるため、この動作に問題があります。 ゲスト WLAN 機能では、NAT デバイス経由でルーティングされているモビリティ パケットは、IP アドレスの不一致によりドロップされます。

モビリティ グループの検索は、ソース コントローラの MAC アドレスを使用します。 NAT デバイスのマッピングに従ってソース IP アドレスが変更されるため、要求元のコントローラの IP アドレスを取得するために応答が送信される前に、モビリティ グループのデータベースが検索されます。 このプロセスは、要求元のコントローラの MAC アドレスを使用して実行されます。

NAT が有効になっているネットワークのモビリティ グループを設定する際に、コントローラの管理インターフェイス IP アドレスではなく、NAT デバイスからコントローラに送信される IP アドレスを入力します。 さらに、PIX などのファイアウォールを使用している場合には、ファイアウォールで次のポートが開いていることを確認します。

モビリティ グループの設定

モビリティ グループを設定するための前提条件

コントローラをモビリティ グループに追加する前に、グループに追加するコントローラすべてについて、次の要件が満たされていることを確認する必要があります。

-

すべてのコントローラの管理インターフェイス間に IP 接続が存在する必要があります。

(注)

コントローラに対し Ping することで、IP 接続を確認できます。

-

モビリティ リスト内のコントローラが異なるソフトウェア バージョンを使用している場合、レイヤ 2 またはレイヤ 3 のクライアントのローミング サポートは制限されます。 レイヤ 2 またはレイヤ 3 クライアント ローミングは、同じバージョンを使用する、またはバージョン 7.X.X を実行するコントローラ間でのみサポートされます。

(注)

異なるソフトウェア リリースが実行されているフェールオーバー コントローラを誤って設定すると、アクセス ポイントがフェールオーバー コントローラに join するのに長い時間がかかることがあります。アクセス ポイントが検出プロセスを CAPWAP で開始してから、LWAPP 検出に変更するからです。

-

すべてのコントローラは、同じ仮想インターフェイス IP アドレスで設定する必要があります。

(注)

必要に応じて、仮想インターフェイス IP アドレスを変更するには、[Controller] > [Interfaces] ページで仮想インターフェイス名を編集します。

(注)

モビリティ グループ内のすべてのコントローラが同じ仮想インターフェイスを使用していない場合、コントローラ間ローミングが動作しているように見えても、ハンドオフが完了せず、クライアントの接続はしばらくの間切断されます。

-

モビリティ グループに追加するコントローラごとに、MAC アドレスと IP アドレスを収集しておく必要があります。 この情報が必要となるのは、他の全モビリティ グループ メンバの MAC アドレスと IP アドレスを使用してすべてのコントローラを設定するからです。

(注)

モビリティ グループに追加する他のコントローラの MAC アドレスと IP アドレスは、各コントローラの GUI の [Controller > Mobility Groups] ページにあります。

- サード パーティのファイアウォール、たとえば、Cisco PIX または Cisco ASA を使用してモビリティ グループを設定する際は、ポート 16666 および IP プロトコル 97 を開く必要があります。

- コントローラ間 CAPWAP データおよびコントロール トラフィックでは、ポート 5247 および 5264 を開く必要があります。

(注) |

ファイアウォール上ではポート アドレス変換(PAT)は実行できません。 1 対 1 のネットワーク アドレス変換(NAT)を設定する必要があります。 |

モビリティ グループの設定(GUI)

| ステップ 1 |

[Controller] > [Mobility

Management] > [Mobility Groups] の順に選択して、[Static Mobility Group Members] ページを開きます。 このページでは、[Default Mobility Group] テキスト ボックスにモビリティ グループ名が表示され、現在モビリティ グループのメンバである各コントローラの MAC アドレスと IP アドレスが示されます。 最初のエントリはローカル コントローラで、これを削除することはできません。

|

||||||

| ステップ 2 |

次のいずれかを実行して、コントローラをモビリティ グループに追加します。

|

||||||

| ステップ 3 | [New] をクリックして、[Mobility Group Member > New] ページを開きます。 | ||||||

| ステップ 4 |

次の手順でコントローラをモビリティ グループに追加します。

[Mobility Group Members > Edit All] ページに現在モビリティ グループにあるすべてのコントローラの MAC アドレス、IP アドレス、およびモビリティ グループ名(任意)が表示されます。 コントローラのリストは、先頭にローカルのコントローラが表示され、1 行に 1 つずつ表示されます。

|

||||||

| ステップ 5 |

次の手順で、さらにコントローラをモビリティ グループに追加します。

|

||||||

| ステップ 6 | [Multicast Messaging] を選択して、[Mobility Multicast Messaging] ページを開きます。 | ||||||

| ステップ 7 | [Mobility Multicast Messaging] ページで、[Enable Multicast Messaging] チェックボックスをオンにすると、Mobile Announce メッセージをモビリティ メンバに送信するために、コントローラでマルチキャスト モードを使用できるようになります。 このチェックボックスをオフにしておくと、Mobile Announce メッセージはユニキャスト モードで送信されます。 デフォルト値はオフです。 | ||||||

| ステップ 8 |

前の手順でマルチキャスト メッセージングを有効化した場合は、[Local Group Multicast IP Address] テキスト ボックスに、ローカル モビリティ グループのマルチキャスト グループ IP アドレスを入力します。 このアドレスは、マルチキャスト モビリティ メッセージングに使用されます。

|

||||||

| ステップ 9 | [Apply] をクリックして、変更を確定します。 | ||||||

| ステップ 10 |

必要に応じて、モビリティ リスト内にあるローカル以外のグループのマルチキャスト グループ IP アドレスを設定することもできます。 このためには、ローカル以外のモビリティ グループの名前をクリックして、[Mobility Multicast Messaging > Edit] ページを開き、[Multicast IP Address] テキスト ボックスにローカル以外のモビリティ グループのマルチキャスト グループ IP アドレスを入力します。

|

||||||

| ステップ 11 | [Apply] をクリックして、変更を確定します。 | ||||||

| ステップ 12 | [Save Configuration] をクリックして、変更を保存します。 |

モビリティ グループの設定(CLI)

モビリティ グループの統計の表示

モビリティ グループの統計の表示(GUI)

| ステップ 1 |

[Monitor] > [Statistics] > [Mobility Statistics] の順に選択して、[Mobility Statistics] ページを開きます。

|

| ステップ 2 | 現在のモビリティ統計をクリアする場合は、[Clear Stats] をクリックします。 |

モビリティ グループの統計の表示(CLI)

Auto-Anchor モビリティについて

無線 LAN 上でローミング クライアントのロード バランシングとセキュリティを向上させるために、自動アンカー モビリティ(ゲスト トンネリングとも呼ばれる)を使用できます。 通常のローミング状態では、クライアント デバイスは無線 LAN に join され、最初に接触するコントローラにアンカーされます。 クライアントが異なるサブネットにローミングする場合、クライアントのローミング先のコントローラは、クライアント用にアンカー コントローラとの外部セッションを設定します。 ただし、自動アンカー モビリティ機能を使用して、無線 LAN 上のクライアントのアンカー ポイントとしてコントローラまたはコントローラのセットを指定できます。

自動アンカー モビリティ モードでは、モビリティ グループのサブセットは WLAN のアンカー コントローラとして指定されます。 この機能を使用すると、クライアントのネットワークへのエントリ ポイントに関係なく、WLAN を単一のサブネットに制限できます。 それにより、クライアントは企業全体にわたりゲスト WLAN にアクセスできますが、引き続き特定のサブネットに制限されます。 WLAN は建物の特定のセクション(ロビー、レストランなど)を表すことができるため、自動アンカー モビリティで地理的ロード バランシングも提供でき、WLAN のホーム コントローラのセットを効果的に作成できます。 モバイル クライアントがたまたま最初に接触するコントローラにアンカーされるのではなく、特定の圏内にあるアクセス ポイントを制御するコントローラにモバイル クライアントをアンカーできます。

クライアントが WLAN のモビリティ アンカーとして事前設定されているモビリティ グループのコントローラに最初にアソシエートすると、クライアントはローカルでそのコントローラにアソシエートし、クライアントのローカル セッションが作成されます。 クライアントは、WLAN の事前設定されたアンカー コントローラにのみアンカーできます。 指定された WLAN の場合、モビリティ グループのすべてのコントローラ上で同じセットのアンカー コントローラを設定する必要があります。

クライアントが WLAN のモビリティ アンカーとして設定されていないモビリティ グループのコントローラに最初にアソシエートすると、クライアントはローカルでそのコントローラにアソシエートし、クライアントのローカル セッションが作成され、そのクライアントがモビリティ リスト内の別のコントローラに通知されます。 その通知に対する回答がない場合、コントローラは WLAN に設定されたいずれかのアンカー コントローラに連絡をとり、ローカルスイッチ上のクライアントに対する外部セッションを作成します。 クライアントからのパケットは EtherIP を使用してモビリティ トンネルを介してカプセル化され、アンカー コントローラに送信されます。ここでカプセルを解除されて有線ネットワークへ配信されます。 クライアントへのパケットは、アンカー コントローラで受信され、EtherIP を使用してモビリティ トンネルを介して外部コントローラへ転送されます。 外部コントローラはパケットのカプセルを解除し、クライアントへ転送します。

外部コントローラ上の特定の WLAN に複数のコントローラがモビリティ アンカーとして追加されている場合、外部コントローラは IP アドレスでコントローラを内部的にソートします。 最小 IP アドレスのコントローラは、最初のアンカーです。 たとえば、通常の順序付きリストは、172.16.7.25、172.16.7.28、192.168.5.15 です。 最初のクライアントが、外部コントローラのアンカーされた WLAN にアソシエートされている場合、クライアントのデータベース エントリはリストの最初のアンカー コントローラに送信され、2 番目のクライアントはリストの 2 番目のコントローラに送信され、アンカー リストの最後に到達するまで同様に送信されます。 プロセスは最初のアンカー コントローラから始まり、繰り返されます。 いずれかのアンカー コントローラがダウンしていることが検出された場合、そのコントローラにアンカーされているクライアントが認証解除され、クライアントはアンカー リスト内の残りのコントローラについてラウンドロビン方式で認証/アンカー プロセスを処理します。 この機能は、モビリティ フェールオーバーによって通常のモビリティ クライアントにも使用されます。 この機能によって、モビリティ グループのメンバは到着不能なメンバを検出してクライアントを再ルーティングできます。

注意事項および制約事項

- モビリティ リストのメンバ同士が ping 要求をお互いに送信し合い、データを確認してそのデータのパスを管理することで、到着不能なメンバがいないかを調べてクライアントを再ルーティングできます。 それぞれのアンカー コントローラに送信する ping 要求の数と間隔は、設定可能です。 この機能には、ゲスト トンネリングのほか、通常のモビリティでモビリティ フェールオーバーを実行できるよう、ゲスト N+1 冗長性が備わっています。

- コントローラを WLAN のモビリティ アンカーとして指定するには、そのコントローラをモビリティ グループ メンバ リストに追加する必要があります。

- WLAN のモビリティ アンカーとして、複数のコントローラを設定できます。

- 自動アンカー モビリティは、Web 認証をサポートしていますが、その他のレイヤ 3 セキュリティ タイプをサポートしていません。

- 外部コントローラ上の WLAN とアンカー コントローラ上の WLAN は、両方ともモビリティ アンカーを使用して設定する必要があります。 アンカー コントローラ上で、アンカー コントローラ自体をモビリティ アンカーとして設定します。 外部コントローラ上で、アンカーをモビリティ アンカーとして設定します。

- 自動アンカー モビリティは、DHCP オプション 82 と共には使用できません。

- ゲスト N+1 冗長性とモビリティ フェールオーバー機能にファイアウォールを組み合わせて使用する場合は、次のポートに空きがあることを確認してください。

自動アンカー モビリティの設定(GUI)

| ステップ 1 |

モビリティ グループ内に到着不能なアンカー コントローラがないかを検出するには、次の手順でコントローラを設定してください。

|

||

| ステップ 2 | [WLANs] を選択して、[WLANs] ページを開きます。 | ||

| ステップ 3 |

目的の WLAN または有線ゲスト LAN の青いドロップダウン矢印をクリックして、[Mobility Anchors] を選択します。

[Mobility Anchors] ページが表示されます。 このページには、すでにモビリティ アンカーとして設定されているコントローラが一覧表示されるほか、そのデータと管理パスの現状が表示されます。 モビリティ グループ内のコントローラは、well-known UDP ポート上でお互いに通信し合い、Ethernet-over-IP(EoIP)トンネルを通じてデータ トラフィックを交換します。 mping を送信して、モビリティ制御パケットの到着可能性を管理インターフェイスのモビリティ UDP ポート 16666 によってテストします。また、eping を送信して、モビリティ データ トラフィックを管理インターフェイスの EoIP ポート 97 によってテストします。 [Control Path] テキスト ボックスは、mping が成功した(up)か失敗した(down)かを表示します。[Data Path] テキスト ボックスは、eping が成功した(up)か失敗した(down)かを表示します。 [Data Path] テキスト ボックスまたは [Control Path] テキスト ボックスに「down」が表示された場合は、モビリティ アンカーが到着できず、接続できないと考えられます。 |

||

| ステップ 4 | モビリティ アンカーに指定されたコントローラの IP アドレスを、[Switch IP Address (Anchor)] ドロップダウン リストで選択します。 | ||

| ステップ 5 |

[Mobility Anchor Create] をクリックします。

選択したコントローラが、この WLAN または有線ゲスト LAN のアンカーになります。

|

||

| ステップ 6 | [Save Configuration] をクリックします。 | ||

| ステップ 7 | ステップ 4 およびステップ 6 を繰り返し、他のコントローラをこの WLAN または有線ゲスト LAN のモビリティ アンカーとして設定します。 | ||

| ステップ 8 | モビリティ グループのすべてのコントローラに同じセットのモビリティ アンカーを設定します。 |

自動アンカー モビリティの設定(CLI)

- コントローラは、到着不能なモビリティ リスト メンバを常に検出するようにプログラムされます。 モビリティ メンバ間で ping を交換するためのパラメータを変更するには、次のコマンドを入力します。

- モビリティ アンカーを設定している WLAN または有線ゲスト LAN を無効にするには、次のコマンドを入力します。 config {wlan | guest-lan} disable { wlan_id | guest_lan_id}

-

WLAN または有線ゲスト LAN の新しいモビリティ アンカーを作成するには、次のコマンドのいずれかを入力します。

- config mobility group anchor add { wlan | guest-lan} { wlan_id | guest_lan_id} anchor_controller_ip_address

-

config {

wlan | guest-lan}

mobility anchor add {

wlan_id | guest_lan_id}

anchor_controller_ip_address

(注)

wlan_id または guest_lan_id は、存在しているが無効になっており、 anchor_controller_ip_address は、デフォルトのモビリティ グループのメンバである必要があります。

(注)

1 つ目のモビリティ アンカーを設定するときに、WLAN または有線ゲスト LAN で自動アンカー モビリティを有効にします。

-

WLAN または有線ゲスト LAN のモビリティ アンカーを削除するには、次のコマンドのいずれかを入力します。

- config mobility group anchor delete {wlan | guest-lan} {wlan_id | guest_lan_id} anchor_controller_ip_address

-

config {wlan | guest-lan} mobility anchor delete

{wlan_id | guest_lan_id} anchor_controller_ip_address

(注)

wlan_id または guest_lan_id は必ず指定し、無効にする必要があります。

(注)

最後のアンカーを削除すると、自動アンカー モビリティ機能は無効になり、新しいアソシエーションに対しては標準のモビリティが再度使用されるようになります。

- 次のコマンドを入力して、設定を保存します。 save config

-

特定の WLAN または有線ゲスト LAN のモビリティ アンカーとして設定されたコントローラのリストとステータスを表示するには、次のコマンドを入力します。

show mobility anchor {

wlan |

guest-lan} {

wlan_id |

guest_lan_id}

(注)

wlan_id パラメータと guest_lan_id パラメータはオプションであり、リストを特定の WLAN またはゲスト LAN のアンカーに制限します。 システムのすべてのモビリティ アンカーを表示するには、 show mobility anchor コマンドを入力します。

Mobility Anchor Export List WLAN ID IP Address Status 1 10.50.234.2 UP 1 10.50.234.6 UP 2 10.50.234.2 UP 2 10.50.234.3 CNTRL_DATA_PATH_DOWN GLAN ID IP Address Status 1 10.20.100.2 UP 2 10.20.100.3 UP

[Status] テキスト ボックスには、次のうちいずれかの値が表示されます。

UP:コントローラはアクセス可能で、データを渡すことができます。

CNTRL_PATH_DOWN:mpings に失敗しました。 コントロール パス経由でコントローラにアクセスできないため、エラーが発生したと見なされます。

DATA_PATH_DOWN:epings に失敗しました。 コントローラにアクセスできないため、エラーが発生したと見なされます。

CNTRL_DATA_PATH_DOWN:mpings および epings の両方に失敗しました。 コントローラにアクセスできないため、エラーが発生したと見なされます。

-

すべてのモビリティ グループ メンバのステータスを確認するには、次のコマンドを入力します。

show mobility summary

以下に類似した情報が表示されます。

Mobility Keepalive interval...................... 10 Mobility Keepalive count......................... 3 Mobility Group members configured................ 3 Controllers configured in the mobility group MAC Address IP Address Group Name Status 00:0b:85:32:b1:80 10.10.1.1 local Up 00:0b:85:33:a1:70 10.1.1.2 local Data Path Down 00:0b:85:23:b2:30 10.20.1.2 local Up

- モビリティの問題のトラブルシューティングを行うには、次のコマンドを入力します。

WLAN モビリティ セキュリティの値の検証

WLAN モビリティ セキュリティの値について

すべてのアンカーまたはモビリティのイベントでは、各コントローラの WLAN セキュリティ ポリシーの値は一致する必要があります。 これらの値はコントローラのデバッグで検証することができます。 次の表に、WLAN モビリティ セキュリティの値およびそれらに対応するセキュリティ ポリシーのリストを示します。

|

|||

シンメトリック モビリティ トンネリングの使用

シンメトリック モビリティ トンネリングについて

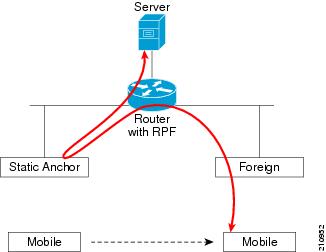

シンメトリック モビリティ トンネリングがイネーブルになっている場合、すべてのクライアント トラフィックがアンカー コントローラへ送信されるため、RPF チェックを問題なく通過します。

注意事項および制約事項

シンメトリック モビリティ トンネリングの確認(GUI)

| ステップ 1 | [Controller] > [Mobility Management] > [Mobility Anchor Config] の順に選択して、[Mobility Anchor Config] ページを開きます。 |

| ステップ 2 | [Symmetric Mobility Tunneling Mode] テキスト ボックスに [Enabled] と表示されます。 |

シンメトリック モビリティ トンネリングが有効な場合の確認(CLI)

コントローラ CLI を使用して、シンメトリック モビリティ トンネリングが有効であることを検証するには、次のコマンドを入力します。

Symmetric Mobility Tunneling (current) .......... Enabled Symmetric Mobility Tunneling (after reboot) ..... Enabled Mobility Protocol Port........................... 16666 Mobility Security Mode........................... Disabled Default Mobility Domain.......................... User1 Mobility Keepalive interval...................... 10 Mobility Keepalive count......................... 3 Mobility Group members configured................ 7 Controllers configured in the Mobility Group MAC Address IP Address Group Name Status 00:0b:85:32:b0:80 10.28.8.30 User1 Up 00:0b:85:47:f6:00 10.28.16.10 User1 Up 00:16:9d:ca:d8:e0 10.28.32.10 User1 Up 00:18:73:34:a9:60 10.28.24.10 <local> Up 00:18:73:36:55:00 10.28.8.10 User1 Up 00:1a:a1:c1:7c:e0 10.28.32.30 User1 Up 00:d0:2b:fc:90:20 10.28.32.61 User1 Control and Data Path Down

モビリティ ping テストの実行

モビリティ ping テストについて

1 つのモビリティ リスト内のコントローラは、well-known UDP ポート上で情報を制御し、Ethernet-over-IP(EoIP)トンネルを通じてデータ トラフィックを交換することにより、お互いに通信します。 UDP と EoIP は信頼できる転送メカニズムではないため、モビリティ コントロール パケットまたはデータ パケットがモビリティ ピアに配信される保証はありません。 ファイアウォールによる UDP ポートや EoIP パケットのフィルタリング、あるいはルーティングの問題のために、モビリティ パケットが転送中に消失する可能性があります。

注意事項および制約事項

コントローラ ソフトウェア リリース 4.0 以降を使用すると、モビリティ ping テストを実行することにより、モビリティ通信環境をテストできます。 これらのテストを使用して、モビリティ グループ(ゲスト コントローラを含む)のメンバ間の接続を検証できます。 次の 2 つの ping テストが利用できます。

- UDP でのモビリティ ping:このテストは、モビリティ UDP ポート 16666 上で実行されます。 このテストでは、管理インターフェイスを介してモビリティ制御パケットが到達できるかどうかを確認します。

- EoIP でのモビリティ ping:このテストは EoIP 上で実行されます。 管理インターフェイス上で、モビリティ データ トラフィックをテストします。

各コントローラにつき、実行できるモビリティ ping テストは 1 度に 1 回だけです。

(注) |

これらの ping テストは、インターネット制御メッセージ プロトコル(ICMP)ベースではありません。 「ping」という用語は、エコー要求とエコー応答メッセージを示すために使用されます。 |

(注) |

ICMP パケットが 1280 バイトより大きい場合は、常に応答には 1280 バイトに切り詰められたパケットが使用されます。 たとえば、ホストから管理インターフェイスに 1280 バイトを超えるパケットを使用して ping すると、常に 1280 バイトに切り詰められたパケットが使用されます。 |

モビリティ ping テストの実行(CLI)

- 2 つのコントローラ間でモビリティ UDP コントロール パケット通信をテストするには、次のコマンドを入力します。 mping mobility_peer_IP_address mobility_peer_IP_address パラメータは、モビリティ リストに属するコントローラの IP アドレスにする必要があります。

- 2 つのコントローラ間でモビリティ EoIP データ パケット通信をテストするには、次のコマンドを入力します。 eping mobility_peer_IP_address mobility_peer_IP_address パラメータは、モビリティ リストに属するコントローラの IP アドレスにする必要があります。

-

モビリティ ping に対するコントローラのトラブルシューティングを行うには、次のコマンドを入力します。

config logging buffered debugging

show logging

UDP でのモビリティ ping に対するコントローラのトラブルシューティングを行うには、次のコマンドを入力します。

debug mobility handoff enable

(注)

トラブルシューティングを行う際には、Ethereal トレース キャプチャを使用することをお勧めします。

固定 IP アドレスを持つクライアントのダイナミック アンカーの設定

スタティック IP を持つクライアントのダイナミック アンカーについて

ワイヤレス クライアントの固定 IP アドレスを設定する場合があります。 これらのワイヤレス クライアントをネットワーク内で移動するときは、他のコントローラへのアソシエートを試みることができました。 クライアントが、スタティック IP と同じサブネットをサポートしないコントローラにアソシエートしようとすると、クライアントはネットワーク接続に失敗します。 固定 IP アドレスを持つクライアントのダイナミック トンネリングを有効にできるようになりました。

固定 IP アドレスを使用したスタティック IP クライアントのダイナミック アンカーは、クライアントのサブネットが同じモビリティ グループ内の別のコントローラへのトラフィックをトンネリングすることによってサポートされている、他のコントローラにアソシエートすることができます。 この機能により、クライアントが固定 IP アドレスを使用していてもネットワークが処理されるように WLAN を設定できます。

スタティック IP クライアントのダイナミック アンカーの機能

次の一連の手順は、固定 IP アドレスを使用してクライアントがコントローラにアソシエートしようとするときに実行されます。

- クライアントがコントローラ、たとえば WLC-1 にアソシエートすると、モビリティ アナウンスを行います。 モビリティ グループ内のコントローラが応答した場合(たとえば WLC-2)、クライアント トラフィックがコントローラ WLC-2 にトンネリングされます。 結果として、コントローラ WLC 1 が外部コントローラとなり、WLC-2 がアンカー コントローラとなります。

- コントローラが応答しない場合、クライアントはローカル クライアントとして処理され、認証が実行されます。 クライアントの IP アドレスは孤立したパケットの処理または ARP 要求の処理のいずれかによって更新されます。 クライアントの IP サブネットがコントローラ(WLC-1)でサポートされていない場合、WLC-1 は別のスタティック IP モバイル アナウンスを送信し、クライアントのサブネットをサポートするコントローラ(たとえば WLC-3)がそのアナウンスに応答した場合、クライアントのトラフィックはそのコントローラ WLC-3 にトンネリングされます。 結果として、コントローラ WLC 1 がエクスポート外部コントローラとなり、WLC-2 がエクスポート アンカー コントローラとなります。

-

確認が受信されると、クライアント トラフィックがアンカーとコントローラ(WLC-1)間でトンネリングされます。

(注)

WLAN をインターフェイス グループで設定し、インターフェイス グループ内のいずれかのインターフェイスがスタティック IP クライアント サブネットをサポートしている場合、クライアントはそのインターフェイスに割り当てられます。 この状況は、ローカルまたはリモート(スタティック IP アンカー)で発生します。

(注)

セキュリティ レベル 2 認証は、ローカル(スタティック IP 外部)コントローラでのみ実行されます。これは、エクスポート外部コントローラとも呼ばれます。

注意事項および制約事項

スタティック IP クライアントのダイナミック アンカーの設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | IP クライアントのダイナミック アンカーを有効にする WLAN の ID 番号をクリックします。 [WLANs > Edit] ページが表示されます。 |

| ステップ 3 | [Advanced] タブを選択して、[WLANs > Edit]([Advanced])ページを開きます。 |

| ステップ 4 | [Static IP Tunneling] チェックボックスをオンして、スタティック IP クライアントのダイナミック アンカリングを有効にします。 |

| ステップ 5 | [Apply] をクリックして、変更を確定します。 |

スタティック IP クライアントのダイナミック アンカーの設定(CLI)

config wlan static-ip tunneling {enable | disable} wlan_id:指定した WLAN 上でスタティック IP クライアントのダイナミック アンカーを有効または無効にします。

スタティック IP を使用したクライアントのコントローラをモニタし、トラブルシューティングを行うには、次のコマンドを使用します。

外部マッピングについて

自動アンカー モビリティ(外部マッピングとも呼ばれる)によって、異なる外部コントローラに存在するユーザがサブネットまたはサブネットのグループから IP アドレスを取得するように設定できます。

外部コントローラの MAC マッピングの設定(GUI)

| ステップ 1 | [WLANs] タブを選択します。 |

| ステップ 2 |

目的の WLAN の青いドロップダウン矢印をクリックして、[Foreign-Maps] を選択します。

外部のマッピングのページが表示されます。 このページには、モビリティ グループ内およびインターフェイス グループ内の外部コントローラの MAC アドレスもリスト表示されます。 |

| ステップ 3 | 目的の外部コントローラ MAC、およびマッピングする必要があるインターフェイスまたはインターフェイス グループを選択し、[Add Mapping] をクリックします。 |