Cisco Wireless LAN Controller コンフィギュレーション ガイド リリース 7.3

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月28日

章のタイトル: WLAN の使用

目次

- WLAN の使用

- WLAN について

- 注意事項および制約事項

- WLAN の作成

- WLAN の作成および削除(GUI)

- WLAN の有効化および無効化(GUI)

- WLAN の作成および削除(CLI)

- WLAN の有効化および無効化(CLI)

- WLAN の表示(CLI)

- WLAN の検索(GUI)

- WLAN ごとのクライアント カウントの設定

- WLAN ごとのクライアント カウントの設定について

- 注意事項および制約事項

- WLAN ごとのクライアント カウントの設定(GUI)

- WLAN ごとの最大クライアント数の設定(CLI)

- 各 WLAN の AP 無線ごとの最大クライアント数の設定(GUI)

- 各 WLAN の AP 無線ごとの最大クライアント数の設定(CLI)

- DHCP の設定

- Dynamic Host Configuration Protocol について

- 内部 DHCP サーバ

- 外部 DHCP サーバ

- DHCP Assignment

- 注意事項および制約事項

- DHCP の設定(GUI)

- DHCP の設定(CLI)

- DHCP のデバッグ(CLI)

- DHCP スコープの設定

- DHCP スコープについて

- 注意事項および制約事項

- DHCP スコープの設定(GUI)

- DHCP スコープの設定(CLI)

- WLAN の MAC フィルタリングの設定

- WLAN の MAC フィルタリングについて

- MAC フィルタリングの有効化

- ローカル MAC フィルタの設定

- ローカル MAC フィルタについて

- ローカル MAC フィルタの設定(CLI)

- 注意事項および制約事項

- 無効なクライアントのタイムアウトの設定

- 無効なクライアントのタイムアウトの設定(CLI)

- インターフェイスへの WLAN の割り当て

- DTIM period の設定

- DTIM period について

- 注意事項および制約事項

- DTIM period の設定(GUI)

- DTIM period の設定(CLI)

- ピアツーピア ブロッキングの設定

- ピアツーピア ブロッキングについて

- 注意事項および制約事項

- ピアツーピア ブロッキングの設定(GUI)

- ピアツーピア ブロッキングの設定(CLI)

- レイヤ 2 セキュリティの設定

- Static WEP キーの設定(CLI)

- 802.1X 動的キーおよび認可の設定(CLI)

- 802.11r BSS の高速移行の設定

- 802.11r の高速移行について

- 注意事項および制約事項

- 802.11r の高速移行の設定(GUI)

- 802.11r の高速移行の設定(CLI)

- 802.11r BSS の高速移行のトラブルシューティング

- 802.1X 認証への MAC 認証フェールオーバーの設定

- 802.1X 認証への MAC 認証フェールオーバーの設定(GUI)

- 802.1X 認証への MAC 認証フェールオーバーの設定(CLI)

- Static WEP と Dynamic WEP の両方をサポートする WLAN の設定

- Static WEP と Dynamic WEP の両方をサポートする WLAN について

- WPA1 と WPA2

- 注意事項および制約事項

- WPA1 +WPA2 の設定

- WPA1+WPA2 の設定(GUI)

- WPA1+WPA2 の設定(CLI)

- Sticky PMKID キャッシュの設定

- sticky PMKID キャッシュについて

- 注意事項および制約事項

- Sticky PMKID キャッシュの設定(CLI)

- CKIP の設定

- CKIP について

- CKIP の設定(GUI)

- CKIP の設定(CLI)

- セッション タイムアウトの設定

- セッション タイムアウトについて

- セッション タイムアウトの設定

- セッション タイムアウトの設定(GUI)

- セッション タイムアウトの設定(CLI)

- VPN パススルーを使用したレイヤ 3 セキュリティの設定

- VPN パススルーについて

- 注意事項および制約事項

- VPN パススルーの設定

- VPN パススルーの設定(GUI)

- VPN パススルーの設定(CLI)

- Web 認証を使用したレイヤ 3 セキュリティの設定

- Web 認証について

- 注意事項および制約事項

- その他の情報

- Web 認証の設定

- Web 認証の設定(GUI)

- Web 認証の設定(CLI)

- キャプティブ バイパスの設定

- キャプティブ バイパスについて

- キャプティブ バイパスの設定(CLI)

- MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定

- MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーについて

- MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定(GUI)

- MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定(CLI)

- WLAN への QoS プロファイルの割り当て

- QoS プロファイルについて

- WLAN への QoS プロファイルの割り当て(GUI)

- WLAN への QoS プロファイルの割り当て(CLI)

- QoS Enhanced BSS の設定

- QoS Enhanced BSS について

- 注意事項および制約事項

- その他の情報

- QBSS の設定(GUI)

- QBSS の設定(CLI)

- メディア セッション スヌーピングおよびレポートの設定

- メディア セッション スヌーピングおよびレポートについて

- 注意事項および制約事項

- メディア セッション スヌーピングの設定(GUI)

- メディア セッション スヌーピングの設定(CLI)

- Key Telephone System-Based CAC の設定

- Key Telephone System-Based CAC について

- 注意事項および制約事項

- KTS-based CAC の設定(GUI)

- KTS-based CAC の設定(CLI)

- 関連コマンド

- ローミングしている音声クライアントのリアンカーの設定

- ローミングしている音声クライアントのリアンカーについて

- 注意事項および制約事項

- ローミングしている音声クライアントのリアンカーの設定(GUI)

- ローミングしている音声クライアントのリアンカーの設定(CLI)

- シームレスな IPv6 モビリティの設定

- IPv6 モビリティについて

- 注意事項および制約事項

- IPv6 クライアントのための RA ガードの設定

- RA ガードについて

- RA ガードの設定(GUI)

- RA ガードの設定(CLI)

- IPv6 クライアントのための RA スロットリングの設定

- RA スロットリングについて

- RA スロットリングの設定(GUI)

- RA スロットル ポリシーの設定(CLI)

- IPv6 ネイバー ディスカバリ キャッシングの設定

- IPv6 ネイバー ディスカバリについて

- ネイバー バインディング タイマーの設定(GUI)

- ネイバー バインディング タイマーの設定(CLI)

- Cisco Client Extensions の設定

- Cisco Client Extensions について

- 注意事項および制約事項

- CCX Aironet IE の設定(GUI)

- クライアントの CCX バージョンの表示(GUI)

- CCX Aironet IE の設定(CLI)

- クライアントの CCX バージョンの表示(CLI)

- リモート LAN の設定

- リモート LAN について

- 注意事項および制約事項

- リモート LAN の設定

- リモート LAN の設定(GUI)

- リモート LAN の設定(CLI)

- AP グループの設定

- アクセス ポイント グループについて

- 注意事項および制約事項

- アクセス ポイント グループの設定

- アクセス ポイント グループの作成(GUI)

- アクセス ポイント グループの作成(CLI)

- アクセス ポイント グループの表示(CLI)

- RF プロファイルの設定

- RF プロファイルについて

- 注意事項および制約事項

- RF プロファイルの設定(GUI)

- RF プロファイルの設定(CLI)

- AP グループへの RF プロファイルの適用(GUI)

- AP グループへの RF プロファイルの適用(CLI)

- 802.1X 認証を使用した Web リダイレクトの設定

- 802.1X 認証を使用した Web リダイレクトについて

- 条件付き Web リダイレクト

- スプラッシュ ページ Web リダイレクト

- RADIUS サーバの設定(GUI)

- Web リダイレクトの設定

- Web リダイレクトの設定(GUI)

- Web リダイレクトの設定(CLI)

- WLAN ごとのアカウンティング サーバの無効化(GUI)

- WLAN ごとのカバレッジ ホールの検出の無効化

- WLAN 上のカバレッジ ホールの検出の無効化(GUI)

- WLAN 上のカバレッジ ホールの検出の無効化(CLI)

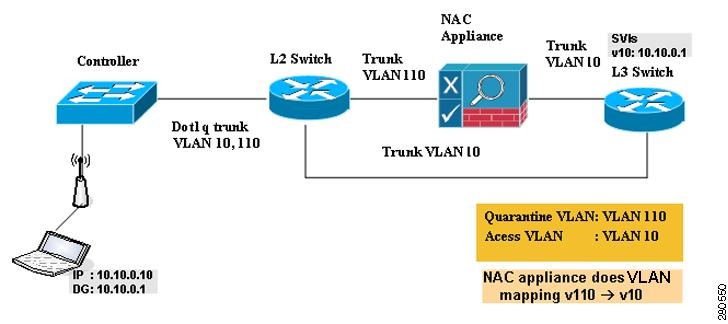

- NAC アウトオブバンド統合の設定

- NAC アウトオブバンド統合について

- 注意事項および制約事項

- NAC アウトオブバンド統合の設定

- NAC アウトオブバンド統合の設定(GUI)

- NAC アウトオブバンド統合の設定(CLI)

- パッシブ クライアントの設定

- パッシブ クライアントについて

- 注意事項および制約事項

- パッシブ クライアントの設定(GUI)

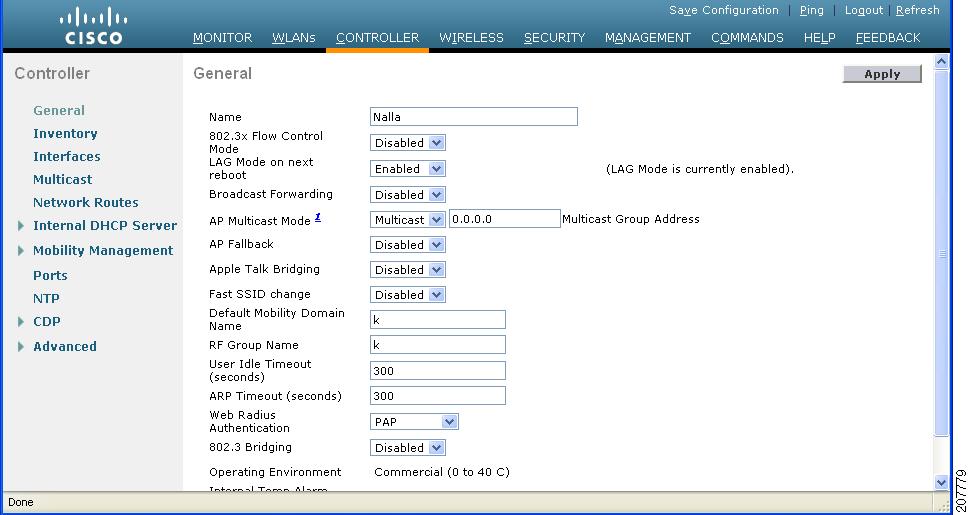

- マルチキャスト-マルチキャスト モードの有効化(GUI)

- コントロールでのグローバル マルチキャスト モードの有効化(GUI)

- コントローラでのパッシブ クライアント機能の有効化(GUI)

- パッシブ クライアントの設定(CLI)

- クライアント プロファイルの設定

- クライアント プロファイルについて

- 注意事項および制約事項

- クライアント プロファイルの設定

- クライアント プロファイルの設定(GUI)

- クライアント プロファイルの設定(CLI)

- WLAN ごとの RADIUS 送信元サポートの設定

- WLAN ごとの RADIUS 送信元サポートについて

- 注意事項および制約事項

- WLAN ごとの RADIUS 送信元サポートの設定(CLI)

- WLAN ごとの RADIUS 送信元サポートのステータスのモニタリング(CLI)

- リモート LAN の設定

- リモート LAN について

- 注意事項および制約事項

- リモート LAN の設定

- リモート LAN の設定(GUI)

- リモート LAN の設定(CLI)

この章の内容は、次のとおりです。

- WLAN について

- 注意事項および制約事項

- WLAN の作成

- WLAN の検索(GUI)

- WLAN ごとのクライアント カウントの設定

- DHCP の設定

- DHCP スコープの設定

- WLAN の MAC フィルタリングの設定

- ローカル MAC フィルタの設定

- 無効なクライアントのタイムアウトの設定

- インターフェイスへの WLAN の割り当て

- DTIM period の設定

- ピアツーピア ブロッキングの設定

- レイヤ 2 セキュリティの設定

- Static WEP と Dynamic WEP の両方をサポートする WLAN の設定

- Sticky PMKID キャッシュの設定

- CKIP の設定

- セッション タイムアウトの設定

- VPN パススルーを使用したレイヤ 3 セキュリティの設定

- Web 認証を使用したレイヤ 3 セキュリティの設定

- キャプティブ バイパスの設定

- MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定

- WLAN への QoS プロファイルの割り当て

- QoS Enhanced BSS の設定

- メディア セッション スヌーピングおよびレポートの設定

- Key Telephone System-Based CAC の設定

- ローミングしている音声クライアントのリアンカーの設定

- シームレスな IPv6 モビリティの設定

- Cisco Client Extensions の設定

- リモート LAN の設定

- AP グループの設定

- RF プロファイルの設定

- 802.1X 認証を使用した Web リダイレクトの設定

- NAC アウトオブバンド統合の設定

- パッシブ クライアントの設定

- クライアント プロファイルの設定

- WLAN ごとの RADIUS 送信元サポートの設定

- リモート LAN の設定

WLAN について

この機能により、ネットワーク管理者は Lightweight アクセス ポイント全体に対して、最大 512 の WLAN を制御できます。 各 WLAN には識別子である(1~512)WLAN ID、プロファイル名、および WLAN SSID があります。 すべてのコントローラは接続している各アクセス ポイントに対して最大 16 の WLAN を公開しますが、管理しやすくするため、最大 512 の WLAN を作成し、これらの WLAN を異なるアクセス ポイントに選択的に公開する(アクセス ポイント グループを使用)ことができます。

異なるサービス セット ID(SSID)または同じ SSID で WLAN を設定できます。 SSID は、コントローラがアクセスする必要がある特定の無線ネットワークを識別します。

注意事項および制約事項

- 最大 16 個の WLAN を各アクセス ポイント グループにアソシエートし、各グループに個々のアクセス ポイントを割り当てることができます。 各アクセス ポイントは、有効化されている WLAN のうち、そのアクセス ポイント グループに属する WLAN だけをアドバタイズします。 アクセス ポイント グループで無効化されている WLAN または別のグループに属する WLAN はアドバタイズしません。

- コントローラが VLAN トラフィックを正常にルーティングできるよう、WLAN と管理インターフェイスにはそれぞれ別の VLAN を割り当てることをお勧めします。

-

コントローラでは、同じ SSID の WLAN を区別するために、異なる属性が使用されます。 - 同じ SSID を持つ WLAN を作成するときには、各 WLAN に対して一意のプロファイル名を作成する必要があります。

- なし(オープン WLAN)

-

Static WEP または 802.1X

(注)

Static WEP と 802.1X は両方とも、ビーコン応答とプローブ応答で同じビットによってアドバタイズされるので、クライアントはこれらを区別できません。 したがって、同じ SSID を持つ複数の WLAN では、Static WEP と 802.1X の両方を使用できません。

- CKIP

- WPA/WPA2

- OfficeExtend アクセス ポイントはすべて同じアクセス ポイント グループ内にあり、このグループに含まれる WLAN は最大 15 個にする必要があります。 アクセス ポイント グループ内の OfficeExtend アクセス ポイントを持つコントローラは、パーソナルな SSID に対して割り当てられる WLAN が 1 つであるため、接続されている各 OfficeExtend アクセス ポイントに最大 15 個の WLAN しか公開しません。

-

Cisco FLEX 7500 シリーズ コントローラは、中央でスイッチされる WLAN の 802.1x セキュリティ バリアントをサポートしません。 たとえば、次のような設定は中央でスイッチされる WLAN で使用できません。 - EAP パススルーを使用する WLAN を設定する場合、および以前のコントローラ バージョンにダウングレードする場合は、ダウンロード プロセス中に XML 検証エラーが発生することがあります。 この問題は、EAP パススルーが旧リリースでサポートされていないために発生します。 設定は、デフォルトのセキュリティ設定(WPA2/802.1x)になります。

注意 |

一部のクライアントが複数のセキュリティ ポリシーで同じ SSID を検出すると WLAN に正しく接続できない場合があります。 この機能を使用する際は、十分注意してください。 |

WLAN の作成

WLAN の作成および削除(GUI)

WLAN の有効化および無効化(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | また、[WLANs] ページから、有効化または無効化する WLAN の左側のチェックボックスをオンにして、ドロップダウン リストから [Enable Selected] または [Disable Selected] を選択し、[Go] をクリックすることで、WLAN を有効化または無効化します。 |

| ステップ 3 | [Apply] をクリックします。 |

WLAN の作成および削除(CLI)

-

次のコマンドを入力して、新しい WLAN を作成します。

config wlan create

wlan_id {

profile_name |

foreign_ap}

ssid

(注)

ssid を指定しない場合、 profile_name パラメータがプロファイル名と SSID の両方に対して使用されます。

(注)

設定ウィザードで WLAN 1 を作成した場合、これは有効にされた状態で作成されています。 設定が完了するまでは、無効にしてください。 config wlan create コマンドを使用して WLAN を新しく作成する場合は、無効モードで作成されます。 設定が終了するまでは、無効のままにしてください。

(注)

有線ゲスト ユーザ用にゲスト LAN を作成する場合は、有線ゲスト アクセスの設定(CLI)セクションの手順に従ってください。 -

次のコマンドを入力して、WLAN を削除します。

config wlan delete {

wlan_id |

foreign_ap}

(注)

アクセス ポイント グループに割り当てられている WLAN を削除しようとすると、エラー メッセージが表示されます。 そのまま続行すると、アクセス ポイント グループとアクセス ポイントの無線から WLAN が削除されます。

WLAN の有効化および無効化(CLI)

次のコマンドを入力して、WLAN を有効にします(たとえば、WLAN に対する変更が終了した後)。

config wlan enable {wlan_id | foreign_ap | all}

(注)

コマンドが失敗した場合は、エラー メッセージ(「Request failed for wlan 10 - Static WEP key size does not match 802.1X WEP key size」など)が表示されます。次のコマンドを入力して、WLAN を無効にします(たとえば、WLAN を変更する前)。 config wlan disable {wlan_id | foreign_ap | all}

foreign_ap は、サードパーティ アクセス ポイントです。

(注)

管理インターフェイスおよび AP マネージャ インターフェイスが同じポートにマップされており、いずれも同じ VLAN のメンバである場合は、WLAN を無効にしてから、ポートマッピングをいずれかのインターフェイスに変更する必要があります。 管理インターフェイスと AP マネージャ インターフェイスが別々の VLAN に割り当てられている場合は、WLAN を無効にする必要はありません。

WLAN の表示(CLI)

WLAN の検索(GUI)

| ステップ 1 | [WLANs] ページで、[Change Filter] をクリックします。 [Add WLANs] ダイアログボックスが表示されます。 | ||

| ステップ 2 | 次のいずれかの操作を行います。 | ||

| ステップ 3 |

[Find]

をクリックします。 検索条件に一致した WLAN だけが [WLANs] ページに表示され、ページの上部の [Current Filter] フィールドに、リストを生成するために使用された検索条件(たとえば、None、Profile Name:user1、SSID:test1、Status:disabled)が指定されます。

|

WLAN ごとのクライアント カウントの設定

WLAN ごとのクライアント カウントの設定について

WLAN に接続できるクライアントの数に制限を設定できます。これは、コントローラに接続できるクライアントの数に制限があるシナリオで役立ちます。 たとえば、コントローラが WLAN 上の最大 256 個のクライアントに対応でき、これらのクライアントが企業ユーザ(従業員)およびゲスト ユーザ間で共有される場合について考えます。 特定の WLAN にアクセス可能なゲスト クライアントの数に制限を設定できます。 WLAN ごとに設定できるクライアントの数は、使用しているプラットフォームによって異なります。

注意事項および制約事項

- WLAN ごとのクライアントの最大数機能は、FlexConnect ローカル認証を使用する場合、サポートされません。

- WLAN ごとのクライアントの最大数機能は、接続モードのアクセス ポイントでのみサポートされます。

(注) |

サポートされているクライアント数の詳細については、コントローラの製品データ シートを参照してください。 |

WLAN ごとのクライアント カウントの設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | クライアント数を制限する WLAN の ID 番号をクリックします。 [WLANs > Edit] ページが表示されます。 |

| ステップ 3 |

[Advanced] タブで、[Maximum Allowed Clients] テキスト ボックスに入力します。 プラットフォームごとのサポートされるクライアントの最大数については、「注意事項および制約事項」の項を参照してください。 |

| ステップ 4 | [Apply] をクリックします。 |

WLAN ごとの最大クライアント数の設定(CLI)

| ステップ 1 | 次のコマンドを入力して、最大クライアント数を設定する WLAN ID を確認します。 |

| ステップ 2 |

次のコマンドを入力して、WLAN ごとの最大クライアント数を設定します。 config wlan max-associated-clients max-clients wlan-id |

各 WLAN の AP 無線ごとの最大クライアント数の設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | クライアント数を制限する WLAN の ID 番号をクリックします。 [WLANs > Edit] ページが表示されます。 |

| ステップ 3 | [Advanced] タブで、アクセス ポイント無線あたり使用できるクライアントの最大数を [Maximum Allowed Clients Per AP Radio] テキスト ボックスに入力します。 最大 200 のクライアントを設定できます。 |

| ステップ 4 | [Apply] をクリックして、変更を確定します。 |

各 WLAN の AP 無線ごとの最大クライアント数の設定(CLI)

| ステップ 1 |

次のコマンドを入力して、無線ごとの最大クライアント数を設定する WLAN ID を確認します。 show wlan summary リストから WLAN ID を取得します。 |

| ステップ 2 |

次のコマンドを入力して、WLAN ごとの最大クライアント数を設定します。 config wlan max-radio-clients client_count 最大 200 のクライアントを設定できます。 |

| ステップ 3 | 設定されているアソシエートされたクライアントの最大数を表示するには、show 802.11a コマンドを使用します。 |

DHCP の設定

Dynamic Host Configuration Protocol について

WLAN では、同じ Dynamic Host Configuration Protocol (DHCP) サーバまたは異なる DHCP サーバを使用するか、または DHCP サーバを使用しないように設定できます。 DHCP サーバには、内部 DHCP サーバと外部 DHCP サーバの 2 つのタイプがあります。

内部 DHCP サーバ

コントローラは、内部 DHCP サーバを持っています。 このサーバは、一般的に、DHCP サーバを持たないブランチ オフィスで使用されます。 無線ネットワークには、通常、コントローラと同じ IP サブネット上にある 10 台以下のアクセス ポイントが含まれます。 内部サーバは、ワイヤレス クライアント、ダイレクトコネクト アクセス ポイント、およびアクセス ポイントからリレーされた DHCP 要求に対して DHCP アドレスを提供します。 Lightweight アクセス ポイントのみサポートされています。 内部 DHCP サーバを使用する場合は、コントローラの管理インターフェイスの IP アドレスを DHCP サーバの IP アドレスとして設定する必要があります。

内部サーバでは、DHCP オプション 43 はサポートされていません。 したがって、アクセス ポイントは、ローカル サブネット ブロードキャスト、DNS、またはプライミングなどの別の方法を使用してコントローラの管理インターフェイスの IP アドレスを見つける必要があります。

内部 DHCP サーバ プールは、そのコントローラの無線クライアントだけをサポートし、他のコントローラのクライアントはサポートしません。 また、内部 DHCP サーバは、無線クライアントだけをサポートし、有線クライアントをサポートしません。

クライアントがコントローラの内部 DHCP サーバを使用する場合、IP アドレスは、再起動後には保持されません。 その結果、複数のクライアントに同じ IP アドレスが割り当てられることがあります。 IP アドレスの競合を解決するには、クライアントは既存の IP アドレスを解放し、新しいアドレスを要求する必要があります。

(注) |

クライアントが認証解除または削除された場合、DHCP Required 状態が原因でトラフィックが適切に転送されない場合があります。 この問題に対処するには、DHCP Required 状態が常に無効になるようにします。 |

(注) |

DHCPv6 は内部 DHCP サーバではサポートされません。 |

外部 DHCP サーバ

オペレーティング システムは、DHCP リレーをサポートする業界標準の外部 DHCP サーバを使用することにより、ネットワークに対しては DHCP リレーとして機能し、クライアントに対しては DHCP サーバとして機能するように設計されています。これは、各コントローラは、DHCP サーバに対しては DHCP リレー エージェントとして機能し、無線クライアントに対しては仮想 IP アドレスでの DHCP サーバとして機能することを意味します。

コントローラは DHCP サーバから取得したクライアント IP アドレスをキャプチャするため、コントローラ内、コントローラ間、およびサブネット間でのクライアント ローミング時に、各クライアントに対して同じ IP アドレスが保持されます。

(注) |

DHCP Assignment

DHCP はインターフェイスごとに、または WLAN ごとに設定できます。 特定のインターフェイスに割り当てられたプライマリ DHCP サーバのアドレスを使用することが推奨されます。

個々のインターフェイスに DHCP サーバを割り当てることができます。 管理インターフェイス、AP マネージャ インターフェイス、動的インターフェイスはプライマリおよびセカンダリ DHCP サーバに設定でき、サービス ポート インターフェイスは DHCP サーバを有効または無効にするように設定できます。

セキュリティに関する注意事項

高度なセキュリティが必要な場合は、すべてのクライアントが DHCP サーバから IP アドレスを取得するように設定してください。 この要件を適用するためには、すべての WLAN を DHCP Addr. Assignment Required 設定で設定して、クライアントの固定 IP アドレスが禁止されるようにします。 DHCP Addr. Assignment Required が選択されている場合、クライアントは DHCP を使って IP アドレスを取得する必要があります。 固定 IP アドレスを持つクライアントはすべて、ネットワーク上で許可されなくなります。 クライアントの DHCP プロキシとして動作するコントローラが、DHCP トラフィックを監視します。

(注) |

無線による管理をサポートする WLAN では、管理(デバイスサービシング)クライアントが DHCP サーバから IP アドレスを取得できるようにする必要があります。 |

セキュリティが多少劣ってもかまわない場合は、DHCP Addr. Assignment Required を無効に設定して WLAN を作成できます。 その後クライアントは、固定 IP アドレスを使用するか、指定された DHCP サーバの IP アドレスを取得するかを選択できます。

(注) |

DHCP アドレス 有線ゲスト LAN に対する Assignment Required は、サポートされていません。 |

また、DHCP Addr. Assignment Required を無効に設定して WLAN を作成できます。 これは、コントローラの DHCP プロキシがイネーブルの場合だけです。 プライマリおよびセカンダリ DHCP サーバを定義する必要はありません。 このような WLAN では、すべての DHCP 要求がドロップするため、クライアントは固定 IP アドレスを使用しなければなりません。 これらの WLAN は、無線接続による管理をサポートしていません。

注意事項および制約事項

DHCP の設定(GUI)

内部 DHCP サーバを使用する場合は、コントローラの管理インターフェイスの IP アドレスを DHCP サーバの IP アドレスとして設定する必要があります。

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 | ||||||

| ステップ 2 | インターフェイスを割り当てる WLAN の ID 番号をクリックします。 [WLANs > Edit]([General])ページが表示されます。 | ||||||

| ステップ 3 | [General] タブの [Status] チェックボックスをオフにし、[Apply] をクリックして WLAN を無効にします。 | ||||||

| ステップ 4 | WLAN の ID 番号を再度クリックします。 | ||||||

| ステップ 5 | [General] タブの [Interface] ドロップダウン リストから、この WLAN で使用するプライマリ DHCP サーバを設定したインターフェイスを選択します。 | ||||||

| ステップ 6 | [Advanced] タブを選択して、[WLANs > Edit]([Advanced])ページを開きます。 | ||||||

| ステップ 7 |

WLAN 上で、WLAN に割り当てられたインターフェイスの DHCP サーバ アドレスを上書きする DHCP サーバを定義する場合、[DHCP Server Override]

チェックボックスをオンにして、[DHCP Server IP Addr]

テキスト ボックスに目的の DHCP サーバの IP アドレスを入力します。 チェックボックスはデフォルトでは、無効になっています。

|

||||||

| ステップ 8 |

すべてのクライアントが DHCP サーバから IP アドレスを取得するよう設定するには、[DHCP Addr. Assignment Required]

チェックボックスをオンにします。 この機能が有効になっている場合、固定 IP アドレスを持つクライアントはネットワーク上で許可されません。 デフォルト値は [disabled] です。

|

||||||

| ステップ 9 | [Apply] をクリックして、変更を確定します。 | ||||||

| ステップ 10 | [General] タブの [Status] チェックボックスをオンにし、[Apply] をクリックして WLAN をもう一度有効にします。 | ||||||

| ステップ 11 | [Save Configuration] をクリックして、変更を保存します。 |

DHCP の設定(CLI)

| ステップ 1 | 次のコマンドを入力して、WLAN を無効にします。 | ||||

| ステップ 2 | この WLAN で使用するプライマリ DHCP サーバを設定したインターフェイスを指定するには、次のコマンドを入力します。 | ||||

| ステップ 3 |

WLAN 上で、WLAN に割り当てられたインターフェイスの DHCP サーバ アドレスを上書きする DHCP サーバを定義するには、次のコマンドを入力します。 config wlan dhcp_server wlan-id dhcp_server_ip_address

|

||||

| ステップ 4 | 次のコマンドを入力して、WLAN を再び有効にします。 |

DHCP のデバッグ(CLI)

DHCP スコープの設定

DHCP スコープについて

コントローラには組み込みの DHCP リレー エージェントがあります。 ただし、別個の DHCP サーバを持たないネットワーク セグメントを求められる場合、コントローラに IP アドレスとサブネット マスクを無線クライアントに割り当てる組み込みの DHCP スコープを設定できます。 一般に、1 つのコントローラには、それぞれある範囲の IP アドレスを指定する複数の DHCP スコープを設定できます。

DHCP スコープは内部 DHCP が機能するために必要となります。 コントローラで DHCP が定義された後、管理インターフェイス、AP マネージャ インターフェイス、動的インターフェイスのプライマリ DHCP サーバの IP アドレスをコントローラの管理インターフェイスにポイントできます。

注意事項および制約事項

DHCP スコープの設定(GUI)

| ステップ 1 |

[Controller]

> [Internal DHCP Server]

> [DHCP Scope]

を選択して、[DHCP Scopes] ページを開きます。 このページには、これまでに設定されたすべての DHCP スコープが表示されます。

|

||

| ステップ 2 | 新しい DHCP スコープを追加するには、[New] をクリックします。 [DHCP Scope > New] ページが表示されます。 | ||

| ステップ 3 | [Scope Name] テキスト ボックスに、新しい DHCP スコープの名前を入力します。 | ||

| ステップ 4 | [Apply] をクリックします。 DHCP Scopes ページが再度表示されたら、新しいスコープの名前をクリックします。 [DHCP Scope > Edit] ページが表示されます。 | ||

| ステップ 5 |

[Pool Start Address] テキスト ボックスに、クライアントに割り当てられた範囲の開始 IP アドレスを入力します。

|

||

| ステップ 6 |

[Pool End Address] テキスト ボックスに、クライアントに割り当てられた範囲の終了 IP アドレスを入力します。

|

||

| ステップ 7 | [Network] テキスト ボックスに、この DHCP スコープの対象となるネットワークの名前を入力します。 この IP アドレスは、[Interfaces] ページで設定されている、ネットマスクが適用された管理インターフェイスによって使用されます。 | ||

| ステップ 8 | [Netmask] テキスト ボックスに、すべての無線クライアントに割り当てられたサブネット マスクを入力します。 | ||

| ステップ 9 | [Lease Time] テキスト ボックスに、IP アドレスをクライアントに対して許可する時間(0 ~ 65536 秒)を入力します。 | ||

| ステップ 10 | [Default Routers] テキスト ボックスに、コントローラに接続しているオプション ルータの IP アドレスを入力します。 各ルータには、DHCP フォワーディング エージェントを含める必要があります。これにより、単一コントローラで複数のコントローラのクライアントを処理できます。 | ||

| ステップ 11 | [DNS Domain Name] テキスト ボックスに、1 つまたは複数の DNS サーバで使用する、この DHCP スコープのオプションのドメイン ネーム システム(DNS)ドメイン名を入力します。 | ||

| ステップ 12 | [DNS Servers] テキスト ボックスに、オプションの DNS サーバの IP アドレスを入力します。 各 DNS サーバは、この DHCP スコープで割り当てられた IP アドレスと一致するように、クライアントの DNS エントリを更新できる必要があります。 | ||

| ステップ 13 | [Netbios Name Servers] テキスト ボックスに、Internet Naming Service(WINS)サーバなど、オプションの Microsoft Network Basic Input Output System(NetBIOS)ネーム サーバの IP アドレスを入力します。 | ||

| ステップ 14 | [Status] ドロップダウン リストから、[Enabled] を選択してこの DHCP スコープを有効にするか、または [Disabled] を選択して無効にします。 | ||

| ステップ 15 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 16 | [Save Configuration] をクリックして、変更を保存します。 | ||

| ステップ 17 | [DHCP Allocated Leases] を選択して、無線クライアントの残りのリース時間を表示します。 [DHCP Allocated Lease] ページが表示され、無線クライアントの MAC アドレス、IP アドレス、および残りのリース時間が示されます。 |

DHCP スコープの設定(CLI)

| ステップ 1 |

次のコマンドを入力して、新しい DHCP スコープを作成します。 config dhcp create-scope scope

|

||

| ステップ 2 |

クライアントに割り当てられた範囲の開始および終了 IP アドレスを指定するには、次のコマンドを入力します。 config dhcp address-pool scope start end

|

||

| ステップ 3 | この DHCP スコープの対象となるネットワーク(ネットマスクが適用された管理インターフェイスによって使用される IP アドレス)およびすべての無線クライアントに割り当てられたサブネット マスクを指定するには、次のコマンドを入力します。 | ||

| ステップ 4 | 次のコマンドを入力して、クライアントに IP アドレスを許容する時間(0 ~ 65536 秒)を指定します。 | ||

| ステップ 5 |

コントローラに接続されているオプション ルータの IP アドレスを指定するには、次のコマンドを入力します。 config dhcp default-router scope router_1 [ router_2] [ router_3] 各ルータには、DHCP フォワーディング エージェントを含める必要があります。これにより、単一コントローラで複数のコントローラのクライアントを処理できます。 |

||

| ステップ 6 | 次のコマンドを入力して、1 つまたは複数の DNS サーバで使用する、この DHCP スコープのオプションのドメイン ネーム システム(DNS)ドメイン名を指定します。 | ||

| ステップ 7 |

次のコマンドを入力して、オプションの DNS サーバの IP アドレスを指定します。 config dhcp dns-servers scope dns1 [ dns2] [ dns3] 各 DNS サーバは、この DHCP スコープで割り当てられた IP アドレスと一致するように、クライアントの DNS エントリを更新できる必要があります。 |

||

| ステップ 8 |

次のコマンドを入力して、Internet Naming Service(WINS)サーバなど、オプションの Microsoft Network Basic Input Output System(NetBIOS)ネーム サーバの IP アドレスを指定します。 config dhcp netbios-name-server scope wins1 [ wins2] [ wins3] |

||

| ステップ 9 | 次のコマンドを入力して、この DHCP スコープを有効または無効にします。 | ||

| ステップ 10 | 次のコマンドを入力して、変更を保存します。 | ||

| ステップ 11 |

次のコマンドを入力して、設定されている DHCP スコープのリストを表示します。 Scope Name Enabled Address Range Scope 1 No 0.0.0.0 -> 0.0.0.0 Scope 2 No 0.0.0.0 -> 0.0.0.0 |

||

| ステップ 12 |

次のコマンドを入力して、特定のスコープの DHCP 情報を表示します。 Enabled....................................... No Lease Time.................................... 0 Pool Start.................................... 0.0.0.0 Pool End...................................... 0.0.0.0 Network....................................... 0.0.0.0 Netmask....................................... 0.0.0.0 Default Routers............................... 0.0.0.0 0.0.0.0 0.0.0.0 DNS Domain.................................... DNS........................................... 0.0.0.0 0.0.0.0 0.0.0.0 Netbios Name Servers.......................... 0.0.0.0 0.0.0.0 0.0.0.0 |

WLAN の MAC フィルタリングについて

クライアント認可または管理者認可に MAC フィルタリングを使用する場合は、WLAN レベルで先に有効にしておく必要があります。 任意の WLAN でローカル MAC アドレス フィルタリングを使用する予定がある場合は、この項のコマンドを使用して WLAN の MAC フィルタリングを設定します。

MAC フィルタリングの有効化

WLAN 上で MAC フィルタリングを有効にするには、次のコマンドを使用します。

- MAC フィルタリングを有効にするには、 config wlan mac-filtering enable wlan_id コマンドを入力します。

- WLAN の MAC フィルタリングが有効になっていることを確認するには、 show wlan コマンドを入力します。

MAC フィルタリングを有効にすると、WLAN に追加した MAC アドレスにのみ WLAN への join が許可されます。 追加されていない MAC アドレスは、WLAN への join が許可されません。

ローカル MAC フィルタについて

コントローラには MAC フィルタリング機能が組み込まれています。これは、RADIUS authorization サーバで提供されるものとよく似ています。 GUI または CLI を使用して MAC フィルタを設定できます。

ローカル MAC フィルタの設定(CLI)

- コントローラに MAC フィルタ エントリを作成するには、 config macfilter add mac_addr wlan_id [ interface_name] [ description] [ IP_addr] コマンドを入力します。 次のパラメータはオプションです。

- IP アドレスを既存の MAC フィルタ エントリに割り当てるには、 config macfilter ip-address mac_addr IP_addr コマンドを入力します( config macfilter add コマンドで割り当てられていない場合)。

- MAC アドレスが WLAN に割り当てられていることを確認するには、 show macfilter コマンドを入力します。

注意事項および制約事項

無効なクライアントのタイムアウトの設定

無効なクライアントに対してタイムアウトを設定できます。 アソシエートしようとした際に認証で 3 回失敗したクライアントは、それ以降のアソシエーションの試みでは自動的に無効にされます。 タイムアウト期間が経過すると、クライアントは認証の再試行を許可され、アソシエートすることができます。このとき、認証に失敗すると再び排除されます。 無効なクライアントに対してタイムアウトを設定するには、次のコマンドを使用します。

無効なクライアントのタイムアウトの設定(CLI)

インターフェイスへの WLAN の割り当て

DTIM period の設定

DTIM period について

802.11a/n ネットワークおよび 802.11b/g/n ネットワークの場合、Lightweight アクセス ポイントは、Delivery Traffic Indication Map(DTIM)と同期する一定間隔でビーコンをブロードキャストします。 アクセス ポイントでビーコンがブロードキャストされると、DTIM period で設定した値に基づいて、バッファされたブロードキャスト フレームおよびマルチキャスト フレームが送信されます。 この機能により、ブロードキャスト データやマルチキャスト データが予想されると、適切なタイミングで省電力クライアントを再起動できます。

通常、DTIM の値は 1(ブロードキャスト フレームおよびマルチキャスト フレームはビーコンのたびに送信)または 2(ビーコン 1 回おきに送信)のいずれかに設定されます。 たとえば、802.11a/n または 802.11b/g/n のネットワークのビーコン期間が 100ms で DTIM 値が 1 に設定されていると、アクセス ポイントは、バッファされたブロードキャスト フレームおよびマルチキャスト フレームを毎秒 10 回送信します。 ビーコン期間が 100ms で DTIM 値が 2 に設定されていると、アクセス ポイントは、バッファされたブロードキャスト フレームおよびマルチキャスト フレームを毎秒 5 回送信します。 ブロードキャスト フレームおよびマルチキャスト フレームの頻度を考慮して、VoIP を含むアプリケーションに適したいずれかの設定を使用できます。

ただし、802.11a/n または 802.11b/g/n のすべてのクライアントで省電力モードが有効になっている場合は、DTIM 値を最大 255 まで設定できます(ブロードキャスト フレームおよびマルチキャスト フレームは 255 回のビーコンで 1 回送信)。 クライアントは DTIM 期間に達したときのみリッスンする必要があるため、ブロードキャストとマルチキャストをリッスンする頻度を少なく設定することで、結果的にバッテリー寿命を長くできます。 たとえば、ビーコン周期が 100 ms で DTIM 値が 100 に設定されていると、アクセス ポイントは、バッファされたブロードキャスト フレームおよびマルチキャスト フレームを 10 秒おきに送信するので、省電力クライアントを再起動してブロードキャストとマルチキャストをリッスンするまでのスリープ時間が長くなり、結果的にバッテリ寿命が長くなります。

(注) |

ビーコン期間は、コントローラでミリ秒単位で指定され、ソフトウェアによって、802.11 単位時間(TU)(1 TU = 1.024 ミリ秒)に、内部的に変換されます。 Cisco の 802.11n アクセス ポイントでは、この値は直近の 17 TU の倍数に丸められます。 このため、たとえば、100 ミリ秒に設定されたビーコン期間は、実際には、104 ms のビーコン期間になります。 |

多くのアプリケーションでは、ブロードキャスト メッセージとマルチキャスト メッセージとの間隔を長くすると、プロトコルとアプリケーションのパフォーマンスが低下します。 省電力クライアントをサポートしている 802.11a/n ネットワークおよび 802.11b/g/n ネットワークでは、DTIM 値を小さく設定することを推奨します。

コントローラ ソフトウェア リリース 5.0 以降では、特定の WLAN 上の 802.11a/n および 802.11b/g/n 無線ネットワークの DTIM 期間を設定できます。 以前のソフトウェア リリースでは、DTIM period は無線ネットワークごとにのみ設定され、WLAN ごとに設定できませんでした。 この変更により、各 WLAN に異なる DTIM period を設定できるようになりました。 たとえば、音声 WLAN とデータ WLAN に異なる DTIM 値を設定できます。

注意事項および制約事項

コントローラ ソフトウェアをリリース 5.0 以降にアップグレードすると、無線ネットワークに対して設定されていた DTIM 期間が、そのコントローラのすべての既存の WLAN にコピーされます。

DTIM period の設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | DTIM period を設定する WLAN の ID 番号をクリックします。 |

| ステップ 3 | [Status] チェックボックスをオフにしてこの WLAN を無効にします。 |

| ステップ 4 | [Apply] をクリックして、変更を確定します。 |

| ステップ 5 | [Advanced] タブを選択して、[WLANs > Edit]([Advanced])ページを開きます。 |

| ステップ 6 | DTIM Period の下の 802.11a/n テキスト ボックスと 802.11b/g/n テキスト ボックスに 1 ~ 255 までの値を入力します。 デフォルト値は 1(ブロードキャスト フレームおよびマルチキャスト フレームはビーコンのたびに送信)です。 |

| ステップ 7 | [Apply] をクリックして、変更を確定します。 |

| ステップ 8 | [General] タブを選択して、[WLANs > Edit]([General])ページを開きます。 |

| ステップ 9 | [Status] チェックボックスをオンにして、この WLAN を再び有効にします。 |

| ステップ 10 | [Save Configuration] をクリックして、変更を保存します。 |

DTIM period の設定(CLI)

| ステップ 1 | 次のコマンドを入力して、WLAN を無効にします。 |

| ステップ 2 |

次のコマンドを入力して、特定の WLAN 上の 802.11a/n または 802.11b/g/n の無線ネットワークのいずれかに DTIM period を設定します。 config wlan dtim { 802.11a | 802.11b} dtim wlan_id dtim の値は、1 ~ 255(両端の値を含む)です。 デフォルト値は 1(ブロードキャスト フレームおよびマルチキャスト フレームはビーコンのたびに送信)です。 |

| ステップ 3 | 次のコマンドを入力して、WLAN を再び有効にします。 |

| ステップ 4 |

次のコマンドを入力して、変更を保存します。 save config |

| ステップ 5 |

次のコマンドを入力して、DTIM period を確認します。 WLAN Identifier.................................. 1 Profile Name..................................... employee1 Network Name (SSID).............................. employee Status........................................... Enabled ... DTIM period for 802.11a radio.................... 1 DTIM period for 802.11b radio.................... 1 Local EAP Authentication...................... Disabled ... |

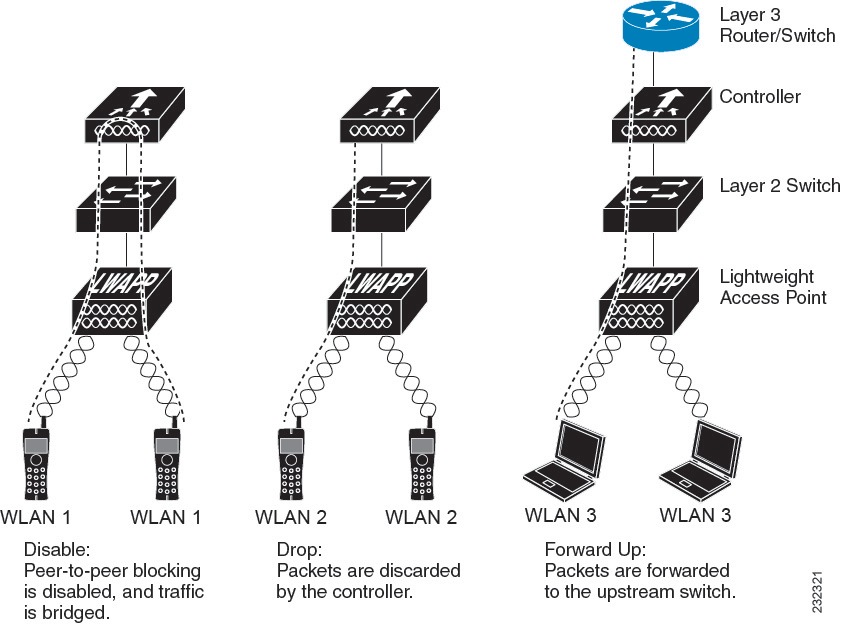

ピアツーピア ブロッキングについて

ローカル スイッチングの WLAN にアソシエートされたクライアントに対して、ピアツーピアブロッキングがサポートされます。 WLAN ごとに、ピアツーピア設定がコントローラによって FlexConnect AP にプッシュされます。

4.2 以前のコントローラのソフトウェア リリースでは、ピアツーピア ブロッキングはすべての WLAN 上のすべてのクライアントにグローバルに適用され、それによって同じ VLAN 上の 2 つのクライアント間のトラフィックが、コントローラでブリッジされるのではなく、アップストリーム VLAN に転送されていました。 この動作の結果、スイッチはパケットを受け取ったのと同じポートからパケットを転送しないため、通常アップストリーム スイッチでトラフィックがドロップされます。

注意事項および制約事項

- 4.2 以前のコントローラのソフトウェア リリースでは、コントローラはアドレス解決プロトコル(ARP)要求ストリームを転送します(他のすべてのトラフィックと同様)。 コントローラのソフトウェア リリース 4.2 以降では、ARP 要求は、ピアツーピア ブロッキングに設定された動作に従ってダイレクトされます。

- ピアツーピア ブロッキングは、マルチキャスト トラフィックには適用されません。

- 以前のリリースから、グローバル ピアツーピア ブロッキングをサポートしているコントローラ ソフトウェア リリース 4.2 以降にアップグレードすると、各 WLAN はトラフィックをアップストリーム VLAN に転送するピアツーピア ブロッキング処理で設定されます。

- FlexConnect では、特定の FlexConnect AP または AP のサブセットのみにソリューションのピアツーピア ブロッキング設定を適用することはできません。 これは、SSID をブロードキャストするすべての FlexConnect AP に適用されます。

- 中央スイッチングのクライアントに対応する統合ソリューションではピアツーピア アップストリーム転送がサポートされます。 しかし、これは FlexConnect ソリューションでサポートされません。 これはピア ツー ピア ドロップとして処理され、クライアント パケットはドロップされます。

- 中央スイッチングのクライアントに対応する統合ソリューションでは、別々の AP にアソシエートされたクライアントに対するピアツーピア ブロッキングがサポートされます。 ただし、このソリューションでは、同一の AP に接続するクライアントだけがターゲットとなります。 FlexConnect ACL は、この制限の回避策として使用できます。

ピアツーピア ブロッキングの設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 | ||||

| ステップ 2 | ピアツーピア ブロッキングを設定する WLAN の ID 番号をクリックします。 | ||||

| ステップ 3 | [Advanced] タブを選択して、[WLANs > Edit]([Advanced])ページを開きます。 | ||||

| ステップ 4 |

[P2P Blocking] ドロップダウン リストから、次のオプションのいずれかを選択します。

|

||||

| ステップ 5 | [Apply] をクリックして、変更を確定します。 | ||||

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 |

ピアツーピア ブロッキングの設定(CLI)

| ステップ 1 |

WLAN のピアツーピア ブロッキングを設定するには、次のコマンドを入力します。 config wlan peer-blocking { disable | drop | forward-upstream} wlan_id |

| ステップ 2 | 次のコマンドを入力して、変更を保存します。 |

| ステップ 3 |

次のコマンドを入力して、WLAN のピアツーピア ブロッキングのステータスを参照します。 WLAN Identifier.................................. 1 Profile Name..................................... test Network Name (SSID).............................. test Status........................................... Enabled ... ... ... Peer-to-Peer Blocking Action..................... Disabled Radio Policy..................................... All Local EAP Authentication...................... Disabled |

Static WEP キーの設定(CLI)

コントローラでは、アクセス ポイント上で Static WEP キーを制御できます。 WLAN の Static WEP を設定するには、次のコマンドを使用します。

- 次のコマンドを入力して、802.1X 暗号化を無効にします。 config wlan security 802.1X disable wlan_id

-

次のコマンドを入力して、40/64 ビットまたは 104/128 ビット WEP キーを設定します。

config wlan security static-wep-key encryption

wlan_id {

40 |

104} {

hex |

ascii}

key

key_index

- 40/64 ビットまたは 104/128 ビット暗号化を指定するには、 40 または 104 オプションを使用します。 デフォルトの設定は、104/128 です。

- WEP キーの文字形式を指定するには、 hex または ascii オプションを使用します。

- 40 ビット/64 ビット WEP キーの場合は 10 桁の 16 進数(0 ~ 9、a ~ f、または A ~ F の組み合わせ)または印刷可能な 5 つの ASCII 文字を入力します。または、104 ビット/128 ビット キーの場合は 26 桁の 16 進数または 13 の ASCII 文字を入力します。

- キー インデックス( キー スロットとも呼ばれます)を入力します。 デフォルト値は 0 で、これはキー インデックス 1 に相当します。有効な値は 0 ~ 3(キー インデックス 1 ~ 4)です。

802.1X 動的キーおよび認可の設定(CLI)

コントローラでは、アクセス ポイント上で Extensible Authentication Protocol(EAP; 拡張認証プロトコル)を使用する 802.1X Dynamic WEP キーを制御できます。また、WLAN の 802.1X ダイナミック キー設定をサポートしています。

(注) |

Lightweight アクセス ポイントとワイヤレス クライアントで LEAP を使用するには、CiscoSecure Access Control Server(ACS)を設定する際に RADIUS サーバ タイプとして [Cisco-Aironet] を選択することを確認します。 |

- 各無線 LAN のセキュリティ設定を確認するには、次のコマンドを入力します。 show wlan wlan_id 新しい WLAN のデフォルトのセキュリティ設定は、ダイナミック キーが有効な 802.1X です。 レイヤ 2 の堅牢なポリシーを維持するには、802.1X を WLAN 上で設定したままにします。

- 次のコマンドを入力して、802.1X 暗号化を無効または有効にします。 config wlan security 802.1X {enable | disable} wlan_id 802.1X 認証を有効にした後、コントローラから、ワイヤレス クライアントと認証サーバとの間で EAP 認証パケットが送信されます。 このコマンドにより、すべての EAP タイプのパケットは、コントローラとの送受信が可能になります。

- 次のコマンドを入力して、WLAN の 802.1X 暗号化レベルを変更します。 config wlan security 802.1X encryption wlan_id [ 0 | 40 | 104]

802.11r の高速移行について

高速ローミングの IEEE 標準である 802.11r は、クライアントがターゲット AP にローミングする前でも、新しい AP との最初のハンドシェイクが実行される、高速移行(FT)と呼ばれるローミングの新しい概念が導入されています。 初期ハンドシェイクによって、クライアントと AP が事前に Pairwise Transient Key(PTK)計算をできるようになります。 これらの PTK キーは、クライアントが新しいターゲット AP の再アソシエーション要求または応答の交換をした後で、クライアントと AP に適用されます。

FT キー階層は、クライアントが各 AP での再認証なしで、AP 間の高速 BSS 移行ができるように設計されています。 WLAN 設定には、FT(高速移行)と呼ばれる、新しい認証キー管理(AKM)タイプが含まれています。

クライアントのローミング方法

注意事項および制約事項

- この機能はメッシュ アクセス ポイントでサポートされません。

-

FlexConnect モードのアクセス ポイントの場合、 - この機能は、Cisco 600 シリーズ OfficeExtend アクセス ポイントなどの Linux ベースの AP ではサポートされません。

- 802.11r クライアント アソシエーションは、スタンドアロン モードのアクセス ポイントではサポートされません。

- 802.11r 高速ローミングは、スタンドアロン モードのアクセス ポイントではサポートされません。

- ローカル認証 WLAN と中央認証 WLAN 間の 802.11r 高速ローミングはサポートされていません。

- クライアントがスタンドアロン モードの Over-the-DS 事前認証を使用する場合、802.11r 高速ローミングはサポートされません。

- EAP LEAP 方式はサポートされません。 WAN リンク遅延は、最大 2 秒間にアソシエーション時間を抑制します。

- スタンドアロン AP からクライアントへのサービスは、セッション タイマーが切れるまでサポートされます。

- TSpec は 802.11r 高速ローミングではサポートされません。 したがって、RIC IE の処理はサポートされません。

- WAN リンク遅延がある場合、高速ローミングも遅延します。 音声またはデータの最大遅延を確認する必要があります。 コントローラは、無線および Over-the-DS DS 方式の両方をローミングする間、802.11r 高速移行の認証要求を処理します。

- この機能は、オープンで WPA2 設定の WLAN でのみサポートされます。

- レガシー クライアントは、Robust Security Network Information Exchange(RSN IE)の解析を担当するサプリカントのドライバが古く、IE 内の追加 AKM を認識しない場合、802.11r が有効にされている WLAN にアソシエートできません。 この制限のため、クライアントは、WLAN にアソシエーション要求を送信できません。 ただし、これらのクライアントは、非 802.11r WLAN とアソシエートできます。 802.11r 対応クライアントは、802.11r と 802.11i の両方の認証キー管理スイートが有効にされている WLAN の 802.11i クライアントとしてアソシエートできます。 回避策は、レガシー クライアントのドライバを新しい 802.11r AKM で動作するようにするか、またはアップグレードすることです。そうすることで、レガシー クライアントは、802.11r 対応 WLAN と正常にアソシエートできます。 もう 1 つの回避策は、同じ名前で異なるセキュリティ設定(FT および非 FT)の 2 つの SSID を持つことです。

- 高速移行のリソース要求プロトコルは、クライアントがこのプロトコルをサポートしていないため、サポートされません。 また、リソース要求プロトコルはオプションのプロトコルです。

- サービス不能(DoS)攻撃を回避するため、各コントローラでは、異なる AP と最大 3 つの高速移行ハンドシェイクが可能です。

802.11r の高速移行の設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | WLAN ID をクリックして、[WLANs > Edit] ページを開きます。 |

| ステップ 3 | [Security] > [Layer 2] タブを選択します。 |

| ステップ 4 |

[Layer 2 Security] ドロップダウン リストから、[WPA+WPA2] を選択します。 高速移行の認証キーの管理パラメータが表示されます。 |

| ステップ 5 | [Fast Transition] チェックボックスを選択または選択解除して、WLAN の高速移行を有効または無効にします。 |

| ステップ 6 |

[Over the DS] チェックボックスを選択または選択解除して、分散システム経由の高速移行を有効または無効にします。 このオプションは、高速移行を有効にした場合だけ使用できます。 |

| ステップ 7 |

[Reassociation Timeout] ボックスに、AP へのクライアントの再アソシエーション試行がタイムアウトになる秒数を入力します。 有効範囲は 1 ~ 100 秒です。 このオプションは、高速移行を有効にした場合だけ使用できます。 |

| ステップ 8 | 認証キー管理の場合は、[FT 802.1X] 、または [FT PSK] を選択します。 対応するチェックボックスを選択するかまたは選択解除して、キーを有効または無効にします。 [FT PSK] チェックボックスを選択する場合、[PSK Format] ドロップダウン リストから [ASCII] または [Hex] を選択して、キー値を入力します。 |

| ステップ 9 | [WPA gtk-randomize State] ドロップダウン リストで [Enable] または [Disable] を選択して、WPA グループの一時的なキー(GTK)randomize state を設定します。 |

| ステップ 10 | [Apply] をクリックして設定値を保存します。 |

802.11r の高速移行の設定(CLI)

| ステップ 1 |

802.11r 高速移行パラメータを有効または無効にするには、config wlan security ft {enable | disable} wlan-id コマンドを使用します。 デフォルトで、高速移行は無効です。 |

| ステップ 2 |

分散システム上の 802.11r 高速移行パラメータを有効または無効にするには、config wlan security ft over-the-ds {enable | disable} wlan-id コマンドを使用します。 デフォルトで、分散システム上の高速移行は無効です。 |

| ステップ 3 |

事前共有キー(PSK)を使用した高速移行の認証キー管理を有効または無効にするには、config wlan security wpa akm ft-psk {enable | disable} wlan-id コマンドを使用します。 デフォルトで、PSK を使用した認証キー管理は無効です。 |

| ステップ 4 |

802.1X を使用した高速移行の認証キー管理を有効または無効にするには、config wlan security wpa akm ft-802.1X {enable | disable} wlan-id コマンドを使用します。 デフォルトで、802.1X を使用した認証キー管理は無効です。 |

| ステップ 5 |

802.11r 高速移行の再アソシエーション タイムアウトを有効または無効にするには、config wlan security ft reassociation-timeouttimeout-in-seconds wlan-id コマンドを使用します。 有効範囲は 1 ~ 100 秒です。 再アソシエーション タイムアウトのデフォルト値は 20 秒です。 |

| ステップ 6 |

分散システム上の高速移行の認証キー管理を有効または無効にするには、config wlan security wpa akm ft over-the-ds {enable | disable} wlan-id コマンドを使用します。 デフォルトで、分散システム上の高速移行の認証キー管理は無効です。 |

| ステップ 7 | クライアントの高速移行の設定を表示するには、show client detailed client-mac コマンドを使用します。 |

| ステップ 8 | WLAN の高速移行の設定を表示するには、show wlan wlan-id コマンドを使用します。 |

| ステップ 9 | 高速移行イベントのデバッグを有効または無効にするには、debug ft events {enable | disable} コマンドを使用します。 |

| ステップ 10 | 高速移行のキー生成のデバッグを有効または無効にするには、debug ft keys {enable | disable} コマンドを使用します。 |

802.11r BSS の高速移行のトラブルシューティング

| 症状 | 解決策 |

|---|---|

| 非 802.11r レガシー クライアントはすでに接続していません。 | WLAN で FT が有効であるかどうかを確認します。 その場合、非 FT WLAN が作成される必要があります。 |

| WLAN を設定する場合、FT 設定オプションは表示されません。 | WPA2 を使用されているかどうかを確認します(802.1x/PSK)。 FT は WPA2 SSID およびオープン SSID だけでサポートされます。 |

| 802.11r クライアントは、新しいコントローラにレイヤ 2 のローミングを実行するときに、再認証するとおもわれます。 | コントローラの GUI で、[WLANs] > [WLAN Name] > [Security] > [Layer 2] と移動して、再認証タイムアウトがデフォルトの 20 よりも小さくなっているかどうか確認します。 |

802.1X 認証への MAC 認証フェールオーバーの設定

クライアントに対する Static WEP による MAC 認証が失敗したときに、802.1X 認証を開始するようにコントローラを設定できます。 RADIUS サーバが、クライアントを認証解除する代わりにクライアントからのアクセス要求を拒否した場合、コントローラは 802.1X 認証を受けることをクライアントに強制できます。 クライアントが 802.1X 認証にも失敗した場合、クライアントは認証解除されます。

MAC 認証が成功し、クライアントが 802.1X 認証を要求する場合、クライアントがデータ トラフィックの送信を許可されるには、802.1X 認証をパスする必要があります。 クライアントが 802.1X 認証を選択しない場合、クライアントが MAC 認証にパスすれば、クライアントは認証を宣言されます。

802.1X 認証への MAC 認証フェールオーバーの設定(GUI)

| ステップ 1 |

を選択して、[WLANs > Edit] ページを開きます。 |

| ステップ 2 | [Security] タブで、[Layer 2] タブをクリックします。 |

| ステップ 3 | [MAC Filtering] チェックボックスを選択します。 |

| ステップ 4 | [Mac Auth or Dot1x] チェックボックスをオンにします。 |

802.1X 認証への MAC 認証フェールオーバーの設定(CLI)

|

config wlan security 802.1X on-macfilter-failure {enable | disable} wlan-id |

Static WEP と Dynamic WEP の両方をサポートする WLAN について

Static WEP キーをサポートする WLAN は 4 つまで設定できます。また、これらすべての Static WEP WLAN に Dynamic WEP も設定できます。 Static WEP と Dynamic WEP を両方サポートする WLAN を設定する際の留意事項は次のとおりです。

WPA1 と WPA2

Wi-Fi 保護アクセス(WPA または WPA1)および WPA2 は、無線 LAN システム用のデータ保護とアクセス コントロールを提供する Wi-Fi Alliance の規格ベースのセキュリティ ソリューションです。 WPA1 は、IEEE 802.11i 規格に準拠していますが、規格の承認前に実装されたものです。これに対して、WPA2 は、承認された IEEE 802.11i 規格が Wi-Fi Alliance によって実装されています。

WPA1 のデフォルトでは、データの保護に Temporal Key Integrity Protocol(TKIP)および Message Integrity Check(MIC)が使用されますが、WPA2 では Counter Mode with Cipher Block Chaining Message Authentication Code Protocol を使用したより強力な Advanced Encryption Standard 暗号化アルゴリズム(AES-CCMP)が使用されます。 WPA1 および WPA2 のデフォルトでは、両方とも 802.1X を使用して認証キー管理を行います。 ただし、次のオプションも使用できます。

- 802.1X:IEEE によって定義された無線 LAN セキュリティの規格。802.1X for 802.11、または単に 802.1X と呼ばれます。 802.1X をサポートするアクセス ポイントは、無線ネットワークを介して通信を行う相手となるワイヤレス クライアントおよび認証サーバ(RADIUS サーバなど)との間のインターフェイスとして機能します。 [802.1X] が選択されている場合は、802.1X クライアントのみがサポートされます。

- PSK:PSK(WPA 事前共有キーまたは WPA パスフレーズとも呼ばれます)を選択した場合は、事前共有キー(またはパスフレーズ)を設定する必要があります。 このキーは、クライアントと認証サーバの間で Pairwise Master Key(PMK; ペアワイズ マスター キー)として使用されます。

-

CCKM:Cisco Centralized Key Management(CCKM)では、迅速なキーの再生成技術を使用しています。この技術を使用すると、クライアントは、通常 150 ミリ秒(ms)以下で、コントローラを経由せずにあるアクセス ポイントから別のアクセス ポイントにローミングできます。 CCKM により、クライアントが新しいアクセス ポイントと相互に認証を行い、再アソシエーション時に新しいセッション キーを取得するために必要な時間が短縮されます。 CCKM の迅速かつ安全なローミングでは、無線 VoIP、Enterprise Resource Planning(ERP)、Citrix ベースのソリューションなどの時間依存型のアプリケーションにおいて、認識できるほどの遅延は発生しません。 CCKM は、CCXv4 に準拠する機能です。 CCKM が選択されている場合は、CCKM クライアントのみがサポートされます。

CCKM を有効にすると、アクセス ポイントの動作は、高速ローミングのコントローラと次の点で異なります。

- クライアントから送信されるアソシエーション要求の Robust Secure Network Information Element(RSN IE)で CCKM が有効になっているものの、CCKM IE がエンコードされておらず、PMKID だけが RSN IE でエンコードされている場合、コントローラは完全な認証を行いません。 代わりに、コントローラは PMKID を検証し、フォーウェイ ハンドシェイクをします。

- クライアントから送信されるアソシエーション要求の RSN IE で CCKM が有効になっているものの、CCKM IE がエンコードされておらず、PMKID だけが RSN IE でエンコードされている場合でも、AP は完全な認証を行います。 CCKM が RSN IE で有効になっている場合、このアクセス ポイントではアソシエーション要求と一緒に送信される PMKID は使用されません。

- 802.1X+CCKM—通常の動作状態の間、802.1X が有効になっているクライアントは、主要な RADIUS サーバとの通信を含む完全な 802.1X 認証を実行することにより、新しいアクセス ポイントとの相互認証を行います。 ただし、802.1X および CCKM の迅速で安全なローミング用に WLAN を設定した場合、CCKM が有効になっているクライアントは、RADIUS サーバに対して再認証せずに、あるアクセス ポイントから別のアクセス ポイントに安全にローミングを行います。 このオプションが選択されている場合、CCKM クライアントと非 CCKM クライアントの両方がサポートされるため、802.1X+CCKM はオプションの CCKM と見なされます。

単一の WLAN では、WPA1、WPA2、および 802.1X/PSK/CCKM/802.1X+CCKM のクライアントに join を許可できます。 このような WLAN のアクセス ポイントはいずれも、ビーコンとプローブ応答で WPA1、WPA2、および 802.1X/PSK/CCKM/ 802.1X+CCKM 情報要素をアドバタイズします。 WPA1 または WPA2、あるいは両方を有効にした場合は、データ トラフィックを保護するために設計された 1 つまたは 2 つの暗号方式(暗号化アルゴリズム)を有効にすることもできます。 具体的には、WPA1 または WPA2、あるいはその両方に対して、AES または TKIP、またはその両方を有効にすることができます。 TKIP は WPA1 のデフォルト値で、AES は WPA2 のデフォルト値です。

注意事項および制約事項

- OEAP 600 シリーズはクライアントの高速ローミングをサポートしません。 デュアル モードの音声クライアントは、OEAP602 アクセス ポイントの 2 つのスペクトラム間をローミングするときに、コール品質が低下します。 1 帯域だけで接続するために、音声デバイスを 2.4 GHz または 5.0 GHz 設定することを推奨します。

- コントローラ ソフトウェア リリース 4.2 以降では、CCX バージョン 1 ~ 5 をサポートしています。 CCX サポートは、コントローラ上の各 WLAN について自動的に有効となり、無効にできません。 コントローラは、クライアント データベースにクライアントの CCX バージョンを格納し、これを使用してクライアントの機能を制限します。 CCKM を使用するには、クライアントで CCXv4 または v5 をサポートする必要があります。 CCX の詳細については、「Cisco Client Extensions の設定」の項を参照してください。

WPA1+WPA2 の設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 | ||||

| ステップ 2 | 必要な WLAN の ID 番号をクリックして、[WLANs > Edit] ページを開きます。 | ||||

| ステップ 3 | [Security] タブおよび [Layer 2] タブを選択して、[WLANs > Edit]([Security] > [Layer 2])ページを開きます。 | ||||

| ステップ 4 | [Layer 2 Security] ドロップダウン リストから [WPA+WPA2] を選択します。 | ||||

| ステップ 5 |

[WPA+WPA2 Parameters] で、[WPA Policy]

チェックボックスをオンにして WPA1 を有効にするか、[WPA2 Policy]

チェックボックスをオンにして WPA2 を有効にするか、または両方のチェックボックスをオンにして WPA1 と WPA2 を両方有効にします。

|

||||

| ステップ 6 | WPA1、WPA2、またはその両方に対して、AES データ暗号化を有効にする場合は [AES] チェックボックスをオンにし、TKIP データ暗号化を有効にする場合は [TKIP] チェックボックスをオンにします。 WPA1 および WPA2 のデフォルト値は、それぞれ TKIP および AES です。 | ||||

| ステップ 7 |

[Auth

Key Mgmt]

ドロップダウン リストから、[802.1X]、[CCKM]、[PSK]、または

[802.1X+CCKM]

のいずれかのキー管理方式を選択します。

|

||||

| ステップ 8 |

ステップ 7 で [PSK] を選択した場合は、[PSK Format] ドロップダウン リストから [ASCII]

または [HEX]

を選択し、空のテキスト ボックスに事前共有キーを入力します。 WPA の事前共有キーには、8 ~ 63 個の ASCII テキスト文字、または 64 桁の 16 進数文字が含まれている必要があります。

|

||||

| ステップ 9 | [Apply] をクリックして、変更を確定します。 | ||||

| ステップ 10 | [Save Configuration] をクリックして、変更を保存します。 |

WPA1+WPA2 の設定(CLI)

| ステップ 1 | 次のコマンドを入力して、WLAN を無効にします。 | ||

| ステップ 2 | 次のコマンドを入力して、WLAN の WPA を有効または無効にします。 | ||

| ステップ 3 | 次のコマンドを入力して、WLAN の WPA1 を有効または無効にします。 | ||

| ステップ 4 | WLAN の WPA2 を有効または無効にするには、次のコマンドを入力します。 | ||

| ステップ 5 | WPA1 または WPA2 に対して AES または TKIP データ暗号化を有効または無効にするには、次のコマンドを入力します。 | ||

| ステップ 6 |

802.1X、PSK、または CCKM 認証キー管理を有効または無効にするには、次のコマンドを入力します。 config wlan security wpa akm { 802.1X | psk | cckm} { enable | disable} wlan_id |

||

| ステップ 7 |

ステップ 6 で PSK を有効にした場合は、次のコマンドを入力して事前共有キーを指定します。 config wlan security wpa akm psk set-key { ascii | hex} psk-key wlan_id WPA の事前共有キーには、8 ~ 63 個の ASCII テキスト文字、または 64 桁の 16 進数文字が含まれている必要があります。 |

||

| ステップ 8 |

高速移行に対して認証キー管理スイートを有効または無効にするには、次のコマンドを入力します。 config wlan security wpa akm ft {802.1X | psk} {enable | disable} wlan_id

|

||

| ステップ 9 |

AP とクライアント間のグループの一時的キー(GTK)のランダム化を有効または無効にするには、次のコマンドを入力します。 config wlan security wpa gtk-random {enable | disable} wlan_id |

||

| ステップ 10 |

802.1X 認証キー管理で WPA2、または CCKM 認証キー管理で WPA1 または WPA2 を有効にした場合、必要に応じて、PMK キャッシュ ライフタイム タイマーを使用して、クライアントでの再認証をトリガーします。 タイマーは、AAA サーバから受信したタイムアウト値または WLAN のセッション タイムアウト設定に基づきます。 タイマーが切れるまでに残されている時間を確認するには、次のコマンドを入力します。 PMK-CCKM Cache Entry Type Station Lifetime VLAN Override IP Override ------ ------------------- -------- ------------------ --------------- CCKM 00:07:0e:b9:3a:1b 150 0.0.0.0 802.1X 認証キー管理で WPA2 を有効にした場合、コントローラは opportunistic PMKID キャッシュと sticky(non-opportunistic)PMKID キャッシュの両方をサポートします。 sticky PMKID キャッシュ(SKC)で、クライアントは、アソシエートする AP ごとに異なる、複数の PMKID を保存します。 opportunistic PMKID キャッシュ(OKC)は、クライアントあたり 1 つの PMKID だけを保存します。 デフォルトで、コントローラは OKC をサポートします。 |

||

| ステップ 11 | WLAN を有効にするには、次のコマンドを入力します。 | ||

| ステップ 12 | 次のコマンドを入力して、設定を保存します。 |

sticky PMKID キャッシュについて

リリース 7.2 以降のリリースから、コントローラは sticky PMKID キャッシュ(SKC)をサポートします。 sticky PMKID キャッシュにより、クライアントは、アソシエートする AP ごとに異なる PMKID を受信し、保存します。 AP も、クライアントに発行される PMKID のデータベースを維持します。

PKC(Proactive Key Caching)とも呼ばれる SKC では、クライアントは Pairwise Master Key Security Association(PMKSA)に対して各 Pairwise Master Key(PMK)ID(PMKID)を保存します。 クライアントがそれに対する PMKSA を保持する AP を見つけた場合、アソシエーション要求内で PMKID を AP に送信します。 PMKSA が AP で稼働している場合は、AP は、高速ローミングをサポートします。 SKC では、クライアントがアソシエートする新しい AP に関して完全な認証が実行され、すべての AP とアソシエートされる PMKSA をクライアントが維持しなければなりません。 SKC の場合、PMKSA はクライアントが保存する AP のキャッシュごとであり、新しい AP の BSSID に基づいて事前に計算されます。

注意事項および制約事項

Sticky PMKID キャッシュの設定(CLI)

| ステップ 1 | 次のコマンドを入力して、WLAN を無効にします。 | ||

| ステップ 2 |

Sticky PMKID キャッシュを有効にするには、次のコマンドを入力します。 config wlan security wpa wpa2 skc-cache enable wlan_id デフォルトで、Sticky PMKID キャッシュ(SKC)は無効であり、Opportunistic PMKID キャッシュ(OKC)は有効です。

SKC が有効かどうかを確認するには、次のコマンドを入力します。 show wlan wlan_id 以下に類似した情報が表示されます。 WLAN Identifier.................................. 2 Profile Name..................................... new Network Name (SSID).............................. new Status........................................... Disabled MAC Filtering.................................... Disabled Security 802.11 Authentication:........................ Open System Static WEP Keys............................... Disabled 802.1X........................................ Disabled Wi-Fi Protected Access (WPA/WPA2)............. Enabled WPA (SSN IE)............................... Disabled WPA2 (RSN IE).............................. Enabled TKIP Cipher............................. Disabled AES Cipher.............................. Enabled Auth Key Management 802.1x.................................. Disabled PSK..................................... Enabled CCKM.................................... Disabled FT(802.11r)............................. Disabled FT-PSK(802.11r)......................... Disabled SKC Cache Support......................... Enabled FT Reassociation Timeout................... 20 FT Over-The-Air mode....................... Enabled FT Over-The-Ds mode........................ Enabled CCKM tsf Tolerance............................... 1000 Wi-Fi Direct policy configured................ Disabled EAP-Passthrough............................... Disabled |

||

| ステップ 3 |

WLAN を有効にするには、次のコマンドを入力します。 config wlan enable wlan_id |

||

| ステップ 4 |

次のコマンドを入力して、設定を保存します。 save config |

CKIP について

Cisco Key Integrity Protocol(CKIP)は、IEEE 802.11 メディアを暗号化するためのシスコ独自のセキュリティ プロトコルです。 CKIP では、インフラストラクチャ モードでの 802.11 セキュリティを強化するために、キーの置換、メッセージの整合性チェック(MIC)、およびメッセージ シーケンス番号が使用されています。 ソフトウェア リリース 4.0 以降では、静的キーを使用した CKIP をサポートしています。 この機能を正常に動作させるには、WLAN に対して Aironet 情報要素(IE)を有効にする必要があります。

Lightweight アクセス ポイントは、ビーコンおよびプローブ応答パケットに Aironet IE を追加し、CKIP ネゴシエーション ビット(キー置換およびマルチモジュラ ハッシュ メッセージ整合性チェック [MMH MIC])の一方または両方を設定することにより、CKIP のサポートをアドバタイズします。 キー置換は、基本の暗号キーおよび現在の初期ベクトル(IV)を使用して新しいキーを作成するデータ暗号化技術です。 MMH MIC では、ハッシュ関数を使用してメッセージ整合性コードを計算することにより、暗号化されたパケットでのパケット改ざん攻撃を回避します。

WLAN で指定された CKIP の設定は、アソシエートを試みるすべてのクライアントに必須です。 WLAN で CKIP のキー置換および MMH MIC の両方が設定されている場合、クライアントは両方をサポートする必要があります。 WLAN がこれらの機能の 1 つだけに設定されている場合は、クライアントではその CKIP 機能だけをサポートする必要があります。

(注) |

CKIP は Static WEP での使用についてのみサポートされています。 Dynamic WEP での使用はサポートされていません。 したがって、Dynamic WEP で CKIP を使用するように設定された無線クライアントは、CKIP 用に設定されている WLAN にアソシエートできません。 CKIP なしで Dynamic WEP を使用する(安全性がより低い)か、または TKIP または AES で WPA/WPA2 を使用する(安全性がより高い)ことを推奨します。 |

CKIP の設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | 必要な WLAN の ID 番号をクリックして、[WLANs > Edit] ページを開きます。 |

| ステップ 3 | [Advanced] タブを選択します。 |

| ステップ 4 | [Aironet IE] チェックボックスをオンにして、この WLAN に対する Aironet IE を有効にし、[Apply] をクリックします。 |

| ステップ 5 | [General] タブを選択します。 |

| ステップ 6 | [Status] チェックボックスがオンになっている場合は、これをオフにしてこの WLAN を無効にし、[Apply] をクリックします。 |

| ステップ 7 | [Security] タブおよび [Layer 2] タブを選択して、[WLANs > Edit]([Security] > [Layer 2])ページを開きます。 |

| ステップ 8 | [Layer 2 Security] ドロップダウン リストから [CKIP] を選択します。 |

| ステップ 9 | [CKIP Parameters] で、[Key Size] ドロップダウン リストから CKIP 暗号キーの長さを選択します。その範囲は、[Not Set]、[40 bits]、または [104 bits] です。デフォルトは、[Not Set] です。 |

| ステップ 10 | [Key Index] ドロップダウン リストからこのキーに割り当てる番号を選択します。 キーは、最高 4 つまで設定できます。 |

| ステップ 11 | [Key Format] ドロップダウン リストから、[ASCII] または [HEX] を選択し、[Encryption Key] テキスト ボックスに暗号化キーを入力します。 40 ビットキーには、ASCII テキスト文字が 5 文字と 16 進数文字が 10 文字必要です。 104 ビットキーには、ASCII テキスト文字が 13 文字と 16 進数文字が 26 文字必要です。 |

| ステップ 12 | この WLAN に対して MMH MIC データ保護を有効にする場合は、[MMH Mode] チェックボックスをオンにします。 デフォルト値では無効(またはオフ)になっています。 |

| ステップ 13 | この形式の CKIP データ保護を有効にする場合は、[Key Permutation] チェックボックスをオンにします。 デフォルト値では無効(またはオフ)になっています。 |

| ステップ 14 | [Apply] をクリックして、変更を確定します。 |

| ステップ 15 | [General] タブを選択します。 |

| ステップ 16 | [Status] チェックボックスをオンにして、この WLAN を有効にします。 |

| ステップ 17 | [Apply] をクリックして、変更を確定します。 |

| ステップ 18 | [Save Configuration] をクリックして、変更を保存します。 |

CKIP の設定(CLI)

| ステップ 1 | 次のコマンドを入力して、WLAN を無効にします。 |

| ステップ 2 | この WLAN の Aironet IE を有効にするには、次のコマンドを入力します。 |

| ステップ 3 | WLAN の CKIP を有効または無効にするには、次のコマンドを入力します。 |

| ステップ 4 |

WLAN に対して CKIP 暗号化キーを指定するには、次のコマンドを入力します。 config wlan security ckip akm psk set-key wlan_id { 40 | 104} { hex | ascii} key key_index |

| ステップ 5 |

WLAN に対して CKIP MMH MIC を有効または無効にするには、次のコマンドを入力します。 config wlan security ckip mmh-mic { enable | disable} wlan_id |

| ステップ 6 | WLAN に対して CKIP キー置換を有効または無効にするには、次のコマンドを入力します。 |

| ステップ 7 | WLAN を有効にするには、次のコマンドを入力します。 |

| ステップ 8 | 次のコマンドを入力して、設定を保存します。 |

セッション タイムアウトについて

WLAN にセッション タイムアウトを設定できます。 セッション タイムアウトとは、クライアント セッションが再認証を要求することなくアクティブである最大時間を指します。

セッション タイムアウトの設定(GUI)

[Session Timeout] テキスト ボックスに、300 ~ 86400 秒の値を入力して、クライアント セッションの期間を指定します。 デフォルト値は、レイヤ 2 セキュリティ タイプが [802.1X]、[Static WEP+802.1X]、[WPA+WPA2 with 802.1X]、[CCKM]、または [802.1X+CCKM] 認証キー管理の場合は 1800 秒、その他すべてのレイヤ 2 セキュリティ タイプ([Open WLAN]/[CKIP]/[Static WEP])については 0 秒です。 値 0 はタイムアウトなしに相当します。

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | セッション タイムアウトを割り当てる WLAN の ID 番号をクリックします。 |

| ステップ 3 | [WLANs > Edit] ページが表示されたら、 [Advanced] タブを選択します。 [WLANs > Edit]([Advanced])ページが表示されます。 |

| ステップ 4 | この WLAN のセッション タイムアウトを設定するには、[ Enable Session Timeout] チェックボックスをオンにします。 それ以外の場合は、このチェックボックスをオフにします。 デフォルト値はオンです。 |

| ステップ 5 | [Apply] をクリックして、変更を確定します。 |

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 |

セッション タイムアウトの設定(CLI)

| ステップ 1 |

WLAN の無線クライアントにセッション タイムアウトを設定するには、次のコマンドを入力します。 config wlan session-timeout wlan_id timeout デフォルト値は、レイヤ 2 セキュリティ タイプが [802.1X]、[Static WEP+802.1X]、[WPA+WPA2 with 802.1X]、[CCKM]、または [802.1X+CCKM] 認証キー管理の場合は 1800 秒、その他すべてのレイヤ 2 セキュリティ タイプ([Open WLAN]/[CKIP]/[Static WEP])については 0 秒です。 値 0 はタイムアウトなしに相当します。 |

| ステップ 2 | 次のコマンドを入力して、変更を保存します。 |

| ステップ 3 |

WLAN の現在のセッション タイムアウト値を表示するには、次のコマンドを入力します。 WLAN Identifier.................................. 9 Profile Name..................................... test12 Network Name (SSID)........................... test12 ... Number of Active Clients......................... 0 Exclusionlist Timeout............................ 60 seconds Session Timeout............................... 1800 seconds ... |

VPN パススルーについて

コントローラは、VPN パススルー、つまり VPN クライアントから送信されるパケットの「通過」をサポートします。 VPN パススルーの例として、ラップトップから本社オフィスの VPN サーバへの接続が挙げられます。

注意事項および制約事項

VPN パススルーの設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | VPN パススルーを設定する WLAN の ID 番号をクリックします。 [WLANs > Edit] ページが表示されます。 |

| ステップ 3 | [Security] タブおよび [Layer 3] タブを選択して、[WLANs > Edit]([Security] > [Layer 3])ページを開きます。 |

| ステップ 4 | [Layer 3 Security] ドロップダウン リストから、[VPN Pass-Through] を選択します。 |

| ステップ 5 | [VPN Gateway Address] テキスト ボックスに、クライアントにより開始され、コントローラを通過した VPN トンネルを終端しているゲートウェイ ルータの IP アドレスを入力します。 |

| ステップ 6 | [Apply] をクリックして、変更を確定します。 |

| ステップ 7 | [Save Configuration] をクリックして設定を保存します。 |

VPN パススルーの設定(CLI)

Web 認証について

コントローラで VPN パススルーが有効になっていない場合に限り、WLAN では Web 認証を使用できます。 Web 認証は、セットアップも使用方法も簡単で、SSL とともに使用することで WLAN 全体のセキュリティを向上させることができます。

注意事項および制約事項

- Web 認証はレイヤ 2 セキュリティ ポリシー(オープン認証、オープン認証 + WEP、WPA-PSK)でのみサポートされています。 802.1X での使用はサポートされていません。

- HTTP/HTTPS Web 認証のリダイレクトを開始するには、常に HTTP URL のみを使用し、HTTPS URL を使用しないでください。

- CPU ACL が HTTP / HTTPS トラフィックをブロックするように設定されている場合、正常な Web ログイン認証の後に、リダイレクション ページでエラーが発生する可能性があります。

- Web 認証を有効にする前に、すべてのプロキシ サーバがポート 53 以外のポートに対して設定されていることを確認してください。

- WLAN の Web 認証を有効にする場合、コントローラがワイヤレス クライアントで送受信されるトラフィックを転送することを示すメッセージが認証前に表示されます。 DNS トラフィックを規制し、DNS トンネリング攻撃を検出および予防するために、ゲスト VLAN の背後にファイアウォールまたは侵入検知システム(IDS)を設置することをお勧めします。

- Web 認証が WLAN で有効になっており、さらに、CPU ACL のルールもある場合、クライアント ベースの Web 認証ルールは、クライアントが非認証である限り優先されます(webAuth_Reqd ステート)。 クライアントが RUN 状態になると、CPU ACL ルールが適用されます。 したがって、コントローラで CPU ACL ルールが有効である場合、次の状況で、仮想インターフェイス IP に対する allow ルール(任意の方向)が必要なります。

- 仮想 IP に対する allow ルールは、TCP プロトコルおよびポート 80(secureweb が無効な場合)またはポート 443(secureweb が有効な場合)に設定します。 このプロセスは、仮想インターフェイス IP アドレスへのクライアントのアクセスを許可し、CPU ACL ルールが設定されている場合に正常認証をポストするために必要です。

- クライアントが WebAuth SSID に接続したときに、事前認証 ACL が VPN ユーザを許可するように設定されていると、クライアントは数分ごとに SSID との接続を解除されます。 Webauth SSID の接続には、Web ページでの認証が必要です。

その他の情報

Web 認証の設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | Web 認証を設定する WLAN の ID 番号をクリックします。 [WLANs > Edit] ページが表示されます。 |

| ステップ 3 | [Security] タブおよび [Layer 3] タブを選択して、[WLANs > Edit]([Security] > [Layer 3])ページを開きます。 |

| ステップ 4 | [Web Policy] チェックボックスをオンにします。 |

| ステップ 5 | [Authentication] オプションが選択されていることを確認します。 |

| ステップ 6 | [Apply] をクリックして、変更を確定します。 |

| ステップ 7 | [Save Configuration] をクリックして設定を保存します。 |

Web 認証の設定(CLI)

| ステップ 1 | 特定の WLAN で Web 認証を有効または無効にするには、次のコマンドを入力します。 |

| ステップ 2 |

Web 認証ポリシーのタイマーが切れたときにゲスト ユーザの IP アドレスを解放して、ゲスト ユーザが 3 分間 IP アドレスを取得しないようにするには、次のコマンドを入力します。 config wlan webauth-exclude wlan_id { enable | disable} デフォルト値は [disabled] です。 コントローラに内部 DHCP スコープを設定するときに、このコマンドを適用できます。 デフォルトでは、ゲスト ユーザは、Web 認証のタイマーが切れた場合、別のゲスト ユーザがその IP アドレスを取得する前に、ただちに同じ IP アドレスに再アソシエートできます。 ゲスト ユーザの数が多い場合、または DHCP プールの IP アドレスが限れられている場合、一部のゲスト ユーザが IP アドレスを取得できなくなる可能性があります。 ゲスト WLAN でこの機能を有効にした場合、Web 認証ポリシーのタイマーが切れると、ゲスト ユーザの IP アドレスが解放され、このゲスト ユーザは 3 分間 IP アドレスの取得から除外されます。 その IP アドレスは、別のゲスト ユーザが使用できます。 3 分経つと、除外されていたゲスト ユーザは、可能であれば、再アソシエートし、IP アドレスを取得できるようになります。 |

| ステップ 3 |

次のコマンドを入力して、Web 認証のステータスを表示します。 WLAN Identifier.................................. 1 Profile Name..................................... cj Network Name (SSID).............................. cj Status........................................... Disabled MAC Filtering.................................... Disabled Broadcast SSID................................... Enabled AAA Policy Override.............................. Disabled Network Admission Control NAC-State...................................... Disabled Quarantine VLAN................................ 0 Number of Active Clients......................... 0 Exclusionlist Timeout............................ 60 seconds Session Timeout.................................. 1800 seconds CHD per WLAN.................................. Enabled Webauth DHCP exclusion........................... Disabled Interface........................................ management WLAN ACL......................................... unconfigured DHCP Server...................................... Default DHCP Address Assignment Required.............. Disabled ... Web Based Authentication......................... Disabled Web-Passthrough............................... Disabled ... |

キャプティブ バイパスについて

WISPr は、ユーザが異なるワイヤレス サービス プロバイダー間をローミングできるようにするドラフト プロトコルです。 一部のデバイス(Apple iOS デバイスなど)には、指定の URL に対する HTTP WISPr 要求に基づいて、デバイスがインターネットに接続するかどうかを決定するときに使用するメカニズムが搭載されています。 このメカニズムを使用すると、ユーザは、インターネットにアクセスするために資格情報を入力する必要がある場合に、Web ブラウザを起動できます。実際の認証は、デバイスが新規の SSID に接続するたびに、バックグラウンドで行われます。

この HTTP 要求は、他のページ要求がワイヤレス クライアントによって実行されると、コントローラでの webauth 代行受信をトリガーします。 この代行受信によって webauth プロセスが発生し、プロセスは正常に完了します。 webauth がいずれかのコントローラ スプラッシュ ページ機能で使用されていると(設定された RADIUS サーバが URL を指定)、WISPr 要求が非常に短い間隔で発信されるので、スプラッシュ ページが表示されることはなく、いずれかのクエリーが指定のサーバに到達できるとただちに、バックグラウンドで実行されている Web リダイレクションまたはスプラッシュ ページ表示プロセスが中断されます。そして、デバイスによってページ要求が処理され、スプラッシュ ページ機能は中断されます。

現在、WISPr 検出プロセスをバイパスするようにコントローラを設定できるようになりました。それによって、ユーザが、ユーザ コンテキストでスプラッシュ ページ ロードを引き起こす Web ページを要求したときに、バックグラウンドで WISPr 検出を実行することなく、webauth 代行受信だけが行われるようにすることができます。

キャプティブ バイパスの設定(CLI)

MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーについて

レイヤ 2 およびレイヤ 3 セキュリティを組み合わせたフォールバック ポリシー メカニズムを設定できます。 MAC フィルタリングおよび Web 認証の両方が設定されているシナリオで、MAC フィルタ(RADIUS サーバ)を使用して WLAN への接続を試行する場合、クライアントが認証に失敗すると、Web 認証にフォール バックできるように認証を設定できます。 クライアントが MAC フィルタ認証をパスすると、Web 認証が省略され、クライアントは WLAN に接続されます。 この機能を使用して、MAC フィルタ認証エラーのみに基づいたアソシエーション解除を回避できます。

MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定(GUI)

(注) |

フォールバック ポリシーを設定する前に、MAC フィルタリングを有効にする必要があります。 |

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 | ||

| ステップ 2 | Web 認証に対してフォールバック ポリシーを設定する WLAN の ID 番号をクリックします。 [WLANs > Edit] ページが表示されます。 | ||

| ステップ 3 | [Security] タブおよび [Layer 3] タブを選択して、[WLANs > Edit]([Security] > [Layer 3])ページを開きます。 | ||

| ステップ 4 | [Layer 3 Security] ドロップダウン リストから、[None] を選択します。 | ||

| ステップ 5 |

[Web

Policy] チェックボックスをオンにします。

|

||

| ステップ 6 | [On MAC Filter Failure] をクリックします。 | ||

| ステップ 7 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 8 | [Save Configuration] をクリックして設定を保存します。 |

MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定(CLI)

(注) |

フォールバック ポリシーを設定する前に、MAC フィルタリングを有効にする必要があります。 MAC フィルタリングを有効にする方法については、「WLAN の MAC フィルタリングについて」の項を参照してください。 |

| ステップ 1 | 特定の WLAN で Web 認証を有効または無効にするには、次のコマンドを入力します。 |

| ステップ 2 |

Web 認証ステータスを表示するには、次のコマンドを入力します。 FT Over-The-Ds mode.............................. Enabled CKIP ......................................... Disabled IP Security................................... Disabled IP Security Passthru.......................... Disabled Web Based Authentication...................... Enabled-On-MACFilter-Failure ACL............................................. Unconfigured Web Authentication server precedence: 1............................................... local 2............................................... radius 3............................................... ldap |

QoS プロファイルについて

Cisco UWN ソリューション WLAN では、Platinum/音声、Gold/ビデオ、Silver/ベスト エフォート(デフォルト)、Bronze/バックグラウンドの 4 つのレベルの QoS をサポートしています。 音声転送 WLAN で Platinum QoS を使用するよう設定したり、低帯域幅 WLAN で Bronze QoS を使用するよう割り当てたり、その他すべてのトラフィックに残りの QoS レベルを割り当てたりすることができます。

WLAN QoS レベルは、無線トラフィックの特定の 802.11e User Priority(UP)を定義します。 この UP は、WMM 以外の有線トラフィックの優先順位を導出すると同時に、さまざまな優先レベルの WMM トラフィックを管理する際の上限値としても機能します。

ワイヤレス レート制限は、アップストリームおよびダウンストリーム トラフィックの両方に定義できます。 レート制限は SSID ごとに定義するか、または最大レート制限としてすべてのクライアントに対して指定できます(あるいは両方を行えます)。 これらのレート制限は個別に設定できます。

(注) |

表に記載されていない DSCP 値に対する IEEE 802.11e UP 値は、DSCP の上位(MSB)3 ビットを考慮して算出されます。 たとえば、DSCP 32(バイナリ 100 000)に対する IEEE 802.11e UP 値は、10 進数に相当する MSB(100)値で、これは 4 になります。 DSCP 32 の 802.11e UP 値は 4 です。 |

WLAN への QoS プロファイルの割り当て(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | QoS プロファイルを割り当てる WLAN の ID 番号をクリックします。 |

| ステップ 3 | [WLANs > Edit] ページが表示されたら、[QoS] タブを選択します。 |

| ステップ 4 | [Quality of Service(QoS)] ドロップダウン リストから、次のいずれかを選択します。 |

| ステップ 5 |

データ レートをユーザ単位で定義するには、次の手順を実行します。

|

| ステップ 6 |

データ レートを SSID 単位で定義するには、次の手順を実行します。

|

| ステップ 7 | [Apply] をクリックして、変更を確定します。 |

| ステップ 8 | [Save Configuration] をクリックして、変更を保存します。 |

WLAN への QoS プロファイルの割り当て(CLI)

| ステップ 1 |

QoS プロファイルを WLAN に割り当てるには、次のコマンドを入力します。 config wlan qos wlan_id { bronze | silver | gold | platinum} |

| ステップ 2 | save config コマンドを入力します。 |

| ステップ 3 |

QoS プロファイルを WLAN に適切に割り当てたことを確認するには、次のコマンドを入力します。 WLAN Identifier.................................. 1 Profile Name..................................... test Network Name (SSID).............................. test Status........................................... Enabled MAC Filtering.................................... Disabled Broadcast SSID................................... Enabled AAA Policy Override.............................. Disabled Number of Active Clients......................... 0 Exclusionlist.................................... Disabled Session Timeout.................................. 0 Interface........................................ management WLAN ACL......................................... unconfigured DHCP Server...................................... 1.100.163.24 DHCP Address Assignment Required................. Disabled Quality of Service............................... Silver (best effort) WMM.............................................. Disabled ... |

QoS Enhanced BSS について

QoS Enhanced Basis Service Set(QBSS)情報要素(IE)により、アクセス ポイントはそのチャネル使用率をワイヤレス デバイスに通知できます。 チャネル使用率が高いアクセス ポイントではリアルタイム トラフィックを効率的に処理できないため、7921 または 7920 電話では、QBSS 値を使用して、他のアクセス ポイントにアソシエートするべきかどうかが判断されます。 次の 2 つのモードで QBSS を有効にできます。

- 802.11E QBSS 規格を満たすデバイス(Cisco 7921 IP Phone など)をサポートしている、Wi-Fi Multimedia(WMM)モード

-

802.11b/g ネットワーク上で Cisco 7920 IP Phone をサポートしている 7920 サポート モード

7920 サポート モードには、次の 2 つのオプションが含まれています。

- Call Admission Control(CAC; コール アドミッション制御)がクライアント デバイス上で設定され、クライアント デバイスによってアドバタイズされている必要がある 7920 電話のサポート(通常、旧式の 7920 電話)

- CAC がアクセス ポイント上で設定され、アクセス ポイントによってアドバタイズされている必要がある 7920 電話のサポート(通常、新式の 7920 電話) アクセス ポイントで制御される CAC が有効になっている場合、アクセス ポイントは、シスコが所有する CAC Information Element(IE;情報要素)を送信し、標準の QBSS IE を送信しません。

注意事項および制約事項

- OEAP 600 シリーズ アクセス ポイントでは、CAC はサポートされません。

- デフォルトで、QBSS は無効になっています。

- 7920 電話は、CAC 機能が制限された、非 WMM 電話です。 電話は、アソシエート先のアクセス ポイントのチャネル使用率を確認し、それをアクセス ポイントからビーコンにより通知されたしきい値と比較します。 チャネル使用率がしきい値より低い場合は、7920 は電話をかけます。 対照的に、7921 電話は、完全な機能を備えた WMM 電話で、Traffic Specifications(TSPEC)を使用して、電話をかける前に音声キューにアクセスします。 7921 電話は、load-based の CAC と適切に連動します。load-based の CAC では、音声に取り分けられたチャネルの割合を使用して、それに応じて通話を制限しようとします。 7921 電話は WMM をサポートし、7920 電話はサポートしないため、これらの電話を混合環境で使用する場合に両方の電話を適切に設定していないと、キャパシティと音声品質の問題が生じる可能性があります。 7921 および 7920 電話の両方を有効にして同じネットワーク上で共存させるには、load-based の CAC と 7920 AP CAC の両方がコントローラで有効にされ、WMM Policy が Allowed に設定されていることを確認してください。 7921 ユーザより、7920 ユーザの方が多い場合に、これらの設定は特に重要になります。

- 音声をサポートしているすべての無線ネットワークでは、ベンダーに関係なく、コントローラ GUI または CLI を使用して、アグレッシブ ロード バランシングを常にオフにすることを推奨します。 アグレッシブ ロード バランシングがオンになっていると、ハンドセットが最初の再アソシエーション試行で拒否されたとき、音声クライアントはローミングすると可聴アーティファクトを聞くことができます。

Cisco 7921 および 7920 Wireless IP Phone を使用する際の追加のガイドライン

Cisco 7921 および 7920 Wireless IP Phone をコントローラで使用する場合は、次のガイドラインに従ってください。

- 各コントローラで、アグレッシブなロード バランシングが無効にされている必要があります。 無効化されていない場合、電話による初期ローミングが失敗し、オーディオ パスが中断されることがあります。

- Dynamic Transmit Power Control(DTPC)情報要素(IE)が、 config 802.11b dtpc enable コマンドを使用して有効にされている必要があります。 DTPC IE は、アクセス ポイントがその送信電力で情報をブロードキャストすることを可能にする、ビーコンおよびプローブの情報要素です。 7921 または 7920 電話は、この情報を使用して、その送信電力を、アソシエート先のアクセス ポイントと同じレベルに自動的に調整します。 このようにして、両方のデバイスが同じレベルで送信するようになります。

- 7921 と 7920 電話のおよびコントローラの両方で、Cisco Centralized Key Management(CCKM)高速ローミングがサポートされます。

- WEP を設定する際、コントローラおよび 7921 または 7920 電話によって、用語上の違いがあります。 7921 または 7920 で 128 ビット WEP を使用する場合は、コントローラを 104 ビットに設定してください。

- スタンドアロンの 7921 電話では、load-based の CAC が有効にされ、また WLAN 上で WMM Policy が Required に設定されている必要があります。

- コントローラでは、ファームウェア バージョン 1.1.1 を使用して 7921 電話から送られるトラフィック分類(TCLAS)がサポートされます。 この機能により、7921 電話への音声ストリームを正しく分類することができます。

- 1242 シリーズ アクセス ポイントの 802.11a 無線で 7921 電話を使用する場合は、24-Mbps データ レートを Supported に設定して、それよりも小さい Mandatory データ レート(12 Mbps など)を選択します。 さもないと、電話の音声品質が低下するおそれがあります。

その他の情報

QBSS の設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 | ||

| ステップ 2 | WMM モードを設定する WLAN の ID 番号をクリックします。 | ||

| ステップ 3 | [WLANs] > [Edit] ページが表示されたら、[QoS] タブを選択して [WLANs > Edit(QoS)] ページを開きます。 | ||

| ステップ 4 | 7921 電話および WMM 規格を満たすその他のデバイスに対して WMM モードを有効にするかどうかに応じて、[WMM Policy] ドロップダウン リストから次のオプションのいずれかを選択してください。 | ||

| ステップ 5 | アクセス ポイントで制御される CAC を必要とする電話で 7920 サポート モードを有効にする場合は、[7920 AP CAC] チェックボックスをオンにします。 デフォルト値はオフです。 | ||

| ステップ 6 |

クライアントで制御される CAC を必要とする電話で 7920 サポート モードを有効にする場合は、[7920 Client CAC]

チェックボックスをオンにします。 デフォルト値はオフです。

|

||

| ステップ 7 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 8 | [Save Configuration] をクリックして、変更を保存します。 |

QBSS の設定(CLI)

| ステップ 1 | QBSS サポートを追加する WLAN の ID 番号を決定するには、次のコマンドを入力します。 | ||

| ステップ 2 | 次のコマンドを入力して、WLAN を無効にします。 | ||

| ステップ 3 | 7921 電話および WMM 規格を満たすその他のデバイスで WMM モードを設定するには、次のコマンドを入力します。 | ||

| ステップ 4 |

クライアントで制御される CAC を必要とする電話で 7920 サポート モードを有効または無効にするには、次のコマンドを入力します。 config wlan 7920-support client-cac-limit { enable | disable} wlan_id

|

||

| ステップ 5 |

アクセス ポイントで制御される CAC を必要とする電話で 7920 サポート モードを有効または無効にするには、次のコマンドを入力します。 config wlan 7920-support ap-cac-limit { enable | disable} wlan_id |

||

| ステップ 6 | 次のコマンドを入力して、WLAN を再び有効にします。 | ||

| ステップ 7 | 次のコマンドを入力して、変更を保存します。 | ||

| ステップ 8 | WLAN が有効であり、[Dot11-Phone Mode (7920)] テキスト ボックスがコンパクト モードに設定されていることを確認するには、次のコマンドを入力します。 |

メディア セッション スヌーピングおよびレポートについて

この機能により、アクセス ポイントは Session Initiation Protocol(SIP)の音声コールの確立、終了、および失敗を検出し、それをコントローラおよび WCS にレポートできます。 VoIP スヌーピングおよびレポートは、WLAN ごとに有効または無効にできます。

VoIP MSA スヌーピングが有効であると、この WLAN をアドバタイズするアクセス ポイント無線は、SIP RFC 3261 に準拠する SIP 音声パケットを検索します。 非 RFC 3261 準拠の SIP 音声パケットや Skinny Call Control Protocol(SCCP)音声パケットは検索しません。 ポート番号 5060 に宛てた、またはポート番号 5060 からの SIP パケット(標準的な SIP シグナリング ポート)はいずれも、詳細検査の対象として考慮されます。 アクセス ポイントでは、Wi-Fi Multimedia(WMM)クライアントと非 WMM クライアントがコールを確立している段階、コールがアクティブになった段階、コールの終了処理の段階を追跡します。 両方のクライアント タイプのアップストリーム パケット分類は、アクセス ポイントで行われます。 ダウンストリーム パケット分類は、WMM クライアントはコントローラで、非 WMM クライアントはアクセス ポイントで行われます。 アクセス ポイントは、コールの確立、終了、失敗など、主要なコール イベントをコントローラと WCS に通知します。

VoIP MSA コールに関する詳細な情報がコントローラによって提供されます。 コールが失敗した場合、コントローラはトラブルシューティングで有用なタイムスタンプ、障害の原因(GUI で)、およびエラー コード(CLI で)が含まれるトラップ ログを生成します。 コールが成功した場合、追跡用にコール数とコール時間を表示します。 WCS は、失敗した VoIP コールに関する情報を [Events] ページに表示します。

注意事項および制約事項

コントローラ ソフトウェア リリース 6.0 以降では、Voice over IP(VoIP)Media Session Aware(MSA)スヌーピングおよびレポートをサポートしています。

メディア セッション スヌーピングの設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | メディア セッション スヌーピングを設定する WLAN の ID 番号をクリックします。 |

| ステップ 3 | [WLANs > Edit] ページで [Advanced] タブをクリックします。 |

| ステップ 4 | [Voice] の下の [Media Session Snooping] チェックボックスをオンしてメディア セッション スヌーピングを有効にするか、オフにしてこの機能を無効にします。 デフォルト値はオフです。 |

| ステップ 5 | [Apply] をクリックして、変更を確定します。 |

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 |

| ステップ 7 |

次の手順で、アクセス ポイント無線の VoIP 統計情報を表示します。

|

| ステップ 8 |

[Management]

> [SNMP]

> [Trap Logs]

の順に選択して、コールが失敗した場合に生成されるトラップを表示します。 [Trap Logs] ページが表示されます。 たとえば、図のログ 0 はコールが失敗したことを示しています。 ログでは、コールの日時、障害の内容、障害発生の原因が示されます。 |

メディア セッション スヌーピングの設定(CLI)

| ステップ 1 | 特定の WLAN で VoIP スヌーピングを有効または無効にするには、次のコマンドを入力します。 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 2 | 次のコマンドを入力して、変更を保存します。 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 3 |

特定の WLAN のメディア セッション スヌーピングのステータスを表示するには、次のコマンドを入力します。 WLAN Identifier.................................. 1 Profile Name..................................... wpa2-psk Network Name (SSID).............................. wpa2-psk Status........................................... Enabled ... FlexConnect Local Switching........................ Disabled FlexConnect Learn IP Address....................... Enabled Infrastructure MFP protection.............. Enabled (Global Infrastructure MFP Disabled) Client MFP.................................... Optional Tkip MIC Countermeasure Hold-down Timer....... 60 Call Snooping.................................. Enabled |

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 4 |

メディア セッション スヌーピングが有効であり、コールがアクティブである場合の MSA クライアントのコール情報を表示するには、次のコマンドを入力します。 show call-control client callInfo client_MAC_address Uplink IP/port...................................... 192.11.1.71 / 23870 Downlonk IP/port.................................... 192.12.1.47 / 2070 UP.................................................. 6 Calling Party....................................... sip:1054 Called Party........................................ sip:1000 Call ID............................................. 58635b00-850161b7-14853-1501a8 Number of calls for given client is.............. 1 |

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 5 |

コールが成功した場合のメトリックまたはコールが失敗した場合に生成されるトラップを表示するには、次のコマンドを入力します。 show call-control ap { 802.11a | 802.11b} Cisco_AP { metrics | traps} show call-control ap { 802.11a | 802.11b} Cisco_AP metrics と入力すると、次のような情報が表示されます。 Total Call Duration in Seconds................... 120 Number of Calls.................................. 10 show call-control ap { 802.11a | 802.11b} Cisco_AP traps と入力すると、次のような情報が表示されます。 Number of traps sent in one min.................. 2 Last SIP error code.............................. 404 Last sent trap timestamp...................... Jun 20 10:05:06 トラブルシューティングに役立つように、このコマンドの出力には失敗したコールすべてのエラー コードが示されます。 次の表では、失敗したコールの考えられるエラー コードについて説明します。

|

Key Telephone System-Based CAC について

Key Telephone System-based CAC は、NEC MH240 ワイヤレス IP 電話で使用されるプロトコルです。 KTS-based SIP クライアントで CAC をサポートし、そのようなクライアントからの帯域幅要求メッセージを処理し、AP 無線で要求された帯域幅を割り当て、プロトコルの一部であるその他のメッセージを処理するように、コントローラを設定できます。

コールが開始されると、KTS-based CAC クライアントが帯域幅要求メッセージを送信し、それに対してコントローラが、帯域幅が割り当てられるかどうかを示す帯域幅確認メッセージで応答します。 帯域幅が利用可能な場合のみ、コールが許可されます。 クライアントは、AP から別の AP にローミングする場合、別の帯域幅要求メッセージをコントローラに送信します。

帯域幅の割り当ては、帯域幅要求メッセージからのデータ レートとパケット化間隔を使用して計算されるメディア時間によって異なります。 KTS-based CAC クライアントの場合、パケット化間隔が 20 ミリ秒の G.711 コーデックが、メディア時間の計算に使用されます。

コントローラは、クライアントからの帯域幅リリース メッセージを受信したあと、帯域幅を解放します。 コントローラ内ローミングとコントローラ間ローミングのいずれの場合も、クライアントが別の AP にローミングすると、コントローラは前の AP の帯域幅を解放し、新規の AP に帯域幅を割り当てます。 クライアントのアソシエーションが解除された場合、または非アクティブの状態が 120 秒間続いた場合、コントローラは帯域幅を解放します。 クライアントの非アクティビティまたはディスアソシエーションによって、クライアント用の帯域幅が解放された場合、コントローラからクライアントへの通知はありません。

注意事項および制約事項

KTS-based CAC の設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | KTS-based CAC ポリシーを設定する WLAN の ID 番号をクリックします。 |

| ステップ 3 | [WLANs > Edit] ページで [Advanced] タブをクリックします。 |

| ステップ 4 | [Voice] の下の [KTS based CAC Policy] チェックボックスをオンまたはオフにして、WLAN に対する KTS-based CAC を有効または無効にします。 |

| ステップ 5 | [Apply] をクリックして、変更を確定します。 |

KTS-based CAC の設定(CLI)

| ステップ 1 | WLAN に対して KTS-based CAC を有効にするには、次のコマンドを入力します。 |

| ステップ 2 |

KTS-based CAC 機能を有効にするには、次の作業を行ってください。

|

関連コマンド

-

クライアントが KTS-based CAC をサポートするかどうかを確認するには、次のコマンドを入力します。

show client detail

client-mac-address

以下に類似した情報が表示されます。

Client MAC Address............................... 00:60:b9:0d:ef:26 Client Username ................................. N/A AP MAC Address................................... 58:bc:27:93:79:90 QoS Level........................................ Platinum 802.1P Priority Tag.............................. disabled KTS CAC Capability............................... Yes WMM Support...................................... Enabled Power Save....................................... ON

- KTS-based CAC に関する問題をトラブルシューティングするには、次のコマンドを入力します。 debug cac kts enable

- CAC に関する他の問題をトラブルシューティングするには、次のコマンドを入力します。

ローミングしている音声クライアントのリアンカーについて

音声クライアントが、最も適切で最も近くの使用可能コントローラにアンカーされるようにすることができます。この機能は、コントローラ間ローミングが発生したときに役立ちます。 この機能を使用することにより、トラフィックの伝送に外部コントローラとアンカー コントローラ間のトンネルを使用せずに済み、ネットワークから不要なトラフィックを削除できます。

ローミング中のコールは影響を受けず、問題なく継続できます。 トラフィックは、外部コントローラとアンカー コントローラ間に確立される適切なトンネルを通過します。 アソシエーション解除は、コールの終了後のみに行われ、その後、クライアントは新規のコントローラに再アソシエートされます。

注意事項および制約事項

ローミングしている音声クライアントのリアンカーの設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | ローミングしている音声クライアントのリアンカーを設定する WLAN の ID 番号をクリックします。 |

| ステップ 3 | [WLANs > Edit] ページが表示されたら、[Advanced] タブを選択して [WLANs > Edit]([Advanced])ページを開きます。 |

| ステップ 4 | [Voice] エリアで、[Re-anchor Roamed Clients] チェックボックスを選択します。 |

| ステップ 5 | [Apply] をクリックして、変更を確定します。 |

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 |

ローミングしている音声クライアントのリアンカーの設定(CLI)

| ステップ 1 |

特定の WLAN に対して、ローミングしている音声クライアントのリアンカーを有効または無効にするには、次のコマンドを入力します。 config wlan roamed-voice-client re-anchor { enable | disable } wlan id |

| ステップ 2 | 次のコマンドを入力して、変更を保存します。 |

| ステップ 3 |

特定の WLAN におけるローミングしている音声クライアントのリアンカーのステータスを表示するには、次のコマンドを入力します。 WLAN Identifier.................................. 1 Profile Name..................................... wpa2-psk Network Name (SSID).............................. wpa2-psk Status........................................... Enabled ... Call Snooping.................................... Enabled Roamed Call Re-Anchor Policy..................... Enabled Band Select...................................... Disabled Load Balancing................................... Disabled |

| ステップ 4 | 次のコマンドを入力して、変更を保存します。 |

IPv6 モビリティについて

インターネット プロトコル バージョン 6(IPv6)は、プロトコルの TCP/IP スイートのバージョン 4(IPv4)の後継となることを意図された次世代のネットワーク層インターネット プロトコルです。 この新しいバージョンでは、一意なグローバル IP アドレスを必要とするユーザとアプリケーションを収容するためのインターネット グローバル アドレス空間が拡張されています。 IPv6 は、128 ビットの送信元アドレスおよび宛先アドレスを組み込むことにより、32 ビットの IPv4 アドレスよりも格段に多くのアドレスを提供します。

コントローラをまたいだ IPv6 クライアントをサポートするには、IPv6 クライアントが同じレイヤ 3 ネットワーク上にとどまるように、ICMPv6 メッセージを特別に処理する必要があります。 コントローラは、ICMPv6 メッセージを代行受信することで IPv6 クライアントを追跡し、シームレスなモビリティを提供して、ネットワーク攻撃からネットワークを保護します。 ICMPv6 パケットは、マルチキャストからユニキャストに変換され、クライアントごとに個別に配信されます。 このプロセスによって、より詳細な制御が可能になります。 特定のクライアントは、特定のネイバー ディスカバリ パケットおよびルータ アドバタイズメント パケットを受信することで IPv6 アドレス指定が適切であることを確認し、不要なマルチキャスト トラフィックを回避します。

IPv6 モビリティの設定は、IPv4 モビリティと同一であり、シームレスなローミングを実現するためにクライアント側で別個のソフトウェアを使用する必要はありません。 コントローラは、同じモビリティ グループに属している必要があります。 IPv4 と IPv6 の両クライアント モビリティが、デフォルトで有効になります。

注意事項および制約事項

- クライアントごとに最大 8 個のクライアント アドレスを追跡できます。

-

クライアントは、スタティック ステートレス自動設定(Windows XP クライアントなど)またはステートフル DHCPv6 IP アドレス指定(Windows Vista クライアントなど)のいずれかで IPv6 をサポートする必要があります。

(注)

現在、DHCPv6 は Windows Vista クライアントでの使用についてのみサポートされています。 これらのクライアントについては、VLAN がクライアントによって変更された後で DHCPv6 IP アドレスを手動で更新する必要があります。

(注)

IPv6 のダイナミック VLAN 機能はサポートされていません。

- ステートフル DHCPv6 IP アドレス指定を正常に動作させるには、DHCPv6 サーバとして機能するように設定された、DHCP for IPv6 機能をサポートするスイッチまたはルータを設置する必要があります。または、組み込みの DHCPv6 サーバを備えた、Windows 2008 サーバなどの専用サーバが必要です。

- IPv6 をグローバルにイネーブルまたはディセーブルにするには、次のコマンドを入力します。 config ipv6 {enable | disable}

RA ガードについて

IPv6 クライアントは、IPv6 アドレスを設定し、IPv6 ルータ アドバタイズメント(RA)パケットに基づいてルータ テーブルにデータを入力します。 RA ガード機能は、有線ネットワークの RA ガード機能に類似しています。 RA ガードは、ワイヤレス クライアントから発信される不要な、または不正な RA パケットをドロップすることによって、IPv6 ネットワークのセキュリティを強化します。 この機能が設定されていないと、悪意のある IPv6 クライアントが、それ自体をネットワークのルータとして通知する可能性があり、そのため、正規の IPv6 ルータよりも優先されることになります。

RA ガードは、コントローラで実行されます。 アクセス ポイントまたはコントローラで RA メッセージをドロップするように、コントローラを設定できます。 デフォルトでは、RA ガードはアクセス ポイントで設定され、コントローラでも有効になります。 すべての IPv6 RA メッセージがドロップされ、それによって他のワイヤレス クライアントおよびアップストリーム有線ネットワークが悪意のある IPv6 クライアントから保護されます。

RA ガードの設定(GUI)

| ステップ 1 | [Controller] > [IPv6] > [RA Guard] を選択して、[IPv6 RA Guard] ページを開きます。 デフォルトでは、[IPv6 RA Guard on AP] が有効になります。 |

| ステップ 2 | RA ガードを無効にするには、ドロップダウン リストから、[Disable] を選択します。 コントローラは、RA パケットの送信側として識別されたクライアントも表示します。 |

| ステップ 3 | [Apply] をクリックして、変更を確定します。 |

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 |

RA ガードの設定(CLI)

RA スロットリングについて

RA スロットリングは、コントローラがワイヤレス ネットワーク宛ての RA パケットを強制的に制限できるようにします。 RA スロットリングを有効にすることにより、多数の RA パケットを送信するルータを最小限の頻度に調整することができ、その場合も IPv6 クライアントの接続は維持されます。 クライアントが RS パケットを送信すると、RA がクライアントに返送されます。 これは、コントローラを通過でき、クライアントにユニキャストされます。 このプロセスによって、新しいクライアントやローミング クライアントが RA スロットリングの影響を受けないようにすることができます。

RA スロットリングの設定(GUI)

| ステップ 1 | [Controll] > [IPv6] > [RA Throttle Policy] ページを選択します。 デフォルトでは、[IPv6 RA Throttle Policy] が無効になります。 このチェックボックスをオフにして、RA スロットリング ポリシーを無効にします。 | ||

| ステップ 2 |

次のパラメータを設定します。

|

||

| ステップ 3 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 |

RA スロットル ポリシーの設定(CLI)

config ipv6 neigbhor-binding ra-throttle {allow at-least at-least-value | enable | disable | interval-option { ignore | passthrough | throttle} | max-through { max-through-value | no-limit}

IPv6 ネイバー ディスカバリについて

IPv6 ネイバー ディスカバリとは、近隣のノード間の関係を決定するメッセージとプロセスのことです。 ネイバー ディスカバリは、IPv4 で使用されていた ARP、ICMP ルータ探索、および ICMP リダイレクトに代わるものです。

信頼できるバインディング テーブル データベースを構築するために、IPv6 ネイバー ディスカバリ検査によってネイバー ディスカバリ メッセージが分析され、準拠しない IPv6 ネイバー ディスカバリ パケットはドロップされます。 コントローラ内のネイバー バインディング テーブルでは、各 IPv6 アドレスと、アソシエートされた MAC アドレスが追跡されます。 クライアントは、ネイバー バインディング タイマーに従って、テーブルから消去されます。

ネイバー バインディング タイマーの設定(GUI)

| ステップ 1 | [Controller] > [IPv6] > [Neighbor Binding Timers] ページを選択します。 |

| ステップ 2 | 次のタイマーを設定します。 |

| ステップ 3 | [Apply] をクリックして、変更を確定します。 |

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 |

ネイバー バインディング タイマーの設定(CLI)

config ipv6 neighbor-binding timers {down-lifetime | reachable-lifetime | stale-lifetime} {enable | disable}.

Cisco Client Extensions について

Cisco Client Extensions(CCX)ソフトウェアは、サードパーティ製クライアント デバイスの製造業者およびベンダーに対してライセンスされます。 これらのクライアント上の CCX コードにより、サードパーティ製クライアント デバイスは、シスコ製のアクセス ポイントと無線で通信できるようになり、セキュリティの強化、パフォーマンスの向上、高速ローミング、優れた電源管理などの、他のクライアント デバイスがサポートしていないシスコの機能もサポートできるようになります。

注意事項および制約事項

- コントローラ ソフトウェアのリリース 4.2 以降では、CCX バージョン 1 ~ 5 をサポートしています。これにより、コントローラおよびそのアクセス ポイントは、CCX をサポートするサードパーティ製のクライアント デバイスと無線で通信できるようになります。 CCX サポートは、コントローラ上の各 WLAN について自動的に有効となり、無効にできません。 ただし、WLAN ごとに特定の CCX の機能を設定することができます。 この機能は、Aironet 情報要素(IE)です。

- Aironet IE のサポートが有効になっている場合、アクセス ポイントは、Aironet IE 0x85(アクセス ポイント名、ロード、アソシエートされたクライアントの番号などを含む)をこの WLAN のビーコンやプローブ応答に格納して送信します。また、アクセス ポイントが再アソシエーション要求内の Aironet IE 0x85 を受信する場合、コントローラは、Aironet IEs 0x85 および 0x95(コントローラの管理 IP アドレスおよびアクセス ポイントの IP アドレスを含む)を再アソシエーション要求に格納して送信します。

- CCX は、Cisco OEAP 600 アクセス ポイントではサポートされず、CCX に関連する要素もすべてがサポートされるわけではありません。

- Cisco OEAP 600 では、Cisco Aeronet IE をサポートしていません。

- 7.2 リリースでは、CCX Lite と呼ばれる新規バージョンの CCX を使用できます。 CCX Lite の詳細については、http://www.cisco.com/web/partners/pr46/pr147/program_additional_information_new_release_features.html を参照してください。

CCX Aironet IE の設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | 必要な WLAN の ID 番号をクリックして、[WLANs > Edit] ページを開きます。 |

| ステップ 3 | [Advanced] タブを選択して、[WLANs > Edit]([Advanced] タブ)ページを開きます。 |

| ステップ 4 | この WLAN で Aironet IE のサポートを有効にする場合は、[Aironet IE] チェックボックスをオンにします。 有効にしない場合には、このチェックボックスをオフにします。 デフォルト値が有効(オン)になっています。 |

| ステップ 5 | [Apply] をクリックして、変更を確定します。 |

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 |

クライアントの CCX バージョンの表示(GUI)

クライアント デバイスは、アソシエーション要求パケットに CCX バージョンを格納してアクセス ポイントに送信します。 コントローラは、クライアントの CCX バージョンをデータベースに格納し、これを使用してこのクライアントの機能を制限します。 たとえば、クライアントが CCX バージョン 2 をサポートしている場合、コントローラは、CCX バージョン 4 の機能を使用することをクライアントに許可しません。

| ステップ 1 | [Monitor] > [Clients] の順に選択して、[Clients] ページを開きます。 |

| ステップ 2 |

目的のクライアント デバイスの MAC アドレスをクリックして、[Clients > Detail] ページを開きます。 [CCX Version] テキスト ボックスに、このクライアント デバイスでサポートされる CCX バージョンが表示されます。 クライアントで CCX がサポートされていない場合は、 Not Supported が表示されます。 |

| ステップ 3 | 前の画面に戻るには、[Back] をクリックします。 |

| ステップ 4 | 他のクライアント デバイスでサポートされる CCX バージョンを表示するには、この手順を繰り返します。 |

CCX Aironet IE の設定(CLI)

クライアントの CCX バージョンの表示(CLI)

コントローラの CLI を使用して、特定のクライアント デバイスでサポートされる CCX バージョンを表示するには、次のコマンドを入力します。

リモート LAN について

注意事項および制約事項

- リモート LAN 機能をサポートしないリリースに移行する前に、コントローラの設定からすべてのリモート LAN を削除する必要があります。 以前のリリースでは、リモート LAN が WLAN に変わり、そのことが、ワイヤレス ネットワーク上で不要な WLAN または安全でない WLAN をブロードキャストする原因となっていました。 リモート LAN は、リリース 7.0.116.0 以降でのみサポートされています。

- OEAP 600 シリーズ アクセス ポイントにリモート LAN ポートを介して接続できるクライアントは、4 つのみです。 この接続クライアントの数は、コントローラ WLAN での WLAN の制限数(15)には影響しません。 リモート LAN のクライアント制限では、リモート LAN ポートにスイッチまたはハブを接続して複数のデバイスを接続することや、このポートに接続している Cisco IP 電話に直接接続することは可能です。 接続できるデバイスは 4 つまでです。これは、この 4 つのデバイスの 1 つのアイドル時間が 1 分を超えるまで適用されます。