Cisco Wireless LAN Controller コンフィギュレーション ガイド リリース 7.3

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月28日

章のタイトル: セキュリティ ソリューションの設定

目次

- セキュリティ ソリューションの設定

- Cisco Unified Wireless Network Solution セキュリティ

- セキュリティの概要

- レイヤ 1 ソリューション

- レイヤ 2 ソリューション

- 注意事項および制約事項

- レイヤ 3 ソリューション

- 統合されたセキュリティ ソリューション

- RADIUS の設定

- RADIUS について

- 注意事項および制約事項

- ACS 上での RADIUS の設定

- RADIUS の設定(GUI)

- RADIUS の設定(CLI)

- アクセス ポイントによって送信される RADIUS 認証属性

- RADIUS アカウンティング属性

- TACACS+ の設定

- TACACS+ について

- TACACS+ VSA

- 注意事項および制約事項

- ACS 上での TACACS+ の設定

- TACACS+ の設定(GUI)

- TACACS+ の設定(CLI)

- TACACS+ 管理サーバのログの表示

- 最大ローカル データベース エントリの設定

- 最大ローカル データベース エントリの設定について

- 最大ローカル データベース エントリの設定(GUI)

- 最大ローカル データベース エントリの設定(CLI)

- コントローラでのローカル ネットワーク ユーザの設定

- コントローラ上のローカル ネットワーク ユーザについて

- コントローラに対するローカル ネットワーク ユーザの設定(GUI)

- コントローラに対するローカル ネットワーク ユーザの設定(CLI)

- その他の関連資料

- パスワード ポリシーの設定

- パスワード ポリシーについて

- パスワード ポリシーの設定(GUI)

- パスワード ポリシーの設定(CLI)

- LDAP の設定

- LDAP について

- LDAP の設定(GUI)

- LDAP の設定(CLI)

- その他の関連資料

- ローカル EAP の設定

- ローカル EAP について

- 注意事項および制約事項

- ローカル EAP の設定(GUI)

- ローカル EAP の設定(CLI)

- その他の関連資料

- SpectraLink 社の NetLink 電話用システムの設定

- SpectraLink NetLink 電話について

- SpectraLink 社の NetLink 電話の設定

- 長いプリアンブルの有効化(GUI)

- 長いプリアンブルの有効化(CLI)

- Enhanced Distributed Channel Access(CLI)

- RADIUS NAC サポートの設定

- RADIUS NAC サポートについて

- デバイス登録

- 中央 Web 認証

- ローカル Web 認証

- 注意事項および制約事項

- RADIUS NAC サポートの設定(GUI)

- RADIUS NAC サポートの設定(CLI)

- 無線による管理機能の使用

- 無線による管理機能について

- 無線による管理機能の有効化(GUI)

- 無線による管理機能の有効化(CLI)

- 動的インターフェイスによる管理機能

- 動的インターフェイスによる管理機能について

- 動的インターフェイスによる管理機能の有効化(CLI)

- DHCP オプション 82 の設定

- DHCP オプション 82 について

- 注意事項および制約事項

- DHCP オプション 82 の設定(GUI)

- DHCP オプション 82 の設定(CLI)

- その他の関連資料

- アクセス コントロール リストの設定と適用

- アクセス コントロール リストについて

- 注意事項および制約事項

- アクセス コントロール リストの設定と適用(GUI)

- アクセス コントロール リストの設定

- インターフェイスへのアクセス コントロール リストの適用

- コントローラ CPU へのアクセス コントロール リストの適用

- WLAN へのアクセス コントロール リストの適用

- WLAN への事前認証アクセス コントロール リストの適用

- アクセス コントロール リストの設定と適用(CLI)

- アクセス コントロール リストの設定

- アクセス コントロール リストの適用

- 管理フレーム保護の設定

- 管理フレーム保護について

- 注意事項および制約事項

- 管理フレーム保護の設定(GUI)

- 管理フレーム保護の設定の表示(GUI)

- 管理フレーム保護の設定(CLI)

- 管理フレーム保護の設定の表示(CLI)

- 管理フレーム保護の問題のデバッグ(CLI)

- クライアント除外ポリシーの設定

- クライアント除外ポリシーの設定(GUI)

- クライアント除外ポリシーの設定(CLI)

- Identity ネットワーキングの設定

- Identity ネットワーキングについて

- Identity ネットワーキングで使用される RADIUS 属性

- AAA Override の設定

- AAA Override について

- 注意事項および制約事項

- 正しい QoS 値を取得するための RADIUS サーバ ディクショナリ ファイルの更新

- AAA Override の設定(GUI)

- AAA Override の設定(CLI)

- 不正なデバイスの管理

- 不正なデバイスについて

- 不正なデバイスの検出

- 注意事項および制約事項

- WCS の相互作用と不正の検出

- 不正検出の設定(GUI)

- 不正検出の設定(CLI)

- 不正なアクセス ポイントの分類

- 不正なアクセス ポイントの分類について

- 不正分類ルールの設定(GUI)

- 不正なデバイスの表示および分類(GUI)

- 不正分類ルールの設定(CLI)

- 不正なデバイスの表示および分類(CLI)

- Cisco TrustSec SXP の設定

- Cisco TrustSec SXP について

- 注意事項および制約事項

- Cisco TrustSec SXP の設定(GUI)

- 新規 SXP 接続の作成(GUI)

- Cisco TrustSec SXP の設定(CLI)

- Cisco Intrusion Detection System の設定

- Cisco Intrusion Detection System について

- 回避クライアント

- その他の情報

- IDS センサーの設定(GUI)

- 回避クライアントの表示(GUI)

- IDS センサーの設定(CLI)

- 回避クライアントの表示(CLI)

- IDS シグニチャの設定

- IDS シグニチャについて

- IDS シグニチャの設定(GUI)

- IDS シグニチャのアップロードまたはダウンロード

- IDS シグニチャの有効化または無効化

- IDS シグニチャ イベントの表示(GUI)

- IDS シグニチャの設定(CLI)

- IDS シグニチャ イベントの表示(CLI)

- wIPS の設定

- wIPS について

- 注意事項および制約事項

- アクセス ポイントでの wIPS の設定(GUI)

- アクセス ポイントでの wIPS の設定(CLI)

- wIPS 情報の表示(CLI)

- Wi-Fi Direct クライアント ポリシーの設定

- Wi-Fi Direct クライアント ポリシーについて

- 注意事項および制約事項

- Wi-Fi Direct クライアント ポリシーの設定(GUI)

- Wi-Fi Direct クライアント ポリシーの設定(CLI)

- Wi-Fi Direct クライアント ポリシーの監視とトラブルシューティング(CLI)

- Web 認証プロキシの設定

- Web 認証プロキシについて

- Web 認証プロキシの設定(GUI)

- Web 認証プロキシの設定(CLI)

- 意図的な悪用の検出

- Cisco Unified Wireless Network Solution セキュリティ

- RADIUS の設定

- TACACS+ の設定

- 最大ローカル データベース エントリの設定

- コントローラでのローカル ネットワーク ユーザの設定

- パスワード ポリシーの設定

- LDAP の設定

- ローカル EAP の設定

- SpectraLink 社の NetLink 電話用システムの設定

- RADIUS NAC サポートの設定

- 無線による管理機能の使用

- 動的インターフェイスによる管理機能

- DHCP オプション 82 の設定

- アクセス コントロール リストの設定と適用

- 管理フレーム保護の設定

- クライアント除外ポリシーの設定

- Identity ネットワーキングの設定

- AAA Override の設定

- 不正なデバイスの管理

- 不正なアクセス ポイントの分類

- Cisco TrustSec SXP の設定

- Cisco Intrusion Detection System の設定

- IDS シグニチャの設定

- wIPS の設定

- Wi-Fi Direct クライアント ポリシーの設定

- Web 認証プロキシの設定

- 意図的な悪用の検出

セキュリティの概要

Cisco Unified Wireless Network(UWN)セキュリティ ソリューションは、複雑になりがちなレイヤ 1、レイヤ 2、およびレイヤ 3 の 802.11 アクセス ポイントのセキュリティ コンポーネントを 1 つのシンプルなポリシー マネージャにまとめたもので、システム全体のセキュリティ ポリシーを WLAN 単位でカスタマイズできます。 Cisco UWN セキュリティ ソリューションは、シンプルで、統一された、体系的なセキュリティ管理ツールを提供します。

企業での WLAN 展開の最も大きな障害の 1 つが、脆弱な独立型の暗号化方式である Wired Equivalent Privacy(WEP)です。 低価格のアクセス ポイントの登場も新たな問題であり、それらは企業ネットワークに接続して man-in-the-middle 攻撃や DoS 攻撃(サービス拒絶攻撃)に利用される可能性があります。

レイヤ 1 ソリューション

Cisco UWN セキュリティ ソリューションによって、すべてのクライアントのアクセス回数は、ユーザが設定した数値までに制限されます。 制限回数内でアクセスできなかった場合、そのクライアントはユーザが設定したタイマーが切れるまで自動的に除外(アクセスをブロック)されます。 オペレーティング システムでは、WLAN ごとに SSID ブロードキャストを無効にすることもできます。

レイヤ 2 ソリューション

上位レベルのセキュリティと暗号化が必要な場合は、拡張認証プロトコル(EAP)や Wi-Fi Protected Access(WPA)、および WPA2 など業界標準のセキュリティ ソリューションを実装することもできます。 Cisco UWN ソリューションの WPA 実装には、AES(Advanced Encryption Standard)ダイナミック キー、TKIP + Michael(Temporal Key Integrity Protocol + Message Integrity Code Checksum)ダイナミック キー、WEP(Wired Equivalent Privacy)スタティック キーが含まれます。 無効化も使用され、ユーザが設定した回数だけ認証の試行に失敗すると、自動的にレイヤ 2 アクセスがブロックされます。

どの無線セキュリティ ソリューションを採用した場合も、コントローラと Lightweight アクセス ポイントとの間のすべてのレイヤ 2 有線通信は、Control and Provisioning of Wireless Access Points(CAPWAP)トンネルを使用してデータを渡すことにより保護されます。

注意事項および制約事項

Layer 2 Security

認証キー管理として WPA/WPA2 と CCKM が使用されている場合、Cisco Aironet クライアント アダプタ バージョン 4.2 で認証は行われず、コントローラと AP 間に 2 秒の遅延があります。

レイヤ 3 ソリューション

WEP の問題は、パススルー VPN のような業界標準のレイヤ 3 セキュリティ ソリューションを使用すると、さらに進んだ解決が可能です。

Cisco UWN ソリューションでは、ローカルおよび RADIUS MAC(Media Access Control)フィルタリングがサポートされています。 このフィルタリングは、802.11 アクセス カードの MAC アドレス一覧情報が把握できている小規模のクライアント グループに適しています。

Cisco UWN ソリューションでは、ローカルおよび RADIUS ユーザおよびパスワード認証がサポートされています。 この認証は、小規模から中規模のクライアント グループに適しています。

統合されたセキュリティ ソリューション

- Cisco Unified Wireless Network(UWN)ソリューションオペレーティング システムのセキュリティは、802.1X AAA(認証、許可、アカウンティング)エンジンを中心に構築されており、ユーザは Cisco UWN ソリューション全体にわたってさまざまなセキュリティ ポリシーを迅速に設定および適用できます。

- コントローラおよび Lightweight アクセス ポイントには、システム全体の認証および認可プロトコルがすべてのポートおよびインターフェイスに装備され、最大限のシステム セキュリティが提供されています。

- オペレーティング システムのセキュリティ ポリシーは個々の WLAN に割り当てられ、Lightweight アクセス ポイントは設定されたすべての WLAN(最大 16)を同時にブロードキャストします。これによって追加のアクセス ポイントは不要になりますが、干渉が増加し、システム スループットが低下する可能性があります。

- オペレーティング システム セキュリティは RRM 機能を使用して、干渉およびセキュリティ違反がないか継続的に空間を監視し、それらを検出したときはユーザに通知します。

- オペレーティング システム セキュリティは、業界標準の認証、許可、アカウンティング(AAA)サーバで機能します。

RADIUS について

Remote Authentication Dial-In User Service(RADIUS)とは、ネットワークへの管理アクセス権を取得しようとするユーザに対して中央管理されたセキュリティ機能を提供する、クライアント/サーバ プロトコルです。 このプロトコルは、ローカル認証や TACACS+ 認証と同様に、バックエンドのデータベースとして機能し、認証サービスおよびアカウンティング サービスを提供します。

- 認証:コントローラにログインしようとするユーザを検証するプロセス。 コントローラで RADIUS サーバに対してユーザが認証されるようにするには、ユーザは有効なユーザ名とパスワードを入力する必要があります。 複数のデータベースを設定する場合は、バックエンド データベースを試行する順序を指定できます。

- アカウンティング:ユーザによる処理と変更を記録するプロセス。 ユーザによる処理が正常に実行される度に、RADIUS アカウンティング サーバでは、変更された属性、変更を行ったユーザのユーザ ID、ユーザがログインしたリモート ホスト、コマンドが実行された日付と時刻、ユーザの認可レベル、および実行された処理と入力された値の説明がログに記録されます。 RADIUS アカウンティング サーバが接続不能になった場合、ユーザはセッションを続行できなくなります。

RADIUS では、転送に User Datagram Protocol(UDP; ユーザ データグラム プロトコル)を使用します。 RADIUS では、1 つのデータベースが保持されます。そして、UDP ポート 1812 で受信認証要求がリッスンされ、UDP ポート 1813 で受信アカウンティング要求がリッスンされます。 アクセス コントロールを要求するコントローラは、クライアントとして動作し、サーバから AAA サービスを要求します。 コントローラとサーバ間のトラフィックは、プロトコルで定義されるアルゴリズムと、両方のデバイスにおいて設定される共有秘密キーによって暗号化されます。

複数の RADIUS アカウンティングおよび認証サーバを設定できます。たとえば、1 台の RADIUS 認証サーバを中央に配置し、複数の RADIUS アカウンティング サーバを異なる地域に配置することができます。 同じタイプのサーバを複数設定すると、最初のサーバで障害が発生したり、接続不能になったりしても、コントローラは、必要に応じて 2 台目や 3 台目あるいはそれ以降のサーバへの接続を自動的に試行します。

注意事項および制約事項

RADIUS サーバのサポート

- RADIUS 認証サーバおよびアカウンティング サーバは、それぞれ最大 17 台まで設定できます。

- 冗長性を保つために複数の RADIUS サーバが設定されている場合、バックアップが適切に機能するようにするには、すべてのサーバでユーザ データベースを同一にする必要があります。

- ワンタイム パスワード(OTP)は、RADIUS を使用しているコントローラでサポートされます。 この設定では、コントローラがトランスペアレント パススルー デバイスとして動作します。 コントローラは、クライアント動作をチェックせずにすべてのクライアント要求を RADIUS サーバに転送します。 OTP を使用する場合は、クライアントが正しく機能するためにはコントローラへの接続を 1 つ確立する必要があります。 現在、コントローラには、複数の接続を確立しようとしているクライアントを修正するチェック機能はありません。

Radius ACS サポート

プライマリおよびフォールバック RADIUS サーバ

プライマリ RADIUS サーバ(最も低いサーバ インデックスを持つサーバ)は、コントローラの最優先サーバであるとみなされます。 プライマリ サーバが応答しなくなると、コントローラは、次にアクティブなバックアップ サーバ(低い方から 2 番目のサーバ インデックスを持つサーバ)に切り替えます。 コントローラは、プライマリ RADIUS サーバが回復して応答可能になるとそのサーバにフォールバックするように設定されているか、使用可能なバックアップ サーバの中からより優先されるサーバにフォールバックするように設定されていない限り、このバックアップ サーバを引き続き使用します。

ACS 上での RADIUS の設定

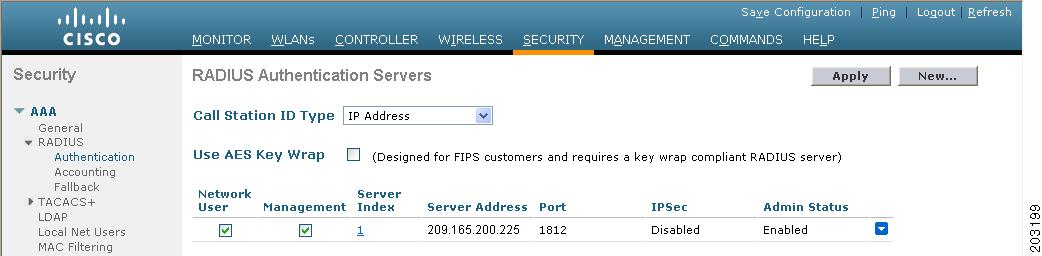

RADIUS の設定(GUI)

| ステップ 1 | を選択します。 | ||

| ステップ 2 |

次のいずれかの操作を行います。

|

||

| ステップ 3 | [Call Station ID Type] ドロップダウン リストから、[IP Address]、[System MAC Address]、または [AP MAC Address] を選択して、送信側の IP アドレス、システム MAC アドレス、または AP MAC アドレスが Access-Request メッセージで RADIUS サーバに送信されるかどうかを指定します。 | ||

| ステップ 4 | [Use AES Key Wrap] チェックボックスをオンにし、AES キー ラップ保護を使用して RADIUS からコントローラへのキーの転送を有効にします。 デフォルト値はオフです。 この機能は、FIPS を使用するユーザにとって必要です。 | ||

| ステップ 5 | [Apply] をクリックして、変更を確定します。 次のいずれかの操作を行います。 | ||

| ステップ 6 | 新しいサーバを追加している場合は、[Server Index (Priority)] ドロップダウン リストから数字を選択し、同じサービスを提供するその他の設定済みの RADIUS サーバに対してこのサーバの優先順位を指定します。 | ||

| ステップ 7 | 新しいサーバを追加している場合は、[Server IP Address] テキスト ボックスに RADIUS サーバの IP アドレスを入力します。 | ||

| ステップ 8 | [Shared Secret Format] ドロップダウン リストから [ASCII] または [Hex] を選択し、コントローラと RADIUS サーバ間で使用される共有秘密キーの形式を指定します。 デフォルト値は [ASCII] です。 | ||

| ステップ 9 |

[Shared Secret] テキスト ボックスと [Confirm Shared Secret] テキスト ボックスに、コントローラとサーバ間で認証に使用される共有秘密キーを入力します。

|

||

| ステップ 10 |

新しい RADIUS 認証サーバを設定して AES キー ラップを有効にすると、コントローラと RADIUS サーバ間の共有秘密の安全性を高めることができます。そのための手順は次のとおりです。

|

||

| ステップ 11 | 新しいサーバを追加している場合は、[Port Number] テキスト ボックスに、インターフェイス プロトコルに対応する RADIUS サーバの UDP ポート番号を入力します。 有効な値の範囲は 1 ~ 65535 で、認証用のデフォルト値は 1812、アカウンティング用のデフォルト値は 1813 です。 | ||

| ステップ 12 | [Server Status] テキスト ボックスから [Enabled] を選択してこの RADIUS サーバを有効にするか、[Disabled] を選択して無効にします。 デフォルト値はイネーブルです。 | ||

| ステップ 13 | 新しい RADIUS 認証サーバを設定している場合は、[Support for RFC 3576] ドロップダウン リストから [Enabled] を選択して RFC 3576 を有効にするか、[Disabled] を選択してこの機能を無効にします。RFC 3576 では、ユーザ セッションの動的な変更を可能にするよう RADIUS プロトコルが拡張されています。 デフォルト値は [Enabled] です。 RFC 3576 では、ユーザの切断およびユーザ セッションに適用される許可の変更のほか、Disconnect メッセージと Change-of-Authorization(CoA)メッセージがサポートされています。 Disconnect メッセージはユーザ セッションをただちに終了させ、CoA メッセージはデータ フィルタなどのセッション認証属性を変更します。 | ||

| ステップ 14 |

[Server Timeout] テキスト ボックスに、再送信の間隔を秒単位で入力します。 有効な範囲は 2 ~ 30 秒で、デフォルト値は 2 秒です。 [Key Wrap] チェックボックスをオンにします。

|

||

| ステップ 15 | [Network User] チェックボックスをオンにしてネットワーク ユーザ認証(またはアカウンティング)を有効にするか、オフにしてこの機能を無効にします。 デフォルト値はオンです。 この機能を有効にすると、ここで設定するサーバはネットワーク ユーザの RADIUS 認証(アカウンティング)サーバと見なされます。 WLAN 上の RADIUS サーバを設定しなかった場合は、ネットワーク ユーザに対してこのオプションを有効にする必要があります。 | ||

| ステップ 16 | RADIUS 認証サーバを設定している場合は、[Management] チェックボックスをオンにして管理認証を有効にするか、オフにしてこの機能を無効にします。 デフォルト値はオンです。 この機能を有効にすると、ここで設定するサーバは管理ユーザの RADIUS 認証サーバと見なされ、認証要求が RADIUS サーバに送られます。 | ||

| ステップ 17 | [IPSec] チェックボックスをオンにして IP セキュリティ メカニズムを有効にするか、オフにしてこの機能を無効にします。 デフォルト値はオフです。 | ||

| ステップ 18 |

ステップ 17 で IPSec を有効にした場合は、次の手順に従って追加の IPSec パラメータを設定します。

|

||

| ステップ 19 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 20 | [Save Configuration] をクリックして、変更を保存します。 | ||

| ステップ 21 | 同じサーバ上または追加の RADIUS サーバ上で追加のサービスを設定する場合は、上記の手順を繰り返します。 | ||

| ステップ 22 |

次の手順を実行して、RADIUS サーバ フォールバックの動作を指定します。

|

||

| ステップ 23 | [Security] > [Priority Order] > [Management User] の順に選択し、複数のデータベースを設定する際の認証の順序を指定します。 [Priority Order > Management User] ページが表示されます。 | ||

| ステップ 24 |

[Order Used for Authentication] テキスト ボックスで、コントローラが管理ユーザを認証する際にどのサーバを優先するかを指定します。 [Not Used] テキスト ボックスと [Order Used for Authentication] テキスト ボックスの間でサーバを移動するには、[>]

および [<]

ボタンを使用します。 希望するサーバが [Order Used for Authentication] テキスト ボックスに表示されたら、[Up]

ボタンと [Down]

ボタンを使用して優先するサーバをリストの先頭に移動します。 デフォルトで、ローカル データベースは常に最初に検索されます。 ユーザ名が見つからない場合、コントローラは、RADIUS に設定されている場合は RADIUS サーバへの切り換え、TACACS+ に設定されている場合は TACACS+ サーバへの切り換えを行います。 デフォルトの設定はローカル、RADIUS の順になっています。 |

||

| ステップ 25 | [Apply] をクリックします。 | ||

| ステップ 26 | [Save Configuration] をクリックします。 |

RADIUS の設定(CLI)

| ステップ 1 |

次のコマンドを入力して、送信側の IP アドレス、システム MAC アドレス、または AP MAC アドレスが Access-Request メッセージで RADIUS サーバに送信されるかどうかを指定します。 config radius callStationIdType { ip_address, mac_address, ap_mac_address, ap_macaddr_ssid}

|

||||

| ステップ 2 |

次のコマンドを入力して、Access-Request メッセージで RADIUS 認証サーバまたはアカウンティング サーバに送信される MAC アドレスにデリミタを指定します。 config radius { auth | acct} mac-delimiter { colon | hyphen | single-hyphen | none} |

||||

| ステップ 3 |

次のコマンドを入力して、RADIUS 認証サーバを設定します。

|

||||

| ステップ 4 |

次のコマンドを入力して、RADIUS アカウンティング サーバを設定します。

|

||||

| ステップ 5 |

次のコマンドを入力して、RADIUS サーバのフォールバック動作を設定します。 config radius fallback-test mode {off | passive | active}

|

||||

| ステップ 6 | ステップ 5 で Active モードを有効にした場合は、次のコマンドを入力して追加のフォールバック パラメータを設定します。 | ||||

| ステップ 7 | 次のコマンドを入力して、変更を保存します。 save config | ||||

| ステップ 8 |

次のコマンドを入力して、複数のデータベースを設定する際の認証の順序を設定します。 config aaa auth mgmt AAA_server_type AAA_server_type |

||||

| ステップ 9 | 次のコマンドを入力して、RADIUS の統計情報を表示します | ||||

| ステップ 10 | 次のコマンドを入力して、アクティブなセキュリティ アソシエーションを表示します。 | ||||

| ステップ 11 | 次のコマンドを入力して、1 台または複数の RADIUS サーバの統計情報をクリアします。 | ||||

| ステップ 12 | 次のコマンドを入力して、コントローラが RADIUS サーバに到達できることを確認します。 |

アクセス ポイントによって送信される RADIUS 認証属性

この表に RADIUS 認証属性を示します。この認証属性は、Access-Request パケットおよび Access-Accept パケットで Lightweight アクセス ポイントからクライアントに送信されます。

| 1 | User-Name |

| 2 | Password |

| 3 | CHAP-Password |

| 4 | NAS-IP-Address |

| 5 | NAS-Port |

| 6 | Service-Type |

| 12 | Framed-MTU |

| 30 | Called-Station-ID(MAC アドレス) |

| 31 | Calling-Station-ID(MAC アドレス) |

| 32 | NAS-Identifier |

| 33 | Proxy-State |

| 60 | CHAP-Challenge |

| 61 | NAS-Port-Type |

| 79 | EAP-Message |

| 243 | TPLUS-Role |

| 1 | Cisco-LEAP-Session-Key |

| 2 | Cisco-Keywrap-Msg-Auth-Code |

| 3 | Cisco-Keywrap-NonCE |

| 4 | Cisco-Keywrap-Key |

| 5 | Cisco-URL-Redirect |

| 6 | Cisco-URL-Redirect-ACL |

(注) |

シスコ固有の属性 Auth-Algo-Type および SSID はサポートされません。 |

| 6 | Service-Type RADIUS 認証を使用してコントローラへの読み取り専用アクセスまたは読み取りと書き込みアクセスを指定するには、RADIUS サーバで Service-Type 属性(6)を設定する必要があります。読み取り専用アクセスが必要な場合は [Callback NAS Prompt] を設定し、読み取りと書き込みの両方の権限が必要な場合は [Administrative] を設定してください。 |

| 8 | Framed-IP-Address |

| 25 | Class |

| 26 | Vendor-Specific |

| 27 | Timeout |

| 29 | Termination-Action |

| 40 | Acct-Status-Type |

| 64 | Tunnel-Type |

| 79 | EAP-Message |

| 81 | Tunnel-Group-ID |

(注) |

| 11 | MS-CHAP-Challenge |

| 16 | MS-MPPE-Send-Key |

| 17 | MS-MPPE-Receive-Key |

| 25 | MS-MSCHAP2-Response |

| 26 | MS-MSCHAP2-Success |

| 1 | VAP-ID |

| 3 | DSCP |

| 4 | 8021P-Type |

| 5 | VLAN-Interface-Name |

| 6 | ACL-Name |

| 7 | Data-Bandwidth-Average-Contract |

| 8 | Real-Time-Bandwidth-Average-Contract |

| 9 | Data-Bandwidth-Burst-Contract |

| 10 | Real-Time-Bandwidth-Burst-Contract |

| 11 | Guest-Role-Name |

RADIUS アカウンティング属性

| 1 | User-Name |

| 4 | NAS-IP-Address |

| 5 | NAS-Port |

| 8 | Framed-IP-Address |

| 25 | Class |

| 30 | Called-Station-ID(MAC アドレス) |

| 31 | Calling-Station-ID(MAC アドレス) |

| 32 | NAS-Identifier |

| 40 | Accounting-Status-Type |

| 41 | Accounting-Delay-Time(ストップおよび中間メッセージのみ) |

| 42 | Accounting-Input-Octets(ストップおよび中間メッセージのみ) |

| 43 | Accounting-Output-Octets(ストップおよび中間メッセージのみ) |

| 44 | Accounting-Session-ID |

| 45 | Accounting-Authentic |

| 46 | Accounting-Session-Time(ストップおよび中間メッセージのみ) |

| 47 | Accounting-Input-Packets(ストップおよび中間メッセージのみ) |

| 48 | Accounting-Output-Packets(ストップおよび中間メッセージのみ) |

| 49 | Accounting-Terminate-Cause(ストップおよび中間メッセージのみ) |

| 64 | Tunnel-Type |

| 65 | Tunnel-Medium-Type |

| 81 | Tunnel-Group-ID |

| 1 | Start |

| 2 | Stop |

| 3 | Interim-Update |

| 7 | Accounting-On |

| 8 | Accounting-Off |

| 9-14 | トンネリングのアカウンティング用に予約 |

| 15 | Failed 用に予約 |

TACACS+ について

Terminal Access Controller Access Control System Plus(TACACS+)は、コントローラへの管理アクセスを取得しようとするユーザに中央管理されたセキュリティを提供する、クライアント/サーバ プロトコルです。 このプロトコルは、ローカルおよび RADIUS に類似したバックエンドのデータベースとして機能します。 ただし、ローカルおよび RADIUS では、認証サポートと制限のある認可サポートしか提供されないのに対し、TACACS+ では、次の 3 つのサービスが提供されます。

-

認証:コントローラにログインしようとするユーザを検証するプロセス。

コントローラで TACACS+ サーバに対してユーザが認証されるようにするには、ユーザは有効なユーザ名とパスワードを入力する必要があります。 認証サービスおよび認可サービスは、互いに密接に関連しています。 たとえば、ローカルまたは RADIUS データベースを使用して認証が実行された場合、認可ではそのローカルまたは RADIUS データベース内のユーザに関連したアクセス権(read-only、read-write、lobby-admin のいずれか)が使用され、TACACS+ は使用されません。 同様に、TACACS+ を使用して認証が実行されると、認可は TACACS+ に関連付けられます。

(注)

複数のデータベースを設定する場合、コントローラ GUI または CLI を使用して、バックエンド データベースが試行される順序を指定できます。

-

認可:ユーザのアクセス レベルに基づいて、ユーザがコントローラで実行できる処理を決定するプロセス。

TACACS+ の場合、認可は特定の処理ではなく、権限(またはロール)に基づいて実行されます。 利用可能なロールは、コントローラ GUI の 7 つのメニュー オプション([MONITOR]、[WLAN]、[CONTROLLER]、[WIRELESS]、[SECURITY]、[MANAGEMENT]、および [COMMANDS])に対応しています。 ロビー アンバサダー権限のみを必要とするユーザは、追加のロールである LOBBY を使用できます。 ユーザが割り当てられるロールは、TACACS+ サーバ上で設定されます。 ユーザは 1 つまたは複数のロールに対して認可されます。 最小の認可は MONITOR のみで、最大は ALL です。ALL では、ユーザは 7 つのメニュー オプションすべてに関連付けられた機能を実行できるよう認可されます。 たとえば、SECURITY のロールを割り当てられたユーザは、[Security] メニューに表示される(または CLI の場合はセキュリティ コマンドとして指定される)すべてのアイテムに対して変更を実行できます。 ユーザが特定のロール(WLAN など)に対して認可されていない場合でも、そのユーザは読み取り専用モード(または関連する CLI の

show コマンド)で、そのメニュー オプションにアクセスできます。 TACACS+ 許可サーバが接続不能または認可不能になった場合、ユーザはコントローラにログインできません。

(注)

ユーザが割り当てられたロールでは許可されていないコントローラ GUI のページに変更を加えようとすると、十分な権限がないことを示すメッセージが表示されます。 ユーザが割り当てられたロールでは許可されていないコントローラ CLI コマンドを入力すると、実際にはそのコマンドは実行されていないのに、正常に実行されたというメッセージが表示されます。 この場合、「Insufficient Privilege! Cannot execute command!」というメッセージがさらに表示され、コマンドを実行するための十分な権限がないことがユーザに通知されます。

- アカウンティング:ユーザによる処理と変更を記録するプロセス。 ユーザによる処理が正常に実行される度に、TACACS+ アカウンティング サーバでは、変更された属性、変更を行ったユーザのユーザ ID、ユーザがログインしたリモート ホスト、コマンドが実行された日付と時刻、ユーザの認可レベル、および実行された処理と入力された値の説明がログに記録されます。 TACACS+ アカウンティング サーバが接続不能になった場合、ユーザはセッションを中断されずに続行できます。

RADIUS でユーザ データグラム プロトコル(UDP)を使用するのとは異なり、TACACS+ では、転送にトランスミッション コントロール プロトコル(TCP)を使用します。 1 つのデータベースを維持し、TCP ポート 49 で受信要求をリッスンします。 アクセス コントロールを要求するコントローラは、クライアントとして動作し、サーバから AAA サービスを要求します。 コントローラとサーバ間のトラフィックは、プロトコルで定義されるアルゴリズムと、両方のデバイスにおいて設定される共有秘密キーによって暗号化されます。

最大 3 台の TACACS+ 認証サーバ、認可サーバ、およびアカウンティング サーバをそれぞれ設定できます。 たとえば、1 台の TACACS+ 認証サーバを中央に配置し、複数の TACACS+ 許可サーバを異なる地域に配置できます。 同じタイプの複数のサーバを設定していると、最初のサーバで障害が発生したり、接続不能になっても、コントローラは自動的に 2 台目、および必要に応じて 3 台目のサーバを試行します。

(注) |

複数の TACACS+ サーバが冗長性のために設定されている場合、バックアップが適切に機能するようにするには、すべてのサーバにおいてユーザ データベースを同一にする必要があります。 |

TACACS+ VSA

インターネット技術特別調査委員会(IETF)ドラフト標準には、ネットワーク アクセス サーバと TACACS+ サーバの間でベンダー固有属性(VSA)を伝達する方法が規定されています。 IETF は属性 26 を使用します。 ベンダーは VSA を使用して、一般的な用途には適さない独自の拡張属性をサポートできます。

シスコの TACACS+ 実装では、IETF 仕様で推奨される形式を使用したベンダー固有のオプションを 1 つサポートしています。 シスコのベンダー ID は 9、サポートされるオプションのベンダー タイプは 1(名前付き cisco-av-pair)です。 値は次の形式のストリングです。

protocol : attribute separator value *

protocol は、特定の許可タイプを表すシスコの属性です。separator は、必須属性の場合は =(等号)、オプションの属性の場合は *(アスタリスク)です。

注意事項および制約事項

- CiscoSecure Access Control Server(ACS)とコントローラの両方で、TACACS+ を設定する必要があります。 コントローラは、GUI または CLI のいずれかを使用して設定できます。

- TACACS+ は、CiscoSecure ACS バージョン 3.2 以降のリリースでサポートされます。 実行しているバージョンに対応する CiscoSecure ACS のマニュアルを参照してください。

- ワンタイム パスワード(OTP)は、TACACS を使用しているコントローラでサポートされます。 この設定では、コントローラがトランスペアレント パススルー デバイスとして動作します。 コントローラは、クライアント動作をチェックせずにすべてのクライアント要求を TACACS サーバに転送します。 OTP を使用する場合は、クライアントが正しく機能するためにはコントローラへの接続を 1 つ確立する必要があります。 現在、コントローラには、複数の接続を確立しようとしているクライアントを修正するチェック機能はありません。

- 再認証が繰り返し試行されたり、プライマリ サーバがアクティブで接続可能なときにコントローラがバックアップ サーバにフォールバックしたりする場合には、TACACS+ 認証サーバ、認可サーバ、およびアカウンティング サーバの再送信のタイムアウト値を増やすことをお勧めします。 デフォルトの再送信のタイムアウト値は 2 秒です。この値は最大 30 秒まで増やすことができます。

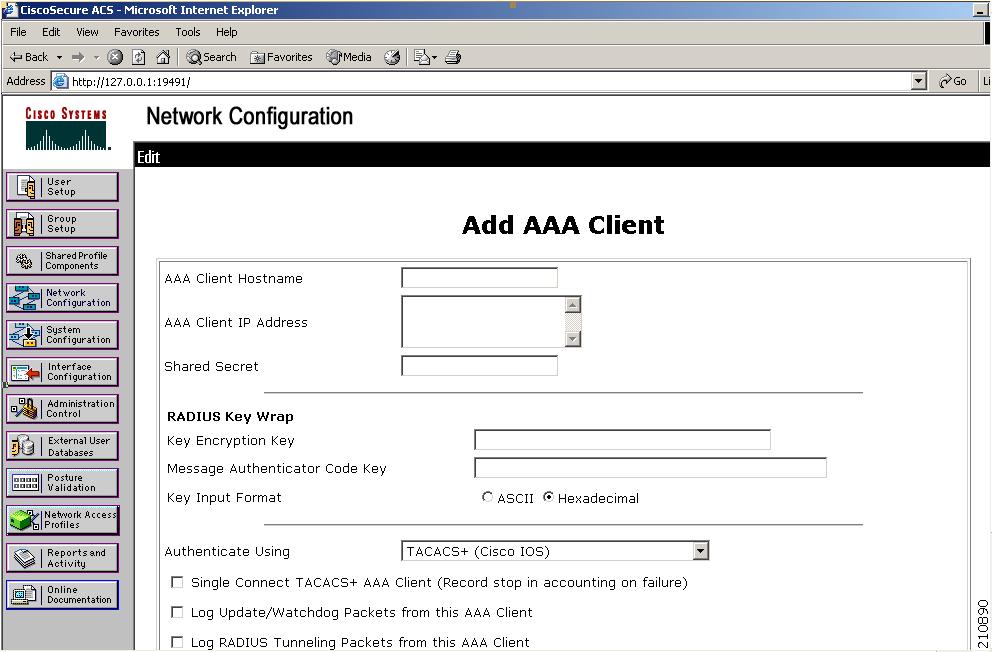

ACS 上での TACACS+ の設定

| ステップ 1 | ACS のメイン ページで、[Network Configuration] を選択します。 | ||||

| ステップ 2 |

[AAA Clients] の下の [Add Entry]

を選択し、使用しているコントローラをサーバに追加します。 [Add AAA Client] ページが表示されます。

|

||||

| ステップ 3 | [AAA Client Hostname] テキスト ボックスに、コントローラの名前を入力します。 | ||||

| ステップ 4 | [AAA Client IP Address] テキスト ボックスに、コントローラの IP アドレスを入力します。 | ||||

| ステップ 5 |

[Shared Secret] テキスト ボックスに、サーバとコントローラ間の認証に使用する共有秘密キーを入力します。

|

||||

| ステップ 6 | [Authenticate Using] ドロップダウン リストから [TACACS+ (Cisco IOS)] を選択します。 | ||||

| ステップ 7 | [Submit + Apply] をクリックして、変更内容を保存します。 | ||||

| ステップ 8 | ACS のメイン ページで、左のナビゲーション ペインから [Interface Configuration] を選択します。 | ||||

| ステップ 9 | [TACACS+ (Cisco IOS)] を選択します。 [TACACS+ (Cisco)] ページが表示されます。 | ||||

| ステップ 10 | [TACACS+ Services] の [Shell (exec)] チェックボックスをオンにします。 | ||||

| ステップ 11 | [New Services] で最初のチェックボックスをオンにし、[Service] テキスト ボックスに ciscowlc、[Protocol] テキスト ボックスに common と入力します。 | ||||

| ステップ 12 | [Advanced Configuration] オプションの [Advanced TACACS+ Features] チェックボックスをオンにします。 | ||||

| ステップ 13 | [Submit] をクリックして変更を保存します。 | ||||

| ステップ 14 | ACS のメイン ページで、左のナビゲーション ペインから [System Configuration] を選択します。 | ||||

| ステップ 15 | [Logging] を選択します。 | ||||

| ステップ 16 | [Logging Configuration] ページが表示されたら、ログ記録するすべてのイベントを有効にし、変更内容を保存します。 | ||||

| ステップ 17 | ACS のメイン ページで、左のナビゲーション ペインから [Group Setup] を選択します。 | ||||

| ステップ 18 |

[Group] ドロップダウン リストから、以前に作成したグループを選択します。

|

||||

| ステップ 19 | [Edit Settings] をクリックします。 [Group Setup] ページが表示されます。 | ||||

| ステップ 20 | [TACACS+ Settings] の [ciscowlc common] チェックボックスをオンにします。 | ||||

| ステップ 21 | [Custom Attributes] チェックボックスをオンにします。 | ||||

| ステップ 22 |

[Custom Attributes] の下のテキストボックスで、このグループに割り当てるロールを指定します。 使用可能なロールは、MONITOR、WLAN、CONTROLLER、WIRELESS、SECURITY、MANAGEMENT、COMMANDS、ALL、および LOBBY です。 最初の 7 つのロールは、コントローラ GUI のメニュー オプションに対応しており、これら特定のコントローラ機能へのアクセスを許可します。 グループでの必要性に応じて、1 つまたは複数のロールを入力できます。 7 つのロールすべてを指定するには ALL を、ロビー アンバサダー ロールを指定するには LOBBY を使用します。 次の形式を使用してロールを入力します。 たとえば、特定のユーザ グループに対して WLAN、CONTROLLER、および SECURITY のロールを指定するには、次のテキストを入力します。 role1=WLAN role2=CONTROLLER role3=SECURITY? あるユーザ グループに 7 つのロールすべてに対するアクセスを付与するには、次のテキストを入力します。 role1=ALL?

|

||||

| ステップ 23 | [Submit] をクリックして変更を保存します。 |

TACACS+ の設定(GUI)

| ステップ 1 | [Security] > [AAA] > [TACACS+] の順に選択します。 | ||||

| ステップ 2 |

次のいずれかの操作を行います。

[TACACS+(Authentication、Authorization、または Accounting)Servers] ページが表示されます。 このページでは、これまでに設定されたすべての TACACS+ サーバが表示されます。 |

||||

| ステップ 3 | 次のいずれかの操作を行います。 | ||||

| ステップ 4 | 新しいサーバを追加している場合は、[Server Index (Priority)] ドロップダウン リストから数字を選択し、同じサービスを提供するその他の設定済みの TACACS+ サーバに対してこのサーバの優先順位を指定します。 最大 3 台のサーバを設定できます。 コントローラが最初のサーバに接続できない場合、リスト内の 2 番目および必要に応じて 3 番目のサーバへの接続を試行します。 | ||||

| ステップ 5 | 新しいサーバを追加している場合は、[Server IP Address] テキスト ボックスに TACACS+ サーバの IP アドレスを入力します。 | ||||

| ステップ 6 | [Shared Secret Format] ドロップダウン リストから [ASCII] または [Hex] を選択し、コントローラと TACACS+ サーバ間で使用される共有秘密キーの形式を指定します。 デフォルト値は [ASCII] です。 | ||||

| ステップ 7 |

[Shared Secret] テキスト ボックスと [Confirm Shared Secret] テキスト ボックスに、コントローラとサーバ間で認証に使用される共有秘密キーを入力します。

|

||||

| ステップ 8 | 新しいサーバを追加している場合は、[Port Number] テキスト ボックスに、インターフェイス プロトコルに対応する TACACS+ サーバの TCP ポート番号を入力します。 有効な範囲は 1 ~ 65535 で、デフォルト値は 49 です。 | ||||

| ステップ 9 | [Server Status] テキスト ボックスから [Enabled] を選択してこの TACACS+ サーバを有効にするか、[Disabled] を選択して無効にします。 デフォルト値は [Enabled] です。 | ||||

| ステップ 10 |

[Server Timeout] テキスト ボックスに、再送信の間隔を秒単位で入力します。 有効な範囲は 5 ~ 30 秒で、デフォルト値は 5 秒です。

|

||||

| ステップ 11 | [Apply] をクリックして、変更を確定します。 | ||||

| ステップ 12 | [Save Configuration] をクリックして、変更を保存します。 | ||||

| ステップ 13 | 同じサーバ上で、または追加の TACACS+ サーバ上で追加のサービスを設定する場合は、上記の手順を繰り返します。 | ||||

| ステップ 14 | [Security] > [Priority Order] > [Management User] の順に選択し、複数のデータベースを設定する際の認証の順序を指定します。 [Priority Order > Management User] ページが表示されます。 | ||||

| ステップ 15 |

[Order Used for Authentication] テキスト ボックスで、コントローラが管理ユーザを認証する際にどのサーバを優先するかを指定します。 [Not Used] テキスト ボックスと [Order Used for Authentication] テキスト ボックスの間でサーバを移動するには、[>] および [<] ボタンを使用します。 希望するサーバが [Order Used for Authentication] テキスト ボックスに表示されたら、[Up] ボタンと [Down] ボタンを使用して優先するサーバをリストの先頭に移動します。 デフォルトで、ローカル データベースは常に最初に検索されます。 ユーザ名が見つからない場合、コントローラは、RADIUS に設定されている場合は RADIUS サーバへの切り換え、TACACS+ に設定されている場合は TACACS+ サーバへの切り換えを行います。 デフォルトの設定はローカル、RADIUS の順になっています。 |

||||

| ステップ 16 | [Apply] をクリックして、変更を確定します。 | ||||

| ステップ 17 | [Save Configuration] をクリックして、変更を保存します。 |

TACACS+ の設定(CLI)

次のコマンドを入力して、TACACS+ 認証サーバを設定します。

- config tacacs auth add index server_ip_address port# { ascii | hex} shared_secret:TACACS+ 認証サーバを追加します。

- config tacacs auth delete index:以前に追加された TACACS+ 認証サーバを削除します。

- config tacacs auth ( enable | disable} index:TACACS+ 認証サーバを有効または無効にします。

- config tacacs auth server-timeout index timeout:TACACS+ 認証サーバの再送信のタイムアウト値を設定します。

次のコマンドを入力して、TACACS+ 許可サーバを設定します。

-

config tacacs athr add index server_ip_address port# { ascii | hex} shared_secret:TACACS+ 許可サーバを追加します。

-

config tacacs athr delete index:以前に追加された TACACS+ 許可サーバを削除します。

-

config tacacs athr ( enable | disable} index:TACACS+ 許可サーバを有効または無効にします。

-

config tacacs athr server-timeout index timeout:TACACS+ 認可サーバの再送信のタイムアウト値を設定します。

-

次のコマンドを入力して、TACACS+ アカウンティング サーバを設定します。

-

config tacacs acct add index server_ip_address port# { ascii | hex} shared_secret:TACACS+ アカウンティング サーバを追加します。

-

config tacacs acct delete index:以前に追加された TACACS+ アカウンティング サーバを削除します。

-

config tacacs acct ( enable | disable} index:TACACS+ アカウンティング サーバを有効または無効にします。

-

config tacacs acct server-timeout index timeout:TACACS+ アカウンティング サーバの再送信のタイムアウト値を設定します。

-

次のコマンドを入力して、TACACS+ の統計情報を表示します

次のコマンドを入力して、1 台または複数の TACACS+ サーバの統計情報をクリアします。

次のコマンドを入力して、複数のデータベースを設定する際の認証の順序を設定します。 デフォルト設定では local、radius の順になっています。

config aaa auth mgmt [ radius | tacacs]

現在の管理認証サーバの順序を表示するには、 show aaa auth コマンドを入力します。次のコマンドを入力して、コントローラが TACACS+ サーバに到達できることを確認します。

次のコマンドを入力して、TACACS+ のデバッグを有効または無効にします。

次のコマンドを入力して、変更を保存します。

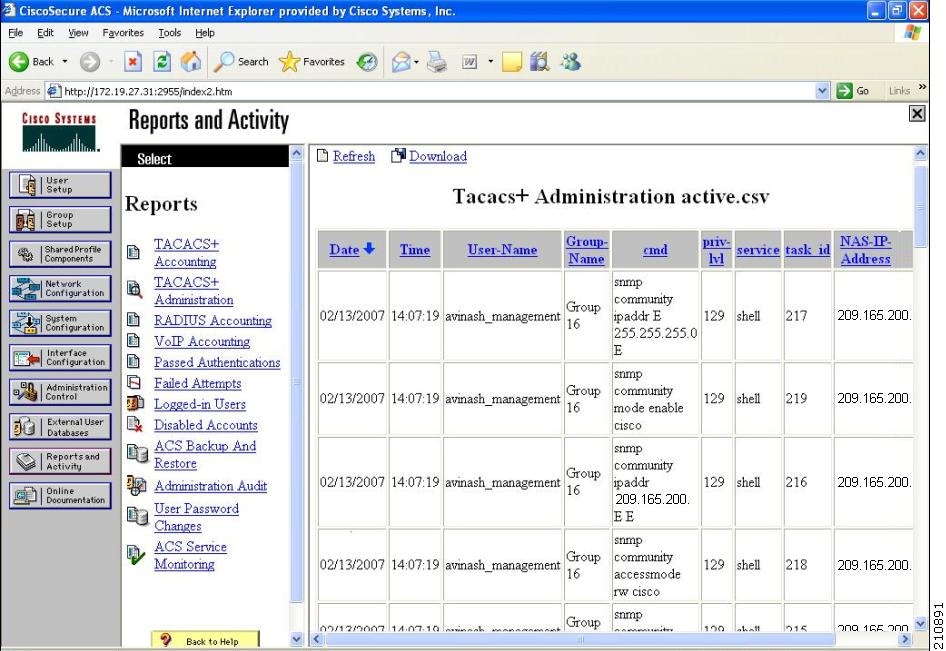

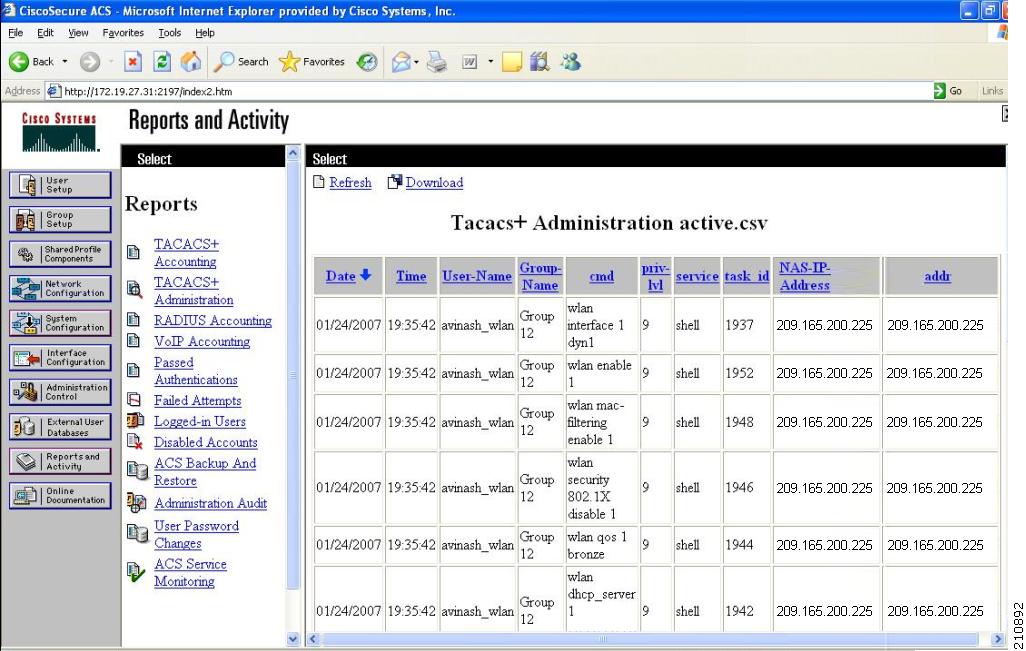

TACACS+ 管理サーバのログの表示

| ステップ 1 | ACS のメイン ページで、左のナビゲーション ペインから [Reports and Activity] を選択します。 |

| ステップ 2 |

[Reports] の [TACACS+ Administration]

を選択します。 表示するログの日付に対応する .csv ファイルをクリックします。 [TACACS+ Administration .csv] ページが表示されます。

|

最大ローカル データベース エントリの設定について

コントローラを設定して、ユーザ認証情報を格納するために使用するローカル データベース エントリの最大数を指定できます。 データベース エントリには、ローカル管理ユーザ(ロビー アンバサダーを含む)、ローカル ネットワーク ユーザ(ゲスト ユーザを含む)、MAC フィルタ エントリ、除外リスト エントリ、およびアクセス ポイント認可リスト エントリが含まれます。 これらを合わせて、設定されている最大値を超えることはできません。

最大ローカル データベース エントリの設定(GUI)

| ステップ 1 | [Security] > [AAA] > [General] の順に選択して、[General] ページを開きます。 |

| ステップ 2 |

[Maximum Local Database Entries] テキスト ボックスに、次回コントローラがリブートしたときにローカル データベースに追加できる最大エントリ数を入力します。 現在設定されている値が、テキスト ボックスの右側のカッコ内に表示されます。 有効な範囲は 512 ~ 2048 で、デフォルトの設定は 2048 です。 [Number of Entries, Already Used] テキスト ボックスに、データベースに現存するエントリ数が表示されます。 |

| ステップ 3 | [Apply] をクリックして、変更を確定します。 |

| ステップ 4 | [Save Configuration] をクリックして設定を保存します。 |

最大ローカル データベース エントリの設定(CLI)

| ステップ 1 | 次のコマンドを入力して、次回コントローラがリブートしたときにローカル データベースに追加できる最大エントリ数を指定します。 |

| ステップ 2 |

次のコマンドを入力して、変更を保存します。 save config |

| ステップ 3 | 次のコマンドを入力して、データベース エントリの最大数およびデータベースの現在の内容を表示します。 show database summary |

コントローラでのローカル ネットワーク ユーザの設定

コントローラ上のローカル ネットワーク ユーザについて

コントローラ上のローカル ユーザ データベースに、ローカル ネットワーク ユーザを追加することができます。 ローカル ユーザ データベースには、すべてのローカル ネットワーク ユーザの資格情報(ユーザ名とパスワード)が保存されます。 これらの資格情報は、ユーザの認証に使用されます。 たとえば、ローカル EAP では、ユーザの資格情報を取得するのに、バックエンド データベースとしてローカル ユーザ データベースを使用する場合があります。

(注) |

コントローラはクライアント情報をまず RADIUS 認証サーバに渡します。 クライアント情報が RADIUS データベースのエントリに一致しない場合、RADIUS 認証サーバは認証失敗メッセージで応答します。 RADIUS 認証サーバが応答しない場合は、ローカル ユーザ データベースにクエリーが送信されます。 RADIUS 認証が失敗した場合、または存在しない場合は、このデータベースで見つかったクライアントがネットワーク サービスへのアクセスを付与されます。 |

コントローラに対するローカル ネットワーク ユーザの設定(GUI)

| ステップ 1 |

[Security]

> [AAA]

> [Local Net Users]

の順に選択して、[Local Net Users] ページを開きます。

|

||

| ステップ 2 | 次のいずれかの操作を行います。 | ||

| ステップ 3 |

新しいユーザを追加している場合は、[User Name] テキスト ボックスにローカル ユーザのユーザ名を入力します。 最大 24 文字の英数字を入力できます。

|

||

| ステップ 4 | [Password] および [Confirm Password] テキスト ボックスに、ローカル ユーザのパスワードを入力します。 最大 24 文字の英数字を入力できます。 | ||

| ステップ 5 | 新しいユーザを追加している場合、そのユーザがローカル ネットワークにアクセスできる時間を制限するには、[Guest User] チェックボックスをオンにします。 デフォルト設定は選択されていません。 | ||

| ステップ 6 | 新しいユーザを追加していて、[Guest User] チェックボックスをオンにした場合は、[Lifetime] テキスト ボックスに、ゲスト ユーザ アカウントをアクティブにしておく時間(秒単位)を入力します。 有効な範囲は 60 ~ 2,592,000(30 日間)秒(両端の値を含む)で、デフォルトの設定は 86,400 秒です。 | ||

| ステップ 7 |

新しいユーザを追加していて、[Guest User] チェックボックスをオンにした場合、そのゲスト ユーザに QoS ロールを割り当てるには、[Guest User Role]

チェックボックスをオンにします。 デフォルト設定は選択されていません。

|

||

| ステップ 8 | 新しいユーザを追加していて、[Guest User Role] チェックボックスをオンにした場合は、そのゲスト ユーザに割り当てる QoS ロールを [Role] ドロップダウン リストから選択します。 | ||

| ステップ 9 | [WLAN Profile] ドロップダウン リストから、ローカル ユーザによってアクセスされる WLAN の名前を選択します。 デフォルトの設定である [Any WLAN] を選択すると、ユーザは設定済みのどの WLAN にもアクセスできるようになります。 | ||

| ステップ 10 | [Description] テキスト ボックスに、ローカル ユーザを説明するタイトル(「ユーザ 1」など)を入力します。 | ||

| ステップ 11 | [Apply] をクリックして、変更を確定します。 | ||

| ステップ 12 | [Save Configuration] をクリックして、変更を保存します。 |

コントローラに対するローカル ネットワーク ユーザの設定(CLI)

次のコマンドを入力して、ローカル ネットワーク ユーザを設定します。

-

config netuser add username password wlan wlan_id userType permanent description description:コントローラ上のローカル ユーザ データベースに永久ユーザを追加します。

-

config netuser add username password { wlan | guestlan} { wlan_id | guest_lan_id} userType guestlifetime seconds description description:WLAN または有線ゲスト LAN 上のゲスト ユーザを、コントローラのローカル ユーザ データベースに追加します。

(注)

永久ユーザまたはゲスト ユーザをコントローラからローカル ユーザ データベースに追加する代わりに、RADIUS サーバ上にユーザに対するエントリを作成して Web 認証が実行される WLAN に対して RADIUS 認証を有効にするよう選択できます。

-

config netuser delete

username:コントローラ上のローカル ユーザ データベースからユーザを削除します。

(注)

ローカル ネットワーク ユーザ名は、すべて同じデータベース内に保存されるため、一意である必要があります。

-

次のコマンドを入力して、コントローラに設定されたローカル ネットワーク ユーザに関する情報を表示します。

次のコマンドを入力して、変更を保存します。

その他の関連資料

ローカル ネットワーク ユーザの設定の詳細については、ローカル EAP の設定を参照してください。

パスワード ポリシーについて

パスワード ポリシーを使用すると、コントローラおよびアクセス ポイントの追加管理ユーザ用に新しく作成されたパスワードに対し、強力なパスワード チェックを適用できます。 新規パスワードには次の要件が適用されます。

パスワード ポリシーの設定(GUI)

| ステップ 1 | [Security] > [AAA] > [Password Policies] の順に選択して、[Password Policies] ページを開きます。 |

| ステップ 2 | 小文字、大文字、数字、特殊文字の中から少なくとも 3 種類の文字をパスワードに含める場合は、[Password must contain characters from at least 3 different classes] チェックボックスをオンにします。 |

| ステップ 3 | 新規パスワード内で同じ文字が 4 回以上連続して繰り返されないようにするには、[No character can be repeated more than 3 times consecutively] チェックボックスをオンにします。 |

| ステップ 4 | パスワードに Cisco、ocsic、admin、nimda や、大文字と小文字を変更したり、1、|、または ! を代用したり、o の代わりに 0 や、s の代わりに $ を使用したりするだけの変形文字列をパスワードに含めないようにするには、[Password cannot be the default words like cisco, admin] チェックボックスをオンにします。 |

| ステップ 5 | パスワードにユーザ名またはユーザ名を逆にした文字を含めないようにするには、[Password cannot contain username or reverse of username] チェックボックスをオンにします。 |

| ステップ 6 | [Apply] をクリックして、変更を確定します。 |

| ステップ 7 | [Save Configuration] をクリックして、変更を保存します。 |

パスワード ポリシーの設定(CLI)

| ステップ 1 |

次のコマンドを入力して、AP および WLC に対して強力なパスワード チェックを有効または無効にします。 config switchconfig strong-pwd { case-check | consecutive-check | default-check | username-check | all-check} { enable | disable} 値は次のとおりです。 |

| ステップ 2 |

次のコマンドを入力して、強力なパスワード チェックに設定されたオプションを表示します。 802.3x Flow Control Mode......................... Disabled FIPS prerequisite features....................... Disabled secret obfuscation............................... Enabled Strong Password Check Features: case-check ...........Enabled consecutive-check ....Enabled default-check .......Enabled username-check ......Enabled |

LDAP の設定

この項では、Lightweight Directory Access Protocol(LDAP)サーバを、RADIUS データベースやローカル ユーザ データベースに類似したバックエンド データベースとして設定する方法について説明します。

LDAP について

LDAP バックエンド データベースを使用すると、コントローラで、特定のユーザの資格情報(ユーザ名およびパスワード)を LDAP サーバから検索できるようになります。 これらの資格情報は、ユーザの認証に使用されます。 たとえば、ローカル EAP では、ユーザの資格情報を取得するのに、バックエンド データベースとして LDAP を使用する場合があります。

(注) |

LDAP バックエンド データベースでは、ローカル EAP 方式として、EAP-TLS、EAP-FAST/GTC、および PEAPv1/GTC がサポートされます。 LEAP、EAP-FAST/MSCHAPv2、および PEAPv0/MSCHAPv2 もサポートされていますが、平文のパスワードを返すように LDAP サーバが設定されている場合にのみサポートされます。 |

(注) |

Cisco ワイヤレス LAN コントローラは、Microsoft Active Directory や Novell の eDirectory などの外部 LDAP データベースに対するローカル EAP 認証をサポートしています。 Novell の eDirectory に対するローカル EAP 認証をコントローラに設定する方法については、http://www.cisco.com/en/US/products/ps6366/products_white_paper09186a0080b4cd24.shtml で『Configure Unified Wireless Network for Authentication Against Novell's eDirectory Database』ホワイトペーパーを参照してください。 |

LDAP の設定(GUI)

| ステップ 1 | [Security] > [AAA] > [LDAP] の順に選択して、[LDAP Servers] ページを開きます。 |

| ステップ 2 |

次のいずれかの操作を行います。

|

| ステップ 3 | 新しいサーバを追加している場合は、[Server IP Address] テキスト ボックスに LDAP サーバの IP アドレスを入力します。 |

| ステップ 4 | 新しいサーバを追加している場合は、[Port Number] テキスト ボックスに LDAP サーバの TCP ポート番号を入力します。 有効な範囲は 1 ~ 65535 で、デフォルト値は 389 です。 |

| ステップ 5 | [Enable Server Status] チェックボックスをオンにしてこの LDAP サーバを有効にするか、オフにして無効にします。 デフォルト値は [disabled] です。 |

| ステップ 6 | [Simple Bind] ドロップダウン リストから [Anonymous] または [Authenticated] を選択して、LDAP サーバ用のローカル認証バインド方式を指定します。 [Anonymous] 方式では、LDAP サーバへの匿名アクセスが可能です。 [Authenticated] 方式では、ユーザ名とパスワードを入力してアクセスをセキュリティで保護する必要があります。 デフォルト値は [Anonymous] です。 |

| ステップ 7 |

前の手順で [Authenticated] を選択した場合は、次の手順に従ってください。

|

| ステップ 8 |

[User Base DN] テキスト ボックスに、全ユーザのリストが含まれた、LDAP サーバ内のサブツリーの識別名(DN)を入力します。 たとえば、ou=organizational unit、.ou=next organizational unit、o=corporation.com のようになります。 ユーザを含むツリーがベース DN である場合は、

o=

corporation.com または dc = corporation ,dc=com |

| ステップ 9 | [User Attribute] テキスト ボックスに、ユーザ名が含まれたユーザ レコード内の属性の名前を入力します。 この属性はディレクトリ サーバから取得できます。 |

| ステップ 10 | [User Object Type] テキスト ボックスに、レコードをユーザとして識別する LDAP objectType 属性の値を入力します。 多くの場合、ユーザ レコードには複数の objectType 属性の値が含まれています。そのユーザに一意の値と、他のオブジェクト タイプと共有する値があります。 |

| ステップ 11 | [Server Timeout] テキスト ボックスに、再送信の間隔を秒単位で入力します。 有効な範囲は 2 ~ 30 秒で、デフォルト値は 2 秒です。 |

| ステップ 12 | [Apply] をクリックして、変更を確定します。 |

| ステップ 13 | [Save Configuration] をクリックして、変更を保存します。 |

| ステップ 14 |

次の手順を実行して、LDAP をローカル EAP 認証用の優先バックエンド データベース サーバとして指定します。

|

| ステップ 15 |

(オプション)次の手順を実行して、特定の LDAP サーバを WLAN に割り当てます。

|

LDAP の設定(CLI)

次のコマンドを入力して、LDAP サーバを設定します。

-

config ldap add index server_ip_address port# user_base user_attr user_type: LDAP サーバを追加します。

-

config ldap simple-bind { anonymous index | authenticated index username username password password}:LDAP サーバ用のローカル認証バインド方式を指定します。 匿名方式では LDAP サーバへの匿名アクセスが可能です。一方、認可方式ではユーザ名とパスワードを入力してアクセスをセキュリティで保護する必要があります。 デフォルト値は [anonymous] です。 ユーザ名には、最大 80 文字を使用できます。

ユーザ名が「cn=」(小文字)で始まる場合、コントローラはユーザ名に完全な LDAP データベース パスが含まれていると見なし、ユーザベース DN を付加しません。 この指定により、認証済みのバインド ユーザをユーザ ベース DN の外に置くことができます。

- config ldap retransmit-timeout index timeout:LDAP サーバの再送信の間隔(秒数)を設定します。

-

次のコマンドを入力して、LDAP を優先バックエンド データベース サーバとして指定します。

config local-auth user-credentials ldap

config local-auth user-credentials ldap local コマンドを入力すると、ローカル EAP は LDAP バックエンド データベースを使用してクライアントの認証を試行し、LDAP サーバが接続不能である場合は、ローカル ユーザ データベースにフェールオーバーします。 ユーザが見つからない場合、認証の試行は拒否されます。 config local-auth user-credentials local ldap コマンドを入力すると、ローカル EAP はローカル ユーザ データベースのみを使用して認証を試行します。 LDAP バックエンド データベースへのフェールオーバーは行われません。

(オプション)次のコマンドを入力して、特定の LDAP サーバを WLAN に割り当てます。

次のコマンドを入力して、設定済みの LDAP サーバに関連する情報を表示します。

-

show ldap summary:設定済みの LDAP サーバの概要を表示します。

Idx Server Address Port Enabled --- --------------- ---- ------- 1 2.3.1.4 389 No 2 10.10.20.22 389 Yes

-

show ldap index:詳細な LDAP サーバ情報を表示します。 次のような情報が表示されます。

Server Index..................................... 2 Address.......................................... 10.10.20.22 Port............................................. 389 Enabled.......................................... Yes User DN.......................................... ou=active,ou=employees,ou=people, o=cisco.com User Attribute................................... uid User Type........................................ Person Retransmit Timeout............................... 2 seconds Bind Method ..................................... Authenticated Bind Username................................. user1

-

show ldap statistics:LDAP サーバの統計情報を表示します。

Server Index..................................... 1 Server statistics: Initialized OK................................. 0 Initialization failed.......................... 0 Initialization retries......................... 0 Closed OK...................................... 0 Request statistics: Received....................................... 0 Sent........................................... 0 OK............................................. 0 Success........................................ 0 Authentication failed.......................... 0 Server not found............................... 0 No received attributes......................... 0 No passed username............................. 0 Not connected to server........................ 0 Internal error................................. 0 Retries........................................ 0 Server Index..................................... 2 ..

-

次のコマンドを入力して、コントローラが LDAP サーバに到達できることを確認します。 ping server_ip_address

次のコマンドを入力して、変更を保存します。

次のコマンドを入力して、LDAP のデバッグを有効または無効にします。 debug aaa ldap { enable | disable}

その他の関連資料

LEAP の設定方法の詳細については、ローカル EAP の設定を参照してください。

ローカル EAP の設定

ローカル EAP について

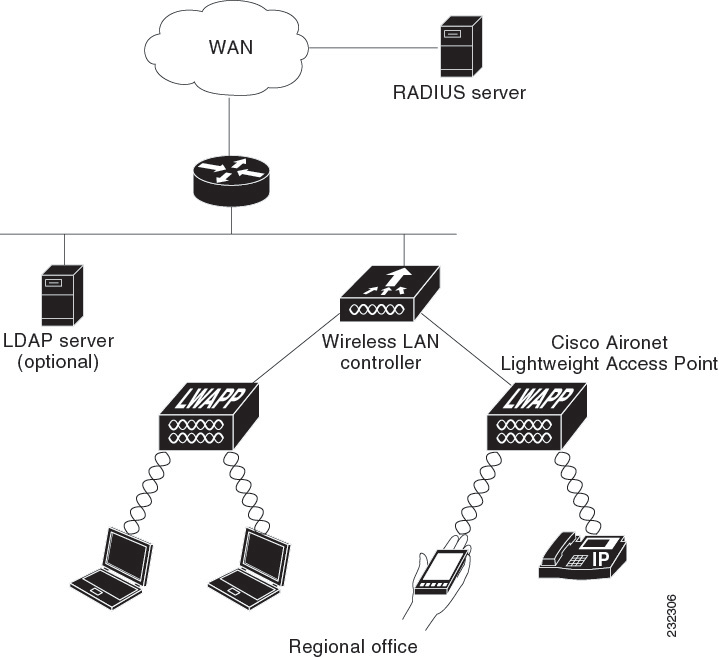

ローカル EAP は、ユーザおよびワイヤレス クライアントのローカル認証を可能にする認証方式です。 この方式は、バックエンド システムが妨害されたり、外部認証サーバがダウンした場合でも、ワイヤレス クライアントへの接続を維持できるように、リモート オフィスで使用する目的で設計されています。 ローカル EAP を有効にすると、コントローラは認証サーバおよびローカル ユーザ データベースとして機能するため、外部認証サーバに依存する必要がなくなります。 ローカル EAP は、ローカル ユーザ データベースまたは LDAP バックエンド データベースからユーザの資格情報を取得して、ユーザを認証します。 ローカル EAP では、コントローラとワイヤレス クライアント間で、LEAP、EAP-FAST、EAP-TLS、PEAPv0/MSCHAPv2、および PEAPv1/GTC 認証方式をサポートします。

(注) |

LDAP バックエンド データベースでは、ローカル EAP 方式として、EAP-TLS、EAP-FAST/GTC、および PEAPv1/GTC がサポートされます。 LEAP、EAP-FAST/MSCHAPv2、および PEAPv0/MSCHAPv2 もサポートされていますが、平文のパスワードを返すように LDAP サーバが設定されている場合にのみサポートされます。 |

(注) |

Cisco ワイヤレス LAN コントローラは、Microsoft Active Directory や Novell の eDirectory などの外部 LDAP データベースに対するローカル EAP 認証をサポートしています。 Novell の eDirectory に対するローカル EAP 認証をコントローラに設定する方法については、http://www.cisco.com/en/US/products/ps6366/products_white_paper09186a0080b4cd24.shtml で『Configure Unified Wireless Network for Authentication Against Novell's eDirectory Database』ホワイトペーパーを参照してください。 |

コントローラ上で RADIUS サーバが設定されている場合は、コントローラはまず RADIUS サーバを使用してワイヤレス クライアントを認証しようとします。 ローカル EAP は、RADIUS サーバがタイムアウトしていたり、RADIUS サーバが設定されていない場合など、RADIUS サーバが見つからない場合にのみ試行されます。 4 台の RADIUS サーバが設定されている場合、コントローラは最初の RADIUS サーバを使用してクライアントの認証を試行し、次に 2 番めの RADIUS サーバ、その次にローカル EAP を試行します。 その後クライアントが手動で再認証を試みると、コントローラは 3 番めの RADIUS サーバを試行し、次に 4 番めの RADIUS サーバ、その次にローカル EAP を試行します。 コントローラで外部 RADIUS サーバを使用したクライアント認証を行いたくない場合は、次の CLI コマンドを示された順序どおりに入力します。

注意事項および制約事項

ローカル EAP の設定(GUI)

(注) |

EAP-TLS、PEAPv0/MSCHAPv2、および PEAPv1/GTC は、認証に証明書を使用し、EAP-FAST は、証明書または PAC のいずれかを使用します。 コントローラには、シスコによりインストールされたデバイスの証明書と、Certificate Authority(CA; 認証局)の証明書が付属しています。 ただし、ご自身のベンダー固有の証明書を使用する場合は、それらの証明書をコントローラにインポートする必要があります。 |

| ステップ 1 | 上記に示したいずれかの EAP タイプを使用するようにローカル EAP を設定する場合は、適切な証明書と PAC(手動の PAC プロビジョニングを使用する場合)がコントローラにインポートされていることを確認してください。 |

| ステップ 2 | コントローラでローカル ユーザ データベースからユーザの資格情報を取得するようにする場合は、そのコントローラ上でローカル ネットワーク ユーザを適切に設定していることを確認してください。 |

| ステップ 3 | コントローラで LDAP バックエンド データベースからユーザの資格情報を取得するようにする場合は、そのコントローラ上で LDAP サーバを適切に設定していることを確認してください。 |

| ステップ 4 |

次の手順を実行して、ユーザの資格情報をバックエンド データベース サーバから取得する順序を指定します。

|

| ステップ 5 |

次の手順を実行して、ローカル EAP タイマーの値を指定します。

|

| ステップ 6 |

次の手順を実行して、ワイヤレス クライアントでサポートされる EAP 認証タイプを指定する、ローカル EAP プロファイルを作成します。

|

| ステップ 7 |

EAP-FAST プロファイルを作成した場合、EAP-FAST パラメータを設定する手順は、次のとおりです。

|

| ステップ 8 |

次の手順を実行して、WLAN 上でローカル EAP を有効にします。

|

| ステップ 9 | [Save Configuration] をクリックして、変更を保存します。 |

ローカル EAP の設定(CLI)

(注) |

EAP-TLS、PEAPv0/MSCHAPv2、および PEAPv1/GTC は認証に証明書を使用し、EAP-FAST は証明書または PAC のいずれかを使用します。 コントローラには、シスコによりインストールされたデバイスの証明書と、Certificate Authority(CA; 認証局)の証明書が付属しています。 ただし、ご自身のベンダー固有の証明書を使用する場合は、それらの証明書をコントローラにインポートする必要があります。 |

| ステップ 1 | 上記に示したいずれかの EAP タイプを使用するようにローカル EAP を設定する場合は、適切な証明書と PAC(手動の PAC プロビジョニングを使用する場合)がコントローラにインポートされていることを確認してください。 | ||||||

| ステップ 2 | コントローラでローカル ユーザ データベースからユーザの資格情報を取得するようにする場合は、そのコントローラ上でローカル ネットワーク ユーザを適切に設定していることを確認してください。 | ||||||

| ステップ 3 | コントローラで LDAP バックエンド データベースからユーザの資格情報を取得するようにする場合は、そのコントローラ上で LDAP サーバを適切に設定していることを確認してください。 | ||||||

| ステップ 4 |

次のコマンドを入力して、ローカルまたは LDAP データベースからユーザの資格情報を取得する順位を指定します。 config local-auth user-credentials { local | ldap}

|

||||||

| ステップ 5 |

次のコマンドを入力して、ローカル EAP タイマーの値を指定します。

|

||||||

| ステップ 6 |

次のコマンドを入力して、ローカル EAP プロファイルを作成します。 config local-auth eap-profile add profile_name

|

||||||

| ステップ 7 |

次のコマンドを入力して、ローカル EAP プロファイルに EAP 方式を追加します。

config local-auth eap-profile method add

method profile_name サポートされている方式は leap、fast、tls、および peap です。

|

||||||

| ステップ 8 | EAP-FAST プロファイルを作成した場合は、次のコマンドを入力して EAP-FAST パラメータを設定します。 | ||||||

| ステップ 9 |

次のコマンドを入力して、プロファイルごとに証明書パラメータを設定します。

|

||||||

| ステップ 10 |

次のコマンドを入力して、ローカル EAP を有効にし、EAP プロファイルを WLAN に接続します。 config wlan local-auth enable profile_name wlan_id

|

||||||

| ステップ 11 | 次のコマンドを入力して、変更を保存します。 | ||||||

| ステップ 12 |

次のコマンドを入力して、ローカル EAP に関連する情報を表示します。

|

||||||

| ステップ 13 |

(オプション)次のコマンドを入力して、ローカル EAP セッションのトラブルシューティングを行います。

|

その他の関連資料

証明書と PAC のインポートの手順については、コントローラ ソフトウェアと設定の管理の項を参照してください。

コントローラのローカル ネットワーク ユーザの設定手順については、コントローラでのローカル ネットワーク ユーザの設定の項を参照してください。

LDAP の設定手順については、LDAP の設定の項を参照してください。

SpectraLink NetLink 電話について

SpectraLink 社の NetLink 電話を Cisco UWN ソリューションと最適な形で統合するには、 長いプリアンブルを有効にするようオペレーティング システムを設定する必要があります。 無線プリアンブル(ヘッダーとも呼ばれる)とは、パケットの先頭部分のデータ セクションのことであり、ここには、無線デバイスでのパケットの送受信に必要な情報が格納されています。 ショート プリアンブルの方がスループット パフォーマンスが向上するため、デフォルトではこちらが有効になっています。 ただし、SpectraLink 社の NetLink 電話などの一部の無線デバイスは、ロング プリアンブルを必要とします。

長いプリアンブルの有効化(GUI)

| ステップ 1 | [Wireless] > [802.11b/g/n] > [Network] の順に選択して、[802.11b/g Global Parameters] ページを開きます。 | ||

| ステップ 2 | [Short Preamble] チェックボックスがオンの場合は、以降の手順に進みます。 [Short Preamble] チェックボックスがオフの場合(つまり、長いプリアンブルが有効な場合)、コントローラはすでに SpectraLink 社の NetLink 電話用に最適化されているため、これ以降の手順を実行する必要はありません。 | ||

| ステップ 3 | [Short Preamble] チェックボックスをオフにして、長いプリアンブルを有効にします。 | ||

| ステップ 4 |

[Apply] をクリックして、コントローラの設定を更新します。

|

||

| ステップ 5 |

[Commands]

> [Reboot]

> [Reboot] > [Save and Reboot]

の順に選択して、コントローラをリブートします。 次のプロンプトに対し [OK] をクリックします。 Configuration will be saved and the controller will be rebooted. Click ok to confirm. |

||

| ステップ 6 | コントローラの GUI にもう一度ログインし、コントローラが正しく設定されていることを確認します。 | ||

| ステップ 7 | [Wireless] > [802.11b/g/n] > [Network] の順に選択して、[802.11b/g Global Parameters] ページを開きます。 [Short Preamble] チェックボックスがオフの場合、コントローラは SpectraLink 社の NetLink 電話用に最適化されています。 |

長いプリアンブルの有効化(CLI)

| ステップ 1 | コントローラ CLI にログインします。 |

| ステップ 2 |

show 802.11b コマンドを入力し、Short preamble mandatory パラメータを選択します。 短いプリアンブルが有効になっている場合は、以降の手順に進みます。 短いプリアンブルが有効な場合、次のように表示されます。 Short Preamble mandatory....................... Enabled 短いプリアンブルが無効になっている場合(つまり長いプリアンブルが有効な場合)、コントローラはすでに SpectraLink 社の NetLink 電話に対して最適化されているため、以降の手順を実行する必要はありません。 |

| ステップ 3 | 次のコマンドを入力して、802.11b/g ネットワークを無効にします。 802.11a ネットワークでは、長いプリアンブルを有効化できません。 |

| ステップ 4 | 次のコマンドを入力して、長いプリアンブルを有効にします。 |

| ステップ 5 | 次のコマンドを入力して、802.11b/g ネットワークを再度有効にします。 |

| ステップ 6 | reset system コマンドを入力し、コントローラをリブートします。 システムの変更を保存するためのプロンプトが表示されたら、y と入力します。 コントローラがリブートします。 |

| ステップ 7 |

CLI にログインし直し、show 802.11b コマンドを入力して次のパラメータを表示して、コントローラが正しく設定されていることを確認します。 802.11b Network................................ Enabled Short Preamble mandatory....................... Disabled 上記のパラメータは、802.11b/g ネットワークが有効になっていて、短いプリアンブルが無効になっていることを示しています。 |

Enhanced Distributed Channel Access(CLI)

802.11 Enhanced Distributed Channel Access(EDCA)パラメータを設定して SpectraLink の電話をサポートするには、次の CLI コマンドを入力します。

config advanced edca-parameter {custom-voice | optimized-video-voice | optimized-voice | svp-voice | wmm-default}

(注) |

このコマンドをコントローラに接続されたすべてのアクセス ポイントに適用するには、このコマンドを入力したあと、802.11b/g ネットワークを無効にし、その後再び有効にしてください。 |

RADIUS NAC サポートについて

Cisco Identity Services Engine(ISE)は、次世代のコンテキストベース アクセス コントロール ソリューションで、Cisco Secure Access Control System(ACS)と Cisco Network Admission Control(NAC)の機能を 1 つの統合されたプラットフォームで提供します。

ISE は Cisco Unified Wireless Network のリリース 7.0.116.0 で導入されています。 ISE を使用して、配備されたネットワークで高度なセキュリティを実現できます。 ISE は、コントローラ上で設定できる認証サーバです。 RADIUS NAC 対応の WLAN 上のコントローラにクライアントがアソシエートされると、コントローラは ISE サーバに要求を転送します。

ISE サーバはデータベースでユーザを検証し、認証が正常に完了すると、URL と事前認証 ACL がクライアントに送信されます。 このときクライアントは Posture Required 状態になり、ISE サーバから返された URL にリダイレクトされます。

(注) |

ISE サーバから返された URL にキーワード「cwa」が含まれる場合、クライアントは、Central Web Authentication の状態になります。 |

クライアントの NAC エージェントによって、ポスチャ検証プロセスがトリガーされます。 ISE サーバによるポスチャ検証が正常に完了すると、クライアントは RUN 状態になります。

(注) |

RADIUS NAC による Flex ローカル スイッチングは、リリース 7.2.110.0 で追加されました。 これは、7.0 リリースおよび 7.2 リリースではサポートされていません。 RADIUS NAC 対応の WLAN 機能が動作するよう再設定するには、7.2.110.0 以降のリリースを 7.2 または 7.0 リリースにダウングレードする必要があります。 |

デバイス登録

デバイス登録を行うと、RADIUS NAC を使用して WLAN の新しいデバイスの認証とプロビジョニングを行えるようになります。 デバイスを WLAN に登録すると、設定されている ACL に基づいてネットワークを使用できるようになります。

中央 Web 認証

中央 Web 認証(CWA)の場合、Web 認証は ISE サーバで行われます。 ISE サーバの Web ポータルに、クライアント用のログイン ページが表示されます。 ISE サーバで資格情報が検証されると、クライアントがプロビジョニングされます。 CoA が適用されるまで、クライアントは POSTURE_REQD 状態のままです。 資格情報と ACL が ISE サーバから送信されます。

ローカル Web 認証

ローカル Web 認証(LWA)の場合、コントローラが Web 認証ログイン ページを表示し、ここでユーザ名とパスワードが検証されます。 クライアントの資格情報が検証されると、制限付き ACL を使用する ISE サーバと URL がクライアントに送信されます。

CoA が適用されるまで、クライアントは POSTURE_REQD 状態のままです。 資格情報と ACL が ISE サーバから送信されます。

| RADIUS NAC 対応 | Yes | Yes | Yes |

| L2 なし | No | PSK、Static WEP、CKIP | No |

| L3 なし | 該当なし | 内部/外部 | 該当なし |

| MAC フィルタリング対応 | Yes | No | Yes |

注意事項および制約事項

- RADIUS NAC 対応の WLAN は、オープン認証と MAC フィルタリングをサポートしています。 RADIUS NAC によるローカル Web 認証を使用している場合は、レイヤ 3 Web 認証も有効にする必要があります。

- ローカル Web 認証では、Web 認証の優先順位を RADIUS として設定しなければなりません。

- 設定されたアカウンティング サーバが認証(ISE)サーバではない場合、RADIUS NAC は機能しません。 ISE 機能を使用する場合は、認証およびアカウンティング サーバと同じサーバを設定する必要があります。 ISE を ACS 機能専用にする場合は、アカウンティング サーバを柔軟に設定できます。 Dot1x 認証を有効にする必要があります。

- クライアントがある WLAN から別の WLAN へ移動し、アイドル タイムアウトが発生する前に元の WLAN に戻った場合、コントローラはそのクライアントの監査セッション ID を保持しています。 したがって、アイドル タイムアウト セッションの期限が切れる前にクライアントがコントローラに join すると、それらのクライアントはただちに RUN 状態になります。 セッションがタイムアウトしてから、クライアントがコントローラに再アソシエートされているかどうかが検証されます。

- たとえば 2 つの WLAN があり、1 台のコントローラに WLAN 1 が設定され(WLC1)、もう 1 台のコントローラに WLAN2 が設定され(WLC2)、その両方が RADIUS NAC 対応であるとします。 クライアントはまず WLC1 に接続し、ポスチャ検証のあと RUN 状態になります。 次にこのクライアントは、WLC2 に移動するとします。 WLC1 内のこのクライアントに対する PMK の期限が切れる前に、クライアントが WLC1 に再接続した場合、このクライアントに対するポスチャ検証は省略されます。 クライアントはポスチャ検証を省略してただちに RUN 状態になります。これは、コントローラがこのクライアントの古い監査セッション ID を保持し、ISE がその ID をすでに認識しているからです。

- ワイヤレス ネットワークに RADIUS NAC を導入する場合は、プライマリおよびセカンダリ ISE サーバを設定しないでください。 代わりに、2 つの ISE サーバ間に HA を設定することをお勧めします。 プライマリおよびセカンダリ ISE を設定すると、クライアントが RUN 状態に移行する前に、ポスチャ検証が必要になります。 HA を設定すると、クライアントはフォールバック ISE サーバで自動的に RUN 状態に移行します。

- RADIUS NAC が設定されたコントローラ ソフトウェアは、サービス ポートでの認可変更(CoA)をサポートしません。

- アクティブなネットワーク内で AAA サーバ インデックスを入れ替えないでください。クライアントが切断され、RADIUS サーバへの再接続が必要になる可能性があります。それによって、ISE サーバ ログにログ メッセージが追加される場合があります。

- RADIUS NAC を使用するには、WLAN 上で AAA Override を有効にする必要があります。

- WLAN 上で WPA および WPA2 または dot1X を有効にする必要があります。

- 低速なローミング中に、クライアントのポスチャ検証が行われます。

- ゲストのトンネリング モビリティは、ISE NAC 対応の WLAN でサポートされます。

- VLAN Select はサポートされません。

- ワークグループ ブリッジはサポートされません。

- AP Group over NAC は RADIUS NAC ではサポートされません。

- FlexConnect ローカル スイッチングはサポートされません。

- RADIUS NAC を有効にすると、RADIUS サーバの上書きインターフェイスはサポートされません。

RADIUS NAC サポートの設定(GUI)

| ステップ 1 | [WLANs] タブを選択します。 |

| ステップ 2 | ISE を有効にする WLAN の WLAN ID をクリックします。 |

| ステップ 3 | [Advanced] タブをクリックします。 |

| ステップ 4 | [NAC State] ドロップダウン リストから [Radius NAC] を選択します。 |

| ステップ 5 | [Apply] をクリックします。 |

RADIUS NAC サポートの設定(CLI)

無線による管理機能について

無線による管理機能を使用すると、ワイヤレス クライアントを使用してローカル コントローラを監視および設定できます。 この機能は、コントローラとの間のアップロードおよびダウンロード(転送)以外のすべての管理タスクに対して使用できます。

無線による管理機能の有効化(GUI)

| ステップ 1 | [Management] > [Mgmt Via Wireless] の順に選択して、[Management Via Wireless] ページを開きます。 |

| ステップ 2 | [Enable Controller Management to be accessible from Wireless Clients] チェックボックスをオンにして無線による WLAN の管理を有効にするか、オフにしてこの機能を無効にします。 デフォルト値はオフです。 |

| ステップ 3 | [Apply] をクリックして、変更を確定します。 |

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 |

無線による管理機能の有効化(CLI)

| ステップ 1 | 次のコマンドを入力して、無線による管理インターフェイスが有効か無効かを検証します。 |

| ステップ 2 | 次のコマンドを入力して CLI にログインし、ワイヤレス クライアントを使用して WLAN を管理できることを確認します。 telnet controller-ip-address command |

動的インターフェイスによる管理機能について

動的インターフェイス IP アドレスのいずれかを使用して、コントローラにアクセスできます。 有線コンピュータでは、WLC の動的インターフェイスを使用した CLI アクセスのみが可能ですが、ワイヤレス クライアントでは、動的インターフェイスを使用して CLI アクセスと GUI アクセスの両方が可能です。

動的インターフェイスによる管理機能が無効な場合、SSH プロトコルが有効であれば、デバイスは SSH 接続を開くことができます。 ただし、ユーザにログオン プロンプトは表示されません。 さらに、CPU ACL が設定されていない限り、動的インターフェイス VLAN から管理アドレスへのアクセスは引き続き可能です。

動的インターフェイスによる管理機能の有効化(CLI)

config network mgmt-via-dynamic-interface { enable | disable}

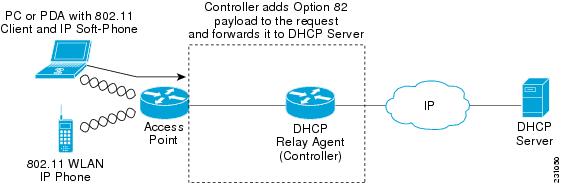

DHCP オプション 82 について

DHCP オプション 82 では、DHCP を使用してネットワーク アドレスを割り当てる場合のセキュリティが強化されます。 具体的には、コントローラが DHCP リレー エージェントとして動作して、信頼できないソースからの DHCP クライアント要求を阻止できるようにします。 DHCP 要求にオプション 82 情報を追加してから DHCP サーバに転送するように、コントローラを設定することができます。

アクセス ポイントは、クライアントからのすべての DHCP 要求をコントローラに転送します。 コントローラは、DHCP オプション 82 ペイロードを追加してから要求を DHCP サーバに転送します。 このオプションの設定方法によって、ペイロードには MAC アドレス、または MAC アドレスとアクセス ポイントの SSID が含まれます。

(注) |

すでにリレー エージェント オプションが含まれている DHCP パケットは、コントローラでドロップされます。 |

注意事項および制約事項

DHCP オプション 82 の設定(GUI)

| ステップ 1 | を選択して、[DHCP Parameters] ページを開きます。 |

| ステップ 2 | [Enable DHCP Proxy] チェックボックスをオンにして、DHCP プロキシを有効にします。 |

| ステップ 3 |

ドロップダウン リストから [DHCP Option 82 Remote ID field format] を選択して、DHCP オプション 82 ペイロードの形式を指定します。 使用可能なオプションの詳細については、コントローラのオンライン ヘルプを参照してください。 |

| ステップ 4 | DHCP タイムアウト時間を入力します。 タイムアウト値はグローバルに適用できます。 |

| ステップ 5 | [Apply] をクリックします。 |

| ステップ 6 | [Save Configuration] をクリックします。 |

次の作業

コントローラの CLI で、次のコマンドを入力して、WLAN が関連付けられている動的インターフェイスに対して DHCP オプション 82 を有効にします。

config interface dhcp dynamic-interface interface-name option-82 enableDHCP オプション 82 の設定(CLI)

次のコマンドのいずれかを入力して、DHCP オプション 82 ペイロードの形式を設定します。

次のコマンドを入力して、WLAN が関連付けられている動的インターフェイスに対して DHCP オプション 82 を有効にします。

config interface dhcp dynamic-interface interface-name option-82 enable

show interface detailed dynamic-interface-nameコマンドを入力して、動的インターフェイスの DHCP オプション 82 のステータスを確認してください。

Interface Name................................... dynamic MAC Address...................................... e0:5f:b9:46:9f:af IP Address....................................... 9.4.46.13 IP Netmask....................................... 255.255.255.0 IP Gateway....................................... 9.4.46.1 External NAT IP State............................ Disabled External NAT IP Address.......................... 0.0.0.0 VLAN............................................. 46 Quarantine-vlan.................................. 0 NAS-Identifier................................... test Active Physical Port............................. LAG (13) Primary Physical Port............................ LAG (13) Backup Physical Port............................. Unconfigured DHCP Proxy Mode.................................. Global Primary DHCP Server.............................. 9.1.0.100 Secondary DHCP Server............................ Unconfigured DHCP Option 82................................... Disabled ACL.............................................. Unconfigured mDNS Profile Name................................ Unconfigured AP Manager....................................... No Guest Interface.................................. No L2 Multicast..................................... Enabled

その他の関連資料

アクセス コントロール リストについて

アクセス コントロール リスト(ACL)は、特定のインターフェイスへのアクセスを制限するために使用される一連のルールです(たとえば、無線クライアントからコントローラの管理インターフェイスに ping が実行されるのを制限する場合などに使用されます)。 コントローラで設定した ACL は、管理インターフェイス、AP マネージャ インターフェイス、任意の動的インターフェイス、またはワイヤレス クライアントとやり取りするデータ トラフィックの制御用の WLAN、あるいは Central Processing Unit(CPU; 中央処理装置)宛のすべてのトラフィックの制御用のコントローラ CPU に適用できます。

または、Web 認証用に事前認証 ACL を作成することもできます。 事前認証 ACL を使用すると、認証が完了する前に、特定の種類のトラフィックを許可することができます。

IPv4 ACL および IPv6 ACL のどちらもサポートされています。 IPv6 ACL は、送信元、宛先、送信元ポート、宛先ポートなど、IPv4 ACL と同じオプションをサポートします。

(注) |

ネットワーク内で IPv4 トラフィックだけを有効にするには、IPv6 トラフィックをブロックします。 つまり、すべての IPv6 トラフィックを拒否するように IPv6 ACL を設定し、これを特定またはすべての WLAN 上で適用します。 |

注意事項および制約事項

- IPv4 および IPv6 の両方に最大 64 の ACL を定義し、各 ACL に最大 64 のルール(またはフィルタ)を適用できます。 各ルールには、ルールの処理に影響を与えるパラメータがあります。 パケットが 1 つのルールの全パラメータと一致した場合、そのルールに設定された処理がそのパケットに適用されます。

- Cisco 5500 シリーズ コントローラまたは Cisco WiSM2 で CPU ACL を適用する場合、Web 認証のために仮想インターフェイス IP アドレスに送信されるトラフィックを許可する必要があります。

- すべての ACL で、最後のルールとして暗黙の「deny all」ルールが適用されます。 パケットがどのルールとも一致しない場合、コントローラによってドロップされます。

- Cisco 5500 シリーズ コントローラまたはコントローラ ネットワーク モジュールと共に外部の Web サーバを使用している場合は、WLAN 上で外部 Web サーバに対する事前認証 ACL を設定する必要があります。

- インターフェイスまたは WLAN に ACL を適用すると、1 Gbps ファイル サーバからのダウンロードの際にワイヤレス スループットが低下します。 スループットを改善するには、インターフェイスまたは WLAN から ACL を削除するか、ポリシー レート制限制約機能を持つ隣接有線デバイスに ACL を移動するか、1 Gbps ではなく 100 Mbps を使用してファイル サーバを接続します。

- ACL はコントローラ上で直接設定されるか、 のテンプレートを使用して設定されます。 ACL 名は固有の名前でなければなりません。

アクセス コントロール リストの設定

| ステップ 1 | を選択して、[Access Control Lists] ページを開きます。 | ||

| ステップ 2 |

パケットがコントローラに設定された ACL のいずれかに一致するかどうかを確認する場合は、[Enable Counters]

チェックボックスをオンにして [Apply]

をクリックします。 それ以外の場合、このチェックボックスはオフ(デフォルト値)のままにしておきます。 この機能は、システムのトラブルシューティングを実行する際に役立ちます。

|

||

| ステップ 3 | [New] をクリックして、新しい ACL を追加します。 [Access Control Lists > New] ページが表示されます。 | ||

| ステップ 4 | [Access Control List Name] テキスト ボックスに、新しい ACL の名前を入力します。 最大 32 文字の英数字を入力できます。 | ||

| ステップ 5 | ACL タイプを選択します。 IPv4 と IPv6 の 2 つの ACL のタイプがサポートされています。 | ||

| ステップ 6 | [Apply] をクリックします。 [Access Control Lists] ページが再度表示されたら、新しい ACL の名前をクリックします。 | ||

| ステップ 7 | [Access Control Lists > Edit] ページが表示されたら、[Add New Rule] をクリックします。 [Access Control Lists > Rules > New] ページが表示されます。 | ||

| ステップ 8 |

この ACL のルールを次のように設定します。

|

||

| ステップ 9 | [Save Configuration] をクリックして、変更を保存します。 | ||

| ステップ 10 | さらに ACL を追加するにはこの手順を繰り返します。 |

インターフェイスへのアクセス コントロール リストの適用

| ステップ 1 | [Controller] > [Interfaces] の順に選択します。 | ||

| ステップ 2 | 目的のインターフェイスの名前をクリックします。 そのインターフェイスの [Interfaces > Edit] ページが表示されます。 | ||

| ステップ 3 |

[ACL Name] ドロップダウン リストから必要な ACL を選択し、[Apply] をクリックします。 デフォルトは [None] です。

|

||

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 |

コントローラ CPU へのアクセス コントロール リストの適用

| ステップ 1 | [Security] > [Access Control Lists] > [CPU Access Control Lists] の順に選択して、[CPU Access Control Lists] ページを開きます。 | ||||

| ステップ 2 | [Enable CPU ACL] チェックボックスをオンにして、指定した ACL でコントローラの CPU へのトラフィックを制御できるようにするか、チェックボックスをオフにして CPU ACL の機能を無効にし、CPU にすでに適用されている ACL をすべて削除します。 デフォルト値はオフです。 | ||||

| ステップ 3 |

[ACL Name] ドロップダウン リストから、コントローラの CPU へのトラフィックを制御する ACL を選択します。 デフォルト値は [None] で、CPU ACL 機能は無効にされています。 [CPU ACL Enable] チェックボックスをオンにして [None] を選択すると、ACL を選択する必要があることを示すエラー メッセージが表示されます。

|

||||

| ステップ 4 | [Apply] をクリックして、変更を確定します。 | ||||

| ステップ 5 | [Save Configuration] をクリックして、変更を保存します。 |

WLAN へのアクセス コントロール リストの適用

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 | ||

| ステップ 2 | 必要な WLAN の ID 番号をクリックして、[WLANs > Edit] ページを開きます。 | ||

| ステップ 3 | [Advanced] タブを選択して、[WLANs > Edit]([Advanced])ページを開きます。 | ||

| ステップ 4 |

[Override Interface ACL] ドロップダウン リストから、この WLAN に適用する IPv4 または IPv6 ACL を選択します。 選択した ACL は、インターフェイスに設定されたすべての ACL を上書きします。 デフォルト値は [none] です。

|

||

| ステップ 5 | [Apply] をクリックします。 | ||

| ステップ 6 | [Save Configuration] をクリックします。 |

WLAN への事前認証アクセス コントロール リストの適用

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | 必要な WLAN の ID 番号をクリックして、[WLANs > Edit] ページを開きます。 |

| ステップ 3 | [Security] タブおよび [Layer 3] タブを選択して、[WLANs > Edit]([Security] > [Layer 3])ページを開きます。 |

| ステップ 4 | [Web Policy] チェックボックスをオンにします。 |

| ステップ 5 | [Preauthentication ACL] ドロップダウン リストから目的の ACL を選択し、[Apply] をクリックします。 デフォルト値は [none] です。 |

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 |

アクセス コントロール リストの設定と適用(CLI)

アクセス コントロール リストの設定

| ステップ 1 |

次のコマンドを入力して、コントローラ上に設定されているすべての ACL を表示します。 ACL Counter Status Enabled ------------------------------------- ACL Name Applied ------------------------- ----------- acl1 Yes acl2 Yes acl3 Yes |

||

| ステップ 2 |

次のコマンドを入力して、特定の ACL の詳細情報を表示します。

show [ipv6] acl detailed

acl_name Source Destination Source Port Dest Port I Dir IP Address/Netmask IP Address/Netmask Prot Range Range DSCP Action Counter - --- ------------------ ------------------ ---- ----------- -------- ----- ------ ------- 1 Any 0.0.0.0/0.0.0.0 0.0.0.0/0.0.0.0 Any 0-65535 0-65535 0 Deny 0 2 In 0.0.0.0/0.0.0.0 200.200.200.0/ 6 80-80 0-65535 Any Permit 0 255.255.255.0 DenyCounter : 0 パケットが ACL ルールと一致するたびに、[Counter] テキスト ボックスの値が増加します。[DenyCounter] テキスト ボックスの値は、パケットがいずれのルールとも一致しない場合に増加します。

|

||

| ステップ 3 |

次のコマンドを入力して、コントローラの ACL カウンタを有効または無効にします。 config acl counter { start | stop}

|

||

| ステップ 4 |

次のコマンドを入力して、新しい ACL を追加します。

config [ipv6] acl create acl_name acl_name パラメータには、最大 32 文字の英数字を入力できます。

|

||

| ステップ 5 | 次のコマンドを入力して、ACL のルールを追加します。 config [ipv6] acl rule add acl_name rule_index | ||

| ステップ 6 | config [ipv6] acl rule コマンドを入力して、ACL のルールを設定します。 | ||

| ステップ 7 |

次のコマンドを入力して、設定を保存します。

|

アクセス コントロール リストの適用

| ステップ 1 |

次のいずれかの操作を行います。

|

||||

| ステップ 2 | 次のコマンドを入力して、変更を保存します。 save config |

管理フレーム保護について

Management Frame Protection(MFP; 管理フレーム保護)では、アクセス ポイントとクライアント間で送受信される 802.11 管理メッセージを保護および暗号化することにより、セキュリティが確保されます。 MFP は、インフラストラクチャとクライアント サポートの両方を実現します。

- インフラストラクチャ MFP:DoS 攻撃を引き起こしたり、ネットワーク上で過剰なアソシエーションやプローブを生じさせたり、不正なアクセス ポイントとして介入したり、QoS と無線測定フレームへの攻撃によりネットワーク パフォーマンスを低下させたりする敵対者を検出することにより、管理フレームを保護します。 インフラストラクチャ MFP はまた、フィッシング インシデントの効果的かつ迅速な検出/報告手段を提供します。 インフラストラクチャ MFP は特に、アクセス ポイントによって送信され(クライアントによって送信されたのではなく)、次にネットワーク内の他のアクセス ポイントによって検証される管理フレームに、Message Integrity Check Information Element(MIC IE; メッセージ整合性情報要素)を追加することによって、802.11 セッション管理機能を保護します。 インフラストラクチャ MFP はパッシブです。 侵入を検知し報告しますが、それを止めることはできません。

-

クライアント MFP:認証されたクライアントをスプーフィング フレームから保護し、無線 LAN に対する多くの一般化した攻撃が効力を発揮することのないようにします。 認証解除攻撃などのほとんどの攻撃では、有効なクライアントとの競合により簡単にパフォーマンスを悪化させます。

具体的には、クライアント MFP は、アクセス ポイントと CCXv5 クライアント間で送受信される管理フレームを暗号化します。その結果、スプーフィングされたクラス 3 管理フレーム(つまり、アクセス ポイントと、認証およびアソシエートされたクライアントとの間でやり取りされる管理フレーム)をドロップすることにより、アクセス ポイントとクライアントの両方で予防措置をとることができます。 クライアント MFP は、IEEE 802.11i によって定義されたセキュリティ メカニズムを利用し、アソシエーション解除、認証解除、および QoS(WMM)アクションといったタイプのクラス 3 ユニキャスト管理フレームを保護します。 クライアント MFP は、最も一般的な種類のサービス拒否攻撃から、クライアントとアクセス ポイント間のセッションを保護します。 また、セッションのデータ フレームに使用されているのと同じ暗号化方式を使用することにより、クラス 3 管理フレームを保護します。 アクセス ポイントまたはクライアントにより受信されたフレームの暗号化解除に失敗すると、そのフレームはドロップされ、イベントがコントローラに報告されます。

クライアント MFP を使用するには、クライアントは CCXv5 MFP をサポートしており、TKIP または AES-CCMP のいずれかを使用して WPA2 をネゴシエートする必要があります。 EAP または PSK は、PMK を取得するために使用されます。 CCKM およびコントローラのモビリティ管理は、レイヤ 2 およびレイヤ 3 の高速ローミングのために、アクセス ポイント間でセッション キーを配布するのに使用されます。

(注)

ブロードキャスト フレームを使用した攻撃を防ぐため、CCXv5 をサポートするアクセス ポイントでは、ブロードキャスト クラス 3 管理フレーム(アソシエーション解除、認証解除、またはアクションなど)を送信しません。 CCXv5 クライアントおよびアクセス ポイントは、ブロードキャスト クラス 3 管理フレームを破棄する必要があります。

インフラストラクチャ MFP は、クライアント MFP 対応でないクライアントに送信された無効なユニキャスト フレームと、無効なクラス 1 およびクラス 2 管理フレームを引き続き検出および報告するため、クライアント MFP は、インフラストラクチャ MFP を置き換えるのではなく、補足するものであると言えます。 インフラストラクチャ MFP は、クライアント MFP によって保護されていない管理フレームにのみ適用されます。

インフラストラクチャ MFP は次の 3 つの主要なコンポーネントで構成されます。

- 管理フレーム保護:アクセス ポイントは、送信される各管理フレームに MIC IE を追加することによってフレームを保護します。 フレームのコピー、変更、再送が試みられた場合、MIC は無効となり、MFP フレームを検出するよう設定された受信アクセス ポイントは不具合を報告します。

- 管理フレーム検証:インフラストラクチャ MFP では、アクセス ポイントによって、ネットワーク内の他のアクセス ポイントから受信する各管理フレームが検証されます。 MIC IE が存在しており(送信側が MFP フレームを送信するよう設定されている場合)、管理フレームの中身に一致していることを確認します。 MFP フレームを送信するよう設定されているアクセス ポイントに属する BSSID からの正当な MIC IE が含まれていないフレームを受信した場合、不具合をネットワーク管理システムに報告します。 タイムスタンプが適切に機能するように、すべてのコントローラはネットワーク タイム プロトコル(NTP)で同期化されている必要があります。

-

イベント報告:アクセス ポイントで異常が検出されるとコントローラに通知されます。コントローラでは、受信した異常イベントが集計され、その結果が SNMP トラップを使用してネットワーク管理システムに報告されます。

(注)

クライアント MFP は、インフラストラクチャ MFP と同じイベント報告メカニズムを使用します。

インフラストラクチャ MFP は、デフォルトで有効化されており、システム全体で無効化できます。 以前のソフトウェア リリースからアップグレードする場合、アクセス ポイント認可が有効になっているときは、これら 2 つの機能は相互に排他的であるため、インフラストラクチャ MFP はシステム全体で無効になります。 インフラストラクチャ MFP がグローバルに有効化されると、選択した WLAN に対してシグニチャの生成(MIC を送信フレームに追加する)を無効にでき、選択したアクセス ポイントに対して検証を無効にできます。

クライアント MFP は、WPA2 に対して設定された WLAN 上でデフォルトで有効にされています。 選択した WLAN 上で無効にすることも、必須にする(その場合、MFP をネゴシエートするクライアントのみがアソシエーションを許可されます)こともできます。

注意事項および制約事項

- インフラストラクチャ MFP はグローバル設定です。 旧リリースには、WLAN 向けの MFP インフラストラクチャ保護、および AP 向けの MFP インフラストラクチャ検証を有効または無効にするオプションがありました。 今後、これらのオプションを GUI または CLI で使用することはできません。

- インフラストラクチャ MFP とクライアント MFP の両方がサポートされています。

- MFP は、Cisco Aironet Lightweight アクセス ポイントでの使用がサポートされています。

- Lightweight アクセス ポイントでは、インフラストラクチャ MFP はローカル モードおよび監視モードでサポートされます。アクセス ポイントがコントローラに接続しているときは、FlexConnect モードでサポートされます。 クライアント MFP は、ローカル モード、FlexConnect モード、およびブリッジ モードでサポートされます。

- OEAP 600 シリーズのアクセス ポイントでは、MFP はサポートされません。

- クライアント MFP は、TKIP または AES-CCMP で WPA2 を使用する CCXv5 クライアントでの使用のみがサポートされています。

- クライアント MFP が無効にされているか、オプションである場合は、非 CCXv5 クライアントは WLAN にアソシエートできます。

- スタンドアロン モードの FlexConnect アクセス ポイントで生成されるエラー レポートは、コントローラに転送することはできず、ドロップされます。

管理フレーム保護の設定(GUI)

| ステップ 1 | [Security] > [Wireless Protection Policies] > [AP Authentication/MFP] の順に選択して、[AP Authentication Policy] ページを開きます。 | ||

| ステップ 2 | [Protection Type] ドロップダウン リストから [Management Frame Protection] を選択して、コントローラに対してインフラストラクチャ MFP をグローバルに有効にします。 | ||

| ステップ 3 |

[Apply] をクリックして、変更を確定します。

|

||

| ステップ 4 |

コントローラに対してインフラストラクチャ MFP をグローバルに有効にしたあと、次の手順を実行して、特定の WLAN にクライアント MFP を設定します。

|

||

| ステップ 5 | [Save Configuration] をクリックして設定を保存します。 |

管理フレーム保護の設定の表示(GUI)

コントローラの現在のグローバル MFP の設定を表示するには、[Security] > [Wireless Protection Policies] > [Management Frame Protection] の順に選択します。 [Management Frame Protection Settings] ページが表示されます。

- [Management Frame Protection] フィールドは、インフラストラクチャ MFP がコントローラでグローバルに有効化されているかどうかを示します。

- [Controller Time Source Valid] フィールドは、コントローラの時刻が(時刻を手動で入力することにより)ローカルで設定されているか、外部ソース(NTP サーバなど)を通じて設定されているかを示します。 時刻が外部ソースにより設定されている場合、このフィールドの値は「True」です。時刻がローカルで設定されている場合、このフィールドの値は「False」です。時刻ソースは、モビリティ グループ内の複数のコントローラのアクセス ポイント間の管理フレーム上のタイムスタンプの検証に使用されます。

- [Infrastructure Protection] フィールドは、インフラストラクチャ MFP が個別の WLAN に対して有効化されているかどうかを示します。

- [Client Protection] フィールドは、クライアント MFP が個別の WLAN に対して有効化されているかどうかと、オプションまたは必須のいずれであるかを示します。

管理フレーム保護の設定(CLI)

次のコマンドを入力して、コントローラに対してインフラストラクチャ MFP をグローバルに有効または無効にします。 config wps mfp infrastructure {enable | disable}

次のコマンドを入力して、特定の WLAN でクライアント MFP シグニチャを有効または無効にします。

config wlan mfp client {enable | disable} wlan_id [ required ]

クライアント MFP を有効にしてオプションの required パラメータを使用すると、MFP がネゴシエートされている場合のみ、クライアントはアソシエーションを許可されます。

管理フレーム保護の設定の表示(CLI)

次のコマンドを入力して、コントローラの現在の MFP の設定を表示します。

show wps mfp summary

次のコマンドを入力して、特定の WLAN の現在の MFP の設定を表示します。

show wlan wlan_id

次のコマンドを入力して、特定のクライアントに対してクライアント MFP が有効になっているかどうかを表示します。

次のコマンドを入力して、コントローラの MFP 統計情報を表示します。 show wps mfp statistics

(注)

実際に攻撃が進行中でない限り、このレポートにデータは含まれません。 ここに示すさまざまなエラーの種類の例は、図示のみを目的としています。 この表は 5 分ごとにクリアされ、データはネットワーク管理ステーションに転送されます。

管理フレーム保護の問題のデバッグ(CLI)

クライアント除外ポリシーの設定(GUI)

| ステップ 1 | [Security] > [Wireless Protection Policies] > [Client Exclusion Policies] の順に選択して、[Client Exclusion Policies] ページを開きます。 |

| ステップ 2 |

指定された条件について、コントローラがクライアントを除外するように設定するには、次のチェックボックスのいずれかをオンにします。 各除外ポリシーのデフォルトは有効です。

|

| ステップ 3 | [Apply] をクリックして、変更を確定します。 |

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 |

クライアント除外ポリシーの設定(CLI)

| ステップ 1 | 次のコマンドを入力して、802.11 アソシエーションを 5 回連続して失敗したあと、6 回目の試行でコントローラがクライアントを除外する設定を有効または無効にします。 config wps client-exclusion 802.11-assoc { enable | disable} |

| ステップ 2 | 次のコマンドを入力して、802.11 認証を 5 回連続して失敗したあと、6 回目の試行でコントローラがクライアントを除外する設定を有効または無効にします。 |

| ステップ 3 | 次のコマンドを入力して、802.1X 認証を 3 回連続して失敗したあと、4 回目の試行でコントローラがクライアントを除外する設定を有効または無効にします。 config wps client-exclusion 802.1x-auth { enable | disable} |

| ステップ 4 | 次のコマンドを入力して、IP アドレスが別のデバイスにすでに割り当てられている場合に、コントローラがクライアントを除外する設定を有効または無効にします。 config wps client-exclusion ip-theft { enable | disable} |

| ステップ 5 | 次のコマンドを入力して、Web 認証を 3 回連続して失敗したあと、4 回目の試行でコントローラがクライアントを除外する設定を有効または無効にします。 |

| ステップ 6 | 次のコマンドを入力して、上記のすべての理由でコントローラがクライアントを除外する設定を有効または無効にします。 |

| ステップ 7 |

次のコマンドを使用して、クライアント除外エントリを追加または削除します。 config exclusionlist { add MAC [ description] | delete MAC | description MAC [ description]} |

| ステップ 8 | 次のコマンドを入力して、変更を保存します。 save config |

| ステップ 9 |

次のコマンドを入力して、動的に除外されたクライアントのリストを表示します。 Dynamically Disabled Clients ---------------------------- MAC Address Exclusion Reason Time Remaining (in secs) ----------- ---------------- ------------------------ 00:40:96:b4:82:55 802.1X Failure 51 |

| ステップ 10 |

次のコマンドを入力して、クライアント除外ポリシー構成の設定を表示します。 Auto-Immune Auto-Immune.................................... Disabled Client Exclusion Policy Excessive 802.11-association failures.......... Enabled Excessive 802.11-authentication failures....... Enabled Excessive 802.1x-authentication................ Enabled IP-theft....................................... Enabled Excessive Web authentication failure........... Enabled Signature Policy Signature Processing........................ Enabled |

Identity ネットワーキングについて

ほとんどの無線 LAN システムの場合、各 WLAN に静的なポリシーがあり、SSID が設定されているすべてのクライアントに適用されます。 これは強力な方式ですが、クライアントに複数の Quality of Service(QoS)およびセキュリティ ポリシーを適用するには、そのクライアントに複数の SSID を設定する必要があるために、限界がありました。

これに対し、Cisco Wireless LAN ソリューションは Identity ネットワーキングをサポートしており、ネットワークが 1 つの SSID をアドバタイズできると同時に、ユーザ プロファイルに基づいて、個々のユーザに異なる QoS またはセキュリティ ポリシーを適用することができます。 Identity ネットワーキングを使用して制御できるポリシーは次のとおりです。

- ACL:ACL 属性が RADIUS Access Accept で指定されている場合、システムは認証後に ACL 名をクライアント ステーションに適用します。これにより、インターフェイスに当てられているすべての ACL は上書きされます。

-

VLAN:VLAN Interface-Name または VLAN-Tag が RADIUS Access Accept で指定されている場合、システムはクライアントを特定のインターフェイスに割り当てます。

(注)

VLAN 機能は、MAC フィルタリング、802.1X、および WPA のみをサポートします。 VLAN 機能では Web 認証または IPSec はサポートされません。

-

トンネル属性。

(注)

この項で後述する他の RADIUS 属性(QoS-Level、ACL-Name、Interface-Name、または VLAN-Tag)のいずれかを返す場合、トンネル属性も返す必要があります。

オペレーティング システムのローカル MAC フィルタ データベースは、インターフェイス名を含むように拡張されました。これにより、クライアントを割り当てるインターフェイスをローカル MAC フィルタで指定できるようになりました。 別の RADIUS サーバも使用できますが、その RADIUS サーバは [Security] メニューを使用して定義する必要があります。

Identity ネットワーキングで使用される RADIUS 属性

QoS-Level

この項では、Identity ネットワーキングで使用される RADIUS 属性について説明します。

この属性は、スイッチング ファブリック内、および無線経由のモバイル クライアントのトラフィックに適用される QoS レベルを示しています。 この例は、QoS-Level 属性フォーマットの要約を示しています。 テキスト ボックスは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | QoS Level | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

ACL-Name

この属性は、クライアントに適用される ACL 名を示します。 ACL-Name 属性形式の要約を次に示します。 テキスト ボックスは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | ACL Name... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

Interface Name

この属性は、クライアントが関連付けられる VLAN インターフェイスを示します。 Interface-Name 属性形式の要約を次に示します。 テキスト ボックスは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Vendor-Id +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ Vendor-Id (cont.) | Vendor type | Vendor length | +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Interface Name... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-

VLAN タグ

この属性は、特定のトンネル セッションのグループ ID を示し、Tunnel-Private-Group-ID 属性とも呼ばれます。

この属性は、トンネルの発信側が、特定の接続からグループを事前に判別できる場合は Access-Request パケットに含めることができ、このトンネル セッションを特定のプライベート グループに属するものとして処理する場合は Access-Accept パケットに含める必要があります。 プライベート グループは、トンネル セッションを特定のユーザのグループと関連付けるために使用できます。 たとえば、未登録の IP アドレスが特定のインターフェイスを通過するようにするルーティングを容易にするために使用できます。 Start と Stop のいずれかの値を持つ Acct-Status-Type 属性を含み、かつトンネル セッションに関連する Accounting-Request パケットには、プライベート グループを含める必要があります。

Tunnel-Private-Group-ID 属性形式の要約を次に示します。 テキスト ボックスは左から右に伝送されます。

0 1 2 3 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+ | Type | Length | Tag | String... +-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

- Type – 81(Tunnel-Private-Group-ID 用)

- Length – >= 3

- Tag:Tag テキスト ボックスは、長さが 1 オクテットで、同じパケット内で同じトンネルを示す属性をグループ化するために使用されます。 Tag テキスト ボックスの値が 0x00 より大きく、0x1F 以下である場合、その値は(いくつかの選択肢のうち)この属性が関連しているトンネルを示すと解釈されます。 Tag テキスト ボックスが 0x1F より大きい場合、その値は後続の String テキスト ボックスの最初のバイトであると解釈されます。

-

String:これは必須のテキスト ボックスです。 グループはこの String テキスト ボックスによって表されます。 グループ ID の形式に制約はありません。

(注)

この項の他の RADIUS 属性(QoS-Level、ACL-Name、Interface-Name、または VLAN-Tag)のいずれかを返す場合、トンネル属性も返す必要があります。

トンネル属性

RFC 2868 では、認証と許可に使用される RADIUS トンネル属性が定義されています。RFC2867 では、アカウンティングに使用されるトンネル属性が定義されています。 IEEE 802.1X Authenticator がトンネリングをサポートしている場合は、認証の結果としてサプリカントに対して強制的なトンネルを設定できます。

これは特に、認証の結果に基づいて IEEE8021Q で定義されている特定の VLAN にポートを配置できるようにする場合に適しています。 たとえば、この設定を使用すると、ワイヤレス ホストがキャンパス ネットワーク内を移動するときに同じ VLAN 上にとどまれるようになります。

RADIUS サーバは、一般的に、Access-Accept 内にトンネル属性を含めることによって目的の VLAN を示します。 ただし IEEE 802.1X Authenticator も、Access- Request 内にトンネル属性を含めることによって、サプリカントに割り当てる VLAN に関するヒントを示すことができます。

VLAN 割り当てのために、次のトンネル属性が使用されます。

VLAN ID は、1 ~ 4094(両端の値を含む)の 12 ビットの値です。 RFC 2868 で定義されているように、IEEE 802.1X で使用される Tunnel-Private-Group-ID は文字列型であるため、VLAN ID の整数値は文字列としてエンコードされます。

トンネル属性が送信されるときは、Tag テキスト ボックスに値が含まれている必要があります。 RFC 2868 の第 3.1 項には次のように明記されています。

- Tag テキスト ボックスは長さが 1 オクテットであり、同じパケット内で同じトンネルを示す属性をグループ化するために使用されます。 このテキスト ボックスの有効な値は、0x01 ~ 0x1F(両端の値を含む)です。 Tag テキスト ボックスが使用されない場合、値はゼロ(0x00)でなければなりません。

- Tunnel-Client-Endpoint、Tunnel-Server-Endpoint、Tunnel-Private-Group-ID、Tunnel-Assignment-ID、Tunnel-Client-Auth-ID、または Tunnel-Server-Auth-ID 属性(ただし Tunnel-Type、Tunnel-Medium-Type、Tunnel-Password、Tunnel-Preference は含まない)で使用する場合、0x1F より大きい Tag テキスト ボックスは、次のテキスト ボックスの最初のオクテットであると解釈されます。

- 代替トンネル タイプが指定されていない場合(たとえば、トンネリングはサポートしているが VLAN はサポートしていない IEEE 802.1X Authenticator の場合)、トンネル属性は 1 つのトンネルのみを指定する必要があります。 したがって、VLANID を指定することだけが目的の場合、すべてのトンネル属性の Tag テキスト ボックスをゼロ(0x00)に設定する必要があります。 代替トンネル タイプが提供される場合は、0x01 ~ 0x1F のタグ値を選択する必要があります。

AAA Override について

WLAN の Allow AAA Override オプションを使用すると、WLAN で Identity ネットワーキングを設定できます。 これにより、AAA サーバから返される RADIUS 属性に基づいて、個々のクライアントに VLAN タギング、QoS、および ACL を適用できます。

注意事項および制約事項

- AAA Override のためにクライアントが新しいインターフェイスに移動したあと、そのインターフェイスに ACL を適用しても、クライアントが再認証されるまで ACL は有効になりません。 この問題を回避するには、インターフェイス上ですでに設定済みの ACL にすべてのクライアントが接続するように、ACL を適用してから WLAN を有効にします。あるいは、クライアントが再認証されるように、インターフェイスを適用したあとで WLAN を一旦無効にし、再び有効にします。

- インターフェイス グループが WLAN にマッピングされ、クライアントがその WLAN に接続した場合、クライアントはラウンド ロビン方式で IP アドレスを取得しません。 インターフェイス グループによる AAA Override はサポートされています。

- AAA Override を許可する設定の多くは、RADIUS サーバで実行されます。RADIUS サーバでは、コントローラに返すようにする上書きプロパティで、Access Control Server(ACS)を設定する必要があります。

- コントローラでは、GUI または CLI を使用して、Allow AAA Override 設定パラメータを有効にします。 このパラメータを有効にすることにより、コントローラで RADIUS サーバから返される属性を受け入れるようになります。 次にコントローラはそれらの属性をクライアントに適用します。

正しい QoS 値を取得するための RADIUS サーバ ディクショナリ ファイルの更新

Steel-Belted RADIUS(SBR)、FreeRadius、または同等の RADIUS サーバを使用している場合、AAA Override 機能を有効化した後、クライアントが正しい QoS 値を取得できないことがあります。 ディクショナリ ファイルの編集を可能にするこれらのサーバについて、正しい QoS 値(Silver = 0、Gold = 1、Platinum = 2、Bronze = 3)を反映させてファイルを更新する必要があります。 RADIUS サーバのディクショナリ ファイルを更新するには、次の手順を実行します。

(注) |

この問題は、Cisco Secure Access Control Server(ACS)には適用されません。 |

RADIUS サーバのディクショナリ ファイルを更新するには、次の手順を実行します。

- SBR サービス(または他の RADIUS サービス)を停止します。

-

次のテキストを、ciscowlan.dct として Radius_Install_Directory\Service フォルダに保存します。

################################################################################ # CiscoWLAN.dct- Cisco Wireless Lan Controllers # # (See README.DCT for more details on the format of this file) ################################################################################ # Dictionary - Cisco WLAN Controllers # # Start with the standard Radius specification attributes # @radius.dct # # Standard attributes supported by Airespace # # Define additional vendor specific attributes (VSAs) # MACRO Airespace-VSA(t,s) 26 [vid=14179 type1=%t% len1=+2 data=%s%] ATTRIBUTE WLAN-Id Airespace-VSA(1, integer) cr ATTRIBUTE Aire-QoS-Level Airespace-VSA(2, integer) r VALUE Aire-QoS-Level Bronze 3 VALUE Aire-QoS-Level Silver 0 VALUE Aire-QoS-Level Gold 1 VALUE Aire-QoS-Level Platinum 2 ATTRIBUTE DSCP Airespace-VSA(3, integer) r ATTRIBUTE 802.1P-Tag Airespace-VSA(4, integer) r ATTRIBUTE Interface-Name Airespace-VSA(5, string) r ATTRIBUTE ACL-Name Airespace-VSA(6, string) r # This should be last. ################################################################################ # CiscoWLAN.dct - Cisco WLC dictionary ##############################################################################

- (同じディレクトリにある)dictiona.dcm ファイルを開いて、「@ciscowlan.dct.」行を追加します。

- dictiona.dcm ファイルを保存して閉じます。

-

(同じディレクトリにある)vendor.ini ファイルを開いて、次のテキストを追加します。

vendor-product = Cisco WLAN Controller dictionary = ciscowlan ignore-ports = no port-number-usage = per-port-type help-id =

- vendor.ini ファイルを保存して閉じます。

- SBR サービス(または他の RADIUS サービス)を起動します。

- SBR アドミニストレータ(または他の RADIUS アドミニストレータ)を起動します。

- RADIUS クライアントを追加します(まだ追加されていない場合)。 [Make/Model] ドロップダウン リストから [Cisco WLAN Controller] を選択します。

AAA Override の設定(GUI)

| ステップ 1 | [WLANs] を選択して、[WLANs] ページを開きます。 |

| ステップ 2 | 設定する WLAN の ID 番号をクリックします。 [WLANs > Edit] ページが表示されます。 |

| ステップ 3 | [Advanced] タブを選択して、[WLANs > Edit]([Advanced])ページを開きます。 |

| ステップ 4 | [Allow AAA Override] チェックボックスをオンにして AAA Override を有効にするか、オフにしてこの機能を無効にします。 デフォルト値は [disabled] です。 |

| ステップ 5 | [Apply] をクリックして、変更を確定します。 |

| ステップ 6 | [Save Configuration] をクリックして、変更を保存します。 |

AAA Override の設定(CLI)

不正なデバイスの管理

不正なデバイスについて

不正なアクセス ポイントは、正規のクライアントをハイジャックし、プレーンテキストまたは他の DoS 攻撃や man-in-the-middle 攻撃を使用して無線 LAN の運用を妨害する可能性があります。 つまり、ハッカーは、不正なアクセス ポイントを使用することで、ユーザ名やパスワードなどの機密情報を入手することができます。 すると、ハッカーは一連の Clear To Send(CTS; クリア ツー センド)フレームを送信できるようになります。 アクセス ポイントになりすましてこの CTS フレームが送信され、特定のクライアントには送信を許可し、他のすべてのクライアントには待機するように指示が送られると、正規のクライアントは、ネットワーク リソースに接続できなくなってしまいます。 無線 LAN サービス プロバイダーは、空間からの不正なアクセス ポイントの締め出しに強い関心を持っています。

不正なアクセス ポイントは安価で簡単に利用できることから、企業の従業員は、IT 部門に報告して同意を得ることなく、認可されていない不正なアクセス ポイントを既存の LAN に接続し、アドホック無線ネットワークを確立することがあります。 これらの不正アクセス ポイントは、企業のファイアウォールの内側にあるネットワーク ポートに接続可能であるため、重大なネットワーク セキュリティ侵犯となることがあります。 通常、従業員は不正なアクセス ポイントのセキュリティ設定を有効にしないので、権限のないユーザがこのアクセス ポイントを使って、ネットワーク トラフィックを傍受し、クライアント セッションをハイジャックすることは簡単です。 さらに警戒すべきことは、セキュリティで保護されていないアクセス ポイントの場所が無線ユーザにより頻繁に公開されるため、企業のセキュリティが侵害される可能性も増大します。

不正なデバイスの検出

コントローラは、すべての近隣のアクセス ポイントを継続的に監視し、不正なアクセス ポイントおよびクライアントに関する情報を自動的に検出して収集します。 コントローラで不正なアクセス ポイントが検出されると、Rogue Location Discovery Protocol(RLDP; 不正ロケーション検出プロトコル)を使用して、不正なアクセス ポイントがネットワークに接続されているかどうかが判定されます。

コントローラは、すべてのアクセス ポイント上で、または monitor(リッスン専用)モードに設定されたアクセス ポイント上のみ、のいずれかで RLDP を使用できるように設定できます。 この後者のオプションでは、輻輳している RF 空間での不正なアクセス ポイントを簡単に自動検出できるようになります。そして、不要な干渉を生じさせたり、通常のデータ アクセス ポイント機能に影響を与えたりすることなく、モニタリングを行えるようになります。 すべてのアクセス ポイントで RLDP を使用するようにコントローラを設定した場合、モニタ アクセス ポイントとローカル(データ)アクセス ポイントの両方が近くにあると、コントローラでは常に RLDP 動作に対してモニタ アクセス ポイントが選択されます。 ネットワーク上に不正があると RLDP で判断された場合は、検出された不正を手動で封じ込め処理を行うことも、自動的に封じ込め処理を行うこともできます。

不正なアクセス ポイントは、自動または手動で Contained 状態に変更されます。 コントローラは、不正の阻止に最も効果的なアクセス ポイントを選択し、そのアクセス ポイントに情報を提供します。 アクセス ポイントは、無線あたりの不正阻止数のリストを保存します。 自動阻止の場合は、監視モードのアクセス ポイントだけを使用するようにコントローラを設定できます。

注意事項および制約事項

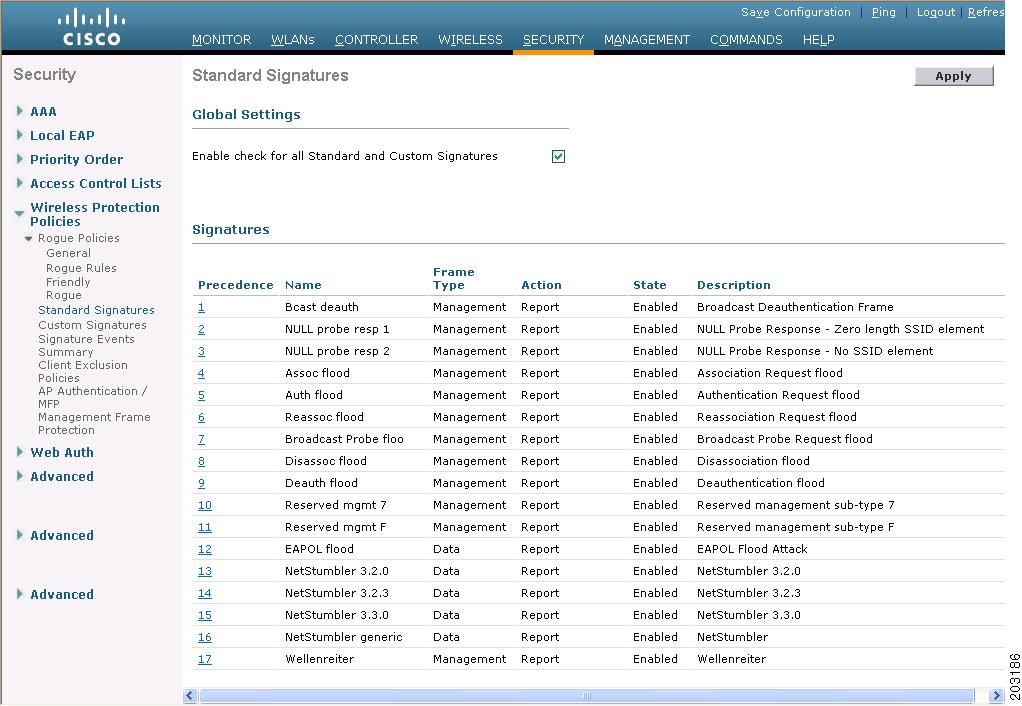

- 許可とアソシエーションの検出後、ただちに阻止フレームが送信されます。 強化された不正阻止アルゴリズムを使用すると、アドホック クライアントをより効果的に阻止することができます。