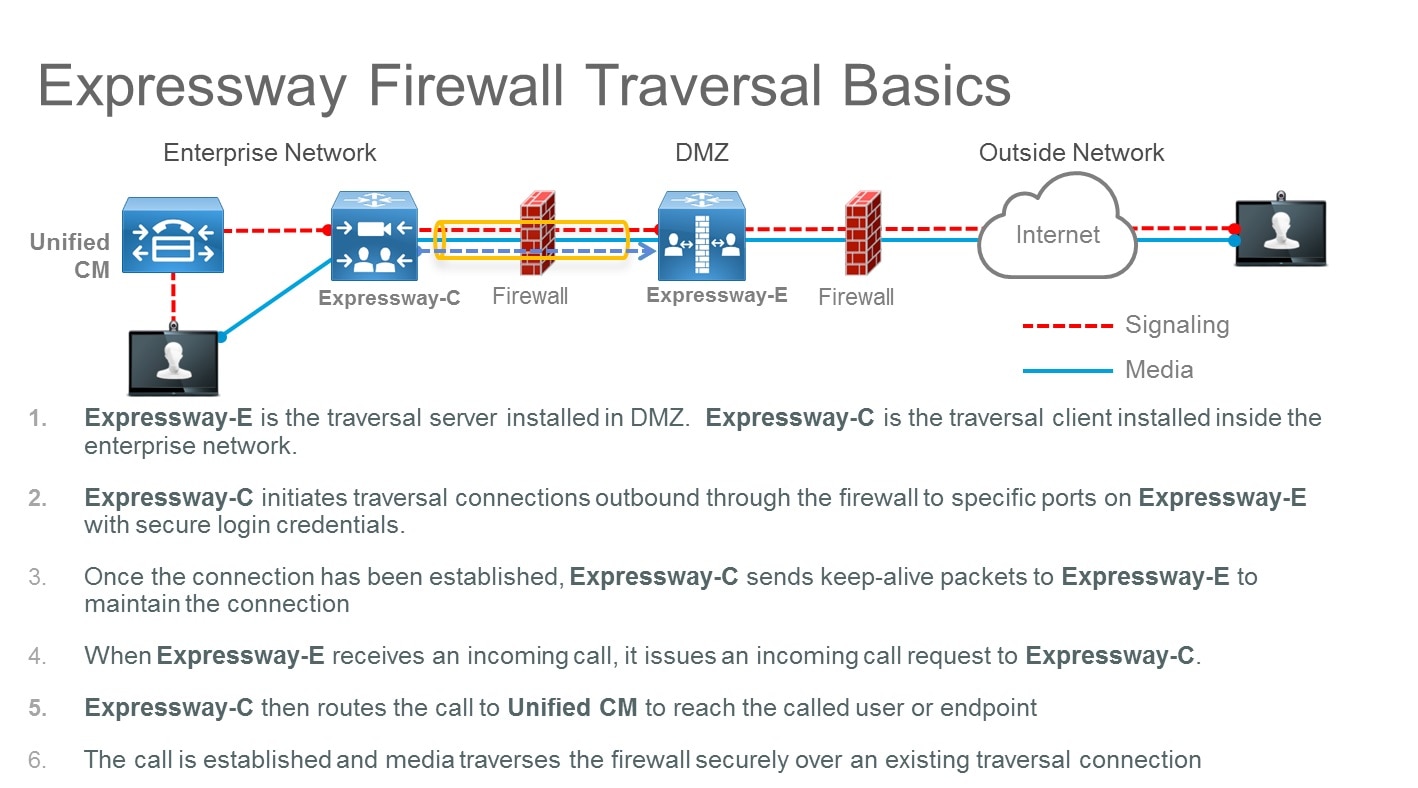

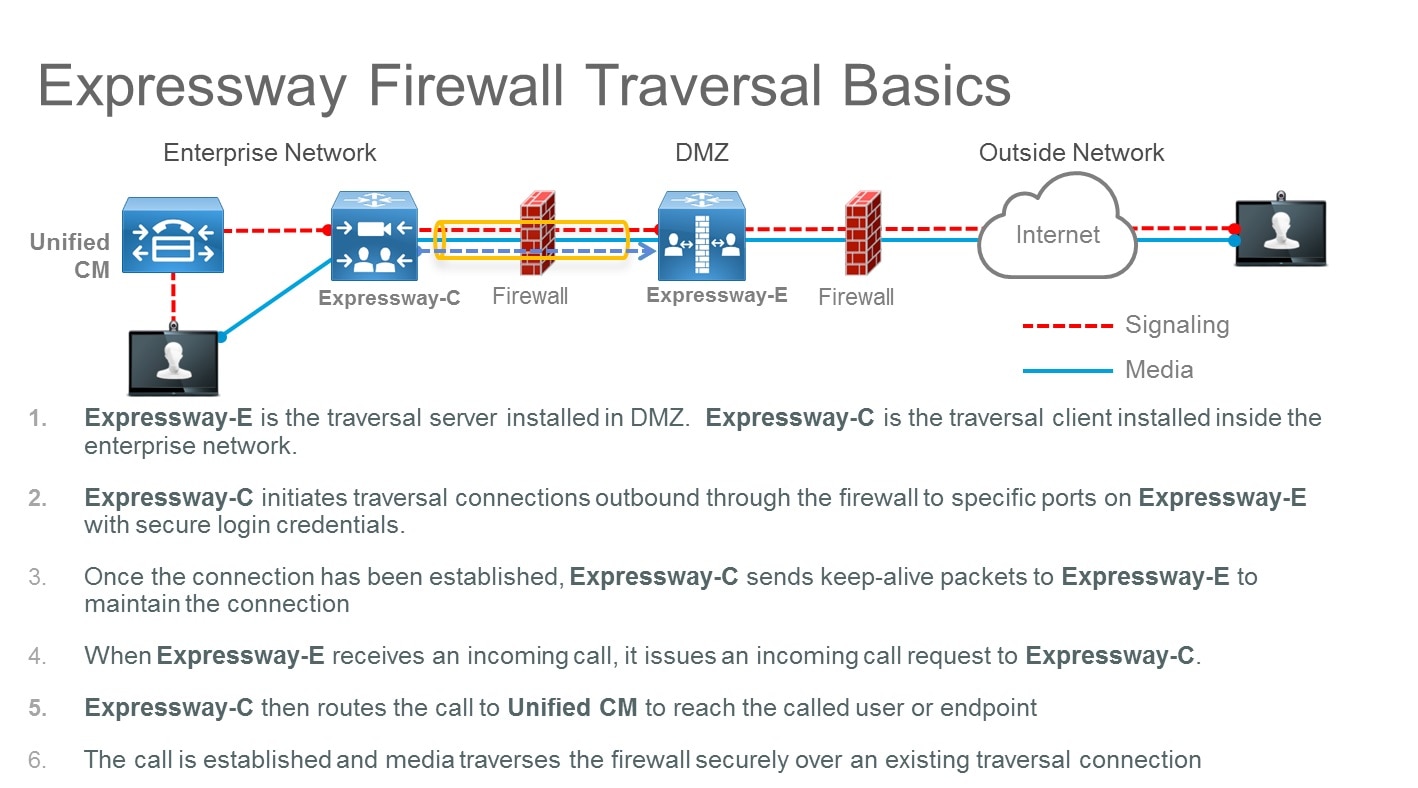

Expressway-C と Expressway-E ペアを導入すると、ファイアウォール トラバーサル テクノロジーを使用して、インターネットでのコールの発信と受信が可能になります。これを導入することで、Cisco Collaboration Cloud を通じてオンプレミスのコール制御や、Cisco Spark との連携がセキュアに実行されます。

ファイアウォール トラバーサル アーキテクチャのため、Expressway-C と Expressway-E は非武装地帯(DMZ)のファイアウォールで着信ポートを開く必要がありません。しかし、TCP SIP シグナリング ポートと UDP メディア

ポートをインターネット ファイアウォールで着信用に開き、着信コールを通過させるようにする必要があります。エンタープライズ ファイアウォールで適切なポートが開くまでの時間を考慮する必要があります。

次の図に、ファイアウォール トラバーサル アーキテクチャを示します。

たとえば、SIP プロトコルを使用した着信 B2B コールの場合、TCP ポート 5060 と 5061(5061 は SIP TLS に使用)は音声、ビデオ、コンテンツ共有、デュアル ビデオなどのサービスに使用される UDP メディア ポートとともに外部ファイアウォールで開く必要があります。開くメディア

ポートは、同時コールの数とサービスの数によって異なります。

Expressway の SIP リスニング ポートを 1024 ~ 65534 の間の値に設定できます。同時に、この値とプロトコル タイプは、パブリック DNS SRV レコードでアドバタイズする必要があり、その同じ値をインターネット ファイアウォールで開く必要があります。

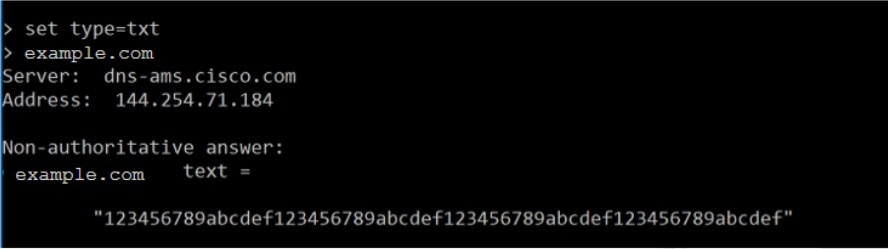

SIP TCP の標準が 5060、SIP TLS が 5061 であっても、次の例で示すように、違うポートを使用することができます。

- 例

-

この例では、ポート 5062 が着信 SIP TLS コールに使用されると想定しています。

2 つの Expressway サーバのクラスタ用の DNS SRV レコードは、次のようになります。

- _sips._tcp.example.com SRV service location:

-

priority = 10

weight = 10

port = 5062

svr hostname = us-expe1.example.com

- _sips._tcp.example.com SRV service location:

-

priority = 10

weight = 10

port = 5062

svr hostname = us-expe2.example.com

これらのレコードは、コールが us-expe1.example.com と us-expe2.example.com へと、転送タイプとして TLS を使用し、リスニング ポートとして 5062 を使用して、均等なロード シェアリング(優先順位と重み)で転送されることを意味します。

ネットワーク(インターネット上)外であり、会社のドメインのユーザ(user1@example.com)に対する SIP コールを実行するデバイスは、使用する転送タイプ、ポート番号、トラフィックのロードシェア方法、コールの転送先 SIP サーバを把握するために

DNS に問い合わせる必要があります。

DNS エントリに _sips._tcp が含まれている場合、エントリで SIP TLS を指定します。

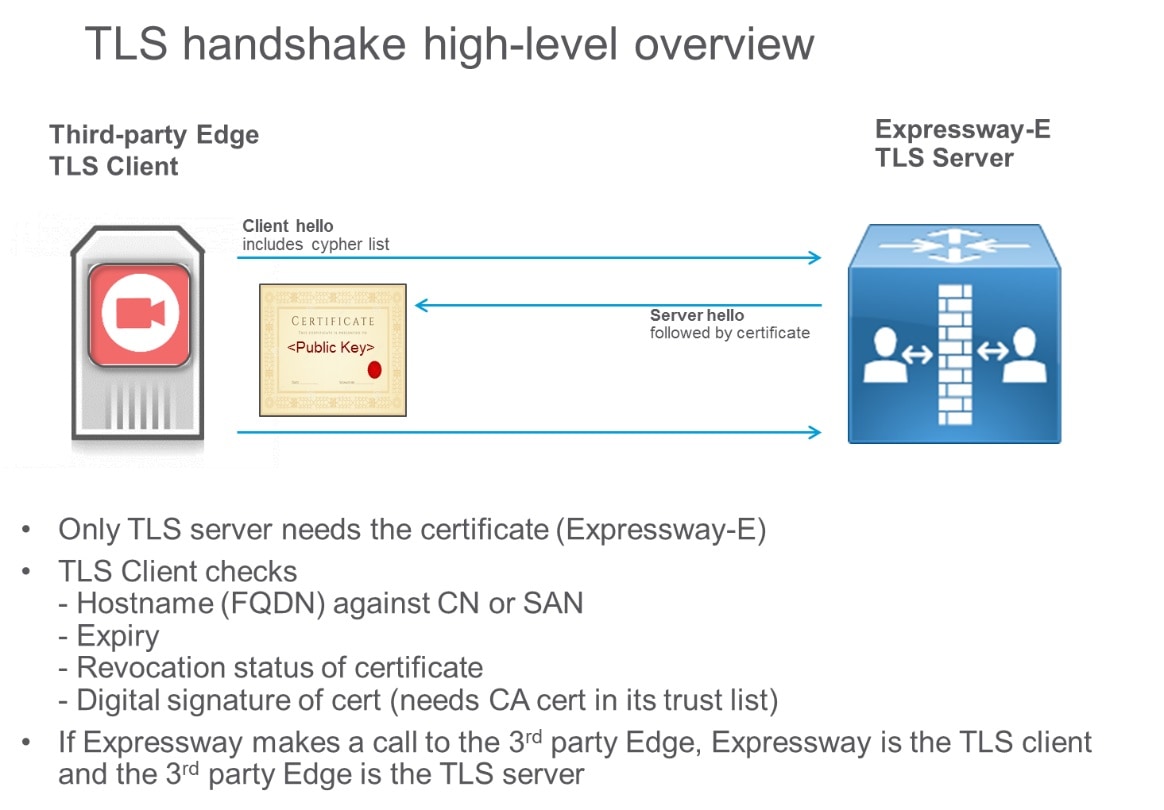

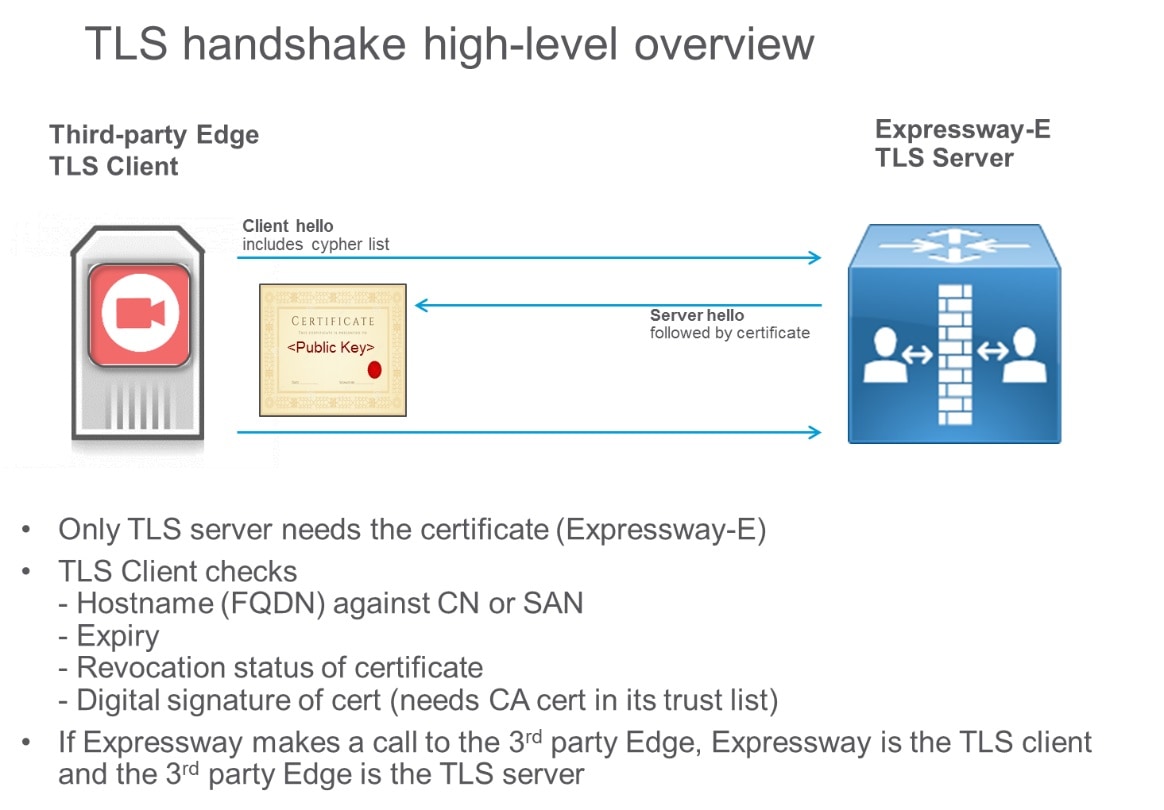

TLS はクライアント/サーバ プロトコルであり、通常のほとんどの実装では、認証に証明書を使用します。B2B コールのシナリオでは、TLS クライアントは発信側デバイスであり、TLS サーバは着信側デバイスです。TLS では、クライアントがサーバの証明書を確認し、証明書の確認が失敗するとコールの接続を切断します。クライアントは証明書を必要としません。

次の図に、TLS ハンドシェイクを示します。

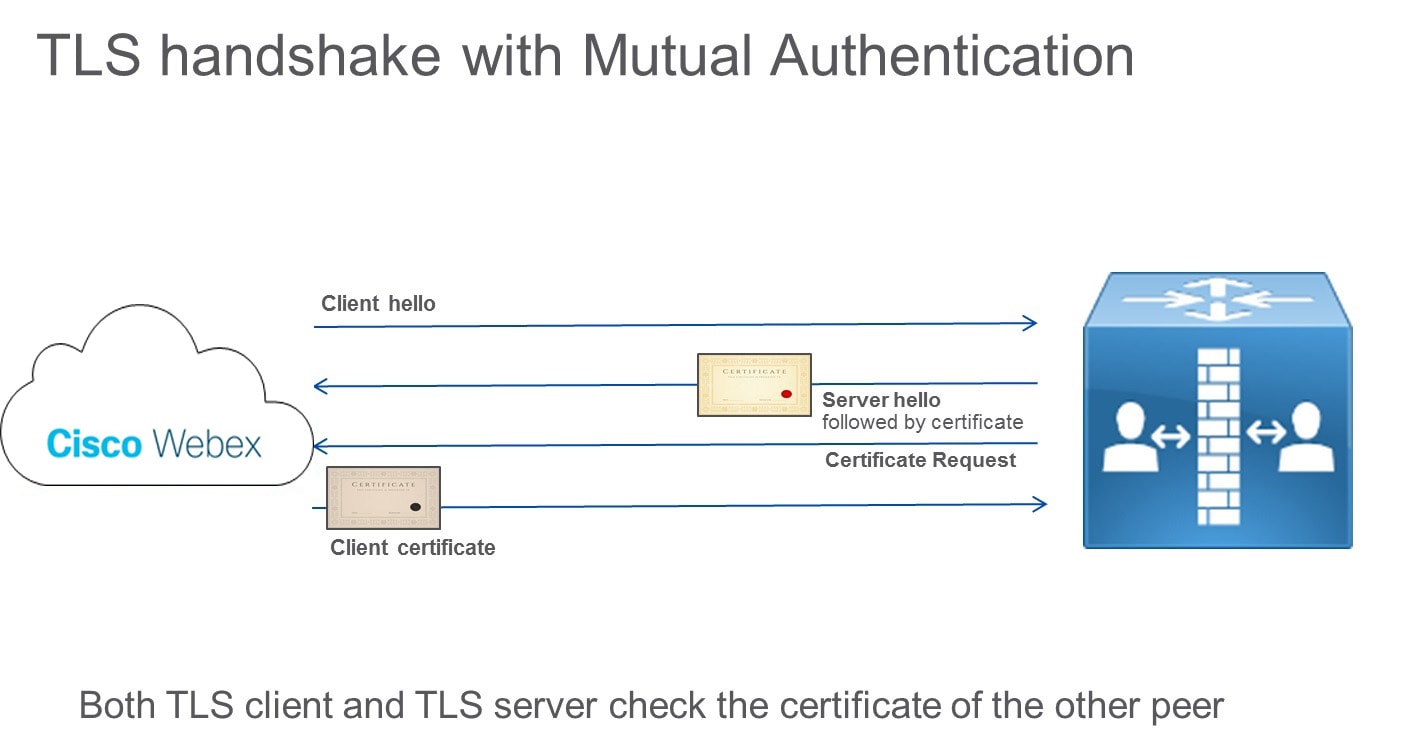

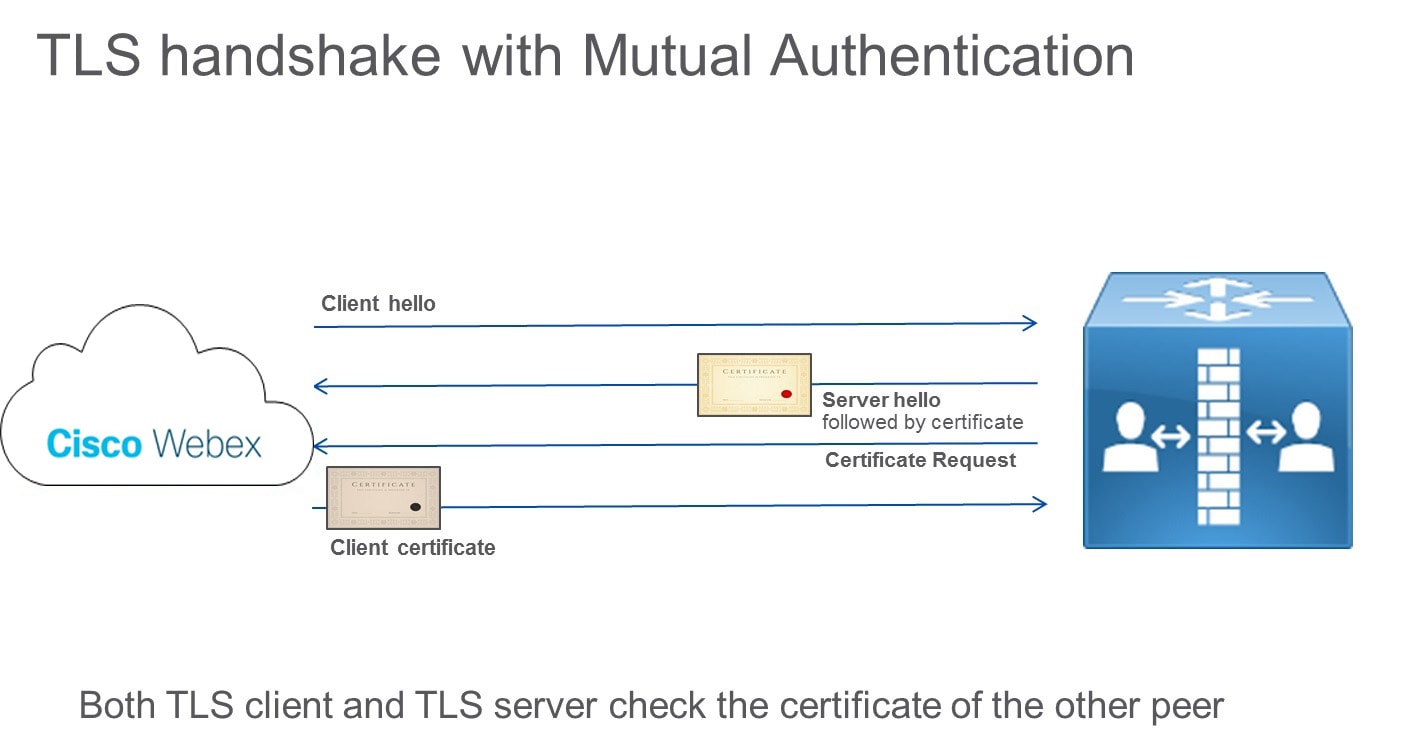

ただし、TLS 仕様書には、TLS ハンドシェイク プロトコル時にクライアントに証明書要求メッセージを送信することで、クライアント証明書も確認できると記載されています。このメッセージは、Expressway-E と Cisco Collaboration

Cloud 間に確立されるコール時など、サーバ間接続時に役立ちます。この概念を相互認証による TLS と呼び、Cisco Spark との統合時には必須となります。

次の図に示すように、発信側と着信側の両方が、他方のピアの証明書を確認します。

クラウドは Expressway のアイデンティティを確認し、Expressway はクラウドのアイデンティティを確認します。たとえば、証明書のクラウドのアイデンティティ(CN または SAN)が、Expressway で設定されているアイデンティティと一致しない場合、接続は破棄されます。

相互認証が有効になっている場合は、Expressway-E は常にクライアント証明書を要求します。その結果、モバイルおよびリモート アクセス(MRA)は動作しません。これは、ほとんどの場合、証明書が Jabber クライアントに導入されていないためです。Business-to-Business(B2B)のシナリオでは、発信側が証明書を提供できない場合、コールの接続は切断されます。

TLS で相互認証の場合は、5061 以外の値、たとえば、ポート 5062 などを使用することをお勧めします。Cisco Spark Hybrid Services は、B2B と同じ SIP TLS レコードを使用します。ポート 5061 の場合、TLS

クライアント証明書を提供できない他のサービスは動作しないものもあります。

同じ Expressway ペアでの Business-to-Business(B2B)、モバイルおよびリモート アクセスと Cisco Spark トラフィック

Business-to-Business(B2B)とモバイルおよびリモート アクセスのコールは SIP TLS にポート 5061 を使用し、Cisco Spark のトラフィックは、相互認証を使用して SIP TLS にポート 5062 を使用します。

フィードバック

フィードバック