- はじめに

- 製品の概要

- CLI

- スイッチ の初期設定

- Supervisor Engine 32 PISA の設定

- NSF with SSO スーパーバイザ エンジンの冗 長構成の設定

- RPR スーパーバイザ エンジンの冗長構成の設 定

- インターフェイスの設定

- レイヤ 2 スイッチング用 LAN ポートの設定

- Flex Link の設定

- EtherChannel の設定

- VLAN トランキング プロトコル(VTP)の設 定

- VLAN の設定

- プライベート VLAN の設定

- Cisco IP Phone サポートの設定

- IEEE 802.1Q トンネリングの設定

- レイヤ 2 プロトコル トンネリングの設定

- スパニング ツリー プロトコル(STP)および Multiple Spanning Tree(MST)の設定

- オプションのスパニングツリー プロトコル (STP)機能の設定

- レイヤ 3 インターフェイスの設定

- 単一方向イーサネット(UDE)および単一方 向リンク ルーティング(UDLR)の設定

- マルチプロトコル ラベル スイッチング (MPLS)の設定

- IPv4 マルチキャスト バーチャネル プライ ベート ネットワーク(MVPN)サポートの設 定

- IP ユニキャスト レイヤ 3 スイッチングの設定

- IPv6 マルチキャスト PFC3B レイヤ 3 スイッ チングの設定

- IPv4 マルチキャスト レイヤ 3 スイッチングの 設定

- IPv6 マルチキャスト トラフィック用の MLDv2 スヌーピングの設定

- IPv4 マルチキャスト トラフィック用 IGMP スヌーピングの設定

- PIM スヌーピングの設定

- RGMP の設定

- ネットワーク セキュリティの設定

- Cisco IOS ACL サポートの概要

- VLAN アクセス制御リスト(VACL) の設定

- DoS からの保護の設定

- DHCP スヌーピングの設定

- DAI の設定

- トラフィック ストーム制御の設定

- 不明なユニキャスト/マルチキャスト フラッ ディングのブロック(UUFB/UMFB)の設定

- PFC QoS の設定

- マルチプロトコル ラベル スイッチング (MPLS)QoS の設定

- PFC QoS 統計データ エクスポートの設定

- Network Admission Control(NAC)の設 定

- IEEE 802.1X ポートベースの認証の設定

- ポート セキュリティの設定

- CDP の設定

- 単一方向リンク検出(UDLD)の設定

- NetFlow データ エクスポート(NDE)の設 定

- NetFlow の設定

- ローカル スイッチド ポート アナライザ (SPAN)、Remote SPAN(RSPAN)、およ び Encapsulated RSPAN(ERSPAN) の設 定

- SNMP ifIndex の持続性の設定

- 電源管理および環境モニタ

- オンライン診断の設定

- Web Cache Communication Protocol (WCCP)による Web キャッシュ サービスの 設定

- Top-N レポートの使用方法

- レイヤ 2 traceroute ユーティリティの使用

- オンライン診断テスト

- 略語

- 索引

Catalyst Supervisor Engine 32 PISA Cisco IOS ソフトウェア コンフィギュレーション ガイド, 12.2ZY

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2012年2月24日

章のタイトル: PFC QoS の設定

- PFC QoS のグローバルなイネーブル化

- ポートの信頼状態の無視のイネーブル化

- DSCP の透過性の設定

- queueing-only モードのイネーブル化

- ブリッジド トラフィックの microflow ポリシングのイネーブル化

- レイヤ 2 LAN ポートでの VLAN ベース PFC QoS のイネーブル化

- 再マーキングされた DSCP に対する出力 ACL のサポートのイネーブル化

- 名前付き aggregate ポリサーの作成

- PFC QoS ポリシーの設定

- PFC3B による出力 DSCP 変換の設定

- IEEE 802.1Q トンネル ポートの入力 CoS 変換の設定

- DSCP 値マッピングの設定

- イーサネット LAN ポートの信頼状態の設定

- 入力 LAN ポート CoS 値の設定

- 標準キューのドロップしきい値の割合設定

- QoS ラベルのキューおよびドロップしきい値へのマッピング

- 標準送信キュー間での帯域幅の割り当て

- 受信キューのサイズ比の設定

- 送信キューのサイズ比の設定

PFC QoS の設定

この章では、Supervisor Engine 32 PISA の Policy Feature Card 3B(PFC3B; ポリシー フィーチャ カード 3B)に実装された QoS (Quality of Service)機能を設定する方法について説明します。

(注) • この章で使用しているコマンドの構文および使用方法の詳細については、次の URL で『Catalyst Supervisor Engine 32 PISA Cisco IOS Command Reference, Release 12.2ZY』を参照してください。

http://www.cisco.com/en/US/docs/switches/lan/catalyst6500/ios/12.2ZY/command/reference/cmdref.html

•![]() QoS および MPLS の詳細については、 第 39 章「マルチプロトコル ラベル スイッチング(MPLS)QoS の設定」 を参照してください。

QoS および MPLS の詳細については、 第 39 章「マルチプロトコル ラベル スイッチング(MPLS)QoS の設定」 を参照してください。

•![]() Catalyst 6500 シリーズ スイッチの QoS(PFC QoS)では、Cisco IOS のモジュール型 QoS CLI(MQC)をいくつか使用します。PFC QoS はハードウェアに実装されているため、一部の MQC 構文だけがサポートされます。

Catalyst 6500 シリーズ スイッチの QoS(PFC QoS)では、Cisco IOS のモジュール型 QoS CLI(MQC)をいくつか使用します。PFC QoS はハードウェアに実装されているため、一部の MQC 構文だけがサポートされます。

•![]() PISA に NBAR を設定するには、次のマニュアルを参照してください。

PISA に NBAR を設定するには、次のマニュアルを参照してください。

http://www.cisco.com/en/US/docs/ios/12_4t/qos/configuration/guide/qsnbar1.html

•![]() ポート ASIC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスでサポートされます。

ポート ASIC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスでサポートされます。

•![]() PFC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスではサポートされません。

PFC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスではサポートされません。

•![]() PISA EtherChannel に意図しない QoS が適用されるのを避けるため、WS-S32-10GE-PISA ポートと WS-S32-GE-PISA ポートのいずれにも QoS を設定しないでください(を参照)。

PISA EtherChannel に意図しない QoS が適用されるのを避けるため、WS-S32-10GE-PISA ポートと WS-S32-GE-PISA ポートのいずれにも QoS を設定しないでください(を参照)。

PFC QoS の機能概要

「PFC QoS」という用語は、Catalyst 6500 シリーズ スイッチに実装された QoS を意味します。PFC QoS は PFC3B だけでなく、さまざまなスイッチ コンポーネントに実装されます。ここでは、PFC QoS の機能について説明します。

•![]() 「概要」

「概要」

(注) PFC3B は、FlexWAN モジュール ポートに対して QoS を提供しません。FlexWAN モジュール の QoS 機能については、次の資料を参照してください。

http://www.cisco.com/en/US/docs/routers/7600/install_config/flexwan_config/flexwan-config-guide.html

概要

ネットワークは通常、 ベスト エフォート型 の配信方式で動作します。したがって、すべてのトラフィックに等しいプライオリティが与えられ、適度なタイミングで配信される可能性はどのトラフィックでも同等です。輻輳が発生した場合に廃棄される可能性についても、すべてのトラフィックで同等です。

QoS を実装すると、ネットワーク パフォーマンスが予測可能になり、帯域幅をより効率的に利用できます。QoS 機能は、ネットワーク トラフィックを選択(分類)し、プライオリティを示す QoS ラベル を割り当て、使用します。これにより、パケットは設定されたリソース使用制限に従い(トラフィックのポリシングとマーキング)、リソースの競合が生じた場合に 輻輳回避 が行われます。

PFC QoS 分類、ポリシング、マーキング、および輻輳回避は、PFC3B および LAN スイッチング モジュール ポートの Application Specific Integrated Circuit(ASIC; 特定用途向け集積回路)のハードウェアに実装されます。

(注) Catalyst 6500 シリーズ スイッチでは、レイヤ 3 またはレイヤ 2 でハードウェアによってスイッチングされたトラフィックに対し、一部の MQC 機能(Committed Access Rate(CAR; 専用アクセス レート)など)がサポートされません。キューイングはポートの ASIC に実装されるため、Catalyst 6500 シリーズ スイッチでは、MQC によって設定したキューイングはサポートされません。

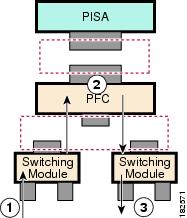

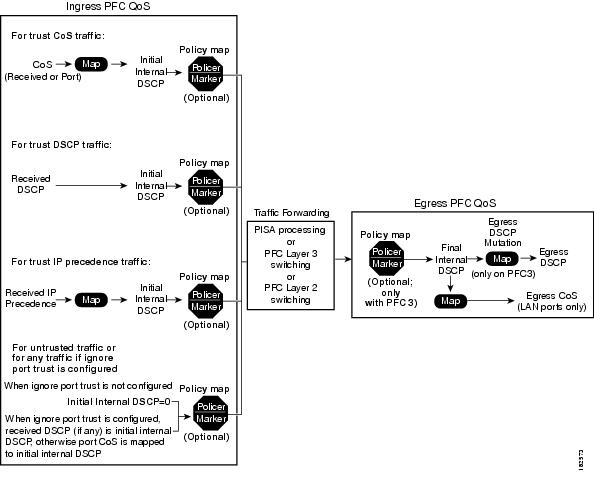

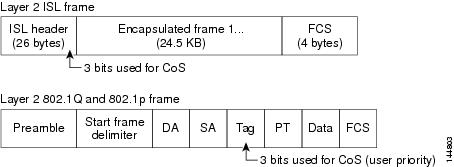

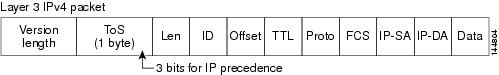

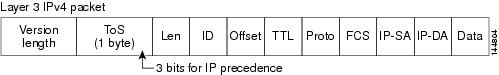

図 38-1 は、Catalyst 6500 シリーズ スイッチにおける QoS 処理の概要を示します。

–![]() ポートの信頼状態:PFC QoS における 信頼 とは、有効なポートとして受け入れられ、初期 内部 DSCP 値の基準として使用されることを意味します。デフォルトではポートは信頼されず(untrusted)、初期内部 DSCP 値は 0 に設定されます。各ポートは、受信する CoS 、 IP precedence 、または DSCP を信頼するように設定できます。

ポートの信頼状態:PFC QoS における 信頼 とは、有効なポートとして受け入れられ、初期 内部 DSCP 値の基準として使用されることを意味します。デフォルトではポートは信頼されず(untrusted)、初期内部 DSCP 値は 0 に設定されます。各ポートは、受信する CoS 、 IP precedence 、または DSCP を信頼するように設定できます。

–![]() レイヤ 2 の CoS 再マーキング:PFC QoS は、レイヤ 2 CoS の再マーキングを適用します。この機能では、次の状況において、受信フレームに ポートの CoS 値がマークされます。

レイヤ 2 の CoS 再マーキング:PFC QoS は、レイヤ 2 CoS の再マーキングを適用します。この機能では、次の状況において、受信フレームに ポートの CoS 値がマークされます。

- トラフィックの形式が ISL、802.1Q、または 802.1p フレーム ではない場合

–![]() 輻輳回避 :イーサネット LAN ポートを CoS を信頼するように設定すると、QoS はレイヤ 2 の CoS 値に基づきトラフィックを分類して入力キューに割り当て、輻輳回避を行います。

輻輳回避 :イーサネット LAN ポートを CoS を信頼するように設定すると、QoS はレイヤ 2 の CoS 値に基づきトラフィックを分類して入力キューに割り当て、輻輳回避を行います。

2.![]() PFC QoS 機能(PISA加速機能を使用する場合はサポートされません):

PFC QoS 機能(PISA加速機能を使用する場合はサポートされません):

–![]() 内部 DSCP :PFC3B では、QoS はすべてのトラフィックに内部 DSCP 値を関連付け、システム内で処理できるように分類します。トラフィックの信頼状態に基づいて生成される初期内部 DSCP 値、および最終内部 DSCP 値が存在します。最終内部 DSCP は、初期値と同じである場合も、MQC ポリシー マップによって別の値に設定される場合もあります。

内部 DSCP :PFC3B では、QoS はすべてのトラフィックに内部 DSCP 値を関連付け、システム内で処理できるように分類します。トラフィックの信頼状態に基づいて生成される初期内部 DSCP 値、および最終内部 DSCP 値が存在します。最終内部 DSCP は、初期値と同じである場合も、MQC ポリシー マップによって別の値に設定される場合もあります。

–![]() MQC ポリシー マップ:MQC ポリシー マップでは、次の 1 つまたは複数の処理が実行されます。

MQC ポリシー マップ:MQC ポリシー マップでは、次の 1 つまたは複数の処理が実行されます。

- トラフィックの信頼状態の変更(内部 DSCP 値を別の QoS ラベル に基づいて設定)

- 初期内部 DSCP 値の設定(信頼できないポートからのトラフィックのみ)

–![]() 最終内部 DSCP によるレイヤ 3 DSCP マーキング(任意)

最終内部 DSCP によるレイヤ 3 DSCP マーキング(任意)

–![]() 最終内部 DSCP からのマッピングによるレイヤ 2 CoS マーキング

最終内部 DSCP からのマッピングによるレイヤ 2 CoS マーキング

次の図は、QoS とスイッチ コンポーネント間の関係の詳細を示します。

•![]() 図 38-2、PFC3B でのトラフィック フローおよび PFC QoS 機能

図 38-2、PFC3B でのトラフィック フローおよび PFC QoS 機能

•![]() 図 38-3、PFC QoS 機能とコンポーネントの概要

図 38-3、PFC QoS 機能とコンポーネントの概要

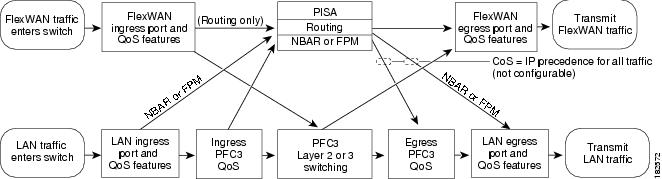

図 38-2 に、PFC3B でのトラフィック フローと PFC QoS 機能を示します。

図 38-2 PFC3B でのトラフィック フローおよび PFC QoS 機能

図 38-2 に、PFC3B の PFC QoS 機能間のトラフィック フローを示します。

•![]() トラフィックは、どのタイプのポートからも入力および出力が可能です。

トラフィックは、どのタイプのポートからも入力および出力が可能です。

–![]() 入力 FlexWAN QoS 機能は、FlexWAN 入力トラフィックに適用できます。

入力 FlexWAN QoS 機能は、FlexWAN 入力トラフィックに適用できます。

–![]() 入力 FlexWAN トラフィックは、PFC3B によってレイヤ 3 スイッチングすることも、PISA によってソフトウェアでルーティングすることも可能です。

入力 FlexWAN トラフィックは、PFC3B によってレイヤ 3 スイッチングすることも、PISA によってソフトウェアでルーティングすることも可能です。

–![]() 出力 PFC QoSは、FlexWAN 入力トラフィックには適用されません。

出力 PFC QoSは、FlexWAN 入力トラフィックには適用されません。

–![]() 出力 FlexWAN QoS は、FlexWAN 出力トラフィックに適用できます。

出力 FlexWAN QoS は、FlexWAN 出力トラフィックに適用できます。

–![]() 入力 LAN ポート QoS 機能は、LAN ポート入力トラフィックに適用できます。

入力 LAN ポート QoS 機能は、LAN ポート入力トラフィックに適用できます。

–![]() 入力 PFC QoS は、LAN ポートの入力トラフィックに適用できます(PISA 加速機能を使用する場合はサポートされません)。

入力 PFC QoS は、LAN ポートの入力トラフィックに適用できます(PISA 加速機能を使用する場合はサポートされません)。

–![]() 入力 LAN ポート トラフィックは、PFC3B によってレイヤ 2 またはレイヤ 3 スイッチングすることも、PISA によってソフトウェアでルーティングすることも可能です。

入力 LAN ポート トラフィックは、PFC3B によってレイヤ 2 またはレイヤ 3 スイッチングすることも、PISA によってソフトウェアでルーティングすることも可能です。

–![]() 出力 PFC QoS および出力 LAN ポート QoS は、LAN ポートの出力トラフィックに適用できます(PISA 加速機能を使用する場合はサポートされません)。

出力 PFC QoS および出力 LAN ポート QoS は、LAN ポートの出力トラフィックに適用できます(PISA 加速機能を使用する場合はサポートされません)。

コンポーネントの概要

入力 LAN ポートの PFC QoS 機能

ここでは、入力ポートの QoS 機能の概要について説明します。

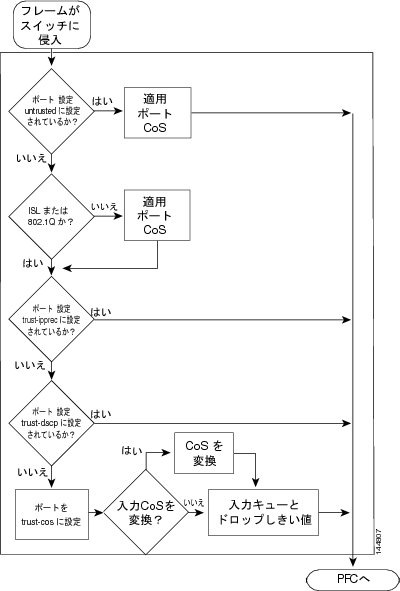

入力 LAN ポート PFC QoS 機能のフローチャート

図 38-4 に、入力 LAN ポートの PFC QoS 機能間のトラフィック フローを示します。

(注) 入力 CoS 変換は、802.1Q トンネル ポートだけでサポートされます。

ポートの信頼状態

PFC QoS における 信頼 とは、有効なポートとして受け入れられ、 初期内部 DSCP 値の基準として使用されることを意味します。ポートは、信頼できないポート(untrusted)として設定することも、次の QoS 値を信頼するように設定することもできます。

–![]() CoS を信頼するように設定されたポートを、信頼できる CoS ポートと呼びます。

CoS を信頼するように設定されたポートを、信頼できる CoS ポートと呼びます。

–![]() 信頼できる CoS ポートから受信するトラフィック、またはポリシー マップによって CoS を信頼するように設定されたトラフィックを、信頼できる CoS トラフィックと呼びます。

信頼できる CoS ポートから受信するトラフィック、またはポリシー マップによって CoS を信頼するように設定されたトラフィックを、信頼できる CoS トラフィックと呼びます。

(注) すべてのトラフィックに CoS 値が含まれるわけではありません。CoS 値を伝送するのは、ISL、802.1Q、および 802.1P トラフィックだけです。PFC QoS は、CoS 値を伝送しないすべてのトラフィックに対し、ポートの CoS 値を適用します。信頼できないポートでは、PFC QoS はすべてのトラフィックにポートの CoS 値を適用し、受信したすべての CoS 値を上書きします。

–![]() IP precedence を信頼するように設定されたポートを、信頼できる IP precedence ポートと呼びます。

IP precedence を信頼するように設定されたポートを、信頼できる IP precedence ポートと呼びます。

–![]() 信頼できる IP precedence ポートから受信するトラフィック、またはポリシー マップによって IP precedence を信頼するように設定されたトラフィックを、信頼できる IP precedence トラフィックと呼びます。

信頼できる IP precedence ポートから受信するトラフィック、またはポリシー マップによって IP precedence を信頼するように設定されたトラフィックを、信頼できる IP precedence トラフィックと呼びます。

–![]() DSCP を信頼するように設定されたポートを、信頼できる DSCP ポートと呼びます。

DSCP を信頼するように設定されたポートを、信頼できる DSCP ポートと呼びます。

–![]() 信頼できる DSCP ポートから受信するトラフィック、またはポリシー マップによって DSCP を信頼するように設定されたトラフィックを、信頼できる DSCP トラフィックと呼びます。

信頼できる DSCP ポートから受信するトラフィック、またはポリシー マップによって DSCP を信頼するように設定されたトラフィックを、信頼できる DSCP トラフィックと呼びます。

入力側の輻輳回避

PFC QoS は、 信頼できる CoS ポート に輻輳回避を実装します。信頼できる CoS ポートでは、QoS はレイヤ 2 の CoS 値に基づきトラフィックを分類して入力キューに割り当て、輻輳回避を行います。入力側の輻輳回避の詳細については、「信頼できる CoS LAN 入力ポートでの分類とマーキング」を参照してください。

PFC QoS の機能

サポートされる PFC

PFC3B は、スーパーバイザ エンジンに搭載されるドータカードです。PFC3B は、他の機能とともに QoS 機能を提供します。

PFC QoS 機能のリストおよびフローチャート

表 38-1 に、PFC3B でサポートされている QoS 機能を示します。これらの PFC QoS 機能は、PISA 加速機能が設定されたインターフェイスではサポートされません。

|

|

|

|---|---|

| (注) DSCP の透過性をイネーブルにすると、出力 ToS の書き換えがディセーブルになります。 | |

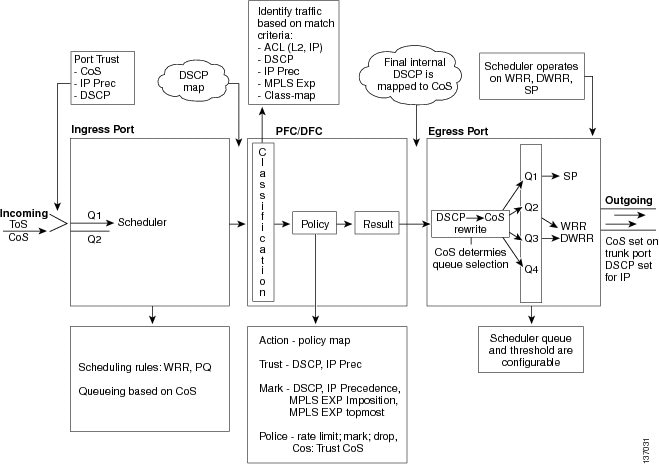

図 38-5 に、PFC3B の QoS 機能間のトラフィック フローを示します。

(注) DSCP 透過性機能を使用すると、オプションで出力 DSCP 値をレイヤ 3 ToS バイトに書き込むことができます。

内部 DSCP 値

PFC QoS は処理中、すべてのトラフィック(非 IP トラフィックを含む)のプライオリティを、内部 DSCP 値で表します。

PFC3B では何らかのマーキングまたはポリシングが行われる前に、PFC QoS によって、次のように初期内部 DSCP 値が導出されます。

•![]() 信頼できないトラフィック において、 ignore port trust がイネーブルになっていない場合は、タグ付きおよびタグなしの両方のトラフィックに対し、初期内部 DSCP 値が 0 に設定されます。

信頼できないトラフィック において、 ignore port trust がイネーブルになっていない場合は、タグ付きおよびタグなしの両方のトラフィックに対し、初期内部 DSCP 値が 0 に設定されます。

•![]() 信頼できないトラフィックにおいて、ignore port trust がイネーブルにされている場合は、PFC QoS によって次の処理が行われます。

信頼できないトラフィックにおいて、ignore port trust がイネーブルにされている場合は、PFC QoS によって次の処理が行われます。

–![]() IP トラフィックでは、PFC QoS は受信した DSCP 値を初期内部 DSCP 値として使用します。

IP トラフィックでは、PFC QoS は受信した DSCP 値を初期内部 DSCP 値として使用します。

–![]() 認識可能な ToS バイトが含まれないトラフィックの場合は、ポートの CoS 値が初期内部 DSCP 値にマッピングされます。

認識可能な ToS バイトが含まれないトラフィックの場合は、ポートの CoS 値が初期内部 DSCP 値にマッピングされます。

•![]() 信頼できる CoS トラフィック において、ignore port trust がイネーブルにされている場合は、PFC QoS によって次の処理が行われます。

信頼できる CoS トラフィック において、ignore port trust がイネーブルにされている場合は、PFC QoS によって次の処理が行われます。

–![]() IP トラフィックでは、PFC QoS は受信した DSCP 値を初期内部 DSCP 値として使用します。

IP トラフィックでは、PFC QoS は受信した DSCP 値を初期内部 DSCP 値として使用します。

(注) 信頼できる CoS トラフィックにおいて、ignore port trust がイネーブルにされている場合は、受信したタグ付き IP トラフィック内の CoS 値は使用されません。

–![]() 認識可能な ToS バイトが含まれないタグ付きトラフィックの場合は、受信した CoS 値が初期内部 DSCP 値にマッピングされます。

認識可能な ToS バイトが含まれないタグ付きトラフィックの場合は、受信した CoS 値が初期内部 DSCP 値にマッピングされます。

–![]() 認識可能な ToS バイトが含まれないタグなしトラフィックの場合は、ポートの CoS 値が初期内部 DSCP 値にマッピングされます。

認識可能な ToS バイトが含まれないタグなしトラフィックの場合は、ポートの CoS 値が初期内部 DSCP 値にマッピングされます。

•![]() 信頼できる IP precedence トラフィック の場合は、PFC QoS によって次の処理が行われます。

信頼できる IP precedence トラフィック の場合は、PFC QoS によって次の処理が行われます。

–![]() IP トラフィックでは、PFC QoS は受信した IP precedence 値を初期内部 DSCP 値にマッピングします。

IP トラフィックでは、PFC QoS は受信した IP precedence 値を初期内部 DSCP 値にマッピングします。

–![]() 認識可能な ToS バイトが含まれないタグ付きトラフィックの場合は、受信した CoS 値が初期内部 DSCP 値にマッピングされます。

認識可能な ToS バイトが含まれないタグ付きトラフィックの場合は、受信した CoS 値が初期内部 DSCP 値にマッピングされます。

–![]() 認識可能な ToS バイトが含まれないタグなしトラフィックの場合は、ポートの CoS 値が初期内部 DSCP 値にマッピングされます。

認識可能な ToS バイトが含まれないタグなしトラフィックの場合は、ポートの CoS 値が初期内部 DSCP 値にマッピングされます。

•![]() 信頼できる DSCP トラフィック の場合は、PFC QoS によって次の処理が行われます。

信頼できる DSCP トラフィック の場合は、PFC QoS によって次の処理が行われます。

–![]() IP トラフィックでは、PFC QoS は受信した DSCP 値を初期内部 DSCP 値として使用します。

IP トラフィックでは、PFC QoS は受信した DSCP 値を初期内部 DSCP 値として使用します。

–![]() 認識可能な ToS バイトが含まれないタグ付きトラフィックの場合は、受信した CoS 値が初期内部 DSCP 値にマッピングされます。

認識可能な ToS バイトが含まれないタグ付きトラフィックの場合は、受信した CoS 値が初期内部 DSCP 値にマッピングされます。

–![]() 認識可能な ToS バイトが含まれないタグなしトラフィックの場合は、ポートの CoS 値が初期内部 DSCP 値にマッピングされます。

認識可能な ToS バイトが含まれないタグなしトラフィックの場合は、ポートの CoS 値が初期内部 DSCP 値にマッピングされます。

信頼できる CoS トラフィックおよび信頼できる IP precedence トラフィックの場合は、PFC QoS は設定可能なマップを使用して、3 ビット値である CoS または IP precedence から、6 ビットの初期内部 DSCP 値を導出します。

PFC3B でのポリシー マーキングおよびポリシングでは、初期内部 DSCP 値が最終内部 DSCP 値に変更されることがあります。この値は、これ以降に適用されるすべての QoS 機能で使用されます。

ポートベースの PFC QoS、および VLAN ベースの PFC QoS

各入力 LAN ポートは、物理ポート ベースの PFC QoS(デフォルト)または VLAN ベースの PFC QoS のいずれかに対応するように設定し、選択したインターフェイスにポリシー マップを付加できます。

ポート ベースの PFC QoS を設定するポートの場合、次のように入力 LAN ポートにポリシー マップを付加します。

•![]() 非トランク入力 LAN ポートをポート ベースの PFC QoS 用に設定すると、そのポートを通じて受信するすべてのトラフィックに、ポートに付加されたポリシー マップが適用されます。

非トランク入力 LAN ポートをポート ベースの PFC QoS 用に設定すると、そのポートを通じて受信するすべてのトラフィックに、ポートに付加されたポリシー マップが適用されます。

•![]() トランク入力 LAN ポートをポート ベースの PFC QoS 用に設定すると、そのポートを通じて受信するすべての VLAN トラフィックに、ポートに付加されたポリシー マップが適用されます。

トランク入力 LAN ポートをポート ベースの PFC QoS 用に設定すると、そのポートを通じて受信するすべての VLAN トラフィックに、ポートに付加されたポリシー マップが適用されます。

非トランク入力 LAN ポートを VLAN ベースの PFC QoS 用に設定すると、そのポートを通じて受信するトラフィックに、ポートの VLAN に付加されたポリシー マップが適用されます。

トランク入力 LAN ポートを VLAN ベースの PFC QoS 用に設定すると、そのポートを通じて受信するトラフィックに、トラフィックの VLAN に付加されたポリシー マップが適用されます。

PFC QoS の出力ポート機能

ここでは、PFC QoS の出力ポート機能について説明します。

PFC QoS の出力 LAN ポート機能のフローチャート

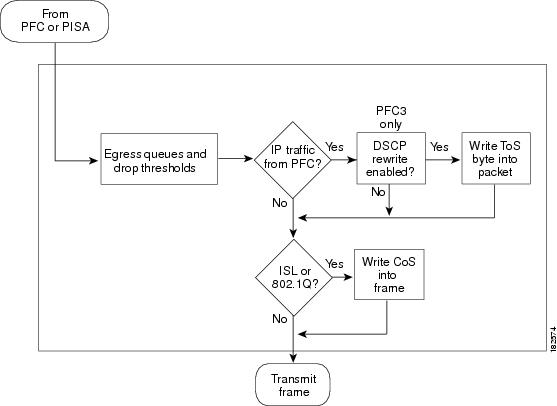

図 38-6 に、出力 LAN ポートでの QoS 機能間のトラフィック フローを示します。

図 38-6 出力 LAN ポートでのスケジューリング、輻輳回避、およびマーキング

出力 CoS 値

すべての出力トラフィックについて、PFC QoS は設定変更可能なマップを使用して、トラフィックと対応付けられた最終 内部 DSCP 値から CoS 値を導出します。導出された CoS 値は出力 LAN ポートに送られます。この値は分類および輻輳回避に使用されるほか、ISL フレームおよび 802.1Q フレームに書き込まれます。

PFC3B による出力 DSCP の変換

PFC3B の場合、 内部 DSCP 値が出力 ToS バイトに書き込まれる前に内部 DSCP 値を変換するには、最大 15 個の出力 DSCP 変換マップを設定できます。出力 DSCP 変換マップは、PFC QoS がサポートする任意のインターフェイスに付加できます。

(注) 出力 DSCP 変換を設定する場合は、PFC QoS による、変換された DSCP 値に基づく出力 CoS 値の導出は行われません。

出力 ToS バイト

DSCP 透過性 をイネーブルにしている場合を除き、PFC QoS は最終内部 DSCP 値または変換された DSCP 値を基に、出力 IP トラフィックの ToS バイトを作成します。この ToS バイトは出力ポートに送られ、IP パケット内に書き込まれます。信頼できる DSCP トラフィック、および信頼できない IP トラフィックの場合、ToS バイトには、受信した ToS バイトの元の最下位 2 ビットが含まれます。

内部 DSCP 値または変換された DSCP 値には、IP precedence 値と同じ機能があります(「IP precedence 値と DSCP 値」を参照)。

出力 PFC QoS インターフェイス

出力ポリシー マップをレイヤ 3 インターフェイス(レイヤ 3 インターフェイスまたは VLAN インターフェイスとして設定された LAN ポート)に付加することで、ポリシー マップを出力トラフィックに適用できます。

(注) • 出力ポリシーは microflow ポリシングをサポートしません。

•![]() PFC3B では、microflow ポリシングを Address Resolution Protocol(ARP; アドレス解決プロトコル)トラフィックに適用できません。

PFC3B では、microflow ポリシングを Address Resolution Protocol(ARP; アドレス解決プロトコル)トラフィックに適用できません。

•![]() 出力 PFC QoS は、PISA 加速機能が設定されたインターフェイスではサポートされません。

出力 PFC QoS は、PISA 加速機能が設定されたインターフェイスではサポートされません。

再マーキングされた DSCP に対する出力 ACL のサポート

(注) • 再マーキングされた DSCP に対する出力 ACL のサポートは、パケット再循環とも呼ばれます。

•![]() PISA 加速機能が設定されたインターフェイスでは、再マーキングされた DSCP に対する出力 ACL はサポートされません。

PISA 加速機能が設定されたインターフェイスでは、再マーキングされた DSCP に対する出力 ACL はサポートされません。

再マーキングされた DSCP に対する出力 ACL のサポートによって、IP precedence ベースまたは DSCP ベースの出力 QoS フィルタリングに入力 PFC QoS による IP precedence または DSCP のポリシングもしくはマーキングの変更を使用できるようになります。

再マーキングされた DSCP に対する出力 ACL のサポートがないと、出力 QoS フィルタリングには、受信した IP precedence または DSCP の値が使用されます。ポリシングまたはマーキングの結果として入力 PFC QoS によって行われた、IP precedence または DSCP の変更は使用されません。

PFC3B は、出力レイヤ 3 インターフェイス(レイヤ 3 インターフェイスまたは VLAN インターフェイスとして設定された LAN ポート)において、レイヤ 3 でスイッチングおよびルーティングされたトラフィックだけに対して出力 PFCQoS を提供します。

再マーキングされた DSCP に対する出力 ACL サポートは、入力レイヤ 3 インターフェイス(レイヤ 3 インターフェイスまたは VLAN インターフェイスとして設定された LAN ポート)上で設定します。

再マーキングされた DSCP に対する出力 ACL サポートが設定されたインターフェイスでは、QoS によりフィルタ処理された各 IP パケットが、PFC3B によって二度処理されます。一度は入力 PFC QoS の適用で、一度は出力 PFC QoS の適用です。

入力 PFCQoS によってパケットが処理され、すべてのポリシングまたはマーキング変更が行われると、このパケットは出力 PFCQoS によって処理される前に、すべての設定済みレイヤ 2 機能(VACL など)によって入力インターフェイス上で再び処理されます。

再マーキングされた DSCP に対する出力 ACL サポートが設定されたインターフェイスで、入力 QoS によって変更された IP precedence または DSCP 値がレイヤ 2 機能と一致すると、一致するパケットはレイヤ 2 機能によってリダイレクトまたは廃棄されます。これにより、このパケットが出力 QoS によって処理されることを防ぎます。

入力 PFCQoS によってパケットが処理され、すべてのポリシングまたはマーキング変更が行われると、このパケットは出力 PFCQoS によって処理される前に、すべての設定済みレイヤ 3 機能(たとえば入力 Cisco IOS ACL、Policy-Based Routing(PBR; ポリシー ベース ルーティング)など)によって入力インターフェイス上で再び処理されます。

再マーキングされた DSCP に対する出力 ACL サポートが設定されたインターフェイスにレイヤ 3 機能を設定している場合は、入力 PFC QoS によって処理されたパケットはこのレイヤ 3 機能によってリダイレクトまたは廃棄されることがあります。これにより、このパケットが出力 PFC QoS によって処理されることを防ぎます。

分類とマーキングの概要

ここでは、Catalyst 6500 シリーズ スイッチにおいて分類とマーキングが行われる場所、およびその方法について説明します。

•![]() 「信頼できる入力ポートおよび信頼できない入力ポートでの分類とマーキング」

「信頼できる入力ポートおよび信頼できない入力ポートでの分類とマーキング」

信頼できる入力ポートおよび信頼できない入力ポートでの分類とマーキング

入力ポートの信頼状態によって、そのポートが受信したレイヤ 2 フレームをどのようにマーキング、スケジューリング、および分類するか、また、輻輳回避を実行するかどうかが決まります。ポートの信頼状態には、次の種類があります。

すべてのリリースにおいて、入力 LAN ポートでの分類、マーキング、および輻輳回避ではレイヤ 2 CoS 値が使用可能であり、レイヤ 3 の IP precedence 値または DSCP 値は設定されません。

入力 LAN ポートの分類、マーキング、輻輳回避には、レイヤ 2 CoS 値だけが使用されます。

信頼できない入力ポートでの分類とマーキング

PFC QoS のレイヤ 2 再マーキングでは、信頼できないポートから受信したすべてのフレームに、 ポートの CoS 値がマークされます(デフォルト値は 0)。

信頼できない入力トラフィックに適用されたポート CoS 値を初期内部 DSCP 値にマッピングするには、入力トラフィックと一致する、信頼できる CoS ポリシー マップを設定します。

信頼できる入力ポートでの分類とマーキング

ポートを信頼可能として設定する場合は、そのポートが、有効な QoS ラベルを伝送するトラフィックを受信する場合だけにしてください。QoS は受信した QoS ラベルを、初期内部 DSCP 値の基準値として使用します。スイッチに入力後のトラフィックには、ポリシー マップによって、別の信頼状態を適用できます。たとえば、信頼できる CoS ポートからスイッチに入力されたトラフィックに対し、ポリシー マップを使用して、IP precedence または DSCP を信頼するように設定できます。これにより、ポートで信頼された QoS ラベルではなく、この信頼値が初期内部 DSCP 値の基準値として使用されます。

ここでは、信頼できる入力ポートでの分類およびマーキングについて説明します。

•![]() 「信頼できる CoS LAN 入力ポートでの分類とマーキング」

「信頼できる CoS LAN 入力ポートでの分類とマーキング」

•![]() 「信頼できる IP precedence 入力ポートでの分類とマーキング」

「信頼できる IP precedence 入力ポートでの分類とマーキング」

•![]() 「信頼できる入力 DSCP ポートでの分類とマーキング」

「信頼できる入力 DSCP ポートでの分類とマーキング」

CoS を信頼するように LAN ポートを設定する場合は、そのポートが、有効なレイヤ 2 CoS を伝送するトラフィックを受信する場合だけにしてください。

信頼できる入力 LAN ポートから ISL フレームがスイッチに入ると、PFC QoS はユーザ フィールドの最下位 3 ビットを CoS 値として受け取ります。信頼できる入力 LAN ポートから 802.1Q フレームがスイッチに入ると、PFC QoS はユーザ プライオリティ ビットを CoS 値として受け取ります。PFC QoS のレイヤ 2 再マーキングでは、タグなしフレームで受信したすべてのトラフィックが、入力ポートの CoS 値でマーキングされます。

CoS を信頼するように設定したポートでは、PFC QoS によって次の処理が行われます。

•![]() タグ付きの信頼できる CoS トラフィックによって受信した CoS 値は、初期内部 DSCP 値にマッピングされます。

タグ付きの信頼できる CoS トラフィックによって受信した CoS 値は、初期内部 DSCP 値にマッピングされます。

•![]() タグなしの信頼できるトラフィックに適用された入力ポート CoS 値は、初期内部 DSCP 値にマッピングされます。

タグなしの信頼できるトラフィックに適用された入力ポート CoS 値は、初期内部 DSCP 値にマッピングされます。

•![]() PFC QoS では、CoS ベースの入力キューおよびしきい値をイネーブルにすることで、輻輳回避を行うことができます。入力キューおよびしきい値の詳細については、「ポートベースのキュー タイプの概要」を参照してください。

PFC QoS では、CoS ベースの入力キューおよびしきい値をイネーブルにすることで、輻輳回避を行うことができます。入力キューおよびしきい値の詳細については、「ポートベースのキュー タイプの概要」を参照してください。

信頼できる IP precedence 入力ポートでの分類とマーキング

IP precedence を信頼するようにポートを設定する場合は、そのポートが、有効なレイヤ 3 IP precedence を伝送するトラフィックを受信する場合だけにしてください。信頼できる IP precedence ポートからのトラフィックに対し、PFC QoS は受信した IP precedence 値を初期内部 DSCP 値にマッピングします。入力ポートのキューおよびしきい値では、レイヤ 2 CoS が使用されます。したがって PFC QoS は、IP precedence を信頼するように設定されているポートでは、入力ポートの輻輳回避を行いません。PFC3B は、IP precedence を信頼するように設定されている入力ポートでは、トラフィックのマーキングを行いません。

DSCP を信頼するようにポートを設定する場合は、そのポートが、有効なレイヤ 3 DSCP を伝送するトラフィックを受信する場合だけにしてください。

入力ポートのキューおよびしきい値では、レイヤ 2 CoS だけが使用されます。したがって PFC QoS は、DSCP を信頼するように設定されているポートでは、入力ポートの輻輳回避を行いません。

信頼できる DSCP ポートからのトラフィックでは、PFC QoS は受信した DSCP 値を初期内部 DSCP 値として使用します。受信する DSCP を信頼するように設定された入力ポートでは、PFC QoS によるトラフィックのマーキングは行われません。

サービス ポリシーおよびポリシー マップによる PFC3B での分類およびマーキング

(注) サービス ポリシーによる PFC QoS の分類およびマーキングは、PISA 加速機能が設定されているインターフェイスではサポートされません。

PFC QoS は、サービス ポリシーによる分類およびマーキングをサポートします。これは、次のインターフェイス タイプに 1 つのポリシー マップを付加することで、入力 PFC QoS を適用します。

•![]() 各 EtherChannel ポートチャネル インターフェイス

各 EtherChannel ポートチャネル インターフェイス

各レイヤ 3 インターフェイスにポリシー マップを 1 つ付加して、出力 PFC QoS を適用できます。

各ポリシー マップには、複数のポリシー マップ クラスを含めることができます。インターフェイスにより処理されたトラフィックのタイプごとに、個別のポリシー マップ クラスを設定できます。ポリシー マップ クラスのフィルタリングを設定するには、次の 2 つの方法があります。

•![]() Access Control List(ACL; アクセス制御リスト)

Access Control List(ACL; アクセス制御リスト)

•![]() IP precedence および DSCP 値に対するクラス マップの match コマンド

IP precedence および DSCP 値に対するクラス マップの match コマンド

ポリシー マップ クラスでは、次のオプション コマンドを使用してアクションを指定します。

•![]() ポリシー マップ set コマンド:信頼できないトラフィックの場合、または ignore port trust をイネーブルにしている場合は、PFC QoS は最終内部 DSCP 値として、設定済みの IP precedence 値または DSCP 値を使用できます。IP precedence および DSCP のビット値については、「IP precedence 値と DSCP 値」を参照してください。

ポリシー マップ set コマンド:信頼できないトラフィックの場合、または ignore port trust をイネーブルにしている場合は、PFC QoS は最終内部 DSCP 値として、設定済みの IP precedence 値または DSCP 値を使用できます。IP precedence および DSCP のビット値については、「IP precedence 値と DSCP 値」を参照してください。

•![]() ポリシー マップ クラス trust コマンド:PFC QoS は一致する入力トラフィックに対し、ポリシー マップ クラスの信頼状態を適用します。この信頼値は、ポートで信頼された QoS ラベル(存在する場合)の代わりに、初期内部 DSCP 値の基準値として使用されます。ポリシー マップでは、 CoS 、 IP precedence 、または DSCP を信頼するように設定できます。

ポリシー マップ クラス trust コマンド:PFC QoS は一致する入力トラフィックに対し、ポリシー マップ クラスの信頼状態を適用します。この信頼値は、ポートで信頼された QoS ラベル(存在する場合)の代わりに、初期内部 DSCP 値の基準値として使用されます。ポリシー マップでは、 CoS 、 IP precedence 、または DSCP を信頼するように設定できます。

(注) 信頼できる CoS ポリシー マップでは、信頼できないポートからのトラフィックで受信した CoS を元に戻すことはできません。信頼できないポートからのトラフィックには、常にポートの CoS 値が含まれます。

•![]() aggregate ポリサーおよび microflow ポリサー:PFC QoS ではポリサーを使用して、適合するトラフィックと適合しないトラフィックの両方について、マーキングまたは廃棄のいずれかを実行できます。

aggregate ポリサーおよび microflow ポリサー:PFC QoS ではポリサーを使用して、適合するトラフィックと適合しないトラフィックの両方について、マーキングまたは廃棄のいずれかを実行できます。

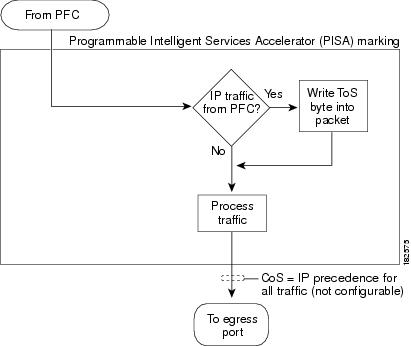

PISA での分類およびマーキング

一部のトラフィックは、PISA 上のソフトウェアでルーティングされます。PFC QoS は PISA に対し、IP トラフィックを最終内部 DSCP 値とともに送信します。PISA から出力ポートへ送信されるすべてのトラフィックにおいて、CoS は IP precedence と同じ値です。

図 38-7 PFC3B および PISA によるマーキング

(注) PFC3B でレイヤ 3 スイッチングされるトラフィックは PISA を通過せず、PFC3B によって割り当てられる CoS 値を維持します。

ポリサー

(注) PISA 加速機能が設定されたインターフェイスは、PFC 上のハードウェアでのポリシングをサポートしません。

ポリサーの概要

ポリシングを使用すると、QoS 設定で定義されたトラフィック転送ルールに適合するように、着信および送信トラフィックをレート制限できます。システムにおいてトラフィックが転送される方法を定義した設定済みルールは、契約と呼ばれます。この契約に適合しないトラフィックは、低い DSCP 値にマーク ダウンされるか、または廃棄されます。

ポリシングでは、不適合パケットはバッファに保存されません。したがって、ポリシングが送信遅延に影響することはありません。逆に、トラフィック シェーピングでは不適合トラフィックをバッファに保存することで、トラフィック バーストを緩和します (PFC QoS はシェーピングをサポートしません)。

PFC3B は入力および出力 PFC QoS の両方をサポートし、これには入力および出力ポリシングが含まれます。トラフィック シェーピングは、一部の WAN モジュールでサポートされます。FlexWAN モジュールでのトラフィック シェーピングの詳細については、次の URL で、FlexWAN QoS 関連マニュアルを参照してください。

http://www.cisco.com/en/US/docs/routers/7600/install_config/flexwan_config/flexqos.html

(注) ポリサーは、ポート単位または VLAN 単位で入力トラフィックに適用されます。ポリサーは、VLAN 単位でだけ出力トラフィック上で機能します。

aggregate ポリサー

PFC QoS は、1 つの aggregate ポリサーで指定される帯域幅限度を、一致するトラフィックのすべてのフローに対して累積方式で適用します。たとえば、VLAN 1 および VLAN 3 上のすべての TFTP トラフィック フローの帯域幅として、1 Mbps を許可するように aggregate ポリサーを設定すると、VLAN 1 および VLAN 3 上のすべての TFTP トラフィック フローは、合計 1 Mbps となるように制限されます。

•![]() ポリシー マップ クラスのインターフェイス別 aggregate ポリサーは、 police コマンドを使用して定義します。インターフェイス別 aggregate ポリサーを複数の入力ポートに付加すると、各入力ポート上の一致するトラフィックが個別にポリシングされます。

ポリシー マップ クラスのインターフェイス別 aggregate ポリサーは、 police コマンドを使用して定義します。インターフェイス別 aggregate ポリサーを複数の入力ポートに付加すると、各入力ポート上の一致するトラフィックが個別にポリシングされます。

•![]() 名前付き aggregate ポリサーは、 mls qos aggregate-policer コマンドを使用して作成します。名前付き aggregate ポリサーを複数の入力ポートに付加すると、そのポリサーが付加された全入力ポートからの一致するトラフィックがポリシングされます。

名前付き aggregate ポリサーは、 mls qos aggregate-policer コマンドを使用して作成します。名前付き aggregate ポリサーを複数の入力ポートに付加すると、そのポリサーが付加された全入力ポートからの一致するトラフィックがポリシングされます。

microflow ポリサー

PFC QoS は、microflow ポリサーで指定される帯域幅限度を、一致するトラフィックの各フローに対して個別に適用します。たとえば、VLAN 1 および VLAN 3で TFTP トラフィックを 1 Mbps に制限するように microflow ポリサーを設定すると、VLAN 1 の各フローに 1 Mbps が、VLAN 3 の各フローに 1 Mbps がそれぞれ許可されます。VLAN 1 に 3 つのフローが含まれ、VLAN 3 に 4 つのフローが含まれる場合は、microflow ポリサーはこの各フローにそれぞれ 1 Mbps を許可します。

microflow ポリサーの帯域幅限度を適用するように、PFC QoS を次のように設定できます。

•![]() microflow ポリサーは、最大 63 通りのレート/バースト パラメータの組み合わせを使用して作成できます。

microflow ポリサーは、最大 63 通りのレート/バースト パラメータの組み合わせを使用して作成できます。

•![]() ポリシー マップ クラスの microflow ポリサーは、 police flow コマンドを使用して作成します。

ポリシー マップ クラスの microflow ポリサーは、 police flow コマンドを使用して作成します。

•![]() 送信元アドレスだけを使用するように microflow ポリサーを設定できます。これにより宛先アドレスに関係なく、特定の送信元アドレスからのすべてのトラフィックに microflow ポリサーを適用します。

送信元アドレスだけを使用するように microflow ポリサーを設定できます。これにより宛先アドレスに関係なく、特定の送信元アドレスからのすべてのトラフィックに microflow ポリサーを適用します。

•![]() 宛先アドレスだけを使用するように microflow ポリサーを設定できます。これにより送信元アドレスに関係なく、特定の宛先アドレスへのすべてのトラフィックに microflow ポリサーを適用します。

宛先アドレスだけを使用するように microflow ポリサーを設定できます。これにより送信元アドレスに関係なく、特定の宛先アドレスへのすべてのトラフィックに microflow ポリサーを適用します。

•![]() MAC レイヤ microflow ポリシングの場合、PFC QoS はプロトコルおよび送信元と宛先の MAC レイヤ アドレスが同じである MAC レイヤ トラフィックについては、Ethertype が違っていても、同じフローの一部であると見なします。PFC3B では、IPX トラフィックをフィルタリングするように MAC ACL を設定できます。

MAC レイヤ microflow ポリシングの場合、PFC QoS はプロトコルおよび送信元と宛先の MAC レイヤ アドレスが同じである MAC レイヤ トラフィックについては、Ethertype が違っていても、同じフローの一部であると見なします。PFC3B では、IPX トラフィックをフィルタリングするように MAC ACL を設定できます。

•![]() デフォルトでは、microflow ポリサーは PISA がルーティングするトラフィックだけに影響します。それ以外のトラフィック(ブリッジ グループのトラフィックも含む)の microflow ポリシングをイネーブルにするには、 mls qos bridged コマンドを使用します。

デフォルトでは、microflow ポリサーは PISA がルーティングするトラフィックだけに影響します。それ以外のトラフィック(ブリッジ グループのトラフィックも含む)の microflow ポリシングをイネーブルにするには、 mls qos bridged コマンドを使用します。

•![]() microflow ポリシングを ARP トラフィックに適用することはできません。

microflow ポリシングを ARP トラフィックに適用することはできません。

•![]() microflow ポリシングを IPv6 マルチキャスト トラフィックに適用することはできません。

microflow ポリシングを IPv6 マルチキャスト トラフィックに適用することはできません。

各ポリシー マップ クラスに aggregate ポリサーおよび microflow ポリサーの両方を含めると、単独の帯域利用率と、他のフローと合算された帯域利用率に基づいて、フローのポリシングを行うことができます。

(注) トラフィックに aggregate ポリシングと microflow ポリシングを実行する場合、aggregate ポリサーおよび microflow ポリサーを同じポリシー マップ クラスに組み込み、各ポリサーで同じ conform-action および exceed-action キーワード オプションを使用する必要があります(そのオプションとは、drop、set-dscp-transmit、set-prec-transmit、または transmit です)。

たとえば、グループの個々のメンバーに適した帯域幅限度を設定して microflow ポリサーを作成し、さらに、グループ全体として適切な帯域幅限度を設定して名前付き aggregate ポリサーを作成できます。グループのトラフィックと一致するポリシー マップ クラスに、この両方のポリサーを含めます。この組み合わせは、個々のフローには別々に作用し、グループには集約的に作用します。

ポリシー マップ クラスに aggregate ポリサーおよび microflow ポリサーの両方が含まれている場合、PFC QoS はどちらかのポリサーに基づいて不適合なステータスに対応し、そのポリサーの指定に従って、新しい DSCP 値を適用するか、またはパケットを廃棄します。両方のポリサーから不適合なステータスが戻された場合には、どちらかのポリサーでパケットの廃棄が指定されていれば、パケットは廃棄されます。指定されていない場合は、マークダウンされた DSCP 値が適用されます。

(注) 矛盾した結果が生じないように、同一の aggregate ポリサーでポリシングするすべてのトラフィックで、信頼状態が同じであることを確認してください。

PFC3B のポリシングでは、レイヤ 2 のフレーム サイズを使用します。帯域幅利用限度は、Committed Information Rate(CIR; 認定情報レート)で指定します。より高い Peak Information Rate(PIR; 最大情報レート)も指定できます。レートを超過するパケットは、「不適合」と見なされます。

ポリサーごとに、不適合なパケットを廃棄するか、または新しい DSCP 値を適用するかを指定します(新しい DSCP 値を適用することを「マークダウン」といいます)。不適合なパケットは、元のプライオリティを維持しないので、適合するパケットが消費した帯域幅の一部としてはカウントされません。

PIR を設定する場合、PIR に不適合な場合のアクションは、CIR に不適合な場合のアクションよりも厳しいものになります。たとえば、CIR に不適合な場合のアクションがトラフィックをマークダウンするというアクションである場合、PIR に不適合な場合のアクションは、トラフィックを送信するというアクションにはできません。

PFC QoS はあらゆるポリサーで、設定変更可能なグローバル テーブルを使用して、 内部 DSCP 値をマークダウンされた DSCP 値にマッピングします。マークダウンが発生すると、PFC QoS はこのテーブルからマークダウンされた DSCP 値を取得します。ユーザが個々のポリサーでマークダウン後の DSCP 値を指定することはできません。

(注) • conform-action transmit キーワードによるポリシングは、一致するトラフィックの入力 LAN ポート信頼状態(trust DSCP、または trust ポリシー マップ クラス コマンドで定義された信頼状態)よりも優先されます。

•![]() デフォルトでは、マークダウン テーブルは、マークダウンが起こらないように設定されています。つまり、マークダウンされた DSCP 値は、元の DSCP 値と同じです。マークダウンをイネーブルにするには、ネットワークに合わせてテーブルを適切に設定します。

デフォルトでは、マークダウン テーブルは、マークダウンが起こらないように設定されています。つまり、マークダウンされた DSCP 値は、元の DSCP 値と同じです。マークダウンをイネーブルにするには、ネットワークに合わせてテーブルを適切に設定します。

•![]() 入力および出力ポリシング両方を同じトラフィックに適用した場合、入力および出力ポリシーの両方がトラフィックのマークダウンまたはトラフィックの廃棄のいずれかを実行する必要があります。PFC QoS では、出力廃棄を使用した入力マークダウン、または出力マークダウンを使用した入力廃棄をサポートしません。

入力および出力ポリシング両方を同じトラフィックに適用した場合、入力および出力ポリシーの両方がトラフィックのマークダウンまたはトラフィックの廃棄のいずれかを実行する必要があります。PFC QoS では、出力廃棄を使用した入力マークダウン、または出力マークダウンを使用した入力廃棄をサポートしません。

ポートベースのキュー タイプの概要

ポートベースのキュー タイプは、ポートを制御する ASIC によって決定されます。ここでは、Catalyst 6500 シリーズ スイッチの LAN モジュールによってサポートされるキュー タイプ、ドロップしきい値、およびバッファについて説明します。

入力および出力バッファとレイヤ 2 CoS ベース キュー

イーサネット LAN モジュール ポートの ASIC は、固定数のキューに分割されるバッファを備えています。 輻輳回避 をイネーブルにすると、PFC QoS はトラフィックのレイヤ 2 CoS 値を使用して、トラフィックを各キューに割り当てます。バッファとキューは、スイッチを通過するフレームを一時的に保管します。PFC QoS はポートの ASIC メモリを、各ポートの各キューに対するバッファとして割り当てます。

Catalyst 6500 シリーズ スイッチの LAN モジュールは、次のキュー タイプをサポートします。

Catalyst 6500 シリーズ スイッチの LAN モジュールは、キュー間で次のスケジューリング アルゴリズムをサポートします。

•![]() SRR:SRR を使用すると、1 つのキューは、割り当てられた帯域幅だけの使用が許可されます。

SRR:SRR を使用すると、1 つのキューは、割り当てられた帯域幅だけの使用が許可されます。

•![]() DWRR:より高いプライオリティのキュー内のトラフィックによってプライオリティを低く設定されている、転送中のすべてのキューを追跡し、次回のラウンドでこの差分を補います。

DWRR:より高いプライオリティのキュー内のトラフィックによってプライオリティを低く設定されている、転送中のすべてのキューを追跡し、次回のラウンドでこの差分を補います。

•![]() Weighted Round-Robin(WRR; 重み付けラウンドロビン):WRR は、各キューに対して帯域幅を明示的に予約しません。各キューに割り当てられる帯域幅の量は、ユーザが設定できます。キューに割り当てられる割合(重み)は、このキューに割り当てられる帯域幅の量を定義します。

Weighted Round-Robin(WRR; 重み付けラウンドロビン):WRR は、各キューに対して帯域幅を明示的に予約しません。各キューに割り当てられる帯域幅の量は、ユーザが設定できます。キューに割り当てられる割合(重み)は、このキューに割り当てられる帯域幅の量を定義します。

•![]() 完全優先キューイング:遅延に影響されやすいデータ(音声など)を、他のキュー内のパケットがキューから取り出される前にキューから取り出します。これにより、遅延に影響されやすいデータが、他のトラフィックより優先的に処理されます。スイッチは、完全優先キュー内のトラフィックを処理してから、標準キューを処理します。スイッチは標準キュー内のパケットを送信したあとで、完全優先キュー内のトラフィックを調べます。スイッチは完全優先キュー内でトラフィックを検出すると、標準キューの処理を中断し、先に完全優先キュー内のすべてのトラフィックを処理してから、標準キューに戻ります。

完全優先キューイング:遅延に影響されやすいデータ(音声など)を、他のキュー内のパケットがキューから取り出される前にキューから取り出します。これにより、遅延に影響されやすいデータが、他のトラフィックより優先的に処理されます。スイッチは、完全優先キュー内のトラフィックを処理してから、標準キューを処理します。スイッチは標準キュー内のパケットを送信したあとで、完全優先キュー内のトラフィックを調べます。スイッチは完全優先キュー内でトラフィックを検出すると、標準キューの処理を中断し、先に完全優先キュー内のすべてのトラフィックを処理してから、標準キューに戻ります。

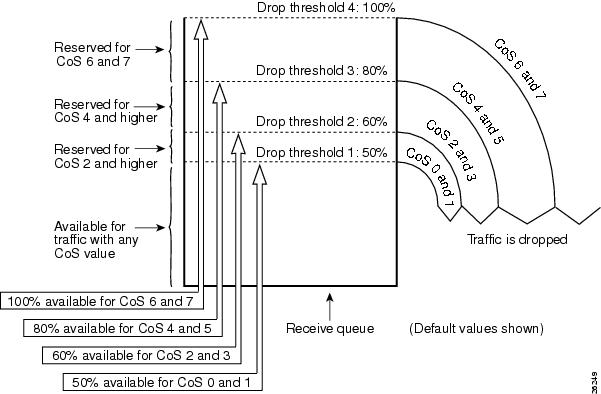

Catalyst 6500 シリーズ スイッチの LAN モジュールは、輻輳回避を実行する際、キュー内で次のタイプのしきい値を使用します。

•![]() Weighted Random Early Detection(WRED; 重み付けランダム早期検出):WRED ドロップしきい値を設定したポートでは、バッファの輻輳を回避する目的のランダムな確率に基づき、特定の QoS ラベルを持つフレームがキューへの入力を許可されます。特定の QoS ラベルを持つフレームがキューへの入力を許可、または廃棄される確率は、この QoS ラベルに割り当てられた重みとしきい値に依存します。

Weighted Random Early Detection(WRED; 重み付けランダム早期検出):WRED ドロップしきい値を設定したポートでは、バッファの輻輳を回避する目的のランダムな確率に基づき、特定の QoS ラベルを持つフレームがキューへの入力を許可されます。特定の QoS ラベルを持つフレームがキューへの入力を許可、または廃棄される確率は、この QoS ラベルに割り当てられた重みとしきい値に依存します。

たとえば、しきい値が 2 のキュー 1 に CoS 2 が割り当てられ、しきい値 2 のレベルが 40%(ロー)および 80%(ハイ)であるとします。この場合、CoS 2 を持つフレームは、キュー 1 が 40% 以上占有されるまでは廃棄されません。キューの深さが 80% に近づくにつれ、CoS 2 を持つフレームは、キューへの入力が許可される確率よりも、廃棄される確率のほうが高くなります。キューの占有率が 80% を超えると、キューの占有率が 80% 未満となるまで、CoS 2 フレームはすべて廃棄されます。キュー レベルがローのしきい値とハイのしきい値の中間にある場合に、スイッチによって廃棄されるフレームは、フロー単位や FIFO 形式ではなく、ランダムに選択されます。この方法は、バックオフや転送ウィンドウ サイズの調整によって、定期的なパケット廃棄に適応することが可能な、TCP などのプロトコルに適します。

•![]() テール ドロップしきい値:テール ドロップしきい値を設定したポートでは、特定の QoS ラベルを持つフレームは、この QoS ラベルに関連付けられたドロップしきい値を超過するまで、キューへの入力を許可されます。同じ QoS ラベルを持つ以降のフレームは、しきい値の超過状態が解消するまで廃棄されます。たとえば、しきい値が 2 のキュー 1 に CoS 1 が割り当てられ、しきい値 2 の水準が 60% であるとします。この場合、CoS 1 を持つフレームは、キュー 1 が 60% 占有されるまでは廃棄されません。以降のすべての CoS 1 フレームは、キューの占有率が 60 % 未満になるまで廃棄されます。一部のポート タイプでは、テール ドロップしきい値および WRED ドロップしきい値の両方を使用するように標準受信キューを設定するには、CoS 値をキューにマッピングするか、またはキューおよびしきい値にマッピングします。スイッチでは、キューにだけマッピングされている CoS 値を伝送するトラフィックには、テール ドロップしきい値が使用されます。キューおよびしきい値にマッピングされている CoS 値を伝送するトラフィックには、WRED ドロップしきい値が使用されます。同じタイプの LAN ポートは、すべて同じドロップしきい値の設定を使用します。

テール ドロップしきい値:テール ドロップしきい値を設定したポートでは、特定の QoS ラベルを持つフレームは、この QoS ラベルに関連付けられたドロップしきい値を超過するまで、キューへの入力を許可されます。同じ QoS ラベルを持つ以降のフレームは、しきい値の超過状態が解消するまで廃棄されます。たとえば、しきい値が 2 のキュー 1 に CoS 1 が割り当てられ、しきい値 2 の水準が 60% であるとします。この場合、CoS 1 を持つフレームは、キュー 1 が 60% 占有されるまでは廃棄されません。以降のすべての CoS 1 フレームは、キューの占有率が 60 % 未満になるまで廃棄されます。一部のポート タイプでは、テール ドロップしきい値および WRED ドロップしきい値の両方を使用するように標準受信キューを設定するには、CoS 値をキューにマッピングするか、またはキューおよびしきい値にマッピングします。スイッチでは、キューにだけマッピングされている CoS 値を伝送するトラフィックには、テール ドロップしきい値が使用されます。キューおよびしきい値にマッピングされている CoS 値を伝送するトラフィックには、WRED ドロップしきい値が使用されます。同じタイプの LAN ポートは、すべて同じドロップしきい値の設定を使用します。

複数のキューを組み合わせ、各キューにスケジューリング アルゴリズムを関連付けることで、スイッチでの 輻輳回避 を実行できます。

図 38-8 に、 1q4t 入力 LAN ポートのドロップしきい値を示します。他の設定でも、ドロップしきい値は同様に機能します。

入力キューのタイプ

LAN ポートのキュー構造を表示するには、 show queueing interface { ethernet | fastethernet | gigabitethernet | tengigabitethernet } slot/port | include type コマンドを使用します。このコマンドを実行すると、次のいずれかのアーキテクチャが表示されます。

•![]() 1q2t は、設定変更可能なテール ドロップしきい値と設定変更できないテール ドロップしきい値が 1 つずつある、1 つの標準キューを意味します。

1q2t は、設定変更可能なテール ドロップしきい値と設定変更できないテール ドロップしきい値が 1 つずつある、1 つの標準キューを意味します。

•![]() 1q4t は、4 つの設定変更可能なテール ドロップしきい値がある 1 つの標準キューを意味します。

1q4t は、4 つの設定変更可能なテール ドロップしきい値がある 1 つの標準キューを意味します。

•![]() 1q8t は、8 つの設定変更可能なテール ドロップしきい値がある 1 つの標準キューを意味します。

1q8t は、8 つの設定変更可能なテール ドロップしきい値がある 1 つの標準キューを意味します。

•![]() 2q8t は、それぞれ 8 つの設定変更可能なテール ドロップしきい値がある 2 つの標準キューを意味します。

2q8t は、それぞれ 8 つの設定変更可能なテール ドロップしきい値がある 2 つの標準キューを意味します。

•![]() 8q8t は、それぞれ WRED ドロップまたはテール ドロップとして設定変更可能な 8 つのしきい値がある 8 つの標準キューを意味します。

8q8t は、それぞれ WRED ドロップまたはテール ドロップとして設定変更可能な 8 つのしきい値がある 8 つの標準キューを意味します。

–![]() 4 つの設定変更可能なテール ドロップしきい値がある 1 つの標準キュー

4 つの設定変更可能なテール ドロップしきい値がある 1 つの標準キュー

–![]() 設定変更可能なしきい値がない 1 つの標準キュー(実質的には 100% のテール ドロップしきい値)

設定変更可能なしきい値がない 1 つの標準キュー(実質的には 100% のテール ドロップしきい値)

出力キューのタイプ

出力 LAN ポートのキュー構造を表示するには、 show queueing interface { ethernet | fastethernet | gigabitethernet | tengigabitethernet } slot/port | include type コマンドを使用します。

このコマンドを実行すると、次のいずれかのアーキテクチャが表示されます。

•![]() 2q2t は、それぞれ 2 つの設定変更可能なテール ドロップしきい値がある 2 つの標準キューを意味します。

2q2t は、それぞれ 2 つの設定変更可能なテール ドロップしきい値がある 2 つの標準キューを意味します。

–![]() それぞれ 2 つの設定変更可能な WRED ドロップしきい値がある 2 つの標準キュー

それぞれ 2 つの設定変更可能な WRED ドロップしきい値がある 2 つの標準キュー

- WRED ドロップまたはテール ドロップとして設定変更可能な 1 つのしきい値

- 設定変更できない(100%)1 つの テール ドロップしきい値

- 設定変更できない(100%)1 つの テール ドロップしきい値

–![]() WRED ドロップまたはテール ドロップのいずれかとして設定変更可能なしきい値がそれぞれ 8 つある、3 つの標準キュー

WRED ドロップまたはテール ドロップのいずれかとして設定変更可能なしきい値がそれぞれ 8 つある、3 つの標準キュー

–![]() WRED ドロップまたはテール ドロップのいずれかとして設定変更可能なしきい値がそれぞれ 8 つある、7 つの標準キュー

WRED ドロップまたはテール ドロップのいずれかとして設定変更可能なしきい値がそれぞれ 8 つある、7 つの標準キュー

モジュールとキュー タイプのマッピング

•![]() 表 38-2 : スーパーバイザ エンジン モジュールの QoS キュー構造

表 38-2 : スーパーバイザ エンジン モジュールの QoS キュー構造

•![]() 表 38-3 : イーサネットおよびファスト イーサネット モジュールのキュー構造

表 38-3 : イーサネットおよびファスト イーサネット モジュールのキュー構造

•![]() 表 38-4 : ギガビットおよび 10/100/1000 イーサネット モジュール

表 38-4 : ギガビットおよび 10/100/1000 イーサネット モジュール

•![]() 表 38-5 : 10 ギガビット イーサネット モジュール

表 38-5 : 10 ギガビット イーサネット モジュール

|

|

ドロップ しきい値 |

|

ドロップ しきい値 |

|

バッファ サイズ |

バッファ サイズ |

バッファ サイズ |

|---|---|---|---|---|---|---|---|

|

|

ドロップ しきい値 |

|

ドロップ しきい値 |

|

バッファ サイズ |

バッファ サイズ |

バッファ サイズ |

|---|---|---|---|---|---|---|---|

|

|

ドロップ しきい値 |

|

ドロップ しきい値 |

|

バッファ サイズ |

バッファ サイズ |

バッファ サイズ |

|---|---|---|---|---|---|---|---|

|

|

ドロップ しきい値 |

|

ドロップ しきい値 |

|

バッファ サイズ |

バッファ サイズ |

バッファ サイズ |

|---|---|---|---|---|---|---|---|

PFC QoS のデフォルト設定

ここでは、PFC QoS デフォルトの設定手順について説明します。

PFC QoS のグローバルな設定

PFC QoS がイネーブルの場合のデフォルト値

ここでは、PFC QoS がイネーブルである場合に適用されるデフォルト値を示します。

•![]() 「デフォルトのドロップしきい値の割合および CoS 値マッピング」

「デフォルトのドロップしきい値の割合および CoS 値マッピング」

(注) 入力 LAN ポート信頼状態は、QoS がイネーブルで untrusted にデフォルト設定されています。

受信キューの制限

|

|

|

|---|---|

送信キューの制限

|

|

|

|---|---|

帯域幅割り当て比率

|

|

|

|---|---|

デフォルトのドロップしきい値の割合および CoS 値マッピング

次の表では、キュー タイプ別の デフォルトのドロップしきい値および CoS 値マッピングを示します。

(注) ここに示す受信キューの値は、CoS または DSCP を信頼するようにポートを設定した場合に有効です。信頼できないポートの場合は、受信キューの値は、QoS をグローバルにディセーブルにした場合と同じ値となります。

1q2t 受信キュー

|

|

|

||

|---|---|---|---|

1q4t 受信キュー

|

|

|

||

|---|---|---|---|

1p1q4t 受信キュー

|

|

|

||

|---|---|---|---|

1p1q0t 受信キュー

|

|

|

|

|---|---|---|

1p1q8t 受信キュー

|

|

|

||

|---|---|---|---|

1q8t 受信キュー

|

|

|

||

|---|---|---|---|

2q8t 受信キュー

|

|

|

||

|---|---|---|---|

8q8t 受信キュー

|

|

|

||

|---|---|---|---|

2q2t 送信キュー

|

|

|

||

|---|---|---|---|

1p2q2t 送信キュー

|

|

|

||

|---|---|---|---|

1p3q8t 送信キュー

|

|

|

||

|---|---|---|---|

1p7q8t 送信キュー

|

|

|

||

|---|---|---|---|

1p3q1t 送信キュー

|

|

|

||

|---|---|---|---|

1p2q1t 送信キュー

|

|

|

||

|---|---|---|---|

PFC QoS がディセーブルの場合のデフォルト値

|

|

|

|---|---|

PFC QoS 設定時の注意事項および制約事項

PFC QoS を設定する際に、次の注意事項と制約事項に従ってください。

•![]() 「CIR および PIR レート値に対してサポートされる粒度」

「CIR および PIR レート値に対してサポートされる粒度」

•![]() 「CIR および PIR トークン バケット サイズに対してサポートされる粒度」

「CIR および PIR トークン バケット サイズに対してサポートされる粒度」

全般的な注意事項

•![]() ポート ASIC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスでサポートされます。

ポート ASIC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスでサポートされます。

•![]() PFC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスではサポートされません。

PFC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスではサポートされません。

•![]() match ip precedence および match ip dscp コマンドは、IPv4 トラフィックだけをフィルタリングします。

match ip precedence および match ip dscp コマンドは、IPv4 トラフィックだけをフィルタリングします。

•![]() match precedence および match dscp コマンドは、IPv4 および IPv6 トラフィックをフィルタリングします。

match precedence および match dscp コマンドは、IPv4 および IPv6 トラフィックをフィルタリングします。

•![]() set ip dscp および set ip precedence コマンドは、 set dscp および set precedence コマンドとしてコンフィギュレーション ファイルに保存されます。

set ip dscp および set ip precedence コマンドは、 set dscp および set precedence コマンドとしてコンフィギュレーション ファイルに保存されます。

•![]() PFC QoS では、IPv4 および IPv6 トラフィック用の set dscp および set precedence ポリシー マップ クラス コマンドがサポートされます。

PFC QoS では、IPv4 および IPv6 トラフィック用の set dscp および set precedence ポリシー マップ クラス コマンドがサポートされます。

•![]() QoS、NetFlow、および NetFlow Data Export(NDE; NetFlow データ エクスポート)のフローマスク要件は、特に microflow ポリシングを設定する場合に競合する可能性があります。

QoS、NetFlow、および NetFlow Data Export(NDE; NetFlow データ エクスポート)のフローマスク要件は、特に microflow ポリシングを設定する場合に競合する可能性があります。

•![]() 再マーキングされた DSCP に対する出力 ACL サポート、および VACL キャプチャの両方を 1 つのインターフェイス上に設定すると、VACL キャプチャによって各パケットが 2 コピーずつキャプチャされることがあります。この場合、2 つめのコピーは壊れている可能性があります。

再マーキングされた DSCP に対する出力 ACL サポート、および VACL キャプチャの両方を 1 つのインターフェイス上に設定すると、VACL キャプチャによって各パケットが 2 コピーずつキャプチャされることがあります。この場合、2 つめのコピーは壊れている可能性があります。

•![]() 再マーキングされた DSCP に対する出力 ACL サポートは、トンネル インターフェイスには設定できません。

再マーキングされた DSCP に対する出力 ACL サポートは、トンネル インターフェイスには設定できません。

•![]() 再マーキングされた DSCP に対する出力 ACL のサポートは、IP ユニキャスト トラフィックをサポートします。

再マーキングされた DSCP に対する出力 ACL のサポートは、IP ユニキャスト トラフィックをサポートします。

•![]() 再マーキングされた DSCP に対する出力 ACL のサポートは、マルチキャスト トラフィックとは無関係です。PFC QoS は出力 QoS を適用する前に、入力 QoS の変更をマルチキャスト トラフィックに適用します。

再マーキングされた DSCP に対する出力 ACL のサポートは、マルチキャスト トラフィックとは無関係です。PFC QoS は出力 QoS を適用する前に、入力 QoS の変更をマルチキャスト トラフィックに適用します。

•![]() NetFlow および NDE は、再マーキングされた DSCP に対する出力 ACL のサポートが設定されたインターフェイスはサポートしません。

NetFlow および NDE は、再マーキングされた DSCP に対する出力 ACL のサポートが設定されたインターフェイスはサポートしません。

•![]() 再マーキングされた DSCP に対する出力 ACL のサポートをいずれかのインターフェイスに設定している場合に、これを設定していないインターフェイスで NetFlow および NDE のサポートをイネーブルにするには、インターフェイス固有のフローマスクを設定する必要があります。 mls flow ip interface-destination-source または mls flow ip interface-full のいずれかのグローバル コンフィギュレーション モード コマンドを入力してください。

再マーキングされた DSCP に対する出力 ACL のサポートをいずれかのインターフェイスに設定している場合に、これを設定していないインターフェイスで NetFlow および NDE のサポートをイネーブルにするには、インターフェイス固有のフローマスクを設定する必要があります。 mls flow ip interface-destination-source または mls flow ip interface-full のいずれかのグローバル コンフィギュレーション モード コマンドを入力してください。

•![]() 再マーキングされた DSCP に対する出力 ACL のサポートを設定しているインターフェイスでは、インターフェイス カウンタの値が不正確となります。

再マーキングされた DSCP に対する出力 ACL のサポートを設定しているインターフェイスでは、インターフェイス カウンタの値が不正確となります。

•![]() microflow ポリシングを IPv6 マルチキャスト トラフィックに適用することはできません。

microflow ポリシングを IPv6 マルチキャスト トラフィックに適用することはできません。

•![]() 再マーキングされた DSCP に対する出力 ACL のサポートによって許可されたトラフィックには、microflow ポリシングを適用できません。

再マーキングされた DSCP に対する出力 ACL のサポートによって許可されたトラフィックには、microflow ポリシングを適用できません。

•![]() 再マーキングされた DSCP に対する出力 ACL のサポートによって許可されたトラフィックには、MPLS トラフィックとしてタグを付けることはできません (このトラフィックは、他のネットワーク装置上では MPLS トラフィックとしてタグ付けできます)。

再マーキングされた DSCP に対する出力 ACL のサポートによって許可されたトラフィックには、MPLS トラフィックとしてタグを付けることはできません (このトラフィックは、他のネットワーク装置上では MPLS トラフィックとしてタグ付けできます)。

•![]() 入力および出力ポリシング両方を同じトラフィックに適用した場合、入力および出力ポリシーの両方がトラフィックのマークダウンまたはトラフィックの廃棄のいずれかを実行する必要があります。PFC QoS では、出力廃棄を使用した入力マークダウン、または出力マークダウンを使用した入力廃棄をサポートしません (CSCea23571)。

入力および出力ポリシング両方を同じトラフィックに適用した場合、入力および出力ポリシーの両方がトラフィックのマークダウンまたはトラフィックの廃棄のいずれかを実行する必要があります。PFC QoS では、出力廃棄を使用した入力マークダウン、または出力マークダウンを使用した入力廃棄をサポートしません (CSCea23571)。

•![]() トラフィックに aggregate ポリシングと microflow ポリシングを実行する場合、aggregate ポリサーおよび microflow ポリサーを同じポリシー マップ クラスに組み込み、各ポリサーで同じ conform-action および exceed-action キーワード オプションを使用する必要があります(そのオプションとは、 drop 、 set-dscp-transmit 、 set-prec-transmit 、または transmit です)。

トラフィックに aggregate ポリシングと microflow ポリシングを実行する場合、aggregate ポリサーおよび microflow ポリサーを同じポリシー マップ クラスに組み込み、各ポリサーで同じ conform-action および exceed-action キーワード オプションを使用する必要があります(そのオプションとは、 drop 、 set-dscp-transmit 、 set-prec-transmit 、または transmit です)。

•![]() トンネル インターフェイス上では、PFC QoS 機能を設定できません。

トンネル インターフェイス上では、PFC QoS 機能を設定できません。

•![]() PFC QoS は、トンネル トラフィックのペイロード ToS バイトを書き換えません。

PFC QoS は、トンネル トラフィックのペイロード ToS バイトを書き換えません。

•![]() PFC QoS フィルタリングの基準になるのは、ACL、DSCP 値、または IP precedence 値だけです。

PFC QoS フィルタリングの基準になるのは、ACL、DSCP 値、または IP precedence 値だけです。

•![]() 次のコマンドに対し、PFC QoS は同一 ASIC によって制御されるすべての LAN ポートに、同じ設定を適用します。

次のコマンドに対し、PFC QoS は同一 ASIC によって制御されるすべての LAN ポートに、同じ設定を適用します。

–![]() wrr-queue bandwidth (ギガビット イーサネット LAN ポートを除く)

wrr-queue bandwidth (ギガビット イーサネット LAN ポートを除く)

–![]() wrr-queue random-detect min-threshold

wrr-queue random-detect min-threshold

–![]() wrr-queue random-detect max-threshold

wrr-queue random-detect max-threshold

•![]() これらのコマンドは、物理ポートだけで設定してください。論理インターフェイスでは設定できません。

これらのコマンドは、物理ポートだけで設定してください。論理インターフェイスでは設定できません。

–![]() wrr-queue random-detect max-threshold

wrr-queue random-detect max-threshold

–![]() wrr-queue random-detect min-threshold

wrr-queue random-detect min-threshold

–![]() rcv-queue random-detect max-threshold

rcv-queue random-detect max-threshold

PFC3B に関する注意事項

•![]() PFC3B は、IPv6 ユニキャストおよびマルチキャスト トラフィックに対する QoS をサポートします。

PFC3B は、IPv6 ユニキャストおよびマルチキャスト トラフィックに対する QoS をサポートします。

•![]() IPv6 PFC QoS についての情報を表示するには、 show mls qos ipv6 コマンドを入力します。

IPv6 PFC QoS についての情報を表示するには、 show mls qos ipv6 コマンドを入力します。

•![]() ポート ASIC(キュー アーキテクチャおよびデキューイング アルゴリズム)に実装された QoS 機能は、IPv4 および IPv6 トラフィックをサポートします。

ポート ASIC(キュー アーキテクチャおよびデキューイング アルゴリズム)に実装された QoS 機能は、IPv4 および IPv6 トラフィックをサポートします。

•![]() PFC3B は、IPv6 の名前付き拡張 ACL、および名前付き標準 ACL をサポートします。

PFC3B は、IPv6 の名前付き拡張 ACL、および名前付き標準 ACL をサポートします。

•![]() PFC3B は、 match protocol ipv6 コマンドをサポートします。

PFC3B は、 match protocol ipv6 コマンドをサポートします。

•![]() TCAM 検索のフロー キー ビット要件が競合するため、IPv6 DSCP ベースのフィルタリングと IPv6 レイヤ 4 範囲ベースのフィルタリングを同一インターフェイス上には設定できません。次に、例を示します。

TCAM 検索のフロー キー ビット要件が競合するため、IPv6 DSCP ベースのフィルタリングと IPv6 レイヤ 4 範囲ベースのフィルタリングを同一インターフェイス上には設定できません。次に、例を示します。

–![]() 1 つの IPv6 ACE 内に DSCP 値と、レイヤ 4 の gt(より大きい)または lt(より小さい)演算子の両方を設定した場合は、この ACLは PFC QoS フィルタリングには使用できません。

1 つの IPv6 ACE 内に DSCP 値と、レイヤ 4 の gt(より大きい)または lt(より小さい)演算子の両方を設定した場合は、この ACLは PFC QoS フィルタリングには使用できません。

–![]() 1 つの IPv6 ACL 内に DSCP 値を設定し、別の IPv6 ACL 内にレイヤ 4 の gt(より大きい)または lt(より小さい)演算子を設定した場合は、同一インターフェイス上の異なるクラス マップで両方の ACL を使用して、PFC QoS フィルタリングを行うことはできません。

1 つの IPv6 ACL 内に DSCP 値を設定し、別の IPv6 ACL 内にレイヤ 4 の gt(より大きい)または lt(より小さい)演算子を設定した場合は、同一インターフェイス上の異なるクラス マップで両方の ACL を使用して、PFC QoS フィルタリングを行うことはできません。

•![]() IPv6 トラフィックに aggregate および microflow ポリサーを適用することはできますが、IPv6 マルチキャスト トラフィックには microflow ポリシングを適用できません。

IPv6 トラフィックに aggregate および microflow ポリサーを適用することはできますが、IPv6 マルチキャスト トラフィックには microflow ポリシングを適用できません。

•![]() 再マーキングされた DSCP に対する出力 ACL サポートを設定すると、PFC3B は次の機能に対するハードウェア支援を行わなくなります。

再マーキングされた DSCP に対する出力 ACL サポートを設定すると、PFC3B は次の機能に対するハードウェア支援を行わなくなります。

–![]() Context-Based Access Control(CBAC; コンテキストベース アクセス コントロール)

Context-Based Access Control(CBAC; コンテキストベース アクセス コントロール)

–![]() Network Address Translation(NAT; ネットワーク アドレス変換)

Network Address Translation(NAT; ネットワーク アドレス変換)

•![]() microflow ポリシングを ARP トラフィックに適用することはできません。

microflow ポリシングを ARP トラフィックに適用することはできません。

•![]() PFC3B は、PISA へブリッジされるトラフィックに出力ポリシングを適用しません。

PFC3B は、PISA へブリッジされるトラフィックに出力ポリシングを適用しません。

•![]() PFC3B は、PISA からのマルチキャスト トラフィックに出力ポリシングまたは出力 DSCP 変換を適用しません。

PFC3B は、PISA からのマルチキャスト トラフィックに出力ポリシングまたは出力 DSCP 変換を適用しません。

•![]() PFC3B では、PFC QoS はブリッジド マルチキャスト トラフィックの ToS バイトを書き換えません。

PFC3B では、PFC QoS はブリッジド マルチキャスト トラフィックの ToS バイトを書き換えません。

•![]() PFC3B では、最大で 1023 までの集約ポリサーがサポートされますが、この数には、 police コマンド以外の一部の PFC QoS コマンドが含められます。デフォルトでは、 set コマンドまたは trust コマンドを使用しているすべてのポリシーが、集約ポリサーの数に含められます。 no mls qos marking statistics コマンドを入力することにより、 set コマンドまたは trust コマンドの集約ポリサーへの追加を無効にできますが、この場合、これらのコマンドに関連付けられているクラスマップの統計情報が収集できなくなります。集約ポリサーの数は、 show platform hardware capacity qos コマンドの出力の QoS ポリサー リソース セクションで参照できます。

PFC3B では、最大で 1023 までの集約ポリサーがサポートされますが、この数には、 police コマンド以外の一部の PFC QoS コマンドが含められます。デフォルトでは、 set コマンドまたは trust コマンドを使用しているすべてのポリシーが、集約ポリサーの数に含められます。 no mls qos marking statistics コマンドを入力することにより、 set コマンドまたは trust コマンドの集約ポリサーへの追加を無効にできますが、この場合、これらのコマンドに関連付けられているクラスマップの統計情報が収集できなくなります。集約ポリサーの数は、 show platform hardware capacity qos コマンドの出力の QoS ポリサー リソース セクションで参照できます。

クラス マップ コマンドの制約事項

•![]() PFC QoS は、 match any クラス マップ コマンドをサポートします。

PFC QoS は、 match any クラス マップ コマンドをサポートします。

•![]() PFC QoS は、 match コマンドが 1 つだけ 指定されているクラス マップをサポートします。

PFC QoS は、 match コマンドが 1 つだけ 指定されているクラス マップをサポートします。

ポリシー マップ コマンドの制約事項

PFC QoS では、次のポリシー マップ コマンドはサポートされません。

•![]() class class_name destination-address

class class_name destination-address

ポリシー マップ クラス コマンドの制約事項

CIR および PIR レート値に対してサポートされる粒度

PFC QoS では、CIR および PIR レート値に対し、ハードウェアで次の粒度が使用されます。

|

|

|

|---|---|

CIR および PIR トークン バケット サイズに対してサポートされる粒度

PFC QoS では、CIR および PIR トークン バケット(バースト)サイズに対し、ハードウェアで次の粒度が使用されます。

|

|

|

|---|---|

各範囲で、PFC QoS は粒度の倍数に相当するトークン バケット サイズを使用して、PFC3B をプログラミングします。

IP precedence 値と DSCP 値

|

precedence |

|

DSCP |

|

precedence |

|

DSCP |

||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

PFC QoS の設定

ここでは、Catalyst 6500 シリーズ スイッチ上で PFC QoS を設定する手順について説明します。

•![]() 「ブリッジド トラフィックの microflow ポリシングのイネーブル化」

「ブリッジド トラフィックの microflow ポリシングのイネーブル化」

•![]() 「レイヤ 2 LAN ポートでの VLAN ベース PFC QoS のイネーブル化」

「レイヤ 2 LAN ポートでの VLAN ベース PFC QoS のイネーブル化」

•![]() 「再マーキングされた DSCP に対する出力 ACL のサポートのイネーブル化」

「再マーキングされた DSCP に対する出力 ACL のサポートのイネーブル化」

•![]() 「IEEE 802.1Q トンネル ポートの入力 CoS 変換の設定」

「IEEE 802.1Q トンネル ポートの入力 CoS 変換の設定」

•![]() 「QoS ラベルのキューおよびドロップしきい値へのマッピング」

「QoS ラベルのキューおよびドロップしきい値へのマッピング」

(注) • PFC QoS は、ユニキャスト トラフィックおよびマルチキャスト トラフィックの両方を処理します。

•![]() ポート ASIC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスでサポートされます。

ポート ASIC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスでサポートされます。

•![]() PFC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスではサポートされません。

PFC に実装された QoS 機能は、PISA 加速機能が設定されたインターフェイスではサポートされません。

PFC QoS のグローバルなイネーブル化

PFC QoS をグローバルにイネーブルにするには、次の作業を行います。

|

|

|

|

|---|---|---|

次に、PFC QoS をグローバルにイネーブルにする例を示します。

ポートの信頼状態の無視のイネーブル化

ポートの信頼状態の無視機能を使用すると、入力ポリシーにより、信頼できないトラフィックだけに対してではなく、すべてのトラフィックに対して、設定されている IP precedence または DSCP 値を適用することができます。

ポートの信頼状態の無視をイネーブルにするには、次の作業を行います。

|

|

|

|

|---|---|---|

(注) 信頼できないトラフィックにおいて、ignore port trust がイネーブルにされている場合は、PFC QoS によって次の処理が行われます。

•![]() IP トラフィックでは、PFC QoS は受信した DSCP 値を初期内部 DSCP 値として使用します。

IP トラフィックでは、PFC QoS は受信した DSCP 値を初期内部 DSCP 値として使用します。

•![]() 認識可能な ToS バイトが含まれないトラフィックの場合は、ポートの CoS 値が初期内部 DSCP 値にマッピングされます。

認識可能な ToS バイトが含まれないトラフィックの場合は、ポートの CoS 値が初期内部 DSCP 値にマッピングされます。

次に、ポートの信頼状態の無視をイネーブルにし、設定を確認する例を示します。

DSCP の透過性の設定

(注) 他の IP トラフィックへのサポートに加え、PFC3B は MPLS トラフィック、IP-in-IP トンネルのトラフィック、GRE トンネルのトラフィックに対して、no mls qos rewrite ip dscp コマンドをサポートします。

DSCP 透過性をイネーブルにして、受信したレイヤ 3 ToS バイトを保持するには、次の作業を行います。

|

|

|

|

|---|---|---|

受信したレイヤ 3 ToS バイトを保持する場合、QoS では出力キューイング用に、およびタグ付き出力トラフィックで、マーキングした CoS 値またはマークダウンした CoS 値が使用されます。

次に、受信したレイヤ 3 ToS バイトを保持し、その設定を確認する例を示します。

queueing-only モードのイネーブル化

スイッチで queueing-only モードをイネーブルにするには、次の作業を行います。

|

|

|

|

|---|---|---|

スイッチで PFC QoS をグローバルにディセーブルにします。 (注) queueing-only モードを個別にディセーブルにすることはできません。 |

||

queueing-only モードをイネーブルにする場合、スイッチは次の処理を行います。

•![]() マーキングおよびポリシングをグローバルにディセーブルにします。

マーキングおよびポリシングをグローバルにディセーブルにします。

•![]() すべてのポートがレイヤ 2 CoS を信頼するように設定します。

すべてのポートがレイヤ 2 CoS を信頼するように設定します。

(注) スイッチでは、タグなし入力トラフィックと、trust CoS に設定できないポートを介して受信されるトラフィックにポート CoS 値が適用されます。

次に、queueing-only モードをイネーブルにする例を示します。

ブリッジド トラフィックの microflow ポリシングのイネーブル化

デフォルトでは、microflow ポリサーはルーテッド トラフィックだけに影響します。特定の VLAN 上のブリッジド トラフィックに対して microflow ポリシングをイネーブルにするには、次の作業を行います。

|

|

|

|

|---|---|---|

Router(config)# interface {{ vlan vlan_ID } | { type 2 slot/port }} |

||

VLAN 上で、ブリッジド トラフィック(ブリッジ グループも含む)の microflow ポリシングをイネーブルにします。 |

||

| 2.type = ethernet、fastethernet、gigabitethernet、または tengigabitethernet |

次に、VLAN 3 ~ 5 のブリッジド トラフィックに対して microflow ポリシングをイネーブルにする例を示します。

レイヤ 2 LAN ポートでの VLAN ベース PFC QoS のイネーブル化

(注) 出力トラフィックに対して PFC QoS を適用する際に、レイヤ 3 インターフェイスにポリシー マップを付加できます。レイヤ 2 ポート上の VLAN ベースまたはポート ベースの PFC QoS は、レイヤ 3 インターフェイス上の出力トラフィックに対する PFC QoS の適用とは関係ありません。

デフォルトでは、PFC QoS は LAN ポートに付加されたポリシー マップを使用します。 switchport キーワードを使用してレイヤ 2 LAN ポートとして設定されているポートでは、PFC QoS が VLAN に付加されたポリシー マップを使用するように設定できます。 switchport キーワードを使用せずに設定されたポートは、VLAN に対応付けられません。

レイヤ 2 LAN ポートで VLAN ベース PFC QoS をイネーブルにするには、次の作業を行います。

|

|

|

|

|---|---|---|

Router(config)# interface {{ type 3 slot/port } | { port-channel number }} |

||

レイヤ 2 LAN ポートまたはレイヤ 2 EtherChannel で VLAN ベース PFC QoS をイネーブルにします。 |

||

| 3.type = ethernet、fastethernet、gigabitethernet、または tengigabitethernet |

次に、ポート FastEthernet 5/42 で VLAN ベースの PFC QoS をイネーブルにする例を示します。

(注) レイヤ 2 LAN ポートを VLAN ベースの PFC QoS に設定しても、ポリシー マップに関するポート設定はそのままの状態です。no mls qos vlan-based ポート コマンドを使用すると、すでに設定されていたポート コマンドが再びイネーブルになります。

再マーキングされた DSCP に対する出力 ACL のサポートのイネーブル化

再マーキングされた DSCP に対する出力 ACL のサポートを、入力インターフェイスでイネーブルにするには、次の作業を行います。

|

|

|

|

|---|---|---|

Router(config)# interface {{ vlan vlan_ID } | { type 4 slot/port } | { port-channel number }} |

||

Router(config-if)# platform ip features sequential [ access-group IP_acl_name_or_number ] |

||

Router(config-if)# no platform ip features sequential [ access-group IP_acl_name_or_number ] |

||

Router# show running-config interface ({ type 1 slot/port } | { port-channel number }} |

| 4.type = ethernet、fastethernet、gigabitethernet、または tengigabitethernet |

再マーキングされた DSCP に対する出力 ACL のサポートを入力インターフェイスに設定する場合は、次の点に注意してください。

•![]() 再マーキングされた DSCP に対する出力 ACL のサポートを、特定の標準 ACL、拡張名前付き ACL、または拡張番号付き IP ACL によってフィルタリングしたトラフィックだけに対してイネーブルにするには、IP ACL の名前または番号を入力します。

再マーキングされた DSCP に対する出力 ACL のサポートを、特定の標準 ACL、拡張名前付き ACL、または拡張番号付き IP ACL によってフィルタリングしたトラフィックだけに対してイネーブルにするには、IP ACL の名前または番号を入力します。

•![]() IP ACL 名または番号を入力しないと、再マーキングされた DSCP に対する出力 ACL のサポートは、インターフェイス上のすべての入力 IP トラフィックに対してイネーブルになります。

IP ACL 名または番号を入力しないと、再マーキングされた DSCP に対する出力 ACL のサポートは、インターフェイス上のすべての入力 IP トラフィックに対してイネーブルになります。

次に、再マーキングされた DSCP に対する出力 ACL のサポートを、ポート FastEthernet 5/36 上でイネーブルにする例を示します。

名前付き aggregate ポリサーの作成

名前付き aggregate ポリサーを作成するには、次の作業を行います。

|

|

|

|---|---|

Router(config)# mls qos aggregate-policer policer_name bits_per_second normal_burst_bytes [ maximum_burst_bytes ] [ pir peak_rate_bps ] [[[ conform-action { drop | set-dscp-transmit 5 dscp_value | set-prec-transmit 1 ip_precedence_value | transmit }] exceed-action { drop | policed-dscp | transmit }] violate-action { drop | policed-dscp | transmit }] |

|

| 5.set-dscp-transmit キーワードおよび set-prec-transmit キーワードは IP トラフィックに対してだけサポートされます。 |

名前付き aggregate ポリサーを作成する場合、次の点に注意してください。

•![]() IPv6 トラフィックに aggregate ポリサーを適用できます。

IPv6 トラフィックに aggregate ポリサーを適用できます。

•![]() PFC3B のポリシングでは、レイヤ 2 のフレーム サイズを使用します。

PFC3B のポリシングでは、レイヤ 2 のフレーム サイズを使用します。

•![]() レートおよびバースト サイズの粒度については、「PFC QoS 設定時の注意事項および制約事項」を参照してください。

レートおよびバースト サイズの粒度については、「PFC QoS 設定時の注意事項および制約事項」を参照してください。

•![]() 有効な CIR bits_per_second パラメータ値の範囲は、次のとおりです。

有効な CIR bits_per_second パラメータ値の範囲は、次のとおりです。

•![]() normal_burst_bytes パラメータでは、CIR トークン バケット サイズを設定します。

normal_burst_bytes パラメータでは、CIR トークン バケット サイズを設定します。

•![]() maximum_burst_bytes パラメータでは、PIR トークン バケット サイズを設定します。

maximum_burst_bytes パラメータでは、PIR トークン バケット サイズを設定します。

•![]() トークン バケット サイズを設定する場合、次の点に注意してください。

トークン バケット サイズを設定する場合、次の点に注意してください。

–![]() 最小トークン バケット サイズは 1 KB(1000 と入力)( maximum_burst_bytes パラメータは、 normal_burst_bytes パラメータより大きい値に設定する必要があります)。

最小トークン バケット サイズは 1 KB(1000 と入力)( maximum_burst_bytes パラメータは、 normal_burst_bytes パラメータより大きい値に設定する必要があります)。

–![]() 最大トークン バケット サイズは 32 MB(32000000 と入力)。

最大トークン バケット サイズは 32 MB(32000000 と入力)。

–![]() 特定のレートを維持するには、トークン バケット サイズがレート値を 4000 で割った値よりも大きくなるように設定します。トークンは 1 秒の 4000 分の 1(0.25 ミリ秒)ごとにバケットから削除されるからです。

特定のレートを維持するには、トークン バケット サイズがレート値を 4000 で割った値よりも大きくなるように設定します。トークンは 1 秒の 4000 分の 1(0.25 ミリ秒)ごとにバケットから削除されるからです。

–![]() トークン バケットは 1 つ以上のフレームを格納できる容量が必要なので、パラメータには、ポリシングするトラフィックの最大サイズより大きい値を設定してください。

トークン バケットは 1 つ以上のフレームを格納できる容量が必要なので、パラメータには、ポリシングするトラフィックの最大サイズより大きい値を設定してください。

–![]() TCP トラフィックの場合は、トークン バケット サイズを TCP ウィンドウ サイズの倍数になるように設定します。最小値はポリシングするトラフィックの最大サイズの 2 倍以上にする必要があります。

TCP トラフィックの場合は、トークン バケット サイズを TCP ウィンドウ サイズの倍数になるように設定します。最小値はポリシングするトラフィックの最大サイズの 2 倍以上にする必要があります。

•![]() 有効な pir bits_per_second パラメータ値の範囲は、次のとおりです。

有効な pir bits_per_second パラメータ値の範囲は、次のとおりです。

–![]() 最小:32 Kbps(32000 と入力、CIR bits_per_second パラメータより小さい値は使用できません)

最小:32 Kbps(32000 と入力、CIR bits_per_second パラメータより小さい値は使用できません)

•![]() (任意)一致する適合トラフィックに対応する conform アクションを、次のように指定できます。

(任意)一致する適合トラフィックに対応する conform アクションを、次のように指定できます。

–![]() デフォルトの conform アクションは、 transmit です。このアクションでは、ポリシー マップ クラスに trust コマンドが含まれている場合を除いて、ポリシー マップ クラスの信頼状態が trust dscp に設定されます。

デフォルトの conform アクションは、 transmit です。このアクションでは、ポリシー マップ クラスに trust コマンドが含まれている場合を除いて、ポリシー マップ クラスの信頼状態が trust dscp に設定されます。

–![]() 信頼できないトラフィックで PFC QoS ラベルを設定するには、 set-dscp-transmit キーワードを入力し、一致する信頼できないトラフィックに新しい DSCP 値をマークするか、または set-prec-transmit キーワードを入力し、一致する信頼できないトラフィックに新しい IP precedence 値をマークします。 set-dscp-transmit キーワードおよび set-prec-transmit キーワードは IP トラフィックに対してだけサポートされます。PFC QoS は、設定された値に基づいて出力 ToS および CoS を設定します。

信頼できないトラフィックで PFC QoS ラベルを設定するには、 set-dscp-transmit キーワードを入力し、一致する信頼できないトラフィックに新しい DSCP 値をマークするか、または set-prec-transmit キーワードを入力し、一致する信頼できないトラフィックに新しい IP precedence 値をマークします。 set-dscp-transmit キーワードおよび set-prec-transmit キーワードは IP トラフィックに対してだけサポートされます。PFC QoS は、設定された値に基づいて出力 ToS および CoS を設定します。

–![]() 一致したトラフィックをすべて廃棄するには、 drop キーワードを入力します。

一致したトラフィックをすべて廃棄するには、 drop キーワードを入力します。

(注) drop を conform アクションとして設定すると、PFC QoS は drop を exceed アクションおよび violate アクションとして設定します。

•![]() (任意)CIR を超過するトラフィックに対しては、exceed アクションを次のように指定できます。

(任意)CIR を超過するトラフィックに対しては、exceed アクションを次のように指定できます。

–![]() デフォルトの exceed アクションは、 maximum_burst_bytes パラメータを使用しない場合は drop です( maximum_burst_bytes パラメータでは、 drop はサポートされません)。

デフォルトの exceed アクションは、 maximum_burst_bytes パラメータを使用しない場合は drop です( maximum_burst_bytes パラメータでは、 drop はサポートされません)。

(注) exceed アクションが drop の場合、PFC QoS は設定された violate アクションを無視します。

–![]() 一致した不適合トラフィックを、マークダウン マップの指定に従ってマークダウンするには、 policed-dscp-transmit キーワードを入力します。

一致した不適合トラフィックを、マークダウン マップの指定に従ってマークダウンするには、 policed-dscp-transmit キーワードを入力します。

(注) pir キーワードを使用せずにポリサーを作成し、かつ maximum_burst_bytes パラメータが normal_burst_bytes パラメータに等しい場合(maximum_burst_bytes パラメータを入力しない場合)、exceed-action policed-dscp-transmit キーワードを使用すると、PFC QoS は policed-dscp max-burst マークダウン マップの定義に従ってトラフィックをマークダウンします。

•![]() (任意)PIR を超過するトラフィックについて、violate アクションを次のように指定できます。

(任意)PIR を超過するトラフィックについて、violate アクションを次のように指定できます。

–![]() ポリシングを行わずにトラフィックをマーキングするには、 transmit キーワードを入力して、一致する不適合トラフィックをすべて送信します。

ポリシングを行わずにトラフィックをマーキングするには、 transmit キーワードを入力して、一致する不適合トラフィックをすべて送信します。

–![]() デフォルトの violate アクションは、exceed アクションと同じものです。

デフォルトの violate アクションは、exceed アクションと同じものです。

–![]() 一致した不適合トラフィックを、マークダウン マップの指定に従ってマークダウンするには、 policed-dscp-transmit キーワードを入力します。

一致した不適合トラフィックを、マークダウン マップの指定に従ってマークダウンするには、 policed-dscp-transmit キーワードを入力します。

–![]() ポリシングを行わずにマーキングするには、 transmit キーワードを入力して、一致した不適合トラフィックをすべて送信します。

ポリシングを行わずにマーキングするには、 transmit キーワードを入力して、一致した不適合トラフィックをすべて送信します。

(注) 入力および出力ポリシング両方を同じトラフィックに適用した場合、入力および出力ポリシーの両方がトラフィックのマークダウンまたはトラフィックの廃棄のいずれかを実行する必要があります。PFC QoS では、出力廃棄を使用した入力マークダウン、または出力マークダウンを使用した入力廃棄をサポートしません。

次に、1 Mbps のレート制限および 10 MB のバースト サイズの名前付き aggregate ポリサーを作成し、適合するトラフィックを送信し、不適合トラフィックをマークダウンする例を示します。

PFC QoS ポリシーの設定

ここでは、PFC QoS ポリシーの設定手順について説明します。

•![]() 「QoS フィルタリングに対する ARP ACL の設定」

「QoS フィルタリングに対する ARP ACL の設定」

(注) PFC QoS ポリシーは、ユニキャスト トラフィックおよびマルチキャスト トラフィックの両方を処理します。

PFC QoS ポリシー設定作業の概要

(注) 帯域幅利用を制限しないでトラフィックをマーキングするには、適合するトラフィックと適合しないトラフィックの両方に対して、transmit キーワードを使用するポリサーを作成します。

次に示すコマンドを使用すると、トラフィック クラスおよびトラフィック クラスに適用されるポリシーが設定され、ポートにポリシーが付加されます。

•![]() access-list (IP トラフィックの場合は任意です。IP トラフィックは class-map コマンドでフィルタリングできます。)

access-list (IP トラフィックの場合は任意です。IP トラフィックは class-map コマンドでフィルタリングできます。)

–![]() PFC QoS は、次の ACL タイプをサポートしています。

PFC QoS は、次の ACL タイプをサポートしています。

|

|

|

|

|

|---|---|---|---|

–![]() PFC3B は、IPv6 の名前付き拡張 ACL、および名前付き標準 ACL をサポートします。

PFC3B は、IPv6 の名前付き拡張 ACL、および名前付き標準 ACL をサポートします。

(注) -- PFC3B は、ARP トラフィックに IP ACL を適用しません。

-- PFC3B では、ARP トラフィックに microflow ポリシングを適用することはできません。

–![]() PFC3B は IPX ACL をサポートしません。PFC3B では、IPX トラフィックをフィルタリングするように MAC ACL を設定できます。

PFC3B は IPX ACL をサポートしません。PFC3B では、IPX トラフィックをフィルタリングするように MAC ACL を設定できます。

–![]() PFC QoS は、時間ベース の Cisco IOS ACL をサポートします。

PFC QoS は、時間ベース の Cisco IOS ACL をサポートします。

–![]() MAC ACL および ARP ACL 以外の詳細については、次の URL にある『 Cisco IOSSecurity Configuration Guide 』Release 12.2 の「Traffic Filtering and Firewalls」を参照してください。

MAC ACL および ARP ACL 以外の詳細については、次の URL にある『 Cisco IOSSecurity Configuration Guide 』Release 12.2 の「Traffic Filtering and Firewalls」を参照してください。

http://www.cisco.com/en/US/docs/ios/12_2/security/configuration/guide/scfacls.html

–![]() Catalyst 6500 シリーズ スイッチの ACL の詳細については、 第 30 章「ネットワーク セキュリティの設定」 を参照してください。

Catalyst 6500 シリーズ スイッチの ACL の詳細については、 第 30 章「ネットワーク セキュリティの設定」 を参照してください。

•![]() class-map (任意): class-map コマンドを使用してトラフィックの分類基準を指定することにより、1 つまたは複数のトラフィック クラスを定義します。

class-map (任意): class-map コマンドを使用してトラフィックの分類基準を指定することにより、1 つまたは複数のトラフィック クラスを定義します。

•![]() policy-map : policy-map コマンドを使用して、次の定義を行います。

policy-map : policy-map コマンドを使用して、次の定義を行います。

•![]() service-policy : service-policy コマンドを使用して、ポリシー マップをインターフェイスに付加します。

service-policy : service-policy コマンドを使用して、ポリシー マップをインターフェイスに付加します。

MAC ACL の設定

•![]() 「プロトコル独立型 MAC ACL フィルタリングの設定」

「プロトコル独立型 MAC ACL フィルタリングの設定」

•![]() 「VLAN ベースの MAC QoS フィルタリングのイネーブル化」

「VLAN ベースの MAC QoS フィルタリングのイネーブル化」

(注) VLAN ACL(VACL)で MAC ACL を使用できます。詳細については、第 32 章「VLAN アクセス制御リスト(VACL) の設定」を参照してください。

プロトコル独立型 MAC ACL フィルタリングの設定

プロトコル独立型 MAC ACL フィルタリングでは、MAC ACL をすべての入力トラフィック タイプ(MAC レイヤ トラフィックのほかに IPv4 トラフィック、IPv6 トラフィック、MPLS トラフィックなど)に適用します。

次のインターフェイス タイプを プロトコル独立型 MAC ACL フィルタリングに設定できます。

•![]() EoMPLS をサポートするように設定された物理 LAN ポート

EoMPLS をサポートするように設定された物理 LAN ポート

•![]() EoMPLS をサポートするように設定された論理 LAN サブインターフェイス

EoMPLS をサポートするように設定された論理 LAN サブインターフェイス

プロトコル独立型 MAC ACL フィルタリング用に設定されたインターフェイスの MAC ACL によって許可または拒否された入力トラフィックは、出力インターフェイスによって MAC レイヤ トラフィックとして処理されます。プロトコル独立型 MAC ACL フィルタリング用に設定されたインターフェイスの MAC ACL によって許可または拒否されたトラフィックに、出力 IP ACL を適用することはできません。

プロトコル独立型 MAC ACL フィルタリングを設定するには、次の作業を行います。

|

|

|

|

|---|---|---|

Router(config)# interface {{ vlan vlan_ID } | { type 6 slot/port [ . subinterface ]} | { port-channel number [ . subinterface ]}} |

||

| 6.type = ethernet、fastethernet、gigabitethernet、または tengigabitethernet |

プロトコル独立型 MAC ACL フィルタリングを設定する場合、次の点に注意してください。

•![]() IP アドレスが設定されている VLAN インターフェイス上で、プロトコル独立型 MAC ACL フィルタリングを設定しないでください。

IP アドレスが設定されている VLAN インターフェイス上で、プロトコル独立型 MAC ACL フィルタリングを設定しないでください。

•![]() 許可トラフィックがブリッジされる場合、またはレイヤ 3 がハードウェアで PFC3B によってスイッチングされる場合は、microflow ポリシングにプロトコル独立型 MAC ACL フィルタリングを設定しないでください。

許可トラフィックがブリッジされる場合、またはレイヤ 3 がハードウェアで PFC3B によってスイッチングされる場合は、microflow ポリシングにプロトコル独立型 MAC ACL フィルタリングを設定しないでください。

•![]() 許可トラフィックが PISA によってソフトウェアでルーティングされる場合は、プロトコル独立型 MAC ACL フィルタリングは microflow ポリシングをサポートします。

許可トラフィックが PISA によってソフトウェアでルーティングされる場合は、プロトコル独立型 MAC ACL フィルタリングは microflow ポリシングをサポートします。

次に、VLAN インターフェイス 4018 をプロトコル独立型 MAC ACL フィルタリングに設定し、設定を確認する例を示します。

次に、インターフェイス GigabitEthernet 6/1 をプロトコル独立型 MAC ACL フィルタリングに設定し、設定を確認する例を示します。

次に、インターフェイス GigabitEthernet 3/24 およびサブインターフェイス 4000をプロトコル独立型 MAC ACL フィルタリングに設定し、設定を確認する例を示します。

VLAN ベースの MAC QoS フィルタリングのイネーブル化

MAC ACL の VLAN ベースの QoS フィルタリングはグローバルにイネーブルまたはディセーブルに設定できます。MAC ACL の VLAN ベースの QoS フィルタリングは、デフォルトではディセーブルに設定されています。

MAC ACL の VLAN ベースの QoS フィルタリングをイネーブルにするには、次の作業を行います。

|

|

|

|---|---|

MAC ACL の VLAN ベースの QoS フィルタリングをディセーブルにするには、次の作業を行います。

|

|

|

|---|---|

MAC ACL の設定

MAC アドレスに基づいて IPX(PFC3B でだけサポートされている MAC ACL による IPX フィルタリング)、DECnet、AppleTalk、VINES、または XNS トラフィックをフィルタリングする名前付き ACL を設定できます。

VLAN ベースのフィルタリング、CoS ベースのフィルタリング、またはその両方を実行する MAC ACL を設定できます。

MAC ACL の VLAN ベースの QoS フィルタリングはグローバルにイネーブルまたはディセーブルに設定できます(デフォルトではディセーブルです)。

MAC レイヤ ACL のエントリを設定する場合、次の点に注意してください。

•![]() PFC3B は、 ipx-arpa および ipx-non-arpa キーワードをサポートしています。

PFC3B は、 ipx-arpa および ipx-non-arpa キーワードをサポートしています。

•![]() vlan および cos キーワードは、VACL フィルタリングに使用する MAC ACL ではサポートされません。

vlan および cos キーワードは、VACL フィルタリングに使用する MAC ACL ではサポートされません。

•![]() MAC ACL の VLAN ベース QoS フィルタリングに対する vlan キーワードは、グローバルにイネーブルまたはディセーブルに設定できます。デフォルトではディセーブルになります。

MAC ACL の VLAN ベース QoS フィルタリングに対する vlan キーワードは、グローバルにイネーブルまたはディセーブルに設定できます。デフォルトではディセーブルになります。

•![]() MAC アドレスは、ドット付き 16 進表記の 3 つの 4 バイト値で入力できます。たとえば、0030.9629.9f84 を入力できます。

MAC アドレスは、ドット付き 16 進表記の 3 つの 4 バイト値で入力できます。たとえば、0030.9629.9f84 を入力できます。

•![]() MAC アドレス マスクは、ドット付き 16 進表記の 3 つの 4 バイト値で入力できます。1 のビットをワイルドカードとして使用します。たとえば、アドレスを完全に一致させるには、0000.0000.0000 を使用します(0.0.0 と入力してもかまいません)。

MAC アドレス マスクは、ドット付き 16 進表記の 3 つの 4 バイト値で入力できます。1 のビットをワイルドカードとして使用します。たとえば、アドレスを完全に一致させるには、0000.0000.0000 を使用します(0.0.0 と入力してもかまいません)。

•![]() EtherType および EtherType マスクを 16 進値で入力できます。

EtherType および EtherType マスクを 16 進値で入力できます。

•![]() プロトコル パラメータを指定しないエントリは、どのプロトコルとも一致します。

プロトコル パラメータを指定しないエントリは、どのプロトコルとも一致します。

•![]() ACL エントリは、入力順に従ってスキャンされます。最初に一致したエントリが使用されます。パフォーマンスを向上させるには、最もよく使用されるエントリを ACL の先頭に置きます。

ACL エントリは、入力順に従ってスキャンされます。最初に一致したエントリが使用されます。パフォーマンスを向上させるには、最もよく使用されるエントリを ACL の先頭に置きます。

•![]() ACL の末尾に permit any any エントリを明示的に指定する場合を除いて、ACL の末尾には暗黙的な deny any any エントリが存在します。

ACL の末尾に permit any any エントリを明示的に指定する場合を除いて、ACL の末尾には暗黙的な deny any any エントリが存在します。

•![]() 既存のリストに新しいエントリを追加すると、新しいエントリはすべてリストの末尾に置かれます。リストの途中にエントリを追加することはできません。

既存のリストに新しいエントリを追加すると、新しいエントリはすべてリストの末尾に置かれます。リストの途中にエントリを追加することはできません。

•![]() 次に、EtherType の値と対応するプロトコル キーワードを示します。

次に、EtherType の値と対応するプロトコル キーワードを示します。

–![]() 0x0600 -- xns-idp -- Xerox XNS IDP

0x0600 -- xns-idp -- Xerox XNS IDP

–![]() 0x0BAD -- vines-ip -- Banyan VINES IP

0x0BAD -- vines-ip -- Banyan VINES IP

–![]() 0x0baf -- vines-echo -- Banyan VINES Echo

0x0baf -- vines-echo -- Banyan VINES Echo

–![]() 0x6000 -- etype-6000 -- DEC 未割り当て、実験的

0x6000 -- etype-6000 -- DEC 未割り当て、実験的

–![]() 0x6001 -- mop-dump -- DEC Maintenance Operation Protocol(MOP)ダンプ/ロード補助

0x6001 -- mop-dump -- DEC Maintenance Operation Protocol(MOP)ダンプ/ロード補助

–![]() 0x6002 -- mop-console -- DEC MOP リモート コンソール

0x6002 -- mop-console -- DEC MOP リモート コンソール

–![]() 0x6003 -- decnet-iv -- DEC DECnet Phase IV Route

0x6003 -- decnet-iv -- DEC DECnet Phase IV Route

–![]() 0x6004 -- lat -- DEC Local Area Transport(LAT)

0x6004 -- lat -- DEC Local Area Transport(LAT)

–![]() 0x6005 -- diagnostic -- DEC DECnet Diagnostics

0x6005 -- diagnostic -- DEC DECnet Diagnostics

–![]() 0x6007 -- lavc-sca -- DEC Local-Area VAX Cluster(LAVC)、SCA

0x6007 -- lavc-sca -- DEC Local-Area VAX Cluster(LAVC)、SCA

–![]() 0x6008 -- amber -- DEC AMBER

0x6008 -- amber -- DEC AMBER

–![]() 0x6009 -- mumps -- DEC MUMPS

0x6009 -- mumps -- DEC MUMPS

–![]() 0x0800 -- ip -- Malformed、invalid、または deliberately corrupt IP フレーム

0x0800 -- ip -- Malformed、invalid、または deliberately corrupt IP フレーム

–![]() 0x8038 -- dec-spanning -- DEC LANBridge Management

0x8038 -- dec-spanning -- DEC LANBridge Management

–![]() 0x8039 -- dsm -- DEC DSM/DDP

0x8039 -- dsm -- DEC DSM/DDP

–![]() 0x8040 -- netbios -- DEC PATHWORKS DECnet NETBIOS Emulation

0x8040 -- netbios -- DEC PATHWORKS DECnet NETBIOS Emulation

–![]() 0x8041 -- msdos -- DEC Local Area System Transport

0x8041 -- msdos -- DEC Local Area System Transport

–![]() 0x8042 -- etype-8042 -- DEC 未割り当て

0x8042 -- etype-8042 -- DEC 未割り当て

–![]() 0x809B -- appletalk -- Kinetics EtherTalk(AppleTalk over Ethernet)

0x809B -- appletalk -- Kinetics EtherTalk(AppleTalk over Ethernet)

–![]() 0x80F3 -- aarp -- Kinetics AppleTalk Address Resolution Protocol(AARP)

0x80F3 -- aarp -- Kinetics AppleTalk Address Resolution Protocol(AARP)

次に、mac_layer という名前の MAC レイヤ ACL を作成する例を示します。この ACL は、送信元アドレスが 0000.4700.0001、宛先アドレスが 0000.4700.0009 である dec-phase-iv トラフィックを拒否しますが、それ以外のトラフィックをすべて許可します。

QoS フィルタリングに対する ARP ACL の設定

(注) • PFC3B では、IP ACL は ARP トラフィックに適用されません。

•![]() PFC3B では、microflow ポリシングを ARP トラフィックに適用できません。

PFC3B では、microflow ポリシングを ARP トラフィックに適用できません。

ARP トラフィックをフィルタリングする名前付き ACL(EtherType 0x0806)を QoS に設定できます。

QoS フィルタリング用に ARP ACL を設定するには、次の作業を行います。

ARP ACL のエントリを QoS フィルタリングに設定する場合、次の点に注意してください。

•![]() このマニュアルでは、PFC3B によってハードウェアでサポートされる ARP ACL 構文について説明します。疑問符(?)を入力した場合に CLI ヘルプで表示されるその他の ARP ACL 構文はサポートされず、QoS の ARP トラフィックのフィルタリング処理にも使用できません。

このマニュアルでは、PFC3B によってハードウェアでサポートされる ARP ACL 構文について説明します。疑問符(?)を入力した場合に CLI ヘルプで表示されるその他の ARP ACL 構文はサポートされず、QoS の ARP トラフィックのフィルタリング処理にも使用できません。

•![]() ACL エントリは、入力順に従ってスキャンされます。最初に一致したエントリが使用されます。パフォーマンスを向上させるには、最もよく使用されるエントリを ACL の先頭に置きます。

ACL エントリは、入力順に従ってスキャンされます。最初に一致したエントリが使用されます。パフォーマンスを向上させるには、最もよく使用されるエントリを ACL の先頭に置きます。

•![]() ACL の末尾に permit ip any mac any エントリを明示的に指定する場合を除いて、ACL の末尾には暗黙的な deny ip any mac any エントリが存在します。

ACL の末尾に permit ip any mac any エントリを明示的に指定する場合を除いて、ACL の末尾には暗黙的な deny ip any mac any エントリが存在します。

•![]() 既存のリストに新しいエントリを追加すると、新しいエントリはすべてリストの末尾に置かれます。リストの途中にエントリを追加することはできません。

既存のリストに新しいエントリを追加すると、新しいエントリはすべてリストの末尾に置かれます。リストの途中にエントリを追加することはできません。

次に、arp_filtering という名前の ARP ACL を作成する例を示します。この ACL は、IP アドレスが 1.1.1.1 から始まるトラフィックだけを許可します。

クラス マップの設定

クラス マップの作成

|

|

|

|---|---|

クラス マップ フィルタリングの注意事項および制約事項

クラス マップ フィルタリングを設定する場合は、次の注意事項および制約事項に従ってください。

•![]() PFC QoS は、 match-any キーワードが設定されたクラス マップで複数の一致基準をサポートします。

PFC QoS は、 match-any キーワードが設定されたクラス マップで複数の一致基準をサポートします。

•![]() match-any クラスマップに複数の match access-group ACLが含まれている場合で、1 つの ACL に deny エントリが含まれている場合、 deny エントリの後にあるすべての一致基準(同じ ACL または 異なる ACL のいずれかにあるもの)は、TCAM にはインストールされません。

match-any クラスマップに複数の match access-group ACLが含まれている場合で、1 つの ACL に deny エントリが含まれている場合、 deny エントリの後にあるすべての一致基準(同じ ACL または 異なる ACL のいずれかにあるもの)は、TCAM にはインストールされません。

次の例では、ACLs acl4 および acl5 はインストールされません。その理由は、これらが acl3 に続いており、acl3 に deny ip any any エントリが含まれているためです。

–![]() deny エントリを ACL の最後に移動し、その ACL をクラス マップの最後に移動します。

deny エントリを ACL の最後に移動し、その ACL をクラス マップの最後に移動します。

–![]() deny エントリの後に続ける必要があるすべての ACL を、異なるクラス マップに設定します。

deny エントリの後に続ける必要があるすべての ACL を、異なるクラス マップに設定します。

•![]() PFC QoS は、 match コマンドが 1 つだけ指定されているクラス マップをサポートします。

PFC QoS は、 match コマンドが 1 つだけ指定されているクラス マップをサポートします。

•![]() PFC3B は、 match protocol ipv6 コマンドをサポートします。

PFC3B は、 match protocol ipv6 コマンドをサポートします。

•![]() TCAM 検索のフロー キー ビット要件が競合するため、IPv6 DSCP ベースのフィルタリングと IPv6 レイヤ 4 範囲ベースのフィルタリングを同一インターフェイス上に設定できません。次に、例を示します。

TCAM 検索のフロー キー ビット要件が競合するため、IPv6 DSCP ベースのフィルタリングと IPv6 レイヤ 4 範囲ベースのフィルタリングを同一インターフェイス上に設定できません。次に、例を示します。

–![]() 1 つの IPv6 ACE 内に DSCP 値と、レイヤ 4 の gt(より大きい)または lt(より小さい)演算子の両方を設定した場合は、この ACLは PFC QoS フィルタリングには使用できません。

1 つの IPv6 ACE 内に DSCP 値と、レイヤ 4 の gt(より大きい)または lt(より小さい)演算子の両方を設定した場合は、この ACLは PFC QoS フィルタリングには使用できません。

–![]() 1 つの IPv6 ACL 内に DSCP 値を設定し、別の IPv6 ACL 内にレイヤ 4 の gt(より大きい)または lt(より小さい)演算子を設定した場合は、同一インターフェイス上の異なるクラス マップで両方の ACL を使用して、PFC QoS フィルタリングを行うことはできません。

1 つの IPv6 ACL 内に DSCP 値を設定し、別の IPv6 ACL 内にレイヤ 4 の gt(より大きい)または lt(より小さい)演算子を設定した場合は、同一インターフェイス上の異なるクラス マップで両方の ACL を使用して、PFC QoS フィルタリングを行うことはできません。

•![]() PFC QoS は、IPv4 トラフィックに対する match protocol ip コマンドをサポートします。

PFC QoS は、IPv4 トラフィックに対する match protocol ip コマンドをサポートします。

•![]() PFC QoS は、 match cos 、 match classmap 、 match destination-address 、 match input-interface 、 match qos-group 、および match source-address クラス マップ コマンドをサポートしません。

PFC QoS は、 match cos 、 match classmap 、 match destination-address 、 match input-interface 、 match qos-group 、および match source-address クラス マップ コマンドをサポートしません。

•![]() Catalyst 6500 シリーズ スイッチは、インターフェイスにポリシー マップが付加されない限り、サポート対象外のコマンドが使用されているかどうかを検出しません。

Catalyst 6500 シリーズ スイッチは、インターフェイスにポリシー マップが付加されない限り、サポート対象外のコマンドが使用されているかどうかを検出しません。

•![]() 出力 QoS の IP precedence または DSCP に基づいたフィルタリングでは、受信した IP precedence または DSCP を使用します。出力 QoS フィルタリングは、入力 QoS による IP precedence または DSCP の変更には基づいていません。

出力 QoS の IP precedence または DSCP に基づいたフィルタリングでは、受信した IP precedence または DSCP を使用します。出力 QoS フィルタリングは、入力 QoS による IP precedence または DSCP の変更には基づいていません。

•![]() 「QoS フィルタリングに対する ARP ACL の設定」

「QoS フィルタリングに対する ARP ACL の設定」

このマニュアルでは、その他の ACL については説明しません。「PFC QoS ポリシー設定作業の概要」に記載されている access-list の説明を参照してください。

クラス マップでのフィルタリングの設定

クラス マップにフィルタリングを設定するには、次のいずれかの作業を行います。

クラス マップの設定の確認

|

|

|

|

|---|---|---|

次に、 ipp5 という名前のクラス マップを作成し、IP precedence 5 のトラフィックと一致するようにフィルタリングを設定する例を示します。

ポリシー マップの設定

1 つのインターフェイスに付加できるポリシー マップは、1 つに限られます。ポリシー マップには、ポリシー マップ コマンドがそれぞれ異なる 1 つまたは複数のポリシー マップ クラスを含めることができます。

インターフェイスで受信するトラフィック タイプごとに、個別のポリシー マップ クラスをポリシー マップ内に設定します。各トラフィック タイプ用の全コマンドを、同一のポリシー マップ クラスに入れます。PFC QoS は、一致したトラフィックに複数のポリシー マップ クラスのコマンドを適用することはありません。

•![]() 「ポリシー マップ クラスの設定に関する注意事項および制約事項」

「ポリシー マップ クラスの設定に関する注意事項および制約事項」

ポリシー マップの作成

|

|

|

|---|---|

ポリシー マップ クラスの設定に関する注意事項および制約事項

ポリシー マップ クラスを設定する場合は、次の注意事項および制約事項に従ってください。

•![]() PFC QoS は、 class class_name destination-address 、 class class_name input-interface 、 class class_name qos-group 、および class class_name source-address ポリシー マップ コマンドをサポートしていません。

PFC QoS は、 class class_name destination-address 、 class class_name input-interface 、 class class_name qos-group 、および class class_name source-address ポリシー マップ コマンドをサポートしていません。

•![]() PFC QoS は、 class default ポリシー マップ コマンドをサポートしています。

PFC QoS は、 class default ポリシー マップ コマンドをサポートしています。

•![]() PFC QoS は、インターフェイスにポリシー マップが付加されない限り、サポート対象外のコマンドが使用されているかどうかを検出しません。

PFC QoS は、インターフェイスにポリシー マップが付加されない限り、サポート対象外のコマンドが使用されているかどうかを検出しません。

ポリシー マップ クラスの作成およびフィルタリングの設定

ポリシー マップ クラスを作成し、クラス マップを使用してフィルタリングするように設定するには、次の作業を行います。

|

|

|

|---|---|

| コマンドが 1 つだけ指定されているクラス マップをサポートします。 | |

ポリシー マップ クラス アクションの設定

ポリシー マップ クラスのアクションを設定する場合、次の点に注意してください。

•![]() ポリシー マップには、1 つまたは複数のポリシー マップ クラスを含めることができます。

ポリシー マップには、1 つまたは複数のポリシー マップ クラスを含めることができます。

•![]() トラフィック タイプごとに、すべての信頼状態およびポリシング コマンドを、同一のポリシー マップ クラスに入れてください。

トラフィック タイプごとに、すべての信頼状態およびポリシング コマンドを、同一のポリシー マップ クラスに入れてください。

•![]() PFC QoS は、1 つのポリシー マップ クラスのコマンドだけをトラフィックに適用します。1 つのポリシー マップ クラスのフィルタリングに一致したトラフィックには、他のポリシー マップ クラスで設定したフィルタリングが適用されます。

PFC QoS は、1 つのポリシー マップ クラスのコマンドだけをトラフィックに適用します。1 つのポリシー マップ クラスのフィルタリングに一致したトラフィックには、他のポリシー マップ クラスで設定したフィルタリングが適用されます。

•![]() ハードウェアでスイッチングされるトラフィックの場合、PFC QoS は bandwidth 、 priority 、 queue-limit 、または random-detect ポリシー マップ クラス コマンドをサポートしません。これらのコマンドはソフトウェアでスイッチングされるトラフィックに使用できるので、設定が可能です。

ハードウェアでスイッチングされるトラフィックの場合、PFC QoS は bandwidth 、 priority 、 queue-limit 、または random-detect ポリシー マップ クラス コマンドをサポートしません。これらのコマンドはソフトウェアでスイッチングされるトラフィックに使用できるので、設定が可能です。

•![]() PFC QoS では、 set qos-group ポリシー マップ クラス コマンドはサポートされません。

PFC QoS では、 set qos-group ポリシー マップ クラス コマンドはサポートされません。

•![]() PFC QoS では、IPv4 トラフィック用の set ip dscp および set ip precedence ポリシー マップ クラス コマンドがサポートされます。

PFC QoS では、IPv4 トラフィック用の set ip dscp および set ip precedence ポリシー マップ クラス コマンドがサポートされます。

–![]() 非 IP トラフィックに対して、 set ip dscp および set ip precedence コマンドを使用して、内部 DSCP 値をマークキングできます。出力 レイヤ 2 CoS 値 はこれに基づいて決まります。

非 IP トラフィックに対して、 set ip dscp および set ip precedence コマンドを使用して、内部 DSCP 値をマークキングできます。出力 レイヤ 2 CoS 値 はこれに基づいて決まります。

–![]() set ip dscp および set ip precedence コマンドは、 set dscp および set precedence コマンドとしてコンフィギュレーション ファイルに保存されます。

set ip dscp および set ip precedence コマンドは、 set dscp および set precedence コマンドとしてコンフィギュレーション ファイルに保存されます。

•![]() PFC QoS では、IPv4 および IPv6 トラフィック用の set dscp および set precedence ポリシー マップ クラス コマンドがサポートされます。

PFC QoS では、IPv4 および IPv6 トラフィック用の set dscp および set precedence ポリシー マップ クラス コマンドがサポートされます。

•![]() ポリシー マップ クラスで、次の 3 つすべてを実行することはできません。

ポリシー マップ クラスで、次の 3 つすべてを実行することはできません。

ポリシー マップ クラスでは、トラフィックを set コマンドによってマーキングするか、次のいずれか、あるいは両方を実行できます。

(注) ポリシングを設定する場合は、ポリシング キーワードでトラフィックをマーキングできます。

ここでは、ポリシー マップ クラスのアクションを設定する手順について説明します。

すべてのリリースにおいて PFC QoS は、信頼できないトラフィックに対し、 set ポリシー マップ クラス コマンドを使用したポリシー マップ クラス マーキングをサポートします。

ポリシー マップ クラス マーキングを設定するには、次の作業を行います。

(注) service-policy output コマンドを使用して、信頼状態を設定するポリシー マップを付加することはできません。

ポリシー マップ クラスの信頼状態を設定するには、次の作業を行います。

|

|

|

|---|---|

ポリシー マップ クラスの信頼状態を設定します。この設定によって、PFC QoS が初期内部 DSCP 値の作成元として使用する値が選択されます。 |

|

ポリシー マップ クラスの信頼状態を設定する場合、次の点に注意してください。

•![]() 入力ポート上に設定されている信頼状態を使用するには、 no trust コマンド(これがデフォルトです)を使用します。

入力ポート上に設定されている信頼状態を使用するには、 no trust コマンド(これがデフォルトです)を使用します。

•![]() cos キーワードを使用すると、PFC QoS は受信した CoS または入力ポートの CoS に基づいて、内部 DSCP 値を設定します。

cos キーワードを使用すると、PFC QoS は受信した CoS または入力ポートの CoS に基づいて、内部 DSCP 値を設定します。

•![]() dscp キーワードを使用すると、PFC QoS は受信した DSCP を使用します。

dscp キーワードを使用すると、PFC QoS は受信した DSCP を使用します。

•![]() ip-precedence キーワードを使用すると、PFC QoS は受信した IP precedence に基づいて DSCP を設定します。

ip-precedence キーワードを使用すると、PFC QoS は受信した IP precedence に基づいて DSCP を設定します。

ポリシー マップ クラスのポリシングを設定する場合、次の点に注意してください。

•![]() PFC QoS は set-qos-transmit ポリサー キーワードをサポートしません。

PFC QoS は set-qos-transmit ポリサー キーワードをサポートしません。

•![]() PFC QoS は、 exceed-action キーワードの引数として set-dscp-transmit キーワードまたは set-prec-transmit キーワードをサポートしません。

PFC QoS は、 exceed-action キーワードの引数として set-dscp-transmit キーワードまたは set-prec-transmit キーワードをサポートしません。

•![]() PFC QoS は、インターフェイスにポリシー マップが付加されない限り、サポート対象外のキーワードが使用されているかどうかを検出しません。

PFC QoS は、インターフェイスにポリシー マップが付加されない限り、サポート対象外のキーワードが使用されているかどうかを検出しません。

ここではポリシー マップ クラスによるポリシングを設定する手順について説明します。

(注) conform-action transmit キーワードによるポリシングでは、一致するトラフィックのポート信頼状態が、trust dscp またはポリシー マップ クラスの trust コマンドで設定される信頼状態に設定されます。

名前付き aggregate ポリサーを使用するには、次の作業を行います。

|

|

|

|---|---|

インターフェイス別のポリサーを設定するには、次の作業を行います。

インターフェイス別ポリサーを設定する場合、次の点に注意してください。

•![]() PFC3B の場合、入力および出力ポリシング両方を同じトラフィックに適用した場合、入力および出力ポリシーの両方がトラフィックのマークダウンまたはトラフィックの廃棄のいずれかを実行する必要があります。PFC QoS では、出力廃棄を使用した入力マークダウン、または出力マークダウンを使用した入力廃棄をサポートしません。

PFC3B の場合、入力および出力ポリシング両方を同じトラフィックに適用した場合、入力および出力ポリシーの両方がトラフィックのマークダウンまたはトラフィックの廃棄のいずれかを実行する必要があります。PFC QoS では、出力廃棄を使用した入力マークダウン、または出力マークダウンを使用した入力廃棄をサポートしません。

•![]() IPv6 トラフィックに aggregate および microflow のポリシーを適用できます。

IPv6 トラフィックに aggregate および microflow のポリシーを適用できます。

•![]() PFC3B のポリシングでは、レイヤ 2 のフレーム サイズを使用します。

PFC3B のポリシングでは、レイヤ 2 のフレーム サイズを使用します。

•![]() レートおよびバースト サイズの粒度については、「PFC QoS 設定時の注意事項および制約事項」を参照してください。

レートおよびバースト サイズの粒度については、「PFC QoS 設定時の注意事項および制約事項」を参照してください。

•![]() microflow ポリサーを定義するには、 flow キーワードを入力します(microflow ポリシングは ARP トラフィックには適用できません)。microflow ポリサーを設定する場合、次の点に注意してください。