Group Encrypted Transport(GET)VPN について

音声やビデオなどのネットワークを利用するアプリケーションによって、即時に通信可能で各ブランチが相互接続された、QoS 対応 WAN の必要性が増しています。これらのアプリケーションは分散して配置されるため、スケーラビリティに対する要求も高まります。同時に、企業の WAN テクノロジーにおいては、QoS 対応ブランチ間相互接続と転送のセキュリティとの間でトレードオフが発生します。現在ネットワーク セキュリティのリスクが増加し、規制への準拠が重要となりつつありますが、WAN 暗号化テクノロジーである Group Encrypted Transport VPN(GET VPN)を使用すると、ネットワーク インテリジェンスとデータ プライバシーのいずれかを犠牲にする必要がなくなります。

GET では、トンネルなしの VPN が提供されるため、IPsec トンネルは必要ありません。ポイントツーポイント トンネルが不要になったことにより、メッシュ構造のネットワークのスケーラビリティが高まり、音声およびビデオの品質にとって重要なネットワーク インテリジェンス機能が維持されます。GET は、信頼グループの概念に基づき、ポイントツーポイント IPsec トンネルおよびそれに関連するオーバーレイ ルーティングが不要な、標準規格に準拠したセキュリティ モデルです。信頼グループ メンバーは、グループ SA と呼ばれる共通の Security Association(SA; セキュリティ アソシエーション)を共有します。これにより、グループ メンバーは、他の任意のグループ メンバーが暗号化したトラフィックを復号化できます。ポイントツーポイント トンネルではなく信頼グループを使用することによって、完全メッシュ ネットワークのスケーラビリティが高まり、音声およびビデオの品質にとって重要なネットワーク インテリジェンス機能(QoS、ルーティング、マルチキャストなど)が維持されます。

GET ベースのネットワークは、IP やマルチプロトコル ラベル スイッチング(MPLS)を含むさまざまな WAN 環境で使用できます。この暗号化テクノロジーを使用する MPLS VPN はスケーラビリティ、管理性、コストに優れており、政府によって義務付けられている暗号化要件が満たされます。GET は柔軟であるため、セキュリティを必要とする企業では、サービス プロバイダー WAN サービスにおいて独自のネットワーク セキュリティを管理することも、暗号化サービスをプロバイダーに委託することもできます。GET によって、部分メッシュ接続または完全メッシュ接続を必要とする大規模なレイヤ 2 または MPLS ネットワークの保護が簡易化されます。

既存の IKE、IPsec、およびマルチキャスト テクノロジーを利用できることに加えて、GET VPN トポロジには、次のような主要な要素および機能が備えられています。

-

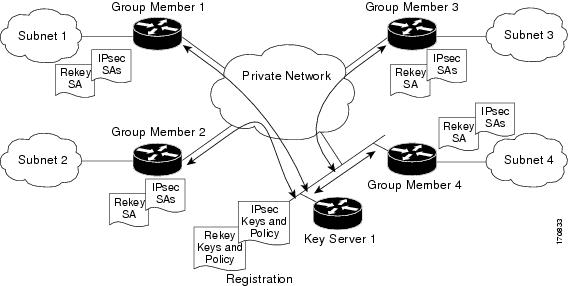

グループ メンバー:VPN 内で実際のトラフィックを交換するルータは、グループ メンバーと呼ばれます。グループ メンバーによって、トラフィックに対して暗号化サービスが提供されます。暗号化ポリシーは、キー サーバに集中的に定義されて、登録時にグループ メンバーにダウンロードされます。グループ メンバーは、このようにダウンロードされたポリシーに基づいて、トラフィックで暗号化または復号化が必要であるかどうか、および使用するキーを決定します。

グループ メンバーは、主にキー サーバから暗号化ポリシーを取得しますが、グループ メンバーにローカル サービス ポリシー ACL を設定して、ローカル要件に基づいて特定のトラフィックを暗号化から除外することができます。詳細については、GET VPN セキュリティ ポリシーおよびセキュリティ アソシエーションについてを参照してください。

(注) |

デバイスは、複数のグループのグループ メンバーとなることができます。 |

-

キー サーバ:キー サーバとして動作するルータは、トポロジへのゲートキーパーとなります。グループ メンバーが VPN のアクティブなメンバーとなるには、まずキー サーバに正常に登録される必要があります。キー サーバは共有サービス ポリシーを管理し、キーを生成して、グループ メンバーに対してキーを送信します。キー サーバ自体はグループ メンバーとなることができませんが、1 つのキー サーバが複数のトポロジのキー サーバとなることができます。詳細については、GET VPN 登録プロセスについてを参照してください。

-

Group Domain of Interpretation(GDOI)グループ キー管理プロトコルを使用して、デバイスのグループに対して暗号キーおよびポリシーのセットが提供されます。GET VPN ネットワークでは、GDOI を使用して、安全に通信する必要がある企業 VPN ゲートウェイ(グループ メンバー)のグループに対して共通の IPsec キーが配布されます。キーサーバーとして指定されたデバイスは、「キーの再生成」と呼ばれるプロセスを使用して、定期的にキーをリフレッシュし、グループメンバーに最新のキーを送信します。

GDOI プロトコルでは、フェーズ 1 Internet Key Exchange(IKE; インターネット キー交換)SA が使用されます。参加するすべての VPN ゲートウェイは、キーを提供するデバイスに対して IKE を使用して自身を認証します。初期認証では、Pre-Shared Key(PSK; 事前共有キー)や Public Key Infrastructure(PKI; 公開キー インフラストラクチャ)などのすべての IKE 認証方式がサポートされています。IKE SA を使用して VPN ゲートウェイが認証され、適切なセキュリティ キーが提供されたあと、IKE SA は期限切れとなります。これ以降は、GDOI を使用して、よりスケーラブルで効率的な方法でグループ メンバーが更新されます。GDOI の詳細については、RFC 3547 を参照してください。

-

アドレスの維持:IPsec で保護されたデータ パケットでは、外側の IP ヘッダーで元の送信元と宛先が伝送されます。トンネル エンドポイントのアドレスには置換されません。GET VPN では、アドレスが維持されるため、コア ネットワーク内のルーティング機能を使用できます。アドレスの維持によって、ネットワーク内の、宛先アドレスへのルートをアドバタイズする任意のカスタマー エッジ(CE)デバイスにパケットを配送するルーティングが可能となります。グループのポリシーに一致するすべての送信元および宛先は、同様に処理されます。アドレスの維持は、IPsec ピア間のリンクが利用できない状況では、トラフィックの「ブラックホール」状況に対処するのに役立ちます。

また、ヘッダーが維持されることによって、企業のアドレス空間全体および WAN においてルーティングの継続性が維持されます。その結果、キャンパスのエンド ホスト アドレスは WAN に公開されます(MPLS では、これは WAN のエッジに適用されます)。このため、GET VPN は、WAN ネットワークが「プライベート」ネットワークとして動作する場合にだけ適用できます(MPLS ネットワークなど)。

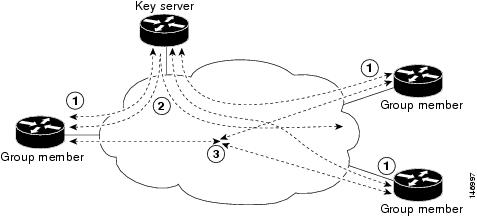

次の図に、GET VPN トポロジの一般的な動作を示します。

-

グループ メンバーは、Group Domain of Interpretation(GDOI)プロトコルを使用して、キー サーバに登録します。キー サーバは、グループ メンバーを認証および認可して、IP マルチキャストおよびユニキャスト パケットの暗号化と復号化に必要な IPsec ポリシーとキーをメンバーにダウンロードします。登録プロセスでは、ユニキャストまたはマルチキャスト通信を使用できます。

-

グループ メンバーは、IPsec を使用して暗号化された IP パケットを交換します。グループ メンバーだけが VPN のアクティブな要素となります。

-

必要に応じて、キー サーバからグループ メンバーに対してキーの再生成メッセージがプッシュされます。キーの再生成メッセージには、古い IPsec Security Association(SA; セキュリティ アソシエーション)が期限切れとなった場合に使用する新しい IPsec ポリシーとキーが含まれています。常に有効なグループ キーが使用できるように、キーの再生成メッセージは SA の期限が切れる前に送信されます。

Security Manager を使用して GET VPN をプロビジョニングする場合には、次の点に注意します。

-

GET VPN 対応 VRF はサポートされていません。

-

Security Manager においてトンネル保護なしで DMVPN を定義する方法がないため、DMVPN と GET を併用することはできません。

-

グループ メンバーを手動で設定してマルチキャスト グループに参加させること(ip igmp join-group)はできません。Security Manager では、静的な Source-Specific Multicast(SSM)マッピングだけがプロビジョニングされます。

フィードバック

フィードバック