|

デュプレックス

|

インターフェイスのデュプレックス オプションが一覧表示されます。インターフェイス タイプに応じて、[Full]、[Half]、または [N/A] があります。

[TenGigabitEthernet (ASA 5580 only)] の場合、[Duplex] は自動的に [Full] に設定されます。

|

(注)

|

[Interface] のタイプとして [Subinterface] または [Redundant] が選択されている場合、このオプションは使用できません。

|

|

|

速度

|

物理インターフェイスの速度オプションがビット/秒で表示されます。論理インターフェイスには適用されません。使用できる速度は、インターフェイス タイプによって異なります。

|

(注)

|

[Interface] のタイプとして [Subinterface] または [Redundant] が選択されている場合、このオプションは使用できません。

|

管理インターフェイスのポート PID は、パス C:\Program Files (x86)\CSCOpx\MDC\athena\config\csm.properties で指定する必要があります。管理対象インターフェイスでサポートされる速度オプションは次のとおりです。

FPR-3100 デバイスの Ethernet1/1 から Ethernet1/8 まででサポートされる RJ 45 インターフェイスの設定可能な速度オプションは次のとおりです。

RJ45 インターフェイスでは、次の速度オプションの組み合わせはサポートされていません。

-

1000 およびデュプレックスハーフ

-

自動およびデュプレックスハーフ

SFP ポート(Ethernet1/9 から Ethernet1/16)で設定可能な速度オプションは、CSM.properties で設定できる SFP ポート PID に基づいて識別されます。SFP ポートのポート PID は、パス C:\Program

Files (x86)\CSCOpx\MDC\athena\config\csm.properties で指定する必要があります。

|

(注)

|

SFP ポートに半二重の値を設定することはできません。全二重のみが許可されます。

|

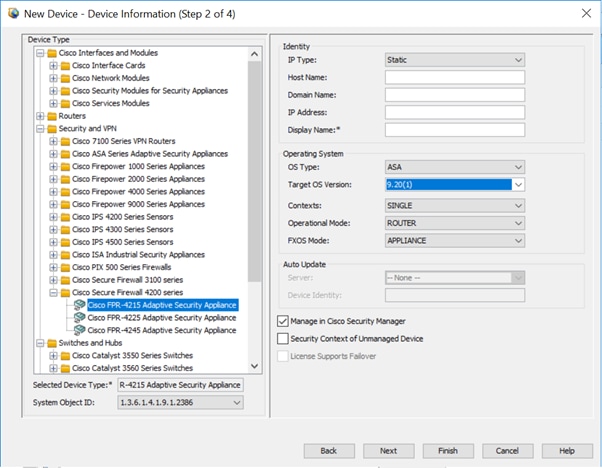

Cisco Secure Firewall 4200 シリーズデバイスでサポートされる速度オプションは次のとおりです。

-

1000

-

10000

-

25000

-

no-negotiate

-

sfp-detect

EPM ポート(Ethernet2/1 から Ethernet2/8)の FPR-3100 シリーズデバイスで設定可能な速度オプションは、デバイスショーインベントリからのモジュールタイプに基づいて識別されます。EPM ポートは、パス C:\Program

Files (x86)\CSCOpx\MDC\athena\config\csm.properties で指定する必要があります。サポートされている速度オプションは次のとおりです。

-

FPR-X-NM-8X10G モジュール:

-

1000

-

10000

-

no-negotiate

-

sfp-detect

-

FPR-X-NM-8X25G モジュール:

-

1000

-

10000

-

25000

-

no-negotiate

-

sfp-detect

-

FPR-X-NM-4X40G モジュール:

-

40000

-

sfp-detect

-

no-negotiate

EPM ポート(Ethernet2/1 から Ethernet2/8 および Ethernet3/1 から Ethernet3/8)の Cisco Secure Firewall 4200 シリーズデバイスで設定可能な速度オプションは、デバイスショーインベントリからのモジュールタイプに基づいて識別されます。EPM

ポートは、パス C:\Program Files (x86)\CSCOpx\MDC\athena\config\csm.properties で指定する必要があります。サポートされている速度オプションは次のとおりです。

-

FPR-X-NM-8X10G モジュール:

-

1000

-

10000

-

no-negotiate

-

sfp-detect

-

FPR-X-NM-8X25G モジュール:

-

1000

-

10000

-

25000

-

no-negotiate

-

sfp-detect

-

FPR-X-NM-4X40G モジュール:

-

40000

-

sfp-detect

-

no-negotiate

-

FPR-X-NM-2X100G

-

100000

-

no-negotiate

-

sfp-detect

-

FPR-X-NM-4X200G

-

200000

-

no-negotiate

-

sfp-detect

|

|

FEC モード(FEC Mode)

|

物理インターフェイスを選択した場合、ノイズの多いチャネルを介したデータ送信のエラーを減らすように FEC モードを設定できます。

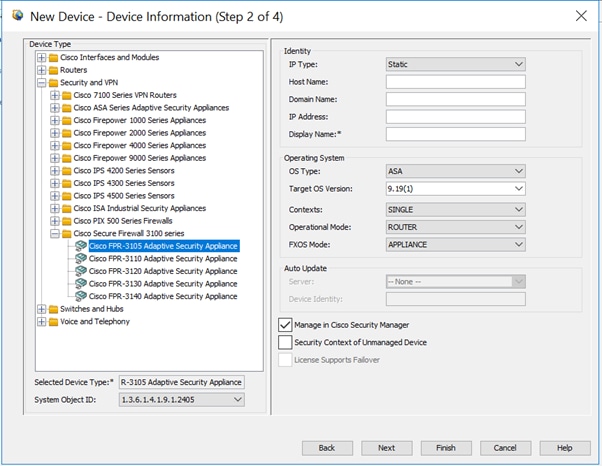

FEC モードは、Ethernet1/9 から Ethernet1/16 までの物理インターフェイス ハードウェア ポートをサポートします。デフォルト値は auto です。FEC モード設定は、次の Firepower デバイスでサポートされています。

使用可能な FEC モードの値は次のとおりです。

-

auto

-

cl108-rs

-

cl74-fc

-

disable

|

(注)

|

FEC モードの設定は、ASA 9.17(1) 以降のデバイスにのみ適用されます。FEC モードは管理インターフェイスには適用されません。

|

|

(注)

|

Cisco Secure Firewall 4200 シリーズデバイスの管理インターフェイス(Management1/1 および Management1/2)の場合、FEC は常に [なし(None)] に設定されます。

|

|

|

Negotiate-Auto

|

物理インターフェイスを選択した場合、ピアとの相互運用性の問題がある場合はいつでも Negotiate-Auto を設定できます。

Negotiate-Auto 設定は、次の Cisco Secure Firewall デバイスでサポートされています。

-

FPR-3110

-

FPR-3120

-

FPR-3130

-

FPR-3140

-

FPR-4215

-

FPR-4225

-

FPR-4245

|

(注)

|

Negotiate-Auto 設定は、ASA 9.17(1) 以降のデバイスにのみ適用されます。Negotiate-Auto(AP-port)は管理インターフェイスには適用されず、インターフェイスがポート チャネル インターフェイスのメンバーである場合はサポートされません。

|

|

|

フロー制御の有効化

|

物理インターフェイス を選択した場合は、[フロー制御の有効化(Enable Flow Control)] オプションを設定して、パケットフローを制御できます。

[フロー制御の有効化(Enable Flow Control)] 送信設定は、次の Cisco Secure Firewall デバイスでサポートされています。

-

FPR-3110

-

FPR-3120

-

FPR-3130

-

FPR-3140

-

FPR-4215

-

FPR-4225

-

FPR-4245

|

(注)

|

[フロー制御の有効化(Enable Flow Control)] 設定は、ASA 9.18(1) 以降のデバイスにのみ適用されます。

|

|

|

MTU

|

最大パケット サイズ、つまり最大伝送単位(MTU)をバイト数で指定します。この値は、インターフェイスに接続されているネットワークのタイプによって異なります。有効な値は 64 ~ 9198 バイトです。PPPoE を除くすべてのタイプのデフォルトは 1500 で、PPPoE のデフォルトは 1492 です。マルチコンテキスト モードでは、コンテキスト設定で MTU を設定します。

|

|

Active MAC Address

Standby MAC Address

|

PIX 7.2 以降および ASA 7.2 以降のデバイスでのみ使用できます。

プライベート MAC アドレスを手動でインターフェイスに割り当てるには、[Active MAC Address] フィールドを使用します。[Standby MAC Address] フィールドを使用すると、デバイスレベルのフェールオーバーで使用するスタンバイ

MAC アドレスを設定できます。

これらのフィールドの詳細については、デバイス インターフェイス:MAC アドレスを参照してください。

|

|

ロール(Roles)

|

このインターフェイスに割り当てられているすべてのインターフェイス ロールが、このフィールドに一覧表示されます。ロールの割り当ては、このインターフェイスに指定されている名前と、Cisco Security Manager に現在定義されているインターフェイス

ロール オブジェクト間のパターン マッチングに基づきます。

インターフェイス ロール オブジェクトは、各デバイスの設定が生成されるときに、実際のインターフェイスの IP アドレスで置き換えられます。インターフェイス ロールを使用すると、複数のインターフェイスに適用可能な汎用ルールを定義できます。

ロールの詳細とその定義方法および使用方法については、インターフェイス ロール オブジェクトについてを参照してください。

|

|

MAC アドレス

|

サイト固有の MAC アドレス。

|

|

サイト ID(Site ID)

|

現在のユニットが属するサイトを指定するサイト ID。

|

|

ソフトウェアバージョン 9.5(1) 以降を実行している ASA デバイスの Security Manager バージョン 4.9 以降、ルーテッドモードのスパンド EtherChannel にサイト間クラスタリングを使用できます。MAC アドレスのフラッピングを防ぐには、各インターフェイスのサイト別の

MAC アドレスがサイトのユニット上で共有できるように、各クラスタ メンバーのサイト ID を設定します。

|

|

[EtherChannel Interface] オプションは、ASA 8.4.1 以降のデバイスでのみ使用できます。

|

|

ロード バランシング

|

([General] パネルで)インターフェイスの [Type] に EtherChannel が選択されている場合、チャネル リンクのロード バランシング方式を設定します。このオプションの詳細については、EtherChannel のロード バランシングについてを参照してください。

|

|

LACP Mode

|

目的の [LACP モード(LACP Mode)] を選択します。デフォルトの [アクティブ(Active)] を選択すると、[アクティブ物理インターフェイス(Active Physical Interfaces)] の [最小(Minimum)] 値と [最大(Maximum)] 値で指定されているとおり、最大

8 個のインターフェイスをアクティブにして、最大 8 個のインターフェイスをスタンバイモードにできます。

[オン(On)] を選択すると、すべてのメンバーインターフェイスが「オン」になっているスタティックポートチャネルが作成されます。つまり、スタンバイポートなしで、最大 16 個のポートにトラフィックを通過させることができます。このオプションを選択すると、この

EtherChannel グループに割り当てられているすべてのインターフェイスの [Mode] は [On] に切り替わります(それぞれの [Mode] が [On] ではない場合)。このモードの詳細については、EtherChannel に割り当てられているインターフェイスの LACP パラメータの編集を参照してください。

|

|

Active Physical Interfaces

|

([General] パネルで)インターフェイスの [Type] に EtherChannel が選択されている場合、この EtherChannel グループでアクティブにできるインターフェイスの最小数と最大数を [Minimum] と [Maximum]

に指定します。

チャネル グループ内のアクティブ インターフェイス数がこの値よりも小さい場合、ポートチャネル インターフェイスがダウンし、デバイスレベル フェールオーバーが開始されます。

16 個のアクティブ インターフェイスの場合、スイッチがこの機能をサポートしている必要があります(たとえば、Cisco Nexus 7000 と F2 シリーズ 10 ギガビット イーサネット モジュール)。スイッチが 16 個のアクティブ

インターフェイスをサポートしていない場合、このコマンドは必ず 8 以下に設定する必要があります。

チャネルに使用できるインターフェイスは、このダイアログボックスの [General] タブで選択されます([Add Interface]/[Edit Interface] ダイアログボックス - [General] タブ(PIX 7.0 以降/ASA/FWSM))。

EtherChannel バンドルに 3、5、6、7 個のアクティブ ポートを指定すると、一部のポートが他の最大 2 倍の負荷を処理するため、ロード バランシングの効率が低下します。EtherChannel ごとに 2、4、8 個のアクティブ

ポートを指定して、効率的なロード バランシングを実行することを推奨します(1 の値を指定すると、ロード バランシングはまったく実行されません)。

|

|

DHCP リレーオプション。 ASA-SM 9.1.2+ デバイスでのみ使用可能。

|

|

DHCP リレーサーバー

|

IP アドレスを入力するか、またはこのインターフェイスの DHCP 要求をリレーする先のインターフェイス固有の DHCP サーバーを示すネットワーク/ホスト オブジェクトを選択します。複数の値はカンマで区切ります。最大 4 台のインターフェイス固有の

DHCP リレーサーバーと、最大 10 台のグローバルおよびインターフェイス固有の DHCP リレーサーバーを設定できます。

|

(注)

|

インターフェイス固有のサーバーでは、IPv6 はサポートされていません。

|

インターフェイスに DHCP 要求が届くと、ユーザーの設定に基づいて、ASA からその要求がリレーされる DHCP サーバーが決定されます。設定できるサーバのタイプは次のとおりです。

-

インターフェイス固有の DHCP サーバー:特定のインターフェイスに DHCP 要求が届くと、ASA はその要求をインターフェイス固有のサーバーにだけリレーします。

-

グローバル DHCP サーバー:インターフェイス固有のサーバーが設定されていないインターフェイスに DHCP 要求が届くと、ASA はその要求をすべてのグローバル サーバーにリレーします。インターフェイスにインターフェイス固有のサーバーが設定されている場合、グローバル

サーバーは使用されません。詳細については、[DHCP Relay] ページを参照してください。

|

|

DHCP リレー信頼情報(オプション 82)

|

信頼するこの DHCP クライアント インターフェイスを指定します。DHCP Option 82 を維持するために、インターフェイスを信頼できるインターフェイスとして設定できます。

DHCP Option 82 は、DHCP スヌーピングおよび IP ソース ガードのために、ダウンストリームのスイッチおよびルータによって使用されます。通常、ASA DHCP リレーエージェントが Option 82 をすでに設定した DHCP

パケットを受信しても、giaddr フィールド(サーバーにパケットを転送する前に、リレーエージェントによって設定された DHCP リレーエージェントアドレスを指定するフィールド)が 0 に設定されている場合は、ASA はそのパケットをデフォルトで削除します。インターフェイスを信頼できるインターフェイスとして指定することで、Option

82 を維持したままパケットを転送できます。

|

|

セキュアグループのタギングオプション。 ASA 9.3.1 以降のデバイスでのみ使用できます。

SGT とイーサネット タギング(レイヤ 2 SGT インポジションとも呼ばれる)を利用すると、ASA でシスコ独自のイーサネット フレーミング(EtherType 0x8909)を使用して、イーサネット インターフェイスでセキュリティ グループ

タグを送受信できます。これにより、送信元のセキュリティ グループ タグをプレーン テキストのイーサネット フレームに挿入できます。ASA は、インターフェイスごとの手動設定に基づいて、発信パケットにセキュリティ グループ タグを挿入し、着信パケットのセキュリティ

グループ タグを処理します。この機能を使用することで、ネットワーク デバイス間におけるエンドポイント ID の伝搬をインラインかつホップバイホップで実行できます。また、各ホップ間でシームレスなレイヤ 2 SGT インポジションを実現できます。

|

(注)

|

物理インターフェイス、VLAN インターフェイス、ポート チャネル インターフェイスおよび冗長インターフェイスでのみサポートされます。BVI、TVI、VNI などの論理インターフェイスや仮想インターフェイスではサポートされません。フェールオーバーリンクまたはクラスタ制御リンクはサポートしません。

|

|

|

Cisco TrustSec のセキュアグループタギングの有効化

|

SGT とイーサネットタギングを有効にします(レイヤ 2 SGT インポジションとも呼ばれます)。

|

|

セキュアグループタグで出力パケットにタグ付け

|

インターフェイスでのセキュリティ グループ タグ(sgt と呼ばれる)の伝播をイネーブルにします。

|

|

すべての入力パケットにスタティック セキュア グループ タグを割り当て

|

ピアからの着信トラフィックにスタティック セキュリティ グループ タグを適用します。有効になっている場合、使用する SGT 番号を [セキュアグループタグ(Secure Group Tag)] フィールドで指定する必要があります。

|

|

セキュリティ グループ タグ(SGT)

|

ピアからの着信トラフィックに適用する SGT 番号を指定します。有効な値の範囲は 2 ~ 65519 です。

|

|

信頼できるインターフェイス

|

インターフェイス上の入力トラフィックにより、既存の SGT を、指定したスタティック SGT で上書きしてはならないことを示します。

|

|

ASA クラスタ(レイヤ 3)。クラスタモードの ASA 5580 および 5585 デバイスでのみ使用可能。

ASA クラスタがルータモードの場合はすべてのインターフェイスでサポートされ、ASA クラスタがトランスペアレントモードの場合は管理インターフェイスでサポートされます。

|

|

IPv4 アドレスプール

|

使用するアドレスのプールを表す IPv4 プールオブジェクトを入力または選択します。

|

|

MAC アドレス プール

|

使用する MAC アドレスのプールを表す MAC プールオブジェクトを入力または選択します。

|

|

ASA クラスタ(レイヤ 2)。クラスタモードの ASA 5580 および 5585 デバイスでのみ使用可能。

ASA クラスタの EtherChannel インターフェイスでのみサポートされます。ASA クラスタがトランスペアレントモードの場合、管理インターフェイスではサポートされません。

|

|

ASA クラスタに広がるスパン EtherChannel

|

選択して、クラスタ内のすべての ASA に広がる EtherChannel を設定し、EtherChannel の動作の一部としてロードバランシングを提供します。

|

|

VSS または vPC モードのスイッチペア間のロードバランシングを有効にする

|

(任意)仮想スイッチングシステム(VSS)または仮想ポートチャネル(vPC)の 2 台のスイッチに ASA を接続する場合は、[VSSまたはvPCモードのスイッチペア間のロードバランシングを有効にする(Enable load balancing

between switch pairs in VSS or vPC mode)] チェックボックスをオンにして、ロードバランシングを有効にする必要があります。この機能を使用すると、ASA と VSS(または vPC)ペアとの間の物理リンク接続の負荷が確実に分散されます。

|

|

メンバー インターフェイスの設定

|

インターフェイスの LACP モード、および指定したインターフェイスが接続されている仮想スイッチングシステム(VSS)または仮想ポート チャネル(vPC)のスイッチ(1 または 2)を識別します。

|

|

ASA 5505 デバイス固有の [Advanced] タブ オプション(ルーテッド モードのみ)

|

|

Block Traffic To

|

この VLAN インターフェイスが、ここで選択された VLAN との接続を開始するのを制限します。

|

|

バックアップ インターフェイス

|

たとえば、ISP へのバックアップ インターフェイスとして VLAN インターフェイスを選択します。プライマリ インターフェイスによるデフォルト ルートに障害が発生しないかぎり、バックアップ インターフェイスはトラフィックを通過させません。トラフィックがバックアップ

インターフェイスを必ず通過できるようにするには、プライマリ インターフェイスに障害が発生したときにバックアップ インターフェイスを使用できるように、プライマリ インターフェイスとバックアップ インターフェイスの両方でデフォルト ルートを設定します。

|

|

FWSM 3.1 以降のデバイス固有の [Advanced] タブ オプション

|

|

ブリッジ グループ

|

トランスペアレント モードで動作している FWSM 3.1 以降では、この読み取り専用フィールドで、このインターフェイスが割り当てられるブリッジ グループを指定します。詳細については、[Add Bridge Group]/[Edit Bridge Group] ダイアログボックスを参照してください。

|

|

ASR Group

|

このインターフェイスを非対称ルーティング グループに追加するには、このフィールドに ASR グループ番号を入力します。フェールオーバー設定の装置間で非対象ルーティング サポートを適切に機能させるためには、ステートフル フェールオーバーをイネーブルにする必要があります。ASR

グループの有効な値の範囲は 1 ~ 32 です。詳細については、非対称ルーティング グループについてを参照してください。

|

|

フロー制御のポーズフレームオプション

ネットワーク インターフェイスが過負荷になると、フロー制御が、データを送信するデバイスに一次停止要求を送信することをネットワーク インターフェイスに許可し、過負荷状態を解消します。フロー制御が有効になっていないときに過負荷状態が発生すると、デバイスはパケットをドロップします。

インターフェイスの受信側が高ウォーターマークに達すると、インターフェイスの送信側はポーズフレームの生成を開始します。リモートデバイスは、ポーズフレームで指定された一次停止時間、パケットの送信を停止または削減することが期待されます。インターフェイスの受信側がそのキューをクリアできるか、一時停止時間内に低ウォーターマークに達した場合、インターフェイスの送信側は、一時停止時間を

0 とする特別なポーズフレームを送信します。これにより、リモートデバイスはパケットの送信を開始できます。インターフェイスの受信側がまだキューで動作している場合、一時停止時間が経過すると、インターフェイスの送信側は、新しい一時停止時間を持つ新しいポーズフレームを再度送信します。

|

(注)

|

フロー制御のポーズフレームは、シングルコンテキストモードおよびマルチコンテキストモードの ASA 8.2 以降の物理インターフェイスでのみサポートされます。BVI、TVI、VNI などの論理インターフェイスや仮想インターフェイスではサポートされません。

|

|

|

Enable Pause Frame

|

(任意)フロー制御用のポーズフレームの送信を有効にします。

|

|

デフォルト値を使用する

|

(任意)デバイスに基づいて、低ウォーターマーク、高ウォーターマーク、および一次停止時間のデフォルト値を使用します。

これがオンになっていない場合は、デバイス固有のポーズフレームのフロー制御値の参照表に従って値を指定します。

|

|

低ウォーターマーク(キロバイト)

|

低ウォーターマークの値を入力します。インターフェイスからポーズフレームが送信された後、バッファの使用率が低ウォーターマークを下回ると、インターフェイスから「送信オン」フレームが送信されます。リモートデバイスはデータの送信を再開できます。

|

|

高ウォーターマーク(キロバイト)

|

高ウォーターマークの値を入力します。バッファの使用率が高ウォーターマークを超えると、インターフェイスからポーズフレームが送信されます。

|

|

一時停止時間

|

一次停止のリフレッシュのしきい値を 0 ~ 65535 スロットの範囲で設定します。各スロットは 64 バイトを転送するために必要な時間なので、ユニットあたりの時間はリンク速度によって異なります。リモートデバイスは、ポーズフレーム内のタイマー値による制御に従い、送信オンフレームを受信した後、または送信オフフレームの期限が切れた後、トラフィックを再開できます。バッファの使用量が継続的に高基準値を超えている場合は、ポーズ

リフレッシュのしきい値に指定された間隔でポーズ フレームが繰り返し送信されます。

|

フィードバック

フィードバック