TrustSec ファイアウォールポリシーの概要

従来、ファイアウォールなどのセキュリティ機能は、事前定義されている IP アドレス、サブネット、およびプロトコルに基づいてアクセス コントロールを実行していました。しかし、企業のボーダレス ネットワークへの移行に伴い、ユーザーと組織の接続に使用されるテクノロジーおよびデータとネットワークを保護するためのセキュリティ要件が大幅に向上しています。エンド ポイントは、ますます遊動的となり、ユーザは通常さまざまなエンド ポイント(ラップトップとデスクトップ、スマート フォン、タブレットなど)を使用します。つまり、ユーザ属性とエンドポイント属性の組み合わせにより、ファイアウォール機能または専用ファイアウォールを持つスイッチやルータなどの実行デバイスがアクセス コントロール判断のために信頼して使用できる既存の 6 タプル ベースのルール以外の主要な特性が提供されます。

その結果、お客様のネットワークで、ネットワークのアクセスレイヤ、分散レイヤ、コアレイヤおよびデータセンターなどのセキュリティソリューションを有効にするために、エンドポイント属性またはクライアント アイデンティティ属性の可用性と伝達がますます重要な要件となっています。

Cisco TrustSec は、既存の ID 認証インフラストラクチャを基盤とするアクセス コントロール ソリューションです。ネットワーク デバイス間のデータ機密性保持を目的としており、セキュリティ アクセス サービスを 1 つのプラットフォーム上で統合します。Cisco TrustSec ソリューションでは、実行デバイスはユーザー属性とエンドポイント属性の組み合わせを使用して、ロールベースおよびアイデンティティベースのアクセス コントロールを決定します。

ご使用の環境に Cisco TrustSec を実装する利点は、次のとおりです。

-

デバイスからの適切でより安全なアクセスにより、拡大する複雑なモバイル ワークフォースを提供します。

-

有線または無線ネットワークへの接続元を包括的に確認できるため、セキュリティ リスクが低減されます。

-

物理またはクラウドベースの IT リソースにアクセスするネットワーク ユーザーのアクティビティに対する非常に優れた制御が実現されます。

-

中央集中化、非常にセキュアなアクセス ポリシー管理、およびスケーラブルな実行メカニズムにより、総所有コストが削減されます。

Cisco TrustSec の詳細については、http://www.cisco.com/go/trustsecを参照してください。

ここでは、次の内容について説明します。

Cisco TrustSec の SGT および SXP サポートについて

Cisco TrustSec ソリューションでは、セキュリティ グループ アクセスは、トポロジ認識ネットワークをロールベースのネットワークに変換するため、ロールベース アクセス コントロール(RBAC)に基づいて実施されるエンドツーエンドポリシーがイネーブルになります。認証時に取得されたデバイスおよびユーザー クレデンシャルは、パケットをセキュリティ グループごとに分類するために使用されます。Cisco TrustSec クラウドに着信するすべてのパケットは、セキュリティ グループ タグ(SGT)でタグ付けされます。タギングは、信頼できる中継がパケットの送信元のアイデンティティを識別し、データ パスでセキュリティ ポリシーを適用するのに役立ちます。

SGT は、SGT を使用してセキュリティ グループ ACL を定義する場合に、ドメイン全体の特権レベルを示すことができます。SGT は、RADIUS ベンダー固有属性で発生する IEEE 802.1X 認証、Web 認証、または MAC 認証バイパス(MAB)を使用してデバイスに割り当てられます。SGT は、特定の IP アドレスまたはスイッチ インターフェイスにスタティックに割り当てることができます。SGT は、認証の成功後にスイッチまたはアクセス ポイントにダイナミックに渡されます。

セキュリティ グループ交換プロトコル(SXP)は、SGT およびセキュリティ グループ ACL をサポートしているハードウェアに対する SGT 対応ハードウェア サポートがないネットワーク デバイスに IP-to-SGT マッピング データベースを伝搬できるよう Cisco TrustSec 向けに開発されたプロトコルです。コントロール プレーン プロトコルの SXP は、IP-SGT マッピングを認証ポイント(レガシー アクセス レイヤ スイッチなど)からネットワークのアップストリーム デバイスに渡します。

SXP 接続はポイントツーポイントであり、基礎となる転送プロトコルとして TCP を使用します。SXP は接続を開始するために既知の TCP ポート番号 64999 を使用します。また、SXP 接続は、送信元および宛先 IP アドレスによって一意に識別されます。

Cisco TrustSec ソリューションのロール

アイデンティティおよびポリシーベースのアクセス実施を提供するために、Cisco TrustSec ソリューションには、次の機能があります。

-

アクセス要求側(AR):アクセス要求側は、ネットワークの保護されたリソースへのアクセスを要求するエンドポイントのデバイスです。これらのデバイスはアーキテクチャのプライマリ対象であり、そのアクセス権限はアイデンティティ クレデンシャルによって異なります。

アクセス要求側には、PC、ラップトップ、携帯電話、プリンタ、カメラ、MACsec 対応 IP フォンなどのエンドポイント デバイスが含まれます。

-

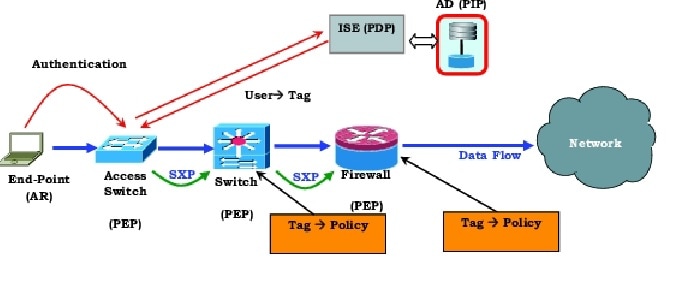

ポリシーデシジョンポイント(PDP):ポリシーデシジョンポイントはアクセス制御を判断します。PDP は 802.1x、MAB、Web 認証などの機能を提供します。PDP は VLAN、DACL および Security Group Access(SGACL/SXP/SGT)による許可および適用をサポートします。

Cisco TrustSec ソリューションでは、Cisco Identity Services Engine(ISE)が PDP として機能します。Cisco ISE はアイデンティティおよびアクセス コントロール ポリシーの機能を提供します。

-

ポリシー情報ポイント(PIP):ポリシー情報ポイントは、ポリシーデシジョンポイントに外部情報(たとえば、評価、場所、および LDAP 属性)を提供する送信元です。

ポリシー情報ポイントには、Session Directory、IPS センサー、Communication Manager などのデバイスが含まれます。

-

ポリシー管理ポイント(PAP):ポリシー管理ポイントはポリシーを定義し、許可システムに挿入します。PAP は、ユーザ アイデンティティ マッピングおよびサーバ リソース マッピングに Cisco TrustSec タグを提供することによって、アイデンティティ リポジトリとして機能します。

Cisco TrustSec ソリューションでは、Cisco Secure Access Control System(802.1x および SGT サポートと統合されたポリシー サーバ)が PAP として機能します。

-

ポリシー エンフォースメント ポイント(PEP):ポリシー エンフォースメント ポイントは、各 AR の PDP による決定(ポリシールールおよびアクション)を実行するエンティティです。PEP デバイスは、ネットワーク全体に存在するプライマリ通信パスを介してアイデンティティ情報を学習します。PEP デバイスは、エンドポイント エージェント、許可サーバ、ピア実行デバイス、ネットワーク フローなど、さまざまな送信元から各 AR のアイデンティティ属性を学習します。同様に、PEP デバイスは SXP を使用して、ネットワーク全体で相互信頼できるピア デバイスに IP-SGT マッピングを伝搬します。

ポリシー エンフォースメント ポイントには、Catalyst Switches、ルータ、ファイアウォール(具体的には ASA)、サーバー、VPN デバイス、SAN デバイスなどのネットワーク デバイスが含まれます。

セキュリティ グループ ポリシーの適用

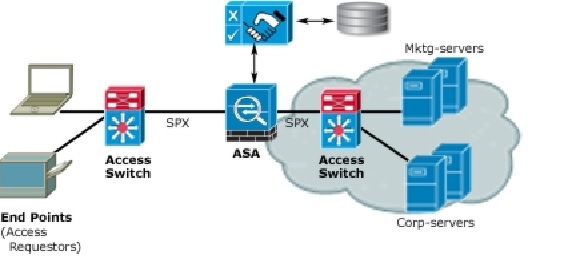

セキュリティ ポリシーの適用はセキュリティ グループの名前に基づきます。ファイアウォールで設定された従来の IP ベースのポリシーと比較して、アイデンティティベースのポリシーは、ユーザーおよびデバイス アイデンティティに基づいて設定されます。たとえば、mktg-contractor が mktg-server にアクセスできるとします。mktg-corp-user は、mktg-server および corp-server にアクセスできます。

このタイプの導入の利点を次に示します。

-

ユーザーグループとリソースが 1 つのオブジェクト(SGT)を使用して定義されます(簡易ポリシー管理)。

-

ユーザ アイデンティティとリソース アイデンティティは、Cisco Trustsec 対応スイッチ インフラストラクチャ全体で保持されます。

Cisco TrustSec を実装すると、サーバーのセグメンテーションをサポートするセキュリティ ポリシーを設定できます。また、Cisco TrustSec の実装には次のような特徴があります。

-

簡易ポリシー管理用に、サーバーのプールに SGT を割り当てることができます。

-

SGT 情報は、Cisco Trustsec 対応スイッチのインフラストラクチャ内に保持されます。

-

ASA は、Cisco TrustSec ドメイン全体にポリシーを適用するために IP-SGT マッピングを利用できます。

-

サーバーの 802.1x 許可が必須であるため、導入を簡略化できます。

ASA によるセキュリティグループベースのポリシーの適用

(注) |

ユーザーベースのセキュリティ ポリシーおよびセキュリティ グループベースのポリシーは、ASA で共存できます。セキュリティ ポリシーでは、ネットワーク属性、ユーザーベースの属性、およびセキュリティ グループベースの属性の任意の組み合わせを設定できます。 |

Cisco TrustSec と連携するように ASA を設定するには、ISE から Protected Access Credential(PAC)ファイルをインポートする必要があります。

PAC ファイルを ASA にインポートすると、ISE との安全な通信チャネルが確立されます。チャネルが確立されると、ASA は、ISE を使用して PAC セキュア RADIUS トランザクションを開始し、Cisco TrustSec 環境データをダウンロードします(具体的には、セキュリティ グループ テーブル)。セキュリティ グループ テーブルによって、SGT がセキュリティ グループ名にマッピングされます。セキュリティ グループの名前は ISE 上で作成され、セキュリティ グループをわかりやすい名前で識別できるようになります。

(注) |

バージョン 4.23 以降、Cisco Security Manager は、ACL および AAA ポリシーでの ISE サーバーからの 20 を超えるセキュリティグループタグ(SGT)の取得をサポートしています。[SGT] フィールドおよび [ユーザー(User)] フィールドの検索テキストボックスで下線を使用することにより、下線が含まれているユーザー名を検索する手間を減らすこともできます。 |

(注) |

Cisco Identity Services Engine の詳細については、http://www.cisco.com/en/US/products/ps11640/index.htmlを参照してください。 |

ASA は、最初にセキュリティ グループ テーブルをダウンロードするときに、テーブル内のすべてのエントリを順を追って調べ、そこで設定されているセキュリティ ポリシーに含まれるすべてのセキュリティ グループの名前を解決します。次に、ASA は、それらのセキュリティ ポリシーをローカルでアクティブ化します。ASA がセキュリティ グループの名前を解決できない場合、不明なセキュリティ グループ名に対して syslog メッセージを生成します。

次の図に、セキュリティ ポリシーが Cisco TrustSec で適用される仕組みを示します。

-

エンドポイント デバイスは、アクセス レイヤ デバイスに直接アクセスするか、またはリモート アクセスを介してアクセスし、Cisco TrustSec で認証します。

-

アクセス レイヤ デバイスは 802.1X や Web 認証などの認証方式を使用して ISE のエンドポイント デバイスを認証します。エンドポイント デバイスは、ロールおよびグループ メンバーシップを渡して、デバイスを適切なセキュリティ グループに分類します。

-

アクセス レイヤ デバイスは SXP を使用して、アップストリーム デバイスに IP-SGT マッピングを伝搬します。

-

ASA はパケットを受信すると、SXP から渡された IP-SGT マッピングを使用して、送信元および宛先 IP アドレスの SGT を調べます。

マッピングが新規の場合、ASA はそのマッピングをローカル IP-SGT マネージャ データベースに記録します。コントロール プレーンで実行される IP-SGT マネージャ データベースは、各 IPv4 または IPv6 アドレスの IP-SGT マッピングを追跡します。データベースでは、マッピングが学習された送信元が記録されます。SXP 接続のピア IP アドレスがマッピングの送信元として使用されます。各 IP-SGT マッピングには、送信元が複数存在する可能性があります。

ASA が送信者として設定されている場合、ADSA は SXP ピアに IP-SGT マッピングを送信します。送信者および受信者のロールについてを参照してください。

-

ASA で SGT またはセキュリティ グループの名前を使用してセキュリティ ポリシーが設定されている場合、ASA はそのポリシーを適用します。(ASA では、SGT またはセキュリティ グループの名前を含むセキュリティ ポリシーを作成できます。セキュリティ グループの名前に基づいてポリシーを適用するには、ASA はセキュリティ グループ テーブルで SGT にセキュリティ グループの名前をマッピングする必要があります)。

ASA がセキュリティ グループ テーブルでセキュリティグループの名前を見つけることができず、その名前がセキュリティポリシーに含まれている場合、ASA は、セキュリティグループの名前を不明と見なし、syslog メッセージを生成します。ISE からのセキュリティ グループ テーブルの更新とセキュリティ グループの名前の学習後、ASA はセキュリティ グループの名前がわかっていることを示す syslog メッセージを生成します。

送信者および受信者のロールについて

セキュリティグループ交換プロトコル(SXP)では、他のネットワークデバイスとの間で IP-SGT マッピングを送受信するために使用されます。SXP を使用すると、セキュリティ デバイスとファイアウォールが、ハードウェアをアップグレードまたは変更する必要なく、アクセス スイッチからのアイデンティティ情報を学習できます。また、SXP を使用して、アップストリーム デバイス(データセンター デバイスなど)からの IP-SGT マッピングをダウンストリーム デバイスに渡すこともできます。

SXP ピアへの SXP 接続を設定する場合は、その接続について、アイデンティティ情報を交換できるように、デバイスを送信者または受信者として指定する必要があります。

-

送信者モード:アクティブな IP-SGT マッピングをポリシー適用のためにすべてアップストリームデバイスに転送できるように、デバイスを設定します。

-

受信者モード:ダウンストリームデバイス(SGT 対応スイッチ)からの IP-SGT マッピングを受信し、ポリシー定義の作成でこの情報を使用できるように、デバイスを設定します。

SXP 接続の一方の端が送信者として設定されている場合、もう一方の端は受信者として設定する必要があります。逆の場合も同様です。SXP 接続の両端の両方のデバイスに同じロール(両方とも送信者または両方とも受信者)が設定されている場合、SXP 接続が失敗し、デバイスはシステムログメッセージを生成します。

デバイスを SXP 接続の送信者および受信者の両方として設定すると、SXP ループが発生する可能性があります。つまり、SXP データが最初にそのデータを送信した SXP ピアで受信される可能性があります。

SXP の設定の一部として、SXP 調整タイマーを設定します。SXP ピアが SXP 接続を終了すると、デバイスはホールドダウンタイマーを開始します。受信者デバイスとして指定された SXP ピアのみが接続を終了できます。ホールドダウンタイマーの実行中に SXP ピアが接続されると、デバイスは調整タイマーを開始します。次に、デバイスは、IP-SGT マッピングデータベースを更新して、最新のマッピングを学習します。

ASA と Cisco TrustSec を統合するための前提条件

Cisco TrustSec と統合するように ASA を設定する前に、次の前提条件を満たす必要があります。

-

ISE に ASA を登録する。

-

ISE で ASA のセキュリティグループを作成する。

-

ASA にインポートする PAC ファイルを ISE で生成する。

ISE への ASA の登録

ASA が PAC ファイルを正常にインポートするには、ISE の認識された Cisco TrustSec ネットワーク デバイスとして ASA を設定する必要があります。

-

ISE にログインします。

-

[管理(Administration)] > [ネットワークデバイス(Network Devices)] > [ネットワークデバイス(Network Devices)] の順に選択します。

-

[Add] をクリックします。

-

ASA の IP アドレスを入力します。

-

ISE が Cisco TrustSec ソリューションでユーザ認証に使用されている場合は、[Authentication Settings] エリアに共有秘密を入力します。ASA で AAA サーバーを設定する場合は、ISE でここで作成した共有秘密を指定します。ASA の AAA サーバーはこの共有秘密を使用して、ISE と通信します。

-

ASA のデバイス名、デバイス ID、パスワード、およびダウンロード間隔を指定します。これらのタスクを実行する方法の詳細については、ISE のマニュアルを参照してください。

ISE でのセキュリティ グループの作成

ISE と通信するように ASA を設定する場合は、AAA サーバーを指定します。AAA サーバーを ASA で設定する場合は、サーバー グループを指定する必要があります。

セキュリティ グループは、RADIUS プロトコルを使用するように設定する必要があります。

-

ISE にログインします。

-

[ポリシー(Policy)] > [ポリシー要素(Policy Elements)] > [結果(Results)] > [セキュリティグループアクセス(Security Group Access)] > [セキュリティグループ(Security Groups)] を選択します。

-

ASA のセキュリティ グループを追加します。(セキュリティ グループは、グローバルであり、ASA に固有ではありません)。

ISE は、タグを使用して [Security Groups] でエントリを作成します。

-

[セキュリティグループアクセス(Security Group Access)] セクションで、 ASA のデバイス ID クレデンシャルおよびパスワードを設定します。

PAC の生成

PAC ファイルを生成する前に、ISE に ASA を登録する必要があります。

-

ISE にログインします。

-

[管理(Administration)]> [ネットワーク リソース(Network Resources)] > [ネットワーク デバイス(Network Devices)] の順に選択します。

-

デバイスのリストから、ASA デバイスを選択します。

-

[Security Group Access (SGA)] で、[Generate PAC] をクリックします。

-

PAC ファイルを暗号化するには、パスワードを入力します。

PAC ファイルを暗号化するために入力するパスワード(または暗号キー)は、デバイス クレデンシャルの一部として ISE で設定したパスワードとは関係ありません。

ISE は PAC ファイルを生成します。ASA は、フラッシュ、または TFTP、FTP、HTTP、HTTPS、SMB を介してリモートサーバーから PAC をインポートできます。(PAC は、インポート前に ASA フラッシュに配置されている必要はありません)。

フィードバック

フィードバック