ダイナミック ファイアウォール の設定方法

このトピックは、「ダイナミック ファイアウォール について」で説明されている ダイナミック ファイアウォール を設定するための概念とオプションを理解するのに役立ちます。

Summary

ダイナミック ファイアウォール は、Cisco Secure Firewall Management Center にユーザー信頼情報を提供する Cisco Identity Intelligence と(Cisco ISE などの)アイデンティティソースを統合します。

-

ユーザー信頼情報を収集するように Cisco Identity Intelligence を設定します。

-

サポートされている Cisco Secure Firewall Management Center アイデンティティソースを設定します。

-

サポートされているアイデンティティレルムを設定します。

-

動的属性コネクタ をイネーブルにします。

-

ダイナミック ファイアウォールを設定します。

Workflow

次に、ダイナミック ファイアウォール を設定する方法の概要を示します。

- 所有者ロールを持つ Duo ユーザーとして、Cisco アイデンティティ インテリジェンス テナントをプロビジョニングします。 Cisco Identity Intelligence テナントのプロビジョニングで説明されているように、Duo Advantage からテナントをプロビジョニングできます。

- Cisco アイデンティティ インテリジェンス で、API 統合を作成し、その情報を使用して ダイナミック ファイアウォール をセットアップします。 シスコでは、Cisco アイデンティティ インテリジェンス を使用してネットワーク内のユーザーおよびデバイスリスク情報を特定しています。 Cisco アイデンティティ インテリジェンス の詳細については、ハウツーガイドを参照してください。 このタスクの詳細については、「アイデンティティ インテリジェンス の必要な情報の取得」を参照してください。

- (Microsoft Azure AD レルムのみ)アイデンティティ インテリジェンス で、Microsoft Entra ID 統合を作成します。 詳細については、『Microsoft Entra ID (Azure AD) Data Integration』を参照してください。

-

アイデンティティソースを作成します(アイデンティティソースがすでにある場合は、次のステップに進みます)。

これは、次のいずれかの方法で実行できます。

- [ダイナミックファイアウォールの設定(Configure Dynamic Firewall)] ダイアログボックスに、アイデンティティソースの設定を開始するための [設定(Configure)] リンクが表示されます。

-

[システム(System)](

) をクリックします。

) をクリックします。

-

アイデンティティレルムを作成します。

次のレルムをサポートしています。

- LDAP レルムまたは Active Directory レルムおよびレルムディレクトリの作成 Microsoft AD のみがサポートされています。LDAP レルムはサポートされていません。

- パッシブ認証用の Azure AD(SAML)レルムの作成

- 動的属性コネクタ をイネーブルにします。 動的属性コネクタ は、ダイナミック ファイアウォール を使用するために必要です。これにより、アイデンティティソースを アイデンティティ インテリジェンス と統合して、ユーザーアクティビティに関する洞察を強化できます。 「ダイナミック属性コネクタの有効化」を参照してください。

- ダイナミック ファイアウォール インスタンスを作成します(ダイナミック ファイアウォール インスタンスがすでにある場合は、次のステップに進みます)。 の順にクリックし、[ダイナミックファイアウォールの設定(Configure Dynamic Firewall)] をクリックします。 ダイナミック ファイアウォール インスタンスを作成します。を参照してください。

- アイデンティティソースを Cisco アイデンティティ インテリジェンスに関連付けます。 アイデンティティ インテリジェンス とアイデンティティソースとの関連付けを参照してください。

-

システム定義フィルタを表示します。

ダイナミック属性フィルタは以下を区別するために作成します。

- 信頼できないデバイス

- 信頼できるデバイス

- 信頼できないユーザー

- 疑わしいユーザー

-

システム定義のアクセス制御ルールを表示します。

次のルールを使用して、Dynamic Firewall Policy という(または同様の)名前のアクセス コントロール ポリシーを作成します。

- 任意の送信元ネットワークから任意の宛先ネットワークへの信頼できないユーザーをブロックします。

- 任意の送信元ネットワークから任意の宛先ネットワークへの疑わしいユーザーを監視します。

- 任意の送信元ネットワークから任意の宛先ネットワークへの信頼できないデバイスをブロックします。

動的属性コネクタ の有効化

このタスクでは、Cisco Secure Firewall Management Center で 動的属性コネクタ を有効にする方法について説明します。動的属性コネクタは、クラウドネットワーキング製品のオブジェクトを Cisco Secure Firewall Management Center のアクセス制御 のルールで使用できるようにする統合です。

手順

|

ステップ 1 |

Cisco Secure Firewall Management Center にログインしていない場合は、ログインします。 |

|

ステップ 2 |

をクリックします。 |

|

ステップ 3 |

[有効(Enabled)] にスライドします。 |

|

ステップ 4 |

動的属性コネクタ が有効になっている間、メッセージが表示されます。 エラーが発生した場合は、再試行してください。エラーが続く場合には、Cisco TAC に連絡してください。 |

アイデンティティ インテリジェンス の必要な情報の取得

このタスクでは、ダイナミック ファイアウォール で アイデンティティ インテリジェンス をセットアップするために必要なすべての情報を提供する API クライアントの作成方法について説明します。

すでに API クライアントがあり、次のすべての値がわかっている場合は、この手順をスキップして「」に進むことができます。

-

Client ID

-

API URL

-

トークン URL

-

クライアントのシークレット(Client Secret)

始める前に

ダイナミック ファイアウォール と統合するには、アイデンティティ インテリジェンス で API クライアント統合を作成する必要があります。

API クライアント統合について知っておく必要がある値の中に、クライアントシークレットがあります。これは、API クライアントを作成するときにのみ表示されます。このため、最初に API 統合を作成する必要があります。

API クライアント統合の作成の詳細については、「Public API」を参照してください。

手順

|

ステップ 1 |

アイデンティティ インテリジェンス テナントにログインします。 |

|

ステップ 2 |

|

|

ステップ 3 |

[統合の追加(Add Integration)] をクリックします。 |

|

ステップ 4 |

次のページの [APIクライアント(API Clients)] で、[APIクライアントの追加(Add API Client)] をクリックします。 |

|

ステップ 5 |

[名前(Name)] とオプションの [説明(Description)] を入力します。 |

|

ステップ 6 |

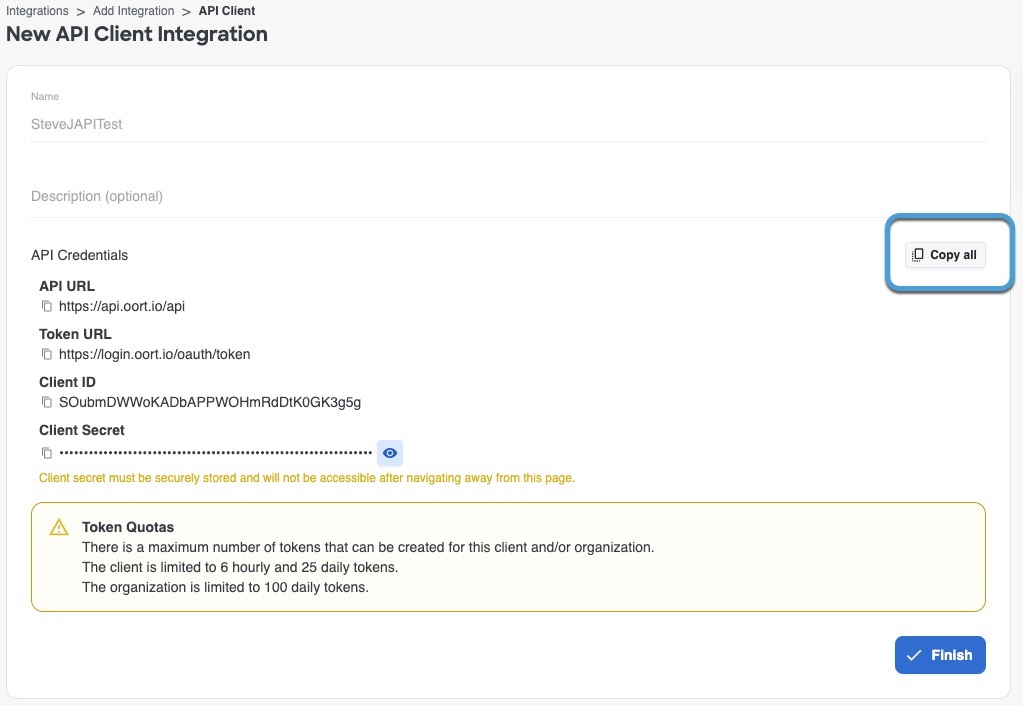

[保存してログイン情報を生成(Save and Generate Credentials)] をクリックします。 次の図は例を示しています。

|

|

ステップ 7 |

次の図に示すように、次のページで [すべてコピー(Copy all)] をクリックします。

|

|

ステップ 8 |

後で使用できるようにログイン情報を保存します。 |

|

ステップ 9 |

[終了(Finish)] をクリックします。 |

ダイナミック ファイアウォール のアイデンティティソースおよびレルムの作成

ダイナミック ファイアウォール を設定する前に、サポートされているアイデンティティレルムとアイデンティティソースを設定する必要があります。

アイデンティティレルムの設定

次のアイデンティティレルムがサポートされています。

-

LDAP レルムまたは Active Directory レルムおよびレルムディレクトリの作成

Microsoft AD のみがサポートされています。LDAP レルムはサポートされていません。

アイデンティティソースの設定

次のアイデンティティソースがサポートされています。

-

オンプレミスの Cisco ISE:Cisco Identity Services Engine(Cisco ISE)のアイデンティティソースの設定方法

-

単一または複数の Cisco ISE クラスター:

ダイナミック ファイアウォール インスタンスを作成します。

このタスクでは、アイデンティティソースと アイデンティティ インテリジェンス 間の関連付けである ダイナミック ファイアウォール の新しいインスタンスを作成する方法について説明します。

始める前に

次のことをすべて行います。

-

「」の説明に従って 動的属性コネクタ を有効にします。

-

アイデンティティソースを作成します。

-

オンプレミスの Cisco ISE:Cisco Identity Services Engine(Cisco ISE)のアイデンティティソースの設定方法

-

単一または複数の Cisco ISE クラスター:

-

手順

|

ステップ 1 |

まだログインしていない場合は、Cisco Secure Firewall Management Center にログインします。 |

||

|

ステップ 2 |

の順にクリックします。 |

||

|

ステップ 3 |

アイデンティティソースの名前の横にある 次の図は例を示しています。

|

||

|

ステップ 4 |

[ダイナミックファイアウォールの作成(Create Dynamic Firewall)] をクリックします。 |

||

|

ステップ 5 |

アイデンティティ インテリジェンス とアイデンティティソースとの関連付け

このタスクでは、ユーザーとデバイスの信頼評価を Cisco Secure Firewall Management Center に提供する アイデンティティ インテリジェンス にアイデンティティソースを関連付ける方法について説明します。

詳細については、『User Trust Level』を参照してください。

始める前に

手順を開始する前に、次の点を確認してください。

-

「ダイナミック ファイアウォール について」に記載されている、アイデンティティレルム、アイデンティティソース、および アイデンティティ インテリジェンス が連携する仕組みを理解している。

-

「ダイナミック ファイアウォール インスタンスを作成します。」で説明されているタスクを完了している。

手順

|

ステップ 1 |

ダイナミック ファイアウォール インスタンスの作成から開始します。 |

|

ステップ 2 |

次のページの左列で、アイデンティティソースをクリックします。右列で [Cisco Identity Intelligence] チェックボックスをオンにして、ユーザーとデバイスのリスクを含むユーザーインテリジェンスを追加します。 次の図は例を示しています。

|

|

ステップ 3 |

[Next] をクリックします。 |

|

ステップ 4 |

アイデンティティ インテリジェンス の設定に進みます。 |

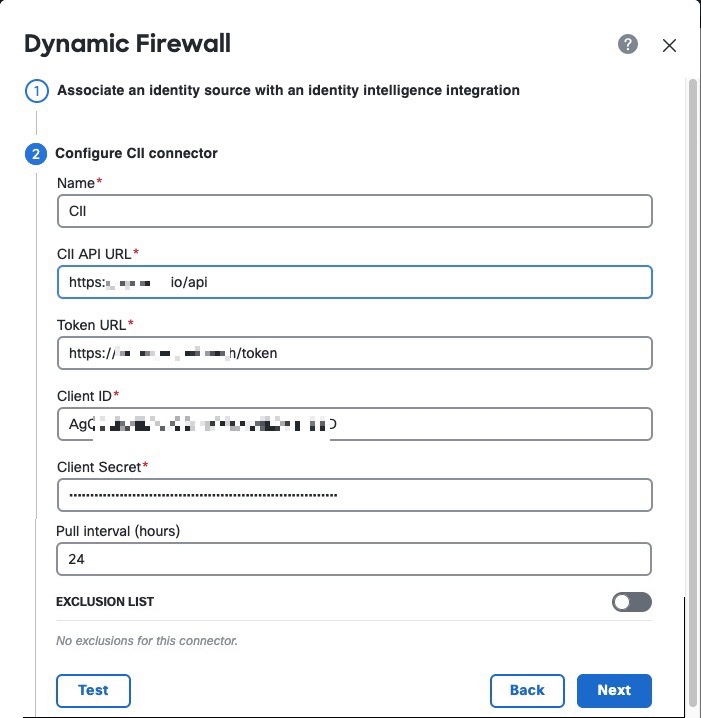

アイデンティティ インテリジェンス の設定

このタスクでは、ユーザーとデバイスのリスクレーティングを Cisco Secure Firewall Management Center に提供する アイデンティティ インテリジェンス にアイデンティティソースを関連付ける方法について説明します。

始める前に

「アイデンティティ インテリジェンス とアイデンティティソースとの関連付け」で説明されているタスクを完了します。

手順

|

ステップ 1 |

「アイデンティティ インテリジェンス とアイデンティティソースとの関連付け」で説明されているタスクを完了します。 |

|

ステップ 2 |

[Cisco Identity Intelligence] チェックボックスをオンにした場合は、「アイデンティティ インテリジェンス の必要な情報の取得」の説明に従って、アイデンティティ インテリジェンス について見つけた情報を入力します。 次の図は例を示しています。

|

|

ステップ 3 |

(オプション)アイデンティティ インテリジェンス に対し、特定のユーザーセットを信頼できるとみなす場合は、[除外リスト(Exclusion List)] を [有効なスライダ(Slider enabled)]( username@domain.com 形式で 1 行に 1 つのユーザー名を入力します。このリストのユーザーは、アイデンティティ インテリジェンス によって信頼できるとみなされます。 |

|

ステップ 4 |

[テスト(Test)] をクリックします。 テストが成功した場合にのみ、次の手順に進みます。 エラーが表示された場合は、アイデンティティ インテリジェンス のすべての値を確認して再試行します。 |

|

ステップ 5 |

[Next] をクリックします。 |

|

ステップ 6 |

システム定義フィルタの表示に進みます。 |

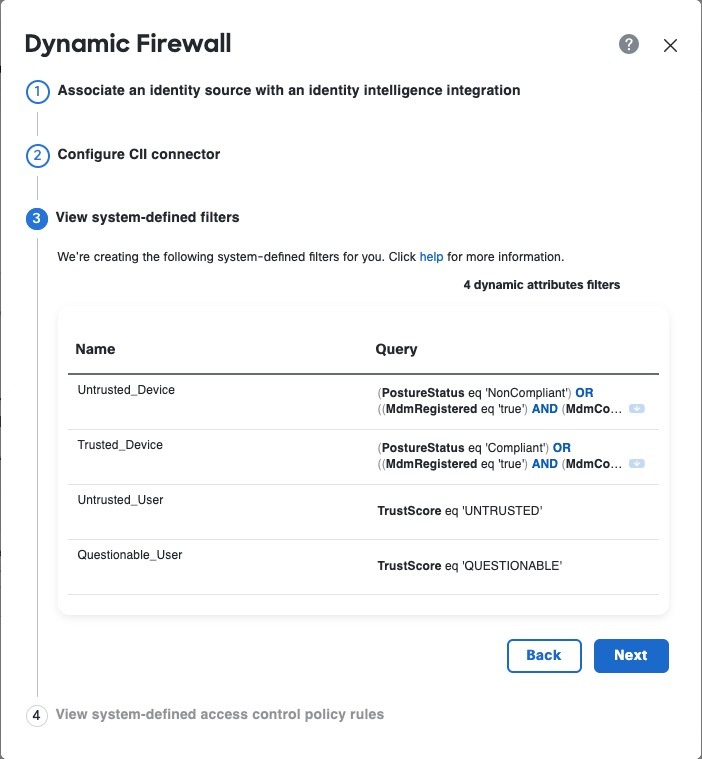

システム定義フィルタの表示

このタスクでは、ユーザーとデバイスのリスクレーティングを Cisco Secure Firewall Management Center に提供する Cisco アイデンティティ インテリジェンス にアイデンティティソースを関連付ける方法について説明します。

始める前に

「アイデンティティ インテリジェンスの設定」を参照してください。

手順

|

ステップ 1 |

次の図に示すように、システムにはシステム定義のダイナミック属性フィルタのセットが表示されます。

|

|

ステップ 2 |

システムが作成したフィルタを表示します。任意の行の |

|

ステップ 3 |

[Next] をクリックします。 |

|

ステップ 4 |

システム定義のアクセス制御ルールの表示に進みます。 |

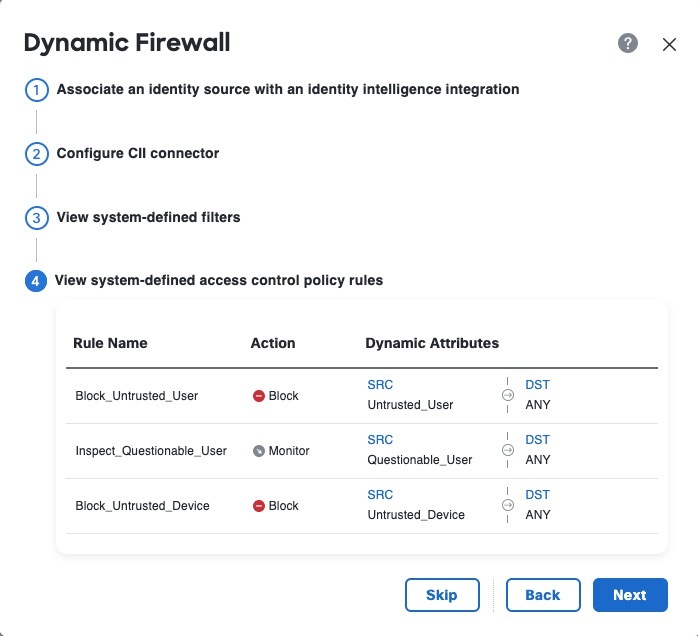

システム定義のアクセス制御ルールの表示

このタスクでは、ダイナミック ファイアウォール によって作成されたアクセス制御ルールについて説明します。

始める前に

システム定義フィルタの表示を参照してください。

手順

|

ステップ 1 |

システムで作成されたアクセス制御ルールを表示します。 次の図は例を示しています。

|

|

ステップ 2 |

次のオプションのいずれかを選択します。

|

|

ステップ 3 |

アクセス制御ルールの作成が成功した場合、 [次へ(Next)] をクリックすると次のページが表示されます。

|

ユーザー除外リストの編集

(オプション)アイデンティティ インテリジェンス に対し、特定のユーザーを信頼できるユーザーとして扱うように指示できます。

始める前に

「ダイナミック ファイアウォール インスタンスを作成します。」の説明に従って ダイナミック ファイアウォール を設定します。

手順

|

ステップ 1 |

まだ Cisco Secure Firewall Management Center にログインしていない場合は、ログインします。 |

|

ステップ 2 |

をクリックします。 |

|

ステップ 3 |

アイデンティティソースの名前の横にある |

|

ステップ 4 |

[CII除外リストの編集(Edit CII Exclusion List)] をクリックします。 次のダイアログボックスが表示されます。

|

|

ステップ 5 |

指定のフィールドに、 各ユーザー名は アイデンティティ インテリジェンス によって信頼できるとみなされます。 |

システム作成のアクセス コントロール ポリシーの表示と編集

このトピックでは、システムで作成されたアクセス制御ルールとアクセス コントロール ポリシーを編集する方法について説明します。最初は、ポリシーはデバイスに関連付けられていませんが、それを使用する場合は、デバイスの追加、ルールの変更、ルールの順序変更、またはルールの削除を行えます。

始める前に

「システム定義のアクセス制御ルールの表示」で説明されている操作を完了させます。

手順

|

ステップ 1 |

まだ Cisco Secure Firewall Management Center にログインしていない場合は、ログインします。 |

|

ステップ 2 |

をクリックします。 |

|

ステップ 3 |

[Dynamic Firewall Policy](または同様の名前)という名前のポリシーの横にある [編集(Edit)]( 次の図に、サンプルのアクセス コントロール ポリシーを示します。

このアクセス コントロール ポリシーでは、疑わしいユーザーを監視するルールセットのみがログに記録されることに注意してください。ロギング設定を調整するには、「アクセス コントロール ポリシーのロギング設定」を参照してください。 |

|

ステップ 4 |

次のいずれかを実行します。

|

![[追加(add)] アイコン](/c/dam/en/us/td/i/400001-500000/480001-490000/487001-488000/487485.jpg)

![[その他(More)] アイコン](/c/dam/en/us/td/i/400001-500000/440001-450000/448001-449000/448310.jpg) )

)![[追加(add)] アイコン](/c/dam/en/us/td/i/400001-500000/480001-490000/485001-486000/485301.jpg)

フィードバック

フィードバック