AWS 上の Catalyst Center を展開するための 3 つの方法は次のとおりです。

-

Cisco Global Launchpad を使用した自動展開、

-

AWS CloudFormation を使用した手動展開、

-

AWS Marketplace を使用した手動展開。

Cisco Global Launchpad を使用した自動展開

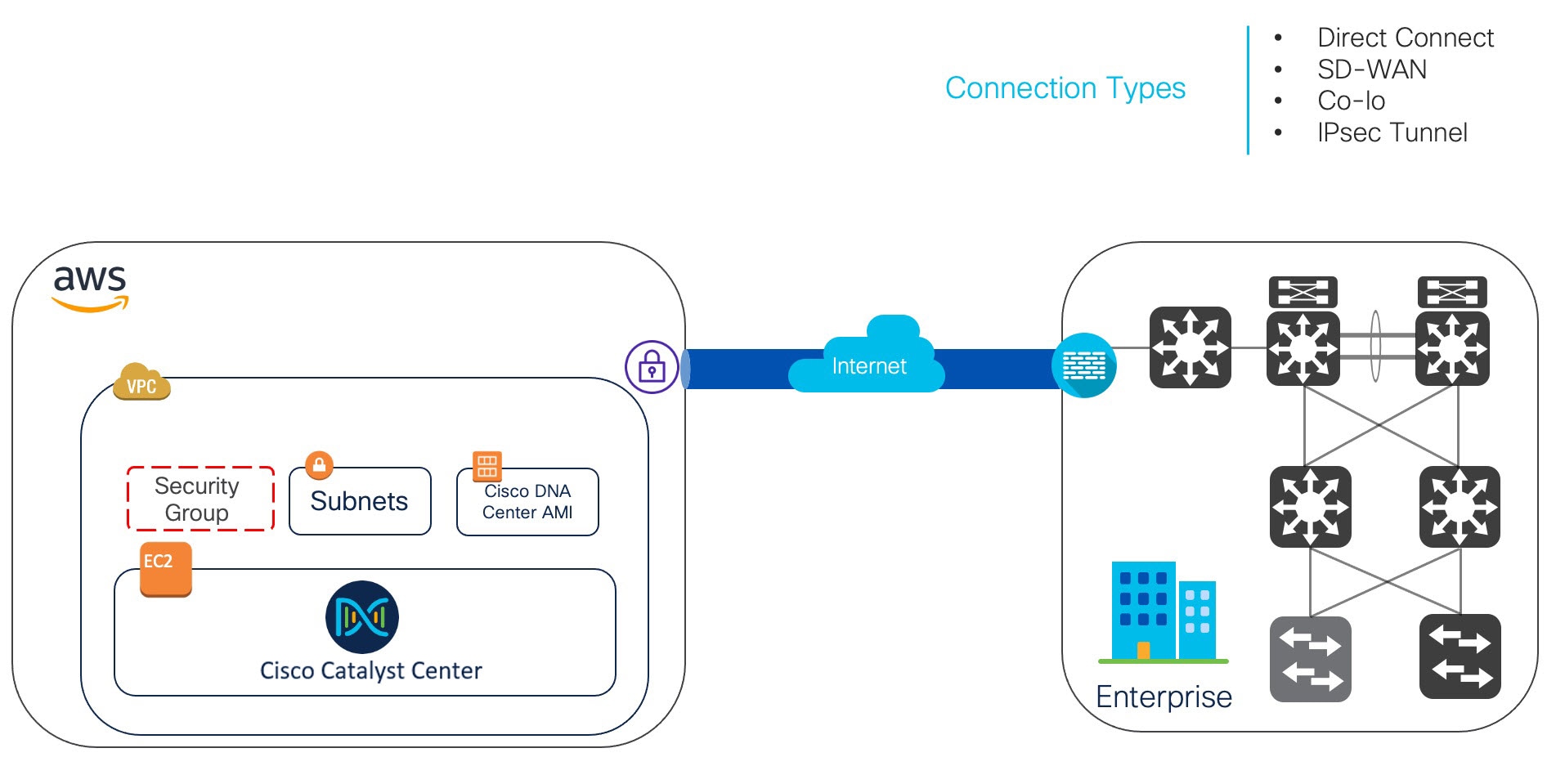

自動展開方式では、Cisco Global Launchpad は AWS 上の Catalyst Center を設定します。これは、AWS クラウド インフラストラクチャに必要なサービスやコンポーネントの作成と管理に役立ちます。たとえば、仮想プライベートクラウド(VPC)、サブネット、セキュリティグループ、IPSec VPN トンネル、およびゲートウェイの作成に役立ちます。このとき、Catalyst Center Amazon Machine Image(AMI) が、指定された設定でサブネット、トランジットゲートウェイ、その他の重要なリソース(モニタリング用の Amazon CloudWatch、ステートストレージ用の Amazon DynamoDB、セキュリティグループなど)とともに、Amazon Elastic Compute Cloud(EC2)として新しい VPC に展開されます。

Cisco Global Launchpad を使用した 2 つの方法が用意されています。これをダウンロードしてローカルマシンにインストールすることも、シスコがホストするサーバーにアクセスすることもできます。どちらの方法を使用するかに関係なく、Cisco Global Launchpad には Catalyst Center 仮想アプライアンス(VA) のインストールと管理に必要なツールが備わっています。

AWS CloudFormation を使用した手動展開

この手動展開方式では、Catalyst Center AMI を AWS に手動で展開します。Cisco Global Launchpad 展開ツールを使用する代わりに、AWS に搭載された展開ツールである AWS CloudFormation を使用します。Catalyst Center の手動設定では、AWS インフラストラクチャを作成し、VPN トンネルを確立して Catalyst Center VA を展開します。

AWS Marketplace を使用した手動展開

この手動展開方式では、Catalyst Center AMI を AWS に手動で展開します。Cisco Global Launchpad 展開ツールを使用する代わりに、AWS 内のオンライン ソフトウェア ストアである AWS Marketplace を使用します。Amazon EC2 起動コンソールを使用してソフトウェアを起動します。次に、AWS インフラストラクチャの作成、VPN トンネルの確立、および Catalyst Center VA の設定を実行して、Catalyst Center を手動展開します。この展開方式では、EC2 を介した起動のみがサポートされていることに注意してください。他の 2 つの起動オプション(Web サイトから起動およびサービスカタログにコピー)はサポートされていません。

展開方法の選び方

AWS の管理経験がほとんどない場合は、自動方式が、最も合理的なインストール支援プロセスになります。AWS の管理に精通していて、既存の VPC がある場合は、インストールプロセスで手動方式を選ぶこともできます。

次の表を参照して、それぞれの方法のメリットとデメリットを考慮してください。

| Cisco Global Launchpad を使用した自動展開

|

AWS CloudFormation を使用した手動展開

|

AWS Marketplace を使用した手動展開

|

-

VPC、サブネット、セキュリティグループ、IPSec VPN トンネル、ゲートウェイなどの AWS インフラストラクチャを AWSAWS アカウントで作成するプロセスがサポートされます。

-

Catalyst Center のインストールが自動的に完了します。

-

VA へのアクセスが提供されます。

-

VA の管理性を備えています。

-

展開にかかる時間は約 1 ~ 1 時間半です。

-

自動アラートは、Amazon CloudWatch ダッシュボードに送信されます。

-

自動クラウドバックアップまたはエンタープライズ ネットワーク ファイル システム(NFS)バックアップを選択できます。

-

AWS 上の Catalyst Center の自動設定ワークフローに手動で変更を加えると、自動展開と競合する可能性があります。

|

-

AWS 上の Catalyst Center を作成するために AWS CloudFormation ファイルが必要です。

-

ユーザーが VPC、サブネット、セキュリティグループなどの AWS インフラストラクチャを AWS アカウントで作成します。

-

ユーザーが VPN トンネルを確立します。

-

ユーザーが Catalyst Center を展開します。

-

展開には数時間から数日かかります。

-

AWS コンソールを使用してモニタリングを手動で設定する必要があります。

-

バックアップには、オンプレミス NFS のみを設定できます。

|

-

AWS 上の Catalyst Center を作成するために AWS CloudFormation ファイルは必要ありません。

-

ユーザーが VPC、サブネット、セキュリティグループなどの AWS インフラストラクチャを AWS アカウントで作成します。

-

ユーザーが VPN トンネルを確立します。

-

ユーザーが Catalyst Center を展開します。

-

展開には数時間から数日かかります。

-

AWS コンソールを使用してモニタリングを手動で設定する必要があります。

-

バックアップには、オンプレミス NFS のみを設定できます。

|

フィードバック

フィードバック