|

[+ Create VA Pod] ボタンが無効になっている。

|

無効になっているボタンにカーソルを合わせると、無効になっている理由の詳細が表示されます。

次の理由により、新しい VA ポッドを作成できない場合があります。

-

VPC サービスクォータの上限数に達している:各リージョンでは、作成できる VPC 数の上限が AWS 管理者によって設定されています。通常、各リージョンは 5 つの VPC を許可し、各 VPC は 1 つの VA ポッドのみをサポートします。ただし正確な数については、AWS 管理者にお問い合わせください。

Cisco Global Launchpad の外部のリソースに使用される VPC も、この制限にカウントされます。たとえば、AWS アカウントに設定された VPC の上限が 5 つで、そのうち 2 つが使用中の場合、そのリージョンでさらに作成できる VA ポッドは最大 3 つになります。

さらに VA ポッドを作成するには、AWS 管理者に上限数の変更を依頼するか、AWS アカウントで既存の VA ポッドまたは VPC の一部を削除します。詳細については、 AWS の Web サイトで『AWS Support User Guide』 の AWS「Creating a service quota increase」[英語] のトピックを参照してください。

-

[Pod deletion in progress]:リージョン内の最後の VA ポッドの削除が進行中です。数分間待機します。その後、新しい VA ポッドの作成を再試行します。

|

|

AMI ID for this region is not available for your account.(このリージョンの AMI IDは、お使いのアカウントでは使用できません。)

|

[+ Create a new VA pod] をクリックすると、Cisco Global Launchpad は選択したリージョンの AMI ID を検証します。

このエラーが発生した場合、検証に失敗しており、このリージョンで新しいポッドを作成できません。Cisco TAC に連絡して、サポートを受けてください。

|

|

Your VPN configuration is invalid. At this step you cannot update it so please delete the instance and create a new one.(VPN

の設定が無効です。このステップでは設定を更新できないため、インスタンスを削除してから新しいインスタンスを作成してください。)

|

VA ポッドを設定する場合、次の VPN ベンダーはサポートされません。

-

Barracuda

-

Sophos

-

Vyatta

-

Zyxel

サポートされていない VPN ベンダーを使用している場合は、[Configure the on-premises tunnel endpoint] ページに次のエラーメッセージが表示されます。

Your VPN configuration is invalid. At this step, you cannot update it,

so please delete the instance and create a new one.

|

|

CustomerGateway with type "ipsec.1", ip-address "xx.xx.xx.xx", and bgp-asn "65000" already exists (RequestToken: f78ad45d-b4f8-d02b-9040-f29e5f5f86cf,

HandlerErrorCode: AlreadyExists)(タイプ「ipsec.1」、IP アドレス「xx.xx.xx.xx」、 bgp-asn「65000」のカスタマーゲートウェイはすでに存在します)

|

失敗した VA ポッドを削除して、新しいポッドを作成します。一度に 1 つの VA ポッドのみを作成するようにしてください。

一度に複数の VA ポッドを作成しようとすると、このエラーが表示される可能性があります。

|

|

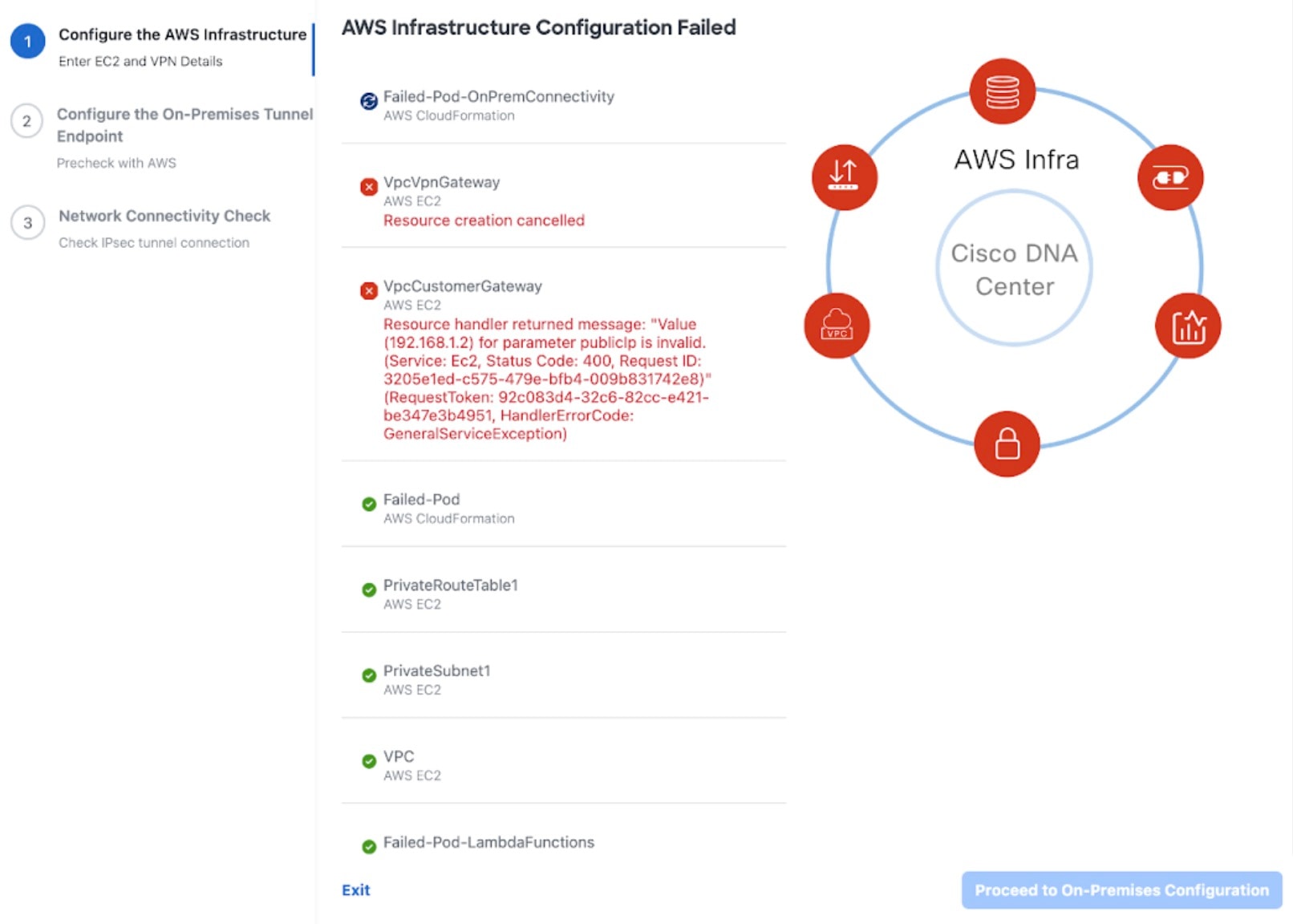

AWS infrastructure failed.

|

[Dashboard] ペインに戻り、新しい VA ポッドを作成します。詳細については、新しい VA ポッドの作成を参照してください。

|

|

AWS configuration fails when editing a VA Pod.

|

AWS コンソールでの手動プロセスが正常に完了したことを確認してください。その後、この手順を再試行してください。問題が解決しない場合は、TAC にご連絡ください。

|

(注)

|

このような競合状態を回避するには、VA ポッドを手動で変更しないことを推奨します。代わりに、すべてのアクションに Cisco Global Launchpad を使用します。

|

|

|

Deleting VA Pod has failed.

|

AWS コンソールでの手動プロセスが正常に完了したことを確認してください。その後、この手順を再試行してください。問題が解決しない場合は、TAC にご連絡ください。

|

(注)

|

このような競合状態を回避するには、VA ポッドを手動で変更しないことを推奨します。代わりに、すべてのアクションに Cisco Global Launchpad を使用します。

|

|

|

The resource you are trying to delete has been modified recently. Please refresh the page get the latest changes and try again.

|

VA ポッドの削除中にこのエラーが発生した場合は、Cisco TAC にご連絡ください。

|

![AWS の [Identity and Access Management (IAM)] ダッシュボードで、ユーザー権限ポリシーを見つけることができます。管理者アクセスポリシーは「AdministratorAccess」と表示されます。](/c/dam/en/us/td/i/400001-500000/470001-480000/470001-471000/470763.jpg)

![$ docker images の出力には、リポジトリ内の Docker イメージのリストと、2.0 から始まる番号を示す [TAG] 列が表示されます。](/c/dam/en/us/td/i/400001-500000/480001-490000/480001-481000/480807.jpg)

![シスコからメールが送信され、[Activate Account] をクリックしてアカウントを有効化するように求められます。](/c/dam/en/us/td/i/400001-500000/470001-480000/471001-472000/471229.jpg)

![デフォルトでは、 Cisco Global Launchpad は左側にナビゲーションウィンドウを表示し、右側に [Dashboard] ペインを表示します。 Dashboard ペインには、リージョンのマップと、選択したリージョン内の VA ポッドに関する情報が表示されます。](/c/dam/en/us/td/i/400001-500000/480001-490000/482001-483000/482513.jpg)

![[Add a VA Pod] ペインには、VA ポッドを作成するために設定する必要があるフィールドが表示されます。ステップ 3 で、Cisco Global Launchpad は IPsec トンネルの接続を確認します。](/c/dam/en/us/td/i/400001-500000/480001-490000/482001-483000/482524.jpg)

![[Transit gateway route tables] ページでは、[Create Association] ボタンが [Associations] ペインの右上隅にあります。](/c/dam/en/us/td/i/400001-500000/460001-470000/469001-470000/469877.jpg)

![[Transit gateway route tables] ページでは、[Create propagation] ボタンが [Propagations] ペインの右上隅にあります。](/c/dam/en/us/td/i/400001-500000/460001-470000/469001-470000/469878.jpg)

![[Dashboard] ペインにはすべてのリージョンのマップが表示され、マップの下に既存の VA ポッドすべてのリストが表示されます。](/c/dam/en/us/td/i/400001-500000/480001-490000/482001-483000/482525.jpg)

![Catalyst Center [Configuration In Progress] ページに、Catalyst Center の詳細と、外側のリングが緑色で内側のリングがオレンジ色の図が表示されます。](/c/dam/en/us/td/i/400001-500000/480001-490000/482001-483000/482520.jpg)

![設定に失敗すると、[Cisco Catalyst Center Configuration In Progress] ウィンドウに「Environment Setup failed」のメッセージと、外側のリングが緑色で内側のリングが赤色の図が表示されます。](/c/dam/en/us/td/i/400001-500000/470001-480000/479001-480000/479672.jpg)

![VA ポッドの TGW アタッチメントが [Modifying] 状態になります。](/c/dam/en/us/td/i/400001-500000/470001-480000/478001-479000/478012.jpg)

フィードバック

フィードバック