Secure Web Applianceでのトラフィックのバイパス

内容

はじめに

このドキュメントでは、Secure Web Appliance(SWA)でトラフィックをバイパスする手順について説明します。

前提条件

要 件

次の項目に関する知識があることが推奨されます。

- SWA管理。

- 基本的なネットワーキングおよびプロキシプロトコル

次のツールをインストールしておくことを推奨します。

- 物理または仮想SWA

- SWAグラフィカルユーザインターフェイス(GUI)への管理アクセス

使用するコンポーネント

このドキュメントの内容は、特定のソフトウェアやハードウェアのバージョンに限定されるものではありません。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

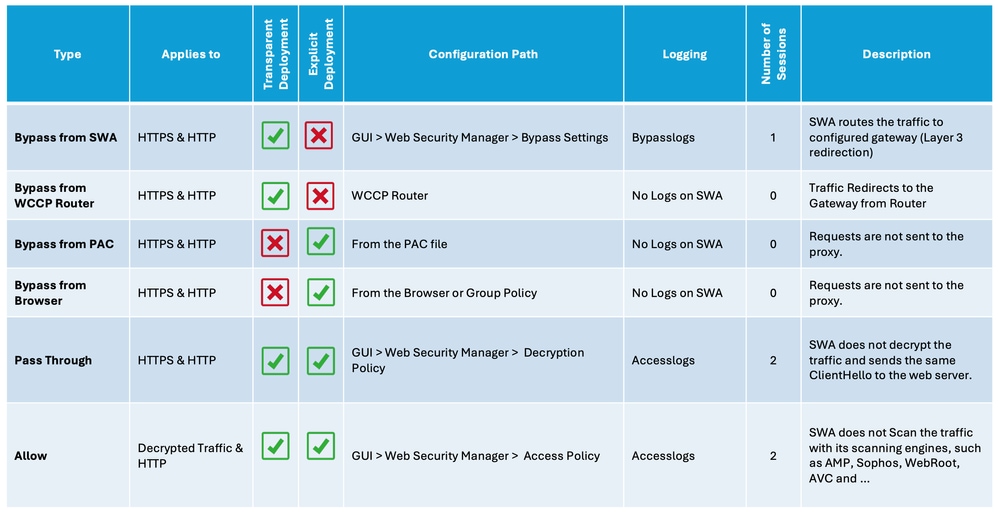

さまざまなタイプのバイパス

SWAでは、トラフィックがSWAに到達するのをバイパスする3つの異なる概念があります。これらは、プロキシの導入(明示的または透過的な導入)によって異なります。また、SWAによる分析とスキャンの対象にもなります。次に、これら3つの概念の概要を示します。

- バイパス:トラフィックがSWAに到達するのを防止する設定。これにより、ネットワークインターフェイスカード(NIC)の使用率が低下し、ユーザとアプライアンス間のセッションが不要になります。

- パススルー:この設定は、SWAによるHTTPSトラフィックの復号化を防止します。それでも、SWAでは、クライアントとSWAの間のセッションと、SWAとWebサーバの間のセッションの2つのセッションが引き続き促進されます。

- Allow:アクセスポリシー内で、HTTPまたは復号化されたトラフィックが、AMP、Sophos、WebRoot、アプリケーションフィルタなどの内部SWAエンジンによる検査をスキップする設定。この場合でも、SWAでは2つのセッションが使用されています。

図 – 比較表

図 – 比較表

導入タイプ別のSWAバイパス手順

バイパスの手順は、プロキシ導入モデルによって異なります。各タイプの概要を次に示します。

- 明示的な導入:クライアントは、トラフィックをプロキシに転送するように手動で設定されます。

- 透過的な導入:ネットワークインフラストラクチャはトラフィックをプロキシに自動的にリダイレクトするため、クライアント側の設定は必要ありません。

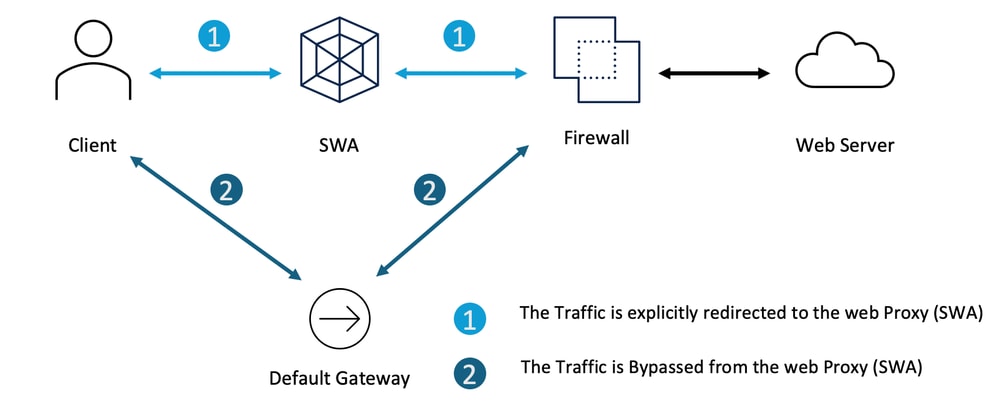

明示的な展開でのトラフィックのバイパス

Explicit Deploymentでトラフィックをバイパスするには、目的のURLのWeb要求をSWAに転送しないようにクライアントを設定する必要があります。このネットワーク図に示すように、一部のトラフィックはファイアウォールまたはデフォルトゲートウェイに直接送信され、SWA(パス番号2)をバイパスします。

イメージ:明示的な導入でのトラフィックのバイパス

イメージ:明示的な導入でのトラフィックのバイパス

明示的なプロキシ導入に応じて、一部のURLをSWAにリダイレクトされないように除外できます。

| 明示的なプロキシ設定 |

SWAに到達するURLを除外する手順 |

PACファイルの設定 |

PACファイルの設定方法に応じて、例外リストを定義し、アクションをDIRECTに設定できます。 プライベートIPアドレスがSWAに到達するのをバイパスするサンプルを次に示します これは、SWAのリダイレクトからwww.cisco.comへのトラフィックをバイパスする例です この例では、cisco.comのすべてのサブドメインをバイパスして、SWAをリダイレクトします |

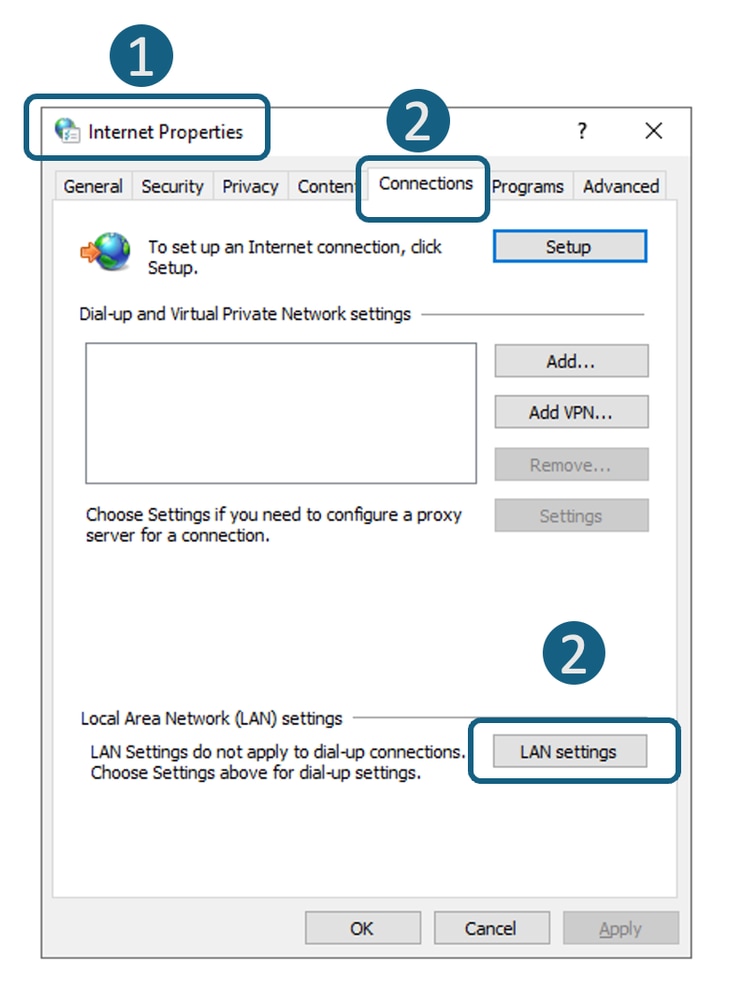

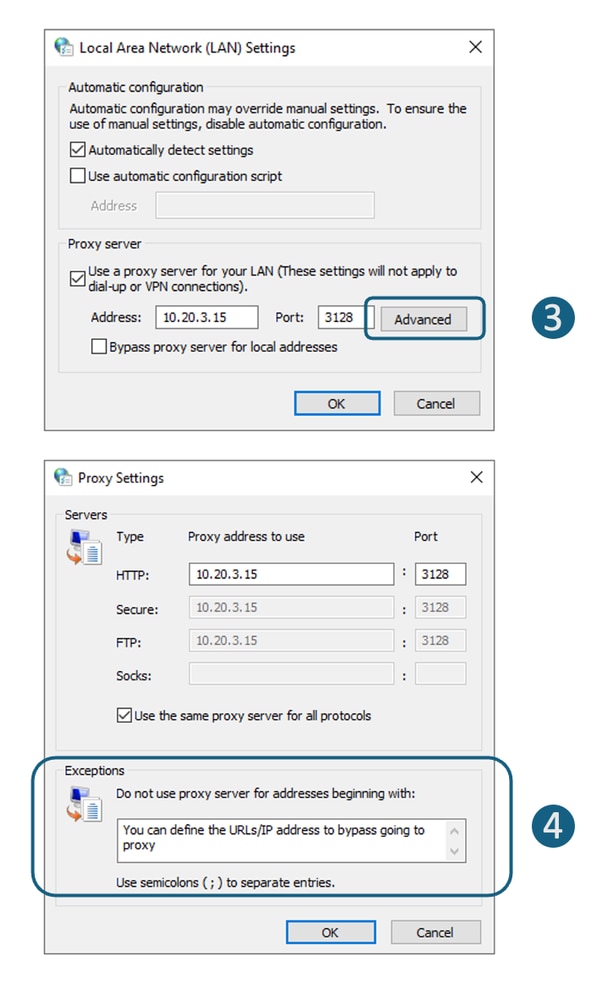

ブラウザの設定(Microsoft Edge、Internet Explorer、Google Chrome) |

ステップ 1:スタートメニューで「インターネットオプション」と入力してEnterキーを押します ステップ 2Connectionsタブに移動し、LAN Settingsをクリックします ステップ 3Advanced ステップ 4「例外」セクションで必要なURLを定義します。

|

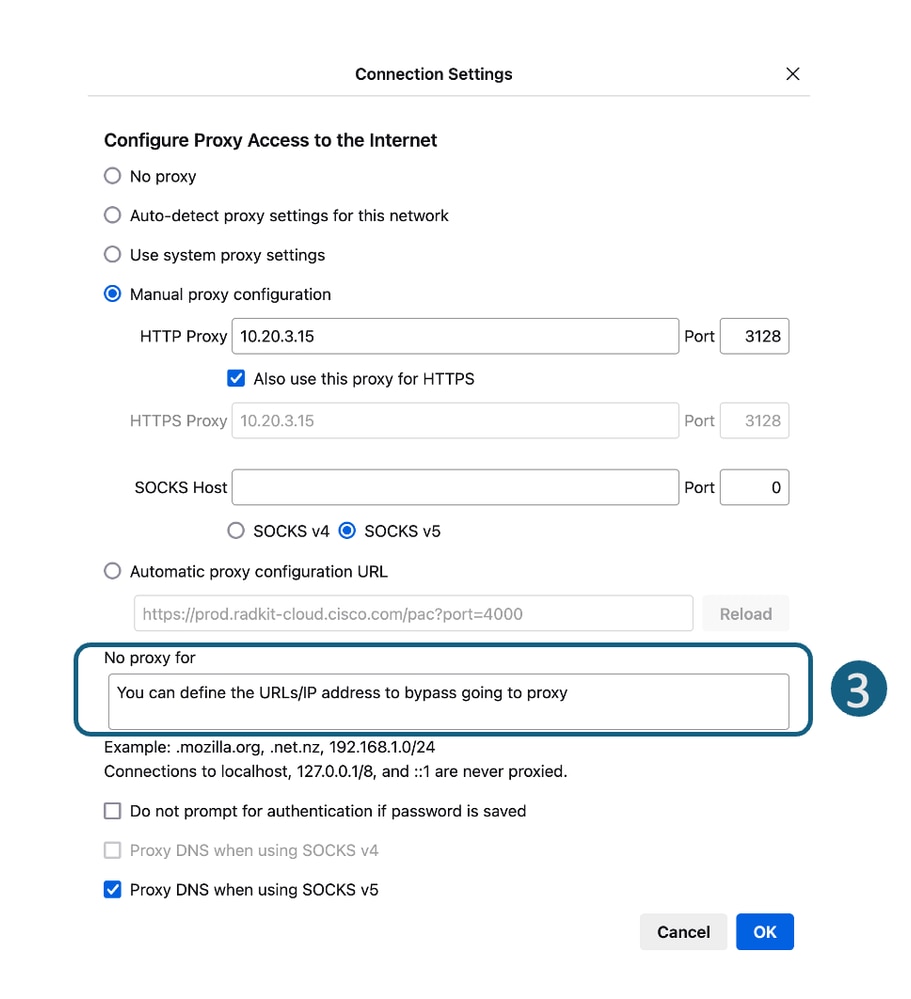

ブラウザ設定(Mozila FireFox) |

ステップ 1:右上隅の3つのバーメニューをクリックし、Settingsを選択します。 ステップ 2検索バーに「proxy」と入力します。 ステップ 3 No Proxy forセクションで必要なURLを定義します。

|

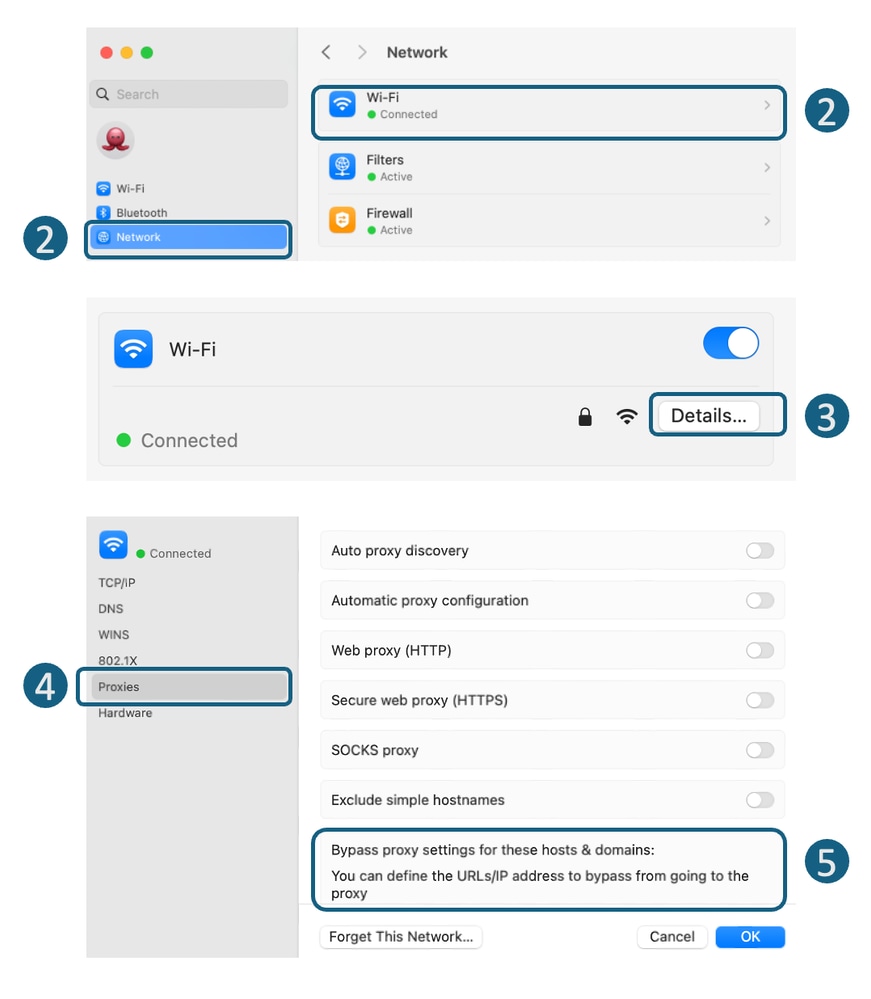

ブラウザの設定(Apple Safari) |

ステップ 1: 左上隅のAppleアイコンをクリックして、System Settingsを選択します。 ステップ 2左側のパネルでNetworkに移動し、インターネットへのアクセスに使用しているネットワークインターフェイスを選択します。 ステップ 3Detailsをクリックします。 ステップ 4 左側のパネルからProxiesを選択します。 ステップ 5 Bypass Proxy Settingsセクションで、必要なURLを定義します。

|

グループポリシーの設定 |

プロキシ設定をプッシュするためのグループポリシーの設定方法に応じて、例外リストを定義できます。 |

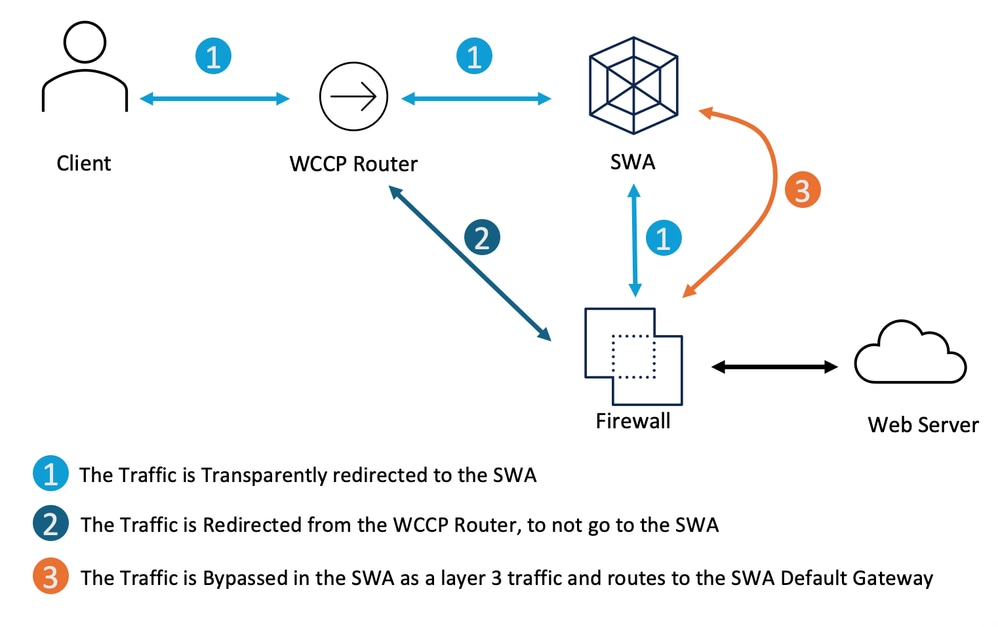

透過的な導入でのトラフィックのバイパス

透過型導入では、WCCPルータまたはSWAバイパス設定を使用してトラフィックをバイパスできます。SWAバイパスはレイヤ3で機能し、トラフィックをデフォルトゲートウェイにルーティングしてアプライアンス全体をバイパスするため、処理と個別のセッションの作成ができなくなります。

イメージ:透過型導入でのトラフィックのバイパス

イメージ:透過型導入でのトラフィックのバイパス

| トラフィックのバイパス透過型プロキシの導入 |

トラフィックがSWAに到達するのをバイパスする手順 |

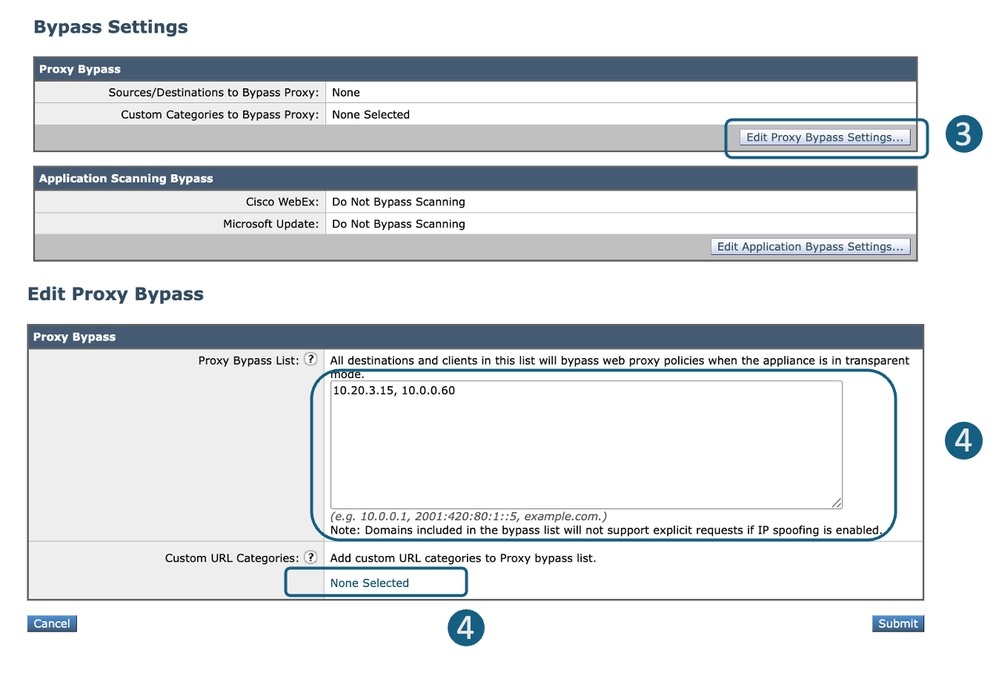

SWAバイパス設定 |

ステップ 1:GUIから、Web Security Managerを選択します。 ステップ 2Bypass Settingsを選択します。 ステップ 3 Edit Proxy Bypass Settingsをクリックします。 ステップ 4 URL、IPアドレスを入力するか、カスタムURLカテゴリをリストに追加できます。 ステップ 5変更を [Submit] して [Commit] します。

|

WCCP/PBRルータからのトラフィックのリダイレクト |

一部のトラフィックをSWAにリダイレクトしないように、WCCPまたはPolicy Based Router(PBR;ポリシーベースルータ)で送信元または宛先のIPアドレスを設定できます。 |

SWAでのパススルーの設定とトラフィックの許可

トラフィックがSWAに到達している場合、プライバシー上の問題が原因でSWAの負荷を軽減するために、一部のURLのトラフィックをSWAで検査しないようにするには、次の手順を使用します。

| 手順 |

手順 |

| ステップ 1:URLのカスタムURLカテゴリを作成します。 |

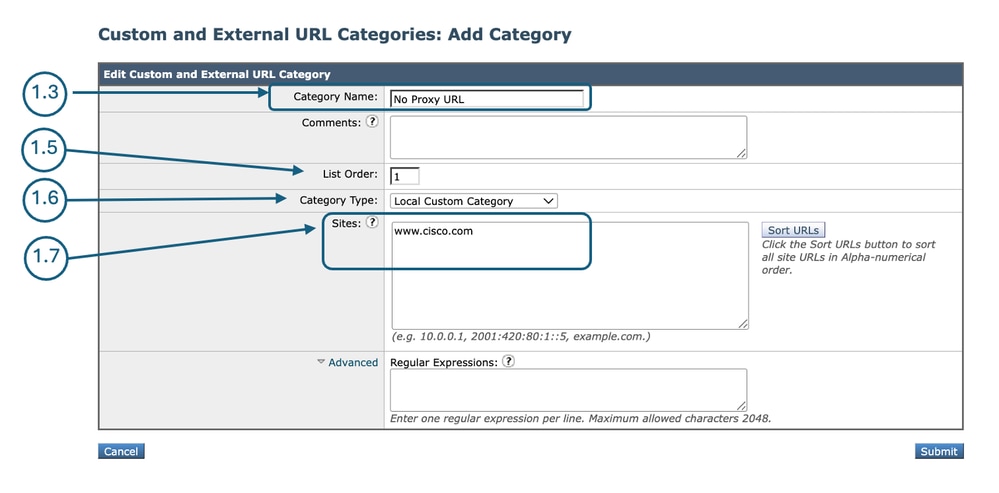

ステップ1.1:GUIから、Web Security Managerを選択し、カスタムおよび外部URLカテゴリをクリックします。 ステップ 1.5:リスト順から、一番上に配置する最初のカテゴリを選択します。 ステップ 1.6:Category Typeドロップダウンリストから、Local Custom Categoryを選択します。 ステップ 1.7: Sitesセクションに目的のURLを追加します。 ステップ 1.8:[Submit] をクリックします。

|

| ステップ 2認証からトラフィックを除外するIDプロファイルを作成します。 |

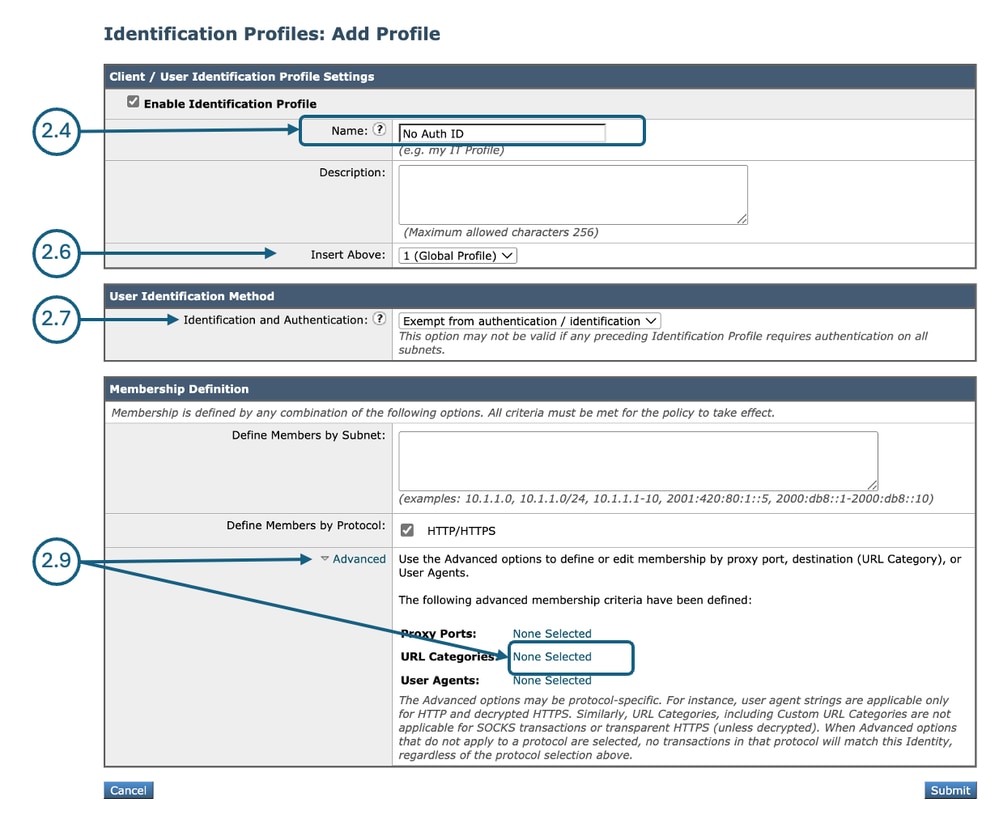

ステップ2.1:GUIから、Web Security Managerを選択し、Identification Profilesをクリックします。 ステップ 2.7: ユーザ識別方法セクションで、認証/識別から免除を選択します。 手順2.8:特定のIPアドレスのトラフィックをパススルーする場合を除き、このフィールドをブランクのままにして、すべてのクライアントIPアドレスを含めます(デフォルトのIPアドレスは使用しない)。 ステップ 2.9:Advancedセクションから、Custom URL Categoriesを選択します。

ステップ 2.10:ステップ1で作成したカスタムURLカテゴリを追加します。 ステップ 2.11:[Done] をクリックします。 ステップ 2.12: [Submit] をクリックします。 |

| ステップ 3トラフィックを通過させる復号化ポリシーを作成します。 |

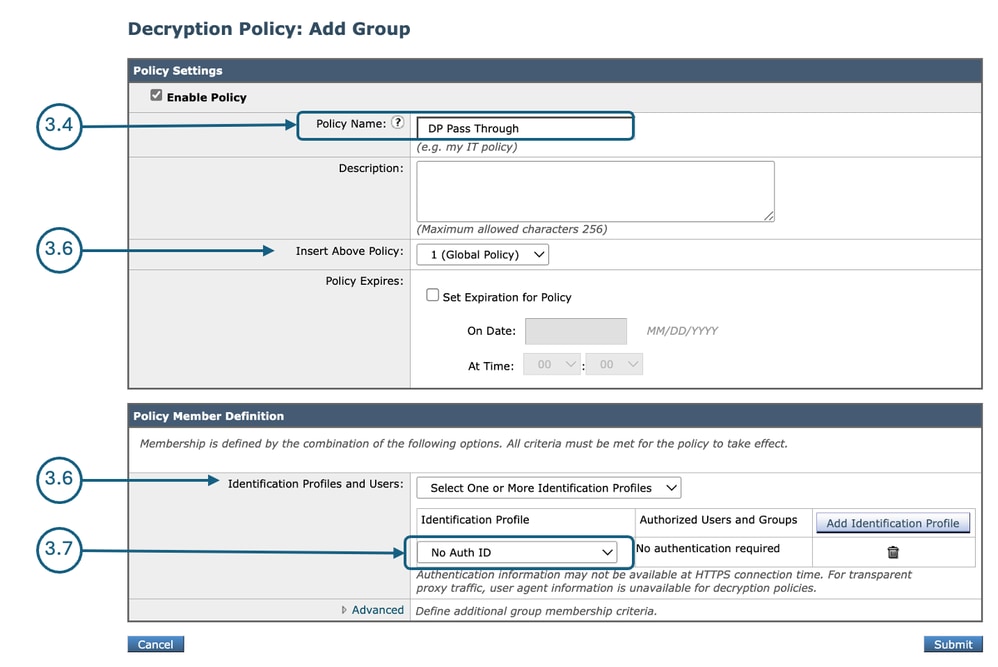

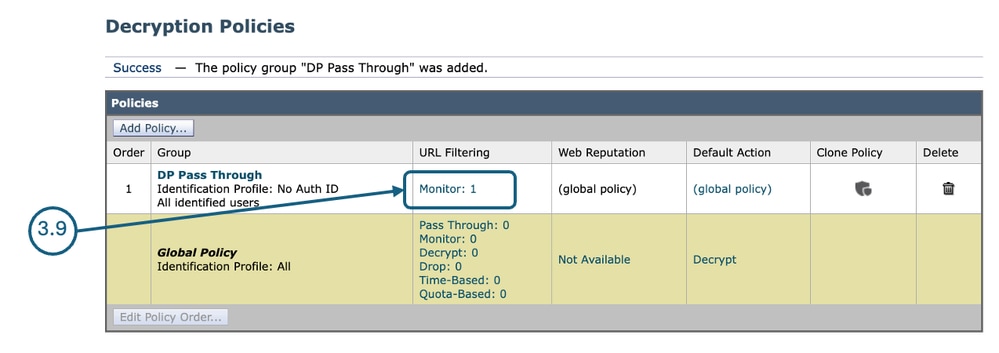

ステップ3.1:GUIから、Web Security Managerを選択し、Decryption Policyをクリックします。 ステップ 3.2: Add Policiesをクリックして、復号ポリシーを追加します。 ステップ3.3:このポリシーを有効にするには、Enable Policyチェックボックスを使用します。 ステップ3.7:IDプロファイルおよびユーザから、ステップ2で作成したIDプロファイルを選択します。 ステップ 3.8:[Submit] をクリックします。

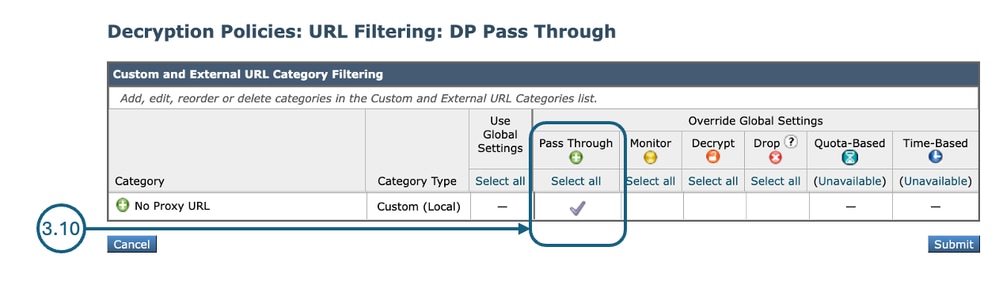

ステップ3.9:復号ポリシーページのURLフィルタリングで、この新しい復号ポリシーに関連付けられているリンクをクリックします。

ステップ3.10:SelectPassスルーには、ステップ1で作成したURLカテゴリのアクションがあります。

ステップ 3.11:[Submit] をクリックします。 |

| ステップ 4Microsoft Updatesトラフィックを許可するアクセスポリシーを作成します。 |

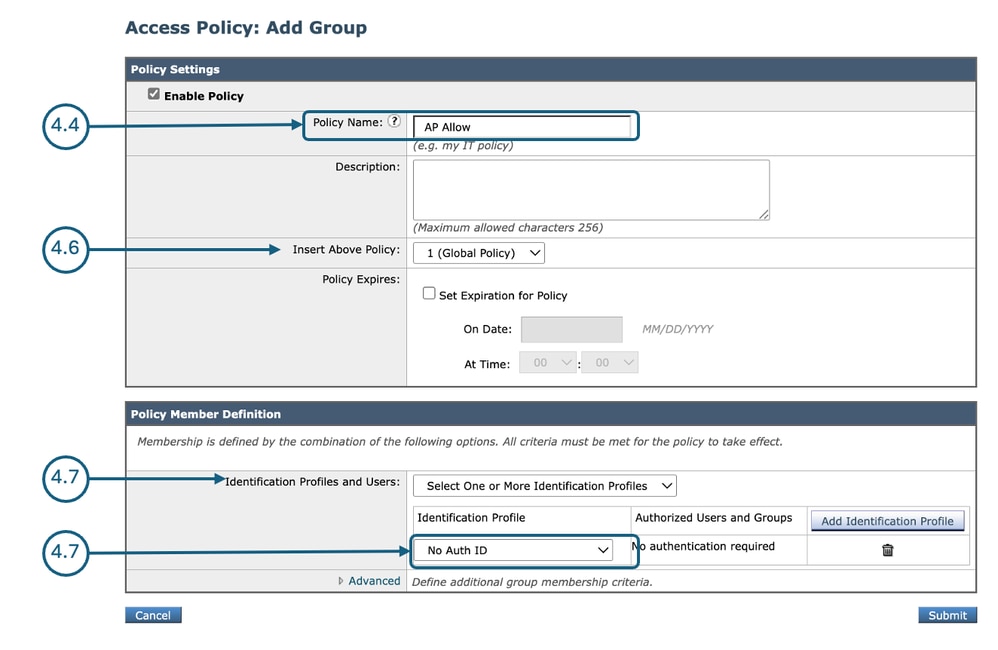

ステップ4.1:GUIから、Web Security Managerを選択し、Access Policyをクリックします。 ステップ 4.2: アクセスポリシーを追加するには、Add Policiesをクリックします。 ステップ4.3:このポリシーを有効にするには、Enable Policyチェックボックスを使用します。 ステップ4.7:Identification Profiles and Usersから、ステップ2で作成したIdentification Profileを選択します。 ステップ 4.8:[Submit] をクリックします。

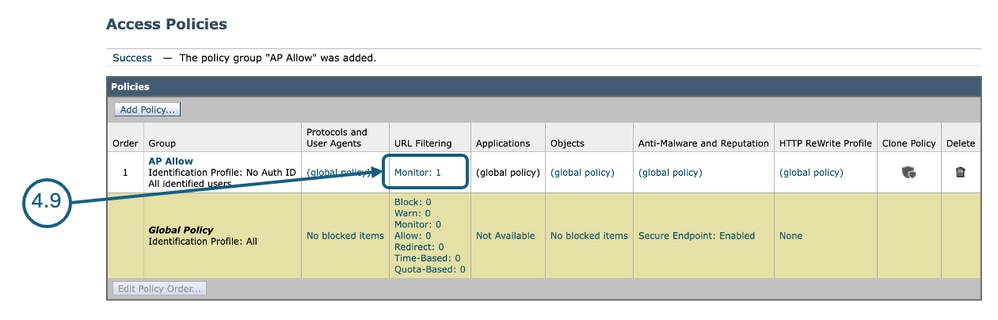

ステップ 4.9: Access PoliciesページのURL Filteringの下で、この新しいアクセスポリシーに関連付けられているリンクをクリックします。

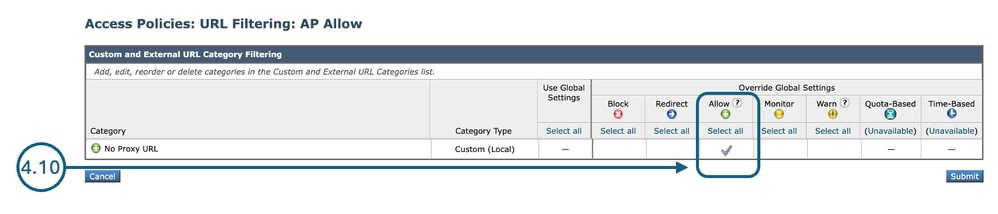

ステップ4.10:Select Allowasは、ステップ1で作成したURLカテゴリ用に作成したカスタムURLカテゴリのアクションです。

ステップ 4.11:[Submit] をクリックします。 ステップ 4.12:変更を確定します。 |

関連情報

- Secure Web ApplianceでのMicrosoft Updatesトラフィックのバイパス

- Secure Web Applianceでの認証のバイパス:シスコ

- AsyncOS 15.0 for Cisco Secure Web Applianceユーザガイド – GD(一般導入) – ポリシーアプリケーションのエンドユーザの分類[Cisco Secure Web Appliance] – シスコ

- Secure Web ApplianceでのカスタムURLカテゴリの設定:シスコ

- Cisco Webセキュリティアプライアンス(WSA)でOffice 365トラフィックを認証および復号化から除外する方法:シスコ

- セキュアなWebアプライアンスのベストプラクティスの使用:シスコ

- Secure Web Applianceでのトラフィックのブロック

- セキュアWebアプライアンスでのアップロードトラフィックのブロック

- SWAでの実行可能ファイルのダウンロードのブロック

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

24-Apr-2026

|

初版 |

フィードバック

フィードバック