Secure Web Applianceでのアップストリームプロキシの設定

はじめに

このドキュメントでは、Secure Web Appliance(SWA)でアップストリームプロキシ(UPSTREAM PROXY)を設定する手順について説明します。

前提条件

要 件

次の項目に関する知識があることが推奨されます。

- SWA管理。

- 基本的なネットワーキングおよびプロキシプロトコル。

次のツールをインストールしておくことを推奨します。

- 物理または仮想SWA

- SWAグラフィカルユーザインターフェイス(GUI)への管理アクセス

- SWAコマンドラインインターフェイス(CLI)への管理アクセス

使用するコンポーネント

このドキュメントの内容は、特定のソフトウェアやハードウェアのバージョンに限定されるものではありません。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

アップストリームプロキシの設定

SWAでアップストリームプロキシを設定するには、次の手順を使用します。

| 手順 |

手順 |

| ステップ1:(オプション)URLに対するカスタムURLカテゴリの作成 |

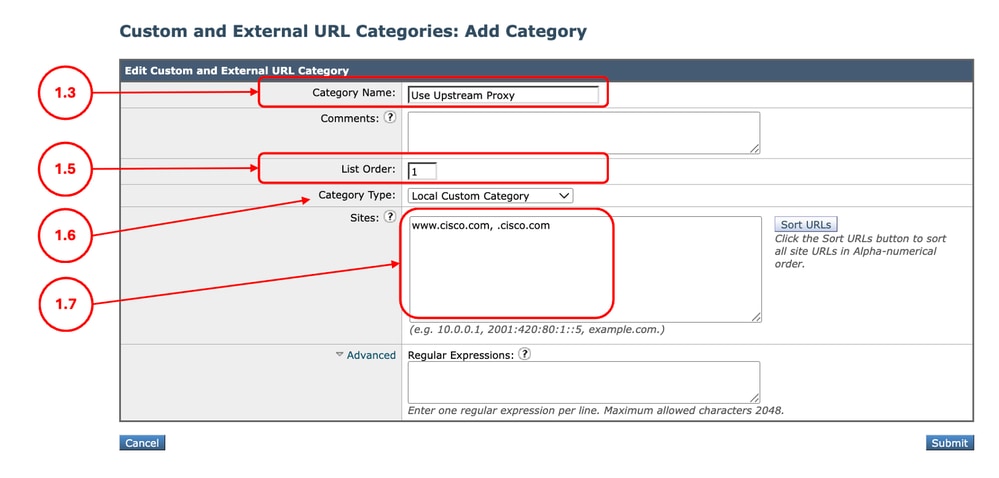

ステップ1.1:GUIから、Web Security Managerを選択し、カスタムおよび外部URLカテゴリをクリックします。 ステップ 1.5:リスト順から、一番上に配置する最初のカテゴリを選択します。 ステップ 1.6:Category Typeドロップダウンリストから、Local Custom Categoryを選択します。 ステップ 1.7: Sitesセクションに必要なURLを追加します。 ステップ 1.8:[Submit] をクリックします。

|

ステップ2:(オプション)アップストリームプロキシを使用するIDプロファイルの作成 |

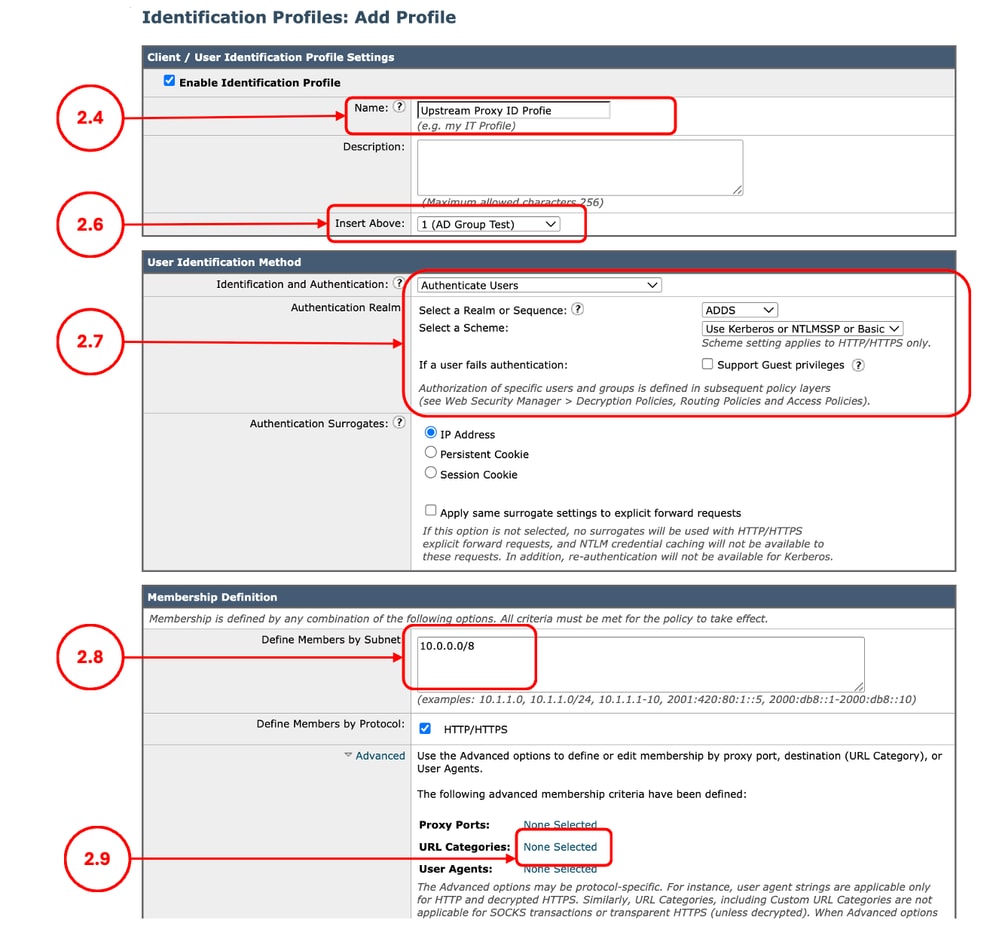

ステップ2.1:GUIから、Web Security Managerを選択し、Identification Profilesをクリックします。 ステップ 2.7: このポリシーに一致するユーザを認証しない場合は、「ユーザ識別方法」セクションで「認証/識別から免除」を選択するか、認証パラメータを設定します。 手順2.8:特定のIPアドレスのトラフィックをパススルーする場合を除き、このフィールドをブランクのままにして、すべてのクライアントIPアドレスを含めます(デフォルトのIPアドレスは使用しない)。 ステップ2.9.(オプション:特定のWebサイトにアクセスする特定のユーザに対してアップストリームプロキシを使用する必要がある場合は、このステップを実行します。) Advancedセクションで、Custom URL Categoriesを選択し、ステップ1で作成したCustom URL Categoryを追加します ステップ 2.10: [Submit] をクリックします。

|

ステップ 3アップストリームプロキシの作成 |

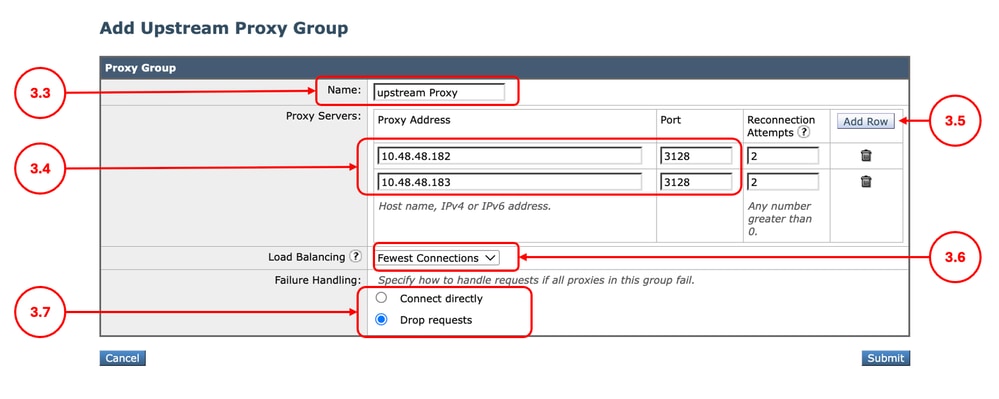

ステップ3.1:GUIから、Networkを選択し、Upstream Proxyをクリックします。 ステップ 3.2: [グループの追加]をクリックします。 ステップ3.3:uniqueNameを割り当てます。 ステップ3.6.(オプション)「ロードバランシング」セクションから複数のアップストリームプロキシを入力した場合は、必要なロードバランシング方式を定義します。

ステップ 3.7: 内部ポリシーに応じて、Failure Handlingオプションを選択します。

ステップ 3.8:[Submit] をクリックします。

|

ステップ4:(オプション)復号化証明書をアップロードします。 |

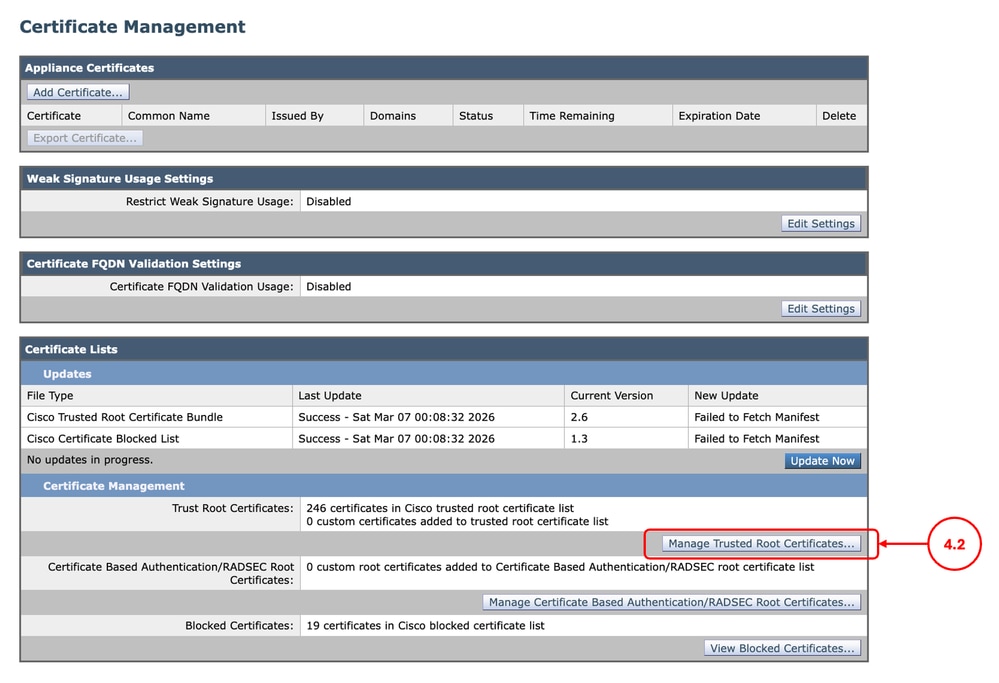

ステップ4.1:GUIから、Networkを選択し、Certificate Managementをクリックします。 ステップ 4.2: Certificate Managementセクションで、Manage Trusted Root Certificatesをクリックします。

ステップ 4.3:送信し、変更を確定します。 |

ステップ 5ルーティングポリシーの設定 |

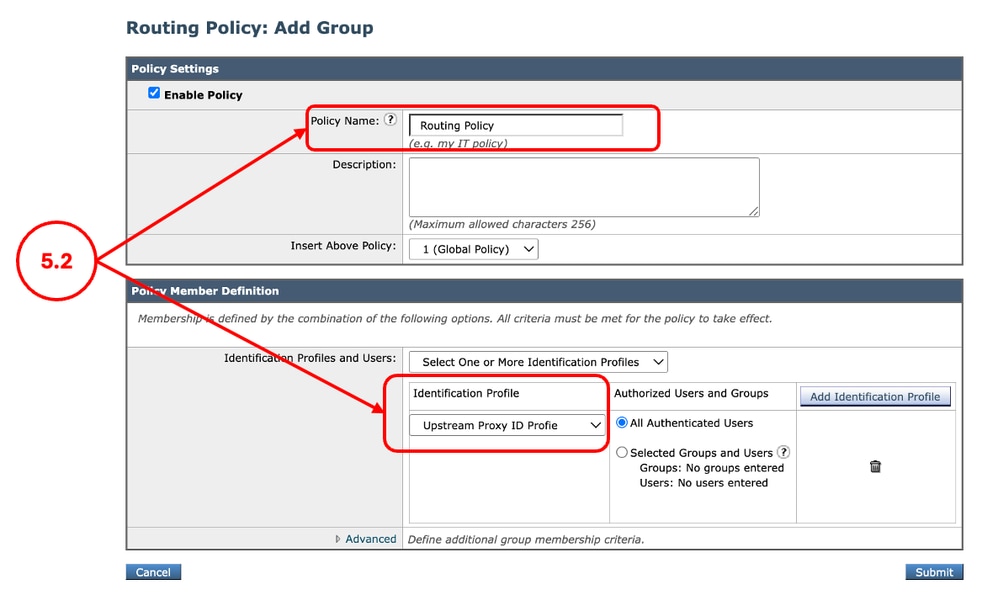

ステップ 5.1: GUIで、Web Security Managerを選択し、Routing Policyをクリックします。 ステップ5.2. (オプション)特定のユーザまたはWebサイトにアップストリームプロキシを使用する場合は、Add Policyをクリックし、ステップ2で作成したIDプロファイルを選択します。

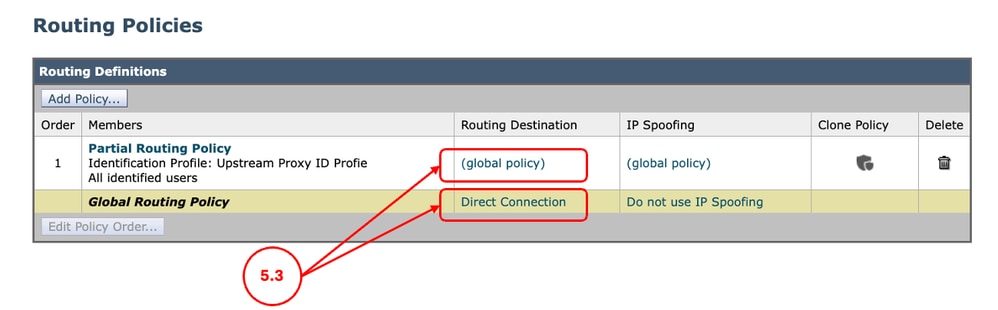

ステップ 5.3:アップストリームプロキシを使用する希望の条件については、Routing Destinationリンクをクリックし、ステップ3で作成したアップストリームプロキシグループを選択します。

ステップ 5.4:変更を [Submit] して [Commit] します。 |

ステップ6:(オプション)アップストリームプロキシ応答しないタイムアウト設定の設定 |

ステップ 6.1: CLIにログインし、advancedproxyconfigを実行します。 ステップ 6.2: MISCELLANEOUSを選択します。 ステップ 6.3: 「Enter minimum idle timeout for checking unresponsive upstream proxy (in seconds). 」が表示されるまでEnterキーを押します。最小時間を設定できます。SWAは以前にSickと宣言されたアップストリームプロキシの再試行を待機します。デフォルト値は 10 秒です。 ステップ 6.4: Enterキーを押して、次の設定に進みます。応答しないアップストリームプロキシをチェックするための最大アイドルタイムアウトを定義する際に、このタイムアウト値に達してから再接続の試行が設定済みの回数を使い果たす(ステップ3)と、SWAはアップストリームプロキシをオフラインであると見なすことに注意してください。 ステップ 6.7: Enterキーを押し続け、ウィザードを終了するまでcommitを実行して変更を保存します。 |

Logging

アクセスログ

アクセスログでは、アップストリームプロキシにルーティングされたトラフィックは、DEFAULT_PARENTとして表示され、その後にアップストリームプロキシの名前が続きます。次に例を示します。

1775659642.780 462 10.20.3.15 TCP_MISS_SSL/200 129 CONNECT tunnel://www.cisco.com:443/ "AMOJARRA\amojarra" DEFAULT_PARENT/10.48.48.182 - DECRYPT_WEBCAT_7-DPurl-Auith-NONE-NONE-NONE-DefaultGroup-NONE <"IW_comp",8.7,1,"-",-,-,-,-,"-",-,-,-,"-",-,-,"-","-",-,-,"IW_comp",-,"-","Computers and Internet","-","Unknown","Unknown","-","-",2.23,0,-,"-","-",-,"-",-,-,"-","-",-,-,"-",-,-> - -Proxylogs

プロキシログから、アップストリームプロキシのヘルスステータスを確認できます。

次に例をいくつか示します。これは、ステップ3で再接続の試行を2回設定しており、2回アップストリームプロキシへの接続が失敗した後で、アップストリームプロキシがdadと宣言され、プロキシプロセスが再起動されるまで、SWAはこのアップストリームプロキシをリストから削除します。

Thu Apr 2 13:52:35 2026 Info: PROX_CONNTRACK : 940 : [15968:0] Peer-upstream 10.48.48.182:3128 was healthy, now sick.

Thu Apr 2 13:52:36 2026 Info: PROX_CONNTRACK : 940 : [15968:0] Peer 10.48.48.182:3128 was sick, now healthy.

...

Thu Apr 2 13:59:37 2026 Info: PROX_CONNTRACK : 60 : [71197:0] Peer 10.48.48.183:3128 remains sick after 2 failures.

Thu Apr 2 13:59:39 2026 Warning: PROX_CONNTRACK : 70 : [71197:0] Peer-upstream 10.48.48.183:3128 declared dead.関連情報

- AsyncOS 15.0 for Cisco Secure Web Applianceユーザガイド

- Secure Web ApplianceでのカスタムURLカテゴリの設定:シスコ

- Cisco Webセキュリティアプライアンス(WSA)でOffice 365トラフィックを認証および復号化から除外する方法:シスコ

- セキュアなWebアプライアンスのベストプラクティスの使用:シスコ

- Secure Web Applianceでのトラフィックのブロック

- セキュアWebアプライアンスでのアップロードトラフィックのブロック

- SWAでの実行可能ファイルのダウンロードのブロック

- Secure Web ApplianceでのMicrosoft Updatesトラフィックのバイパス

- Secure Web Applianceでの認証のバイパス:シスコ

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

28-Apr-2026

|

初版 |

フィードバック

フィードバック