- Cisco Unified SCCP および SIP SRST システム管理者ガイド (全バージョン用)

- はじめに

- Cisco Unified Survivable Remote Site Telephony 機能のロードマップ

- Cisco Unified SRST 機能の概要

- Cisco Unified Enhanced Survivable Remote Site Telephony

- ネットワークの設定

- Cisco Unified SIP SRST 4.1

- SCCP を用いた Cisco Unified IP Phone の設定

- SIP を用いた Cisco Unified IP Phone の設定

- コール処理の設定

- SCCP および SIP のセキュア SRST の設定

- Unified SRST での SIP トランキングの設定

- ボイスメールと Cisco Unified SRST の統合

- ビデオ パラメータの設定

- Cisco Unified SRST のモニタリングとメンテ ナンス

- リダイレクト モードを使用する Cisco Unified SIP SRST 機能の設定

- Cisco Unified SRST をマルチキャスト MOH リ ソースとして使用するための Cisco Unified Communications Manager と Cisco Unified SRST の統合

Cisco Unified SCCP および SIP SRST システム管理者ガイド(全バージョン用)

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2018年2月27日火曜日

章のタイトル: SCCP および SIP のセキュア SRST の設定

- 目次

- セキュア SRST を設定するための前提条件

- セキュア SRST の設定に関する制約事項

- セキュア SRST の設定について

- セキュアな Unified SRST の設定方法

- セキュア通信のための Cisco Unified SRST ルータの準備

- Cisco IOS 証明書サーバでの認証局サーバの設定

- CA サーバに対するセキュアな Cisco Unified SRST ルータの自動登録と認証

- 自動証明書登録の無効化

- 次の作業

- 証明書登録の確認

- セキュアな Cisco Unified SRST ルータでのクレデンシャル サービスの有効化

- クレデンシャル設定のトラブルシューティング

- セキュアな SRST ルータへの電話機の証明書ファイル(PEM 形式)のインポート

- Cisco Unified Communications Manager 4.X.X 以前のバージョン

- Cisco Unified Communications Manager 5.0 以降のバージョン

- Cisco Unified Communications Manager 6.0 以降のバージョン

- Cisco Unified SRST ルータでのインポートされた証明書の認証

- 次の作業

- 例

- セキュアな Cisco Unified SRST ルータへの Cisco UnifiedCommunications Manager の設定

- セキュアな Cisco Unified SRST ルータでの SRST モードの有効化

- セキュア SCCP SRST の設定

- Cisco SRST でのセキュアな SIP コール シグナリングおよび SRTP メディアの設定

- Cisco SRST でセキュアな SIP コール シグナリングおよび SRTP メディアを設定するための前提条件

- Cisco SRST でのセキュアな SIP コール シグナリングおよび SRTP メディアの設定に関する制約事項

- Cisco Unified SIP SRST のセキュア SIP シグナリングおよび SRTP メディアのサポートについて

- Cisco Unified Communications Manager の設定

- 電話の設定

- セキュア SIP SRST の SIP オプションの設定

- SIP SRST セキュリティ ポリシーの設定

- セキュア SIP SRST の SIP ユーザ エージェントの設定

- Cisco Unified SIP SRST の設定例

- セキュア通信のための Cisco Unified SRST ルータの準備

SCCP および SIP のセキュア SRST の設定

目次

セキュア SRST を設定するための前提条件

- セキュア SCCP および SIP SRST でサポートされているセキュア Cisco Unified IP Phone には、認証機関(CA)またはサード パーティ証明書がインストールされている必要があり、暗号化が有効になっている必要があります。CA サーバ認証の詳細については、CA サーバに対するセキュアな Cisco Unified SRST ルータの自動登録と認証を参照してください。

- SRST ルータには、証明書が必要です。この証明書は、サードパーティまたは Cisco IOS 認証局(CA)から生成できます。Cisco IOS CA は、Cisco Unified SRST と同じゲートウェイで実行できます。TLS チャネル(ポート 2445)を介して、Unified SRST ルータと Cisco Unified Communications Manager の間で証明書の自動交換が行われます。ただし、Unified Communications Manager 経由での Unified SRST への電話機証明書交換は、Unified SRST ルータ上では手動でダウンロードする必要があります。

- Cisco Unified Communications Manager の証明書信頼リスト(CTL)が有効になっている必要があります。

セキュア SRST 上の Public Key Infrastructure(PKI)

- 手動または Network Time Protocol(NTP)を使用して、クロックを設定します。クロックを設定することで、Cisco Unified Communications Manager と確実に同期を取ることができます。

- IP HTTP サーバ(Cisco IOS プロセッサ)が有効になっていない場合は ip http server コマンドを使用して有効にします。Public Key Infrastructure(PKI)導入の詳細については、 Cisco IOS 証明書サーバに関する 機能を参照してください。

- 証明書サーバがスタートアップ コンフィギュレーションの一部である場合、起動プロシージャの間に次のメッセージが表示される場合があります。

これらは情報メッセージであり、スタートアップ コンフィギュレーションがまだ完全に解析されていないために証明書サーバの設定を一時的に実行できないことを示します。スタートアップ コンフィギュレーションが破損した場合、これらのメッセージはデバッグに役立ちます。

起動手順の後、 show crypto pki server コマンドを使用して、証明書サーバのステータスを確認できます。

サポートされている Cisco Unified IP Phone、プラットフォーム、およびメモリの要件

- セキュア SRST でサポートされている Cisco Unified IP Phone、ルータ、ネットワーク モジュール、およびコーデックのリストについては、Cisco Unified Survivable Remote Site Telephony の互換性情報に関する機能を参照してください。

- Cisco Unified IP Phone の最大数、電話番号(DN)または仮想音声ポートの最大数、およびメモリ要件に関する最新情報については、 Cisco Unified SRST 12.1 のサポートされるファームウェア、プラットフォーム、メモリ、および音声製品 機能を参照してください。

セキュア SRST の設定に関する制約事項

- 暗号化ソフトウェア機能(「k9」)は、輸出が規制されています。この製品には、輸入、輸出、譲渡、使用を規制する米国またはその他の国の法律の対象となる暗号化機能が含まれています。シスコの暗号化製品を譲渡された第三者は、その暗号化技術の輸入、輸出、配布、および使用を許可されたわけではありません。輸入業者、輸出業者、販売業者、およびユーザは、米国および他の国での法律を順守する責任があります。本製品を使用するにあたっては、関係法令の順守に同意する必要があります。米国および他の国の法律を順守できない場合は、本製品を至急送り返してください。

シスコの暗号化に関連する製品を管理する米国の法律の概要については、次の URL で参照できます。

http://www.cisco.com/wwl/export/crypto/tool/

さらに詳しい情報が必要な場合は、export@cisco.com 宛てに電子メールでお問い合わせください。

- Secure Real-Time Transport Protocol(SRTP)暗号化コールは、Cisco Unified IP Phone エンドポイント間、または Cisco Unified IP Phone からゲートウェイ エンドポイントに対して行われます。IP Phone には、ロック アイコンが表示されます。ロックは、コールの IP レッグのみに対するセキュリティを示します。PSTN レッグのセキュリティは含まれていません。

セキュア SRST の設定について

- セキュア SRST の利点

- Cisco 4000 シリーズ サービス統合型ルータでのセキュア SRST サポート

- 非セキュア SRST での Cisco IP Phone のクリアテキスト フォールバック

- Unified SRST でのシグナリングのセキュリティ(TLS)

- Unified SRST でのメディアのセキュリティ(SRTP)

- Cisco Unified IP Phone へのセキュアな Cisco Unified SRST の確立

- セキュア SRST の認証および暗号化

セキュア SRST の利点

リモート サイトに配置され、ゲートウェイ ルータに接続されているセキュアな Cisco Unified IP Phone は、WAN を使用して Cisco Unified Communications Manager と安全に通信することができます。ただし、WAN リンクまたは Cisco Unified Communications Manager がダウンした場合、リモート電話機からの通信はすべて保護されていない状態になります。この状況に対処するために、ゲートウェイ ルータはセキュア SRST モードで機能できるようになっています。このモードは、WAN リンクまたは Cisco Unified Communications Manager がダウンした場合にアクティブになります。WAN リンクまたは Cisco Unified Communications Manager が回復すると、Cisco Unified Communications Manager は、セキュアなコール処理機能を再開します。

セキュア SRST は、認証、保全性、およびメディア暗号化など、新しい Cisco Unified SRST セキュリティ機能を提供します。認証は、ユーザに対して、通話相手の身元が正しいことを保証します。保全性は、特定のデータがエンティティ間で変更されていないことを保証します。暗号化は機密性を意味します。つまり、対象となる受信者以外の人はデータを読み取れないということです。これらのセキュリティ機能を使用すると、Cisco Unified SRST 音声コールのプライバシーが確保され、音声のセキュリティ侵害や ID 盗難から保護されます。

Cisco 4000 シリーズ サービス統合型ルータでのセキュア SRST サポート

Unified SRST 12.1 と以降のリリースでは、セキュア SIP SRST サポートは、Cisco 4000 シリーズ サービス統合型ルータに導入されました。Unified SRST リリース 12.1 のセキュア SIP SRST 機能の一部として、Transport Layer Security プロトコル(TLS)バージョン 1.2 までを使用するコールにサポートが提供されます。また、TLS 1.2 排他は、Unified SRST リリース 12.1 の一部としてサポートされます。

Cisco IP Phone 7800 シリーズおよび Cisco IP Phone 8800 シリーズは、Cisco 4000 シリーズ サービス統合型ルータ上で設定された Unified セキュア SIP SRST リリース 12.1 でサポートされます。

Cisco 4000 シリーズ サービス統合型ルータ上でサポートされるセキュア SIP SRST の場合、ルータ上で次の技術パッケージのライセンスを有効にする必要があります。

(注![]() ) セキュア SIP SRST の Cisco 4000 シリーズ サービス統合型ルータ上では、SIP 電話機のみがサポートされます。

) セキュア SIP SRST の Cisco 4000 シリーズ サービス統合型ルータ上では、SIP 電話機のみがサポートされます。

セキュア保留音

Unified SRST リリース 12.1 から、セキュア保留音(MOH)のサポートが、シスコ 4000 シリーズ サービス統合型ルータでのセキュア SIP SRST ソリューションの一部として導入されました。保留にされているセキュア SIP コールに対しては、Flash ベースの G.729 および G.711 コーデック形式 MOH ファイルの再生がサポートされています。ライブ MOH とトランスコードされた MOH は、セキュア MOH 機能サポートの一部としてはサポートされません。

(注![]() ) CLI コマンド srtp pass-thru がダイヤルピア音声設定モードで設定されている場合、セキュア MOH は機能しません。

) CLI コマンド srtp pass-thru がダイヤルピア音声設定モードで設定されている場合、セキュア MOH は機能しません。

非セキュア SRST での Cisco IP Phone のクリアテキスト フォールバック

- 12.3(14)T より前の Cisco Unified SRST バージョンでは、セキュアな接続をサポートしたり、セキュリティを有効にしたりすることができませんでした。SRST ルータがフォールバック モードとして SRST を実行できない場合(つまり、Cisco Unified Communications Manager との TLS ハンドシェイクを完了できない場合)、証明書は Cisco IP Phone のコンフィギュレーション ファイルに追加されません。Cisco Unified SRST ルータの証明書がないと、Cisco Unified SRST がフォールバック モードのときに、Cisco Unified IP Phone が保護されていない(クリアテキスト)通信を使用する原因となります。クリアテキスト モードでの検出およびフォールバックの機能は、Cisco Unified IP Phone ファームウェアに組み込まれています。クリアテキスト モードの詳細については、『 Media and Signaling Authentication and Encryption Feature for Cisco IOS MGCP Gateways』を参照してください。

Unified SRST でのシグナリングのセキュリティ(TLS)

SRST ルータおよび TLS プロトコル

Transport Layer Security(TLS)バージョン 1.0 は、Cisco Unified IP Phone、セキュアな Cisco Unified SRST ルータ、および Cisco Unified Communications Manager の間にセキュアな TCP チャネルを提供します。TLS プロセスは、Cisco Unified Communications Manager への登録時に、Cisco Unified IP Phone が TLS 接続を確立することから始まります。Cisco Unified Communications Manager が Cisco Unified SRST にフォールバックするように設定されていると仮定すると、Cisco Unified IP Phone とセキュアな Cisco Unified SRST ルータの間の TLS 接続も確立されます。WAN リンクまたは Cisco Unified Communications Manager で障害が発生すると、コール制御が Cisco Unified SRST ルータに戻ります。

Unified Secure SIP SRST リリース 12.1 から、Transport Layer Security(TLS)バージョン 1.2 までを使用する SIP 間コールのサポートが導入されました。TLS 1.2 排他機能を設定する場合、 sip-ua 設定モードでコマンド transport tcp tls v1.2 を設定する必要があります。セキュア SIP SRST に TLS 1.2 排他を設定する場合、他の TLS バージョンを使用した電話機による登録試行は拒否されます。

セキュア SRST での証明書の操作

Cisco Unified SRST ルータおよび PKI

Cisco Unified SRST ルータと Cisco Unified Communications Manager の間での証明書の転送は、セキュア SRST 機能では必須です。Public Key Infrastructure(PKI)コマンドは、セキュアな Cisco Unified SRST の証明書を生成、インポート、およびエクスポートするために使用されます。表 8-1 に、セキュア SRST 対応の Cisco Unified IP Phone および各電話機に該当する証明書を示します。“その他の関連資料” sectionには、PKI コマンドを使用する証明書の生成、インポート、およびエクスポートに関する情報と設定が記載されています。

(注![]() ) 証明書のテキストは、設定によって異なる場合があります。また、製造元でインストールされる証明書(MIC)をサポートする古い電話機では、CAP-RTP-00X または CAP-SJC-00X が必要になる場合もあります。

) 証明書のテキストは、設定によって異なる場合があります。また、製造元でインストールされる証明書(MIC)をサポートする古い電話機では、CAP-RTP-00X または CAP-SJC-00X が必要になる場合もあります。

(注![]() ) シスコでは、MIC または LSC(ローカルで有効な証明書)の証明書を使用する、Cisco IP Phone 7900 シリーズの電話機メモリを再利用した電話機をサポートしています。

) シスコでは、MIC または LSC(ローカルで有効な証明書)の証明書を使用する、Cisco IP Phone 7900 シリーズの電話機メモリを再利用した電話機をサポートしています。

表 8-1 サポートされている Cisco Unified IP Phone および証明書

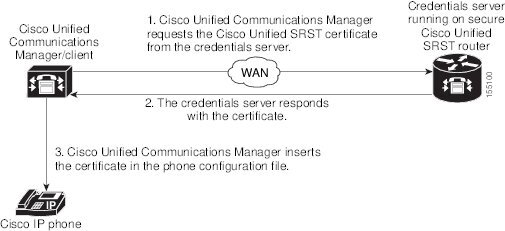

セキュア SRST ルータの Cisco IOS クレデンシャル サーバ

セキュア SRST は、セキュア SRST ルータで実行されるクレデンシャル サーバを導入しています。クライアントである Cisco Unified Communications Manager が TLS チャネルを介して証明書を要求する場合、クレデンシャル サーバは SRST ルータの証明書を Cisco Unified Communications Manager に提供します。Cisco Unified Communications Manager は、Cisco Unified IP Phone コンフィギュレーション ファイルに SRST ルータの証明書を挿入し、電話機にコンフィギュレーション ファイルをダウンロードします。セキュアな Cisco Unified IP Phone は、証明書を使用して、フォールバック操作時に SRST ルータを認証します。クレデンシャル サービスは、デフォルトの TCP ポート 2445 で実行されます。

call-manager-fallback モードでクレデンシャル サーバを設定するには、次の 3 つの Cisco IOS コマンドを使用します。

クレデンシャル サーバの証明書の生成

セキュアな Unified SRST でのクレデンシャル サーバの設定では、「trustpoint <trustpoint name>」設定エントリを完了するために証明書が必要です。

クレデンシャル サーバ用の証明書を生成するには、次の手順を実行します。

- CA サーバに対するセキュアな Cisco Unified SRST ルータの自動登録と認証

- セキュアな Cisco Unified SRST ルータでのクレデンシャル サービスの有効化

- Cisco Unified Communications Manager での SRST フォールバックの設定

証明書が生成されたら、証明書の名前(または IOS のトラストポイントの名前)を「trustpoint」エントリに入力します。

セキュア SRST のクレデンシャル サーバ用のこの証明書は、“Cisco Unified Communications Manager への SRST リファレンスの追加” sectionで要求されたときに Cisco Unified CM にシームレスにエクスポートされます。

CUCM からセキュア SRST への証明書の転送

CUCM からセキュア SRST への証明書の転送の詳細については、“セキュアな SRST ルータへの電話機の証明書ファイル(PEM 形式)のインポート” sectionを参照してください。

Unified SRST でのメディアのセキュリティ(SRTP)

Secure Real-Time Protocol(SRTP)を使用するメディア暗号化により、確実に、サポートされるデバイス間で目的の受信者のみがメディア ストリームを解釈できるようになります。サポートされているのは、音声ストリームだけです。

デバイスが SRTP をサポートしている場合、システムは SRTP 接続を使用します。1 つ以上のデバイスが SRTP をサポートしていない場合は、システムは RTP 接続を使用します。SRTP から RTP へのフォールバックは、セキュアなデバイスからセキュアではないデバイスへの保留音(MOH)の転送などで発生する可能性があります。

(注![]() ) セキュア SRST では、異なるデバイスおよびプロトコルに応じて異なる方法でメディア暗号化キーが処理されます。SCCP を実行しているすべての電話機は、SRST からメディア暗号化キーを取得します。この場合、TLS 暗号化シグナリング チャネルによって電話機へのメディア暗号化キーのダウンロードが保護されます。SIP を実行している電話機は、自身のメディア暗号化キーを生成して保存します。SRST によって導出されたメディア暗号化キーは、暗号化されたシグナリング パス経由で、H.323 用の IPSec で保護されたリンクを介してゲートウェイに安全に送信されます。

) セキュア SRST では、異なるデバイスおよびプロトコルに応じて異なる方法でメディア暗号化キーが処理されます。SCCP を実行しているすべての電話機は、SRST からメディア暗号化キーを取得します。この場合、TLS 暗号化シグナリング チャネルによって電話機へのメディア暗号化キーのダウンロードが保護されます。SIP を実行している電話機は、自身のメディア暗号化キーを生成して保存します。SRST によって導出されたメディア暗号化キーは、暗号化されたシグナリング パス経由で、H.323 用の IPSec で保護されたリンクを介してゲートウェイに安全に送信されます。

警告![]() セキュリティ関連情報が暗号化されずに送信されないために Cisco H.323 ゲートウェイおよび H.323/H.245/H.225 トランクは IPSec 設定に依存しています。したがって、ゲートウェイおよびトランクに SRTP またはシグナリング暗号化を設定する前に、IPSec を設定することを強く推奨します。Cisco Unified SRST は、IPSec が正しく設定されていることを確認しません。IPSec を正しく設定しないと、セキュリティ関連情報が公開される可能性があります。

セキュリティ関連情報が暗号化されずに送信されないために Cisco H.323 ゲートウェイおよび H.323/H.245/H.225 トランクは IPSec 設定に依存しています。したがって、ゲートウェイおよびトランクに SRTP またはシグナリング暗号化を設定する前に、IPSec を設定することを強く推奨します。Cisco Unified SRST は、IPSec が正しく設定されていることを確認しません。IPSec を正しく設定しないと、セキュリティ関連情報が公開される可能性があります。

Cisco Unified IP Phone へのセキュアな Cisco Unified SRST の確立

図 8-1 に、SRST ルータ、Cisco Unified Communications Manager、および Cisco Unified IP Phone のクレデンシャル サーバのインターワーキングを示します。 表 8-2 では、Cisco Unified IP Phone へのセキュア SRST の確立について説明します。

図 8-1 SRST ルータ、Cisco Unified Communications Manager、および Cisco Unified IP Phone のクレデンシャル サーバのインターワーキング

|

|

|

|

Cisco IP Phone は Transport Layer Security(TLS)プロトコル チャネルを開き、Cisco Unified Communications Manager に登録します。 |

Cisco Unified Communications Manager は、セキュアな Cisco Unified SRST ルータの情報および Cisco Unified SRST ルータの証明書を Cisco Unified IP Phone にエクスポートします。電話機は証明書をコンフィギュレーションに保管します。電話機に Cisco Unified SRST 証明書が保管されると、Cisco Unified SRST ルータが安全であると見なされます。図 8-1 を参照してください。 |

|

Cisco Unified IP Phone が「認証済み」または「暗号化済み」として設定されており、Cisco Unified Communications Manager が混合モードに設定されている場合、電話機はコンフィギュレーション ファイルで SRST 証明書を検索します。SRST 証明書が検出されると、デフォルト ポートへのスタンバイ TLS 接続が開きます。デフォルトのポートは Cisco Unified IP Phone TCP ポートに 443 を追記した数字です。つまり、Cisco Unified SRST ルータのポート 2443 です。 |

セカンダリ Cisco Unified Communications Manager が存在しておらず、Cisco Unified SRST がバックアップ デバイスとして設定されていると仮定して、SRST ルータへの接続が自動的に行われます。図 8-1 を参照してください。 Cisco Unified Communications Manager が、セキュア モードである混合モードに設定されている必要があります。 |

|

| WAN に障害が発生した場合、Cisco Unified IP Phone が Cisco Unified SRST 登録を開始します。 |

||

Cisco Unified IP Phone は、セキュア通信を行うためにデフォルト ポートで SRST ルータに登録します。 |

||

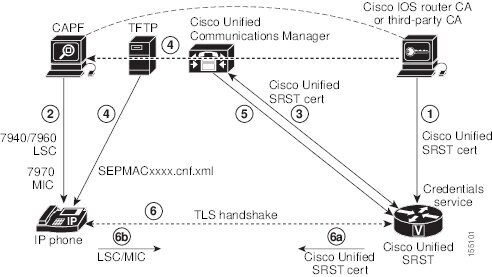

セキュア SRST の認証および暗号化

図 8-2 に、セキュア SRST の認証および暗号化のプロセスを示します。 表 8-3 では、プロセスの内容について説明します。

図 8-2 セキュアな Cisco Unified SRST の認証および暗号化

|

|

|

|---|---|

CA サーバが Cisco IOS ルータ CA またはサードパーティ CA であるかどうかにかかわらず、CA サーバは、デバイスの証明書を SRST ゲートウェイに発行し、クレデンシャル サービスを有効にします。オプションで、Cisco IOS CA サーバを使用して SRST ルータで証明書を独自に生成することもできます。 CA ルータは、認証局プロキシ機能(CAPF)の最終トラストポイントです。CAPF の詳細については、『 Cisco Communications Manager Security Guide』を参照してください。 |

|

CAPF は、サポートされているデバイスがローカルで有効な証明書(LSC)を要求できるプロセスです。CAPF ユーティリティはキー ペアおよび CAPF に特有の証明書を生成して、クラスタ内のすべての Cisco Unified Communications Manager サーバにこの証明書をコピーし、LSC を Cisco Unified IP Phone に提供します。 LSC は、製造元でインストールされる証明書(MIC)を持たない Cisco Unified IP Phone で必要です。Cisco 7970 には MIC が装備されているので、CAPF プロセスを行う必要はありません。 |

|

Cisco Unified Communications Manager はクレデンシャル サーバに SRST 証明書を要求し、クレデンシャル サーバは証明書で応答します。 |

|

Cisco Unified CM はデバイスごとに TFTP プロセスを使用し、Cisco Unified IP Phone の SEPMACxxxx.cnf.xml コンフィギュレーション ファイルに証明書を挿入します。 |

|

Cisco Unified CM は、電話機の証明書情報を含む PEM 形式のファイルを Cisco Unified SRST ルータに提供します。Cisco Unified SRST ルータに PEM ファイルを提供する作業は、手動で行います。詳細については、“セキュア SRST ルータの Cisco IOS クレデンシャル サーバ” sectionを参照してください。 Cisco Unified SRST ルータに PEM ファイルがある場合、Cisco Unified SRST ルータは IP Phone を認証して、TLS ハンドシェイクの際に IP Phone 証明書の発行元を検証できます。 |

|

TLS ハンドシェイクが発生すると、証明書が交換され、Cisco Unified IP Phone と Cisco Unified SRST ルータの間で相互の認証と登録が行われます。 |

|

Cisco Unified SRST ルータは証明書を送信し、電話機はステップ 4 で Cisco Unified CM から受信した証明書に対して証明書を検証します。 |

|

Cisco Unified IP Phone は Cisco Unified SRST ルータに LSC または MIC を提供します。ルータは、ステップ 5 で提供された PEM 形式のファイルを使用して LSC または MIC を検証します。 |

(注![]() ) 電話機とルータの証明書が交換された後、メディアが自動的に暗号化され、SRST ルータとの TLS 接続が確立されます。

) 電話機とルータの証明書が交換された後、メディアが自動的に暗号化され、SRST ルータとの TLS 接続が確立されます。

セキュアな Unified SRST の設定方法

設定に関する次のセクションでは、セキュアな Cisco Unified SRST ルータと Cisco Unified IP Phone が TLS ハンドシェイク時に確実に相互認証を要求できるようにします。TLS ハンドシェイクは、WAN リンク障害の前後いずれにおいても、電話機が Cisco Unified SRST ルータに登録されるときに行われます。

- セキュア通信のための Cisco Unified SRST ルータの準備

- セキュアな Cisco Unified SRST ルータへの Cisco Unified Communications Manager の設定

- セキュアな Cisco Unified SRST ルータでの SRST モードの有効化

- セキュア SCCP SRST の設定

- Cisco SRST でのセキュアな SIP コール シグナリングおよび SRTP メディアの設定

セキュア通信のための Cisco Unified SRST ルータの準備

Cisco IOS 証明書サーバでの認証局サーバの設定

Cisco Unified SRST ルータがセキュア通信を提供するには、ネットワークのデバイス証明書を発行する CA サーバが 1 台必要です。CA サーバは、サードパーティ CA でも、Cisco IOS 証明書サーバから生成されたものでも構いません。

Cisco IOS 証明書サーバは、ネットワークにサードパーティ CA を持たないユーザに対して証明書生成オプションを提供します。Cisco IOS 証明書サーバは、SRST ルータまたは別の Cisco IOS ルータで実行できます。

サードパーティ CA を持っていない場合、CA サーバの有効化および設定手順の詳細については、 Cisco IOS 証明書サーバ のマニュアルを参照してください。次に、設定例を示します。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

証明書サーバを有効にし、証明書サーバ コンフィギュレーション モードを開始します。 (注) 手動で RSA キー ペアを生成した場合、cs-label 引数はキー ペアの名前と一致する必要があります。 証明書サーバの詳細については、 Cisco IOS 証明書サーバ のマニュアルを参照してください。 |

|

database level { minimal | names | complete } |

証明書登録データベースに保管されるデータのタイプを制御します。

(注) complete キーワードを指定すると、大量の情報が生成されます。このキーワードを発行する場合、database url コマンドを使用して、データを保管する外部 TFTP サーバも指定する必要があります。 |

|

|

|

証明書サーバのすべてのデータベース エントリを書き込む場所を指定します。 crypto pki server コマンドを使用して証明書サーバを作成したら、このコマンドを使用して、発行されたすべての証明書の結合リストを指定します。 root-url 引数は、データベース エントリを書き込む場所を指定します。 |

|

|

|

||

|

|

あらゆる要求者に対して証明書が自動的に発行されるようにします。

|

|

|

|

例

Router(config)# crypto pki server srstcaserver

Router(cs-server)# database level complete

Router(cs-server)# database url nvram

Router(cs-server)# issuer-name CN=srstcaserver

% This will cause all certificate requests to be automatically granted.

Are you sure you want to do this? [yes/no]: y

Router(cs-server)# no shutdown

% Once you start the server, you can no longer change some of

Are you sure you want to do this? [yes/no]: y

CA サーバに対するセキュアな Cisco Unified SRST ルータの自動登録と認証

セキュアな Cisco Unified SRST ルータでは、トラストポイントを定義する必要があります。つまり、CA サーバからデバイスの証明書を取得する必要があります。この手順は、証明書の登録と呼ばれます。登録されると、セキュアな Cisco Unified SRST ルータはセキュア SRST ルータとして Cisco Unified Communications Manager に認識されます。

CA サーバにセキュアな Cisco Unified SRST ルータを登録するためのオプションは、自動登録、カット アンド ペースト、および TFTP の 3 つです。CA サーバが Cisco IOS 証明書サーバの場合、自動登録を使用できます。それ以外の場合は、手動の登録が必要です。手動の登録とは、カット アンド ペーストまたは TFTP を指します。

自動登録に対しては、 enrollment url コマンドを使用します。SRST ルータを認証するには、 crypto pki authenticate コマンドを使用します。コマンドの使用手順の詳細については、 証明機関相互運用性コマンドのマニュアルを参照してください。自動登録の例は、 証明書登録拡張 機能で入手できます。“例” sectionに、設定例を示します。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

ルータが使用する CA を宣言し、CA トラストポイント コンフィギュレーション モードを開始します。

|

|

|

|

このトラストポイントに対して名前付きの Rivest, Shamir, and Adelman(RSA)キー ペアを指定するには、トラストポイント コンフィギュレーション モードで rsakeypair コマンドを使用します。 |

|

|

|

|

|

|

|

証明書の失効ステータスをチェックします。 method1 引数は、ルータが証明書の失効ステータスをチェックするために使用する方法です。この作業で使用できる方法は、 none だけです。 none キーワードは、失効チェックが実行されず、証明書が常に承認されることを意味します。 |

|

|

|

||

|

|

||

|

|

例

次の例では、Cisco Unified SRST ルータを自動登録および認証します。

Router(config)# crypto pki trustpoint srstca

Router(ca-trustpoint)# enrollment url http://10.1.1.22

Router(ca-trustpoint)# revocation-check none

Router(config)# crypto pki authenticate srstca

Certificate has the following attributes:

Fingerprint MD5: 4C894B7D 71DBA53F 50C65FD7 75DDBFCA

Fingerprint SHA1: 5C3B6B9E EFA40927 9DF6A826 58DA618A BF39F291

% Do you accept this certificate? [yes/no]: y

Trustpoint CA certificate accepted.

Router(config)# crypto pki enroll srstca

% Start certificate enrollment..

% Create a challenge password. You will need to verbally provide this

password to the CA Administrator in order to revoke your certificate.

For security reasons your password will not be saved in the configuration.

% The fully-qualified domain name in the certificate will be: router.cisco.com

% The subject name in the certificate will be: router.cisco.com

% Include the router serial number in the subject name? [yes/no]: y

% The serial number in the certificate will be: D0B9E79C

% Include an IP address in the subject name? [no]: n

Request certificate from CA? [yes/no]: y

% Certificate request sent to Certificate Authority

% The certificate request fingerprint will be displayed.

% The 'show crypto pki certificate' command will also show the fingerprint.

Sep 29 00:41:55.427: CRYPTO_PKI: Certificate Request Fingerprint MD5: D154FB75

Sep 29 00:41:55.427: CRYPTO_PKI: Certificate Request Fingerprint SHA1: 0573FBB2

98CD1AD0 F37D591A C595252D A17523C1

Sep 29 00:41:57.339: %PKI-6-CERTRET: Certificate received from Certificate Authority

自動証明書登録の無効化

grant auto コマンドを使用すると証明書が発行されます。このコマンドは、“Cisco IOS 証明書サーバでの認証局サーバの設定” sectionに記載されているオプションの作業でアクティブ化されます。

(注![]() ) 証明書が継続的に供与されないように、grant auto コマンドを無効にする必要があります。

) 証明書が継続的に供与されないように、grant auto コマンドを無効にする必要があります。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

||

|

|

次の作業

手動登録の手順については、 証明書手動登録(TFTP およびカット アンド ペースト) 機能を参照してください。

証明書登録の確認

Cisco IOS 証明書サーバを CA として使用した場合、証明書登録を確認するには show running-config コマンドを使用し、CA サーバのステータスを確認するには show crypto pki server コマンドを使用します。

手順の概要

手順の詳細

セキュアな Cisco Unified SRST ルータでのクレデンシャル サービスの有効化

Cisco Unified SRST ルータが独自の証明書を取得したら、Cisco Unified Communications Manager に証明書を提供する必要があります。クレデンシャル サービスを有効にすると、Cisco Unified Communications Manager はセキュアな SRST デバイスの証明書を取得して、Cisco Unified IP Phone のコンフィギュレーション ファイルに保管することができます。

すべての Cisco Unified SRST ルータのクレデンシャル サービスを有効化します。

(注![]() ) セキュリティ上のベスト プラクティスは、コントロール プレーン ポリシングを使用してクレデンシャル サービス ポートを保護することです。コントロール プレーン ポリシングは、ゲートウェイを保護し、トラフィックの負荷が大きいときもパケット転送とプロトコルの状態を維持します。コントロール プレーンの詳細については、コントロール プレーン ポリシングのマニュアルを参照してください。また、“コントロール プレーン ポリシング:例” sectionに設定例を示します。

) セキュリティ上のベスト プラクティスは、コントロール プレーン ポリシングを使用してクレデンシャル サービス ポートを保護することです。コントロール プレーン ポリシングは、ゲートウェイを保護し、トラフィックの負荷が大きいときもパケット転送とプロトコルの状態を維持します。コントロール プレーンの詳細については、コントロール プレーン ポリシングのマニュアルを参照してください。また、“コントロール プレーン ポリシング:例” sectionに設定例を示します。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

Cisco Unified SRST ルータの証明書を Cisco Unified Communications Manager に提供し、クレデンシャル コンフィギュレーション モードを開始します。 |

|

ip source-address ip-address [ port port ] Router(config-credentials)# ip source-address 10.1.1.22 port 2445 |

Cisco Unified SRST ルータが、指定した IP アドレスとポートを介して Cisco Unified Communications Manager からメッセージを受信できるようにします。 |

|

|

|

Cisco Unified SRST ルータの証明書と関連付けるトラストポイントの名前を指定します。 trustpoint-name 引数はトラストポイント名で、SRST デバイスの証明書に対応します。

|

|

|

|

例

Router(config-credentials)# ip source-address 10.1.1.22 port 2445

クレデンシャル設定のトラブルシューティング

次の手順では、クレデンシャル設定を表示するか、Cisco Unified SRST ルータのクレデンシャル設定のデバッグを設定します。

手順の概要

手順の詳細

次のコマンドを使用して、証明書が見つからない(認証しようとする証明書が欠落している)かどうかを表示したり、特定の証明書が照合されたことを表示したりします(したがって、ルータが電話機の認証に使用した証明書がわかります)。

セキュアな SRST ルータへの電話機の証明書ファイル(PEM 形式)のインポート

Cisco Unified Communications Manager 4.X.X 以前のバージョン

Cisco Unified Communications Manager 4.X.X 以前のバージョンを実行しているシステムの場合、セキュアな Cisco Unified SRST ルータは電話機の証明書を取得して、TLS ハンドシェイク時に Cisco Unified IP Phone を認証できるようにする必要があります。Cisco Unified IP Phone が異なると、異なる証明書が使用されます。 表 8-1 に、電話機のタイプごとに必要な証明書を示します。

証明書は、Cisco Unified Communications Manager から Cisco Unified SRST ルータに手動でインポートする必要があります。証明書の数は、Cisco Unified Communications Manager の設定によって異なります。手動の登録とは、カット アンド ペーストまたは TFTP を指します。手動登録の手順については、 証明書手動登録(TFTP およびカット アンド ペースト) 機能を参照してください。各電話機または PEM ファイルに対して、登録手順を繰り返します。

Cisco Unified Communications Manager 4.X.X 以前のバージョンの場合、 Cisco Unified Communications Manager のメニュー バーで、 [プログラム ファイル(Program Files)] > [Cisco] > [証明書(Certificates)] を選択することで、証明書を検索できます。

Windows ワードパッドまたはメモ帳を使用して.0 ファイルを開き、内容を SRST ルータ コンソールにコピー アンド ペーストします。次に、.pem ファイルに対して同じ手順を繰り返します。「-----BEGIN CERTIFICATE-----」と「-----END CERTIFICATE-----」の間に表示されるすべての内容をコピーします。

『Cisco Unified Communications Operating System Administration Guide, Release 6.1(1)』に記載されている認定操作については、http://www.cisco.com/en/US/docs/voice_ip_comm/cucm/cucos/6_1_1/cucos/iptpch6.html を参照してください。

Cisco Unified Communications Manager 5.0 以降のバージョン

Cisco Unified CM 5.0 以降のバージョンを実行しているシステムには、表 8-1 に示されている要件に加えて、4 つの証明書(CAPF、CiscoCA、CiscoManufactureCA、CiscoRootCA2048)が必要です。これらの証明書は、Cisco Unified SRST ルータにコピー アンド ペーストする必要があります。

(注![]() ) CiscoRootCA は、CiscoRoot2048CA とも呼ばれます。

) CiscoRootCA は、CiscoRoot2048CA とも呼ばれます。

前提条件

最後のコンフィギュレーション コマンド( crypto pki authenticate )が次のプロンプトを発行するときに、有効な証明書が必要になります。

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

Cisco Unified CM 5.0 以降のバージョンの場合、次の手順を実行します。

手順 1 Cisco Unified Communications Manager にログインします。

手順 2 [セキュリティ(Security)] > [証明書の管理(Certificate Management)] > [証明書/CTL のダウンロード(Download Certificate/CTL)] に進みます。

手順 3 [信頼証明書のダウンロード(Download Trust Cert)] を選択し、[次へ(Next)] をクリックします。

手順 4 [CAPF 信頼(CAPF-trust)] を選択し、[次へ(Next)] をクリックします。

手順 5 [CiscoCA] を選択し、[次へ(Next)] をクリックします。

手順 8 「-----BEGIN CERTIFICATE-----」と「-----END CERTIFICATE-----」の間に表示されるすべての内容を、後で取得できる場所にコピーします。

手順 9 CiscoManufactureCA、CiscoRootCA2048、および CAPF に対して、ステップ 5 ~ 8 を繰り返します。

Cisco Unified Communications Manager 6.0 以降のバージョン

Cisco Unified Communications Operating System Administration から、[CAPF 信頼(CAPF-trust)] の下にリストされているすべての証明書(Cisco_Manufacturing_CA、Cisco_Root_CA_2048、CAP-RTP-001、CAP-RTP-002、CAPF、CAPF- xxx など)をダウンロードします。また、[CAPF 信頼(CAPF-trust)] の下にはなく [CallManager 信頼(CallManager-trust)] の下にリストされているすべての CAPF- xxx 証明書もダウンロードします。

証明書のダウンロード手順については、適切なバージョンの『 Cisco Unified Communications Operating System Administration Guide 』の「Security」の章を参照してください。

Cisco Unified SRST ルータでのインポートされた証明書の認証

制約事項

仮想 Web サーバを介した Cisco Unified Communications Manager からの HTTP 自動登録は、サポートされていません。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

||

|

|

||

|

|

|

次の作業

Cisco Unified CM の証明書を更新します。適切なバージョンの『 Cisco Unified Communications Manager Security Guide 』の「Configuring a Secure Survivable Remote Site Telephony (SRST) Reference」の章を参照してください。

例

Cisco Unified Communications Manager 4.X.X 以前のバージョンの例

次の例は、Cisco Unified SRST ルータにインポートされた 3 つの証明書(Cisco 7970、7960、PEM)を示しています。

Router(config)# crypto pki trustpoint 7970

Router(ca-trustpoint)# revocation-check none

Router(ca-trustpoint)# enrollment terminal

Router(config)# crypto pki authenticate 7970

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

MIIDqDCCApCgAwIBAgIQNT+yS9cPFKNGwfOprHJWdTANBgkqhkiG9w0BAQUFADAu

MRYwFAYDVQQKEw1DaXNjbyBTeXN0ZW1zMRQwEgYDVQQDEwtDQVAtUlRQLTAwMjAe

Fw0wMzEwMTAyMDE4NDlaFw0yMzEwMTAyMDI3MzdaMC4xFjAUBgNVBAoTDUNpc2Nv

IFN5c3RlbXMxFDASBgNVBAMTC0NBUC1SVFAtMDAyMIIBIDANBgkqhkiG9w0BAQEF

AAOCAQ0AMIIBCAKCAQEAxCZlBK19w/2NZVVvpjCPrpW1cCY7V1q9lhzI85RZZdnQ

2M4CufgIzNa3zYxGJIAYeFfcRECnMB3f5A+x7xNiEuzE87UPvK+7S80uWCY0Uhtl

AVVf5NQgZ3YDNoNXg5MmONb8lT86F55EZyVac0XGne77TSIbIdejrTgYQXGP2MJx

Qhg+ZQlGFDRzbHfM84Duv2Msez+l+SqmqO80kIckqE9Nr3/XCSj1hXZNNVg8D+mv

Hth2P6KZqAKXAAStGRLSZX3jNbS8tveJ3Gi5+sj9+F6KKK2PD0iDwHcRKkcUHb7g

lI++U/5nswjUDIAph715Ds2rn9ehkMGipGLF8kpuCwIBA6OBwzCBwDALBgNVHQ8E

BAMCAYYwDwYDVR0TAQH/BAUwAwEB/zAdBgNVHQ4EFgQUUpIr4ojuLgmKTn5wLFal

mrTUm5YwbwYDVR0fBGgwZjBkoGKgYIYtaHR0cDovL2NhcC1ydHAtMDAyL0NlcnRF

bnJvbGwvQ0FQLVJUUC0wMDIuY3Jshi9maWxlOi8vXFxjYXAtcnRwLTAwMlxDZXJ0

RW5yb2xsXENBUC1SVFAtMDAyLmNybDAQBgkrBgEEAYI3FQEEAwIBADANBgkqhkiG

9w0BAQUFAAOCAQEAVoOM78TaOtHqj7sVL/5u5VChlyvU168f0piJLNWip2vDRihm

E+DlXdwMS5JaqUtuaSd/m/xzxpcRJm4ZRRwPq6VeaiiQGkjFuZEe5jSKiSAK7eHg

tup4HP/ZfKSwPA40DlsGSYsKNMm3OmVOCQUMH02lPkS/eEQ9sIw6QS7uuHN4y4CJ

NPnRbpFRLw06hnStCZHtGpKEHnY213QOy3h/EWhbnp0MZ+hdr20FujSI6G1+L39l

aRjeD708f2fYoz9wnEpZbtn2Kzse3uhU1Ygq1D1x9yuPq388C18HWdmCj4OVTXux

V6Y47H1yv/GJM8FvdgvKlExbGTFnlHpPiaG9tQ==

Certificate has the following attributes:

Fingerprint MD5: F7E150EA 5E6E3AC5 615FC696 66415C9F

Fingerprint SHA1: 1BE2B503 DC72EE28 0C0F6B18 798236D8 D3B18BE6

% Do you accept this certificate? [yes/no]: y

Trustpoint CA certificate accepted.

% Certificate successfully imported

Router(config)# crypto pki trustpoint 7960

Router(ca-trustpoint)# revocation-check none

Router(ca-trustpoint)# enrollment terminal

Router(config)# crypto pki authenticate 7960

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

MIICKDCCAZGgAwIBAgIC8wEwDQYJKoZIhvcNAQEFBQAwQDELMAkGA1UEBhMCVVMx

GjAYBgNVBAoTEUNpc2NvIFN5c3RlbXMgSW5jMRUwEwYDVQQDEwxDQVBGLTdEN0Qw

QzAwHhcNMDQwNzE1MjIzODMyWhcNMTkwNzEyMjIzODMxWjBAMQswCQYDVQQGEwJV

UzEaMBgGA1UEChMRQ2lzY28gU3lzdGVtcyBJbmMxFTATBgNVBAMTDENBUEYtN0Q3

RDBDMDCBnzANBgkqhkiG9w0BAQEFAAOBjQAwgYkCgYEA0hvMOZZ9ENYWme11YGY1

it2rvE3Nk/eqhnv8P9eqB1iqt+fFBeAG0WZ5bO5FetdU+BCmPnddvAeSpsfr3Z+h

x+r58fOEIBRHQLgnDZ+nwYH39uwXcRWWqWwlW147YHjV7M5c/R8T6daCx4B5NBo6

kdQdQNOrV3IP7kQaCShdM/kCAwEAAaMxMC8wDgYDVR0PAQH/BAQDAgKEMB0GA1Ud

JQQWMBQGCCsGAQUFBwMBBggrBgEFBQcDBTANBgkqhkiG9w0BAQUFAAOBgQCaNi6x

sL6M5NlDezpSBO3QmUVyXMfrONV2ysrSwcXzHu0gJ9MSJ8TwiQmVaJ47hSTlF5a8

YVYJ0IdifXbXRo+/EEO7kkmFE8MZta5rM7UWj8bAeR42iqA3RzQaDwuJgNWT9Fhh

GgfuNAlo5h1AikxsvxivmDlLdZyCMoqJJd7B2Q==

Certificate has the following attributes:

Fingerprint MD5: 4B9636DF 0F3BA6B7 5F54BE72 24762DBC

Fingerprint SHA1: A9917775 F86BB37A 5C130ED2 3E528BB8 286E8C2D

% Do you accept this certificate? [yes/no]: y

Trustpoint CA certificate accepted.

% Certificate successfully imported

Router(config)# crypto pki trustpoint PEM

Router(ca-trustpoint)# revocation-check none

Router(ca-trustpoint)# enrollment terminal

Router(ca-trustpoint)# exit

Router(config)# crypto pki authenticate PEM

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

MIIDqDCCApCgAwIBAgIQdhL5YBU9b59OQiAgMrcjVjANBgkqhkiG9w0BAQUFADAu

MRYwFAYDVQQKEw1DaXNjbyBTeXN0ZW1zMRQwEgYDVQQDEwtDQVAtUlRQLTAwMTAe

Fw0wMzAyMDYyMzI3MTNaFw0yMzAyMDYyMzM2MzRaMC4xFjAUBgNVBAoTDUNpc2Nv

IFN5c3RlbXMxFDASBgNVBAMTC0NBUC1SVFAtMDAxMIIBIDANBgkqhkiG9w0BAQEF

AAOCAQ0AMIIBCAKCAQEArFW77Rjem4cJ/7yPLVCauDohwZZ/3qf0sJaWlLeAzBlq

Rj2lFlSij0ddkDtfEEo9VKmBOJsvx6xJlWJiuBwUMDhTRbsuJz+npkaGBXPOXJmN

Vd54qlpc/hQDfWlbrIFkCcYhHws7vwnPsLuy1Kw2L2cP0UXxYghSsx8H4vGqdPFQ

NnYy7aKJ43SvDFt4zn37n8jrvlRuz0x3mdbcBEdHbA825Yo7a8sk12tshMJ/YdMm

vny0pmDNZXmeHjqEgVO3UFUn6GVCO+K1y1dUU1qpYJNYtqLkqj7wgccGjsHdHr3a

U+bw1uLgSGsQnxMWeMaWo8+6hMxwlANPweufgZMaywIBA6OBwzCBwDALBgNVHQ8E

BAMCAYYwDwYDVR0TAQH/BAUwAwEB/zAdBgNVHQ4EFgQU6Rexgscfz6ypG270qSac

cK4FoJowbwYDVR0fBGgwZjBkoGKgYIYtaHR0cDovL2NhcC1ydHAtMDAxL0NlcnRF

bnJvbGwvQ0FQLVJUUC0wMDEuY3Jshi9maWxlOi8vXFxjYXAtcnRwLTAwMVxDZXJ0

RW5yb2xsXENBUC1SVFAtMDAxLmNybDAQBgkrBgEEAYI3FQEEAwIBADANBgkqhkiG

9w0BAQUFAAOCAQEAq2T96/YMMtw2Dw4QX+F1+g1XSrUCrNyjx7vtFaRDHyB+kobw

dwkpohfkzfTyYpJELzV1r+kMRoyuZ7oIqqccEroMDnnmeApc+BRGbDJqS1Zzk4OA

c6Ea7fm53nQRlcSPmUVLjDBzKYDNbnEjizptaIC5fgB/S9S6C1q0YpTZFn5tjUjy

WXzeYSXPrcxb0UH7IQJ1ogpONAAUKLoPaZU7tVDSH3hD4+VjmLyysaLUhksGFrrN

phzZrsVVilK17qpqCPllKLGAS4fSbkruq3r/6S/SpXS6/gAoljBKixP7ZW2PxgCU

1aU9cURLPO95NDOFN3jBk3Sips7cVidcogowPQ==

Certificate has the following attributes:

Fingerprint MD5: 233C8E33 8632EA4E 76D79FEB FFB061C6

Fingerprint SHA1: F7B40B94 5831D2AB 447AB8F2 25990732 227631BE

% Do you accept this certificate? [yes/no]: y

Trustpoint CA certificate accepted.

% Certificate successfully imported

Use the show crypto pki trustpoint status command to show that enrollment has succeeded and that five CA certificates were granted. The five certificates include the three certificates just entered and the CA server certificate and the SRST router certificate.

Router# show crypto pki trustpoint status

Issuing CA certificate configured:

cn=CAP-RTP-002,o=Cisco Systems

Fingerprint MD5: F7E150EA 5E6E3AC5 615FC696 66415C9F

Fingerprint SHA1: 1BE2B503 DC72EE28 0C0F6B18 798236D8 D3B18BE6

Keys generated............. Yes (General Purpose)

Issuing CA authenticated....... Yes

Certificate request(s)..... None

Issuing CA certificate configured:

cn=CAPF-508A3754,o=Cisco Systems Inc,c=US

Fingerprint MD5: 6BAE18C2 0BCE391E DAE2FE4C 5810F576

Fingerprint SHA1: B7735A2E 3A5C274F C311D7F1 3BE89942 355102DE

Keys generated............. Yes (General Purpose)

Issuing CA authenticated....... Yes

Certificate request(s)..... None

Issuing CA certificate configured:

cn=CAP-RTP-001,o=Cisco Systems

Fingerprint MD5: 233C8E33 8632EA4E 76D79FEB FFB061C6

Fingerprint SHA1: F7B40B94 5831D2AB 447AB8F2 25990732 227631BE

Keys generated............. Yes (General Purpose)

Issuing CA authenticated....... Yes

Certificate request(s)..... None

Issuing CA certificate configured:

Fingerprint MD5: 6AF5B084 79C93F2B 76CC8FE6 8781AF5E

Fingerprint SHA1: 47D30503 38FF1524 711448B4 9763FAF6 3A8E7DCF

Keys generated............. Yes (General Purpose)

Issuing CA authenticated....... Yes

Certificate request(s)..... None

Issuing CA certificate configured:

Fingerprint MD5: 6AF5B084 79C93F2B 76CC8FE6 8781AF5E

Fingerprint SHA1: 47D30503 38FF1524 711448B4 9763FAF6 3A8E7DCF

Router General Purpose certificate configured:

serialNumber=F3246544+hostname=c2611XM-sSRST.cisco.com

Fingerprint: 35471295 1C907EC1 45B347BC 7A9C4B86

Keys generated............. Yes (General Purpose)

Cisco Unified Communications Manager 5.0 以降のバージョンの例

次の例は、Cisco Unified Communications Manager 5.0 を実行するシステムに必要な 4 つの証明書(CAPF、CiscoCA、CiscoManufactureCA、および CiscoRootCA2048)の設定を示します。

Router(config)# crypto pki trustpoint CAPF

Router(ca-trustpoint)# revocation-check none

Router(ca-trustpoint)# enrollment terminal

Router(config)# crypto pki authenticate CAPF

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself MIICKjCCAZOgAwIBAgIC8wEwDQYJKoZIhvcNAQEFBQAwQTELMAkGA1UEBhMCVVMx GjAYBgNVBAoTEUNpc2NvIFN5c3RlbXMgSW5jMRYwFAYDVQQDEw1DQVBGLTU4RUFE MkQyMB4XDTA2MDMwMTIxMjc1MloXDTIxMDIyNTIxMjc1MVowQTELMAkGA1UEBhMC VVMxGjAYBgNVBAoTEUNpc2NvIFN5c3RlbXMgSW5jMRYwFAYDVQQDEw1DQVBGLTU4 RUFEMkQyMIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQC99KgZT94qhozw4bOB f8Z0tYwT2l4L++mC64O3s3AshDi8xe8Y8sN/f/ZKRRhNIxBlK4SWafXnHKJBqKZn WtSgkRjJ3Dh0XtqcWYt8VS2sC69g8sX09lskKl3m+TpWsr2T/mDXv6CceaKN+mch gcrrnNo8kamOOIG8OsQc4L6XzQIDAQABozEwLzAOBgNVHQ8BAf8EBAMCAoQwHQYD

Certificate has the following attributes:

Fingerprint MD5: 1951DJ4E 76D79FEB FFB061C6 233C8E33

Fingerprint SHA1: 222891BE Z7B89B94 447AB8F2 5831D2AB 25990732

% Do you accept this certificate? [yes/no]: y

Trustpoint CA certificate accepted.

% Certificate successfully imported

Router(config)# crypto pki trustpoint CiscoCA

Router(ca-trustpoint)# revocation-check none

Router(ca-trustpoint)# enrollment terminal

Router(config)# crypto pki authenticate CiscoCA

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

MIIDqDCCApCgAwIBAgIQdhL5YBU9b59OQiAgMrcjVjANBgkqhkiG9w0BAQUFADAu MRYwFAYDVQQKEw1DaXNjbyBTeXN0ZW1zMRQwEgYDVQQDEwtDQVAtUlRQLTAwMTAe Vd54qlpc/hQDfWlbrIFkCcYhHws7vwnPsLuy1Kw2L2cP0UXxYghSsx8H4vGqdPFQ NnYy7aKJ43SvDFt4zn37n8jrvlRuz0x3mdbcBEdHbA825Yo7a8sk12tshMJ/YdMm vny0pmDNZXmeHjqEgVO3UFUn6GVCO+K1y1dUU1qpYJNYtqLkqj7wgccGjsHdHr3a U+bw1uLgSGsQnxMWeMaWo8+6hMxwlANPweufgZMaywIBA6OBwzCBwDALBgNVHQ8E c6Ea7fm53nQRlcSPmUVLjDBzKYDNbnEjizptaIC5fgB/S9S6C1q0YpTZFn5tjUjy WXzeYSXPrcxb0UH7IQJ1ogpONAAUKLoPaZU7tVDSH3hD4+VjmLyysaLUhksGFrrN phzZrsVVilK17qpqCPllKLGAS4fSbkruq3r/6S/SpXS6/gAoljBKixP7ZW2PxgCU 1aU9cURLPO95NDOFN3jBk3Sips7cVidcogowPQ==

Certificate has the following attributes:

Fingerprint MD5: 21956CBR 4B9706DF 0F3BA6B7 7P54AZ72

Fingerprint SHA1: A9917775 F86BB37A 7H130ED2 3E528BB8 286E8C2D

% Do you accept this certificate? [yes/no]: y

Trustpoint CA certificate accepted.

% Certificate successfully imported

Router(config)# crypto pki trustpoint CiscoManufactureCA

Router(ca-trustpoint)# revocation-check none

Router(ca-trustpoint)# enrollment terminal

Router(config)# crypto pki authenticate CiscoManufactureCA

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

MIIE2TCCA8GgAwIBAgIKamlnswAAAAAAAzANBgkqhkiG9w0BAQUFADA1MRYwFAYD D/g2qgfEMkHFp68dGf/2c5k5WnNnYhM0DR9elXBSZBcG7FNcXNtq6jUAQQIBA6OC AecwggHjMBIGA1UdEwEB/wQIMAYBAf8CAQAwHQYDVR0OBBYEFNDFIiarT0Zg7K4F kcfcWtGwR/dsMAsGA1UdDwQEAwIBhjAQBgkrBgEEAYI3FQEEAwIBADAZBgkrBgEE AYI3FAIEDB4KAFMAdQBiAEMAQTAfBgNVHSMEGDAWgBQn88gVHm6aAgkWrSugiWBf 2nsvqjBDBgNVHR8EPDA6MDigNqA0hjJodHRwOi8vd3d3LmNpc2NvLmNvbS9zZWN1 cml0eS9wa2kvY3JsL2NyY2EyMDQ4LmNybDBQBggrBgEFBQcBAQREMEIwQAYIKwYB BQUHMAKGNGh0dHA6Ly93d3cuY2lzY28uY29tL3NlY3VyaXR5L3BraS9jZXJ0cy9j cmNhMjA0OC5jZXIwXAYDVR0gBFUwUzBRBgorBgEEAQkVAQIAMEMwQQYIKwYBBQUH I+ii6itvaSN6go4cTAnPpE+rhC836WVg0ZrG2PML9d7QJwBcbx2RvdFOWFEdyeP3 OOfTC9Fovo4ipUsG4eakqjN9GnW6JvNwxmEApcN5JlunGdGTjaubEBEpH6GC/f08 S25l3JNFBemvM2tnIwcGhiLa69yHz1khQhrpz3B1iOAkPV19TpY4gJfVb/Cbcdi6 YBmlsGGGrd1lZva5J6LuL2GbuqEwYf2+rDUU+bgtlwavw+9tzD0865XpgdOKXrbO +nmka9eiV2TEP0zJ2+iC7AFm1BCIolblPFft6QKoSJFjB6thJksaE5/k3Npf

Certificate has the following attributes:

Fingerprint MD5: 0F3BA6B7 4B9636DF 5F54BE72 24762SBR

Fingerprint SHA1: L92BB37A S9919925 5C130ED2 3E528UP8 286E8C2D

% Do you accept this certificate? [yes/no]: y

Trustpoint CA certificate accepted.

% Certificate successfully imported

Router(config)# crypto pki trustpoint CiscoRootCA2048

Router(ca-trustpoint)# revocation-check none

Router(ca-trustpoint)# enrollment terminal

Router(config)# crypto pki authenticate CiscoRootCA2048

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

MIIDQzCCAiugAwIBAgIQX/h7KCtU3I1CoxW1aMmt/zANBgkqhkiG9w0BAQUFADA1 MRYwFAYDVQQKEw1DaXNjbyBTeXN0ZW1zMRswGQYDVQQDExJDaXNjbyBSb290IENB IDIwNDgwHhcNMDQwNTE0MjAxNzEyWhcNMjkwNTE0MjAyNTQyWjA1MRYwFAYDVQQK Ew1DaXNjbyBTeXN0ZW1zMRswGQYDVQQDExJDaXNjbyBSb290IENBIDIwNDgwggEg MA0GCSqGSIb3DQEBAQUAA4IBDQAwggEIAoIBAQCwmrmrp68Kd6ficba0ZmKUeIhH FR5umgIJFq0roIlgX9p7L6owEAYJKwYBBAGCNxUBBAMCAQAwDQYJKoZIhvcNAQEF BQADggEBAJ2dhISjQal8dwy3U8pORFBi71R803UXHOjgxkhLtv5MOhmBVrBW7hmW Yqpao2TB9k5UM8Z3/sUcuuVdJcr18JOagxEu5sv4dEX+5wW4q+ffy0vhN4TauYuX cB7w4ovXsNgOnbFp1iqRe6lJT37mjpXYgyc81WhJDtSd9i7rp77rMKSsH0T8lasz Bvt9YAretIpjsJyp8qS5UwGH0GikJ3+r/+n6yUA4iGe0OcaEb1fJU9u6ju7AQ7L4 CYNu/2bPPu8Xs1gYJQk0XuPL1hS27PKSb3TkL4Eq1ZKR4OCXPDJoBYVL0fdX4lId kxpUnwVwwEpxYB5DC2Ae/qPOgRnhCzU=

Certificate has the following attributes:

Fingerprint MD5: 2G3LZ6B7 2R1995ER 6KE4WE72 3E528BB8

Fingerprint SHA1: M9912245 5C130ED2 24762JBC 3E528VF8 956E8S5H

% Do you accept this certificate? [yes/no]: y

セキュアな Cisco Unified SRST ルータへの Cisco Unified Communications Manager の設定

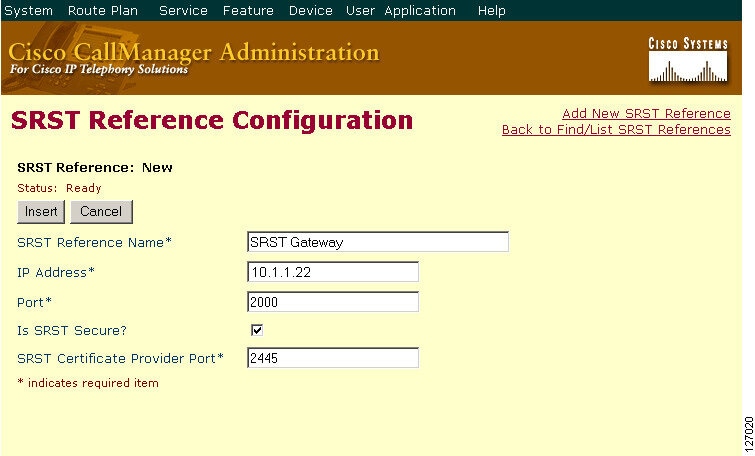

Cisco Unified Communications Manager への SRST リファレンスの追加

SRST リファレンスを Cisco Unified Communications Manager に追加する手順は、次のとおりです。

この手順に従う前に、Cisco Unified SRST ルータでクレデンシャル サービスが実行されていることを確認してください。Cisco Unified Communications Manager は、デバイスの証明書のために Cisco Unified SRST ルータに接続します。クレデンシャル サービスを有効にするには、“セキュアな Cisco Unified SRST ルータでのクレデンシャル サービスの有効化” sectionを参照してください。

Cisco Unified Communications Manager への Cisco Unified SRST の追加の詳細については、実行している Cisco Unified Communications Manager バージョンの「Survivable Remote Site Telephony Configuration」のセクションを参照してください。すべての Cisco Unified CM アドミニストレーション ガイドは、 http://www.cisco.com/en/US/products/sw/voicesw/ps556/prod_maintenance_guides_list.html にあります。

手順 1 Cisco Unified Communications Manager のメニュー バーで、 [CCMAdmin] > [システム(System)] > [SRST] を選択します。

手順 2 [新規 SRST リファレンスの追加(Add New SRST Reference)] をクリックします。

手順 3 適切な設定値を入力します。図 8-3 に、[SRST リファレンスの設定(SRST Reference Configuration)] ウィンドウで使用可能なフィールドを示します。

a.![]() SRST ゲートウェイの名前、IP アドレス、およびポートを入力します。

SRST ゲートウェイの名前、IP アドレス、およびポートを入力します。

b.![]() SRST ゲートウェイがセキュアかどうかを尋ねるボックスをオンにします。

SRST ゲートウェイがセキュアかどうかを尋ねるボックスをオンにします。

c.![]() 証明書プロバイダー(クレデンシャル サービス)のポート番号を入力します。クレデンシャル サービスは、デフォルトのポート 2445 で実行されます。

証明書プロバイダー(クレデンシャル サービス)のポート番号を入力します。クレデンシャル サービスは、デフォルトのポート 2445 で実行されます。

図 8-3 [SRST リファレンスの設定(SRST Reference Configuration)] ウィンドウ

手順 4 新しい SRST リファレンスを追加するには、[挿入(Insert)] をクリックします。「ステータス:挿入が完了しました(Status: Insert completed)」メッセージが表示されます。

手順 5 さらに SRST リファレンスを追加するには、ステップ 2 ~ 4 を繰り返します。

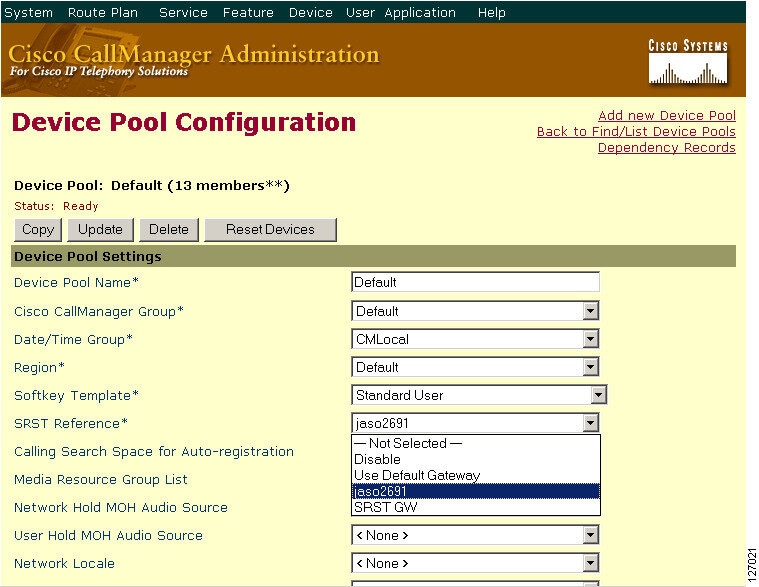

Cisco Unified Communications Manager での SRST フォールバックの設定

デバイス プールを SRST に割り当てることにより、Cisco Unified Communications Manager に SRST フォールバックを設定する手順は、次のとおりです。

デバイス プールの Cisco Unified Communications Manager への追加の詳細については、実行している Cisco Unified Communications Manager バージョンの『 Cisco Unified Communications Manager Administration Guide 』の「Device Pool Configuration」のセクションを参照してください。すべての Cisco Unified CM アドミニストレーション ガイドは、 http://www.cisco.com/en/US/products/sw/voicesw/ps556/prod_maintenance_guides_list.html にあります。

手順 1 Cisco Unified Communications Manager のメニュー バーで、 [CCMAdmin] > [システム(System)] > [デバイス プール(Device Pool)] を選択します。

手順 2 デバイス プールを追加するには、次のいずれかの方法を使用します。

手順 3 ウィンドウの右上隅で、[新規 デバイス プールの追加(Add New Device Pool)] リンクをクリックします。[デバイス プール設定(Device Pool Configuration)] ウィンドウが表示されます(図 8-4 を参照)。

図 8-4 [デバイス プール設定(Device Pool Configuration)] ウィンドウ

手順 5 [更新(Update)] をクリックして、デバイス プール情報をデータベースに保存します。

Cisco Unified Communications Manager での CAPF の設定

認証局プロキシ機能(CAPF)プロセスでは、Cisco Unified Communications Manager などのサポート対象デバイスが、Cisco Unified IP Phone に LSC 証明書を要求できます。CAPF ユーティリティは、キー ペアおよび CAPF に特有の証明書を生成し、クラスタ内のすべての Cisco Unified Communications Manager サーバにこの証明書をコピーします。

Cisco Unified Communications Manager の CAPF の設定の詳細については、『 Cisco IP Phone Authentication and Encryption for Cisco Communications Manager 』を参照してください。

セキュアな Cisco Unified SRST ルータでの SRST モードの有効化

Cisco Unified IP Phone 機能をサポートするようにルータ上のセキュア SRST を設定するには、グローバル コンフィギュレーション モードを開始して、次のコマンドを使用します。

手順の概要

2.![]() secondary-dialtone digit-string

secondary-dialtone digit-string

3.![]() transfer-system { blind | full-blind | full-consult | local-consult }

transfer-system { blind | full-blind | full-consult | local-consult }

4.![]() ip source-address ip-address [ port port ]

ip source-address ip-address [ port port ]

6.![]() max-dn max-directory-numbers

max-dn max-directory-numbers

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

secondary-dialtone digit-string |

||

transfer-system { blind | full-blind | full-consult | local-consult } |

||

ip source-address ip-address [ port port ] Router(config-cm-fallback)# ip source-address 10.1.1.22 port 2000 |

指定した IP アドレスを使用してルータが Cisco IP Phone からメッセージを受信できるようにし、厳密な IP アドレスの検証を提供します。デフォルトのポート番号は 2000 です。 |

|

|

|

ルータがサポートできる Cisco IP Phone の最大数を設定します。最大数は、プラットフォームによって異なります。デフォルトは 0 です。詳細については、“プラットフォームとメモリのサポート” sectionを参照してください。 |

|

|

|

ルータがサポートできる電話番号(DN)または仮想音声ポートの最大数を設定します。

|

|

|

|

||

|

|

例

Router(config)# call-manager-fallback

Router(config-cm-fallback)# secondary-dialtone 9

Router(config-cm-fallback)# transfer-system full-consult

Router(config-cm-fallback)# ip source-address 10.1.1.22 port 2000

Router(config-cm-fallback)# max-ephones 15

Router(config-cm-fallback)# max-dn 30

セキュア SCCP SRST の設定

セキュア SCCP SRST を設定するための前提条件

セキュア SCCP SRST の設定に関する制約事項

- Cisco Unified Communications Manager 4.1(2) 以前のバージョン

- セキュアな MOH(MOH はアクティブのままであるが非セキュアに戻る)

- セキュアなトランスコーディングまたは電話会議

- セキュアな H.323 または SIP トランク

- SIP 電話の相互運用性

- Hot Standby Router Protocol (HSRP)

セキュア SCCP SRST モードでは音声コールのみがサポートされます。具体的には、次の音声コールがサポートされます。

電話機のステータスおよび登録の確認

Cisco Unified IP Phone のステータスおよび登録について、確認またはトラブルシューティングを行うには、特権 EXEC モードを開始して、次の手順を実行します。

(注) 次の手順を実行した後に、セキュア SCCP SRST の電話機のステータスおよび登録を確認できます。

手順の概要

手順の詳細

セキュア SCCP SRST の設定例

(注![]() ) 例に示す IP アドレスおよびホスト名は架空のものです。

) 例に示す IP アドレスおよびホスト名は架空のものです。

セキュア SCCP SRST:例

ここでは、前のセクションで説明した設定作業に対応する設定例を示します。この例には、サードパーティ CA の使用は含まれていません。Cisco IOS 証明書サーバを使用して、証明書を生成することを前提とします。

コントロール プレーン ポリシング:例

ここでは、コントロール プレーン ポリシングを使用してクレデンシャル サービス ポートを保護するための、セキュリティ上のベスト プラクティスの設定例を示します。コントロール プレーン ポリシングは、ゲートウェイを保護し、トラフィックの負荷が大きいときもパケット転送とプロトコルの状態を維持します。コントロール プレーンの詳細については、 コントロール プレーン ポリシング のマニュアルを参照してください。

access-list 140 deny tcp host 10.1.1.11 any eq 2445

! Rate-limit all other traffic.

access-list 140 permit tcp any any eq 2445

access-list 140 deny ip any any

! Define class-map "sccp-class."

class-map match-all sccp-class

match access-group 140

policy-map control-plane-policy

class sccp-class

police 8000 1500 1500 conform-action drop exceed-action drop

! Define aggregate control plane service for the active Route Processor.

control-plane

service-policy input control-plane-policy

Cisco SRST でのセキュアな SIP コール シグナリングおよび SRTP メディアの設定

Cisco Unified Survivable Remote Site Telephony(Cisco SRST)は、セキュアなコール シグナリングと、メディア暗号化のための Secure Real-Time Transport Protocol(SRTP)を提供します。これにより、Cisco Unified IP Phone とゲートウェイ デバイスの間でセキュアな暗号化された接続を確立できます。

- Cisco SRST でセキュアな SIP コール シグナリングおよび SRTP メディアを設定するための前提条件

- Cisco SRST でのセキュアな SIP コール シグナリングおよび SRTP メディアの設定に関する制約事項

- Cisco Unified SIP SRST のセキュア SIP シグナリングおよび SRTP メディアのサポートについて

- Cisco Unified Communications Manager の設定

- 電話の設定

- セキュア SIP SRST の SIP オプションの設定

- SIP SRST セキュリティ ポリシーの設定(任意)

- セキュア SIP SRST の SIP ユーザ エージェントの設定(任意)

- 設定の確認

- Cisco Unified SIP SRST の設定例

Cisco SRST でセキュアな SIP コール シグナリングおよび SRTP メディアを設定するための前提条件

- Cisco IOS リリース 15.0(1)XA 以降。

- Cisco Unified IP Phone ファームウェア リリース 8.5(3) 以降。

- 「 バックツーバック ユーザ エージェント モードを使用する SIP SRST 機能を設定するための前提条件 」に記載された前提条件と必須作業の完了。

- 「 セキュア通信のための Cisco Unified SRST ルータの準備 」に記載された、証明書を使用するための Cisco Unified SIP SRST デバイスの準備。

Cisco SRST でのセキュアな SIP コール シグナリングおよび SRTP メディアの設定に関する制約事項

SIP 電話は Cisco Unified CM で認証済みデバイス セキュリティ モードに設定できます。Cisco Unified CM は、シグナリングに NULL-SHA 暗号を使用する TLS 接続によって、電話機の整合性と認証を保証します。認証済みの SIP 電話が Cisco Unified SRST デバイスにフェールオーバーする場合は、デバイスが TLS/TCP ではなく TCP を使用して登録されるため、SIP 電話が Cisco Unified CM にフェールバックするまで認証済みモードは無効になります。

Cisco Unified SIP SRST のセキュア SIP シグナリングおよび SRTP メディアのサポートについて

Cisco IP Phone ファームウェア 8.5(3) および Cisco IOS リリース 15.0(1)XA 以降、Cisco SRST は、RTP と SRTP の両方のメディア接続が IP 電話のセキュリティ設定に基づいている場合に、UDP、TCP、および TLS 接続を介した SIP シグナリングをサポートします。

Cisco SRST の SIP-to-SIP および SIP-to-PSTN サポートには、次の機能が含まれます。

Cisco SRST の SIP-to-Other(SIP-to-SCCP を含む)サポートには基本的なコールが含まれます(ただし、他の機能が動作することがあります)。

Cisco Unified Communications Manager の設定

SCCP で制御されるデバイスと同様に、SIP で制御されるデバイスは、割り当てられたデバイス プールにリストされる SRST リファレンス プロファイルを使用します。WAN に障害が発生した場合に SIP/TLS 通信が必要な場合は、SRST リファレンス プロファイルで [SRST はセキュアか(Is SRST Secure)] チェックボックスがオンになっている必要があります。

(注![]() ) すべての Cisco Unified IP Phone のファームウェアがバージョン 8.5(3) 以降に更新されている必要があります。8.5(3) より前のファームウェアを持つデバイスには、[SRST はセキュアか(Is SRST Secure)] オプションがオフの状態で作成された別のデバイス プールおよび SRST リファレンス プロファイルが必要です。このデバイス プールの SIP で制御されたデバイスは、UDP を介して SIP を使用して SRST ルータへの登録を試みます。

) すべての Cisco Unified IP Phone のファームウェアがバージョン 8.5(3) 以降に更新されている必要があります。8.5(3) より前のファームウェアを持つデバイスには、[SRST はセキュアか(Is SRST Secure)] オプションがオフの状態で作成された別のデバイス プールおよび SRST リファレンス プロファイルが必要です。このデバイス プールの SIP で制御されたデバイスは、UDP を介して SIP を使用して SRST ルータへの登録を試みます。

Cisco Unified CM Administration で、[システム(System)] > [SRST] を選択し、次のことを確認します。

- セキュアな SRST プロファイルの場合は、[SRST はセキュアか(Is SRST Secure?)] をオンにする必要があります。SIP ポートは 5061 である必要があります。

- セキュアでない SRST プロファイルの場合は、[SRST はセキュアか(Is SRST Secure?)] チェックボックスをオンにしないでください。また、SIP ポートは 5060 である必要があります。

[デバイス(Device)] > [電話(Phone)] を選択し、次のことを確認します。

(注![]() ) SIP 電話は、電話セキュリティ プロファイルによってそれらに割り当てられた転送方式を使用します。

) SIP 電話は、電話セキュリティ プロファイルによってそれらに割り当てられた転送方式を使用します。

電話の設定

ここでは、SRTP を使用してセキュアなコールを有効にする必要があることを指定し、セキュアでないコールが RTP メディアを使用して「フォールバック」することを許可します。

手順の概要

5.![]() allow-connections sip to h323

allow-connections sip to h323

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

セキュア SIP SRST の SIP オプションの設定

手順の概要

手順の詳細

SIP SRST セキュリティ ポリシーの設定

手順の概要

手順の詳細

セキュア SIP SRST の SIP ユーザ エージェントの設定

手順の概要

2.![]() registrar ipv4 : destination-address expires seconds

registrar ipv4 : destination-address expires seconds

4.![]() crypto signaling default trustpoint string [ strict-cipher ]

crypto signaling default trustpoint string [ strict-cipher ]

5.![]() crypto signaling remote-addr {ip address |subnet mask} trustpoint trustpoint-name

crypto signaling remote-addr {ip address |subnet mask} trustpoint trustpoint-name

手順の詳細

セキュア モードで Unified SRST に登録する電話機に対しては、 sip-ua 設定モードの下でデフォルトのトラストポイント設定を使用します。たとえば、 srstca は、セキュア SRST のデフォルトのトラストポイントです。このデフォルトのシグナリング トラストポイントは、SIP 電話から Unified セキュア SRST ルータへのすべての SIP TLS 相互作用に使用されます。

複数のトラストポイントがある導入シナリオでは、CA 発行の証明書でのセキュア トランクを介したサービス プロバイダーとの通信は、 sip-ua 設定モードの下で、CLI コマンド crypto signaling remote-addr 8.41.20.20 255.255.0.0 trustpoint srst-trunk1 を使用して実現されます。

次に示すのは、Unified SRST 導入の複数のトラストポイントの設定例です。この例では、 srst-trunk1 トラストポイントは IP アドレス 8.39.0.0 のネットワークを指示し、 srst-trunk2 トラストポイントは IP アドレス 8.41.20.20 のネットワークを指示します。

設定の確認

次の例は、 show sip-ua status registrar コマンドと show voice register global コマンドによって表示された設定例を示しています。

特権 EXEC モードで show sip-ua status registrar コマンドを使用すると、連絡先アドレスに現在登録されているすべての SIP エンドポイントが表示されます。

特権 EXEC モードで show voice register global コマンドを使用すると、SIP 電話に関連付けられたすべてのグローバル コンフィギュレーション パラメータが表示されます。

Cisco Unified SIP SRST の設定例

Current configuration : 15343 bytes

! Last configuration change at 05:34:06 UTC Tue Jun 13 2017

! NVRAM config last updated at 11:57:03 UTC Thu Jun 8 2017

service timestamps debug datetime msec

service timestamps log datetime msec

platform qfp utilization monitor load 80

no platform punt-keepalive disable-kernel-core

! card type command needed for slot/bay 0/3

multilink bundle-name authenticated

crypto pki trustpoint TRUSTPT-SRST-CA-2

enrollment url http://10.0.0.1:80

crypto pki trustpoint SRST-CA-2

crypto pki trustpoint Cisco_Manufacturing_CA

crypto pki trustpoint CAPF-3a66269a

crypto pki trustpoint Cisco_Root_CA_2048

crypto pki certificate chain TRUSTPT-SRST-CA-2

3082020B 30820174 A0030201 02020102 300D0609 2A864886 F70D0101 05050030

14311230 10060355 04031309 53525354 2D43412D 32301E17 0D313730 36303831

31333131 325A170D 31383036 30383131 33313132 5A303231 30301206 03550405

130B4647 4C313735 31313150 42301A06 092A8648 86F70D01 0902160D 416E7473

41726D79 2D343430 3030819F 300D0609 2A864886 F70D0101 01050003 818D0030

81890281 81009E24 6259A98D A61C1973 45A95DA8 DE83ECAD C2B1B448 741F7E64

3D753BF1 19BD54FB 9A4D4A8E 7A2BA416 B93C40B3 A63A7C4D 7303498F 098EF07F

96F26F5F 49AD4E39 EC113DF4 696CB887 607D545A 52A11469 958F4C04 05868DF9

317456F6 3D23837C D46331FA 69FB29E8 3211E01C A7AB19A3 94DAC09F 97601196

A08D7073 76210203 010001A3 4F304D30 0B060355 1D0F0404 030205A0 301F0603

551D2304 18301680 142110B8 F25BD9BD E1D401EC 9D11DC0E AE52CDB8 2F301D06

03551D0E 04160414 2110B8F2 5BD9BDE1 D401EC9D 11DC0EAE 52CDB82F 300D0609

2A864886 F70D0101 05050003 8181003A DC409694 26D08A31 7B4F495F 002D4E57

B28669A9 10E93C68 A9556659 97D326EC A5508201 C1A86659 B1CDC910 73097FCA

F6174794 1057DDDE DBA666D6 0BAFC503 96A10BE5 5FCA3B93 5D377ABE BC9B2774

3732DF01 CE3BF12B 1899AA69 F7EC8726 A1964C5A D6A99A0E E27EE2A0 15A7D364

793C6C8D 961C77E4 397F9CB4 C6A271

30820201 3082016A A0030201 02020101 300D0609 2A864886 F70D0101 04050030

14311230 10060355 04031309 53525354 2D43412D 32301E17 0D313730 36303831

31323135 305A170D 32303036 30373131 32313530 5A301431 12301006 03550403

13095352 53542D43 412D3230 819F300D 06092A86 4886F70D 01010105 0003818D

00308189 02818100 9E246259 A98DA61C 197345A9 5DA8DE83 ECADC2B1 B448741F

7E643D75 3BF119BD 54FB9A4D 4A8E7A2B A416B93C 40B3A63A 7C4D7303 498F098E

F07F96F2 6F5F49AD 4E39EC11 3DF4696C B887607D 545A52A1 1469958F 4C040586

8DF93174 56F63D23 837CD463 31FA69FB 29E83211 E01CA7AB 19A394DA C09F9760

1196A08D 70737621 02030100 01A36330 61300F06 03551D13 0101FF04 05300301

01FF300E 0603551D 0F0101FF 04040302 0186301F 0603551D 23041830 16801421

10B8F25B D9BDE1D4 01EC9D11 DC0EAE52 CDB82F30 1D060355 1D0E0416 04142110

B8F25BD9 BDE1D401 EC9D11DC 0EAE52CD B82F300D 06092A86 4886F70D 01010405

00038181 0018859E D39C6A05 63509442 8746D970 BB716DE2 E82BA822 58AA55AD

AC37260F 36BFDFE6 F2D0E489 A8D23690 791AD903 F19AC857 5002E621 A5927ACC

DCB759C0 B126ACAB C53BF054 1F62D895 A895C50A E3AE83E3 EC68F346 50B88D39

BB053EE9 5D466AE4 C6B4593D 7EFA7A78 213C0766 7307A051 78FED92E 5A34AAB6

crypto pki certificate chain SRST-CA-2

30820201 3082016A A0030201 02020101 300D0609 2A864886 F70D0101 04050030

14311230 10060355 04031309 53525354 2D43412D 32301E17 0D313730 36303831

31323135 305A170D 32303036 30373131 32313530 5A301431 12301006 03550403

13095352 53542D43 412D3230 819F300D 06092A86 4886F70D 01010105 0003818D

00308189 02818100 9E246259 A98DA61C 197345A9 5DA8DE83 ECADC2B1 B448741F

7E643D75 3BF119BD 54FB9A4D 4A8E7A2B A416B93C 40B3A63A 7C4D7303 498F098E

F07F96F2 6F5F49AD 4E39EC11 3DF4696C B887607D 545A52A1 1469958F 4C040586

8DF93174 56F63D23 837CD463 31FA69FB 29E83211 E01CA7AB 19A394DA C09F9760

1196A08D 70737621 02030100 01A36330 61300F06 03551D13 0101FF04 05300301

01FF300E 0603551D 0F0101FF 04040302 0186301F 0603551D 23041830 16801421

10B8F25B D9BDE1D4 01EC9D11 DC0EAE52 CDB82F30 1D060355 1D0E0416 04142110

B8F25BD9 BDE1D401 EC9D11DC 0EAE52CD B82F300D 06092A86 4886F70D 01010405

00038181 0018859E D39C6A05 63509442 8746D970 BB716DE2 E82BA822 58AA55AD

AC37260F 36BFDFE6 F2D0E489 A8D23690 791AD903 F19AC857 5002E621 A5927ACC

DCB759C0 B126ACAB C53BF054 1F62D895 A895C50A E3AE83E3 EC68F346 50B88D39

BB053EE9 5D466AE4 C6B4593D 7EFA7A78 213C0766 7307A051 78FED92E 5A34AAB6

crypto pki certificate chain Cisco_Manufacturing_CA

certificate ca 6A6967B3000000000003

308204D9 308203C1 A0030201 02020A6A 6967B300 00000000 03300D06 092A8648

86F70D01 01050500 30353116 30140603 55040A13 0D436973 636F2053 79737465

6D73311B 30190603 55040313 12436973 636F2052 6F6F7420 43412032 30343830

1E170D30 35303631 30323231 3630315A 170D3239 30353134 32303235 34325A30

39311630 14060355 040A130D 43697363 6F205379 7374656D 73311F30 1D060355

04031316 43697363 6F204D61 6E756661 63747572 696E6720 43413082 0120300D

06092A86 4886F70D 01010105 00038201 0D003082 01080282 010100A0 C5F7DC96

943515F1 F4994EBB 9B41E17D DB791691 BBF354F2 414A9432 6262C923 F79AE7BB

9B79E807 294E30F5 AE1BC521 5646B0F8 F4E68E81 B816CCA8 9B85D242 81DB7CCB

94A91161 121C5CEA 33201C9A 16A77DDB 99066AE2 36AFECF8 0AFF9867 07F430EE

A5F8881A AAE8C73C 1CCEEE48 FDCD5C37 F186939E 3D71757D 34EE4B14 A9C0297B

0510EF87 9E693130 F548363F D8ABCE15 E2E8589F 3E627104 8726A415 620125AA

D5DFC9C9 5BB8C9A1 077BBE68 92939320 A86CBD15 75D3445D 454BECA8 DA60C7D8

C8D5C8ED 41E1F55F 578E5332 9349D5D9 0FF836AA 07C43241 C5A7AF1D 19FFF673

99395A73 67621334 0D1F5E95 70526417 06EC535C 5CDB6AEA 35004102 0103A382

01E73082 01E33012 0603551D 130101FF 04083006 0101FF02 0100301D 0603551D

0E041604 14D0C522 26AB4F46 60ECAE05 91C7DC5A D1B047F7 6C300B06 03551D0F

04040302 01863010 06092B06 01040182 37150104 03020100 30190609 2B060104

01823714 02040C1E 0A005300 75006200 43004130 1F060355 1D230418 30168014

27F3C815 1E6E9A02 0916AD2B A089605F DA7B2FAA 30430603 551D1F04 3C303A30

38A036A0 34863268 7474703A 2F2F7777 772E6369 73636F2E 636F6D2F 73656375

72697479 2F706B69 2F63726C 2F637263 61323034 382E6372 6C305006 082B0601

05050701 01044430 42304006 082B0601 05050730 02863468 7474703A 2F2F7777

772E6369 73636F2E 636F6D2F 73656375 72697479 2F706B69 2F636572 74732F63

72636132 3034382E 63657230 5C060355 1D200455 30533051 060A2B06 01040109

15010200 30433041 06082B06 01050507 02011635 68747470 3A2F2F77 77772E63

6973636F 2E636F6D 2F736563 75726974 792F706B 692F706F 6C696369 65732F69

6E646578 2E68746D 6C305E06 03551D25 04573055 06082B06 01050507 03010608

2B060105 05070302 06082B06 01050507 03050608 2B060105 05070306 06082B06

01050507 0307060A 2B060104 0182370A 0301060A 2B060104 01823714 02010609

2B060104 01823715 06300D06 092A8648 86F70D01 01050500 03820101 0030F330

2D8CF2CA 374A6499 24290AF2 86AA42D5 23E8A2EA 2B6F6923 7A828E1C 4C09CFA4

4FAB842F 37E96560 D19AC6D8 F30BF5DE D027005C 6F1D91BD D14E5851 1DC9E3F7

38E7D30B D168BE8E 22A54B06 E1E6A4AA 337D1A75 BA26F370 C66100A5 C379265B

A719D193 8DAB9B10 11291FA1 82FDFD3C 4B6E65DC 934505E9 AF336B67 23070686

22DAEBDC 87CF5921 421AE9CF 707588E0 243D5D7D 4E963880 97D56FF0 9B71D8BA

6019A5B0 6186ADDD 6566F6B9 27A2EE2F 619BBAA1 3061FDBE AC3514F9 B82D9706

AFC3EF6D CC3D3CEB 95E981D3 8A5EB6CE FA79A46B D7A25764 C43F4CC9 DBE882EC

0166D410 88A256E5 3C57EDE9 02A84891 6307AB61 264B1A13 9FE4DCDA 5F

crypto pki certificate chain CAPF-3a66269a

certificate ca 583BD5B4844C8BC172B8C4979092A067

308203C3 308202AB A0030201 02021058 3BD5B484 4C8BC172 B8C49790 92A06730

0D06092A 864886F7 0D01010B 05003071 310B3009 06035504 06130249 4E310E30

0C060355 040A0C05 63697363 6F311230 10060355 040B0C09 75637467 2D656467

65311630 14060355 04030C0D 43415046 2D336136 36323639 61311230 10060355

04080C09 6B61726E 6174616B 61311230 10060355 04070C09 62616E67 616C6F72

65301E17 0D313730 35323931 30333631 335A170D 32323035 32383130 33363132

5A307131 0B300906 03550406 1302494E 310E300C 06035504 0A0C0563 6973636F

31123010 06035504 0B0C0975 6374672D 65646765 31163014 06035504 030C0D43

4150462D 33613636 32363961 31123010 06035504 080C096B 61726E61 74616B61

31123010 06035504 070C0962 616E6761 6C6F7265 30820122 300D0609 2A864886

F70D0101 01050003 82010F00 3082010A 02820101 00BC774F BAED3986 05BDFFBC

4EABBFA7 1F73D150 2989EFF2 902502F6 248DA7AB 261E474C 08A4BB6F 35B10449

0A6A3D94 E2C6EB98 57BECE0C 34F30517 CA6CC9B2 710B511B 8826E0AB 733FF26F

F7ADC4B9 76118300 6156072C 43F78E5E 3AD7C92B 54CB5BDB 00B53FC8 875100C4

056BC4A7 0F96CE69 E58B1C22 194CCEC6 968ECF9B 08B7B7B2 0FF0800E 43764BB1

E6ED36C0 A738F762 81A88F6D E464E2A5 FD74207F 1EC7ACAC 2F63B04D E0E9DA4C

901A1710 E3D1C069 82EFF77E 0597254D 149C1263 EC67DAE9 305FD8BF C7410B17

8C6DE9FF 28A37514 86AF828C BC698DD5 F18A3B66 9D8D895A 5562E08D 383F790A

A5C7F6F6 915CB558 042E5B99 71F7169D B3AFA699 2B020301 0001A357 3055300B

0603551D 0F040403 0202A430 13060355 1D25040C 300A0608 2B060105 05070301

301D0603 551D0E04 16041475 71EC5D35 1A431511 7E8C8462 6E65E570 7C551930

12060355 1D130101 FF040830 060101FF 02010030 0D06092A 864886F7 0D01010B

05000382 0101008F 0D3E9F3E 3574100D 97AD876D B4015C21 300A1BD0 59D5C9BF

41A8448D 597CD278 718A6431 BA94C042 7EC64BA0 71F04501 C33C1664 16484373

F3C226A7 256363A9 8BE97291 6B25B8B4 E3DB84C3 3DDB63E7 A9D8D577 6B8F37B3

7CFCE019 D6F09573 946191F7 C4028465 B072DF74 9D6DED45 CA9E6A3B 1401D1A3

5449EDCE 9FA593E3 2FD71031 C7C7EB9C 045DAAFE C67603BF DAB40EE0 352C009F

EAAA6816 A11F6D8B 7C406211 1045A0C6 488B34E1 AF968FAF 3705A364 1EE21A1D

B7080EDC 40D4AA15 E110C5F1 D8A57561 DB2B09F1 0779B855 3998CE22 C471B5CB

09605E24 99855176 2D1CA40E BEBC2F23 7434CA2B 8D1C5EFB 822147CC 81F98825

crypto pki certificate chain Cisco_Root_CA_2048

certificate ca 5FF87B282B54DC8D42A315B568C9ADFF

30820343 3082022B A0030201 0202105F F87B282B 54DC8D42 A315B568 C9ADFF30

0D06092A 864886F7 0D010105 05003035 31163014 06035504 0A130D43 6973636F

20537973 74656D73 311B3019 06035504 03131243 6973636F 20526F6F 74204341

20323034 38301E17 0D303430 35313432 30313731 325A170D 32393035 31343230

32353432 5A303531 16301406 0355040A 130D4369 73636F20 53797374 656D7331

1B301906 03550403 13124369 73636F20 526F6F74 20434120 32303438 30820120

300D0609 2A864886 F70D0101 01050003 82010D00 30820108 02820101 00B09AB9

ABA7AF0A 77A7E271 B6B46662 94788847 C6625584 4032BFC0 AB2EA51C 71D6BC6E

7BA8AABA 6ED21588 48459DA2 FC83D0CC B98CE026 68704A78 DF21179E F46105C9

15C8CF16 DA356189 9443A884 A8319878 9BB94E6F 2C53126C CD1DAD2B 24BB31C4

2BFF8344 6FB63D24 7709EABF 2AA81F6A 56F6200F 11549781 75A725CE 596A8265

EFB7EAE7 E28D758B 6EF2DD4F A65E629C CF100A64 D04E6DCE 2BCC5BF5 60A52747

8D69F47F CE1B70DE 701B20D6 6ECDA601 A83C12D2 A93FA06B 5EBB8E20 8B7A91E3

B568EEA0 E7C40174 A8530B2B 4A9A0F65 120E824D 8E63FDEF EB9B1ADB 53A61360

AFC27DD7 C76C1725 D473FB47 64508180 944CE1BF AE4B1CDF 92ED2E05 DF020103

A351304F 300B0603 551D0F04 04030201 86300F06 03551D13 0101FF04 05300301

01FF301D 0603551D 0E041604 1427F3C8 151E6E9A 020916AD 2BA08960 5FDA7B2F

AA301006 092B0601 04018237 15010403 02010030 0D06092A 864886F7 0D010105

05000382 0101009D 9D8484A3 41A97C77 0CB753CA 4E445062 EF547CD3 75171CE8

E0C6484B B6FE4C3A 198156B0 56EE1996 62AA5AA3 64C1F64E 5433C677 FEC51CBA

E55D25CA F5F0939A 83112EE6 CBF87445 FEE705B8 ABE7DFCB 4BE13784 DAB98B97

701EF0E2 8BD7B0D8 0E9DB169 D62A917B A9494F7E E68E95D8 83273CD5 68490ED4

9DF62EEB A7BEEB30 A4AC1F44 FC95AB33 06FB7D60 0ADEB48A 63B09CA9 F2A4B953

0187D068 A4277FAB FFE9FAC9 40388867 B439C684 6F57C953 DBBA8EEE C043B2F8

09836EFF 66CF3EEF 17B35818 2509345E E3CBD614 B6ECF292 6F74E42F 812AD592

91E0E097 3C326805 854BD1F7 57E2521D 931A549F 0570C04A 71601E43 0B601EFE

no ip address trusted authenticate

no supplementary-service sip refer

supplementary-service media-renegotiate

no supplementary-service sip handle-replaces

fax protocol t38 version 0 ls-redundancy 0 hs-redundancy 0 fallback none

registrar server expires max 120 min 60

id network 10.0.0.1 mask 255.255.0.0

license udi pid ISR4451-X/K9 sn FOC1743565L

license accept end user agreement

diagnostic bootup level minimal

spanning-tree extend system-id

interface GigabitEthernet0/0/0

ip address 10.0.0.1 255.255.0.0

interface GigabitEthernet0/0/1

interface GigabitEthernet0/0/2

interface GigabitEthernet0/0/3

ip route 0.0.0.0 0.0.0.0 10.0.0.1

ip ssh server algorithm encryption aes128-ctr aes192-ctr aes256-ctr

ip ssh client algorithm encryption aes128-ctr aes192-ctr aes256-ctr

mgcp behavior rsip-range tgcp-only

mgcp behavior comedia-role none

mgcp behavior comedia-check-media-src disable

mgcp behavior comedia-sdp-force disable

crypto signaling default trustpoint TRUSTPT-SRST-CA-2

その他の関連資料

関連資料

|

|

|

|---|---|

『Cisco Unified Communications Manager Documentation Guide for Release 8.0(2)』 |

|

『Cisco Unified Communications Operating System Administration Guide, Release 6.1(1)』 |

|

標準

|

|

|

|---|---|

この機能によってサポートされる新しい標準または変更された標準はありません。またこの機能による既存標準のサポートに変更はありません。 |

MIB

|

|

|

|---|---|

この機能によってサポートされる新しい MIB または変更された MIB はありません。またこの機能による既存 MIB のサポートに変更はありません。 |

選択したプラットフォーム、Cisco IOS リリース、およびフィーチャ セットに関する MIB を探してダウンロードするには、次の URL にある Cisco MIB Locator を使用します。 |

RFC

|

|

|

|---|---|

この機能によりサポートされた新規 RFC または改訂 RFC はありません。またこの機能による既存 RFC のサポートに変更はありません。 |

テクニカル サポート

コマンド リファレンス

次のコマンドは、このセクションで説明した機能で導入または修正されたものです。これらのコマンドについては、『 Cisco IOS Voice Command Reference 』( http://www.cisco.com/en/US/docs/ios/voice/command/reference/vr_book.html )を参照してください。すべての Cisco IOS コマンドについては、 http://tools.cisco.com/Support/CLILookup でコマンド検索ツールを使用するか、 http://www.cisco.com/en/US/docs/ios/mcl/allreleasemcl/all_book.html で『 Cisco IOS Master Command List, All Releases 』を参照してください。

セキュア SCCP および SIP SRST の機能情報

表 8-4 に、この機能のリリース履歴を示します。

ご使用の Cisco IOS ソフトウェア リリースによっては、コマンドの中に一部使用できないものがあります。特定のコマンドに関するリリース情報については、コマンド リファレンス マニュアルを参照してください。

プラットフォームのサポートおよびソフトウェア イメージのサポートに関する情報を検索するには、Cisco Feature Navigator を使用します。Cisco Feature Navigator を使用すると、Cisco IOS および Catalyst OS ソフトウェア イメージがサポートする特定のソフトウェア リリース、フィーチャ セット、またはプラットフォームを確認できます。Cisco Feature Navigator にアクセスするには、 http://www.cisco.com/go/cfn に移動します。Cisco.com のアカウントは必要ありません。

(注![]() ) 表 8-4 に、特定の Cisco IOS ソフトウェア リリース トレインの中で特定の機能のサポートが導入された Cisco IOS ソフトウェア リリースだけを示します。その機能は、特に断りがない限り、それ以降の一連の Cisco IOS ソフトウェア リリースでもサポートされます。

) 表 8-4 に、特定の Cisco IOS ソフトウェア リリース トレインの中で特定の機能のサポートが導入された Cisco IOS ソフトウェア リリースだけを示します。その機能は、特に断りがない限り、それ以降の一連の Cisco IOS ソフトウェア リリースでもサポートされます。

次の作業

ボイスメールが必要な場合は、“ボイスメールと Cisco Unified SRST の統合” sectionのボイス メールの設定手順を参照してください。

詳細については、“Cisco Unified SRST 機能の概要” sectionの章の“その他の関連資料” sectionを参照してください。

フィードバック

フィードバック