配置网关以接收邮件的概述

建议您避免添加、更改或删除思科安全邮件云网关上的侦听程序。

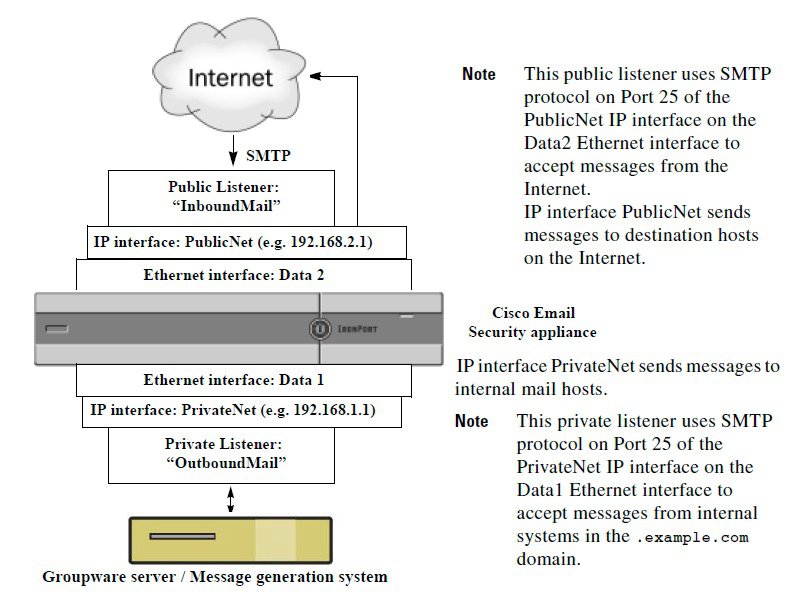

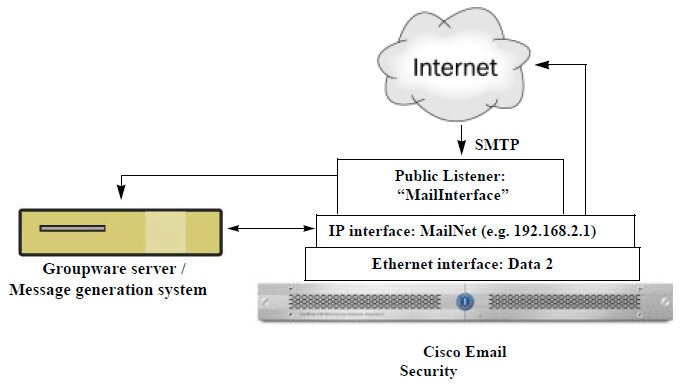

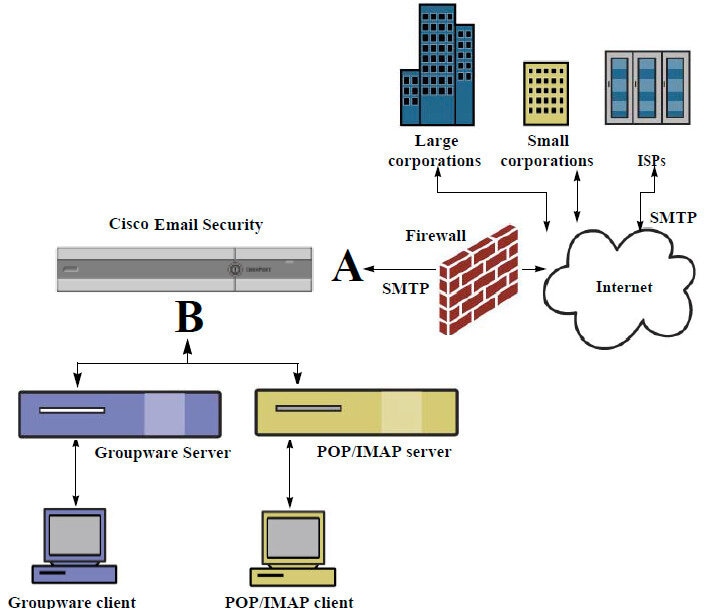

该邮件网关用作组织的邮件网关,提供邮件连接、接受邮件,以及将它们中继到相应的系统的功能。该邮件网关可用于从互联网到网络内的收件人主机之间以及从网络内的系统到互联网之间的邮件连接服务。通常,邮件连接请求使用简单邮件传输协议 (SMTP)。默认情况下,该设备用于 SMTP 连接服务,并用作网络的 SMTP 网关(也称为邮件交换器,即“MX”)。

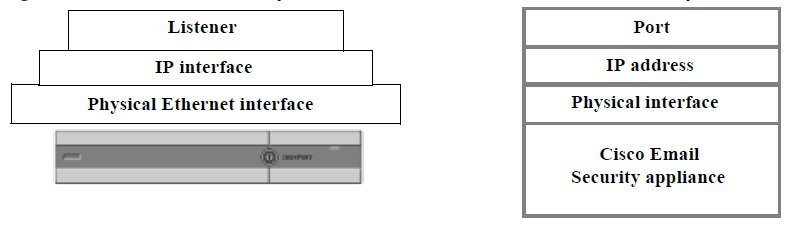

该邮件网关使用侦听程序为传入 SMTP 连接请求服务,侦听程序描述将在特定 IP 接口上配置的邮件处理服务。侦听程序适用于从互联网或从您尝试连接到互联网的网络内的系统进入设备的邮件。可以使用侦听程序指定邮件和连接必须满足的条件,以便能够接受邮件,以及将邮件中继到收件人主机。可将侦听程序视为运行于每个指定 IP 地址的特定端口上的“SMTP 后台守护程序”。此外,侦听程序还定义邮件网关如何与尝试向邮件网关发送邮件的系统通信。

可以创建以下类型的侦听程序:

-

公共云,侦听并接受来自互联网的邮件。公共侦听程序接收来自许多主机的连接,并将邮件定向到有限数量的收件人。

-

私有云,侦听并接受来自网络内的系统(通常来自内部组件和邮件服务器 (POP/IMAP))、计划发送给互联网中网络外部的收件人的邮件。专用侦听程序接收来自有限(已知)数量的主机的连接,并将邮件定向到很多收件人。

在创建侦听程序时,还必须指定以下信息:

-

侦听程序属性。定义适用于所有侦听程序的全局属性,以及特定于每个侦听程序的属性。例如,您可以指定要用于侦听程序的 IP 接口和端口,以及它是公共还是专用侦听程序。有关如何进行此操作的详细信息,请参阅使用侦听程序。

-

允许哪些主机连接到侦听程序。定义一组规则,用于控制来自远程主机的传入连接。例如,可以定义远程主机,以及它们是否可以连接到侦听程序。有关如何进行此操作的详细信息,请参阅使用主机访问表定义允许连接的主机。

-

(仅适用于公共侦听程序)侦听程序为其接受邮件的本地域。定义公共侦听程序接受哪些收件人。例如,如果组织现在使用域

currentcompany.com,而其先前使用oldcompany.com,则您可以接受 currentcompany.com 和oldcompany.com的邮件。有关如何进行此操作的详细信息,请参阅基于域名或收件人地址接受或拒绝连接。

在侦听程序中配置的设置(包括其“主机访问表”(Host Access Table) 和“收件人访问表”(Recipient Access Table)),将会影响在 SMTP 会话期间侦听程序与 SMTP 服务器的通信方式。这使邮件网关能在连接关闭之前拦截垃圾邮件主机。

反馈

反馈