概述

GCP 允许您在与 Google 相同的基础设施上构建、部署和扩展应用、网站及服务。

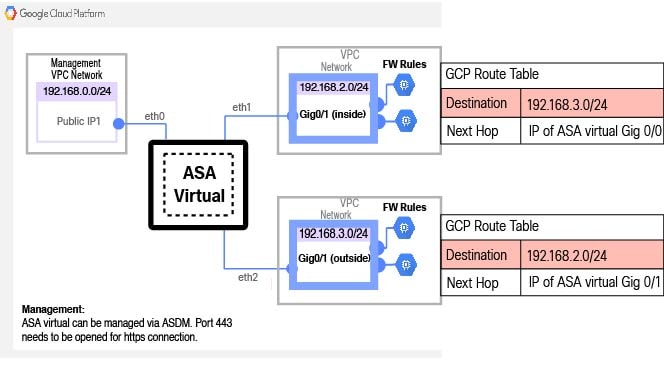

ASA virtual 运行与物理 ASA 相同的软件,以虚拟形式提供成熟的安全功能。ASA virtual 可以部署在公共 GCP 中。然后,可以对其进行配置,以保护在一段时间内扩展、收缩或转换其位置的虚拟和物理数据中心工作负载。

GCP 计算机类型支持

选择 Google 虚拟机类型和大小以满足 ASA virtual 需求。

ASA virtual 支持以下通用 NI、N2 和计算优化 C2 GCP 计算机类型:

|

计算优化计算机类型 |

属性 |

|

|---|---|---|

|

vCPU |

内存 (GB) |

|

|

c2-standard-4 |

4 |

16 |

|

c2-standard-8 |

8 |

32 |

|

c2-standard-16 |

16 |

64 |

|

计算机类型 |

属性 |

|

|---|---|---|

|

vCPU |

内存 (GB) |

|

|

n1-standard-4 |

4 |

15 |

|

n1-standard-8 |

8 |

30 |

|

n1-standard-16 |

16 |

60 |

|

n2-standard-4 |

4 |

16 |

|

n2-standard-8 |

8 |

32 |

|

n2-standard-16 |

16 |

64 |

|

n2-highmem-4 |

4 |

32 |

|

n2-highmem-8 |

8 |

64 |

-

ASA virtual 至少需要 3 个接口。

-

支持的最大 vCPU 数量为 16 个。

-

不支持内存优化计算机类型

您可以在 GCP 上创建帐户、使用 GCP 市场上的 ASA 虚拟防火墙 (ASA virtual) 产品来启动 ASA virtual 实例,以及选择 GCP 计算机类型。

C2 计算优化计算机的类型限制

计算优化 C2 计算机类型具有以下限制:

-

不能将区域持久性磁盘用于计算优化的计算机类型。有关详细信息,请参阅 Google 文档添加或调整区域持久性磁盘大小 (Adding or resizing regional persistent disks)。

-

受与通用和内存优化计算机类型不同的磁盘限制。有关详细信息,请参阅 Google 文档块存储性能 (Block storage performance)。

-

仅在所选区域和地区中可用。有关详细信息,请参阅 Google 文档可用地区和区域 (Available regions and zones)。

-

仅在选定的 CPU 平台上可用。有关详细信息,请参阅 Google 文档 CPU 平台 (CPU platforms)。

ASA virtual 的性能层

ASA virtual 支持性能层许可,该级别许可可基于部署要求提供不同的吞吐量级别和 VPN 连接限制。

|

性能层 |

实例类型(核心/RAM) |

速率限制 |

RA VPN 会话限制 |

|---|---|---|---|

|

ASAv5 |

c2-standard-4 4 核/16 GB |

100 Mbps |

50 |

|

ASAv10 |

c2-standard-4 4 核/16 GB |

1 Gbps |

250 |

|

ASAv30 |

c2-standard-4 4 核/16 GB |

2 Gbps |

750 |

|

ASAv50 |

c2-standard-8 8 核/32 GB |

7.6 Gbps |

10,000 |

|

ASAv100 |

c2-standard-16 16 核/64 GB |

16 Gbps |

20,000 |

反馈

反馈