Cisco IronPort AsyncOS 7.3 for Email 日常 管理ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月12日

章のタイトル: 電子メール セキュリティ モニタの 使用方法

電子メール セキュリティ モニタの使用方法

Cisco IronPort アプライアンスの電子メール セキュリティ モニタ機能は、企業のすべての着信電子メール トラフィックを完全に可視化する、強力な Web ベースのコンソールです。

電子メール セキュリティ モニタ機能は密接にシステムに組み込まれており、評価フィルタリング、アンチスパム、アンチウイルス スキャン、ウイルス感染フィルタ、ポリシーの施行(コンテンツ フィルタ、データ損失防止など)、およびメッセージ配信など、電子メール配信プロセスの各ステップからデータを収集します。データベースは、IP アドレスによる各電子メール送信者の識別と記録を行いつつ、SenderBase 評価サービスと連携してリアルタイムの ID 情報を収集します。ユーザは、すべての電子メール送信者のローカル メール フロー履歴をただちに報告し、インターネット上の送信者のグローバル情報を含むプロファイルを表示できます。電子メール セキュリティ モニタ機能では、セキュリティ チームが、ユーザへのメール送信者、ユーザによって送受信されるメールの量、およびセキュリティ ポリシーの有効性の「ループを閉じる」ことができます。

•![]() 発着するメッセージ フローをモニタするための電子メール セキュリティ モニタ機能へのアクセス。

発着するメッセージ フローをモニタするための電子メール セキュリティ モニタ機能へのアクセス。

•![]() 送信者の SenderBase Reputation Score、(SBRS; SenderBase 評価スコア)に対するクエリーによる、メール フロー ポリシーの決定(ホワイトリスト、ブラックリスト、およびグレーリストの更新)。ネットワーク オーナー、ドメイン、さらには個別の IP アドレスについてもクエリーを実行できます。

送信者の SenderBase Reputation Score、(SBRS; SenderBase 評価スコア)に対するクエリーによる、メール フロー ポリシーの決定(ホワイトリスト、ブラックリスト、およびグレーリストの更新)。ネットワーク オーナー、ドメイン、さらには個別の IP アドレスについてもクエリーを実行できます。

電子メール セキュリティ モニタの概要

電子メール セキュリティ モニタ データベースでは、着信メールの所定の電子メール送信者について、次の重要パラメータを取得します。

•![]() スパムの疑いのある、および明白にスパムと識別されるアンチスパム メッセージの数

スパムの疑いのある、および明白にスパムと識別されるアンチスパム メッセージの数

•![]() アンチ ウイルス スキャンによって検出されたウイルス陽性メッセージの数

アンチ ウイルス スキャンによって検出されたウイルス陽性メッセージの数

アンチスパム スキャンの詳細については、『 Cisco IronPort AsyncOS Configuration Guide 』の「Anti-Spam」の章を参照してください。アンチウイルス スキャンについては、『 Cisco IronPort AsyncOS Configuration Guide 』の「Anti-Virus」の章を参照してください。

電子メール セキュリティ モニタ機能は、内部ユーザ(電子メール受信者)またはメッセージの送信者を含む、特定のメッセージによってトリガーされたコンテンツ フィルタに関する情報も取得します。

電子メール セキュリティ モニタ機能は GUI だけで使用でき、電子メール トラフィックおよび IronPort アプライアンス(検疫、作業キュー、ウイルス感染など)のステータスへのビューを提供します。アプライアンスは、送信者が標準のトラフィック プロファイルの範囲に該当しない場合に識別します。識別された送信者はインターフェイスで強調表示されるので、送信者を送信者グループに割り当てるか、送信者のアクセス プロファイルを変更することによって是正措置を取ることができます。または、引き続き AsyncOS のセキュリティ サービスに対応させることができます。送信メールにも同様のモニタリング機能があり、メール キューの上位ドメインおよび受信ホストのステータスにビューを提供します(「[Delivery Status Details] ページ」を参照)。

(注) 電子メール セキュリティ モニタ機能では、アプライアンスの再起動時に作業キューに存在したメッセージの情報は報告されません。

電子メール セキュリティ モニタと集中管理

このバージョンの AsyncOS では、クラスタ化された Cisco IronPort アプライアンスの電子メール セキュリティ モニタ レポートを集約できません。すべてのレポートは、マシン レベルに制限されます。つまりレポートは、グループ レベルまたはクラスタ レベルでは実行できません。個別のマシンのみで実行できます。

[Archived Reports] ページについても同様です。設定されている各マシンは、独自のアーカイブを備えています。したがって、「レポート生成」機能は、選択したマシンのみで実行されます。

[Scheduled Reports] ページは、マシン レベルに制限されません。したがって、複数のマシンで設定を共有できます。マシン レベルで実行された、個別のスケジュール設定されたレポートは、インタラクティブ レポートとまったく同様なので、クラスタ レベルでスケジュール設定されたレポートを設定する場合、クラスタ内の各マシンが独自のレポートを送信します。

電子メール セキュリティ モニタ ページ

電子メール セキュリティ モニタ機能は、GUI へのアクセス後に最初に表示されるページです。電子メール セキュリティ モニタ機能を表示するには、GUI にアクセスします(『 Cisco IronPort AsyncOS for Email Configuration Guide 』の「Overview」の章を参照)。[Monitor] メニューに [Overview] ページが表示されます。システム設定ウィザード(または CLI の systemsetup コマンド)を完了し、変更を保存した場合、アプライアンスで電子メールを受信するために少なくとも 1 つのパブリック リスナーを設定済みである必要があります。アプライアンスが電子メールを受信している場合、[Overview] ページにはデータが読み込まれます。

電子メール セキュリティ モニタ機能は、[Monitor] メニューで使用可能なすべてのページ(ただし [Quarantines] ページは除く)で構成されます。

GUI でこれらのページを使用して、Cisco IronPort アプライアンスのリスナーに接続しているドメインをモニタできます。お使いのアプライアンスの「メール フロー」のモニタ、ソート、分析、および分類を実行し、正規メールの大量送信者と「スパマー」(未承諾の商業用メールの大量送信者)またはウイルス送信者の疑いのあるユーザとを区別できます。これらのページは、システムへの着信接続のトラブルシューティングにも役立ちます(SBRS スコア、ドメインに対する直近の送信グループの一致など重要情報を含みます)。

これらのページは、アプライアンスに関連するメール、さらにゲートウェイの範囲を超えて存在するサービス(IronPort SenderBase 評価サービス、IronPort アンチスパム スキャン サービス、アンチウイルス スキャン セキュリティ サービス、コンテンツ フィルタ、およびウイルス感染フィルタ)に関連するメールの分類に役立ちます。

ページ右上の [Printable PDF] リンクをクリックすると、すべての電子メール セキュリティ モニタ ページを読みやすい印刷形式の .pdf 版で生成できます。[Export] リンクでは、グラフおよび他のデータを Comma Separated Value(CSV; カンマ区切り値)形式にエクスポートできます。

エクスポートされた CSV データは、電子メール セキュリティ アプライアンスでの設定にかかわらず、すべてのメッセージ トラッキングおよびレポーティング データを GMT で示します。GMT 時間への変換の目的は、アプライアンスに依存せずにデータを使用したり、複数の時間帯にあるアプライアンスからのデータを参照する際にデータを使用したりできるようにするためです。

(注) ローカライズされた CSV データをエクスポートする場合、一部のブラウザでは見出しが正しく表示されないことがあります。これは、ローカライズされたテキストに対して、一部のブラウザが適切な文字セットを使用していないためです。この問題を回避するには、ファイルをディスクに保存し、[File] > [Open] を使用してファイルを開きます。ファイルを開いたら、ローカライズされたテキストを表示するための文字セットを選択します。

レポート データのエクスポートの自動化の詳細については、「CSV データの取得」を参照してください。

検索と電子メール セキュリティ モニタ

電子メール セキュリティ モニタ ページの多くには、検索フォームが含まれています。次の 4 種類の項目を検索できます。

ドメイン、ネットワーク オーナー、および内部ユーザの検索では、検索テキストに完全に一致させるか、入力したテキストで始まる項目(例えば、「ex」で始まる場合は「example.com」に一致します)を検索するかを選択します。

IP アドレス検索では、入力したテキストが最大で 4 IP オクテット(ドット付き 10 進表記)の先頭部として常に解釈されます。たとえば「17」と入力すると、17.0.0.0 ~ 17.255.255.255 の範囲が検索されます。17.0.0.1 には一致しますが、172.0.0.1 には一致しません。完全一致検索の場合は、4 オクテットすべてを入力するだけです。IP アドレス検索は、CIDR 形式(17.16.0.0/12)もサポートしています。

[Overview] ページ

[Overview] ページには、検疫および(このページの [System Overview] セクションの)ウイルス感染フィルタのステータスの概要などお使いの IronPort アプライアンスのメッセージ アクティビティの概要が示されます。[Overview] ページには、グラフや、送受信メッセージの詳細なメッセージ数も表示されます。このページを使用して、ゲートウェイから出入りするすべてのメールのフローをモニタできます。送受信メールの [Summary Detail] では、クリーン、Stopped By Reputation Filtering(SBRS)、無効な受信者として停止、スパム検出、ウイルス検出、コンテンツフィルタによる停止、および「クリーン」と見なされるメッセージに分類されたメッセージの数と割合が示されます。

[Overview] ページは、Cisco IronPort アプライアンスが、着信メール(たとえば、評価フィルタリングによって停止されたメッセージ)に関して IronPort SenderBase 評価サービスと連携する方法を強調表示します。[Overview] ページでは、次の操作を実行できます。

•![]() ゲートウェイを「出入り」するすべてのメールのメール トレンド グラフを表示する。

ゲートウェイを「出入り」するすべてのメールのメール トレンド グラフを表示する。

•![]() 試行されたメッセージ、Stopped By Reputation Filtering(SBRS)メッセージ、受信者が無効なメッセージ、スパムとしてマークされたメッセージ、ウイルス陽性としてマークされたメッセージ、およびクリーン メッセージの数を経時的に表示する。

試行されたメッセージ、Stopped By Reputation Filtering(SBRS)メッセージ、受信者が無効なメッセージ、スパムとしてマークされたメッセージ、ウイルス陽性としてマークされたメッセージ、およびクリーン メッセージの数を経時的に表示する。

•![]() システム ステータスおよびローカル検疫のサマリーを表示する。

システム ステータスおよびローカル検疫のサマリーを表示する。

•![]() IronPort Threat Operations Center(TOC)で入手可能な情報に基づいて、現在のウイルス発生情報を確認する。

IronPort Threat Operations Center(TOC)で入手可能な情報に基づいて、現在のウイルス発生情報を確認する。

[Overview] ページは、[System Overview] セクションおよび送受信メールのグラフとサマリーのセクションの 2 つに分かれています。

[System Overview]

[Overview] ページの [System Overview] セクションは、システム ダッシュボードとして機能し、システムおよび作業キュー ステータス、検疫ステータス、ウイルス発生アクティビティなどのアプライアンスに関する詳細を示します。

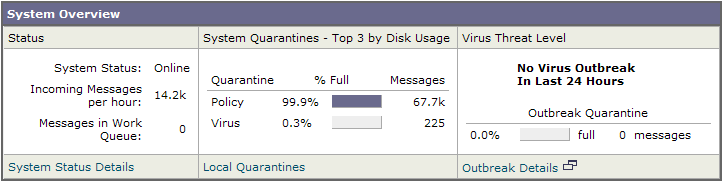

図 2-1 [Email Security Monitor Overview] ページの [System Overview] セクション

ステータス

このセクションでは、アプライアンスおよび着信メール処理の現在のステータスの概要が示されます。

詳細については、「CLI による管理およびモニタリング」を参照してください。

[Incoming Messages]:1 時間あたりの着信メールの平均レート。この予測値は、直近 15 分間の着信メッセージの数に基づいています(したがって、直近 15 分間に 4 通のメッセージを受信した場合、時間レートは、16 になります)。

[Work Queue]:作業キュー内の処理待ちメッセージの数。

[System Status] ページに移動するには、[System Status Details] リンクをクリックします。

[System Quarantines]

このセクションには、アプライアンスでのディスク使用量別の上位 3 つの検疫に関する情報(検疫の名前、検疫の使用度(ディスク領域)、現在の検疫エリア内のメッセージ数など)が表示されます。

[Local Quarantines] ページに移動するには、[Local Quarantines] リンクをクリックします。

[Virus Threat Level]

このセクションには、IronPort Threat Operations Center(TOC)によって報告されたウイルス発生ステータスが示されます。たとえば、図 2-1 は、直近 24 時間にウイルスの発生が確認されたことを示します。また、検疫の使用度(ディスク領域)、検疫内のメッセージ数など、Outbreak 検疫のステータスを示します。Outbreak 検疫は、アプライアンスでウイルス感染フィルタ機能をイネーブルに設定した場合のみ表示されます。

(注) ウイルス脅威レベル インジケータを機能させるためには、ファイアウォールで「downloads.ironport.com」に対してポート 80 を開く必要があります。あるいは、ローカル更新サーバを指定した場合は、ウイルス脅威レベル インジケータがそのアドレスを使用します。また、[Service Updates] ページを使用してダウンロード用のプロキシを設定済みの場合、ウイルス脅威レベル インジケータは、正しくアップデートされます。詳細については、『Cisco IronPort AsyncOS for Email Configuration Guide』の「System Administration」の章を参照してください。

外部の IronPort TOC Web サイトを閲覧するには、[Outbreak Details] リンクをクリックします。このリンクを機能させるには、お使いの IronPort アプライアンスでインターネットに接続できる必要があります。[Separate Window] アイコン(![]() )は、クリックすると別個のウィンドウにリンクが開かれることを示します。これらのウィンドウを表示できるようにするには、ブラウザのポップアップ ブロッカを設定する必要があります。

)は、クリックすると別個のウィンドウにリンクが開かれることを示します。これらのウィンドウを表示できるようにするには、ブラウザのポップアップ ブロッカを設定する必要があります。

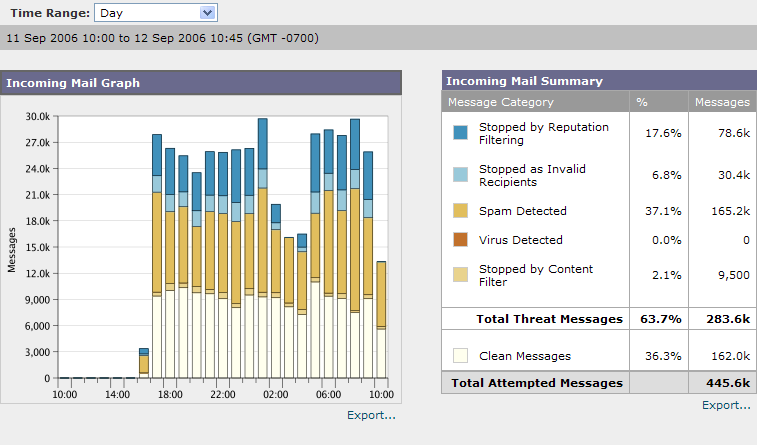

送受信のサマリーとグラフ

送受信のサマリーのセクションでは、システム上のすべてのメール アクティビティのリアルタイム アクティビティへのアクセスが提供され、送受信メールのグラフとメール サマリーで構成されています。ユーザは、[Time Range] メニューを使用して報告対象となるタイムフレームを選択できます。[Hour]、[Day]、[Week]、または [Month] を選択できます。選択したタイムフレームは、すべての電子メール セキュリティ モニタ ページで使用されます。メッセージの各タイプまたはカテゴリに関する説明は以下のとおりです(「電子メールの分類」を参照)。

メール トレンド グラフ(左側、図 2-2)では、リアルタイムでの着信メールの分析結果が示されます。

メール トレンド グラフでは、メール フローが視覚的に表示されますが、サマリー テーブル(右側、図 2-2)では、同じ情報の数値的な内訳が示されます。サマリー テーブルには、各メッセージ タイプの割合と実数(試行されたメッセージ、脅威メッセージ、クリーン メッセージの総数を含む)が含まれています。

電子メール セキュリティ モニタでのメッセージ集計に関する注意事項

電子メール セキュリティ モニタが着信メールの集計に使用する方法は、メッセージあたりの受信者の数によって異なります。たとえば、example.com から 3 人の受信者に送信された着信メッセージは、この送信者からの 3 通として集計されます。

評価フィルタによってブロックされたメッセージは、実際には作業キューに入らないので、アプライアンスは、着信メッセージの受信者のリストにはアクセスできません。この場合、乗数を使用して受信者の数が予測されます。この乗数は IronPort Systems, Inc. によって算出されたもので、既存の顧客データの大規模なサンプリング研究に基づいています。

電子メールの分類

[Overview] ページおよび [Incoming Mail] ページで報告されるメッセージは、次のように分類されます。

[Stopped by Reputation Filtering]:HAT ポリシーによってブロックされたすべての接続数に固定乗数(「電子メール セキュリティ モニタでのメッセージ集計に関する注意事項」を参照)を乗じた値に受信調整によってブロックされたすべての受信者数を加えた値。

[Invalid Recipients]:従来の LDAP 拒否によって拒否されたすべての受信者数にすべての RAT 拒否数を加えた値。

[Spam Messages Detected]:アンチスパム スキャン エンジンで陽性、または疑いありとして検出されたメッセージ、およびスパムとウイルスの両方で陽性と検出されたメッセージの総数。

[Virus Messages Detected]:ウイルス陽性だがスパムではないと検出されたメッセージの総数および割合。

(注) スキャンできないメッセージまたは暗号化されたメッセージを配信するようにアンチウイルス設定を行った場合、これらのメッセージは、ウイルス陽性としてではなく、クリーン メッセージとして集計されます。それ以外の場合は、メッセージはウイルス陽性として集計されます。

[Stopped by Content Filter]:コンテンツ フィルタによって阻止されたメッセージの総数。

[Clean Messages Accepted]:受け入れられ、ウイルスでもスパムでもないと見なされたメール。受信者単位のスキャン アクション(個々のメール ポリシーで処理される分裂したメッセージなど)を考慮したときに受信されたクリーン メッセージを最も正確に表したものです。ただし、ウイルス陽性またはスパム陽性としてマークされたにもかかわらず配信されたメッセージは集計されないので、実際のメッセージの配信数と、このクリーン メッセージの数は異なる可能性があります。

(注) メッセージ フィルタに一致し、フィルタによってドロップされたり、バウンスされたりしないメッセージは、クリーンとして処理されます。メッセージ フィルタによってドロップされたか、バウンスされたメッセージは、総数に含まれません。

メッセージの分類方法

メッセージは電子メール パイプラインを通過するので、複数のカテゴリに該当する場合があります。たとえば、スパム陽性またはウイルス陽性とマークされたメッセージが、コンテンツ フィルタにも一致することがあります これらの優先ルールに続いて、ウイルス感染フィルタによる検疫(この場合、メッセージが検疫から解放されるまで集計されず、作業キューによる処理が再び行われます)の次にスパム陽性、ウイルス陽性、および一致するコンテンツ フィルタなどさまざまな判定が行われます。

たとえば、メッセージがスパム陽性とマークされると、アンチスパム設定がスパム陽性のメッセージをドロップするように設定されている場合には、このメッセージがドロップされ、スパム カウンタが増分します。さらに、スパム陽性のメッセージを引き続きパイプラインで処理し、以降のコンテンツ フィルタがこのメッセージをドロップ、バウンス、または検疫するようにアンチスパム設定が設定されている場合にも、スパム カウンタは増分します。メッセージがスパム陽性またはウイルス陽性ではない場合、コンテンツ フィルタ カウントが増分するだけです。

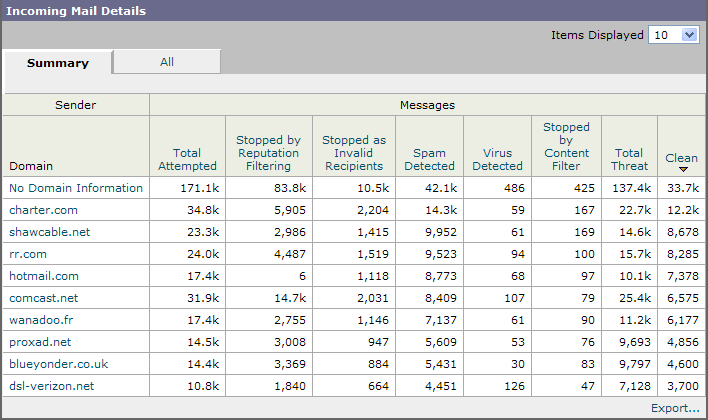

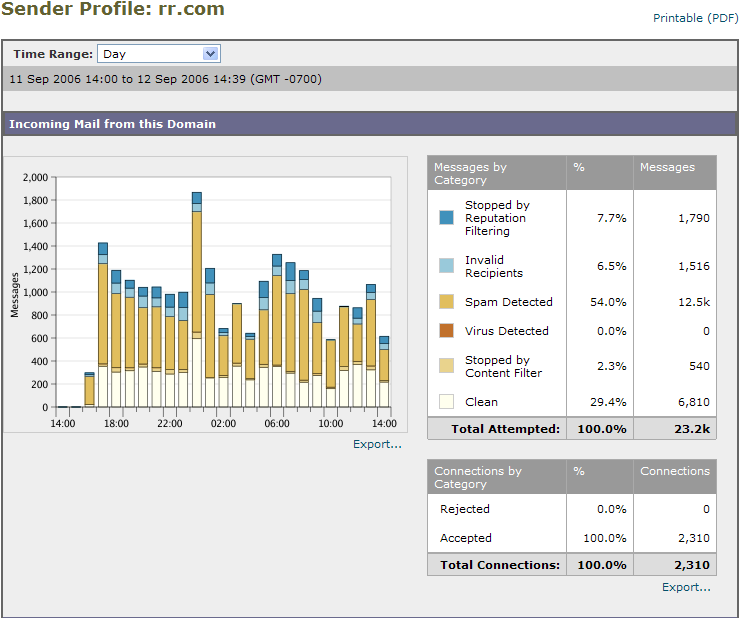

[Incoming Mail] ページ

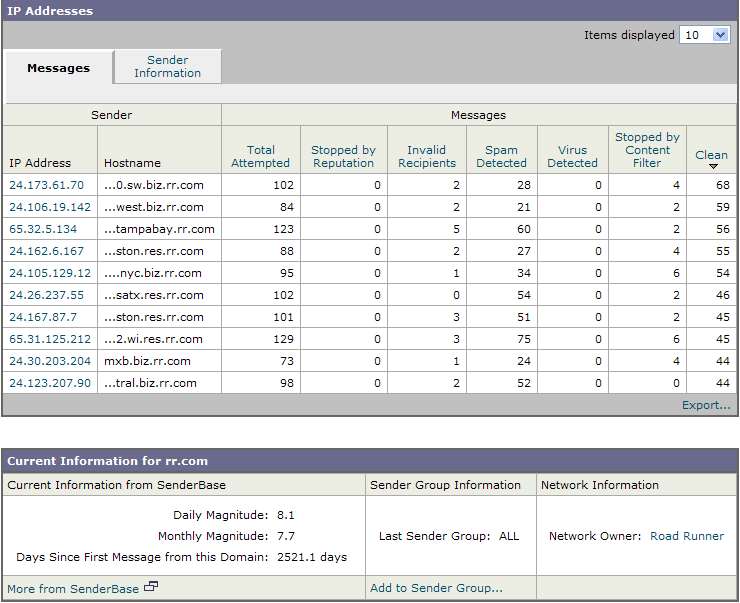

[Incoming Mail] ページでは、お使いのアプライアンスに接続するすべてのリモート ホストの電子メール セキュリティ モニタ機能によって収集されたリアルタイム情報に関して報告を行うメカニズムが提供されます。これにより、メール送信者の IP アドレス、ドメイン、および組織(ネットワーク オーナー)に関する詳細を収集できます。メール送信者の IP アドレス、ドメイン、組織については、送信者プロファイル検索を実行できます。

[Incoming Mail] ページには、[Domain]、[IP Address]、および [Network Owner] の 3 種類のビューが用意されており、システムに接続するリモート ホストのスナップショットが選択したビューで提供されます。

アプライアンスで設定済みのすべてのパブリック リスナーにメールを送信した上位ドメイン(ビューに応じて、IP アドレスまたはネットワーク オーナー)の表([Incoming Mail Details])が表示されます。ゲートウェイに入ったすべてのメールのフローをモニタできます。任意のドメイン/IP/ネットワーク オーナーをクリックしてドリルダウンし、送信者プロファイル ページ(クリックしたドメイン/IP/ネットワーク オーナーに固有の [Incoming Mail] ページ)のこの送信者に関する詳細にアクセスできます。

[Incoming Mail] は、一連のページ([Incoming Mail]、送信者プロファイル、および送信者グループ レポート)を含むように拡張することもできます。[Incoming Mail] ページでは、次の操作を実行できます。

•![]() メール送信者の IP アドレス、ドメイン、または組織(ネットワーク オーナー)に関する検索を実行する。

メール送信者の IP アドレス、ドメイン、または組織(ネットワーク オーナー)に関する検索を実行する。

•![]() 送信者グループ レポートを表示して、特定の送信者グループおよびメール フロー ポリシー アクションによる接続を確認する。詳細については、「送信者グループ レポート」を参照してください。

送信者グループ レポートを表示して、特定の送信者グループおよびメール フロー ポリシー アクションによる接続を確認する。詳細については、「送信者グループ レポート」を参照してください。

•![]() 試行されたものの、セキュリティ サービス(評価フィルタリング、アンチスパム、アンチウイルスなど)によってブロックされたメッセージの数など、メール送信者に関する詳細な統計情報を確認する。

試行されたものの、セキュリティ サービス(評価フィルタリング、アンチスパム、アンチウイルスなど)によってブロックされたメッセージの数など、メール送信者に関する詳細な統計情報を確認する。

•![]() アンチスパムまたはアンチウイルス セキュリティサービスによって測定される、大量のスパムまたはウイルス電子メールを送信した送信者別にソートする。

アンチスパムまたはアンチウイルス セキュリティサービスによって測定される、大量のスパムまたはウイルス電子メールを送信した送信者別にソートする。

•![]() IronPort SenderBase 評価サービスを使用して特定の IP アドレス、ドメイン、および組織の間の関係のドリルダウンと分析を行い、送信者に関する詳細を取得する。

IronPort SenderBase 評価サービスを使用して特定の IP アドレス、ドメイン、および組織の間の関係のドリルダウンと分析を行い、送信者に関する詳細を取得する。

•![]() 特定の送信者をドリルダウンして、送信者の SenderBase 評価スコア、ドメインが直近に一致した送信者グループなど IronPort SenderBase 評価サービスから送信者に関する詳細を取得する。送信者を送信者グループに追加する。

特定の送信者をドリルダウンして、送信者の SenderBase 評価スコア、ドメインが直近に一致した送信者グループなど IronPort SenderBase 評価サービスから送信者に関する詳細を取得する。送信者を送信者グループに追加する。

•![]() アンチスパムまたはアンチウイルス セキュリティ サービスによって測定される、大量のスパムまたはウイルス電子メールを送信した特定の送信者をドリルダウンする。

アンチスパムまたはアンチウイルス セキュリティ サービスによって測定される、大量のスパムまたはウイルス電子メールを送信した特定の送信者をドリルダウンする。

•![]() ドメインに関する情報を収集したら、(必要に応じて)ドメイン、IP アドレス、またはネットワーク オーナーのプロファイル ページから [Add to Sender Group] をクリックして、既存の送信者グループに IP アドレス、ドメイン、または組織を追加できます。『 Cisco IronPort AsyncOS for Email Configuration Guide 』の「Configuring the Gateway to Receive Email」の章を参照してください。

ドメインに関する情報を収集したら、(必要に応じて)ドメイン、IP アドレス、またはネットワーク オーナーのプロファイル ページから [Add to Sender Group] をクリックして、既存の送信者グループに IP アドレス、ドメイン、または組織を追加できます。『 Cisco IronPort AsyncOS for Email Configuration Guide 』の「Configuring the Gateway to Receive Email」の章を参照してください。

[Incoming Mail]

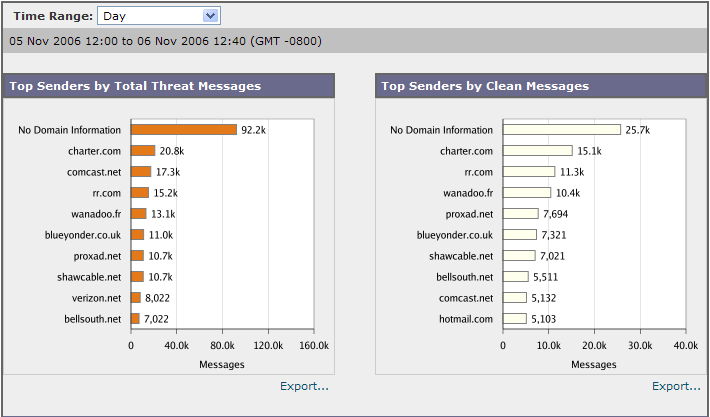

[Incoming Mail] ページでは、システムで設定済みのすべてのパブリック リスナーのリアルタイム アクティビティへのアクセスが提供され、受信数の上位ドメイン(脅威メッセージの総数別およびクリーン メッセージの総数別)および [Incoming Mail Details] リストという 2 つのセクションで構成されます。

図 2-4 着信メールのグラフ:脅威メッセージの総数およびクリーン メッセージの総数

[Incoming Mail Details] リストに含まれるデータの説明については、「[Incoming Mail Details] リスト」を参照してください。

メール トレンド グラフにおける時間範囲に関する注意事項

電子メール セキュリティ モニタ機能は、ゲートウェイに流入するメールに関するデータを常に記録します。データは 60 秒ごとに更新されますが、システムに表示されるデータは、現在のシステム時間よりも 120 秒遅れます。日単位のビューから「ズーム アウト」して、同じデータを週単位、日単位、および月単位のビューで表示できます。データはリアルタイムでモニタリングされているので、情報は定期的に更新され、データベースで集計されます。

電子メール セキュリティ モニタ機能は、 表 2-1 に示すように特定の時間範囲を定義します。

|

|

|

|---|---|

|

|

|

|

|

|

|

|

|

|

|

[Incoming Mail Details] リスト

アプライアンスのパブリック リスナーに接続した上位送信者が、[Incoming Mail] ページの下部にある受信された外部ドメイン リストの表に選択したビューで表示されます。データをソートするには、カラム見出しをクリックします。各種のカテゴリの説明については、「電子メールの分類」を参照してください。

ダブル DNS ルックアップ の実行によって、リモート ホストの IP アドレス(つまり、ドメイン)が取得され、有効性が検証されます。ダブル DNS ルックアップおよび送信者の検証の詳細については、『 Cisco IronPort AsyncOS for Email Configuration Guide 』の「Configuring the Gateway to Receive Email」の章を参照してください。

送信者の詳細のリストには、[Summary] と [All] の 2 つのビューがあります。

[Summary] ビューでは、各送信者が試行したメッセージの総数が示され、カテゴリ別の内訳が含まれます。カテゴリは、[Overview] ページの [Incoming Mail Summary] グラフと同じ(クリーン メッセージ、評価フィルタリングによる阻止、無効な受信者、スパムを検出、およびコンテンツ フィルタによる阻止の数)です。

[Stopped by Reputation Filtering] の値は、次の複数の要素に基づいて算出されます。

- 拒否されたまたは TCP 拒否の接続数(部分的に集計されます)

- 接続あたりのメッセージ数に使用される、保守的に見積もった乗数

アプライアンスに重い負荷がかけられている場合、拒否された接続の正確な数を送信者別に維持できません。その代わりに、拒否された接続の数は、各時間間隔で最も顕著だった送信者についてのみ維持されます。この場合、表示される値は「下限」、つまり少なくともこの数のメッセージが阻止されたと解釈できます。

(注) [Overview] ページの [Stopped by Reputation Filtering] の総数は、すべての拒否された接続の完全な集計値に常に基づいています。送信者別の接続数だけが、負荷のために常に限定的です。

[All] ビューには、送信者の接続情報([Accepted]、[Rejected])およびカテゴリ別の内訳が示されます。追加のカラム [Stopped by Recipient Throttling] には、調整された受信者が表示されます。

このリストは、カラム見出しリンクをクリックするとソートされます。ソート順は、[Summary] ビューと [All] ビューの両方にソート対象のカラムが存在するかどうかにかかわらず、これらのビューを切り替えても維持されます。言い換えれば、サマリー リストを [Total Attempted] でソートしてから [All] ビューに切り換えた場合、データではこのソート順が保持されます。

データの次の追加カラムについては、[All] ビューの [Sender Details] テーブルにまとめられています。

[Connections Rejected]:HAT ポリシーによってブロックされたすべての接続。アプライアンスに重い負荷がかけられている場合、拒否された接続の正確な数を送信者別に維持できません。その代わりに、拒否された接続の数は、各時間間隔で最も顕著だった送信者についてのみ維持されます。

[Connections Accepted]:受け入れられたすべての接続。

[Stopped by Recipient Throttling]:[Stopped by Reputation Filtering] のコンポーネントです。HAT 上限値(1 時間当たりの最大受信者数、メッセージあたりの最大受信者数、または接続あたりの最大メッセージ数)のいずれかを超えたために、阻止された受信メッセージの数を表します。この値と、拒否されたか、TCP 拒否の接続に関連する受信メッセージの予測値とが合計されて、[Stopped by Reputation Filtering] が算出されます。

[Total Threat]:(評価により阻止された、無効な受信者、スパム、およびウイルスとして阻止された)脅威メッセージの総数

[No Domain Information]

アプライアンスに接続したものの、ダブル DNS ルックアップで検証できなかったドメインは、専用ドメイン [No Domain Information] に自動的に分類されます。これらの種類の検証されないホストは、送信者の検証によって管理できます。『 Cisco IronPort AsyncOS for Email Configuration Guide 』の「Configuring the Gateway to Receive Email」の章を参照してください。

詳細の問い合わせ

電子メール セキュリティ モニタのサマリー テーブルに表示された送信者については、その送信者(または [No Domain Information] リンク)をクリックして特定の送信者に関する詳細をドリルダウンします。結果は送信者プロファイル ページに表示され、IronPort SenderBase 評価サービスからのリアルタイム情報が含まれます。送信者プロファイル ページからは、特定の IP アドレスまたはネットワーク オーナーに関する詳細をドリルダウンできます(「データが読み込まれる報告ページ:送信者プロファイル ページ」を参照)。

[Incoming Mail] ページの下部にある [Sender Groups Report] リンクをクリックして、別のレポート(送信者グループ レポート)を表示することもできます。送信者グループ レポートの詳細については、「送信者グループ レポート」を参照してください。

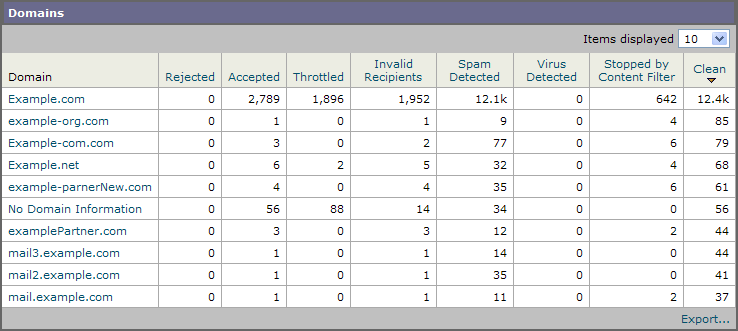

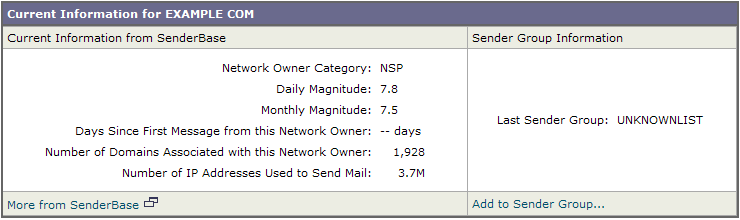

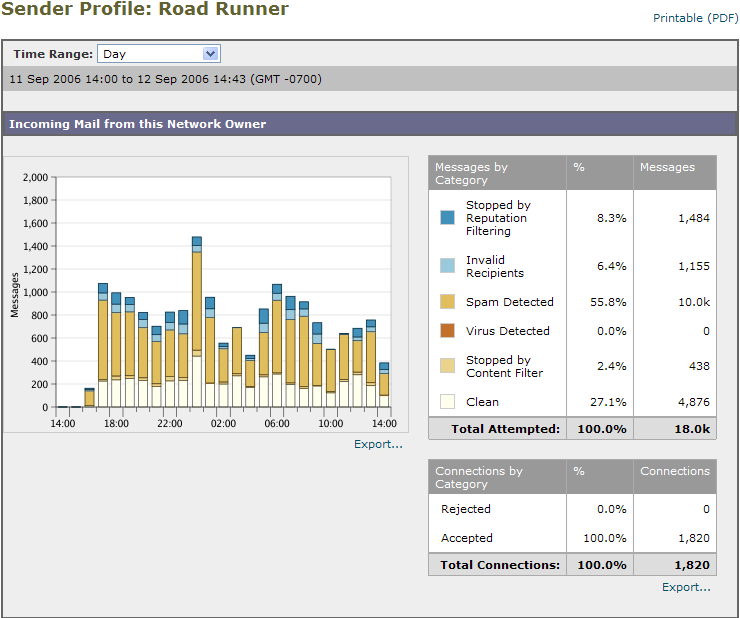

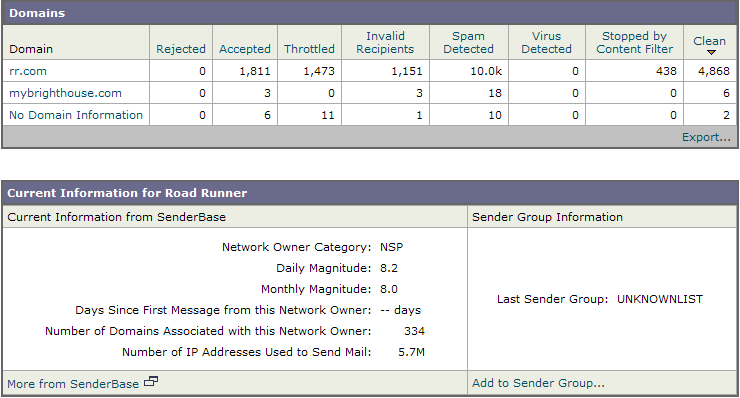

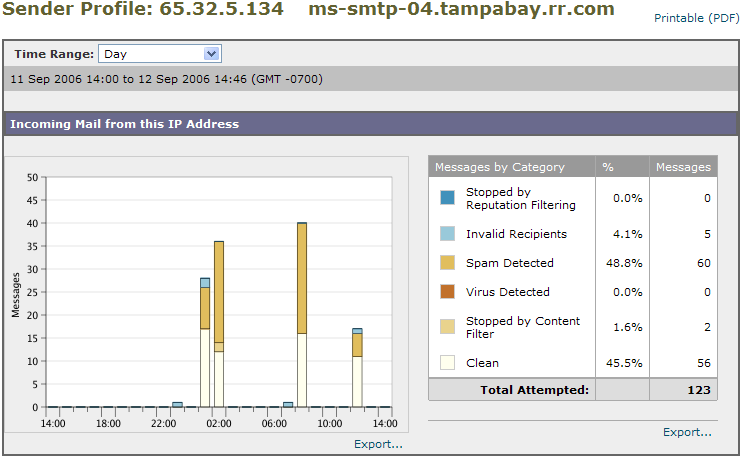

データが読み込まれる報告ページ:送信者プロファイル ページ

[Incoming Mail] ページに表示される [Incoming Mail Summary] テーブルをクリックすると、その結果として 送信者プロファイル ページ が表示されます。このページには、特定の IP アドレス、ドメイン、または組織(ネットワーク オーナー)のデータが含まれています。送信者プロファイル ページには、送信者の詳細情報が示されます。任意のネットワーク オーナーまたは IP アドレスの送信者プロファイル ページは、[Incoming Mail] ページまたは他の送信者プロファイル ページで特定の項目をクリックしてアクセスできます。ネットワーク オーナーは、ドメインを含むエンティティであり、ドメインは、IP アドレスを含むエンティティです。この関係および SenderBase 評価サービスとの関係の詳細については、『 Cisco IronPort AsyncOS for Email Configuration Guide 』の「Configuring the Gateway to Receive Email」の章を参照してください。

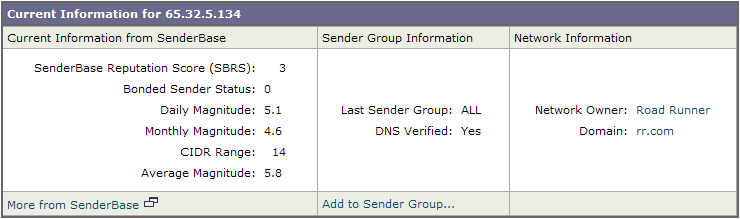

IP アドレス、ネットワーク オーナーおよびドメインに関して表示される送信者プロファイル ページは、多少異なります。それぞれのページには、この送信者からの着信メールに関するグラフおよびサマリー テーブルが含まれます。グラフの下には、この送信者に関連するドメインまたは IP アドレスを表示する表(個々の IP アドレスの送信者プロファイル ページには、詳細なリストは含まれません)、およびこの送信者の現在の SenderBase 情報、送信者グループ情報、およびネットワーク情報を含む情報セクションがあります。

•![]() ネットワーク オーナー プロファイル ページには、ネットワーク オーナー、およびこのネットワーク オーナーに関連するドメインや IP アドレスに関する情報が含まれます。

ネットワーク オーナー プロファイル ページには、ネットワーク オーナー、およびこのネットワーク オーナーに関連するドメインや IP アドレスに関する情報が含まれます。

•![]() ドメイン プロファイル ページには、このドメインおよびこのドメインに関連する IP アドレスに関する情報が含まれます。

ドメイン プロファイル ページには、このドメインおよびこのドメインに関連する IP アドレスに関する情報が含まれます。

•![]() IP アドレス プロファイル ページには、IP アドレスのみに関する情報が含まれます。

IP アドレス プロファイル ページには、IP アドレスのみに関する情報が含まれます。

各送信者プロファイル ページには、ページの下部の現在の情報テーブルに次のデータが含まれます。

•![]() SenderBase 評価サービスからの グローバル 情報。たとえば、次の情報です。

SenderBase 評価サービスからの グローバル 情報。たとえば、次の情報です。

–![]() IP アドレス、ドメイン名、またはネットワーク オーナー

IP アドレス、ドメイン名、またはネットワーク オーナー

–![]() ネットワーク オーナーのカテゴリ(ネットワーク オーナーのみ)

ネットワーク オーナーのカテゴリ(ネットワーク オーナーのみ)

–![]() IP アドレス、ドメイン、またはネットワーク オーナーの日単位マグニチュードおよび月単位マグニチュード

IP アドレス、ドメイン、またはネットワーク オーナーの日単位マグニチュードおよび月単位マグニチュード

–![]() 最後の送信者グループと DNS が検証されたかどうか(IP アドレス送信者プロファイル ページのみ)

最後の送信者グループと DNS が検証されたかどうか(IP アドレス送信者プロファイル ページのみ)

日単位マグニチュードは、直近 24 時間にドメインが送信したメッセージの数の基準です。地震の測定に使用されるリヒター スケールと同様に、SenderBase マグニチュードは、10 を基数とする対数目盛を使用して算出されるメッセージの量の基準です。目盛の最大理論値は 10 に設定されます。これは、世界の電子メール メッセージの量(約 100 億メッセージ/日)に相当します。対数目盛を使用した場合、1 ポイントのマグニチュードの増加は、実際の量の 10 倍の増加に相当します。

月単位マグニチュードは、直近 30 日間に送信された電子メールの量に基づいて割合が算出される点を除いて、日単位マグニチュードと同じ方法を使用して算出されます。

–![]() 総累積量/30 日の量(IP アドレス プロファイル ページのみ)

総累積量/30 日の量(IP アドレス プロファイル ページのみ)

–![]() Bonded Sender ステータス(IP アドレス プロファイル ページのみ)

Bonded Sender ステータス(IP アドレス プロファイル ページのみ)

–![]() SenderBase 評価スコア(IP アドレス プロファイル ページのみ)

SenderBase 評価スコア(IP アドレス プロファイル ページのみ)

–![]() 最初のメッセージからの日数(ネットワーク オーナー プロファイル ページおよびドメイン プロファイル ページのみ)

最初のメッセージからの日数(ネットワーク オーナー プロファイル ページおよびドメイン プロファイル ページのみ)

–![]() このネットワーク オーナーに関連するドメインの数(ネットワーク オーナー プロファイル ページおよびドメイン プロファイル ページのみ)

このネットワーク オーナーに関連するドメインの数(ネットワーク オーナー プロファイル ページおよびドメイン プロファイル ページのみ)

–![]() このネットワーク オーナーの IP アドレスの数(ネットワーク オーナー プロファイル ページおよびドメイン プロファイル ページのみ)

このネットワーク オーナーの IP アドレスの数(ネットワーク オーナー プロファイル ページおよびドメイン プロファイル ページのみ)

–![]() 電子メールの送信に使用された IP アドレスの数(ネットワーク オーナー ページのみ)

電子メールの送信に使用された IP アドレスの数(ネットワーク オーナー ページのみ)

SenderBase 評価サービスによって提供されるすべての情報を示すページを表示するには、[More from SenderBase] リンクをクリックします。

•![]() メール フロー統計 情報。送信者について収集された直近 1 時間、1 日、1 週間、1 月、および 1 年の電子メール セキュリティ モニタ情報を含みます。

メール フロー統計 情報。送信者について収集された直近 1 時間、1 日、1 週間、1 月、および 1 年の電子メール セキュリティ モニタ情報を含みます。

•![]() このネットワーク オーナーによって管理されるドメインおよび IP アドレスに関する 詳細 は、ネットワーク オーナー プロファイル ページに表示されます。ドメイン内の IP アドレスに関する詳細は、ドメイン ページに表示されます。

このネットワーク オーナーによって管理されるドメインおよび IP アドレスに関する 詳細 は、ネットワーク オーナー プロファイル ページに表示されます。ドメイン内の IP アドレスに関する詳細は、ドメイン ページに表示されます。

ドメイン プロファイル ページから特定の IP アドレスをドリルダウンするか、ドリルアップして組織プロファイル ページを表示できます。

システムの管理者の場合は、これらの各ページで(必要に応じて)エンティティのチェックボックスをクリックしてから [Add to Sender Group] をクリックし、送信者グループにネットワーク オーナー、ドメイン、または IP アドレスを追加することもできます。

また、送信者の現在の情報テーブルの送信者グループ情報の下にある [Add to Sender Group] リンクをクリックして、送信者グループに送信者を追加することもできます。送信者グループへの送信者の追加の詳細については、『 Cisco IronPort AsyncOS for Email Configuration Guide 』の「Configuring the Gateway to Receive Email」の章を参照してください。当然ながら、必ずしも変更を行う必要はありません。セキュリティ サービスに着信メールを処理させることもできます。

送信者プロファイルの検索

特定の送信者を検索するには、[Quick Search] ボックスに IP アドレス、ドメイン、または組織名を入力します。

送信者プロファイル ページが送信者の情報と共に表示されます。「データが読み込まれる報告ページ:送信者プロファイル ページ」を参照してください。

図 2-10 ネットワーク オーナー プロファイル ページ(1/2)

図 2-11 ネットワーク オーナー プロファイル ページ(2/2)

図 2-12 IP アドレス プロファイル ページ(1/2)

図 2-13 IP アドレス プロファイル ページ(2/2)

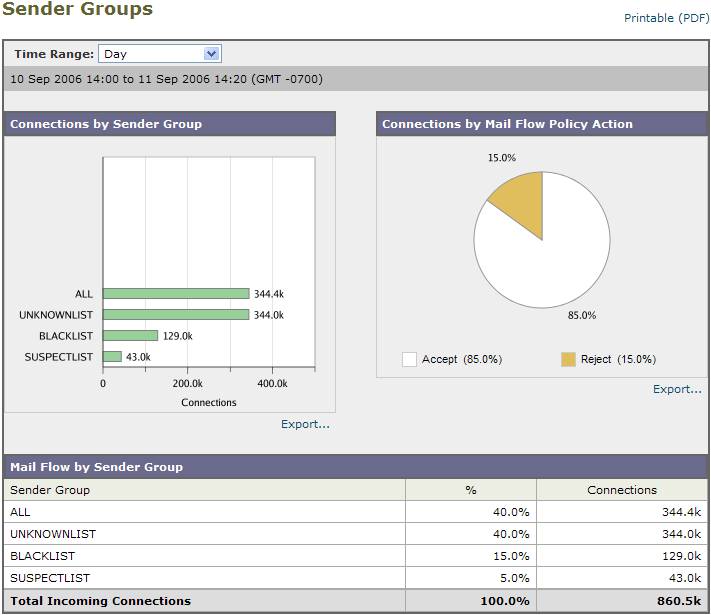

送信者グループ レポート

送信者グループ レポートは、送信者グループ別およびメール フロー ポリシー アクション別の接続のサマリーを提供し、SMTP 接続およびメール フロー ポリシーのトレンドを確認できるようにします。[Mail Flow by Sender Group] リストには、各送信者グループの割合および接続数が示されます。[Connections by Mail Flow Policy Action] グラフは、各メール フローポリシー アクションの接続の割合を示します。このページには、Host Access Table(HAT; ホスト アクセス テーブル)ポリシーの有効性の概要が示されます。HAT の詳細については、『 Cisco IronPort AsyncOS for Email Configuration Guide 』の「Configuring the Gateway to Receive Email」の章を参照してください。

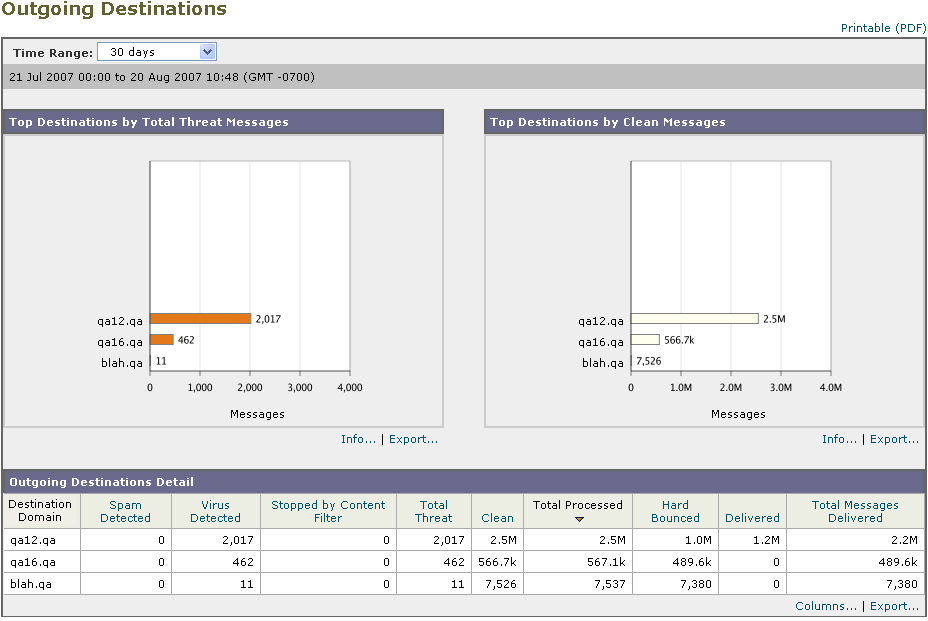

[Outgoing Destinations]

[Outgoing Destinations] ページには、メールの送信先ドメインに関する情報が示されます。このページは、2 つのセクションで構成されます。ページの上部は、発信脅威メッセージ別の上位宛先および発信クリーン メッセージの上位宛先を示すグラフで構成されます。ページの下部には、総受信者数別にソートされた(デフォルト設定)全カラムを示す表が表示されます。

レポート対象の時間範囲(時間、日、週、または月)を選択できます。グラフまたは詳細リストのデータは、すべてのレポートと同様に [Export] リンクを使用して CSV 形式にエクスポートできます。

[Outgoing Destinations] ページを使用すると、次の情報を入手できます。

•![]() クリーン、スパム陽性、またはコンテンツ フィルタによる阻止のメールの割合

クリーン、スパム陽性、またはコンテンツ フィルタによる阻止のメールの割合

•![]() 配信されたメッセージおよび宛先サーバによってハードバウンスされたメッセージの数

配信されたメッセージおよび宛先サーバによってハードバウンスされたメッセージの数

図 2-15 [Outgoing Destinations] ページ

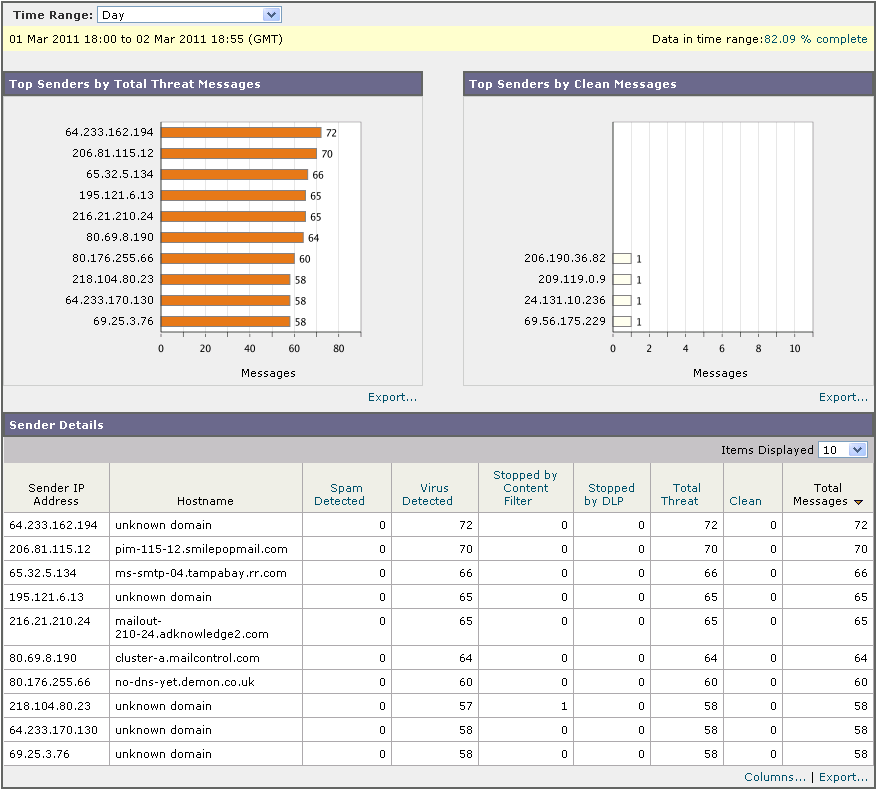

[Outgoing Senders]

[Outgoing Senders] ページでは、ネットワーク内の IP アドレスおよびドメインから送信されるメールの量および種類に関する情報が示されます。このページを表示すると、ドメイン別または IP アドレス別に結果を表示できます。各ドメインによって送信されたメールの量を確認する場合にはドメイン別の結果、最も多いウイルス メッセージを送信している、または最も多くコンテンツ フィルタをトリガーしている IP アドレスを表示する場合には IP アドレス別の結果を表示することが推奨されます。

このページは、2 つのセクションで構成されます。ページの左側は、総脅威メッセージ別の上位送信者を示すグラフです。総脅威メッセージには、スパムもしくはウイルス陽性のメッセージ、またはコンテンツ フィルタをトリガーしたメッセージが含まれます。ページの上部の右側は、クリーン メッセージ別の上位送信者を表示するグラフです。ページの下部には、総メッセージ数別にソートされた(デフォルト設定)全カラムを示す表が表示されます。

(注) このページには、メッセージ配信に関する情報は表示されません。特定のドメインからのバウンスされたメッセージの数などの配信情報は、[Delivery Status] ページを使用して追跡できます。

レポート対象の時間範囲(時間、日、週、または月)を選択できます。グラフまたは詳細リストのデータは、すべてのレポートと同様に [Export] リンクを使用して CSV 形式にエクスポートできます。

[Outgoing Senders] ページを使用すると、次の情報を入手できます。

•![]() 最も多くのウイルスまたはスパム陽性の電子メールを送信した IP アドレス

最も多くのウイルスまたはスパム陽性の電子メールを送信した IP アドレス

•![]() 最も頻繁にコンテンツ フィルタをトリガーした IP アドレス

最も頻繁にコンテンツ フィルタをトリガーした IP アドレス

図 2-16 [Outgoing Senders] ページ(IP アドレスを表示中)

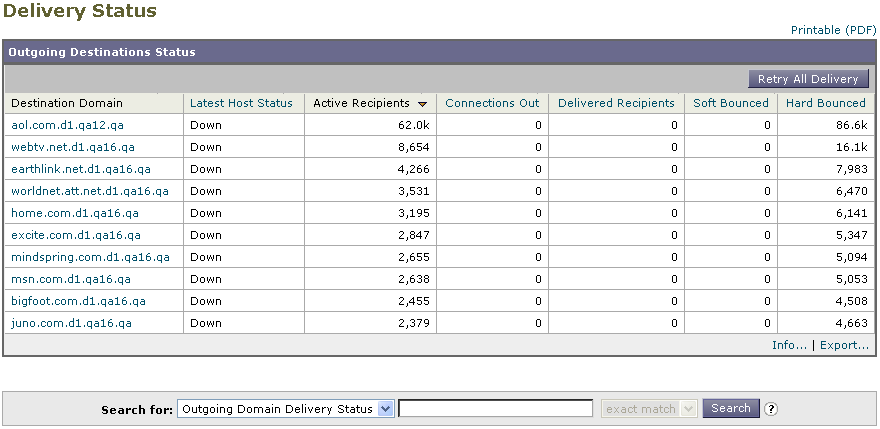

[Delivery Status] ページ

特定の受信者ドメインに対する配信の問題を疑ったり、仮想ゲートウェイ アドレスに関する情報収集を行ったりする場合には、[Monitor] > [Delivery Status Page] をクリックすると、特定の受信者ドメインに関連する電子メール操作に関するモニタリング情報が提供されます。

[Delivery Status] ページには、CLI で tophosts コマンドを使用した場合と同じ情報が表示されます(詳細については、 「CLI による管理およびモニタリング」 の「電子メール キューの構成の確認」を参照してください)。

このページには、直近 3 時間以内にシステムによって配信されたメッセージの上位 20、50、または 100 の受信者ドメインのリストが表示されます。各統計情報のカラム見出しのリンクをクリックすることによって、最新のホスト ステータス、アクティブな受信者(デフォルト)、切断した接続、配信された受信者、ソフト バウンス イベント、およびハード バウンス受信者別にソートできます。

•![]() 特定のドメインを検索するには、[Domain Name:] フィールドにドメイン名を入力し、[Search] をクリックします。

特定のドメインを検索するには、[Domain Name:] フィールドにドメイン名を入力し、[Search] をクリックします。

•![]() 表示されているドメインをドリルダウンするには、ドメイン名のリンクをクリックします。

表示されているドメインをドリルダウンするには、ドメイン名のリンクをクリックします。

[Delivery Status Details] ページに結果が表示されます。

(注) 受信者ドメインで任意のアクティビティが発生すると、このドメインが「アクティブ」となり、[Overview] ページに表示されます。たとえば、配信の問題があるためにメールが発信キューにとどまると、この受信者ドメインは、引き続き発信メールの概要に表示されます。

配信の再試行

後で配信されるようにスケジュール設定されているメッセージは、[Retry All Delivery] をクリックすると、ただちに再試行できます。[Retry All Delivery] では、キューに含まれるメッセージがただちに配信されるようにスケジュールを変更できます。「ダウン」としてマークされたすべてのドメインおよびスケジュール設定されているか、ソフト バウンスされたメッセージは、ただちに配信されるためにキューに入れられます。

特定の宛先ドメインに向けての配信を再施行するには、ドメイン名のリンクをクリックします。[Delivery Status Details] ページで、[Retry Delivery] をクリックします。

CLI で delivernow コマンドを使用して、ただちに配送するようにメッセージのスケジュールを変更することもできます。詳細については、「電子メールの即時配信スケジュール」を参照してください。

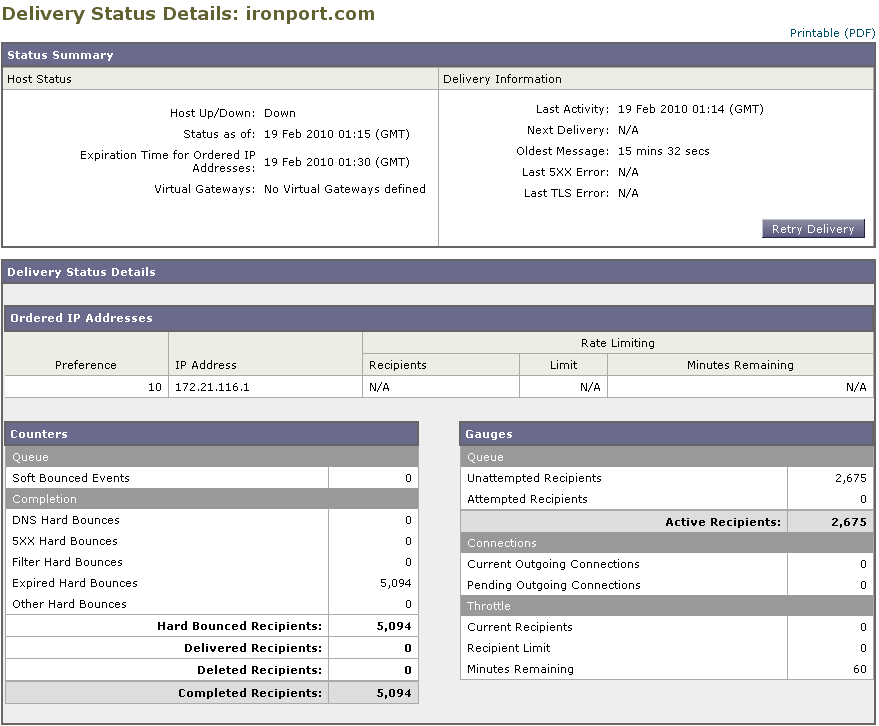

[Delivery Status Details] ページ

特定の受信者ドメインに関する統計情報を検索するには、[Delivery Status Details] ページを使用します。このページには、CLI 内で hoststatus コマンドを使用した場合と同じ情報(メール ステータス、カウンタ、およびゲージ)が表示されます(詳細については、「CLI による管理およびモニタリング」の「 メール ホストのステータスのモニタリング 」を参照してください)。特定のドメインを検索するには、[Domain Name:] フィールドにドメイン名を入力し、[Search] をクリックします。 altsrchost 機能を使用している場合、仮想ゲートウェイのアドレス情報が表示されます。

図 2-18 [Delivery Status Details] ページ

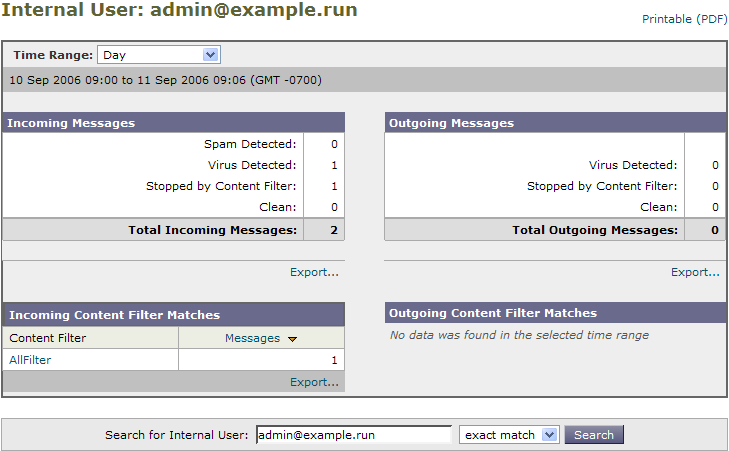

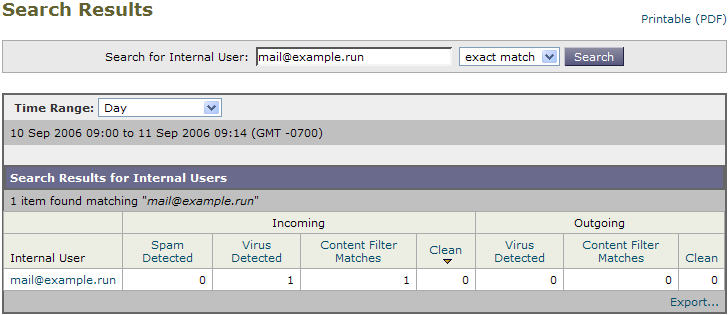

[Internal Users] ページ

[Internal Users] ページでは、内部ユーザによって送受信されたメールに関する情報が、 電子メール アドレスごとに表示されます (単一ユーザの複数の電子メール アドレスが、リストに表示される場合があります。レポートでは、電子メール アドレスはまとめられません)。

このページは、クリーン着信メッセージ別およびクリーン発信メッセージ別の上位ユーザを示すグラフとユーザ メール フローの詳細の 2 つのセクションで構成されます。レポート対象の時間範囲(時間、日、週、または月)を選択できます。グラフまたは詳細リストのデータは、すべてのレポートと同様に [Export] リンクを使用して CSV 形式にエクスポートできます。

[User Mail Flow Details] リストでは、送受信メールが電子メール アドレスごとに [Clean]、[Spam Detected](着信のみ)、[Virus Detected]、および [Content Filter Matches] に分類されます。このリストは、カラム見出しをクリックしてソートできます。

•![]() コンテンツ フィルタをトリガーしたユーザとそのコンテンツ フィルタの種類

コンテンツ フィルタをトリガーしたユーザとそのコンテンツ フィルタの種類

着信内部ユーザとは、Rcpt To: アドレスに基づいてシステムで電子メールを受信する対象ユーザのことです。発信内部ユーザは Mail From: アドレスに基づいており、内部ネットワーク内の送信者が送信している電子メールの種類を追跡する場合に役立ちます。

[Internal User Details]

[Internal User Details] ページでは、各カテゴリ([Spam Detected]、[Virus Detected]、[Sopped By Content Filter]、および [Clean])のメッセージ数を示す送受信メッセージの内訳など指定したユーザに関する詳細情報が示されます。送受信コンテンツ フィルタおよび DLP ポリシーの一致も示されます。

図 2-19 [Internal User Details] ページ

コンテンツ フィルタの詳細情報を対応するコンテンツ フィルタ情報ページに表示するには、そのコンテンツ フィルタ名をクリックします(「[Content Filters] ページ」を参照)。この方法を使用すると、特定のコンテンツ フィルタに一致したメールを送受信したユーザのリストも取得できます。

特定の内部ユーザの検索

特定の内部ユーザ(電子メール アドレス)は、[Internal Users] ページおよび [Internal User Details] ページの下部にある検索フォームから検索できます。検索テキストに完全に一致させるか、入力したテキストで始まる項目を検索するか(たとえば、「ex」で始まる項目を検索する場合、「example.com」が一致します)を選択します。

[DLP Incidents] ページ

[DLP Incidents] ページには、送信メールで発生した Data Loss Prevention(DLP)ポリシー違反インシデントに関する情報が示されます。IronPort アプライアンスでは、[Outgoing Mail Policies] テーブルでイネーブルにした DLP電子メール ポリシーを使用して、ユーザが送信した機密データを検出します。DLP ポリシーに違反する送信メッセージが発生するたびに、インシデントとして報告されます。

DLP インシデント レポートを使用すると、次のような情報を取得できます。

[DLP Incidents] ページは、次の 2 つの主なセクションで構成されます。

•![]() 重大度([Low]、[Medium]、[High]、[Critical])別の上位 DLP インシデントおよびポリシーの一致数を集約する DLP インシデントのトレンド グラフ

重大度([Low]、[Medium]、[High]、[Critical])別の上位 DLP インシデントおよびポリシーの一致数を集約する DLP インシデントのトレンド グラフ

レポート対象の時間範囲(時間、日、週、または月)を選択できます。グラフまたは詳細リストのデータは、すべてのレポートと同様に [Export] リンクを使用して CSV 形式にエクスポートするか、[Printable (PDF)] リンクを使用して PDF 形式にエクスポートできます。

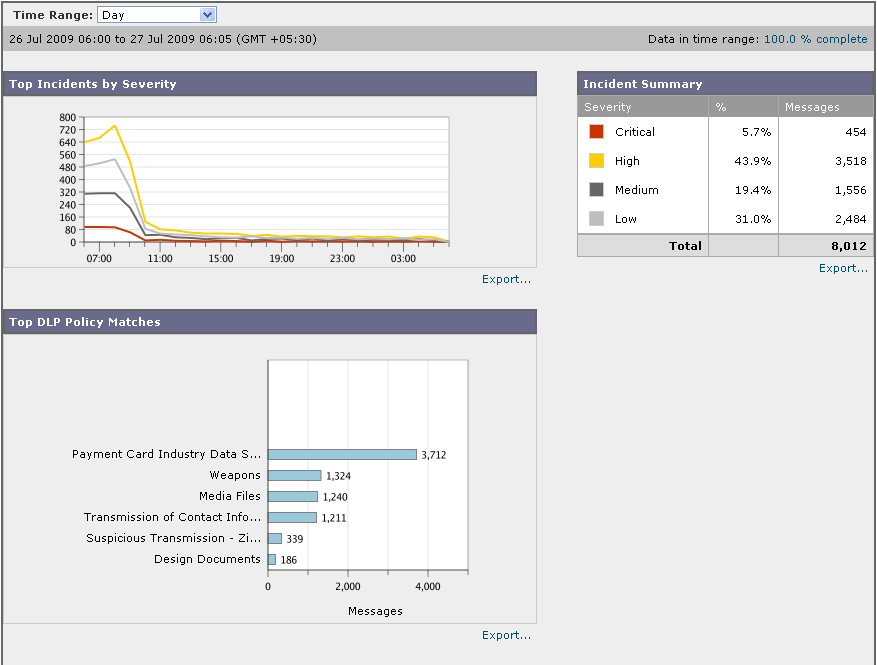

図 2-21 DLP インシデント グラフ:[Top Incidents by Severity]、[Incident Summary]、および [Top DLP Policy Matches]

ポリシーによって検出された DLP インシデントに関する詳細情報を表示するには、DLP ポリシーの名前をクリックします。この方法を使用すると、ポリシーによって検出された、機密データを含むメールを送信したユーザのリストを取得できます。

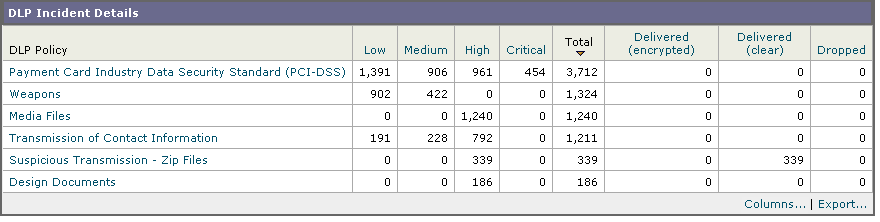

[DLP Incidents Details]

アプライアンスの送信メール ポリシーで現在イネーブルの DLP ポリシーは、[DLP Incidents] ページの下部にある [DLP Incidents Details] テーブルに表示されます。詳細情報を表示するには、DLP ポリシーの名前をクリックします。

[DLP Incidents Details] テーブルには、ポリシーごとの DLP インシデントの数に加えて、重大度レベル別の内訳、メッセージのいずれかがクリアに配信されたか、暗号化されて配信されたか、ドロップされたかが示されます。データをソートするには、カラム見出しをクリックします。

[DLP Policy Detail] ページ

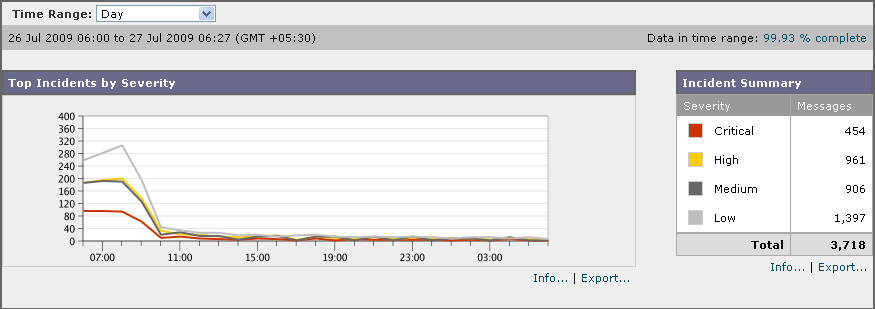

[DLP Incidents Details] テーブルで DLP ポリシーの名前をクリックした場合、その結果として表示される [DLP Policy Detail] ページにそのポリシーに関する DLP インシデント データが表示されます。このページには、重大度に基づいた DLP インシデントのグラフが表示されます。

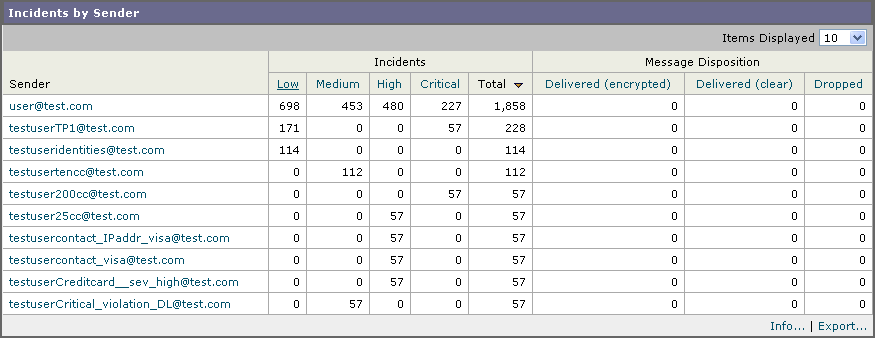

このページには、DLP ポリシーに違反したメッセージを送信した各内部ユーザを表示する、ページ下部にある [Incidents by Sender] リストも含まれます。このリストには、このポリシーに関するユーザごとの DLP インシデントの総数に加えて、重大度レベル別の内訳、メッセージのいずれかがクリアに配信されたか、暗号化されて配信されたか、ドロップされたかが示されます。[Incidents by Sender] リストを使用すると、組織の機密データをネットワーク外のユーザに送信した可能性のあるユーザを検索できます。

図 2-23 DLP ポリシーの詳細グラフ:[Top Incidents by Severity]、[Incident Summary]

図 2-24 [DLP Policy Incidents by Sender]

送信者名をクリックすると、[Internal Users] ページが開きます。詳細については、「[Internal Users] ページ」を参照してください。

[Content Filters] ページ

[Content Filters] ページには、送受信コンテンツ フィルタの上位一致(最も多くのメッセージに一致したコンテンツ フィルタ)に関する情報が 2 種類の形式(棒グラフとリスト)で表示されます。[Content Filters] ページを使用すると、コンテンツ フィルタごとまたはユーザごとに企業ポリシーを確認し、次の情報を取得できます。

•![]() 受信メールまたは送信メールによってトリガーされた回数の最も多いコンテンツ フィルタ

受信メールまたは送信メールによってトリガーされた回数の最も多いコンテンツ フィルタ

•![]() 特定のコンテンツ フィルタをトリガーしたメールを送受信した上位ユーザ

特定のコンテンツ フィルタをトリガーしたメールを送受信した上位ユーザ

リストのコンテンツ フィルタ名をクリックすると、[Content Filter Details] ページにこのフィルタに関する詳細を表示できます。

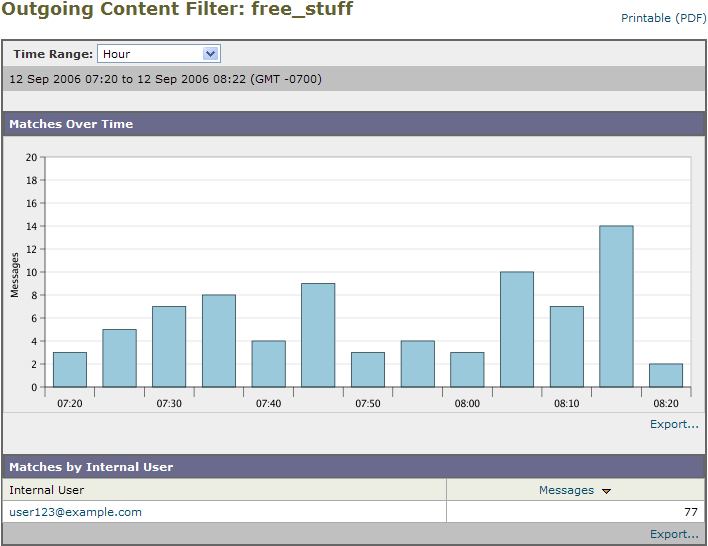

[Content Filter Details]

[Content Filter Details] には、このフィルタの経時的な一致および内部ユーザ別の一致が表示されます。

[Matches by Internal User] セクションでは、ユーザ名をクリックして内部ユーザ(電子メール アドレス)の [Internal User Details] ページを表示できます(「[Internal User Details]」を参照)。

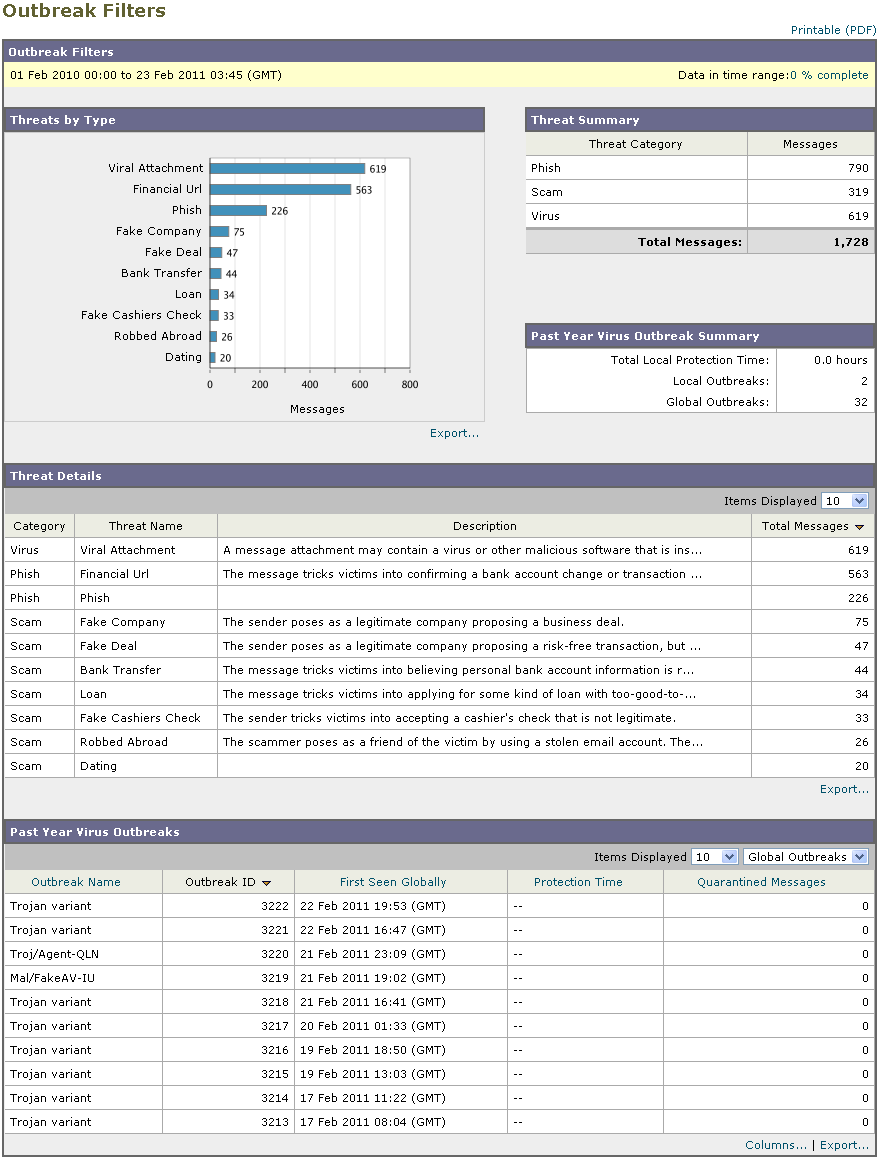

[Virus Outbreaks] ページ

[Virus Outbreaks] ページには、お使いの IronPort アプライアンスのウイルス感染フィルタの現在のステータスおよび設定に加えて、最近の発生状況やウイルス感染フィルタによって検疫されたメッセージに関する情報が示されます。このページを使用して、ウイルス攻撃に対する防御をモニタできます。

[Current Status] セクションでは、現在のウイルス感染フィルタの設定に関する情報が表示されます(ライセンスを購入済みであり、ウイルス感染フィルタ機能がイネーブルの場合)。グローバル発生データは、IronPort Threat Operations Center から自動的に(1 時間に 1 回)ダウンロードされます。このページにテーブルを正しく読み込むためには、お使いの IronPort アプライアンスが downloads.ironport.com と通信できる必要があります。

[Outbreak Summary] には、グローバルな発生およびローカルでの発生が表示されるので、ローカル ネットワークのウイルス トレンドとグローバル トレンドを比較できます。グローバル発生リストは、すべての発生の上位集合です。これに対して、ローカル発生は、お使いの IronPort アプライアンスに影響を与えた発生に限定されています。グローバル感染発生データは、Outbreak 検疫で現在設定されているしきい値を超えた、IronPort Threat Operations Center によって検出されたすべての感染を表します。ローカル感染発生データは、Outbreak 検疫で現在設定されているしきい値を超えた、このアプライアンスで検出されたすべての感染を表します。[Average Protection Time] は、IronPort Threat Operations Center による各脅威の検出と、主要ベンダーによるアンチウイルス シグニチャの解放との時間差に常に基づいています。必ずしもすべてのグローバル発生が、お使いの IronPort アプライアンスに影響を与えるわけではありません。「--」値は、保護時間が存在しないか、アンチウイルス ベンダーからシグニチャ時間を入手できないことを示します(一部のベンダーは、シグニチャ時間を報告しません)。これは、保護時間がゼロであることを示すのではなく、保護時間の算出に必要な情報を入手できないことを示します。

[Quarantined Messages] セクションでは、ウイルス感染フィルタの検疫状況の概要が示されます。これは、ウイルス感染フィルタが捕捉した潜在的な脅威メッセージの数を把握するのに役立つ尺度です。検疫されたメッセージは、解放時に集計されます。通常メッセージは、アンチウイルス シグニチャを使用可能になる前に検疫されます。メッセージが解放されると、アンチウイルス ソフトウェアによってスキャンされ、ウイルス陽性か、クリーンかを判定されます。IronPort アプライアンスでアンチウイルス ソフトウェアがイネーブルではない場合、検出されたウイルス陽性のメッセー数は、常にゼロになります。ウイルス発生トラッキングの動的性質により、メッセージが検疫エリア内にあるときでも、メッセージの検疫ルール(および関連付けられる発生)が変更される場合があります。(検疫エリアに入った時点ではなく)解放時にメッセージを集計することにより、件数の変動による混乱を防ぎます。

[Outbreak Details] リストには、ID、発生が初めてグローバルに検出された日時、ウイルス感染フィルタによるリード タイム、検疫されたメッセージの数など特定の発生に関する情報が表示されます。左側のメニューを使用して、グローバル発生またはローカル発生のいずれか、および表示するメッセージの数を選択できます。このリストは、カラム見出しをクリックしてソートできます。

[First Seen Globally] の時間は、世界最大の電子メールおよび Web モニタリング ネットワークである SenderBase のデータに基づいて、IronPort Threat Operations Center によって決定されます。ウイルス感染フィルタの [Protection Time] は、IronPort Threat Operations Center による各脅威の検出と、主要ベンダーによるアンチウイルス シグニチャの解放との時間差に常に基づいています。

「--」値は、保護時間が存在しないか、アンチウイルス ベンダーからシグニチャ時間を入手できないことを示します(一部のベンダーは、シグニチャ時間を報告しません)。保護時間がゼロであることを示しているわけではありません。むしろ、保護時間の算出に必要な情報を入手できないことを意味します。

[Virus Outbreaks] ページを使用すると、次の情報を取得できます。

•![]() ウイルス感染フィルタ ルールによって検疫されたメッセージの数と使用されたルール

ウイルス感染フィルタ ルールによって検疫されたメッセージの数と使用されたルール

•![]() ウイルスの発生に対する、ウイルス感染機能のリード タイム

ウイルスの発生に対する、ウイルス感染機能のリード タイム

•![]() グローバル ウイルス発生と比較したローカル ウイルスの発生状況

グローバル ウイルス発生と比較したローカル ウイルスの発生状況

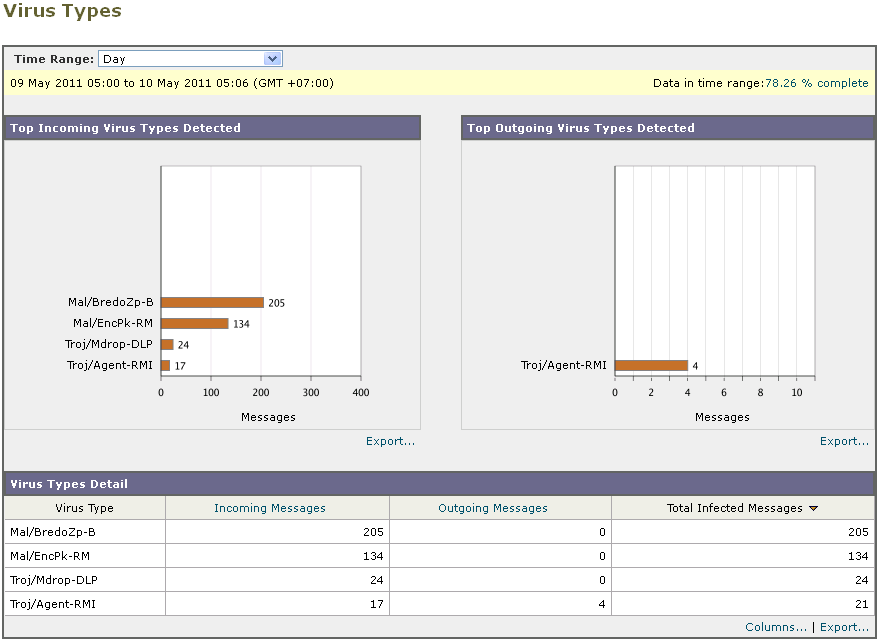

[Virus Types] ページ

[Virus Types] ページでは、ネットワークに浸入したウイルスおよびネットワークから送信されたウイルスの概要が示されます。[Virus Types] ページには、お使いの IronPort アプライアンスで稼動するウイルス スキャン エンジンによって検出されたウイルスが表示されます。このレポートを使用して、特定のウイルスに対して特定のアクションを実行することが推奨されます。たとえば、PDF ファイルに組み込まれることが判明しているウイルスを大量に受信している場合、PDF が添付されているメッセージを検疫するフィルタ アクションを作成することが推奨されます。

複数のウイルス スキャン エンジンを実行している場合、[Virus Types] ページには、イネーブルになっているすべてのウイルス スキャン エンジンの結果が含まれます。ページに表示されるウイルスの名前は、ウイルス スキャン エンジンによって判定された名前です。複数のスキャン エンジンが 1 つのウイルスを検出した場合、同じウイルスに対して複数のエントリが存在する可能性があります。

[Virus Types] ページには、ネットワークに浸入したウイルスおよびネットワークで送受信されたウイルスの概要が示されます。[Top Incoming Virus Detected] セクションには、ネットワークに送信されたウイルスのチャート ビューが降順で表示されます。[Top Outgoing Virus Detected] セクションには、ネットワークから送信されたウイルスのチャート ビューが降順で表示されます。

(注) ウイルスに感染したメッセージをネットワークに送信したホストを表示するには、[Incoming Mail] ページに移動し、同じ報告期間を指定して、ウイルス陽性別にソートします。同様に、ネットワーク内でウイルス陽性の電子メールを送信した IP アドレスを表示するには、[Outgoing Senders] ページを表示し、ウイルス陽性メッセージ別にソートします。

[Virus Types Details] リストには、感染した送受信メッセージ、および感染メッセージの総数など特定のウイルスに関する情報が表示されます。感染した受信メッセージの詳細リストには、ウイルスの名前およびこのウイルスに感染した受信メッセージの総数が表示されます。同様に、送信メッセージの詳細リストには、ウイルスの名前およびこのウイルスに感染した送信メッセージの総数が表示されます。ウイルスの種類の詳細は、[Incoming Messages]、[Outgoing Messages]、または [Total Infected Messages] 別にソートできます。

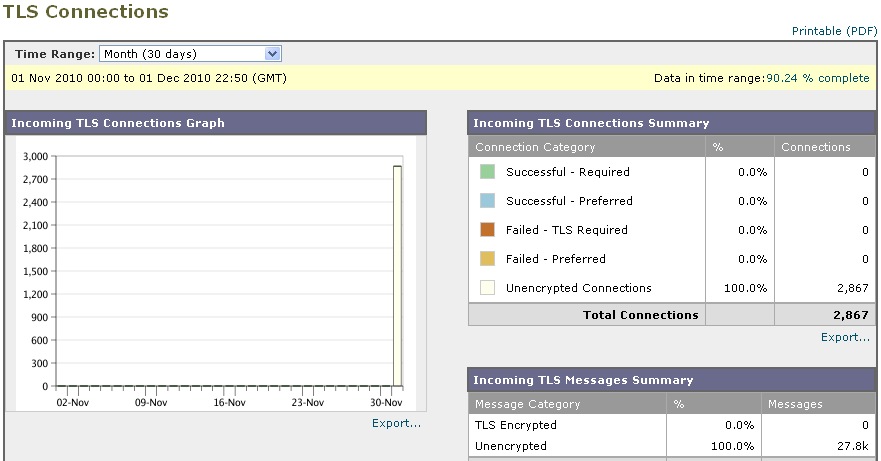

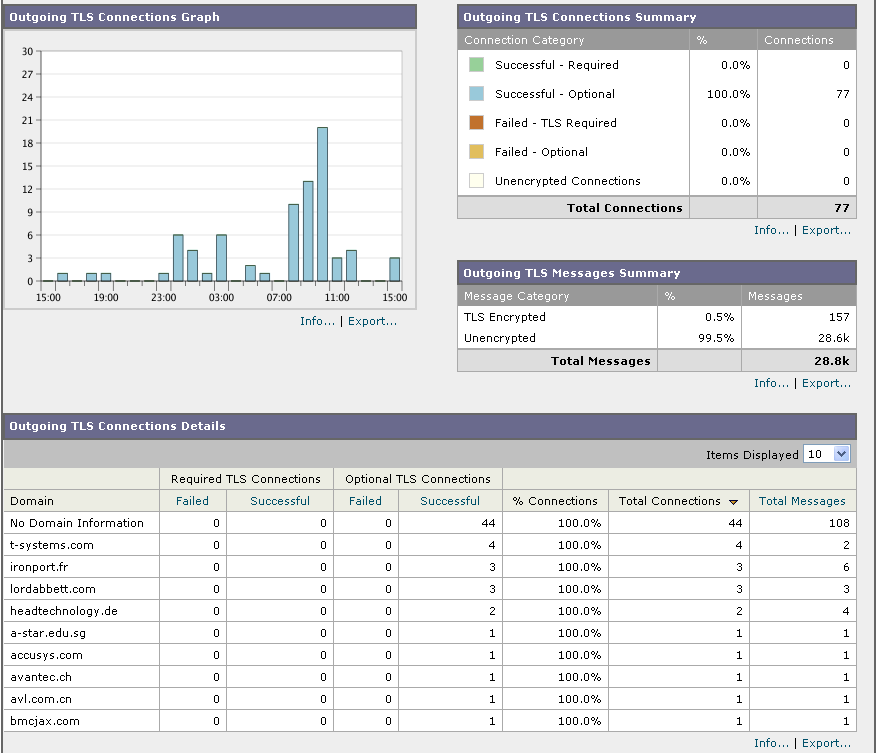

[TLS Connections] ページ

[TLS Connections] ページには、メールの送受信に使用される TLS 接続の全体的な使用状況が表示されます。このレポートでは、TLS 接続を使用してメールを送信する各ドメインの詳細についても示されます。

[TLS Connections] ページを使用すると、次の情報を測定できます。

[TLS Connections] ページは、2 つのセクション(着信接続に関するグラフと表、および発信接続に関するグラフと表)に分かれています。

グラフには、直近の 1 時間、1 日、または 1 週間における、送受信 TLS の暗号化された接続および暗号化されない接続のビューが表示されます。グラフには、メッセージの総量、暗号化された/暗号化されないメッセージの量、成功/失敗した TLS 暗号化メッセージの量が表示されます。

表には、暗号化されたメッセージを送受信するドメインの詳細が表示されます。各ドメインについて、接続の総数、送信されたメッセージ、および成功/失敗した TLS 接続の数を表示できます。各ドメインについて、成功/失敗した接続の割合を表示することもできます。

[System Capacity] ページ

[System Capacity] ページでは、作業キュー内のメッセージ数、作業キューで費やした平均時間、送受信メッセージ(量、サイズ、件数)、全体的な CPU 使用率、機能別の CPU 使用率、メモリ ページ スワップ情報などシステム負荷の詳細が示されます。

[System Capacity] ページを使用すると、次の情報を確認できます。

•![]() IronPort アプライアンスが推奨キャパシティを超えて、設定の最適化または追加アプライアンスが必要になった時間

IronPort アプライアンスが推奨キャパシティを超えて、設定の最適化または追加アプライアンスが必要になった時間

•![]() キャパシティの問題が今後発生する可能性を示すシステム挙動の過去のトレンド

キャパシティの問題が今後発生する可能性を示すシステム挙動の過去のトレンド

•![]() 最も多くのリソースを使用したシステムの部分(トラブルシューティングを支援するため)

最も多くのリソースを使用したシステムの部分(トラブルシューティングを支援するため)

お使いの IronPort をモニタして、メッセージの量に対してキャパシティが適切であることを確認することが重要です。量は、時間の経過に伴って必ず増加しますが、適切にモニタリングしていれば、追加キャパシティまたは設定変更を予防的に適用できます。システム キャパシティをモニタする最も効果的な方法は、全体的な量、作業キュー内のメッセージ、およびリソース節約モードのインシデントを追跡することです。

•![]() 量 :「通常」のメッセージ量と環境内での「異常」な増加を把握することが重要です。経時的にこのデータを追跡して、量の増加を測定します。[Incoming Mail] ページおよび [Outgoing Mail] ページを使用すると、経時的に量を追跡できます。詳細については、「[System Capacity]:[Incoming Mail]」および「[System Capacity]:[Outgoing Mail]」を参照してください。

量 :「通常」のメッセージ量と環境内での「異常」な増加を把握することが重要です。経時的にこのデータを追跡して、量の増加を測定します。[Incoming Mail] ページおよび [Outgoing Mail] ページを使用すると、経時的に量を追跡できます。詳細については、「[System Capacity]:[Incoming Mail]」および「[System Capacity]:[Outgoing Mail]」を参照してください。

•![]() 作業キュー :作業キューは、スパム攻撃の吸収とフィルタリングを行い、有害メッセージの異常な増加を処理する、「緩衝装置」として設計されています。しかし作業キューは、負荷のかかっているシステムを示す最良の指標であり、長く、頻繁な作業キューのバックアップは、キャパシティの問題を示している可能性があります。[WorkQueue] ページを使用すると、作業キュー内でメッセージが費やした平均時間および作業キュー内のアクティビティを追跡できます。詳細については、「[System Capacity]:[Workqueue]」を参照してください。

作業キュー :作業キューは、スパム攻撃の吸収とフィルタリングを行い、有害メッセージの異常な増加を処理する、「緩衝装置」として設計されています。しかし作業キューは、負荷のかかっているシステムを示す最良の指標であり、長く、頻繁な作業キューのバックアップは、キャパシティの問題を示している可能性があります。[WorkQueue] ページを使用すると、作業キュー内でメッセージが費やした平均時間および作業キュー内のアクティビティを追跡できます。詳細については、「[System Capacity]:[Workqueue]」を参照してください。

•![]() リソース節約モード :IronPort アプライアンスがオーバーロードになると、「Resource Conservation Mode」(RCM; リソース節約モード)になり、CRITICAL システム アラートが送信されます。このモードは、デバイスを保護し、未処理分のメッセージを処理できるように設計されています。お使いの IronPort アプライアンスは、頻繁に RCM になるのではなく、メール量が非常に多い場合または異常に増加した場合にのみ RCM になる必要があります。頻繁な RCM アラートは、システムがオーバーロードになりつつあることを示している可能性があります。リソース節約モードは、[System Capacity] ページでは追跡できません。

リソース節約モード :IronPort アプライアンスがオーバーロードになると、「Resource Conservation Mode」(RCM; リソース節約モード)になり、CRITICAL システム アラートが送信されます。このモードは、デバイスを保護し、未処理分のメッセージを処理できるように設計されています。お使いの IronPort アプライアンスは、頻繁に RCM になるのではなく、メール量が非常に多い場合または異常に増加した場合にのみ RCM になる必要があります。頻繁な RCM アラートは、システムがオーバーロードになりつつあることを示している可能性があります。リソース節約モードは、[System Capacity] ページでは追跡できません。

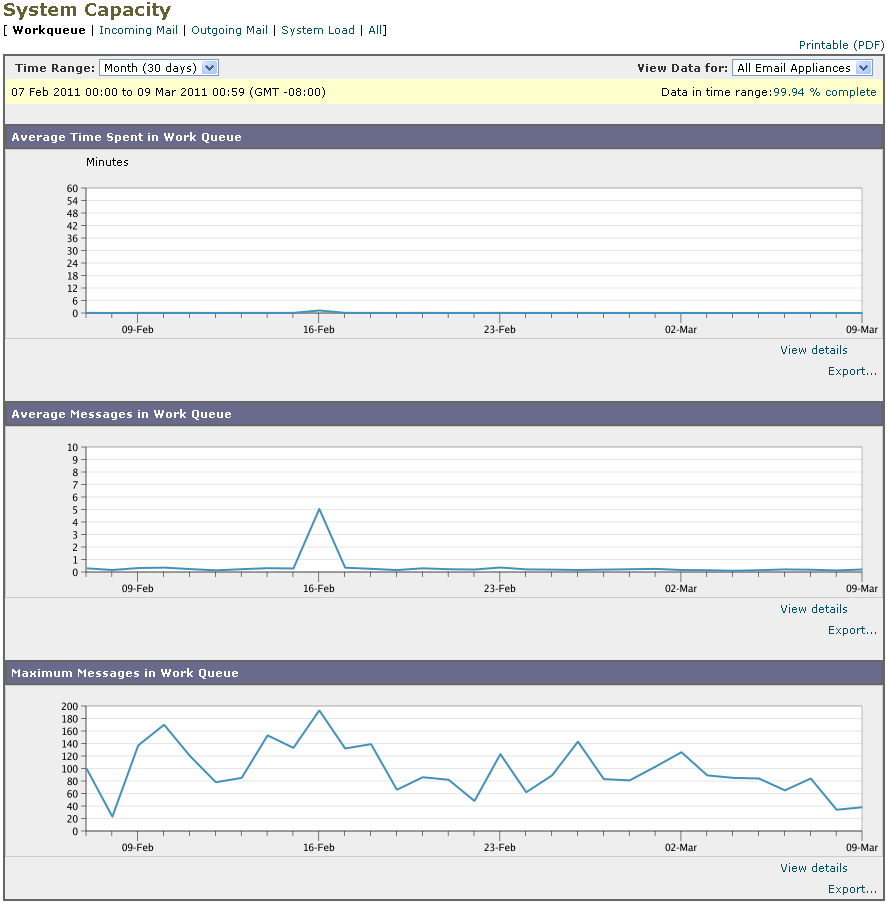

[System Capacity]:[Workqueue]

[Workqueue] ページには、作業キュー内でメッセージが費やした平均時間(IronPort スパム検疫またはシステム検疫で費やした時間は除く)が表示されます。1 時間から 1 月までの時間範囲を表示できます。平均は、メール配信を遅延させた短期間のイベントおよびシステム上の負荷の長期トレンドの両方を識別するのに役立ちます。

(注) 検疫から作業キューにメッセージが解放される場合、「作業キュー内の平均時間」メトリックではこの時間が無視されます。これにより、重複集計と検疫で費やされた延長時間による統計の歪みを回避できます。

このレポートでは、指定期間の作業キュー内のメッセージの量および同期間の作業キュー内の最大メッセージ数も示されます。

[Workqueue] グラフにおける不定期のスパイクは、正常であり、発生する可能性があります。スパイクの発生頻度が高くなり、長期間にわたって同様の状態が続く場合、キャパシティの問題を示している可能性があります。[Workqueue] ページを確認するときは、作業キュー バックアップの頻度を測定し、10,000 メッセージを超える作業キュー バックアップに注意することが推奨されます。

図 2-30 [System Capacity]:[Workqueue]

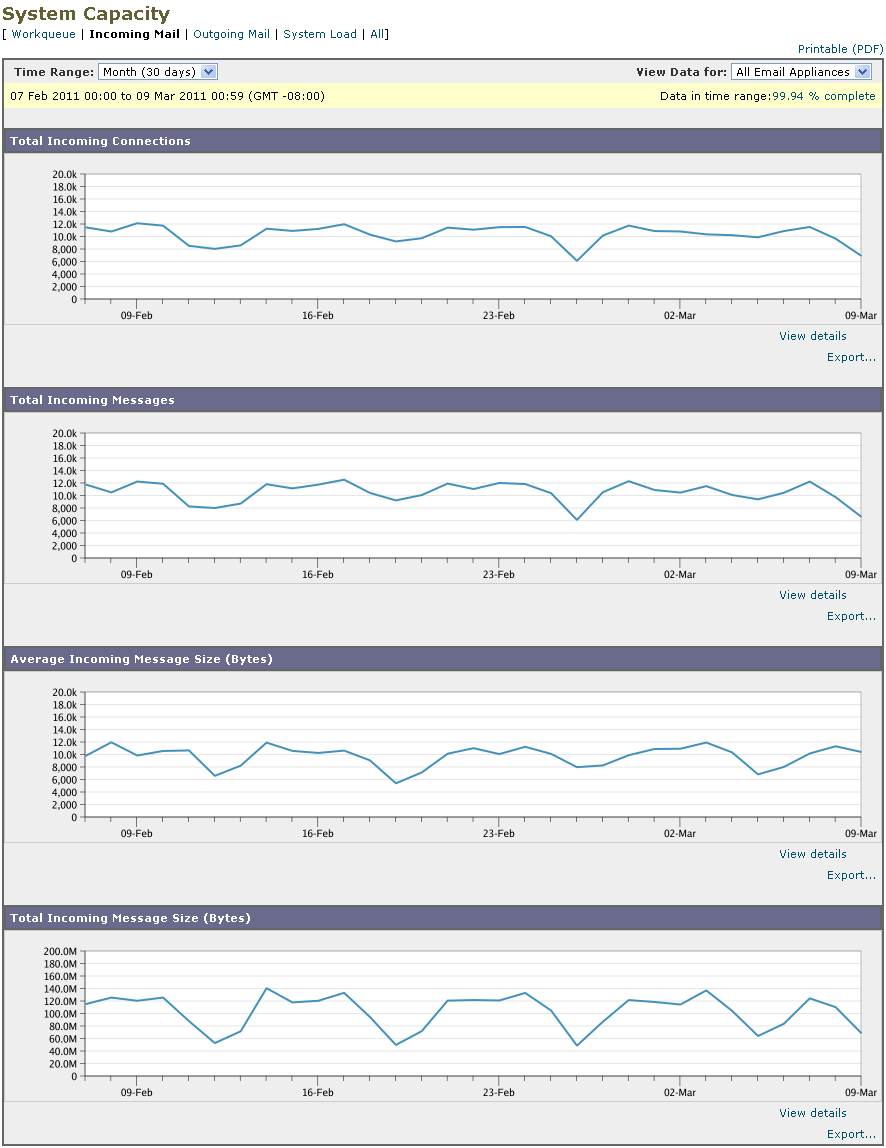

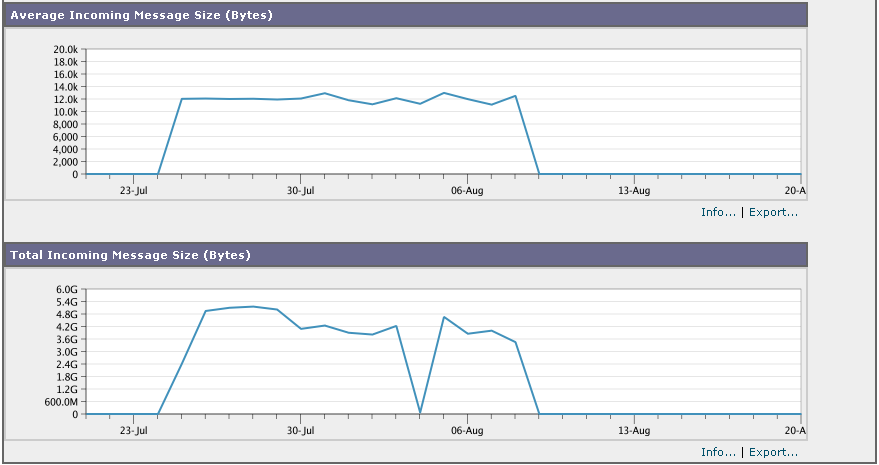

[System Capacity]:[Incoming Mail]

[Incoming Mail] ページには、着信接続、着信メッセージの総数、平均メッセージ サイズ、着信メッセージの総サイズが示されます。この結果は、1 時間、1 日、1 週間、または 1 月に制限できます。ご自身の環境における通常のメッセージ量とスパイクのトレンドを理解しておくことが重要です。[Incoming Mail] ページを使用すると、経時的にメール量の増加を追跡し、システム キャパシティの計画を立てることができます。着信メール データと送信者プロファイル データを比較して、特定のドメインからネットワークに送信される電子メールの量のトレンドを表示することも推奨されます。

(注) 着信接続数の増加は、必ずしもシステム負荷に影響を与えるわけではありません。

図 2-31 [System Capacity]:[Incoming Mail](1/2 ページ)

図 2-32 [System Capacity]:[Incoming Mail](2/2 ページ)

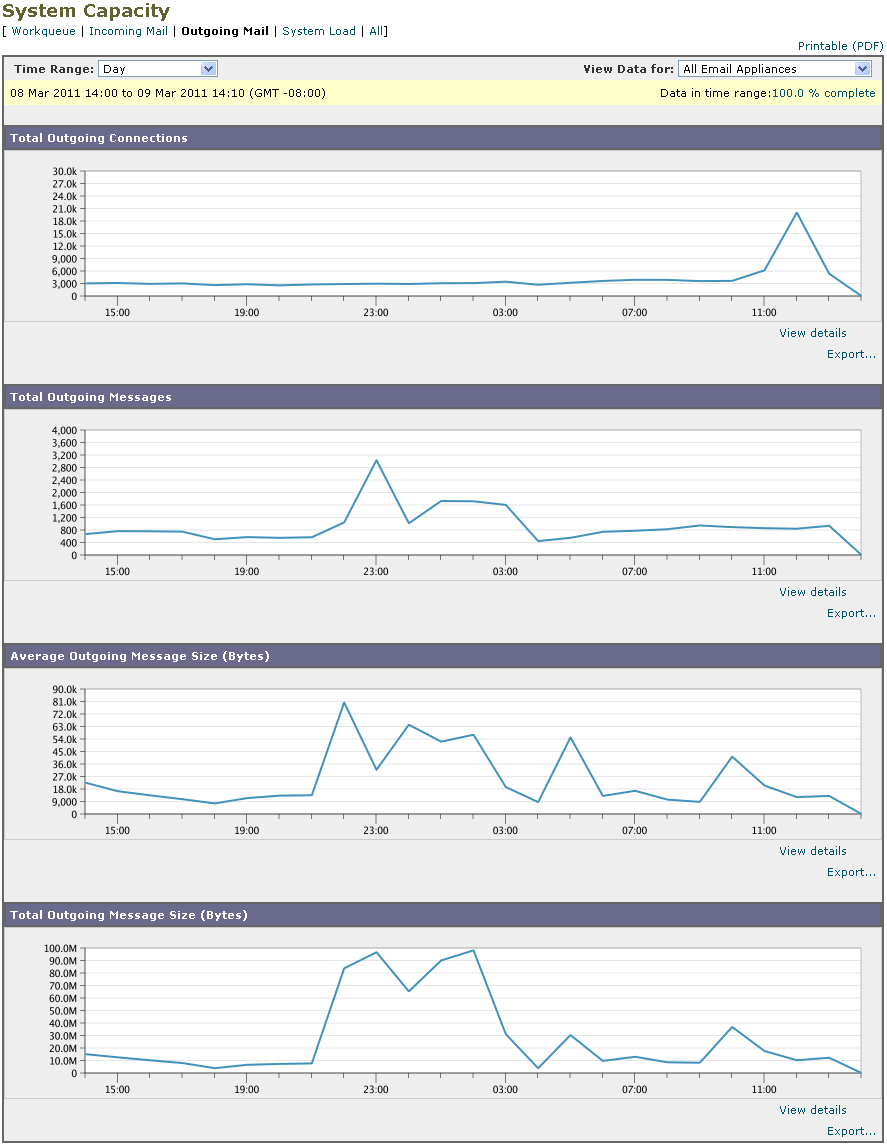

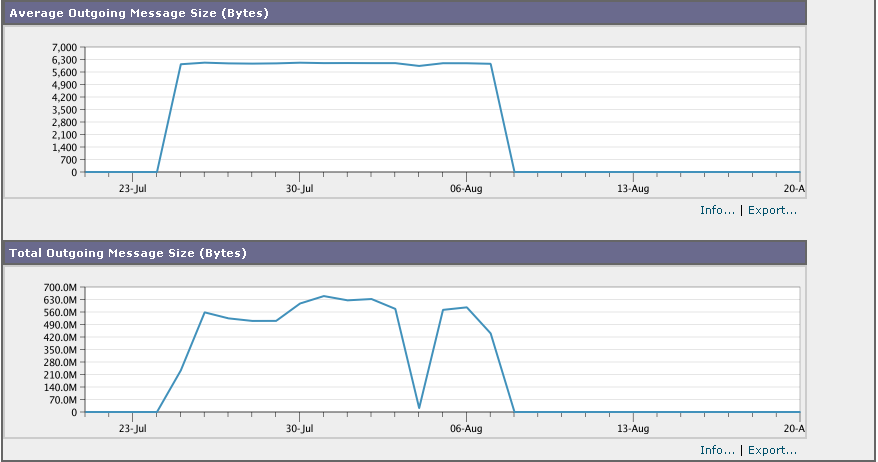

[System Capacity]:[Outgoing Mail]

[Outgoing Mail] ページには、発信接続、発信メッセージの総数、平均メッセージ サイズ、着信メッセージの総サイズが示されます。この結果は、1 時間、1 日、1 週間、または 1 月に制限できます。ご自身の環境における通常のメッセージ量とスパイクのトレンドを理解しておくことが重要です。[Outgoing Mail] ページを使用すると、経時的にメール量の増加を追跡し、システム キャパシティの計画を立てることができます。発信メール データと発信宛先データを比較して、特定のドメインまたは IP アドレスから送信される電子メールの量のトレンドを表示することも推奨されます。

図 2-33 [System Capacity]:[Outgoing Mail](1/2 ページ)

図 2-34 [System Capacity]:[Outgoing Mail](2/2 ページ)

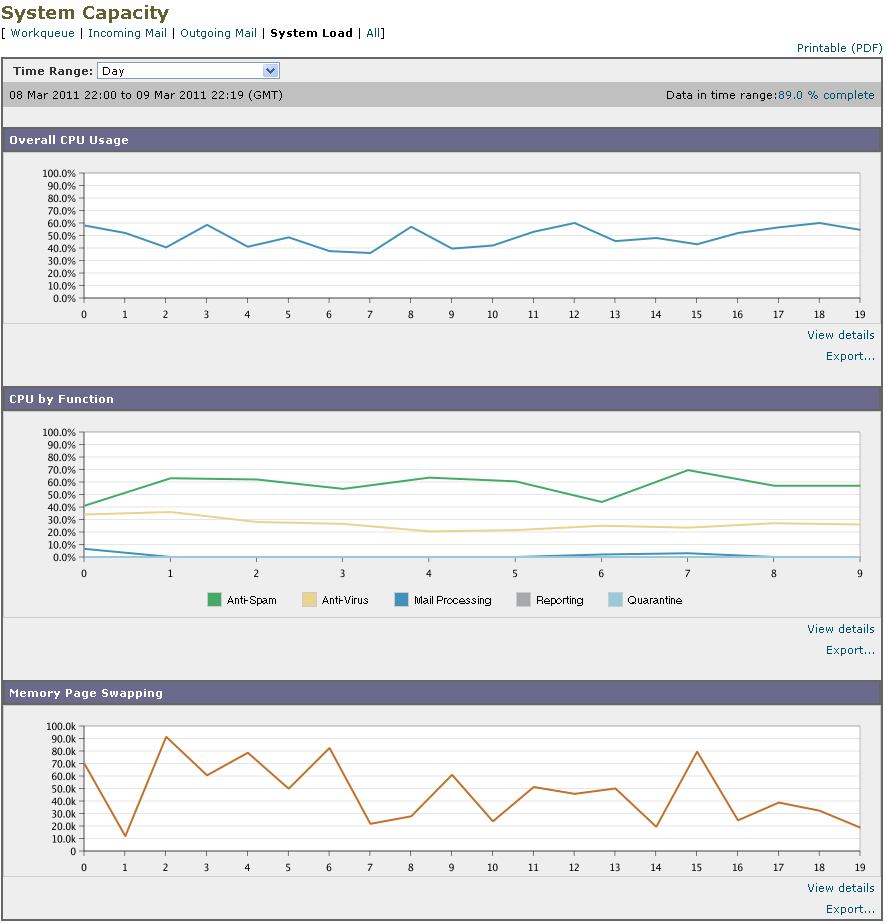

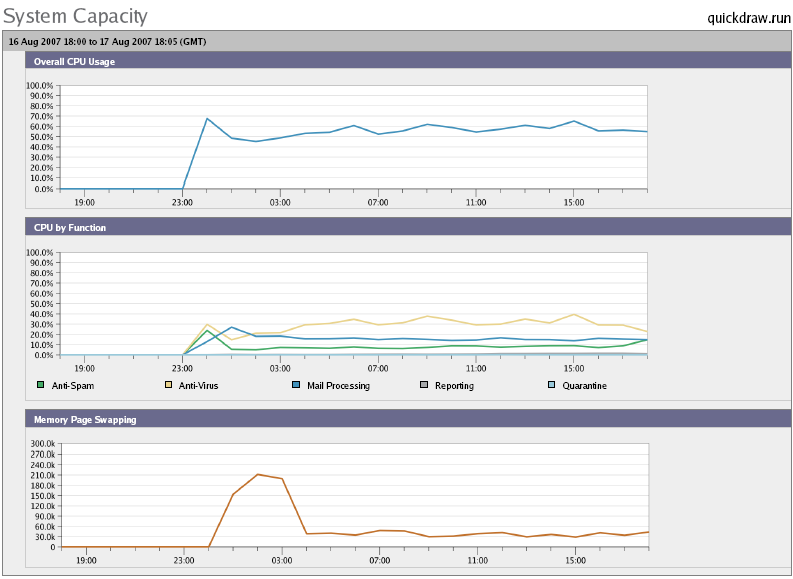

[System Capacity]:[System Load]

システム負荷レポートには、お使いの IronPort アプライアンスでの総 CPU 使用率が示されます。AsyncOS は、アイドル状態の CPU リソースを使用してメッセージ スループットを向上させるように最適化されています。CPU 使用率が高くても、必ずしもシステム キャパシティの問題を示すわけではありません。CPU 使用率が高く、かつ高ボリュームのメモリ ページ スワッピングが発生する場合、キャパシティの問題の可能性があります。このページでは、メール処理、スパムおよびウイルス エンジン、レポート、および検疫などさまざまな機能によって使用される CPU の量を表示するグラフも示されます。機能別 CPU のグラフは、システム上で最も多くのリソース使用する製品の領域を示す良い指標です。アプライアンスの最適化が必要な場合、このグラフは、調整やディセーブル化の必要な機能を判断するのに役立ちます。

メモリ ページ スワッピングのグラフは、システムによるディスクへのページングが必要な頻度を示します。

図 2-35 [System Capacity]:[System Load]

メモリ ページ スワッピングに関する注意事項

システムは、定期的にメモリをスワップするように設計されているので、一部のメモリ スワッピングは起こり得るものであり、アプライアンスの問題を示すものではありません。システムが 常に 高ボリュームのメモリ スワッピングを行う場合以外は、メモリ スワッピングは正常であり、起こり得る挙動です(特に CC150/160 アプライアンスの場合)。たとえば、図 2-36 に、高ボリュームのメモリ スワッピングを常に行うシステムを示します。パフォーマンスを向上させるには、ネットワークに IronPort アプライアンスを追加するか、設定を調整して、最大のスループットを確保することが必要な場合もあります。

図 2-36 [System Capacity]:[System Load](高負荷時のシステム)

[System Capacity]:[All]

[All] ページでは、これまでのすべてのシステム キャパシティ レポートを単一のページに統合し、さまざまなレポート同士の関係を表示することができます。たとえば、過剰なメモリ スワッピングの発生と同時期にメッセージ キューが高いことを確認できます。これは、キャパシティの問題の兆候である可能性があります。このページを PDF として保存し、後で参照するために(またはサポート スタッフと共有するために)システム パフォーマンスのスナップショットを保存することが推奨されます。

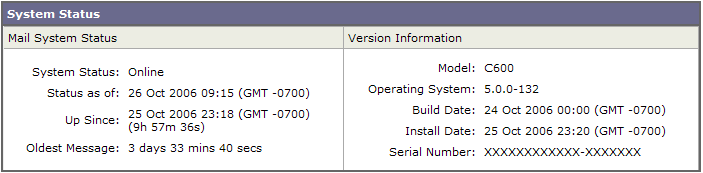

[System Status] ページ

[System Status] ページには、システムのすべてのリアルタイム メールおよび DNS アクティビティの詳細が表示されます。表示される情報は、CLI で status detail コマンドおよび dnsstatus コマンドを使用して入手できる情報と同じです。status detail コマンドの詳細については、「CLI による管理およびモニタリング」の「詳細な電子メール ステータスのモニタリング」を参照してください。 dnsstatus コマンドの詳細については、同章の「DNS ステータスの確認」を参照してください。

[System Status] ページは、[System Status]、[Gauges]、[Rates]、および [Counters] の 4 つのセクションで構成されます。

[System Status]

[System Status] セクションには、[Mail System Status] および [Version Information] が示されます。

[Mail System Status]

[Mail System Status] セクションには、次の情報が含まれます。

•![]() システム ステータス(システム ステータスの詳細については、「ステータス」を参照してください)。

システム ステータス(システム ステータスの詳細については、「ステータス」を参照してください)。

[Version Information]

[Version Information] セクションには、次の情報が含まれます。

•![]() Cisco IronPort アプライアンスのモデル名。

Cisco IronPort アプライアンスのモデル名。

•![]() インストールされている IronPort AsyncOS オペレーティング システムのバージョンとビルド日。

インストールされている IronPort AsyncOS オペレーティング システムのバージョンとビルド日。

•![]() IronPort AsyncOS オペレーティング システムのインストール日。

IronPort AsyncOS オペレーティング システムのインストール日。

この情報は、IronPort Customer Support に問い合わせる場合に役立ちます(を参照)。

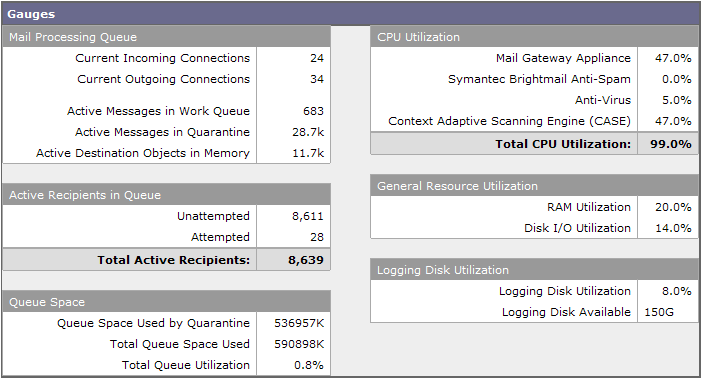

[Gauges]

[Gauges] には、次のようにキューおよびリソース使用率について示されます。

•![]() [Active Recipients in Queue]

[Active Recipients in Queue]

メール ゲートウェイ アプライアンスは、AsyncOS プロセスが消費している CPU 率を参照します。CASE は、IronPort アンチスパム スキャン エンジンおよびウイルス感染フィルタ プロセスなど複数のアイテムを参照します。

•![]() [General Resource Utilization]

[General Resource Utilization]

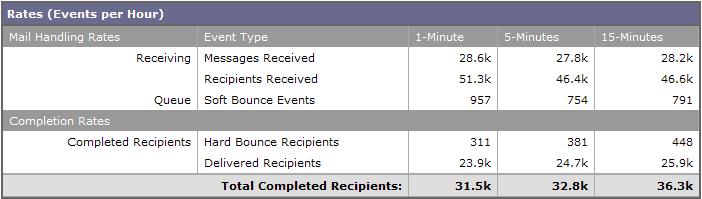

[Rates]

[Rates] セクションには、次の受信者に関する処理率が示されます。

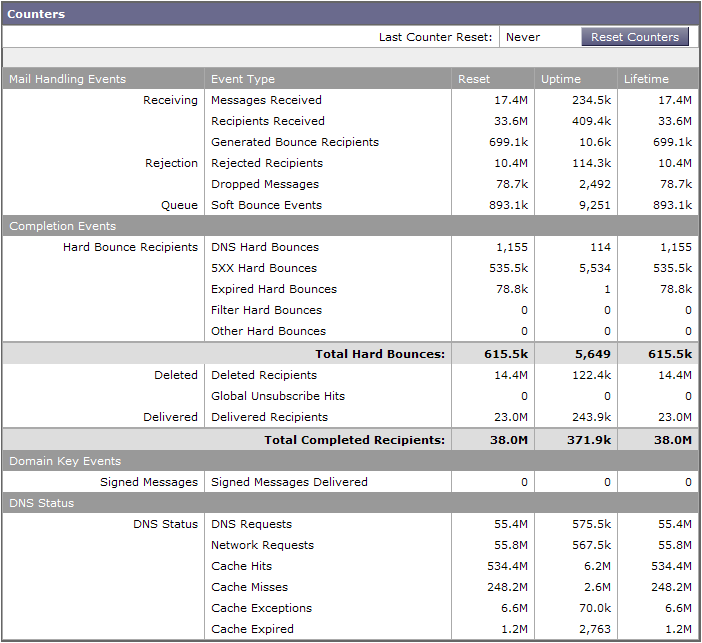

[Counters]

システム統計情報用の累積電子メール モニタリング カウンタをリセットし、カウンタの最終リセット日時を表示することができます。リセットは、システム カウンタおよびドメインごとのカウンタに影響します。リセットは、再試行スケジュールに関連する配信キュー内のメッセージのカウンタには影響しません。

(注) 管理者グループまたはオペレータ グループに属するユーザ アカウントのみが、カウンタをリセットできます。ゲスト グループ内で作成したユーザ アカウントでは、カウンタをリセットできません。詳細については、「ユーザの追加」を参照してください。

カウンタをリセットするには、[Reset Counters] をクリックします。このボタンは、CLI の resetcounters コマンドと同様の機能を提供します。詳細については、「電子メール モニタリング カウンタのリセット」を参照してください。

CSV データの取得

電子メール セキュリティ モニタで図やグラフの作成に使用されたデータは、CSV 形式で取得できます。CSV データにアクセスする方法は、次の 2 つです。

•![]() 電子メールによる CSV レポートの配信 。電子メールで配信される、またはアーカイブされる CSV レポートを生成できます。この配信方法は、電子メール セキュリティ モニタ ページに表示される各表に関する個別レポートを必要とする場合、または内部ネットワークにアクセスできないユーザに CSV データを送信する場合に便利です。

電子メールによる CSV レポートの配信 。電子メールで配信される、またはアーカイブされる CSV レポートを生成できます。この配信方法は、電子メール セキュリティ モニタ ページに表示される各表に関する個別レポートを必要とする場合、または内部ネットワークにアクセスできないユーザに CSV データを送信する場合に便利です。

Comma-Separated Value(CSV; カンマ区切り)レポート タイプは、スケジュール設定されたレポートの表形式データを含む ASCII テキスト ファイルです。各 CSV ファイルには、最大 100 行を含めることができます。レポートに複数の種類の表が含まれる場合、各表に対して別個の CSV ファイルが作成されます。単一のレポートの複数の CSV ファイルは、単一の .zip ファイルに圧縮されて、アーカイブ ファイルの保存オプションを提供するか、個別の電子メール メッセージに添付されて電子メールで配信されます。

スケジュール設定されたレポートまたはオンデマンド レポートの詳細については、「レポーティングの概要」を参照してください。

•![]() HTTP による CSV ファイルの取得 。電子メール セキュリティ モニタ機能で図やグラフの作成に使用されたデータは、HTTP を使用して取得できます。この配信方法は、他のツールを使用してデータの詳細分析を実行する予定の場合に役立ちます。たとえば、未加工データのダウンロード、処理、および他のシステムでの結果表示を行う自動スクリプトによって、データの取得を自動化できます。

HTTP による CSV ファイルの取得 。電子メール セキュリティ モニタ機能で図やグラフの作成に使用されたデータは、HTTP を使用して取得できます。この配信方法は、他のツールを使用してデータの詳細分析を実行する予定の場合に役立ちます。たとえば、未加工データのダウンロード、処理、および他のシステムでの結果表示を行う自動スクリプトによって、データの取得を自動化できます。

自動プロセスによる CSV データの取得

必要とする HTTP クエリーを最も容易に取得する方法は、必要な種類のデータを表示するように電子メール セキュリティ モニタ ページの 1 つを設定することです。次に、[Export] リンクをコピーできます。これがダウンロード URL です。このようにデータ取得を自動化した場合、ダウンロード URL 内のパラメータを固定し、変更しないことが重要です(下記を参照)。

ダウンロード URL はコード化されるので、(適切な HTTP 認証を使用して)同じクエリーを実行し、同様のデータ セットを取得できる外部スクリプトにコピーできます。このスクリプトでは、Basic HTTP 認証またはクッキー認証を使用できます。自動プロセスで CSV データを取得する場合は、次の事項に注意する必要があります。

•![]() URL の再利用時に関する時間範囲の選択(過去 1 時間、1 日、1 週間など)。URL をコピーして「過去 1 日」の CSV データ セットを取得する場合、この URL を次に使用するときには、URL の再送信時から「過去 1 日」を対象とする新しいデータ セットを取得します。時間範囲の選択は保持され、CSV クエリー文字列(たとえば

URL の再利用時に関する時間範囲の選択(過去 1 時間、1 日、1 週間など)。URL をコピーして「過去 1 日」の CSV データ セットを取得する場合、この URL を次に使用するときには、URL の再送信時から「過去 1 日」を対象とする新しいデータ セットを取得します。時間範囲の選択は保持され、CSV クエリー文字列(たとえば date_range=current_day )に表示されます。

•![]() データ セットのフィルタリングおよび分類の優先順位。フィルタは保持され、クエリー文字列に表示されます。レポートでは、フィルタはほとんど使用されません。1 つの例としては、ウイルス発生レポートにおける「グローバル/ローカル」発生セレクタが挙げられます。

データ セットのフィルタリングおよび分類の優先順位。フィルタは保持され、クエリー文字列に表示されます。レポートでは、フィルタはほとんど使用されません。1 つの例としては、ウイルス発生レポートにおける「グローバル/ローカル」発生セレクタが挙げられます。

•![]() CVS ダウンロードでは、選択した時間範囲について表内のデータのすべての行が返されます。

CVS ダウンロードでは、選択した時間範囲について表内のデータのすべての行が返されます。

•![]() CSV では、タイムスタンプおよびキーで指示された表内のデータの行が返されます。スプレッドシート アプリケーションを使用するなどして、別個のステップで更にソートできます。

CSV では、タイムスタンプおよびキーで指示された表内のデータの行が返されます。スプレッドシート アプリケーションを使用するなどして、別個のステップで更にソートできます。

•![]() 最初の行には、レポートに示される表示名に一致するカラム見出しが含まれています。タイムスタンプ(「タイムスタンプ」を参照)およびキー(「キー」を参照)も表示されます。

最初の行には、レポートに示される表示名に一致するカラム見出しが含まれています。タイムスタンプ(「タイムスタンプ」を参照)およびキー(「キー」を参照)も表示されます。

URL のサンプル

http://example.com/monitor/content_filters?format=csv&sort_col_ss_0_0_0=MAIL_CONTENT_FILTER_INCOMING.RECIPIENTS_MATCHED§ion=ss_0_0_0&date_range=current_day&sort_order_ss_0_0_0=desc&report_def_id=mga_content_filters

Basic HTTP 認証クレデンシャルの追加

ファイル形式

ダウンロードされるファイルは CSV 形式であり、ファイル拡張子は .csv です。ファイル見出しは、デフォルトのファイル名であり、レポートの名前に始まり、レポートのセクションが続きます。

タイムスタンプ

データのストリーミングを行うエクスポートには、各行の時間「間隔」について開始タイムスタンプおよび終了タイムスタンプが示されます。2 種類の開始タイムスタンプおよび終了タイムスタンプ(数値形式および人間が読み取れる文字列形式)が提供されます。タイムスタンプは GMT 時間です。これにより、アプライアンスが複数の時間帯にある場合、ログの集約が容易になります。

あまりないことですが、データが他のソースのデータとマージされる場合には、エクスポート ファイルにタイムスタンプは含まれません。たとえば、ウイルス発生の詳細のエクスポートでは、レポートのデータと Threat Operations Center(TOC)データがマージされ、タイムスタンプが不適切になります。これは、間隔が存在しないためです。

キー

レポートにキーが表示されない場合であっても、エクスポートには、レポート テーブル キーが含まれます。キーが表示される場合、レポートに表示される表示名がカラム見出しとして使用されます。それ以外の場合は、「key0」、「key1」などのカラム見出しが表示されます。

ストリーミング

大部分のエクスポートでは、データをクライアントにストリーミングで戻します。これは、データ量が非常に大きい可能性があるからです。しかし、一部のエクスポートでは、ストリーミング データではなく結果セット全体を返します。通常、レポート データが非レポート データ(ウイルス発生の詳細など)と集約される場合が該当します。

レポーティングの概要

AsyncOS におけるレポーティングには、次の 3 つの基本動作が含まれます。

•![]() 日単位、週単位、または月単位で実行されるスケジュール設定されたレポートを作成できます。

日単位、週単位、または月単位で実行されるスケジュール設定されたレポートを作成できます。

•![]() ただちにレポートを生成できます(「オンデマンド」レポート)。

ただちにレポートを生成できます(「オンデマンド」レポート)。

•![]() 以前実行したレポートのアーカイブ版を表示できます(スケジュール設定されたレポートおよびオンデマンド レポートの両方)。

以前実行したレポートのアーカイブ版を表示できます(スケジュール設定されたレポートおよびオンデマンド レポートの両方)。

スケジュール設定されたレポートおよびオンデマンド レポートは、[Monitor] > [Scheduled Reports] ページから設定できます。アーカイブ済みレポートは、[Monitor] > [Archived Reports] ページから表示できます。

IronPort アプライアンスは、生成した最新のレポートを保持します(すべてのレポートに対して、最大で合計 1000 バージョン)。必要に応じた数(ゼロも含む)のレポート受信者を定義できます。電子メール受信者を指定しない場合でも、レポートはアーカイブされます。レポートを多数のアドレスに送信する必要がある場合、個別に受信者を設定するよりも、メーリング リストを作成するほうが容易です。

デフォルトでは、スケジュール設定された各レポートのうち、直近の 12 のレポートがアーカイブされます。レポートは、アプライアンスの /saved_reports ディレクトリに保管されます(詳細については、 Appendix A, "Accessing the Appliance" を参照してください)。

スケジュール設定されたレポートの種類

各レポートは、対応する電子メール セキュリティ モニタ ページのサマリーで構成されます。したがって、たとえばコンテンツ フィルタ レポートでは、[Monitor] > [Content Filters] ページに表示される情報のサマリーが示されます。要約レポートは、[Monitor] > [Overview] ページに基づいています。

レポートに関する注意事項

PDF 形式のコンテンツ フィルタ レポートは、最大 40 のコンテンツ フィルタに制限されます。完全なリストは、CSV 形式のレポートで入手できます。

レポート用返信アドレスの設定

レポート用返信アドレスを設定するには、『 Cisco IronPort AsyncOS for Email Configuration Guide 』の「System Administration」の章を参照してください。CLI から、 addressconfig コマンドを使用します。

レポートの管理

アーカイブ済みのスケジュール設定されたレポートは、作成、編集、削除、および表示を行うことができます。ただちにレポートを実行することもできます(オンデマンド レポート)。コンテンツ フィルタ、DLP インシデント サマリー、要約、着信メール サマリー、内部ユーザ サマリー、発信メール サマリー、送信者グループ、およびウイルス発生の各レポートを使用できます。これらのレポートの管理および表示については、後述します。

(注) クラスタ モードでは、レポートを表示できません。マシン モードの場合、レポートを表示できます。

[Monitor] > [Scheduled Reports] ページには、アプライアンスで生成済みのスケジュール設定されたレポートのリストが示されます。

スケジュール設定されたレポート

スケジュール設定されたレポートは、日単位、週単位、または月単位で実行するようにスケジュール設定できます。レポートを実行する時間を選択できます。レポートの実行時間にかかわらず、指定期間(過去 1 日、1 週間、または 1 月)のデータのみが含まれます。したがって、午前 1 時に実行するようにスケジュール設定されている日単位のレポートには、前の日(午前 0 時~午前 0 時)のデータが含まれます。

お使いの IronPort アプライアンスは、デフォルトのレポート セットがスケジュール設定された状態で出荷されています。このレポート セットのいずれかを使用したり、変更や削除を行ったりすることができます。

スケジュール設定されたレポートの作成

スケジュール設定されたレポートを作成するには、次の手順を実行します。

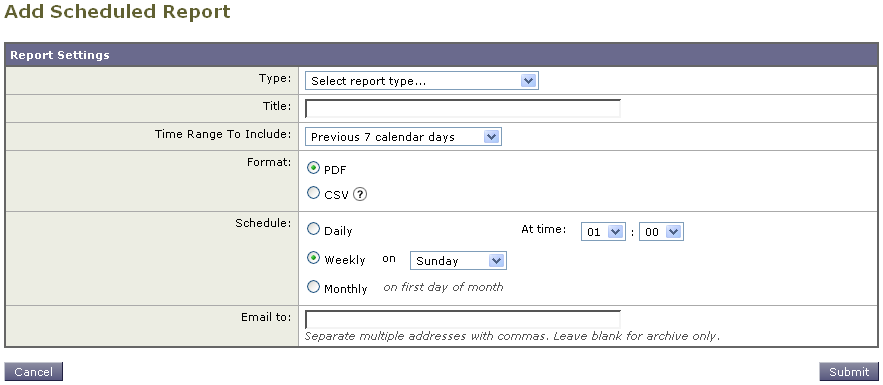

ステップ 1![]() [Monitor] > [Scheduled Reports] ページで、[Add Scheduled Report] をクリックします。[Add Scheduled Report] ページが表示されます。

[Monitor] > [Scheduled Reports] ページで、[Add Scheduled Report] をクリックします。[Add Scheduled Report] ページが表示されます。

ステップ 2![]() レポートの種類を選択します。選択したレポートの種類に応じて、異なるオプションを使用できます。

レポートの種類を選択します。選択したレポートの種類に応じて、異なるオプションを使用できます。

使用可能なスケジュール設定されたレポートの種類の詳細については、「スケジュール設定されたレポートの種類」を参照してください。

ステップ 3![]() レポートのわかりやすいタイトルを入力します。AsyncOS では、レポート名が一意かどうかは確認されません。混乱を避けるために、同じ名前で複数のレポートを作成しないでください。

レポートのわかりやすいタイトルを入力します。AsyncOS では、レポート名が一意かどうかは確認されません。混乱を避けるために、同じ名前で複数のレポートを作成しないでください。

ステップ 4![]() レポート データの時間範囲を選択します(ウイルス発生レポートでは、このオプションを使用できません)。

レポート データの時間範囲を選択します(ウイルス発生レポートでは、このオプションを使用できません)。

–![]() [PDF]。配信用、アーカイブ用、またはその両方の用途で PDF 形式のドキュメントを作成します。[Preview PDF Report] をクリックすると、ただちに PDF ファイルでレポートを表示できます。

[PDF]。配信用、アーカイブ用、またはその両方の用途で PDF 形式のドキュメントを作成します。[Preview PDF Report] をクリックすると、ただちに PDF ファイルでレポートを表示できます。

–![]() [CSV]。カンマ区切りの表データを含む ASCII テキスト ファイルを作成します。各 CSV ファイルには、最大 100 行を含めることができます。レポートに複数の種類の表が含まれる場合、各表に対して別個の CSV ファイルが作成されます。

[CSV]。カンマ区切りの表データを含む ASCII テキスト ファイルを作成します。各 CSV ファイルには、最大 100 行を含めることができます。レポートに複数の種類の表が含まれる場合、各表に対して別個の CSV ファイルが作成されます。

ステップ 6![]() 使用可能な場合は、レポート オプションを指定します。レポートによっては、レポート オプションはありません。

使用可能な場合は、レポート オプションを指定します。レポートによっては、レポート オプションはありません。

ステップ 7![]() スケジュールおよび配信オプションを指定します。電子メール アドレスを指定しない場合、レポートはアーカイブされますが、いずれの受信者にも送信されません。

スケジュールおよび配信オプションを指定します。電子メール アドレスを指定しない場合、レポートはアーカイブされますが、いずれの受信者にも送信されません。

(注) 外部アカウント(Yahoo または Gmail など)にレポートを送信する場合、外部アカウントのホワイトリストにレポーティング返信アドレスを追加して、レポートの電子メールが誤ってスパムに分類されないようにすることが推奨されます。

スケジュール設定されたレポートの編集

スケジュール設定されたレポートを編集するには、次の手順を実行します。

ステップ 1![]() [Services] > [Centralized Reporting] ページでリストのレポート タイトルをクリックします。

[Services] > [Centralized Reporting] ページでリストのレポート タイトルをクリックします。

スケジュール設定されたレポートの削除

スケジュール設定されたレポートを削除するには、次の手順を実行します。

ステップ 1![]() [Services] > [Centralized Reporting] ページで、削除するレポートに対応するチェックボックスをオンにします。

[Services] > [Centralized Reporting] ページで、削除するレポートに対応するチェックボックスをオンにします。

(注) スケジュール設定されたレポートをすべて削除するには、[All] チェックボックスをオンにします。

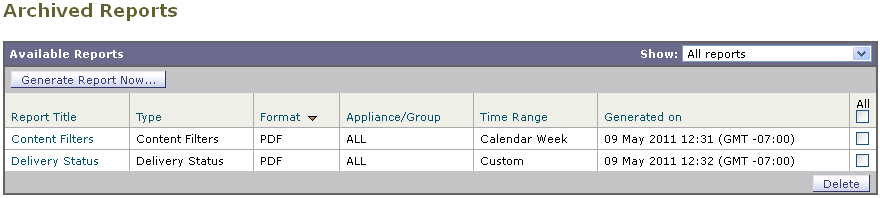

アーカイブ済みのレポート

[Monitor] > [Archived Reports] ページでは、使用可能なアーカイブ済みのレポートのリストが表示されます。[Report Title] カラムの名前をクリックすると、レポートを表示できます。[Generate Report Now] をクリックすると、ただちにレポートを生成できます。

リストに表示されるレポートの種類をフィルタリングするには、[Show] メニューを使用します。リストをソートするには、カラム見出しをクリックします。

アーカイブ済みのレポートは、自動的に削除されます。スケジュール設定された各レポートの最大 12 インスタンス(最大 1000 レポート)が保存され、新たなレポートが追加されると、古いレポートが削除されてレポートの数は 1000 に維持されます。12 インスタンスという制限は、レポートの種類に対してではなく、個別のスケジュール設定された各レポートに対して適用されます。

オンデマンド レポート

レポートは、スケジュールを設定しなくても生成できます。これらのオンデマンド レポートも指定したタイム フレームに基づいていますが、ただちに生成できます。

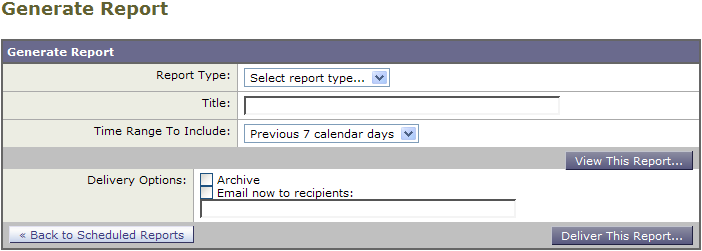

ステップ 1![]() [Archived Reports] ページで [Generate Report Now] をクリックします。

[Archived Reports] ページで [Generate Report Now] をクリックします。

図 2-43 [Generate Report] ダイアログ

ステップ 2![]() レポートの種類を選択し、必要に応じてタイトルを編集します。AsyncOS では、レポート名が一意かどうかは確認されません。混乱を避けるために、同じ名前で複数のレポートを作成しないでください。

レポートの種類を選択し、必要に応じてタイトルを編集します。AsyncOS では、レポート名が一意かどうかは確認されません。混乱を避けるために、同じ名前で複数のレポートを作成しないでください。

使用可能なスケジュール設定されたレポートの種類の詳細については、「スケジュール設定されたレポートの種類」を参照してください。

ステップ 3![]() レポート データの時間範囲を選択します(ウイルス発生レポートでは、このオプションを使用できません)。

レポート データの時間範囲を選択します(ウイルス発生レポートでは、このオプションを使用できません)。

–![]() [PDF]。配信用、アーカイブ用、またはその両方の用途で PDF 形式のドキュメントを作成します。[Preview PDF Report] をクリックすると、ただちに PDF ファイルでレポートを表示できます。

[PDF]。配信用、アーカイブ用、またはその両方の用途で PDF 形式のドキュメントを作成します。[Preview PDF Report] をクリックすると、ただちに PDF ファイルでレポートを表示できます。

–![]() [CSV]。カンマ区切りの表データを含む ASCII テキスト ファイルを作成します。各 CSV ファイルには、最大 100 行を含めることができます。レポートに複数の種類の表が含まれる場合、各表に対して別個の CSV ファイルが作成されます。

[CSV]。カンマ区切りの表データを含む ASCII テキスト ファイルを作成します。各 CSV ファイルには、最大 100 行を含めることができます。レポートに複数の種類の表が含まれる場合、各表に対して別個の CSV ファイルが作成されます。

ステップ 6![]() レポートをアーカイブするかどうかを選択します(アーカイブする場合には、レポートが [Archived Reports] ページに表示されます)。

レポートをアーカイブするかどうかを選択します(アーカイブする場合には、レポートが [Archived Reports] ページに表示されます)。

ステップ 7![]() レポートを電子メールで送信するかどうか、レポートの送信先の電子メール アドレスを指定します。

レポートを電子メールで送信するかどうか、レポートの送信先の電子メール アドレスを指定します。

ステップ 8![]() [Deliver this Report] をクリックしてレポートを生成し、受信者に配信するか、このレポートをアーカイブします。

[Deliver this Report] をクリックしてレポートを生成し、受信者に配信するか、このレポートをアーカイブします。

フィードバック

フィードバック