PKIの設定

CSM-S上のSSLドータカードは、Secure Socket Layer(SSL)プロトコルを使用し、プライバシー、認証、データの完全性によってデータ セキュア トランザクションを実現します。SSLプロトコルは証明書、公開鍵、および秘密鍵を使用します。

証明書はデジタルIDカードと類似しており、クライアントに対してサーバの、サーバに対してクライアントのアイデンティティを確認します。証明書は認証局が発行し、証明書の発行対象となったエンティティの名前、そのエンティティの公開鍵、証明書の有効期限となる日付を示すタイムスタンプが含まれます。

公開鍵と秘密鍵は、情報を暗号化/復号化するために使用する暗号です。公開鍵は制限を伴わずに共有されますが、秘密鍵はいっさい共有されません。公開鍵と秘密鍵はペアとして機能します。公開鍵で暗号化されたデータを復号化できるのは、対応する秘密鍵だけです。

各SSLドータカードは、最大256のSSLクライアントおよびサーバに対するSSLプロキシとして動作します。認証のための証明書を申請するには、各クライアントまたはサーバごとに鍵のペアを設定する必要があります。

証明書はNVRAM(不揮発性RAM)に保存することを推奨します。モジュールは起動するたびに認証局に問い合わせて証明書を取得したり、自動登録する必要がなくなります。詳細については、「ルート認証局(信頼できるルート)の設定」を参照してください。

SSLドータカードは、SSLサーバとしてSSLドータカードが設定されていて、なおかつクライアントの証明書を認証するサーバ プロキシが設定されている場合、またはSSLクライアントとしてSSLドータカードが設定されている場合に、外部装置から受け取った証明書を認証します。SSLドータカードは、受け取った証明書の開始時刻、終了時刻、および署名を検証します。

鍵のペアが壊れていると、有効な証明書が失効していることがあります。失効チェックが必要な場合、SSLドータカードは認証局からCertificate Revocation List(CRL;証明書失効リスト)をダウンロードして、受け取った証明書のシリアル番号を検索します。CRLについては、「CRL」を参照してください。

特定の認証属性値をAccess Control List(ACL;アクセス制御リスト)マップと突き合わせることによって、証明書をフィルタリングすることもできます。信頼できる認証局が発行し、認証された証明書だけが受け付けられます。ACLについては、「Certificate Security Attribute-Based Access Control」を参照してください。

(注) 認証されるのは証明書だけです。証明書の送信元は認証されません。SSLハンドシェイクの中で、証明書で公開された公開鍵に対応する秘密鍵の所有権について、証明書の送信元が調査されます。この調査で不合格になると、SSLドータカードがSSLハンドシェイクを打ち切ります。

SSLドータカードでは、証明書の送信元が予期した通信セッションのエンドユーザであるか、またはホストであるかを確認することはできません。エンドユーザまたはホストを認証するには、データ フェーズでユーザ名とパスワード、銀行口座番号、クレジット カード番号、または母親の旧姓を使用する、追加の検証手順が必要です。

証明書の送信元がSSLクライアントの場合、SSLドータカードはデータ フェーズの間にクライアントの証明書から属性を抜き出し、HTTPヘッダーにそれらの属性を追加できます。このようなヘッダーを受信したサーバ システムはさらに、証明書の件名およびその他の属性を検証し、エンドユーザまたはホストの正統性を判別します。HTTPヘッダーへの挿入を設定する手順については、「HTTPヘッダー挿入」を参照してください。クライアントの証明書認証を設定する手順については、「クライアントの証明書の認証」を参照してください。

次に、Public Key Infrastructure(PKI;公開鍵インフラストラクチャ)の設定方法について説明します。

• 「鍵および証明書の設定」

「鍵および証明書の設定」

• 「証明書およびトラストポイントの確認」

「証明書およびトラストポイントの確認」

• 「ルート認証局(信頼できるルート)の設定」

「ルート認証局(信頼できるルート)の設定」

• 「コンフィギュレーションの保存」

「コンフィギュレーションの保存」

• 「鍵および証明書のバックアップ」

「鍵および証明書のバックアップ」

• 「鍵および証明書のモニタおよびメンテナンス」

「鍵および証明書のモニタおよびメンテナンス」

• 「プロキシ サービスへの証明書の割り当て」

「プロキシ サービスへの証明書の割り当て」

• 「証明書の更新」

「証明書の更新」

• 「証明書の自動更新および登録の設定」

「証明書の自動更新および登録の設定」

• 「鍵および認証に関する履歴のイネーブル化」

「鍵および認証に関する履歴のイネーブル化」

• 「ピア証明書のキャッシング」

「ピア証明書のキャッシング」

• 「証明書の有効期限に関する警告の設定」

「証明書の有効期限に関する警告の設定」

鍵および証明書の設定

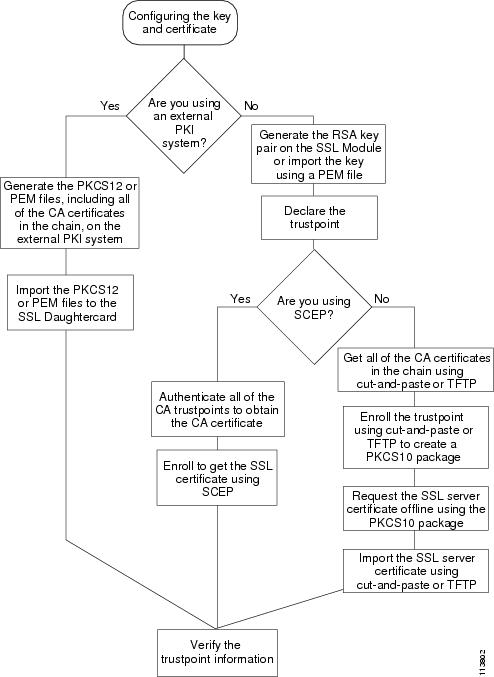

鍵および証明書は、次のいずれかの方法で設定できます。

• Simple Certificate Enrollment Protocol(SCEP)を使用する場合は、次の手順で鍵および証明書を設定します。

Simple Certificate Enrollment Protocol(SCEP)を使用する場合は、次の手順で鍵および証明書を設定します。

– 鍵のペアを生成します。

鍵のペアを生成します。

– トラスト ポイントを宣言します。

トラスト ポイントを宣言します。

– 認証局の証明書を取得します。

認証局の証明書を取得します。

– SSLサーバのために認証局に登録要求を送信します。

SSLサーバのために認証局に登録要求を送信します。

詳細については、「SCEPによるトラストポイントの設定」を参照してください。

• SCEPを使用しない場合は、次の手順で、手動の証明書登録(Trivial File Transfer Protocol[TFTP;簡易ファイル転送プロトコル]およびカット アンド ペースト)機能を使用して、鍵および証明書を設定します。

SCEPを使用しない場合は、次の手順で、手動の証明書登録(Trivial File Transfer Protocol[TFTP;簡易ファイル転送プロトコル]およびカット アンド ペースト)機能を使用して、鍵および証明書を設定します。

– 鍵のペアを生成またはインポートします。

鍵のペアを生成またはインポートします。

– トラスト ポイントを宣言します。

トラスト ポイントを宣言します。

– 認証局の証明書を取得し、TFTPまたはカット アンド ペーストによってPKCS10ファイルを作成して、トラストポイントを登録します。

認証局の証明書を取得し、TFTPまたはカット アンド ペーストによってPKCS10ファイルを作成して、トラストポイントを登録します。

– PKCS10パッケージを使用し、オフラインでSSLサーバの証明書を要求します。

PKCS10パッケージを使用し、オフラインでSSLサーバの証明書を要求します。

– TFTPまたはカット アンド ペーストによって、SSLサーバの証明書をインポートします。

TFTPまたはカット アンド ペーストによって、SSLサーバの証明書をインポートします。

詳細については、「手動証明書登録」を参照してください。

• 外部のPKIシステムを使用する場合は、次の作業を行います。

外部のPKIシステムを使用する場合は、次の作業を行います。

– PKCS12ファイルまたはPEMファイルを作成します。

PKCS12ファイルまたはPEMファイルを作成します。

– モジュールにこのファイルをインポートします。

モジュールにこのファイルをインポートします。

詳細については、「鍵のペアおよび証明書のインポート/エクスポート」を参照してください。

外部PKIシステムは、鍵のペアを生成して、認証局から取得した証明書を登録するサーバまたはPKI管理システムです。または鍵および証明書のアーカイブ システムです。Public-Key Cryptography Standards(PKCS)は、秘密鍵および証明書を含め、個人のアイデンティティ情報を転送する場合の構文を規定しています。この情報は、暗号ファイルに組み込まれます。暗号ファイルを開くには、パス フレーズが必要です。暗号鍵はこのパス フレーズから引き出されます。

(注) PKCS12ファイルまたはPEMファイルをインポートする前に、トラストポイントを設定する必要はありません。PKCS12ファイルまたはPEMファイルから鍵および証明書をインポートしたときに、トラストポイントがまだなければ自動的に作成されます。

図8-1に、鍵および証明書設定の概要を示します。

図8-1 鍵および証明書設定の概要

RSA鍵のペアの生成

(注) 最初に生成された鍵のペアによって、モジュール上でSecure Shell(SSH;セキュア シェル)がイネーブルになります。SSHを使用する場合は、SSHに対応する鍵のペアを設定します。「SSHの設定」を参照してください。

RSAは、Ron Rivest、Adi Shamir、およびLeonard Aldemanが開発した公開鍵暗号システムです。RSAアルゴリズムは、鍵のペアの生成に、認証局およびSSLサーバで幅広く使用されています。認証局ごとに、またSSLサーバごとに専用のRSA鍵のペアを使用します。SSLサーバは証明書を登録するときに、認証局にSSLサーバの公開鍵を送信します。SSLサーバはまた、SSLセッションを確立するときに、証明書を使用してクライアントにSSLサーバのアイデンティティを証明します。

SSLサーバは安全な記憶領域に秘密鍵を保存し、認証局には公開鍵だけを送信します。認証局は自分の秘密鍵を使用して、サーバの公開鍵およびサーバに関するその他の識別情報が含まれている証明書に署名します。

各認証局は秘密鍵を秘密のまま保存し、その秘密鍵を使用して、従属する認証局およびSSLサーバの証明書に署名します。認証局には、認証局の公開鍵が指定された証明書があります。

認証局は、1層または複数層の階層構造で形成されます。最上位の認証局をルート認証局といいます。下位の認証局を中間認証局または従属認証局といいます。ルート認証局は、自己署名入り証明書を使用し、次のレベルの従属認証局の証明書に署名します。その従属認証局は、次に下位レベルの認証局の証明書に署名します。以下同様です。最下位の認証局は、SSLサーバの証明書に署名します。

(注) SSLドータカードは、最大8レベルの認証局(ルート認証局1つと最大7段階の従属認証局)をサポートします。3段階(3層)の登録例については、「3層の認証局登録の例」を参照してください。

このような証明書は、サーバの証明書を最下部、ルート認証局の自己署名入り証明書を最上部に配置したチェーンを形成します。各署名は、発行側認証局の秘密鍵を使用し、証明書本体のハッシュ ダイジェストを暗号化することによって形成されます。署名が証明書本体の末尾に添付されて、証明書が完成します。

SSLセッションの確立時に、SSLサーバは証明書チェーンをクライアントに送信します。クライアントは、次に上位の証明書から公開鍵を取り出して、証明書本体に添付された署名を復号化することによって、各証明書の署名を順番に検証します。復号結果が証明書本体のハッシュ ダイジェストと比較されます。チェーンに含まれている認証局の証明書の1つが、クライアントの専用データベースに保存されている信頼できる認証局の証明書の1つと一致すると、検証が終了します。

チェーンにおける最上位レベルの認証局の証明書に到達し、信頼できる自己署名入り証明書と一致しなかった場合、クライアントはセッションを中断するか、または証明書を表示して信頼できるかどうかの判断をユーザに要求することができます。

サーバを認証したSSLクライアントは、サーバの証明書に含まれている公開鍵を使用して、機密情報を復号化してサーバに送信します。SSLサーバはその秘密鍵を使用して機密情報を復号化します。両者は交換した機密情報と2つのランダムな番号を使用し、残りのSSLセッションでデータの暗号化、復号化、および整合性チェックに必要な鍵の素材を生成します。

(注) SSLドータカードがサポートするのは、汎用鍵だけです。

汎用鍵の生成時には、RSA鍵のペアが1つだけ生成されます。名前付きの鍵のペアを使用して複数のRSA鍵のペアを用意すると、Cisco IOSソフトウェアがアイデンティティの証明書ごとに異なる鍵のペアを維持できるようになります。したがって、鍵のペアに名前を指定することを推奨します。

(注) 生成された鍵のペアは、システム メモリ(RAM)に保存されます。電源障害が発生すると、またはモジュールがリセットされると、鍵のペアは失われます。copy system:running-config

nvram:startup-configコマンドを入力して、モジュールNVRAM内のプライベート コンフィギュレーション ファイルに実行コンフィギュレーションと鍵のペアを保存する必要があります。

RSA鍵のペアを生成する手順は、次のとおりです。

|

|

|

|

ssl-proxy(config)#

crypto key generate rsa [

usage-keys |

general-keys ]

label

key-label [

exportable ] [

modulus

size ]

|

RSA鍵のペアを生成します。 |

(注) RSA鍵を生成するときには、係数の長さをビット数で指定するように要求されます。SSLドータカードがサポートする係数の長さは512、768、1024、1536、および2048ビットです。512または768も指定できますが、最小係数長として1024を推奨します。係数が長くなるほど生成にも使用にも時間がかかりますが、それだけセキュリティが強化されます。

次に、特殊な用途のRSA鍵を生成する例を示します。

crypto key generate rsa usage-keys

The name for the keys will be: myrouter.example.com

Choose the size of the key modulus in the range of 360 to 2048 for your Signature Keys.

Choosing a key modulus greater than 512 may take a few minutes.

How many bits in the modulus[512]? <return>

Generating RSA keys.... [OK].

Choose the size of the key modulus in the range of 360 to 2048 for your Encryption Keys.

Choosing a key modulus greater than 512 may take a few minutes.

How many bits in the modulus[512]? <return>

Generating RSA keys.... [OK].

次に、汎用のRSA鍵を生成する例を示します。

(注) 特定用途の鍵と汎用の鍵を両方とも生成することはできません。どちらか一方だけです。

ssl-proxy(config)# crypto key generate rsa general-keys label kp1 exportable

The name for the keys will be: kp1

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

How many bits in the modulus [512]: 1024

Generating RSA keys.... [OK].

トラストポイントの宣言

証明書ごとにモジュールに使用させるトラストポイントを1つずつ宣言する必要があります。

モジュールに使用させるトラストポイントを宣言し、そのトラストポイントの特性を指定するには、グローバル コンフィギュレーション モードから始めて次の作業を行います。

|

|

|

ステップ 1 |

ssl-proxy(config)#

crypto ca trustpoint

trustpoint-label

|

モジュールに使用させるトラストポイントを宣言します。このコマンドをイネーブルにすると、ca-trustpointコンフィギュレーション モードが開始されます。 |

ステップ 2 |

ssl-proxy(ca-trustpoint)#

rsakeypair

key-label

|

証明書と関連付ける鍵のペアを指定します。 |

ステップ 3 |

ssl-proxy(ca-trustpoint)#

enrollment [

mode ra ] [

retry [

period

minutes ] [

count

count ]]

url

url

|

認証局の登録パラメータを指定します。 |

ステップ 4 |

ssl-proxy(ca-trustpoint)#

ip-address

server_ip_addr

|

(任意)この証明書を使用するプロキシ サービスのIPアドレスを指定します。 |

ステップ 5 |

ssl-proxy(ca-trustpoint)#

crl [

best-effort |

optional |

query

host: [

port ]]

|

(任意)このトラストポイントに関連付けられた証明書を検証するときに、トラストポイントがどのように証明書失効リストを検索するかを指定します。 CRLについては、「CRL」を参照してください。 |

ステップ 6 |

ssl-proxy(ca-trustpoint)#

subject-name

line

,

|

(任意)プロキシ サービスのホスト名を設定します。 |

ステップ 7 |

ssl-proxy(ca-trustpoint)#

password

password

|

(任意)チャレンジ パスワードを設定します。 |

ステップ 8 |

ssl-proxy(ca-trustpoint)#

exit

|

ca-trustpointoコンフィギュレーション モードを終了します。 |

次に、トラストポイントPROXY1を宣言して接続を確認する例を示します。

ssl-proxy(config)# crypto ca trustpoint PROXY1

ssl-proxy(ca-trustpoint)# rsakeypair PROXY1

ssl-proxy(ca-trustpoint)# enrollment url http://exampleCA.cisco.com

ssl-proxy(ca-trustpoint)# ip-address 10.0.0.1

ssl-proxy(ca-trustpoint)# password password

ssl-proxy(ca-trustpoint)# crl optional

ssl-proxy(ca-trustpoint)# serial-number

ssl-proxy(ca-trustpoint)# subject-name C=US; ST=California; L=San Jose; O=Cisco; OU=Lab;

ssl-proxy(ca-trustpoint)# end

ssl-proxy# ping example.cisco.com

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 20.0.0.1, timeout is 2 seconds:

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

認証局の証明書取得

トラストポイントごとに、認証局の公開鍵が指定された証明書を取得する必要があります。複数のトラストポイントで、同じ認証局を使用できます。

(注) 認証局に接続して証明書の有効なフィンガープリントを入手し、コンソールに表示されたフィンガープリントを確認します。

認証局の公開鍵が指定されている証明書を取得するには、グローバル コンフィギュレーション モードで次の作業を行います。

|

|

|

|

ssl-proxy(config)#

crypto ca authenticate

trustpoint-label

|

認証局の公開鍵が指定されている証明書を取得します。トラストポイントの宣言時に入力したのと同じ trustpoint_label を入力します。 |

認証局の証明書を取得する例を示します。

ssl-proxy(config)# crypto ca authenticate PROXY1

Certificate has the following attributes:

Fingerprint: A8D09689 74FB6587 02BFE0DC 2200B38A

% Do you accept this certificate? [yes/no]: y

Trustpoint CA certificate accepted.

証明書の要求

トラストポイントごとに、認証局から署名入りの証明書を取得する必要があります。

認証局に署名入りの証明書を要求するには、グローバル コンフィギュレーション モードで次の作業を行います。

|

|

|

|

ssl-proxy(config)#

crypto ca enroll

trustpoint-label

|

トラストポイントに対応する証明書を要求します。 |

(注) crypto ca enrollコマンドの入力後、証明書を受け取るまでの間にモジュールまたはスイッチが再起動した場合は、もう一度コマンドを入力し、認証局の管理者に通知する必要があります。

次に、証明書を要求する例を示します。

ssl-proxy(config)# crypto ca enroll PROXY1

% Start certificate enrollment..

% The subject name in the certificate will be: C=US; ST=California; L=San Jose; O=Cisco; OU=Lab; CN=host1.cisco.com

% The subject name in the certificate will be: host.cisco.com

% The serial number in the certificate will be: 00000000

% The IP address in the certificate is 10.0.0.1

% Certificate request sent to Certificate Authority

% The certificate request fingerprint will be displayed.

% The 'show crypto ca certificate' command will also show the fingerprint.

Fingerprint: 470DE382 65D8156B 0F84C2AF 4538B913

トラストポイントの設定後、「証明書およびトラストポイントの確認」を参照して証明書とトラストポイントの情報を確認してください。

3層の認証局登録の例

SSLドータカードは、最大8レベルの認証局(ルート認証局1つと最大7段階の従属認証局)をサポートします。

次に、3段階の認証局を設定する例を示します。

鍵の生成

次に、鍵を生成する例を示します。

ssl-proxy(onfig)# crypto key generate rsa general-keys label key1 exportable

The name for the keys will be:key1

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

How many bits in the modulus [512]:1024

% Generating 1024 bit RSA keys ...[OK]

トラストポイントの定義

次に、トラストポイントを定義する例を示します。

ssl-proxy(config)# crypto ca trustpoint 3tier-root

ssl-proxy(ca-trustpoint)# enrollment url tftp://10.1.1.1

ssl-proxy(ca-trustpoint)#

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca trustpoint 3tier-sub1

ssl-proxy(ca-trustpoint)# enrollment url tftp://10.1.1.2

ssl-proxy(ca-trustpoint)#

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca trustpoint tp-proxy1

ssl-proxy(ca-trustpoint)# enrollment url tftp://10.1.1.3

ssl-proxy(ca-trustpoint)# serial-number

ssl-proxy(ca-trustpoint)# password cisco

ssl-proxy(ca-trustpoint)# subject CN=ste.cisco.com

ssl-proxy(ca-trustpoint)# rsakeypair key1

ssl-proxy(ca-trustpoint)# show

enrollment url tftp://10.1.1.3

subject-name CN=ste.cisco.com

ssl-proxy(ca-trustpoint)# exit

3つの認証局の認証(1つのルートおよび2つの従属認証局)

ssl-proxy(config)# crypto ca authenticate 3tier-root

Certificate has the following attributes:

Fingerprint:84E470A2 38176CB1 AA0476B9 C0B4F478

% Do you accept this certificate? [yes/no]:yes

Trustpoint CA certificate accepted.

ssl-proxy(config)# crypto ca authenticate 3tier-sub1

Certificate has the following attributes:

Fingerprint:FE89FB0D BF8450D7 9934C926 6C66708D

Certificate validated - Signed by existing trustpoint CA certificate.

Trustpoint CA certificate accepted.

ssl-proxy(config)# crypto ca authenticate tp-proxy1

Certificate has the following attributes:

Fingerprint:6E53911B E29AE44C ACE773E7 26A098C3

Certificate validated - Signed by existing trustpoint CA certificate.

Trustpoint CA certificate accepted.

3層の認証局への登録

ssl-proxy(config)# crypto ca enroll tp-proxy1

% Start certificate enrollment ..

% The fully-qualified domain name in the certificate will be:ste.

% The subject name in the certificate will be:ste.

% The serial number in the certificate will be:B0FFF0C2

% Include an IP address in the subject name? [no]:

Request certificate from CA? [yes/no]:yes

% Certificate request sent to Certificate Authority

% The certificate request fingerprint will be displayed.

% The 'show crypto ca certificate' command will also show the fingerprint.

ssl-proxy(config)# Fingerprint: 74390E57 26F89436 6FC52ABE 24E23CD9

*Apr 18 05:10:20.963:%CRYPTO-6-CERTRET:Certificate received from Certificate Authority

手動証明書登録

手動証明書登録(TFTPおよびカット アンド ペースト)機能を使用すると、証明書要求を作成したり、認証局の証明書およびルータの証明書を受け付けたりできます。このような作業は、TFTPサーバまたは手動のカット アンド ペースト操作で行います。TFTPまたは手動のカット アンド ペーストで登録する状況は、次のとおりです。

• 認証局がSCEPをサポートしていない場合 ― これが要求と証明書を送受信する最も一般的な方式です。

認証局がSCEPをサポートしていない場合 ― これが要求と証明書を送受信する最も一般的な方式です。

• ルータと認証局間のネットワーク接続が不可能な場合 ― Cisco IOSソフトウェアが動作しているルータが証明書を取得する方法が規定されます。

ルータと認証局間のネットワーク接続が不可能な場合 ― Cisco IOSソフトウェアが動作しているルータが証明書を取得する方法が規定されます。

手動証明書登録(TFTPおよびカット アンド ペースト)機能の設定方法については、次のURLを参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/software/ios122/122newft/122t/122t13/ftmancrt.htm

(注) CRLサーバが到達不能またはCRLダウンロード パスが存在しなかったことが原因で、CRLをダウンロードできなかった場合、証明書のインポートに失敗する可能性があります。インポート プロセスに結合されているすべてのトラストポイントがCRLをダウンロードできるようにする必要があります。CRLパスが存在しない場合、またはCRLサーバが到達不能な場合は、インポート プロセスに結合されているすべてのトラストポイントにcrl optionalコマンドを入力する必要があります。show crypto ca certificatesコマンドを入力すると、すべての証明書に関する情報が表示されます。認証局の証明書の表示から、関連付けられているトラストポイントのリストが得られます。これらすべてのトラストポイントにcrl optionalコマンドを入力します。

たとえば、3層の階層型認証局構造(ルート認証局、従属認証局1、従属認証局2)において、従属認証局1の証明書をインポートする場合は、ルート認証局に関連付けられたすべてのトラストポイントにcrl optionalコマンドを入力します。同様に、従属認証局2の証明書をインポートする場合は、ルート認証局および従属認証局1に関連付けられたすべてのトラストポイントにcrl optionalコマンドを入力します。

証明書を正しくインポートしたあとで、トラストポイントに関する元のCRLオプションを復元できます。

TFTPによる証明書登録の設定(1層の認証局)

TFTPによる証明書登録を設定する手順は、次のとおりです。

ステップ 1 トラストポイントを設定します。

トラストポイントを設定します。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)# crypto ca trustpoint tftp_example

ssl-proxy(ca-trustpoint)# enrollment url tftp://10.1.1.2/win2k

ssl-proxy(ca-trustpoint)# rsakeypair pair3

ssl-proxy(ca-trustpoint)# exit

ステップ 2 トラストポイントに対応する証明書を要求します。

トラストポイントに対応する証明書を要求します。

ssl-proxy(config)# crypto ca enroll tftp_example

% Start certificate enrollment ..

% The fully-qualified domain name in the certificate will be: ssl-proxy.cisco.com

% The subject name in the certificate will be: ssl-proxy.cisco.com

% Include the router serial number in the subject name? [yes/no]: yes

% The serial number in the certificate will be: 00000000

% Include an IP address in the subject name? [no]:

Send Certificate Request to tftp server? [yes/no]: yes

% Certificate request sent to TFTP Server

% The certificate request fingerprint will be displayed.

% The 'show crypto ca certificate' command will also show the fingerprint.

ssl-proxy(config)# Fingerprint: D012D925 96F4B5C9 661FEC1E 207786B7

ステップ 3 認証局の公開鍵が指定されている証明書を取得します。

認証局の公開鍵が指定されている証明書を取得します。

ssl-proxy(config)# crypto ca auth tftp_example

Loading win2k.ca from 10.1.1.2 (via Ethernet0/0.168): !

Certificate has the following attributes:

Fingerprint: 2732ED87 965F8FEB F89788D4 914B877D

% Do you accept this certificate? [yes/no]: yes

Trustpoint CA certificate accepted.

ステップ 4 サーバの証明書をインポートします。

サーバの証明書をインポートします。

ssl-proxy(config)# crypto ca import tftp_example cert

% The fully-qualified domain name in the certificate will be: ssl-proxy.cisco.com

Retrieve Certificate from tftp server? [yes/no]: yes

% Request to retrieve Certificate queued

Loading win2k.crt from 10.1.1.2 (via Ethernet0/0.168): !

*Apr 15 12:02:33.535: %CRYPTO-6-CERTRET: Certificate received from Certificate Authority

カット アンド ペーストによる証明書登録の設定(1層の認証局)

カット アンド ペーストによる証明書登録を設定する手順は、次のとおりです。

ステップ 1 RSA鍵のペアを生成します。

RSA鍵のペアを生成します。

ssl-proxy(config)# crypto key generate rsa general-keys label CSR-key exportable

The name for the keys will be:CSR-key

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

How many bits in the modulus [512]:1024

% Generating 1024 bit RSA keys ...[OK]

ステップ 2 トラストポイントを設定します。

トラストポイントを設定します。

ssl-proxy(config)# crypto ca trustpoint CSR-TP

ssl-proxy(ca-trustpoint)# rsakeypair CSR-key

ssl-proxy(ca-trustpoint)# serial

ssl-proxy(ca-trustpoint)# subject-name CN=abc, OU=hss, O=cisco

ssl-proxy(ca-trustpoint)# enrollment terminal

ssl-proxy(ca-trustpoint)# exit

ステップ 3 トラストポイントに対応する証明書を要求します。

トラストポイントに対応する証明書を要求します。

ssl-proxy(config)# crypto ca enroll CSR-TP

% Start certificate enrollment ..

% The subject name in the certificate will be:CN=abc, OU=hss, O=cisco

% The fully-qualified domain name in the certificate will be:ssl-proxy.cisco.com

% The subject name in the certificate will be:ssl-proxy.cisco.com

% The serial number in the certificate will be:B0FFF22E

% Include an IP address in the subject name? [no]:no

Display Certificate Request to terminal? [yes/no]:yes

Certificate Request follows:

MIIBwjCCASsCAQAwYTEOMAwGA1UEChMFY2lzY28xDDAKBgNVBAsTA2hzczEMMAoG

A1UEAxMDYWJjMTMwDwYDVQQFEwhCMEZGRjIyRTAgBgkqhkiG9w0BCQIWE3NzbC1w

cm94eS5jaXNjby5jb20wgZ8wDQYJKoZIhvcNAQEBBQADgY0AMIGJAoGBALt7O6tt

30lBVVK1qAE/agsuzIaa15YZft3bDb9t3pPncKh0ivBTgVKpJiLPWGZPjdbtejxQ

tYSF77R1pmhK0WSKPuu7fJPYr/Cbo80OUzkRAgMBAAGgITAfBgkqhkiG9w0BCQ4x

EjAQMA4GA1UdDwEB/wQEAwIFoDANBgkqhkiG9w0BAQQFAAOBgQC2GIX06/hihXHA

DA5sOpxgLsO1rMP8PF4bZDdlpWLVBSOrp4S1L7hH9P2NY9rgZAJhDTRfGGm179JY

GOtUuCyPYPkpb0S5VGTUrHvvUWekleKq2d91kfgbkRmJmHBaB2Ev5DNBcV11SIMX

RULG7oUafU6sxnDWqbMseToF4WrLPg==

---End - This line not part of the certificate request---

Redisplay enrollment request? [yes/no]:no

ステップ 4 認証局の証明書をインポートします。

認証局の証明書をインポートします。

ssl-proxy(config)# crypto ca authenticate CSR-TP

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIICxzCCAjCgAwIBAgIBADANBgkqhkiG9w0BAQQFADBSMQswCQYDVQQGEwJBVTET

MBEGA1UECBMKU29tZS1TdGF0ZTEhMB8GA1UEChMYSW50ZXJuZXQgV2lkZ2l0cyBQ

dHkgTHRkMQswCQYDVQQDEwJjYTAeFw0wMzA2MjYyMjM4MDlaFw0wODEyMTYyMjM4

MDlaMFIxCzAJBgNVBAYTAkFVMRMwEQYDVQQIEwpTb21lLVN0YXRlMSEwHwYDVQQK

ExhJbnRlcm5ldCBXaWRnaXRzIFB0eSBMdGQxCzAJBgNVBAMTAmNhMIGfMA0GCSqG

SIb3DQEBAQUAA4GNADCBiQKBgQCcG9ObqOLmf0cASkF48jz8X7ZQxT1H68OQKNC3

ks95vkGbOAa/1/R4ACQ3s9iPkcGQVqi4Dv8/iNG/1mQo8HBwtR9VgG0l8IGBbuiZ

dlarYnQHUz6Bm/HzE1RXVOY/VmyPOVevYy8/cYhwx/xOE9BYQOyP15Chi8nhIS5F

+WWoHQIDAQABo4GsMIGpMB0GA1UdDgQWBBS4Y+/lSXKDrw5N5m/tgCzu/W81PDB6

BgNVHSMEczBxgBS4Y+/lSXKDrw5N5m/tgCzu/W81PKFWpFQwUjELMAkGA1UEBhMC

QVUxEzARBgNVBAgTClNvbWUtU3RhdGUxITAfBgNVBAoTGEludGVybmV0IFdpZGdp

dHMgUHR5IEx0ZDELMAkGA1UEAxMCY2GCAQAwDAYDVR0TBAUwAwEB/zANBgkqhkiG

9w0BAQQFAAOBgQB/rPdLFVuycbaJQucdFQG7kl/XBNI7aY3IL3Lkeumt/nXD+eCn

RpYE5WWY8X1Aizqnj4bqFdqPqYdD7Lg8viwqm2tQmU6zCsdaKhL1J7FCWbfs2+Z5

oNV2Vsqx0Ftnf8en/+HtyS2AdXHreThfgkXz3euXD0ISMFVKRy81o4EdzA==

-----END CERTIFICATE-----

Certificate has the following attributes:

Fingerprint:B8B35B00 095573D0 D3B8FA03 B6CA8934

% Do you accept this certificate? [yes/no]:yes

Trustpoint CA certificate accepted.

% Certificate successfully imported

ステップ 5 サーバの証明書(ステップ4で証明書をインポートした認証局によって発行されたサーバの証明書)をインポートします。

サーバの証明書(ステップ4で証明書をインポートした認証局によって発行されたサーバの証明書)をインポートします。

ssl-proxy(config)# crypto ca import CSR-TP certificate

% The fully-qualified domain name in the certificate will be:ssl-proxy.cisco.com

Enter the base 64 encoded certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIB7TCCAVYCAQQwDQYJKoZIhvcNAQEEBQAwUjELMAkGA1UEBhMCQVUxEzARBgNV

BAgTClNvbWUtU3RhdGUxITAfBgNVBAoTGEludGVybmV0IFdpZGdpdHMgUHR5IEx0

ZDELMAkGA1UEAxMCY2EwHhcNMDMxMTIwMDAxMzE2WhcNMDQxMTE5MDAxMzE2WjAs

MQ4wDAYDVQQKEwVjaXNjbzEMMAoGA1UECxMDaHNzMQwwCgYDVQQDEwNhYmMwgZ8w

DQYJKoZIhvcNAQEBBQADgY0AMIGJAoGBALt7O6tt30lBVVK1qAE/agsuzIaa15YZ

ft3bDb9t3pPncKh0ivBTgVKpJiLPWGZPjdbtejxQksuSY589V+GMDrO9B4Sxn+5N

p2bQmd745NvI4gorNRvXcdjmE+/SzE+bBSBcKAwNtYSF77R1pmhK0WSKPuu7fJPY

r/Cbo80OUzkRAgMBAAEwDQYJKoZIhvcNAQEEBQADgYEAjqJ9378P6Gz69Ykplw06

Powp+2rbe2iFBrE1xE09BL6G6vzcBQgb5W4uwqxe7SIHrHsS0/7Be3zeJnlOseWx

/KVj7I02iPgrwUa9DLavwrTyaa0KtTpti/i5nIwTNh5xkp2bBJQikD4TEK7HAvXf

-----END CERTIFICATE-----

% Router Certificate successfully imported

TFTPによる証明書登録の設定(3層の認証局)

TFTPによる証明書登録を設定する手順は、次のとおりです。

ステップ 1 RSA鍵のペアを生成します。

RSA鍵のペアを生成します。

ssl-proxy(config)# crypto key generate rsa general-keys label test-3tier exportable

The name for the keys will be:test-3tier

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

How many bits in the modulus [512]:1024

% Generating 1024 bit RSA keys ...[OK]

ステップ 2 トラストポイントを設定します。

トラストポイントを設定します。

ssl-proxy(config)# crypto ca trustpoint test-3tier

ssl-proxy(ca-trustpoint)# serial-number

ssl-proxy(ca-trustpoint)# password cisco

ssl-proxy(ca-trustpoint)# subject CN=test-3tier, OU=hss, O=Cisco

ssl-proxy(ca-trustpoint)# rsakeypair test-3tier

ssl-proxy(ca-trustpoint)# enrollment url tftp://10.1.1.3/test-3tier

ssl-proxy(ca-trustpoint)# exit

ステップ 3 Certificate Signing Request(CSR)を生成してTFTPサーバに送信します。

Certificate Signing Request(CSR)を生成してTFTPサーバに送信します。

ssl-proxy(config)# crypto ca enroll test-3tier

% Start certificate enrollment ..

% The subject name in the certificate will be:CN=test-3tier, OU=hss, O=Cisco

% The fully-qualified domain name in the certificate will be:ssl-proxy.cisco.com

% The subject name in the certificate will be:ssl-proxy.cisco.com

% The serial number in the certificate will be:B0FFF22E

% Include an IP address in the subject name? [no]:

Send Certificate Request to tftp server? [yes/no]:yes

% Certificate request sent to TFTP Server

% The certificate request fingerprint will be displayed.

% The 'show crypto ca certificate' command will also show the fingerprint.

ssl-proxy(config)# Fingerprint: 19B07392 319B2ACF F8FABE5C 52798971

ステップ 4 CSRを使用して3層の認証局からオフラインでSSL証明書を取得します。

CSRを使用して3層の認証局からオフラインでSSL証明書を取得します。

ステップ 5 3つの認証局(1つのルートおよび2つの従属認証局)を認証します。

3つの認証局(1つのルートおよび2つの従属認証局)を認証します。

ssl-proxy(config)# crypto ca trustpoint test-1tier

ssl-proxy(ca-trustpoint)# enrollment url tftp://10.1.1.3/test-1tier

ssl-proxy(ca-trustpoint)# crl optional

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca authenticate test-1tier

Loading test-1tier.ca from 10.1.1.3 (via Ethernet0/0.172):!

Certificate has the following attributes:

Fingerprint:AC6FC55E CC29E891 0DC3FAAA B4747C10

% Do you accept this certificate? [yes/no]:yes

Trustpoint CA certificate accepted.

ssl-proxy(config)# crypto ca trustpoint test-2tier

ssl-proxy(ca-trustpoint)# enrollment url tftp://10.1.1.3/test-2tier

ssl-proxy(ca-trustpoint)# crl optional

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca authenticate test-2tier

Loading test-2tier.ca from 10.1.1.3 (via Ethernet0/0.172):!

Certificate has the following attributes:

Fingerprint:50A986F6 B471B82D E11B71FE 436A9BE6

Certificate validated - Signed by existing trustpoint CA certificate.

Trustpoint CA certificate accepted.

ssl-proxy(config)# crypto ca authenticate test-3tier

Loading test-3tier.ca from 10.1.1.3 (via Ethernet0/0.172):!

Certificate has the following attributes:

Fingerprint:2F2E44AC 609644FA 5B4B6B26 FDBFE569

Certificate validated - Signed by existing trustpoint CA certificate.

Trustpoint CA certificate accepted.

ステップ 6 サーバの証明書をインポートします。

サーバの証明書をインポートします。

ssl-proxy(config)# crypto ca import test-3tier certificate

% The fully-qualified domain name in the certificate will be:ssl-proxy.cisco.com

Retrieve Certificate from tftp server? [yes/no]:yes

% Request to retrieve Certificate queued

Loading test-3tier.crt from 10.1.1.3 (via Ethernet0/0.172):!

*Nov 25 21:52:36.299:%CRYPTO-6-CERTRET:Certificate received from Certificate Authority

カット アンド ペーストによる証明書登録の設定(3層の認証局)

カット アンド ペーストによる証明書登録を設定する手順は、次のとおりです。

ステップ 1 RSA鍵のペアを生成します。

RSA鍵のペアを生成します。

ssl-proxy(config)# crypto key generate rsa general-keys label tp-proxy1 exportable

The name for the keys will be:tp-proxy1

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

How many bits in the modulus [512]:1024

% Generating 1024 bit RSA keys ...[OK]

ステップ 2 トラストポイントを設定します。

トラストポイントを設定します。

ssl-proxy(config)# crypto ca trustpoint tp-proxy1

ssl-proxy(ca-trustpoint)# enrollment ter

ssl-proxy(ca-trustpoint)# rsakeypair tp-proxy1

ssl-proxy(ca-trustpoint)# serial

ssl-proxy(ca-trustpoint)# subject-name CN=test

ssl-proxy(ca-trustpoint)# exit

ステップ 3 トラストポイントに対応する証明書を要求します。

トラストポイントに対応する証明書を要求します。

ssl-proxy(config)# crypto ca enroll tp-proxy1

% Start certificate enrollment ..

% The subject name in the certificate will be:CN=test

% The fully-qualified domain name in the certificate will be:ssl-proxy.

% The subject name in the certificate will be:ssl-proxy.

% The serial number in the certificate will be:B0FFF14D

% Include an IP address in the subject name? [no]:no

Display Certificate Request to terminal? [yes/no]:yes

Certificate Request follows:

MIIBnDCCAQUCAQAwOzENMAsGA1UEAxMEdGVzdDEqMA8GA1UEBRMIQjBGRkYxNEQw

FwYJKoZIhvcNAQkCFgpzc2wtcHJveHkuMIGfMA0GCSqGSIb3DQEBAQUAA4GNADCB

iQKBgQDFx1ol9IXoAx4fyUhaXH6s4p5t9soIZ1gvLtVX6Fp6zfuX47os5TGJH/IX

zV9B4e5Kv+wlMD0AvTh+/tvyAP3TMpCdpHYosd2VaTIgExpHf4M5Ruh8IebVKV25

rraIpNiS0PvPLFcrw4UfJVNpsc2XBxBhpT+FS9y67LqlhfSN4wIDAQABoCEwHwYJ

KoZIhvcNAQkOMRIwEDAOBgNVHQ8BAf8EBAMCBaAwDQYJKoZIhvcNAQEEBQADgYEA

kOIjd1KNJdKLMf33YELRd3MW/ujJIuiT1J8RYVbw1eE8JQf68TTdKiYqzQcoMgsp

ez3vSPxXFZ/c6naXdVyrTikTX3GZ1mu+UOvV6/Jaf5QcXa9tAi3fgyguV7jQMPjk

Qj2GrwhXjcqZGOMBh6Kq6s5UPsIDgrL036I42B6B3EQ=

---End - This line not part of the certificate request---

Redisplay enrollment request? [yes/no]:no

ステップ 4 (ステップ3から)3層の認証局が署名した証明書要求を取得します。

(ステップ3から)3層の認証局が署名した証明書要求を取得します。

ステップ 5 すべての認証局(1つのルートおよび2つの従属認証局)を定義してインポートします。

すべての認証局(1つのルートおよび2つの従属認証局)を定義してインポートします。

a. ルート認証局と従属1認証局に対応する2つのトラストポイントを定義します。

ルート認証局と従属1認証局に対応する2つのトラストポイントを定義します。

(注) tp-proxy1を使用して、従属2認証局の証明書をインポートします。

ssl-proxy(config)# crypto ca trustpoint 3tier-root

ssl-proxy(ca-trustpoint)# enrollment terminal

ssl-proxy(ca-trustpoint)# crl op

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca trustpoint 3tier-sub1

ssl-proxy(ca-trustpoint)# enrollment terminal

ssl-proxy(ca-trustpoint)# crl op

ssl-proxy(ca-trustpoint)# exit

b. ルート認証局の証明書をインポートします。

ルート認証局の証明書をインポートします。

ssl-proxy(config)# crypto ca authenticate 3tier-root

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIC1zCCAoGgAwIBAgIQadUxzU/i97hDmZRYJ1bBcDANBgkqhkiG9w0BAQUFADB1

MQswCQYDVQQGEwJVUzETMBEGA1UECBMKY2FsaWZvcm5pYTERMA8GA1UEBxMIc2Fu

IGpvc2UxDjAMBgNVBAoTBWNpc2NvMQwwCgYDVQQLEwNoc3MxIDAeBgNVBAMTF3Np

bXBzb24tZGV2dGVzdC1yb290LUNBMB4XDTAzMTExMTIxNDgwMloXDTEzMTExMTIx

NTczOVowdTELMAkGA1UEBhMCVVMxEzARBgNVBAgTCmNhbGlmb3JuaWExETAPBgNV

BAcTCHNhbiBqb3NlMQ4wDAYDVQQKEwVjaXNjbzEMMAoGA1UECxMDaHNzMSAwHgYD

VQQDExdzaW1wc29uLWRldnRlc3Qtcm9vdC1DQTBcMA0GCSqGSIb3DQEBAQUAA0sA

MEgCQQCWEibAnUlVqQNUn0Wb94qnHi8FKjmVhibLHGRl6J+V7gHgzmF2MTz5WP5l

VQ2/1NVu0HjUORRdeCm1/raKJ/7ZAgMBAAGjgewwgekwCwYDVR0PBAQDAgHGMA8G

A1UdEwEB/wQFMAMBAf8wHQYDVR0OBBYEFCYGLUBTKNd9EgUonHnoSvbHg0axMIGX

BgNVHR8EgY8wgYwwQ6BBoD+GPWh0dHA6Ly9jaXNjby1sOGo2b2hwbnIvQ2VydEVu

cm9sbC9zaW1wc29uLWRldnRlc3Qtcm9vdC1DQS5jcmwwRaBDoEGGP2ZpbGU6Ly9c

XGNpc2NvLWw4ajZvaHBuclxDZXJ0RW5yb2xsXHNpbXBzb24tZGV2dGVzdC1yb290

LUNBLmNybDAQBgkrBgEEAYI3FQEEAwIBADANBgkqhkiG9w0BAQUFAANBACBqe1wy

YjalelGZqLVu4bDVMFo6ELCV2AMBgi41K3ix+Z/03PJd7ct2BIAF4lktv9pCe6IO

-----END CERTIFICATE-----

Certificate has the following attributes:

Fingerprint:AC6FC55E CC29E891 0DC3FAAA B4747C10

% Do you accept this certificate? [yes/no]:yes

Trustpoint CA certificate accepted.

% Certificate successfully imported

c. 従属1認証局の証明書をインポートします。

従属1認証局の証明書をインポートします。

ssl-proxy(config)# crypto ca authenticate 3tier-sub1

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIETzCCA/mgAwIBAgIKGj0cBwAAAAAADjANBgkqhkiG9w0BAQUFADB1MQswCQYD

VQQGEwJVUzETMBEGA1UECBMKY2FsaWZvcm5pYTERMA8GA1UEBxMIc2FuIGpvc2Ux

DjAMBgNVBAoTBWNpc2NvMQwwCgYDVQQLEwNoc3MxIDAeBgNVBAMTF3NpbXBzb24t

ZGV2dGVzdC1yb290LUNBMB4XDTAzMTExMzIyMDQyMVoXDTA0MTExMzIyMTQyMVow

dTELMAkGA1UEBhMCVVMxEzARBgNVBAgTCmNhbGlmb3JuaWExETAPBgNVBAcTCHNh

biBqb3NlMQ4wDAYDVQQKEwVjaXNjbzEMMAoGA1UECxMDaHNzMSAwHgYDVQQDExdz

aW1wc29uLWRldnRlc3Qtc3ViMS1jYTBcMA0GCSqGSIb3DQEBAQUAA0sAMEgCQQDc

vV48nC2uukoSyGJ/GymCIEXZzMSzpbkYS7eWPaZYyiJDhCIKuUsMgFDRNfMQmUSA

rcWmPizFZc9PFumDa03vAgMBAAGjggJpMIICZTAQBgkrBgEEAYI3FQEEAwIBADAd

BgNVHQ4EFgQUWaaNN2U14BaBoU9mY+ncuHpP920wCwYDVR0PBAQDAgHGMA8GA1Ud

EwEB/wQFMAMBAf8wga4GA1UdIwSBpjCBo4AUJgYtQFMo130SBSiceehK9seDRrGh

eaR3MHUxCzAJBgNVBAYTAlVTMRMwEQYDVQQIEwpjYWxpZm9ybmlhMREwDwYDVQQH

EwhzYW4gam9zZTEOMAwGA1UEChMFY2lzY28xDDAKBgNVBAsTA2hzczEgMB4GA1UE

AxMXc2ltcHNvbi1kZXZ0ZXN0LXJvb3QtQ0GCEGnVMc1P4ve4Q5mUWCdWwXAwgZcG

A1UdHwSBjzCBjDBDoEGgP4Y9aHR0cDovL2Npc2NvLWw4ajZvaHBuci9DZXJ0RW5y

b2xsL3NpbXBzb24tZGV2dGVzdC1yb290LUNBLmNybDBFoEOgQYY/ZmlsZTovL1xc

Y2lzY28tbDhqNm9ocG5yXENlcnRFbnJvbGxcc2ltcHNvbi1kZXZ0ZXN0LXJvb3Qt

Q0EuY3JsMIHIBggrBgEFBQcBAQSBuzCBuDBZBggrBgEFBQcwAoZNaHR0cDovL2Np

c2NvLWw4ajZvaHBuci9DZXJ0RW5yb2xsL2Npc2NvLWw4ajZvaHBucl9zaW1wc29u

LWRldnRlc3Qtcm9vdC1DQS5jcnQwWwYIKwYBBQUHMAKGT2ZpbGU6Ly9cXGNpc2Nv

LWw4ajZvaHBuclxDZXJ0RW5yb2xsXGNpc2NvLWw4ajZvaHBucl9zaW1wc29uLWRl

dnRlc3Qtcm9vdC1DQS5jcnQwDQYJKoZIhvcNAQEFBQADQQA6kAV3Jx/BOr2hlSp9

ER36ZkDJNIW93gNt2MkpcA07RmcrHln6q5RJ9WbvTxFnONdgpsag1EcOwn97XErH

-----END CERTIFICATE-----

Certificate has the following attributes:

Fingerprint:50A986F6 B471B82D E11B71FE 436A9BE6

Certificate validated - Signed by existing trustpoint CA certificate.

Trustpoint CA certificate accepted.

% Certificate successfully imported

d. 従属2認証局の証明書をインポートします。

従属2認証局の証明書をインポートします。

ssl-proxy(config)# crypto ca authenticate tp-proxy1

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIESTCCA/OgAwIBAgIKHyiFxAAAAAAABjANBgkqhkiG9w0BAQUFADB1MQswCQYD

VQQGEwJVUzETMBEGA1UECBMKY2FsaWZvcm5pYTERMA8GA1UEBxMIc2FuIGpvc2Ux

DjAMBgNVBAoTBWNpc2NvMQwwCgYDVQQLEwNoc3MxIDAeBgNVBAMTF3NpbXBzb24t

ZGV2dGVzdC1zdWIxLWNhMB4XDTAzMTExMzIyMjI1MloXDTA0MTExMzIyMTQyMVow

dTELMAkGA1UEBhMCVVMxEzARBgNVBAgTCmNhbGlmb3JuaWExETAPBgNVBAcTCHNh

biBqb3NlMQ4wDAYDVQQKEwVjaXNjbzEMMAoGA1UECxMDaHNzMSAwHgYDVQQDExdz

aW1wc29uLWRldnRlc3Qtc3ViMi1jYTBcMA0GCSqGSIb3DQEBAQUAA0sAMEgCQQC7

ChZc0NYLBHf1sr/3Z4y6w5WoeioIpCOCSydhnbd5wnwuethoyStVt9lr6i61jWKl

d68Z8EoTg71daiV/WR/HAgMBAAGjggJjMIICXzAQBgkrBgEEAYI3FQEEAwIBADAd

BgNVHQ4EFgQU6FmJopqqzpbFMj6TaB2/wjlWlqEwCwYDVR0PBAQDAgHGMA8GA1Ud

EwEB/wQFMAMBAf8wgagGA1UdIwSBoDCBnYAUWaaNN2U14BaBoU9mY+ncuHpP922h

eaR3MHUxCzAJBgNVBAYTAlVTMRMwEQYDVQQIEwpjYWxpZm9ybmlhMREwDwYDVQQH

EwhzYW4gam9zZTEOMAwGA1UEChMFY2lzY28xDDAKBgNVBAsTA2hzczEgMB4GA1UE

AxMXc2ltcHNvbi1kZXZ0ZXN0LXJvb3QtQ0GCCho9HAcAAAAAAA4wgZcGA1UdHwSB

jzCBjDBDoEGgP4Y9aHR0cDovL2Npc2NvLWcyNXVhNm80ZS9DZXJ0RW5yb2xsL3Np

bXBzb24tZGV2dGVzdC1zdWIxLWNhLmNybDBFoEOgQYY/ZmlsZTovL1xcY2lzY28t

ZzI1dWE2bzRlXENlcnRFbnJvbGxcc2ltcHNvbi1kZXZ0ZXN0LXN1YjEtY2EuY3Js

MIHIBggrBgEFBQcBAQSBuzCBuDBZBggrBgEFBQcwAoZNaHR0cDovL2Npc2NvLWcy

NXVhNm80ZS9DZXJ0RW5yb2xsL2Npc2NvLWcyNXVhNm80ZV9zaW1wc29uLWRldnRl

c3Qtc3ViMS1jYS5jcnQwWwYIKwYBBQUHMAKGT2ZpbGU6Ly9cXGNpc2NvLWcyNXVh

Nm80ZVxDZXJ0RW5yb2xsXGNpc2NvLWcyNXVhNm80ZV9zaW1wc29uLWRldnRlc3Qt

c3ViMS1jYS5jcnQwDQYJKoZIhvcNAQEFBQADQQCieB8rvVCqVF2cFw9/v51jGn7L

Q6pUGT3bMRbOrgQKytTz/Yx09156nYZHrvVuLzmzz5CriI2saVx+q1Tarwil

-----END CERTIFICATE-----

Certificate has the following attributes:

Fingerprint:2F2E44AC 609644FA 5B4B6B26 FDBFE569

Certificate validated - Signed by existing trustpoint CA certificate.

Trustpoint CA certificate accepted.

% Certificate successfully imported

e. サーバの証明書をインポートします。

サーバの証明書をインポートします。

ssl-proxy(config)# crypto ca import tp-proxy1 certificate

% The fully-qualified domain name in the certificate will be:ssl-proxy.

Enter the base 64 encoded certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIENTCCA9+gAwIBAgIKLmibDwAAAAAACDANBgkqhkiG9w0BAQUFADB1MQswCQYD

VQQGEwJVUzETMBEGA1UECBMKY2FsaWZvcm5pYTERMA8GA1UEBxMIc2FuIGpvc2Ux

DjAMBgNVBAoTBWNpc2NvMQwwCgYDVQQLEwNoc3MxIDAeBgNVBAMTF3NpbXBzb24t

ZGV2dGVzdC1zdWIyLWNhMB4XDTAzMTExOTIzNDUzNVoXDTA0MTExMzIyMTQyMVow

PTERMA8GA1UEBRMIQjBGRkYxNEQxGTAXBgkqhkiG9w0BCQITCnNzbC1wcm94eS4x

DTALBgNVBAMTBHRlc3QwgZ8wDQYJKoZIhvcNAQEBBQADgY0AMIGJAoGBAMXHWiX0

hegDHh/JSFpcfqzinm32yghnWC8u1VfoWnrN+5fjuizlMYkf8hfNX0Hh7kq/7CUw

Af8EBAMCBaAwHQYDVR0OBBYEFCXlzcYHyo1PNbfubnivi8d2VO22MIGoBgNVHSME

gaAwgZ2AFOhZiaKaqs6WxTI+k2gdv8I5VpahoXmkdzB1MQswCQYDVQQGEwJVUzET

MBEGA1UECBMKY2FsaWZvcm5pYTERMA8GA1UEBxMIc2FuIGpvc2UxDjAMBgNVBAoT

BWNpc2NvMQwwCgYDVQQLEwNoc3MxIDAeBgNVBAMTF3NpbXBzb24tZGV2dGVzdC1z

dWIxLWNhggofKIXEAAAAAAAGMIGXBgNVHR8EgY8wgYwwQ6BBoD+GPWh0dHA6Ly9j

aXNjby1vam14Y25jenYvQ2VydEVucm9sbC9zaW1wc29uLWRldnRlc3Qtc3ViMi1j

YS5jcmwwRaBDoEGGP2ZpbGU6Ly9cXGNpc2NvLW9qbXhjbmN6dlxDZXJ0RW5yb2xs

XHNpbXBzb24tZGV2dGVzdC1zdWIyLWNhLmNybDCByAYIKwYBBQUHAQEEgbswgbgw

WQYIKwYBBQUHMAKGTWh0dHA6Ly9jaXNjby1vam14Y25jenYvQ2VydEVucm9sbC9j

aXNjby1vam14Y25jenZfc2ltcHNvbi1kZXZ0ZXN0LXN1YjItY2EuY3J0MFsGCCsG

AQUFBzAChk9maWxlOi8vXFxjaXNjby1vam14Y25jenZcQ2VydEVucm9sbFxjaXNj

by1vam14Y25jenZfc2ltcHNvbi1kZXZ0ZXN0LXN1YjItY2EuY3J0MA0GCSqGSIb3

DQEBBQUAA0EAtbxmUBOxZ/hcrCc3hY7pa6q/LmLonXSL8cjAbV2I7A5QGYaNi5k9

8FlEz1WOxW0J2C3/YsvIf4dYpsQWdKRJbQ==

-----END CERTIFICATE-----

% Router Certificate successfully imported

鍵のペアおよび証明書のインポート/エクスポート

PKCS12ファイル形式またはPrivacy-Enhanced Mail(PEM)ファイル形式を使用することによって、鍵のペアと証明書をインポートできます。

ここでは、鍵のペアと証明書をインポートまたはエクスポートする方法について説明します。

• 「PKCS12ファイルのインポート/エクスポート」

「PKCS12ファイルのインポート/エクスポート」

• 「PEMファイルのインポート/エクスポート」

「PEMファイルのインポート/エクスポート」

(注) モジュール上のSSLソフトウェアにテスト用のPKCS12ファイル(test/testssl.p12)が組み込まれています。テスト目的で、または概念を確認する目的で、このファイルをNVRAMにインストールできます。PKCS12ファイルをインストールしたあとで、トラストポイントにインポートし、さらにテスト用に設定したプロキシ サービスに割り当てることができます。テスト用PKCS12ファイルのインストール方法については、「鍵のペアおよび証明書のインポート/エクスポート」を参照してください。

(注) CRLサーバが到達不能またはCRLダウンロード パスが存在しなかったことが原因で、CRLをダウンロードできなかった場合、証明書のインポートに失敗する可能性があります。インポート プロセスに結合されているすべてのトラストポイントがCRLをダウンロードできるようにする必要があります。CRLパスが存在しない場合、またはCRLサーバが到達不能な場合は、インポート プロセスに結合されているすべてのトラストポイントにcrl optionalコマンドを入力する必要があります。show crypto ca certificatesコマンドを入力すると、すべての証明書に関する情報が表示されます。認証局の証明書の表示から、関連付けられているトラストポイントのリストが得られます。これらすべてのトラストポイントにcrl optionalコマンドを入力します。

たとえば、3層の階層型認証局構造(ルート認証局、従属認証局1、従属認証局2)において、従属認証局1の証明書をインポートする場合は、ルート認証局に関連付けられたすべてのトラストポイントにcrl optionalコマンドを入力します。同様に、従属認証局2の証明書をインポートする場合は、ルート認証局および従属認証局1に関連付けられたすべてのトラストポイントにcrl optionalコマンドを入力します。

証明書を正しくインポートしたあとで、トラストポイントに関する元のCRLオプションを復元できます。

PKCS12ファイルのインポート/エクスポート

外部PKIシステムを使用すると、PKCS12にファイルを作成してモジュールにインポートできます。

(注) PKCS12ファイルを作成する場合は、サーバの証明書からルート証明書までの証明書チェーン全体、公開鍵、および秘密鍵を含めます。モジュールからPKCS12ファイルを生成してエクスポートすることもできます。

(注) インポートした鍵のペアをエクスポートすることはできません。

(注) SSHを使用する場合は、PKCS12ファイルのインポート/エクスポート時に、SCP(セキュア ファイル転送)を使用することを推奨します。SCPはホストを認証し、転送セッションを暗号化します。

PKCS12ファイルのインポート/エクスポート手順は、次のとおりです。

|

|

|

ssl-proxy(config)# crypto ca { import | export } trustpoint_label pkcs12 { scp: | ftp: | nvram: | rcp: | tftp: } [ pkcs12_filename ] pass_phrase |

PKCS12ファイルをインポートまたはエクスポートします。

(注) PKCS12ファイルをインポートする前に、トラストポイントを設定する必要はありません。PKCS12ファイルから鍵と証明書をインポートしたときに、トラストポイントがまだなかった場合は自動的に作成されます。

|

次に、SCPを使用してPKCS12ファイルをインポートする例を示します。

ssl-proxy(config)# crypto ca import TP2 pkcs12 scp: sky is blue

Address or name of remote host []? 10.1.1.1

Source username [ssl-proxy]? admin-1

Source filename [TP2]? /users/admin-1/pkcs12/TP2.p12

Sending file modes:C0644 4379 TP2.p12

*Aug 22 12:30:00.531:%CRYPTO-6-PKCS12IMPORT_SUCCESS:PKCS #12 Successfully Imported.

次に、SCPを使用してPKCS12ファイルをエクスポートする例を示します。

ssl-proxy(config)# crypto ca export TP1 pkcs12 scp: sky is blue

Address or name of remote host []? 10.1.1.1

Destination username [ssl-proxy]? admin-1

Destination filename [TP1]? TP1.p12

Writing TP1.p12 Writing pkcs12 file to scp://admin-1@10.1.1.1/TP1.p12

CRYPTO_PKI:Exported PKCS12 file successfully.

次に、FTP(ファイル転送プロトコル)を使用してPKCS12ファイルをインポートする例を示します。

ssl-proxy(config)# crypto ca import TP2 pkcs12 ftp: sky is blue

Address or name of remote host []? 10.1.1.1

Source filename [TP2]? /admin-1/pkcs12/PK-1024

Loading /admin-1/pkcs12/PK-1024 !

次に、FTPを使用してPKCS12ファイルをエクスポートする例を示します。

ssl-proxy(config)# crypto ca export TP1 pkcs12 ftp: sky is blue

Address or name of remote host []? 10.1.1.1

Destination filename [TP1]? /admin-1/pkcs12/PK-1024

Writing pkcs12 file to ftp://10.1.1.1//admin-1/pkcs12/PK-1024

Writing /admin-1/pkcs12/PK-1024 !!

CRYPTO_PKI:Exported PKCS12 file successfully.

PKCS12ファイルのインポート後、「証明書およびトラストポイントの確認」を参照して証明書とトラストポイントの情報を確認してください。

PEMファイルのインポート/エクスポート

(注) crypto ca import pemコマンドによってインポートされるのは、秘密鍵(.prv)、サーバの証明書(.crt)、および発行認証局の証明書(.ca)だけです。証明書のチェーンに複数レベルの認証局が含まれている場合、ルートと従属認証局の証明書をインポートしてから、このコマンドを実行して認証する必要があります。ルートと従属認証局の証明書をインポートするには、カット アンド ペーストまたはTFTPを使用します。

(注) インポートした鍵のペアをエクスポートすることはできません。

(注) SSHを使用する場合は、PEMファイルのインポート/エクスポート時に、セキュア ファイル転送(SCP)を使用することを推奨します。SCPはホストを認証し、転送セッションを暗号化します。

PEMファイルをインポートまたはエクスポートするには、次のどちらか一方の作業を行います。

|

|

|

ssl-proxy(config)# crypto ca import trustpoint_label pem [ exportable ] { terminal | url { scp: | ftp: | nvram: | rcp: | tftp: } | usage-keys } pass_phrase , |

PEMファイルをインポートします。

(注) PEMファイルをインポートする前に、トラストポイントを設定する必要はありません。PEMファイルから鍵と証明書をインポートしたときに、トラストポイントがまだなかった場合は自動的に作成されます。

|

ssl-proxy(config)# crypto ca export trustpoint_label pem { terminal | url { scp: | ftp: | nvram: | rcp: | tftp: } [ des | 3des ] pass_phrase1 , 2 |

PEMファイルをエクスポートします。

(注) エクスポートされるのは、鍵、サーバの証明書、およびサーバの証明書を発行した認証局だけです。それより上位の認証局は、TFTPのカット アンド ペーストでエクスポートする必要があります。

|

次に、TFTPを使用してPEMファイルをインポートする例を示します。

(注) サーバ上にTP5.ca、TP5.prv、およびTP5.crtファイルが存在していなければなりません。

ssl-proxy(config)# crypto ca import TP5 pem url tftp://10.1.1.1/TP5 password

% Importing CA certificate...

Address or name of remote host [10.1.1.1]?

Destination filename [TP5.ca]?

Reading file from tftp://10.1.1.1/TP5.ca

Loading TP5.ca from 10.1.1.1 (via Ethernet0/0.168): !

% Importing private key PEM file...

Address or name of remote host [10.1.1.1]?

Destination filename [TP5.prv]?

Reading file from tftp://10.1.1.1/TP5.prv

Loading TP5.prv from 10.1.1.1 (via Ethernet0/0.168): !

% Importing certificate PEM file...

Address or name of remote host [10.1.1.1]?

Destination filename [TP5.crt]?

Reading file from tftp://10.1.1.1/TP5.crt

Loading TP5.crt from 10.1.1.1 (via Ethernet0/0.168): !

% PEM files import succeeded.

*Apr 11 15:11:29.901: %SYS-5-CONFIG_I: Configured from console by console

次に、TFTPを使用してPEMファイルをエクスポートする例を示します。

ssl-proxy(config)# crypto ca export TP5 pem url tftp://10.1.1.1/tp99 3des password

% Exporting CA certificate...

Address or name of remote host [10.1.1.1]?

Destination filename [tp99.ca]?

% File 'tp99.ca' already exists.

% Do you really want to overwrite it? [yes/no]: yes

!Writing file to tftp://10.1.1.1/tp99.ca!

Usage: General Purpose Key

% Exporting private key...

Address or name of remote host [10.1.1.1]?

Destination filename [tp99.prv]?

% File 'tp99.prv' already exists.

% Do you really want to overwrite it? [yes/no]: yes

!Writing file to tftp://10.1.1.1/tp99.prv!

% Exporting router certificate...

Address or name of remote host [10.1.1.1]?

Destination filename [tp99.crt]?

% File 'tp99.crt' already exists.

% Do you really want to overwrite it? [yes/no]: yes

!Writing file to tftp://10.1.1.1/tp99.crt!

PEMファイルのインポート後、「証明書およびトラストポイントの確認」を参照して証明書とトラストポイントの情報を確認してください。

PEMファイルのインポート(3層の認証局の場合)

ここでは、オフライン登録のカット アンド ペースト オプションを使用して、ルート認証局の証明書(第1層)と中間認証局の証明書(第2層)を取得します。さらにPEMファイルをインポートすることによって、中間認証局の証明書(第3層)、秘密鍵、およびルータの証明書を取得します。

認証局が3層構造の場合にPEMファイルをインポートする手順は、次のとおりです。

ステップ 1 カット アンド ペーストでルート認証局の第1層証明書を取得します。

カット アンド ペーストでルート認証局の第1層証明書を取得します。

ssl-proxy(config)# crypto ca trustpoint 3tier-root

ssl-proxy(ca-trustpoint)# enrollment terminal

ssl-proxy(ca-trustpoint)# crl optional

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca authenticate 3tier-root

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIC1zCCAoGgAwIBAgIQadUxzU/i97hDmZRYJ1bBcDANBgkqhkiG9w0BAQUFADB1

MQswCQYDVQQGEwJVUzETMBEGA1UECBMKY2FsaWZvcm5pYTERMA8GA1UEBxMIc2Fu

IGpvc2UxDjAMBgNVBAoTBWNpc2NvMQwwCgYDVQQLEwNoc3MxIDAeBgNVBAMTF3Np

bXBzb24tZGV2dGVzdC1yb290LUNBMB4XDTAzMTExMTIxNDgwMloXDTEzMTExMTIx

NTczOVowdTELMAkGA1UEBhMCVVMxEzARBgNVBAgTCmNhbGlmb3JuaWExETAPBgNV

BAcTCHNhbiBqb3NlMQ4wDAYDVQQKEwVjaXNjbzEMMAoGA1UECxMDaHNzMSAwHgYD

VQQDExdzaW1wc29uLWRldnRlc3Qtcm9vdC1DQTBcMA0GCSqGSIb3DQEBAQUAA0sA

MEgCQQCWEibAnUlVqQNUn0Wb94qnHi8FKjmVhibLHGRl6J+V7gHgzmF2MTz5WP5l

VQ2/1NVu0HjUORRdeCm1/raKJ/7ZAgMBAAGjgewwgekwCwYDVR0PBAQDAgHGMA8G

A1UdEwEB/wQFMAMBAf8wHQYDVR0OBBYEFCYGLUBTKNd9EgUonHnoSvbHg0axMIGX

BgNVHR8EgY8wgYwwQ6BBoD+GPWh0dHA6Ly9jaXNjby1sOGo2b2hwbnIvQ2VydEVu

cm9sbC9zaW1wc29uLWRldnRlc3Qtcm9vdC1DQS5jcmwwRaBDoEGGP2ZpbGU6Ly9c

XGNpc2NvLWw4ajZvaHBuclxDZXJ0RW5yb2xsXHNpbXBzb24tZGV2dGVzdC1yb290

LUNBLmNybDAQBgkrBgEEAYI3FQEEAwIBADANBgkqhkiG9w0BAQUFAANBACBqe1wy

YjalelGZqLVu4bDVMFo6ELCV2AMBgi41K3ix+Z/03PJd7ct2BIAF4lktv9pCe6IO

-----END CERTIFICATE-----

Certificate has the following attributes:

Fingerprint:AC6FC55E CC29E891 0DC3FAAA B4747C10

% Do you accept this certificate? [yes/no]:yes

Trustpoint CA certificate accepted.

% Certificate successfully imported

ステップ 2 カット アンド ペーストで従属認証局1の証明書を取得します。

カット アンド ペーストで従属認証局1の証明書を取得します。

ssl-proxy(config)# crypto ca trustpoint 3tier-subca1

ssl-proxy(ca-trustpoint)# enroll terminal

ssl-proxy(ca-trustpoint)# crl optional

ssl-proxy(ca-trustpoint)# exit

ssl-proxy(config)# crypto ca authenticate 3tier-subca1

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIETzCCA/mgAwIBAgIKGj0cBwAAAAAADjANBgkqhkiG9w0BAQUFADB1MQswCQYD

VQQGEwJVUzETMBEGA1UECBMKY2FsaWZvcm5pYTERMA8GA1UEBxMIc2FuIGpvc2Ux

DjAMBgNVBAoTBWNpc2NvMQwwCgYDVQQLEwNoc3MxIDAeBgNVBAMTF3NpbXBzb24t

ZGV2dGVzdC1yb290LUNBMB4XDTAzMTExMzIyMDQyMVoXDTA0MTExMzIyMTQyMVow

dTELMAkGA1UEBhMCVVMxEzARBgNVBAgTCmNhbGlmb3JuaWExETAPBgNVBAcTCHNh

biBqb3NlMQ4wDAYDVQQKEwVjaXNjbzEMMAoGA1UECxMDaHNzMSAwHgYDVQQDExdz

aW1wc29uLWRldnRlc3Qtc3ViMS1jYTBcMA0GCSqGSIb3DQEBAQUAA0sAMEgCQQDc

vV48nC2uukoSyGJ/GymCIEXZzMSzpbkYS7eWPaZYyiJDhCIKuUsMgFDRNfMQmUSA

rcWmPizFZc9PFumDa03vAgMBAAGjggJpMIICZTAQBgkrBgEEAYI3FQEEAwIBADAd

BgNVHQ4EFgQUWaaNN2U14BaBoU9mY+ncuHpP920wCwYDVR0PBAQDAgHGMA8GA1Ud

EwEB/wQFMAMBAf8wga4GA1UdIwSBpjCBo4AUJgYtQFMo130SBSiceehK9seDRrGh

eaR3MHUxCzAJBgNVBAYTAlVTMRMwEQYDVQQIEwpjYWxpZm9ybmlhMREwDwYDVQQH

EwhzYW4gam9zZTEOMAwGA1UEChMFY2lzY28xDDAKBgNVBAsTA2hzczEgMB4GA1UE

AxMXc2ltcHNvbi1kZXZ0ZXN0LXJvb3QtQ0GCEGnVMc1P4ve4Q5mUWCdWwXAwgZcG

A1UdHwSBjzCBjDBDoEGgP4Y9aHR0cDovL2Npc2NvLWw4ajZvaHBuci9DZXJ0RW5y

b2xsL3NpbXBzb24tZGV2dGVzdC1yb290LUNBLmNybDBFoEOgQYY/ZmlsZTovL1xc

Y2lzY28tbDhqNm9ocG5yXENlcnRFbnJvbGxcc2ltcHNvbi1kZXZ0ZXN0LXJvb3Qt

Q0EuY3JsMIHIBggrBgEFBQcBAQSBuzCBuDBZBggrBgEFBQcwAoZNaHR0cDovL2Np

c2NvLWw4ajZvaHBuci9DZXJ0RW5yb2xsL2Npc2NvLWw4ajZvaHBucl9zaW1wc29u

LWRldnRlc3Qtcm9vdC1DQS5jcnQwWwYIKwYBBQUHMAKGT2ZpbGU6Ly9cXGNpc2Nv

LWw4ajZvaHBuclxDZXJ0RW5yb2xsXGNpc2NvLWw4ajZvaHBucl9zaW1wc29uLWRl

dnRlc3Qtcm9vdC1DQS5jcnQwDQYJKoZIhvcNAQEFBQADQQA6kAV3Jx/BOr2hlSp9

ER36ZkDJNIW93gNt2MkpcA07RmcrHln6q5RJ9WbvTxFnONdgpsag1EcOwn97XErH

-----END CERTIFICATE-----

Certificate has the following attributes:

Fingerprint:50A986F6 B471B82D E11B71FE 436A9BE6

Certificate validated - Signed by existing trustpoint CA certificate.

Trustpoint CA certificate accepted.

% Certificate successfully imported

ステップ 3 従属認証局2の証明書、RSA鍵のペア、およびルータの証明書をインポートします。ルータの署名書には従属認証局2の署名が入っている必要があります。

従属認証局2の証明書、RSA鍵のペア、およびルータの証明書をインポートします。ルータの署名書には従属認証局2の署名が入っている必要があります。

ssl-proxy(config)# crypto ca import tp-proxy1 pem terminal cisco

% Enter PEM-formatted CA certificate.

% End with a blank line or "quit" on a line by itself.

-----BEGIN CERTIFICATE-----

MIIESTCCA/OgAwIBAgIKHyiFxAAAAAAABjANBgkqhkiG9w0BAQUFADB1MQswCQYD

VQQGEwJVUzETMBEGA1UECBMKY2FsaWZvcm5pYTERMA8GA1UEBxMIc2FuIGpvc2Ux

DjAMBgNVBAoTBWNpc2NvMQwwCgYDVQQLEwNoc3MxIDAeBgNVBAMTF3NpbXBzb24t

ZGV2dGVzdC1zdWIxLWNhMB4XDTAzMTExMzIyMjI1MloXDTA0MTExMzIyMTQyMVow

dTELMAkGA1UEBhMCVVMxEzARBgNVBAgTCmNhbGlmb3JuaWExETAPBgNVBAcTCHNh

biBqb3NlMQ4wDAYDVQQKEwVjaXNjbzEMMAoGA1UECxMDaHNzMSAwHgYDVQQDExdz

aW1wc29uLWRldnRlc3Qtc3ViMi1jYTBcMA0GCSqGSIb3DQEBAQUAA0sAMEgCQQC7

ChZc0NYLBHf1sr/3Z4y6w5WoeioIpCOCSydhnbd5wnwuethoyStVt9lr6i61jWKl

d68Z8EoTg71daiV/WR/HAgMBAAGjggJjMIICXzAQBgkrBgEEAYI3FQEEAwIBADAd

BgNVHQ4EFgQU6FmJopqqzpbFMj6TaB2/wjlWlqEwCwYDVR0PBAQDAgHGMA8GA1Ud

EwEB/wQFMAMBAf8wgagGA1UdIwSBoDCBnYAUWaaNN2U14BaBoU9mY+ncuHpP922h

eaR3MHUxCzAJBgNVBAYTAlVTMRMwEQYDVQQIEwpjYWxpZm9ybmlhMREwDwYDVQQH

EwhzYW4gam9zZTEOMAwGA1UEChMFY2lzY28xDDAKBgNVBAsTA2hzczEgMB4GA1UE

AxMXc2ltcHNvbi1kZXZ0ZXN0LXJvb3QtQ0GCCho9HAcAAAAAAA4wgZcGA1UdHwSB

jzCBjDBDoEGgP4Y9aHR0cDovL2Npc2NvLWcyNXVhNm80ZS9DZXJ0RW5yb2xsL3Np

bXBzb24tZGV2dGVzdC1zdWIxLWNhLmNybDBFoEOgQYY/ZmlsZTovL1xcY2lzY28t

ZzI1dWE2bzRlXENlcnRFbnJvbGxcc2ltcHNvbi1kZXZ0ZXN0LXN1YjEtY2EuY3Js

MIHIBggrBgEFBQcBAQSBuzCBuDBZBggrBgEFBQcwAoZNaHR0cDovL2Npc2NvLWcy

NXVhNm80ZS9DZXJ0RW5yb2xsL2Npc2NvLWcyNXVhNm80ZV9zaW1wc29uLWRldnRl

c3Qtc3ViMS1jYS5jcnQwWwYIKwYBBQUHMAKGT2ZpbGU6Ly9cXGNpc2NvLWcyNXVh

Nm80ZVxDZXJ0RW5yb2xsXGNpc2NvLWcyNXVhNm80ZV9zaW1wc29uLWRldnRlc3Qt

c3ViMS1jYS5jcnQwDQYJKoZIhvcNAQEFBQADQQCieB8rvVCqVF2cFw9/v51jGn7L

Q6pUGT3bMRbOrgQKytTz/Yx09156nYZHrvVuLzmzz5CriI2saVx+q1Tarwil

-----END CERTIFICATE-----

% Enter PEM-formatted encrypted private key.

% End with "quit" on a line by itself.

-----BEGIN RSA PRIVATE KEY-----

DEK-Info:DES-EDE3-CBC,F0D3269840071CF8

gQb9JMplIE5AEdhumLuBFWT53k+L/EGLhFfQn/roPlEOiIGEB6y3DeYNN/xZSiy3

JOHN0kh8Wjw3pshrdNVcoQj2X7BPI+YOipok40WOk5J/+dnRLwMjv+rl0tr+LcCk

nBdR8zIOkOJObULLUOXFBM7oB3Dsk4Y3FBv8EAR3AdQiZjevau4FIyQn+JfVZy+J

wctmvZnX0c0fevPsgID4dCPkeY6+I0DkxMyRiuyn+wIrJw1xVA2VIOrRJojBNlRu

6/APef8JwpfnNcgpcLYt/4Q+3Yjl9EfRLjgiL6eSRki/6K5lrV3eKbwOTyjvXq5h

G0Q6dtNEoIvOg1Vad0CXeL+TxJ4ySq4E63OxIHkclDBsusGoUGLoZ+OtaxApAZ+5

WbKqR+ND1LlPmS8/ZL9LMPhUh9eOqZJjJTe6NbxY7jeNHjAmpP7/WpB2f2kV/LZg

n2AV4GALBZtqXtreGiayZzXpEA5J00lbzRZWf9JHA1diz/unW00/GH9LvCqA9O15

YJGCrRMI9US7MWm8kIkiJqNgLtbPad5cOaieQe+Kncgcm18Hc7pfhDwXGG4RS40x

TSV/kIR4Gi7h8Lu71wZKTaWYHBPTUyTIpNsFUEdvItHXOSBw2LWNWzdYgpGoMT/t

ryuu0lAC9YdBalAxY0DaqqpuXKzxfiw5QDbqZWVq3qAxXfLAtTgu/gFCuFQvbBGl

87H1C+nOQUq2nkpMpHZLsl3V0w/2yqg+q6rUydANFF+a5vRaLgX/PGms92ZkZUdP

Z5qeKJmoURSlMYxDuhQDl93RYxXJxOYIYrCrI/QaBpIH6QvUH60wWA==

-----END RSA PRIVATE KEY-----

% Enter PEM-formatted certificate.

% End with a blank line or "quit" on a line by itself.

-----BEGIN CERTIFICATE-----

MIIEXTCCBAegAwIBAgIKTJOcWgAAAAAACTANBgkqhkiG9w0BAQUFADB1MQswCQYD

VQQGEwJVUzETMBEGA1UECBMKY2FsaWZvcm5pYTERMA8GA1UEBxMIc2FuIGpvc2Ux

DjAMBgNVBAoTBWNpc2NvMQwwCgYDVQQLEwNoc3MxIDAeBgNVBAMTF3NpbXBzb24t

ZGV2dGVzdC1zdWIyLWNhMB4XDTAzMTEyNTIwMjExMFoXDTA0MTExMzIyMTQyMVow

PjERMA8GA1UEBRMIQjBGRkYyMkUxKTAnBgkqhkiG9w0BCQITGnNpbXBzb24tNjUw

OS1zdGUuY2lzY28uY29tMIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQCkhRKm

38hSF7l0WXlYm8ixs2Hz/yjNw7tchtRPIp0qCTJKW00gzZpp8dqaNi3s2GVVWb+t

Cgsol0MZLIkyoj/9vT9MC7Zo3LOxYy9kD+6M9peUWMT4JLSD4Exzxsd87JpP1bo0

o8WhYjvMor/bL30sW8ly2RH2vppEMn9eLEN0vwIDAQABo4ICajCCAmYwCwYDVR0P

BAQDAgWgMB0GA1UdDgQWBBSx6uQ2sARlcjzhBSiMu7xeu1n6AjCBqAYDVR0jBIGg

MIGdgBToWYmimqrOlsUyPpNoHb/COVaWoaF5pHcwdTELMAkGA1UEBhMCVVMxEzAR

BgNVBAgTCmNhbGlmb3JuaWExETAPBgNVBAcTCHNhbiBqb3NlMQ4wDAYDVQQKEwVj

aXNjbzEMMAoGA1UECxMDaHNzMSAwHgYDVQQDExdzaW1wc29uLWRldnRlc3Qtc3Vi

MS1jYYIKHyiFxAAAAAAABjAoBgNVHREBAf8EHjAcghpzaW1wc29uLTY1MDktc3Rl

LmNpc2NvLmNvbTCBlwYDVR0fBIGPMIGMMEOgQaA/hj1odHRwOi8vY2lzY28tb2pt

eGNuY3p2L0NlcnRFbnJvbGwvc2ltcHNvbi1kZXZ0ZXN0LXN1YjItY2EuY3JsMEWg

Q6BBhj9maWxlOi8vXFxjaXNjby1vam14Y25jenZcQ2VydEVucm9sbFxzaW1wc29u

LWRldnRlc3Qtc3ViMi1jYS5jcmwwgcgGCCsGAQUFBwEBBIG7MIG4MFkGCCsGAQUF

BzAChk1odHRwOi8vY2lzY28tb2pteGNuY3p2L0NlcnRFbnJvbGwvY2lzY28tb2pt

eGNuY3p2X3NpbXBzb24tZGV2dGVzdC1zdWIyLWNhLmNydDBbBggrBgEFBQcwAoZP

ZmlsZTovL1xcY2lzY28tb2pteGNuY3p2XENlcnRFbnJvbGxcY2lzY28tb2pteGNu

Y3p2X3NpbXBzb24tZGV2dGVzdC1zdWIyLWNhLmNydDANBgkqhkiG9w0BAQUFAANB

ABFh7XeLwvfBtjAR+e5OaUH5KTGJDbeJppOmMFXnFakpgWop9Qg4cHRCQq7V0pAW

-----END CERTIFICATE-----

% PEM files import succeeded.

*Dec 4 18:11:49.850:%SYS-5-CONFIG_I:Configured from console by console

ステップ 4 証明書情報を表示します(任意)。

証明書情報を表示します(任意)。

ssl-proxy# show crypto ca certificates tp-proxy1

Certificate Serial Number:04A0147B00000000010E

Certificate Usage:General Purpose

OID.1.2.840.113549.1.9.2 = ssl-proxy.

http://sample.cisco.com/sub3ca.crl

start date:18:04:09 UTC Jan 23 2003

end date:21:05:17 UTC Dec 12 2003

renew date:00:00:00 UTC Apr 1 2003

Associated Trustpoints:tp-proxy1

Certificate Serial Number:6D1E6B0F000000000007

Certificate Usage:Signature

http://sample.cisco.com/subtest.crl

start date:22:22:52 UTC Mar 28 2003

end date:21:05:17 UTC Dec 12 2003

Associated Trustpoints:tp-proxy1

ssl-proxy# show crypto ca certificates 3tier-subca1

Certificate Serial Number:29A47DEF0000000004E9

Certificate Usage:Signature

CN = 6ebf9b3e-9a6d-4400-893c-dd85dcfe911b

http://sample.cisco.com/6ebf9b3e-9a6d-4400-893c-dd85dcfe911b.crl

start date:20:55:17 UTC Dec 12 2002

end date:21:05:17 UTC Dec 12 2003

Associated Trustpoints:3tier-sub1

ssl-proxy# show crypto ca certificates 3tier-root

Certificate Serial Number:7FD5B209B5C2448C47F77F140625D265

Certificate Usage:Signature

CN = 6ebf9b3e-9a6d-4400-893c-dd85dcfe911b

CN = 6ebf9b3e-9a6d-4400-893c-dd85dcfe911b

http://sample.cisco.com/6ebf9b3e-9a6d-4400-893c-dd85dcfe911b.crl

start date:00:05:32 UTC Jun 13 2002

end date:00:11:58 UTC Jun 13 2004

Associated Trustpoints:3tier-root

証明書およびトラストポイントの確認

証明書とトラストポイントに関する情報を確認するには、EXECモードで次の作業を行います。

|

|

|

ステップ 1 |

ssl-proxy(ca-trustpoint)#

show crypto ca certificates [

trustpoint_label ]

|

特定のトラストポイントに関連付けられた証明書または自分のすべての証明書、認証局の証明書、および登録局の証明書に関する情報を表示します。 |

ステップ 2 |

ssl-proxy(ca-trustpoint)#

show crypto ca trustpoints [

trustpoint_label ]

|

すべてのトラストポイントまたは特定のトラストポイントに関する情報を表示します。 |

鍵および証明書の共有

SSLドータカードは、複数の証明書による同一鍵の共有をサポートします。ただし、鍵のペアが1つ壊れると、すべての証明書が失効して取り替えられるので、望ましい方式ではありません。

プロキシ サービスはさまざまなタイミングで追加されたり削除されたりするので、証明書の有効期限も異なります。認証局によっては、更新時に鍵のペアをリフレッシュすることが要求されます。証明書が1つの鍵のペアを共有している場合は、複数の証明書を同時に更新しなければなりません。通常、証明書ごとに専用の鍵のペアを与える方が証明書の管理は容易です。

複数のプロキシ サービスと複数のSSLドータカード間での証明書の共有について、SSLドータカードからの制限はありません。複数のプロキシ サービスに同じトラストポイントを割り当てることができます。

認証局はビジネス上の理由から、制限を課す場合があります(サーバ ファーム内で同じ証明書を使用できるサーバの数など)。証明書の共有に関して、契約または許諾が存在する場合もあります。契約に関しては認証局または自社の法務担当者に問い合わせてください。

一部のWebブラウザは、サーバの証明書に記された件名とURLに含まれているホスト名またはIPアドレスを比較します。件名がホスト名またはIPアドレスと一致しなかった場合、ダイアログボックスが表示され、証明書を確認してから受け入れることをユーザに要求します。このステップを回避するには、ホスト名またはIPアドレスに基づいて証明書の共有を制限する必要があります。

ルート認証局(信頼できるルート)の設定

信頼できるルートを設定するには、グローバル コンフィギュレーション モードから始めて次の作業を行います。

|

|

|

ステップ 1 |

Router(config)# crypto ca trusted-root name |

選択した名前でルートを設定し、信頼できるルート コンフィギュレーション モードを開始します。 |

ステップ 2 |

Router(ca-root)# crl query url |

(任意)LDAPのURLで、設定したルートが公開したCRLについて問い合わせます。 |

ステップ 3 |

Router(ca-root)# exit |

(任意)信頼できるルート コンフィギュレーション モードを終了します。 |

ステップ 4 |

Router(config)# crypto ca trustpoint name |

(任意)認証局アイデンティティ コンフィギュレーション モードを開始します。 |

ステップ 5 |

Router(ca-identity) # crl optional |

(任意)スイッチが該当するCRLにアクセスできなかった場合でも、スイッチがほかのピアの証明書を受け入れるようにします。 |

ステップ 6 |

Router(ca-identity)# exit |

(任意)認証局アイデンティティ コンフィギュレーション モードを終了します。 |

ステップ 7 |

Router(config)# crypto ca trusted-root name |

(任意)信頼できるルート コンフィギュレーション モードを開始します。 |

ステップ 8 |

Router(ca-root)# root { CEP url | TFTP server-hostname filename} |

特定のアイデンティティとURLを指定してSCEPを使用するか、またはTFTPを使用して、ルートの証明書を取得します。

(注) 認証局サーバがSCEPをサポートしない場合は、TFTPだけを使用します。

(注) TFTPを使用する場合は、ルート証明書のダウンロードが攻撃を受けないように、サーバを保護する必要があります。

|

ステップ 9 |

Router(ca-root)# root proxy url |

ルートの証明書を受け取るHTTPプロキシ サーバを定義します。 |

コンフィギュレーションの保存

注意 RSA鍵のペアが保存されるのはNVRAMだけです。

copy system:running-config

file_system

:コマンドで他のファイルシステムを指定した場合、RSA鍵はコンフィギュレーションには

保存されません。

ヒント コンフィギュレーションを変更したときには、忘れずに変更した設定を保存してください。

NVRAMにコンフィギュレーションを保存する手順は、次のとおりです。

|

|

|

|

ssl-proxy#

copy [

/erase ]

system:running-config nvram:startup-config

|

コンフィギュレーション、鍵のペア、および証明書をNVRAMに保存します。鍵のペアはプライベート コンフィギュレーション ファイルに保存され、各証明書はNVRAMにバイナリ ファイルとして保存されます。モジュールが起動時に、認証局に問い合わせて証明書を取得したり、自動登録したりする必要がなくなります。

(注) セキュリティを確保するために、/eraseキーワードを入力し、NVRAMの更新前にパブリックおよびプライベート コンフィギュレーション ファイルを消去する必要があります。/eraseキーワードを入力しなかった場合、古いプライベート コンフィギュレーション ファイルに含まれていた鍵のペアがNVRAMに残ります。

注意

/eraseキーワードを入力すると、NVRAMの現在のバッファとバックアップのバッファが消去されてから、実行コンフィギュレーションがNVRAMに保存されます。バッファの消去後、実行コンフィギュレーションを保存するまでの間に、電源障害または再起動が発生した場合は、両方のコンフィギュレーションが失われる可能性があります。

|

(注) NVRAMに多数のファイルが保存されている場合、この作業に最大で2分かかります。

NVRAMへのコンフィギュレーション自動バックアップ機能によって、最後に保存されたコンフィギュレーションのバックアップが作成されます。現在の書き込みプロセスが失敗すると、以前のコンフィギュレーションが自動的に復元されます。

コンフィギュレーションが大きすぎる場合

プロキシ サービス数が256、証明書の数が356を超える大きすぎるコンフィギュレーションを保存すると、NVRAMの内容が壊れる可能性があります。

必ず、実行コンフィギュレーションにコピーしてから、NVRAMに保存してください。リモート サーバに実行コンフィギュレーション ファイルを保存すると、各証明書は16進ダンプとしてファイルに保存されます。実行コンフィギュレーション ファイルを実行コンフィギュレーションに戻してからNVRAMに保存すると、再び証明書が保存されますが、今度はバイナリ ファイルとして保存されます。ただし、リモート サーバからスタートアップ コンフィギュレーションに実行コンフィギュレーション ファイルを直接コピーした場合は、16進ダンプとして保存された証明書も保存されるので、同じ証明書に対してコピーが2つできます。一方は16進ダンプ、他方はバイナリ ファイルです。この動作は不要であり、またリモート ファイルが非常に大きいと、NVRAMの内容が部分的に上書きされ、その結果、内容が壊れることがあります。

保存したコンフィギュレーションの確認

保存したコンフィギュレーションを表示する手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy#

show startup-config

|

スタートアップ コンフィギュレーションを表示します。 |

ステップ 2 |

ssl-proxy#

directory nvram:

|

NVRAMに保存されているファイルの名前とサイズを表示します。 |

(注) 最大数のプロキシ サービス(256)および証明書(356)が設定されている場合、表示に最大で7分かかります。

保存したコンフィギュレーションの消去

保存したコンフィギュレーションを消去するには、次のどちらか一方の作業を行います。

|

|

|

|

|

スタートアップ コンフィギュレーションと鍵のペアを消去します。 |

|

ssl-proxy#

erase /all nvram:

|

スタートアップ コンフィギュレーション、鍵のペア、証明書、およびその他のすべてのファイルをNVRAMから消去します。 |

(注) NVRAMに多数のファイルが保存されている場合、この作業に最大で2分かかります。

注意 保存したコンフィギュレーションを消去すると、自動的に作成されたNVRAM内のバックアップ コンフィギュレーションも消去されます。

鍵および証明書のバックアップ

鍵と証明書をNVRAMに保存するプロセスに割り込むイベント(電源障害など)が発生すると、保存作業中の鍵と証明書が失われる可能性があります。公開鍵および証明書は認証局から取得できますが、秘密鍵は回復できません。

セキュア サーバが利用できる場合は、PKCS12ファイルに各トラストポイントをエクスポートすることによって、鍵のペアと対応する証明書のチェーンをバックアップします。さらにPKCS12ファイルをインポートすると、鍵と証明書を復元できます。

セキュリティに関する注意事項

鍵と証明書のバックアップ時には、次の注意事項に従ってください。

• PKCS12ごとに、容易に推測できないパス フレーズを選択し、パス フレーズを安全確実に保存する必要があります。PKCS12ファイルをクリア テキスト形式で保存してはなりません。

PKCS12ごとに、容易に推測できないパス フレーズを選択し、パス フレーズを安全確実に保存する必要があります。PKCS12ファイルをクリア テキスト形式で保存してはなりません。

• バックアップ サーバを保護する必要があります。許可されたスタッフだけがバックアップ サーバにアクセスできるようにします。

バックアップ サーバを保護する必要があります。許可されたスタッフだけがバックアップ サーバにアクセスできるようにします。

• PKCS12ファイルをインポートまたはエクスポートするときには、モジュールのコンソールに直接接続するか、またはSSHセッションを使用します。パス フレーズはこのファイルに入力しなければなりません。

PKCS12ファイルをインポートまたはエクスポートするときには、モジュールのコンソールに直接接続するか、またはSSHセッションを使用します。パス フレーズはこのファイルに入力しなければなりません。

• ファイル転送にはSCPを使用します。

ファイル転送にはSCPを使用します。

モジュールからのRSA鍵の削除

注意 SSH鍵を削除すると、モジュール上でSSHがディセーブルになります。SSH鍵を削除する場合は、新しい鍵を生成してください。詳細については、

「SSHの設定」を参照してください。

状況によっては、モジュールからRSA鍵を削除する必要があります。たとえば、何らかの理由でRSA鍵が壊れていることが明らかな場合で、なおかつ今後使用しない場合は、鍵を削除する必要があります。

モジュールからすべてのRSA鍵を削除するには、グローバル コンフィギュレーション モードで次の作業を行います。

|

|

|

|

ssl-proxy(config)#

crypto key zeroize rsa [

key-label ]

|

すべてのRSA鍵のペアまたは特定の鍵のペアを削除します。

注意 鍵を削除すると、その鍵に関連付けられているすべての証明書も削除されます。

|

モジュールからRSA鍵を削除したあとで、2つの手順が必要です。

• 認証局の管理者に、認証局側でモジュールの証明書を失効させるように要求します。証明書を最初に取得したときに、 crypto ca enroll コマンドを使用してそのモジュール用に作成したチャレンジ パスワードを提示する必要があります。

認証局の管理者に、認証局側でモジュールの証明書を失効させるように要求します。証明書を最初に取得したときに、 crypto ca enroll コマンドを使用してそのモジュール用に作成したチャレンジ パスワードを提示する必要があります。

• 「コンフィギュレーションからの証明書の削除」の説明に従って、コンフィギュレーションからトラストポイントを手動で削除します。

「コンフィギュレーションからの証明書の削除」の説明に従って、コンフィギュレーションからトラストポイントを手動で削除します。

鍵および証明書の表示

鍵および証明書を表示するには、EXECモードで次のどちらか一方の作業を行います。

|

|

|

|

ssl-proxy#

show crypto key mypubkey rsa

|

モジュールのRSA公開鍵を表示します。 |

|

ssl-proxy#

show crypto ca certificates [

trustpoint_label ]

|

証明書、認証局の証明書、および登録局の証明書に関する情報を表示します。 |

|

ssl-proxy#

show running-config [

brief ]

|

公開鍵と証明書のチェーンを表示します。 brief キーワードを指定した場合、各証明書の16進ダンプは表示されません。 |

|

ssl-proxy#

show ssl-proxy service

proxy-name

|

特定のプロキシ サービスに使用される証明書チェーンの鍵のペアおよびシリアル番号を表示します。

(注) proxy-nameの値は、大文字と小文字が区別されます。

|

コンフィギュレーションからの証明書の削除

モジュールでは、独自の証明書と認証局の証明書を保存します。モジュール上に保存されている証明書を削除できます。

モジュール コンフィギュレーションから証明書を削除するには、グローバル コンフィギュレーション モードで次の作業を行います。

|

|

|

|

ssl-proxy(config)#

no crypto ca trustpoint

trustpoint-label

|

証明書を削除します。 |

プロキシ サービスへの証明書の割り当て

certificate rsa general-purpose trustpoint trustpoint_label サブコマンド( ssl-proxy service proxy_service コマンド下)を入力すると、特定のプロキシ サービスに証明書を割り当てることができます。

certificate rsa general-purpose trustpoint サブコマンドは、プロキシ サービスに対して繰り返し入力できます。

トラストポイント ラベルが変更されると、移行時にプロキシ サービスがサービスから除外されます。既存の接続では、その接続が終了するか切断されるまで、古い証明書が引き続き使用されます。新しい接続では新しいトラストポイントからの証明書が使用され、サービスが再び利用可能になります。

ただし、新しいトラストポイントに証明書がまだない場合は、サービスの動作ステータスがダウンのままです。新しい証明書が利用できるようになるまで、新しい接続は確立されません。

no certificate rsa general-purpose trustpoint サブコマンドを入力して証明書を削除した場合、既存の接続では、その接続が終了するか切断されるまで、削除した証明書が引き続き使用されます。証明書は廃棄されても、すべての接続が終了するか切断されるまでは、プロキシ サービスから削除されません。

次に、プロキシ サービスにトラストポイントを割り当てる例を示します。

ssl-proxy# configure terminal

ssl-proxy(config)# ssl-proxy service s2

ssl-proxy(config-ssl-proxy)# virtual ip 10.1.1.2 p tcp p 443

ssl-proxy(config-ssl-proxy)# server ip 20.0.0.3 p tcp p 80

ssl-proxy(config-ssl-proxy)# inservice

ssl-proxy(config-ssl-proxy)# certficate rsa general trustpoint tp-1

ssl-proxy(config-ssl-proxy)# end

ssl-proxy# show ssl-proxy service s2

Service id:6, bound_service_id:262

Virtual IP:10.1.1.2, port:443

Server IP:20.0.0.3, port:80

rsa-general-purpose certificate trustpoint:tp-1

Certificate chain in use for new connections:

Serial Number:3C2CD2330001000000DB

Serial Number:313AD6510D25ABAE4626E96305511AC4

Certificate chain complete

次に、プロキシ サービス用のトラストポイントを変更する例を示します。

(注) 既存の接続では、その接続が終了するまで、古い証明書が引き続き使用されます。サービスの動作ステータスはアップからダウンに変化し、再びアップになります。新しい接続では新しい証明書が使用されます。

ssl-proxy# configure terminal

ssl-proxy(config)# ssl-proxy service s2

ssl-proxy(config-ssl-proxy)# certificate rsa general trustpoint tp-2

ssl-proxy(config-ssl-proxy)# end

ssl-proxy# show ssl-proxy service s2

Service id:6, bound_service_id:262

Virtual IP:10.1.1.2, port:443

Server IP:20.0.0.3, port:80

rsa-general-purpose certificate trustpoint:tp-2

Certificate chain in use for new connections:

Serial Number:70FCBFEC000100000D65

Serial Number:313AD6510D25ABAE4626E96305511AC4

Obsolete certificate chain in use for old connections:

Serial Number:3C2CD2330001000000DB

Serial Number:313AD6510D25ABAE4626E96305511AC4

Certificate chain complete

証明書の更新

認証局によって、新しい鍵のペアを生成して証明書を更新するように要求することもあれば、有効期限が切れた証明書の鍵のペアを使用して証明書を更新できることもあります。CSM-Sでは、どちらの場合もサポートされます。

SSLサーバの証明書は通常、1年または2年で有効期限が切れます。証明書の期限を上手に延長することによって、突発的なサービス停止を回避できます。

次の例では、プロキシ サービスs2にトラストポイントt2が割り当てられています。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)# ssl-proxy service s2

ssl-proxy(config-ssl-proxy)# certificate rsa general-purpose trustpoint t2

ssl-proxy(config-ssl-proxy)# end

ssl-proxy# show ssl-proxy service s2

Service id:0, bound_service_id:256

Virtual IP:10.1.1.1, port:443

Server IP:10.1.1.10, port:80

rsa-general-purpose certificate trustpoint:t2

Certificate chain in use for new connections:

Serial Number:1DFBB1FD000100000D48

Serial Number:313AD6510D25ABAE4626E96305511AC4

Certificate chain complete

次の例では、トラストポイントt2の鍵のペアが更新され、Cisco IOSデータベースから古い証明書が削除されます。プロキシ サービスs2に対して、スムーズな移行が自動的に開始されます。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)# crypto key generate rsa general-key k2 exportable

% You already have RSA keys defined named k2.

% Do you really want to replace them? [yes/no]:yes

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

How many bits in the modulus [512]:1024

% Generating 1024 bit RSA keys ...[OK]

ssl-proxy# show ssl-proxy service s2

Service id:0, bound_service_id:256

Virtual IP:10.1.1.1, port:443

Server IP:10.1.1.10, port:80

rsa-general-purpose certificate trustpoint:t2

Certificate chain in graceful rollover, being renewed:

Serial Number:1DFBB1FD000100000D48

Serial Number:313AD6510D25ABAE4626E96305511AC4

Server certificate in graceful rollover

次の例では、トラストポイントt2が再登録されるまで、既存の接続と新しい接続で古い証明書が使用されます。トラストポイントt2の再登録後は、新しい接続で新しい証明書が使用され、既存の接続ではその接続が終了するまで、古い証明書が引き続き使用されます。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)# crypto ca enroll t2

% Start certificate enrollment ..

% The subject name in the certificate will be:CN=host1.cisco.com

% The subject name in the certificate will be:ssl-proxy.cisco.com

% The serial number in the certificate will be:00000000

% The IP address in the certificate is 10.1.1.1

% Certificate request sent to Certificate Authority

% The certificate request fingerprint will be displayed.

% The 'show crypto ca certificate' command will also show the fingerprint.

Fingerprint: 6518C579 A0498063 C5795057 A6170 075

*Sep 24 15:19:34.339:%CRYPTO-6-CERTRET:Certificate received from Certificate Authority

ssl-proxy# show ssl-proxy service s2

Service id:0, bound_service_id:256

Virtual IP:10.1.1.1, port:443

Server IP:10.1.1.10, port:80

rsa-general-purpose certificate trustpoint:t2

Certificate chain in use for new connections:

Serial Number:2475A2FC000100000D4D

Serial Number:313AD6510D25ABAE4626E96305511AC4

Obsolete certificate chain in use for old connections:

Serial Number:1DFBB1FD000100000D48

Serial Number:313AD6510D25ABAE4626E96305511AC4

Certificate chain complete

次の例では、廃棄された証明書が既存のすべての接続が終了したあとで削除されます。

ssl-proxy# show ssl-proxy service s2

Service id:0, bound_service_id:256

Virtual IP:10.1.1.1, port:443

Server IP:10.1.1.10, port:80

rsa-general-purpose certificate trustpoint:t2

Certificate chain in use for new connections:

Serial Number:2475A2FC000100000D4D

Serial Number:313AD6510D25ABAE4626E96305511AC4

Certificate chain complete

証明書の自動更新および登録の設定

自動登録を設定すると、コンフィギュレーションでパラメータを使用している認証局に、モジュールが証明書を自動的に要求します。

有効期間の一定の割合が経過すると、証明書が自動的に更新されるように設定できます。たとえば、有効期間が300日の証明書の場合、 renewal_percent を80として指定すると、証明書の有効期間が開始されてから240日後に、証明書が自動的に更新されます。

(注) 認証局の証明書は、自動登録または自動更新する前にデータベースに保存する必要があります。また、自動登録を設定する前にトラストポイントの認証が必要です。さらに、トラストポイント用にSCEP登録のURLを設定します。

自動登録と自動更新をイネーブルにして、タイマー情報を表示する手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy(config)#

crypto ca trustpoint

trustpoint-label

|

トラストポイントを宣言します。 |

ステップ 2 |

ssl-proxy(ca-trustpoint)#

auto-enroll {renewal_

percent |

regenerate }

|

特定のトラストポイントに対して、自動更新と自動登録をイネーブルにします。

(注) renewal_percentの有効な値は0(1分以内に登録)~100です。

(注) regenerateキーワードを指定すると、指定した鍵がすでに存在する場合でも、証明書に対応する新しい鍵が生成されます。

|

ステップ 3 |

ssl-proxy#

show crypto ca timers

|

各タイマーが満了するまでの残り時間を表示します。 |

次に、自動登録と自動更新をイネーブルにする例を示します。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)# crypto ca trustpoint tk21

ssl-proxy(ca-trustpoint)# auto-enroll 90

ssl-proxy(ca-trustpoint)# end

ssl-proxy# show crypto ca timers

|255d 5:28:32.348 RENEW tk21

鍵および認証に関する履歴のイネーブル化

ssl-proxy pki history コマンドを入力すると、SSLプロキシ サービスの鍵と証明書に関する履歴がイネーブルになります。この履歴では、プロキシ サービスに対応する鍵のペアと証明書が追加または削除されるたびに、レコードが作成されます。

show ssl-proxy certificate-history コマンドを入力すると、レコードが表示されます。各レコードにサービス名、鍵のペア名、生成またはインポート時刻、トラストポイント名、証明書の件名、証明書の発行元名、シリアル番号、および日付が記録されます。

最大512のレコードをメモリに保存できます。レコードごとにSyslogメッセージが生成されます。512のレコード限度に達すると、最古のレコードが削除されます。

鍵と証明書の履歴をイネーブルにして、レコードを表示する手順は、次のとおりです。

|

|

|

ステップ 1 |

ssl-proxy(config)#

ssl-proxy pki history

|

鍵と証明書の履歴をイネーブルにします。 |

ステップ 2 |

ssl-proxy#

show ssl-proxy certificate-history [

service

proxy_service ]

|

すべてのサービスまたは特定のサービスについて、鍵と証明書の履歴レコードを表示します。 |

次に、鍵と証明書の履歴をイネーブルにして、特定のプロキシ サービスに対応するレコードを表示する例を示します。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)#ssl-proxy pki history

ssl-proxy# show ssl-proxy certificate-history service s2

Record 1, Timestamp:00:00:22, 17:44:18 UTC Sep 29 2002

Installed Server Certificate, Index 0

Proxy Service:s2, Trust Point:t2

Key Pair Name:k2, Key Usage:RSA General Purpose, Not Exportable

Time of Key Generation:06:29:08 UTC Sep 28 2002

Subject Name:CN = host1.cisco.com, OID.1.2.840.113549.1.9.2 = ssl-proxy.cisco.com,

OID.1.2.840.113549.1.9.8 = 10.1.1.1

Issuer Name:CN = TestCA, OU = Lab, O = Cisco Systems, L = San Jose, ST = CA, C = US,

EA =<16> simpson-pki@cisco.com

Serial Number:3728ADCD000100000D4F

Validity Start Time:15:56:55 UTC Sep 28 2002

End Time:16:06:55 UTC Sep 28 2003

Renew Time:00:00:00 UTC Jan 1 1970

End of Certificate Record

Total number of certificate history records displayed = 1

ピア証明書のキャッシング

SSLドータカードを設定することによって、認証済みサーバおよびクライアント(ピア)の証明書をキャッシュできます。認証済みピアの証明書をキャッシュすると、SSLドータカードは同じ証明書をもう一度認証しなくてすむので、時間を節約できます。SSLドータカードは、指定されたタイムアウト インターバルの間に同じピア証明書を受信し、確認オプション(署名のみ、または全部)が一致した場合に、キャッシュ内の証明書情報を使用します。

(注) verifying allコマンドを入力した場合、CRL検索またはACLフィルタリングの結果が指定のタイムアウト インターバルの間に変化することがあるので、SSLドータカードは拒否すべき証明書を誤って受け入れてしまう可能性があります。たとえば、SSLドータカードがピア証明書をキャッシュに保存し、さらに指定のタイムアウトまでに、その証明書が記載された更新後のCRLをダウンロードするといったことが考えられます。

SSLドータカードが多数の証明書をたびたび受信し、このリスクが許容される場合は、認証済みのピア証明書をキャッシュすることによって、オーバーヘッドを軽減できます。

たとえば、サイト間のVPN環境において、2つのSSLドータカードがフルハンドシェイク時に、相互に相手の証明書を認証する場合は、キャッシングが適用可能です。署名のみの確認と認証済みピア証明書のキャッシングを組み合わせることによって、最良のパフォーマンスが得られます。

指定のタイム インターバルの間に期限切れになるピア証明書はキャッシュされません。SSLドータカードは、署名のみのオプションとすべて確認のオプションに別々のキャッシュ エントリを使用します。確認オプションの一致は、キャッシュのヒット条件の1つです。

さまざまなプロキシ サービスでさまざまな時期に同じピア証明書を受信する可能性があり、さらにプロキシ サービスごとに専用の認証局プールがあるので、ピア証明書の発行元が以前のプロキシ サービスの認証局プールに属し、現在のプロキシ サービスの認証局プールには含まれていない状況もありえます。この状況はキャッシュ ミスとみなされ、ピア証明書が検証されます。

認証済みのピア証明書をキャッシュする手順は、次のとおりです。

|

|

|

ssl-proxy(config)# ssl-proxy pki cache size size timeout minutes |

証明書キャッシュ パラメータを設定します。 size のデフォルト値は0(ディセーブル)です。有効な値は0~5000エントリです。 minutes のデフォルト値は15分です。有効な値は1~600分です。 キャッシュを消去するには、キャッシュ サイズまたはタイムアウト値を変更します。 |

証明書の有効期限に関する警告の設定

証明書の有効期限が切れた時点で、または期限切れまでの残り時間が指定された値になった時点で、警告メッセージが記録されるようにSSLドータカードを設定できます。証明書の有効期限に関する警告をイネーブルにすると、SSLドータカードは30分おきに下記について期限情報をチェックします。

• あらゆるプロキシ サービス

あらゆるプロキシ サービス

• プロキシ サービスに関連付けられている認証局の証明書

プロキシ サービスに関連付けられている認証局の証明書

• 信頼できる認証局のプールに割り当てられているすべての認証局トラストポイント

信頼できる認証局のプールに割り当てられているすべての認証局トラストポイント

指定できるタイム インターバルは1~720時間です。

(注) SSLドータカードは、どの証明書が記録されたかについて、情報を保存します。0を指定すると、警告がディセーブルになり、それまで記録されていた警告メッセージの内部メモリが消去されます。1~720時間の範囲でタイム インターバルを指定すると、ロギング プロセスが再開されます。ロギングの再開直後は、ログ メッセージが表示されないことがあります。最初のログ メッセージを確認できるまでに最長で30分待つ場合もあります。

指定したインターバルの間に証明書の有効期限が切れる場合、またはすでに期限が切れている場合、SSLドータカードがその証明書について記録する警告メッセージは1つだけです。

さらに、CISCO-SSL-PROXY-MIBという証明書の有効期限トラップをイネーブルにすると、プロキシ サービスの証明書の有効期限に関する警告が記録されるたびに、トラップが発行されます。SNMPトラップの設定の詳細については、「SNMPトラップの設定」を参照してください。

証明書の有効期限に関する警告をイネーブルにして、警告のインターバルを設定する手順は、次のとおりです。

|

|

|

|

ssl-proxy(config)#

ssl-proxy pki certificate check-expiring interval

interval

|

証明書の有効期限に関する警告をイネーブルにして、警告のインターバルを設定します。 interval のデフォルト値は0(ディセーブル)です。有効な値は1~720時間です。

(注) 0を指定すると、警告がディセーブルになり、それまで記録されていた警告メッセージの内部メモリが消去されます。SNMPトラップは送信されません。

|

次に、証明書の有効期限に関する警告をイネーブルにして、警告のインターバルを設定する例を示します。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)# ssl-proxy pki certificate check-expiring interval 36

*Nov 27 03:44:05.207:%STE-6-PKI_CERT_EXP_WARN_ENABLED:Proxy service certificate expiration

warning has been enabled. Time interval is set to 36 hours.

次に、それまで記録されていた警告メッセージの内部メモリを消去し、ロギング プロセスを再開する例を示します。

ssl-proxy# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

ssl-proxy(config)# ssl-proxy pki certificate check-expiring interval 0

*Nov 27 03:44:15.207:%STE-6-PKI_CERT_EXP_WARN_DISABLED:Checking of certificate expiration has been disabled.

ssl-proxy(config)# ssl-proxy pki certificate check-expiring interval 1

*Nov 27 03:44:16.207:%STE-6-PKI_CERT_EXP_WARN_ENABLED:Proxy service certificate expiration

warning has been enabled. Time interval is set to 36 hours.

次に、有効期限が切れるか、すでに切れたプロキシ サービス証明書に対応する、Syslogメッセージの例を示します。

Jan 1 00:00:18.971:%STE-4-PKI_PROXY_SERVICE_CERT_EXPIRING:A proxy service certificate is

going to expire or has expired at this time:20:16:26 UTC Sep 5 2004, proxy service:s7,

次に、有効期限が切れるか、すでに切れた1つまたは複数のプロキシ サービスに対応する、認証局の証明書に関するSyslogメッセージの例を示します。

Jan 1 00:00:18.971:%STE-4-PKI_PROXY_SERVICE_CA_CERT_EXPIRING:A CA certificate is going to

expire or has expired at this time:22:19:38 UTC Mar 4 2004, subject name:CN = ExampleCA,

OU = Example Lab, O = Cisco Systems, L = San Jose, ST = CA, C = US, EA =

example@cisco.com, serial number:313AD6510D25ABAE4626E96305511AC4.

次に、有効期限が切れるか、すでに切れた、信頼できる認証局プールに割り当てられている認証局証明書に関するSyslogメッセージの例を示します。

Jan 1 00:00:18.971:%STE-4-PKI_CA_POOL_CERT_EXPIRING:A CA certificate in a CApool is going

to expire or has expired at this time:22:19:38 UTC Mar 4 2004, CA pool:pool2,

認証局の設定

ここでは、クライアント/サーバ認証の設定方法について説明します。

• 「クライアントの証明書の認証」

「クライアントの証明書の認証」

• 「サーバの証明書の認証」

「サーバの証明書の認証」

• 「CRL」

「CRL」

• 「Certificate Security Attribute-Based Access Control」

「Certificate Security Attribute-Based Access Control」

クライアントまたはサーバの証明書の認証を設定する場合は、 signature-only または all として検証形式を指定する必要があります。どちらのオプションでも、認証する各証明書の有効性の開始時刻と終了時刻がチェックされます。開始時刻にまだ達していない場合、または終了時刻をすでに過ぎている場合、SSLドータカードはその証明書を受け付けません。

verify signature-only コマンドを入力すると、SSLドータカードはピア証明書から次の証明書(前の証明書の発行元)までの証明書チェーンを検証し、さらに次の証明書を検証し、次に示す条件の1つが満たされるまでこれを繰り返します。

• 証明書が信頼できる認証局によって発行されているか、または証明書そのものが信頼できる認証局の証明書と一致し、なおかつ信頼できる認証局がプロキシ サービスに割り当てられた認証局プールに含まれています。この場合、チェーンは受け入れられます。チェーンの残りの部分を検証する必要はありません。

証明書が信頼できる認証局によって発行されているか、または証明書そのものが信頼できる認証局の証明書と一致し、なおかつ信頼できる認証局がプロキシ サービスに割り当てられた認証局プールに含まれています。この場合、チェーンは受け入れられます。チェーンの残りの部分を検証する必要はありません。

• チェーンの末尾に到達し、チェーンの最終証明書が信頼できる認証局の発行したものではありません。この場合、チェーンは拒否されます。

チェーンの末尾に到達し、チェーンの最終証明書が信頼できる認証局の発行したものではありません。この場合、チェーンは拒否されます。

verify all コマンドを入力すると、SSLドータカードは証明書チェーンを順番に分類し、無関係な証明書や重複する証明書を無視します。SSLドータカードは、分類されたチェーンで最上位に位置する証明書が、信頼できる認証局の発行したものであるか、または信頼できる認証局の証明書と一致するかどうかを判別します。

SSLドータカードが最上位の証明書を信頼できないとみなした場合、そのチェーンは拒否されます。

SSLドータカードが最上位の証明書を信頼できるとみなした場合、SSLドータカードはチェーン内の証明書ごとに次の動作を実行します。

• 各証明書の署名を検証します。

各証明書の署名を検証します。

• 証明書が1つまたは複数のトラストポイントに関連付けられている場合、SSLドータカードはその中から1つのトラストポイントを選択します。そのトラストポイントに対応するCRLとACLマップの設定に基づいて、SSLドータカードは失効と証明書の属性フィルタリングを実行します。CRLまたはACLのチェックで証明書が拒否された場合、SSLドータカードはそのチェーンを拒否します。

証明書が1つまたは複数のトラストポイントに関連付けられている場合、SSLドータカードはその中から1つのトラストポイントを選択します。そのトラストポイントに対応するCRLとACLマップの設定に基づいて、SSLドータカードは失効と証明書の属性フィルタリングを実行します。CRLまたはACLのチェックで証明書が拒否された場合、SSLドータカードはそのチェーンを拒否します。

• 証明書がX509バージョン3の認証局の証明書だった場合、SSLドータカードはBasic Constraints拡張フィールドが存在し、なおかつ有効かどうかを確認します。Basic Constraints拡張フィールドが存在しない場合、または有効ではなかった場合、そのチェーンは拒否されます。

証明書がX509バージョン3の認証局の証明書だった場合、SSLドータカードはBasic Constraints拡張フィールドが存在し、なおかつ有効かどうかを確認します。Basic Constraints拡張フィールドが存在しない場合、または有効ではなかった場合、そのチェーンは拒否されます。

署名だけを検証する場合、検証プロセスではチェーン内で最小限の数の証明書について、有効性と署名だけをチェックします。すべてを検証する場合は、さらに多くのチェックが行われ、受け取ったすべての証明書について有効性を検査しますが、それだけ時間がかかり、消費するCPU時間も多くなります。

CLIコマンドを入力してCRLをダウンロード、更新すると、リアルタイム遅延を短縮できます。ただし、CRL検索は時間のかかるプロセスです。CRLについては、「CRL」を参照してください。

クライアントの証明書の認証

SSLドータカードをSSLサーバとして設定した場合、SSLクライアントを認証するようにSSLドータカードを設定できます。この場合、SSLドータカードはSSLクライアントに証明書の要求して認証します。

SSLクライアントを認証する場合、SSLドータカードは下記を検証します。

• あるレベルの証明書が次のレベルの発行元によって正しく署名されている。

あるレベルの証明書が次のレベルの発行元によって正しく署名されている。

• 証明書チェーン内の少なくとも1つの発行元の証明書がSSLプロキシ サービスによって信頼されている。

証明書チェーン内の少なくとも1つの発行元の証明書がSSLプロキシ サービスによって信頼されている。

• 証明書チェーンの中に、CRLに含まれているもの、またはACLで拒否されたものが1つもない。

証明書チェーンの中に、CRLに含まれているもの、またはACLで拒否されたものが1つもない。

SSLクライアントの証明書を検証するには、信頼できる認証局のリスト(認証局プール)を指定して、SSLドータカードを設定します。信頼できる認証局プールは、データベースに登録されている信頼できる認証局のサブセットです。SSLドータカードが信頼するのは、認証局プールに設定されている認証局が発行した証明書だけです。