Catalyst 6500 シリーズ スイッチ CSM-S インストレーション コンフィギュレーション ノート Software Release 2.1(1)

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2012年2月22日

章のタイトル: 製品概要

製品概要

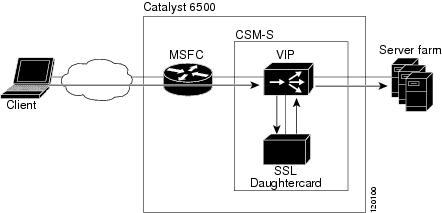

Catalyst 6500シリーズContent Switching Module with SSL(CSM-S)は、高性能なServer Load Balancing(SLB)にSecure Socket Layer(SSL)オフロードを組み合わせています。CSM-Sは、サーバ ファイアウォール、キャッシュ、Virtual Private Network(VPN;仮想私設網)終端装置およびその他のネットワーク装置のグループ間でレイヤ3~7の情報を使用して、クライアント要求を分散するのに使用できます。CSM-Sは、またCSM-Sが優れたロードバランシングを実行しながら、安全なエンドツーエンドの暗号化を確保することができるSSL暗号化トラフィックを終了および開始できます。

(注) SSLドータカードは、SSLトランザクションを高速化するCSM-SのSSL終端ドータカードについて言及します。

図1-1に、クライアントとサーバ ファーム間のCSM-Sを介したトラフィック フローの概要を示します。サーバ ファームは、ロードバランスの対象装置からなるグループです。サーバ ファームを仮想サーバにすることによって、ネットワークのスケーラビリティとサービス アベイラビリティが向上します。仮想サーバのアベイラビリティに影響を与えることなく、いつでも新しいサーバを追加したり、故障したサーバまたは既存のサーバを除去したりできます。

クライアントをCSM-Sに接続するには、仮想サーバのVirtual IP(VIP;仮想IP)アドレスに要求を送ります。クライアントが仮想サーバへの接続を開始すると、CSM-Sは設定されたロードバランシング アルゴリズムおよびポリシー(アクセス ルール)に基づいて、接続用の実サーバ(サーバ ファームに割り当てられる物理装置)を選択します。ポリシーでは、クライアント接続の送り先を定義することによってトラフィックを管理します。

SSLによって暗号化された要求が届いた場合に、正しい実サーバを選択するために、CSM-Sが復号化を実行し、最終的にレイヤ7のルールをクリア テキスト要求に適用するように設定できます。実サーバを選択するのにレイヤ7情報が必要な場合にだけ、復号化が行われます。エンドツーエンド暗号化が必要な場合、実サーバの選択が行われたあとにCSM-Sが接続要求を再び暗号化します。この処理によって、実サーバへの要求が暗号化形式のままになります。

固定(sticky)接続は、送信元IPアドレス、送信元IPサブネット、Cookie、およびSSLを使用して、同じクライアントからの複数の接続を同じ実サーバに stick (固定する)ことによって、またはHTTPリダイレクト メッセージを使用してこれらの接続をリダイレクトすることによって、個々のサーバへのトラフィックを制限します。

•![]() 「機能」

「機能」

•![]() 「前面パネル」

「前面パネル」

機能

今回のソフトウェア リリースには、旧CSMリリースからのSSL(CSM-S)機能をサポートするフィーチャ セットが含まれます。ここでは、表形式で次のフィーチャ セットを示します。

表1-1 に、今回のリリースでの新しいCSM機能を示します。

表1-2 に、以前のリリースで使用可能なCSM機能を示します。

表1-3 に、今回のリリースのCSM-S機能を示します。

|

|

|---|

|

|

|

|

Cisco IOS Software Release 12.2(18)SXD(Supervisor Engine 2およびMSFC2で稼働) |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

カット アンド ペーストまたはTrivial File Transfer Protocol(TFTP;簡易ファイル転送プロトコル)による認証局証明書のインポート |

|

|

|

|

|

|

冗長構成にするためには、2つのCSMまたは2つのCSM-Sのどちらかを使用する必要があります。サポート対象の冗長構成にCSMとCSM-Sを混在させることはできません。 |

|

|

|

|

|

|

前面パネル

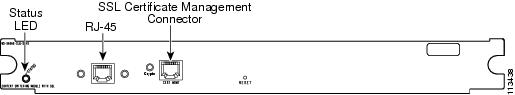

図1-2に、CSM-Sの前面パネルを示します。

(注) RJ-45コネクタは着脱式プレートで覆われています。

(注) CSM-S証明書管理ポートに直接接続して、SSLドータカードの初期設定を行う必要があります。この初期設定の完了後は、Secure Shell(SSH;セキュア シェル)またはTelnet接続を行い、さらに詳細にモジュールを設定できます。「SSLドータカードの初期設定」を参照してください。

LED

CSM-Sの電源が入ると、各種ハードウェア コンポーネントが初期化され、スーパバイザ エンジンとの通信が行われます。STATUS LEDは、スーパバイザ エンジンの動作と初期化の結果を示します。通常の初期化シーケンスの間に、STATUS LEDは消灯状態からレッド、オレンジ、グリーンへと変化します。SSLドータカードのCRYPTO LEDは、今回のリリースでは使用されません。

(注) スーパバイザ エンジンのLEDの詳細については、『Catalyst 6500 Series Switch Module Installation Guide』を参照してください。

表1-4 に、STATUS LEDの動作を示します。

|

|

|

|

|---|---|---|

• • – |

||

• • • |

||

• |

||

• |

||

| 3.CSM-Sの4つの各センサーの温度を表示するには、show environment temperature modコマンドを入力します。 |

RJ-45コネクタ

着脱式プレートで覆われたRJ-45コネクタを使用して、管理ステーションまたはテスト装置を接続します。このコネクタはフィールド エンジニアがテストを行ったり、ダンプ情報を取得したりするために使用します。

SSLコネクタ

証明書管理ポート コネクタは、SSL証明書管理に使用され、初期設定でSSLドータカードに接続する必要がある場合に利用できます。この初期設定の完了後は、SSLドータカードにSSHまたはTelnet接続を行い、さらに詳細にモジュールを設定できます。詳細については、『 Catalyst 6500 Series Content Switching Module with SSL Installation and Configuration Note 』のChapter 5を参照してください。

CSM-SコマンドおよびSSLSMコマンドの相違点

ここでは、SSL Services Module(SSLSM)およびCSM-Sコマンド機能の相違点について説明します。SSLサービス モジュール ソフトウェアの次のコマンドおよび機能は、CSM-Sでは利用できません。

•![]() スタンドアロン モードでHSRPを使用したステートレス冗長機能

スタンドアロン モードでHSRPを使用したステートレス冗長機能

•![]() ssl-proxyサービス コンフィギュレーション モードの virtual ipaddr ... コマンドには、 secondary キーワードが必要になります。 secondary キーワードを使用せずにこのコマンドが設定すると、トラフィックのフローが失敗します。

ssl-proxyサービス コンフィギュレーション モードの virtual ipaddr ... コマンドには、 secondary キーワードが必要になります。 secondary キーワードを使用せずにこのコマンドが設定すると、トラフィックのフローが失敗します。

•![]() SSLサービス モジュールのゲートウェイ転送機能は、CSM-Sでは機能しません。この機能はSSLサービス モジュールで使用され、SSLサービス モジュールにより多くのトラフィックが流れるようにします。

SSLサービス モジュールのゲートウェイ転送機能は、CSM-Sでは機能しません。この機能はSSLサービス モジュールで使用され、SSLサービス モジュールにより多くのトラフィックが流れるようにします。

SSLドータカードはCSMのVIPが行う接続に対するパケットだけを受信するので、この機能はCSM-Sでは機能しません。この機能はSSLサービス モジュールで使用され、SSLサービス モジュールにより多くのトラフィックが流れるようにします。

ソフトウェア バージョンの情報

CSM-Sは、CSMとSSLサービス モジュールを組み合わせたものです。バージョン番号は、3つの部分で構成されます。

< CSM-Sバージョン > < CSMバージョン > < SSLサービス モジュール バージョン >

たとえば、CSM-Sの最初のソフトウェア リリースは次のように表示されます。

(注) 次の例では、バージョン番号が太字のテキストで強調されます。利用できるshow versionコマンドは2つあります。show versionコマンドは、スーパバイザ エンジンCLIおよびSSLドータカードCLIから利用できます。

(注) tech-support processor 0コマンドは、CSMソフトウェア バージョン番号を表示します。

show moduleコマンドは、CSMとSSLが一緒になったソフトウェア バージョン番号を表示します。

次のような方法で、ソフトウェアのバージョン番号を表示できます。

•![]() ここでは、CSMバージョンを表示するために、スーパバイザ エンジンからテクニカル サポート情報を表示する例を示します。

ここでは、CSMバージョンを表示するために、スーパバイザ エンジンからテクニカル サポート情報を表示する例を示します。

•![]() スーパバイザ エンジンから show module コマンドを使用する場合、次のようになります。

スーパバイザ エンジンから show module コマンドを使用する場合、次のようになります。

•![]() 次に、SSLドータカードCLIからSSLプロキシ バージョンを表示する例を示します。

次に、SSLドータカードCLIからSSLプロキシ バージョンを表示する例を示します。

設定の制約事項

SSLドータカードによって処理されるSSLフローは、CSMによってのみ処理されるフローです。SSLドータカードは、CSMによってロードバランシングされないフローをオフロードできません。

SSLドータカードに設定されるすべてのVLANは、CSMにも設定される必要があります。CSMに設定されていない場合、そのVLANに対するトラフィックはSSLドータカードに届きません。

(注) CSMおよびSSLドータカード間では、設定の確認が行われません。CSM部分の設定だけが終了すると、SSLドータカードがまだ設定されていなくてもローカル実サーバが動作可能な状態で表示されます。ローカル実サーバのステータスは、常に動作可能な状態になります。これらの実サーバはドータカードに設定されるので、常に利用できる状態とみなされます。

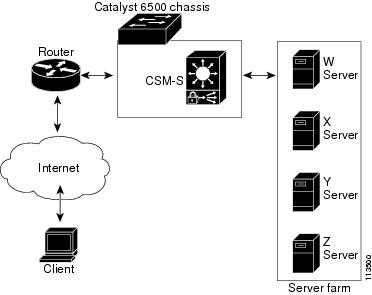

CSM-S動作の概要

特定のVLANの設定の場合、クライアントおよびサーバは、レイヤ2およびレイヤ3テクノロジーを使用して、CSM-Sを介して通信します(図1-3を参照)。単純なSLBでは、クライアントはクライアント側VLANに、サーバはサーバ側VLANに接続します。サーバおよびクライアントは異なるサブネット上に配置できます。レイヤ3ホップで1つまたは複数離れた位置にサーバを配置し、ルータを介してCSM-Sに接続することもできます。

クライアントはモジュールのVIPアドレスのいずれかに要求を送信します。CSM-Sはこの要求を応じることのできるサーバに転送します。サーバはさらに、CSM-Sに応答を転送し、CSM-Sがクライアントにその応答を転送します。

クライアント側およびサーバ側VLANが同じサブネット上にある場合は、CSM-Sをシングル サブネット(ブリッジ)モードで設定することができます。詳細については、「シングル サブネット(ブリッジ)モードの設定」を参照してください。

クライアント側およびサーバ側VLANが異なるサブネット上にある場合は、セキュア(ルータ)モードで動作するようにCSM-Sを設定できます。詳細については、「セキュア(ルータ)モードの設定」を参照してください。

冗長CSM-Sモジュールを使用して、セキュア(ルータ)モードまたはシングル サブネット(ブリッジ)モードのどちらでもフォールトトレラント構成を設定できます。詳細については、「フォールトトレランスの設定」を参照してください。

複数のVLANを使用して、シングル サブネット(ブリッジ)モードおよびセキュア(ルータ)モードを同じCSM-Sで共存させることができます。

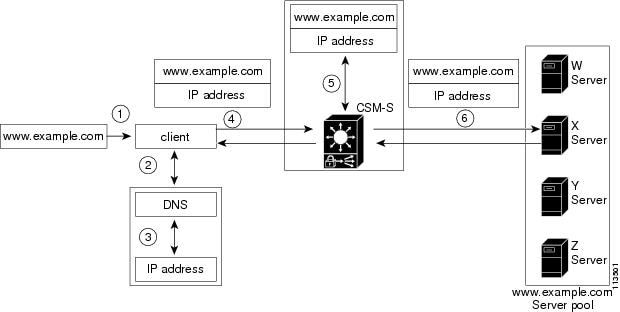

図1-4では、CSM-S環境のクライアントとサーバ間でトラフィックが送信される仕組みについて説明します。

(注) 図1-4の番号は、次の作業の番号と対応しています。

URLを入力して情報を要求した場合、トラフィック フローは次のようになります。

1.![]() URLを入力します(図1-4の例では、www.example.com)。

URLを入力します(図1-4の例では、www.example.com)。

2.![]() クライアントはDNSサーバにアクセスして、URLに関連付けられているIPアドレスを検索します。

クライアントはDNSサーバにアクセスして、URLに関連付けられているIPアドレスを検索します。

3.![]() DNSサーバはVIPのIPアドレスをクライアントに送信します。

DNSサーバはVIPのIPアドレスをクライアントに送信します。

4.![]() クライアントはそのIPアドレス(CSM-S VIP)を使用して、HTTP要求をCSM-Sに送信します。

クライアントはそのIPアドレス(CSM-S VIP)を使用して、HTTP要求をCSM-Sに送信します。

5.![]() CSMはURLと要求を受信し、ロードバランス上の決定を行い、サーバを選択します。

CSMはURLと要求を受信し、ロードバランス上の決定を行い、サーバを選択します。

たとえば、図1-4では、CSM-Sはwww.example.comサーバ プールからサーバ(Xサーバ)を選択し、そのVIPアドレスをXサーバのアドレスで置き換えて(directedモード)、トラフィックをXサーバに転送します。NATサーバ オプションがディセーブルの場合、VIPアドレスは変わりません(dispatchモード)。

SSLを統合したCSM-Sの動作

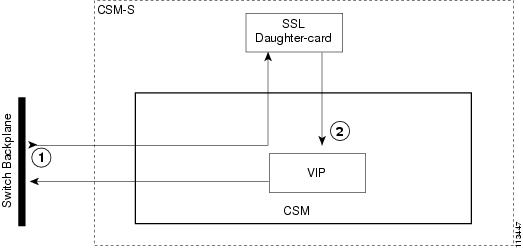

CSM-Sは、内蔵ドータカードで統合的なSSLのサポートを行うCSMであるので、ロードバランシングとSSLモジュールとの通信は、CSM-Sに対してローカルです。CSM-Sの構成は、CSMとSSLサービス モジュールの組み合わせになります。図1-5を参照してください。

(注) 仮想サーバがSSL処理に設定されており、モジュール上にVLANが設定されている場合にだけ、SSLサービスを利用することができます。

ドータカード間のすべてのパケットは、CSMを介してルーティングされます。

CSMハードウェアおよびSSLドータカードは疎結合ですが、CSMはローカルに接続されていることを認識した特別な実サーバとしてSSLドータカードを扱います。

ドータカードは、Cisco IOS Software Release 12.2(18)SXDがサポートするSSL Release 2.1を含むSSLリリースまでのSSLソフトウェア機能を実行します。CSM-Sのサポート対象機能のリストについては、「機能」を参照してください。

ソフトウェアはCSMおよびSSLドータカードの両方で独立して稼働します。CSM-Sソフトウェアを使用すると、SSLを設定し、ドータカード間のフローを処理できます。Cisco IOSソフトウェアは、Public Key Infrastructure(PKI;公開鍵インフラストラクチャ)をイネーブルにし、CSM-SがSSLデータ フローを処理するために証明書および鍵をロードおよび生成し、SSLソフトウェアを設定できるようにします。

SSL機能を設定するには、証明書管理ポートからドータカードにアクセスする必要があります。CSM-Sベースボードには、ドータカードの起動要求に応じて、IPアドレスおよびロードするSSLイメージを含む起動情報を提供するBOOTPサーバが含まれます。

(注) CSM-Sを初めて起動すると、時間が1970年1月1日から開始します。CSMとSSLドータカード(CSM-Sシステム)がアップの状態になると、スイッチ スーパバイザ エンジンの時間に同期します。

初起動時の時間の同期化条件によって証明書の期限が切れたことを示すSyslogメッセージがSSLドータカードのコンソールに表示される場合があります。スーパバイザ エンジンからクロックの同期化が行われると(Syslogメッセージの生成後、数秒以内に行われる)、CSM-Sがトラフィックを送れるようになります。

CSM-Sがトラフィックを送れるかどうかを判別するには、Router# show module csm slot # status コマンドを使用します。

show module csm slot # status コマンドを入力すると、2つのタイプのSyslogメッセージが表示されます。

1.![]() モジュールがトラフィックを送ることができる場合は、次のメッセージが表示されます。

モジュールがトラフィックを送ることができる場合は、次のメッセージが表示されます。

2.![]() モジュールがトラフィックを送ることができない場合は、次のメッセージが表示されます。

モジュールがトラフィックを送ることができない場合は、次のメッセージが表示されます。

2.![]() CSM-Sがドータカードをリセットします。ドータカードがメモリ テストを実行します。

CSM-Sがドータカードをリセットします。ドータカードがメモリ テストを実行します。

3.![]() メモリ テストが完了すると、ドータカードのROMMONがBOOTP要求をCSM-Sに送信します。

メモリ テストが完了すると、ドータカードのROMMONがBOOTP要求をCSM-Sに送信します。

4.![]() CSM-Sは、MAC(メディア アクセス制御)アドレス、EOBC IPアドレス、およびドータカードのランタイム イメージをロードするフラッシュ ロケーションを含むBOOTP応答を送信します。

CSM-Sは、MAC(メディア アクセス制御)アドレス、EOBC IPアドレス、およびドータカードのランタイム イメージをロードするフラッシュ ロケーションを含むBOOTP応答を送信します。

5.![]() SSL Cisco IOSランタイムが開始すると、SSLコンソールがアクティブになります。

SSL Cisco IOSランタイムが開始すると、SSLコンソールがアクティブになります。

7.![]() CSM-Sは、オンライン状態にできることをスイッチ スーパバイザ エンジンに伝えます。

CSM-Sは、オンライン状態にできることをスイッチ スーパバイザ エンジンに伝えます。

クライアント側の設定によるトラフィック フロー

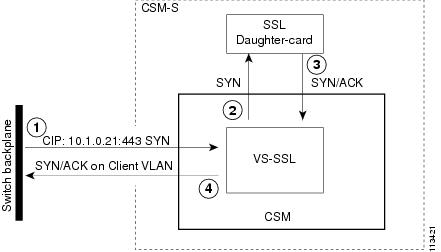

図1-6では、ポート443でクライアントのトラフィックを受け入れるように、レイヤ4仮想サーバをCSMに設定する必要があります。この仮想サーバに関連付けられたサーバ ファームには、仮想サーバと同じVIPアドレスが設定され、ローカルとしてマーキングされる必要があります。仮想サーバをローカルとしてマーキングすることは、このサーバがSSLドータカード上にあることをCSMに示します。トラフィックをドータカードに正常に転送するために、テーブルが更新されます。

(注) 図1-6の番号は、次の作業の番号と対応しています。

クライアント側の設定によるトラフィック フローは、次のとおりです。

1.![]() クライアントのSYNフレームがCSMで受信され、SSL仮想サーバに一致すると、CSMはレイヤ4仮想サーバと同じように処理します。

クライアントのSYNフレームがCSMで受信され、SSL仮想サーバに一致すると、CSMはレイヤ4仮想サーバと同じように処理します。

2.![]() 宛先の決定によって、この接続の後続のすべてのクライアント トラフィックがSSLドータカードに送られるように内部のCSMテーブルが設定されます。ドータカードからクライアントにトラフィックを送り返すために、リバース タプルも設定されます。SYNパケットが、処理するためにSSLドータカードに送られます。

宛先の決定によって、この接続の後続のすべてのクライアント トラフィックがSSLドータカードに送られるように内部のCSMテーブルが設定されます。ドータカードからクライアントにトラフィックを送り返すために、リバース タプルも設定されます。SYNパケットが、処理するためにSSLドータカードに送られます。

3.![]() SSLドータカードは、SYNフレームを処理し、接続用の内部テーブルを設定します。次に、SSLドータカードはSYN/ACKでクライアントに応答します。

SSLドータカードは、SYNフレームを処理し、接続用の内部テーブルを設定します。次に、SSLドータカードはSYN/ACKでクライアントに応答します。

4.![]() SYN/ACKは、CSMによって受信され、リバース タプルで処理されます。次に、SYN/ACKがクライアントVLAN経由でクライアントに伝送されます。

SYN/ACKは、CSMによって受信され、リバース タプルで処理されます。次に、SYN/ACKがクライアントVLAN経由でクライアントに伝送されます。

次に、クライアント側のSSLドータカードの設定例を示します。

サーバ側の設定によるトラフィック フロー

SSLドータカードがSSL接続を終了する場合、SSLドータカードは要求に対応するバックエンド サーバへの接続を確立する必要があります。サーバは、ネットワーク内の実サーバ、またはCSMに設定された仮想サーバのどちらでも構いません。

(注) CSMおよびSSLドータカード間では、設定の確認が行われません。CSMとSSLドータカードが正しく設定されていることを確認し、SSLドータカードがレイヤ7のロードバランシング用にCSMの仮想サーバを使用できるようにする必要があります。

バックエンド サーバとしてのCSMの設定

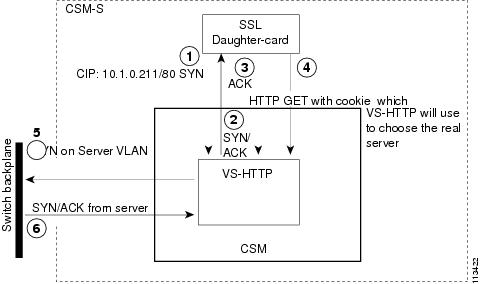

図1-7に、バックエンド サーバがレイヤ7仮想サーバである場合の構成を示します。VS2の仮想サーバは、SSLドータカードのssl-proxyサーバ設定に一致するように設定されます。

図1-7 CSM-Sのサーバ側の構成(バックエンド サーバとしてCSMを設定する場合)

(注) 図1-7の番号は、次の作業の番号と対応しています。

サーバ側の設定によるトラフィック フロー(バックエンド サーバとしてCSMを設定する場合)は、次のとおりです。

1.![]() SSLドータカードは、ssl-proxyサービスのターゲット アドレスにTCP SYNフレームを伝送します。

SSLドータカードは、ssl-proxyサービスのターゲット アドレスにTCP SYNフレームを伝送します。

2.![]() CSMは、VS-HTTPに送信されたSYNに対してSYN/ACKでクライアントIPアドレスに応答し、SYN/ACKがSSLドータカードに送信されます。

CSMは、VS-HTTPに送信されたSYNに対してSYN/ACKでクライアントIPアドレスに応答し、SYN/ACKがSSLドータカードに送信されます。

3.![]() SSLドータカードは、CSM仮想サーバVS-HTTPにTCP ACKを送信して、TCPハンドシェイクを完了します。

SSLドータカードは、CSM仮想サーバVS-HTTPにTCP ACKを送信して、TCPハンドシェイクを完了します。

4.![]() SSLドータカードは、復号化されたHTTP GET要求をCSM仮想サーバVS-HTTPに送信します。CSMがこの要求を受信すると、CSMはこのCookie値を使用して、実際の実サーバを判別します。

SSLドータカードは、復号化されたHTTP GET要求をCSM仮想サーバVS-HTTPに送信します。CSMがこの要求を受信すると、CSMはこのCookie値を使用して、実際の実サーバを判別します。

5.![]() CSMは、クライアントとして実サーバにTCP SYNを送信します。

CSMは、クライアントとして実サーバにTCP SYNを送信します。

7.![]() CSMは、システムのレイヤ5およびレイヤ7のフローに対して行う動作と同じ動作を継続します。

CSMは、システムのレイヤ5およびレイヤ7のフローに対して行う動作と同じ動作を継続します。

バックエンド サーバとしての実サーバの設定

バックエンド サーバとして実サーバを設定する場合、SSLドータカードには、ssl-proxyサーバ アドレスとして実サーバのIPアドレスが設定されます。トラフィックの送信元は実サーバとなり、CSMがSSLドータカードからのトラフィックを実サーバとの間でやりとりします。

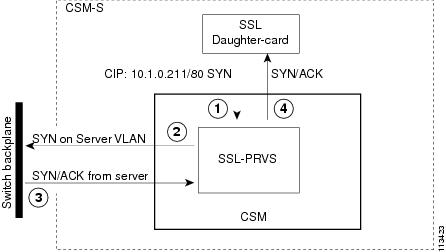

図1-8に表示されるように、CSMには、プレディクタ転送オプションを設定したサーバ ファームを使用して、仮想サーバSSL-PRVSが設定されています。実サーバのIPアドレスにトラフィックを正常に転送するには、CSMは可能なすべての実サーバに対してAddress Resolution Protocol(ARP)を実行する必要があります。ARP解決が正しく実行されるには、サーバ ファームのSSL実サーバに可能なすべての実サーバのIPアドレスが含まれており、CSM上の仮想サーバに関連付けられないようにする必要があります。ヘルス プローブを実サーバに関連付けることもできます。

図1-8 CSM-Sのサーバ側の構成(バックエンド サーバとして実サーバを設定する場合)

(注) 図1-8の番号は、次の作業の番号と対応しています。

サーバ側の設定によるトラフィック フロー(バックエンド サーバとして実サーバを設定する場合)は、次のとおりです。

1.![]() SSLドータカードがssl-proxyサービスのサーバ アドレスにTCP SYNフレームを伝送し、仮想サーバSSL-PRVSに照合するために、CSMでそのフレームが受信されます。

SSLドータカードがssl-proxyサービスのサーバ アドレスにTCP SYNフレームを伝送し、仮想サーバSSL-PRVSに照合するために、CSMでそのフレームが受信されます。

2.![]() ロードバランシングの決定が行われ、プレディクタ転送のサーバ ファーム設定に基づいて、フレームがサーバに転送されます。サーバからのSSLドータカード宛てのトラフィックを取得するために、リバース タプルがプログラムされます。フレームがサーバVLAN経由で伝送されます。

ロードバランシングの決定が行われ、プレディクタ転送のサーバ ファーム設定に基づいて、フレームがサーバに転送されます。サーバからのSSLドータカード宛てのトラフィックを取得するために、リバース タプルがプログラムされます。フレームがサーバVLAN経由で伝送されます。

3.![]() サーバVLANでSYN/ACKフレームが受信されると、リバース タプル設定と照合し、SSLドータカードであるクライアントにフレームが送り返されます。

サーバVLANでSYN/ACKフレームが受信されると、リバース タプル設定と照合し、SSLドータカードであるクライアントにフレームが送り返されます。

次に、クライアント側とサーバ側のSSLドータカードの設定例を示します。

フィードバック

フィードバック