Catalyst 6500 シリーズ スイッチ CSM-S インストレーション コンフィギュレーション ノート Software Release 2.1(1)

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月7日

章のタイトル: CSM-S によるネットワーキング

CSM-Sによるネットワーキング

この章では、Content Switching Module with SSL(CSM-S)のネットワーキングについて説明します。

ネットワーキング用モードの設定

シングル サブネット(ブリッジ)モードおよびセキュア(ルータ)モードでCSM-Sを設定できます。ここでは、モードについて説明します。

シングル サブネット(ブリッジ)モードの設定

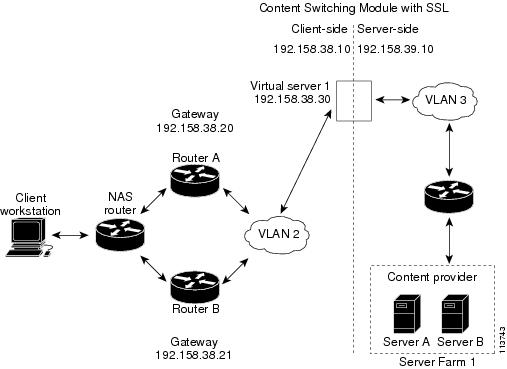

シングル サブネット(ブリッジ)モード コンフィギュレーションでは、クライアント側およびサーバ側VLANを同一サブネット上に配置します。図2-1に、シングル サブネット(ブリッジ)モード コンフィギュレーションの設定方法を示します。

(注) 図2-1のアドレスは、次の手順の各ステップに関連しています。

(注) シングル サブネット(ブリッジ)モードを設定するには、CSM-SのクライアントおよびサーバVLANに同じIPアドレスを割り当てます。

コンテント スイッチングをシングル サブネット(ブリッジ)モードとして設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

VLANモードを開始します1。 |

|

|

|

クライアント側VLANを設定します2。 |

|

|

|

||

|

|

||

|

|

クライアント側VLAN 2を作成し、SLB VLANモードを開始します1。 |

|

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

仮想サーバをサーバ ファームに関連付けます3。 |

|

|

|

| 1.モードまたはサブモードを終了するには、exitコマンドを入力します。メニューのトップ レベルに戻るには、endコマンドを入力します。 2.デフォルトの設定に戻すには、このコマンドのno形式を使用します。 3.このステップでは、サーバ ファームが設定してあるものと想定しています(「サーバ ファームの設定」を参照)。 |

(注) サーバのデフォルト ルートをルータAのゲートウェイ(192.158.38.20)またはルータBのゲートウェイ(192.158.38.21)に設定します。

セキュア(ルータ)モードの設定

セキュア(ルータ)モードでは、クライアント側およびサーバ側VLANは異なるサブネット上にあります。

コンテント スイッチングをセキュア(ルータ)モードに設定する手順は、次のとおりです。

|

|

|

|

|---|---|---|

|

|

VLANモードを開始します4。 |

|

|

|

クライアント側VLANを設定します5。 |

|

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

仮想サーバをサーバ ファームに関連付けます6。 |

|

|

|

| 4.モードまたはサブモードを終了するには、exitコマンドを入力します。メニューのトップ レベルに戻るには、endコマンドを入力します。 5.デフォルトの設定に戻すには、このコマンドのno形式を使用します。 6.このステップでは、サーバ ファームが設定してあるものと想定しています(「サーバ ファームの設定」を参照)。 |

(注) サーバのデフォルト ルートをCSM-SのIPアドレス(192.158.39.10)に設定します。

CSM-Sのネットワーキング トポロジー

この章では、CSM-Sのネットワーキング トポロジーについて説明します。

•![]() 「CSM-Sはインラインで、MSFCはサーバ側にある場合」

「CSM-Sはインラインで、MSFCはサーバ側にある場合」

•![]() 「CSM-Sはインラインで、MSFCはクライアント側にある場合」

「CSM-Sはインラインで、MSFCはクライアント側にある場合」

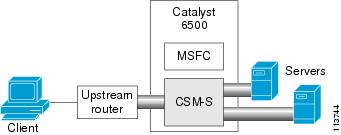

CSM-Sはインラインで、MSFCは関連しない場合

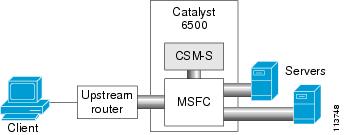

図2-2に、Multilayer Switch Feature Card(MSFC;マルチレイヤ スイッチ フィーチャ カード)との相互作用がないレイヤ3構成でのCSM-Sを示します。

図2-2 CSM-Sはインラインで、MSFCは関連しない場合

•![]() MSFCは、CSM-S VLAN(仮想LAN)をルーティングしていません。

MSFCは、CSM-S VLAN(仮想LAN)をルーティングしていません。

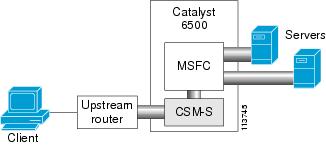

CSM-Sはインラインで、MSFCはサーバ側にある場合

図2-3に、MSFCがサーバ側にある構成でのCSM-Sを示します。

図2-3 CSM-Sはインラインで、MSFCはサーバ側にある場合

•![]() サーバ間のロードバランスされた接続には、常にSecure NAT(SNAT)が必要です。

サーバ間のロードバランスされた接続には、常にSecure NAT(SNAT)が必要です。

•![]() CSM-Sは、アップストリーム ルータ(デフォルト ゲートウェイ)にスタティック ルートを使用する必要があります。

CSM-Sは、アップストリーム ルータ(デフォルト ゲートウェイ)にスタティック ルートを使用する必要があります。

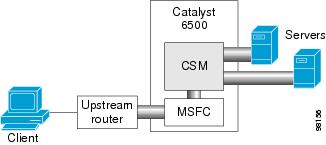

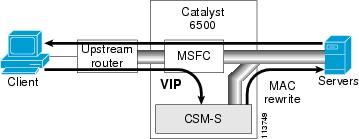

CSM-Sはインラインで、MSFCはクライアント側にある場合

図2-4に、MSFCがクライアント側にある構成でのCSM-Sを示します。

図2-4 CSM-Sはインラインで、MSFCはクライアント側にある場合

集約モードのCSM-S

図2-5に、集約モード構成でのCSM-Sを示します。

•![]() CSM-Sがインラインでないため、モジュールは不必要なトラフィックを認識しません。

CSM-Sがインラインでないため、モジュールは不必要なトラフィックを認識しません。

•![]() 戻りトラフィックが必要なので、Policy Based Routing(PBR;ポリシー ベース ルーティング)またはクライアントSNATが必要です。

戻りトラフィックが必要なので、Policy Based Routing(PBR;ポリシー ベース ルーティング)またはクライアントSNATが必要です。

ダイレクト サーバ リターン

図2-6に、ダイレクト サーバ リターン構成のCSM-Sを示します。

•![]() ロードバランサで、高度なスループットまたは帯域幅が必要ありません。

ロードバランサで、高度なスループットまたは帯域幅が必要ありません。

CSM-Sによるルーティング

ロードバランス接続を転送および維持する際は、CSM-Sがルーティング決定をする必要があります。ただしCSM-Sは、ルーティング プロトコルの実行、およびMSFCルーティング テーブルへのアクセスを行いません。CSM-Sは3タイプのエントリを使用して、CSM-S独自のルーティング テーブルを構築します。

これらのサブネットは、CSM-SクライアントまたはサーバVLANで設定されます。

デフォルト ゲートウェイは、クライアントまたはサーバVLANコンフィギュレーション サブモード内部から、 gateway キーワードを使用して設定されます。 第4章「VLANの設定」 を参照してください。このリリースでは、最大511のデフォルト ゲートウェイを設定できます。ただし同一VLANには、7つ以上のデフォルト ゲートウェイを設定することができません。

ほとんどの構成では、デフォルト ゲートウェイは(または簡略化されて)1つです。このゲートウェイは、アップストリーム ルータ(またはアップストリーム ルータ ペアを表すHot Standby Router Protocol[HSRP] IPアドレス)を示し、結果的に、多様なスタティック ルートを示しています。

スタティック ルートは、クライアントまたはサーバVLANコンフィギュレーション サブモード内部から、 route キーワードを使用して設定されます。 第4章「VLANの設定」 を参照してください。スタティック ルートは、サーバがレイヤ2に隣接していない場合に便利です。

複数のデフォルト ゲートウェイがサポートされます。ただしCSM-Sが未知の宛先にルーティング決定をする必要がある場合、CSM-Sは干渉または制御されることなく、無作為に1つのゲートウェイを選択するという状況を作成します。この動作を制御するには、プレディクタ転送オプションを使用します。

CSM-Sは、次の3つの状況のときにルーティング決定をする必要があります。

この時、CSM-Sはこの接続用の戻りトラフィックの送信先を決定します。他の装置とは異なりCSM-Sはルート ルックアップを実行しませんが、接続の最初のパケットを受信した場所からの送信元MACアドレスを記憶します。この接続用の戻りトラフィックは、送信元MACアドレスに送り返されます。また、この動作はアップストリーム ルータ間の冗長プロトコル(HSRPなど)と連動します。

サーバはCSM-Sをデフォルト ゲートウェイとして示して、接続を開始します。

•![]() サーバ ファームが、プレディクタ転送オプションで設定されている場合( 第5章「実サーバおよびサーバ ファームの設定」 を参照)。このプレディクタはCSM-Sに接続のロードバランシングではなく、ルーティングを指示します。

サーバ ファームが、プレディクタ転送オプションで設定されている場合( 第5章「実サーバおよびサーバ ファームの設定」 を参照)。このプレディクタはCSM-Sに接続のロードバランシングではなく、ルーティングを指示します。

ゲートウェイが複数ある場合、固有の実サーバとしてのゲートウェイで設定されたサーバ ファームを使用して、最初の2つの状況を簡略化することができます。( サーバを送信元とするVIPへの接続用の送信元NATの設定を参照)。

DoS攻撃からの保護

CSM-Sは、ロードバランシングする装置の保護、およびCSM-S自体をDoS攻撃から保護するために、さまざまな機能を実装しています。これらの機能の多くは、CSM-Sにより制御され着信トラフィック量に適応しているため、ユーザが設定することはできません。

(注) SYN CookieはCookieの同期化とは異なる機能なので、混同しないでください。ここでは、SYN Cookieについてのみ言及します。

保留接続数が設定可能なスレッシュホールドを超過すると、CSM-SはSYN Cookieを使用して、生成されたシーケンス番号ですべての接続のステート情報を暗号化し始めます。その結果、CSM-SはTCP接続の保留(完全に確立されていない)にフロー ステートを消費できないようになります。この動作はハードウェアに完全実装され、SYN攻撃からの保護に役立っています。

この機能は仮想サーバ単位で設定可能で、秒単位で指定された設定タイムアウト時間内に適切に確立されていない接続をタイムアウトにすることができます。

この機能は仮想サーバ単位で設定可能で、確立された接続が、タイマーで設定されたインターバル時間内にトラフィックを渡さなかった場合、タイムアウトにすることができます。

レイヤ7ロードバランシングにTCP終端を必要としない接続もあります。これらの実サーバとの接続をロードバランシングする前に、すべての着信TCP接続を終了するよう任意の仮想サーバに設定することができます。この設定により、レイヤ4ロードバランシング環境にあるすべてのCSM-S DoS機能を利用できるようになります。

フィードバック

フィードバック