- はじめに

- 製品の概要

- CLI

- スイッチの IP アドレスおよび デフォルト ゲートウェイの設定

- イーサネット、ファスト イーサネット、 ギガビット イーサネット、および 10 ギ ガビット イーサネット スイッチングの 設定

- イーサネット VLAN トランクの設定

- EtherChannel の設定

- IEEE 802.1Q トンネリングおよびレイ ヤ 2 プロトコル トンネリングの設定

- スパニングツリーの設定

- スパニングツリ ー PortFast、 UplinkFast、BackboneFast、および ループ ガードの設定

- VTP の設定

- VLAN の設定

- VLAN 間ルーティングの設定

- CEF for PFC2 および CEF for PFC3A の設定

- MLS の設定

- アクセス制御の設定

- NDE の設定

- GVRP の設定

- VMPS によるダイナミック ポート VLAN メンバーシップの設定

- ステータスおよび接続の確認

- GOLD の設定

- スイッチの管理

- 冗長機能の設定

- NSF/SSO MSFC 冗長機能の設定

- スイッチの起動設定の変更

- フラッシュ ファイル システムの使用

- システム ソフトウェア イメージの操作

- コンフィギュレーション ファイルの 操作

- システム メッセージ ロギングの設定

- DNS の設定

- CDP の設定

- UDLD の設定

- DHCP スヌーピングおよび IP ソース ガードの設定

- NTP の設定

- ブロードキャスト抑制の設定

- レイヤ 3 プロトコル フィルタリングの 設定

- IP 許可リストの設定

- ポート セキュリティの設定

- AAA によるスイッチ アクセスの設定

- 802.1X 認証の設定

- MAC 認証バイパスの設定

- Web ベース プロキシ認証の設定

- NAC の設定

- ユニキャスト フラッディング ブロック の設定

- SNMP の設定

- RMON の設定

- SPAN および RSPAN の設定

- スイッチ TopN レポートの使用方法

- マルチキャスト サービスの設定

- QoS の設定

- 自動 QoS の使用

- ASLB の設定

- スイッチ ファブリック モジュールの 設定

- VoIP ネットワークの設定

- 略語

- 索引

Catalyst 6500 シリーズ スイッチ ソフトウェア コンフィギュレーション ガイド Software Release 8.5

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月28日

章のタイトル: QoS の設定

- QoS の機能

- QoS のデフォルト設定

- QoS 設定時の注意事項および制限事項

- QoS の設定の注意および制限事項

- QoS のイネーブル化

- DSCP の書き換えのイネーブル化

- DSCP の書き換えのディセーブル化

- ポートベースまたは VLAN ベース QoS のイネーブル化

- ポートの信頼状態の設定

- ポート CoS 値の設定

- ポリサーの作成

- ポリサーの削除

- ACL の作成または変更

- インターフェイスへの ACL の付加

- インターフェイスからの ACL の切り離し

- 出力 DSCP 変換の設定

- 802.1Q トンネル ポートでの CoS/CoS マッピングの設定

- ホスト宛先 MAC アドレス/VLAN ペアへの CoS 値のマッピング

- ホスト宛先 MAC アドレス/VLAN ペアに割り当てられた CoS 値の削除

- ブリッジド トラフィックに対するマイクロフロー ポリシングのイネーブル化およびディセーブル化

- 標準受信キュー テール廃棄スレッシュホールドの設定

- 2q2t ポート標準送信キュー テール廃棄スレッシュホールドの設定

- 標準キュー WRED 廃棄スレッシュホールドの設定

- 標準送信キュー間の帯域幅の割り当て

- 受信キュー容量比の設定

- 送信キュー容量比の設定

- CoS 値と廃棄スレッシュホールドのマッピング

- DSCP 値マッピングの設定

- QoS 情報の表示

- QoS 統計情報の表示

- デフォルトの QoS に戻す場合

- QoS のディセーブル化

- COPS サポートの設定

- RSVP サポートの設定

- QoS 統計データ エクスポートの設定

QoS の設定

この章では、Catalyst 6500 シリーズ スイッチ上で Quality of Service(QoS; サービス品質)を設定する方法について説明します。また、Common Open Policy Service(COPS)および Resource Reservation Protocol(RSVP)をサポートするために必要な設定情報についても説明します。

(注) • この章で使用しているコマンドの完全構文および使用方法の詳細については、『Catalyst 6500 Series Switch Command Reference』を参照してください。

•![]() 自動 QoS の使用方法については、「自動 QoS の使用」を参照してください。

自動 QoS の使用方法については、「自動 QoS の使用」を参照してください。

QoS の機能

(注) このマニュアルおよびその他すべての Catalyst 6500 シリーズ スイッチのマニュアルにおいて、QoS という用語は Catalyst 6500 シリーズの QoS 機能を意味します。

ネットワークは通常、 ベストエフォート型 の配信方式で動作します。したがって、すべてのトラフィックに等しいプライオリティが与えられ、正しいタイミングで配信される可能性も同等です。輻輳が発生した場合に廃棄される可能性についても、すべてのトラフィックで同等です。

Catalyst 6500 シリーズ スイッチの QoS は、ネットワーク トラフィックを選択し、相対的な重要度に従ってプライオリティを与え、輻輳回避技法によってプライオリティベースの処理を実行します。QoS によりネットワーク パフォーマンスが予測可能になり、帯域幅をより効率的に利用できるようになります。

QoS は、ネットワーク トラフィック内のレイヤ 2 およびレイヤ 3 の値を、設定値に設定するか、または受信したレイヤ 2 またはレイヤ 3 の値に基づく値に設定します。IP トラフィックは、スイッチから送出されるときにレイヤ 3 値を維持します。

PFC3 では、QoS は入力トラフィックと出力トラフィックの両方で設定可能です。QoS は、入力トラフィックについてはポートまたは VLAN(仮想 LAN)単位で設定できます。出力トラフィックについては VLAN 単位でのみ設定できます。

他のハードウェアでは、QoS は入力トラフィックについてポートまたは VLAN 単位で設定できます。

•![]() 「イーサネット入力ポートのマーキング、スケジューリング、輻輳回避、および分類」

「イーサネット入力ポートのマーキング、スケジューリング、輻輳回避、および分類」

•![]() 「レイヤ 3 スイッチング エンジンにおける分類、マーキング、およびポリシング」

「レイヤ 3 スイッチング エンジンにおける分類、マーキング、およびポリシング」

•![]() 「レイヤ 2 スイッチング エンジン搭載の Supervisor Engine 1 における分類およびマーキング」

「レイヤ 2 スイッチング エンジン搭載の Supervisor Engine 1 における分類およびマーキング」

•![]() 「イーサネット出力ポートのスケジューリング、輻輳回避、およびマーキング」

「イーサネット出力ポートのスケジューリング、輻輳回避、およびマーキング」

QoS の用語

•![]() フレーム ― レイヤ 2 でトラフィックを伝送します。レイヤ 2 フレームは、レイヤ 3 パケットを伝送します。

フレーム ― レイヤ 2 でトラフィックを伝送します。レイヤ 2 フレームは、レイヤ 3 パケットを伝送します。

•![]() ラベル ― パケットおよびフレームで伝送されるプライオリティ値です。

ラベル ― パケットおよびフレームで伝送されるプライオリティ値です。

–![]() レイヤ 2 の Class of Service(CoS; サービス クラス)値。範囲は 0(ロー プライオリティ)~ 7(ハイ プライオリティ)です。

レイヤ 2 の Class of Service(CoS; サービス クラス)値。範囲は 0(ロー プライオリティ)~ 7(ハイ プライオリティ)です。

レイヤ 2 ISL(スイッチ間リンク)フレーム ヘッダーには、下位 3 ビットで IEEE 802.1p CoS 値を伝送する、1 バイトのユーザ フィールドがあります。

レイヤ 2 802.1Q フレーム ヘッダーには、2 バイトのタグ制御情報フィールドがあり、その上位 3 ビット(ユーザ プライオリティ ビット)で CoS 値が伝送されます。

(注) ISL トランクとして設定されたポート上では、すべてのトラフィックが ISL フレームに収められます。802.1Q トランクとして設定されたポートでは、ネイティブ VLAN のトラフィックを除き、すべてのトラフィックが 802.1Q フレームに収められます。

–![]() レイヤ 3 IP precedence 値 ― IP バージョン 4 の仕様では、1 バイトの Type of Service(ToS; サービス タイプ)フィールドの上位 3 ビットを IP precedence と定めています。IP precedence 値の範囲は、0(ロー プライオリティ)~ 7(ハイ プライオリティ)です。

レイヤ 3 IP precedence 値 ― IP バージョン 4 の仕様では、1 バイトの Type of Service(ToS; サービス タイプ)フィールドの上位 3 ビットを IP precedence と定めています。IP precedence 値の範囲は、0(ロー プライオリティ)~ 7(ハイ プライオリティ)です。

–![]() レイヤ 3 Differentiated Services Code Point(DSCP)値 ― Internet Engineering Task Force(IETF)は、1 バイトの ToS フィールドのうち上位 6 ビットを DSCP と定めています。どの DSCP 値でどのプライオリティを表すかを設定できます。DSCP 値の範囲は 0 ~ 63 です(詳細については DSCP 値マッピングの設定 を参照)。

レイヤ 3 Differentiated Services Code Point(DSCP)値 ― Internet Engineering Task Force(IETF)は、1 バイトの ToS フィールドのうち上位 6 ビットを DSCP と定めています。どの DSCP 値でどのプライオリティを表すかを設定できます。DSCP 値の範囲は 0 ~ 63 です(詳細については DSCP 値マッピングの設定 を参照)。

(注) レイヤ 3 の IP パケットは、IP precedence 値または DSCP 値のどちらでも伝送できます。DSCP 値は IP precedence と同じ値に設定できるので、QoS ではどちらの値でも使用できます。

•![]() マーキング ― RFC 2475 に従い、レイヤ 3 の DSCP 値をパケットに設定する処理です。このマニュアルでは、マーキングの定義を拡大して、レイヤ 2 の CoS 値の設定までを含めています。

マーキング ― RFC 2475 に従い、レイヤ 3 の DSCP 値をパケットに設定する処理です。このマニュアルでは、マーキングの定義を拡大して、レイヤ 2 の CoS 値の設定までを含めています。

•![]() スケジューリング ― キューにトラフィックを割り当てることです。QoS は、CoS 値に基づいてトラフィックを割り当てます。

スケジューリング ― キューにトラフィックを割り当てることです。QoS は、CoS 値に基づいてトラフィックを割り当てます。

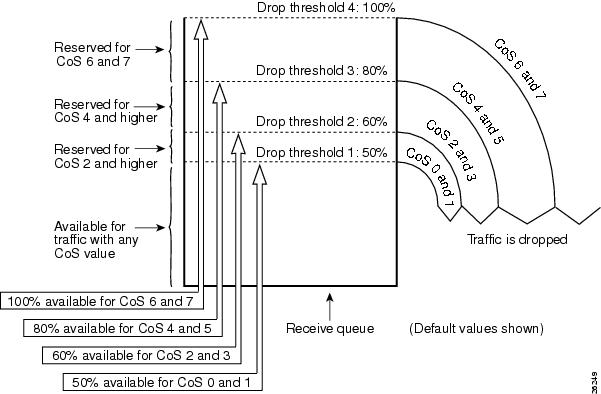

•![]() 輻輳回避 ― プライオリティの高い CoS 値のトラフィック用に入力および出力ポート容量を QoS で確保しておく処理です。QoS では、CoS 値ベースの廃棄スレッシュホールドによって輻輳回避を実現します。廃棄スレッシュホールドは、バッファ利用率であり、この割合に達すると、特定の CoS 値のトラフィックが廃棄され、プライオリティの高い CoS 値のトラフィック用にバッファが残されます。

輻輳回避 ― プライオリティの高い CoS 値のトラフィック用に入力および出力ポート容量を QoS で確保しておく処理です。QoS では、CoS 値ベースの廃棄スレッシュホールドによって輻輳回避を実現します。廃棄スレッシュホールドは、バッファ利用率であり、この割合に達すると、特定の CoS 値のトラフィックが廃棄され、プライオリティの高い CoS 値のトラフィック用にバッファが残されます。

•![]() ポリシング ― トラフィック フローによって消費される帯域幅をスイッチで制限する処理です。ポリシングによって、トラフィックをマーキングするか、または廃棄することができます。

ポリシング ― トラフィック フローによって消費される帯域幅をスイッチで制限する処理です。ポリシングによって、トラフィックをマーキングするか、または廃棄することができます。

•![]() 特に明記しないかぎり、 レイヤ 3 スイッチング エンジン は、次の両方を表します。

特に明記しないかぎり、 レイヤ 3 スイッチング エンジン は、次の両方を表します。

–![]() Layer 3 Switching Engine II(PFC2)を搭載した Supervisor Engine 2

Layer 3 Switching Engine II(PFC2)を搭載した Supervisor Engine 2

–![]() Layer 3 Switching Engine WS-F6K-PFC(PFC)を搭載した Supervisor Engine 1

Layer 3 Switching Engine WS-F6K-PFC(PFC)を搭載した Supervisor Engine 1

•![]() Random Early Detection(RED; ランダム早期検出)は、廃棄スレッシュホールド アルゴリズムです。

Random Early Detection(RED; ランダム早期検出)は、廃棄スレッシュホールド アルゴリズムです。

•![]() Shaped Round Robin(SRR)は、デキューイング アルゴリズムです。

Shaped Round Robin(SRR)は、デキューイング アルゴリズムです。

•![]() Weighted Random Early Detection(WRED; 重み付きランダム早期検出)は、廃棄スレッシュホールド アルゴリズムです。

Weighted Random Early Detection(WRED; 重み付きランダム早期検出)は、廃棄スレッシュホールド アルゴリズムです。

フローチャート

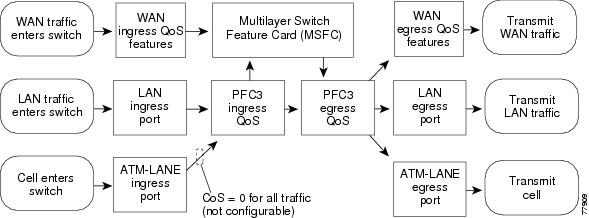

図49-1 に、QoS 機能を使用したトラフィック フローを示します。図49-2 ~ 図49-9 には、QoS 機能を使用したトラフィック フローの詳細を示します。

図49-1 PFC3 で QoS 機能を使用したトラフィック フロー

(注) PFC3 は WAN トラフィックでレイヤ 3 スイッチングを実現します。PFC3 は、Multilayer Switch Feature Card 3(MSFC3; マルチレイヤ スイッチ フィーチャ カード 3)によりソフトウェアで転送された入力 WAN トラフィックに QoS を提供できます。PFC3 は、LAN ポートからスイッチに入った、または MSFC3 によりソフトウェアで転送された出力 WAN トラフィックに QoS を提供できます。

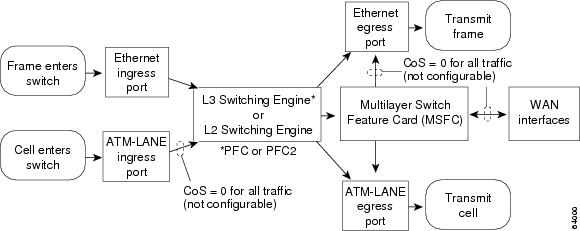

図49-2 PFC および PFC2 で QoS 機能を使用したトラフィック フロー

(注) • PFC または PFC2 は、入力 WAN トラフィックのレイヤ 3 スイッチングを提供できます。

•![]() PFC または PFC2 は、WAN トラフィックには QoS を提供しません。PFC または PFC2 では、PFC QoS は WAN トラフィックの ToS バイトを変更しません。

PFC または PFC2 は、WAN トラフィックには QoS を提供しません。PFC または PFC2 では、PFC QoS は WAN トラフィックの ToS バイトを変更しません。

•![]() レイヤ 3 スイッチングされた入力 LAN トラフィックは MSFC または MSFC2 を通過せず、レイヤ 3 スイッチング エンジンによって割り当てられた CoS 値を維持します。

レイヤ 3 スイッチングされた入力 LAN トラフィックは MSFC または MSFC2 を通過せず、レイヤ 3 スイッチング エンジンによって割り当てられた CoS 値を維持します。

•![]() show port capabilities コマンドを入力すると、ポートのキュー構造が表示されます(詳細については 受信キュー および 送信キュー を参照)。

show port capabilities コマンドを入力すると、ポートのキュー構造が表示されます(詳細については 受信キュー および 送信キュー を参照)。

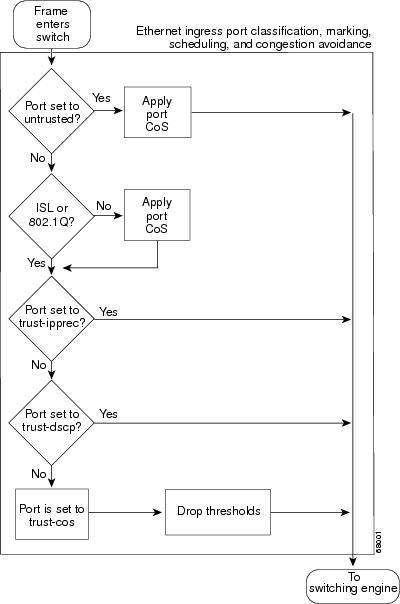

図49-3 イーサネット入力ポートの分類、マーキング、スケジューリング、および輻輳回避

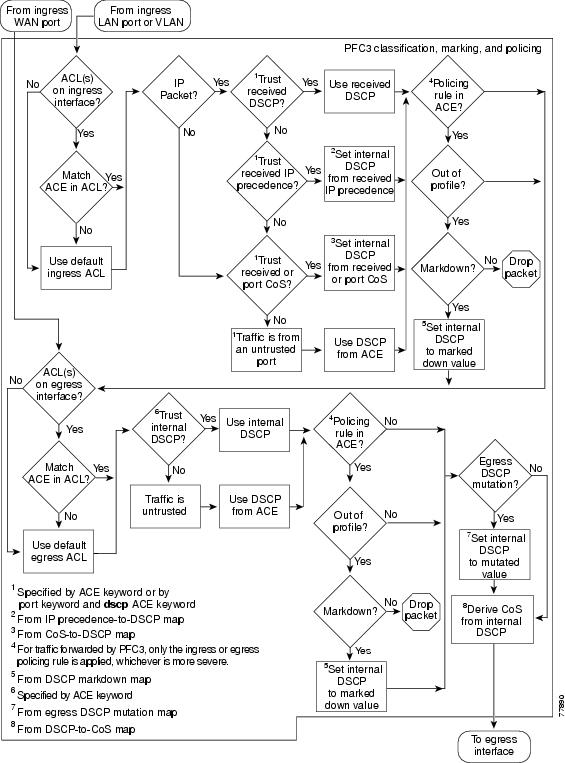

図49-5 PFC および PFC2 の分類、マーキング、およびポリシング

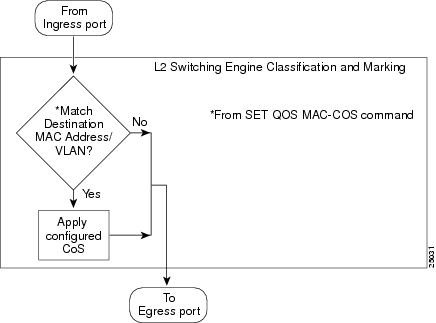

図49-6 レイヤ 2 スイッチング エンジンの分類およびマーキング

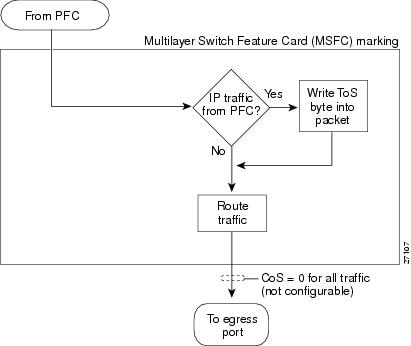

図49-7 MSFC のマーキング(MSFC および MSFC2)

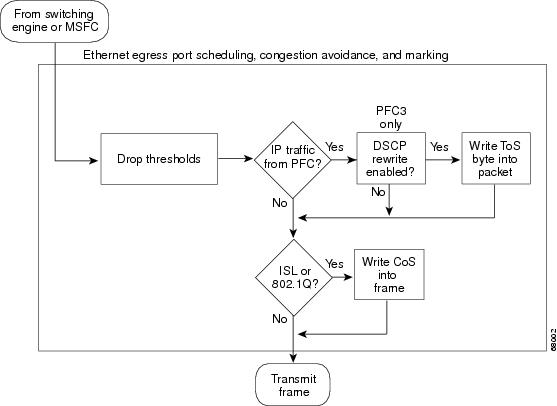

図49-8 イーサネット出力ポートのスケジューリング、輻輳回避、およびマーキング

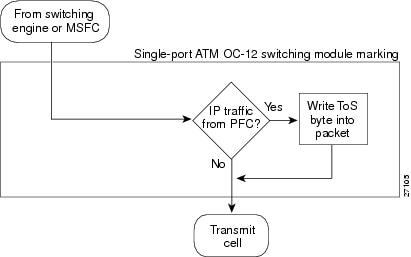

図49-9 単一ポート ATM OC-12 スイッチング モジュールのマーキング

QoS フィーチャ セットの概要

スイッチ上の QoS フィーチャ セットは、スーパバイザ エンジンに搭載されているスイッチング エンジンによって決まります。スイッチング エンジンの設定を表示するには、スーパバイザ エンジンに対して show module コマンドを入力します。出力には、[Sub-Type] として次のいずれかが表示されます。

•![]() PFC3B または PFC3BXL を搭載した Supervisor Engine 32(WS-SUP32-GE-3B)

PFC3B または PFC3BXL を搭載した Supervisor Engine 32(WS-SUP32-GE-3B)

•![]() PFC3A/PFC3B/PFC3BXL を搭載した Supervisor Engine 720(WS-SUP720)

PFC3A/PFC3B/PFC3BXL を搭載した Supervisor Engine 720(WS-SUP720)

•![]() Layer 3 Switching Engine II(WS-F6K-PFC2)を搭載した Supervisor Engine 2(WS-X6K-SUP2-2GE)

Layer 3 Switching Engine II(WS-F6K-PFC2)を搭載した Supervisor Engine 2(WS-X6K-SUP2-2GE)

•![]() 次のいずれかを搭載した Supervisor Engine 1(WS-X6K-SUP1A-2GE または WS-X6K-SUP1-2GE)

次のいずれかを搭載した Supervisor Engine 1(WS-X6K-SUP1A-2GE または WS-X6K-SUP1-2GE)

–![]() Layer 3 Switching Engine(WS-F6K-PFC)

Layer 3 Switching Engine(WS-F6K-PFC)

–![]() Layer 2 Switching Engine II(WS-F6020A)

Layer 2 Switching Engine II(WS-F6020A)

–![]() Layer 2 Switching Engine I(WS-F6020)

Layer 2 Switching Engine I(WS-F6020)

Layer 3 Switching Engine(WS-F6K-PFC)および Layer 3 Switching Engine II(WS-F6K-PFC2)は、同様のフィーチャ セットをサポートしています。2 種類のレイヤ 2 スイッチング エンジンは、同じ QoS フィーチャ セットをサポートしています。

他の 2 つのレイヤ 3 スイッチング エンジンがサポートする機能に加えて、PFC3A は次の機能をサポートしています。

イーサネット入力ポートの機能

使用するスイッチング エンジンの種類に関係なく、QoS はイーサネット入力ポートでレイヤ 2 の CoS 値を使用して、分類、マーキング、スケジューリング、および輻輳回避をサポートしています。イーサネット入力ポートでの分類、マーキング、スケジューリング、および輻輳回避では、レイヤ 3 の IP precedence 値または DSCP 値は使用されません。また、設定も行われません。レイヤ 3 スイッチング エンジンでは、イーサネット入力ポートの信頼状態を設定できます。レイヤ 3 の IP precedence または DSCP 値、レイヤ 2 の CoS 値を設定するときに、スイッチング エンジンによってこの信頼状態が使用されます。詳細については、「イーサネット入力ポートのマーキング、スケジューリング、輻輳回避、および分類」を参照してください。

レイヤ 3 スイッチング エンジンの機能

PFC3A/PFC3B/PFC3BXL、PFC2、または PFC では、QoS は Access Control List(ACL; アクセス制御リスト)を使用して分類、マーキング、およびポリシングをサポートしています。

PFC3A/PFC3B/PFC3BXL は、入力トラフィックおよび出力トラフィックの両方で QoS を提供します。PFC2 および PFC は入力トラフィックでのみ QoS を提供します。

PFC3 では、QoS はマップ ベースの出力 DSCP 変換をサポートしています。これを使用すれば、出力トラフィックがポリシング ルールで処理されたあとにそれをリマークできます。さらに出力トラフィック内の受信した DSCP を保全するオプションをサポートしています。

ACL は一連の Access Control Entry(ACE; アクセス制御エントリ)からなり、ACE でレイヤ 2、3、4 の分類基準、マーキング ルール、およびポリサーを指定します。マーキングでは、レイヤ 3 の IP precedence または DSCP 値とレイヤ 2 の CoS 値を、受信した値または設定済みのレイヤ 2 またはレイヤ 3 の値に設定します。ポリシングでは、帯域幅限度を指定して、不適合トラフィックを廃棄、またはマーキングします。詳細については、「レイヤ 3 スイッチング エンジンにおける分類、マーキング、およびポリシング」を参照してください。

レイヤ 3 スイッチング エンジンは処理中に、非 IP トラフィックを含むすべてのトラフィックに DSCP 値を対応付けます。詳細については、「内部 DSCP 値」を参照してください。

レイヤ 2 スイッチング エンジンの機能

レイヤ 2 スイッチング エンジンでは、QoS はレイヤ 2 の宛先 MAC(メディア アクセス制御)アドレスおよび VLAN を使用してトラフィックを分類し、レイヤ 2 の CoS 値を使用してマーキングします。レイヤ 2 スイッチング エンジンの分類およびマーキングでは、レイヤ 3 の IP precedence または DSCP 値を使用することも設定することもありません。詳細については、「レイヤ 2 スイッチング エンジン搭載の Supervisor Engine 1 における分類およびマーキング」を参照してください。

イーサネット出力ポートの機能

使用するスイッチング エンジンの種類に関係なく、QoS はレイヤ 2 の CoS 値を使用して、イーサネット出力ポートでのスケジューリングおよび輻輳回避をサポートしています。イーサネット出力ポートのマーキングでは、レイヤ 2 の CoS 値を設定します。レイヤ 3 スイッチング エンジンでは、レイヤ 3 の DSCP 値を設定します。詳細については、「イーサネット出力ポートのスケジューリング、輻輳回避、およびマーキング」を参照してください。

単一ポート ATM OC-12 スイッチング モジュールの機能

単一ポート ATM OC-12 スイッチング モジュールからの入力インターフェイスは untrusted(信頼性がない)なので、QoS はそのインターフェイスから受信するすべてのトラフィックで、CoS を 0 に設定します。レイヤ 3 スイッチング エンジンでは、QoS は単一ポート ATM OC-12 スイッチング モジュールに送信される IP トラフィックに、レイヤ 3 の DSCP 値を使用してマーキングできます。

MSFC、MSFC2、または MSFC3

QoS は、MSFC に送信された IP トラフィックにレイヤ 3 の DSCP 値を使用してマーキングします。CoS は、MSFC から出力ポートに送信されるすべてのトラフィックで 0 です。

(注) レイヤ 3 スイッチングされたトラフィックは MSFC を通過せず、レイヤ 3 スイッチング エンジンによって割り当てられた CoS 値を維持します。

イーサネット入力ポートのマーキング、スケジューリング、輻輳回避、および分類

ここでは、イーサネット入力ポートのマーキング、スケジューリング、輻輳回避、および分類について説明します。

•![]() 「概要」

「概要」

•![]() 「イーサネット入力ポートのスケジューリングおよび輻輳回避」

「イーサネット入力ポートのスケジューリングおよび輻輳回避」

•![]() 「受信キュー」

「受信キュー」

•![]() 「入力輻輳回避」

「入力輻輳回避」

概要

イーサネット ポートの信頼状態によって、受信したトラフィックのマーキング、スケジューリング、および分類をどのように行うか、また、輻輳回避を実行するかどうかが決まります。各ポートの信頼状態は、次のキーワードのうちの 1 つで設定できます。

•![]() trust-ipprec (レイヤ 3 スイッチング エンジン専用 ― ギガビット イーサネットを除いて 1q4t ポートではサポートされません)

trust-ipprec (レイヤ 3 スイッチング エンジン専用 ― ギガビット イーサネットを除いて 1q4t ポートではサポートされません)

•![]() trust-dscp (レイヤ 3 スイッチング エンジン専用 ― ギガビット イーサネットを除いて 1q4t ポートではサポートされません)

trust-dscp (レイヤ 3 スイッチング エンジン専用 ― ギガビット イーサネットを除いて 1q4t ポートではサポートされません)

(注) 1q4t ポート上では(ギガビット イーサネットを除く)、trust-cos ポート キーワードを指定するとエラー メッセージが表示され、受信キューの廃棄スレッシュホールドがアクティブになり、(エラー メッセージで示されるように)トラフィックには trust-cos の信頼状態が適用されません。trust-cos 信頼状態を適用するには、入力トラフィックに対応する trust-cos ACL を設定する必要があります。

詳細については、「ポートの信頼状態の設定」を参照してください。

上記のポート設定キーワードに加えて、レイヤ 3 スイッチング エンジンでは、QoS は trust-ipprec 、 trust-dscp 、および trust-cos ACE キーワードを使用します。ACE キーワードとポート キーワードを混同しないでください。

untrusted キーワードを指定して設定されたポートは、「untrusted ポート」と呼ばれます。 trust-ipprec 、 trust-dscp 、または trust-cos キーワードを指定して設定されたポートは、「trusted(信頼性のある)ポート」と呼ばれます。QoS が入力ポートの輻輳回避を実行するのは、 trust-cos キーワードを指定して設定されたポートだけです。

入力ポートのマーキング、スケジューリング、および輻輳回避では、レイヤ 2 の CoS 値が使用されます。入力ポートでのマーキング、スケジューリング、および輻輳回避では、レイヤ 3 の IP precedence 値または DSCP 値は使用されません。また、設定も行われません。

untrusted ポートでのマーキング

QoS は untrusted ポート経由で受信したすべてのフレームに、ポート CoS 値(デフォルトは 0)をマーキングします。QoS は、untrusted ポートに対して入力ポート輻輳回避を実行しません。トラフィックはそのままスイッチング エンジンに送られます。

trusted ポートでのマーキング

ISL フレームが trusted ポートを経由してスイッチに入ると、QoS がユーザ フィールドの下位 3 ビットを CoS 値として受け入れます。802.1Q フレームが trusted ポートからスイッチに入ると、QoS がユーザ プライオリティ ビットを CoS 値として受け入れます。QoS は他のフレーム タイプで受信したすべてのトラフィックに、ポートの CoS 値を使用してマーキングします。

ポート CoS 値は各イーサネット ポートについて設定できます。詳細については、「ポート CoS 値の設定」を参照してください。

イーサネット入力ポートのスケジューリングおよび輻輳回避

QoS は、 untrusted 、 trust-ipprec 、または trust-dscp キーワードを指定して設定されたポートに対して、入力ポート輻輳回避を実行しません。トラフィックはそのままスイッチング エンジンに送られます。

QoS では、CoS 値に基づく受信キュー廃棄スレッシュホールドを使用して、 trust-cos キーワードを指定して設定されたポートからスイッチに入るトラフィックの輻輳を回避します(詳細については ポートの信頼状態の設定 を参照)。

受信キュー

show port capabilities コマンドを入力すると、ポートのキュー構造が表示されます。コマンドにより、次のいずれかが表示されます。

•![]() rx-(1q8t) は、標準キューが 1 つ、設定可能なテール廃棄スレッシュホールドが 8 つという意味です。

rx-(1q8t) は、標準キューが 1 つ、設定可能なテール廃棄スレッシュホールドが 8 つという意味です。

•![]() rx-(1q2t) は、標準キューが 1 つ、設定可能、および設定不可能なテール廃棄スレッシュホールドが 1 つずつという意味です。

rx-(1q2t) は、標準キューが 1 つ、設定可能、および設定不可能なテール廃棄スレッシュホールドが 1 つずつという意味です。

•![]() rx-(1q4t) は、標準キューが 1 つ、設定可能なテール廃棄スレッシュホールドが 4 つという意味です。

rx-(1q4t) は、標準キューが 1 つ、設定可能なテール廃棄スレッシュホールドが 4 つという意味です。

•![]() rx-(1p1q4t) は、完全優先キューが 1 つ、標準キューが 1 つ、設定可能なテール廃棄スレッシュホールドが 4 つという意味です。

rx-(1p1q4t) は、完全優先キューが 1 つ、標準キューが 1 つ、設定可能なテール廃棄スレッシュホールドが 4 つという意味です。

•![]() rx-(1p1q0t) は、完全優先キューが 1 つ、標準キューが 1 つ、設定不可能なスレッシュホールドが 1 つという意味です。

rx-(1p1q0t) は、完全優先キューが 1 つ、標準キューが 1 つ、設定不可能なスレッシュホールドが 1 つという意味です。

•![]() rx-(1p1q8t) は、完全優先キューが 1 つ、標準キューが 1 つ、設定可能な WRED 廃棄スレッシュホールドが 8 つという意味です( 1p1q8t ポート上の標準キューには、設定不可能なテール廃棄スレッシュホールドも 1 つあります)。

rx-(1p1q8t) は、完全優先キューが 1 つ、標準キューが 1 つ、設定可能な WRED 廃棄スレッシュホールドが 8 つという意味です( 1p1q8t ポート上の標準キューには、設定不可能なテール廃棄スレッシュホールドも 1 つあります)。

完全優先キューは、他のキューより優先的に処理されます。QoS は完全優先キュー内のトラフィックを処理してから、標準キューを処理します。QoS が標準キューを処理する場合、パケットの受信後、完全優先キューにトラフィックがあるかどうかを調べます。完全優先キュー内でトラフィックを検出すると、標準キューの処理を中断し、先に完全優先キュー内のすべてのトラフィックを処理してから、標準キューに戻ります。

入力スケジューリング

QoS は CoS 値に基づき、受信キューを利用してトラフィックのスケジューリングを行います。デフォルト設定では、PFC QoS は CoS 5 を持つすべてのトラフィックを(存在する場合)完全優先キューに割り当てます。PFC QoS は他のすべてのトラフィックを標準キューに割り当てます。完全優先キューが存在しない場合、PFC QoS はすべてのトラフィックを標準キューに割り当てます。

入力輻輳回避

trust-cos キーワードを指定して設定されているポートでは、QoS は CoS 値に基づく受信キュー廃棄スレッシュホールドを適用して、受信トラフィックの輻輳を回避します。デフォルトの CoS/スレッシュホールド マッピングについては、「QoS のデフォルト設定」を参照してください。

(注) 一部のポート タイプでは、CoS 値をキューにマッピングするか、またはキューとスレッシュホールドにマッピングして、テール廃棄と WRED 廃棄の両方のスレッシュホールドを使用するように、標準受信キューを設定できます。スイッチは、キューだけにマッピングされた CoS 値を伝送するトラフィックに対して、テール廃棄スレッシュホールドを使用します。WRED 廃棄スレッシュホールドの使用対象となるのは、キューとスレッシュホールドにマッピングされた CoS 値を伝送するトラフィックです。詳細については、「1p1q8t 受信キュー」を参照してください。

図49-10 に、 1q4t ポートの廃棄スレッシュホールドを示します。廃棄スレッシュホールドは他の設定でも同様に機能します。

レイヤ 3 スイッチング エンジンにおけるイーサネット入力ポートの分類

untrusted 、 trust-ipprec 、 trust-dscp 、および trust-cos ポート キーワードを使用すると、レイヤ 3 スイッチング エンジンによってマーキングされるトラフィックを、ポート単位で分類できます。

trust-ipprec および trust-dscp キーワードは、レイヤ 3 スイッチング エンジンでのみサポートされ、ギガビット イーサネットを除く 1q4t ポート上ではサポートされていません。 1q4t ポート上では(ギガビット イーサネットを除く)、 trust-cos ポート キーワードを指定するとエラー メッセージが表示され、受信キューの廃棄スレッシュホールドがアクティブになり、(エラー メッセージで示されるように)トラフィックには trust-cos の信頼状態が適用されません。 trust-cos 信頼状態を適用するには、入力トラフィックに対応する trust-cos ACL を設定する必要があります。

ポート単位の分類に加えて、ポートの設定に関係なく、パケット単位でトラフィックを分類する ACE(IP および Internetwork Packet Exchange [IPX] トラフィックの場合、 名前付き IP ACL および 名前付き IPX ACL の作成または変更 を参照)、またはフレーム単位でトラフィックを分類する ACE(その他のトラフィックの場合、 名前付き MAC ACL の作成または変更 を参照)を作成できます( マーキング ルール を参照)。

ポート単位の分類に基づいてトラフィックをマーキングするには、 dscp ACE キーワードを指定した ACE とトラフィックが一致しなければなりません( マーキング ルール を参照)。デフォルト ACL 内の ACE のデフォルト設定には、 dscp ACE キーワードが指定されています。 表49-1 に、ポート単位の分類とそれによって実行されるマーキング ルールを示します。

QoS は、設定可能なマッピング テーブルを使用して内部 DSCP および出力 DSCP を設定します。DSCP は、それぞれ 3 ビット値である CoS と IP precedence からなる 6 ビット値です(詳細については 内部 DSCP 値 および DSCP 値マッピングの設定 を参照)。

レイヤ 3 スイッチング エンジンにおける分類、マーキング、およびポリシング

(注) レイヤ 3 スイッチング エンジンを使用する Catalyst 6500 シリーズ スイッチが QoS を実行するのは、フレーム タイプが Ethernet_II、Ethernet_802.3、Ethernet_802.2、および Ethernet_SNAP の場合に限られます。

ここではレイヤ 3 スイッチング エンジンにおける分類、マーキング、およびポリシングについて説明します。

•![]() 「ACL」

「ACL」

•![]() 「ポリサー」

「ポリサー」

•![]() 「レイヤ 3 スイッチング エンジンの最終 CoS 値と ToS 値」

「レイヤ 3 スイッチング エンジンの最終 CoS 値と ToS 値」

(注) レイヤ 3 スイッチング エンジンでの分類には、レイヤ 2、3、および 4 の値が使用されます。レイヤ 3 スイッチング エンジンでのマーキングには、レイヤ 2 の CoS 値およびレイヤ 3 の IP precedence 値または DSCP 値が使用されます。

内部 DSCP 値

内部 DSCP の作成元

すべてのトラフィック(非 IP トラフィックを含む)のプライオリティは、処理中、内部 DSCP 値で表されます。QoS は、次のものに基づいて内部 DSCP 値を作成します。

•![]() trust-cos トラフィックの場合、受信したレイヤ 2 CoS 値またはポートのレイヤ 2 CoS 値(untrusted ポートからのトラフィックには、ポートの CoS 値が使用されます。untrusted ポートからのトラフィックが trust-cos ACL と一致する場合は、QoS はポートの CoS 値から内部 DSCP 値を作成します)

trust-cos トラフィックの場合、受信したレイヤ 2 CoS 値またはポートのレイヤ 2 CoS 値(untrusted ポートからのトラフィックには、ポートの CoS 値が使用されます。untrusted ポートからのトラフィックが trust-cos ACL と一致する場合は、QoS はポートの CoS 値から内部 DSCP 値を作成します)

•![]() trust-ipprec トラフィックの場合、受信した IP precedence

trust-ipprec トラフィックの場合、受信した IP precedence

•![]() trust-dscp トラフィックの場合、受信した DSCP 値

trust-dscp トラフィックの場合、受信した DSCP 値

•![]() untrusted トラフィックの場合、ポートの CoS または設定された DSCP 値

untrusted トラフィックの場合、ポートの CoS または設定された DSCP 値

トラフィックの信頼状態は、一致する ACE で特に設定されていないかぎり、入力ポートの信頼状態と同じです。

(注) trust-cos ACL は、untrusted ポートからのトラフィックで受信した CoS を復元できません。untrusted ポートからのトラフィックには、常にポート CoS 値が含まれます。

QoS は、設定可能なマッピング テーブルを使用して 6 ビットの内部 DSCP 値を作成します。DSCP は、それぞれ 3 ビット値である CoS または IP precedence からなる 6 ビット値です(詳細については 受信 CoS 値と内部 DSCP 値のマッピング または 受信 CoS 値と内部 DSCP 値のマッピング を参照)。

出力 DSCP および CoS の作成元

出力 IP トラフィックについては、QoS は内部 DSCP 値(IP precedence の値と同じ値に設定できる)から ToS バイトを作成し、出力ポートに送信します。その ToS バイトが IP パケットに書き込まれます。 trust-dscp および untrusted IP トラフィックの場合、ToS バイトには、受信した ToS バイトの下位 2 ビットが含まれます。

すべての出力トラフィックについて、QoS は、設定可能なマッピング テーブルを使用して、トラフィックと対応付けられた内部 DSCP 値から CoS 値を作成します( 内部 DSCP 値と出力 CoS 値のマッピング を参照)。QoS はイーサネット出力ポートに CoS 値を送信し、それがスケジューリングに使用され、ISL フレームと 802.1Q フレームに書き込まれます。

ACL

QoS は、ACE からなる ACL を使用します。ACE は、分類基準、マーキング ルール、およびポリサーを指定します。QoS は受信したトラフィックと ACL 内の ACE を、一致するまで比較します。トラフィックが ACE に指定された分類基準と一致すると、QoS は ACE の指定に従ってパケットのマーキングとポリシングを行い、それ以上は比較を行いません。

ACL には、IP(レイヤ 3 スイッチング エンジンでの場合)、IPX、および MAC の 3 つのタイプがあります。QoS は各タイプ(IP、IPX、および MAC)のトラフィックを対応する ACL タイプとだけ比較します( 表49-2 を参照)。

|

|

|

|

|---|---|---|

IPX 1 |

||

| MAC 2 |

||

| 1.PFC3 は、IPX トラフィックには QoS を提供しません。 2.Ethertype パラメータを含まない QoS MAC ACL は、Ethertype フィールドのどの値を持つトラフィックとも一致します。したがって、IP および IPX を除く任意のトラフィックに、MAC レベルの QoS を適用できます。 |

QoS は、ユーザが作成した 名前付き ACL(ACE が順番に並べられたリストで構成されている)、およびユーザ側で設定できる デフォルト の ACL(ACE が 1 つだけ指定されている)をサポートしています。

名前付き ACL

新しい ACL 名を指定して ACE を入力すると、名前付き ACL が作成されます。既存の ACL 名を指定して ACE を入力すると、既存の ACL に ACE が追加されます。

名前付き ACL 内の ACE ごとに、分類基準を指定できます。分類基準は、具体的な値にすることも、ワイルドカードを使用することもできます(詳細については ACL の作成または変更 を参照)。

IP ACE レイヤ 3 の分類基準

次のレイヤ 3 パラメータを指定すると、特定のレイヤ 3 値を持つトラフィックと一致する IP ACE を作成できます( 名前付き IP ACL を参照)。

•![]() IP 送信元アドレスおよびマスク。具体的な値として入力するか、 any キーワードを指定するか、または host キーワードおよびホスト アドレスを指定します。

IP 送信元アドレスおよびマスク。具体的な値として入力するか、 any キーワードを指定するか、または host キーワードおよびホスト アドレスを指定します。

•![]() IP 宛先アドレスおよびマスク。具体的な値として入力するか、 any キーワードを指定するか、または host キーワードおよびホスト アドレスを指定します。

IP 宛先アドレスおよびマスク。具体的な値として入力するか、 any キーワードを指定するか、または host キーワードおよびホスト アドレスを指定します。

•![]() DSCP 値(0 ~ 63)、数値(0 ~ 7)で指定した IP precedence、または次のキーワードで指定した IP precedence

DSCP 値(0 ~ 63)、数値(0 ~ 7)で指定した IP precedence、または次のキーワードで指定した IP precedence

–![]() Flash-override (IP precedence 4)

Flash-override (IP precedence 4)

(注) DSCP または IP precedence 値パラメータが指定されていない IP ACE は、すべての DSCP または IP precedence 値と一致します。

IP ACE レイヤ 4 プロトコルの分類基準

レイヤ 4 プロトコル パラメータを指定すると、特定のレイヤ 4 プロトコル トラフィックと一致する IP ACE を作成できます( その他のレイヤ 4 プロトコル用の IP ACL を参照)。プロトコルは、数字(0 ~ 255)または次のキーワードで指定します。 ahp (51)、 eigrp (88)、 esp (50)、 gre (47)、 igrp (9)、 icmp (1)、 igmp (2)、 igrp (9)、 ip (0)、 ipinip (4)、 nos (94)、 ospf (89)、 pcp (108)、 pim (103)、 tcp (6)、 udp (17)です。

(注) レイヤ 4 プロトコル パラメータが指定されていない IP ACE、または ip キーワードが指定されている IP ACE は、すべての IP トラフィックと一致します。

IP ACE レイヤ 4 TCP の分類基準

TCP の送信元ポート、宛先ポート、またはその両方のパラメータを指定することにより、特定の TCP ポートのトラフィックと一致する TCP ACE を作成できます(詳細については TCP トラフィック用の IP ACE を参照)。

TCP ポート パラメータは数字(0 ~ 65535)または次のキーワードで指定します。

|

|

|

|

|

|

|

|

|

|

|

|

|---|---|---|---|---|---|---|---|---|---|---|

(注) レイヤ 4 TCP ポート パラメータが指定されていない TCP ACE は、すべての TCP トラフィックと一致します。

IP ACE レイヤ 4 UDP の分類基準

UDP ポート パラメータを指定することにより、特定の UDP 送信元ポート、宛先ポート、またはその両方のポートのトラフィックと一致する UDP ACE を作成できます。詳細については、「UDP トラフィック用の IP ACE」を参照してください。

UDP ポート パラメータは数字(0 ~ 65535)または次のキーワードで指定します。

|

|

|

|

|

|

|

|

|

|

|

|

|---|---|---|---|---|---|---|---|---|---|---|

(注) レイヤ 4 UDP ポート パラメータが指定されていない UDP ACE は、すべての UDP トラフィックと一致します。

IP ACE レイヤ 4 ICMP の分類基準

Internet Control Management Protocol(ICMP)タイプ、さらに任意で ICMP コードを指定することにより、特定の ICMP メッセージが含まれているトラフィックと一致する ICMP ACE を作成できます。詳細については、「ICMP トラフィック用の IP ACE」を参照してください。

ICMP タイプとコードは数字(0 ~ 255)または次のキーワードで指定します。

|

|

|

|

|

|

|

|---|---|---|---|---|---|

alternate-address 3 |

|||||

general-parameter-problem 1 |

|||||

redirect1 |

|||||

time-exceeded1 |

|||||

unreachable1 |

(注) レイヤ 4 ICMP のタイプ パラメータだけを指定した ICMP ACE は、そのタイプ値に対応するすべてのコード値と一致します。レイヤ 4 ICMP のタイプおよびコード パラメータが指定されていない ICMP ACE は、すべての ICMP トラフィックと一致します。

IP ACE レイヤ 4 IGMP の分類基準

IGMP のタイプ パラメータを指定すると、特定の IGMP メッセージが含まれているトラフィックと一致する IGMP ACE を作成できます(詳細については IGMP トラフィック用の IP ACE を参照)。プロトコルは、数字(0 ~ 255)または次のキーワードで指定します。 host-query (1)、 host-report (2)、 dvmrp (3)、 pim (4)、 trace (5)です。

(注) • IGMP スヌーピングがイネーブルの場合、QoS はマルチキャスト トラフィックをサポートしています。

•![]() IGMP スヌーピングがイネーブルの場合、QoS は IGMP トラフィックをサポートしていません。

IGMP スヌーピングがイネーブルの場合、QoS は IGMP トラフィックをサポートしていません。

•![]() QoS は、バージョン 1 の 4 ビットの Type フィールドを使用した IGMP 分類をサポートしています。

QoS は、バージョン 1 の 4 ビットの Type フィールドを使用した IGMP 分類をサポートしています。

•![]() レイヤ 4 IGMP タイプ パラメータが指定されていない IGMP ACE は、すべての IGMP トラフィックと一致します。

レイヤ 4 IGMP タイプ パラメータが指定されていない IGMP ACE は、すべての IGMP トラフィックと一致します。

IPX ACE の分類基準

(注) PFC3 は、IPX トラフィックには QoS を提供しません。MAC ACL を使用して IPX トラフィックをフィルタリングする方法の詳細については、「MAC ACE レイヤ 2 の分類基準」を参照してください。

次のパラメータを指定すると、特定の IPX トラフィックと一致する IPX ACE を作成できます( 名前付き IPX ACL の作成または変更 を参照)。

•![]() IPX 送信元ネットワーク(-1 はすべてのネットワーク番号と一致)

IPX 送信元ネットワーク(-1 はすべてのネットワーク番号と一致)

•![]() プロトコル。数字(0 ~ 255)またはキーワードで指定します。 any 、 ncp (17)、 netbios (20)、 rip (1)、 sap (4)、 spx (5)です。

プロトコル。数字(0 ~ 255)またはキーワードで指定します。 any 、 ncp (17)、 netbios (20)、 rip (1)、 sap (4)、 spx (5)です。

•![]() IPX ACE は、次のオプション パラメータをサポートしています。

IPX ACE は、次のオプション パラメータをサポートしています。

–![]() IPX 宛先ネットワーク(-1 はすべてのネットワーク番号と一致)

IPX 宛先ネットワーク(-1 はすべてのネットワーク番号と一致)

–![]() IPX 宛先ネットワークを指定した場合、IPX ACE は次のオプション パラメータをサポートしています。IPX 宛先ネットワーク マスク(-1 はすべてのネットワーク番号と一致)、IPX 宛先ノード、および IPX 宛先ノード マスクです。

IPX 宛先ネットワークを指定した場合、IPX ACE は次のオプション パラメータをサポートしています。IPX 宛先ネットワーク マスク(-1 はすべてのネットワーク番号と一致)、IPX 宛先ノード、および IPX 宛先ノード マスクです。

MAC ACE レイヤ 2 の分類基準

次のレイヤ 2 パラメータを指定すると、特定のイーサネット トラフィックと一致する MAC ACE を作成できます( 名前付き MAC ACL の作成または変更 を参照)。

•![]() イーサネット送信元アドレス、宛先アドレス、およびマスク。具体的な値として入力するか、 any キーワードを指定するか、または host キーワードおよびホスト イーサネット アドレスを指定します。

イーサネット送信元アドレス、宛先アドレス、およびマスク。具体的な値として入力するか、 any キーワードを指定するか、または host キーワードおよびホスト イーサネット アドレスを指定します。

•![]() 任意で次のリストに含まれる Ethertype パラメータ

任意で次のリストに含まれる Ethertype パラメータ

–![]() 0x6002(または dec-mop-remote-console )

0x6002(または dec-mop-remote-console )

–![]() 0x6005(または dec-diagnostic-protocol )

0x6005(または dec-diagnostic-protocol )

–![]() 0x0baf(または banyan-vines-echo )

0x0baf(または banyan-vines-echo )

•![]() PFC3A では、任意で次のリストに含まれる Ethertype パラメータ

PFC3A では、任意で次のリストに含まれる Ethertype パラメータ

Ethertype パラメータを含まない QoS MAC ACL は、Ethertype フィールドのどの値を持つトラフィックとも一致します。したがって、IP および IPX を除く任意のトラフィックに、MAC レベルの QoS を適用できます。

デフォルトの ACL

IP、さらにレイヤ 3 スイッチング エンジンでは IPX および MAC トラフィックに 1 つずつ、3 種類のデフォルト ACL があります。各 ACL には、設定可能なマーキング ルールと設定可能なポリサーを指定した ACE が 1 つだけあります。デフォルトの ACL には、すべてのトラフィックと一致する分類基準があります。この分類基準を設定することはできません。QoS は、サポート対象の Ethertype フィールド値を持ちながら、名前付き ACL と一致しないトラフィックをデフォルトの ACL と比較します。一致しない IP トラフィックは、デフォルトの IP ACL と一致します。一致しない IPX トラフィックは、デフォルトの IPX ACL と一致します。一致しないイーサネット トラフィックは、デフォルトの MAC ACL と一致します。

(注) デフォルトの ACL がすべてのトラフィックと一致するので、すべてのトラフィックは ACL 内の 1 つの ACE(名前付き ACL 内の ACE またはデフォルト ACL のいずれか)と一致します。

マーキング ルール

(注) PFC2 は、IPX または MAC トラフィックをマーキングできません。PFC3 は、IPX トラフィックに QoS を提供しません。

マーキング ルールでは、トラフィックが ACE のフィルタリング パラメータと一致したときに、QoS がトラフィックをどのようにマーキングするかを指定します( ACE 名、マーキング ルール、ポリシング、およびフィルタリングの構文 を参照)。QoS は、4 種類のマーキング ルールをサポートしています。このマーキング ルールは、 trust-dscp 、 trust-ipprec 、 trust-cos 、および dscp の 4 つの ACE キーワードで指定されます。各 ACE に、キーワードをどれか 1 つ指定します。

•![]() trust-dscp (IP ACL 専用) ― 受信した DSCP 値に基づいて内部 DSCP および出力 DSCP を設定するように、QoS に指示します(詳細については 内部 DSCP 値 を参照)。

trust-dscp (IP ACL 専用) ― 受信した DSCP 値に基づいて内部 DSCP および出力 DSCP を設定するように、QoS に指示します(詳細については 内部 DSCP 値 を参照)。

•![]() trust-ipprec (IP ACL 専用) ― 受信した IP precedence 値に基づいて内部 DSCP および出力 DSCP を設定するように、QoS に指示します。

trust-ipprec (IP ACL 専用) ― 受信した IP precedence 値に基づいて内部 DSCP および出力 DSCP を設定するように、QoS に指示します。

(注) trust-ipprec ポート キーワードを指定すると、QoS は IP precedence ビットだけを使用します。DSCP 値を指定されたトラフィックが、trust-ipprec ポート キーワードを設定したポートを介してスイッチに入ると、DSCP 値の上位 3 ビットが IP precedence 値として解釈され、残りの DSCP 値は無視されます。

•![]() trust-cos (PFC2 では IPX および MAC を除くすべての ACL、PFC3 では IPX を除くすべての ACL) ― 受信した CoS 値またはポートの CoS 値に基づいて内部 DSCP および出力 DSCP を設定するように、QoS に指示します。 trust-cos キーワードを使用して設定されたポートからのトラフィックでは、QoS は ISL フレームおよび 802.1Q フレームで受信した CoS 値を使用します。それ以外の場合、QoS はポートで設定されている CoS 値を使用します(デフォルト値は 0)。

trust-cos (PFC2 では IPX および MAC を除くすべての ACL、PFC3 では IPX を除くすべての ACL) ― 受信した CoS 値またはポートの CoS 値に基づいて内部 DSCP および出力 DSCP を設定するように、QoS に指示します。 trust-cos キーワードを使用して設定されたポートからのトラフィックでは、QoS は ISL フレームおよび 802.1Q フレームで受信した CoS 値を使用します。それ以外の場合、QoS はポートで設定されている CoS 値を使用します(デフォルト値は 0)。

•![]() dscp (PFC2 では IPX および MAC を除くすべての ACL、PFC3 では IPX を除くすべての ACL) ― ポートの trust キーワードの指定に従ってトラフィックをマーキングするように、QoS に指示します。

dscp (PFC2 では IPX および MAC を除くすべての ACL、PFC3 では IPX を除くすべての ACL) ― ポートの trust キーワードの指定に従ってトラフィックをマーキングするように、QoS に指示します。

–![]() trust-dscp ポート キーワードを使用して設定された入力ポートからの IP トラフィックでは、 dscp ACE キーワードが指定されていることにより、QoS は受信した DSCP 値に基づいて内部 DSCP 値および出力 DSCP 値を設定します。非 IP トラフィックの場合、QoS は受信した CoS 値またはポートの CoS 値に基づいて、DSCP を設定します。

trust-dscp ポート キーワードを使用して設定された入力ポートからの IP トラフィックでは、 dscp ACE キーワードが指定されていることにより、QoS は受信した DSCP 値に基づいて内部 DSCP 値および出力 DSCP 値を設定します。非 IP トラフィックの場合、QoS は受信した CoS 値またはポートの CoS 値に基づいて、DSCP を設定します。

–![]() trust-ipprec ポート キーワードを使用して設定された入力ポートからの IP トラフィックでは、 dscp ACE キーワードが指定されていることにより、QoS は受信した IP precedence 値に基づいて内部 DSCP 値および出力 DSCP 値を設定します。非 IP トラフィックの場合、QoS は受信した CoS 値またはポートの CoS 値に基づいて DSCP 値を設定します。

trust-ipprec ポート キーワードを使用して設定された入力ポートからの IP トラフィックでは、 dscp ACE キーワードが指定されていることにより、QoS は受信した IP precedence 値に基づいて内部 DSCP 値および出力 DSCP 値を設定します。非 IP トラフィックの場合、QoS は受信した CoS 値またはポートの CoS 値に基づいて DSCP 値を設定します。

–![]() trust-cos ポート キーワードを使用して設定された入力ポートからの IP トラフィックでは、 dscp ACE キーワードが指定されていることにより、QoS は受信した CoS 値またはポート CoS 値に基づいて内部 DSCP 値および出力 DSCP 値を設定します。

trust-cos ポート キーワードを使用して設定された入力ポートからの IP トラフィックでは、 dscp ACE キーワードが指定されていることにより、QoS は受信した CoS 値またはポート CoS 値に基づいて内部 DSCP 値および出力 DSCP 値を設定します。

–![]() untrusted ポート キーワードを使用して設定された入力ポートからの IP トラフィックでは、 dscp ACE キーワードが指定されていることにより、QoS は ACE の DSCP 値に基づいて内部 DSCP 値および出力 DSCP 値を設定します。

untrusted ポート キーワードを使用して設定された入力ポートからの IP トラフィックでは、 dscp ACE キーワードが指定されていることにより、QoS は ACE の DSCP 値に基づいて内部 DSCP 値および出力 DSCP 値を設定します。

(注) デフォルト ACL 内の ACE のデフォルト設定には、ポート単位のトラフィック分類をサポートしている dscp ACE キーワードが指定されています。デフォルト値を使用すると、デフォルト ACL 内の ACE が、untrusted ポート キーワードを使用して設定された入力ポートからのトラフィックに、DSCP ゼロを適用します。

QoS は、設定可能なマッピング テーブルを使用して DSCP 値を設定します。DSCP 値は、それぞれ 3 ビット値である CoS と IP precedence からなる 6 ビット値です(詳細については 受信 CoS 値と内部 DSCP 値のマッピング および 受信 CoS 値と内部 DSCP 値のマッピング を参照)。

ポリサー

名前付きポリサーを作成し、帯域幅利用限度を指定できます。ACE にポリサー名を指定することにより、この限度をトラフィックに適用できます(詳細については ポリサーの作成 を参照)。

ポリシングでは、トークン バケット方式が使用されます。パケットが到着したとき、そのパケットのサイズ(バイト単位)がバケット レベルに加算されます。0.25 ミリ秒ごとに、トークン レートに等しい値がバケット レベルから差し引かれます。

帯域幅利用限度は、平均速度および最大バースト サイズで指定します。このような限度を超えるパケットは、「不適合」となります。トラフィックが平均速度で流れ、バースト サイズを超えないかぎりそのトラフィックは適合です。

PFC および PFC2 では、ポリシング レートはレイヤ 3 パケット サイズを使用します。PFC3 では、ポリシング レートはレイヤ 2 フレーム サイズを使用します。

各ポリサーで、不適合パケットを廃棄するのか、それとも新しい DSCP 値を適用するのかを指定します(新しい DSCP 値を適用することを「マークダウン」といいます)。不適合パケットは、元のプライオリティを維持しないので、適合パケットが消費した帯域幅の一部とはみなされません。

QoS はすべてのポリサーで、設定可能なテーブルを使用し、受信した DSCP 値をマークダウンされる DSCP 値にマッピングします(詳細については DSCP マークダウン値のマッピングを参照)。マークダウンが発生すると、QoS はこのテーブルからマークダウンされる DSCP 値を取得します。ユーザが個々のポリサーで、マークダウンされる DSCP 値を指定することはできません。

(注) デフォルトでは、マークダウンが発生しないようにマークダウン テーブルが設定されます。マークダウン DSCP 値は受信 DSCP 値と同じです。マークダウンを可能にするには、ネットワークに合わせてテーブルを適切に設定します。

ポリサーを作成するときには、ポリサーごとに固有の名前を付け、その名前を使用して、ACE にポリサーを組み込みます。同じポリサーを複数の ACE で使用できます。

•![]() マイクロフロー(microflow) ― QoS は、マイクロフロー ポリサーで指定された帯域幅限度を、そのマイクロフロー ポリサーを使用する ACE と一致するフローごとに個別に適用します。最大 63 のマイクロフロー ポリサーを作成できます。

マイクロフロー(microflow) ― QoS は、マイクロフロー ポリサーで指定された帯域幅限度を、そのマイクロフロー ポリサーを使用する ACE と一致するフローごとに個別に適用します。最大 63 のマイクロフロー ポリサーを作成できます。

•![]() 集約(aggregate) ― QoS は、集約ポリサーで指定された帯域幅限度を、その集約ポリサーを使用する ACE と一致するすべてのフローに累積方式で適用します。最大 1023 の集約ポリサーを作成できます。

集約(aggregate) ― QoS は、集約ポリサーで指定された帯域幅限度を、その集約ポリサーを使用する ACE と一致するすべてのフローに累積方式で適用します。最大 1023 の集約ポリサーを作成できます。

•![]() PFC2 および PFC3A では、標準レートおよび超過レートのデュアル レート集約ポリサーを指定できます。

PFC2 および PFC3A では、標準レートおよび超過レートのデュアル レート集約ポリサーを指定できます。

–![]() 標準レート ― このレートを超えるパケットがマークダウンされます。

標準レート ― このレートを超えるパケットがマークダウンされます。

–![]() 超過レート ― このレートを超えるパケットは、マークダウンされるか、廃棄指示フラグの指定に従って廃棄されます。

超過レート ― このレートを超えるパケットは、マークダウンされるか、廃棄指示フラグの指定に従って廃棄されます。

(注) 廃棄指示フラグは、超過レート ポリサーに適用され、標準レート ポリサーには設定できません。標準レート集約ポリサーに対する廃棄指示フラグの効果を実現するには、超過レートを標準レートと同じに設定し、廃棄指示フラグを設定します。または、超過レートを指定せずに標準レートを設定すると、廃棄指示フラグが使用可能状態であれば、自動的に超過レートが標準レートと同じに設定されます。

各 ACE にマイクロフロー ポリサーおよび集約ポリサーの両方を含めると、単独の帯域幅使用率と、他のフローと合算された帯域幅使用率の両方に基づいて、フローのポリシングを行うことができます。

たとえば、グループの個々のフローに適した帯域幅限度を設定して、[group_individual] というマイクロフロー ポリサーを作成し、さらにグループ全体として適切な帯域幅限度を設定して、[group_all] という集約ポリサーを作成できます。グループのトラフィックと一致する ACE に、この両方のポリサーを含めます。この組み合わせは、個々のメンバーには個別に作用し、グループには累積方式で作用します。

ACE にマイクロフロー ポリサーおよび集約ポリサーの両方が含まれている場合、QoS はどちらかのポリサーに基づいて不適合ステータスに対応し、ポリサーの指定に従って新しい DSCP 値を適用するか、またはパケットを廃棄します。両方のポリサーから不適合ステータスが返され、かつどちらかのポリサーでパケットの廃棄が指定されている場合、パケットは廃棄されます。それ以外の場合は、新しい DSCP 値が適用されます。

•![]() IP ACE には、マイクロフロー ポリサーを指定できます。マイクロフロー ポリサーは、IPX または MAC の ACE には指定できません。IPX および MAC の ACE がサポートしているのは集約ポリサーだけです。

IP ACE には、マイクロフロー ポリサーを指定できます。マイクロフロー ポリサーは、IPX または MAC の ACE には指定できません。IPX および MAC の ACE がサポートしているのは集約ポリサーだけです。

•![]() デフォルトの設定では、マイクロフロー ポリサーは、ブリッジド トラフィックには影響しません。ブリッジド トラフィックのマイクロフロー ポリシングをイネーブルにするには、 set qos bridged-microflow-policing コマンドを入力します(詳細については ブリッジド トラフィックに対するマイクロフロー ポリシングのイネーブル化およびディセーブル化 を参照)。

デフォルトの設定では、マイクロフロー ポリサーは、ブリッジド トラフィックには影響しません。ブリッジド トラフィックのマイクロフロー ポリシングをイネーブルにするには、 set qos bridged-microflow-policing コマンドを入力します(詳細については ブリッジド トラフィックに対するマイクロフロー ポリシングのイネーブル化およびディセーブル化 を参照)。

•![]() Layer 3 Switching Engine II では、マイクロフロー ポリシングを実行する場合には、ブリッジド トラフィックのマイクロフロー ポリシングをイネーブルにする必要があります。

Layer 3 Switching Engine II では、マイクロフロー ポリシングを実行する場合には、ブリッジド トラフィックのマイクロフロー ポリシングをイネーブルにする必要があります。

•![]() MSFC では、QoS は Multilayer Switching(MLS; マルチレイヤ スイッチング)候補フレームに対してマイクロフロー ポリサーを適用しません(MSFC2 は候補フレームおよびイネーブル フレームを使用しません)。

MSFC では、QoS は Multilayer Switching(MLS; マルチレイヤ スイッチング)候補フレームに対してマイクロフロー ポリサーを適用しません(MSFC2 は候補フレームおよびイネーブル フレームを使用しません)。

•![]() 結果が矛盾しないように、同じ集約ポリサーを備えている ACE は、すべて同じ ACE キーワードを使用する必要があります。ACE は、 trust-dscp 、 trust-ipprec 、 trust-cos 、および dscp の 4 つの ACE キーワードで指定されます。ACE が dscp キーワードを使用する場合は、ACE に一致するトラフィックはすべて、同じポート キーワードが設定されたポートを通過する必要があります。ポートは、 trust-dscp 、 trust-ipprec 、 trust-cos 、および untrusted の 4 つのポート キーワードで指定されます。ACL を VLAN に付加する場合、VLAN 内のすべてのポートを、同じポート キーワードを使用して設定する必要があります。

結果が矛盾しないように、同じ集約ポリサーを備えている ACE は、すべて同じ ACE キーワードを使用する必要があります。ACE は、 trust-dscp 、 trust-ipprec 、 trust-cos 、および dscp の 4 つの ACE キーワードで指定されます。ACE が dscp キーワードを使用する場合は、ACE に一致するトラフィックはすべて、同じポート キーワードが設定されたポートを通過する必要があります。ポートは、 trust-dscp 、 trust-ipprec 、 trust-cos 、および untrusted の 4 つのポート キーワードで指定されます。ACL を VLAN に付加する場合、VLAN 内のすべてのポートを、同じポート キーワードを使用して設定する必要があります。

PFC2 のポリシング決定

PFC2 では、ポリシング決定は次の 2 レベルからなります。

•![]() 標準ポリシング レベル ― マイクロフロー ポリサーまたは集約標準レート ポリサーで不適合の決定が返される場合に設定

標準ポリシング レベル ― マイクロフロー ポリサーまたは集約標準レート ポリサーで不適合の決定が返される場合に設定

•![]() 超過ポリシング レベル ― 集約超過レート ポリサーで不適合の決定が返される場合に設定

超過ポリシング レベル ― 集約超過レート ポリサーで不適合の決定が返される場合に設定

超過レート集約ポリサーで不適合の決定が返され、かつ廃棄指示フラグが設定されている場合、またはマイクロフロー ポリサーで不適合の決定が返され、かつ廃棄指示フラグが設定されている場合には、パケットは廃棄されます。

超過ポリシング レベルを設定すると、超過 DSCP マッピングを使用して、元の DSCP 値がマークダウンされる値に置き換えられます。標準ポリシング レベルだけを設定すると、標準 DSCP マッピングが使用されます。両方のポリシング レベルが設定されている場合には、超過ポリシング レベルのマッピング ルールが優先されます。超過ポリシング レベルは最悪の不適合違反を表すためです。

PFC3 のポリシング決定

PFC2 のポリシング決定に加えて、PFC3 は出力 QoS をサポートしています。ここでは、PFC3 のポリシング決定について説明します。

•![]() 「ハードウェア転送された LAN トラフィックのポリシング」

「ハードウェア転送された LAN トラフィックのポリシング」

ハードウェア転送された LAN トラフィックのポリシング

ハードウェア転送された LAN トラフィック(PFC3 によって転送されたトラフィック)は、入力と出力の両方のポリシング ルールで処理されます。LAN トラフィックが入力と出力の両方のポリシング ルールで処理される場合、QoS は両ルールを同時に評価し、最も厳しいルールを適用します。ポリシング ルールは同時に評価されるため、入力ポリシング ルールからのマークダウンが出力ポリシングのマークダウンの基礎として使用されることはありません。

ソフトウェア転送された LAN トラフィックのポリシング

ソフトウェア転送された LAN トラフィック(MSFC によりソフトウェアで転送された LAN トラフィック)は、入力と出力の両方のポリシング ルールで処理されます。ソフトウェア転送されたトラフィックが入力と出力の両方のポリシング ルールで処理される場合、QoS はルールを順番に評価します。入力ポリシング ルールからのマークダウンを、出力ポリシングのマークダウンの基礎として使用できます。

ソフトウェア転送された WAN トラフィックのポリシング

PFC3 は、ソフトウェア転送された WAN トラフィックで出力 QoS を提供できます。ソフトウェア転送された WAN トラフィックは出力ポリシング ルールでのみ処理されます。

ACL の付加

各ポートをポートベースの QoS(デフォルト)または VLAN ベースの QoS 対応として設定し( ポートベースまたは VLAN ベース QoS のイネーブル化 を参照)、特定のインターフェイスに ACL を付加できます( インターフェイスへの ACL の付加 を参照)。各ポートおよび VLAN に各タイプ(IP、IPX、イーサネット)を 1 つずつ、合計 3 つまで名前付き ACL を付加できます。

VLAN ベースの QoS 対応として設定されたポートでは、次のように名前付き ACL をポートの VLAN に付加できます。トランクの場合、次のように、トランクで認められる任意の VLAN に名前付き ACL を付加できます。

•![]() VLAN ベースの QoS 対応として設定されたポートでは、そのポート経由で受信したトラフィックが、そのポートの VLAN に付加されているすべての名前付き ACL と比較されます。ポートの VLAN に名前付き ACL を結合しなかった場合、またはトラフィックが名前付き ACL 内の ACE と一致しなかった場合、QoS はポート経由で受信したトラフィックをデフォルトの ACL と比較します。

VLAN ベースの QoS 対応として設定されたポートでは、そのポート経由で受信したトラフィックが、そのポートの VLAN に付加されているすべての名前付き ACL と比較されます。ポートの VLAN に名前付き ACL を結合しなかった場合、またはトラフィックが名前付き ACL 内の ACE と一致しなかった場合、QoS はポート経由で受信したトラフィックをデフォルトの ACL と比較します。

•![]() VLAN ベースの QoS 対応として設定されたトランクでは、そのポート経由で受信したトラフィックが、そのトラフィックの VLAN に付加されているすべての名前付き ACL と比較されます。名前付き ACL が付加されていない VLAN のトラフィックの場合、またはトラフィックが名前付き ACL 内の ACE と一致しなかった場合、QoS はトラフィックをデフォルトの ACL と比較します。

VLAN ベースの QoS 対応として設定されたトランクでは、そのポート経由で受信したトラフィックが、そのトラフィックの VLAN に付加されているすべての名前付き ACL と比較されます。名前付き ACL が付加されていない VLAN のトラフィックの場合、またはトラフィックが名前付き ACL 内の ACE と一致しなかった場合、QoS はトラフィックをデフォルトの ACL と比較します。

ポートベースの QoS 対応として設定されたポートでは、次のように名前付き ACL をポートに付加できます。

•![]() ポートベースの QoS 対応として設定されたポートでは、そのポート経由で受信したトラフィックが、そのポートに付加されているすべての名前付き ACL と比較されます。ポートに名前付き ACL を結合しなかった場合、またはトラフィックが名前付き ACL 内の ACE と一致しなかった場合、QoS はポート経由で受信したトラフィックをデフォルトの ACL と比較します。

ポートベースの QoS 対応として設定されたポートでは、そのポート経由で受信したトラフィックが、そのポートに付加されているすべての名前付き ACL と比較されます。ポートに名前付き ACL を結合しなかった場合、またはトラフィックが名前付き ACL 内の ACE と一致しなかった場合、QoS はポート経由で受信したトラフィックをデフォルトの ACL と比較します。

•![]() ポートベースの QoS 対応として設定されたトランクでは、ポート経由で受信したすべての VLAN のトラフィックが、そのポートに付加されているすべての名前付き ACL と比較されます。ポートに名前付き ACL を結合しなかった場合、またはトラフィックが名前付き ACL 内の ACE と一致しなかった場合、QoS はポート経由で受信したトラフィックをデフォルトの ACL と比較します。

ポートベースの QoS 対応として設定されたトランクでは、ポート経由で受信したすべての VLAN のトラフィックが、そのポートに付加されているすべての名前付き ACL と比較されます。ポートに名前付き ACL を結合しなかった場合、またはトラフィックが名前付き ACL 内の ACE と一致しなかった場合、QoS はポート経由で受信したトラフィックをデフォルトの ACL と比較します。

PFC3 では、入力および出力 QoS を設定できます。入力 QoS を設定するには、 input キーワードにより QoS ACL をポートおよび VLAN に付加します。出力 QoS を設定するには、 output キーワードにより QoS ACL を VLAN に付加します。出力 QoS は、ポート ベースの QoS(デフォルト)または VLAN ベースの QoS 設定を使用しません。

PFC3 の出力 DSCP 変換

PFC3 は、マップ ベースの出力 DSCP 変換をサポートしています。最大 15 個の DSCP/DSCP 変換マップを設定し、そのマップを VLAN に適用できます。QoS は VLAN 内の出力トラフィックで内部 DSCP 値をリマークします。

レイヤ 3 スイッチング エンジンの最終 CoS 値と ToS 値

レイヤ 3 スイッチング エンジンでは、トラフィックと一致する ACE に指定されたマーキング ルールおよびポリサーの指定に従って、QoS が CoS 値および ToS 値をトラフィックに対応付けます( 内部 DSCP 値 を参照)。対応付けられた CoS および ToS は、イーサネット出力ポートで使用されます( イーサネット出力ポートのスケジューリング、輻輳回避、およびマーキング を参照)。

PFC3A では QoS を設定して、マーキングおよびポリシングにより作成した DSCP の代わりに、出力 ToS バイト内で受信した DSCP 値を使用できます。

レイヤ 2 スイッチング エンジン搭載の Supervisor Engine 1 における分類およびマーキング

レイヤ 2 スイッチング エンジンを搭載した Supervisor Engine 1 の場合、QoS は特定の MAC アドレス/VLAN ペア宛てのトラフィックを分類し、設定された CoS 値を使用してマーキングすることができます(詳細については QoS の用語 および ホスト宛先 MAC アドレス/VLAN ペアへの CoS 値のマッピング を参照)。

(注) レイヤ 2 スイッチング エンジンを搭載した Supervisor Engine 1 での分類およびマーキングには、レイヤ 2 の CoS 値が使用されます。レイヤ 2 スイッチング エンジンを搭載した Supervisor Engine 1 の分類およびマーキングでは、レイヤ 3 の IP precedence 値または DSCP 値を使用することも設定することもありません。

イーサネット出力ポートのスケジューリング、輻輳回避、およびマーキング

ここでは、イーサネット出力ポートのスケジューリング、輻輳回避、およびマーキングについて説明します。

•![]() 「概要」

「概要」

•![]() 「送信キュー」

「送信キュー」

•![]() 「マーキング」

「マーキング」

概要

QoS は送信キューを使用して、CoS 値に基づいてトラフィックをスケジューリングし、CoS 値に基づく送信キュー廃棄スレッシュホールドを使用して、イーサネット ポートから送信されるトラフィックの輻輳を回避します。

(注) イーサネット出力ポートのスケジューリングおよび輻輳回避では、レイヤ 2 の CoS 値が使用されます。イーサネット出力ポートのマーキングでは、レイヤ 2 の CoS 値を書き込み、さらに IP トラフィックの場合は、レイヤ 3 の ToS バイトを書き込みます。

送信キュー

show port capabilities コマンドを入力すると、ポートのキュー構造が表示されます。コマンドにより、次のいずれかが表示されます。

•![]() tx-(2q2t) は、標準キューが 2 つあり、それぞれに設定可能なテール廃棄スレッシュホールドが 2 つあるという意味です。

tx-(2q2t) は、標準キューが 2 つあり、それぞれに設定可能なテール廃棄スレッシュホールドが 2 つあるという意味です。

•![]() tx-(1p2q1t) は、完全優先キューが 1 つ、標準キューが 2 つあり、それぞれに設定可能な WRED 廃棄スレッシュホールドが 1 つあるという意味です( 1p2q1t ポート上の各標準キューには、設定不可能なテール廃棄スレッシュホールドも 1 つずつあります)。

tx-(1p2q1t) は、完全優先キューが 1 つ、標準キューが 2 つあり、それぞれに設定可能な WRED 廃棄スレッシュホールドが 1 つあるという意味です( 1p2q1t ポート上の各標準キューには、設定不可能なテール廃棄スレッシュホールドも 1 つずつあります)。

•![]() tx-(1p2q2t) は、完全優先キューが 1 つ、標準キューが 2 つあり、それぞれに設定可能な WRED 廃棄スレッシュホールドが 2 つあるという意味です。

tx-(1p2q2t) は、完全優先キューが 1 つ、標準キューが 2 つあり、それぞれに設定可能な WRED 廃棄スレッシュホールドが 2 つあるという意味です。

•![]() tx-(1p3q1t) は、完全優先キューが 1 つ、標準キューが 3 つあり、それぞれに設定可能な WRED 廃棄スレッシュホールドが 1 つあるという意味です( 1p3q1t ポート上の各標準キューには、設定不可能なテール廃棄スレッシュホールドも 1 つずつあります)。

tx-(1p3q1t) は、完全優先キューが 1 つ、標準キューが 3 つあり、それぞれに設定可能な WRED 廃棄スレッシュホールドが 1 つあるという意味です( 1p3q1t ポート上の各標準キューには、設定不可能なテール廃棄スレッシュホールドも 1 つずつあります)。

•![]() tx-(1p3q8t) は、完全優先キューが 1 つ、標準キューが 3 つあり、それぞれに設定可能な WRED 廃棄スレッシュホールドが 8 つあるという意味です( 1p3q8t ポート上の各標準キューには、設定不可能なテール廃棄スレッシュホールドも 1 つずつあります)。

tx-(1p3q8t) は、完全優先キューが 1 つ、標準キューが 3 つあり、それぞれに設定可能な WRED 廃棄スレッシュホールドが 8 つあるという意味です( 1p3q8t ポート上の各標準キューには、設定不可能なテール廃棄スレッシュホールドも 1 つずつあります)。

•![]() tx-(1p7q8t) は、完全優先キューが 1 つ、標準キューが 7 つあり、それぞれに設定可能な WRED 廃棄スレッシュホールドが 8 つあるという意味です( 1p7q8t ポート上の各標準キューには、設定不可能なテール廃棄スレッシュホールドも 1 つずつあります)。

tx-(1p7q8t) は、完全優先キューが 1 つ、標準キューが 7 つあり、それぞれに設定可能な WRED 廃棄スレッシュホールドが 8 つあるという意味です( 1p7q8t ポート上の各標準キューには、設定不可能なテール廃棄スレッシュホールドも 1 つずつあります)。

完全優先キューを持つポート タイプでは、スイッチは完全優先送信キュー内のトラフィックを処理してから標準キューを処理します。スイッチが標準キューを処理する場合、パケットの送信後、完全優先キューにトラフィックがあるかどうかを調べます。完全優先キュー内でトラフィックを検出すると、標準キューの処理を中断し、先に完全優先キュー内のすべてのトラフィックを処理してから、標準キューに戻ります。

スケジューリングおよび輻輳回避

QoS は CoS 値ベースの送信キュー廃棄スレッシュホールドを実装し、送信トラフィックにおける輻輳を回避します。デフォルトの CoS/スレッシュホールド マッピングについては、「QoS のデフォルト設定」を参照してください。

一部のポート タイプでは、設定不可能な 100% テール廃棄スレッシュホールドと設定可能な WRED 廃棄スレッシュホールドの両方を使用するように、各標準送信キューを設定できます( 1p3q1t 送信キュー および 1p2q1t、1p3q8t、および 1p7q8t 送信キュー を参照)。スイッチは、キューだけにマッピングされた CoS 値を伝送するトラフィックに対して、テール廃棄スレッシュホールドを使用します。WRED 廃棄スレッシュホールドの使用対象となるのは、キューとスレッシュホールドにマッピングされた CoS 値を伝送するトラフィックです。

マーキング

スイッチからトラフィックが送信されると、QoS は IP トラフィックに ToS バイトを書き込み(レイヤ 3 スイッチング エンジンの場合のみ)、スケジューリングと輻輳回避に使用された CoS 値を ISL トラフィックまたは 802.1Q トラフィックに書き込みます(詳細については レイヤ 3 スイッチング エンジンの最終 CoS 値と ToS 値 を参照)。

QoS 統計データのエクスポート

QoS 統計データのエクスポート機能は、ポート単位および集約ポリサー単位で利用状況の情報を生成し、この情報を UDP パケットでトラフィックのモニタ、プランニング、またはアカウンティング アプリケーションに転送します。QoS 統計データのエクスポートは、ポート単位および集約ポリサー単位でイネーブルにできます。ポート単位で生成される統計データは、入出力パケット数とバイトで構成されます。集約ポリシング統計情報は、許可されたパケット数およびポリシング レートを超えるパケット数で構成されます。

QoS 統計データの収集は固定されたインターバルで定期的に発生しますが、データをエクスポートするインターバルは設定可能です。QoS 統計データの収集はデフォルトでイネーブルに設定されており、データ エクスポート機能は、すべてのポートと Catalyst 6500 シリーズ スイッチ上で設定されている集約ポリシングに対して、デフォルトでディセーブルに設定されています。

(注) • ポート単位のカウンタ情報および利用状況の統計情報は、ATM ポートでは使用できません。

•![]() QoS 統計データのエクスポートは、TopN および NetFlow Data Export(NDE;NetFlow データ エクスポート)とは完全に別個のもので、これらの機能と相互作用することはありません。

QoS 統計データのエクスポートは、TopN および NetFlow Data Export(NDE;NetFlow データ エクスポート)とは完全に別個のもので、これらの機能と相互作用することはありません。

QoS 統計データ エクスポートの設定手順については、「QoS 統計データ エクスポートの設定」を参照してください。

QoS のデフォルト設定

表49-3 に、QoS のデフォルト設定を示します。

|

|

|

|---|---|

| (注) QoS がイネーブルで他のすべての QoS パラメータがデフォルト値の場合、QoS はスイッチから送信されたすべてのトラフィックで、レイヤ 3 の DSCP を 0 に、レイヤ 2 の CoS を 0 に設定します。 |

|

CoS 0 = DSCP 0 |

|

IP precedence 0 = DSCP 0 |

|

DSCP 0 ~ 7 = CoS 0 |

|

ポート単位の分類およびマーキングをサポート、untrusted ポートからのトラフィックで DSCP を 0 に設定、ポリシングなし |

|

COPS4 サポート |

|

|

|

|

• • • • |

|

(注) 1p2q2t 送信キューは 1p1q4t/1p2q2t と同様 |

|

1p1q4t / 1p2q2t ポートの受信キューおよび送信キューの CoS 値/廃棄スレッシュホールド マッピングおよびスレッシュホールドの割合 |

• • – • – • – |

• |

|

| • |

|

• – – • – – • – – – |

|

• – – • – – • – – • – – • – – • – – • – |

|

• – • – • |

|

• – – – – – – – |

|

• |

|

|

|

|

trust-cos (レイヤ 2 スイッチング エンジン) |

|

QoS 設定時の注意事項および制限事項

QoS は、Committed Information Rate(CIR; 認定情報速度)および Peak Information Rate(PIR; ピーク情報速度)値に次のハードウェア粒度を持ちます。

|

|

|

|---|---|

各範囲内で、PFC QoS は粒度の値の倍数である rate 値で PFC ハードウェアをプログラミングします。

QoS は、CIR および PIR トークン バケット(バースト)サイズに次のハードウェア粒度を持ちます。

|

|

|

|---|---|

QoS の設定の注意および制限事項

ここでは、Catalyst 6500 シリーズ スイッチ上で QoS を設定する手順について説明します。

•![]() 「ポートベースまたは VLAN ベース QoS のイネーブル化」

「ポートベースまたは VLAN ベース QoS のイネーブル化」

•![]() 「802.1Q トンネル ポートでの CoS/CoS マッピングの設定」

「802.1Q トンネル ポートでの CoS/CoS マッピングの設定」

•![]() 「ホスト宛先 MAC アドレス/VLAN ペアへの CoS 値のマッピング」

「ホスト宛先 MAC アドレス/VLAN ペアへの CoS 値のマッピング」

•![]() 「ホスト宛先 MAC アドレス/VLAN ペアに割り当てられた CoS 値の削除」

「ホスト宛先 MAC アドレス/VLAN ペアに割り当てられた CoS 値の削除」

•![]() 「ブリッジド トラフィックに対するマイクロフロー ポリシングのイネーブル化およびディセーブル化」

「ブリッジド トラフィックに対するマイクロフロー ポリシングのイネーブル化およびディセーブル化」

•![]() 「2q2t ポート標準送信キュー テール廃棄スレッシュホールドの設定」

「2q2t ポート標準送信キュー テール廃棄スレッシュホールドの設定」

(注) 一部の QoS show コマンドでは、config および runtime キーワードを使用します。runtime キーワードは、ハードウェアに現在プログラミングされている QoS 値を表示する場合に使用します。QoS がディセーブルの場合、runtime キーワードを使用すると、その出力には [QoS is disabled] と表示されます。config キーワードを使用すると、入力はしたもののハードウェアにはプログラミングされていない可能性のある値が表示されます(たとえば、COPS が QoS ポリシー ソースとして選択された結果、現在は使用されていないローカル設定の QoS 値、または QoS がディセーブルのときに設定された QoS 値など)。

QoS のイネーブル化

QoS をイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

DSCP の書き換えのイネーブル化

(注) このコマンドをサポートしているのは PFC3 だけです。

DSCP の書き換えでは、マーキングおよびポリシングからの DSCP 値を出力 DSCP 値として使用します。DSCP の書き換えをイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

DSCP の書き換えのディセーブル化

(注) このコマンドをサポートしているのは PFC3 だけです。

DSCP の書き換えでは、受信した DSCP 値を出力 DSCP 値として使用します。DSCP の書き換えをディセーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、DSCP の書き換えをディセーブルにする例を示します。

ポートベースまたは VLAN ベース QoS のイネーブル化

(注) レイヤ 2 スイッチング エンジンを搭載した Supervisor Engine 1 は、このコマンドをサポートしていません。

デフォルトの設定では、QoS はポートに付加された ACL を使用します。VLAN に付加された ACL を使用するように、QoS をポート単位で設定できます。ポート上で VLAN ベースの QoS をイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

詳細については、「ACL の付加」を参照してください。

次に、ポート上で VLAN ベースの QoS をイネーブルにする例を示します。

ポートベースから VLAN ベースの QoS にポートの設定を変更すると、そのポートからすべての ACL が切り離されます。VLAN に付加された ACL が、ポートにただちに適用されます(詳細については インターフェイスへの ACL の付加 を参照)。

ポートの信頼状態の設定

次のコマンドで、ポートの信頼状態を設定します(詳細については イーサネット入力ポートのマーキング、スケジューリング、輻輳回避、および分類 を参照)。デフォルトの設定では、すべてのポートが untrusted です。

ポートの信頼状態を設定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set port qos trust { untrusted | trust-cos | trust-ipprec | trust-dscp } |

||

ポートの信頼状態を設定する際は、次の構文に関する注意事項に留意してください。

•![]() trust-ipprec および trust-dscp キーワードは、レイヤ 3 スイッチング エンジンでのみサポートされています。

trust-ipprec および trust-dscp キーワードは、レイヤ 3 スイッチング エンジンでのみサポートされています。

•![]() 1q4t ポート(ギガビット イーサネットを除く)は、 trust-ipprec および trust-dscp のポート キーワードをサポートしていません。 trust-ipprec または trust-dscp 信頼状態を適用するには、入力トラフィックに一致する trust-ipprec または trust-dscp ACL を設定する必要があります。

1q4t ポート(ギガビット イーサネットを除く)は、 trust-ipprec および trust-dscp のポート キーワードをサポートしていません。 trust-ipprec または trust-dscp 信頼状態を適用するには、入力トラフィックに一致する trust-ipprec または trust-dscp ACL を設定する必要があります。

•![]() 1q4t ポート上では(ギガビット イーサネットを除く)、 trust-cos ポート キーワードを指定するとエラー メッセージが表示され、受信キューの廃棄スレッシュホールドがアクティブになり、(エラー メッセージで示されるように)トラフィックには trust-cos の信頼状態が適用されません。 trust-cos 信頼状態を適用するには、入力トラフィックに一致する trust-cos ACL を設定する必要があります。

1q4t ポート上では(ギガビット イーサネットを除く)、 trust-cos ポート キーワードを指定するとエラー メッセージが表示され、受信キューの廃棄スレッシュホールドがアクティブになり、(エラー メッセージで示されるように)トラフィックには trust-cos の信頼状態が適用されません。 trust-cos 信頼状態を適用するには、入力トラフィックに一致する trust-cos ACL を設定する必要があります。

次に、 trust-cos キーワードを指定してポート 1/1 を設定する例を示します。

(注) CoS 値を伝送するのは、ISL フレームまたは 802.1Q フレームだけです。受信トラフィックが ISL フレームまたは 802.1Q フレームであり、かつそのフレームがネットワーク ポリシーと矛盾しないことがはっきりしている CoS 値を伝送する場合に限って、trust-cos キーワードを使用してポートを設定します。

ポート CoS 値の設定

(注) QoS が set port qos ... cos コマンドに適用した CoS 値を使用するかどうかは、ポートおよびポートから受信したトラフィックの信頼状態によって決まります。ポートおよびポートから受信したトラフィックの信頼状態の設定は、set port qos ... cos コマンドでは行いません。set port qos ... cos コマンドに適用した CoS 値を使用するには、入力トラフィックに一致する trust-CoS ACL を設定するか、またはタグ付けされていないトラフィックを受信するポートに trust CoS を設定する必要があります。

trusted に設定されているポートからのマーキングされてないフレーム、および untrusted に設定されているポートからのすべてのフレームには、次のコマンドで指定した CoS 値が割り当てられます。

ポートに CoS 値を設定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、ポート 1/1 のポート CoS 値を 3 に設定する例を示します。

デフォルトのポート CoS 値に戻すには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、ポート 1/1 の CoS 値をデフォルト値に戻す例を示します。

ポリサーの作成

(注) レイヤ 2 スイッチング エンジンを搭載した Supervisor Engine 1 は、このコマンドをサポートしていません。

ポリサーを作成するには、イネーブル モードで次の作業を行います。

詳細については、「ポリサー」および「PFC2 のポリシング決定」を参照してください。

policer_name パラメータは大文字と小文字の区別があり、最大 31 文字です。使用できる文字は a ~ z、A ~ Z、0 ~ 9、ダッシュ(-)、下線(_)、およびピリオド(.)です。ポリサーは、(数字ではなく)英字から始め、すべてのマイクロフローおよび集約ポリサー中で一意の名前でなければなりません。コマンド キーワードをポリサー名として使用することはできません。

rate および erate パラメータの有効値は、32 Kbps(32 を入力)~ 32 Gbps(32000000 を入力)です。すべてのトラフィックを不適合と分類するには、 rate パラメータを 0 に設定します。erate パラメータは、rate パラメータよりも大きい値に設定してください。PFC1 および PFC2 では、rate 値に対するハードウェアの粒度は次のようになっています。

|

|

|

|

|

|---|---|---|---|

各範囲内で、QoS は粒度の値の倍数である rate 値でハードウェアをプログラミングします。

burst パラメータと eburst パラメータに使用できる値は、1 KB(1 と入力)~ 256 MB(256000 と入力)です。 burst と eburst のパラメータを設定する際には、次の事項に注意してください。

•![]() burst キーワード、 burst_value パラメータ、オプションの eburst キーワード、 eburst_value パラメータによって、トークン バケット サイズが設定されます。

burst キーワード、 burst_value パラメータ、オプションの eburst キーワード、 eburst_value パラメータによって、トークン バケット サイズが設定されます。

•![]() トークン バケット サイズは、0.25 ミリ秒あたりに送信できる適合バイトの最大数を定義します。

トークン バケット サイズは、0.25 ミリ秒あたりに送信できる適合バイトの最大数を定義します。

•![]() 特定のレートを維持するには、最低でもトークン バケット サイズに rate を 4000 で割った値を設定します。トークンは 1/4000 秒(0.25 ミリ秒)ごとにバケットから削除され、特定のレートを維持するにはバケットの長さが少なくともバースト サイズでなければならないためです。

特定のレートを維持するには、最低でもトークン バケット サイズに rate を 4000 で割った値を設定します。トークンは 1/4000 秒(0.25 ミリ秒)ごとにバケットから削除され、特定のレートを維持するにはバケットの長さが少なくともバースト サイズでなければならないためです。

•![]() eburst キーワードと eburst_value パラメータを入力しないと、QoS によって、両方のトークン バケットが burst キーワードと burst_value パラメータで設定されたサイズになります。

eburst キーワードと eburst_value パラメータを入力しないと、QoS によって、両方のトークン バケットが burst キーワードと burst_value パラメータで設定されたサイズになります。

•![]() バースト サイズより大きいパケットは不適合とみなされるので、バースト サイズはポリシングが適用される最大のパケット サイズ以上に設定してください。

バースト サイズより大きいパケットは不適合とみなされるので、バースト サイズはポリシングが適用される最大のパケット サイズ以上に設定してください。

•![]() QoS は、入力された値ではなく、32 K の倍数(32,768)を使用してハードウェアをプログラミングします。

QoS は、入力された値ではなく、32 K の倍数(32,768)を使用してハードウェアをプログラミングします。

drop キーワードを入力して、すべての不適合パケットが廃棄されるようにするか、 policed-dscp キーワードを入力して、すべての標準レートの不適合パケットが標準マークダウン DSCP マップの指定に従ってマークダウンされるようにします(詳細については DSCP マークダウン値のマッピング を参照)。

次に、不適合のトラフィックのマークダウンが行われるレート制限を 1 Mbps、バースト制限を 10 MB に設定して、マイクロフロー ポリサーを作成する例を示します。

次に、PFC2 または PFC3A の場合、64 Kbps のレート制限および 128 KB のバースト制限(これらの値を超過するトラフィックを廃棄)を使用して集約超過レート ポリサーを作成する例を示します。

次に、PFC2 または PFC3A の場合、64 Kbps のレート制限および 100 KB のバースト制限(標準マークダウン DSCP マップの指示に従ってすべての不適合パケットをマークダウン)を使用して、集約超過レート ポリサーを作成する例を示します。

次に、PFC2 または PFC3A の場合、64 Kbps のレート制限および 128 KB のバースト制限(64 Kbps の標準レートおよび 96 KB のバースト サイズを超えるトラフィックが標準のマークダウン DSCP マップの指定に従ってマークダウンされ、128 Kbps および 96 KB のバースト サイズを超えるトラフィックが廃棄される)を使用して集約超過レート ポリサーを作成する例を示します。

ポリサーの削除

(注) 削除できるのは、インターフェイスに付加されていないポリサーだけです(詳細については インターフェイスからの ACL の切り離し を参照)。

1 つまたはすべてのポリサーを削除するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

clear qos policer { microflow | aggregate } { policer_name | all } |

||

show qos policer { config | runtime } { microflow | aggregate | all } |

次に、my_micro というマイクロフロー ポリサーを削除する例を示します。

ACL の作成または変更

(注) レイヤ 2 スイッチング エンジンを搭載した Supervisor Engine 1 は、このコマンドをサポートしていません。

•![]() 「ACL 名」

「ACL 名」

•![]() 「ACE 名、マーキング ルール、ポリシング、およびフィルタリングの構文」

「ACE 名、マーキング ルール、ポリシング、およびフィルタリングの構文」

ACL 名

ACL 名は大文字と小文字の区別があり、最大 31 文字です。使用できる文字は a ~ z、A ~ Z、0 ~ 9、ダッシュ(-)、下線(_)、およびピリオド(.)です。ACL 名は英字から始め、すべてのタイプのすべての QoS ACL 中で一意の名前にしなければなりません。コマンド キーワードを ACL 名として使用することはできません。

ACE 名、マーキング ルール、ポリシング、およびフィルタリングの構文

ACE コマンド構文は、次のとおりです。

ACL_command ACL_type_and_name marking_rule policing_rule filtering

たとえば、IP ACE の場合、コマンド構文は次のようになります。

set qos acl ip acl_name { dscp dscp_value | trust-cos | trust-ipprec | trust-dscp } [ microflow microflow_name ] [ aggregate aggregate_name ] src_ip_spec [ precedence precedence | dscp-field dscp ] [ before editbuffer_index | modify editbuffer_index ]

•![]() set qos acl ip acl_name ― 指定したタイプの名前付き ACL を作成するか、ACL がすでに存在する場合は、その ACL に ACE を追加します。「ACL 名」を参照してください。

set qos acl ip acl_name ― 指定したタイプの名前付き ACL を作成するか、ACL がすでに存在する場合は、その ACL に ACE を追加します。「ACL 名」を参照してください。

•![]() { dscp value_ dscp | trust-cos | trust-ipprec | trust-dscp } ― マーキング ルールを選択します。「マーキング ルール」を参照してください。

{ dscp value_ dscp | trust-cos | trust-ipprec | trust-dscp } ― マーキング ルールを選択します。「マーキング ルール」を参照してください。

•![]() [ microflow microflow_name ] [ aggregate aggregate_name ] ― オプションとして ACE にポリシングを設定します。「ポリサー」を参照してください。

[ microflow microflow_name ] [ aggregate aggregate_name ] ― オプションとして ACE にポリシングを設定します。「ポリサー」を参照してください。

•![]() src_ip_spec [ precedence precedence | dscp-field dscp ] ― 残りのパラメータは、 editbuffer キーワードを除いて、フィルタリングを設定します。

src_ip_spec [ precedence precedence | dscp-field dscp ] ― 残りのパラメータは、 editbuffer キーワードを除いて、フィルタリングを設定します。

名前付き IP ACL

送信元および宛先の IP アドレスとマスク

IP ACE では、 ip_address mask の形式で、送信元および宛先の IP アドレスおよびマスクを指定します(後述の説明では、それぞれ src_ip_spec および dest_ip_spec パラメータで表します)。マスクは必須です。ワイルドカードが必要な場合は、1 ビットを使用します。連続させる必要はありません。

•![]() 4 つの部分からなるドット付き 10 進表記の 32 ビット値

4 つの部分からなるドット付き 10 進表記の 32 ビット値

•![]() 0.0.0.0 255.255.255.255 というワイルドカード アドレスおよびワイルドカード マスクの省略形としてキーワード any

0.0.0.0 255.255.255.255 というワイルドカード アドレスおよびワイルドカード マスクの省略形としてキーワード any

•![]() ip_address 0.0.0.0 というアドレスおよびワイルドカード マスクの省略形として host ip_address

ip_address 0.0.0.0 というアドレスおよびワイルドカード マスクの省略形として host ip_address

ポート operator パラメータ

IP ACE の operator パラメータは次のいずれかです。

QoS ACL に適用される制限事項については、「レイヤ 4 演算設定時の注意事項」を参照してください。

precedence パラメータ オプション

IP ACE の precedence パラメータ キーワード オプションについては、「IP ACE レイヤ 3 の分類基準」を参照してください。

TCP トラフィック用の IP ACE

TCP トラフィック用の IP ACE を作成または変更するには、イネーブル モードで次の作業を行います。

port パラメータ キーワード オプションについては、「IP ACE レイヤ 4 TCP の分類基準」を参照してください。

established キーワードを指定すると、ACK(確認応答)または RST(リセット)ビット セットとトラフィックが比較されます。

次に、TCP トラフィック用の IP ACE を作成する例を示します。

UDP トラフィック用の IP ACE

UDP トラフィック用の IP ACE を作成または変更するには、イネーブル モードで次の作業を行います。

port パラメータ キーワード オプションについては、「IP ACE レイヤ 4 UDP の分類基準」を参照してください。

次に、UDP トラフィック用の IP ACE を作成する例を示します。

ICMP トラフィック用の IP ACE

ICMP トラフィック用の IP ACE を作成または変更するには、イネーブル モードで次の作業を行います。

icmp_code および icmp_type パラメータ キーワード オプションについては、「IP ACE レイヤ 4 ICMP の分類基準」を参照してください。

次に、ICMP echo トラフィック用の IP ACE を作成する例を示します。

IGMP トラフィック用の IP ACE

(注) IGMP スヌーピングがイネーブルの場合、QoS は IGMP トラフィックをサポートしていません。

IGMP トラフィック用の IP ACE を作成または変更するには、イネーブル モードで次の作業を行います。

igmp_type パラメータ キーワード オプションについては、「IP ACE レイヤ 4 IGMP の分類基準」を参照してください。

次に、IGMP Protocol Independent Multicast(PIM)トラフィック用の IP ACE を作成する例を示します。

その他のレイヤ 4 プロトコル用の IP ACL

パラメータを追加して、すべてのレイヤ 4 プロトコルと一致する名前付き IP ACL を作成または変更するには、イネーブル モードで次の作業を行います。

(注) Release 8.3(1) 以降のソフトウェア リリースでは、 output キーワードを適用した ACL が trust-cos および trust-ipprec キーワードをサポートします。

protocol パラメータ キーワード オプションについては、「IP ACE レイヤ 4 プロトコルの分類基準」を参照してください。

次に、IPINIP トラフィック用の IP ACE を作成する例を示します。

すべての IP トラフィック用の IP ACE

すべての IP トラフィックに一致する IP ACE を作成または変更するには、イネーブル モードで次の作業を行います。

デフォルトの IP ACL の変更

デフォルトの IP 入力 ACL の変更

デフォルトの IP 入力 ACL を変更するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set qos acl default-action ip { dscp dscp | trust-cos | trust-ipprec | trust-dscp } [ microflow microflow_name ] [ aggregate aggregate_name ] [ input ] |

||

(注) input キーワードをサポートしているのは PFC3 だけです。

詳細については、「デフォルトの ACL」を参照してください。

デフォルトの IP 出力 ACL の変更

(注) このコマンドをサポートしているのは PFC3 だけです。

デフォルトの IP 出力 ACL を変更するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set qos acl default-action ip { dscp dscp | trust-dscp } [ aggregate aggregate_name ] output |

||

(注) デフォルトの出力 ACL では、trust-dscp キーワードにより、ACL は受信した DSCP 値ではなく、内部 DSCP 値を信頼するようになります( 内部 DSCP 値 を参照)。

詳細については、「デフォルトの ACL」を参照してください。

名前付き IPX ACL の作成または変更

(注) PFC3 は、IPX トラフィックには QoS を提供しません。MAC ACL を使用して IPX トラフィックをフィルタリングする方法の詳細については、「MAC ACE レイヤ 2 の分類基準」を参照してください。

名前付き IPX ACL を作成または変更するには、イネーブル モードで次の作業を行います。

protocol パラメータは、数字(0 ~ 255)または次のキーワードで指定します。 any 、 ncp (17)、 netbios (20)、 rip (1)、 sap (4)、 spx (5)です。

src_net パラメータおよび dest_net パラメータは、IPX ネットワーク番号です。1 ~ FFFFFFFE の範囲(-1 はすべてのネットワーク番号と一致)で最大 8 桁の 16 進数として入力します。先行ゼロは不要です。

IPX 宛先ネットワークを指定した場合、IPX ACE は次のオプション パラメータをサポートしています。

•![]() IPX 宛先ネットワーク マスク。1 ~ FFFFFFFE の範囲(-1 はすべてのネットワーク番号と一致)で最大 8 桁の 16 進数として入力します。ワイルドカードが必要な場合は、1 ビットを使用します。連続させる必要はありません。

IPX 宛先ネットワーク マスク。1 ~ FFFFFFFE の範囲(-1 はすべてのネットワーク番号と一致)で最大 8 桁の 16 進数として入力します。ワイルドカードが必要な場合は、1 ビットを使用します。連続させる必要はありません。

•![]() IPX 宛先ノード。12 桁の 16 進数(48 ビット)として入力します。形式はドットで区切った 4 桁の 16 進数が 3 組です(xxxx.xxxx.xxxx)。

IPX 宛先ノード。12 桁の 16 進数(48 ビット)として入力します。形式はドットで区切った 4 桁の 16 進数が 3 組です(xxxx.xxxx.xxxx)。

•![]() IPX 宛先ノードを指定する場合、IPX ACE は 12 桁の 16 進数(48 ビット)として入力された IPX 宛先ノード マスクをサポートしています。形式はドットで区切った 4 桁の 16 進数が 3 組です(xxxx.xxxx.xxxx)。ワイルドカードが必要な場合は、1 ビットを使用します。連続させる必要はありません。

IPX 宛先ノードを指定する場合、IPX ACE は 12 桁の 16 進数(48 ビット)として入力された IPX 宛先ノード マスクをサポートしています。形式はドットで区切った 4 桁の 16 進数が 3 組です(xxxx.xxxx.xxxx)。ワイルドカードが必要な場合は、1 ビットを使用します。連続させる必要はありません。

名前付き MAC ACL の作成または変更

名前付き MAC ACL を作成または変更するには、イネーブル モードで次の作業を行います。

MAC アドレスおよびマスクとして、 src_mac_spec および dest_mac_spec パラメータを入力します。各パラメータは 12 桁の 16 進数(48 ビット)で、ダッシュで区切られたペアの形式です。ワイルドカードが必要な場合は、1 ビットを使用します。連続させる必要はありません。0-0-0-0-0-0 ff-ff-ff-ff-ff-ff という MAC アドレスおよびマスクには any キーワードを使用します。すべてゼロのマスク( mac_address 0-0-0-0-0-0)を指定する場合は、MAC アドレスとともに host キーワードを使用します。

ethertype パラメータは、 0x で始まる 4 桁の 16 進数(16 ビット)(たとえば 0x0600)、またはキーワードとして入力します( MAC ACE レイヤ 2 の分類基準 を参照)。

(注) Ethertype パラメータを含まない QoS MAC ACL は、Ethertype フィールドのどの値を持つトラフィックとも一致します。したがって、IP および IPX を除く任意のトラフィックに、MAC レベルの QoS を適用できます。

デフォルトの IPX および MAC ACL の作成または変更

(注) PFC3 は、IPX トラフィックには QoS を提供しません。

デフォルトの IPX および MAC ACL を作成または変更するには、イネーブル モードで次の作業を行います。

詳細については、「デフォルトの ACL」を参照してください。

次に、デフォルトの IPX ACL を変更する例を示します。

(注) IPX および MAC の ACL は、マイクロフロー ポリサーをサポートしていません。

名前付き ACL の削除

名前付き ACL を削除にするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、icmp_acl という名前の ACL を削除する例を示します。

デフォルト ACL のデフォルト値に戻す場合

デフォルト ACL のデフォルト値に戻すには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、デフォルト IP ACL のデフォルト値に戻す例を示します。

コミットされていない ACL の廃棄

コミットされていない新しい ACL、または既存の ACL に対するコミットされていない変更を廃棄するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、まだコミットされていない my_acl という名前の ACL を廃棄する例を示します。

(注) デフォルト ACL に対する変更はただちに有効になり、廃棄することはできません。

ACL のコミット

名前付き ACL を作成、変更、削除した場合、変更はメモリの編集バッファ内に一時的に格納されます。ACL をコミットして使用できるようにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、my_acl という名前の ACL をコミットする例を示します。

(注) インターフェイスにすでに付加されている ACL をコミットした場合、新しい値がただちに有効になります。デフォルト ACL に対する変更には、コミットは不要です。

QoS ACL の保存場所については、「VACL および QoS ACL の設定およびフラッシュ メモリへの保存」を参照してください。

インターフェイスへの ACL の付加

(注) レイヤ 2 スイッチング エンジンを搭載した Supervisor Engine 1 は、このコマンドをサポートしていません。

•![]() 入力トラフィックの場合、各タイプ(IP、IPX、MAC レイヤ)の 1 つの ACL を各 VLAN に付加します。

入力トラフィックの場合、各タイプ(IP、IPX、MAC レイヤ)の 1 つの ACL を各 VLAN に付加します。

•![]() 入力トラフィックの場合、各タイプ(IP、IPX、MAC レイヤ)の 1 つの ACL を、ポート ベース QoS で設定した各ポートに付加します。VLAN ベースの QoS で設定されたポートには、ACL を付加できません(詳細については ポートベースまたは VLAN ベース QoS のイネーブル化 を参照)。

入力トラフィックの場合、各タイプ(IP、IPX、MAC レイヤ)の 1 つの ACL を、ポート ベース QoS で設定した各ポートに付加します。VLAN ベースの QoS で設定されたポートには、ACL を付加できません(詳細については ポートベースまたは VLAN ベース QoS のイネーブル化 を参照)。

•![]() PFC3 では、出力トラフィックの場合、IP ACL を各 VLAN に付加します。

PFC3 では、出力トラフィックの場合、IP ACL を各 VLAN に付加します。

あるタイプ(IP、IPX、または MAC レイヤ)の ACL がインターフェイスにすでに付加されているときに、同じタイプの別の ACL を付加すると、以前の ACL が切り離されます。

ポートまたは VLAN に ACL を付加するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set qos acl map acl_name { mod/port [ input ] | vlan [ input | output ]} |

||

show qos acl map { config | runtime } { acl _ name | mod/port | vlan | all } |

(注) input および output キーワードをサポートしているのは PFC3 だけです。

(注) Release 8.3(1) 以降のソフトウェア リリースでは、 output キーワードで VLAN に付加された ACL も trust-cos および trust-ipprec キーワードをサポートします。

次に、test という名前の ACL を VLAN 1 に付加して入力トラフィックをフィルタリングする例を示します。

次に、test2 という名前の ACL を VLAN 1 に付加して出力トラフィックをフィルタリングする例を示します。

(注) デフォルトの ACL は、インターフェイスに付加する必要はありません。

インターフェイスからの ACL の切り離し

(注) レイヤ 2 スイッチング エンジンを搭載した Supervisor Engine 1 は、このコマンドをサポートしていません。

ポートまたは VLAN から ACL を切り離すには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

clear qos acl map acl_name { mod/port [ input ] | vlan [ input | output ] | all } |

||

show qos acl map { config | runtime } { acl _ name | mod/port | vlan | all } |

(注) input および output キーワードをサポートしているのは PFC3 だけです。

次に、ポート 2/1 から my_acl という名前の ACL を切り離す例を示します。

次に、VLAN 4 から my_acl という名前の ACL を切り離す例を示します。

(注) デフォルトの ACL をインターフェイスから切り離すことはできません。

PFC3 出力 DSCP 変換の設定

DSCP 変換マップの設定

PFC3 は、16 個の DSCP 変換マップをサポートしています。QoS は、デフォルト マッピング用に 1 つの変換マップを使用します。設定できる変換マップは 15 個です。この変換マップでは、内部 DSCP と出力 DSCP との関係を定義します。

DSCP 変換マップを設定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set qos dscp-mutation-map map_id internal_dscp_list : mutated_dscp ... |

||

設定済み DSCP 変換マップの消去

設定済みの DSCP 変換マップを消去するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

VLAN への DSCP 変換マップの適用

DSCP 変換マップを VLAN に適用するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、DSCP 変換マップ 1 を VLAN 3 および 20 ~ 30 に適用する例を示します。

次に、VLAN/変換マップのマッピングを確認する例を示します。

VLAN への DSCP 変換マップの消去

DSCP 変換マップを VLAN から消去するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

clear qos dscp-mutation-table-map { map_id | vlan_id | all } |

||

次に、VLAN と DSCP 変換マップ 2 とのアソシエーションを消去する例を示します。

次に、VLAN 3 ~ 33 と DSCP 変換マップとのアソシエーションを消去する例を示します。

次に、すべての VLAN とすべての DSCP 変換マップとのアソシエーションを消去する例を示します。

802.1Q トンネル ポートでの CoS/CoS マッピングの設定

入力 CoS/CoS マッピングは、WS-X6704-10GE、WS-X6724-SFP、WS-X6748-GE-TX スイッチング モジュールの 802.1Q トンネル ポートでサポートされています。802.1Q トンネル ポートとして設定されていないポートでは、CoS/CoS マッピングはディセーブルです。

CoS/CoS マップの定義

CoS/CoS マップを定義するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

ポートでの CoS/CoS マップのイネーブル化

CoS/CoS マップをポートでイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

(注) 802.1Q トンネル ポートのポート信頼が trust-cos でない場合、CoS/CoS マップは自動的にディセーブルになります。

CoS/CoS マップの消去

CoS/CoS マップを消去するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

ホスト宛先 MAC アドレス/VLAN ペアへの CoS 値のマッピング

(注) QoS が次のコマンドをサポートしているのはレイヤ 2 スイッチング エンジンを使用する場合に限定されます。

特定のホスト宛先 MAC アドレス/VLAN 番号値のペアを宛先とするすべてのフレームに CoS 値をマッピングするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、宛先 MAC アドレスおよび VLAN 525 に CoS 2 をマッピングする例を示します。

ホスト宛先 MAC アドレス/VLAN ペアに割り当てられた CoS 値の削除

(注) QoS が次のコマンドをサポートしているのはレイヤ 2 スイッチング エンジンを使用する場合に限定されます。

ホスト宛先 MAC アドレス/VLAN 番号値のペアに割り当てられた CoS を削除するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、宛先 MAC アドレス/VLAN に割り当てられたすべての CoS を削除する例を示します。

ブリッジド トラフィックに対するマイクロフロー ポリシングのイネーブル化およびディセーブル化

(注) レイヤ 2 スイッチング エンジンを搭載した Supervisor Engine 1 は、このコマンドをサポートしていません。

デフォルトでは、マイクロフロー ポリサーはレイヤ 3 スイッチングされるトラフィックだけに影響します。スイッチ上または特定の VLAN 上でブリッジド トラフィックに対してマイクロフロー ポリシングをイネーブルまたはディセーブルにするには、イネーブル モードで次のいずれかの作業を行います。

(注) Layer 3 Switching Engine II では、マイクロフロー ポリシングを実行する場合には、ブリッジド トラフィックのマイクロフロー ポリシングをイネーブルにする必要があります。

詳細については、「ポリサー」を参照してください。

次に、VLAN 1 ~ 20 のトラフィックに対してマイクロフロー ポリシングをイネーブルにする例を示します。

標準受信キュー テール廃棄スレッシュホールドの設定

スイッチ上で標準受信キュー テール廃棄スレッシュホールドを設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

set qos drop-threshold port_type rx queue 1 thr1 thr2 thr3 thr4 |

詳細については、「受信キュー」を参照してください。

QoS は、 1q2t 、 1q4t 、および 1p1q4t ポートに関して個別の設定を維持します。このコマンドは標準キューを設定します。キュー 1 を指定します(完全優先キューのスレッシュホールドは、存在する場合は個別に設定できないので、キュー 1 に指定されたスレッシュホールド 4 を使用します)。

スレッシュホールドはすべて割合(1 ~ 100)として指定します。10 という値は、バッファが 10% 満たされている場合のスレッシュホールドを意味します。

次に、標準受信キュー テール廃棄スレッシュホールドを設定する例を示します。

(注) 1p1q0t 受信キューには、廃棄スレッシュホールドを設定できません。

2q2t ポート標準送信キュー テール廃棄スレッシュホールドの設定

すべての 2q2t ポート上で標準送信キュー テール廃棄スレッシュホールドを設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

キュー番号 1 はロー プライオリティ送信キュー、キュー番号 2 はハイ プライオリティ キューです。どちらのキューでも、ロー プライオリティ スレッシュホールド番号が 1、ハイ プライオリティ スレッシュホールド番号が 2 です。

スレッシュホールドはすべて割合(1 ~ 100)として指定します。10 という値は、バッファが 10% 満たされている場合のスレッシュホールドを意味します。

次に、ロー プライオリティ送信キューのテール廃棄スレッシュホールドを設定する例を示します。

(注) 1p3q1t 送信キューには、テール廃棄スレッシュホールドを設定できません。

標準キュー WRED 廃棄スレッシュホールドの設定

1p1q8t ポートは、標準受信キュー内に WRED 廃棄スレッシュホールドが設定されています。

1p2q2t 、 1p3q1t 、 1p2q1t 、 1p3q8t 、および 1p7q8t ポートは、標準送信キュー内に WRED 廃棄スレッシュホールドが設定されています。

(注) 1p7q8t(送信)、1p3q1t(送信)、1p2q1t(送信)、および 1p1q8t(受信)ポートは、設定不可能なテール廃棄スレッシュホールドも備えています。

各タイプのすべてのポート上で標準キュー WRED 廃棄スレッシュホールドを設定するには、イネーブル モードで次の作業を行います。

1p1q8t ポートを設定する場合、次の事項に注意してください。

•![]() 単一標準受信キューを設定する場合は、次の事項に注意してください。

単一標準受信キューを設定する場合は、次の事項に注意してください。

–![]() 最初に入力した値によって、最下位プライオリティ スレッシュホールドが設定されます。

最初に入力した値によって、最下位プライオリティ スレッシュホールドが設定されます。

–![]() 次に入力した値によって、2 番めに高いプライオリティ スレッシュホールドが設定されます。

次に入力した値によって、2 番めに高いプライオリティ スレッシュホールドが設定されます。

–![]() 8 番めに入力した値によって、最上位のプライオリティ スレッシュホールドが設定されます。

8 番めに入力した値によって、最上位のプライオリティ スレッシュホールドが設定されます。

1p7q8t ポートを設定する場合、次の事項に注意してください。

•![]() 各標準送信キューを設定する場合は、次の事項に注意してください。

各標準送信キューを設定する場合は、次の事項に注意してください。

–![]() 最初に入力した値によって、最下位プライオリティ スレッシュホールドが設定されます。

最初に入力した値によって、最下位プライオリティ スレッシュホールドが設定されます。

–![]() 次に入力した値によって、2 番めに高いプライオリティ スレッシュホールドが設定されます。

次に入力した値によって、2 番めに高いプライオリティ スレッシュホールドが設定されます。

–![]() 8 番めに入力した値によって、最上位のプライオリティ スレッシュホールドが設定されます。

8 番めに入力した値によって、最上位のプライオリティ スレッシュホールドが設定されます。

1p3q8t ポートを設定する場合、次の事項に注意してください。

•![]() キュー 2 はミディアム プライオリティ標準送信キューです。

キュー 2 はミディアム プライオリティ標準送信キューです。

•![]() 各標準送信キューを設定する場合は、次の事項に注意してください。

各標準送信キューを設定する場合は、次の事項に注意してください。

–![]() 最初に入力した値によって、最下位プライオリティ スレッシュホールドが設定されます。

最初に入力した値によって、最下位プライオリティ スレッシュホールドが設定されます。

–![]() 次に入力した値によって、2 番めに高いプライオリティ スレッシュホールドが設定されます。

次に入力した値によって、2 番めに高いプライオリティ スレッシュホールドが設定されます。

–![]() 8 番めに入力した値によって、最上位のプライオリティ スレッシュホールドが設定されます。

8 番めに入力した値によって、最上位のプライオリティ スレッシュホールドが設定されます。

1p2q2t ポートを設定する場合、次の事項に注意してください。

•![]() 各標準送信キューを設定する場合は、次の事項に注意してください。

各標準送信キューを設定する場合は、次の事項に注意してください。

–![]() 最初に入力した値によって、ロー プライオリティ スレッシュホールドが設定されます。

最初に入力した値によって、ロー プライオリティ スレッシュホールドが設定されます。

–![]() 次に入力した値によって、ハイ プライオリティ スレッシュホールドが設定されます。

次に入力した値によって、ハイ プライオリティ スレッシュホールドが設定されます。

1p3q1t ポートを設定する場合、次の事項に注意してください。

•![]() キュー 2 はミディアム プライオリティ標準送信キューです。

キュー 2 はミディアム プライオリティ標準送信キューです。

•![]() 各標準送信キューを設定する場合は、入力した 1 つの値によってスレッシュホールドが設定されます。

各標準送信キューを設定する場合は、入力した 1 つの値によってスレッシュホールドが設定されます。

1p2q1t ポートを設定する場合、次の事項に注意してください。

•![]() 各標準送信キューを設定する場合は、入力した 1 つの値によってスレッシュホールドが設定されます。

各標準送信キューを設定する場合は、入力した 1 つの値によってスレッシュホールドが設定されます。

スレッシュホールドを設定する場合、次の事項に注意してください。

•![]() スレッシュホールドはすべて割合(0 ~ 100)として指定します。10 という値は、バッファが 10% 満たされている場合のスレッシュホールドを意味します。

スレッシュホールドはすべて割合(0 ~ 100)として指定します。10 という値は、バッファが 10% 満たされている場合のスレッシュホールドを意味します。

•![]() 下限 WRED スレッシュホールドと上限 WRED スレッシュホールドの両方を設定できます。下限スレッシュホールドは、上限スレッシュホールドよりも低い割合に設定する必要があります。

下限 WRED スレッシュホールドと上限 WRED スレッシュホールドの両方を設定できます。下限スレッシュホールドは、上限スレッシュホールドよりも低い割合に設定する必要があります。

•![]() 下限 WRED スレッシュホールドは、この値以下のトラフィックは廃棄されないトラフィック レベルです。上限 WRED スレッシュホールドは、この値を超えるトラフィックがすべて廃棄されるトラフィック レベルです。下限と上限の WRED スレッシュホールドの間では、キューにあるトラフィックは、キューがいっぱいになるにつれて廃棄される可能性が高くなります。デフォルトの下限 WRED スレッシュホールドは 0 です(廃棄される可能性がすべてのトラフィックにあります)。

下限 WRED スレッシュホールドは、この値以下のトラフィックは廃棄されないトラフィック レベルです。上限 WRED スレッシュホールドは、この値を超えるトラフィックがすべて廃棄されるトラフィック レベルです。下限と上限の WRED スレッシュホールドの間では、キューにあるトラフィックは、キューがいっぱいになるにつれて廃棄される可能性が高くなります。デフォルトの下限 WRED スレッシュホールドは 0 です(廃棄される可能性がすべてのトラフィックにあります)。

次に、ロー プライオリティ送信キューの WRED 廃棄スレッシュホールドを設定する例を示します。

(注) 完全優先キューのスレッシュホールドは設定できません。

標準送信キュー間の帯域幅の割り当て

スイッチはデキューイング アルゴリズムの 1 つを使用して、一度に 1 つの標準キューからフレームを送信します。デキューイング アルゴリズムは重み値を使用して、ラウンドロビン方法で処理されるように相対的な帯域幅を各キューに割り当てます。

•![]() SRR ― Supervisor Engine 32 1p3q8t ポート上のオプションとしてサポートされています。SRR をイネーブルにしない場合、DWRR が使用されます。SRR では、キューは重み値が割り当てる特定の帯域幅だけを使用できます。

SRR ― Supervisor Engine 32 1p3q8t ポート上のオプションとしてサポートされています。SRR をイネーブルにしない場合、DWRR が使用されます。SRR では、キューは重み値が割り当てる特定の帯域幅だけを使用できます。

•![]() DWRR ― 1p3q1t 、 1p2q1t 、 1p3q8t 、および 1p7q8t ポート上でサポートされています。DWRR は、送信の際にすべてのロー プライオリティ キューを追跡し、次のラウンドを補正します。

DWRR ― 1p3q1t 、 1p2q1t 、 1p3q8t 、および 1p7q8t ポート上でサポートされています。DWRR は、送信の際にすべてのロー プライオリティ キューを追跡し、次のラウンドを補正します。

•![]() WRR ― 他のすべてのポートでサポートされています。WRR では、他のキューが帯域幅を使用していない場合に、キューは割り当てられている以上の帯域幅(最大でポートの総帯域幅まで)を使用できます。

WRR ― 他のすべてのポートでサポートされています。WRR では、他のキューが帯域幅を使用していない場合に、キューは割り当てられている以上の帯域幅(最大でポートの総帯域幅まで)を使用できます。

キューに設定する重みが大きいほど、多くの送信帯域幅がそのキューに割り当てられます。重み値の比率によってキューの総帯域幅が分割されます。たとえば、重み値が 25:25:50 のギガビット イーサネット ポートの 3 つのキューの分配は、次のようになります。

(注) 実際の帯域幅の分配は、ポート ハードウェアが設定された重み値に適用する粒度によって決まります。

標準送信キュー間で帯域幅を割り当てるには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

set qos wrr port_type queue1-weigh t q ueue2-weight [ queue3-weight ] [ srr ] |

port_type パラメータの有効値は、 2q2t 、 1p2q2t 、 1p3q1t 、 1p2q1t 、 1p3q8t 、および 1p7q8t です。

QoS では、ポート タイプごとに個別の設定を維持します。このコマンドによって設定されるのは、標準キューだけです。完全優先キューは設定不要です。有効な重み値の範囲は 1 ~ 255 です。

受信キュー容量比の設定

1p1q0t ポートおよび 1p1q8t ポートの場合、ネットワーク上の標準プライオリティと完全優先トラフィックの配分を推定します(たとえば、標準プライオリティ トラフィックが 85%、完全優先トラフィックが 15% など)。推定した割合を使用して、キューの比率を指定します。1 ~ 99 の範囲で、必ず合計が 100 になるようにしてください。

受信キュー容量比を設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

送信キュー容量比の設定

2q2t 、 1p2q2t 、 1p2q1t 、 1p3q8t 、および 1p7q8t ポートの場合、ネットワーク上の各種プライオリティのトラフィックの配分を推定します(たとえば、ロー プライオリティ トラフィックが 75%、ハイ プライオリティ トラフィックが 15%、完全優先トラフィックが 10% など)。推定した割合を使用して、キューの比率を指定します。1 ~ 99 の範囲で、必ず合計が 100 になるようにしてください。

ポート タイプごとに送信キュー容量比を設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

set qos txq-ratio { 2q2t | 1p2q2t | 1p2q1t | 1p3q8t | 1p7q8t } queue1-val queue2-val [ queue3-val [ queue4-val ]] |

CoS 値と廃棄スレッシュホールドのマッピング

次のコマンドを使用して、CoS 値と送受信キュー廃棄スレッシュホールドを対応付けます。QoS では、ポート タイプごとに個別の設定を維持します。

ここでは、CoS 値と廃棄スレッシュホールド間のマッピングについて説明します。

•![]() 「1q8t、1q2t/1p2q2t、および 1p1q4t/1p2q2t ポートの対応付け」

「1q8t、1q2t/1p2q2t、および 1p1q4t/1p2q2t ポートの対応付け」

1q4t/2q2t ポートの対応付け

1q4t / 2q2t ポート上では、受信キューと送信キューを同じコマンドで設定します。

1q4t / 2q2t ポート上で CoS 値と廃棄スレッシュホールドを対応付けるには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

•![]() 受信キュー 1(標準)スレッシュホールド 1 = 送信キュー 1(標準ロー プライオリティ)スレッシュホールド 1

受信キュー 1(標準)スレッシュホールド 1 = 送信キュー 1(標準ロー プライオリティ)スレッシュホールド 1

•![]() 受信キュー 1(標準)スレッシュホールド 2 = 送信キュー 1(標準ロー プライオリティ)スレッシュホールド 2

受信キュー 1(標準)スレッシュホールド 2 = 送信キュー 1(標準ロー プライオリティ)スレッシュホールド 2

•![]() 受信キュー 1(標準)スレッシュホールド 3 = 送信キュー 2(標準ハイ プライオリティ)スレッシュホールド 1

受信キュー 1(標準)スレッシュホールド 3 = 送信キュー 2(標準ハイ プライオリティ)スレッシュホールド 1

•![]() 受信キュー 1(標準)スレッシュホールド 4 = 送信キュー 2(標準ハイ プライオリティ)スレッシュホールド 2

受信キュー 1(標準)スレッシュホールド 4 = 送信キュー 2(標準ハイ プライオリティ)スレッシュホールド 2

このコマンドでは、送信キューと送信キュー廃棄スレッシュホールド値を使用します。次に、CoS 値 0 および 1 を、標準受信キュー 1/スレッシュホールド 1 および標準送信キュー 1/スレッシュホールド 1 の両方に対応付ける例を示します。

1q8t、1q2t/1p2q2t、および 1p1q4t/1p2q2t ポートの対応付け

1q8t 、 1q2t/1p2q2t 、および 1p1q4t / 1p2q2t ポート上では、受信キューと送信キューを個別に設定します。

1q8t 受信キュー

CoS 値と 1q8t 受信キュー廃棄スレッシュホールドを対応付けるには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

スレッシュホールド 1 は最低プライオリティ スレッシュホールドです。プライオリティはスレッシュホールド番号とともに増加します。

次に、CoS 値 3 をスレッシュホールド 2 に対応付ける例を示します。

1q2t 受信キュー

CoS 値と 1q2t 受信キュー廃棄スレッシュホールドを対応付けるには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

スレッシュホールド 1 はロー プライオリティ スレッシュホールドです。スレッシュホールド 2 はハイ プライオリティ スレッシュホールドであり、設定不可能です。

次に、CoS 値 3 をスレッシュホールド 1 に対応付ける例を示します。

1p1q4t 受信キュー

CoS 値と 1p1q4t 受信キュー廃棄スレッシュホールドを対応付けるには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

キュー 1 は標準キューです。キュー 2 は完全優先キューです。

スレッシュホールドの番号の範囲は 1(ロー プライオリティ)~ 4(ハイ プライオリティ)です。

次に、完全優先受信キュー 2/スレッシュホールド 1 に CoS 値 5 を対応付ける例を示します。

1p2q2t 送信キュー

CoS 値と 1p2q2t 送信キュー廃棄スレッシュホールドを対応付けるには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

キュー 1 は標準ロー プライオリティ、キュー 2 はハイ プライオリティ、キュー 3 は完全優先です。

スレッシュホールド 1 はロー プライオリティ、スレッシュホールド 2 はハイ プライオリティです。

次に、完全優先送信キュー 3/廃棄スレッシュホールド 1 に CoS 値 5 を対応付ける例を示します。

1p1q0t/1p3q1t ポートの対応付け

1p1q0t 受信キュー

CoS 値と 1p1q0t 受信キューを対応付けるには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

キュー 1 は標準キューです。キュー 2 は完全優先キューです。

次に、CoS 値 5 を完全優先受信キュー 2 に対応付ける例を示します。

1p3q1t 送信キュー

1p3q1t 送信キューでは次のように、CoS 値を設定不可能なテール廃棄スレッシュホールドまたは設定可能な WRED 廃棄スレッシュホールドと対応付けることができます。

•![]() CoS 値をテール廃棄スレッシュホールドと対応付けるには、CoS 値をキューにマッピングします。

CoS 値をテール廃棄スレッシュホールドと対応付けるには、CoS 値をキューにマッピングします。

•![]() CoS 値を WRED 廃棄スレッシュホールドと対応付けるには、CoS 値をキューおよびスレッシュホールドにマッピングします。

CoS 値を WRED 廃棄スレッシュホールドと対応付けるには、CoS 値をキューおよびスレッシュホールドにマッピングします。

CoS 値と 1p3q1t 送信キュー廃棄スレッシュホールドを対応付けるには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

キュー 1 は標準ロー プライオリティ、キュー 2 はミディアム プライオリティ、キュー 3 はハイ プライオリティ、キュー 4 は完全優先です。

CoS 値をテール廃棄スレッシュホールドにマッピングするには、スレッシュホールド番号を省略するか 0 を入力します。

次に、CoS 値 0 を送信キュー 1/廃棄スレッシュホールド 1 に対応付ける例を示します。

1p1q8t/1p2q1t、1p3q8t、および 1p7q8t ポートの対応付け

1p1q8t / 1p2q1t および 1p3q8t ポートを設定する場合、次の事項に注意してください。

•![]() CoS 値は、設定不可能なテール廃棄スレッシュホールドまたは設定可能な WRED 廃棄スレッシュホールドと対応付けることができます。

CoS 値は、設定不可能なテール廃棄スレッシュホールドまたは設定可能な WRED 廃棄スレッシュホールドと対応付けることができます。

–![]() CoS 値をテール廃棄スレッシュホールドと対応付けるには、CoS 値をキューにマッピングします。

CoS 値をテール廃棄スレッシュホールドと対応付けるには、CoS 値をキューにマッピングします。

–![]() CoS 値を WRED 廃棄スレッシュホールドと対応付けるには、CoS 値をキューおよびスレッシュホールドにマッピングします。

CoS 値を WRED 廃棄スレッシュホールドと対応付けるには、CoS 値をキューおよびスレッシュホールドにマッピングします。

1p1q8t 受信キュー

CoS 値と 1p1q8t 受信キュー廃棄スレッシュホールドを対応付けるには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

1p1q8t ポート上では、キュー 1 は標準受信キュー、キュー 2 は完全優先受信キューです。

CoS 値をテール廃棄スレッシュホールドにマッピングするには、スレッシュホールド番号を省略するか 0 を入力します。

次に、CoS 値 5 を完全優先受信キュー 2 に対応付ける例を示します。

1p2q1t、1p3q8t、および 1p7q8t 送信キュー

CoS 値と 1p2q1t 、 1p3q8t 、 または 1p7q8t 送信キュー廃棄スレッシュホールドを対応付けるには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set qos map [ 1p2q1t | 1p3q8t | 1p7q8t ] tx q# [ thr# ] cos coslist |

||

1p2q1t ポート上では、キュー 1 はロー プライオリティ標準送信キュー、キュー 2 はハイ プライオリティ標準送信キュー、キュー 3 は完全優先送信キューです。

1p3q8t ポート上では、キュー 1 はロー プライオリティ標準送信キュー、キュー 2 はミディアム プライオリティ標準送信キュー、キュー 3 はハイ プライオリティ標準送信キュー、キュー 4 は完全優先送信キューです。

1p7q8t ポート上では、キュー 1 は最低プライオリティ標準送信キュー、キュー 7 は最高プライオリティ標準送信キュー、キュー 8 は完全優先送信キューです。

CoS 値をテール廃棄スレッシュホールドにマッピングするには、スレッシュホールド番号を省略するか 0 を入力します。

次に、CoS 値 0 を送信キュー 1/廃棄スレッシュホールド 1 に対応付ける例を示します。

デフォルトの CoS マッピングに戻す場合

デフォルトの CoS 値/廃棄スレッシュホールドのマッピングに戻すには、イネーブル モードで次の作業を行います。

DSCP 値マッピングの設定

(注) レイヤ 2 スイッチング エンジンを搭載した Supervisor Engine 1 は、このコマンドをサポートしていません。

受信 CoS 値と内部 DSCP 値のマッピング

受信 CoS 値を内部 DSCP 値( 内部 DSCP 値 を参照)にマッピングするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set qos cos-dscp-map dscp1 dscp2 dscp3 dscp4 dscp5 dscp6 dscp7 dscp8 |

||

show qos maps { config | runtime } [ cos-dscp-map | ipprec-dscp-map | dscp-cos-map | policed-dscp-map ] |

受信 CoS 値 0 ~ 7 のマッピング先として 8 つの DSCP 値を入力します。次に、受信 CoS 値を内部 DSCP 値にマッピングする例を示します。

デフォルトの CoS 値/DSCP 値マッピングに戻すには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

show qos maps { config | runtime } [ cos-dscp-map | ipprec-dscp-map | dscp-cos-map | policed-dscp-map ] |

次に、デフォルトの CoS 値/DSCP 値マッピングに戻す例を示します。

受信 CoS 値と内部 DSCP 値のマッピング

受信 IP precedence 値を内部 DSCP 値( 内部 DSCP 値 を参照)にマッピングするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set qos ipprec-dscp-map dscp1 dscp2 dscp3 dscp4 dscp5 dscp6 dscp7 dscp8 |

||

show qos maps { config | runtime } [ cos-dscp-map | ipprec-dscp-map | dscp-cos-map | policed-dscp-map ] |

受信 IP precedence 値 0 ~ 7 のマッピング先として 8 つの内部 DSCP 値を入力します。次に、受信 IP precedence 値を内部 DSCP 値にマッピングする例を示します。

デフォルトの IP precedence 値/DSCP 値マッピングに戻すには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

show qos maps { config | runtime } [ cos-dscp-map | ipprec-dscp-map | dscp-cos-map | policed-dscp-map ] |

内部 DSCP 値と出力 CoS 値のマッピング

内部 DSCP 値を、出力ポートのスケジューリングおよび輻輳回避に使用する出力 CoS 値にマッピングするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

show qos maps { config | runtime } [ cos-dscp-map | ipprec-dscp-map | dscp-cos-map | policed-dscp-map ] |

詳細については、「内部 DSCP 値」および「イーサネット出力ポートのスケジューリング、輻輳回避、およびマーキング」を参照してください。

内部 DSCP 値/出力 CoS 値のペアを、64 個まで入力します。次に、内部 DSCP 値を出力 CoS 値にマッピングする例を示します。

デフォルトの CoS 値/DSCP 値マッピングに戻すには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

show qos maps { config | runtime } [ cos-dscp-map | ipprec-dscp-map | dscp-cos-map | policed-dscp-map ] |

次に、デフォルトの CoS 値/DSCP 値マッピングに戻す例を示します。

DSCP マークダウン値のマッピング

ポリサーで使用する DSCP マークダウン値をマッピングするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set qos policed-dscp-map [ normal | excess ] |

||

show qos maps { config | runtime } [ cos-dscp-map | ipprec-dscp-map | dscp-cos-map | policed-dscp-map ] |

詳細については、「ポリサー」を参照してください。

最大 64 個の DSCP 値リスト/DSCP 値のペアを入力します。

次に、DSCP マークダウン値をマッピングする例を示します。

次に、超過レートを超えるパケットの DSCP マークダウン値をマッピングする例を示します。

(注) マークダウン ペナルティと矛盾しない、CoS 値にマッピングするマークダウン DSCP 値を設定してください( 内部 DSCP 値と出力 CoS 値のマッピング を参照)。

デフォルトの DSCP マークダウン値マッピングに戻すには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

show qos maps { config | runtime } [ cos-dscp-map | ipprec-dscp-map | dscp-cos-map | policed-dscp-map ] |

次に、デフォルトの DSCP マークダウン マッピングに戻す例を示します。

(注) normal-rate または excess-rate キーワードを指定しなかった場合、clear qos policed-dscp-map コマンドは標準の policed-dscp マップだけを消去します。

QoS 情報の表示

|

|

|

|---|---|

次に、ポート 2/1 について、QoS 実行情報を表示する例を示します。

QoS 統計情報の表示

|