- はじめに

- 製品の概要

- CLI

- スイッチの IP アドレスおよび デフォルト ゲートウェイの設定

- イーサネット、ファスト イーサネット、 ギガビット イーサネット、および 10 ギ ガビット イーサネット スイッチングの 設定

- イーサネット VLAN トランクの設定

- EtherChannel の設定

- IEEE 802.1Q トンネリングおよびレイ ヤ 2 プロトコル トンネリングの設定

- スパニングツリーの設定

- スパニングツリ ー PortFast、 UplinkFast、BackboneFast、および ループ ガードの設定

- VTP の設定

- VLAN の設定

- VLAN 間ルーティングの設定

- CEF for PFC2 および CEF for PFC3A の設定

- MLS の設定

- アクセス制御の設定

- NDE の設定

- GVRP の設定

- VMPS によるダイナミック ポート VLAN メンバーシップの設定

- ステータスおよび接続の確認

- GOLD の設定

- スイッチの管理

- 冗長機能の設定

- NSF/SSO MSFC 冗長機能の設定

- スイッチの起動設定の変更

- フラッシュ ファイル システムの使用

- システム ソフトウェア イメージの操作

- コンフィギュレーション ファイルの 操作

- システム メッセージ ロギングの設定

- DNS の設定

- CDP の設定

- UDLD の設定

- DHCP スヌーピングおよび IP ソース ガードの設定

- NTP の設定

- ブロードキャスト抑制の設定

- レイヤ 3 プロトコル フィルタリングの 設定

- IP 許可リストの設定

- ポート セキュリティの設定

- AAA によるスイッチ アクセスの設定

- 802.1X 認証の設定

- MAC 認証バイパスの設定

- Web ベース プロキシ認証の設定

- NAC の設定

- ユニキャスト フラッディング ブロック の設定

- SNMP の設定

- RMON の設定

- SPAN および RSPAN の設定

- スイッチ TopN レポートの使用方法

- マルチキャスト サービスの設定

- QoS の設定

- 自動 QoS の使用

- ASLB の設定

- スイッチ ファブリック モジュールの 設定

- VoIP ネットワークの設定

- 略語

- 索引

Catalyst 6500 シリーズ スイッチ ソフトウェア コンフィギュレーション ガイド Software Release 8.5

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月28日

章のタイトル: Web ベース プロキシ認証の設定

Web ベース プロキシ認証の設定

この章では、Catalyst 6500 シリーズ スイッチ上で Web ベース プロキシ認証を設定する手順について説明します。

(注) この章で使用しているコマンドの完全な構文および使用方法の詳細については、『Catalyst 6500 Series Switch Command Reference』を参照してください。

(注) IEEE 802.1X 認証の設定については、「802.1X 認証の設定」を参照してください。

(注) MAC(メディア アクセス制御)アドレス認証バイパスの設定については、「MAC 認証バイパスの設定」を参照してください。

(注) イーサネット、ファスト イーサネット、またはギガビット イーサネット ポートへのアクセスを試みたステーションの MAC アドレスが、そのポートに指定されている MAC アドレスと異なる場合に、ポート セキュリティ機能を使用してポートへのアクセスをブロックする手順については、「ポート セキュリティの設定」を参照してください。また、ホスト MAC アドレスに基づく指定ホストに送信、または指定ホストから受信したトラフィックをフィルタリングする場合に、ポート セキュリティ機能を使用する手順についても説明します。

(注) Authentication, Authorization, Accounting(AAA; 認証、許可、アカウンティング)を設定して、Catalyst 6500 シリーズ スイッチの CLI(コマンドライン インターフェイス)へのアクセスをモニタおよび制御する方法については、「AAA によるスイッチ アクセスの設定」を参照してください。

Web ベース プロキシ認証の機能概要

Catalyst 6500 シリーズ スイッチは、ネットワーク クライアントが IEEE 802.1X ホストをサポートしない場合、Web ベース プロキシ認証を行います。Web ベース プロキシ認証では、フロントエンド システムの標準 Web ベース インターフェイス(HTTP/HTTPS)を介して、クライアント ID および証明書入力の認証を行います。

802.1X ポートベース認証では、LAN およびスイッチのサービスにアクセスし、スイッチからの要求に応答するために、 要求元 が必要です。

(注) 802.1X では、クライアントまたはホストに対して要求元という用語を使用します。Catalyst 6500 シリーズ CLI の構文ではホストが使用されるので、このマニュアルでは、要求元ではなくホストを使用します。

Web ベース プロキシ認証では、すべての 802.1X 認証をサポートし、ホスト非対応クライアントのサポートを提供します。

802.1X 認証については、「802.1X 認証の設定」の章を参照してください。

ここでは、Web ベース プロキシ認証機能について説明します。

デバイスの役割

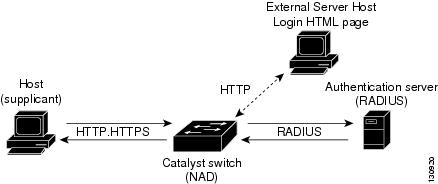

Web ベース プロキシ認証は、標準の Web ベース インターフェイスを介して認証を行います(図41-1 を参照)。

ホスト(要求元) ― Web ベース プロキシ認証をイネーブルにすると、ホストは LAN およびスイッチ サービスへのアクセスを要求し、スイッチからの要求に応答できるようになります。

スイッチ ― ホストが Web ベース プロキシ認証がイネーブルなスイッチ ポートに接続している場合、 Network Access Device(NAD)または Catalyst 6500 シリーズ スイッチは、すべての HTML ページをホスティングします。ログイン Web ページは、ローカル ファイル システムまたは外部 Web サーバでホスティングされます。ホストが IP アドレスを受信すると、Web ブラウザが開かれます。HTTP パケットが代行受信されると、Catalyst 6500 シリーズ スイッチはホストとの TCP 接続を確立し、ログイン Web ページを送信するか(ログイン Web ページがスイッチ上でローカルに保管されている場合)、または URL が外部ログイン Web ページの URL のロケーションにクライアントをリダイレクトします。外部 Web サーバから直接ログイン ページをダウンロードできます。

証明書(ユーザ名、パスワード、およびその他のオプションを含む)は、ホストで入力されます。次に、ホストはそのページを提出します。Catalyst 6500 シリーズ スイッチは、この HTTP POST 要求を代行受信して、接続を確立し、POST 要求を取り込みます。Catalyst 6500 シリーズ スイッチは POST 要求を取り込むと、Web ページを処理して証明書を抽出します。

認証サーバ ― サーバはホストの ID を確認し、このホストが LAN およびスイッチ サービスへのアクセスを許可されているかどうかをスイッチに通知します。スイッチはプロキシとして機能するので、認証サービスはホストにトランスペアレントです。Extensible Authentication Protocol(EAP)拡張機能搭載の Remote Authentication Dial-In User Service(RADIUS)セキュリティ システムが唯一のサポート対象認証サーバです。Cisco Secure Access Control Server バージョン 3.0 で利用できます。RADIUS は、RADIUS サーバと 1 つまたは複数の RADIUS クライアント間で安全な認証情報が交換されるクライアント/サーバ モデルで動作します。

認証の開始とメッセージ交換

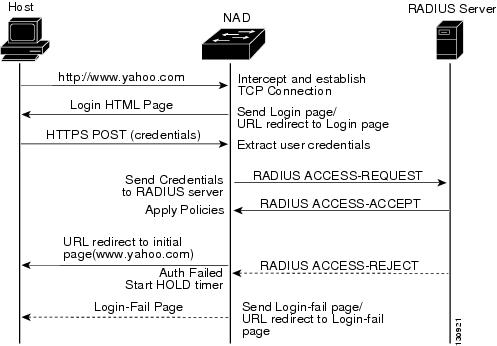

ホストは、Web 認証を実行する必要があるスイッチ ポートと接続されます。ホストが IP アドレスを受信すると、Web ブラウザが開かれます。HTTP パケットが代行受信されると、NAD はホストとの TCP 接続を確立し、ログイン Web ページを送信するか(ログイン Web ページがスイッチ上でローカルに保管されている場合)、または URL が外部ログイン Web ページの URL のロケーションにクライアントをリダイレクトして、クライアントが外部 Web サーバから直接ログイン ページをダウンロードできるようにします。

証明書(ユーザ名、パスワード、およびその他のオプションを含む)は、ホストから入力および提出できます。NAD はこの情報を代行受信して、接続を確立し、要求を取り込みます。次に、NAD は Web ページ情報を処理して、外部 Authentication, Authorization, Accounting(AAA; 認証、許可、アカウンティング)サーバ(RADIUS)により認証される証明書を抽出します。次のように、NAD は認証結果に基づいて、クライアントに認証成功または認証失敗のページを送信します。

•![]() 認証が成功した場合、NAD はこのホストの RADIUS から受信した新しいポリシー グループにより Policy-based ACL(PBACL)を更新します。URL は、クライアントが最初にアクセスしようとした URL にクライアントをリダイレクトします。

認証が成功した場合、NAD はこのホストの RADIUS から受信した新しいポリシー グループにより Policy-based ACL(PBACL)を更新します。URL は、クライアントが最初にアクセスしようとした URL にクライアントをリダイレクトします。

•![]() 認証が失敗した場合、NAD はホストにログイン失敗 Web ページを送信します。ここでは、ログイン失敗フィールドおよび入力フィールドが示されます。外部のログイン失敗ページが指定される場合、NAD URL はログイン失敗ページのロケーションにクライアントをリダイレクトします。

認証が失敗した場合、NAD はホストにログイン失敗 Web ページを送信します。ここでは、ログイン失敗フィールドおよび入力フィールドが示されます。外部のログイン失敗ページが指定される場合、NAD URL はログイン失敗ページのロケーションにクライアントをリダイレクトします。

ログインまたはログイン失敗ページが外部の Web サーバを示す場合、ホストが認証される前でも、デフォルト ポリシーによりこの Web サーバへの HTTP アクセスが許可されます。

(注) デフォルト ポリシーが HTTP アクセスおよび外部ページを許可しない場合は、クライアントはこれらの Web ページをダウンロードできず、Web ベース プロキシ認証は機能しません。

ログイン/ログイン失敗ページには、NAD が処理するようプログラミングされているユーザ名、パスワード、およびその他のフィールドと同じ変数名と変数タイプが含まれます。デフォルト ページは、NAD 上でログイン ファイルが設定されていない場合に使用されます。

最初のログイン ページは、HTTP および HTTPS を使用して送信され、Catalyst 6500 シリーズ スイッチにユーザ証明書を提出するのに使用されます。HTTPS 機能が完全に動作可能となるまで、証明書転送には HTTP が使用されます。

認証開始およびメッセージ交換の一連のイベントに関しては、図41-2 を参照してください。

ホスト検出および HTTP トラフィックの代行受信

Address Resolution Protocol(ARP; アドレス解決プロトコル)検査は、割り当てられたスタティックな IP アドレスによりホストのアドレスを指定するのに使用されます。ARP 検査が Web 認証ポート上で任意の ARP 要求を受信すると、Web ベース プロキシ認証がホスト IP アドレス用にトリガーされます。Web ベース プロキシ認証が動作可能なポート上でイネーブルの場合、Web ベース プロキシ認証が Dynamic Host Configuration Protocol(DHCP)スヌーピング テーブル内のすべての IP アドレスで開始されます。DHCP スヌーピング エントリが存在しない場合、DHCP スヌーピング エントリが作成されるか、または ARP 要求が受信されるまで、Web ベース プロキシ認証はトリガーされません。

ホストが検出されると、ホストからの HTTP トラフィックは代行受信され、スーパバイザ エンジンにリダイレクトされます。このプロセスは、URL リダイレクションともいいます。URL リダイレクションを設定するには、 permit url-redirect コマンドを入力して、Access Control List(ACL; アクセス制御リスト)を設定し、スーパバイザ エンジンにすべての TCP ポート 80 およびポート 8080 の着信トラフィックをリダイレクトする必要があります。 permit url-redirect コマンドにより、すべての TCP ポート 80 およびポート 8080 のトラフィックがスーパバイザ エンジンにリダイレクトされます。

この Access Control Entry(ACE; アクセス制御エントリ)によりポート/ポート VLAN にマッピングされる任意の ACL は、ACE 基準に一致するすべての HTTP/HTTPS プロトコル パケットをスーパバイザ エンジンにリダイレクトします。

この ACE を設定せずに、Web ベース プロキシ認証をイネーブルにすると、HTTP/HTTPS パケットは代行受信されず、認証は開始されません。この場合、ホスト トラフィックはポート/VLAN 上に設定されたデフォルト ポリシーにより制御されます。

Web ベース プロキシ認証では、新しいホストが検出されると、ソフトウェアを介して URL リダイレクションを通知し、代行受信された HTTP パケットにコールバック機能を提供します。

アクセス制御

アクセス制御は、PBACL により提供されます。PBACL を使用して、代行受信、デフォルト、およびホスト固有の ACL を設定できます。

PBACL は、VLAN にマッピングされます。VLAN 内のすべてのポートは、PBACL よってのみデフォルト アクセスが指定されています。

(注) VLAN 内のすべてのポート上で、Web ベース プロキシ認証をイネーブルにすることを推奨します。

Web ベース プロキシ認証でサポートされる HTML ページ

ここでは、Web ベース プロキシ認証をサポートするのに必要な次の HTML ページについて説明します。

•![]() 「成功ページ」

「成功ページ」

ログイン ページ

ログイン ページは、クライアント側で最初の URL 代行受信への応答として表示されます。Web ベース プロキシ認証は、カスタマイズされたログイン ページをサポートします。カスタマイズされたログイン ページには、ログイン ページの URL(HTTP のみ)が必要です。ログイン ページには、次のフィールドが含まれます。

–![]() I have a registered account(登録済みアカウントがある)

I have a registered account(登録済みアカウントがある)

–![]() I have a Guest account(ゲスト アカウントがある)

I have a Guest account(ゲスト アカウントがある)

–![]() I don't have an account(アカウントがない)

I don't have an account(アカウントがない)

(注) スイッチが HTTPS プロトコルをサポートしている場合、ログイン ページの送信ボタンは HTTPS URL を示します。スイッチが HTTPS をサポートしていない場合、ログイン ページは HTTP URL を示します。

成功ページ

成功ページは、認証成功後に表示されます。成功ページは、最初にアクセスを試みた URL にクライアント ブラウザを自動的にリダイレクトする自動リダイレクション ページです。

ログイン失敗ページ

ログイン失敗ページには、認証失敗についての情報が含まれます。ここでは、認証失敗の場合に証明書を再入力できます。ログイン失敗ページには、ログイン ページのすべてのフィールドおよび認証失敗についての情報が含まれます。

(注) 誤ったユーザ名/パスワードを入力したり、[I don't have an account] オプションを選択したり、スイッチでこのオプションのデフォルト ポリシーが設定されていない場合、認証失敗が発生する可能性があります。

ポートごとに複数のホスト

Web ベース プロキシ認証では、ポート上で確認されるすべてのホスト(IP アドレス)を認証します。ポート上でサポートされるホストの最大数は、32 です。

ポート上で確認されたすべての新しいホストには、新しい Web ベース プロキシ認証ステートが作成されます。複数の DHCP バインディングがすでに作成されているポート上で、Web ベース プロキシ認証をイネーブルにした場合、すべての IP アドレスに対して Web ベース プロキシ認証が初期化されます。

ハイ アベイラビリティ

Web ベース プロキシ認証はハイ アベイラビリティをサポートします。認証済みホストからの情報だけが、スタンバイ スーパバイザ エンジンに同期化されます。スイッチオーバー時は、すべての認証済みホストは認証されたままです。認証されないホストまたは認証実行中のホストからの通知は、同期化されません。Web ベース プロキシ認証では、スイッチオーバー時にこれらのホストを初期化するため、認証が再起動します。

たとえば、証明書を入力し、ログイン ページを提出し、スイッチが RADIUS に 証明書を送信して応答を待機している場合に、スイッチオーバーが発生すると、入力した証明書は失われ、任意の URL にアクセスを試みた際にログイン ページがホストに再送されます。証明書を再入力する必要があります。

ホスト ステート

ホストのステートによって、ホストがネットワーク アクセスを許可されているかどうかがわかります。ホスト ステートは、次のとおりです。

•![]() 初期化 ― このホストの IP アドレスが、ホストからスーパバイザ エンジンへ任意の HTTP パケットをリダイレクトする URL リダイレクションに登録されている場合に発生します。最初の HTTP パケットを代行受信すると、ホスト ステートは接続ステートに変更されます。

初期化 ― このホストの IP アドレスが、ホストからスーパバイザ エンジンへ任意の HTTP パケットをリダイレクトする URL リダイレクションに登録されている場合に発生します。最初の HTTP パケットを代行受信すると、ホスト ステートは接続ステートに変更されます。

•![]() 接続 ― ログイン ページがクライアントに表示され、クライアントからの応答を待機する際に発生します。ホストが HTTP POST 応答を受信すると、ホスト ステートは認証ステートに変更されます。

接続 ― ログイン ページがクライアントに表示され、クライアントからの応答を待機する際に発生します。ホストが HTTP POST 応答を受信すると、ホスト ステートは認証ステートに変更されます。

•![]() 認証 ― ホストの応答(HTTP POST メッセージ)が処理され、証明書を抽出できる場合に発生します。証明書は外部 RADIUS サーバにより、次のように認証されます。

認証 ― ホストの応答(HTTP POST メッセージ)が処理され、証明書を抽出できる場合に発生します。証明書は外部 RADIUS サーバにより、次のように認証されます。

–![]() HTTP 応答が失敗した場合、ステートは解析エラー ステートに変更されます。たとえば、指定の外部ログイン ページが、スイッチが処理するようプログラミングされている変数/フィールド名に適合しなければ、このステートは発生します。

HTTP 応答が失敗した場合、ステートは解析エラー ステートに変更されます。たとえば、指定の外部ログイン ページが、スイッチが処理するようプログラミングされている変数/フィールド名に適合しなければ、このステートは発生します。

–![]() 認証が成功した場合、ステートは認証済みステートに変更されます。認証が失敗して、再試行カウントが最大設定値より少ない場合、ステートは認証失敗ステートまたは保留ステートに変更されます。

認証が成功した場合、ステートは認証済みステートに変更されます。認証が失敗して、再試行カウントが最大設定値より少ない場合、ステートは認証失敗ステートまたは保留ステートに変更されます。

–![]() 認証済み ― 認証成功時に発生します。認証済みステートでは、RADIUS 属性が処理され、ポリシーはホストに適用され、戻されます。HTTP パケットは代行受信されず、スーパバイザ エンジンにリダイレクトされません。セッション タイマーが満了すると、ステートはセッションタイムアウト ステートに変更されます。

認証済み ― 認証成功時に発生します。認証済みステートでは、RADIUS 属性が処理され、ポリシーはホストに適用され、戻されます。HTTP パケットは代行受信されず、スーパバイザ エンジンにリダイレクトされません。セッション タイマーが満了すると、ステートはセッションタイムアウト ステートに変更されます。

–![]() 認証失敗 ― RADIUS が許可/拒否ページまたはログイン失敗ページに認証失敗情報を組み込んで送信すると、発生します。

認証失敗 ― RADIUS が許可/拒否ページまたはログイン失敗ページに認証失敗情報を組み込んで送信すると、発生します。

–![]() 解析エラー ― HTTP POST メッセージからユーザ証明書を抽出できない場合に発生します。NAD 内部に保存されている標準のログイン ページが、クライアントに送信されます。ホストが HTTP POST 応答を受信すると、ステートは認証ステートに変更されます。

解析エラー ― HTTP POST メッセージからユーザ証明書を抽出できない場合に発生します。NAD 内部に保存されている標準のログイン ページが、クライアントに送信されます。ホストが HTTP POST 応答を受信すると、ステートは認証ステートに変更されます。

–![]() セッションタイムアウト ― セッション タイマーの満了時に発生します。ユーザ ポリシーは削除され、ステートは初期化ステートに変更されます。

セッションタイムアウト ― セッション タイマーの満了時に発生します。ユーザ ポリシーは削除され、ステートは初期化ステートに変更されます。

–![]() 保留 ― 認証再試行カウントが、設定された最大再試行数を超過した場合に発生します。HTTP パケットは、代行受信されません。ポートの初期化および DHCP バインディングの取り消しにより、保留ステートの指示は解除されます。

保留 ― 認証再試行カウントが、設定された最大再試行数を超過した場合に発生します。HTTP パケットは、代行受信されません。ポートの初期化および DHCP バインディングの取り消しにより、保留ステートの指示は解除されます。

他の機能との相互作用

•![]() DHCP スヌーピング ― 同じポート/VLAN 上で、Web ベース プロキシ認証と DHCP スヌーピングをイネーブルにできます。Web ベース プロキシ認証用のデフォルト ACL には、DHCP スヌーピングを許可する ACE が含まれます。DHCP スヌーピング バインディングを作成すると、Web ベース プロキシ認証がトリガーされます。

DHCP スヌーピング ― 同じポート/VLAN 上で、Web ベース プロキシ認証と DHCP スヌーピングをイネーブルにできます。Web ベース プロキシ認証用のデフォルト ACL には、DHCP スヌーピングを許可する ACE が含まれます。DHCP スヌーピング バインディングを作成すると、Web ベース プロキシ認証がトリガーされます。

•![]() Dynamic ARP Inspection(DAI) ― 同じポート/VLAN 上で、Web ベース プロキシ認証と DAI をイネーブルにできます。デフォルトの ACL では、ARP 検査を許可する ACE が必要です。ホストには、スタティックな IP アドレスが設定されています。ARP 検査により、Web ベース プロキシ認証がトリガーされます。

Dynamic ARP Inspection(DAI) ― 同じポート/VLAN 上で、Web ベース プロキシ認証と DAI をイネーブルにできます。デフォルトの ACL では、ARP 検査を許可する ACE が必要です。ホストには、スタティックな IP アドレスが設定されています。ARP 検査により、Web ベース プロキシ認証がトリガーされます。

•![]() IP Souce Guard(IPSG) ― 同じポート上で、Web ベース プロキシ認証と IPSG をイネーブルにできます。IPSG はアクセス ポリシーに PACL を使用します。一方、Web ベース プロキシ認証はアクセス ポリシーに PBACL を使用します。IPSG を Web ベース プロキシ認証と連動させるには、ポート ACL をマージ モードにする必要があります。

IP Souce Guard(IPSG) ― 同じポート上で、Web ベース プロキシ認証と IPSG をイネーブルにできます。IPSG はアクセス ポリシーに PACL を使用します。一方、Web ベース プロキシ認証はアクセス ポリシーに PBACL を使用します。IPSG を Web ベース プロキシ認証と連動させるには、ポート ACL をマージ モードにする必要があります。

•![]() 802.1X ― Web ベース プロキシ認証と 802.1X は独立した ID 認証プロトコルで、レイヤ 2 で 802.1X を、レイヤ 3 で Web ベース認証を行います。Web ベース プロキシ認証を 802.1X と同時にイネーブルにできます。ポート上に Web ベース プロキシ認証および 802.1X を設定すると、ポートは 802.1X を使用して認証しようとします。認証の成功後、RADIUS からポリシーを受け取ります。ポリシーがすべての Web(HTTP/HTTPS)トラフィックを許可する場合、Web ベース プロキシ認証は実行されません。802.1X ポリシーが Web トラフィックを許可する場合、ホストは認証されません。802.1X ポリシーが Web トラフィックを許可しない場合に、ホストがポリシーで許可されていない最初の HTTP/HTTPS パケットを送信すると、Web ベース プロキシ認証が実行されます。パケットは、URL リダイレクト ACE により代行受信されます。

802.1X ― Web ベース プロキシ認証と 802.1X は独立した ID 認証プロトコルで、レイヤ 2 で 802.1X を、レイヤ 3 で Web ベース認証を行います。Web ベース プロキシ認証を 802.1X と同時にイネーブルにできます。ポート上に Web ベース プロキシ認証および 802.1X を設定すると、ポートは 802.1X を使用して認証しようとします。認証の成功後、RADIUS からポリシーを受け取ります。ポリシーがすべての Web(HTTP/HTTPS)トラフィックを許可する場合、Web ベース プロキシ認証は実行されません。802.1X ポリシーが Web トラフィックを許可する場合、ホストは認証されません。802.1X ポリシーが Web トラフィックを許可しない場合に、ホストがポリシーで許可されていない最初の HTTP/HTTPS パケットを送信すると、Web ベース プロキシ認証が実行されます。パケットは、URL リダイレクト ACE により代行受信されます。

•![]() MAC 認証バイパス ― MAC 認証バイパスは、MAC アドレスを使用するレイヤ 2 認証です。MAC 認証バイパスでは、実際の認証は行われません。MAC 認証バイパスが設定されたインターフェイス上で、Web ベース プロキシ認証を設定すると、MAC 認証バイパスの完了後、Web ベース プロキシ認証が実行されます。MAC 認証バイパスは、VLAN にポートを追加し、DHCP により IP アドレスを取得します。これにより、Web ベース プロキシ認証がトリガーされます。

MAC 認証バイパス ― MAC 認証バイパスは、MAC アドレスを使用するレイヤ 2 認証です。MAC 認証バイパスでは、実際の認証は行われません。MAC 認証バイパスが設定されたインターフェイス上で、Web ベース プロキシ認証を設定すると、MAC 認証バイパスの完了後、Web ベース プロキシ認証が実行されます。MAC 認証バイパスは、VLAN にポートを追加し、DHCP により IP アドレスを取得します。これにより、Web ベース プロキシ認証がトリガーされます。

•![]() ポート セキュリティ ― ポート上で、ポート セキュリティおよび Web ベース プロキシ認証をイネーブルにすると、ポート セキュリティにより保護されたホストが Web 認証されます。

ポート セキュリティ ― ポート上で、ポート セキュリティおよび Web ベース プロキシ認証をイネーブルにすると、ポート セキュリティにより保護されたホストが Web 認証されます。

•![]() Voice VLAN ID(VVID) ― Web ベース プロキシ認証および VVID のサポートは、ポート VLAN ホストに制限されます。

Voice VLAN ID(VVID) ― Web ベース プロキシ認証および VVID のサポートは、ポート VLAN ホストに制限されます。

•![]() ゲスト VLAN ― 802.1X 認証または MAC 認証バイパスが終了すると、ポートは 802.1X または MAC 認証バイパスの認証結果に基づいて、ゲスト VLAN に追加されます。ポートは、ゲスト VLAN 内の DHCP を使用して IP アドレスを受け取ります。IP アドレス受信後、Web ベース プロキシ認証が実行されます。

ゲスト VLAN ― 802.1X 認証または MAC 認証バイパスが終了すると、ポートは 802.1X または MAC 認証バイパスの認証結果に基づいて、ゲスト VLAN に追加されます。ポートは、ゲスト VLAN 内の DHCP を使用して IP アドレスを受け取ります。IP アドレス受信後、Web ベース プロキシ認証が実行されます。

•![]() 認証失敗 VLAN ― Web ベース プロキシ認証および認証失敗 VLAN を同じポート/VLAN 上でイネーブルにできます。

認証失敗 VLAN ― Web ベース プロキシ認証および認証失敗 VLAN を同じポート/VLAN 上でイネーブルにできます。

•![]() Network Admission Control(NAC) ― 同じポート/VLAN 上で、Web ベース プロキシ認証と NAC をイネーブルにできます。両方の機能をイネーブルにすると、まず Web ベース プロキシ認証が実行されてから、NAC がトリガーされます。Web ベース プロキシ認証で、認証の再開が決定されると、NAC のホスト ステートが初期化されます。

Network Admission Control(NAC) ― 同じポート/VLAN 上で、Web ベース プロキシ認証と NAC をイネーブルにできます。両方の機能をイネーブルにすると、まず Web ベース プロキシ認証が実行されてから、NAC がトリガーされます。Web ベース プロキシ認証で、認証の再開が決定されると、NAC のホスト ステートが初期化されます。

Web ベース プロキシ認証のデフォルト設定

表41-1 に、Web ベース プロキシ認証のデフォルト設定値を示します。

|

|

|

|---|---|

Web ベース認証時の注意事項および制限事項

ここでは、Web ベース プロキシ認証の設定時の注意事項および制限事項について説明します。

•![]() Web ベース認証は、トランク インターフェイスまたはポートチャネル インターフェイス上でサポートされません。

Web ベース認証は、トランク インターフェイスまたはポートチャネル インターフェイス上でサポートされません。

•![]() PBACL は VLAN にマッピングされるため、VLAN 内のすべてのポートは、PBACL デフォルト ポリシーによりデフォルト アクセスが指定されています。VLAN 内のすべてのポート上で、Web ベース認証をイネーブルにすることを推奨します。

PBACL は VLAN にマッピングされるため、VLAN 内のすべてのポートは、PBACL デフォルト ポリシーによりデフォルト アクセスが指定されています。VLAN 内のすべてのポート上で、Web ベース認証をイネーブルにすることを推奨します。

•![]() ポート上で Web ベース プロキシ認証をイネーブルにする前に、次の ACE を使用して VLAN に PBACL をマッピングする必要があります。

ポート上で Web ベース プロキシ認証をイネーブルにする前に、次の ACE を使用して VLAN に PBACL をマッピングする必要があります。

•![]() ポート上で Web ベース プロキシ認証をイネーブルにする前に、スタティック IP ホストの ARP 検査をイネーブルにして、スタティック ARP 検査のルールを設定する必要があります。

ポート上で Web ベース プロキシ認証をイネーブルにする前に、スタティック IP ホストの ARP 検査をイネーブルにして、スタティック ARP 検査のルールを設定する必要があります。

次に、これらの ACE を使用して一般的な ACL を設定する例を示します。

最初にホストがアップされた際、ホスト IP およびすべてのホスト トラフィックにはポリシーが設定されていません。ただし、デフォルト ポリシーによって制御され、PBACL で設定される HTTP トラフィックは除きます。HTTP トラフィックは、スーパバイザ エンジンにリダイレクトされます。Web ベース プロキシ認証では、DHCP または ARP からのトリガーを受信すると、URL リダイレクションにこの IP を登録します。スーパバイザ エンジン上の URL リダイレクション モジュールはパケットを受信し、これを Web ベース プロキシ認証に伝送します。

認証の成功後、Web ベース プロキシ認証は RADIUS から受信したグループにホスト IP を追加し、PBACL を拡張して、Ternary CAM(TCAM)を更新します。ホスト トラフィックは、ポリシー設定により制御されます。HTTP リダイレクションの ACE は最後なので、ホスト ポリシーがある場合でも、影響されません。ホスト ポリシーが削除されると(セッション タイムアウトを超過したあと)、ホスト トラフィックは再度デフォルト ポリシーにより処理され、HTTP トラフィックはスーパバイザ エンジンにリダイレクトされます。

Web ベース プロキシ認証の設定

ここでは、Web ベース プロキシ認証を設定する手順について説明します。

•![]() 「Web ベース プロキシ認証のグローバルなイネーブル化またはディセーブル化」

「Web ベース プロキシ認証のグローバルなイネーブル化またはディセーブル化」

•![]() 「ポート上での Web ベース プロキシ認証のイネーブル化またはディセーブル化」

「ポート上での Web ベース プロキシ認証のイネーブル化またはディセーブル化」

Web ベース プロキシ認証のグローバルなイネーブル化またはディセーブル化

Web ベース プロキシ認証を各ポートで設定する前に、システム全体でイネーブルにする必要があります。Web ベース プロキシ認証をグローバルにイネーブルにしたあとで、各ポートに Web ベース プロキシ認証を設定できます。各ポートで Web ベース プロキシ認証をイネーブルにするには、「ポート上での Web ベース プロキシ認証のイネーブル化またはディセーブル化」を参照してください。

Web ベース プロキシ認証をグローバルにイネーブルまたはディセーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、Web ベース プロキシ認証をグローバルにイネーブルにする例を示します。

次に、Web ベース プロキシ認証をグローバルにディセーブルにする例を示します。

ポート上での Web ベース プロキシ認証のイネーブル化またはディセーブル化

Web ベース プロキシ認証をグローバルにイネーブルにしたあと、各ポートで Web ベース プロキシ認証をイネーブルにできます。Web ベース プロキシ認証をグローバルにイネーブルにするには、「Web ベース プロキシ認証のグローバルなイネーブル化またはディセーブル化」を参照してください。

(注) Web ベース プロキシ認証をグローバルにディセーブルにした場合、ポート上で Web ベース プロキシ認証は開始されませんが、設定には保存されます。

ポート上で Web ベース プロキシ認証をイネーブルまたはディセーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、ポート上で Web ベース プロキシ認証をイネーブルにする例を示します。

次に、ポート上で Web ベース プロキシ認証をディセーブルにする例を示します。

ポート上での Web ベース プロキシ認証の初期化

set port web-auth initialize コマンドを使用して、ポートを初期化すると、ポートは最初のステートに戻ります。このステートでは、ホストの IP アドレスが、ホストからスーパバイザ エンジンへ任意の HTTP パケットをリダイレクトする URL リダイレクションに登録されます。

ip_addr 引数を指定する場合、Web ベース プロキシ認証はこのホストに対してのみ初期化されます。 ip_addr 引数を指定しない場合、Web ベース プロキシ認証はすべてのホストに対して初期化されます。

認証用の Web ベース プロキシ認証ポートを再度初期化する前に、Web ベース プロキシ認証をグローバルおよび各ポートでイネーブルにする必要があります。

認証用の Web ベース プロキシ認証ポートを再度初期化するには、イネーブル モードで次の作業を実行します。

|

|

|

|---|---|

次に、ポート上のすべてのホストで Web ベース プロキシ認証を再度初期化する例を示します。

次に、特定ホストで Web ベース プロキシ認証を再度初期化する例を示します。

ログイン ページ URL の設定

URL を入力する場合、url = http:// string を使用します。

ログイン ページに URL を設定するには、イネーブル モードで次の作業を実行します。

|

|

|

|---|---|

ログイン失敗ページ URL の設定

URL を入力する場合、フォーマット、url = http:// string を使用します。

ログイン失敗ページに URL を設定するには、イネーブル モードで次の作業を実行します。

|

|

|

|---|---|

次に、ログイン失敗ページの URL を設定する例を示します。

セッション タイムアウト時間の指定

このセッションが有効である時間(長さ)を指定できます。この時間を超過すると、Web 認証されたセッションは終了します。RADIUS が提供するセッション タイムアウトは、ローカルに設定された値よりも優先されます。

グローバルな Web ベース プロキシ認証セッションのタイムアウト時間を指定するには、イネーブル モードで次の作業を実行します。

|

|

|

|---|---|

次に、グローバルな Web ベース プロキシ認証セッションのタイムアウト時間を指定する例を示します。

待機時間の指定

認証者がホストを認証できないときは、一定時間のアイドル状態を経て再試行します。アイドル時間は、quiet-period の値によって決まります。デフォルトは 60 秒です。設定できる seconds 値は、0 ~ 65535 秒です。

待機時間の長さを指定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

ログインの最大試行回数の指定

ユーザがブロックされるまでの、失敗ログインの最大試行回数を指定できます。

ログインの最大試行回数を指定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

Web ベース プロキシ認証情報の表示

セッション情報の要約の表示

vlan vlan_id キーワードおよび引数を指定すると、指定 VLAN の情報の要約が表示されます。

•![]() State フィールドには、所定のホストの現在の Web 認証ステートが表示されます。

State フィールドには、所定のホストの現在の Web 認証ステートが表示されます。

Web ベース プロキシ認証セッションの情報の要約を表示するには、ユーザ モードで次の作業を実行します。

|

|

|

|---|---|

次に、Web ベース プロキシ認証セッションの情報の要約を表示する例を示します。

次に、特定 VLAN の Web ベース プロキシ認証セッションの情報の要約を表示する例を示します。

ポート単位の情報の表示

show port web-auth コマンドを使用すると、次の情報が表示されます。

•![]() セッションタイムアウト。表示される時間は、RADIUS から提供されない場合に設定されたタイムアウトです。

セッションタイムアウト。表示される時間は、RADIUS から提供されない場合に設定されたタイムアウトです。

Web ベース プロキシ認証ポートの情報を表示するには、ユーザ モードで次の作業を実行します。

|

|

|

|---|---|

次に、Web ベース プロキシ認証ポートを表示する例を示します。

フィードバック

フィードバック