システム管理の概要

S シリーズ アプライアンスは、システム管理用の各種のツールを提供します。[システム管理(System Administration)] タブの機能は、以下のタスクの管理を支援します。

- アプライアンスの設定

- 機能キー

- ユーザー アカウントの追加、編集、および削除

- AsyncOS ソフトウェアのアップグレードとアップデート

- システム時刻

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

この章で説明する内容は、次のとおりです。

S シリーズ アプライアンスは、システム管理用の各種のツールを提供します。[システム管理(System Administration)] タブの機能は、以下のタスクの管理を支援します。

Web セキュリティアプライアンス のすべての設定は、1 つの XML コンフィギュレーション ファイルで管理できます。

|

Step 1 |

[システム管理(System Administration)] > [設定のサマリー(Configuration Summary)] を選択します。 |

|

Step 2 |

必要に応じて、[設定のサマリー(Configuration Summary)] ページを表示または印刷します。 |

|

Step 1 |

[システム管理(System Administration)] > [設定ファイル(Configuration File)] を選択します。 |

||||||||

|

Step 2 |

[設定ファイル(Configuration File)] のオプションを設定します。

|

||||||||

|

Step 3 |

[Submit] をクリックします。 |

Caution |

設定をロードすると、現在の設定がすべて完全に削除されます。以下の操作を実行する前に設定を保存することを強く推奨します。 以前のリリースから最新のリリースに設定をロードすることは推奨しません。パスをアップグレードすると構成時の設定を保持できます。 手動で変更した構成ファイルをロードすると、パフォーマンスと機能の問題が発生する可能性があります。 |

Note |

互換性のあるコンフィギュレーション ファイルが、アプライアンスの現在インストールされているバージョンより URL カテゴリのセットの古いバージョンに基づいている場合、コンフィギュレーション ファイルのポリシーと ID が自動的に変更される場合があります。 |

Note |

設定ファイルをロードするときに証明書検証エラーが発生した場合は、証明書のルート CA を Web セキュリティアプライアンス の信頼されたルートディレクトリにアップロードしてから、設定ファイルを再度ロードします。ルート CA をアップロードする方法については、 証明書の管理を参照してください。 |

|

Step 1 |

[システム管理(System Administration)] > [設定ファイル(Configuration File)] を選択します。 |

||

|

Step 2 |

[設定をロード(Load Configuration)] オプションとロードするファイルを選択します。(注)

|

||

|

Step 3 |

[ロード(Load)] をクリックします。 |

||

|

Step 4 |

表示される警告を確認します。処理の結果を確認したら、[続行(Continue)] をクリックします。 |

アプライアンス設定をリセットするときに、既存のネットワーク設定を保持するかどうかを選択できます。

このアクションでは、コミットする必要はありません。

アプライアンスから任意の場所に設定を保存します。

|

Step 1 |

[システム管理(System Administration)] > [設定ファイル(Configuration File)] を選択します。 |

|

Step 2 |

下方向にスクロールして、[構成のリセット(Reset Configuration)] セクションを表示します。 |

|

Step 3 |

ページに表示された情報を読み、オプションを選択します。 |

|

Step 4 |

[リセット(Reset)] をクリックします。 |

設定ファイルバックアップ機能により、すべての変更でアプライアンスの設定が記録され、現在の設定ファイルよりも古い設定ファイルが、リモートに配置されたバックアップサーバーに FTP または SCP で送信されます。

|

ステップ 1 |

[システム管理(System Administration)] > [設定ファイル(Configuration File)] を選択します。 |

|

ステップ 2 |

[設定のバックアップの有効化(Enable Config Backup)] チェックボックスをオンにします。 |

|

ステップ 3 |

設定ファイルにパスフレーズを含める場合は [はい(Yes)] を選択します。設定ファイルからパスフレーズを除外する場合は [いいえ(No)] を選択します。 |

|

ステップ 4 |

取得方法を選択します。次のオプションを使用できます。

|

|

ステップ 5 |

[送信(Submit)] をクリックします。 CLI コマンドの |

機能キーはシステム上で固有の機能をイネーブル化します。キーはアプライアンスのシリアル番号に固有のものです(機能キーを別のアプライアンスで再使用することはできません)。

|

Step 1 |

[システム管理(System Administration)] > [機能キー(Feature Keys)] を選択します。 |

|

Step 2 |

保留中のキーのリストを更新するには、[新しいキーをチェック(Check for New Keys)] をクリックします。 |

|

Step 3 |

新しい機能キーを手動で追加するには、[ライセンス キー(Feature Keys)] フィールドにキーを貼り付けるか、入力し、[キーを送信(Submit Key)] をクリックします。機能キーが有効な場合は、そのキーが画面に追加されます。 |

|

Step 4 |

[保留中のライセンス(Pending Activation)] リストの新しい機能キーをアクティブ化するには、そのキーの [選択(Select)] チェックボックスをオンにして、[選択したキーを有効化(Activate Selected Keys)] をクリックします。 新しいキーが発行されたときに、キーを自動的にダウンロードおよびインストールするように、アプライアンスを設定できます。この場合、[保留中のライセンス(Pending Activation)]一覧は常に空白になります。[ライセンス キーの設定(Feature Key Settings)] ページで自動確認をディセーブルにした場合であっても、[新しいキーをチェック(Check for New Keys)] ボタンをクリックすることにより、新しいキーを検索するよう AsyncOS にいつでも指示できます。 |

[ライセンス キーの設定(Feature Key Settings)] ページは、新しい機能キーを確認およびダウンロードするかどうかや、これらのキーを自動的にアクティベートするかどうかを制御するために使用します。

|

Step 1 |

[システム管理(System Administration)] > [ライセンス キーの設定(Feature Key Settings)] を選択します。 |

||||

|

Step 2 |

[設定の編集(Edit Settings)] をクリックします。 |

||||

|

Step 3 |

必要に応じて [ライセンス キーの設定(Feature Key Settings)] を変更します。

|

||||

|

Step 4 |

変更を送信し、保存します。 |

スマート ソフトウェア ライセンシングを使用すると、Cisco Web セキュリティアプライアンス のライセンスをシームレスに管理およびモニターできます。スマート ソフトウェア ライセンスをアクティブ化するには、Cisco Smart Software Manager(CSSM)でアプライアンスを登録する必要があります。CSSM は、購入して使用するすべてのシスコ製品についてライセンスの詳細を管理する一元化されたデータベースです。スマート ライセンスを使用すると、製品認証キー(PAK)を使用して Web サイトで個別に登録するのではなく、単一のトークンで登録することができます。

アプライアンスを登録すると、アプライアンスのライセンスを追跡し、CSSM ポータル経由でライセンスの使用状況を監視できます。アプライアンスにインストールされているスマート エージェントは、アプライアンスと CSSM を接続し、ライセンスの使用状況に関する情報を CSSM を渡して、CSSM が使用状況を追跡できるようにします。

Cisco Smart Software Manager については、Https://www.cisco.com/c/en/us/td/docs/wireless/technology/mesh/8-2/b_Smart_Licensing_Deployment_Guide.html を参照してください。

(注) |

AsyncOS バージョン 15.0 は、クラシックライセンスがサポートされる最後のリリースです。次のリリースでは、スマートライセンスのみがサポートされます。 |

ご利用のアプライアンスからインターネットに接続できることを確認します。

Cisco Smart Software Manager ポータル(https://software.cisco.com/#module/SmartLicensing)でシスコ セールス チームに問い合わせるか、Cisco Smart Software Manager サテライトをネットワークにインストールしてください。

Cisco Smart Software Manager のユーザー アカウントの作成または Cisco Smart Software Manager サテライトのインストールの詳細については、「https://www.cisco.com/c/en/us/td/docs/wireless/technology/mesh/8-2/b_Smart_Licensing_Deployment_Guide.html」を参照してください。

ライセンスの使用状況に関する情報を直接インターネットに送信したくないユーザの場合、CSSM 機能のサブセットを提供する Smart Software Manager サテライトをオンプレミスにインストールすることもできます。サテライト アプリケーションをダウンロードして導入した後は、インターネットを使用して CSSM にデータを送信せずに、ライセンスをローカルで安全に管理できます。CSSM サテライトは、情報をクラウドに定期的に送信します。

(注) |

Smart Software Manager サテライトを使用する場合、Smart Software Manager サテライト Enhanced Edition 6.1.0 を使用してください。 |

(従来の)クラシック ライセンスの既存ユーザーは、クラシック ライセンスをスマート ライセンスに移行する必要があります。

アプライアンスのシステム クロックを CSSM のシステム クロックと同期させる必要があります。アプライアンスのシステム クロックと CSSM のシステム クロックのずれは、スマート ライセンス操作の失敗の原因となります。

(注) |

インターネットに接続してプロキシ経由で CSSM に接続する場合、[システム管理(System Administration)] > [アップグレードとアップデートの設定(Upgrade and Update Settings)] を使用して、アプライアンスに設定されているプロキシと同じプロキシを使用する必要があります。 |

(注) |

仮想ユーザーの場合、新しい PAK ファイル(新規または更新)を受信するたびに、ライセンス ファイルを生成し、アプライアンスのファイルをロードします。ファイルをロードした後は、PAK をスマート ライセンスに変換する必要があります。スマート ライセンス モードでは、ファイルのロード中、ライセンス ファイルの機能キー セクションは無視され、証明書情報のみが使用されます。 |

(注) |

アプライアンスを AsyncOS の以前のバージョンに戻した場合、アプライアンスはスマート ライセンス モードからクラシック ライセンス モードに移行します。スマート ライセンスを手動で有効にし、必要なライセンスを要求する必要があります。 |

アプライアンスに対してスマート ソフトウェア ライセンシングを有効にするには、次の手順を実行する必要があります。

|

操作内容 |

詳細情報 |

|

|---|---|---|

|

ステップ 1 |

スマート ソフトウェア ライセンシングの有効化 |

|

|

ステップ 2 |

Cisco Smart Software Manager でのアプライアンスの登録 |

|

|

ステップ 3 |

ライセンス(機能キー)の要求 |

|

ステップ 1 |

[システム管理(System Administration)] > [スマートソフトウェアライセンシング(Smart Software Licensing)] を選択します。 |

|

ステップ 2 |

[スマート ソフトウェア ライセンシングの有効化(Enable Smart Software Licensing)] をクリックします。 スマート ソフトウェア ライセンシングの詳細については、スマート ソフトウェア ライセンシングの詳細のリンクをクリックします。 |

|

ステップ 3 |

スマート ソフトウェア ライセンシングについての情報を読んだ後、[OK] をクリックします。 |

|

ステップ 4 |

変更を保存します。 |

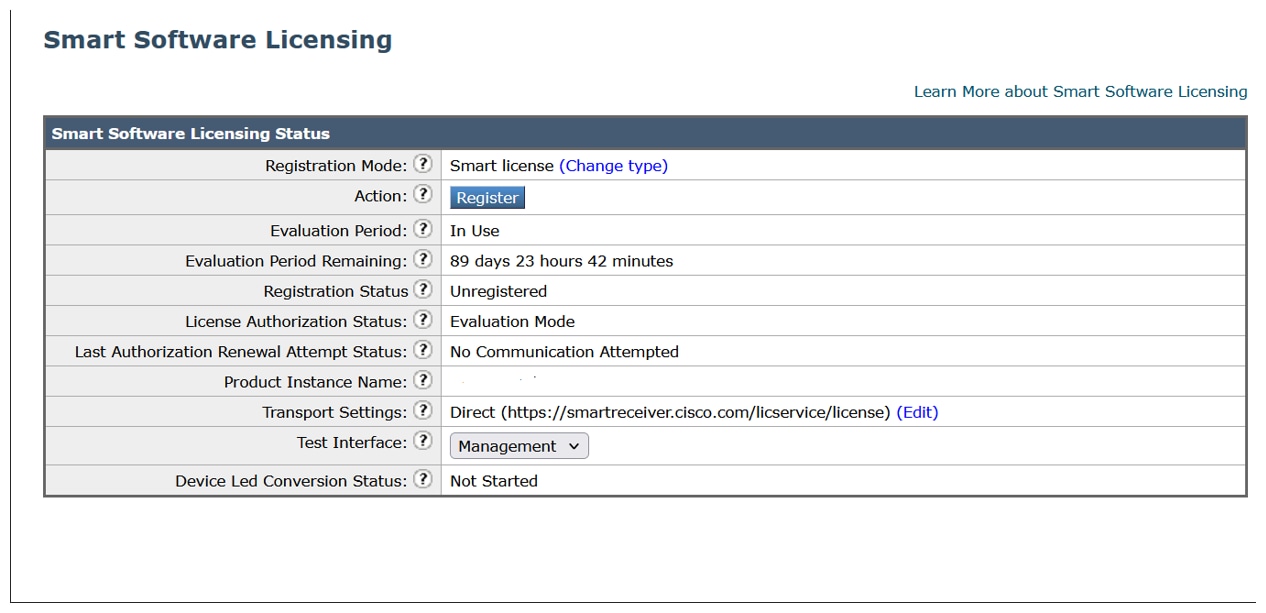

スマート ソフトウェア ライセンシングを有効すると、クラシック ライセンス モードのすべての機能がスマート ライセンス モードでも自動的に使用可能になります。クラシック ライセンス モードの既存ユーザーの場合、CSSM でアプライアンスを登録せずに、スマート ソフトウェア ライセンシング機能を使用できる 90 日間の評価期間があります。

有効期限および評価期間の期限の前に、一定の間隔(90 日前、60 日前、30 日前、15 日前、5 日前、および最終日)で通知が表示されます。評価期間の間または終了後に、CSSM でアプライアンスを登録できます。

(注) |

|

アプライアンスを Cisco Smart Software Manager(CSSM)に登録するには、[システム管理(System Administration)] メニューでスマート ソフトウェア ライセンシング機能を有効にする必要があります。

(注) |

|

|

ステップ 1 |

を選択します。 |

||

|

ステップ 2 |

[スマートライセンスの登録(Smart License Registration)] オプションを選択します。 |

||

|

ステップ 3 |

[確認(Confirm)] をクリックします。 |

||

|

ステップ 4 |

[トランスポート設定(Transport Settings)] を変更する場合には、[編集(Edit)] をクリックします。次のオプションを使用できます。

|

||

|

ステップ 5 |

(オプション)[テストインターフェイス(Test Interface)]:スマートライセンス機能用にアプライアンスを登録するときに、 [管理インターフェイス(Management interface)] または [データインターフェイス(Data interface)] を選択します。これは、分割ルーティングを有効にし、スマートライセンス用に登録する場合にのみ適用されます。

|

||

|

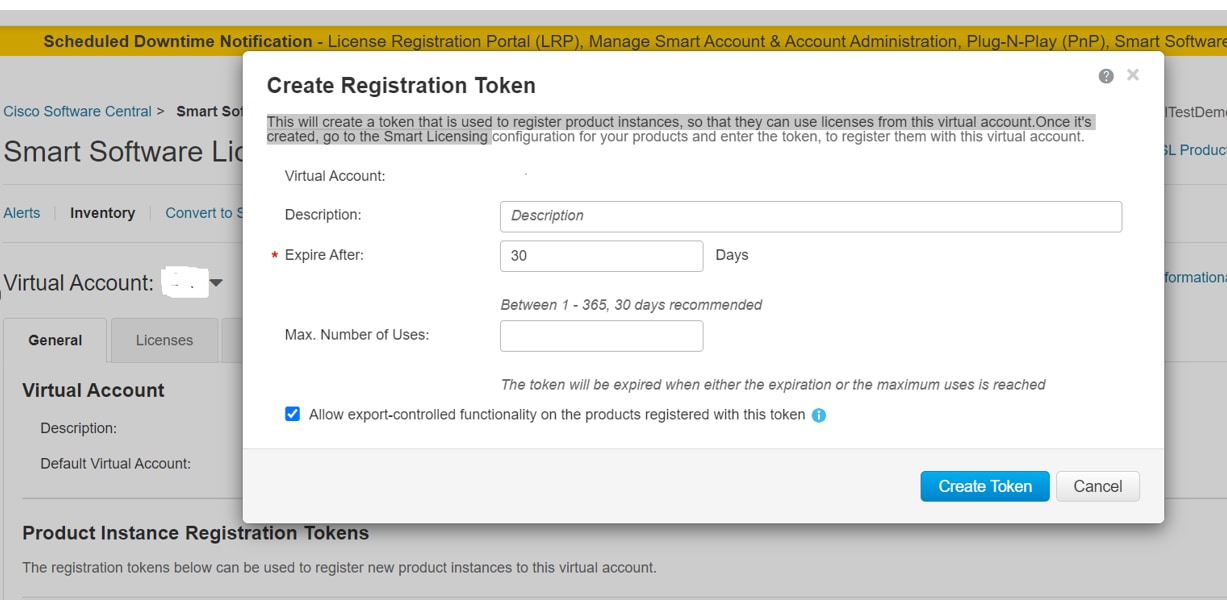

ステップ 6 |

ログイン クレデンシャルを使用して、Cisco Smart Software Manager ポータル(https://software.cisco.com/#module/SmartLicensing)にアクセスしてください。新しいトークンを作成するには、このポータルの [仮想アカウント(Virtual Account)] ページに移動して [全般(General)] タブにアクセスします。アプライアンス用の製品インスタンス登録トークンをコピーします。製品インスタンス登録トークンの作成については、https://www.cisco.com/c/en/us/td/docs/wireless/technology/mesh/8-2/b_Smart_Licensing_Deployment_Guide.html を参照してください。  |

||

|

ステップ 7 |

アプライアンスに戻り、[登録(Register)] をクリックします。  |

||

|

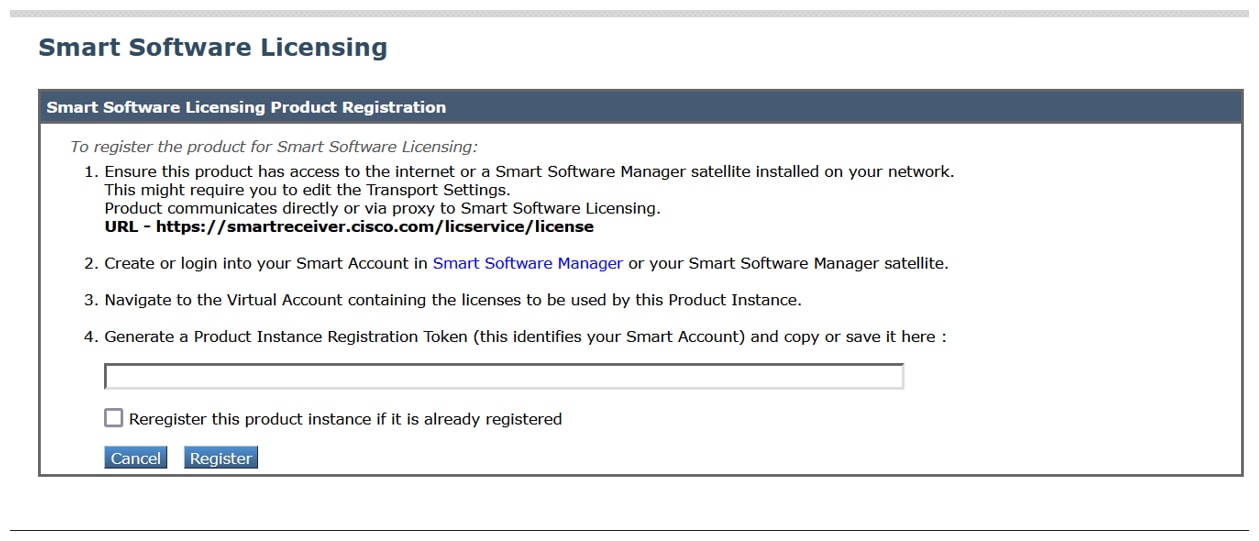

ステップ 8 |

製品インスタンス登録トークンをテキストボックスに貼り付けます。 [スマートソフトウェアライセンシング(Smart Software Licensing)] ページで、[すでに登録されている場合は、この製品インスタンスを再登録します(Reregister this product instance if it is already registered)] チェックボックスをオンにして、アプライアンスを再登録することもできます。  |

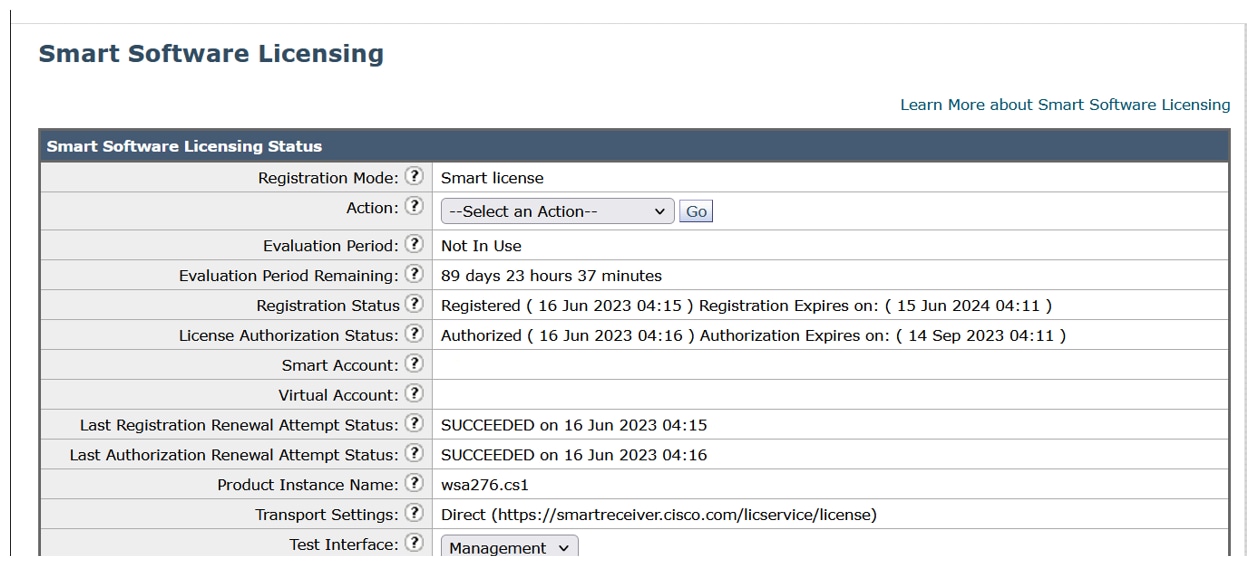

製品登録プロセスには数分かかります。[スマートソフトウェアライセンシング(Smart Software Licensing)] ページで登録ステータスを表示できます。

登録プロセスが正常に完了した後、アプライアンスの機能のライセンスを要求しなければならない場合があります。

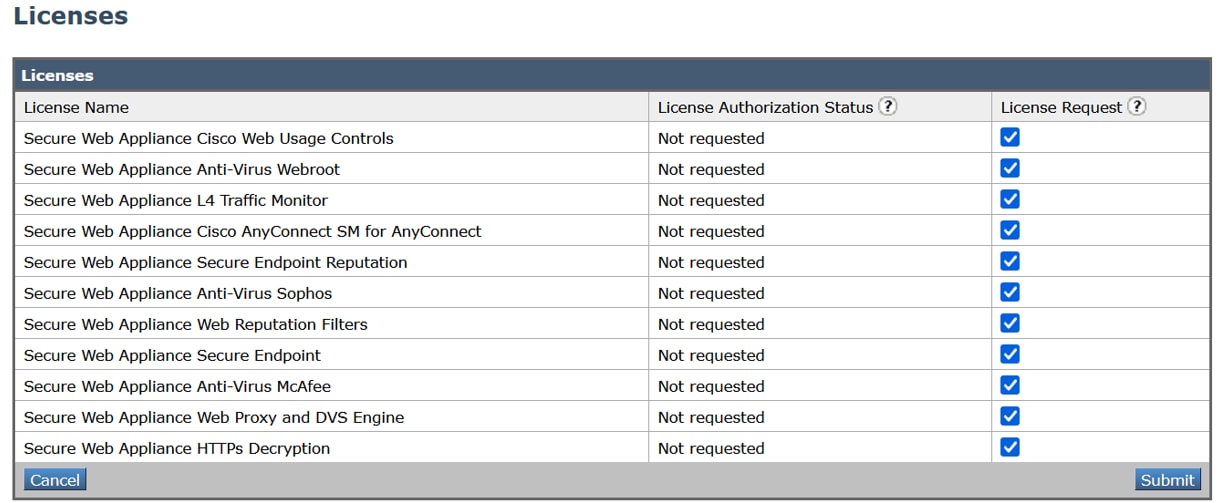

|

ステップ 1 |

[システム管理(System Administration)] > [ライセンス(Licenses)] を選択します。 |

|

ステップ 2 |

[設定の編集(Edit Settings)] をクリックします。 |

|

ステップ 3 |

要求するライセンスに対応する [ライセンスの要求/リリース(License Request/Release)] 列のチェック ボックスをオンにします。 |

|

ステップ 4 |

[送信(Submit)] をクリックします。  |

ライセンスは、期限超過また期限切れになるとコンプライアンス違反(OOC)モードになり、各ライセンスに 30 日間の猶予期間が提供されます。有効期限および OOC 猶予期間の期限の前に、一定の間隔(30 日前、15 日前、5 日前、および最終日)で通知が表示されます。

OOC 猶予期間の有効期限が過ぎると、ライセンスは使用できず、機能を利用できなくなります。機能にもう一度アクセスするには、CSSM ポータルでライセンスをアップデートして、認証を更新する必要があります。

|

ステップ 1 |

[システム管理(System Administration)] > [ライセンス(Licenses)] を選択します。 |

|

ステップ 2 |

[設定の編集(Edit Settings)] をクリックします。 |

|

ステップ 3 |

リリースするライセンスに対応する [ライセンスの要求(License Request)] 列のチェック ボックスをオフにします。 |

|

ステップ 4 |

[Submit] をクリックします。 |

|

ステップ 1 |

[システム管理(System Administration)] > [スマートソフトウェアライセンシング(Smart Software Licensing)] を選択します。 |

|

ステップ 2 |

[アクション(Action)] ドロップダウン リストから、[登録解除(Deregister)] を選択し、[実行(Go)] をクリックします。 |

|

ステップ 3 |

[Submit] をクリックします。 |

|

ステップ 1 |

[システム管理(System Administration)] > [スマートソフトウェアライセンシング(Smart Software Licensing)] を選択します。 |

|

ステップ 2 |

[アクション(Action)] ドロップダウン リストから、[登録(Register)] を選択し、[実行(Go)] をクリックします。 |

登録プロセスについては、Cisco Smart Software Manager でのアプライアンスの登録 を参照してください。

回避できないシナリオにおいては、アプライアンスの設定をリセットした後にアプライアンスを登録することができます。

CSSM でアプライアンスを登録する前にのみ、トランスポート設定を変更できます。

(注) |

スマート ライセンス機能が有効になっている場合にのみ、トランスポート設定を変更できます。アプライアンスがすでに登録されている場合、トランスポート設定を変更するには、アプライアンスの登録を解除する必要があります。トランスポート設定を変更した後に、アプライアンスを再登録する必要があります。 |

トランスポート設定を変更する方法については、Cisco Smart Software Manager でのアプライアンスの登録 を参照してください。

Cisco Smart Software Manager でアプライアンスを登録した後に、証明書を更新できます。

(注) |

アプライアンスが正常に登録された後にのみ、認証を更新できます。 |

|

ステップ 1 |

[システム管理(System Administration)] > [スマートソフトウェアライセンシング(Smart Software Licensing)] を選択します。 |

|

ステップ 2 |

[アクション(Action)] ドロップダウン リストから、適切なオプションを選択します。

|

|

ステップ 3 |

[移動(Go)] をクリックします。 |

アプライアンスにインストールされているスマート エージェントのバージョンを更新するには、次の手順を実行します。

|

ステップ 1 |

[システム管理(System Administration)] > [スマートソフトウェアライセンシング(Smart Software Licensing)] を選択します。 |

||

|

ステップ 2 |

[スマートエージェントの更新ステータス(Smart Agent Update Status)] セクションで、[今すぐ更新(Update Now)] をクリックし、プロセスに従います。

|

次のシナリオで通知が送信されます。

スマート ソフトウェア ライセンシングが正常に有効化された

スマート ソフトウェア ライセンシングの有効化に失敗した

評価期間が開始された

評価期間が終了した(評価期間中および期間終了時に一定の間隔で送信)

正常に登録された

登録に失敗した

正常に認証された

認証に失敗した

正常に登録解除された

登録解除に失敗した

ID 証明書が正常に更新された

ID 証明書の更新に失敗した

認証の有効期限が切れた

ID 証明書の有効期限が切れた

コンプライアンス違反猶予期間の期限が切れた(コンプライアンス違反猶予期間中および期間終了時に一定の間隔で送信)

機能の有効期限に関する最初のインスタンスが発生した

スマート ソフトウェア ライセンス機能の設定

確定:このコマンドは「commit」が必要です。

バッチ コマンド:このコマンドはバッチ形式をサポートしています。詳細については、help license_smart コマンドを入力して、インライン ヘルプを参照してください。

example.com> license_smart

Choose the operation you want to perform:

- ENABLE - Enables Smart Licensing on the product.

- SETAGENTPORT - Set port to run Smart Agent service.

[]> setagentport

Enter the port to run smart agent service.

[65501]>example.com> license_smart

Choose the operation you want to perform:

- ENABLE - Enables Smart Licensing on the product.

[]> enable

After enabling Smart Licensing on your appliance, follow below steps to activate

the feature keys (licenses):

a) Register the product with Smart Software Manager using license_smart > register command in the CLI.

b) Activate the feature keys using license_smart > requestsmart_license command in the CLI.

Note: If you are using a virtual appliance, and have not enabled any of the

features in the classic licensing mode; you will not be able to activate the

licenses, after you switch to the smart licensing mode. You need to first register

your appliance, and then you can activate the licenses (features) in the smart licensing mode.

Commit your changes to enable the Smart Licensing mode on your appliance.

All the features enabled in the Classic Licensing mode will be available in the Evaluation period.

Type "Y" if you want to continue, or type "N" if you want to use the classic licensing mode [Y/N] []> y

> commit

Please enter some comments describing your changes:

[]>

Do you want to save the current configuration for rollback? [Y]>

example.com> license_smart

To start using the licenses, please register the product.

Choose the operation you want to perform:

- REGISTER - Register the product for Smart Licensing.

- URL - Set the Smart Transport URL.

- STATUS - Show overall Smart Licensing status.

- SUMMARY - Show Smart Licensing status summary.

[]> register

Reregister this product instance if it is already registered [N]> n

Enter token to register the product:

[]>

ODRlOTM5MjItOTQzOS00YjY0LWExZTUtZTdmMmY3OGNlNDZmLTE1MzM3Mzgw%0AMDEzNTR8WlpCQ1lMbGVMQWRx

OXhuenN4OWZDdktFckJLQzF5V3VIbzkyTFgx%0AQWcvaz0%3D%0A

Product Registration is in progress. Use license_smart > status command to check status of registration.

example.com> license_smart

To start using the licenses, please register the product.

Choose the operation you want to perform:

- REQUESTSMART_LICENSE - Request licenses for the product.

- RELEASESMART_LICENSE - Release licenses of the product.

- REGISTER - Register the product for Smart Licensing.

- URL - Set the Smart Transport URL.

- STATUS - Show overall Smart Licensing status.

- SUMMARY - Show Smart Licensing status summary.

[]> status

Smart Licensing is: Enabled

Evaluation Period: In Use

Evaluation Period Remaining: 89 days 23 hours 53 minutes

Registration Status: Unregistered

License Authorization Status: Evaluation Mode

Last Authorization Renewal Attempt Status: No Communication Attempted

Product Instance Name: mail.example.com

Transport Settings: Direct (https://smartreceiver.cisco.com/licservice/license)

example.com> license_smart

To start using the licenses, please register the product.

Choose the operation you want to perform:

- REGISTER - Register the product for Smart Licensing.

- URL - Set the Smart Transport URL.

- STATUS - Show overall Smart Licensing status.

- SUMMARY - Show Smart Licensing status summary.

[]> summary

FeatureName LicenseAuthorizationStatus

Web Security Appliance Cisco Eval

Web Usage Controls

Web Security Appliance Anti-Virus Webroot Eval

Web Security Appliance Anti-Virus Sophos Evalexample.com> license_smart

Choose the operation you want to perform:

- REQUESTSMART_LICENSE - Request licenses for the product.

- RELEASESMART_LICENSE - Release licenses of the product.

- REGISTER - Register the product for Smart Licensing.

- URL - Set the Smart Transport URL.

- STATUS - Show overall Smart Licensing status.

- SUMMARY - Show Smart Licensing status summary.

[]> url

1. DIRECT - Product communicates directly with the cisco license servers

2. TRANSPORT_GATEWAY - Product communicates via transport gateway or smart software manager satellite.

Choose from the following menu options:

[1]> 1

Note: The appliance uses the Direct URL

(https://smartreceiver.cisco.com/licservice/license) to communicate with Cisco

Smart Software Manager (CSSM) via the proxy server configured using the updateconfig command.

Transport settings will be updated after commit.

(注) |

仮想アプライアンスのユーザーは、ライセンスを要求またはリリースする場合、そのアプライアンスを登録する必要があります。 |

example.com> license_smart

Choose the operation you want to perform:

- REQUESTSMART_LICENSE - Request licenses for the product.

- RELEASESMART_LICENSE - Release licenses of the product.

- REGISTER - Register the product for Smart Licensing.

- URL - Set the Smart Transport URL.

- STATUS - Show overall Smart Licensing status.

- SUMMARY - Show Smart Licensing status summary.

[]> requestsmart_license

Feature Name License Authorization Status

1. Web Security Appliance Anti-Virus Sophos Not Requested

2. Web Security Appliance Not requested

L4 Traffic Monitor

Enter the appropriate license number(s) for activation.

Separate multiple license with comma or enter range:

[]> 1

Activation is in progress for following features:

Web Security Appliance Anti-Virus Sophos

Use license_smart > summary command to check status of licenses.example.com> license_smart

Choose the operation you want to perform:

- REQUESTSMART_LICENSE - Request licenses for the product.

- RELEASESMART_LICENSE - Release licenses of the product.

- REGISTER - Register the product for Smart Licensing.

- URL - Set the Smart Transport URL.

- STATUS - Show overall Smart Licensing status.

- SUMMARY - Show Smart Licensing status summary.

[]> releasesmart_license

Feature Name License Authorization Status

1. Web Security Appliance Cisco Eval

Web Usage Controls

2. Web Security Appliance Eval

Anti-Virus Webroot

3. Web Security Appliance Eval

L4 Traffic Monitor

4. Web Security Appliance Cisco Eval

AnyConnect SM for AnyConnect

5. Web Security Appliance Advanced Eval

Malware Protection Reputation

6. Web Security Appliance Eval

Anti-Virus Sophos

7. Web Security Appliance Eval

Web Reputation Filters

8. Web Security Appliance Advanced Eval

Malware Protectionスマート ライセンスのステータスとステータスの概要を表示します。

example.com> showlicense_smart

Choose the operation you want to perform:

- STATUS- Show overall Smart Licensing status.

- SUMMARY - Show Smart Licensing summary.

[]> status

Smart Licensing is: Enabled

Evaluation Period: In Use

Evaluation Period Remaining: 89 days 23 hours 53 minutes

Registration Status: Unregistered

License Authorization Status: Evaluation Mode

Last Authorization Renewal Attempt Status: No Communication Attempted

Product Instance Name: example.com

Transport Settings: Direct (https://smartreceiver.cisco.com/licservice/license)

example.com> showlicense_smart

Choose the operation you want to perform:

- STATUS- Show overall Smart Licensing status.

- SUMMARY - Show Smart Licensing summary.

[]> summary

FeatureName LicenseAuthorizationStatus

Web Security Appliance Cisco Eval

Web Usage Controls

Web Security Appliance Eval

Anti-Virus Webroot

Web Security Appliance Eval

Anti-Virus Sophos

Cisco Web Security 仮想アプライアンスでは、ホスト上で仮想アプライアンスを実行する追加ライセンスが必要です。

仮想アプライアンスのライセンスの詳細については、『Cisco Content Security Virtual Appliance Installation Guide』を参照してください。このドキュメントは、http://www.cisco.com/c/en/us/support/security/web-security-appliance/products-installation-guides-list.html から入手できます。

Note |

仮想アプライアンスのライセンスをインストールする前に、テクニカル サポートのトンネルを開くことはできません。 |

ライセンスの期限が切れた後、アプライアンスは、180 日間セキュリティ サービスなしで、Web プロキシとして動作を継続します。この期間中、セキュリティ サービスは更新されません。

ライセンスの期限切れに関する警告を受信するように、アプライアンスを設定できます。

『Cisco Content Security Virtual Appliance Installation Guide』を参照してください。このドキュメントは、http://www.cisco.com/c/en/us/support/security/web-security-appliance/products-installation-guides-list.html [英語] から入手できます。

専用のリモート電源再投入(RPC)ポートをセキュア ネットワークに直接、ケーブル接続します。詳細については、お使いのアプライアンス モデルのハードウェア ガイドを参照してください。このドキュメントの場所については、ドキュメント セットを参照してください。

ファイアウォールを通過するために必要なポートを開くなど、アプライアンスがリモート アクセス可能であることを確認します。

この機能を使用するには、専用のリモート電源再投入インターフェイスの一意の IPv4 アドレスが必要です。このインターフェイスは、このセクションで説明されている手順でのみ設定可能です。ipconfig コマンドを使用して設定することはできません。

アプライアンスの電源を再投入するには、Intelligent Platform Management Interface(IPMI)バージョン 2.0 をサポートするデバイスを管理できるサードパーティ製ツールが必要です。このようなツールを使用できるように準備されていることを確認します。

コマンドライン インターフェイスへのアクセスに関する詳細については、を参照してください。 コマンドライン インターフェイス

アプライアンスシャーシの電源をリモートでリセットする機能は、x80、x90、x95 シリーズのハードウェアでのみ使用できます。

アプライアンスの電源をリモートでリセットする場合は、このセクションで説明されている手順を使用して、この機能を事前に有効にし、設定しておく必要があります。

|

Step 1 |

SSH またはシリアル コンソール ポートを使用して、コマンドライン インターフェイスにアクセスします。 |

|

Step 2 |

管理者権限を持つアカウントを使用してログインします。 |

|

Step 3 |

以下のコマンドを入力します。 |

|

Step 4 |

プロンプトに従って、以下の情報を指定します。

|

|

Step 5 |

|

|

Step 6 |

設定をテストして、アプライアンスの電源をリモートで管理できることを確認します。 |

|

Step 7 |

入力したクレデンシャルが、将来、いつでも使用できることを確認します。たとえば、この情報を安全な場所に保管し、このタスクを実行する必要がある管理者が、必要なクレデンシャルにアクセスできるようにします。 |

関連項目

以下のタイプのユーザーは、アプライアンスにログインして、アプライアンスを管理できます。

ローカル ユーザー。アプライアンス自体にローカルにユーザーを定義できます。

外部システムに定義されたユーザー。アプライアンスにログインするユーザーを認証するために、外部 LDAP または RADIUS サーバーに接続するようにアプライアンスを設定できます。

Note |

Web インターフェイスにログインするか、SSH を使用するなどの任意の方法を使用して、アプライアンスにログインできます。 |

Web セキュリティアプライアンス に任意の数のユーザをローカルに定義できます。

デフォルトのシステム admin アカウントは、すべての管理者権限を持っています。admin アカウントのパスフレーズは変更できますが、このアカウントを編集したり削除することはできません。

Note |

admin ユーザーのパスフレーズを紛失した場合は、シスコ サポート プロバイダに問い合わせしてください。詳細については、「管理者パスワードをリセットし、管理者ユーザーアカウントをロック解除する」を参照してください。 |

すべてのユーザー アカウントが従うべきパスフレーズ要件を定義します。管理ユーザーのパスフレーズ要件の設定を参照してください。

|

Step 1 |

[システム管理(System Administration)] > [ユーザー(Users)] を選択します。 |

||||||||||

|

Step 2 |

[ユーザーの追加(Add User)] をクリックします。 |

||||||||||

|

Step 3 |

以下のルールに注意して、ユーザー名を入力します。

|

||||||||||

|

Step 4 |

ユーザーの氏名を入力します。 |

||||||||||

|

Step 5 |

ユーザー タイプを選択します。

|

||||||||||

|

Step 6 |

パスフレーズを入力するか、または作成します。 |

||||||||||

|

Step 7 |

変更を送信し、保存します。 |

|

Step 1 |

[システム管理(System Administration)] > [ユーザー(Users)] を選択します。 |

|

Step 2 |

プロンプトが表示されたら、一覧表示されているユーザー名に対応するゴミ箱アイコンをクリックして確認します。 |

|

Step 3 |

変更を送信し、保存します。 |

|

Step 1 |

[システム管理(System Administration)] > [ユーザー(Users)] を選択します。 |

|

Step 2 |

ユーザー名をクリックします。 |

|

Step 3 |

必要に応じて、[ユーザーの編集(Edit User)] ページでユーザーに変更を加えます。 |

|

Step 4 |

変更を送信し、保存します。 |

現在ログインしているアカウントのパスフレーズを変更するには、ウィンドウの右上で、[オプション(Options)] > [パスフレーズの変更(Change Passphrase)] を選択します。

他のアカウントの場合は、[ローカルユーザー設定(Local User Settings)] ページで、アカウントを編集してパスフレーズを変更します。

ユーザー アカウントとパスフレーズの制限を定義して、組織全体にパスフレーズ ポリシーを強制的に適用することができます。ユーザー アカウントとパスフレーズ制限は、Cisco アプライアンスに定義されたローカル ユーザーに適用されます。次の設定値を設定できます。

ユーザ アカウントのロック。ユーザのアカウントがロックアウトされる失敗ログインの試行回数を定義できます。ユーザーログイン試行回数は 1 ~ 60 の範囲で設定できます。デフォルト値は 5 です。

パスフレーズ存続期間のルール。ログイン後にユーザがパスフレーズの変更を要求されるまでの、パスフレーズの存続期間を定義できます。

パスフレーズのルール。任意指定の文字や必須の文字など、ユーザが選択できるパスフレーズの種類を定義できます。

ユーザ アカウントとパスフレーズの制限は、[システム管理(System Administration)] > [ユーザ(Users)] ページの [ローカル ユーザ アカウントとパスフレーズの設定(Local User Account & Passphrase Settings)] セクションで定義します。

Web セキュリティアプライアンス は RADIUS ディレクトリ サービスを使用して、HTTP、HTTPS、SSH、および FTP によりアプライアンスにログインするユーザを認証します。PAP または CHAP 認証を使用して、認証のために複数の外部サーバーと連携するように、アプライアンスを設定できます。外部ユーザのグループを Web セキュリティアプライアンス のさまざまなユーザ ロール タイプにマッピングできます。

外部認証がイネーブルになっている場合にユーザが Web セキュリティアプライアンス にログインすると、アプライアンスは以下を実行します。

ユーザーがシステム定義の「admin」アカウントであるかどうかを確認します。

「admin」アカウントでない場合は、まず、設定されている外部サーバーをチェックし、ユーザーがそのサーバーで定義されているかどうかを確認します。

最初の外部サーバーに接続できない場合、アプライアンスはリスト内の次の外部サーバーをチェックします。

アプライアンスが外部サーバに接続できない場合、アプライアンスは Web セキュリティアプライアンス で定義されたローカル ユーザとしてユーザを認証しようとします。

そのユーザーが外部サーバーまたはアプライアンスに存在しない場合、またはユーザーが間違ったパスフレーズを入力した場合は、アプライアンスへのアクセスが拒否されます。

|

Step 1 |

[システム管理(System Administration)] > [ユーザー(Users)] ページで、[外部認証を有効にする(Enable External Authentication)] をクリックします。 |

||||||

|

Step 2 |

認証タイプとして [RADIUS] を選択します。 |

||||||

|

Step 3 |

RADIUS サーバーのホスト名、ポート番号、共有シークレット パスフレーズを入力します。デフォルトのポートは |

||||||

|

Step 4 |

タイムアウトまでにアプライアンスがサーバーからの応答を待つ時間を秒単位で入力します。 |

||||||

|

Step 5 |

RADIUS サーバーが使用する認証プロトコルを選択します。 |

||||||

|

Step 6 |

(任意)[行を追加(Add Row)] をクリックして別の RADIUS サーバーを追加します。各 RADIUS サーバーについて、1 ~ 5 のステップを繰り返します。

|

||||||

|

Step 7 |

再認証のために再び RADIUS サーバーに接続するまでに、AsyncOS が外部認証クレデンシャルを保存する秒数を [外部認証キャッシュ タイムアウト(External Authentication Cache Timeout)] フィールドに入力します。デフォルトは 0 です。

|

||||||

|

Step 8 |

グループ マッピングを設定します。すべての外部認証されたユーザー全員を管理者ロールにマッピングするか、異なるアプライアンス ユーザー ロール タイプにマッピングするかを選択します。

|

||||||

|

Step 9 |

変更を送信し、保存します。 |

関連項目

レポートの表示形式などのプリファレンス設定は、各ユーザーごとに保存され、ユーザーがどのクライアント マシンからアプライアンスにログインするかに関係なく同じ設定が適用されます。

|

Step 1 |

[オプション(Options)] > [環境設定(Preferences)] を選択します。 |

||||||||||

|

Step 2 |

[ユーザー設定(User Preferences)] ページで、[設定を編集(Edit Preferences)] をクリックします。 |

||||||||||

|

Step 3 |

必要に応じて、プリファレンスを設定します。

|

||||||||||

|

Step 4 |

変更を送信し、保存します。 |

アプライアンスでローカル定義された管理ユーザーのパスフレーズ要件を設定するには、以下の手順を実行します。

|

Step 1 |

[システム管理(System Administration)] > [ユーザー(Users)] を選択します。 |

||||||

|

Step 2 |

[パスフレーズの設定(Passphrase Settings)] セクションで、[設定を編集(Edit Settings)] をクリックします。 |

||||||

|

Step 3 |

以下のオプションから選択します。

|

||||||

|

Step 4 |

変更を送信し、保存します。 |

CLI コマンド adminaccessconfig を使用すると、管理者がアプライアンスにログインする際のアクセス要件をさらに厳格にするように Web セキュリティアプライアンス を設定できます。

|

コマンド |

説明 |

|---|---|

|

|

管理者がログインを試みるときに指定したテキストが表示されるようにアプライアンスを設定します。Web UI、CLI、FTP などの任意のインターフェイスを使用して管理者がアプライアンスにアクセスすると、カスタムのログイン バナーが表示されます。 CLI プロンプトに貼り付けるか、Web セキュリティアプライアンス 上のテキスト ファイルからコピーすることによって、カスタム テキストをロードできます。ファイルからテキストをアップロードするには、まず FTP を使用してアプライアンスの configuration ディレクトリにファイルを転送します。 |

|

|

これは、管理者がログインに成功したときに表示されるポストログイン バナーです。このテキストは、ログインの |

|

|

管理者が Web セキュリティアプライアンス にアクセスするときの接続元の IP アドレスを制御します。管理者は、任意のマシンまたは指定した一覧内の IP アドレスを持つマシンからアプライアンスにアクセスできます。 アクセスを許可リストに制限する場合は、IP アドレス、サブネット、または CIDR アドレスを指定できます。デフォルトでは、アプライアンスにアクセスできるアドレスを一覧表示すると、現在のマシンの IP アドレスが許可リストの最初のアドレスとして一覧表示されます。許可リストから現在のマシンの IP アドレスは削除できません。この情報は、Web UI を使用して表示することもできます。ユーザー ネットワーク アクセスを参照してください。 |

|

|

悪意のある要求、またはなりすました要求を識別して、これから保護するために使用される、Web UI のクロスサイト要求偽造保護機能を有効/無効にします。最大のセキュリティを確保するには、CSRF 保護をイネーブルにすることを推奨します。 |

|

|

HTTP 要求でホスト ヘッダーを使用するよう設定します。 デフォルトでは、Web UI は、HTTP 要求内で Web クライアントから送信されたホスト ヘッダーを使用して応答します。セキュリティを高めるために、アプライアンス固有のホスト名、つまりアプライアンスに設定された名前( |

|

|

非アクティビティのタイムアウト間隔、つまりユーザーがログアウトするまでに非アクティブでいられる期間(分数)を指定します。5 ~ 1440 分(24 時間)の値を指定できます。デフォルト値は 30 分です。この情報は、Web UI を使用して表示することもできます。ユーザー ネットワーク アクセスを参照してください。 |

|

|

特定の設定タスク実行をサポートするウォークスルーを有効にします。 |

|

|

管理者がより強力な SSL 暗号(56 ビット暗号化以上)を使用してポート 8443 の Web インターフェイスにログインできるように、アプライアンスを設定します。 より強力な SSL 暗号を必要とするようにアプライアンスを設定すると、その変更は HTTPS を使用して管理の目的でアプライアンスにアクセスする管理者にのみ適用されます。HTTPS を使用して Web プロキシに接続されている他のネットワーク トラフィックには適用されません。 |

|

|

ログイン履歴を保持する日数を設定します。 |

|

|

同時ログイン セッションの最大数を設定します(CLI および Web インターフェイス)。 |

AsyncOS が、アプライアンスから非アクティブなユーザーをログアウトするまでの時間を指定できます。また、許可するユーザー接続のタイプを指定することもできます。

セッション タイムアウトは、管理者を含め、Web UI または CLI にログインしているすべてのユーザーに適用されます。AsyncOS がログアウトしたユーザーは、アプライアンスのログイン ページにリダイレクトされます。

(注) |

このタイムアウトの値を設定するには、CLI |

|

ステップ 1 |

[システム管理(System Administration)] > [ネットワーク アクセス(Network Access)] を選択します。 |

|

ステップ 2 |

[設定の編集(Edit Settings)] をクリックします。 |

|

ステップ 3 |

[セッション非アクティブ タイムアウト(Session Inactivity Timeout)] フィールドに、ログアウトするまでに許容するユーザーの非アクティブ時間を分数で入力します。 5 ~ 1440 分(24 時間)の範囲でタイムアウト間隔を定義できます。デフォルト値は 30 分です。 |

|

ステップ 4 |

[ユーザー アクセス(User Access)] セクションで、ユーザーのシステム アクセスを制御します。[任意の接続を許可(Allow Any Connection)] または [特定の接続のみを許可(Only Allow Specific Connections)] のいずれかをオンにします。 [特定の接続のみを許可(Only Allow Specific Connections)] をオンにする場合、特定の接続を IP アドレス、IP 範囲、または CIDR 範囲として定義します。クライアント IP アドレスとともに、アプライアンス IP アドレスが [ユーザー アクセス(User Access)] セクションに自動的に追加されます。 |

|

ステップ 5 |

変更を送信し、保存します。 |

すべての管理者レベルのユーザーは、「admin」ユーザーのパスフレーズを変更できます。

|

Step 1 |

[管理アプライアンス(Management Appliance)] > [システム管理(System Administration)] > [ユーザー(Users)] を選択します。 |

|

Step 2 |

[User(ユーザー)] リストで [admin] リンクをクリックします。 |

|

Step 3 |

[パスフレーズの変更(Change Passphrase)] を選択します。 |

|

Step 4 |

新しいパスフレーズを作成するか、または入力します。 |

レポート用に AsyncOS によって生成されたメールの返信アドレスを設定できます。

|

Step 1 |

[システム管理(System Administration)] > [返信先アドレス(Return Addresses)] を選択します。 |

|

Step 2 |

[設定の編集(Edit Settings)] をクリックします。 |

|

Step 3 |

表示名、ユーザー名、およびドメイン名を入力します。 |

|

Step 4 |

変更を送信し、保存します。 |

アラートとは、Cisco Web セキュリティアプライアンス で発生しているイベントに関する情報が記載されている、電子メールによる通知のことです。これらのイベントにはマイナー(情報)からメジャー(クリティカル)までの重要度(または重大度)レベルがあり、一般的にアプライアンスの特定のコンポーネントまたは機能に関連しています。

Note |

アラートと通知メール通知を受信するには、アプライアンスが電子メール メッセージへの送信に使用する SMTP リレー ホストを設定する必要があります。 |

アラートに含まれる情報は、アラートの分類と重大度によって決まります。アラート受信者に送信するアラート分類と重大度を指定できます。

AsyncOS は以下のタイプのアラートを送信します。

システム(System)

ハードウェア(Hardware)

アップデータ(Updater)

Web プロキシ(Web Proxy)

マルウェア対策(Anti-Malware)

AMP

L4 トラフィック モニター(L4 Traffic Monitor)

外部 URL カテゴリ(External URL Categories)

ポリシーの有効期限(Policy Expiration)

アラートは、次の重大度に従って送信されます。

Note |

システムのセットアップ時に AutoSupport をイネーブルにした場合、指定した電子メール アドレスにすべての重大度およびクラスのアラートを受信します(デフォルト)。この設定はいつでも変更できます。 |

|

Step 1 |

[システム管理(System Administration)] > [アラート(Alerts)] を選択します。 |

|

Step 2 |

[アラート受信者(Alert Recipients)] リストで受信者をクリックして編集するか、[受信者の追加(Add Recipient)] をクリックして新しい受信者を追加します。 |

|

Step 3 |

受信者の電子メール アドレスを追加または編集します。複数のアドレスをカンマで区切って入力することもできます。 |

|

Step 4 |

各アラート タイプごとに、受信するアラートの重大度を選択します。 |

|

Step 5 |

変更を送信し、保存します。 |

|

Step 1 |

[システム管理(System Administration)] > [アラート(Alerts)] を選択します。 |

|

Step 2 |

[アラート受信者(Alert Recipient)] のリストで、アラート受信者に対応するゴミ箱アイコンをクリックして確定します。 |

|

Step 3 |

変更を保存します。 |

アラート設定はグローバルな設定であるため、すべてのアラートの動作に影響します。

|

Step 1 |

[システム管理(System Administration)] > [アラート(Alerts)] を選択します。 |

||||||||

|

Step 2 |

[設定の編集(Edit Settings)] をクリックします。 |

||||||||

|

Step 3 |

必要に応じて、アラートの設定値を設定します。

|

||||||||

|

Step 4 |

変更を送信し、保存します。 |

以下の項では、分類別にアラートを一覧表示します。各項の表には、アラート名(内部で使用される descriptor)、アラートの実際のテキスト、説明、重大度(クリティカル、情報、または警告)およびメッセージのテキストに含まれるパラメータ(存在する場合)が含まれています。

以下の表は、AsyncOS で生成されるさまざまなハードウェア アラートのリストです。アラートの説明と重大度が記載されています。

|

メッセージ |

アラートの重大度 |

パラメータ |

|---|---|---|

|

A RAID-event has occurred: $error |

警告(Warning) |

$error:RAID エラーのテキスト。 |

以下の表は、AsyncOS で生成されるさまざまなシステム アラートのリストです。アラートの説明と重大度が記載されています。

|

メッセージ |

アラートの重大度 |

パラメータ |

|---|---|---|

|

Startup script $name exited with error: $message |

クリティカル(Critical)。 |

$name:スクリプトの名前。 $message:エラー メッセージ テキスト。 |

|

System halt failed: $exit_status: $output', |

クリティカル(Critical)。 |

$exit_status:コマンドの終了コード。 $output:コマンドからの出力。 |

|

System reboot failed: $exit_status: $output |

クリティカル(Critical)。 |

$exit_status:コマンドの終了コード。 $output:コマンドからの出力。 |

|

Process $name listed $dependency as a dependency, but it does not exist. |

クリティカル(Critical)。 |

$name:プロセスの名前。 $dependency:一覧表示されている依存性の名前。 |

|

Process $name listed $dependency as a dependency, but $dependency is not a wait_init process. |

クリティカル(Critical)。 |

$name:プロセスの名前。 $dependency:一覧表示されている依存性の名前。 |

|

Process $name listed itself as a dependency. |

クリティカル(Critical)。 |

$name:プロセスの名前。 |

|

Process $name listed $dependency as a dependency multiple times. |

クリティカル(Critical)。 |

$name:プロセスの名前。 $dependency:一覧表示されている依存性の名前。 |

|

Dependency cycle detected: $cycle. |

クリティカル(Critical)。 |

$cycle:サイクルに関係するプロセス名のリスト。 |

|

An error occurred while attempting to share statistical data through the Network Participation feature. Please forward this tracking information to your support provider: Error: $error. |

警告(Warning)。 |

$error:例外に関連付けられたエラー メッセージ。 |

|

There is an error with “$name”. |

クリティカル(Critical)。 |

$name:コア ファイルを生成したプロセスの名前。 |

|

An application fault occurred: “$error” |

クリティカル(Critical)。 |

$error:エラーのテキスト(通常はトレースバック)。 |

|

Appliance: $appliance, User: $username, Source IP: $ip, Event: Account locked due to X failed login attempts. User $username is locked after X consecutive login failures. Last login attempt was from $ip. |

情報(Information)。 |

$appliance:特定の Web セキュリティアプライアンス の ID。 $username:特定のユーザー アカウントの ID。 $ip:ログインが試行された IP アドレス。 |

|

Tech support: Service tunnel has been enabled, port $port |

情報(Information)。 |

$port:サービス トンネルに使用されるポート番号。 |

|

Tech support: Service tunnel has been disabled. |

情報(Information)。 |

適用なし |

|

警告(Warning)。 |

$ip:ログインが試行された IP アドレス。 説明: SSH を介してアプライアンスへの接続を試みているが、有効なクレデンシャルを提示しない IP アドレスは、2 分以内に 11 回以上試行に失敗した場合、SSH のブロックリストに追加されます。 同じ IP アドレスからユーザが正常にログインすると、その IP アドレスは許可リストに追加されます。 許可リストのアドレスは、それらがブロックリストに含まれていてもアクセスが許可されます。 エントリは約 1 日後にブロックリストから自動的に削除されます。 |

Note |

システムアラートには、機能キーアラート、ロギングアラート、レポートアラートが含まれます。これらのアラートは、システムアラートの一部として設定した後に受信します。 |

以下の表は、AsyncOS で生成されるさまざまな機能キー アラートのリストです。アラートの説明と重大度が記載されています。

|

メッセージ |

アラートの重大度 |

パラメータ |

|---|---|---|

|

A “$feature” key was downloaded from the key server and placed into the pending area. EULA acceptance required. |

情報(Information)。 |

$feature:機能の名前。 |

|

Your “$feature” evaluation key has expired. Please contact your authorized sales representative. |

警告(Warning)。 |

$feature:機能の名前。 |

|

Your “$feature” evaluation key will expire in under $days day(s). Please contact your authorized sales representative. |

警告(Warning)。 |

$feature:機能の名前。 $days:機能キーの期限が切れるまでの日数。 |

以下の表は、AsyncOS で生成されるさまざまなロギング アラートのリストです。アラートの説明と重大度が記載されています。

|

メッセージ |

アラートの重大度 |

パラメータ |

|---|---|---|

|

$error. |

情報(Information)。 |

$error:エラーのトレースバック文字列。 |

|

Log Error: Subscription $name: Log partition is full. |

クリティカル(Critical)。 |

$name:ログ サブスクリプション名。 |

|

Log Error: Push error for subscription $name: Failed to connect to $ip: $reason. |

クリティカル(Critical)。 |

$name:ログ サブスクリプション名。 $ip:リモート ホストの IP アドレス。 $reason:接続エラーについて説明するテキスト。 |

|

Log Error: Push error for subscription $name: An FTP command failed to $ip: $reason. |

クリティカル(Critical)。 |

$name:ログ サブスクリプション名。 $ip:リモート ホストの IP アドレス。 $reason:問題点について説明するテキスト。 |

|

Log Error: Push error for subscription $name: SCP failed to transfer to $ip:$port: $reason', |

クリティカル(Critical)。 |

$name:ログ サブスクリプション名。 $ip:リモート ホストの IP アドレス。 $port:リモート ホストのポート番号。 $reason:問題点について説明するテキスト。 |

|

Log Error: 'Subscription $name: Failed to connect to $hostname ($ip): $error. |

クリティカル(Critical)。 |

$name:ログ サブスクリプション名。 $hostname:Syslog サーバーのホスト名。 $ip:Syslog サーバーの IP アドレス。 $error:エラー メッセージのテキスト。 |

|

Log Error: Subscription $name: Network error while sending log data to syslog server $hostname ($ip): $error |

クリティカル(Critical)。 |

$name:ログ サブスクリプション名。 $hostname:Syslog サーバーのホスト名。 $ip:Syslog サーバーの IP アドレス。 $error:エラー メッセージのテキスト。 |

|

Subscription $name: Timed out after $timeout seconds sending data to syslog server $hostname ($ip). |

クリティカル(Critical)。 |

$name:ログ サブスクリプション名。 $timeout:秒単位のタイムアウト。 $hostname:Syslog サーバーのホスト名。 $ip:Syslog サーバーの IP アドレス。 |

|

Subscription $name: Syslog server $hostname ($ip) is not accepting data fast enough. |

クリティカル(Critical)。 |

$name:ログ サブスクリプション名。 $hostname:Syslog サーバーのホスト名。 $ip:Syslog サーバーの IP アドレス。 |

|

Subscription $name: Oldest log file(s) were removed because log files reached the maximum number of $max_num_files. Files removed include: $files_removed. |

情報(Information)。 |

$name:ログ サブスクリプション名。 $max_num_files:ログ サブスクリプションごとに許可されるファイルの最大数。 $files_removed:削除されたファイルのリスト。 |

以下の表は、AsyncOS で生成されるさまざまなレポート アラートのリストです。アラートの説明と重大度が記載されています。

|

メッセージ |

アラートの重大度 |

パラメータ |

|---|---|---|

|

The reporting system is unable to maintain the rate of data being generated. Any new data generated will be lost. |

クリティカル(Critical)。 |

適用なし |

|

The reporting system is now able to handle new data. |

情報(Information)。 |

適用なし |

|

A failure occurred while building periodic report ‘$report_title’. This subscription should be examined and deleted if its configuration details are no longer valid. |

クリティカル(Critical)。 |

$report_title:レポートのタイトル。 |

|

A failure occurred while emailing periodic report ‘$report_title’. This subscription has been removed from the scheduler. |

クリティカル(Critical)。 |

$report_title:レポートのタイトル。 |

|

Processing of collected reporting data has been disabled due to lack of logging disk space. Disk usage is above $threshold percent. Recording of reporting events will soon become limited and reporting data may be lost if disk space is not freed up (by removing old logs, etc). Once disk usage drops below $threshold percent, full processing of reporting data will be restarted automatically. |

警告(Warning)。 |

$threshold:しきい値。 |

|

PERIODIC REPORTS: While building periodic report $report_title' the expected domain specification file could not be found at ‘$file_name’. No reports were sent. |

クリティカル(Critical)。 |

$report_title:レポートのタイトル。 $file_name:ファイルの名前。 |

|

Counter group “$counter_group” does not exist. |

クリティカル(Critical)。 |

$counter_group:counter_group の名前。 |

|

PERIODIC REPORTS: While building periodic report $report_title’ the domain specification file ‘$file_name’ was empty. No reports were sent. |

クリティカル(Critical)。 |

$report_title:レポートのタイトル。 $file_name:ファイルの名前。 |

|

PERIODIC REPORTS: Errors were encountered while processing the domain specification file ‘$file_name’ for the periodic report ‘$report_title’. Any line which has any reported problem had no report sent. $error_text |

クリティカル(Critical)。 |

$report_title:レポートのタイトル。 $file_name:ファイルの名前。 $error_text:発生したエラーのリスト。 |

|

Processing of collected reporting data has been disabled due to lack of logging disk space. Disk usage is above $threshold percent. Recording of reporting events will soon become limited and reporting data may be lost if disk space is not freed up (by removing old logs, etc). Once disk usage drops below $threshold percent, full processing of reporting data will be restarted automatically. |

警告(Warning)。 |

$threshold:しきい値。 |

|

The reporting system has encountered a critical error while opening the database. In order to prevent disruption of other services, reporting has been disabled on this machine. Please contact customer support to have reporting enabled. The error message is: $err_msg |

クリティカル(Critical)。 |

$err_msg:エラー メッセージ テキスト。 |

以下の表は、AsyncOS で生成されるさまざまなアップデータ アラートのリストです。アラートの説明と重大度が記載されています。

|

メッセージ |

アラートの重大度 |

パラメータ |

|---|---|---|

|

The $app application tried and failed $attempts times to successfully complete an update. This may be due to a network configuration issue or temporary outage. |

警告(Warning)。 |

$app:Web セキュリティアプライアンス セキュリティ サービス名。 $attempts:試行回数。 |

|

The updater has been unable to communicate with the update server for at least $threshold. |

警告(Warning)。 |

$threshold::しきい値の時間。 |

|

Unknown error occurred: $traceback. |

クリティカル(Critical)。 |

$traceback:トレースバック情報。 |

|

Certificate Revoke: OCSP validation failed for the UPDATER Server Certificate ($host:$port). Ensure the certificate is valid. |

クリティカル(Critical) |

$host:UPDATER サーバーのホスト名。 $port:UPDATER サーバーのポート。 |

Advanced Malware Protection に関連するアラートについては、Advanced Malware Protection の問題に関するアラートの確実な受信を参照してください。

次の表には、アラートおよびアラートの重大度についての説明を含む、AsyncOS で生成されるさまざまな Cisco Advanced Malware Protection アラートのリストなどが記載されています。

|

メッセージ |

アラートの重大度 |

パラメータ |

|---|---|---|

|

Cisco Advanced Malware Protection for Endpoints コンソールへのアプライアンスの登録に失敗しました。 $error |

警告(Warning) |

[$error]:エラーメッセージ。 |

|

Cisco Advanced Malware Protection for Endpoints コンソールからのアプライアンス($devname)の登録解除に失敗しました。 $error |

警告(Warning) |

[$devname]:デバイス名。 [$error]:エラーメッセージ。 |

次の表には、アラートおよびアラートの重大度についての説明を含む、AsyncOS で生成されるさまざまな Web プロキシアラートのリストなどが記載されています。

|

メッセージ |

アラートの重大度 |

パラメータ |

|---|---|---|

|

ディスク読み取り/書き込み中にエラーが発生しました。 $error |

情報 |

[$info]:書き込まれるオブジェクト、オブジェクトサイズなどの追加情報。 |

|

Web プロキシは、キャッシングパーティションの内容が無効であることを検出しました。キャッシュをフラッシュすると、問題が解決する場合があります。 $errorstring |

情報 |

[$errorstring]:キャッシュコンテンツが無効だった理由に関する追加情報。 |

|

設定パラメータのエラー。 $errorstring |

警告(Warning) |

[$errorstring]:パラメータとその値の両方を含む、パラメータ値のエラーの詳細な説明。 |

|

クライアント側の総接続数がしきい値制限を超えました。永続的な接続は一時的に無効になっています。 $info |

警告(Warning) |

[$info]:追加情報。 |

|

設定された WCCPv2 ルーターが無応答または到達不能です。 $info |

警告(Warning) |

[$info]:追加情報。 |

|

設定されたアップストリーム転送プロキシが無応答または到達不能です。 $info |

警告(Warning) |

[$info]:追加情報。 |

|

Web プロキシプロセスがメモリ不足で再起動しました $info |

警告(Warning) |

[$info]:追加情報。 |

|

snmp ライブラリ内でエラーが発生しました。 $info |

警告(Warning) |

[$info]:問題の snmp リクエストなどの追加情報。 |

|

その他のエラーにより、Web プロキシが終了しました。 $info |

警告(Warning) |

[$info]:追加情報(該当する場合)。 |

|

ドメインネームシステム(DNS)プロセスが終了しました。 $info |

警告(Warning) |

[$info]:追加情報(該当する場合)。 |

|

認証プロセスが終了しました。 $info |

警告(Warning) |

[$info]:追加情報(該当する場合)。 |

|

Web プロキシは、プロセスの起動中に主要な内部データ構造用にメモリを予約できませんでした。 $info |

クリティカル(Critical) |

[$info]:さまざまな主要な内部データ構造のサイズなどの追加情報。 |

|

ディスク読み取り/書き込み中にエラーが発生しました。 $info |

クリティカル(Critical) |

[$info]:書き込まれるオブジェクト、オブジェクトサイズなどの追加情報。 |

次の表には、アラートおよびアラートの重大度についての説明を含む、AsyncOS で生成されるさまざまな外部 URL カテゴリアラートのリストなどが記載されています。

|

メッセージ |

アラートの重大度 |

パラメータ |

|---|---|---|

|

$errmsg |

警告(Warning) |

[$errmsg]:エラーメッセージ。 |

|

$errmsg |

情報 |

[$errmsg]:エラーメッセージ。 |

|

$errmsg |

クリティカル(Critical) |

[$errmsg]:エラーメッセージ。 |

次の表には、アラートおよびアラートの重大度についての説明を含む、AsyncOS で生成されるさまざまな L4 トラフィックアラートのリストなどが記載されています。

|

メッセージ |

アラートの重大度 |

パラメータ |

|---|---|---|

|

$errmsg |

警告(Warning) |

[$errmsg]:エラーメッセージ。 |

|

$errmsg |

情報 |

[$errmsg]:エラーメッセージ。 |

|

$errmsg |

クリティカル(Critical) |

[$errmsg]:エラーメッセージ。 |

次の表は、AsyncOS で生成されるさまざまなポリシー アラートのリストです。アラートの説明と重大度が記載されています。

|

メッセージ |

アラートの重大度 |

パラメータ |

|---|---|---|

|

'$PolicyType': '$GroupName' は、有効期限の設定のため、ディセーブルにされています。 |

情報 |

$PolicyType: は、Web ポリシー タイプに基づくアクセス ポリシー/復号ポリシーです。 $GroupName: は、ポリシー グループの名前です。 |

|

'$PolicyType' : '$GroupName' は、3 日後に期限切れとなります。 |

情報 |

$PolicyType: は、Web ポリシー タイプに基づくアクセス ポリシー/復号ポリシーです。 $GroupName: は、ポリシー グループの名前です。 |

Federal Information Processing Standard(FIPS)は、機密情報であるが機密扱いされていない情報を保護するために、すべての政府機関で使用される暗号化モジュールの要件を規定しています。FIPS は、連邦政府のセキュリティとデータ プライバシー要件の遵守を確実にするために役立ちます。国立標準技術研究所(NIST)によって開発された FIPS は、連邦政府の要件を満たす任意の規格がない場合に使用されます。

Web セキュリティアプライアンス は Cisco Common Cryptographic Module(C3M)を使用して FIPS モードの FIPS 140-2 準拠を実現します。デフォルトでは、FIPS モードはディセーブルです。

Note |

AsyncOS 15.0 リリース以降、連邦情報処理標準(FIPS)モードはサポートされていません。 |

FIPS モードでは、Web セキュリティアプライアンス でイネーブルになっているすべての暗号化サービスについて FIPS 準拠の証明書を使用する必要があります。これは、以下の暗号化サービスに適用されます。

HTTPS プロキシ

認証

SaaS のアイデンティティ プロバイダー

アプライアンス管理 HTTPS サービス

セキュア ICAP 外部 DLP 設定

Identity Services Engine

SSL の設定

SSH の設定

Note |

FIPS モードをイネーブルにする前に、FIPS 準拠証明書を使用してアプライアンス管理 HTTPS サービスを設定する必要があります。他の暗号化サービスはイネーブルにする必要はありません。 |

FIPS 準拠の証明書は以下の要件を満たす必要があります。

|

証明書 |

アルゴリズム |

署名アルゴリズム |

注記 |

|---|---|---|---|

|

X509 |

RSA |

sha1WithRSAEncryption sha256WithRSAEncryption |

最適な復号パフォーマンスと十分なセキュリティを実現するために、1024 ビットのキー サイズを推奨します。ビットサイズをさらに大きくすると、セキュリティは向上しますが、復号のパフォーマンスに影響します。 |

FIPS モードがイネーブルの場合、アプライアンスは次の証明書チェックを実行します。

Web セキュリティアプライアンス にアップロードされたすべての証明書は、UI によってアップロードされたのか、それとも certconfig CLI コマンドによってアップロードされたのかに関係なく、CC 標準に厳格に従うように検証されます。Web セキュリティアプライアンス の信頼ストア内の適切な信頼パスが設定されていない証明書は、アップロードできません。

信頼できるパス検証によって証明書の署名が検証され、すべての署名者証明書に対して検証済みの basicConstrains および CAFlag のセットによって証明書/公開キーの改ざんが検証されます。

失効リストに対して証明書を検証するために OCSP 検証を使用できます。これは、certconfig CLI コマンドを使用して設定できます。

厳格な証明書検証について も参照してください。

アプライアンス設定のバックアップ コピーを作成します(以下を参照)。 アプライアンス設定ファイルの保存

FIPS モードで使用される証明書で、FIPS 140-2 認定の公開キー アルゴリズムが使用されていることを確認します(FIPS 証明書の要件を参照)。

Note |

|

|

Step 1 |

[システム管理(System Administration)] > [FIPS モード(FIPS Mode)] を選択します。 |

|

Step 2 |

[設定の編集(Edit Settings)] をクリックします。 |

|

Step 3 |

[FIPS コンプライアンスの有効化(Enable FIPS Compliance)] をオンにして、FIPS コンプライアンスを有効にします。 [FIPS コンプライアンスの有効化(Enable FIPS Compliance)] をオンにすると、[重大な機密性パラメータ(CSP)の暗号化を有効にする(Enable encryption of Critical Sensitive Parameters (CSP))] チェックボックスが有効になります。 |

|

Step 4 |

パスワード、認証情報、証明書、共有キーなどの設定データの暗号化を有効にする場合は、[重大な機密性パラメータ(CSP)の暗号化を有効にする(Enable encryption of Critical Sensitive Parameters (CSP))] をオンにします。 |

|

Step 5 |

[送信(Submit)] をクリックします。 |

|

Step 6 |

[続行(Continue)] をクリックして、アプライアンスの再起動を許可します。 |

|

Step 1 |

[システム管理(System Administration)] > [タイム ゾーン(Time Zone)] を選択します。 |

|

Step 2 |

[設定の編集(Edit Settings)] をクリックします。 |

|

Step 3 |

地域、国、およびタイム ゾーンを選択するか、GMT オフセットを選択します。 |

|

Step 4 |

変更を送信し、保存します。 |

アプライアンスで手動で時間を設定するのではなく、ネットワーク タイム プロトコル(NTP)サーバーに照会して現在の日時を追跡できるように Web セキュリティアプライアンス を設定することをお勧めします。これは、特にアプライアンスが他のデバイスと統合されている場合に該当します。統合されたすべてのデバイスが同じ NTP サーバーを使用する必要があります。

|

Step 1 |

[システム管理(System Administration)] > [時間の設定(Time Settings)] を選択します。 |

||

|

Step 2 |

[設定の編集(Edit Settings)] をクリックします。 |

||

|

Step 3 |

[時刻の設定方法(Time Keeping Method)] として [NTP(Network Time Protocol)を使用(Use Network Time Protocol)] を選択します。 |

||

|

Step 4 |

サーバーの追加が必要な場合は、[行の追加(Add Row)] をクリックして、NTP サーバーの完全修飾ホスト名または IP アドレスを入力します。 |

||

|

Step 5 |

(任意)NTP クエリーに使用するアプライアンスのネットワーク インターフェイス タイプ(管理またはデータのいずれか)に関連付けられている、ルーティング テーブルを選択します。これは、NTP クエリーが発信される IP アドレスになります。

|

||

|

Step 6 |

変更を送信し、保存します。 |

セキュリティを向上させるために、いくつかのサービスで SSL v3 とさまざまなバージョンの TLS をイネーブルまたはディセーブルにできます。最善のセキュリティを実現するために、すべてのサービスで SSL v3 をディセーブルにすることをお勧めします。デフォルトでは、すべてのバージョンの TLS がイネーブルに設定され、SSL がディセーブルに設定されます。

Note |

これらの機能は、 |

Note |

TLS 暗号が無効になる SSL 構成を修正または変更した場合は、アプリケーションを再起動します。 |

|

Step 1 |

[システム管理(System Administration)] > [SSL 設定(SSL Configuration)] を選択します。 |

||||||

|

Step 2 |

[設定の編集(Edit Settings)] をクリックします。 |

||||||

|

Step 3 |

これらのサービスで SSL v3 と TLS v1.x をイネーブルにするには、対応するチェックボックスをオンにします。

|

||||||

|

Step 4 |

[Submit] をクリックします。 |

Note |

アプライアンスがインターネットに接続されていない場合、[証明書管理(Certificate Management)] ページのロードに時間がかかり、タイムアウトエラーが発生します。さらに、証明書をロードした後、[マニフェストを取得できませんでした(Failed to fetch manifest)] ネットワークエラーが [証明書の更新(Certificate Updates)] リストに表示されます。 |

AsyncOS 10.5 での FIPS モード更新のリリースに伴い、提示される証明書はすべて、アップロード前にコモン クライテリア(CC)標準に準拠していることを確認するため厳格に検証されます。証明書を証明書失効リストと照合して検証するには、OCSP 検証を使用できます。

適切で有効な証明書が Web セキュリティアプライアンス にアップロードされていることと、すべての関連サーバーで円滑な SSL ハンドシェイクを実行できるように、有効でセキュアな証明書がすべての関連サーバーで設定されていることを確認する必要があります。

厳格な証明書検証は、次の証明書のアップロードに適用されます。

HTTPS プロキシ([セキュリティサービス(Security Services)] > [HTTPSプロキシ(HTTPS Proxy)])

ファイル分析サーバー([セキュリティサービス(Security Services)] > [マルウェア対策とレピュテーション(Anti-Malware and Reputation)] > [ファイル分析の詳細設定(Advanced Settings for File Analysis)] > [ファイル分析サーバー(File Analysis Server)]:[プライベートクラウドおよび認証局(Private Cloud & Certificate Authority)]:[アップロードされた認証局の使用(Use Uploaded Certificate Authority)])

信頼できるルート証明書([ネットワーク(Network)] > [証明書の管理(Certificate Management)])

グローバル認証の設定([ネットワーク(Network)] > [認証(Authentication)] > [グローバル認証の設定(Global Authentication Settings)])

SaaS の ID プロバイダ([ネットワーク(Network)] > [SaaS のIDプロバイダ(Identity Provider for SaaS)])

Identity Services Engine([ネットワーク(Network)] > [Identity Services Engine])

外部 DLP サーバー([ネットワーク(Network)] > [外部DLPサーバー(External DLP Servers)])

LDAP およびセキュア LDAP([ネットワーク(Network)] > [認証(Authentication)] > [レルム(Realm)])

FIPS Compliance も参照してください。

ユーザーに認証を要求するときに、ブラウザはセキュア HTTPS 接続を使用して Web プロキシに認証クレデンシャルを送信します。Web セキュリティアプライアンス は、デフォルトで付属の「Cisco Web セキュリティ アプライアンス デモ証明書(Cisco Web Security Appliance Demo Certificate)」を使用して、クライアントとの HTTPS 接続を確立します。多くのブラウザでは、証明書が無効であるという内容の警告が表示されます。無効な証明書に関するメッセージをユーザーに表示しないようにするには、アプリケーションで自動的に認識される証明書とキーのペアをアップロードします。

Web セキュリティアプライアンス には、信頼できるルート証明書のリストが付属し、これが維持されます。信頼できる証明書を持つ Web サイトでは、復号は必要ありません。

信頼できる証明書のリストに証明書を追加し、機能的に証明書を削除すると、信頼できる証明書のリストを管理できます。Web セキュリティアプライアンス では、プライマリリストから証明書は削除されませんが、ユーザーが証明書の信頼を無効化できます。これで、信頼できるリストから証明書が機能的に削除されます。

信頼できるルート証明書を追加、上書き、ダウンロードするには、以下の手順を実行します。

|

Step 1 |

[ネットワーク(Network)] > [証明書の管理(Certificate Management)] の順に選択します。 |

|

Step 2 |

[証明書の管理(Certificate Management)] ページの [信頼できるルート証明書の管理(Manage Trusted Root Certificates)] をクリックします。 |

|

Step 3 |

シスコ認識済みリストに記載されていない認証局の署名が付いたカスタムの信頼できるルート証明書を追加するには、以下の手順を実行します。 [インポート(Import)] をクリックし、証明書ファイルを参照して選択し、[送信(Submit)] します。 |

|

Step 4 |

1 つ以上のシスコ認識済み証明書の信頼を上書きするには、以下の手順を実行します。

|

|

Step 5 |

特定の証明書のコピーをダウンロードするには、以下の手順を実行します。

|

[更新(Updates)] セクションには、アプライアンス上のシスコの信頼できるルート証明書とブロックリストのバンドルについて、バージョン情報と最終更新情報が一覧表示されます。これらのバンドルは定期的に更新されます。

|

[証明書の管理(Certificate Management)] ページで [今すぐ更新(Update Now)] をクリックし、アップデート可能なすべてのバンドルを更新します。 |

シスコにより無効であると判定されてブロックされた証明書のリストを表示するには、以下の手順を実行します。

|

[ブロック済み証明書を表示(View Blocked Certificates)] をクリックします。 |

一部の AsyncOS 機能では、接続の確立、確認、または保護のために証明書とキーが必要です。たとえば、Identity Services Engine(ISE)などの機能がこれに該当します。既存の証明書とキーをアップロードしたり、機能を設定するときに新しい証明書とキーを生成したりできます。

アプライアンスにアップロードする証明書は、以下の要件を満たしている必要があります。

|

Step 1 |

[アップロードされた証明書とキーを使用(Use Uploaded Certificate and Key)] を選択します。 |

||

|

Step 2 |

[証明書(Certificate] フィールドで [参照(Browse)]をクリックし、アップロードするファイルを検索します。

|

||

|

Step 3 |

[キー(Key)] フィールドで [参照(Browse)] をクリックし、アップロードするファイルを指定します。

|

||

|

Step 4 |

キーが暗号化されている場合は、[キーは暗号化されています(Key is Encrypted)] を選択します。 |

||

|

Step 5 |

[ファイルのアップロード(Upload File)] をクリックします。 |

|

Step 1 |

[生成された証明書とキーを使用(Use Generated Certificate and Key)] を選択します。 |

|

Step 2 |

[新しい証明書とキーを生成(Generate New Certificate and Key)] をクリックします。 |

|

Step 3 |

[証明書をダウンロードDownload Certificate] をクリックして、アプライアンスにアップロードする新しい証明書をダウンロードします。 |

|

Step 4 |

[証明書署名要求のダウンロード(Download Certificate Signing Request)] をクリックして、署名のために認証局(CA)に送信する新しい証明書ファイルをダウンロードします。この処理の詳細については、証明書署名要求を参照してください。

|

Web セキュリティアプライアンス は、アプライアンスにアップロードされた証明書の証明書署名要求(CSR)を生成することはできません。そのため、アプライアンス用に作成された証明書を使用するには、別のシステムから署名要求を発行する必要があります。後でアプライアンスにインストールする必要があるため、このシステムから PEM 形式のキーを保存します。

最新バージョンの OpenSSL がインストールされた、任意の UNIX マシンを使用できます。CSR にアプライアンスのホスト名があることを確認してください。OpenSSL を使用した CSR の生成の詳細については、以下の場所にあるガイドラインを参照してください。

http://www.modssl.org/docs/2.8/ssl_faq.html#ToC28

CSR が生成されたら、認証局(CA)に送信します。CA は、証明書を PEM 形式で返します。

初めて証明書を取得する場合は、インターネットで「certificate authority services SSL server certificates(SSL サーバー証明書を提供している認証局)」を検索して、環境のニーズに最も適したサービスを選択します。サービスの手順に従って、SSL 証明書を取得します。

Note |

独自の証明書を生成して署名することもできます。そのためのツールは http://www.openssl.org の無料のソフトウェア OpenSSL に含まれています。

|

ルート認証局(CA)の証明書検証に加えて、AsyncOS では、中間証明書の検証の使用もサポートされます。中間証明書とは信頼できるルート認証局によって発行された証明書であり、追加の証明書を作成するために使用されます。これは、信頼の連鎖を作成します。たとえば、信頼できるルート認証局によって証明書を発行する権利が与えられた example.com によって証明書が発行されたとします。example.com によって発行された証明書は、example.com の秘密キーおよび信頼できるルート認証局の秘密キーと照合して検証する必要があります。

サーバーは、SSL ハンドシェイクで「証明書チェーン」を送信し、クライアント(ブラウザなど。この場合は HTTPS プロキシである Web セキュリティアプライアンス )がサーバーを認証できるようにします。通常、サーバー証明書は中間証明書により署名され、中間証明書は信頼できるルート証明書により署名され、ハンドシェイク中にサーバー証明書と全体の証明書チェーンがクライアントに表示されます。通常、ルート証明書は Web セキュリティアプライアンス の信頼できる証明書ストアに存在するため、証明書チェーンの検証は成功します。

ただし、サーバーでエンドポイント エンティティ証明書が変更された場合、新しいチェーンに必要な更新が実行されません。その結果、サーバーは SSL ハンドシェイク中にサーバー証明書のみを表示し、Web セキュリティアプライアンス プロキシは中間証明書が存在しないため証明書チェーンを検証できません。

以前のソリューションでは、Web セキュリティアプライアンス 管理者が手動で介入し、信頼できる証明書ストアに必要な中間証明書をアップロードしていました。現在は、CLI コマンド advancedproxyconfig > HTTPS > Do you want to enable automatic discovery and download of missing Intermediate Certificates? を使用して、「中間証明書の検出」を有効にできます。これは、Web セキュリティアプライアンス がこれらの状況で手動手順を排除しようとするために使用するプロセスです。

中間証明書の検出では、「AIA 追跡」という方法を使用します。この方法では、信頼できない証明書が存在する場合、Web セキュリティアプライアンス はその証明書に「Authority Information Access」という拡張情報があるか検証します。この拡張情報には、オプションの CA 発行者の URI フィールドが含まれています。このフィールドには、問題のサーバー証明書の署名に使用される発行者証明書を照会することができます。これが使用可能になると、Web セキュリティアプライアンス はルートの CA 証明書が取得されるまで発行者の証明書を再帰的に取得し、チェーンを再度検証しようとします。

シスコでは、AsyncOS for Web とそのコンポーネント向けに、アップグレード(新しいソフトウェア バージョン)とアップデート(現在のソフトウェア バージョンの変更)を定期的にリリースしています。

アップグレードを開始する前に、[システム管理(System Administration)] > [設定ファイル(Configuration File)] ページまたは saveconfig コマンドを使用して、Web セキュリティアプライアンス から XML コンフィギュレーション ファイルを保存します。

PAC ファイルやカスタマイズしたエンドユーザー通知ページなど、アプライアンスに格納されている他のファイルを保存します。

アップグレード時には、さまざまなプロンプトで長い時間作業を中断しないでください。TCP セッションがダウンロード中にタイムアウトしてしまった場合、アップグレードが失敗する可能性があります。

アップグレードが完了したら、XML ファイルに設定情報を保存します。

関連項目

アプライアンスのコンフィギュレーション ファイルを保存します(アプライアンス設定の保存、ロード、およびリセットを参照)。

(注) |

AsyncOS を Cisco サーバーからではなくローカル サーバーから 1 回の操作でダウンロードとアップグレードする場合は、アップグレードはダウンロード中に即座に実行されます。アップグレード プロセスの開始時に、バナーが 10 秒間表示されます。このバナーが表示されている間は、Ctrl を押した状態で C を押すと、ダウンロードの開始前にアップグレード プロセスを終了できます。 |

(注) |

アップグレードの実行中、セキュア認証の証明書が FIPS 準拠でない場合は、アプライアンスがアップグレードされる最新パスのデフォルトの証明書で置き換えられます。これは、お客様がアップグレードの前にデフォルトの証明書を使用した場合にのみ起こります。 |

1 回の操作でダウンロードとインストールを行うか、またはバックグラウンドでダウンロードし後でインストールできます。

varstore ファイルに保存されている設定値に ASCII 以外の文字が含まれていると、アップグレードが失敗します。

|

ステップ 1 |

[システム管理(System Administration)] > [システム アップグレード(System Upgrade)] を選択します。 |

||||||||

|

ステップ 2 |

[アップグレードオプション(Upgrade Options)] をクリックします。 アップグレード オプションとアップグレード イメージを選択します。

|

||||||||

|

ステップ 3 |

[続行(Proceed)] をクリックします。 インストール中の場合、次に従います。 |

|

ステップ 1 |

[システム管理(System Administration)] > [システム アップグレード(System Upgrade)] を選択します。 |

||||||||

|

ステップ 2 |

[アップグレードオプション(Upgrade Options)] をクリックします。 |

||||||||

|

ステップ 3 |

次のオプションを選択します。

|

||||||||

|

ステップ 4 |

(オプション)アップグレード ログを確認します。 |

関連項目

AsyncOS は、新しい AsyncOS アップグレードを除く、すべてのセキュリティ サービス コンポーネントへの新しいアップデートがないか、定期的にアップデート サーバに問い合わせます。AsyncOS をアップグレードするには、AsyncOS が使用可能なアップグレードを問い合わせるよう、手動で要求する必要があります。AsyncOS が使用可能なセキュリティ サービス アップデートを問い合わせるよう、手動で要求することもできます。詳細については、以前のバージョンの AsyncOS for Web への復元を参照してください。

AsyncOS がアップデートまたはアップグレードのアップデート サーバを照会する場合は、以下の手順を実行します。

アップデート サーバに問い合わせます。

シスコでは、アップデート サーバに以下のソースを使用できます。

入手可能なアップデートまたは AsyncOS のアップグレード バージョンを一覧表示する XML ファイルを受信します。この XML ファイルは「マニフェスト」と呼ばれます。

アップデートまたはアップグレード イメージ ファイルをダウンロードします。

デフォルトでは、各セキュリティ サービス コンポーネントは、Cisco アップデート サーバからデータベース テーブルに定期的にアップデートを受信します。ただし、手動でデータベース テーブルを更新できます。

Note |

一部のアップデートは、機能に関連する GUI ページからオンデマンドで利用できます。 |

Tip |

アップデータ ログ ファイルのアップデート アクティビティの記録を表示してください。[システム管理(System Administration)] > [ログ サブスクリプション(Log Subscriptions)] ページのアップデータ ログ ファイルに登録します。 |

Note |

処理中のアップデートは中断できません。すべての処理中のアップデートは、新しい変更が適用される前に完了する必要があります。 |

|

Step 1 |

[システム管理(System Administration)] > [アップグレードとアップデートの設定(Upgrade and Update Settings)] を選択します。 |

|

Step 2 |

[更新設定を編集(Edit Update Settings)] をクリックします。 |

|

Step 3 |

アップデート ファイルの場所を指定します。 |

|

Step 4 |

[セキュリティ サービス(Security Services)] タブにあるコンポーネント ページの [今すぐ更新(Update Now)] 機能キーを使用してアップデートを開始します。たとえば、[セキュリティ サービス(Security Services)] > [Web レピュテーション フィルタ(Web Reputation Filters)] ページです。 更新プロセス中、CLI および Web アプリケーション インターフェイスは、応答が遅くなったり、使用できなくなったりする場合があります。 |

デフォルトでは、AsyncOS は、アップデート イメージとアップグレード イメージおよびマニフェスト XML ファイルについて、Cisco アップデート サーバに問い合わせます。ただし、アップグレード イメージ、アップデート イメージおよびマニフェスト ファイルをダウンロードする場所を選択できます。以下の理由から、イメージ ファイルまたはマニフェスト ファイルにローカル アップデート サーバを使用します。

Note |

ローカル アップデート サーバはセキュリティ サービスのアップデートを自動的に受信しません。AsyncOS のアップグレードのみを受信します。AsyncOS のアップグレードにローカル アップデート サーバを使用した後は、アップデートとアップグレードの設定を変更して、再び Cisco アップデート サーバを使用するようにします。これにより、セキュリティ サービスが再び自動的にアップデートされるようになります。 |

Web セキュリティアプライアンス は、Cisco アップデート サーバに直接接続して、アップグレード イメージとセキュリティ サービス アップデートをダウンロードできます。各アプライアンスは、個別にアップデートとアップグレードをダウンロードします。

Cisco アップデート サーバは、ダイナミック IP アドレスを使用します。ファイアウォール ポリシーを厳しく設定している場合、アップデートおよび AsyncOS アップグレードに対して静的な参照先を設定する必要がある場合があります。

|

Step 1 |

シスコ カスタマー サポートに問い合わせて、スタティック URL アドレスを取得します。 |

|

Step 2 |

[システム管理(System Administration)] > [アップグレードとアップデートの設定(Upgrade and Update Settings)] ページの順に進み、[更新設定を編集(Edit Update Settings)] をクリックします。 |

|

Step 3 |

[アップデート設定を編集(Edit Update Settings)] ページの [アップデートサーバ(イメージ)(Update Servers (images))] セクションで、[ローカルアップデートサーバ(Local Update Servers)] を選択し、ステップ 1 で取得したスタティック URL アドレスを入力します。 |

|

Step 4 |

[アップデート サーバ(リスト)(Update Servers (list))] セクションで Cisco アップデート サーバが選択されていることを確認します。 |

|

Step 5 |

変更を送信し、保存します。 |

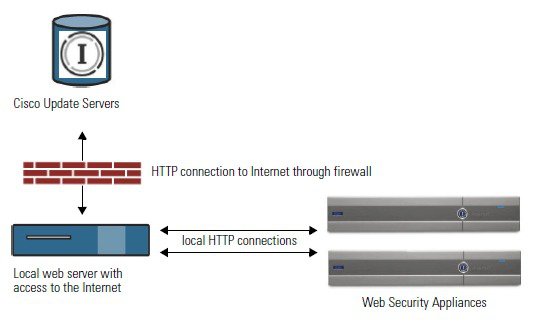

Web セキュリティアプライアンス は、Cisco アップデート サーバからアップグレードを直接取得する代わりに、ネットワーク内のサーバから AsyncOS のアップグレードをダウンロードできます。この機能を使用すると、シスコから 1 回だけアップグレード イメージをダウンロードして、ネットワーク内のすべての Web セキュリティアプライアンス でそれを使用することができます。

次の図に、Web セキュリティアプライアンス でローカルサーバーからアップグレードイメージをダウンロードする方法を示します。

AsyncOS アップグレード ファイルのダウンロードでは、Web ブラウザを備えた内部ネットワークにシステムを構築する必要があり、Cisco アップデート サーバーへのインターネット アクセスが必要になります。

Note |

このアドレスへの HTTP アクセスを許可するファイアウォール設定値を設定する必要がある場合、特定の IP アドレスではなく DNS 名を使用して設定する必要があります。 |

AsyncOS アップグレード ファイルのホスティングでは、内部ネットワーク上のサーバーは、以下の機能を持つ Microsoft IIS(Internet Information Services)などの Web サーバーまたは Apache のオープン ソース サーバーを持つ必要があります。

24 文字を超えるディレクトリまたはファイル名の表示をサポートしていること

ディレクトリの参照ができること

匿名(認証なし)または基本(「簡易」)認証用に設定されている

各 AsyncOS アップデート イメージ用に最低 350 MB 以上の空きディスク領域が存在すること

Note |

アップグレードの完了後にセキュリティ サービス コンポーネントが引き続き自動更新されるように、アップデートとアップグレードの設定を変更して、Cisco アップデート サーバー(ダイナミックまたはスタティック アドレスを使用)を使用することを推奨します。 |

|

Step 1 |

アップグレード ファイルを取得および供給するようにローカル サーバーを設定します。 |

|

Step 2 |

アップグレード zip ファイルをダウンロードします。 ローカル サーバー上のブラウザを使用して、http://updates.ironport.com/fetch_manifest.html にアクセスしてアップグレード イメージの zip ファイルをダウンロードします。イメージをダウンロードするには、シリアル番号(物理アプライアンス用)または VLN(仮想アプライアンス用)およびアプライアンスのバージョン番号を入力します。利用可能なアップグレードのリストが表示されます。ダウンロードするアップグレード バージョンをクリックします。 |

|

Step 3 |

ディレクトリ構造を変更せずにローカル サーバーのルート ディレクトリにある ZIP ファイルを解凍します。 |

|

Step 4 |

[システム管理(System Administration)] > [アップグレードとアップデートの設定(Upgrade and Update Settings)] ページまたは updateconfig コマンドを使用して、ローカル サーバーを使用するようにアプライアンスを設定します。 |

|

Step 5 |

[システム管理(System Administration)] > [システム アップグレード(System Upgrade)] ページで、[使用可能なアップグレード(Available Upgrades)] をクリックするか、upgrade コマンドを実行します。 |

以下の相違点は、Cisco アップデート サーバーからではなく、ローカル サーバーから AsyncOS をアップグレードする場合に該当します。

ダウンロード中に、アップグレードによるインストールがすぐに実行されます。

アップグレード プロセスの開始時に、バナーが 10 秒間表示されます。このバナーが表示されている間は、Control を押した状態で C を押すと、ダウンロードの開始前にアップグレード プロセスを終了できます。

Web セキュリティアプライアンス がセキュリティ サービス アップデートや AsyncOS for Web のアップグレードをダウンロードする方法を設定できます。たとえば、ファイルをダウンロードするときに使用するネットワーク インターフェイスを選択したり、アップデート間隔を設定したり、自動アップデートをディセーブルにしたりできます。

|

Step 1 |

[システム管理(System Administration)] > [アップグレードとアップデートの設定(Upgrade and Update Settings)] を選択します。 |

||||||||||||||

|

Step 2 |

[更新設定を編集(Edit Update Settings)] をクリックします。 |

||||||||||||||

|

Step 3 |

以下の情報を参考にして、設定値を設定します。

|

||||||||||||||

|

Step 4 |

変更を送信し、保存します。 |

関連項目

Web 用 AsyncOS には、緊急時に Web 用オペレーティング システム AsyncOS を以前の認定済みのビルドに戻す機能があります。

Note |

バージョン 7.5 よりも前の Web 用 AsyncOS のバージョンには戻せません。 |

AsyncOS 8.0 に復元した場合、アプライアンスがセキュリティ機能なしで Web トランザクションを処理する 180 日の猶予期間はありません。ライセンスの有効期限は影響を受けません。

バージョン 7.5 で有効であり、それ以降のバージョンにアップグレードする場合、アップグレード プロセスは Web セキュリティアプライアンス のファイルに現在のシステム設定を自動的に保存します(ただし、バックアップとして、コンフィギュレーション ファイルをローカル マシンに手動で保存することを推奨します)。これによって、以前のバージョンに復元した後、AsyncOS for Web が以前のリリースに関連するコンフィギュレーション ファイルをロードできます。ただし、復元を実行すると、管理インターフェイスに現在のネットワーク設定を使用します。

Web セキュリティアプライアンス から Web 用 AsyncOS に復元することができます。ただし Web セキュリティアプライアンス がセキュリティ管理アプライアンスで管理されている場合は、以下のルールとガイドラインを考慮してください。

中央集中型レポーティングをWeb セキュリティアプライアンス でイネーブルにすると、Web 用 AsyncOS は復帰を開始する前にセキュリティ管理アプライアンスへのレポート データの転送を終了します。セキュリティ管理アプライアンスへのファイルの転送に 40 秒以上かかる場合は、Web 用 AsyncOS がファイルの転送をこのまま待機するように促すか、すべてのファイルを転送せずに復帰を続けます。

復元後、適切なプライマリ構成に Web セキュリティアプライアンス を関連付ける必要があります。それ以外の場合、セキュリティ管理アプライアンスから Web セキュリティアプライアンス に設定をプッシュすると失敗する可能性があります。

Caution |

Web セキュリティアプライアンス のオペレーティング システムの復元は非常に破壊的な操作であり、すべての設定ログとデータベースが削除されます。さらに、アプライアンスが再設定されるまで、復元によって Web トラフィック処理が中断されます。初期の Web セキュリティアプライアンス 設定に応じて、この操作がネットワークの設定を破壊する場合があります。このような場合、復元の実行後にアプライアンスへの物理的なローカル アクセスが必要になります。 |

Caution |

Cisco Secure Web Appliance のオペレーティングシステムをスマートライセンスが有効になっている以前のバージョンに復元する場合、スマートライセンスの設定は保持されません。以前の AsyncOS バージョンに正常に復元したら、スマートライセンスを有効にして CSSM ポータルに登録する必要があります。スマート ソフトウェア ライセンシングをアクティブ化したときに [特定/永久ライセンスの予約(Specific/Permanent License Reservation)] オプションを選択した場合は、操作の復元の前にアプライアンスで使用されているライセンスを解放し、CSSM ポータルからアプライアンスを登録解除することをお勧めします。復元操作の前にライセンスを解放しなかった場合、またはアプライアンスを登録解除しなかった場合は、シスコサポートに連絡してサポートを受けることができます。 |

Note |

URL カテゴリ セットのアップデートが利用可能な場合は、AsyncOS の復元後にそれらが適用されます。 |

Cisco Quality Assurance に問い合わせて、目的とする復元が実行可能かどうかを確認してください。(BS:これは、元のトピックの「使用可能なバージョン」セクションの要約です。これが正確かどうか質問済みです。)

Web セキュリティアプライアンス から別のマシンに以下の情報をバックアップします。

システム コンフィギュレーション ファイル(パスフレーズをマスクしない状態)。

保持するログ ファイル。

保持するレポート。

アプライアンスに保存されるカスタマイズされたエンド ユーザー通知ページ。

アプライアンス上に格納されている PAC ファイル。

|

Step 1 |

バージョンを戻すアプライアンスの CLI にログインします。

|

||

|

Step 2 |

|

||

|

Step 3 |

復元で続行するアプライアンスを 2 回確認します。 |

||

|

Step 4 |

戻る利用可能なバージョンの 1 つを選択します。 アプライアンスが 2 回リブートします。

アプライアンスは、選択された Web バージョンの AsyncOS を使用して稼働します。Web ブラウザから Web インターフェイスにアクセスできます。 |

AsyncOS オペレーティング システムは、SNMP(シンプル ネットワーク管理プロトコル)を使用したシステム ステータスのモニターリングをサポートしています。(SNMP の詳細については、RFC 1065、1066、および 1067 を参照してください)。

以下の点に注意してください。

SNMP は、デフォルトでオフになります。

SNMP SET 動作(コンフィギュレーション)は実装されません。

AsyncOS は SNMPv1、v2、および v3 をサポートしています。SNMPv3 の詳細については、RFC 2571-2575 を参照してください。

SNMPv3 をイネーブルにする場合、メッセージ認証と暗号化は必須です。認証のパスフレーズと暗号は異なっていなければなりません。暗号化アルゴリズムには AES(推奨)または DES を指定できます。認証アルゴリズムには SHA-1(推奨)または MD5 を指定できます。次に snmpconfig コマンドを実行するときは、コマンドにこのパスフレーズが「記憶」されています。

SNMPv3 ユーザー名は v3get です。

> snmpwalk -v 3 -l AuthNoPriv -u v3get -a MD5 serv.example.com SNMPv1 または SNMPv2 のみを使用する場合は、コミュニティ ストリングを設定する必要があります。コミュニティ ストリングは、public にデフォルト設定されません。

SNMPv1 および SNMPv2 の場合、どのネットワークからの SNMP GET 要求を受け入れるかを指定する必要があります。

トラップを使用するには、SNMP マネージャ(AsyncOS には含まれていません)が実行中であり、その IP アドレスがトラップ ターゲットとして入力されている必要があります(ホスト名を使用できますが、その場合、トラップは DNS が動作しているときに限り機能します)。

MIB ファイルは http://www.cisco.com/c/en/us/support/security/web-security-appliance/tsd-products-support-series-home.html から入手できます。

各 MIB ファイルの最新バージョンを使用します。

以下の複数の MIB ファイルがあります。

syncoswebsecurityappliance-mib.txt:Web セキュリティアプライアンス 用のエンタープライズ MIB の SNMPv2 互換の説明。

ASYNCOS-MAIL-MIB.txt:電子メール セキュリティ アプライアンス用のエンタープライズ MIB の SNMPv2 互換の説明。

IRONPORT-SMI.txt:この「管理情報構造」ファイルは、asyncoswebsecurityappliance-mib の役割を定義します。

このリリースには、RFC 1213 および 1907 に規定されている MIB-II の読み取り専用のサブセットが実装されています。

SNMP を使用してアプライアンスで CPU 使用率をモニターリングする方法については、https://www.cisco.com/c/en/us/support/docs/security/web-security-appliance/118415-technote-wsa-00.html を参照してください。

アプライアンスのシステム ステータス情報を収集するように SNMP を設定するには、コマンドライン インターフェイス(CLI)で snmpconfig コマンドを使用します。インターフェイスの値を選択し、設定し終えると、アプライアンスは SNMPv3 GET 要求に応答します。

SNMP モニターリングを使用する場合、以下の点に注意してください。

Intelligent Platform Management Interface Specification(IPMI)準拠のハードウェア センサーによって、温度、ファン スピード、電源モジュール ステータスなどの情報が報告されます。

モニターリング可能なハードウェア関連のオブジェクト(ファンの数や動作温度範囲など)を決定するには、アプライアンス モデルのハードウェア ガイドを参照してください。

SNMP には、1 つまたは複数の条件が合致したときにトラップ(または通知)を送信して管理アプリケーションに知らせる機能が備わっています。トラップとは、トラップを送信するシステムのコンポーネントに関するデータを含むネットワーク パケットです。トラップは、SNMP エージェント(この場合は Cisco Web セキュリティアプライアンス )で、ある条件が満たされた場合に生成されます。条件が満たされると、SNMP エージェントは SNMP パケットを形成し、SNMP 管理コンソール ソフトウェアが稼働するホストに送信します。

インターフェイスに対して SNMP をイネーブルにするときに、SNMP トラップを設定(特定のトラップをイネーブル化またはディセーブル化)できます。

複数のトラップ ターゲットの指定方法:トラップ ターゲットの入力を求められたときに、カンマで区切った IP アドレスを 10 個まで入力できます。

connectivityFailure トラップは、インターネットへのアプライアンスの接続をモニターするために使用されます。これは、5~7 秒ごとに 1 つの外部サーバーに接続して HTTP GET 要求を送信する試みにより実行されます。デフォルトでは、モニターされる

URL はポート 80 上の downloads.ironport.com です。

モニターする URL またはポートを変更するには、snmpconfig コマンドを実行し、connecivityFailure トラップをイネーブルにします(すでにイネーブルになっている場合も実行します)。URL を変更するプロンプトが表示されます。

Tip |

connectivityFailure トラップをシミュレートするために、 |

wsa.example.com> snmpconfig

Current SNMP settings:

SNMP Disabled.

Choose the operation you want to perform:

- SETUP - Configure SNMP.

[]> SETUP

Do you want to enable SNMP?

[Y]>

Please choose an IP interface for SNMP requests.

1. Management (198.51.100.1: wsa.example.com)

[1]>

Which port shall the SNMP daemon listen on interface "Management"?

[161]>

Please select SNMPv3 authentication type:

1. MD5

2. SHA

[1]> 2

Please select SNMPv3 privacy protocol:

1. DES

2. AES

[1]> 2

Enter the SNMPv3 authentication passphrase.

[]>

Please enter the SNMPv3 authentication passphrase again to confirm.

[]>

Enter the SNMPv3 privacy passphrase.

[]>

Please enter the SNMPv3 privacy passphrase again to confirm.

[]>

Service SNMP V1/V2c requests?

[N]> Y

Enter the SNMP V1/V2c community string.

[ironport]> public

Shall SNMP V2c requests be serviced from IPv4 addresses?

[Y]>

From which IPv4 networks shall SNMP V1/V2c requests be allowed? Separate

multiple networks with commas.

[127.0.0.1/32]>

Enter the Trap target as a host name, IP address or list of IP

addresses separated by commas (IP address preferred). Enter "None" to disable traps.

[127.0.0.1]> 203.0.113.1

Enter the Trap Community string.

[ironport]> tcomm

Enterprise Trap Status

1. CPUUtilizationExceeded Disabled

2. FIPSModeDisableFailure Enabled

3. FIPSModeEnableFailure Enabled

4. FailoverHealthy Enabled

5. FailoverUnhealthy Enabled

6. RAIDStatusChange Enabled

7. connectivityFailure Disabled

8. fanFailure Enabled

9. highTemperature Enabled

10. keyExpiration Enabled

11. linkUpDown Enabled

12. memoryUtilizationExceeded Disabled

13. powerSupplyStatusChange Enabled

14. resourceConservationMode Enabled

15. updateFailure Enabled

Do you want to change any of these settings?

[N]> Y

Do you want to disable any of these traps?

[Y]> n

Do you want to enable any of these traps?

[Y]> y

Enter number or numbers of traps to enable. Separate multiple numbers with

commas.

[]> 1,7,12

What threshold would you like to set for CPU utilization?

[95]>

What URL would you like to check for connectivity failure?

[http://downloads.ironport.com]>

What threshold would you like to set for memory utilization?

[95]>

Enter the System Location string.

[Unknown: Not Yet Configured]> Network Operations Center - west; rack #30, position 3

Enter the System Contact string.

[snmp@localhost]> wsa-admin@example.com

Current SNMP settings:

Listening on interface "Management" 198.51.100.1 port 161.

SNMP v3: Enabled.

SNMP v1/v2: Enabled, accepting requests from subnet 127.0.0.1/32 .

SNMP v1/v2 Community String: public

Trap target: 203.0.113.1

Location: Network Operations Center - west; rack #30, position 3

System Contact: wsa-admin@example.com

Choose the operation you want to perform:

- SETUP - Configure SNMP.

[]>

wsa.example.com> commit

Please enter some comments describing your changes:

[]> Enable and configure SNMP

Changes committed: Fri Nov 06 18:13:16 2015 GMT

wsa.example.com> 開始する前に:Web トラフィック タップ機能を有効にすると、アプライアンスがタップ インターフェイスにメッセージをコピーするための追加の CPU サイクルとメモリが必要になり、アプライアンスのトランザクション処理容量(1 秒あたりのリクエスト)が低下することになります。

(注) |

Web トラフィック タップ機能によるパフォーマンスの影響を低減するには、適切な Web トラフィック タップ ポリシーを設定し、タップされるトラフィックの量を減らします。 この機能は、Amazon Web Services(AWS)ではサポートされません。 |

Web トラフィックタップ機能により、アプライアンスをパススルーする HTTP および HTTPS の Web トラフィックがタップ可能になり、リアル タイム データ トラフィックとともに Web セキュリティアプライアンス インターフェイスにインラインでコピーすることができます。タップされたトラフィックデータを送信する Web セキュリティアプライアンス インターフェイスを選択することができます。タップされたトラフィックに HTTPS のデータが含まれている場合、タップ インターフェイスに送信する前に、アプライアンスによって復号ポリシーに基づいて復号されます。復号ポリシーを参照してください。

選択されたタップ インターフェイスは、分析、調査、およびアーカイブのため、外部のセキュリティ デバイスに直接接続する必要があります。または、専用の VLAN 上の L2 スイッチに接続します。

(注) |

タップ インターフェイスにミラーリングされたトラフィックは、イーサネット層経由でブロードキャストされ、IP ルーティングに対応していません。したがって、L2 スイッチに接続する場合は、専用の VLAN が必要です。 |

この機能では、Web トラフィック タップ ポリシーを設定することもできます。お客様によって定義されたこれらのポリシー フィルタに基づき、アプライアンスは外部のセキュリティ デバイスで使用可能な Web トラフィックをミラーリングします。Web トラフィック タップ機能により、HTTPS トラフィックへの可視性が実現します。

タッピングという用語は、直接接続されたクライアントとサーバー間で発生した場合、完全な TCP(Transmission Control Protocol)ストリームの再構築を指します。

仮想 Web セキュリティアプライアンス では、Web トラフィックタップ機能がサポートされます。

(注) |

SSL トラフィックの検査アクションは、企業ポリシーのガイドランおよび/または国の法令に従う必要が生じる場合があります。シスコはどのような法的義務も負わず、そのような法的要件またはポリシー要件に従って Web セキュリティアプライアンス の Web トラフィックタップ機能を使用することには、使用者が単独で責任を負います。 |

アプライアンスを使用して Web トラフィックにタップするには、次の手順を実行する必要があります。

Web トラフィック タップ機能の有効化

Web トラフィック タップ ポリシーの設定

Web トラフィック タップ機能はデフォルトでは無効になっています。Web トラフィック タップ ポリシーを定義する前に、[Web セキュリティ マネージャ(Web Security Manager)] > [Web トラフィック タップ ポリシー(Web Traffic Tap Policies)] を使用して、Web トラフィック タップ機能を有効にする必要があります。

(注) |

HTTPS トランザクションをタップするには、復号ポリシーを定義する必要があります。復号ポリシーを参照してください。 |

|

ステップ 1 |

[ネットワーク(Network)] > [Web トラフィック タップ(Web Traffic Tap)] を選択します。 |

||

|

ステップ 2 |

[設定の編集(Edit Settings)] をクリックします。 |

||

|

ステップ 3 |

[Web トラフィック タップの編集(Edit Web Traffic Tap)] ページで、[有効(Enable)] チェックボックスをオンにし、Web トラフィック タップ機能を有効にします。

|

||

|

ステップ 4 |

[タップインターフェイス(Tap Interface)] ドロップダウンリストから、タップされたトラフィックデータを送信する Web セキュリティアプライアンス インターフェイスを選択します。インターフェイスのオプションは、P1、P2、T1、T2 です。インターフェイスについての詳細は、アプライアンスの接続を参照してください。

|

||

|

ステップ 5 |

[送信(Submit)] をクリックし、変更をコミットします。 |

|

ステップ 1 |

[Web セキュリティ マネージャ(Web Security Manager)] > [Web トラフィック タップ ポリシー(Web Traffic Tap Policies)] を選択します。 |

||||||

|

ステップ 2 |

[ポリシーを追加(Add Policy)] をクリックします。 ポリシーの作成の手順に従い、新しい Web トラフィック タップ ポリシーを追加します。

|

||||||

|

ステップ 3 |

[ポリシー メンバの定義(Policy Member Definition)] 領域の [詳細設定(Advanced)] セクションを展開して、以下の Web トラフィック タップ用の追加のグループ メンバーシップを追加します。

追加のグループ メンバーシップの条件の定義について詳細を確認するには、ポリシーの作成を参照してください。

[Web セキュリティ マネージャ(Web Security Manager)] > [Web トラフィック タップ ポリシー(Web Traffic Tap Policies)] を使用して、URL フィルタリングの表から URL カテゴリを追加することもできます。

Web トラフィック タップ ポリシーの順序について詳しくは、ポリシーの順序を参照してください。 |